رصد الاستعلامات المزعجة التي تتنافس على الموارد المشتركة

في كوم 16 كانون الأول، 2025 الذكاء الاصطناعي (AI), تحليل الكود, تحديث البيانات, تحليل الأثر, التكنولوجيا الحديثتتزايد وتيرة عمل منصات البيانات المشتركة في ظل أحمال عمل مختلطة حيث تتنافس العمليات التحليلية والمعاملاتية وعمليات الخلفية على نفس موارد التنفيذ...

اقرأ المزيد

نمط التين الخانق لتحديث التطبيقات

في كوم 10 كانون الأول، 2025 تحليل الكود, البيانات, تحليل الأثر, تكنولوجيا المعلومات, التكنولوجيا الحديثأصبح نمط التين الخانق آلية أساسية للحد من المخاطر في برامج التحديث الكبيرة التي يجب أن تحافظ على الاستمرارية...

اقرأ المزيد

هل يمكن لتحليل الكود الثابت اكتشاف حالات التزامن في الكود متعدد الخيوط؟

في كوم 9 كانون الأول، 2025 تحديث التطبيق, تحليل الكود, تكنولوجيا المعلومات, التكنولوجيا الحديثتُدخل بيئات المعالجة المتعددة المعقدة مسارات تنفيذ غير حتمية تُشكّل تحديًا حتى للمؤسسات الهندسية المتطورة. ومع توسع الأنظمة عبر بيئات تشغيل موزعة، وموارد مشتركة...

اقرأ المزيد

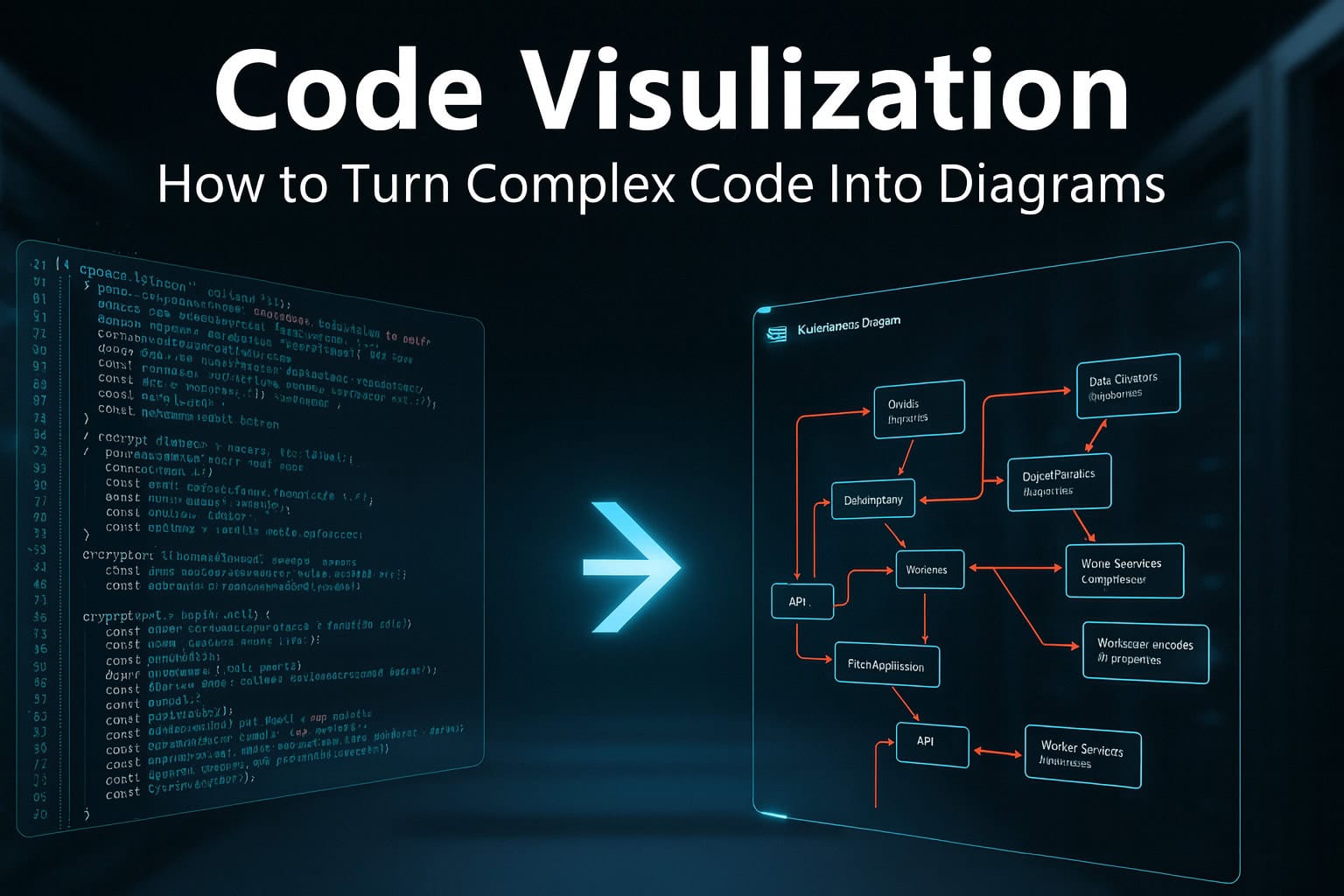

تصور الكود: كيفية تحويل الكود المعقد إلى رسوم بيانية

في كوم 8 كانون الأول، 2025 مراجعة الكود, تحليل الكودتستمر أنظمة البرمجيات الحديثة في الزيادة في الحجم والتنوع والتعقيد البنيوي، مما يخلق بيئات حيث لا يمكن لممارسات قراءة التعليمات البرمجية التقليدية...

اقرأ المزيد

الانتقال من قواعد بيانات التقارير المتجانسة إلى نماذج مستودع البيانات/مستودع البحيرة

في كوم 5 كانون الأول، 2025 تحليل الكود, مراجعة الكود, البيانات, تكنولوجيا المعلوماتغالبًا ما تعتمد المؤسسات التي تدير مجموعات تقارير طويلة الأمد على قواعد بيانات تحليلية ضخمة تم تصميمها في الأصل حول أحمال عمل يمكن التنبؤ بها،...

اقرأ المزيد

دمج اختبار Fuzz في CI/CD للكشف عن الثغرات الأمنية بشكل فعال

في كوم 3 كانون الأول، 2025 تحليل الكود, مراجعة الكود, تحليل الأثر, تكنولوجيا المعلومات, التكنولوجيا الحديثتعتمد الشركات الحديثة بشكل متزايد على آليات الأمان الآلية للدفاع ضد متجهات الهجوم المعقدة التي تتطور بشكل أسرع من الاختبار اليدوي...

اقرأ المزيد