تستمر بيئات برمجيات المؤسسات، مع دخولها عام 2026، في النمو نحو مزيد من التعقيد الهيكلي بدلاً من البساطة. فعقود من تراكم المنطق، وتعدد لغات البرمجة، ونماذج النشر الهجينة، والترابطات الوثيقة، كلها عوامل تُقيّد بشكل متزايد إمكانية إدخال التغييرات دون عواقب غير مقصودة. في هذا السياق، لم تعد أدوات تحليل الكود الثابت تُعتبر مجرد فحوصات جودة اختيارية، بل أدوات أساسية لفهم كيفية عمل الأنظمة فعلياً قبل البدء بأي عملية تحديث أو إعادة هيكلة أو مبادرة أمنية.

ما يُميّز تحليل الشفرة الثابتة على مستوى المؤسسات عن أدوات المطورين ليس القدرة على رصد العيوب المعزولة، بل القدرة على تحليل بنية التطبيقات بأكملها. نادرًا ما تعمل المؤسسات الكبيرة ضمن بيئة تشغيل أو نمط معماري واحد. تتعايش أحمال العمل الدفعية على الحواسيب المركزية مع الخدمات الموزعة، وتتقاطع الواجهات القديمة مع واجهات برمجة التطبيقات السحابية، وتفرض المتطلبات التنظيمية قيودًا إضافية على كيفية قياس المخاطر وتخفيفها. لذلك، يجب أن يعمل التحليل الثابت عبر هذه الحدود، كاشفًا مسارات التنفيذ، والتبعيات الخفية، والمخاطر الهيكلية التي لا يمكن رصدها من خلال الاختبار وحده.

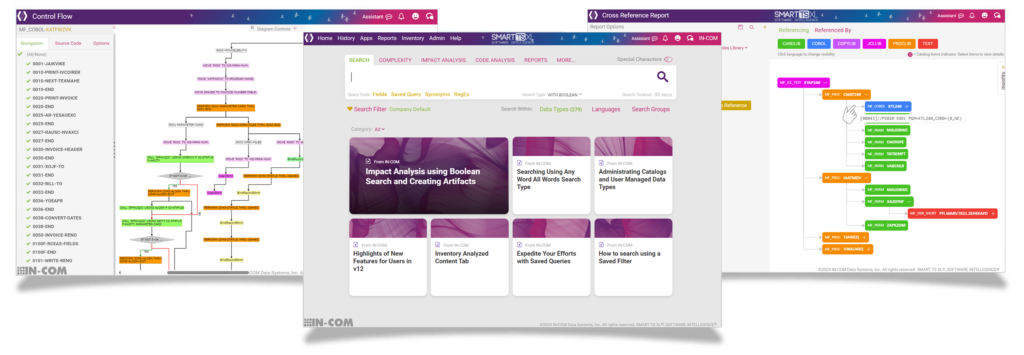

SMART TS XL

الحل المثالي لتحليل الكود الثابت للشركات ذات الأنظمة والأصول الموزعة الكبيرة

اكتشف المزيدوقد أدى التركيز المتزايد على التسليم المستمر والتحديث المتسارع إلى تعزيز دور الرؤى المستندة إلى التحليل. ومع سعي المؤسسات إلى توسيع نطاق عملياتها تحديث التطبيق مع تزايد المبادرات، تتضح تكلفة الفهم غير الكامل. فقرارات إعادة هيكلة البرمجيات التي تُتخذ دون رؤية شاملة لتدفق التحكم، وانتشار البيانات، والترابط بين الأنظمة، غالبًا ما تُؤدي إلى عدم استقرار، وتراجع في الأداء، أو مشاكل في الامتثال لا تظهر إلا بعد النشر. ومن المتوقع الآن أن تُقلل أدوات تحليل الكود الثابت من هذا الغموض من خلال توفير وضوح معماري قبل تنفيذ التغيير.

في هذا السياق، تتغير المعايير المستخدمة لتقييم أدوات تحليل الشفرة الثابتة في عام 2026. فالدقة وحدها غير كافية. تحتاج المؤسسات إلى تحليل معمق، وقابلية للتوسع عبر ملايين أسطر الشفرة، ودعم بيئات متنوعة، والقدرة على ترجمة النتائج التقنية إلى رؤى عملية للمهندسين المعماريين، وقادة المنصات، ومسؤولي إدارة المخاطر. تتناول المقارنة التالية أداء أدوات تحليل الشفرة الثابتة الرائدة في المؤسسات في مواجهة هذه المتطلبات المتطورة، وكيف تتوافق قدراتها مع واقع الأنظمة واسعة النطاق والحيوية.

مقارنة وتصنيف أدوات تحليل الشفرة الثابتة للمؤسسات لعام 2026

تقارن الدراسة أدناه بين أبرز أدوات تحليل الكود الثابت وفقًا لمعايير مهمة في بيئات المؤسسات الكبيرة، وليس فرق التطوير الفردية. ويُقيّم كل أداة بناءً على عمق التحليل، وقابلية التوسع عبر الأنظمة المتنوعة، ودعم المنصات القديمة والحديثة، وقدرتها على استخلاص رؤى قيّمة من هياكل التبعية المعقدة. ويعكس الترتيب مدى فعالية هذه الأدوات في تمكين فهم البنية، وتحديد المخاطر، واتخاذ القرارات المستنيرة في بيئات يكون للتغيير فيها تبعات تشغيلية وتنظيمية كبيرة.

SMART TS XL

SMART TS XL هي منصة تحليل ثابتة للبرمجيات، وتقييم الأثر، وتحليل التطبيقات، مصممة خصيصًا للبيئات البرمجية واسعة النطاق والمتنوعة. تم تطويرها لدعم المؤسسات العاملة في بيئات الحواسيب المركزية والمتوسطة والموزعة، حيث تجعل عقود من تراكم المنطق، ومعالجة الدفعات، والتبعيات بين المنصات المختلفة، أي تغيير محفوفًا بالمخاطر بطبيعته. وبدلًا من التركيز على نتائج جودة البرمجيات المعزولة، SMART TS XL تم تصميمها للكشف عن كيفية عمل التطبيقات فعليًا من خلال جعل مسارات التنفيذ وعلاقات البيانات وهياكل التبعية مرئية عبر المحافظ بأكملها.

تعمل المنصة كنظام عالي الأداء قائم على الويب، قادر على فهرسة وتحليل مليارات الأسطر البرمجية والملفات المرتبطة بها في ثوانٍ. ومن خلال تخفيف أعباء التحليل عن أنظمة الإنتاج وتركيز المعلومات في بيئة مشتركة، SMART TS XL يدعم النظام آلاف المستخدمين المتزامنين دون أي تراجع في الأداء. هذه الميزة تجعله مناسبًا ليس فقط لفرق التطوير، بل أيضًا للمهندسين المعماريين، وقادة التحديث، ودعم الإنتاج، والتدقيق، والجهات المعنية بالامتثال، الذين يحتاجون إلى رؤية متسقة وقائمة على الأدلة للأنظمة المعقدة. طلب عرض توضيحي.

التحليل والاكتشاف الثابت على مستوى المؤسسة

في الصميم، SMART TS XL يُوفر هذا النظام تحليلاً ثابتاً معمقاً لمجموعة واسعة من لغات البرمجة، وهياكل التحكم في العمليات، وقواعد البيانات، والملفات الداعمة. وهو يدعم التقنيات القديمة والحديثة، بما في ذلك COBOL وPL/I وNatural وRPG وAssembler وJava وC# وPython وVB6 ونصوص UNIX وJCL وPROCs وملفات CICS وتعريفات MQ ومخططات قواعد البيانات والوثائق المهيكلة. ويمكن فهرسة وتحليل شفرة المصدر، ومنطق الدُفعات، وملفات التكوين، وحتى الملفات غير البرمجية مثل الوثائق والرسوم البيانية، مما يسمح باكتشاف العلاقات بين المستودعات المعزولة تقليدياً.

تتيح هذه القدرة الموحدة للاكتشاف للمؤسسات تجاوز فحص الملفات على مستوى النظام والتوجه نحو فهم شامل له. إذ يمكن تتبع البرامج والمهام والحقول والملفات والجداول والرسائل عبر مختلف المنصات، مما يكشف كيفية تدفق منطق الأعمال عبر سلاسل المعالجة الدفعية والمعاملات الإلكترونية وعمليات إعداد التقارير اللاحقة. وتُعرض هذه العلاقات من خلال تقارير مرجعية تفاعلية وخرائط تبعية وعروض تنفيذ قابلة للتصفح، بدلاً من القوائم الثابتة.

تحليل التأثير عبر المنصات ورسم خرائط التبعية

SMART TS XL يركز هذا النهج بشكل خاص على تحليل تأثير التغييرات عبر المنصات المختلفة. فالتغييرات التي تُدخل على جزء واحد من التطبيق نادراً ما تبقى معزولة في بيئات المؤسسات، لا سيما عندما تتفاعل أحمال العمل على الحواسيب المركزية مع الخدمات الموزعة ومخازن البيانات المشتركة. SMART TS XL يقوم بتحليل علاقات المكالمات، واستخدام البيانات، ومسارات تنفيذ المهام، وتدفق التحكم لتحديد مناطق التأثير في المنبع والمصب عبر اللغات والأنظمة.

تُتيح إمكانيات رسم خرائط التبعية عرض هذه العلاقات بصريًا باستخدام مخططات تفاعلية مُرمّزة بالألوان تُبرز الجهات المُستدعِية، والجهات المُستدعَية، ومنتجي البيانات، ومستهلكيها. يُمكن بدء تحليل التأثير من برنامج، أو حقل، أو عنصر قاعدة بيانات، أو خطوة عمل، أو حتى من نتائج البحث، مما يسمح للفرق بتحديد نطاق التغييرات بدقة قبل بدء التطوير. يُقلل هذا النهج من التبعيات غير المُكتشفة، ويُحد من الاختبارات المُفرطة، ويُوفر أساسًا متينًا لتخطيط التغيير وتقييم المخاطر.

وجهات نظر موجهة نحو التنفيذ لمنطق الدفعات والبرامج

بالنسبة للبيئات التي تتضمن معالجة دفعية معقدة، SMART TS XL يُتيح هذا النظام فهمًا لأسلوب وقت التشغيل دون الحاجة إلى تنفيذ التعليمات البرمجية. تعمل إمكانيات توسيع COBOL وJCL على حلّ مشكلات ملفات النسخ، والإجراءات، والرموز، والتجاوزات لعرض المنطق كما يتم تشغيله فعليًا في بيئة الإنتاج. يمكن تتبع سلاسل الدفعات من البداية إلى النهاية، مما يكشف عن البرامج التي يتم تنفيذها، وترتيب تنفيذها، والمعاملات المستخدمة.

تُحوّل مخططات تدفق التحكم ومخططات التدفق المنطق المتداخل بعمق إلى تمثيلات مرئية سهلة الاستخدام. تُتيح هذه العروض فهم سلوك التنفيذ، وتحديد مسارات التعليمات البرمجية المعطلة أو غير القابلة للوصول، وتحليل تعقيد التفرعات دون الاعتماد على المعرفة الضمنية أو عمليات المراجعة اليدوية. كما تُعزز مخططات تتبع الحقول هذه الإمكانية من خلال تتبع كيفية إنشاء عناصر البيانات وتحويلها ونشرها عبر البرامج والمهام وقواعد البيانات، مما يدعم التغييرات الهيكلية الآمنة والمراجعات التنظيمية.

البحث المتقدم، واكتشاف الأنماط، والتحليل الدقيق

SMART TS XL يتضمن محرك بحث مؤسسي عالي الأداء مُحسَّن لقواعد البيانات البرمجية الكبيرة والمتعددة التقنيات. يدعم هذا المحرك منطقًا منطقيًا معقدًا، وعمليات بحث تقريبية، وعمليات بحث عن كتل، وتعبيرات نمطية، ومعالجة المرادفات، وفلاتر دقيقة تُقيِّد التحليل بلغات أو أنواع بيانات أو أقسام برمجية محددة. تُمكِّن تقنيات البحث متعددة المستويات المستخدمين من تضييق نطاق مجموعات النتائج الكبيرة تدريجيًا إلى نطاقات دقيقة مناسبة لتحليل الأثر، أو عمليات التدقيق، أو تقييمات التحديث.

تتكامل إمكانيات البحث هذه بشكل وثيق مع وظائف الإحالة المرجعية، والتأثير، والتعقيد، والتصور. ويمكن توجيه النتائج مباشرةً إلى عروض التبعية، أو التقارير، أو مسارات عمل التحليل الإضافية، مما يقلل من التعقيدات بين مرحلة الاكتشاف ومرحلة اتخاذ القرار. كما تتيح الاستعلامات المحفوظة والمُعَلمة للمؤسسات توحيد عمليات فحص المخاطر وأنماط التحليل القابلة للتكرار عبر الفرق والمشاريع.

تحليل التعقيد وتحديد كمية المخاطر

SMART TS XL يُقدّم هذا النظام تحليلاً شاملاً لتعقيد محفظة التطبيقات، يتجاوز نطاق البرامج الفردية. ويمكن حساب مقاييس التعقيد، مثل عدد أسطر التعليمات البرمجية، والتعقيد الحلقي، ومقاييس هالستيد، عبر مجموعات فرعية مُستهدفة من التطبيقات، مُحددة بناءً على نتائج البحث أو مناطق التأثير. وهذا يُمكّن الفرق من تحديد المخاطر التقنية ضمن وظائف أعمال مُحددة أو تطبيقات مرشحة للتحديث، بدلاً من الاعتماد على المتوسطات العامة للتطبيقات.

من خلال الجمع بين مقاييس التعقيد وتحليل التبعية والتأثير، SMART TS XL يدعم هذا النظام تقدير الجهد وتحديد الأولويات بشكل أكثر واقعية. ويمكن تحديد المناطق ذات الترابط العالي والتعقيد العالي في وقت مبكر، مما يسمح بتسلسل مبادرات التحديث والإصلاح بناءً على المخاطر الهيكلية الفعلية بدلاً من الافتراضات.

نقل المعرفة، والاستعداد للتدقيق، ودعم الحوكمة

يتمثل أحد التحديات المتكررة في المؤسسات الكبيرة في فقدان المعرفة المؤسسية مع تقدم عمر الأنظمة وتقاعد الموظفين ذوي الخبرة أو تناوبهم. SMART TS XL يعالج هذا الأمر من خلال مركزة المعرفة التطبيقية في منصة قابلة للبحث والاستكشاف، تُوثّق كيفية هيكلة الأنظمة وسلوكها. ويمكن إنشاء ومشاركة الوثائق والتقارير والرسوم البيانية والأدلة لدعم عمليات الإعداد والتدقيق والطلبات التنظيمية.

تتيح إمكانيات التصدير إمكانية تجميع نتائج التحليل في ملفات موثقة زمنيًا وجاهزة للاستخدام كأدلة، مما يجعلها مناسبة لمراجعات الامتثال، والموافقات على التغييرات، وعمليات التدقيق الخارجية. كما تدعم ضوابط الوصول وتتبع الاستخدام متطلبات الحوكمة، لا سيما في البيئات التي تعتمد على نماذج التطوير الخارجي أو الصيانة الخارجية.

النشر والتكامل والملاءمة التشغيلية

SMART TS XL صُمم هذا النظام لنشره بسرعة وبأقل قدر من تعطيل العمليات. يمكن إتمام عمليات التثبيت في غضون ساعات، مع توفر موصلات لاستيعاب البيانات من بيئات الحواسيب المركزية، وأنظمة التحكم في المصادر الموزعة، وقواعد البيانات، والمستودعات المشتركة. يدعم النظام تحميل البيانات الكامل والتزايدي، مما يُمكّن البيئات من البقاء مُحدّثة دون الحاجة إلى تدخل يدوي مستمر.

تتيح إمكانيات الأتمتة تشغيل عمليات التحليل دون تدخل بشري، مما يدعم توليد رؤى مستمرة تتماشى مع دورات التغيير المؤسسي. ومن خلال مركزية التحليل على بنية تحتية فعالة من حيث التكلفة، تستطيع المؤسسات تقليل الاعتماد على موارد الإنتاج المكلفة مع زيادة عمق التحليل وتوافره بين الفرق.

إصدار سونار كيوب للمؤسسات

يُعدّ SonarQube Enterprise Edition منصةً لتحليل الشفرة الثابتة، مصممة لدعم مؤسسات التطوير الكبيرة التي تسعى إلى تطبيق معايير جودة الشفرة وقابليتها للصيانة وأمانها بشكلٍ متسق عبر محافظ البرامج الحديثة. يتمثل دورها الأساسي في بيئات المؤسسات في العمل كطبقة فحص مستمر مُدمجة ضمن سير عمل التطوير، مما يوفر ملاحظات مبكرة حول مشكلات الشفرة قبل وصول التغييرات إلى بيئة الإنتاج. في المحافظ التي تُصبح فيها سرعة المراجعة عائقًا، غالبًا ما يتم وضعها جنبًا إلى جنب مع حلول أوسع نطاقًا. أدوات مراجعة الكود لإضفاء الطابع الرسمي على عملية ضمان الجودة وتقليل التباين بين الفرق.

بخلاف منصات تحليل مستوى المحفظة، تكمن قوة SonarQube في قدرتها على العمل بشكل وثيق مع سير عمل المطورين. عادةً ما يتم تشغيل التحليل كجزء من مسارات البناء أو التحقق من صحة طلبات السحب، مما يُمكّن الفرق من اكتشاف عيوب البرمجة والأخطاء والمشاكل الأمنية تدريجيًا مع تطور الكود. يتوافق هذا مع المؤسسات التي تُوحّد عمليات الفحص الآلي عبر مسارات التسليم، بما في ذلك الأساليب الموضحة في خطوط أنابيب CI / CD، حيث يصبح التحليل الثابت عنصر تحكم قابل للتكرار بدلاً من كونه خطوة مراجعة مخصصة.

التحليل الثابت القائم على القواعد وبوابات الجودة

يُعدّ محرك التحليل الثابت القائم على القواعد جوهر برنامج SonarQube Enterprise Edition، حيث يُقيّم شفرة المصدر وفقًا لمجموعة قواعد واسعة وقابلة للتخصيص. تغطي هذه القواعد فئات شائعة مثل مشكلات الصيانة، وعيوب الموثوقية، والثغرات الأمنية. تُصنّف النتائج حسب درجة خطورتها وتُربط بمعايير الجودة التي تُحدّد إمكانية تقدّم الشفرة عبر مسار التسليم.

تُعدّ بوابات الجودة آليةً أساسيةً لفرض معايير المؤسسة على نطاق واسع. إذ يُمكن للمؤسسات تحديد عتبات لتغطية التعليمات البرمجية الجديدة، وكثافة العيوب، ومستوى الثغرات الأمنية، ما يضمن استيفاء التغييرات لمعايير مُحددة مُسبقًا قبل دمجها. وتُعدّ هذه الإمكانية قيّمةً للغاية في بيئات العمل التي تضم فرقًا موزعة، أو تطويرًا خارجيًا، أو معدل دوران مرتفع للمطورين، حيث يُقلّل تطبيق المعايير بشكلٍ مُنتظم من الاعتماد على المراجعات اليدوية.

تغطية اللغة وتكامل النظام البيئي للتنمية

يدعم SonarQube مجموعة واسعة من لغات البرمجة الحديثة، بما في ذلك Java وC# وJavaScript وTypeScript وPython وغيرها من اللغات الشائعة الاستخدام في تطوير تطبيقات المؤسسات. ويتيح نظامه المتكامل من الإضافات والتكاملات إمكانية الاتصال بمنصات التكامل المستمر/التسليم المستمر (CI/CD) وأنظمة التحكم في المصادر وأنظمة تتبع المشكلات. هذا التكامل المحكم يجعله مناسبًا تمامًا للمؤسسات التي تُعطي الأولوية لمراقبة الجودة الآلية كجزء من عمليات تسليم منتجاتها.

مع ذلك، فإن نموذج تحليل SonarQube يركز بشكل أساسي على المصدر ويقتصر على نطاق المستودع. ورغم قدرته على تحليل مشاريع متعددة بالتوازي، إلا أن فهمه للعلاقات بين المستودعات والمنصات وسياقات التنفيذ محدود. وعادةً ما يقتصر التحليل على تطبيقات أو خدمات فردية بدلاً من أن يشمل بنية المؤسسة بأكملها مع البيانات المشتركة، أو سير العمل الدفعي، أو التبعيات بين المنصات.

تحليل الأمن ودعم الامتثال

تتضمن إصدارات SonarQube المخصصة للمؤسسات إمكانيات تحليل أمني محسّنة تتوافق مع فئات الثغرات الأمنية الشائعة. فهي قادرة على تحديد الأنماط المرتبطة بثغرات الحقن، والتكوينات غير الآمنة، وإساءة استخدام واجهات برمجة التطبيقات (APIs). تُعرض النتائج بتنسيق يسهل الوصول إليه لكل من المطورين وفرق الأمن، مما يدعم عمليات المعالجة ضمن الأدوات الحالية.

من منظور الامتثال، يوفر SonarQube إمكانية التتبع وإعداد التقارير التي تساعد في إثبات الالتزام بمعايير البرمجة الداخلية وسياسات الأمان. ويمكن إنشاء تقارير لعرض اتجاهات المشكلات، وتقدم عمليات المعالجة، والامتثال لمعايير الجودة بمرور الوقت. وبينما تدعم هذه الميزات جاهزية فرق التطوير للتدقيق، إلا أنها أقل تركيزًا على توفير أدلة على مستوى النظام لسلوك التنفيذ أو التأثير المتبادل بين الأنظمة.

خصائص قابلية التوسع والاعتبارات التشغيلية

صُممت نسخة SonarQube Enterprise Edition لتتوسع لتشمل أعدادًا كبيرة من المستودعات وفرق التطوير، لا سيما عند نشرها في بيئات موزعة أو معزولة. يتحسن أداؤها مع ازدياد البنية التحتية المتاحة، مما يجعلها مناسبة للمؤسسات ذات أحجام الالتزامات الكبيرة ودورات التحليل المتكررة. توفر لوحات المعلومات المركزية رؤية شاملة للمشاريع، مما يساعد الإدارة على مراقبة اتجاهات الجودة على مستوى عالٍ.

مع ذلك، فإن قابلية توسع SonarQube أفقية في المقام الأول بين المشاريع، وليست رأسية عبر تعقيد النظام. فهو لا يحل مسارات التنفيذ أثناء التشغيل، أو منطق تنسيق الدفعات، أو تتبع البيانات المتعمق عبر منصات غير متجانسة. في البيئات التي تهيمن عليها أحمال عمل الحواسيب المركزية، أو جدولة الدفعات، أو الأنظمة القديمة المترابطة بإحكام، يُستخدم SonarQube غالبًا كأداة تكميلية وليس كمصدر مستقل للرؤى المعمارية.

حالات الاستخدام النموذجية للمؤسسات والقيود

يُعدّ إصدار SonarQube Enterprise Edition الأكثر فعالية في المؤسسات التي تتمتع بنضج قوي في مجال DevOps، ومجموعات تطوير موحدة، وتركز على منع تدهور جودة التعليمات البرمجية قيد التطوير المستمر. فهو يتفوق في فرض الاتساق، والحد من عيوب التعليمات البرمجية، ودمج فحوصات الجودة في مسارات التسليم السريعة.

تتضح قيود SonarQube بشكل أكبر في سيناريوهات التحديث التي تتطلب فهم كيفية انتشار التغييرات عبر الأنظمة الكبيرة والمترابطة. لا يحاول SonarQube نمذجة ترتيب التنفيذ، أو انتشار البيانات عبر المهام والمنصات، أو سلاسل التبعية على مستوى النظام. ونتيجة لذلك، غالبًا ما يُستخدم بالتزامن مع منصات تحليل معمقة عندما تحتاج المؤسسات إلى تقييم مخاطر التحديث، أو تأثير الدُفعات، أو آثار التغييرات على مستوى المحفظة.

تشيكماركس واحد

Checkmarx One هي منصة أمان تطبيقات موجهة للمؤسسات، تركز على اختبار أمان التطبيقات الثابت ضمن مسارات التطوير والتسليم الحديثة. يتمثل دورها الأساسي في المؤسسات الكبيرة في تحديد الثغرات الأمنية في وقت مبكر من دورة حياة البرمجيات، لا سيما في البيئات التي تزيد فيها الإصدارات المتكررة والفرق الموزعة والبنى السحابية الأصلية من احتمالية التعرض لثغرات قابلة للاستغلال. وبدلاً من محاولة نمذجة سلوك التنفيذ على مستوى النظام، تركز Checkmarx One على اكتشاف أنماط البرمجة غير الآمنة ونقاط الضعف في التكوين التي تتوافق مع تصنيفات الأمان المعترف بها.

تعتمد هذه المنصة عادةً من قبل المؤسسات التي تتبنى ممارسات DevSecOps المتطورة، حيث يُتوقع أن يعمل تحليل الأمان بشكل مستمر بالتزامن مع عملية التطوير بدلاً من كونه إجراءً وقائياً بعد الإصدار. في مثل هذه البيئات، تعمل Checkmarx One كآلية وقائية، تهدف إلى تقليل احتمالية إدخال مسارات برمجية ضعيفة إلى أنظمة الإنتاج.

التركيز على اختبار أمان التطبيقات الثابتة

يُعدّ محرك اختبار أمان التطبيقات الثابت، المُحسّن لاكتشاف الثغرات الأمنية على مستوى شفرة المصدر، جوهر منصة Checkmarx One. يتم إجراء التحليل دون تشغيل التطبيقات، مما يسمح بتحديد المشكلات مبكرًا، غالبًا أثناء مراحل كتابة الشفرة أو بنائها. تربط المنصة النتائج بفئات الثغرات الأمنية المعروفة، مما يدعم فرق الأمان التي تعتمد على أطر تصنيف المخاطر المعيارية مثل... ثغرات OWASP لإعطاء الأولوية لجهود المعالجة.

يُميّز التركيز على النتائج الأمنية المحددة برنامج Checkmarx One عن أدوات التحليل الثابت العامة. فبدلاً من تسليط الضوء على مسائل الصيانة أو البنية، يركز البرنامج على نقاط الضعف التي قد تؤدي إلى كشف البيانات، أو الوصول غير المصرح به، أو رفع مستوى الصلاحيات. هذا التخصص يجعله ذا أهمية خاصة في القطاعات الخاضعة للتنظيم، حيث تُراقَب جداول الكشف عن الثغرات الأمنية ومعالجتها بدقة.

التكامل مع مسارات DevSecOps المؤسسية

صُمم Checkmarx One ليتكامل بسلاسة مع مسارات التكامل المستمر/التسليم المستمر (CI/CD) وسير عمل المطورين. يمكن تشغيل عمليات الفحص تلقائيًا كجزء من عمليات البناء، أو طلبات السحب، أو مراحل الإصدار، مما يضمن إجراء تحليل أمني متسق دون تدخل يدوي. تُعرض النتائج عبر لوحات معلومات وتكامل مع أنظمة تتبع المشكلات، مما يُمكّن من توجيه النتائج مباشرةً إلى فرق التطوير لمعالجتها.

يدعم نموذج التشغيل هذا، الذي يركز على خطوط الأنابيب، سرعة تطوير عالية مع الحفاظ على مستوى أساسي من ضمانات الأمان. ومع ذلك، فإن التركيز على المستودعات والخدمات الفردية يعني أن التحليل يقتصر عمومًا على قواعد بيانات منفصلة. ورغم أن هذا يتوافق جيدًا مع الخدمات المصغرة والبنى المعيارية، إلا أنه يحد من وضوح التبعيات بين التطبيقات أو سلاسل التنفيذ متعددة المنصات الشائعة في أنظمة المؤسسات طويلة الأمد.

تغطية اللغات والتوجه نحو الحوسبة السحابية الأصلية

يدعم Checkmarx One مجموعة واسعة من لغات البرمجة وأطر العمل الحديثة الشائعة الاستخدام في تطوير تطبيقات المؤسسات والتطبيقات السحابية. يتيح هذا التنوع إجراء فحص أمني متسق عبر فرق التطوير المختلفة دون الحاجة إلى أدوات متخصصة متعددة. كما يُسهّل نموذج التسليم السحابي للمنصة عملية النشر والتوسع، مما يقلل من الأعباء التشغيلية للمؤسسات التي تدير أعدادًا كبيرة من التطبيقات.

مع ذلك، فإن دعم التقنيات القديمة وبيئات المعالجة الدفعية محدودٌ نوعًا ما. عادةً ما تقع لغات الحواسيب المركزية، وهياكل التحكم في المهام، وسير العمل القديم المترابط بإحكام خارج النطاق الأساسي للمنصة. ونتيجةً لذلك، غالبًا ما يتم نشر Checkmarx One جنبًا إلى جنب مع أدوات تحليل أخرى عندما يتعين على المؤسسات تأمين كلٍ من المكونات الحديثة والقديمة ضمن نفس بيئة التطبيقات.

مواءمة الإبلاغ عن المخاطر والحوكمة

من منظور الحوكمة، يوفر Checkmarx One إمكانيات إعداد التقارير التي تدعم تتبع الثغرات الأمنية، وحالة معالجتها، وتقارير الامتثال. يستطيع قادة الأمن مراقبة الاتجاهات عبر التطبيقات والفرق والفترات الزمنية، مما يساعد على إثبات الالتزام بالسياسات الداخلية والمتطلبات التنظيمية الخارجية. ويمكن تجميع النتائج لعرض الوضع العام للمخاطر، مما يتيح تحديد الأولويات على مستوى المحفظة.

مع ذلك، تركز هذه التقارير على وجود الثغرات الأمنية بدلاً من تأثيرها التشغيلي. لا تحاول المنصة تحديد كيفية انتشار الثغرة الأمنية عبر مسارات التنفيذ أو كيفية تفاعلها مع معالجة الدفعات، أو تدفقات البيانات، أو الأنظمة اللاحقة. هذا التمييز مهم في المؤسسات حيث يُعد فهم نطاق التأثير والمخاطر النظامية بنفس أهمية تحديد نقاط الضعف الفردية.

حالات الاستخدام والقيود النموذجية للمؤسسات

يُعدّ Checkmarx One فعالاً للغاية للمؤسسات التي تسعى إلى دمج ضوابط الأمان مباشرةً في بيئات التطوير سريعة التطور. فهو يتفوق في تحديد مشكلات الأمان على مستوى الكود مبكراً، مما يقلل من إعادة العمل، ويدعم إدارة متسقة للثغرات الأمنية عبر أعداد كبيرة من المطورين. وبالنسبة للمؤسسات التي تُحدّث أنظمتها نحو بنى الحوسبة السحابية الأصلية، فإنه يوفر آلية قابلة للتطوير لفرض ممارسات أمنية سليمة.

تظهر محدودية Checkmarx One في الحالات التي تتطلب فهمًا شاملًا لسلوك التطبيقات، وسلاسل التبعية، أو تأثير التحديث على الأنظمة غير المتجانسة. في مثل هذه الحالات، يُستخدم Checkmarx One عادةً كطبقة أمان متخصصة وليس كمنصة تحليل شاملة، مكملاً بذلك الأدوات التي تركز على فهم التنفيذ، ورسم خرائط التبعية، وتقييم المخاطر الهيكلية.

محلل الكود الثابت Fortify

يُعدّ Fortify Static Code Analyzer منصةً متطورةً لاختبار أمان التطبيقات الثابتة، مصممةً لتحديد الثغرات الأمنية في بيئات البرمجيات الكبيرة والخاضعة للوائح. ويتمثل دورها الأساسي في المؤسسات في توفير كشفٍ منهجيٍّ لأنماط البرمجة التي تُشكّل مخاطر أمنية، لا سيما في المؤسسات التي تُحدّد فيها متطلبات الامتثال والتدقيق وعمليات إدارة المخاطر الرسمية كيفية إدارة تغييرات البرمجيات. ويُستخدم Fortify على نطاق واسع في القطاعات التي يجب أن يكون فيها ضمان الأمان قابلاً للإثبات والتكرار ومتوافقًا مع ضوابط المؤسسة المُعتمدة.

بدلاً من التركيز على حلقات التغذية الراجعة التي تتمحور حول المطورين، غالباً ما يُقدّم Fortify كأداة تحكم أمني مركزية ضمن أطر حوكمة أوسع. وهو يدعم المؤسسات التي تتطلب تصنيفاً موحداً للثغرات الأمنية، وتقارير متسقة، وإمكانية تتبع عبر محافظ كبيرة من التطبيقات التي طورتها فرق موزعة أو فرق خارجية.

محرك تحليل ثابت يركز على الأمن

يُعدّ محرك تحليل الشفرة الثابتة من Fortify جوهر هذا البرنامج، حيث يركز على الأمن ويفحص الشفرة المصدرية لتحديد الثغرات الأمنية دون الحاجة إلى تشغيل التطبيقات. يطبق المحرك مجموعة شاملة من قواعد الأمان المصممة لاكتشاف نقاط الضعف، مثل ثغرات الحقن، ومعالجة البيانات غير الآمنة، وأخطاء المصادقة، والاستخدام غير السليم للوظائف التشفيرية. تُصنّف النتائج حسب درجة الخطورة والنوع، مما يُمكّن فرق الأمن من تقييم المخاطر بطريقة منظمة ومتسقة.

يُميّز التركيز على دقة الأمان برنامج Fortify عن أدوات التحليل الثابت العامة. إذ يُركّز عمق التحليل على تحديد الثغرات الأمنية القابلة للاستغلال بدلاً من سهولة الصيانة أو الجوانب المعمارية. هذا التخصص يجعل Fortify مناسبًا بشكل خاص للبيئات التي تُعطى فيها الأولوية لاكتشاف الثغرات الأمنية على حساب فهم النظام بشكل عام.

التوافق مع برامج إدارة المخاطر والامتثال المؤسسي

غالبًا ما يتم دمج Fortify في برامج أمن وحوكمة المؤسسات، حيث تُدار مخاطر البرمجيات جنبًا إلى جنب مع المخاطر التشغيلية والتنظيمية الأخرى. تدعم إمكانيات إعداد التقارير وتوليد الأدلة عمليات التدقيق الداخلي والتقييمات الخارجية والمراجعات التنظيمية. ويمكن تجميع النتائج عبر التطبيقات ووحدات الأعمال، مما يوفر لقيادة الأمن رؤية شاملة لمخاطر التعرض على نطاق واسع.

هذا التوافق مع الرسمي إدارة مخاطر تكنولوجيا المعلومات بفضل عملياتها، تُعدّ Fortify خيارًا شائعًا في المؤسسات التي يجب عليها إثبات فعالية ضوابطها الأمنية بشكل مستمر. يمكن استخدام التقارير لعرض اتجاهات الثغرات الأمنية، والتقدم المحرز في معالجتها، والامتثال لسياسات الأمن الداخلية، مما يدعم اتخاذ قرارات سليمة أثناء عمليات التدقيق أو مراجعة الحوادث.

تغطية اللغة وخصائص النشر

يدعم محلل الشفرة الثابتة من Fortify مجموعة واسعة من لغات البرمجة الشائعة في بيئات المؤسسات، بما في ذلك حزم التطبيقات الحديثة وبعض التقنيات القديمة. يتيح ذلك للمؤسسات تطبيق منهجية تحليل أمني متسقة عبر فرق التطوير ومجالات التكنولوجيا المختلفة. تختلف نماذج النشر، حيث يُثبّت Fortify غالبًا محليًا أو ضمن بيئات مؤسسية مُحكمة لتلبية متطلبات أمان البيانات ومكان تخزينها.

مع ذلك، يُجرى التحليل عادةً على مستوى التطبيق أو المشروع. ورغم قدرة Fortify على التوسع ليشمل العديد من التطبيقات، إلا أنه لا يسعى إلى حل مشكلة ترتيب التنفيذ، أو تنسيق الدفعات، أو تدفق البيانات بين التطبيقات. ونتيجةً لذلك، تبقى رؤيته للمخاطر محصورةً في أجزاء من التعليمات البرمجية بدلاً من سلوك النظام ككل.

التكامل في دورات حياة التطوير الآمنة

عادةً ما يتم دمج Fortify في دورات حياة التطوير الآمنة كآلية تحكم وليس كأداة استكشاف مستمرة. يمكن تفعيل عمليات الفحص في مراحل محددة مثل مراجعات ما قبل الإصدار، أو فترات التغييرات الرئيسية، أو نقاط التحقق من الامتثال. يتوافق نموذج التشغيل هذا مع المؤسسات التي تُفضل عمليات الإصدار المُتحكم بها والموافقات الرسمية على النشر المستمر.

على الرغم من توفر التكامل مع أدوات التكامل المستمر/التسليم المستمر (CI/CD)، فإن أنماط استخدام Fortify غالباً ما تعكس توازناً بين الأتمتة والإشراف المركزي. تُراجع نتائج الثغرات الأمنية من قبل فرق متخصصة تُقيّم متطلبات المعالجة وقرارات قبول المخاطر، مما يعزز اتساق الحوكمة على مستوى المؤسسة.

حالات الاستخدام والقيود النموذجية للمؤسسات

يُعدّ برنامج Fortify Static Code Analyzer أكثر فعالية في المؤسسات التي تُولي أهمية قصوى لضمان الأمن، والاستعداد للتدقيق، والامتثال للوائح التنظيمية. فهو يُقدّم منهجًا مُنظّمًا وقابلًا للدفاع لتحديد الثغرات الأمنية على مستوى الشيفرة البرمجية، وإثبات وجود ضوابط فعّالة لاكتشافها ومعالجتها.

تتضح محدودية Fortify في السيناريوهات التي تتطلب فهم كيفية تفاعل الثغرات الأمنية مع سلوك التنفيذ، أو معالجة الدفعات، أو التبعيات بين المنصات. لا يُحاكي Fortify سلوك وقت التشغيل أو التأثير على مستوى النظام، وغالبًا ما يُستكمل بأدوات توفر رؤية أعمق لبنية التطبيق، وسلاسل التبعية، ومخاطر التحديث عبر بيئات غير متجانسة.

أبرز أحداث الفيلم

CAST Highlight هي منصة ذكاء تطبيقات مؤسسية وتقييم محافظ التطبيقات، مصممة لتوفير رؤية شاملة لجودة البرمجيات، والمخاطر، وجاهزية التحديث عبر بيئات التطبيقات الكبيرة. يتمثل دورها الأساسي في بيئات المؤسسات في دعم اتخاذ القرارات الاستراتيجية من خلال تلخيص الخصائص الهيكلية، ومؤشرات الديون التقنية، وإشارات ملاءمة الحوسبة السحابية، بدلاً من إجراء تحليل معمق للبرمجيات يركز على التنفيذ. غالبًا ما يتم اعتماد CAST Highlight في المراحل المبكرة من برامج التحديث لتأسيس فهم أساسي لحالة محفظة التطبيقات.

بخلاف أدوات التحليل الثابت التي تركز على المطورين، يعمل برنامج CAST Highlight على مستوى إجمالي. وهو مصمم لمساعدة مهندسي البرمجيات ومديري المحافظ وقادة التحول على مقارنة التطبيقات، وتحديد التطبيقات المرشحة للتحديث، وترتيب أولويات جهود المعالجة عبر مئات أو آلاف الأنظمة.

تحليل على مستوى المحفظة وذكاء البرمجيات

يُعدّ محرك التحليل الخفيف الوزن جوهر برنامج CAST Highlight، حيث يستخرج البيانات الوصفية الهيكلية من شفرة المصدر للتطبيقات وملفات التكوين. تُوحّد هذه البيانات في نموذج تحليلي موحد يسمح بتقييم التطبيقات المختلفة باستخدام معايير متسقة. تُحسب المقاييس المتعلقة بجودة الشفرة، وسهولة الصيانة، والثغرات الأمنية، وملاءمة البنية، وتُعرض من خلال لوحات معلومات وعروض مقارنة.

تتوافق هذه القدرات مع نطاق أوسع ذكاء البرمجيات تهدف هذه المبادرات إلى تحويل البيانات البرمجية الخام إلى رؤى جاهزة لاتخاذ القرارات لأصحاب المصلحة من غير المطورين. ومن خلال تبسيط التعقيد إلى مؤشرات موحدة، يُمكّن CAST Highlight فرق القيادة من تحليل محافظ المشاريع الكبيرة دون الحاجة إلى فحص تفصيلي للبيانات البرمجية.

تقييم جاهزية التحديث وملاءمة الحوسبة السحابية

يركز برنامج CAST Highlight بشكل خاص على تقييم التطبيقات من حيث التحديث والاستعداد للانتقال إلى الحوسبة السحابية. ويُقيّم عوامل مثل استخدام الأطر البرمجية، وأنماط التبعية، ومدى حداثة التقنيات لتقدير الجهد والمخاطر المرتبطة بنقل التطبيقات إلى منصات حديثة. وغالبًا ما تُستخدم النتائج لتصنيف التطبيقات إلى فئات مثل إعادة الاستضافة، أو إعادة الهيكلة، أو الاستبدال، أو الإيقاف.

يدعم هذا النهج القائم على التقييم أنشطة التخطيط والميزانية في المراحل المبكرة. ويمكن للمؤسسات استخدام مخرجات CAST Highlight لبناء خرائط طريق التحديث، وتقدير نطاق التحول، وإيصال ملفات تعريف المخاطر إلى أصحاب المصلحة في الأعمال. ومع ذلك، فإن التحليل واسع النطاق عمدًا ولا يحاول نمذجة سلوك التنفيذ التفصيلي أو الآثار الجانبية للتحول.

مؤشرات الأمن والديون التقنية

بالإضافة إلى مؤشرات التحديث، يوفر نظام CAST Highlight مؤشرات عامة تتعلق بنقاط الضعف الأمنية والديون التقنية. تُستمد هذه المؤشرات من أنماط معروفة مرتبطة بزيادة تكاليف الصيانة أو ارتفاع مستوى التعرض للثغرات الأمنية. والهدف ليس استبدال أدوات فحص الأمان المتخصصة، بل تسليط الضوء على المجالات التي قد تستدعي إجراء تحقيق معمق.

نظراً لتجميع النتائج، فإنها تُعدّ الأنسب للتحليل المقارن بدلاً من تخطيط المعالجة. تساعد مؤشرات الأمن والديون المؤسسات على فهم توزيع المخاطر النسبية عبر محافظها الاستثمارية، لكنها لا تُحدد مسارات التنفيذ المحددة، أو تدفقات البيانات، أو التبعيات التشغيلية التي قد تتأثر بتغييرات البرمجيات.

قابلية التوسع والنموذج التشغيلي

صُمم برنامج CAST Highlight ليتوسع بكفاءة عالية عبر مجموعات تطبيقات ضخمة. يقلل أسلوب التحليل الخفيف الذي يتبعه من عبء المعالجة، ويتيح دمج التطبيقات الجديدة بسرعة. وهذا ما يجعله مناسبًا بشكل خاص للمؤسسات التي تُجري دراسات شاملة لبنية برامجها خلال عمليات الاندماج أو التصفية أو مبادرات التحديث المبكرة.

يُقابل هذا التوسع في قابلية التوسع عمقٌ تحليلي. لا يُحلل CAST Highlight مخططات الاستدعاءات، أو سلاسل تنفيذ الدفعات، أو نقل البيانات عبر المنصات. ونتيجةً لذلك، يُستخدم غالبًا بالتزامن مع أدوات تحليل أكثر تعمقًا بمجرد انتقال تطبيقات أو مبادرات تحويلية محددة من مرحلة التخطيط إلى مرحلة التنفيذ.

حالات الاستخدام والقيود النموذجية للمؤسسات

يُعدّ برنامج CAST Highlight فعالاً للغاية في المؤسسات التي تحتاج إلى نظرة شاملة ومقارنة لمحفظة التطبيقات لدعم التخطيط الاستراتيجي. وهو يتفوق في تحديد التطبيقات المرشحة للتحديث، وتقدير مدى تعقيد عملية التحول، وإيصال المخاطر التقنية إلى أصحاب المصلحة غير التقنيين.

تتضح محدودية هذه الأداة عندما تحتاج المؤسسات إلى فهم دقيق لكيفية تأثير التغييرات على سلوك التنفيذ، وسلاسل التبعية، أو استقرار العمليات. لا توفر أداة CAST Highlight الرؤية اللازمة على مستوى التنفيذ لتنفيذ عمليات إعادة الهيكلة أو التحديث بأمان، وعادةً ما تُستكمل بأدوات أخرى تركز على تحليل التأثير التفصيلي ووضوح السلوك داخل تطبيقات محددة.

التصوير الطبي CAST

CAST Imaging هي منصة ذكاء تطبيقات مؤسسية تركز على التحليل المعماري وتصوير التبعيات الهيكلية عبر أنظمة البرمجيات المعقدة. يتمثل دورها الأساسي في المؤسسات الكبيرة في الكشف عن كيفية تجميع التطبيقات، وكيفية تفاعل مكوناتها، ومواضع المخاطر التي قد تنشأ من الترابط الهيكلي. عادةً ما يستخدم CAST Imaging من قبل مهندسي البرمجيات وفرق التحديث الذين يحتاجون إلى فهم شامل لبنية التطبيق على مستوى النظام قبل التخطيط لمبادرات إعادة الهيكلة أو الترحيل أو التفكيك.

بدلاً من أن تعمل كأداة لفحص الشفرة أو مسح الأمان، تركز CAST Imaging على فهم البنية. فهي تحول الشفرة المصدرية وعناصر التكوين إلى نماذج قابلة للتصفح توضح العلاقات بين المكونات والطبقات والتقنيات، مما يُمكّن أصحاب المصلحة من فهم التعقيد على نطاق واسع.

رسم الخرائط المعمارية وتصور التبعيات

يكمن جوهر برنامج CAST Imaging في قدرته على إنشاء تمثيلات معمارية تفصيلية للتطبيقات ومجموعات التطبيقات. تشمل هذه التمثيلات مخططات المكونات، وخرائط التفاعل، وعروض الطبقات التي تكشف كيفية تواصل الوحدات واعتمادها على بعضها البعض. من خلال تصوير العلاقات الهيكلية، يمكّن CAST Imaging الفرق من تحديد الترابط الوثيق، والتبعيات الدائرية، والمخالفات المعمارية التي يصعب اكتشافها من خلال تحليل الملفات.

تتوافق هذه النماذج المرئية بشكل وثيق مع الممارسات التي تركز على رسوم بيانية للتبعيةحيث يُعد فهم الترابطات الهيكلية أمرًا أساسيًا لإدارة المخاطر في الأنظمة الكبيرة. يتيح نظام CAST Imaging للمستخدمين استعراض التبعيات بشكل تفاعلي، والانتقال من العروض المعمارية عالية المستوى إلى تمثيلات أكثر تفصيلًا حسب الحاجة.

تغطية متعددة التقنيات والتطبيقات

يدعم برنامج CAST Imaging التحليل عبر نطاق واسع من لغات البرمجة والأطر والمنصات الشائعة في بيئات المؤسسات. يتيح هذا النطاق الواسع نمذجة الأنظمة غير المتجانسة التي تتكون من مكونات قديمة وخدمات موزعة وقواعد بيانات مشتركة. كما تُمكّن إمكانيات التحليل عبر التطبيقات الفرق من فهم كيفية اندماج الأنظمة الفردية ضمن محافظ أكبر، وكيف يمكن أن تؤثر التغييرات في تطبيق واحد على التطبيقات الأخرى.

مع ذلك، يظل التحليل هيكليًا لا سلوكيًا. يُحاكي برنامج CAST Imaging العلاقات الثابتة بين المكونات، لكنه لا يُحاكي ترتيب التنفيذ، أو ظروف التشغيل، أو منطق جدولة الدفعات. ونتيجةً لذلك، يُوضح كيفية ترابط الأنظمة، لكن ليس بالضرورة كيفية عملها أثناء التنفيذ.

دعم التحديث والحوكمة المعمارية

يُستخدم نظام CAST Imaging بشكل متكرر لدعم مبادرات التحديث التي تتطلب وضوحًا معماريًا أساسيًا للتغيير. ومن خلال الكشف عن انتهاكات المبادئ المعمارية وتحديد مواطن الترابط المفرط، يساعد هذا النظام الفرق على تخطيط استراتيجيات التحول التدريجي. ويمكن لهذه الرؤى أن تُسهم في اتخاذ قرارات بشأن استخراج الخدمات، أو إعادة تصميم الواجهات، أو مناهج الترحيل المرحلي.

في سياقات الحوكمة، يمكن استخدام تقنية CAST Imaging لتقييم مدى توافق البنية مع المعايير المحددة. إذ يمكن تحديد وتوثيق الانحرافات عن البنى المستهدفة، مما يدعم عمليات الإشراف والتخطيط للمعالجة. وهذا ما يجعلها أداة قيّمة للمؤسسات التي تطبق ضوابط معمارية كجزء من عمليات إدارة التغيير لديها.

اعتبارات قابلية التوسع ونمذجة المحفظة

صُممت المنصة لتتوسع لتشمل التطبيقات والمحافظ الكبيرة، وتُنتج نماذج معمارية يمكن مشاركتها بين أصحاب المصلحة. يدعم نهجها القائم على التصور التحليل والتواصل التعاوني، لا سيما عند شرح الهياكل المعقدة لغير المتخصصين في البرمجة.

يُقابل هذه القابلية للتوسع محدودية في فهم ديناميكيات العمليات. لا يُحلل نظام CAST Imaging مسار البيانات على مستوى الحقل، ولا يتتبع تدفقات تنفيذ الدفعات، ولا يُحدد كميًا تأثير التغييرات أثناء التشغيل. بالنسبة للمبادرات التي تتطلب تحديدًا دقيقًا لنطاق تأثير التغيير أو التحقق من صحة سلوك التنفيذ، عادةً ما تكون هناك حاجة إلى أدوات تحليل إضافية.

حالات الاستخدام والقيود النموذجية للمؤسسات

يُعدّ برنامج CAST Imaging فعالاً للغاية في المؤسسات التي تحتاج إلى فهم بنية التطبيقات وترشيدها قبل إجراء أي تغييرات جوهرية. فهو يتفوق في الكشف عن التعقيد الهيكلي، وتوجيه عملية إعادة هيكلة البنية، ودعم تخطيط التحديث عبر الأنظمة غير المتجانسة.

تتضح محدودية هذه التقنية عندما تحتاج المؤسسات إلى رؤية تفصيلية على مستوى التنفيذ، أو تقييم الأثر، أو التحقق من كيفية انتشار التغييرات عبر سلوك النظام أثناء التشغيل. يوفر نظام CAST Imaging خريطة هيكلية بدلاً من مخطط تشغيلي، وغالبًا ما يُستكمل بأدوات تُقدم تحليلاً أعمق لمسارات التنفيذ، وتدفق البيانات، وسلوك النظام.

تحليل ثابت فيراكود

Veracode Static Analysis هي منصة اختبار أمان تطبيقات ثابتة سحابية الأصل، مصممة لدمج ضوابط الأمان مباشرةً في عمليات تطوير البرمجيات الحديثة. يتمثل دورها الأساسي في بيئات المؤسسات في تحديد الثغرات الأمنية مبكرًا وبشكل مستمر عبر كميات كبيرة من أكواد التطبيقات، لا سيما في المؤسسات التي تعطي الأولوية لدورات الإصدار السريعة، وفرق التطوير الموزعة، والإشراف الأمني المركزي. يُعتمد Veracode عادةً حيث يجب أن يكون ضمان الأمان قابلاً للتوسع دون التأثير سلبًا على سرعة التطوير.

تُركز المنصة على الأتمتة والاتساق، وتُقدم التحليل الثابت كإجراء أمني دائم بدلاً من كونه نشاط مراجعة دورية. يتوافق نموذج التشغيل هذا مع المؤسسات التي اعتمدت أدوات تطوير سحابية وتتطلب رؤية مركزية لحالة أمان التطبيقات عبر فرق ومشاريع متنوعة.

اختبار أمان التطبيقات الثابتة الأصلية السحابية

يُعدّ محرك فحص الأمان الثابت جوهرَ خدمة Veracode Static Analysis، وهو مُقدّم بالكامل كخدمة سحابية مُدارة. يتم تحميل شفرة المصدر والملفات التنفيذية لتحليلها، حيث تُفحص بحثًا عن ثغرات أمنية مثل عيوب الحقن، ومعالجة البيانات غير الآمنة، ونقاط ضعف المصادقة. لا يتطلب التحليل الوصول إلى بيئات الإنتاج، مما يسمح بإجراء تقييمات الأمان في مراحل مبكرة من دورة حياة المنتج دون أي مخاطر تشغيلية.

يُمكّن هذا النهج السحابي من سرعة الإعداد والتوسع المرن عبر محافظ التطبيقات الكبيرة. تستطيع المؤسسات تطبيق سياسات فحص أمني متسقة على مئات التطبيقات دون الحاجة إلى صيانة البنية التحتية المحلية. تُوحّد النتائج وتُعرض عبر لوحات تحكم مركزية، مما يدعم فرق الأمن المسؤولة عن الإشراف على المخاطر على مستوى المؤسسة.

التكامل مع خطوط أنابيب التسليم المستمر

صُمم برنامج Veracode ليتكامل بسلاسة مع مسارات التكامل المستمر/التسليم المستمر (CI/CD) وأدوات المطورين. يمكن تشغيل عمليات الفحص تلقائيًا أثناء مراحل البناء أو الإصدار، وتُعرض النتائج بتنسيقات تتكامل مع عمليات تتبع المشكلات ومعالجتها. يدعم هذا نموذجًا أمنيًا استباقيًا، حيث تُعالج الثغرات الأمنية في مراحلها المبكرة.

عملياً، غالباً ما يتم تنسيق دور Veracode ضمن خطوط الإنتاج مع ضوابط الجودة والاختبار الأوسع نطاقاً، بما في ذلك أنشطة مثل اختبار انحدار الأداءلضمان عدم فصل تطبيق إجراءات الأمن عن المتطلبات الأخرى غير الوظيفية. ويساعد هذا التوافق المؤسسات على تحقيق التوازن بين دقة الأمن وأداء التسليم.

تغطية اللغة واتساق المحفظة

يدعم برنامج Veracode Static Analysis مجموعة واسعة من لغات البرمجة الحديثة وأطر العمل الشائعة الاستخدام في تطوير تطبيقات المؤسسات. يتيح هذا التنوع لفرق الأمن تطبيق سياسات فحص موحدة عبر بيئات التطوير المختلفة، مما يقلل من الثغرات التي قد تظهر بين الفرق أو المنصات.

مع ذلك، لا يزال تركيز المنصة منصبًا على فحص أمان التطبيقات. وعادةً ما يقتصر التحليل على التطبيقات أو الخدمات الفردية، دون مراعاة العلاقات بين التطبيقات، أو سير العمل المجمّع، أو هياكل البيانات المشتركة. ونتيجةً لذلك، توفر Veracode تغطيةً شاملةً لثغرات مستوى التعليمات البرمجية، ولكنها تقدم رؤيةً محدودةً حول كيفية انتشار هذه الثغرات عبر الأنظمة المترابطة.

الإبلاغ عن المخاطر وشفافية الحوكمة

توفر Veracode إمكانيات إعداد التقارير التي تُمكّن قادة الأمن من تتبع اتجاهات الثغرات الأمنية، وتقدم عمليات المعالجة، والامتثال للسياسات على مستوى المؤسسة. تدعم لوحات المعلومات عرضًا شاملاً لمخاطر التعرض، مما يتيح تحديد الأولويات بناءً على درجة الخطورة وتأثيرها على الأعمال. تُستخدم هذه التقارير غالبًا لدعم حوكمة الأمن الداخلية، وإعداد التقارير التنفيذية، وأنشطة ضمان الجودة من جهات خارجية.

مع أن هذه الإمكانيات تدعم المساءلة والرقابة، إلا أن التركيز في إعداد التقارير يظل منصباً على الثغرات الأمنية. لا تسعى Veracode إلى تحديد الأثر التشغيلي، أو تعطيل سير العمل، أو مخاطر التحديث المرتبطة بجهود المعالجة. هذا التمييز مهم في البيئات التي يجب فيها تقييم التغييرات الأمنية جنباً إلى جنب مع اعتبارات الاستقرار وإدارة التغيير.

حالات الاستخدام والقيود النموذجية للمؤسسات

يُعدّ تحليل Veracode الثابت أكثر فعالية في المؤسسات التي تعمل بوتيرة تسليم عالية وتتطلب فحصًا أمنيًا مركزيًا وقابلًا للتوسع عبر بنى التطبيقات الحديثة. وهو يتفوق في فرض معايير أمنية متسقة، وتقليل وقت اكتشاف الثغرات الأمنية، ودعم نماذج تشغيل DevSecOps.

تتضح محدودية Veracode في السيناريوهات التي تتطلب فهمًا عميقًا لسلوك النظام، أو التبعيات بين التطبيقات، أو معالجة الدفعات القديمة. فهي لا توفر رؤية على مستوى التنفيذ أو رسم خرائط التبعيات المعمارية، وعادةً ما تُصنف كطبقة أمان متخصصة تُكمَّل بأدوات تركز على تحليل التأثير، ووضوح التبعيات، وفهم النظام على مستوى المؤسسة.

كوفيريتي (سينوبسيس)

Coverity هي منصة تحليل ثابتة للبرمجيات المؤسسية، معروفة بقدرتها على اكتشاف العيوب المعقدة في قواعد البيانات البرمجية الكبيرة والحساسة للأداء. يتمثل دورها الأساسي في بيئات المؤسسات في تحديد مشكلات الصحة والموثوقية العميقة التي يصعب اكتشافها من خلال الاختبار وحده، لا سيما في الأنظمة التي قد يؤدي فشلها إلى عواقب تشغيلية أو أمنية أو مالية وخيمة. تُستخدم Coverity على نطاق واسع في قطاعات مثل السيارات والفضاء والاتصالات وبرمجيات البنية التحتية، حيث تُعد دقة اكتشاف العيوب وانخفاض معدلات الإنذارات الكاذبة أمرًا بالغ الأهمية.

على عكس منصات تحليل مستوى المحفظة، يركز برنامج Coverity على دقة الكود على مستوى الشفرة البرمجية عبر قواعد بيانات برمجية واسعة النطاق. وهو مصمم لتحليل كميات كبيرة من الشفرة المصدرية بكفاءة مع الحفاظ على مستوى عالٍ من الدقة التحليلية، مما يجعله مناسبًا للمؤسسات التي تدير أنظمة طويلة الأمد ذات متطلبات موثوقية صارمة.

الكشف العميق عن العيوب والتحليل الدقيق

يُعدّ محرك التحليل الثابت جوهر برنامج Coverity، وهو مُحسَّن لاكتشاف العيوب مثل تلف الذاكرة، وتسرب الموارد، ومشاكل التزامن، والأخطاء المنطقية. ويُعرف هذا المحرك بقدرته على تحليل مسارات التحكم المعقدة وسيناريوهات التنفيذ التي تشمل وظائف ووحدات متعددة. يُمكّنه هذا العمق في التحليل من تحديد العيوب التي قد لا تظهر إلا في ظروف تشغيل محددة.

يشتمل النهج التحليلي لشركة Coverity على تقنيات متقدمة تتعلق بـ تنفيذ رمزيمما يسمح له باستكشاف مسارات تنفيذ متعددة دون تشغيل الكود. تساهم هذه الميزة في تعزيز سمعته بالدقة العالية وتساعد في تقليل التشويش الذي غالباً ما يصاحب التحليل الثابت واسع النطاق في بيئات المؤسسات.

التركيز على اللغة والتغطية المستهدفة

يوفر برنامج Coverity دعمًا قويًا للغات الشائعة الاستخدام في البرامج التي تعتمد على مستوى النظام وتتطلب أداءً عاليًا، بما في ذلك C وC++ وJava. هذا التركيز يجعله فعالًا بشكل خاص لتحليل مكونات البنية التحتية الأساسية والأنظمة المدمجة وخدمات الواجهة الخلفية، حيث يمكن أن يكون للعيوب منخفضة المستوى تأثير بالغ.

على الرغم من قدرة المنصة على التوسع لتشمل قواعد بيانات برمجية ضخمة، إلا أن تغطيتها اللغوية أضيق من بعض أدوات التحليل الثابت العامة. وهي أقل توجهاً نحو بيئات المؤسسات المتنوعة التي تشمل لغات معالجة الدفعات، وبيئات البرمجة النصية، أو التقنيات الخاصة بالحواسيب المركزية. ونتيجة لذلك، غالباً ما يتم نشر Coverity بشكل انتقائي ضمن محافظ المشاريع، مع التركيز على المكونات التي تتطلب دقة عالية في اكتشاف العيوب.

التكامل مع سير عمل تطوير المؤسسات

صُممت منصة Coverity لتندمج بسلاسة في عمليات تطوير المؤسسات، بما في ذلك خطوط أنابيب التكامل المستمر/التسليم المستمر (CI/CD) وأنظمة إدارة العيوب المركزية. يمكن جدولة عمليات الفحص أو تشغيلها تلقائيًا، وتُحال النتائج إلى فرق التطوير لمعالجتها. تدعم المنصة التحليل التدريجي، مما يسمح للفرق بالتركيز على المشكلات الجديدة مع الحفاظ على رؤية واضحة لسجلات العيوب المتراكمة.

في العديد من المؤسسات، يُستخدم برنامج Coverity كأداة لضمان الجودة بدلاً من كونه أداة استكشافية مستمرة. وغالبًا ما تُجرى عمليات الفحص الخاصة به عند مراحل محددة، مثل قبل الإصدارات الرئيسية أو أثناء مراجعات الجودة الرسمية. ويعكس نمط الاستخدام هذا دوره في فرض معايير الموثوقية بدلاً من دعم التكرار السريع.

خصائص قابلية التوسع والأداء

صُممت منصة Coverity للتعامل بكفاءة مع قواعد البيانات الضخمة، مما يجعلها مناسبة للمؤسسات التي تضم ملايين الأسطر من التعليمات البرمجية الهامة. يتناسب أداؤها طرديًا مع البنية التحتية المتاحة، مما يسمح للمؤسسات بتحليل الأنظمة الكبيرة دون فترات تحليل طويلة. توفر لوحات المعلومات المركزية رؤية شاملة لاتجاهات العيوب وتقدم عمليات الإصلاح في جميع المشاريع.

مع ذلك، يركز نظام Coverity على قابلية التوسع بناءً على حجم الكود بدلاً من تعقيد النظام. فهو لا يسعى إلى نمذجة التبعيات بين التطبيقات، أو ترتيب تنفيذ الدفعات، أو مسار البيانات عبر المنصات. وتبقى رؤاه مركزة على اكتشاف العيوب داخل قواعد البيانات الفردية بدلاً من سلوك النظام ككل.

حالات الاستخدام والقيود النموذجية للمؤسسات

يُعدّ برنامج Coverity فعالاً للغاية في المؤسسات التي تتطلب اكتشافًا دقيقًا للعيوب في مكونات البرمجيات الحيوية. فهو يتفوق في تحديد المشكلات الدقيقة التي قد تؤدي إلى أعطال أو ثغرات أمنية أو سلوك غير متوقع في بيئة الإنتاج، لا سيما في التعليمات البرمجية منخفضة المستوى أو الحساسة للأداء.

تتضح محدودية برنامج Coverity في مبادرات التحديث أو التحول التي تتطلب فهم كيفية تأثير التغييرات على الأنظمة المترابطة. فهو لا يوفر رسم خرائط التبعية المعمارية أو تحليل تأثير التنفيذ، وعادةً ما يُستكمل بأدوات تركز على رؤية المحفظة، وتحليل التبعية، وفهم السلوك عبر بيئات مؤسسية غير متجانسة.

Parasoft C/C++test and DTP

يُشكّل برنامج Parasoft C/C++test ومنصة اختبار التطوير (DTP) المرتبطة به حلاً متكاملاً لتحليل البرمجيات الثابتة واختبار الامتثال، مصمم خصيصاً لبيئات البرمجيات الحساسة للسلامة والخاضعة لأنظمة صارمة. يتمثل دوره الأساسي في المؤسسات الكبيرة في دعم التحقق الدقيق من كود النظام، حيث يمكن أن تؤدي العيوب إلى فشل تشغيلي، أو عدم امتثال تنظيمي، أو حوادث تتعلق بالسلامة. يُستخدم برنامج Parasoft على نطاق واسع في قطاعات مثل الطيران والفضاء، والسيارات، والدفاع، والأنظمة الصناعية، حيث يجب أن يكون سلوك البرمجيات صحيحاً وقابلاً للتدقيق بشكل قاطع.

بخلاف أدوات التحليل الثابت العامة، تركز Parasoft على الالتزام بالمعايير المحددة وأهداف التحقق. صُممت المنصة لدعم بيئات التطوير التي تخضع لعمليات رسمية ومتطلبات اعتماد وحالات ضمان موثقة، بدلاً من التكرار السريع.

التحليل الثابت القائم على المعايير وإنفاذ الامتثال

يُعدّ محرك التحليل الثابت جوهر برنامج Parasoft C/C++test، وهو متوافق مع معايير السلامة والبرمجة الصناعية مثل MISRA وCERT والإرشادات ذات الصلة بـ ISO. يُقيّم هذا المحرك شفرة المصدر وفقًا لمجموعات قواعد صارمة تُحدد البنى المقبولة وأنماط الاستخدام وحالات الخطأ. تُصنّف المخالفات حسب شدتها وتُربط مباشرةً بمتطلبات الامتثال، مما يُمكّن المؤسسات من إثبات التزامها بممارسات التطوير الإلزامية.

يتوافق هذا النهج القائم على المعايير مع البيئات التي تعتمد على التحقق الرسمي تُعرَّف المفاهيم التي لا يقتصر فيها تعريف الصحة على السلوك الوظيفي فحسب، بل يشمل أيضًا الامتثال للقواعد المحددة. ويمكن استخدام مخرجات تحليل Parasoft كدليل في عمليات الاعتماد والتدقيق، مما يقلل من جهد التحقق اليدوي.

دعم لغوي مركّز وتحليل متعمق وموجّه

تم تحسين Parasoft C/C++test خصيصًا لقواعد بيانات C وC++، مما يوفر إمكانيات تحليل معمقة للغات الشائعة الاستخدام في البرامج المدمجة وبرامج الأنظمة. يتيح هذا التخصص للمنصة تحديد المشكلات منخفضة المستوى مثل سوء استخدام الذاكرة، وأخطاء المؤشرات، وعيوب التزامن التي قد تكون خطيرة للغاية في سياقات بالغة الأهمية للسلامة.

على الرغم من أن هذا العمق يُعدّ ذا قيمة ضمن نطاقه المستهدف، إلا أنه يُقيّد أيضًا إمكانية تطبيق المنصة على نطاق أوسع في المؤسسات. لا تهدف Parasoft إلى توفير تغطية شاملة للغات المتعددة، أو بيئات المعالجة الدفعية، أو أنظمة الحواسيب المركزية القديمة. ونتيجةً لذلك، يتم نشرها عادةً في قطاعات مُحددة من محفظة المؤسسة بدلاً من استخدامها كحل تحليل شامل.

التكامل مع دورات حياة التطوير الخاضعة للتنظيم

صُممت Parasoft لتندمج بسلاسة في دورات تطوير البرمجيات المنظمة التي تُركز على التتبع والتوثيق والتغيير المُتحكم فيه. ويمكن ربط نتائج التحليل الثابت بالمتطلبات وحالات الاختبار وأنظمة تتبع العيوب من خلال مكون DTP، مما يُتيح تتبعًا شاملاً من مرحلة المواصفات إلى مرحلة التحقق.

يدعم هذا التكامل نماذج التطوير التي تُدخل فيها التغييرات عمدًا وتُراجع رسميًا. غالبًا ما يُجرى التحليل عند مراحل محددة، مثل قبل تقديم طلبات الاعتماد أو الإصدارات الرئيسية، بدلًا من إجرائه باستمرار مع كل عملية دمج. يعكس نموذج التشغيل هذا أولويات البيئات الخاضعة للتنظيم، حيث تفوق إمكانية التنبؤ والضمان سرعة التنفيذ.

إعداد التقارير، وإمكانية التتبع، والاستعداد للتدقيق

توفر منصة اختبار التطوير تقارير وتحليلات مركزية عبر المشاريع والفرق. ويمكن تجميع المقاييس المتعلقة بحالة الامتثال، واتجاهات العيوب، وتغطية التحقق، ومراجعتها من قبل أصحاب المصلحة في ضمان الجودة والامتثال. صُممت التقارير لدعم أنشطة التدقيق والاعتماد، مما يوفر أدلة موثقة على تنفيذ التحليل ونتائجه.

مع ذلك، تركز هذه التقارير على الامتثال على مستوى الكود بدلاً من سلوك النظام ككل. لا تُصمّم Parasoft مسارات التنفيذ عبر التطبيقات، أو تنسيق الدفعات، أو التبعيات بين المنصات. وتتجه إمكانية التتبع لديها نحو المتطلبات والمعايير بدلاً من التفاعل بين المكونات أثناء التشغيل.

حالات الاستخدام والقيود النموذجية للمؤسسات

تُعدّ أدوات Parasoft C/C++test وDTP الأكثر فعالية في المؤسسات التي تُولي أهمية قصوى للسلامة والموثوقية والامتثال التنظيمي. فهي توفر إطار عمل مُنظّم للتحقق من توافق الشيفرة البرمجية الحساسة مع المعايير الصارمة وقدرتها على اجتياز المراجعة الرسمية.

تتضح محدودية هذه الأدوات في البيئات التي تتطلب فهمًا شاملًا للأنظمة الكبيرة المترابطة أو دعمًا لمجموعات تقنية متنوعة. لم يُصمم برنامج Parasoft لتوفير رؤية شاملة على مستوى المحفظة أو تحليل تأثير موجه نحو التنفيذ، وغالبًا ما يُستكمل بأدوات تركز على التبعيات المعمارية، ومخاطر التحديث، وسلوك النظام عبر بيئات مؤسسية معقدة.

كلوكورك

كلوكوورك هي منصة تحليل ثابتة للبرمجيات المؤسسية، تركز على تحديد العيوب المتعلقة بالأمان والموثوقية والتزامن في قواعد البيانات البرمجية الكبيرة والمعقدة. يتمثل دورها الأساسي في بيئات المؤسسات في اكتشاف المشكلات التي قد تُعرّض استقرار النظام أو أمانه للخطر، لا سيما في البرامج التي تعمل تحت ضغط عالٍ، أو في ظروف تنفيذ متوازية، أو في ظروف تشغيل محدودة. تُستخدم كلوكوورك على نطاق واسع في القطاعات التي يرتبط فيها الأداء والصحة ارتباطًا وثيقًا، بما في ذلك الاتصالات، والأنظمة المدمجة، والبنية التحتية المالية، وخدمات الواجهة الخلفية واسعة النطاق.

تركز المنصة على الكشف المبكر عن العيوب من خلال التحليل الثابت، مما يُمكّن المؤسسات من تحديد الأنماط الإشكالية قبل أن تتحول إلى أعطال أثناء التشغيل. عادةً ما تُصنّف Klocwork كأداة لضمان الجودة والأمان، وليست حلاً تحليلياً شاملاً للمحفظة.

التحليل الثابت الموجه نحو التزامن والموثوقية

يُعدّ محرك التحليل الثابت جوهر برنامج Klocwork، وهو مصمم لتحديد العيوب الناجمة عن سيناريوهات التنفيذ المعقدة. ويشمل ذلك المشكلات المتعلقة بإدارة الذاكرة، ومعالجة الموارد، والتزامن. يتميز هذا المحرك بفعاليته العالية في اكتشاف العيوب المرتبطة بالتنفيذ المتوازي، حيث يمكن أن تؤدي التفاعلات الدقيقة بين الخيوط إلى سلوك غير متوقع.

إن قدرة Klocwork على تحليل مسارات التعليمات البرمجية المتزامنة تجعلها ذات أهمية بالغة في البيئات التي يجب أن تعمل فيها البرامج بكفاءة عالية تحت الضغط. غالبًا ما تتضمن نتائج التحليل اكتشافات تتعلق بحالات التعطل، وحالات التزامن المتنافس، وبنيات التزامن غير السليمة. تدعم هذه الإمكانيات المؤسسات التي تسعى إلى الحد من عدم الاستقرار الناجم عن عيوب التزامن التي يصعب إعادة إنتاجها، مثل: شروط السباق.

التركيز اللغوي والمجالات الحساسة للأداء

توفر منصة Klocwork دعمًا قويًا للغات الشائعة الاستخدام في البرمجيات عالية الأداء والأنظمة، بما في ذلك C وC++ وJava. ويتماشى هذا التركيز مع اعتمادها في المجالات التي تُعد فيها دقة البيانات على المستوى الأدنى وكفاءة وقت التشغيل أمرًا بالغ الأهمية. ومن خلال التركيز على مجموعة محددة من اللغات، تُقدم المنصة تحليلًا أعمق لهذه البيئات مقارنةً بالأدوات الأوسع والأكثر عمومية.

مع ذلك، يحد هذا التخصص من إمكانية تطبيقه على بيئات المؤسسات المتنوعة. فبرنامج Klocwork غير مصمم لتحليل أحمال العمل الموجهة نحو المعالجة الدفعية، أو لغات الحواسيب المركزية، أو بيئات البرمجة النصية عالية المستوى الشائعة في أنظمة المؤسسات طويلة الأمد. ونتيجة لذلك، غالبًا ما يُستخدم بشكل انتقائي بدلًا من استخدامه كحل تحليل شامل.

التكامل مع سير عمل الجودة والأمان المؤسسي

يتكامل Klocwork مع سير عمل تطوير المؤسسات، بما في ذلك خطوط أنابيب التكامل المستمر/التسليم المستمر وأنظمة تتبع العيوب. يمكن أتمتة عمليات الفحص وتوجيه النتائج إلى فرق التطوير لمعالجتها. تدعم المنصة التحليل التدريجي، مما يسمح للفرق بالتركيز على المشكلات الجديدة مع الحفاظ على رؤية واضحة للعيوب الموجودة.

في العديد من المؤسسات، يُستخدم برنامج Klocwork كجزء من عمليات ضمان الجودة الرسمية. وقد يتم تفعيل التحليل في مراحل رئيسية مثل التحقق من صحة ما قبل الإصدار أو جهود إعادة الهيكلة الرئيسية. ويعكس نمط الاستخدام هذا دوره في ضمان الموثوقية والأمان بدلاً من دعم الاستكشاف المعماري المستمر.

خصائص قابلية التوسع والنطاق التشغيلي

صُممت منصة Klocwork لتتوسع لتشمل قواعد بيانات ضخمة، مما يُمكّن من تحليل الأنظمة الكبيرة دون زيادة ملحوظة في الأداء. توفر لوحات المعلومات المركزية رؤية شاملة لاتجاهات العيوب وتقدم عمليات الإصلاح في جميع المشاريع. تدعم هذه الرؤية الإشراف الإداري وتساعد الفرق على تحديد أولويات الإجراءات التصحيحية بناءً على خطورتها وتأثيرها.

على الرغم من قابلية Klocwork للتوسع من حيث حجم التعليمات البرمجية، إلا أن نطاق تحليلها يظل محصورًا في التطبيقات أو المكونات الفردية. فهي لا تُنمذج التبعيات بين التطبيقات، أو ترتيب تنفيذ الدفعات، أو مسار البيانات عبر المنصات. وتركز رؤاها على صحة التعليمات البرمجية بدلاً من سلوك النظام ككل.

حالات الاستخدام والقيود النموذجية للمؤسسات

يُعدّ Klocwork أكثر فعالية في المؤسسات التي تتطلب كشفًا دقيقًا لعيوب التزامن والموثوقية في البرامج الحساسة للأداء. وهو يتفوق في الكشف عن المشكلات التي يصعب إعادة إنتاجها من خلال الاختبار والتي قد تتسبب في أعطال متقطعة أو كارثية في بيئات الإنتاج.

تتضح محدودية هذه الأداة في مبادرات التحول التي تتطلب فهمًا شاملًا لمحفظة التطبيقات، وتدفقات التنفيذ، أو تأثير التحديث. لا توفر Klocwork رسم خرائط التبعية المعمارية أو تحليل تأثير مستوى التنفيذ، وعادةً ما تُستكمل بأدوات تركز على فهم أوسع للنظام وتقييم مخاطر التغيير عبر بيئات مؤسسية غير متجانسة.

تحليل ثابت لـ OpenText DevOps Cloud

يُعدّ OpenText DevOps Cloud Static Analysis أداة تحليل ثابتة مُخصصة للمؤسسات، تُقدّم كجزء من حزمة DevOps وإدارة دورة حياة التطبيقات. ويتمثل دورها الرئيسي في المؤسسات الكبيرة في توفير فحوصات موحدة لجودة وأمان الكود، بما يتوافق مع نماذج حوكمة التسليم المُعتمدة. وبدلاً من العمل كمنصة تحليل مُعمّق مُستقلة، تُعتمد هذه الأداة عادةً من قِبل المؤسسات التي تُعطي الأولوية لتوحيد سلسلة الأدوات والإشراف المركزي على عمليات التطوير والاختبار والإصدار.

تُستخدم هذه المنصة بشكل شائع في البيئات التي يجب أن يلتزم فيها تسليم البرمجيات بضوابط رسمية، حيث يُعد التكامل مع أدوات إدارة دورة حياة التطبيقات (ALM) والاختبار وإدارة الإصدارات الحالية شرطًا أساسيًا. وتكمن قيمتها في الاتساق والتوافق مع الحوكمة بدلاً من التحليل السلوكي أو المعماري المتعمق.

إمكانيات التحليل الثابت الموجهة نحو مجموعة البرامج

يُقدّم برنامج OpenText DevOps Cloud Static Analysis في جوهره فحصًا قائمًا على القواعد لشفرة المصدر لتحديد مشكلات الجودة ونقاط الضعف الأمنية. ويركّز التحليل على فئات العيوب الشائعة، ومخالفات معايير البرمجة، وأنماط الثغرات الأمنية التي يمكن اكتشافها دون تشغيل التطبيق. تُعرض النتائج بشكل موحد من خلال لوحات تحكم مركزية إلى جانب مقاييس DevOps الأخرى.

يدعم هذا النهج المتكامل المؤسسات التي ترغب في أن يعمل التحليل الثابت كجزء من إطار عمل أوسع للتحكم في التسليم. ومن خلال دمج التحليل في منصة متكاملة، تستطيع المؤسسات فرض معايير أساسية على جميع الفرق دون الحاجة إلى إضافة أدوات منفصلة إلى بيئات معقدة أصلاً.

التكامل مع حوكمة تقديم الخدمات المؤسسية

تتكامل إمكانيات التحليل الثابت في OpenText بشكل وثيق مع وظائف إدارة دورة حياة المنتج الأوسع نطاقًا، مثل تتبع المتطلبات والاختبار وتنسيق الإصدارات. يتيح هذا التكامل ربط نتائج التحليل بعناصر العمل والعيوب والموافقات، مما يدعم إمكانية التتبع عبر عملية التسليم. بالنسبة للمؤسسات التي لديها نماذج حوكمة رسمية، يُسهّل هذا التوافق عملية الإشراف وإعداد التقارير.

غالباً ما يتم وضع المنصة لدعم الهيكلة إدارة التغيير تتضمن هذه العمليات مراجعة وموافقة محددة لتعديلات البرمجيات. وتُصبح نتائج التحليل الثابت جزءًا من الأدلة المستخدمة لتقييم جاهزية الإصدار، بدلاً من كونها مصدرًا مستقلاً للمعلومات التقنية.

التركيز على تغطية اللغة وتوحيدها

يدعم برنامج OpenText DevOps Cloud Static Analysis مجموعة من لغات البرمجة الشائعة الاستخدام في المؤسسات، مما يتيح تطبيق معايير البرمجة بشكل متسق عبر فرق التطوير المتنوعة. ويركز دعمه للغات على بيئات تطوير التطبيقات الرئيسية بدلاً من البيئات المتخصصة أو القديمة.

مع أن هذا النطاق الواسع يدعم التوحيد القياسي، إلا أن عمق التحليل يبقى محدودًا نسبيًا مقارنةً بالأدوات المتخصصة. لا تحاول المنصة نمذجة مسارات التنفيذ، أو حل منطق تنسيق الدفعات، أو تحليل التبعيات بين التطبيقات. وتُعدّ نتائجها الأنسب لتحديد المشكلات الموضعية داخل قواعد البيانات البرمجية الفردية.

قابلية التوسع والخصائص التشغيلية

صُمم برنامج OpenText DevOps Cloud Static Analysis ليعمل كجزء من حزمة سحابية متكاملة، ويتميز بقابلية التوسع ليشمل مشاريع وفرق متعددة مع إدارة مركزية. وهذا يجعله مناسبًا للمؤسسات التي تسعى إلى توحيد إجراءات التحكم بين أعداد كبيرة من المطورين. كما يتحسن الأداء مع تطور البنية التحتية السحابية، مما يقلل الحاجة إلى موارد مخصصة في مقر العمل.

مع ذلك، تشير قابلية التوسع في هذا السياق إلى التغطية التنظيمية لا إلى العمق التحليلي. توفر المنصة رؤية شاملة للمشاريع، لكنها لا تقدم سوى فهم محدود لكيفية عمل الأنظمة أثناء التشغيل أو كيفية انتشار التغييرات عبر بيئات معقدة ومترابطة.

حالات الاستخدام والقيود النموذجية للمؤسسات

يُعدّ تحليل OpenText DevOps Cloud الثابت أكثر فعالية في المؤسسات التي تُقدّر حوكمة التسليم المتكاملة والضوابط الموحدة على حساب الاستكشاف التقني المُعمّق. وهو يدعم البيئات التي يُمثّل فيها التحليل الثابت نقطة تفتيش واحدة من بين نقاط تفتيش عديدة ضمن عملية إصدار مُحكمة، مما يُوفّر تطبيقًا مُتّسقًا لمتطلبات الجودة والأمان الأساسية.

تتضح محدودية هذه المنصة في السيناريوهات التي تتطلب فهمًا دقيقًا لسلوك التنفيذ، وسلاسل التبعية، أو تأثير التحديث على الأنظمة غير المتجانسة. فهي لا توفر الرؤية السلوكية أو تقييم التأثير اللازمين لتنفيذ مبادرات إعادة الهيكلة أو التحديث واسعة النطاق بأمان، وغالبًا ما تُستكمل بأدوات متخصصة في تحليل سلوك التنفيذ والتحليل عبر المنصات.

جدول مقارنة القدرات لحلول SCA

| القدرات | SMART TS XL | سونار كيوب إنترتينمنت | تشيكماركس واحد | فورتيفاي إس سي إيه | أبرز أحداث الفيلم | التصوير الطبي CAST | Veracode | التغطية | باراسوفت | كلوكورك | OpenText |

|---|---|---|---|---|---|---|---|---|---|---|---|

| نطاق محفظة المؤسسات | ✅ممتاز | ◐ متوسط | ◐ متوسط | ◐ متوسط | ✅ممتاز | ✅ممتاز | ◐ متوسط | ◐ متوسط | ◐ متوسط | ◐ متوسط | ◐ متوسط |

| متعدد المنصات (الحاسوب المركزي + الموزع) | ✅ كاملة | ❌ لا | ❌ لا | ❌ محدودة | ❌ محدودة | ❌ محدودة | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ محدودة |

| دعم اللغات القديمة (COBOL، JCL، RPG) | ✅ كاملة | ❌ لا | ❌ لا | ❌ محدودة | ❌ محدودة | ❌ محدودة | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ لا |

| تحليل التبعية بين الأنظمة | ✅ كاملة | ❌ لا | ❌ لا | ❌ لا | ◐ مستوى عالٍ | ◐ هيكلي | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ لا |

| رؤية مسار التنفيذ (ثابتة) | ✅ كاملة | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ◐ جزئي | ◐ جزئي | ◐ جزئي | ❌ لا |

| تحليل تدفق الدفعات والوظائف | ✅ كاملة | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ لا |

| تحليل الأثر قبل التغيير | ✅ عميق | ◐ ضحل | ◐ للأمن فقط | ◐ للأمن فقط | ◐ محفظة الأعمال | ◐ هيكلي | ◐ للأمن فقط | ◐ مستوى الكود | ◐ مستوى الكود | ◐ مستوى الكود | ◐ الحوكمة |

| الكشف عن الثغرات الأمنية (SAST) | ◐ سياقي | ◐ أساسي | ✅ قوي | ✅ قوي | ◐ إرشادي | ❌ لا | ✅ قوي | ◐ محدود | ◐ محدود | ◐ محدود | ◐ أساسي |

| رؤى حول الأداء والتعقيد | ✅ عميق | ◐ المقاييس | ❌ لا | ❌ لا | ◐ إجمالي | ◐ هيكلي | ❌ لا | ◐ قائم على العيوب | ◐ الامتثال | ◐ قائم على العيوب | ❌ لا |

| تحليل جاهزية التحديث | ✅ أصلي | ❌ لا | ❌ لا | ❌ لا | ✅ ابتدائي | ◐ هيكلي | ❌ لا | ❌ لا | ❌ لا | ❌ لا | ❌ لا |

| ابحث عن جميع الأصول | ✅ متقدم | ◐ مستودع فقط | ◐ مستودع فقط | ◐ مستودع فقط | ◐ البيانات الوصفية | ◐ البيانات الوصفية | ◐ مستودع فقط | ◐ مستودع فقط | ◐ مستودع فقط | ◐ مستودع فقط | ◐ مستودع فقط |

| تكامل CI / CD | ◐ اختياري | ✅ قوي | ✅ قوي | ◐ متوسط | ❌ لا | ❌ لا | ✅ قوي | ◐ متوسط | ◐ متوسط | ◐ متوسط | ✅ أصلي |

| توليد الأدلة الجاهزة للتدقيق | ✅ أصلي | ◐ محدود | ◐ محدود | ✅ قوي | ◐ إجمالي | ◐ هيكلي | ◐ محدود | ◐ محدود | ✅ قوي | ◐ محدود | ◐ قوي |

أدوات أخرى لتحليل الشفرة الثابتة (تطبيق محدود على مستوى المؤسسات)

- ESLint

- المزايا: يفرض معايير البرمجة في JavaScript و TypeScript مع توفير ردود فعل سريعة من المطورين.

- القيود: يعمل على مستوى المستودع دون أي تأثير على الأنظمة أو المؤسسات.

- PMD

- المزايا: يكشف عن مشاكل جودة الكود الشائعة عبر العديد من لغات البرمجة.

- القيود: التحليل القائم على القواعد غير مناسب للمؤسسات الكبيرة والمتنوعة.

- فليك8

- المزايا: تحليل ثابت خفيف الوزن لفرض قواعد بناء الجملة وأسلوب البرمجة في لغة بايثون.

- القيود: لا يقدم رؤى معمارية أو على مستوى التنفيذ.

- قاطع طريق

- المزايا: يحدد المشكلات الأمنية في كود بايثون باستخدام التحليل القائم على الأنماط.

- القيود: نطاق ضيق وعدم إدراك لتفاعلات أنظمة المؤسسة.

- كود كيو ال

- المزايا: تحليل قائم على الاستعلامات قادر على تحديد أنماط الثغرات الأمنية المعقدة.

- القيود: يتطلب خبرة متخصصة ويفتقر إلى نمذجة تنفيذ المؤسسات.

- سيمغريب

- المزايا: مطابقة أنماط سريعة وقابلة للتخصيص لأغراض التحقق من الأمان والجودة.

- القيود: يفتقر النهج القائم على الأنماط إلى التبعية والسياق السلوكي.

- كود سنيك

- المزايا: تحليل ثابت سهل الاستخدام للمطورين مدمج في سير العمل السحابي الأصلي.

- القيود: يركز على أمان التطبيقات بدلاً من هندسة المؤسسات.

- pylint

- المزايا: يوفر فحوصات تفصيلية لجودة الكود لمشاريع بايثون.

- القيود: غير مصمم للتحليل عبر المشاريع أو المنصات المتعددة.

- Cppcheck

- المزايا: تحليل ثابت مفتوح المصدر للغتين C و C++ بمعدلات منخفضة للنتائج الإيجابية الخاطئة.

- القيود: محدودية قابلية التوسع ودعم حوكمة المؤسسة.

- Interf

- المزايا: يكشف عن مشاكل الذاكرة والتزامن باستخدام تقنيات تحليل متقدمة.

- القيود: دعم محدود للغات وتكامل محدود مع المؤسسات.

- إل جي تي إم

- المزايا: يجمع بين التحليل الثابت وسير عمل مراجعة التعليمات البرمجية المستند إلى السحابة.

- القيود: يركز على المستودع مع رؤية محدودة على مستوى النظام.

- محللو FxCop

- المزايا: يفرض إرشادات التصميم والبرمجة لتطبيقات .NET.

- القيود: لا يعالج هذا الأمر التبعيات بين التطبيقات المختلفة.

- PHPCS

- المزايا: يفرض معايير البرمجة في مشاريع PHP.

- القيود: يركز على الأسلوب مع عمق تحليلي ضئيل.

- SpotBugs

- المزايا: يحدد أنماط الأخطاء الشائعة في بايت كود جافا.

- القيود: الكشف القائم على الأنماط دون نمذجة مسار التنفيذ.

- براكمان

- المزايا: فحص أمني متخصص لتطبيقات Ruby on Rails.

- القيود: خاص بإطار العمل وغير مناسب للتحليل على مستوى المؤسسة بأكملها.

- أدوات سطر الأوامر من ReSharper

- المزايا: يدمج التحليل الثابت في مسارات بناء .NET.

- القيود: التركيز على إنتاجية المطورين بدلاً من رؤى المؤسسة.

- ديب سورس

- المزايا: مراجعة آلية للتعليمات البرمجية وتحليل الجودة للمستودعات الحديثة.

- القيود: نموذج يركز على البرمجيات كخدمة (SaaS) مع عمق محدود في التحليل الهيكلي.

- Codacy

- المزايا: إعداد تقارير الجودة المركزية عبر مستودعات متعددة.

- القيود: التركيز على التجميع دون فهم عميق للنظام.

- سوناتايب ليفت

- المزايا: تم دمج عمليات فحص الأمان والجودة في سير عمل DevOps.

- القيود: محدودية الرؤية لسلوك وقت التشغيل والأنظمة القديمة.

- نديبند

- المزايا: يوفر تحليل التبعيات لتطبيقات .NET.

- القيود: تقنية محددة وغير مناسبة للعقارات غير المتجانسة.

- برنامج Coverity Scan (مفتوح المصدر)

- المزايا: تحليل ثابت مجاني لمشاريع مختارة مفتوحة المصدر.

- القيود: لا يمثل هذا سيناريوهات نشر المؤسسات.

- فحص التبعية OWASP

- المزايا: يحدد التبعيات المعرضة للخطر المعروفة.

- القيود: لا يقوم بتحليل سلوك أو بنية شفرة المصدر.

- مشبك صدئ

- المزايا: يقوم برنامج Lints بفحص كود Rust بحثًا عن المشكلات الاصطلاحية والأخطاء الشائعة.

- القيود: خاص بلغة معينة بدون سياق مؤسسي.

- جولانجCI-Lint

- المزايا: يجمع هذا البرنامج العديد من أدوات التحليل الثابت لمشاريع Go.

- القيود: يركز على المطورين دون أي رؤية على مستوى المحفظة.

- سويفت لينت

- المزايا: يفرض هذا البرنامج استخدام معايير برمجة Swift في مشاريع تطبيقات الجوال.

- القيود: نطاق ضيق وأهمية محدودة لأنظمة المؤسسات.

في المقارنة، يبرز فرق واضح بين الأدوات المصممة لفرض ضوابط جودة أو أمان محلية، والمنصات القادرة على دعم فهم شامل على مستوى المؤسسة. تتفوق العديد من الحلول ضمن نطاقات محددة بدقة، مثل ملاحظات المطورين، واكتشاف الثغرات الأمنية، أو التصور المعماري، إلا أنها تظل محدودة عند تطبيقها على بيئات غير متجانسة تتكون من منصات قديمة، وأحمال عمل مجمعة، وأنظمة مترابطة بشكل وثيق. في هذه البيئات، لا يكمن العامل المحدد في غياب التحليل، بل في تشتت المعلومات بين أدوات منفصلة.

تتطلب مبادرات التحديث وإدارة المخاطر والامتثال على مستوى المؤسسات بشكل متزايد تحليلاً شاملاً للغات والمنصات ونماذج التنفيذ دون التضحية بالعمق أو الأداء. وتواجه الأدوات التي تعمل بشكل أساسي على حدود المستودعات أو التطبيقات صعوبة في توفير سياق كافٍ لقرارات التغيير التي تؤثر على الأنظمة اللاحقة أو البيانات المشتركة أو استقرار العمليات. ونتيجة لذلك، غالباً ما تجد المؤسسات نفسها مضطرة إلى دمج أدوات متعددة لتقريب الرؤية الشاملة، مما يُضيف تعقيداً إضافياً وعبءاً تنسيقياً.

تُبرز المقارنة أن العامل الحاسم في عام 2026 ليس القدرة على اكتشاف العيوب الفردية أو تطبيق معايير البرمجة، بل القدرة على كشف كيفية عمل الأنظمة كوحدات متكاملة مترابطة. فالتحليل الثابت الذي يقتصر على العناصر المعزولة يفقد قيمته مع ازدياد تعقيد البنية. أما المنصات التي توحد عمليات الاكتشاف وتحليل التبعيات وتقييم الأثر عبر محافظ البرامج الكاملة، فتُوفر أساسًا أكثر متانة لاتخاذ القرارات في بيئات كبيرة وحيوية.

كيف يتم تقييم أدوات تحليل الشفرة الثابتة للمؤسسات

تُقيّم أدوات تحليل الشفرة الثابتة للمؤسسات وفق معايير مختلفة تمامًا عن تلك المستخدمة في أدوات المطورين أو أدوات الأمن فقط. في المؤسسات الكبيرة، نادرًا ما يكمن التحدي الرئيسي في غياب التحليل، بل في تشتت المعلومات بين أدوات وفرق ومنصات منفصلة. لذا، يركز التقييم على قدرة الأداة على العمل كطبقة تحليلية موحدة عبر بيئات غير متجانسة، بدلًا من كونها آلية فحص محلية.

مع ازدياد عمر أنظمة البرمجيات وتزايد ترابطها، يجب أن يراعي التقييم أيضًا التداعيات التشغيلية للتغيير. إن نتائج التحليل الثابت التي لا يمكن ترجمتها إلى فهم عملي لسلوك التنفيذ، أو نطاق التبعيات، أو التأثيرات اللاحقة، لا تُقدم قيمة تُذكر في البيئات التي تنطوي فيها حالات الانقطاع، أو انتهاكات الامتثال، أو تراجع الأداء على مخاطر جوهرية. وتعكس أبعاد التقييم التالية كيفية تقييم المؤسسات لأدوات تحليل الشفرة الثابتة في عام 2026، عندما يتقاطع تعقيد البنية مع ضغوط التحديث.

عمق التحليل مقابل الكشف على مستوى السطح

يُعدّ عمق قدرة أداة تحليل الشفرة الثابتة على فهم سلوك البرمجيات أحد أهمّ جوانب التقييم. يركز الكشف السطحي على تحديد المشكلات الموضعية، مثل انتهاكات بناء الجملة، أو مخالفات القواعد، أو أنماط الثغرات الأمنية المعروفة. ورغم فائدة هذه النتائج ضمن سير عمل التطوير المُحكم، إلا أنها لا تُقدّم سوى فهم محدود لكيفية تأثير التغييرات على الأنظمة المعقدة التي تتألف من العديد من المكونات المتفاعلة.

على النقيض من ذلك، يدرس التحليل المعمق كيفية تطور تدفق التحكم، وانتشار البيانات، وعلاقات التبعية عبر تطبيق أو مجموعة تطبيقات. ويشمل ذلك فهم كيفية ملء متغير ما، وتحويله، واستخدامه عبر سياقات تنفيذ متعددة، أو كيف يؤثر تغيير يبدو معزولًا في وحدة نمطية واحدة على مهام المعالجة الدفعية، أو الخدمات اللاحقة، أو طبقات إعداد التقارير. تتجاوز الأدوات القادرة على هذا المستوى من التحليل فحص الملفات وصولًا إلى فهم النظام ككل.

تولي المؤسسات اهتماماً متزايداً بالتحليل المعمق، لأن مبادرات التحديث غالباً ما تتضمن تعديل الأنظمة القديمة دون توثيق كامل أو معرفة مؤسسية كافية. في مثل هذه الحالات، تخلق النتائج السطحية شعوراً زائفاً بالثقة، مما يشجع على إجراء تغييرات تبدو آمنة محلياً، لكنها تُسبب عدم استقرار في أماكن أخرى. يقلل التحليل المعمق من هذا الخطر من خلال الكشف عن الروابط الخفية والتبعيات غير المباشرة قبل التنفيذ.

يؤثر عمق التحليل أيضًا على كيفية استخدام نتائجه. فالأدوات السطحية عادةً ما تُنتج كميات كبيرة من النتائج التي تتطلب فرزًا يدويًا، بينما تُتيح الأدوات الأكثر عمقًا وضع النتائج في سياق مسارات التنفيذ أو مناطق التأثير. ويؤثر هذا التمييز على الإنتاجية والثقة. فعندما تواجه الفرق بشكل متكرر نتائج إيجابية خاطئة أو تنبيهات غير ذات صلة، تتضاءل الثقة في التحليل. ولذلك، لا يقتصر التقييم على ما تكتشفه الأداة فحسب، بل يشمل أيضًا مدى ارتباط هذه الاكتشافات بسلوك النظام الحقيقي.

يُعدّ هذا التمييز ذا أهمية خاصة في البيئات التي تُعتبر فيها خصائص الأداء بنفس أهمية الدقة. ففهم أسباب ظهور زمن الاستجابة أو منشأ التنازع على الموارد غالبًا ما يتطلب فهمًا لبنية التنفيذ بدلًا من التركيز على العيوب المعزولة. وتُوفّر الأدوات التي تدعم الاستدلال عبر تدفق التحكم وسلاسل التبعية أساسًا أقوى لجهود هندسة الأداء، مثل تلك الموضحة في تتبع مقاييس أداء البرامج.

قابلية التوسع عبر محافظ المؤسسات

لا تقتصر قابلية التوسع في تحليل الشفرة الثابتة للمؤسسات على معالجة كميات هائلة من الشفرة المصدرية، بل تشمل أيضاً القدرة على تحليل العلاقات والاستعلام عنها وتصورها عبر آلاف التطبيقات ومنصات متعددة وعقود من المنطق المتراكم، دون التأثير سلباً على سرعة الاستجابة أو سهولة الاستخدام. ولذلك، يراعي التقييم قابلية التوسع الحسابي وقابلية التوسع المعرفي على حد سواء.

من منظور الحوسبة، تحتاج المؤسسات إلى أدوات قادرة على استيعاب ملايين أو مليارات أسطر التعليمات البرمجية والملفات المرتبطة بها ضمن أطر زمنية معقولة. لا يقتصر ذلك على ملفات المصدر فحسب، بل يشمل أيضًا تعريفات التحكم في العمليات، ومخططات قواعد البيانات، وملفات التكوين، والوثائق الداعمة. أما الأدوات التي تتطلب دورات فهرسة مطولة أو إعادة معالجة متكررة، فتواجه صعوبة في مواكبة التغييرات المستمرة، مما يقلل من قيمتها العملية.

تُعدّ قابلية التوسع المعرفي بنفس القدر من الأهمية. فمع نمو المحافظ الاستثمارية، يتحول التحدي من البحث عن المعلومات إلى فهمها وتحليلها. يدرس التقييم ما إذا كانت الأداة قادرة على عرض نتائج التحليل بطرق تتناسب مع مستوى التعقيد، مثل خرائط التبعية التفاعلية، أو عروض التأثير المُفلترة، أو التجريدات متعددة الطبقات. وتصبح التقارير الثابتة أو القوائم البسيطة غير قابلة للاستخدام بشكل متزايد مع ازدياد حجم النظام.

جانب آخر من جوانب قابلية التوسع يتعلق بتزامن المستخدمين. غالبًا ما يستخدم مطورو البرامج والمهندسون المعماريون والمدققون وفرق العمليات منصات تحليل المؤسسات في وقت واحد. قد لا تدعم الأدوات المصممة أساسًا للمطورين الأفراد الوصول المشترك والفوري إلى نتائج التحليل. لذلك، يشمل التقييم مدى كفاءة الأداة في دعم الاستخدام التعاوني دون التسبب في ازدحام أو اختناقات في الأداء.

تتداخل قابلية التوسع أيضًا مع نماذج التكلفة. فالأدوات التي تتطلب اعتمادًا كبيرًا على بيئات الإنتاج أو البنية التحتية المتخصصة قد تُضيف تكاليف تشغيلية خفية. غالبًا ما تُقيّم المؤسسات إمكانية نقل أعباء العمل التحليلية إلى منصات فعّالة من حيث التكلفة دون المساس بالدقة أو سرعة الإنجاز. يكتسب هذا الاعتبار أهمية خاصة في البيئات واسعة النطاق حيث يُجرى التحليل بشكل مستمر بدلًا من دوري.

في نهاية المطاف، يُقيّم قابلية التوسع من حيث سهولة الاستخدام المستدامة في ظروف المؤسسة، وليس فقط من حيث ذروة الإنتاجية. فالأداة التي تعمل بكفاءة في المشاريع المنفردة، ولكنها تتراجع مع توسع نطاق المحفظة، لا تفي بمتطلبات المؤسسة.

وضوح التبعية والوعي بالتأثير

تُعدّ رؤية التبعيات معيارًا أساسيًا لتحليل الشفرة الثابتة في المؤسسات، لأنها تؤثر بشكل مباشر على القدرة على إدارة التغيير بأمان. في الأنظمة المعقدة، نادرًا ما تتوافق التبعيات مع الحدود التنظيمية أو المخططات المعمارية، بل تنشأ بشكل طبيعي بمرور الوقت من خلال هياكل البيانات المشتركة، والمنطق المُعاد استخدامه، وترتيب التنفيذ الضمني. ولذلك، يركز التقييم على ما إذا كانت الأداة قادرة على إظهار هذه العلاقات بدقة وشمولية.

يتطلب وضوح التبعيات الفعال أكثر من مجرد تحديد علاقات الاستدعاء المباشر. فهو يشمل تتبع التبعيات غير المباشرة عبر الطبقات والمنصات وسياقات التنفيذ. على سبيل المثال، قد يؤثر تعديل حقل في قاعدة بيانات في تطبيق ما على مهام إعداد التقارير، أو المستخلصات التنظيمية، أو مسارات التحليلات اللاحقة. الأدوات التي تُنمذج فقط مراجع التعليمات البرمجية المباشرة تغفل هذه التأثيرات الثانوية والثالثية.

يعتمد الوعي بالتأثير على وضوح التبعيات من خلال ترجمة العلاقات إلى نطاقات قابلة للتنفيذ. ويقيّم مدى قدرة الأداة على الإجابة عن أسئلة مثل: ما هي المكونات المتأثرة بالتغيير المقترح؟ ما هي مسارات التنفيذ المستخدمة؟ وما هي العمليات التشغيلية التي تعتمد على المنطق المُعدَّل؟ تُعدّ هذه القدرة بالغة الأهمية لتخطيط التغيير، وتحديد نطاق الاختبار، وتقييم المخاطر.

تقوم المؤسسات أيضاً بتقييم كيفية عرض معلومات التبعية. يمكن للتمثيلات المرئية، مثل الرسوم البيانية أو مخططات التدفق، أن تجعل العلاقات المعقدة مفهومة، ولكن فقط إذا كانت تدعم التصفية والتحليل التفصيلي والحفاظ على السياق. غالباً ما تخفي المخططات الثابتة أو شديدة الكثافة معلومات أكثر مما تكشف. لذلك، يتم تقييم الأدوات بناءً على قدرتها على دعم الاستكشاف التدريجي بدلاً من إغراق المستخدمين بتفاصيل غير مترابطة.

يدعم تحليل التبعيات أيضًا أهداف الحوكمة الأوسع نطاقًا. فعند دمجه مع سجلات التدقيق والسياق التاريخي، يمكّن الفرق من فهم كيفية تطور الأنظمة وأسباب وجود روابط معينة. هذا المنظور ضروري لإدارة الديون التقنية وتجنب تكرار الأخطاء. مفاهيم مثل تلك التي نوقشت في تحليل تعقيد إدارة البرمجيات تسليط الضوء على كيفية مساهمة الاعتمادات غير المُدارة في ارتفاع تكاليف الصيانة وهشاشة العمليات.

ترجمة النتائج إلى دعم اتخاذ القرار

من نقاط الضعف المتكررة في العديد من أدوات تحليل الشفرة الثابتة عدم قدرتها على ترجمة النتائج التقنية إلى صيغ تدعم عملية اتخاذ القرارات المؤسسية. ولذلك، يركز التقييم على ما إذا كان بالإمكان استخدام نتائج التحليل ليس فقط من قبل المطورين، بل أيضاً من قبل مهندسي البرمجيات، ومسؤولي إدارة المخاطر، والقيادات المعنية بتحديد الأولويات وقرارات الاستثمار.

يتطلب دعم اتخاذ القرار مراعاة السياق. فقائمة المشكلات دون معلومات حول نطاقها أو تأثيرها أو أهميتها التنفيذية لا تُقدم قيمة تُذكر خارج فرق التطوير. تُقيّم المؤسسات ما إذا كانت الأدوات قادرة على تجميع النتائج في وحدات ذات دلالة، مثل العمليات التجارية المتأثرة، أو التطبيقات المتأثرة، أو فئات المخاطر المتوافقة مع أطر الحوكمة.

جانب آخر من جوانب دعم القرار هو إمكانية التتبع. غالبًا ما تحتاج المؤسسات إلى إثبات سبب الموافقة على تغيير معين أو تأجيله أو رفضه. تدعم الأدوات التي توفر روابط قابلة للتتبع بين نتائج التحليل والمكونات المتأثرة وإجراءات المعالجة عملية اتخاذ قرارات قابلة للدفاع عنها. وهذا أمر بالغ الأهمية في البيئات الخاضعة للتنظيم حيث تُعدّ إمكانية التدقيق شرطًا أساسيًا وليست مجرد إضافة لاحقة.

يُراعي التقييم أيضًا كيفية دعم الأدوات لتحليل المفاضلات. غالبًا ما تتضمن قرارات التحديث موازنة تقليل المخاطر مع الجداول الزمنية للتسليم وقيود الموارد. يسمح التحليل الثابت الذي يكشف المخاطر الهيكلية، وكثافة التبعية، أو تعقيد التنفيذ، بتقييم هذه المفاضلات بشكل صريح بدلًا من التقييم الحدسي. تُسهم الأدوات التي تُبرز هذه الرؤى بشكل مباشر في التخطيط الاستراتيجي.

أخيرًا، يُقيّم دعم اتخاذ القرار من حيث استدامته. تُفضّل المؤسسات الأدوات التي تحتفظ بنتائج التحليل التاريخي وتدعم المقارنة الطولية. إن فهم ما إذا كان التعقيد يتزايد، أو الاعتمادات تتزايد، أو التعرض للمخاطر يتغير بمرور الوقت، يُسهم في مبادرات التحسين المستمر. هذا المنظور الطولي يربط التحليل الثابت بجهود التحديث والتحول الأوسع نطاقًا الموضحة في استراتيجيات تحديث تطبيقات المؤسسات.

تحليل الكود الثابت مقابل أدوات فحص الكود في بيئات المؤسسات

في سياقات المؤسسات، يُستخدم مصطلحا "تحليل الكود الثابت" و"أدوات فحص الكود" غالبًا بشكلٍ متبادل، مع أنهما يصفان منهجين تحليليين مختلفين جوهريًا، لكلٍ منهما نقاط قوة وقيود متباينة. ويُصبح هذا الغموض إشكاليًا عندما تسعى المؤسسات إلى توحيد الأدوات المستخدمة في مبادرات التطوير والأمن والتحديث. وغالبًا ما تنشأ أخطاء التقييم من افتراض أن الأدوات المصممة لغرضٍ ما قادرة على تلبية متطلبات غرضٍ آخر على نطاق المؤسسة.

يُعدّ هذا التمييز بالغ الأهمية لأن أنظمة برمجيات المؤسسات تعمل ضمن قيود تتجاوز صحة الكود أو اكتشاف الثغرات الأمنية. فالمنصات القديمة، ومعالجة البيانات على دفعات، وهياكل البيانات المشتركة، والرقابة التنظيمية، تُدخل تبعيات غير مرئية للأدوات المُحسّنة لفحص مستوى المستودع. لذا، يُعدّ فهم أين ينتهي تحليل الكود الثابت ويبدأ فحص الكود أمرًا ضروريًا لاختيار الأدوات التي تتوافق مع الواقع المعماري بدلًا من الاحتياجات الظاهرية.

الاختلافات المفاهيمية بين التحليل والمسح

تختلف أدوات تحليل الشفرة الثابتة وأدوات فحص الشفرة بشكل أساسي في كيفية تفسيرها وتحليلها لملفات المصدر. تُصمم أدوات فحص الشفرة عادةً لاكتشاف الأنماط المعروفة، مثل البنى غير الآمنة، وواجهات برمجة التطبيقات المهملة، أو انتهاكات مجموعات القواعد المُحددة مسبقًا. وتكمن قوتها في شموليتها وسرعتها، إذ يُمكن تطبيقها بسرعة على العديد من المستودعات لتحديد المشكلات الشائعة بأقل قدر من الإعدادات.

يركز تحليل الشفرة الثابتة، في سياق المؤسسات، على فهم البنية والسلوك بدلاً من مجرد اكتشاف الأنماط. فهو يسعى إلى نمذجة كيفية تفاعل عناصر الشفرة، وكيفية تدفق التحكم عبر النظام، وكيفية انتقال البيانات بين سياقات التنفيذ. هذا التمييز ليس مجرد مسألة نظرية، بل يحدد ما إذا كانت الأداة قادرة على الإجابة عن أسئلة تتعلق بالتأثير ونطاق المخاطر وسلوك النظام بدلاً من مجرد سرد النتائج.

عمليًا، تتعامل أدوات المسح مع شفرة المصدر كمجموعة من الملفات أو الوحدات النمطية التي تُفحص بشكل مستقل. بينما تتعامل أدوات التحليل مع الشفرة كنظام مترابط ينشأ سلوكه من التفاعلات بين مكوناته. يؤثر هذا الاختلاف على أنواع المعلومات التي يمكن أن يوفرها كل نهج. قد يُشير الماسح إلى استدعاء دالة يحتمل أن يكون غير آمن، لكنه لا يستطيع تحديد ما إذا كان هذا الاستدعاء قابلًا للوصول، أو في أي ظروف يُنفذ، أو ما هي العمليات اللاحقة التي تعتمد عليه.

تُفاقم بيئات المؤسسات هذه الفجوة. فمع تطور الأنظمة على مدى عقود، تتراكم التبعيات غير الموثقة وتصبح مسارات التنفيذ أكثر غموضًا. يُحدد المسح القائم على الأنماط المشكلات التي تتطابق مع التوقيعات المعروفة، ولكنه لا يكشف كيفية تفاعل هذه المشكلات مع المنطق القديم أو سير العمل الدفعي. يُعد التحليل الثابت الذي يبني نماذج التحكم وتدفق البيانات أكثر ملاءمة لهذه الظروف، على الرغم من أنه أكثر تعقيدًا في التنفيذ والتشغيل.

يتم استكشاف هذا التمييز المفاهيمي بشكل أكبر في المناقشات حول أساسيات تحليل الكود الثابتوهذا يؤكد أن عمق التحليل يحدد إمكانية تطبيق النتائج عملياً. ولذلك، لا تقيّم المؤسسات الأدوات بناءً على قدرتها على الكشف فحسب، بل على قدرتها على تمثيل سلوك النظام بطريقة تدعم عملية صنع القرار.

لماذا تقصر أدوات فحص التعليمات البرمجية عند استخدامها على نطاق واسع؟

تُؤدي أدوات فحص الكود أداءً جيدًا في البيئات التي تكون فيها التطبيقات مترابطة بشكل غير محكم، والوثائق مُحدّثة، والتغييرات محصورة في نطاق جغرافي مُحدد. هذه الظروف شائعة في تطوير التطبيقات الجديدة كليًا أو التطبيقات السحابية الأصلية، حيث يمكن نشر الخدمات المصغّرة بشكل مستقل وتكون حدود الملكية واضحة. في مثل هذه البيئات، يُوفّر الفحص تغذية راجعة سريعة ويدعم ممارسات التكامل المستمر.

لكن على مستوى المؤسسات الكبيرة، نادراً ما تصح هذه الافتراضات. فغالباً ما تتشارك التطبيقات قواعد البيانات، وبنية المراسلة، وجداول المعالجة الدفعية. وقد تؤثر التغييرات التي تُجرى في أحد المجالات على مجالات أخرى بشكل غير مباشر من خلال الموارد المشتركة أو ترتيب التنفيذ الضمني. وتواجه أدوات المسح، التي تفتقر إلى الوعي بهذه العلاقات، صعوبة في تقديم توجيهات موثوقة بشأن التأثير والمخاطر.

يظهر قيد آخر في معالجة النتائج الإيجابية والسلبية الخاطئة. تعتمد الماسحات الضوئية على قواعد عامة يجب تطبيقها على سياقات متعددة. في البيئات غير المتجانسة، يؤدي هذا إلى نتائج إما غير ذات صلة أو غير مكتملة. تقضي الفرق وقتًا طويلًا في فرز التنبيهات دون اكتساب فهم أوضح لسلوك النظام. بمرور الوقت، يؤدي هذا إلى تآكل الثقة في الأداة وانخفاض استخدامها.

تُصبح قابلية التوسع مشكلةً أيضاً. فبينما تستطيع الماسحات الضوئية معالجة العديد من المستودعات بسرعة، فإنها غالباً ما تفعل ذلك بشكلٍ مستقل. ولا يُؤدي تجميع النتائج عبر مئات التطبيقات تلقائياً إلى فهم كيفية تفاعل هذه التطبيقات. وتُترك المؤسسات أمام رؤى مُجزأة يجب توحيدها يدوياً. ويُؤدي هذا التجزئة إلى زيادة العبء المعرفي وزيادة فرص الخطأ.

تتجلى هذه العيوب بوضوح عند تطبيق أدوات المسح الضوئي على مبادرات التحديث. يتطلب التحديث فهم كيفية دعم منطق الأنظمة القديمة لعمليات الأعمال، وكيفية انتشار التغييرات المقترحة عبر الأنظمة التابعة. توفر أدوات المسح الضوئي لمحات سريعة عن المشكلات، لكنها لا تكشف عن بنية التنفيذ. تبرز هذه الفجوة في موارد مثل... نظرة عامة كاملة على فحص الرموز، والتي تشير إلى أن المسح ضروري ولكنه غير كافٍ لجهود التحول المعقدة.

ونتيجةً لذلك، غالباً ما تُكمّل المؤسسات أدوات المسح بمنصات تحليل معمقة. يُعالج هذا الدمج مخاوف الأمن والجودة المباشرة، مع تمكين الفهم الهيكلي. لذا، يُراعي التقييم ما إذا كان بالإمكان تطوير الأداة لتتجاوز المسح وتدعم احتياجات تحليلية أوسع، أو ما إذا كان لا بد من دمجها مع قدرات إضافية.

حيث يوفر التحليل الثابت ميزة تنافسية للمؤسسة

يُحقق تحليل الشفرة الثابتة أقصى فائدة له في بيئات المؤسسات من خلال تمكين التغيير المدروس بدلاً من المعالجة التفاعلية. فمن خلال بناء نماذج لتدفق التحكم، وسلسلة البيانات، وبنية التبعية، تُمكّن أدوات التحليل المؤسسات من التفكير في عواقب التغيير قبل تنفيذه. وتُعالج هذه الإمكانية بشكل مباشر حالة عدم اليقين التي تُميز الأنظمة الكبيرة والمترابطة.

يُعد تحليل الأثر أحد المجالات التي تتجلى فيها هذه الميزة بوضوح. فعند تقييم أي تغيير مُقترح، يُمكن للتحليل الثابت تحديد جميع المكونات المتأثرة، ومسارات التنفيذ، ومستهلكي البيانات. تدعم هذه المعلومات الاختبارات المُستهدفة وتُقلل من جهد اختبارات التراجع غير الضرورية. كما تُتيح تقييمًا أكثر دقة للمخاطر من خلال تسليط الضوء على المجالات التي يتقاطع فيها التغيير مع وظائف الأعمال الحيوية.

يدعم التحليل الثابت أيضًا حوكمة البنية. فمن خلال الكشف عن كيفية تطور الأنظمة، يساعد المؤسسات على تحديد الانحرافات عن التصميم المقصود ومواطن الترابط المفرط. وتُسهم هذه الرؤية في توجيه استراتيجيات إعادة هيكلة البرمجيات وخطط تحديثها. وبدلًا من التعامل مع الديون التقنية كمفهوم مجرد، يجعل التحليل منها مرئية وقابلة للقياس ضمن سياقات محددة.

تتمثل ميزة أخرى في التواصل الفعال بين مختلف الأقسام. إذ يمكن عرض نتائج التحليل بصيغ يسهل فهمها لغير المطورين، مثل مخططات التبعية أو ملخصات التأثير. هذا الفهم المشترك يقلل من الاحتكاك بين فرق التطوير والعمليات والحوكمة، فتصبح القرارات مبنية على الأدلة بدلاً من الافتراضات أو الوثائق غير المكتملة.

تتوافق هذه المزايا مع احتياجات المؤسسات من حيث الاتساق والشفافية. كما نوقش في ممارسات تحليل كود المؤسسةتتوقع المؤسسات بشكل متزايد أن تعمل أدوات التحليل كمستودعات معرفية تستمر بعد انتهاء المشاريع الفردية. ويساهم التحليل الثابت الذي يرصد بنية النظام وسلوكه في تعزيز الذاكرة المؤسسية ويقلل الاعتماد على المعرفة الضمنية.

في نهاية المطاف، يُحدد التمييز بين التحليل الثابت والمسح استراتيجية اختيار الأدوات. فالمؤسسات التي تعتمد فقط على أدوات المسح قد تعالج المشكلات الآنية، لكنها تبقى عرضة للمخاطر النظامية. أما تلك التي تستثمر في تحليل أعمق، فتكتسب القدرة على التحكم في التعقيد، مما يُتيح تغييرًا أكثر أمانًا ونتائج أكثر قابلية للتنبؤ مع استمرار تطور الأنظمة.

تحليل الشفرة الثابتة لأنظمة المؤسسات القديمة والهجينة

تُشكّل أنظمة المؤسسات القديمة والهجينة تحديات تحليلية تختلف جوهريًا عن تلك الموجودة في بيئات الحوسبة السحابية المتجانسة. نادرًا ما تكون هذه الأنظمة نتاج رؤية معمارية واحدة، بل تتطور تدريجيًا على مدى عقود مع إضافة تقنيات جديدة إلى المنصات القائمة، غالبًا دون الاستغناء عن المكونات القديمة. يجب أن يستوعب تحليل الشفرة الثابتة في هذا السياق ليس فقط لغات البرمجة المتعددة، بل أيضًا نماذج التنفيذ المختلفة، وتمثيلات البيانات، والافتراضات التشغيلية.

تزيد البيئات الهجينة من تعقيد التحليل من خلال إدخال نقاط تفاعل بين المنصات القديمة والخدمات الموزعة الحديثة. تُغذي مهام المعالجة الدفعية في الحواسيب المركزية البيانات إلى مسارات التحليل اللاحقة. وتتفاعل المعاملات عبر الإنترنت مع واجهات برمجة التطبيقات التي لم تكن موجودة عند تصميم التطبيقات الأصلية. ولذلك، يُراعي تقييم أدوات التحليل الثابت قدرتها على العمل عبر هذه الحدود وتوفير رؤية متكاملة لكيفية عمل الأنظمة ككيانات متكاملة بدلاً من كونها أنظمة معزولة.

التعايش بين المنصات المتعددة والفهم المتبادل بين الأنظمة

من السمات المميزة لبيئات المؤسسات القديمة وجود منصات متعددة لم تُصمم أصلًا للعمل معًا. غالبًا ما تتشارك أنظمة الحواسيب المركزية، والمنصات متوسطة المدى، والبيئات الموزعة البيانات والمسؤوليات عبر آليات ضمنية وليست موثقة رسميًا. لذا، يجب أن يربط تحليل الشفرة الثابتة بين هذه المنصات لتوفير رؤى قيّمة.

يتطلب هذا عمليًا القدرة على تحليل ليس فقط شفرة التطبيق، بل أيضًا تعريفات التحكم في المهام، وعقود الواجهات، وهياكل البيانات المشتركة. على سبيل المثال، قد تُملأ ملفات أو جداول تُستهلك لاحقًا بواسطة خدمات حديثة بمهمة معالجة دفعية كُتبت قبل عقود. وبدون فهم هذه العلاقة، قد تُؤدي التغييرات المُدخلة في بيئة ما إلى عواقب غير مقصودة في بيئة أخرى. ويفشل التحليل الثابت الذي يقتصر على منصة واحدة في رصد هذا الخطر.

يشمل الفهم الشامل للأنظمة توقيت التنفيذ وتسلسله. غالبًا ما تعمل معالجة الدفعات التقليدية وفق جداول زمنية تفترض حالات بيانات محددة في أوقات محددة. تُضيف الأنظمة الهجينة مزيدًا من التباين نظرًا لأن الخدمات الموزعة قد تستهلك البيانات بشكل غير متزامن. يجب أن تكون أدوات التحليل الثابت المُقيّمة للاستخدام المؤسسي قادرة على تتبع هذه العلاقات وكشف الافتراضات المُضمنة في التعليمات البرمجية ومنطق الجدولة.

يتفاقم التحدي بسبب نقص التوثيق المتسق. قد تقتصر المعرفة المؤسسية على عدد متناقص من خبراء المجال. يصبح التحليل الثابت، القادر على إعادة بناء علاقات النظام مباشرةً من الوثائق المصدرية، بديلاً عن التوثيق المفقود. تدعم هذه الإمكانية إجراء تغييرات أكثر أمانًا وتقلل الاعتماد على عمليات المراجعة اليدوية.