تُعد إدارة الذاكرة جانبًا أساسيًا من جوانب البرمجة، وهي ضرورية لاستقرار التطبيقات وأدائها. ومن بين التحديات المرتبطة بإدارة الذاكرة ظاهرة تسرب الذاكرة، والتي يمكن أن تؤدي إلى تدهور أداء التطبيق بشكل كبير أو حتى تتسبب في تعطله. تتعمق هذه المقالة في ماهية تسرب الذاكرة وأسبابها وكيف يمكن اكتشافها وطرق منعها. بالإضافة إلى ذلك، تتضمن أمثلة عملية للترميز وتناقش كيفية استخدام SMART TS XL يمكن تعزيز الكشف عن تسريبات الذاكرة وتحليلها والوقاية منها من خلال التحليل الثابت المتقدم وبناء المخططات الانسيابية وتحسينات جودة التعليمات البرمجية.

هل تحتاج إلى إصلاح تسربات الذاكرة؟

SMART TS XL هو الحل الأمثل لك لاكتشاف تسربات الذاكرة في ملايين سطور التعليمات البرمجية

اكتشف المزيدما هي تسريبات الذاكرة؟

يحدث تسرب الذاكرة عندما يخصص برنامج ذاكرة من الكومة ولكنه يفشل في تحريرها مرة أخرى عندما لا تكون هناك حاجة إليها بعد الآن. ونتيجة لذلك، لم تعد الذاكرة قيد الاستخدام بواسطة البرنامج ولكن لا يمكن استردادها بواسطة نظام التشغيل أو العمليات الأخرى. بمرور الوقت، تتراكم كتل الذاكرة غير المحررة هذه، مما يقلل من مقدار الذاكرة المتاحة، مما قد يؤدي إلى انخفاض الأداء وفي النهاية إلى تعطل البرنامج إذا نفد ذاكرة النظام.

في اللغات المُدارة مثل Java أو C#، تتم إدارة الذاكرة بواسطة جامع القمامة، الذي يستعيد تلقائيًا الذاكرة التي لم تعد تتم الإشارة إليها. ومع ذلك، حتى في هذه البيئات، يمكن أن تحدث تسريبات للذاكرة إذا تم الرجوع إلى الكائنات عن غير قصد، مما يمنع جامع القمامة من تحرير الذاكرة.

أسباب تسرب الذاكرة

تُعد تسريبات الذاكرة من أكثر المشكلات انتشارًا وخبثًا في تطوير البرمجيات، إذ تُؤدي إلى تدهور الأداء وزعزعة استقرار التطبيقات مع مرور الوقت. في جوهرها، تحدث تسريبات الذاكرة عندما يُخصص برنامج ذاكرة ثم يفشل في تحريرها بعد انتهاء الحاجة إلى البيانات. بخلاف الأعطال أو الأخطاء الواضحة، غالبًا ما تمر التسريبات دون أن تُلاحظ أثناء الاختبار الأولي، ولا تظهر إلا بعد الاستخدام المُطول - عندما يتباطأ التطبيق تدريجيًا أو يتوقف فجأةً بسبب استنفاد موارد النظام.

يمكن أن يتراوح تأثير تسريبات الذاكرة بين انخفاض طفيف في الكفاءة وأعطال كارثية، لا سيما في الأنظمة طويلة الأمد مثل الخوادم والأجهزة المدمجة وتطبيقات الجوال. في الحالات القصوى، يمكن أن تسبب التسريبات تباطؤًا على مستوى النظام، مما يُجبر المستخدمين على إعادة تشغيل أجهزتهم أو خدماتهم لاستعادة الذاكرة. حتى في لغات تجميع البيانات المهملة مثل جافا أو بايثون، حيث يُتوقع أن تتولى إدارة الذاكرة التلقائية عملية التنظيف، لا تزال أخطاء البرمجة الدقيقة تُؤدي إلى تسريبات من خلال المراجع المتبقية أو الموارد غير المغلقة.

يُعد فهم الأسباب الجذرية لتسريبات الذاكرة أمرًا بالغ الأهمية للمطورين على اختلاف خبراتهم. سواءً كانوا يعملون بلغات برمجة منخفضة المستوى مثل C++ التي تتطلب إدارة يدوية للذاكرة، أو لغات برمجة عالية المستوى مع جمع القمامة، يجب على المبرمجين اتباع ممارسات منضبطة لمنع التسريبات. تستكشف هذه المقالة أكثر مصادر تسريبات الذاكرة شيوعًا، وتقدم رؤىً حول كيفية حدوثها واستراتيجيات للحد منها. من خلال إدراك هذه المخاطر، يمكن للمطورين كتابة أكواد برمجية أكثر كفاءة وموثوقية وقابلية للصيانة، مما يضمن أداء تطبيقاتهم على النحو الأمثل طوال دورة حياتها.

أخطاء إدارة الذاكرة اليدوية

في لغات مثل C وC++، تتم إدارة الذاكرة يدويًا بالكامل. هذا يعني أن كل كتلة من الذاكرة المخصصة ديناميكيًا باستخدام malloc, calloc أو new يجب إلغاء تخصيصها صراحةً مع free or deleteيحدث تسرب الذاكرة عندما ينسى المطورون تحرير هذه الذاكرة بعد انتهاء الحاجة إليها. غالبًا ما تنشأ هذه الإغفالات من تدفقات تحكم معقدة، أو عمليات إرجاع مبكرة، أو معالجة استثناءات تتجاوز استدعاءات إلغاء التخصيص. بالإضافة إلى فقدان إلغاء التخصيص، فإن إعادة التخصيص غير السليمة، مثل فقدان مؤشر إلى ذاكرة مخصصة قبل تحريرها، تؤدي أيضًا إلى ذاكرة غير قابلة للاسترداد. ومن المخاطر الرئيسية الأخرى استخدام المؤشرات المعلقة، وهي مراجع لذاكرة تم تحريرها بالفعل. قد يؤدي هذا إلى سلوك غير محدد أو أعطال يصعب تشخيصها. يجب على المطورين اتباع معايير صارمة لمراجعة الكود عند التعامل مع إدارة الذاكرة يدويًا. تُعد أدوات مثل Valgrind وAddressSanitizer وClang، والفحوصات المدمجة، أساسية للمساعدة في تتبع عمليات التخصيص وضمان... malloc or new له المقابلة free or deleteفي برمجة الأنظمة الحرجة، يمكن أن تؤدي تسريبات الموارد الناتجة عن أخطاء الذاكرة اليدوية إلى تدهور الأداء أو التسبب في سلوك التطبيق بشكل غير متوقع بمرور الوقت.

هياكل البيانات غير المحدودة أو المتنامية

المجموعات التي تنمو بمرور الوقت دون حدود مناسبة هي مصدر شائع لتسريبات الذاكرة، وخاصة في التطبيقات طويلة الأمد. غالبًا ما تُستخدم هياكل البيانات مثل القوائم والطوابير والقواميس وذاكرة التخزين المؤقت لتخزين الكائنات للمعالجة المؤقتة أو البحث. إذا لم تتم إزالة الإدخالات القديمة أو انتهاء صلاحيتها، فإن الهيكل يستمر في استهلاك الذاكرة حتى بعد أن تصبح البيانات غير ذات صلة. على سبيل المثال، قد يُلحق نظام التسجيل كل رسالة بقائمة لا يتم مسحها أبدًا، أو قد تخزن طبقة التخزين المؤقت نتائج الاستعلام إلى أجل غير مسمى دون أي استراتيجية انتهاء صلاحية. في التطبيقات عالية الحجم، يمكن أن تنمو هذه الهياكل لتحتوي على آلاف أو ملايين الكائنات، مما يتسبب في النهاية في حالات نفاد الذاكرة. يجب على المطورين تطبيق حدود أو فترات تنظيف أو سياسات إخلاء الأقل استخدامًا (LRU) لضمان عدم نمو هياكل البيانات دون رادع. في لغات جمع البيانات المهملة، يكون هذا النوع من التسريب صعبًا بشكل خاص لأن الذاكرة يمكن الوصول إليها تقنيًا، لذلك لن يتم جمعها. يساعد مراقبة حجم المجموعة وإنشاء عناصر تحكم لتقليص الإدخالات القديمة أو غير المستخدمة على منع الزحف البطيء للذاكرة والذي قد يمر دون أن يلاحظه أحد أثناء التطوير أو الاختبار على نطاق منخفض.

المراجع الدائرية في اللغات التي يتم جمع القمامة منها

تُبسّط اللغات التي تستخدم جمع البيانات المهملة، مثل جافا وبايثون وجافا سكريبت، إدارة الذاكرة من خلال تنظيف الكائنات التي لا يمكن الوصول إليها تلقائيًا. ومع ذلك، تُشكّل المراجع الدائرية تحديًا خفيًا. فعندما يشير كائنان أو أكثر إلى بعضهما البعض ولا يعودان قيد الاستخدام من قِبل التطبيق، فإن مراجعهما المتبادلة تمنع جامع البيانات المهملة من تحديد ما إذا كان من الآمن إزالتها. على الرغم من أن جامعات البيانات المهملة الحديثة قد حسّنت قدرتها على اكتشاف هذه الدورات، إلا أن جميع البيئات أو أنواع المجمّعات لا تتعامل معها بفعالية. بالإضافة إلى ذلك، قد تلتقط عمليات الإغلاق أو لامدا في هذه اللغات متغيرات النطاق الرئيسي دون قصد، مما يُبقي الكائنات نشطة بعد انتهاء دورة حياتها المقصودة. غالبًا ما تظهر هذه المشكلة في التطبيقات ذات البرمجة التفاعلية أو أنظمة الأحداث أو الرسوم البيانية للكائنات التي تُشكّل حلقات مُحكمة. يُنصح بكسر هذه الدورات يدويًا عن طريق إلغاء المراجع أو استخدام مراجع ضعيفة. كما تُقدّم بعض اللغات هياكل بيانات مُتخصصة أو مُديري سياقات تُقلّل من خطر تكوين سلاسل مرجعية قوية. فبدون الاهتمام بهذه التفاصيل، يُمكن للمراجع الدائرية أن تُراكم الذاكرة بصمت، مما يؤدي إلى انخفاض الأداء وتسريبات يصعب تتبعها.

الموارد غير المغلقة

يجب على التطبيقات التي تتفاعل مع موارد النظام، مثل الملفات، أو اتصالات قواعد البيانات، أو منافذ الشبكة، أو التدفقات، ضمان تحرير هذه الموارد بشكل صريح. بخلاف الكائنات العادية التي يُمكن جمعها من البيانات المهملة، غالبًا ما تكون هذه الموارد مرتبطة بمعالجات نظام التشغيل وتتطلب تنظيفًا يدويًا أو منظمًا. إذا فُتح ملف دون إغلاقه، أو تُرك اتصال قاعدة بيانات معطلاً، فإنه لا يستهلك الذاكرة فحسب، بل يحجز أيضًا واصفات الملفات، أو اتصالات المنافذ، أو فتحات تجمع قواعد البيانات. بمرور الوقت، قد يؤدي هذا إلى استنفاد معالج الملفات أو حظر تجمعات الاتصالات. غالبًا ما توفر لغات البرمجة الحديثة بنيات مثل try-with-resources في جافا، using في C#، أو مديري السياق في Python لضمان إغلاق الموارد حتى عند حدوث استثناءات. يخاطر المطورون الذين يتجاهلون هذه البنى أو يتجاوزونها بتسريب موارد صامت ولكنه ضار. في الأنظمة الكبيرة، حتى نسبة صغيرة من الموارد غير المغلقة قد تسبب مشاكل على مستوى النظام، خاصةً عند توسع التطبيقات تحت حمل متزامن. يجب أن يكون تتبع الموارد وإغلاقها بشكل موثوق ممارسة أساسية في كل سير عمل تطوير.

المتغيرات الثابتة والعالمية

صُممت المتغيرات الثابتة والعالمية للاستمرار طوال عمر التطبيق، مما يجعلها بطبيعتها محفوفة بالمخاطر إذا لم تُدار بعناية. عندما تحتوي هذه المتغيرات على كائنات كبيرة، أو بيانات مؤقتة، أو مراجع لمكونات واجهة المستخدم أو معلومات خاصة بالجلسة، فإنها تمنع جامع القمامة من استعادة تلك الذاكرة حتى بعد انتهاء فائدتها. ذاكرة التخزين المؤقت الثابتة التي لا تُمسح أبدًا، أو الخدمة العالمية التي تحتفظ بالنتائج القديمة لأجل غير مسمى، تستهلك ببطء المزيد من الذاكرة بمرور الوقت. تُعد هذه المشكلة إشكالية بشكل خاص في الأنظمة التي تتعامل مع جلسات المستخدم، أو المعاملات، أو مهام الدفعات حيث تُعالج سياقات مختلفة بشكل متكرر. إذا تراكم الحقل الثابت الحالة من كل مثيل ولم يُعاد تعيينه، فإن تكلفة الذاكرة تتناسب مع الاستخدام. يجب على المطورين قصر استخدام المتغيرات الثابتة على الثوابت أو الأدوات الصغيرة التي تضمن بقائها ذات صلة طوال دورة حياة التطبيق. إذا كانت هناك حاجة إلى تخزين دائم، فيجب تطبيق آليات لتقليص القيم المخزنة أو إبطالها بشكل دوري. يمكن أن تساعد عمليات تدقيق الذاكرة الروتينية وتصنيفها أيضًا في الكشف عن نمو الذاكرة غير المتوقع الناتج عن مراجع ثابتة غير محددة النطاق بشكل صحيح.

تسريبات متعلقة بالخيوط

تُشكّل التطبيقات متعددة الخيوط تحديات فريدة لإدارة الذاكرة، خاصةً فيما يتعلق بالتخزين المحلي للخيوط والخيوط طويلة العمر. عند تخزين البيانات في متغيرات محلية للخيوط دون مسحها، تبقى البيانات مرتبطة بالخيط طالما وُجدت. يُصبح هذا تسريبًا للذاكرة إذا استمر الخيط لفترة أطول من اللازم أو أُعيد استخدامه إلى أجل غير مسمى في تجمع خيوط. بالإضافة إلى ذلك، قد تحتفظ خيوط الخلفية المحظورة أو في وضع السكون أو في انتظار الأحداث بالكائنات لفترة طويلة بعد الحاجة إليها. إذا أشار خيط إلى فئة كانت مخصصة لتكون مؤقتة، مثل كائن طلب أو مخزن مؤقت، فلا يمكن جمع هذه الفئة حتى يتم إنهاء الخيط. في الحالات التي تُدار فيها الخيوط بشكل سيئ أو يتم التخلي عنها، تستمر هذه التسريبات بصمت وتنمو مع توسّع النظام. تشمل أفضل الممارسات تنظيف متغيرات محلية للخيوط بشكل صريح، وضمان إصدار الخيوط طويلة الأمد مراجع غير ضرورية، وتصميم خيوط عاملة لإعادة ضبط سياقها بين المهام. يجب أيضًا مراقبة تجمعات الخيوط من حيث الحجم واستهلاك الذاكرة للكشف عن متى تحتفظ الخيوط الخاملة ببيانات أكثر من المتوقع.

مشكلات مكتبة الطرف الثالث

ليست كل تسريبات الذاكرة ناشئة عن شفرتك البرمجية. فالمكتبات وأطر العمل، وخاصةً تلك التي تتفاعل مع الرسومات أو الصوت أو الأجهزة الخارجية، قد تحتوي على تسريبات خاصة بها أو تكشف عن واجهات برمجة تطبيقات تتطلب تنظيفًا دقيقًا. إذا لم تُستخدم هذه الواجهات بشكل صحيح، مثل عدم استدعاء dispose() or shutdown() عند استخدام طريقة، ستبقى الموارد التي تُديرها مُخصصة. هذا شائع بشكل خاص في المكتبات القديمة، أو في المكتبات الأحدث التي تُجرد التعقيد ولكنها لا تُوثق متطلبات دورة الحياة جيدًا. في بعض الحالات، تُطبق المكتبات استراتيجياتها الخاصة للتخزين المؤقت أو تجميع الموارد، والتي قد تُبقي الكائنات في الذاكرة لفترة أطول من المتوقع. قد تكون هذه التخزينات المؤقتة قابلة للضبط أو مُعتمة تمامًا. بالإضافة إلى ذلك، قد يُبقي دمج مكتبة، عن غير قصد، مراجع لكائنات تطبيقك - مثل تسجيل استدعاء لا يُزال أبدًا - مما يمنع جمع كائناتك. يجب على المطورين مراجعة وثائق أي كود تابع لجهة خارجية بعناية ومراقبة استخدام الذاكرة بمرور الوقت للكشف عن التسريبات التي تُسببها المكتبات. يُساعد اختبار تكاملات الجهات الخارجية تحت الحمل أو باستخدام أدوات تحديد الملفات الشخصية على اكتشاف هذه المشكلات مبكرًا.

نظام التشغيل يعالج التسريب

لا تقتصر تسريبات الذاكرة على تخصيصات الكومة. تعتمد التطبيقات أيضًا بشكل كبير على معالجات نظام التشغيل، مثل واصفات الملفات، ومعالجات واجهة المستخدم الرسومية، والمقابس، والإشارات الضوئية. لكل من هذه الموارد حد أقصى على مستوى النظام. عند عدم إغلاق المعالجات بشكل صحيح، ينفد النظام من موارده في النهاية، حتى لو بدت الذاكرة متاحة. على سبيل المثال، يؤدي عدم إغلاق واصف ملف في نظام لينكس إلى أخطاء مثل "عدد كبير جدًا من الملفات المفتوحة"، مما قد يؤدي إلى إيقاف الخدمات بشكل غير متوقع. في بيئات ويندوز، يمكن أن تمنع معالجات واجهة الجهاز الرسومية (GDI) المسربة عرض النوافذ أو عناصر واجهة المستخدم الجديدة. يصعب تشخيص تسريبات المعالجات بشكل خاص لأنها قد لا تظهر في برامج تحليل الذاكرة التقليدية. أدوات المراقبة الخاصة بمنصتك، مثل lsof في أنظمة يونكس أو إدارة المهام في ويندوز، قد يكشف استخدام معالج غير طبيعي. يجب على المطورين مراجعة إجراءات معالجة الموارد بدقة والتأكد من أن كل تخصيص له إصدار مُقابل. يمكن أن يُساعد استخدام أنماط RAII أو مديري الموارد المُحددين في ضمان السلوك الصحيح في الأنظمة عالية المستوى ومنخفضة المستوى.

اشتراكات الأحداث والمكالمات الهاتفية

الأنظمة التي تعتمد على الأحداث معرضة لتسريبات الذاكرة عند تسجيل المكونات للأحداث دون إلغاء تسجيلها. وينطبق هذا بشكل خاص على التطبيقات التي تحتوي على ناشري أحداث ذوي عمر افتراضي طويل، مثل أطر عمل واجهة المستخدم، أو نواقل الرسائل، أو خطوط الأنابيب التفاعلية. عند تسجيل مستمع وعدم إزالته، يحتفظ الناشر بمرجع إلى ذلك المستمع، مما يُبقي الرسم البياني للكائنات نشطًا. على سبيل المثال، إذا استمعت أداة واجهة المستخدم إلى تحديثات من نموذج مشترك ولكن لم يتم إلغاء تسجيلها عند إزالتها من الشاشة، فستبقى الأداة في الذاكرة. في تطبيقات JavaScript، تُعد عقد DOM المرتبطة بالأحداث العامة سببًا شائعًا للتسريبات عند إزالة العقد بصريًا دون فصلها برمجيًا. يكمن الحل في إدارة دورة حياة متناظرة. يجب إقران كل تسجيل بإلغاء تسجيل صريح. تدعم بعض الأطر أنماط أحداث ضعيفة أو خطافات تنظيف تلقائي لتقليل العبء على المطورين. ومع ذلك، فإن الاعتماد على هذه العناصر وحدها محفوف بالمخاطر ما لم يتم التأكد من سلوكها أثناء التفكيك. يجب أن تتضمن مراجعات الكود واختباره دائمًا التحقق من إنهاء اشتراكات الأحداث بشكل صحيح.

إساءة استخدام مؤشر C++ الذكي

مؤشرات ذكية C++ مثل unique_ptr, shared_ptrو weak_ptr أدوات فعّالة لإدارة الذاكرة تلقائيًا، ولكن عند إساءة استخدامها، قد تُسبب تسريبات خفية للذاكرة. تنشأ مشكلة شائعة عند shared_ptr تُشكّل الحالات مراجع دائرية. بما أن المؤشرات المشتركة تستخدم عدّ المراجع لإدارة أعمار الكائنات، فإن الكائنات التي تُشير إلى بعضها البعض بملكية مشتركة لن تصل إلى عدّ الصفر، مما يمنع إلغاء التخصيص. غالبًا ما توجد هذه المشكلة في هياكل الوالد-الطفل أو العلاقات ثنائية الاتجاه. يجب على المطورين استخدام weak_ptr في اتجاه واحد لكسر الحلقة المفرغة والسماح بالتنظيف السليم. مشكلة أخرى هي خلط المؤشرات الخام مع المؤشرات الذكية. إذا استُخدمت المؤشرات الخام لحفظ مراجع لا تُدار بعناية، فإن فوائد المؤشرات الذكية تتضاءل. يخطئ بعض المطورين في تخصيص الكائنات باستخدام new وينسى المستخدمون تغليفها بمؤشر ذكي، مما يؤدي إلى فقدان تتبع الملكية. يُعد اتباع مبادئ RAII (اكتساب الموارد هو التهيئة) أمرًا ضروريًا لضمان تحرير الموارد بشكل متوقع. من خلال التصميم مع مراعاة ملكية المؤشر الذكي وتجنب النماذج الهجينة لإدارة الذاكرة، يمكن للمطورين تقليل احتمالية حدوث تسريبات في شيفرة C++ الحديثة بشكل كبير.

الكشف عن تسربات الذاكرة

غالبًا ما تكون تسريبات الذاكرة صعبة الاكتشاف نظرًا لتراكمها ببطء وعدم تسببها دائمًا في أخطاء فورية. بخلاف الأعطال أو أخطاء بناء الجملة، قد تظهر التسريبات فقط بعد ساعات أو أيام من تشغيل التطبيق، خاصةً في الأنظمة ذات أحمال العمل المستمرة أو التزامن العالي. يتطلب اكتشافها مزيجًا من المراقبة والقياس والأدوات. فيما يلي استراتيجيات عملية وفعالة لتحديد تسريبات الذاكرة في التطبيقات العملية.

مراقبة استخدام الذاكرة بمرور الوقت

من أولى علامات تسرب الذاكرة هو الاتجاه التصاعدي المستمر في استخدام الذاكرة أثناء التشغيل العادي. يمكن ملاحظة ذلك باستخدام أدوات نظام بسيطة مثل مدير المهام في نظام ويندوز. top or htop على لينكس، أو لوحات معلومات تنسيق الحاويات في بيئات Kubernetes. من المتوقع أن يتقلب استخدام الذاكرة مع أحمال العمل، ولكنه يستقر في النهاية. إذا استمر في الارتفاع بمرور الوقت - خاصةً خلال فترات الخمول أو بعد المهام المتكررة - فهذا مؤشر قوي على عدم تحرير الذاكرة. في أنظمة الإنتاج، يمكن تتبع الرسوم البيانية لاستخدام الذاكرة باستخدام مقاييس النظام أو أدوات مراقبة البنية التحتية. يمكن أن يساعد ربط ارتفاعات الاستخدام بأحداث تطبيقية محددة أو تفاعلات المستخدم في تضييق نطاق مصدر التسريب. يساعد الكشف المبكر من خلال المراقبة الدورية على منع الأعطال وتدهور الأداء.

استخدام ملفات تعريف الكومة والذاكرة

مُحللات الكومة أدوات أساسية لتصور استخدام الذاكرة وتحديد الكائنات التي تستهلك مساحة في التطبيق. تتيح هذه الأدوات للمطورين التقاط لقطات للذاكرة في نقاط زمنية مختلفة، ثم مقارنتها لاكتشاف الكائنات التي تتزايد دون تحريرها. في جافا، يُستخدم VisualVM وEclipse Memory Analyzer بشكل شائع. غالبًا ما يستخدم مطورو .NET dotMemory أو CLR Profiler، بينما تستفيد تطبيقات C/C++ من Valgrind أو AddressSanitizer. توفر بايثون أدوات مثل objgraph و memory_profilerتعرض مُحللات بيانات الكومة سلاسل مرجعية، وأحجام الذاكرة المُحتفظ بها، وأشجار التخصيص، مما يُساعد على تتبع كيفية تخزين الذاكرة. بالنسبة للتطبيقات المُعقدة، يُمكن لدمج اللقطات الفورية مع منطق التصفية والتجميع تسليط الضوء على مواطن الخلل. عند استخدامها مع التصحيح المباشر، تُتيح مُحللات البيانات التحقيق الفوري في الكائنات التي تبقى في الذاكرة لفترة أطول من المتوقع. تُعد هذه الرؤية بالغة الأهمية في تشخيص التسريبات البطيئة التي تتجنب السجلات التقليدية أو مقاييس النظام.

سجل نمو الكائن والمجموعة

يُعد تسجيل حجم هياكل البيانات الرئيسية أو مجموعات الكائنات بمرور الوقت تقنيةً خفيفة الوزن وفعّالة للكشف عن التسريبات أثناء التطوير والاختبار. يمكن للمطورين تجهيز الشيفرة البرمجية للإبلاغ دوريًا عن طول المجموعات، مثل القوائم والخرائط وقوائم الانتظار وسجلات الجلسات. في السيناريوهات التي يُتوقع فيها نمو هياكل البيانات هذه مؤقتًا ثم انكماشها، يمكن لمراقبة حجمها الكشف عما إذا كانت ستعود إلى خط الأساس. على سبيل المثال، إذا كانت قائمة انتظار الرسائل تُعالج المهام ولكن حجم قائمتها الداخلية لا ينخفض أبدًا، فقد تتراكم الكائنات بسبب فجوات منطقية. يُعد هذا مفيدًا بشكل خاص عندما لا يكون إنشاء ملف تعريف ممكنًا أو عند الاشتباه في وجود تسريبات في مجالات وظيفية محددة. من خلال تضمين هذه السجلات مع تنفيذ المهام أو تدفقات المستخدمين، يكتسب المطورون رؤية واضحة لأنماط الاحتفاظ غير الطبيعية بالكائنات. يمكن إضافة عمليات فحص عتبة آلية للكشف عن النمو غير المُراقب والتنبيه إليه، مما يسمح بالتخفيف المبكر من تسريبات الذاكرة قبل أن تؤثر على الأداء.

تحليل سلوك جمع القمامة

تُقدم لغات جمع البيانات المهملة، مثل جافا وبايثون وسي شارب، مؤشرات مفيدة لضغط الذاكرة من خلال سجلات جمع البيانات المهملة. عندما يواجه النظام دورات جمع بيانات مهملة متكررة مع الحد الأدنى من استرداد الذاكرة، فهذا يُشير عادةً إلى الاحتفاظ بالكائنات دون داعٍ. يكشف تحليل هذه السجلات عن مدى تكرار عمليات جمع البيانات الرئيسية، وحجم الذاكرة المُستردة، وكيفية تغير استخدام الكومة بمرور الوقت. في جافا، أدوات مثل GCViewer أو سجلات JVM المضمنة (-XX:+PrintGCDetails) تُقدم رؤىً حول مدى فعالية أداء جامع القمامة. يُمكن أن يُؤدي نشاط جامع القمامة المُفرط إلى انخفاض أداء التطبيق حتى لو لم تُستنفد الذاكرة بالكامل بعد. إذا كان جامع القمامة يعمل بشكل متكرر ولكنه غير قادر على استعادة المساحة، فيجب على المطورين التحقق من مراجع الكائنات ومسارات التخصيص. غالبًا ما تُشير أنماط مثل زيادة استخدام ذاكرة الجيل القديم وفترات التوقف الطويلة لجامع القمامة إلى كائنات مُتبقية يفترض النظام خطأً أنها لا تزال قيد الاستخدام. تُعدّ مراجعة هذه الأنماط بانتظام طريقةً فعّالة للكشف عن الاحتفاظ الصامت بالذاكرة في البيئات المُدارة.

نقاط اتصال تخصيص المسار

يمكن لأدوات تحديد الملفات التعريفية إبراز الوظائف أو الوحدات النمطية المسؤولة عن أكبر عدد من تخصيصات الكائنات. لا تُعدّ نقاط التخصيص الفعالة دائمًا تسريبًا بحد ذاتها، ولكن عندما تُخصّص مناطق معينة باستمرار أعدادًا كبيرة من الكائنات التي لا تُجمع أبدًا، يُصبح ذلك علامة تحذير. يمكن تهيئة مُحددات الذاكرة لعرض عدد التخصيصات وتتبعات المكدس المؤدية إلى تلك التخصيصات. في لغات مثل جافا، jmap يتيح كلٌ من JProfiler وفئات البرامج (الفئات والأساليب) للمطورين تحديد الفئات والأساليب الأكثر استهلاكًا للذاكرة. بالنسبة للتطبيقات الأصلية، تُفيد أداة Massif من Valgrind في تتبع ذروة التخصيص. يتيح تتبع هذه النقاط الساخنة للفرق فحص تصميم الدوال أو الحلقات عالية معدل دوران المستخدمين. قد تؤدي الخدمة التي تُخصص الذاكرة بشكل متكرر داخل سلسلة استطلاع، دون إصدار أي مراجع لهذه الكائنات، إلى بطء نمو مساحة الذاكرة. يمكن للمطورين تحسين أو إعادة هيكلة مسارات التعليمات البرمجية هذه لضمان إصدار الكائنات المؤقتة بعد انتهاء الغرض منها. من خلال معالجة النقاط الساخنة مبكرًا، يتم تقليل التسريبات طويلة المدى قبل أن تتراكم عبر جلسات المستخدم أو دورات الخدمة.

مراقبة سلوك التطبيق أثناء التحميل

يُعد اختبار التحميل طريقة موثوقة للكشف عن تسريبات الذاكرة التي تظل مخفية تحت أحمال عمل التطوير النموذجية. من خلال محاكاة التزامن العالي، أو حركة المرور المستمرة، أو أنماط الاستخدام المتكررة، يمكن للمطورين مراقبة سلوك التطبيق تحت الضغط. غالبًا ما تظهر تسريبات الذاكرة خلال هذه السيناريوهات من خلال زيادة استهلاك الذاكرة، وبطء أوقات الاستجابة، وأخطاء نفاد الذاكرة في نهاية المطاف. يجب إقران نتائج اختبار التحميل بمراقبة الذاكرة والسجلات لتحديد ما إذا كان استخدام الموارد مستقرًا بعد التحميل أم مستمرًا في الارتفاع. تساعد أدوات مثل JMeter وLocust وk6 في محاكاة التحميل، بينما توفر مقاييس النظام والتطبيق حلقات تغذية راجعة. تُعد هذه الطريقة مفيدة بشكل خاص لتحديد التسريبات في تدفقات المصادقة، أو معالجة الملفات، أو تدفق البيانات، أو أي مسارات برمجية تُنفذ لكل طلب. يتيح اختبار التحميل في بيئة التدريج أو ما قبل الإنتاج للفرق الكشف عن التسريبات التي قد تظهر في بيئة الإنتاج، حيث يصبح الكشف أكثر خطورة والمعالجة أكثر تعقيدًا.

مراقبة عدد الخيوط أو المقابض

لا تقتصر تسريبات الذاكرة على استخدام كومة الكائنات. فموارد مستوى النظام، مثل الخيوط، وواصفات الملفات، والمقابس، ومقابض واجهة المستخدم الرسومية، تستهلك الذاكرة أيضًا، ويجب تحريرها صراحةً. قد يؤدي تسريب هذه الموارد إلى استنفاد حدود نظام التشغيل، مما يؤدي إلى عدم استقرار النظام أو تعطل التطبيقات. ينبغي على المطورين مراقبة مجموعات الخيوط، وحالات المقابس، ومقابض الملفات المفتوحة للكشف عن أي احتفاظ غير طبيعي. أدوات مثل lsof, netstatتساعد مراقبات الموارد الخاصة بالمنصة، أو تلك الخاصة بالمنصة، على تتبع الموارد المفتوحة أثناء التشغيل. على سبيل المثال، إذا أنشأ تطبيق ما خيوطًا لمعالجة المهام ولكنه لم يُنهِها بشكل صحيح، فسيزداد استخدام الذاكرة بالتوازي مع عدد الخيوط. وبالمثل، قد تبقى الملفات أو المقابس غير المغلقة في الخلفية، مما يُراكم عبءً على مستوى النظام حتى في حالة خمولها. تُعد هذه الأنواع من التسريبات خبيثة بشكل خاص في الخدمات والخوادم طويلة الأمد ذات الإنتاجية العالية. تضمن الإدارة السليمة لدورة حياة هذه الموارد - إلى جانب التنظيف الآلي وخطوط إيقاف التشغيل - استعادة ذاكرة النظام بسرعة وأمان.

استخدم أدوات مراقبة APM ووقت التشغيل

توفر أدوات مراقبة أداء التطبيقات (APM) رؤيةً مستمرةً لاستخدام الذاكرة، وسلوك جمع البيانات المهملة، وأعمار الكائنات في مختلف البيئات. توفر حلولٌ مثل New Relic وDynatrace وAppDynamics وDatadog لوحات معلومات ذاكرة متكاملة واكتشافًا للأخطاء في التطبيقات المباشرة. يمكن لهذه المنصات تنبيه الفرق عند تجاوز استخدام الذاكرة للحدود المسموح بها، أو عند إظهار خدمات معينة سلوكًا غير طبيعي تحت الحمل. تتضمن بعض الأدوات أيضًا مقارناتٍ تاريخية وتحليلاتٍ للاحتفاظ، مما يساعد على ربط اتجاهات الذاكرة بعمليات النشر أو ارتفاعات حركة البيانات. في بيئات الإنتاج حيث يكون تحديد البيانات الشخصية مُتطفلًا للغاية، تعمل أدوات APM كعدسةٍ أساسيةٍ لاكتشاف تسريبات الذاكرة. فهي تساعد في تتبع الطلبات التي تستهلك الكثير من الذاكرة، وتحديد نقاط النهاية البطيئة، وتسليط الضوء على الخدمات التي تحتفظ بالكائنات لفترة أطول من المتوقع. تدعم العديد من منصات APM أيضًا مُحفزات تفريغ الذاكرة أو أخذ عينات من الكائنات، مما يوفر بيانات تشخيصية كافية دون التأثير على أداء وقت التشغيل. يتيح دمج حلول APM في مرحلة مبكرة من دورة حياة التطوير الكشف الاستباقي عن التسريبات ويُسرّع تحليل السبب الجذري عند ظهور المشكلات.

مقارنة لقطات الذاكرة قبل وبعد المهام

من التقنيات البسيطة والفعّالة للكشف عن تسريبات الذاكرة أخذ لقطات للذاكرة في لحظات مهمة من دورة حياة التطبيق - قبل وبعد تنفيذ العمليات الرئيسية. على سبيل المثال، إذا كان تطبيقك يُحمّل جلسات المستخدم، أو يُعالج مجموعات بيانات كبيرة، أو يُشغّل مهام دفعية، فإن التقاط لقطة للكومة قبل العملية وأخرى بعدها يُتيح لك تحليل الكائنات التي تم إنشاؤها وتلك التي بقيت. يُفضّل تحرير الكائنات المؤقتة بعد اكتمال المهمة. إذا ظلت كميات كبيرة من الذاكرة مشغولة دون سبب واضح، فقد يُشير ذلك إلى أن الكائنات مُحتجزة عن غير قصد. تُتيح أدوات تحليل الكومة مُقارنة اللقطات وتحديد الكائنات التي زاد عددها أو حجمها. يُعدّ هذا التحقيق المُركّز على الدلتا فعّالاً بشكل خاص في اكتشاف التسريبات في الوحدات أو الميزات المُنعزلة. عند إقرانها بالسجلات والمقاييس وتتبع التخصيص، يُمكن أن تُؤدي مُقارنات اللقطات مُباشرةً إلى مسارات التعليمات البرمجية المسؤولة عن تسريب الذاكرة.

منع تسرب الذاكرة

إن منع تسريبات الذاكرة لا يقل أهمية عن اكتشافها. فبينما تساعد الأدوات والتشخيصات في الكشف عن التسريبات بعد ظهورها، فإن ممارسات التصميم الفعّالة، وإدارة الموارد المنضبطة، والالتزام بالمعايير الخاصة بكل لغة برمجة، كلها عوامل كفيلة بمنع حدوث معظم التسريبات من البداية. يُقلل المنع الاستباقي من وقت تصحيح الأخطاء، ويُحسّن استقرار التطبيقات، ويضمن قابلية التوسع مع نمو الأنظمة. فيما يلي تقنيات مُجرّبة وعادات معمارية تُقلل من خطر تسريبات الذاكرة عبر بيئات البرمجة المختلفة.

استخدام هياكل إدارة الموارد المنظمة

توفر لغات مثل جافا وسي شارب وبايثون هياكل منظمة لتنظيف الموارد تلقائيًا. تتضمن هذه البنى: تجربة الموارد، using العبارات، ومديرو السياق. عند استخدامها بشكل صحيح، تضمن هذه البنى إغلاق الموارد، مثل الملفات والمنافذ واتصالات قواعد البيانات، حتى في حال حدوث استثناءات. ينبغي على المطورين تفضيل هذه البنى على عمليات الإغلاق اليدوية، التي تكون عرضة للحذف. في البيئات غير المُدارة مثل C وC++، يضمن استخدام RAII (تهيئة اكتساب الموارد) تحرير الموارد عند خروج الكائنات عن نطاقها. تقلل هذه الأنماط من احتمالية نسيان التنظيف، وتؤدي إلى شيفرة برمجية أكثر أمانًا وقابلية للتنبؤ. ينبغي على الفرق توحيد معايير هذه البنى، واعتبار أي إدارة يدوية للموارد بمثابة عيب في الشيفرة البرمجية يتطلب تدقيقًا دقيقًا أثناء المراجعات.

إلغاء تسجيل مستمعي الأحداث وعمليات الإرجاع على الفور

يتطلب الكود المُدار بالأحداث إلغاء اشتراك المُستمعين صراحةً عند انتهاء الحاجة إلى الكائن الذي يُسجلهم. يؤدي عدم القيام بذلك إلى الاحتفاظ بالمراجع وذاكرة لا يُمكن تحريرها. في الأنظمة التي تحتوي على عناصر واجهة مستخدم رسومية، أو تحديثات بيانات آنية، أو نواقل أحداث مُخصصة، يجب أن يُعكس كل تسجيل بإلغاء التسجيل. تُعد هذه الممارسة بالغة الأهمية في أطر واجهة المستخدم المعيارية أو الديناميكية حيث يتم تثبيت المكونات وإلغاء تثبيتها بشكل متكرر. أحد الأخطاء الشائعة هو تسجيل مُستمع أثناء التهيئة ثم عدم إزالته أثناء التدمير أو إلغاء التثبيت. تتراكم تسريبات الذاكرة عند تدمير المكونات بصريًا مع بقائها مُرجعية منطقيًا. يجب على المطورين مركزية منطق اشتراك الأحداث والتأكد من تشغيل إجراءات التفكيك باستمرار. عند توفرها، استخدم أنماط أحداث ضعيفة أو خطافات دورة حياة مُقدمة من الإطار لأتمتة عملية التنظيف. بالإضافة إلى ذلك، اعتمد اختبارات الوحدة والتكامل التي تُثبت صحة إزالة المُستمعين بعد إلغاء تنشيط المكون أو تفريغ الصفحة.

الحد من استخدام المراجع الثابتة والعالمية

غالبًا ما تُستخدم الحقول الثابتة والمتغيرات العالمية للراحة، ولكنها تأتي بتكلفة الاستمرارية. أي كائن يُشار إليه من سياق ثابت يبقى في الذاكرة طوال وقت تشغيل التطبيق، بغض النظر عما إذا كانت لا تزال هناك حاجة إليه. يصبح هذا خطيرًا بشكل خاص عند تخزين المجموعات الكبيرة أو بيانات الجلسة أو عناصر واجهة المستخدم بشكل ثابت. بمرور الوقت، تتراكم هذه الكائنات وتؤدي إلى احتفاظ غير مقصود بالذاكرة. لمنع ذلك، يجب على المطورين استخدام الحقول الثابتة فقط للثوابت غير القابلة للتغيير أو طرق الأداة المساعدة أو الكائنات الفردية المُدارة بدورة الحياة. تجنب تخزين الكائنات المعتمدة على السياق أو الثقيلة بشكل ثابت. عند الحاجة إلى مراجع عالمية، قم بإقرانها بمنطق انتهاء الصلاحية أو سياسات الإخلاء أو استراتيجيات الإلغاء اليدوي. أثناء إيقاف التشغيل أو تفكيك المكونات، يجب مسح الموارد المحفوظة بشكل ثابت بشكل صريح. يجب أيضًا مراجعة الاستخدام الثابت أثناء طلبات السحب لضمان عدم انتهاء البيانات المؤقتة أو المعاملاتية في تخزين طويل الأمد عن غير قصد.

كسر المراجع الدائرية عند الضرورة

في بيئات جمع البيانات المهملة، لا تزال المراجع الدائرية تمنع استعادة الذاكرة. وهذا شائع بشكل خاص عند استخدام الإغلاقات، أو هياكل البيانات المرتبطة، أو العلاقات ثنائية الاتجاه. يجب على المطورين توخي الحذر عند تكوين دورات بين الكائنات التي تشير إلى بعضها البعض. في C++، استخدم weak_ptr لكسر الدورات التي تشكلت بواسطة shared_ptrفي جافا أو بايثون، راجع الرسوم البيانية للكائنات واستخدم مراجع ضعيفة عند الاقتضاء للسماح بتجميع كائنات يمكن الوصول إليها. عند استخدام الإغلاقات أو الفئات المجهولة، قلل نطاق المتغيرات المُلتقطة. تجنب الإشارة إلى نسخ كاملة من الفئة عند الحاجة فقط إلى دالة أو جزء صغير من الحالة. الإغلاقات التي تلتقط كائنات كبيرة عن غير قصد تُعدّ مصدرًا شائعًا للتسريب في الكود غير المتزامن أو التفاعلي. يُساعد التدقيق المنتظم لهذه الأنماط واختبار سلوك الذاكرة أثناء التطوير على منع استمرار المراجع الدائرية بما يتجاوز فائدتها.

استخدام هياكل وأنماط البيانات الموفرة للذاكرة

اختيار بنية البيانات الصحيحة قد يساعد في تجنب الاحتفاظ غير الضروري بالذاكرة. على سبيل المثال، استخدام WeakHashMap في جافا أو WeakKeyDictionary في بايثون، يتم تجاهل المفاتيح أو القيم تلقائيًا عند عدم استخدامها. تجنب استخدام القوائم أو الخرائط غير المحدودة افتراضيًا عند تطبيق بنية أكثر ملاءمة، مثل ذاكرة التخزين المؤقت LRU أو قائمة الانتظار المحدودة. في الحالات التي يجب فيها الاحتفاظ بمجموعات بيانات كبيرة مؤقتًا، قسّم البيانات وأصدر أجزاءً منها بشكل دوري لتقليل ضغط الذاكرة. بالإضافة إلى ذلك، تجنب التحسين المبكر الذي يؤدي إلى تخزين كل شيء مؤقتًا "احتياطيًا". يساعد تطبيق سياسات واضحة لانتهاء الصلاحية أو الإزالة أو حدود الحجم النظام على إدارة الذاكرة بشكل أفضل دون تدخل المطور. يساعد تحديد ملف التعريف أثناء التصميم، وليس فقط بعد حدوث التسريبات، على التحقق من صحة الافتراضات المتعلقة بالاحتفاظ بالبيانات وحجم البنية في ظل أحمال واقعية.

التخلص من الأشياء غير المستخدمة صراحةً

على الرغم من أن لغات جمع البيانات المهملة تُحرر الذاكرة تلقائيًا، إلا أن توقيت التجميع يعتمد على إمكانية الوصول إلى الكائن. إذا بقيت المراجع، تبقى الذاكرة مخصصة. يمكن للمطورين تسريع عملية الإصدار عن طريق تعيين المتغيرات صراحةً إلى null (في جافا) أو None (في بايثون) بعد انتهاء استخدامها. يُرسل هذا إشارة إلى جامع القمامة بأن الكائن لم يعد ضروريًا. تُعد هذه التقنية مفيدة بشكل خاص في التطبيقات طويلة الأمد، مثل برامج التشغيل الخلفية، والحلقات الطويلة، ومعالجات الجلسات، حيث تبقى الكائنات مرجعية لفترة طويلة. في التطبيقات ذات الأداء الحرج، يُمكن أن يُقلل الاهتمام بدورة حياة الكائن بشكل كبير من استخدام الذاكرة في أوقات الذروة. ومع ذلك، يجب استخدام هذه التقنية بحكمة لتجنب تشويش الكود أو إدخال الأخطاء. كمبدأ، تأكد من مسح المتغيرات التي تحتوي على بيانات كبيرة أو حساسة بمجرد انتهاء مهمتها.

اعتماد استراتيجيات التخصيص الدفاعية

يمكن الحد من تسريبات الذاكرة بتخصيص الذاكرة فقط عند الحاجة الفعلية. تجنب التخصيص المسبق للهياكل الكبيرة إلا إذا كان ذلك ضروريًا لتحسين الأداء. استخدم تقنيات التهيئة البطيئة حيث تُخصص الذاكرة في الوقت المناسب وتُحرر فور اكتمال مهمة الكائن. تتبع استخدام الذاكرة من خلال الهياكل المحددة النطاق، وقم بمعالجة مجموعات البيانات الكبيرة دفعةً واحدةً بدلاً من تحميلها بالكامل في الذاكرة. في بعض البيئات، قد يتسبب التجميع أيضًا في تسريبات للذاكرة إذا لم تُعاد الكائنات إلى المجمع. تأكد من أن أي منطق مخصص لإدارة الذاكرة يتضمن مهلة زمنية أو منطقًا لاكتشاف التسريب. يجب على المطورين تبني فكرة أن كل عملية تخصيص يجب أن تأتي مع خطة لإلغاء التخصيص، خاصةً في الأنظمة الحساسة للأداء أو محدودة الموارد.

دمج تدقيق الذاكرة في CI/CD

لا تكتمل الوقاية دون مراقبة مستمرة. يُساعد دمج عمليات تدقيق الذاكرة في خط أنابيب CI/CD على اكتشاف أي تراجعات مُبكرة. يُمكن جدولة أدوات مثل مُحللات البيانات الآلية، وعدادات التخصيص، واختبارات التحميل الاصطناعية لتشغيلها قبل كل عملية نشر. تتتبع هذه الأنظمة مقاييس رئيسية مثل حجم الكومة، وتواتر جمع البيانات، وعدد الكائنات، ومعالجات الموارد. عند تجاوز الحدود أو اكتشاف انحرافات عن خطوط الأساس، يتم تنبيه الفرق قبل وصول التغييرات إلى مرحلة الإنتاج. يُحوّل هذا النهج الاستباقي إدارة الذاكرة إلى ممارسة مستمرة، بدلاً من مجرد إصلاح تفاعلي. يجب على الفرق أيضًا تضمين مؤشرات الأداء الرئيسية المتعلقة بالذاكرة في معايير الجودة الخاصة بها، وإجراء مراجعات منتظمة للأكواد البرمجية تُركز على إدارة دورة الحياة. يضمن إرساء ثقافة نظافة الذاكرة دمج الوقاية في عملية التطوير.

اختبار الوحدة للكشف عن تسربات الذاكرة

بينما ترتبط تسريبات الذاكرة عادةً بسلوك وقت التشغيل وأداء التطبيقات على المدى الطويل، إلا أنه من الممكن، بل من الواجب، اكتشافها أثناء الاختبار، وخاصةً من خلال اختبارات الوحدات المُستهدفة. يُمكّن دمج التحقق من الذاكرة في سير عمل اختبار الوحدات الفرق من تحديد التسريبات في مرحلة مبكرة من عملية التطوير، قبل أن تتفاقم في الإنتاج. تُساعد اختبارات الوحدات المُصممة لضمان سلامة الذاكرة على ضمان احترام حدود دورة حياة الكائنات، وتحرير الموارد بشكل صحيح، وإتمام العمليات دون الاحتفاظ بمراجع غير مقصودة. على الرغم من أن اختبار الوحدات وحده لا يكفي للكشف عن جميع التسريبات، إلا أنه يُعدّ خط دفاع أولي بالغ الأهمية، يُعزز الانضباط الهندسي الجيد ويُشجع على التصميم المُراعي للتسريب.

اختبارات التصميم حول سلوك التخصيص والتنظيف

لا تركز اختبارات الوحدات الفعّالة لإدارة الذاكرة على صحة الوظائف فحسب، بل تُركّز أيضًا على دورة حياة الكائنات. يجب أن يُحقّق كل اختبار من إنشاء الكائنات المؤقتة واستخدامها وتجاهلها بشكل صحيح. عند التعامل مع ذاكرات التخزين المؤقت المُخصّصة، أو مديري الجلسات، أو مُصنّعي الخدمات، اكتب اختبارات تُحاكي إنشاء الكائنات وتتحقق من عدم استمرار أي شيء دون داعٍ بعد اكتمال العملية. غالبًا ما يتضمن هذا استدعاء نفس المنطق عدة مرات ومقارنة استخدام الذاكرة أو عدد الكائنات بين عمليات التشغيل. إذا زادت مساحة الذاكرة مع كل استدعاء، فقد يُشير ذلك إلى وجود تسريب. بالنسبة للأنظمة التي تتعامل مع حمولات كبيرة أو معدل دوران عالٍ للكائنات، أدرج منطق التفكيك في الاختبار لفرض التنظيف. في بعض البيئات، يُساعد تجهيز كود الاختبار بعدادات تخصيص خفيفة الوزن أو عمليات تحقق مرجعية في الكشف عن الكائنات التي لا تخرج عن نطاق الاختبار. تضمن هذه التأكيدات أن يظل استخدام الذاكرة متوقعًا ومستقلًا بذاته ضمن نطاق الاختبار.

استخدم مكتبات وأدوات الكشف عن التسرب

توفر أنظمة البرمجة الحديثة مكتبات تُوسّع أطر عمل اختبار الوحدات مع إمكانيات كشف تسرب الذاكرة. بالنسبة للغة C++، يمكن دمج أدوات مثل Google Test مع Valgrind أو AddressSanitizer لتتبع التخصيصات أثناء تنفيذ الاختبار. قد يستخدم مطورو Java أدوات مثل junit-allocations or OpenJDK Flight Recorder في وضع الاختبار لمراقبة الذاكرة المحفوظة. يوفر بايثون objgraph, tracemallocو gc ميزات فحص الوحدات النمطية لتتبع نمو الكائنات بين التأكيدات. يمكن دمج هذه المكتبات في مجموعات الاختبارات القياسية واستخدامها لتحديد التوقعات المتعلقة بعدد الكائنات أو تغييرات الذاكرة. على سبيل المثال، قد يؤكد اختبار عدم بقاء أي مثيلات إضافية لفئة بعد اكتمال إحدى الطرق. من خلال تغليف حالات الاختبار في نطاقات تخصيص مُتحكم بها أو لقطات ذاكرة، يمكن للمطورين التحقق من عدم وجود مراجع مخفية. لا تقتصر هذه الأدوات على اكتشاف تسريبات الذاكرة مبكرًا فحسب، بل تُسهّل أيضًا إعادة إنتاجها باستمرار، وهو أمر غالبًا ما يكون صعبًا أثناء إعداد ملف تعريف كامل للتطبيق.

محاكاة الاستخدام المتكرر وقياس الاستقرار

غالبًا ما تحدث تسريبات الذاكرة في العمليات المتكررة أو طويلة الأمد. لاكتشاف هذه الأنماط من خلال اختبار الوحدة، يُحاكي التنفيذ المتكرر لنفس الوظيفة أو الميزة ضمن حلقة. يمكن لهذا النهج إظهار نمو تدريجي في الذاكرة لا يكون واضحًا في اجتياز اختبار واحد. على سبيل المثال، قد تنجح دالة تخزين مؤقت تفشل في حذف الإدخالات القديمة في ظروف معزولة، لكنها تفشل في التكرار المستمر. نظّم اختباراتك لتنفيذ عشرات أو مئات التكرارات، وقِس حالة الذاكرة أو الكائن بعد الانتهاء. تسمح بعض أطر الاختبار بخطافات إعداد وتفكيك على مستوى التركيبات تُمكّن من فحص الموارد بين الدورات. يساعد تضمين هذه الحلقات كجزء من أتمتة الاختبار على ضمان ثبات استخدام الذاكرة بمرور الوقت. يُعد هذا مفيدًا بشكل خاص في الخدمات التي يجب أن تحافظ على الاستقرار خلال الجلسات الطويلة، مثل معالجات الخلفية، ونقاط نهاية واجهة برمجة التطبيقات، أو وظائف الدفعات. من خلال مراقبة استقرار الذاكرة بعد التنفيذ المتكرر، يكتسب المطورون ثقة مبكرة في متانة إدارة الذاكرة الخاصة بهم.

تأكيد إصدار الموارد المناسب في عمليات تفكيك الاختبار

يجب أن تُعيد اختبارات الوحدات البيئة دائمًا إلى حالتها الأصلية، وهذا يشمل الذاكرة. بالإضافة إلى التأكيدات الوظيفية، تُعد طرق تفكيك الاختبار وسيلة مثالية للتحقق من تحرير الموارد المؤقتة. سواء كنت تتعامل مع تدفقات الملفات، أو اتصالات قواعد البيانات، أو نسخ خدمة وهمية، يمكن أن تتضمن كتل التفكيك بيانات صريحة dispose, close أو null العمليات. تُعزز هذه الأنماط مبدأ وجوب تحرير جميع الموارد عند اكتمال المهمة. وعند الاقتضاء، أكّد أيضًا أن المراجع الرئيسية لم تعد متاحة أو أن المُنهيات قد تم تفعيلها. تُشجع هذه الممارسة المطورين على كتابة أكواد أكثر استقلالية، وتُقلل من تلوث الاختبار عبر مجموعات البرامج. عندما يتضمن تفكيك الكود التحقق من صحة دورات حياة الكائنات، يُصبح اكتشاف الانحدارات أو تغييرات السلوك التي تُسبب تسريبات في الذاكرة أسهل بكثير. كما يُحسّن دمج تأكيدات الذاكرة في تنظيف الاختبار من الموثوقية في بيئات الاختبار المتوازية أو المستمرة، حيث يكون عزل الاختبار ضروريًا.

عينات الترميز

فيما يلي بعض أمثلة الترميز التي توضح تسريبات الذاكرة الشائعة وحلولها:

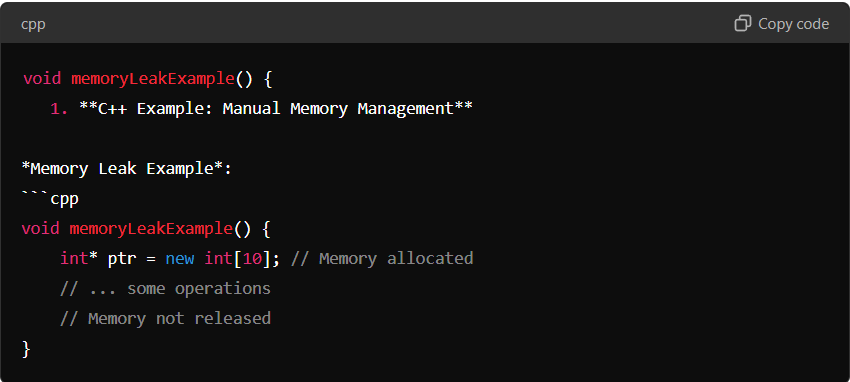

مثال C++: إدارة الذاكرة يدويًا

في هذا المثال، يتم تخصيص الذاكرة باستخدام new[] لإنشاء مجموعة من الأعداد الصحيحة. ومع ذلك، لا يتم تحرير الذاكرة لأنه لا توجد مكالمة delete[] لتحريرها، مما يؤدي إلى تسرب الذاكرة.

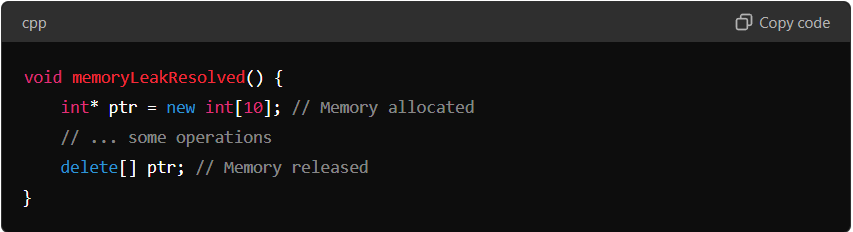

مثال تم حله:

لحل التسرب، يتم تحرير الذاكرة المخصصة بشكل صحيح باستخدام delete[]. وهذا يضمن إرجاع الذاكرة إلى النظام بمجرد عدم الحاجة إليها.

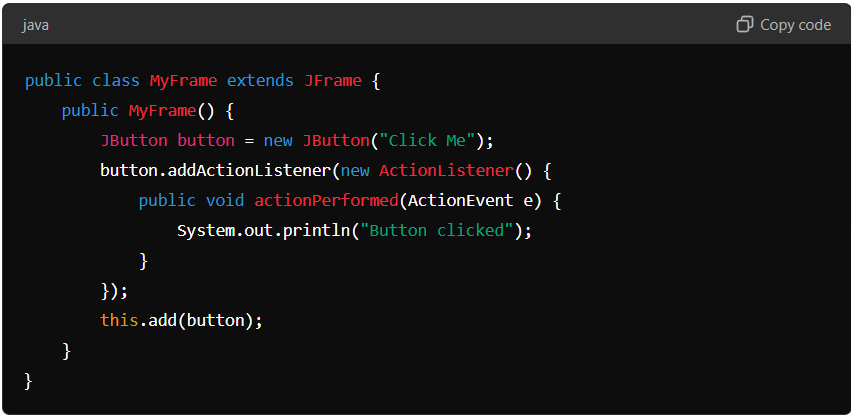

مثال Java: تسرب ذاكرة المستمع

مثال على تسرب الذاكرة:

في هذا المثال، يتم استخدام فئة داخلية مجهولة لإنشاء ActionListener لزر. ومع ذلك، إذا تمت إزالة الزر أو إغلاق الإطار دون إزالة المستمع، فقد يتسبب المستمع في حدوث تسرب للذاكرة عن طريق الاحتفاظ بالزر أو الإطار في الذاكرة.

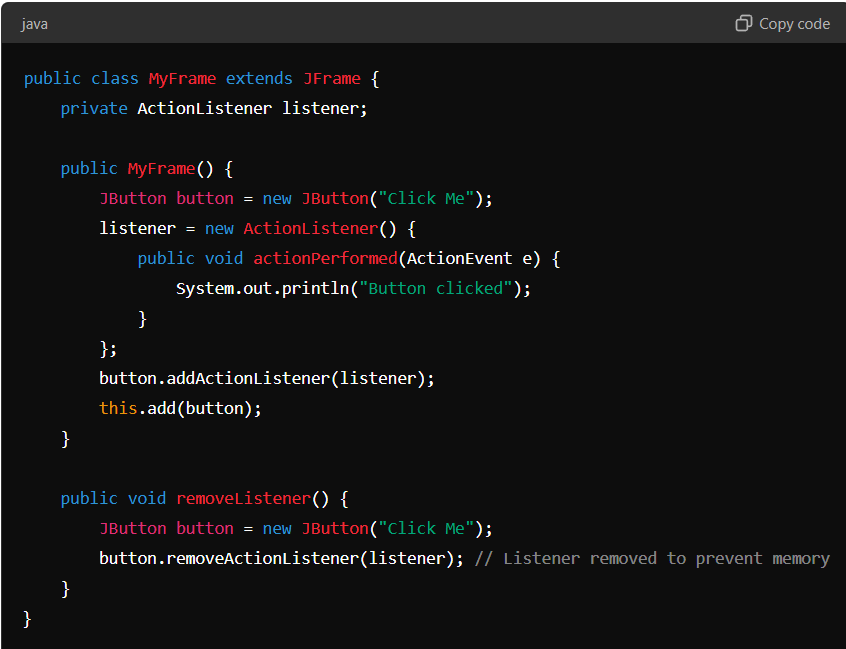

مثال تم حله:

من خلال الاحتفاظ بمرجع إلى المستمع وإزالته صراحةً عندما لم تعد هناك حاجة إلى الزر، يتم التخفيف من احتمالية حدوث تسرب للذاكرة.

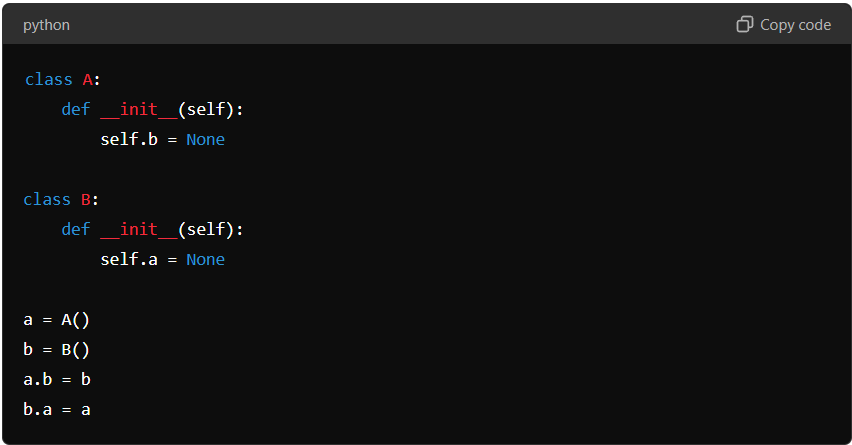

مثال بايثون: مرجع دائري

مثال على تسرب الذاكرة:

في هذا المثال، تحتوي a وb على مراجع لبعضهما البعض، مما يؤدي إلى إنشاء مرجع دائري. يمكن أن يمنع هذا جامع القمامة في Python من تحرير الكائنات، مما يتسبب في تسرب الذاكرة.

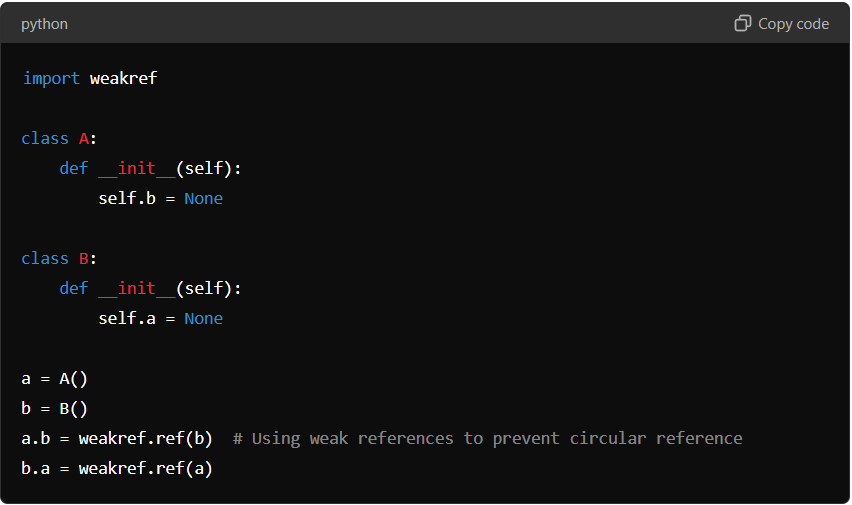

مثال تم حله:

من خلال استخدام weakref، يتم كسر المرجع الدائري، مما يسمح لمجمع القمامة باستعادة الذاكرة عندما لم تعد الكائنات قيد الاستخدام.

SMART TS XL:أداة فعالة للكشف عن تسرب الذاكرة وحلها

SMART TS XL يمكن أن يعزز بشكل كبير عملية اكتشاف تسريبات الذاكرة وحلها. إليك كيفية دمج هذه الأداة في سير عمل التطوير الخاص بك:

تحليل الكود الثابت: SMART TS XL عروض قدرات تحليلية متقدمة ثابتة، تحديد تسريبات الذاكرة المحتملة من خلال تحليل الكود الخاص بك. وعلى عكس الأدوات الأخرى، فإنه يوفر رؤى أعمق واكتشافًا أكثر دقة للأنماط التي يمكن أن تؤدي إلى تسريبات الذاكرة.

مخطط انسيابي للبناء: SMART TS XL علبة إنشاء مخططات انسيابية تلقائيًا التي تتصور عمليات تخصيص الذاكرة وإلغاء تخصيصها داخل الكود الخاص بك. هذه الميزة مفيدة بشكل خاص لفهم سيناريوهات إدارة الذاكرة المعقدة وتحديد الأماكن التي قد تحدث فيها التسريبات.

تحليل الأثر: مع SMART TS XL، يمكنك إجراء تحليل الأثر لمعرفة كيف يمكن للتغييرات في جزء واحد من الكود أن تؤثر على إدارة الذاكرة في مناطق أخرى. وهذا مفيد بشكل خاص في المشاريع الكبيرة حيث يمكن حتى للتغييرات البسيطة أن يكون لها تداعيات كبيرة على استخدام الذاكرة.

تحسين جودة الكود:أكثر من مجرد اكتشاف التسريبات، SMART TS XL يقدم اقتراحات ل تحسين جودة الكود بشكل عام، مما يساعدك على كتابة أكواد أكثر قوة وقابلية للصيانة ومقاومة للتسرب.

من خلال الدمج SMART TS XL من خلال إدخال تحسينات على عملية التطوير الخاصة بك، يمكنك تقليل مخاطر تسرب الذاكرة بشكل كبير وضمان بقاء تطبيقاتك مستقرة وفعالة. سواء كنت تتعامل مع إدارة الذاكرة يدويًا في C++ أو تتعامل مع مراجع الكائنات في لغات مُدارة مثل Java وPython، SMART TS XL يوفر لك الأدوات اللازمة للحفاظ على معايير عالية لإدارة الذاكرة وجودة الكود الشاملة.