Podnikové softwarové prostředí vstupující do roku 2026 nadále roste spíše ve strukturální složitosti než v jednoduchosti. Desítky let nahromaděné logiky, smíšené programovací jazyky, hybridní modely nasazení a úzce propojené závislosti stále více omezují způsob, jakým lze zavádět změny bez nezamýšlených důsledků. V tomto prostředí již nástroje pro statickou analýzu kódu nejsou vnímány jako volitelné kontroly kvality, ale jako základní nástroje pro pochopení toho, jak se systémy skutečně chovají, než začne jakákoli modernizace, refaktoring nebo bezpečnostní iniciativa.

To, co odlišuje statickou analýzu kódu na podnikové úrovni od nástrojů orientovaných na vývojáře, není schopnost označit izolované defekty, ale schopnost uvažovat napříč celými aplikačními systémy. Velké organizace zřídka fungují v rámci jednoho běhového prostředí nebo architektonického vzoru. Dávkové úlohy mainframů koexistují s distribuovanými službami, starší rozhraní se prolínají s cloudově nativními API a regulační požadavky kladou další omezení na to, jak lze měřit a zmírňovat rizika. Statická analýza proto musí fungovat napříč hranicemi a odhalovat cesty provádění, skryté závislosti a strukturální rizika, která by jinak byla při pouhém testování neviditelná.

SMART TS XL

Ideální řešení pro statické analýzy kódu pro společnosti s velkými distribuovanými systémy a aktivy

Prozkoumat nyníRostoucí důraz na kontinuální dodávky a zrychlenou modernizaci dále zvýšil roli poznatků založených na analýze. Vzhledem k tomu, že podniky usilují o širší modernizace aplikací iniciativ se náklady na neúplné pochopení stávají stále zřetelnějšími. Refaktoringová rozhodnutí učiněná bez úplného přehledu o toku řízení, šíření dat nebo propojení mezi systémy často zavádějí nestabilitu, regresi výkonu nebo riziko nedodržování předpisů, které se projeví až po nasazení. Od nástrojů pro statickou analýzu kódu se nyní očekává, že tuto nejistotu sníží tím, že poskytnou architektonickou jasnost před provedením změny.

V tomto kontextu se kritéria používaná k hodnocení nástrojů pro statickou analýzu kódu v roce 2026 mění. Pouhá přesnost nestačí. Podniky vyžadují hloubku analýzy, škálovatelnost napříč miliony řádků kódu, podporu heterogenních prostředí a schopnost převést technické poznatky do praktických poznatků pro architekty, vedoucí platforem a zodpovědné za řízení rizik. Následující srovnání zkoumá, jak si přední podnikové nástroje pro statickou analýzu kódu vedou v porovnání s těmito vyvíjejícími se požadavky a jak jejich schopnosti odpovídají realitě rozsáhlých, kritických systémů.

Porovnání a hodnocení nástrojů pro analýzu statického kódu v podniku pro rok 2026

Níže uvedené srovnání hodnotí přední nástroje pro statickou analýzu kódu podle kritérií, která jsou důležitá ve velkých podnikových prostředích, spíše než pro jednotlivé vývojové týmy. Každý nástroj je hodnocen na základě hloubky analýzy, škálovatelnosti napříč heterogenními systémy, podpory starších i moderních platforem a schopnosti získat smysluplné poznatky ze složitých struktur závislostí. Pořadí odráží, jak efektivně tyto nástroje umožňují porozumění architektuře, identifikaci rizik a informované rozhodování v prostředích, kde změna s sebou nese významné provozní a regulační důsledky.

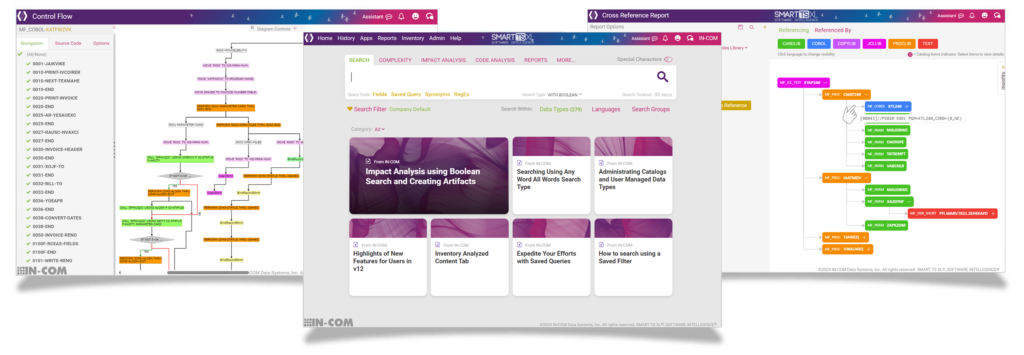

SMART TS XL

SMART TS XL je podniková platforma pro statickou analýzu kódu, posouzení dopadů a aplikační inteligenci určená pro rozsáhlé a heterogenní softwarové podniky. Je navržena tak, aby podporovala organizace působící napříč mainframe, středními a distribuovanými prostředími, kde desetiletí nahromaděné logiky, dávkového zpracování a závislostí napříč platformami činí změny inherentně rizikovými. Spíše než se zaměřovat na izolovaná zjištění o kvalitě kódu, SMART TS XL je navržen tak, aby odhalil skutečné chování aplikací tím, že zviditelní cesty provádění, datové vztahy a struktury závislostí napříč celými portfolii.

Platforma funguje jako vysoce výkonný webový systém schopný indexovat a analyzovat miliardy řádků kódu a souvisejících artefaktů během několika sekund. Odlehčením analytických úloh z produkčních systémů a centralizací poznatků ve sdíleném prostředí... SMART TS XL podporuje tisíce souběžných uživatelů bez snížení výkonu. Díky tomuto rozsahu je vhodný nejen pro vývojové týmy, ale také pro architekty, vedoucí modernizace, pracovníky produkční podpory, auditu a subjekty zabývající se dodržováním předpisů, kteří vyžadují konzistentní a důkazy podložený přehled o složitých systémech. Požádejte o demo.

Statická analýza a zjišťování v podnikovém měřítku

Ve své podstatě, SMART TS XL poskytuje hloubkovou statickou analýzu napříč širokou škálou programovacích jazyků, konstrukcí pro řízení úloh, databází a podpůrných artefaktů. Podporuje starší i moderní technologie, včetně COBOL, PL/I, Natural, RPG, Assembler, Java, C#, Python, VB6, UNIXových skriptů, JCL, PROC, artefaktů CICS, definic MQ, schémat databází a strukturovaných dokumentů. Zdrojový kód, dávkovou logiku, konfigurační soubory a dokonce i nekódové artefakty, jako je dokumentace a diagramy, lze indexovat a analyzovat společně, což umožňuje objevovat vztahy napříč tradičně izolovanými repozitáři.

Tato jednotná funkce vyhledávání umožňuje organizacím překročit rámec kontroly na úrovni souborů a směřovat k pochopení na úrovni systému. Programy, úlohy, pole, soubory, tabulky a zprávy lze sledovat napříč platformami, což odhaluje, jak obchodní logika probíhá dávkovými řetězci, online transakcemi a následnými procesy reportingu. Tyto vztahy jsou zobrazovány prostřednictvím interaktivních křížových odkazů, map závislostí a navigovatelných zobrazení provádění, nikoli statických seznamů.

Analýza dopadu napříč platformami a mapování závislostí

SMART TS XL klade zvláštní důraz na analýzu dopadu napříč platformami. Změny zavedené v jedné části aplikace zřídka zůstávají v podnikových prostředích izolované, zejména tam, kde úlohy mainframů interagují s distribuovanými službami a sdílenými datovými úložišti. SMART TS XL analyzuje vztahy volání, využití dat, cesty provádění úloh a tok řízení s cílem identifikovat zóny dopadu proti proudu a po proudu napříč jazyky a systémy.

Funkce mapování závislostí prezentují tyto vztahy vizuálně pomocí interaktivních, barevně kódovaných diagramů, které zvýrazňují volající, volané, producenty dat a spotřebitele. Analýzu dopadu lze zahájit z programu, pole, prvku databáze, kroku úlohy nebo dokonce z výsledků vyhledávání, což umožňuje týmům přesně určit rozsah změn před zahájením vývoje. Tento přístup snižuje počet přehlédnutých závislostí, omezuje nadměrné testování a poskytuje obhajitelný základ pro plánování změn a hodnocení rizik.

Pohledy na dávkovou a programovou logiku orientované na provedení

Pro prostředí se složitým dávkovým zpracováním, SMART TS XL poskytuje pochopení ve stylu běhového prostředí bez nutnosti spouštění kódu. Rozšiřující funkce COBOL a JCL řeší copybooky, PROC, symboliky a přepsání tak, aby prezentovaly logiku tak, jak efektivně běží v produkčním prostředí. Dávkové řetězce lze sledovat od začátku do konce a odhalit, které programy se spouštějí, v jakém pořadí a s jakými parametry.

Diagramy a vývojové diagramy řízení převádějí hluboce vnořenou logiku do snadno ovladatelných vizuálních reprezentací. Tyto pohledy umožňují porozumět chování při provádění, identifikovat nefunkční nebo nedosažitelné cesty kódu a analyzovat složitost větvení, aniž by se bylo nutné spoléhat na kmenové znalosti nebo manuální návody. Diagramy sledování polí tuto schopnost dále rozšiřují sledováním toho, jak jsou datové prvky vytvářeny, transformovány a šířeny napříč programy, úlohami a databázemi, což podporuje bezpečné strukturální změny a regulační kontroly.

Pokročilé vyhledávání, detekce vzorů a analýza přesnosti

SMART TS XL Zahrnuje vysoce výkonný podnikový vyhledávač optimalizovaný pro rozsáhlé kódové základny se smíšenými technologiemi. Podporuje komplexní booleovskou logiku, vyhledávání blízkosti, blokové vyhledávání, regulární výrazy, zpracování synonym a jemnozrnné filtry, které omezují analýzu na konkrétní jazyky, datové typy nebo sekce kódu. Techniky vrstvené vyhledávání umožňují uživatelům postupně zúžit velké sady výsledků do přesných rozsahů vhodných pro analýzu dopadu, audity nebo modernizační hodnocení.

Tyto vyhledávací funkce jsou úzce integrovány s funkcemi křížových odkazů, dopadů, složitosti a vizualizace. Výsledky lze přímo převést do zobrazení závislostí, sestav nebo dalších analytických pracovních postupů, což snižuje tření mezi vyhledáváním a rozhodováním. Uložené a parametrizované dotazy umožňují organizacím standardizovat kontroly rizik a opakovatelné analytické vzorce napříč týmy a projekty.

Analýza složitosti a kvantifikace rizik

SMART TS XL poskytuje analýzu složitosti na úrovni portfolia, která přesahuje rámec jednotlivých programů. Metriky složitosti, jako jsou řádky kódu, cyklomatická složitost a Halsteadova měření, lze vypočítat napříč cílenými podmnožinami aplikací definovaných výsledky vyhledávání nebo zónami dopadu. To umožňuje týmům kvantifikovat technické riziko v rámci konkrétních obchodních funkcí nebo kandidátů na modernizaci, spíše než se spoléhat na hrubé průměry pro celou aplikaci.

Kombinací metrik složitosti s analýzou závislostí a dopadů, SMART TS XL podporuje realističtější odhad úsilí a stanovení priorit. Oblasti s vysokou propojeností a vysokou složitostí lze identifikovat včas, což umožňuje seřadit modernizační a sanační iniciativy na základě skutečného strukturálního rizika, nikoli na základě předpokladů.

Předávání znalostí, připravenost na audit a podpora správy a řízení

Opakujícím se problémem ve velkých podnicích je ztráta institucionálních znalostí s tím, jak systémy stárnou a zkušení zaměstnanci odcházejí do důchodu nebo se rotují. SMART TS XL řeší tento problém centralizací znalostí o aplikacích do prohledávatelné a explorovatelné platformy, která zachycuje strukturu systémů a jejich chování. Dokumentaci, zprávy, diagramy a artefakty důkazů lze generovat a sdílet pro podporu zavádění, auditů a regulačních požadavků.

Exportní funkce umožňují zabalit výsledky analýzy jako artefakty s časovým razítkem, připravené k podložení důkazů, vhodné pro kontroly souladu s předpisy, schvalování změn a externí audity. Řízení přístupu a sledování využití podporují požadavky na správu a řízení, zejména v prostředích s offshore vývojem nebo modely outsourcingu údržby.

Nasazení, integrace a provozní vhodnost

SMART TS XL je navržen pro rychlé nasazení a minimální narušení provozu. Instalace lze dokončit během několika hodin a k dispozici jsou konektory pro příjem dat z prostředí mainframe, distribuovaných systémů správy zdrojového kódu, databází a sdílených repozitářů. Podporováno je plné i přírůstkové načítání dat, což umožňuje udržovat prostředí aktuální bez nutnosti neustálého manuálního zásahu.

Automatizační funkce umožňují bezobslužný chod analytických procesů a podporují tak nepřetržité generování poznatků v souladu s cykly změn v podniku. Centralizací analýzy na nákladově efektivní infrastruktuře mohou organizace snížit závislost na drahých produkčních zdrojích a zároveň zvýšit hloubku analýzy a dostupnost napříč týmy.

SonarQube Enterprise Edition

SonarQube Enterprise Edition je platforma pro statickou analýzu kódu navržená pro podporu velkých vývojových organizací, které usilují o konzistentní vynucování standardů kvality kódu, udržovatelnosti a zabezpečení v rámci moderních softwarových portfolií. Její primární rolí v podnikových prostředích je fungovat jako vrstva kontinuální kontroly integrovaná do vývojových pracovních postupů a poskytovat včasnou zpětnou vazbu k problémům s kódem ještě předtím, než se změny dostanou do produkčního prostředí. V portfoliích, kde se propustnost kontrol stává úzkým hrdlem, je často umístěna vedle širších řešení. nástroje pro kontrolu kódu formalizovat hodnocení kvality a snížit variabilitu mezi týmy.

Na rozdíl od platforem pro analýzu na úrovni portfolia spočívá silná stránka SonarQube v jeho schopnosti fungovat blízko pracovnímu postupu vývojáře. Analýza se obvykle spouští jako součást sestavovacích kanálů nebo validace pull requestů, což umožňuje týmům postupně detekovat nedokonalosti kódu, chyby a bezpečnostní problémy s jeho vývojem. To je v souladu s organizacemi, které standardizují automatizované kontroly napříč dodávkovými kanály, včetně přístupů popsaných v CI/CD potrubí, kde se statická analýza stává spíše opakovatelnou kontrolou než krokem ad hoc přezkumu.

Statická analýza založená na pravidlech a brány kvality

Jádrem SonarQube Enterprise Edition je engine pro statickou analýzu založený na pravidlech, který vyhodnocuje zdrojový kód na základě rozsáhlé a konfigurovatelné sady pravidel. Tato pravidla pokrývají běžné kategorie, jako jsou problémy s údržbou, závady spolehlivosti a bezpečnostní zranitelnosti. Nálezy jsou klasifikovány podle závažnosti a mapovány na kritéria kvality, která určují, zda může kód postupovat v rámci doručovacího kanálu.

Kontrolní mechanismy kvality jsou ústředním mechanismem pro vynucování organizačních standardů ve velkém měřítku. Podniky mohou definovat prahové hodnoty pro pokrytí nového kódu, hustotu defektů a vystavení zranitelnostem, čímž zajistí, že změny před integrací splňují předem definovaná kritéria. Tato funkce je obzvláště cenná v prostředích s distribuovanými týmy, outsourcovaným vývojem nebo vysokou fluktuací vývojářů, kde důsledné vynucování snižuje závislost na manuálních kontrolách.

Jazykové pokrytí a integrace ekosystémů rozvoje

SonarQube podporuje širokou škálu moderních programovacích jazyků, včetně Javy, C#, JavaScriptu, TypeScriptu, Pythonu a dalších běžně používaných při vývoji podnikových aplikací. Jeho ekosystém pluginů a integrací mu umožňuje propojení s populárními platformami CI/CD, systémy pro správu zdrojového kódu a systémy pro sledování problémů. Tato těsná integrace ho činí vhodným pro organizace, které upřednostňují automatizovanou kontrolu kvality jako součást svých dodavatelských procesů.

Analytický model SonarQube je však primárně zaměřen na zdroj a rozsah repozitáře. I když dokáže analyzovat více projektů paralelně, jeho chápání vztahů mezi repozitáři, platformami a kontexty provádění je omezené. Analýza je obvykle omezena na jednotlivé aplikace nebo služby, spíše než aby zahrnovala celé podnikové systémy se sdílenými daty, dávkovými pracovními postupy nebo závislostmi napříč platformami.

Bezpečnostní analýza a podpora dodržování předpisů

Ve svých podnikových edicích obsahuje SonarQube vylepšené funkce pro analýzu zabezpečení v souladu s běžnými kategoriemi zranitelností. Dokáže identifikovat vzorce spojené s chybami vkládání, nezabezpečenými konfiguracemi a zneužitím API. Zjištění jsou prezentována ve formátu přístupném jak vývojářům, tak bezpečnostním týmům, což podporuje pracovní postupy nápravy v rámci stávajících nástrojů.

Z hlediska dodržování předpisů poskytuje SonarQube sledovatelnost a reporting, které pomáhají prokázat dodržování interních kódovacích standardů a bezpečnostních zásad. Lze generovat reporty, které ukazují trendy problémů, průběh nápravy a dodržování předpisů kvality v průběhu času. I když tyto funkce podporují připravenost na audit v rámci vývojových týmů, méně se zaměřují na vytváření důkazů o chování při provádění na úrovni systému nebo dopadu napříč systémy.

Charakteristiky škálovatelnosti a provozní aspekty

SonarQube Enterprise Edition je navržen pro škálování napříč velkým počtem repozitářů a vývojových týmů, zejména při nasazení v distribuovaných nebo kontejnerových prostředích. Jeho výkon se škáluje s dostupnou infrastrukturou, takže je vhodný pro organizace s vysokým objemem commitů a častými analytickými cykly. Centralizované dashboardy poskytují agregovaný přehled napříč projekty a pomáhají vedení sledovat trendy kvality na vysoké úrovni.

Škálovatelnost SonarQube je však primárně horizontální napříč projekty, nikoli vertikální napříč složitostí systému. Neřeší cesty provádění za běhu, logiku dávkové orchestrace ani hlubokou datovou linii napříč heterogenními platformami. V prostředích, kde dominují úlohy mainframe, dávkové plánování nebo úzce propojené starší systémy, se SonarQube často používá spíše jako doplňkový nástroj než jako samostatný zdroj architektonických poznatků.

Typické případy užití a omezení v podniku

SonarQube Enterprise Edition je nejefektivnější v podnicích se silnou DevOps vyspělostí, standardizovanými vývojovými balíčky a zaměřením na prevenci snižování kvality aktivně vyvíjeného kódu. Vyniká v prosazování konzistence, snižování „zápachu“ kódu a integraci kontrol kvality do rychle se rozvíjejících vývojových procesů.

Jeho omezení se projevují v modernizačních scénářích, které vyžadují pochopení toho, jak se změny šíří napříč rozsáhlými, propojenými systémy. SonarQube se nepokouší modelovat pořadí provádění, šíření dat napříč úlohami a platformami ani řetězce závislostí v celém systému. V důsledku toho je často kombinován s platformami pro hlubší analýzu, když podniky potřebují posoudit riziko modernizace, dopad dávek nebo dopady změn napříč portfolii.

Checkmarx One

Checkmarx One je platforma pro zabezpečení aplikací zaměřená na podniky, která se zaměřuje na statické testování zabezpečení aplikací v rámci moderních vývojových a dodávek. Její primární rolí ve velkých organizacích je identifikovat bezpečnostní zranitelnosti v rané fázi životního cyklu softwaru, zejména v prostředích, kde časté vydávání verzí, distribuované týmy a cloudově nativní architektury zvyšují riziko zneužitelné chyby. Checkmarx One se spíše než snahou modelovat chování při provádění v celém systému zaměřuje na detekci nezabezpečených vzorců kódování a konfiguračních slabin, které odpovídají uznávaným bezpečnostním taxonomiím.

Platformu obvykle používají podniky s rozvinutými postupy DevSecOps, kde se očekává, že bezpečnostní analýza bude probíhat nepřetržitě souběžně s vývojem, spíše než jako kontrola po vydání. V takových prostředích funguje Checkmarx One jako preventivní mechanismus, jehož cílem je snížit pravděpodobnost zavedení zranitelných cest kódu do produkčních systémů.

Zaměření na statické testování zabezpečení aplikací

Jádrem Checkmarx One je statický testovací engine pro bezpečnost aplikací optimalizovaný pro detekci zranitelností na úrovni zdrojového kódu. Analýza se provádí bez spouštění aplikací, což umožňuje včasnou identifikaci problémů, často během fází potvrzení kódu nebo sestavení. Platforma mapuje zjištění do známých kategorií zranitelností a podporuje bezpečnostní týmy, které se spoléhají na standardizované rámce pro klasifikaci rizik, jako jsou Zranitelnosti OWASP upřednostnit sanační úsilí.

Důraz na zjištění specifická pro bezpečnost odlišuje Checkmarx One od univerzálních nástrojů pro statickou analýzu. Platforma se zaměřuje na slabiny, které by mohly vést k úniku dat, neoprávněnému přístupu nebo eskalaci oprávnění, spíše než na problémy s údržbou nebo architekturou. Tato specializace ji činí obzvláště relevantní v regulovaných odvětvích, kde jsou pečlivě sledovány lhůty pro odhalování zranitelností a nápravu.

Integrace do podnikových DevSecOps procesů

Checkmarx One je navržen pro úzkou integraci s CI/CD pipelines a vývojářskými pracovními postupy. Skenování lze spouštět automaticky jako součást procesů sestavení, pull requestů nebo release gate, což zajišťuje konzistentní a manuální analýzu zabezpečení bez nutnosti manuálního zásahu. Výsledky se zobrazují prostřednictvím dashboardů a integrací se systémy sledování problémů, což umožňuje směrovat zjištění přímo vývojovým týmům k nápravě.

Tento operační model zaměřený na pipeline podporuje vysokou rychlost vývoje a zároveň zachovává základní úroveň zabezpečení. Zaměření na jednotlivé repozitáře a služby však znamená, že analýza je obecně omezena na samostatné kódové báze. I když to dobře odpovídá mikroslužbám a modulárním architekturám, omezuje to viditelnost závislostí mezi aplikacemi nebo řetězců multiplatformního provádění, které jsou běžné v dlouhodobých podnikových systémech.

Jazykové pokrytí a orientace na cloudové technologie

Checkmarx One podporuje širokou škálu moderních programovacích jazyků a frameworků běžně používaných v podnikovém a cloudově nativním vývoji. Tato šíře umožňuje konzistentní bezpečnostní skenování napříč heterogenními vývojovými týmy bez nutnosti použití více specializovaných nástrojů. Cloudově nativní model doručování platformy dále zjednodušuje nasazení a škálování a snižuje provozní režii pro organizace spravující velké množství aplikací.

Podpora starších technologií a dávkově orientovaných prostředí je však omezenější. Jazyky pro mainframy, konstrukce pro řízení úloh a úzce propojené starší pracovní postupy jsou obvykle mimo primární rozsah platformy. V důsledku toho se Checkmarx One často nasazuje spolu s dalšími analytickými nástroji, když podniky musí zabezpečit moderní i starší komponenty v rámci stejné aplikační krajiny.

Sladění reportingu rizik a řízení

Z hlediska správy a řízení poskytuje Checkmarx One funkce pro tvorbu reportů, které podporují sledování zranitelností, stav nápravy a reportování souladu s předpisy. Vedoucí pracovníci v oblasti bezpečnosti mohou sledovat trendy napříč aplikacemi, týmy a časovými obdobími, což pomáhá prokázat dodržování interních politik a očekávání externích regulačních orgánů. Zjištění lze agregovat a zobrazit tak celkový stav rizik, což umožňuje stanovování priorit na úrovni portfolia.

Tyto zprávy se však zaměřují spíše na přítomnost zranitelností než na jejich provozní dopad. Platforma se nepokouší kvantifikovat, jak se zranitelnost šíří cestami provádění nebo jak interaguje s dávkovým zpracováním, datovými toky nebo navazujícími systémy. Toto rozlišení je důležité v podnicích, kde je pochopení dosahu zranitelnosti a systémového rizika stejně důležité jako identifikace jednotlivých slabin.

Typické případy užití a omezení v podniku

Checkmarx One je nejúčinnější v podnicích, které chtějí integrovat bezpečnostní kontroly přímo do rychle se rozvíjejících vývojových prostředí. Vyniká v včasné identifikaci bezpečnostních problémů na úrovni kódu, snižování nutnosti přepracování a podpoře konzistentní správy zranitelností napříč velkými skupinami vývojářů. Pro organizace modernizující se směrem k cloudově nativní architektuře poskytuje škálovatelný mechanismus pro vynucování bezpečnostní hygieny.

Jeho omezení se objevují v situacích, které vyžadují holistické pochopení chování aplikací, řetězců závislostí nebo dopadu modernizace napříč heterogenními systémy. V takových případech je Checkmarx One obvykle prezentován jako specializovaná bezpečnostní vrstva spíše než jako komplexní analytická platforma, která doplňuje nástroje zaměřené na analýzu provádění, mapování závislostí a strukturální posouzení rizik.

Analyzátor statického kódu Fortify

Fortify Static Code Analyzer je podniková platforma pro statické testování zabezpečení aplikací, která je navržena k identifikaci bezpečnostních zranitelností ve velkých, regulovaných softwarových prostředích. Její primární úlohou v podnicích je systematická detekce kódovacích vzorců, které představují bezpečnostní riziko, zejména v organizacích, kde procesy dodržování předpisů, auditovatelnosti a formálního řízení rizik ovlivňují způsob, jakým jsou softwarové změny řízeny. Fortify se běžně používá v odvětvích, kde musí být zajištění zabezpečení prokazatelné, opakovatelné a v souladu se zavedenými podnikovými kontrolami.

Spíše než kladení důrazu na zpětnovazební smyčky zaměřené na vývojáře, Fortify je často prezentován jako centralizovaný bezpečnostní prvek v rámci širších rámců správy a řízení. Podporuje organizace, které vyžadují standardizovanou klasifikaci zranitelností, konzistentní reporting a sledovatelnost napříč velkými portfolii aplikací vyvinutých distribuovanými týmy nebo týmy třetích stran.

Bezpečnostně orientovaný statický analytický engine

Jádrem Fortify Static Code Analyzer je analytický engine zaměřený na bezpečnost, který kontroluje zdrojový kód a identifikuje zranitelnosti bez nutnosti spouštění aplikací. Engine aplikuje komplexní sadu bezpečnostních pravidel určených k detekci slabin, jako jsou chyby typu injection, nezabezpečené zacházení s daty, chyby ověřování a nesprávné použití kryptografických funkcí. Nálezy jsou kategorizovány podle závažnosti a typu, což umožňuje bezpečnostním týmům posoudit rizika strukturovaným a konzistentním způsobem.

Důraz na bezpečnostní korektnost odlišuje Fortify od univerzálních nástrojů pro statickou analýzu. Hloubka analýzy je zaměřena na identifikaci zneužitelných podmínek spíše než na problémy s údržbou nebo architekturou. Tato specializace činí Fortify obzvláště vhodným pro prostředí, kde je detekce zranitelností upřednostňována před širším pochopením systému.

Soulad s programy podnikových rizik a dodržování předpisů

Fortify je často integrován do podnikových bezpečnostních a řídicích programů, kde se softwarová rizika řídí spolu s dalšími provozními a regulačními riziky. Jeho funkce pro reporting a generování důkazů podporují interní audity, externí hodnocení a regulační kontroly. Výsledky lze agregovat napříč aplikacemi a obchodními jednotkami, což poskytuje vedení bezpečnosti přehled o vystavení rizikům ve velkém měřítku.

Toto sladění s formálním IT řízení rizik Díky těmto procesům je Fortify běžnou volbou v organizacích, které musí prokazovat průběžnou účinnost kontrol. Zprávy lze použít k zobrazení trendů zranitelností, pokroku v nápravě a dodržování interních bezpečnostních politik, což podporuje obhajitelné rozhodování během auditů nebo kontrol incidentů.

Jazykové pokrytí a charakteristiky nasazení

Statický analyzátor kódu Fortify podporuje širokou škálu programovacích jazyků běžně používaných v podnikových prostředích, včetně moderních aplikačních stacků i vybraných starších technologií. To umožňuje organizacím aplikovat konzistentní přístup k analýze zabezpečení napříč různými vývojovými týmy a technologickými doménami. Modely nasazení se liší, Fortify je často instalován lokálně nebo v rámci kontrolovaných podnikových prostředí, aby splňoval požadavky na umístění dat a zabezpečení.

Analýza se však obecně provádí na úrovni aplikace nebo projektu. Fortify sice dokáže škálovat napříč mnoha aplikacemi, ale nepokouší se řešit pořadí provádění, dávkovou orchestraci ani toky dat mezi aplikacemi. V důsledku toho zůstává jeho pohled na riziko omezen na artefakty kódu, nikoli na chování celého systému.

Integrace do zabezpečených vývojových životních cyklů

Fortify je obvykle integrován do zabezpečených vývojových cyklů spíše jako mechanismus pro kontrolu než jako nástroj pro kontinuální průzkum. Skenování lze spustit v definovaných fázích, jako jsou předběžné kontroly, okna pro velké změny nebo kontrolní body shody. Tento operační model je v souladu s organizacemi, které upřednostňují procesy řízeného vydávání a formální schvalování před kontinuálním nasazováním.

I když jsou k dispozici integrace s nástroji CI/CD, vzorce používání Fortify často odrážejí rovnováhu mezi automatizací a centralizovaným dohledem. Bezpečnostní zjištění jsou kontrolována specializovanými týmy, které posuzují požadavky na nápravná opatření a rozhodnutí o akceptaci rizik, čímž posilují konzistenci správy a řízení v celém podniku.

Typické případy užití a omezení v podniku

Statický analyzátor kódu Fortify je nejúčinnější v podnicích, kde dominantními faktory jsou zajištění bezpečnosti, připravenost na audit a dodržování předpisů. Poskytuje strukturovaný a obhajitelný přístup k identifikaci bezpečnostních zranitelností na úrovni kódu a prokazuje, že jsou zavedeny kontrolní mechanismy pro jejich detekci a řešení.

Jeho omezení se projeví ve scénářích, které vyžadují pochopení interakce zranitelností s chováním při provádění, dávkovým zpracováním nebo závislostmi napříč platformami. Fortify nemodeluje chování za běhu ani dopad na celý systém a často je doplněn nástroji, které poskytují hlubší vhled do struktury aplikace, řetězců závislostí a rizik modernizace v heterogenních prostředích.

Zvýraznění CAST

CAST Highlight je platforma pro analýzu podnikových aplikací a hodnocení portfolia, která je navržena tak, aby poskytovala vysoce kvalitní přehled o kvalitě softwaru, rizicích a připravenosti na modernizaci napříč velkými aplikačními systémy. Její primární rolí v podnikovém prostředí je podpora strategického rozhodování shrnováním strukturálních charakteristik, indikátorů technického dluhu a signálů vhodnosti pro cloud, spíše než prováděním hloubkové analýzy kódu zaměřené na provedení. CAST Highlight se často používá v raných fázích modernizačních programů, aby se získalo základní pochopení stavu portfolia.

Na rozdíl od nástrojů statické analýzy zaměřených na vývojáře funguje CAST Highlight na agregované úrovni. Jeho cílem je pomoci architektům, portfolio manažerům a vedoucím transformací porovnávat aplikace, identifikovat kandidáty na modernizaci a prioritizovat sanační úsilí napříč stovkami nebo tisíci systémů.

Analýza portfolia a softwarová inteligence

Jádrem CAST Highlight je odlehčený analytický engine, který extrahuje strukturální metadata ze zdrojového kódu aplikace a konfiguračních artefaktů. Tato data jsou normalizována do společného analytického modelu, který umožňuje posouzení různých aplikací pomocí konzistentních kritérií. Metriky související s kvalitou kódu, udržovatelností, bezpečnostním rizikem a architektonickou vhodností jsou vypočítávány a prezentovány prostřednictvím dashboardů a srovnávacích zobrazení.

Tyto schopnosti jsou v souladu s širšími softwarovou inteligenci iniciativy, jejichž cílem je transformovat artefakty surového kódu do přehledů připravených k rozhodování pro zainteresované strany, které nejsou vývojáři. Abstrahováním složitosti do standardizovaných indikátorů umožňuje CAST Highlight vedoucím týmům uvažovat o velkých portfoliích, aniž by se musely pouštět do podrobné kontroly kódu.

Posouzení připravenosti na modernizaci a vhodnosti pro cloud

CAST Highlight klade zvláštní důraz na hodnocení aplikací z hlediska modernizace a připravenosti na migraci do cloudu. Posuzuje faktory, jako je využití frameworku, vzorce závislostí a technologická aktuálnost, aby odhadl úsilí a rizika spojená s přesunem aplikací na moderní platformy. Výsledky se často používají k seskupení aplikací do kategorií, jako je rehosting, refaktoring, nahrazení nebo vyřazení.

Tento přístup založený na hodnocení podporuje plánování a rozpočtování v rané fázi. Podniky mohou využít výstupy CAST Highlight k vytvoření modernizačních plánů, odhadu rozsahu transformace a sdělování rizikových profilů zainteresovaným stranám v podnikání. Analýza je však záměrně široká a nepokouší se modelovat detailní chování při provádění ani vedlejší účinky transformace.

Ukazatele cenných papírů a technického dluhu

Kromě signálů modernizace poskytuje CAST Highlight indikátory na vysoké úrovni týkající se bezpečnostních slabin a technického dluhu. Tyto indikátory jsou odvozeny ze známých vzorců spojených se zvýšenými náklady na údržbu nebo zvýšenou expozicí zranitelnostem. Záměrem není nahradit specializované nástroje pro bezpečnostní skenování, ale zdůraznit oblasti, kde může být nutné hlubší prošetření.

Protože jsou zjištění agregovaná, jsou nejvhodnější pro srovnávací analýzu spíše než pro plánování nápravných opatření. Ukazatele bezpečnosti a dluhu pomáhají organizacím pochopit relativní rozložení rizik napříč portfolii, ale neidentifikují konkrétní cesty realizace, datové toky ani provozní závislosti, které by byly ovlivněny změnami kódu.

Škálovatelnost a operační model

CAST Highlight je navržen pro efektivní škálování napříč velmi rozsáhlými portfolii aplikací. Jeho nenáročný analytický přístup minimalizuje režijní náklady a umožňuje rychlé zavádění nových aplikací. Díky tomu je obzvláště vhodný pro podniky, které provádějí rozsáhlé průzkumy svého softwarového prostředí během fúzí, odprodejů nebo raných modernizačních iniciativ.

Nevýhodou této škálovatelnosti je analytická hloubka. CAST Highlight neřeší grafy volání, řetězce dávkového provádění ani šíření dat mezi platformami. V důsledku toho se často používá ve spojení s nástroji pro hlubší analýzu, jakmile se konkrétní aplikace nebo transformační iniciativy přesunou z plánování do realizace.

Typické případy užití a omezení v podniku

CAST Highlight je nejúčinnější v podnicích, které potřebují komplexní, srovnávací pohled na portfolia aplikací pro podporu strategického plánování. Vyniká v identifikaci kandidátů na modernizaci, odhadování složitosti transformace a komunikaci technických rizik netechnickým zainteresovaným stranám.

Jeho omezení se projeví, když organizace potřebují přesné pochopení toho, jak změny ovlivňují chování při provádění, řetězce závislostí nebo provozní stabilitu. CAST Highlight neposkytuje vhled do úrovně provádění potřebný k bezpečné implementaci refaktoringových nebo modernizačních aktivit a obvykle je doplněn nástroji, které se zaměřují na podrobnou analýzu dopadů a viditelnost chování ve vybraných aplikacích.

CAST zobrazování

CAST Imaging je podniková platforma pro analýzu aplikací zaměřená na architektonickou analýzu a vizualizaci strukturálních závislostí napříč komplexními softwarovými systémy. Její primární rolí ve velkých organizacích je odhalit, jak jsou aplikace sestavovány, jak komponenty interagují a kde strukturální propojení představuje riziko. CAST Imaging obvykle používají architekti a modernizační týmy, které potřebují porozumění struktuře aplikace na systémové úrovni před plánováním refaktoringu, migrace nebo dekompozice.

Spíše než aby fungoval jako nástroj pro kontrolu kódu nebo bezpečnostní skenování, CAST Imaging klade důraz na architektonické porozumění. Transformuje zdrojový kód a konfigurační artefakty do navigovatelných modelů, které ilustrují vztahy mezi komponentami, vrstvami a technologiemi, což umožňuje zúčastněným stranám uvažovat o složitosti ve velkém měřítku.

Architektonické mapování a vizualizace závislostí

Jádrem CAST Imaging je jeho schopnost generovat detailní architektonické reprezentace aplikací a aplikačních portfolií. Tyto reprezentace zahrnují diagramy komponent, mapy interakcí a vrstvené zobrazení, které odhalují, jak moduly komunikují a vzájemně závisí. Vizualizací strukturálních vztahů umožňuje CAST Imaging týmům identifikovat těsné vazby, kruhové závislosti a architektonické porušení, které je obtížné odhalit analýzou na úrovni souborů.

Tyto vizuální modely úzce souvisejí s postupy zaměřenými na grafy závislostí, kde je pochopení strukturálních propojení nezbytné pro řízení rizik ve velkých systémech. CAST Imaging umožňuje uživatelům interaktivně procházet závislostmi a přecházet od architektonických pohledů na vysoké úrovni k podrobnějším reprezentacím podle potřeby.

Multitechnologické a napříčaplikační pokrytí

CAST Imaging podporuje analýzu v široké škále programovacích jazyků, frameworků a platforem běžně používaných v podnikových prostředích. Tato šíře umožňuje modelovat heterogenní systémy složené ze starších komponent, distribuovaných služeb a sdílených databází. Možnosti analýzy napříč aplikacemi umožňují týmům pochopit, jak jednotlivé systémy zapadají do větších portfolií a jak změny v jedné aplikaci mohou ovlivnit ostatní.

Analýza však zůstává spíše strukturální než behaviorální. CAST Imaging modeluje statické vztahy mezi komponentami, ale nesimuluje pořadí provádění, běhové podmínky ani logiku dávkového plánování. V důsledku toho poskytuje jasnou představu o tom, jak jsou systémy propojeny, ale ne nutně o tom, jak se chovají během provádění.

Podpora modernizace a architektonické správy

CAST Imaging se často používá k podpoře modernizačních iniciativ, kde je architektonická jasnost předpokladem pro změnu. Odhalením porušení architektonických principů a identifikací oblastí s nadměrným propojením pomáhá týmům plánovat strategie postupné transformace. Tyto poznatky mohou informovat o rozhodování o extrakci služeb, redesignu rozhraní nebo postupných migračních přístupech.

V kontextech správy a řízení lze CAST Imaging použít také k posouzení architektonického souladu s definovanými standardy. Odchylky od cílových architektur lze identifikovat a zdokumentovat, což podporuje plánování dohledu a nápravných opatření. Díky tomu je cenný v organizacích, které prosazují architektonické kontroly jako součást svých procesů řízení změn.

Aspekty škálovatelnosti a modelování portfolia

Platforma je navržena tak, aby se dala škálovat napříč velkými aplikacemi a portfolii a generovala architektonické modely, které lze sdílet mezi zúčastněnými stranami. Její přístup zaměřený na vizualizaci podporuje kolaborativní analýzu a komunikaci, zejména při vysvětlování složitých struktur publiku, které není vývojářem.

Nevýhodou této škálovatelnosti je omezený vhled do provozní dynamiky. CAST Imaging neřeší datovou linii na úrovni terénu, nesleduje dávkové toky provádění ani kvantifikuje dopad změn za běhu. U iniciativ, které vyžadují přesné vymezení dopadu změn nebo ověření chování při provádění, jsou obvykle vyžadovány další analytické nástroje.

Typické případy užití a omezení v podniku

CAST Imaging je nejúčinnější v podnicích, které potřebují porozumět a racionalizovat architekturu aplikací před provedením významných změn. Vyniká v odhalování strukturální složitosti, řízení refaktoringu architektury a podpoře plánování modernizace napříč heterogenními systémy.

Jeho omezení se projeví, když organizace vyžadují vhled do úrovně provádění, posouzení dopadu nebo ověření toho, jak se změny šíří chováním za běhu. CAST Imaging poskytuje spíše strukturální mapu než operační plán a často je doplněn nástroji, které nabízejí hlubší analýzu cest provádění, toku dat a chování systému.

Statická analýza Veracode

Veracode Static Analysis je cloudová platforma pro statické testování bezpečnosti aplikací, která je navržena tak, aby integrovala bezpečnostní kontroly přímo do moderních procesů dodávání softwaru. Její primární úlohou v podnikových prostředích je včas a průběžně identifikovat bezpečnostní zranitelnosti napříč velkými objemy aplikačního kódu, zejména v organizacích, které upřednostňují rychlé cykly vydávání, distribuované vývojové týmy a centralizovaný dohled nad bezpečností. Veracode se běžně používá tam, kde je nutné zajistit zabezpečení, aniž by to negativně ovlivňovalo rychlost vývoje.

Platforma klade důraz na automatizaci a konzistenci a statickou analýzu staví spíše jako neustálou bezpečnostní kontrolu než jako pravidelnou kontrolní aktivitu. Tento operační model je v souladu s podniky, které standardizovaly cloudové vývojářské nástroje a vyžadují centralizovaný přehled o stavu zabezpečení aplikací napříč různými týmy a projekty.

Testování zabezpečení statických cloudových nativních aplikací

Jádrem Veracode Static Analysis je statický bezpečnostní skenovací engine, který je dodáván výhradně jako spravovaná cloudová služba. Zdrojový kód a binární soubory se nahrávají k analýze, kde se kontrolují zranitelnosti, jako jsou chyby typu injection, nezabezpečené zpracování dat a slabiny v ověřování. Analýza nevyžaduje přístup do produkčního prostředí, což umožňuje provádět bezpečnostní posouzení v rané fázi životního cyklu bez provozního rizika.

Tento cloudový přístup umožňuje rychlé zavádění a elastické škálování napříč velkými portfolii. Podniky mohou uplatňovat konzistentní zásady bezpečnostního skenování napříč stovkami aplikací, aniž by musely udržovat místní infrastrukturu. Zjištění jsou normalizována a prezentována prostřednictvím centralizovaných dashboardů, které podporují bezpečnostní týmy odpovědné za dohled nad riziky v celém podniku.

Integrace do systémů kontinuálního dodávání

Veracode je navržen pro úzkou integraci s pipelines CI/CD a vývojářskými nástroji. Skenování lze spouštět automaticky během fází sestavení nebo vydání a výsledky jsou vráceny ve formátech, které se integrují s pracovními postupy sledování a nápravy problémů. To podporuje bezpečnostní model shift-left, kde jsou zranitelnosti řešeny blíže k bodu jejich vzniku.

V praxi je role Veracode v rámci vývojových procesů často koordinována s širšími kontrolami kvality a testování, včetně aktivit, jako je regresní testování výkonu, aby se zajistilo, že vynucování zabezpečení neprobíhá izolovaně od jiných nefunkčních požadavků. Toto sladění pomáhá organizacím vyvážit bezpečnostní důslednost s výkonem dodávek.

Jazykové pokrytí a konzistence portfolia

Veracode Static Analysis podporuje širokou škálu moderních programovacích jazyků a frameworků běžně používaných při vývoji podnikových aplikací. Tato šíře umožňuje bezpečnostním týmům aplikovat jednotné zásady skenování napříč heterogenními vývojovými stacky, čímž se omezují mezery, které by jinak mohly vzniknout mezi týmy nebo platformami.

Platforma se však i nadále zaměřuje na bezpečnostní skenování na úrovni aplikací. Analýza je obvykle zaměřena na jednotlivé aplikace nebo služby a vztahy mezi aplikacemi, dávkové pracovní postupy nebo sdílené datové struktury nejsou modelovány. V důsledku toho Veracode poskytuje silné pokrytí zranitelností na úrovni kódu, ale omezený vhled do toho, jak by se tyto zranitelnosti mohly šířit napříč propojenými systémy.

Hlášení rizik a přehled o řízení

Veracode poskytuje funkce pro tvorbu sestav, které umožňují vedoucím pracovníkům v oblasti bezpečnosti sledovat trendy zranitelností, postup nápravných opatření a dodržování zásad v celém podniku. Dashboardy podporují pohled na vystavení rizikům na úrovni portfolia, což umožňuje stanovování priorit na základě závažnosti a dopadu na podnikání. Tyto sestavy se často používají k podpoře interní správy bezpečnosti, reportingu pro vedoucí pracovníky a aktivit ověřování ze strany třetích stran.

I když tyto funkce podporují odpovědnost a dohled, zaměření reportingu zůstává zaměřené na zranitelnosti. Veracode se nepokouší kvantifikovat provozní dopad, narušení toku provádění ani modernizační rizika spojená s nápravnými opatřeními. Toto rozlišení je důležité v prostředích, kde je nutné změny zabezpečení vyhodnocovat společně s aspekty stability a řízení změn.

Typické případy užití a omezení v podniku

Statická analýza Veracode je nejúčinnější v podnicích, které provozují systém s vysokou rychlostí dodávek a vyžadují škálovatelné, centralizované bezpečnostní skenování napříč moderními aplikačními stacky. Vyniká v prosazování konzistentních bezpečnostních standardů, zkracování doby detekce zranitelností a podpoře operačních modelů DevSecOps.

Jeho omezení se projeví ve scénářích, které vyžadují hluboké pochopení chování systému, závislostí mezi aplikacemi nebo staršího dávkového zpracování. Veracode neposkytuje přehled na úrovni provádění ani mapování architektonických závislostí a obvykle je prezentován jako specializovaná bezpečnostní vrstva doplněná nástroji zaměřenými na analýzu dopadů, viditelnost závislostí a porozumění systému na úrovni podniku.

Krytí (synopse)

Coverity je podniková platforma pro statickou analýzu kódu, známá pro svou schopnost detekovat komplexní defekty v rozsáhlých kódových bázích kritických z hlediska výkonu. Její primární rolí v podnikových prostředích je identifikovat hluboké problémy s korektností a spolehlivostí, které je obtížné odhalit pouhým testováním, zejména v systémech, kde selhání má značné provozní, bezpečnostní nebo finanční důsledky. Coverity se často používá v odvětvích, jako je automobilový průmysl, letecký průmysl, telekomunikace a infrastrukturní software, kde je nezbytná přesnost detekce defektů a nízká míra falešně pozitivních výsledků.

Na rozdíl od platforem pro analýzu na úrovni portfolia se Coverity zaměřuje na správnost na úrovni kódu napříč rozsáhlými kódovými bázemi. Je navržena tak, aby efektivně analyzovala velké objemy zdrojového kódu a zároveň si zachovala vysokou úroveň analytické přesnosti, díky čemuž je vhodná pro organizace spravující dlouhodobě fungující systémy s přísnými požadavky na spolehlivost.

Hloubková detekce vad a přesná analýza

Jádrem Coverity je engine pro statickou analýzu optimalizovaný pro detekci defektů, jako je poškození paměti, úniky zdrojů, problémy se souběžností a logické chyby. Engine je známý svou schopností uvažovat o složitých řídicích cestách a scénářích provádění, které zahrnují více funkcí a modulů. Tato hloubka analýzy mu umožňuje identifikovat defekty, které se mohou projevit pouze za specifických běhových podmínek.

Analytický přístup společnosti Coverity zahrnuje pokročilé techniky související s symbolické provedení, což mu umožňuje prozkoumat více cest provádění bez nutnosti spouštět kód. Tato schopnost přispívá k jeho reputaci vysoké přesnosti a pomáhá snižovat šum, který je často spojený s rozsáhlou statickou analýzou v podnikových prostředích.

Jazykové zaměření a cílené pokrytí

Coverity poskytuje silnou podporu pro jazyky běžně používané v softwaru na systémové úrovni a citlivém na výkon, včetně C, C++ a Javy. Díky tomuto zaměření je obzvláště efektivní pro analýzu klíčových infrastrukturních komponent, vestavěných systémů a backendových služeb, kde mohou mít i drobné vady nadměrný dopad.

I když se platforma dá škálovat napříč rozsáhlými kódovými bázemi, její jazykové pokrytí je užší než u některých univerzálních nástrojů pro statickou analýzu. Je méně orientovaná na heterogenní podnikové systémy, které zahrnují jazyky pro dávkové zpracování, skriptovací prostředí nebo technologie specifické pro mainframy. V důsledku toho se Coverity často nasazuje selektivně v rámci portfolií a zaměřuje se na komponenty, kde je přesnost v oblasti defektů nejdůležitější.

Integrace do pracovních postupů podnikového vývoje

Coverity je navržen pro integraci do procesů podnikového vývoje, včetně CI/CD pipelines a centralizovaných systémů pro správu defektů. Skenování lze naplánovat nebo spustit automaticky a zjištění jsou směrována vývojovým týmům k nápravě. Platforma podporuje inkrementální analýzu, což týmům umožňuje soustředit se na nově vzniklé problémy a zároveň si zachovat přehled o stávajících nevyřízených defektech.

V mnoha organizacích je Coverity prezentován spíše jako nástroj pro kontrolu kvality než jako nástroj pro kontinuální průzkum. Jeho kontroly se často provádějí v definovaných milnících, například před vydáním hlavních verzí nebo během formálních kontrol kvality. Tento způsob použití odráží jeho roli v prosazování standardů spolehlivosti spíše než v podpoře rychlé iterace.

Škálovatelnost a výkonnostní charakteristiky

Coverity je navržen tak, aby efektivně zpracovával velmi rozsáhlé kódové báze, a je tak vhodný pro podniky s miliony řádků kritického kódu. Jeho výkon se škáluje s dostupnou infrastrukturou, což organizacím umožňuje analyzovat rozsáhlé systémy bez zbytečných časů analýzy. Centralizované dashboardy poskytují přehled o trendech chyb a postupu nápravy napříč projekty.

Škálovatelnost Coverity se však zaměřuje spíše na objem kódu než na složitost systému. Nepokouší se modelovat závislosti mezi aplikacemi, pořadí dávkového provádění ani datovou linii napříč platformami. Jeho poznatky se i nadále soustředí na detekci defektů v rámci jednotlivých kódových bází, nikoli na chování celého systému.

Typické případy užití a omezení v podniku

Coverity je nejúčinnější v podnicích, které vyžadují vysoce spolehlivou detekci defektů v kritických softwarových komponentách. Vyniká v identifikaci jemných problémů, které by mohly vést k pádům, bezpečnostním zranitelnostem nebo nepředvídatelnému chování v produkčním prostředí, zejména v kódu nízké úrovně nebo citlivém na výkon.

Jeho omezení se projevují v modernizačních nebo transformačních iniciativách, které vyžadují pochopení toho, jak změny ovlivňují propojené systémy. Coverity neposkytuje mapování architektonických závislostí ani analýzu dopadu na úrovni provádění a obvykle je doplněn nástroji, které se zaměřují na přehled o portfoliu, analýzu závislostí a behaviorální vhled v heterogenních podnikových prostředích.

Testování a DTP v Parasoftu v C/C++

Parasoft C/C++test a související platforma pro vývojové testování (DTP) tvoří podnikové řešení pro statickou analýzu a testování shody s předpisy, přizpůsobené pro bezpečnostně kritická a vysoce regulovaná softwarová prostředí. Jeho primární rolí ve velkých organizacích je podpora důsledného ověřování kódu na systémové úrovni, kde vady mohou vést k provoznímu selhání, nedodržování předpisů nebo bezpečnostním incidentům. Parasoft se běžně používá v odvětvích, jako je letecký a kosmický průmysl, automobilový průmysl, obrana a průmyslové systémy, kde musí být chování softwaru prokazatelně správné a auditovatelné.

Na rozdíl od univerzálních nástrojů pro statickou analýzu klade Parasoft důraz na shodu s definovanými standardy a cíli ověřování. Platforma je navržena tak, aby podporovala prostředí, kde se vývoj řídí formálními procesy, certifikačními požadavky a zdokumentovanými případy zajištění, spíše než rychlou iterací.

Statická analýza řízená standardy a vynucování souladu s předpisy

Jádrem Parasoft C/C++test je engine pro statickou analýzu, který je v souladu s bezpečnostními a kódovacími standardy v oboru, jako jsou MISRA, CERT a směrnice ISO. Engine vyhodnocuje zdrojový kód podle přísných pravidel, která definují přijatelné konstrukty, vzorce použití a chybové stavy. Porušení jsou kategorizována podle závažnosti a mapována přímo na požadavky na shodu, což organizacím umožňuje prokázat dodržování povinných vývojových postupů.

Tento přístup založený na standardech je v souladu s prostředími, která se spoléhají na formální ověření koncepty, kde správnost není definována pouze funkčním chováním, ale také dodržováním předepsaných pravidel. Analytické výstupy společnosti Parasoft lze použít jako důkaz v rámci certifikačních a auditních procesů, což snižuje úsilí spojené s manuálním ověřováním.

Cílená jazyková podpora a hloubková analýza

Parasoft C/C++test je speciálně optimalizován pro kódové základny C a C++ a poskytuje možnosti hloubkové analýzy jazyků běžně používaných v embedded a systémovém softwaru. Tato specializace umožňuje platformě identifikovat problémy na nízké úrovni, jako je zneužití paměti, chyby ukazatelů a defekty souběžnosti, které mohou být obzvláště nebezpečné v bezpečnostně kritických kontextech.

I když je tato hloubka v rámci cílové oblasti cenná, omezuje také použitelnost platformy v širších podnikových oblastech. Parasoft si neklade za cíl poskytovat široké pokrytí napříč různými jazyky, prostředími dávkového zpracování nebo staršími mainframe systémy. V důsledku toho je obvykle nasazována v cílených segmentech podnikového portfolia, spíše než jako univerzální analytické řešení.

Integrace s regulovanými vývojovými životními cykly

Parasoft je navržen tak, aby se integroval do strukturovaných vývojových životních cyklů, které kladou důraz na sledovatelnost, dokumentaci a kontrolované změny. Výsledky statické analýzy lze propojit s požadavky, testovacími případy a systémy sledování defektů prostřednictvím komponenty DTP, což umožňuje komplexní sledovatelnost od specifikace až po ověření.

Tato integrace podporuje vývojové modely, kde jsou změny zaváděny záměrně a formálně kontrolovány. Analýza se často provádí v definovaných milnících, například před podáním certifikace nebo hlavními vydáními, spíše než průběžně při každém potvrzení (commitu). Tento operační model odráží priority regulovaných prostředí, kde předvídatelnost a jistota převažují nad rychlostí.

Reporting, sledovatelnost a připravenost na audit

Platforma pro vývojové testování poskytuje centralizované reporting a analýzy napříč projekty a týmy. Metriky týkající se stavu shody s předpisy, trendů vad a pokrytí ověřováním mohou být agregovány a kontrolovány zainteresovanými stranami v oblasti zajištění kvality a dodržování předpisů. Reporty jsou strukturovány tak, aby podporovaly auditní a certifikační činnosti a poskytovaly zdokumentované důkazy o provedení analýzy a jejích výsledcích.

Tyto zprávy se však zaměřují spíše na dodržování předpisů na úrovni kódu než na chování v celém systému. Parasoft nemodeluje cesty provádění napříč aplikacemi, dávkovou orchestraci ani závislosti napříč platformami. Jeho sledovatelnost je orientována spíše na požadavky a standardy než na interakci mezi komponentami za běhu.

Typické případy užití a omezení v podniku

Testování a DTP v C/C++ od Parasoftu jsou nejúčinnější v podnicích, kde jsou dominantními aspekty bezpečnost, spolehlivost a dodržování předpisů. Poskytují disciplinovaný rámec pro ověřování, zda kritický kód splňuje přísné standardy a obstojí při formální kontrole.

Jejich omezení se projevují v prostředích, která vyžadují holistické pochopení velkých, propojených systémů nebo podporu heterogenních technologických stacků. Parasoft není navržen tak, aby poskytoval přehled na úrovni portfolia nebo analýzu dopadu orientovanou na provedení, a často je doplněn nástroji, které se zaměřují na architektonické závislosti, rizika modernizace a chování systémů v komplexních podnikových prostředích.

Klocwork

Klocwork je podniková platforma pro statickou analýzu kódu zaměřená na identifikaci chyb souvisejících se zabezpečením, spolehlivostí a souběžností v rozsáhlých a komplexních kódových bázích. Její primární rolí v podnikových prostředích je detekovat problémy, které mohou ohrozit stabilitu nebo zabezpečení systému, zejména u softwaru, který pracuje s vysokou zátěží, paralelním prováděním nebo omezenými běhovými podmínkami. Klocwork se běžně používá v odvětvích, kde je výkon a správnost úzce spjaty, včetně telekomunikací, vestavěných systémů, finanční infrastruktury a rozsáhlých backendových služeb.

Platforma klade důraz na včasnou detekci defektů prostřednictvím statické analýzy, což organizacím umožňuje identifikovat problematické vzorce dříve, než se projeví jako selhání za běhu. Klocwork je obvykle prezentován jako nástroj pro zajištění kvality a bezpečnosti, spíše než jako řešení pro analýzu celého portfolia.

Souběžnost a statická analýza orientovaná na spolehlivost

Jádrem Klocworku je engine pro statickou analýzu, který je navržen k identifikaci defektů vznikajících při složitých scénářích provádění. Patří sem problémy týkající se správy paměti, manipulace s zdroji a synchronizace. Engine je obzvláště efektivní při detekci defektů spojených s paralelním prováděním, kde i jemné interakce mezi vlákny mohou vést k nepředvídatelnému chování.

Díky schopnosti uvažovat o souběžných cestách kódu je Klocwork relevantní v prostředích, kde software musí spolehlivě fungovat i při zátěži. Výsledky analýz často zahrnují zjištění týkající se deadlocků, soubojů a nesprávných synchronizačních konstrukcí. Tyto schopnosti podporují organizace, které se snaží snížit nestabilitu způsobenou obtížně reprodukovatelnými defekty souběžnosti, jako jsou... podmínky závodu.

Zaměření na jazyk a domény citlivé na výkon

Klocwork poskytuje silnou podporu pro jazyky běžně používané v softwaru na systémové úrovni a kritickém pro výkon, včetně C, C++ a Javy. Toto zaměření je v souladu s jeho přijetím v oblastech, kde je kritická nízkoúrovňová korektnost a efektivita běhu. Díky zaměření na užší sadu jazyků platforma poskytuje hlubší analýzu pro tato prostředí ve srovnání s širšími a obecnějšími nástroji.

Tato specializace však také omezuje jeho použitelnost v heterogenních podnikových systémech. Klocwork není určen k analýze dávkově orientovaných úloh, jazyků pro mainframy ani prostředí skriptování na vysoké úrovni, která jsou běžná v dlouhodobě fungujících podnikových systémech. V důsledku toho je často nasazován selektivně, nikoli jako univerzální analytické řešení.

Integrace do podnikových pracovních postupů v oblasti kvality a bezpečnosti

Klocwork se integruje s vývojovými pracovními postupy v podniku, včetně CI/CD pipeline a systémů pro sledování defektů. Skenování lze automatizovat a výsledky směrovat vývojovým týmům k nápravě. Platforma podporuje inkrementální analýzu, což týmům umožňuje soustředit se na nově vzniklé problémy a zároveň si zachovat přehled o stávajících defektech.

V mnoha organizacích se Klocwork používá jako součást formálních procesů zajišťování kvality. Analýza může být spuštěna v klíčových fázích, jako je validace před vydáním nebo rozsáhlé refaktoringové úsilí. Tento vzorec použití odráží jeho roli v zajišťování spolehlivosti a bezpečnosti spíše než v podpoře neustálého architektonického průzkumu.

Charakteristiky škálovatelnosti a operační rozsah

Klocwork je navržen tak, aby se dal škálovat napříč rozsáhlými kódovými bázemi, což umožňuje analýzu rozsáhlých systémů bez nadměrné režijní režie. Centralizované dashboardy poskytují přehled o trendech chyb a postupu nápravy napříč projekty. Tyto pohledy podporují dohled managementu a pomáhají týmům upřednostňovat nápravná opatření na základě závažnosti a dopadu.

Navzdory škálovatelnosti z hlediska objemu kódu zůstává analytický rozsah Klocworku lokalizován na jednotlivé aplikace nebo komponenty. Nemodeluje závislosti mezi aplikacemi, pořadí dávkového provádění ani datovou linii napříč platformami. Jeho poznatky se zaměřují spíše na správnost kódu než na chování celého systému.

Typické případy užití a omezení v podniku

Klocwork je nejúčinnější v podnicích, které vyžadují vysoce spolehlivou detekci souběžných a spolehlivých vad v softwaru citlivém na výkon. Vyniká v odhalování problémů, které je obtížné reprodukovat testováním a které mohou způsobovat občasné nebo katastrofické selhání v produkčním prostředí.

Jeho omezení se projevují v transformačních iniciativách, které vyžadují holistické pochopení portfolií aplikací, toků provádění nebo dopadu modernizace. Klocwork neposkytuje mapování architektonických závislostí ani analýzu dopadu na úrovni provádění a obvykle je doplněn nástroji, které se zaměřují na širší pochopení systému a posouzení rizik změn v heterogenních podnikových prostředích.

Statická analýza cloudu OpenText DevOps

OpenText DevOps Cloud Static Analysis je podniková statická analýza dodávaná jako součást širšího balíčku DevOps a správy životního cyklu aplikací. Její primární úlohou ve velkých organizacích je poskytovat standardizované kontroly kvality kódu a zabezpečení, které jsou v souladu se zavedenými modely řízení dodávek. Spíše než aby fungovala jako samostatná platforma pro hloubkovou analýzu, je obvykle využívána podniky, které upřednostňují konsolidaci nástrojů a centralizovaný dohled nad procesy vývoje, testování a vydávání.

Tato platforma se nejčastěji používá v prostředích, kde dodávky softwaru musí dodržovat formální kontroly a kde je klíčovým požadavkem integrace se stávajícími nástroji pro správu ALM, testování a vydávání verzí. Její hodnota spočívá v konzistenci a sladění s řídicími prvky, spíše než v hloubkové behaviorální nebo architektonické analýze.

Možnosti statické analýzy orientované na sadu

Ve své podstatě poskytuje OpenText DevOps Cloud Static Analysis kontrolu zdrojového kódu založenou na pravidlech za účelem identifikace problémů s kvalitou a bezpečnostních slabin. Analýza se zaměřuje na běžné kategorie chyb, porušení standardů kódování a vzorce zranitelností, které lze detekovat bez spuštění aplikace. Výsledky jsou normalizovány a prezentovány prostřednictvím centralizovaných dashboardů spolu s dalšími DevOps metrikami.

Tento přístup orientovaný na sady podporuje organizace, které chtějí, aby statická analýza fungovala jako jedna ze součástí širšího rámce pro řízení dodávek. Začleněním analýzy do integrované platformy mohou podniky vynucovat základní standardy napříč týmy, aniž by musely zavádět další bodové nástroje do již tak složitých prostředí.

Integrace s Enterprise Delivery Governance

Možnosti statické analýzy OpenTextu jsou úzce integrovány s širšími funkcemi správy životního cyklu, jako je sledování požadavků, testování a orchestrace vydávání. Tato integrace umožňuje propojit výsledky analýzy s pracovními položkami, defekty a schváleními, což podporuje sledovatelnost v celém procesu dodání. Pro organizace s formálními modely řízení toto propojení zjednodušuje dohled a reporting.

Platforma je často umístěna tak, aby podporovala strukturované řízení změn procesy, kde softwarové úpravy musí projít definovanými fázemi kontroly a schvalování. Zjištění statické analýzy se stávají součástí důkazů používaných k posouzení připravenosti k vydání, nikoli samostatným zdrojem technických poznatků.

Jazykové pokrytí a zaměření na standardizaci

OpenText DevOps Cloud Static Analysis podporuje řadu běžně používaných podnikových programovacích jazyků, což umožňuje konzistentní vynucování kódovacích standardů napříč různými vývojovými týmy. Jeho jazyková podpora je orientována spíše na mainstreamové vývojářské stacky než na specializovaná nebo starší prostředí.

I když tato šíře podporuje standardizaci, hloubka analýzy zůstává ve srovnání se specializovanými nástroji relativně malá. Platforma se nepokouší modelovat cesty provádění, řešit logiku dávkové orchestrace ani analyzovat závislosti mezi aplikacemi. Její zjištění se nejlépe hodí pro identifikaci lokalizovaných problémů v rámci jednotlivých kódových základen.

Škálovatelnost a provozní vlastnosti

OpenText DevOps Cloud Static Analysis, navržený pro provoz jako součást cloudového balíku, se škáluje napříč více projekty a týmy s centralizovanou správou. Díky tomu je vhodný pro podniky, které hledají jednotné kontroly napříč velkými skupinami vývojářů. Výkon se škáluje s cloudovou infrastrukturou, což snižuje potřebu vyhrazených místních zdrojů.

Škálovatelnost se však v tomto kontextu vztahuje spíše k organizačnímu pokrytí než k analytické hloubce. Platforma poskytuje široký přehled napříč projekty, ale omezený vhled do toho, jak se systémy chovají za běhu nebo jak se změny šíří komplexními, propojenými prostředími.

Typické případy užití a omezení v podniku

Statická analýza v OpenTextu DevOps Cloud je nejúčinnější v podnicích, které si cení integrované správy dodávek a standardizovaných kontrol nad hloubkovým technickým průzkumem. Podporuje prostředí, kde je statická analýza jen jedním z mnoha kontrolních bodů v rámci procesu řízeného uvolňování, a zajišťuje konzistentní vymáhání základních požadavků na kvalitu a zabezpečení.

Její omezení se projevují ve scénářích, které vyžadují detailní pochopení chování při provádění, řetězců závislostí nebo dopadu modernizace napříč heterogenními systémy. Platforma neposkytuje behaviorální přehled ani posouzení dopadu potřebné k bezpečnému provádění rozsáhlých refaktoringových nebo modernizačních iniciativ a je často doplněna nástroji, které se specializují na poznatky o provádění a analýzu napříč platformami.

Srovnávací tabulka založená na schopnostech řešení SCA

| Schopnost | SMART TS XL | SonarQube Ent | Checkmarx One | Posilněte SCA | Zvýraznění CAST | CAST zobrazování | Verakód | Krytí | Parasoft | Klocwork | OpenText |

|---|---|---|---|---|---|---|---|---|---|---|---|

| Škála podnikového portfolia | ✅ Výborně | ◐ Střední | ◐ Střední | ◐ Střední | ✅ Výborně | ✅ Výborně | ◐ Střední | ◐ Střední | ◐ Střední | ◐ Střední | ◐ Střední |

| Multiplatformní (mainframe + distribuovaný) | ✅ Plná | ❌ Ne | ❌ Ne | ❌ Omezené | ❌ Omezené | ❌ Omezené | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Omezené |

| Podpora starších jazyků (COBOL, JCL, RPG) | ✅ Plná | ❌ Ne | ❌ Ne | ❌ Omezené | ❌ Omezené | ❌ Omezené | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne |

| Analýza závislostí mezi systémy | ✅ Plná | ❌ Ne | ❌ Ne | ❌ Ne | ◐ Na vysoké úrovni | ◐ Strukturální | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne |

| Viditelnost cesty spuštění (statická) | ✅ Plná | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ◐ Částečné | ◐ Částečné | ◐ Částečné | ❌ Ne |

| Analýza dávek a toku úloh | ✅ Plná | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne |

| Analýza dopadů před změnou | ✅ Hluboký | ◐ Mělká | ◐ Pouze zabezpečení | ◐ Pouze zabezpečení | ◐ Portfolio | ◐ Strukturální | ◐ Pouze zabezpečení | ◐ Na úrovni kódu | ◐ Na úrovni kódu | ◐ Na úrovni kódu | ◐ Řízení |

| Detekce bezpečnostních zranitelností (SAST) | ◐ Kontextuální | ◐ Základní | ✅ Silný | ✅ Silný | ◐ Orientační | ❌ Ne | ✅ Silný | ◐ Omezené | ◐ Omezené | ◐ Omezené | ◐ Základní |

| Přehled výkonu a složitosti | ✅ Hluboký | ◐ Metriky | ❌ Ne | ❌ Ne | ◐ Agregát | ◐ Strukturální | ❌ Ne | ◐ Na základě vad | ◐ Dodržování předpisů | ◐ Na základě vad | ❌ Ne |

| Analýza připravenosti na modernizaci | ✅ Nativní | ❌ Ne | ❌ Ne | ❌ Ne | ✅ Primární | ◐ Strukturální | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne | ❌ Ne |

| Hledat ve všech dílech | ✅ Pokročilé | ◐ Pouze pro repozitáře | ◐ Pouze pro repozitáře | ◐ Pouze pro repozitáře | ◐ Metadata | ◐ Metadata | ◐ Pouze pro repozitáře | ◐ Pouze pro repozitáře | ◐ Pouze pro repozitáře | ◐ Pouze pro repozitáře | ◐ Pouze pro repozitáře |

| Integrace CI/CD | ◐ Volitelné | ✅ Silný | ✅ Silný | ◐ Střední | ❌ Ne | ❌ Ne | ✅ Silný | ◐ Střední | ◐ Střední | ◐ Střední | ✅ Nativní |

| Generování důkazů připravených k auditu | ✅ Nativní | ◐ Omezené | ◐ Omezené | ✅ Silný | ◐ Agregát | ◐ Strukturální | ◐ Omezené | ◐ Omezené | ✅ Silný | ◐ Omezené | ◐ Silný |

Další nástroje pro statickou analýzu kódu (omezená použitelnost v podnikových systémech)

- ESLint

- Výhody: Vynucuje standardy kódování v JavaScriptu a TypeScriptu s rychlou zpětnou vazbou od vývojářů.

- Omezení: Funguje na úrovni repozitáře bez viditelnosti dopadu napříč systémy nebo podnikem.

- PMD

- Výhody: Detekuje běžné problémy s kvalitou kódu v několika programovacích jazycích.

- Omezení: Analýza založená na pravidlech nevhodná pro velké, heterogenní podnikové komplexy.

- Vločka8

- Výhody: Lehká statická analýza pro vynucování syntaxe a stylů Pythonu.

- Omezení: Neposkytuje informace o architektuře ani na úrovni provedení.

- bandita

- Výhody: Identifikuje bezpečnostní problémy v kódu Pythonu pomocí analýzy založené na vzorcích.

- Omezení: Úzký rozsah a žádná znalost interakcí podnikových systémů.

- CodeQL

- Výhody: Analýza založená na dotazech schopná identifikovat komplexní vzorce zranitelností.

- Omezení: Vyžaduje specializované znalosti a chybí mu modelování podnikových procesů.

- Semgrep

- Výhody: Rychlé a přizpůsobitelné porovnávání vzorů pro bezpečnostní a kontrolní mechanismy kvality.

- Omezení: Přístup řízený vzory postrádá závislost a behaviorální kontext.

- Snykův kód

- Výhody: Vývojářsky přívětivá statická analýza integrovaná do cloudově nativních pracovních postupů.

- Omezení: Zaměřeno na zabezpečení na úrovni aplikací spíše než na podnikovou architekturu.

- pylint

- Výhody: Poskytuje podrobné kontroly kvality kódu pro projekty v Pythonu.

- Omezení: Není určeno pro analýzu napříč projekty nebo na více platformách.

- Cppcheck

- Výhody: Open-source statická analýza pro C a C++ s nízkou mírou falešně pozitivních výsledků.

- Omezení: Omezená škálovatelnost a podpora podnikové správy.

- Usoudit

- Výhody: Detekuje problémy s pamětí a souběžností pomocí pokročilých analytických technik.

- Omezení: Úzká jazyková podpora a omezená integrace s podniky.

- LGTM

- Výhody: Kombinuje statickou analýzu s cloudovými pracovními postupy pro kontrolu kódu.

- Omezení: Zaměřeno na repozitář s omezeným vhledem do systémové úrovně.

- Analyzátory FxCop

- Výhody: Vynucuje dodržování pokynů pro návrh a kódování aplikací .NET.

- Omezení: Neřeší závislosti mezi aplikacemi.

- PHPCS

- Výhody: Vynucuje dodržování kódovacích standardů v PHP projektech.

- Omezení: Stylově orientované s minimální analytickou hloubkou.

- SpotBugs

- Výhody: Identifikuje běžné vzory chyb v bajtkódu Java.

- Omezení: Detekce založená na vzorcích bez modelování cesty provádění.

- brzdař

- Výhody: Specializované bezpečnostní skenování pro aplikace Ruby on Rails.

- Omezení: Specifické pro daný framework a nevhodné pro analýzu v celém podniku.

- Nástroje příkazového řádku ReSharperu

- Výhody: Integruje statickou analýzu do kanálů sestavení .NET.

- Omezení: Zaměření na produktivitu vývojářů spíše než na znalosti podniku.

- DeepSource

- Výhody: Automatizovaná kontrola kódu a analýza kvality pro moderní repozitáře.

- Omezení: Zaměřeno na SaaS s omezenou hloubkou strukturální analýzy.

- Codacy

- Výhody: Centralizované reportování kvality napříč více repozitáři.

- Omezení: Zaměření na agregaci bez hlubokého porozumění systému.

- Sonatype Lift

- Výhody: Bezpečnostní a kvalitativní skenování integrované do pracovních postupů DevOps.

- Omezení: Omezený přehled o chování za běhu a starších systémech.

- Závislost

- Výhody: Poskytuje analýzu závislostí pro aplikace .NET.

- Omezení: Technologicky specifické a nevhodné pro heterogenní pozemky.

- Skenování Coverity (otevřený zdrojový kód)

- Výhody: Bezplatná statická analýza pro vybrané open-source projekty.

- Omezení: Není reprezentativní pro scénáře nasazení v podniku.

- Kontrola závislostí OWASP

- Výhody: Identifikuje známé zranitelné závislosti.

- Omezení: Neanalyzuje chování ani architekturu zdrojového kódu.

- Rez Clippy

- Výhody: Kód Lints Rust pro idiomatické problémy a běžné chyby.

- Omezení: Jazykově specifické bez podnikového kontextu.

- GolangCI-Lint

- Výhody: Agreguje více linterů pro projekty Go.

- Omezení: Zaměřeno na vývojáře bez přehledu o portfoliu.

- SwiftLint

- Výhody: Vynucuje konvence kódování Swift v mobilních projektech.

- Omezení: Úzký rozsah a omezená relevance pro podnikové systémy.

V celém srovnání se objevuje jasný rozdíl mezi nástroji určenými k vynucování lokalizovaných kontrol kvality nebo zabezpečení a platformami schopnými podporovat porozumění v celém podniku. Mnoho řešení vyniká v úzce definovaných oblastech, jako je zpětná vazba od vývojářů, detekce zranitelností nebo architektonická vizualizace, ale zůstává omezeno při aplikaci na heterogenní systémy složené ze starších platforem, dávkových úloh a úzce propojených systémů. V těchto prostředích není limitujícím faktorem absence analýzy, ale fragmentace poznatků mezi navzájem propojenými nástroji.

Modernizace, řízení rizik a iniciativy v oblasti dodržování předpisů na úrovni podniku stále více vyžadují analýzu, která zahrnuje jazyky, platformy a modely provádění, aniž by byla obětována hloubka nebo výkon. Nástroje, které fungují primárně na hranicích repozitářů nebo aplikací, se potýkají s poskytováním dostatečného kontextu pro rozhodnutí o změnách, která ovlivňují navazující systémy, sdílená data nebo provozní stabilitu. V důsledku toho se podniky často ocitají v situaci, kdy kombinují více nástrojů, aby získaly přibližný ucelený přehled, což přináší další složitost a režijní náklady na koordinaci.

Srovnání zdůrazňuje, že nejrozhodujícím rozlišovacím prvkem v roce 2026 není schopnost detekovat jednotlivé vady nebo vynucovat standardy kódování, ale schopnost odhalit, jak se systémy chovají jako propojené celky. Statická analýza, která se omezuje na izolované artefakty, přináší s rostoucí architektonickou složitostí klesající hodnotu. Platformy, které sjednocují vyhledávání, analýzu závislostí a hodnocení dopadů napříč celými portfolii, poskytují odolnější základ pro rozhodování ve velkých, kritických prostředích.

Jak se hodnotí nástroje pro statickou analýzu podnikového kódu

Nástroje pro statickou analýzu podnikového kódu jsou hodnoceny podle zásadně odlišného souboru kritérií než nástroje zaměřené na vývojáře nebo pouze na bezpečnost. Ve velkých organizacích je primárním problémem zřídka absence analýzy, ale spíše fragmentace poznatků mezi navzájem oddělenými nástroji, týmy a platformami. Hodnocení se proto zaměřuje na to, zda nástroj může fungovat jako sjednocující analytická vrstva napříč heterogenními prostředími, spíše než jako lokalizovaný inspekční mechanismus.

S tím, jak softwarové systémy stárnou a jsou více propojeny, musí hodnocení zohledňovat i provozní důsledky změn. Zjištění statické analýzy, která nelze převést do praktického pochopení chování při provádění, rozsahu závislostí nebo dopadu na následné systémy, poskytují omezenou hodnotu v prostředích, kde výpadky, porušení předpisů nebo zhoršení výkonu nesou podstatné riziko. Následující dimenze hodnocení odrážejí, jak podniky hodnotí nástroje pro statickou analýzu kódu v roce 2026, kdy se protíná architektonická složitost a tlak na modernizaci.

Hloubka analýzy versus detekce na úrovni povrchu

Jedním z nejdůležitějších rozměrů hodnocení je hloubka, do jaké dokáže nástroj pro statickou analýzu kódu uvažovat o chování softwaru. Detekce na povrchové úrovni se zaměřuje na identifikaci lokalizovaných problémů, jako jsou porušení syntaxe, porušení pravidel nebo známé vzorce zranitelností. I když jsou tato zjištění užitečná v rámci řízených vývojových pracovních postupů, poskytují omezený vhled do toho, jak změny ovlivňují složité systémy složené z mnoha interagujících komponent.

Hloubková analýza naopak zkoumá, jak se tok řízení, šíření dat a vztahy závislostí vyvíjejí v rámci aplikace nebo portfolia. To zahrnuje pochopení toho, jak je proměnná naplňována, transformována a spotřebovávána v různých kontextech provádění, nebo jak zdánlivě izolovaná změna v jednom modulu ovlivňuje dávkové úlohy, navazující služby nebo vrstvy reportingu. Nástroje schopné této úrovně uvažování jdou nad rámec kontroly na úrovni souborů a směřují k porozumění na úrovni systému.

Podniky stále více upřednostňují hloubkovou analýzu, protože modernizační iniciativy často zahrnují úpravu starší logiky bez úplné dokumentace nebo institucionálních znalostí. V takových případech povrchní zjištění vytvářejí falešný pocit důvěry a podporují změny, které se lokálně jeví jako bezpečné, ale jinde zavádějí nestabilitu. Hloubková analýza toto riziko snižuje odhalením skrytých vazeb a nepřímých závislostí před provedením.

Hloubka analýzy také ovlivňuje, jak jsou výsledky analýzy využívány. Mělké nástroje obvykle generují velké objemy zjištění, které vyžadují manuální třídění, zatímco hlubší nástroje mohou zasadit zjištění do kontextu v rámci realizačních cest nebo zón dopadu. Tento rozdíl ovlivňuje produktivitu a důvěru. Když se týmy opakovaně setkávají s falešně pozitivními výsledky nebo irelevantními upozorněními, důvěra v analýzu klesá. Hodnocení proto zohledňuje nejen to, co nástroj detekuje, ale i to, jak smysluplně se tyto detekce mapují na skutečné chování systému.

Toto rozlišení je obzvláště důležité v prostředích, kde na výkonnostních charakteristikách záleží stejně jako na správnosti. Pochopení toho, proč vzniká latence nebo kde vzniká soupeření o zdroje, často vyžaduje spíše vhled do struktury provádění než do izolovaných defektů. Nástroje, které podporují uvažování napříč tokem řízení a řetězci závislostí, poskytují silnější základ pro úsilí v oblasti výkonnostního inženýrství, jako jsou ty popsané v sledování metrik výkonu softwaru.

Škálovatelnost napříč podnikovými portfolii

Škálovatelnost v podnikové statické analýze kódu se neomezuje pouze na zpracování velkých objemů zdrojového kódu. Zahrnuje také schopnost analyzovat, dotazovat se a vizualizovat vztahy napříč tisíci aplikacemi, různými platformami a desetiletími nahromaděné logiky bez snížení odezvy nebo použitelnosti. Hodnocení proto zohledňuje jak výpočetní, tak kognitivní škálovatelnost.

Z výpočetního hlediska podniky potřebují nástroje, které dokáží v rozumných časových rámcích zpracovat miliony nebo miliardy řádků kódu a souvisejících artefaktů. To zahrnuje nejen zdrojové soubory, ale také definice řízení úloh, schémata databází, konfigurační soubory a podpůrnou dokumentaci. Nástroje, které vyžadují prodloužené cykly indexování nebo časté opětovné zpracování, jen stěží drží krok s neustálými změnami, což snižuje jejich praktickou hodnotu.

Stejně důležitá je i kognitivní škálovatelnost. S růstem portfolií se výzva přesouvá od hledání informací k jejich pochopení. Hodnocení zkoumá, zda nástroj dokáže prezentovat výsledky analýzy způsoby, které se škálují složitostí, jako jsou interaktivní mapy závislostí, filtrované zobrazení dopadů nebo vrstvené abstrakce. Statické reporty nebo ploché seznamy se s rostoucí velikostí systému stávají stále méně použitelnými.

Dalším aspektem škálovatelnosti je souběžnost uživatelů. K platformám pro podnikovou analýzu často přistupují vývojáři, architekti, auditoři a provozní týmy současně. Nástroje určené primárně pro jednotlivé vývojáře nemusí podporovat sdílený přístup k výsledkům analýzy v reálném čase. Hodnocení proto zahrnuje, jak dobře nástroj podporuje spolupráci, aniž by vytvářel konflikty nebo úzká hrdla ve výkonu.

Škálovatelnost se také prolíná s nákladovými modely. Nástroje, které vyžadují silnou závislost na produkčním prostředí nebo specializované infrastruktuře, mohou přinášet skryté provozní náklady. Podniky často vyhodnocují, zda lze analytické úlohy přesunout na nákladově efektivní platformy bez obětování přesnosti nebo včasnosti. Tato úvaha je obzvláště důležitá ve velkých prostředích, kde se analýza provádí nepřetržitě, nikoli periodicky.

Škálovatelnost se v konečném důsledku hodnotí z hlediska trvalé použitelnosti v podnikových podmínkách, nikoli pouze z hlediska špičkové propustnosti. Nástroj, který sice funguje dobře na izolovaných projektech, ale s rozšiřováním portfolia se zhoršuje, nesplňuje podnikové požadavky.

Viditelnost závislostí a povědomí o dopadu

Viditelnost závislostí je určujícím kritériem pro statickou analýzu podnikového kódu, protože přímo ovlivňuje schopnost bezpečně řídit změny. Ve složitých systémech se závislosti zřídka shodují s organizačními hranicemi nebo architektonickými diagramy. Vznikají organicky v průběhu času prostřednictvím sdílených datových struktur, opakovaně použité logiky a implicitního pořadí provádění. Hodnocení se proto zaměřuje na to, zda nástroj dokáže tyto vztahy přesně a komplexně zobrazit.

Efektivní viditelnost závislostí vyžaduje více než jen identifikaci vztahů mezi přímými voláními. Zahrnuje sledování nepřímých závislostí napříč vrstvami, platformami a kontexty provádění. Například upravené pole databáze v jedné aplikaci může ovlivnit úlohy vytváření sestav, regulační extrakty nebo následné analytické kanály. Nástroje, které modelují pouze přímé odkazy na kód, tyto sekundární a terciární efekty opomíjejí.

Povědomí o dopadu staví na viditelnosti závislostí tím, že vztahy převádí do akčních oblastí. Hodnocení zvažuje, zda nástroj dokáže odpovědět na otázky, jako například které komponenty jsou navrhovanou změnou ovlivněny, které cesty provedení jsou uplatňovány a které provozní procesy se spoléhají na upravenou logiku. Tato schopnost je klíčová pro plánování změn, stanovení rozsahu testování a posouzení rizik.