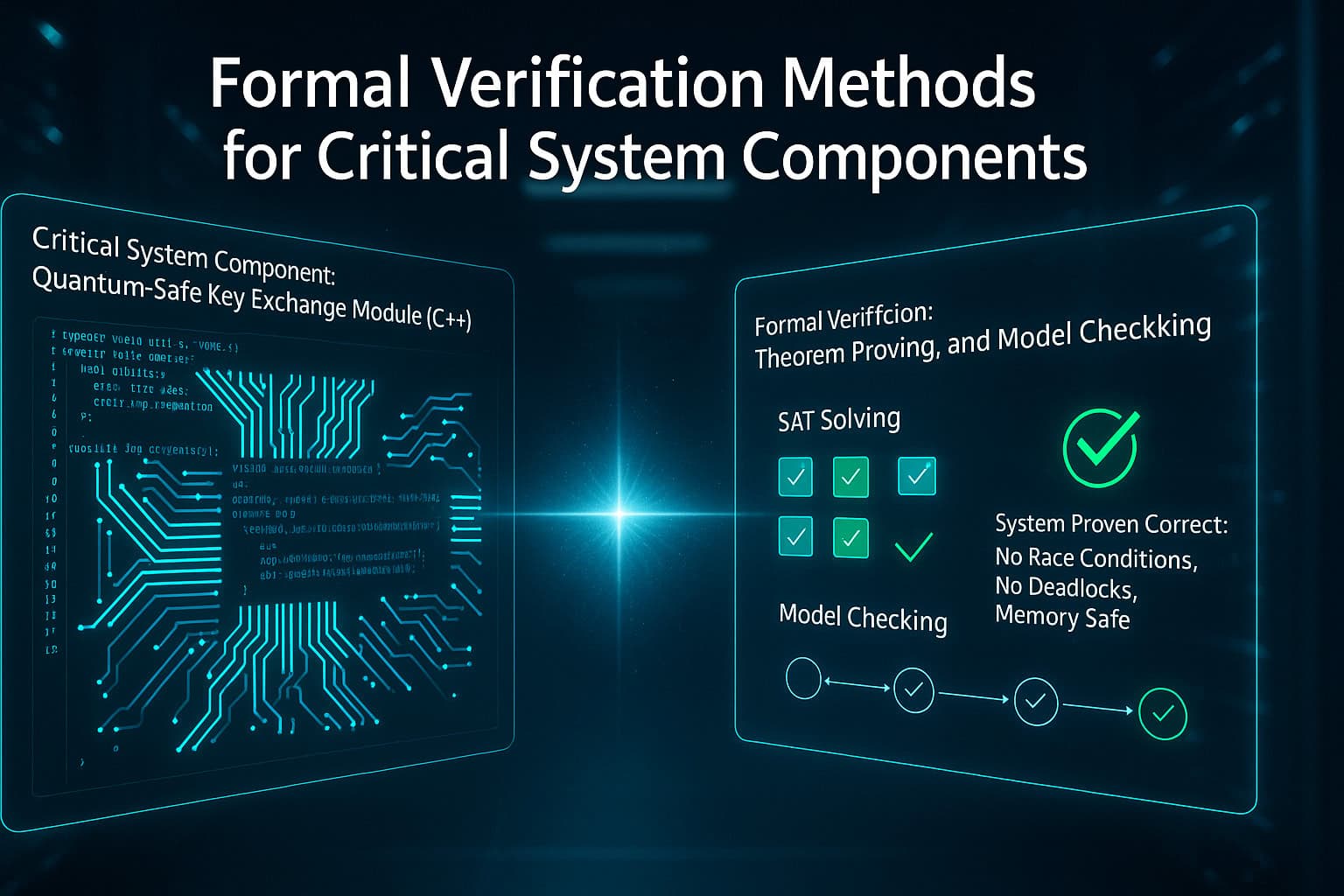

Formální ověřovací metody pro kritické systémové komponenty

IN-COM December 8, 2025 Aplikace, Kontrola kódu, Dodržování, Modernizace dat, Starší systémy, Tech TalkFormální ověřování se stalo určující schopností pro organizace odpovědné za provozování systémů kritických z hlediska bezpečnosti a systémů závislých na poslání. Modernizační iniciativy...

Přečíst více

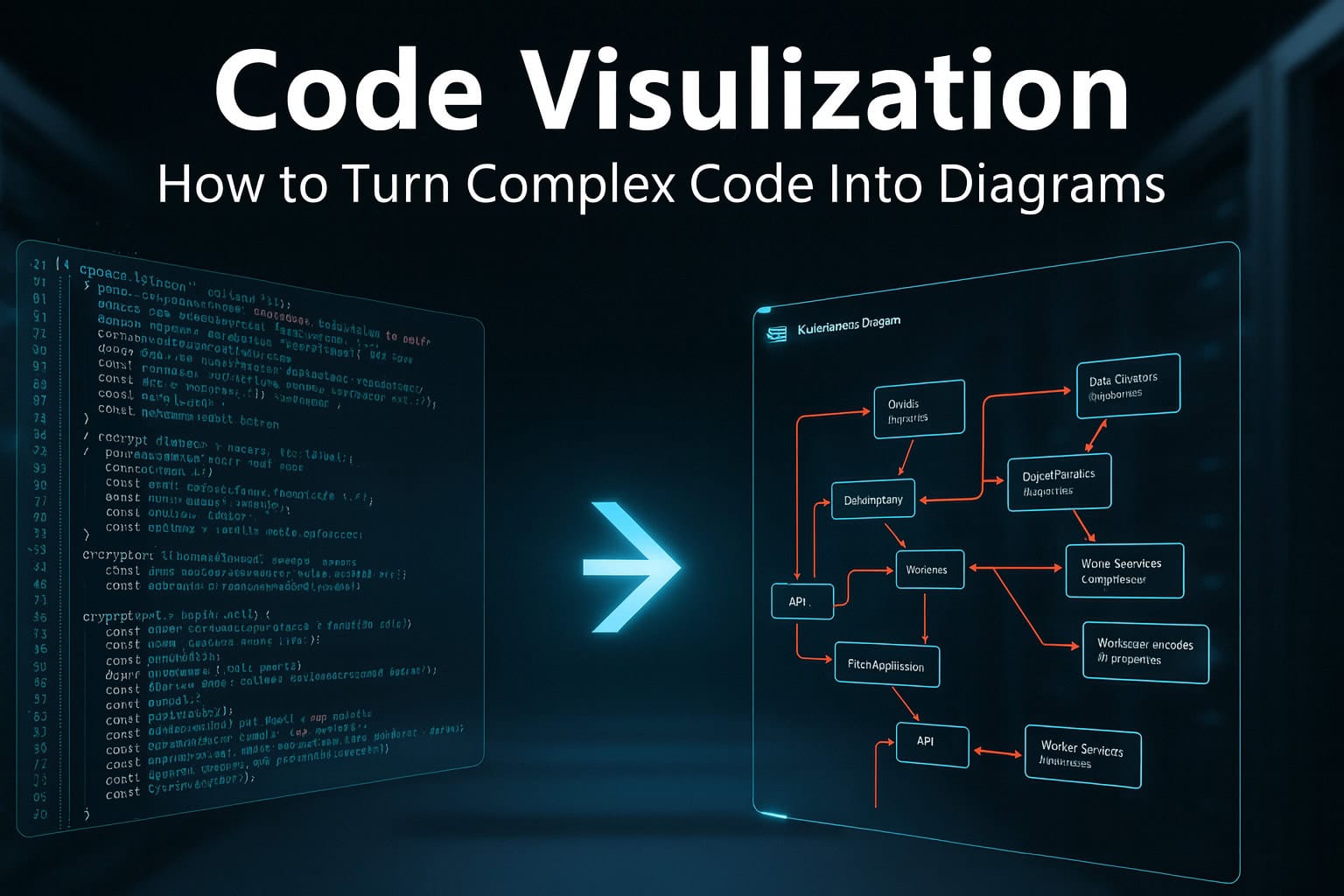

Vizualizace kódu: Jak přeměnit složitý kód na diagramy

IN-COM December 8, 2025 Kontrola kódu, Analýza kóduModerní softwarové systémy se neustále zvětšují co do rozsahu, heterogenity a strukturální složitosti, což vytváří prostředí, ve kterých tradiční postupy čtení kódu...

Přečíst více

Analýza kontaminace pro sledování uživatelských vstupů v komplexních vícevrstvých aplikacích

IN-COM December 6, 2025 Dodržování, Modernizace dat, Analýza dopadů, Starší systémyAnalýza kontaminace se stala nezbytnou funkcí pro podniky provozující komplexní, vícevrstvé aplikace, kde uživatelsky zadaná data procházejí...

Přečíst více

Migrace z monolitických databází pro tvorbu sestav do modelů datových skladů/Lakehouse

IN-COM December 5, 2025 Analýza kódu, Kontrola kódu, Data, Informační technologiePodniky provozující dlouhodobé reportingové systémy se často spoléhají na monolitické analytické databáze, které byly původně navrženy pro předvídatelné pracovní zátěže, úzce...

Přečíst více

Detekce jemných logických posunů v automatizovaném překladu kódu pomocí umělé inteligence

IN-COM December 4, 2025 Artificial Intelligence (AI), Kontrola kódu, Obory, Tech TalkAutomatizovaný překlad kódu se stal základním prvkem rozsáhlých modernizačních programů, jeho urychlení však zavádí kategorii rizik...

Přečíst více

Integrace fuzz testování do CI/CD pro robustní detekci zranitelností

IN-COM December 3, 2025 Analýza kódu, Kontrola kódu, Analýza dopadů, Informační technologie, Tech TalkModerní podniky se stále více spoléhají na automatizované bezpečnostní mechanismy, aby se bránily sofistikovaným útočným vektorům, které se vyvíjejí rychleji než manuální testování...

Přečíst více