Správa paměti je základním aspektem programování, který je nezbytný pro stabilitu a výkon aplikací. Mezi výzvy spojené se správou paměti patří fenomén úniků paměti, který může výrazně snížit výkon aplikace nebo dokonce způsobit její pád. Tento článek se zabývá tím, co jsou úniky paměti, jejich příčiny, jak je lze zjistit a způsoby, jak jim předcházet. Kromě toho obsahuje praktické příklady kódování a diskutuje o tom, jak používat SMART TS XL může zlepšit detekci, analýzu a prevenci úniků paměti prostřednictvím pokročilé statické analýzy, vytváření vývojových diagramů a zlepšení kvality kódu.

POTŘEBUJETE OPRAVIT ÚNIKY PAMĚTI?

SMART TS XL je vaše ideální řešení pro detekci úniků paměti v milionech řádků kódu

Prozkoumat nyníCo jsou úniky paměti?

K nevracení paměti dochází, když program alokuje paměť z haldy, ale nedokáže ji uvolnit zpět, když již není potřeba. Výsledkem je, že paměť již není používána programem, ale nemůže být znovu získána operačním systémem nebo jinými procesy. Postupem času se tyto neuvolněné bloky paměti hromadí, čímž se snižuje množství dostupné paměti, což může vést ke snížení výkonu a nakonec k selhání programu, pokud systému dojde paměť.

Ve spravovaných jazycích, jako je Java nebo C#, se o správu paměti stará garbage collector, který automaticky získá zpět paměť, na kterou již není odkazováno. I v těchto prostředích však může dojít k nevracení paměti, pokud jsou objekty stále neúmyslně odkazovány, což zabraňuje sběrači paměti uvolnit paměť.

Příčiny úniků paměti

Úniky paměti patří mezi nejrozšířenější a nejzákeřnější problémy ve vývoji softwaru, které časem tiše snižují výkon a destabilizují aplikace. V jádru k únikům paměti dochází, když program alokuje paměť, ale neuvolní ji poté, co data již nejsou potřeba. Na rozdíl od pádů nebo zjevných chyb si úniky paměti často během počátečního testování nevšimnou a projeví se až po delším používání – když se aplikace zpomalí na minimum nebo se náhle ukončí kvůli vyčerpání systémových prostředků.

Dopad úniků paměti se může pohybovat od drobných neefektivity až po katastrofální selhání, zejména v dlouhodobě běžících systémech, jako jsou servery, vestavěná zařízení nebo mobilní aplikace. V extrémních případech mohou úniky způsobit zpomalení celého systému a nutit uživatele restartovat svá zařízení nebo služby, aby uvolnili paměť. I v jazycích s garbage collectionem, jako je Java nebo Python, kde se očekává, že automatická správa paměti se postará o čištění, mohou drobné programátorské chyby stále vést k únikům v důsledku přetrvávajících odkazů nebo neuzavřených zdrojů.

Pochopení hlavních příčin úniků paměti je nezbytné pro vývojáře na všech úrovních odborných znalostí. Ať už pracují s nízkoúrovňovými jazyky, jako je C++, které vyžadují ruční správu paměti, nebo s vysokoúrovňovými jazyky s garbage collection, programátoři musí dodržovat disciplinované postupy, aby únikům předcházeli. Tento článek zkoumá nejběžnější zdroje úniků paměti a nabízí vhled do toho, jak k nim dochází, a strategie pro jejich zmírnění. Rozpoznáním těchto úskalí mohou vývojáři psát efektivnější, spolehlivější a udržovatelnější kód – a zajistit tak optimální výkon svých aplikací po celou dobu jejich životního cyklu.

Chyby manuální správy paměti

V jazycích jako C a C++ je správa paměti zcela manuální. To znamená, že každý blok dynamicky alokované paměti pomocí malloc, callocnebo new musí být explicitně uvolněno s free or deleteK úniku paměti dochází, když vývojáři zapomenou uvolnit tuto paměť poté, co již není potřeba. Tato opomenutí často vznikají v důsledku složitých řídicích toků, předčasných návratů nebo zpracování výjimek, které obcházejí volání dealokace. Kromě chybějící dealokace vede k neobnovitelné paměti také nesprávná realokace, jako je ztráta ukazatele na alokovanou paměť před jejím uvolněním. Dalším velkým úskalím je použití visících ukazatelů, což jsou odkazy na paměť, která již byla uvolněna. To může vést k nedefinovanému chování nebo obtížně diagnostikovatelným pádům. Vývojáři musí při práci s ruční správou paměti dodržovat přísnou disciplínu a standardy kontroly kódu. Nástroje jako Valgrind, AddressSanitizer a vestavěné kontroly Clangu jsou nezbytné pro sledování alokací a zajištění toho, aby každý malloc or new má odpovídající free or deleteV programování kritických systémů mohou úniky zdrojů způsobené manuálními chybami paměti snížit výkon nebo způsobit, že se aplikace bude v průběhu času chovat nepředvídatelně.

Neomezené nebo rostoucí datové struktury

Kolekce, které v průběhu času rostou bez řádných omezení, jsou běžným zdrojem úniků paměti, zejména v dlouhodobě běžících aplikacích. Datové struktury, jako jsou seznamy, fronty, slovníky a mezipaměti, se často používají k ukládání objektů pro dočasné zpracování nebo vyhledávání. Pokud staré položky nejsou nikdy odstraněny nebo jejich platnost nevyprší, struktura nadále spotřebovává paměť i poté, co se data stanou irelevantní. Například systém protokolování může připojit každou zprávu k seznamu, který není nikdy vymazán, nebo vrstva mezipaměti může ukládat výsledky dotazů donekonečna bez jakékoli strategie vypršení platnosti. V aplikacích s velkým objemem dat se tyto struktury mohou rozrůstat a obsahovat tisíce nebo miliony objektů, což nakonec způsobí stavy nedostatku paměti. Vývojáři by měli implementovat zásady pro vyřazování nejméně použitých (LRU) položek (mezihraniční), aby zajistili, že datové struktury nebudou nekontrolovaně růst. V jazycích s garbage collection je tento typ úniku obzvláště ošidný, protože paměť je technicky dosažitelná, takže nebude shromažďována. Monitorování velikosti kolekce a zavedení kontrol pro odstraňování starých nebo nepoužívaných položek pomáhá zabránit pomalému prohlubování paměti, které by jinak mohlo zůstat nepovšimnuto během vývoje nebo testování v malém měřítku.

Kruhové odkazy v jazycích s programováním typu Garbage Collected

Jazyky s garbage collectorem, jako jsou Java, Python a JavaScript, zjednodušují správu paměti automatickým čištěním nedosažitelných objektů. Kruhové odkazy však představují jemnou výzvu. Když se dva nebo více objektů na sebe odkazují a aplikace je již nepoužívá, jejich vzájemné odkazy brání garbage collectoru v určení, zda je bezpečné je odstranit. Ačkoli moderní garbage collectory zlepšily svou schopnost detekovat tyto cykly, ne všechna prostředí nebo typy kolektorů je efektivně zvládají. Navíc uzávěry nebo lambdy v těchto jazycích mohou neúmyslně zachytit proměnné nadřazeného rozsahu, což udržuje objekty aktivní i po zamýšleném životním cyklu. Tento problém se často objevuje v aplikacích s reaktivním programováním, systémy událostí nebo grafy objektů, které tvoří těsné smyčky. Doporučeným přístupem je ruční přerušení těchto cyklů nulováním odkazů nebo použitím slabých odkazů. Některé jazyky také nabízejí specializované datové struktury nebo správce kontextu, které minimalizují riziko vytváření silných referenčních řetězců. Bez pozornosti věnované tomuto detailu mohou cyklické odkazy tiše akumulovat paměť, což vede ke snížení výkonu a obtížně sledovatelným únikům.

Neuzavřené zdroje

Aplikace, které interagují se systémovými prostředky, jako jsou soubory, databázová připojení, síťové sockety nebo streamy, musí zajistit, aby byly tyto prostředky explicitně uvolněny. Na rozdíl od běžných objektů, které lze uvolňovat pomocí garbage collection, jsou tyto prostředky často vázány na popisovače operačního systému a vyžadují ruční nebo strukturované čištění. Pokud je soubor otevřen, ale nikdy není uzavřen, nebo je databázové připojení ponecháno zablokované, nejenže spotřebovává paměť, ale také rezervuje deskriptory souborů, socketová připojení nebo sloty databázových fondů. Postupem času to může vést k vyčerpání popisovačů souborů nebo zablokování fondů připojení. Moderní programovací jazyky často nabízejí konstrukty jako try-with-resources v Javě, using v C# nebo kontextové manažery v Pythonu, které zaručují, že zdroje budou uzavřeny i v případě výskytu výjimek. Vývojáři, kteří tyto konstrukce ignorují nebo obcházejí, riskují tiché, ale škodlivé úniky zdrojů. Ve velkých systémech může i malé procento neuzavřených zdrojů způsobit problémy v celém systému, zejména když se aplikace škálují při souběžném zatížení. Spolehlivé sledování a uzavírání zdrojů musí být základní praxí v každém vývojovém pracovním postupu.

Statické a globální proměnné

Statické a globální proměnné jsou navrženy tak, aby přetrvávaly po celou dobu životnosti aplikace, což je ze své podstaty činí rizikovými, pokud nejsou pečlivě spravovány. Pokud tyto proměnné obsahují velké objekty, dočasná data nebo odkazy na komponenty uživatelského rozhraní či informace specifické pro relaci, brání garbage collectoru v opětovném získání této paměti, i když již není užitečná. Statická mezipaměť, která se nikdy nevymaže, nebo globální služba, která uchovává staré výsledky na dobu neurčitou, pomalu spotřebovává v průběhu času více paměti. Tento problém je obzvláště problematický v systémech, které zpracovávají uživatelské relace, transakce nebo dávkové úlohy, kde se opakovaně zpracovávají různé kontexty. Pokud statické pole shromažďuje stav z každé instance a nikdy se neresetuje, náklady na paměť se zvyšují s využitím. Vývojáři by měli omezit používání statických proměnných na konstanty nebo malé utility, u kterých je zaručeno, že zůstanou relevantní po celou dobu životního cyklu aplikace. Pokud je vyžadováno trvalé úložiště, měly by být implementovány mechanismy pro pravidelné ořezávání nebo zneplatňování uložených hodnot. Rutinní audity paměti a profilování mohou také pomoci odhalit neočekávaný nárůst paměti způsobený nesprávně vymezenými statickými odkazy.

Úniky související s vlákny

Vícevláknové aplikace představují jedinečné výzvy pro správu paměti, zejména v oblasti úložiště lokálního ve vláknech a vláken s dlouhou životností. Pokud jsou data uložena v proměnných lokálních ve vláknech, ale nikdy nejsou vymazána, zůstávají data spojena s vláknem tak dlouho, dokud existuje. Pokud vlákno přetrvává déle, než je nutné, nebo je opakovaně používáno na dobu neurčitou ve fondu vláken, stává se to únikem paměti. Navíc vlákna na pozadí, která jsou blokována, spící nebo čekající na události, mohou uchovávat objekty dlouho poté, co jsou potřeba. Pokud vlákno odkazuje na třídu, která měla být efemérní, jako je objekt požadavku nebo dočasná vyrovnávací paměť, nelze tuto třídu shromáždit, dokud není vlákno ukončeno. V případech, kdy jsou vlákna špatně spravována nebo opuštěna, tyto úniky přetrvávají tiše a rostou s tím, jak se systém škáluje. Mezi osvědčené postupy patří explicitní čištění proměnných lokálních ve vláknech, zajištění toho, aby dlouho běžící vlákna uvolňovala nepotřebné odkazy, a navrhování pracovních vláken tak, aby resetovala svůj kontext mezi úlohami. Fondy vláken by měly být také monitorovány z hlediska velikosti a spotřeby paměti, aby se zjistilo, kdy nečinná vlákna uchovávají více dat, než se očekávalo.

Problémy s knihovnami třetích stran

Ne všechny úniky paměti pocházejí z vašeho vlastního kódu. Knihovny a frameworky, zejména ty, které komunikují s grafikou, zvukem nebo externím hardwarem, mohou obsahovat vlastní úniky nebo zpřístupňovat API, která vyžadují explicitní čištění. Pokud se tato API nepoužívají správně, například selháním volání funkce... dispose() or shutdown() Metoda, zdroje, které spravují, zůstanou alokované. To je běžné zejména u starších knihoven nebo u novějších, které abstrahují složitost, ale nedokumentují dobře požadavky na životní cyklus. V některých případech knihovny implementují vlastní strategie ukládání do mezipaměti nebo sdružování zdrojů, které mohou uchovávat objekty v paměti déle, než se očekávalo. Tyto mezipaměti mohou být laditelné nebo zcela neprůhledné. Integrace knihovny může navíc neúmyslně uchovávat odkazy na objekty vaší aplikace – například registrovat zpětné volání, které se nikdy neodstraní – což brání shromažďování vašich objektů. Vývojáři musí pečlivě zkontrolovat dokumentaci ke všemu kódu třetích stran, který zahrnují, a sledovat využití paměti v průběhu času, aby odhalili úniky způsobené knihovnami. Testování integrací třetích stran při zátěži nebo používání profilovacích nástrojů pomáhá tyto problémy odhalit včas.

Operační systém zpracovává únik

Úniky paměti se neomezují pouze na alokace haldy. Aplikace se také silně spoléhají na popisovače operačního systému, jako jsou deskriptory souborů, popisovače grafického uživatelského rozhraní, sockety a semafory. Každý z těchto zdrojů má konečný limit na úrovni systému. Pokud nejsou popisovače správně uzavřeny, systému nakonec dojdou zdroje, i když se paměť zdá být k dispozici. Například neúspěšné uzavření popisovače souboru v systému Linux vede k chybám, jako je „Příliš mnoho otevřených souborů“, které mohou neočekávaně zastavit služby. V prostředích Windows mohou uniklé popisovače grafického rozhraní zařízení (GDI) zabránit vykreslování nových oken nebo prvků uživatelského rozhraní. Úniky popisovačů je obzvláště obtížné diagnostikovat, protože se nemusí projevit v tradičních profilovačích paměti. Monitorovací nástroje specifické pro vaši platformu, jako například lsof pro Unix nebo Správce úloh ve Windows může odhalit abnormální využití popisovačů. Vývojáři musí pečlivě auditovat své rutiny pro práci s prostředky a zajistit, aby každá alokace měla odpovídající vydání. Použití vzorů RAII nebo správců prostředků s omezeným rozsahem může pomoci vynutit správné chování v systémech vysoké i nízké úrovně.

Předplatné událostí a zpětná volání

Systémy řízené událostmi jsou náchylné k únikům paměti, když se komponenty registrují pro události, ale nikdy se neodregistrují. To platí zejména pro aplikace s dlouhodobými vydavateli událostí, jako jsou frameworky uživatelského rozhraní, sběrnice zpráv nebo reaktivní kanály. Když je posluchač zaregistrován a není odebrán, vydavatel si ponechá odkaz na tento posluchač a udržuje tak celý graf objektů aktivní. Pokud například widget uživatelského rozhraní naslouchá aktualizacím ze sdíleného modelu, ale nikdy se neodregistruje, když je odebrán z obrazovky, widget zůstane v paměti. V aplikacích JavaScript jsou uzly DOM připojené ke globálním událostem častou příčinou úniků, když jsou uzly vizuálně odstraněny, ale programově neodpojeny. Řešení spočívá v symetrické správě životního cyklu. Každá registrace musí být spárována s explicitní deregistrací. Některé frameworky podporují slabé vzory událostí nebo hooky pro automatické čištění, aby se minimalizovala zátěž vývojářů. Spoléhat se pouze na ně je však riskantní, pokud nepotvrdíte jejich chování během demontáže. Kontroly kódu a testování by měly vždy zahrnovat ověření, zda jsou odběry událostí správně ukončeny.

Zneužití inteligentního ukazatele v C++

Inteligentní ukazatele v C++, jako například unique_ptr, shared_ptr, a weak_ptr jsou výkonné nástroje pro automatizovanou správu paměti, ale při nesprávném použití mohou způsobit nenápadné úniky paměti. Častý problém nastává, když shared_ptr instance tvoří cyklické odkazy. Protože sdílené ukazatele používají počítání odkazů ke správě životů, objekty, které na sebe odkazují se sdíleným vlastnictvím, nikdy nedosáhnou nuly, což brání uvolnění alokace. Tento problém se často vyskytuje ve strukturách rodič-potomek nebo v obousměrných vztazích. Vývojáři musí používat weak_ptr jedním směrem, aby se cyklus přerušil a umožnilo se správné vyčištění. Dalším problémem je míchání nezpracovaných ukazatelů s inteligentními ukazateli. Pokud se nezpracované ukazatele používají k uchovávání odkazů, které nejsou pečlivě spravovány, výhody inteligentních ukazatelů se snižují. Někteří vývojáři mylně alokují objekty pomocí new a zapomenout je zabalit do inteligentního ukazatele, čímž ztratíte přehled o vlastnictví. Dodržování principů RAII (Resource Acquisition Is Initialization) je nezbytné pro zajištění předvídatelného uvolňování zdrojů. Navrhováním s ohledem na inteligentní vlastnictví ukazatelů a vyhýbáním se hybridním modelům správy paměti mohou vývojáři výrazně snížit pravděpodobnost vzniku úniků v moderním kódu C++.

Detekce úniků paměti

Úniky paměti jsou často nepostřehnutelné, protože se hromadí pomalu a ne vždy způsobují okamžité chyby. Na rozdíl od pádů nebo syntaktických chyb se úniky mohou objevit až po hodinách nebo dnech provozu aplikace, zejména v systémech s trvalým zatížením nebo vysokou souběžností. Jejich detekce vyžaduje kombinaci pozorování, instrumentace a nástrojů. Níže uvádíme praktické a účinné strategie pro identifikaci úniků paměti v reálných aplikacích.

Sledování využití paměti v průběhu času

Jedním z prvních příznaků úniku paměti je konzistentní vzestupný trend ve využití paměti během běžného provozu. To lze pozorovat pomocí jednoduchých systémových nástrojů, jako je Správce úloh ve Windows, top or htop v Linuxu nebo na dashboardech orchestrace kontejnerů v prostředích Kubernetes. Využití paměti by mělo kolísat s pracovní zátěží, ale nakonec se stabilizovat. Pokud v průběhu času nadále stoupá – zejména během období nečinnosti nebo po opakujících se úlohách – je to silný indikátor, že paměť není uvolňována. V produkčních systémech lze grafy využití paměti sledovat pomocí systémových metrik nebo nástrojů pro monitorování infrastruktury. Korelace špičkových nárůstů využití s konkrétními událostmi aplikací nebo interakcemi uživatelů může pomoci zúžit původ úniku. Včasná detekce prostřednictvím pravidelného monitorování pomáhá předcházet pádům a snížení výkonu.

Použití profilerů haldy a paměti

Profilery paměti jsou nezbytné nástroje pro vizualizaci využití paměti a identifikaci objektů, které v aplikaci spotřebovávají místo. Tyto nástroje umožňují vývojářům pořizovat snímky paměti v různých časových okamžicích a poté je porovnávat, aby zjistili, které objekty se zvětšují, aniž by byly uvolněny. V Javě se běžně používají VisualVM a Eclipse Memory Analyzer. Vývojáři v .NET často používají dotMemory nebo CLR Profiler, zatímco aplikace v C/C++ těží z Valgrind nebo AddressSanitizer. Python nabízí nástroje jako objgraph a memory_profilerProfilery hald zobrazují referenční řetězce, velikosti zachované paměti a alokační stromy, což pomáhá sledovat, jak je paměť uchovávána. U složitých aplikací může kombinace snímků s logikou filtrování a seskupování odhalit problematické oblasti. Při použití ve spojení s laděním v reálném čase umožňují profilery zkoumání objektů, které zůstávají v paměti déle, než se očekávalo. Tento vhled je klíčový pro diagnostiku pomalých úniků, které unikají tradičním protokolům nebo systémovým metrikám.

Růst objektů protokolu a kolekcí

Záznam velikosti klíčových datových struktur nebo objektových fondů v průběhu času je nenáročná, ale účinná technika pro detekci úniků dat během vývoje a testování. Vývojáři mohou kód vybavit tak, aby pravidelně hlásil délku kolekcí, jako jsou seznamy, mapy, fronty nebo registry relací. V situacích, kdy se očekává, že tyto datové struktury dočasně narostou a poté se zmenší, může sledování jejich velikosti odhalit, zda se někdy vrátí k výchozímu stavu. Pokud například fronta zpráv zpracovává úlohy, ale velikost jejího interního seznamu se nikdy nesníží, objekty se mohou hromadit kvůli logickým mezerám. To je obzvláště užitečné, když profilování není proveditelné nebo když existuje podezření na úniky dat v určitých funkčních oblastech. Vložením těchto protokolů vedle provádění úloh nebo uživatelských toků získají vývojáři přehled o abnormálních vzorcích uchovávání objektů. Lze přidat automatizované kontroly prahových hodnot pro detekci a upozornění na nekontrolovaný růst, což umožňuje včasné zmírnění úniků paměti dříve, než ovlivní výkon.

Analýza chování při uvolňování paměti

Jazyky pro garbage collection, jako jsou Java, Python a C#, nabízejí užitečné indikátory zatížení paměti prostřednictvím protokolů garbage collection. Když systém zažívá časté cykly garbage collection s minimální obnovou paměti, obvykle to signalizuje, že objekty jsou zbytečně uchovávány. Analýza těchto protokolů odhaluje, jak často dochází k velkým kolekcím, kolik paměti je uvolněno a jak se využití haldy mění v průběhu času. V Javě nástroje jako GCViewer nebo vestavěné protokoly JVM (-XX:+PrintGCDetails) poskytují informace o tom, jak efektivně pracuje garbage collector. Nadměrná aktivita GC může snížit výkon aplikace, i když paměť ještě není zcela vyčerpána. Pokud garbage collector běží často, ale nedokáže získat zpět místo, vývojáři by měli prozkoumat odkazy na objekty a alokační cesty. Vzorce, jako je rostoucí využití paměti staré generace a dlouhé doby pauzy GC, často poukazují na přetrvávající objekty, o kterých systém nesprávně předpokládá, že jsou stále používány. Pravidelná kontrola těchto vzorců je účinným způsobem, jak odhalit tiché zachování paměti ve spravovaných prostředích.

Hotspoty pro alokaci stop

Profilovací nástroje mohou zvýraznit funkce nebo moduly, které jsou zodpovědné za nejvyšší počet alokací objektů. Alokační hotspoty samy o sobě nejsou vždy únikem dat, ale když určité oblasti důsledně alokují velké množství objektů, které se nikdy neshromáždí, stává se to varovným signálem. Profilery paměti lze nakonfigurovat tak, aby zobrazovaly počty alokací a trasování zásobníku vedoucí k těmto alokacím. V jazycích, jako je Java, jmap a JProfiler umožňují vývojářům identifikovat, které třídy a metody produkují nejvíce využití paměti. Pro nativní aplikace je nástroj Valgrind massif užitečný při sledování alokačních špiček. Sledování těchto aktivních míst umožňuje týmům kontrolovat návrh funkcí nebo smyček s vysokou mírou fluktuace. Služba, která opakovaně alokuje paměť uvnitř vlákna dotazování, aniž by kdy uvolnila odkazy na tyto objekty, může vést k pomalu rostoucí paměťové stopě. Vývojáři mohou optimalizovat nebo restrukturalizovat takové cesty kódu, aby zajistili, že dočasné objekty budou uvolněny po splnění svého účelu. Včasným řešením aktivních míst se minimalizují dlouhodobé úniky, než se hromadí v průběhu uživatelských relací nebo servisních cyklů.

Sledování chování aplikace při zátěži

Zátěžové testování je spolehlivý způsob, jak odhalit úniky paměti, které zůstávají skryté při typických vývojových úlohách. Simulací vysoké souběžnosti, trvalého provozu nebo opakovaných vzorců používání mohou vývojáři pozorovat, jak se aplikace chová v zátěžových podmínkách. Úniky paměti se v těchto scénářích často projevují rostoucí spotřebou paměti, pomalejšími dobami odezvy a nakonec chybami nedostatku paměti. Výsledky zátěžových testů by měly být spárovány s monitorováním paměti a protokoly, aby se zjistilo, zda se využití zdrojů po zátěži stabilizuje, nebo zda nadále roste. Nástroje jako JMeter, Locust a k6 pomáhají simulovat zátěž, zatímco systémové a aplikační metriky poskytují zpětnovazební smyčky. Tato metoda je obzvláště užitečná pro identifikaci úniků v autentizačních tocích, zpracování souborů, streamování dat nebo jakýchkoli kódových cestách, které se provádějí na požadavek. Zátěžové testování v testovacím nebo předprodukčním prostředí umožňuje týmům odhalit úniky, které by se jinak projevily v produkčním prostředí, kde se detekce stává rizikovější a náprava více rušivou.

Monitorování počtu vláken nebo popisovačů

Úniky paměti se neomezují pouze na využití haldy objektů. Systémové zdroje, jako jsou vlákna, deskriptory souborů, sockety a popisovače grafického rozhraní (GUI), také spotřebovávají paměť a musí být explicitně uvolněny. Únik těchto zdrojů může vyčerpat limity operačního systému, což vede k nestabilitě systému nebo pádům aplikace. Vývojáři by měli monitorovat fondy vláken, stavy socketů a popisovače otevřených souborů, aby odhalili abnormální uchování dat. Nástroje jako lsof, netstat, nebo monitory zdrojů specifické pro platformu pomáhají sledovat otevřené zdroje za běhu. Pokud například aplikace vytváří vlákna pro zpracování úloh, ale nikdy je správně neukončí, využití paměti poroste souběžně s počtem vláken. Podobně mohou neuzavřené soubory nebo sokety přetrvávat na pozadí a hromadit režii na úrovni systému, i když jsou nečinné. Tyto typy úniků jsou obzvláště zákeřné u dlouhodobě fungujících služeb a serverů s vysokou propustností. Správná správa životního cyklu těchto zdrojů – spolu s automatizovaným čištěním a vypínáním – zajišťuje, že systémová paměť bude rychle a bezpečně uvolněna.

Používejte nástroje APM a monitorování běhového prostředí

Nástroje pro monitorování výkonu aplikací (APM) poskytují nepřetržitý přehled o využití paměti, chování při uvolňování odpadků a životnosti objektů napříč prostředími. Řešení jako New Relic, Dynatrace, AppDynamics a Datadog nabízejí integrované paměťové dashboardy a detekci anomálií pro aktivní aplikace. Tyto platformy mohou upozornit týmy, když využití paměti překročí prahové hodnoty nebo když určité služby vykazují neobvyklé chování při zátěži. Některé nástroje také zahrnují historické srovnání a analýzu uchování paměti, což pomáhá korelovat trendy paměti s nasazením nebo špičkami v provozu. V produkčních prostředích, kde je profilování příliš rušivé, slouží nástroje APM jako primární čočka pro odhalování úniků paměti. Pomáhají sledovat požadavky náročné na paměť, identifikovat pomalé koncové body a zvýrazňovat služby, které uchovávají objekty déle, než se očekávalo. Mnoho platforem APM také podporuje spouštěče výpisů paměti nebo vzorkování objektů, čímž poskytují dostatek diagnostických dat, aniž by to ovlivnilo výkon za běhu. Integrace řešení APM v rané fázi vývojového cyklu umožňuje proaktivní detekci úniků a urychluje analýzu hlavních příčin, když se problémy vyskytnou.

Porovnání paměťových snímků před a po úkolech

Jednoduchá, ale účinná technika pro detekci úniků paměti spočívá v pořizování snímků paměti v klíčových okamžicích životního cyklu aplikace – před a po provedení hlavních operací. Pokud například vaše aplikace načítá uživatelské relace, zpracovává velké datové sady nebo spouští dávkové úlohy, pořízení snímku haldy před operací a dalšího po ní vám umožní analyzovat, které objekty byly vytvořeny a které zůstávají. V ideálním případě by měly být dočasné objekty po dokončení úlohy uvolněny. Pokud zůstávají velké objemy paměti obsazené bez zjevného důvodu, může to znamenat, že objekty jsou uchovávány neúmyslně. Nástroje pro analýzu haldy umožňují porovnávat snímky a zdůrazňovat, které objekty se zvýšily v počtu nebo velikosti. Toto vyšetřování zaměřené na delta faktory je obzvláště účinné pro odhalování úniků v izolovaných modulech nebo funkcích. Ve spojení s protokoly, metrikami a sledováním alokace může porovnání snímků vést přímo k cestám kódu, které jsou zodpovědné za úniky paměti.

Prevence úniků paměti

Prevence úniků paměti je stejně důležitá jako jejich detekce. Zatímco nástroje a diagnostika mohou pomoci odhalit úniky poté, co se objeví, robustní návrhové postupy, disciplinovaná správa zdrojů a dodržování konvencí specifických pro daný jazyk mohou většině úniků zabránit. Proaktivní prevence zkracuje dobu ladění, zlepšuje stabilitu aplikace a zajišťuje škálovatelnost s růstem systémů. Níže jsou uvedeny osvědčené techniky a architektonické návyky, které minimalizují riziko úniků paměti v různých programovacích prostředích.

Použití konstrukcí pro strukturovanou správu zdrojů

Jazyky jako Java, C# a Python poskytují strukturované konstrukty pro automatické čištění zdrojů. Patří mezi ně try-with-resources, using příkazy a správce kontextu. Při správném použití zajišťují, že zdroje, jako jsou soubory, sokety a databázová připojení, budou uzavřeny, i když dojde k výjimkám. Vývojáři by měli upřednostňovat tyto konstrukce před ručními voláními zavírání, která jsou náchylná k opomenutí. V nespravovaných prostředích, jako jsou C a C++, použití RAII (Resource Acquisition Is Initialization) zaručuje, že zdroje budou uvolněny, když objekty opustí rozsah. Tyto vzory snižují pravděpodobnost zapomenutí na vyčištění a vedou k bezpečnějšímu a předvídatelnějšímu kódu. Týmy by měly tyto konstrukce standardizovat a jakoukoli ruční správu zdrojů považovat za zápach kódu, který vyžaduje zvláštní kontrolu během kontrol.

Okamžitě zrušit registraci posluchačů událostí a zpětných volání

Kód řízený událostmi vyžaduje explicitní odhlášení odběru posluchačů, když objekt, který je registruje, již není potřeba. Pokud tak neučiníte, vede to k zachovaným referencím a paměti, které nelze uvolnit. V systémech s prvky grafického uživatelského rozhraní, aktualizacemi dat v reálném čase nebo vlastními sběrnicemi událostí by každá registrace měla být zrcadlena s odhlášením. Tento postup je kritický v modulárních nebo dynamických frameworkech uživatelského rozhraní, kde se komponenty často připojují a odpojují. Jednou z běžných chyb je registrace posluchače během inicializace, ale jeho neodebrání během destrukce nebo odpojení. Úniky paměti se hromadí, když jsou komponenty vizuálně zničeny, ale logicky zůstávají odkazovány. Vývojáři by měli centralizovat logiku odběru událostí a zajistit konzistentní spouštění rutin pro demontáž. Pokud je to možné, používejte slabé vzory událostí nebo hooky životního cyklu poskytované frameworkem k automatizaci čištění. Dále zavádějte jednotkové a integrační testy, které ověřují odstranění posluchačů po deaktivaci komponenty nebo uvolnění stránky.

Omezení použití statických a globálních referencí

Statická pole a globální proměnné se často používají pro pohodlí, ale s sebou nesou náklady na trvalost. Jakýkoli objekt, na který se odkazuje ze statického kontextu, zůstává v paměti po celou dobu běhu aplikace, bez ohledu na to, zda je stále potřeba. To se stává obzvláště nebezpečným, když jsou staticky uloženy velké kolekce, data relací nebo prvky uživatelského rozhraní. Postupem času se tyto objekty hromadí a vytvářejí nezamýšlené ukládání paměti. Aby se tomu zabránilo, měli by vývojáři používat statická pole pouze pro neměnné konstanty, utility metody nebo singletony spravované životním cyklem. Vyhněte se statickému ukládání kontextově závislých nebo těžkých objektů. Pokud jsou vyžadovány globální reference, spárujte je s logikou vypršení platnosti, zásadami vyřazení nebo strategiemi ručního nulování. Během vypínání nebo demontáže komponenty by měly být staticky držené zdroje explicitně vymazány. Statické využití by mělo být také kontrolováno během požadavků na změny, aby se zajistilo, že dočasná nebo transakční data neúmyslně neskončí v dlouhodobém úložišti.

V případě potřeby přerušte cyklické odkazy

V prostředích s garbage collection mohou cyklické odkazy stále bránit uvolnění paměti. To je obzvláště běžné při použití uzávěrů, propojených datových struktur nebo obousměrných vztahů. Vývojáři by měli být opatrní při vytváření cyklů mezi objekty, které se navzájem odkazují. V C++ použijte weak_ptr prolomit cykly vytvořené shared_ptrV Javě nebo Pythonu kontrolujte grafy objektů a v případě potřeby používejte slabé reference, abyste umožnili sběr jinak dosažitelných objektů. Při použití uzávěrů nebo anonymních tříd minimalizujte rozsah zachycených proměnných. Vyhněte se odkazování na celé instance tříd, pokud je vyžadována pouze metoda nebo malá část stavu. Uzávěry, které neúmyslně zachycují velké objekty, jsou častým zdrojem úniků v asynchronním nebo reaktivním kódu. Pravidelný audit těchto vzorů a testování chování paměti během vývoje pomáhá zabránit tomu, aby cyklické reference přetrvávaly i po uplynutí doby, kdy jsou užitečné.

Používejte datové struktury a vzory efektivně využívající paměť

Volba správné datové struktury může pomoci vyhnout se zbytečnému zadržování paměti. Například použití WeakHashMap v Javě nebo WeakKeyDictionary v Pythonu zajišťuje, že klíče nebo hodnoty jsou automaticky zahozeny, když se již nepoužívají. Vyhněte se výchozímu nastavení na neohraničené seznamy nebo mapy, pokud lze použít vhodnější strukturu – jako je LRU cache nebo omezená fronta. V případech, kdy je nutné dočasně uchovávat velké datové sady, segmentujte data a pravidelně uvolňujte bloky, abyste snížili zatížení paměti. Dále se vyhněte předčasné optimalizaci, která vede k ukládání všeho do mezipaměti „pro jistotu“. Implementace jasných zásad pro vypršení platnosti, vyřazení nebo omezení velikosti pomáhá systému lépe spravovat paměť bez zásahu vývojáře. Profilování během návrhu, nejen po únicích dat, pomáhá ověřit předpoklady o uchovávání dat a velikosti struktury při realistickém zatížení.

Explicitní likvidace nepoužívaných objektů

Ačkoli jazyky s garbage collection uvolňují paměť automaticky, načasování sběru závisí na dosažitelnosti objektu. Pokud odkazy zůstanou, paměť zůstane alokovaná. Vývojáři mohou urychlit vydání explicitním nastavením proměnných na null (v Javě) nebo None (v Pythonu) po dokončení jejich použití. To signalizuje garbage collectoru, že objekt již není potřeba. Tato technika je obzvláště užitečná v dlouhodobých oborech, jako jsou například background workers, dlouhé smyčky nebo obslužné rutiny relací, kde by se na objekty jinak odkazovalo po delší dobu. V aplikacích kritických pro výkon může záměrné zohlednění životního cyklu objektů výrazně snížit špičkové využití paměti. Toto by se však mělo používat uvážlivě, aby se zabránilo zahlcení kódu nebo zavádění chyb. V zásadě zajistěte, aby se proměnné obsahující velká nebo citlivá data vymazaly, jakmile je jejich úloha dokončena.

Přijměte strategie defenzivní alokace

Úniky paměti lze omezit alokací paměti pouze tehdy, když je skutečně potřeba. Vyhněte se předběžné alokaci velkých struktur, pokud to není nutné pro výkon. Používejte techniky líné inicializace, kdy je paměť alokována just-in-time a uvolněna, jakmile je úloha objektu dokončena. Sledujte využití paměti pomocí struktur s omezeným rozsahem a dávkově zpracovávejte velké datové sady, místo abyste je načítali zcela do paměti. V některých prostředích může sdružování paměti také způsobit úniky paměti, pokud se objekty nikdy nevrací do fondu. Ujistěte se, že jakákoli vlastní logika správy paměti zahrnuje časové limity nebo logiku detekce úniků. Vývojáři by si měli osvojit myšlení, že každá alokace by měla být doprovázena plánem pro dealokaci, zejména v systémech citlivých na výkon nebo s omezenými zdroji.

Začlenění auditu paměti do CI/CD

Prevence není úplná bez průběžného monitorování. Integrace auditů paměti do pipeline CI/CD pomáhá včas odhalit regrese. Nástroje jako automatizované profilery, čítače alokací nebo syntetické zátěžové testy lze naplánovat tak, aby se spouštěly před každým nasazením. Tyto systémy sledují klíčové metriky, jako je velikost haldy, frekvence GC, počet objektů a popisovače zdrojů. Když jsou překročeny prahové hodnoty nebo jsou zjištěny odchylky od základních hodnot, týmy jsou upozorněny dříve, než se změny dostanou do produkčního prostředí. Tento proaktivní přístup proměňuje správu paměti v nepřetržitou praxi, spíše než v reaktivní opravu. Týmy by měly také zahrnout klíčové ukazatele výkonnosti související s pamětí do svých kritérií kvality a provádět pravidelné kontroly kódu zaměřené na správu životního cyklu. Zavedení kultury hygieny paměti zajišťuje, že prevence je začleněna do procesu vývoje.

Testování jednotky na úniky paměti

I když jsou úniky paměti obvykle spojeny s chováním za běhu a dlouhodobým výkonem aplikace, mohou a měly by být odhaleny během testování – zejména prostřednictvím cílených jednotkových testů. Integrace ověřování paměti do pracovních postupů jednotkového testování umožňuje týmům identifikovat úniky dříve v procesu vývoje, než se rozšíří v produkčním prostředí. Jednotkové testy určené pro bezpečnost paměti pomáhají zajistit, aby byly respektovány hranice životního cyklu objektů, zdroje byly správně uvolněny a operace byly dokončeny bez zachování nezamýšlených odkazů. Ačkoli jednotkové testování samo o sobě nedokáže odhalit všechny úniky, je to klíčová první obranná linie, která posiluje dobrou inženýrskou disciplínu a podporuje návrh s ohledem na úniky.

Návrhové testy zaměřené na chování při alokaci a čištění

Efektivní jednotkové testy pro správu paměti se zaměřují nejen na funkční správnost, ale také na životní cyklus objektů. Každý test by měl ověřit, zda jsou dočasné objekty vytvářeny, používány a zahazovány vhodným způsobem. Při práci s vlastními mezipaměťmi, správci relací nebo továrnami služeb pište testy, které simulují vytváření objektů a ověřují, zda po dokončení operace nic zbytečně nezůstává. To často zahrnuje opakované vyvolání stejné logiky a porovnávání využití paměti nebo počtu objektů mezi jednotlivými běhy. Pokud se zatíženost paměti s každým voláním zvyšuje, může to znamenat únik dat. U systémů, které zpracovávají velké datové zátěže nebo vysoký počet objektů, zahrňte do testu logiku demontáže, abyste vynutili vyčištění. V některých prostředích pomáhá instrumentace testovacího kódu pomocí odlehčených alokačních čítačů nebo kontrol referencí odhalit objekty, které se nedostanou mimo rozsah testu. Tato tvrzení zajišťují, že využití paměti zůstane předvídatelné a samostatné v rámci rozsahu testu.

Používejte knihovny a utility pro detekci úniků

Moderní programovací ekosystémy poskytují knihovny, které rozšiřují frameworky pro jednotkové testy o funkce detekce úniků paměti. V C++ lze nástroje jako Google Test spárovat s Valgrind nebo AddressSanitizer pro sledování alokací během provádění testů. Vývojáři v Javě mohou použít nástroje jako junit-allocations or OpenJDK Flight Recorder v testovacím režimu pro sledování zachované paměti. Python nabízí objgraph, tracemalloc, a gc Funkce inspekce modulů pro sledování růstu objektů mezi jednotlivými tvrzeními. Tyto knihovny lze začlenit do standardních testovacích sad a použít k nastavení očekávání ohledně počtu objektů nebo změn paměti. Test může například tvrdit, že po dokončení metody nezůstanou žádné další instance třídy. Zabalením testovacích případů do řízených alokačních oborů nebo snímků paměti mohou vývojáři ověřit, zda nezůstávají žádné skryté odkazy. Tyto nástroje nejenže včas odhalí úniky paměti, ale také usnadňují jejich konzistentní reprodukci, což je při plném profilování aplikace často obtížné.

Simulujte opakované používání a měřte stabilitu

K únikům paměti často dochází v opakujících se nebo dlouhodobě běžících operacích. Chcete-li tyto vzorce detekovat pomocí jednotkového testování, simulujte opakované provádění stejné funkce nebo vlastnosti v rámci smyčky. Tento přístup může odhalit postupný růst paměti, který by nebyl zřejmý v jednom průchodu testu. Například funkce ukládání do mezipaměti, která nedokáže odstranit zastaralé položky, může projít za izolovaných podmínek, ale selhat při trvalém opakování. Strukturujte své testy tak, aby provedly desítky nebo stovky iterací, a po dokončení měřte stav paměti nebo objektu. Některé testovací frameworky umožňují nastavení na úrovni fixture a deardown hooky, které umožňují kontroly zdrojů mezi cykly. Zahrnutí těchto smyček jako součásti automatizace testování pomáhá zajistit, aby využití paměti zůstalo v průběhu času konzistentní. To je obzvláště cenné u služeb, které musí udržovat stabilitu během dlouhých relací, jako jsou procesory na pozadí, koncové body API nebo dávkové úlohy. Pozorováním, zda paměť zůstává stabilní po opakovaném provádění, vývojáři získají včasnou jistotu v robustnost své správy paměti.

Zajistěte správné uvolnění zdrojů při testovacích demontážích

Jednotkové testy by měly vždy vrátit prostředí do čistého stavu, a to včetně paměti. Kromě funkčních asercí jsou metody demontáže testů ideálním místem pro ověření, zda byly uvolněny dočasné zdroje. Ať už se jedná o souborové streamy, databázová připojení nebo falešné instance služeb, bloky demontáže mohou obsahovat explicitní dispose, closenebo null operace. Tyto vzorce posilují princip, že všechny zdroje musí být uvolněny po dokončení úlohy. V případě potřeby také prohlaste, že klíčové odkazy již nejsou dosažitelné nebo že byly spuštěny finalizátory. Tato praxe povzbuzuje vývojáře k psaní samostatnějšího kódu a snižuje znečištění testů napříč sadami. Když kód pro demontáž zahrnuje validaci životních cyklů objektů, je mnohem snazší detekovat regrese nebo změny chování, které způsobují úniky paměti. Integrace prohlášení o paměti do čištění testů také zlepšuje spolehlivost v prostředích paralelního nebo kontinuálního testování, kde je izolace testů nezbytná.

Ukázky kódování

Zde je několik příkladů kódování, které demonstrují běžné úniky paměti a jejich řešení:

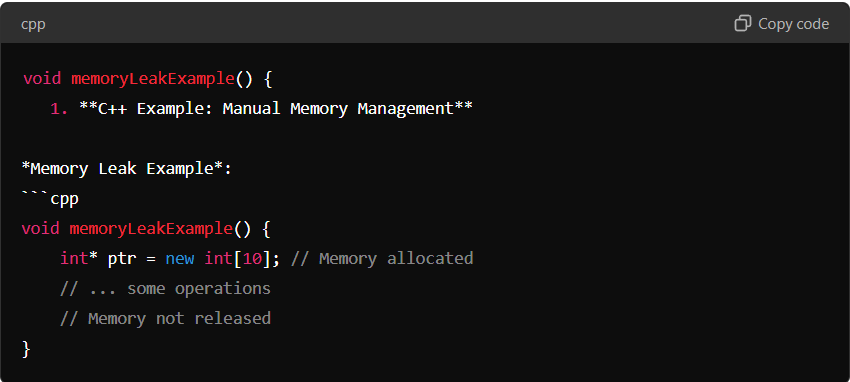

Příklad C++: Manuální správa paměti

V tomto příkladu je paměť alokována pomocí new[] k vytvoření pole celých čísel. Paměť však není uvolněna, protože neexistuje žádné volání delete[], které by ji uvolnilo, což vede k nevracení paměti.

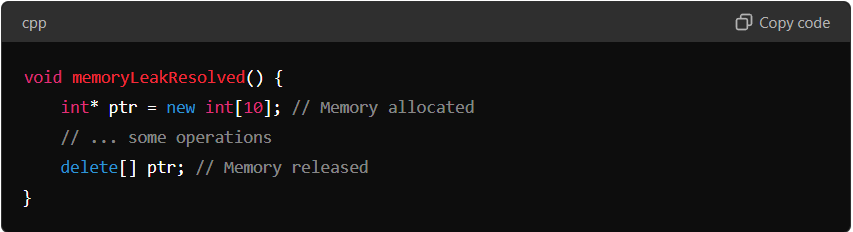

Vyřešený příklad:

K vyřešení nevracení paměti je přidělená paměť správně uvolněna pomocí delete[]. Tím je zajištěno, že se paměť vrátí do systému, jakmile již není potřeba.

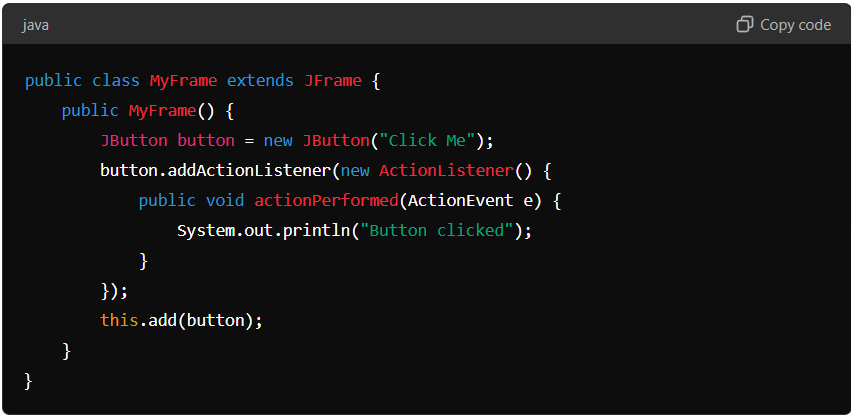

Příklad Java: Únik paměti posluchače

Příklad úniku paměti:

V tomto příkladu je k vytvoření ActionListener pro tlačítko použita anonymní vnitřní třída. Pokud je však tlačítko odstraněno nebo rámeček zavřen bez odebrání posluchače, může posluchač způsobit únik paměti tím, že ponechá tlačítko nebo rámeček v paměti.

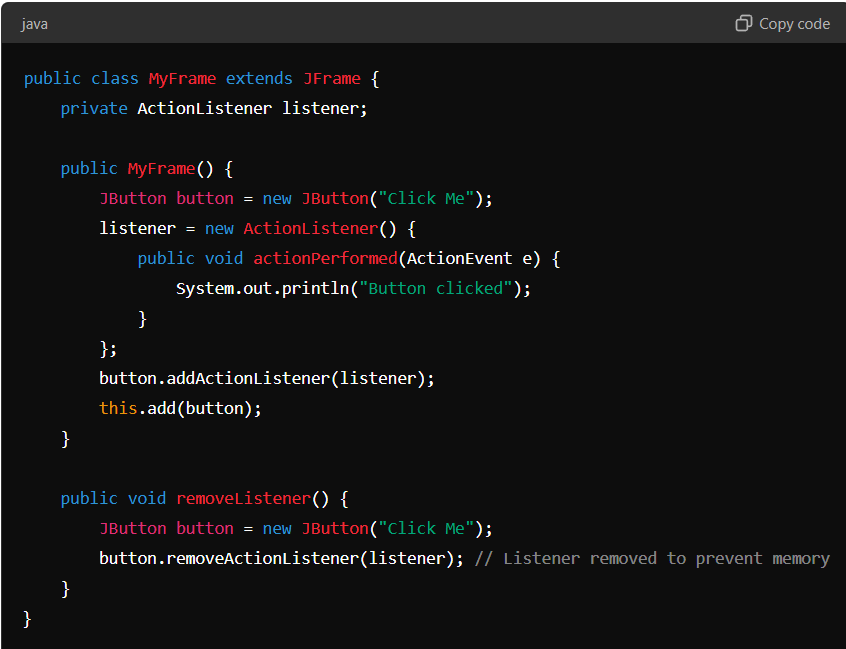

Vyřešený příklad:

Zachováním odkazu na posluchače a jeho explicitním odstraněním, když tlačítko již není potřeba, je zmírněn potenciál pro únik paměti.

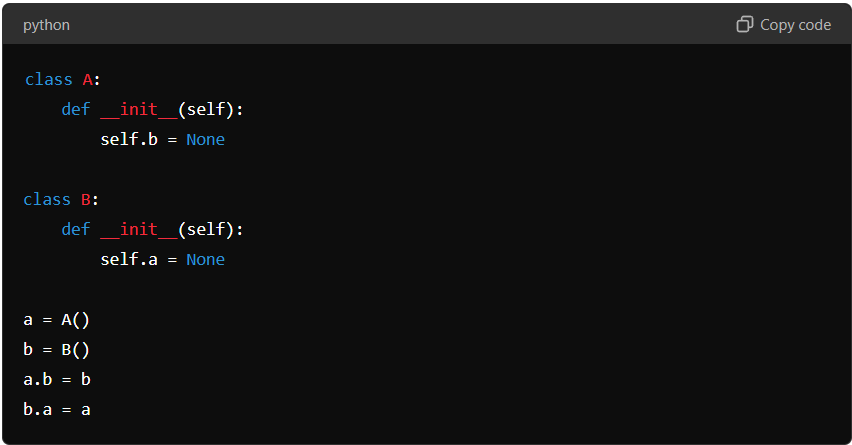

Příklad Pythonu: Kruhový odkaz

Příklad úniku paměti:

V tomto příkladu aab drží odkazy na sebe a vytvářejí kruhový odkaz. To může zabránit garbage collectoru Pythonu v uvolnění objektů a způsobit únik paměti.

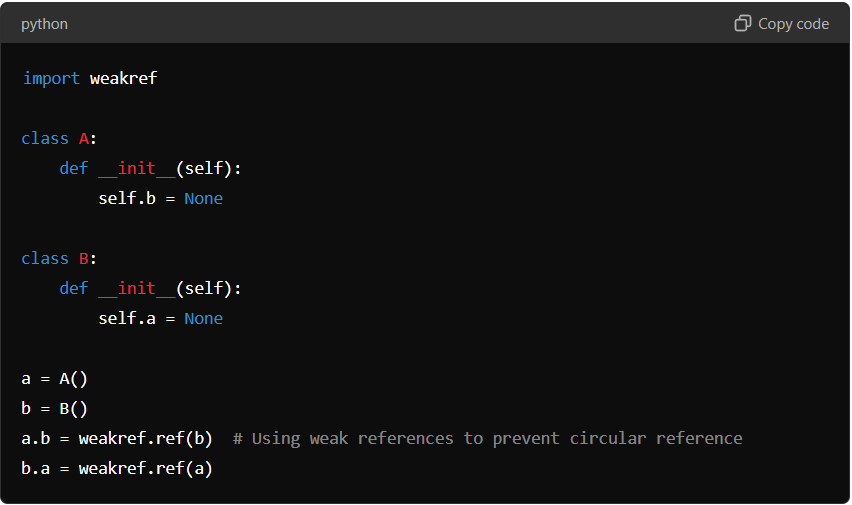

Vyřešený příklad:

Použitím slabého odkazu se kruhový odkaz přeruší, což umožňuje sběrači odpadků získat zpět paměť, když se objekty již nepoužívají.

SMART TS XL: Nástroj pro efektivní detekci a řešení úniku paměti

SMART TS XL může výrazně zlepšit proces zjišťování a řešení úniků paměti. Zde je návod, jak lze tento nástroj integrovat do vašeho pracovního postupu vývoje:

Statická analýza kódu: SMART TS XL nabídek pokročilé možnosti statické analýzy, identifikující potenciální úniky paměti analýzou vašeho kódu. Na rozdíl od jiných nástrojů poskytuje hlubší vhled a přesnější detekci vzorců, které mohou vést k únikům paměti.

Budova vývojového diagramu: SMART TS XL umět automaticky generovat vývojové diagramy které vizualizují procesy alokace paměti a dealokace ve vašem kódu. Tato funkce je užitečná zejména pro pochopení složitých scénářů správy paměti a identifikaci míst, kde může dojít k únikům.

Analýza dopadů: S SMART TS XL, Můžete provést analýzu dopadu abyste viděli, jak mohou změny v jedné části kódu ovlivnit správu paměti v jiných oblastech. To je zvláště výhodné ve velkých projektech, kde i drobné změny mohou mít významné dopady na využití paměti.

Zlepšení kvality kódu: Kromě zjišťování úniků, SMART TS XL poskytuje návrhy pro zlepšení celkové kvality kódu, který vám pomůže napsat robustnější, udržovatelný a odolnější kód.

Začleněním SMART TS XL do vašeho vývojového procesu můžete výrazně snížit riziko úniku paměti a zajistit, že vaše aplikace zůstanou stabilní a efektivní. Ať už se zabýváte manuální správou paměti v C++ nebo zpracováváte odkazy na objekty ve spravovaných jazycích, jako je Java a Python, SMART TS XL nabízí nástroje, které potřebujete k udržení vysokých standardů správy paměti a celkové kvality kódu.