Ettevõtte tarkvaramaastikud muutuvad 2026. aastasse sisenedes pigem struktuuriliselt keerukamaks kui lihtsamaks. Aastakümnete pikkune loogika, segatud programmeerimiskeeled, hübriidsed juurutamismudelid ja tihedalt seotud sõltuvused piiravad üha enam seda, kuidas muudatusi saab sisse viia ilma ettenägematute tagajärgedeta. Selles keskkonnas ei peeta staatilisi koodianalüüsi tööriistu enam valikulisteks kvaliteedikontrollideks, vaid alusvahenditeks süsteemide tegeliku käitumise mõistmiseks enne mis tahes moderniseerimise, refaktoreerimise või turvaalgatuse alustamist.

Ettevõtte tasemel staatilise koodi analüüsi eristab arendajakesksetest tööriistadest mitte võime märgata üksikuid defekte, vaid võime arutleda kogu rakendusvaramu ulatuses. Suured organisatsioonid tegutsevad harva ühe käitusaja või arhitektuurimustri piires. Suurarvutite partiitöötluskoormused eksisteerivad koos hajutatud teenustega, pärandliidesed ristuvad pilvepõhiste API-dega ning regulatiivsed nõuded seavad riski mõõtmisele ja leevendamisele täiendavaid piiranguid. Seetõttu peab staatiline analüüs toimima piiriüleselt, paljastades täitmisteed, varjatud sõltuvused ja struktuuririskid, mis muidu oleksid ainuüksi testimise abil nähtamatud.

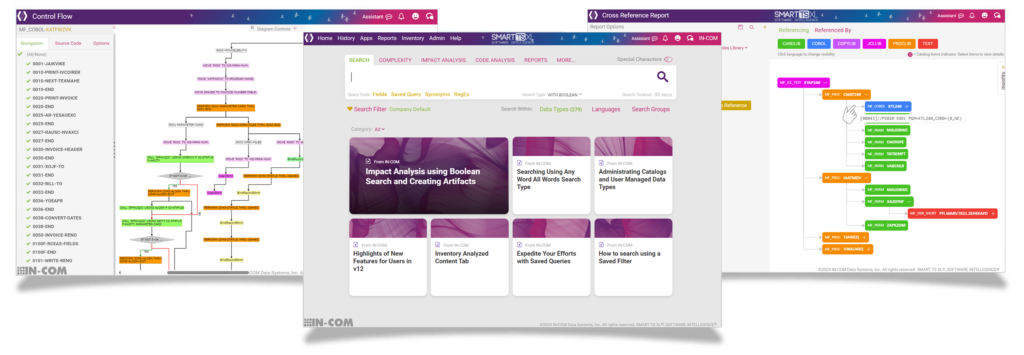

SMART TS XL

Ideaalne staatilise koodi analüüsilahendus ettevõtetele, kellel on suured süsteemid ja vara

Avastage koheKasvav rõhk pidevale tarnimisele ja kiirendatud moderniseerimisele on veelgi suurendanud analüüsipõhise arusaamise rolli. Kuna ettevõtted taotlevad laiemat rakenduste moderniseerimine algatuste puhul muutub mittetäieliku arusaamise hind üha ilmsemaks. Refaktoreerimisotsused, mis on tehtud ilma täieliku ülevaateta juhtimisvoost, andmete levikust või süsteemidevahelisest sidumisest, põhjustavad sageli ebastabiilsust, jõudluse regressiooni või vastavusriske, mis ilmnevad alles pärast juurutamist. Staatiliste koodianalüüsi tööriistade eesmärk on nüüd seda ebakindlust vähendada, pakkudes arhitektuurilist selgust enne muudatuste elluviimist.

Selle taustal muutuvad 2026. aastal staatilise koodi analüüsi tööriistade hindamise kriteeriumid. Ainult täpsusest ei piisa. Ettevõtted vajavad analüüsi sügavust, skaleeritavust miljonite koodiridade ulatuses, tuge heterogeensetele keskkondadele ja võimet tõlkida tehnilised leiud arhitektidele, platvormijuhtidele ja riskide omanikele praktiliseks ülevaateks. Järgnev võrdlus uurib, kuidas juhtivad ettevõtete staatilise koodi analüüsi tööriistad nende muutuvate nõudmiste korral toimivad ja kuidas nende võimalused vastavad suuremahuliste ja missioonikriitiliste süsteemide tegelikkusele.

Ettevõtte staatilise koodi analüüsi tööriistade võrdlus ja edetabel 2026. aastaks

Allolev võrdlus hindab juhtivaid staatilise koodi analüüsi tööriistu kriteeriumide alusel, mis on olulised suuremahulistes ettevõttekeskkondades, mitte üksikute arendusmeeskondade jaoks. Iga tööriista hinnatakse analüüsi sügavuse, heterogeensete süsteemide skaleeritavuse, pärand- ja kaasaegsete platvormide toe ning selle võime põhjal tuua esile sisukat teavet keerukatest sõltuvusstruktuuridest. Edetabel peegeldab seda, kui tõhusalt need tööriistad võimaldavad arhitektuurilist mõistmist, riskide tuvastamist ja teadlikku otsuste langetamist keskkondades, kus muutustel on märkimisväärsed operatiivsed ja regulatiivsed tagajärjed.

SMART TS XL

SMART TS XL on ettevõtte staatilise koodi analüüsi, mõju hindamise ja rakenduste luure platvorm, mis on loodud suuremahuliste ja heterogeensete tarkvarakomplekside jaoks. See on loodud toetama organisatsioone, mis tegutsevad suurarvutite, keskklassi ja hajutatud keskkondades, kus aastakümnete pikkune loogika, partiitöötlus ja platvormideülene sõltuvus muudavad muudatused oma olemuselt riskantseks. Selle asemel, et keskenduda isoleeritud koodikvaliteedi leidudele, SMART TS XL on loodud selleks, et näidata rakenduste tegelikku käitumist, muutes täitmisteed, andmesuhted ja sõltuvusstruktuurid nähtavaks kogu portfellis.

Platvorm toimib suure jõudlusega veebipõhise süsteemina, mis on võimeline sekunditega indekseerima ja analüüsima miljardeid koodiridu ja nendega seotud artefakte. Analüüsikoormuse mahavõtmisega tootmissüsteemidelt ja teadmiste koondamise abil jagatud keskkonda... SMART TS XL toetab tuhandeid samaaegseid kasutajaid ilma jõudluse halvenemiseta. See ulatus muudab selle sobivaks mitte ainult arendusmeeskondadele, vaid ka arhitektidele, moderniseerimisjuhtidele, tootmistoe, auditi ja vastavuse sidusrühmadele, kes vajavad järjepidevat ja tõenduspõhist ülevaadet keerukatest süsteemidest. Taotlege demo.

Ettevõtte tasemel staatiline analüüs ja avastamine

Selle põhiosas SMART TS XL pakub sügavat staatilist analüüsi laias valikus programmeerimiskeeli, tööülesannete juhtimiskonstruktsioone, andmebaase ja tugiartefakte. See toetab nii vananenud kui ka kaasaegseid tehnoloogiaid, sealhulgas COBOL, PL/I, Natural, RPG, Assembler, Java, C#, Python, VB6, UNIX-skripte, JCL-i, PROC-e, CICS-artefakte, MQ-definitsioone, andmebaasiskeeme ja struktureeritud dokumente. Lähtekoodi, partiiloogikat, konfiguratsioonifaile ja isegi mittekoodilisi artefakte, näiteks dokumentatsiooni ja diagramme, saab indekseerida ja analüüsida koos, võimaldades avastada seoseid traditsiooniliselt eraldatud repositooriumides.

See ühtne avastamisvõimalus võimaldab organisatsioonidel liikuda failitaseme kontrollist edasi süsteemitaseme mõistmise poole. Programme, töid, välju, faile, tabeleid ja sõnumeid saab jälgida platvormide lõikes, mis näitab, kuidas äriloogika voolab läbi partiiahelate, veebitehingute ja allavoolu aruandlusprotsesside. Neid seoseid kuvatakse interaktiivsete ristviidete aruannete, sõltuvuskaartide ja navigeeritavate teostusvaadete kaudu, mitte staatiliste loendite kaudu.

Platvormideülene mõjuanalüüs ja sõltuvuste kaardistamine

SMART TS XL paneb erilist rõhku platvormideülesele mõjuanalüüsile. Rakenduse ühes osas tehtud muudatused jäävad ettevõttekeskkondades harva isoleerituks, eriti kui suurarvuti töökoormused suhtlevad hajutatud teenuste ja jagatud andmehoidlatega. SMART TS XL analüüsib kõnede suhteid, andmekasutust, tööde teostamise teid ja juhtimisvoogu, et tuvastada üles- ja allavoolu mõjutsoonid keelte ja süsteemide lõikes.

Sõltuvuste kaardistamise võimalused esitavad neid seoseid visuaalselt interaktiivsete värvikoodiga diagrammide abil, mis tõstavad esile helistajad, kutse saajad, andmete tootjad ja tarbijad. Mõjuanalüüsi saab algatada programmist, väljalt, andmebaasi elemendist, tööetapist või isegi otsingutulemustest, võimaldades meeskondadel enne arenduse algust muudatuste ulatust täpselt kindlaks määrata. See lähenemisviis vähendab vastamata sõltuvusi, piirab ületestimist ja pakub kaitsva aluse muudatuste planeerimiseks ja riskihindamiseks.

Paki- ja programmiloogika teostuspõhised vaated

Keeruka partiitöötlusega keskkondade puhul SMART TS XL pakub käitusaja stiilis mõistmist ilma koodi käivitamata. COBOL-i ja JCL-i laiendusvõimalused lahendavad koopiaraamatud, PROC-id, sümboolika ja tühistamised, et esitada loogikat selle efektiivsel tootmises töötamisel. Partiiahelaid saab jälgida otsast lõpuni, paljastades, milliseid programme, millises järjekorras ja milliste parameetritega käivitatakse.

Juhtimisvooskeemid ja vooskeemid tõlgivad sügavalt pesastatud loogika navigeeritavateks visuaalseteks esitusteks. Need vaated võimaldavad mõista teostuskäitumist, tuvastada surnud või kättesaamatuid kooditeid ja analüüsida hargnemise keerukust ilma hõimuteadmistele või käsitsi läbivaatamistele tuginemata. Väljajälgimisskeemid laiendavad seda võimalust veelgi, jälgides, kuidas andmeelemente luuakse, teisendatakse ja levitatakse programmide, tööde ja andmebaaside vahel, toetades ohutuid struktuurimuutusi ja regulatiivseid ülevaateid.

Täpsem otsing, mustrite tuvastamine ja täppisanalüüs

SMART TS XL sisaldab suure jõudlusega ettevõtte otsingumootorit, mis on optimeeritud suurtele segatehnoloogiaga koodibaasidele. See toetab keerukat Boole'i loogikat, lähedusotsinguid, plokkotsinguid, regulaaravaldisi, sünonüümide käsitlemist ja peeneteralisi filtreid, mis piiravad analüüsi konkreetsete keelte, andmetüüpide või koodilõikudega. Kihilised otsingutehnikad võimaldavad kasutajatel järk-järgult kitsendada suuri tulemuste komplekte täpseteks ulatusteks, mis sobivad mõjuanalüüsiks, audititeks või moderniseerimise hindamiseks.

Need otsinguvõimalused on tihedalt integreeritud ristviidete, mõju, keerukuse ja visualiseerimisfunktsioonidega. Tulemusi saab otse sõltuvusvaadetesse, aruannetesse või edasistesse analüüsi töövoogudesse suunata, vähendades hõõrdumist avastamise ja otsuste tegemise vahel. Salvestatud ja parameetritega päringud võimaldavad organisatsioonidel standardiseerida riskikontrolle ja korduvaid analüüsimustreid meeskondade ja projektide vahel.

Keerukuse analüüs ja riskide kvantifitseerimine

SMART TS XL pakub portfoolio tasemel keerukusanalüüsi, mis ulatub kaugemale üksikutest programmidest. Keerukusnäitajaid, nagu koodiread, tsüklomaatiline keerukus ja Halsteadi mõõdikud, saab arvutada otsingutulemuste või mõjutsoonide abil määratletud rakenduste sihtrühma alamhulkade lõikes. See võimaldab meeskondadel kvantifitseerida tehnilist riski konkreetsete ärifunktsioonide või moderniseerimiskandidaatide piires, selle asemel et tugineda ligikaudsetele, rakenduseülestele keskmistele.

Kombineerides keerukusnäitajaid sõltuvus- ja mõjuanalüüsiga, SMART TS XL toetab realistlikumat pingutuse hindamist ja prioriseerimist. Suure seotuse ja keerukusega valdkondi saab varakult tuvastada, mis võimaldab moderniseerimis- ja parandusmeetmete järjestamist tegeliku struktuurilise riski, mitte eelduste põhjal.

Teadmiste edasiandmine, auditivalmidus ja juhtimise tugi

Suurettevõtetes on korduvaks probleemiks institutsionaalsete teadmiste kadumine süsteemide vananedes ja kogenud töötajate pensionile jäädes või roteerudes. SMART TS XL lahendab selle probleemi, koondades rakendusteaduse otsitavale ja uuritavale platvormile, mis jäädvustab süsteemide ülesehituse ja käitumise. Dokumentatsiooni, aruandeid, diagramme ja tõendusmaterjale saab genereerida ja jagada, et toetada kasutuselevõttu, auditeid ja regulatiivseid taotlusi.

Ekspordivõimalused võimaldavad analüüsitulemusi pakendada ajatempliga varustatud, tõendusvalmis artefaktidena, mis sobivad vastavuskontrollideks, muudatuste kinnitamiseks ja välisaudititeks. Juurdepääsu kontroll ja kasutuse jälgimine toetavad juhtimisnõudeid, eriti keskkondades, kus kasutatakse avamere arendus- või allhanke korras hooldusmudeleid.

Juurutamine, integreerimine ja operatiivne sobivus

SMART TS XL on loodud kiireks juurutamiseks ja minimaalsete töökatkestuste tekitamiseks. Installimised saab lõpule viia tundide jooksul ning konnektorid on saadaval andmete vastuvõtmiseks suurarvutikeskkondadest, hajutatud lähtekoodikontrollisüsteemidest, andmebaasidest ja jagatud andmehoidlatest. Toetatud on nii täielikud kui ka astmelised andmete laadimised, mis võimaldab keskkondadel püsida ajakohasena ilma pideva käsitsi sekkumiseta.

Automatiseerimisvõimalused võimaldavad analüüsiprotsessidel töötada järelevalveta, toetades pidevat teadmiste genereerimist vastavalt ettevõtte muutuste tsüklitele. Analüüsi koondamise abil kulutõhusale infrastruktuurile saavad organisatsioonid vähendada sõltuvust kallitest tootmisressurssidest, suurendades samal ajal analüütilist sügavust ja kättesaadavust meeskondade vahel.

SonarQube'i ettevõtteversioon

SonarQube Enterprise Edition on staatiline koodianalüüsi platvorm, mis on loodud toetama suuri arendusorganisatsioone, kes soovivad järjepidevat koodikvaliteedi, hooldatavuse ja turvastandardite jõustamist tänapäevastes tarkvaraportfellides. Selle peamine roll ettevõttekeskkondades on toimida pideva kontrollikihina, mis on integreeritud arendusprotsessidesse, andes varajast tagasisidet koodiprobleemide kohta enne muudatuste jõudmist tootmiskeskkonda. Portfellides, kus ülevaatuse läbilaskevõime muutub kitsaskohaks, paigutatakse see sageli laiema kõrvale. koodi ülevaatuse tööriistad kvaliteedikontrolli vormistamiseks ja meeskondadevahelise erinevuse vähendamiseks.

Erinevalt portfoolio tasemel analüüsiplatvormidest seisneb SonarQube'i tugevus võimes toimida arendaja töövoogudega tihedalt seotud. Analüüs käivitatakse tavaliselt osana ehitusprotsessidest või pull request valideerimisest, mis võimaldab meeskondadel tuvastada koodi lõhnu, vigu ja turvaprobleeme järk-järgult koodi arenedes. See on kooskõlas organisatsioonidega, mis standardiseerivad automatiseeritud kontrolle kogu edastusprotsessis, sealhulgas lähenemisviisides, mida on kirjeldatud jaotises CI / CD torujuhtmed, kus staatilisest analüüsist saab pigem korratav kontroll kui ad hoc ülevaatusetapp.

Reeglitel põhinev staatiline analüüs ja kvaliteediväravad

SonarQube Enterprise Editioni tuumaks on reeglitel põhinev staatilise analüüsi mootor, mis hindab lähtekoodi suure ja konfigureeritava reeglistiku alusel. Need reeglid hõlmavad levinud kategooriaid, nagu hooldatavuse probleemid, töökindluse defektid ja turvaaukude esinemine. Leitud tulemused liigitatakse raskusastme järgi ja kaardistatakse kvaliteedinäitajatega, mis määravad, kas kood saab edastustorustikus edasi liikuda.

Kvaliteediväravad on keskne mehhanism organisatsiooniliste standardite ulatuslikuks jõustamiseks. Ettevõtted saavad määratleda uue koodi hõlmatuse, defektide tiheduse ja haavatavuste läviväärtusi, tagades, et muudatused vastavad enne integreerimist eelnevalt määratletud kriteeriumidele. See võimalus on eriti väärtuslik keskkondades, kus on hajutatud meeskonnad, allhanke korras arendus või suur arendajate voolavus, kus järjepidev jõustamine vähendab sõltuvust käsitsi tehtud ülevaatustest.

Keeleline katvus ja arengu ökosüsteemi integreerimine

SonarQube toetab laia valikut kaasaegseid programmeerimiskeeli, sealhulgas Java, C#, JavaScript, TypeScript, Python ja teisi ettevõtte rakenduste arendamisel tavaliselt kasutatavaid keeli. Selle pluginate ja integratsioonide ökosüsteem võimaldab sellel ühenduda populaarsete CI/CD platvormide, versioonikontrollisüsteemide ja probleemide jälgijatega. See tihe integratsioon muudab selle hästi sobivaks organisatsioonidele, mis seavad oma tarneprotsesside osana esikohale automatiseeritud kvaliteedikontrolli.

SonarQube'i analüüsimudel on aga peamiselt allikakeskne ja repositooriumile suunatud. Kuigi see suudab paralleelselt analüüsida mitut projekti, on selle arusaam repositooriumide, platvormide ja teostuskontekstide vahelistest seostest piiratud. Analüüs piirdub tavaliselt üksikute rakenduste või teenustega, mitte ei hõlma terveid ettevõtte valdusi jagatud andmete, partiitöötluste või platvormidevaheliste sõltuvustega.

Turvaanalüüs ja vastavustugi

Ettevõtteversioonides sisaldab SonarQube täiustatud turvaanalüüsi võimalusi, mis on kooskõlas levinud haavatavuste kategooriatega. See suudab tuvastada mustreid, mis on seotud süstimisvigade, ebaturvaliste konfiguratsioonide ja API-de väärkasutamisega. Tulemused esitatakse nii arendajatele kui ka turvameeskondadele ligipääsetavas vormingus, toetades olemasolevate tööriistade raames parandustööde töövooge.

Vastavuse seisukohast pakub SonarQube jälgitavust ja aruandlust, mis aitab demonstreerida sisemiste kodeerimisstandardite ja turvapoliitikate järgimist. Aruandeid saab genereerida, et näidata probleemide suundumusi, parandusmeetmete edenemist ja kvaliteedinõuetele vastavust aja jooksul. Kuigi need funktsioonid toetavad arendusmeeskondade auditivalmidust, on need vähem keskendunud süsteemitasandi tõendite esitamisele teostuskäitumise või süsteemidevahelise mõju kohta.

Skaleeritavuse omadused ja operatiivsed kaalutlused

SonarQube Enterprise Edition on loodud skaleeritavaks suure hulga repositooriumide ja arendusmeeskondade vahel, eriti hajutatud või konteinerdatud keskkondades juurutamisel. Selle jõudlus skaleerub olemasoleva infrastruktuuriga, mistõttu sobib see organisatsioonidele, kus on suured muudatusmahud ja sagedased analüüsitsüklid. Tsentraliseeritud armatuurlauad pakuvad koondatud nähtavust projektide vahel, aidates juhtkonnal jälgida kvaliteeditrende kõrgel tasemel.

Siiski on SonarQube'i skaleeritavus projektide lõikes eelkõige horisontaalne, mitte süsteemi keerukuse lõikes vertikaalne. See ei lahenda käitusaja täitmisteid, partiide orkestreerimise loogikat ega sügavat andmeliini heterogeensete platvormide vahel. Keskkondades, kus domineerivad suurarvutite töökoormused, partiide ajastamine või tihedalt seotud pärandsüsteemid, kasutatakse SonarQube'i sageli täiendava tööriistana, mitte eraldiseisva arhitektuurilise ülevaate allikana.

Tüüpilised ettevõtte kasutusjuhud ja piirangud

SonarQube Enterprise Edition on kõige tõhusam ettevõtetes, millel on tugev DevOps-küpsus, standardiseeritud arendusplatvormid ja mis keskenduvad aktiivselt arendatava koodi kvaliteedi halvenemise vältimisele. See paistab silma järjepidevuse tagamisel, koodi ebatäpsuste vähendamisel ja kvaliteedikontrollide integreerimisel kiiresti liikuvatesse tarnetorudesse.

Selle piirangud muutuvad ilmsemaks moderniseerimisstsenaariumides, mis nõuavad arusaamist sellest, kuidas muutused avalduvad suurtes, omavahel ühendatud süsteemides. SonarQube ei püüa modelleerida täitmisjärjekorda, andmete levikut tööde ja platvormide vahel ega süsteemiüleseid sõltuvusahelaid. Seetõttu kasutatakse seda sageli koos sügavamate analüüsiplatvormidega, kui ettevõtted peavad hindama moderniseerimisriski, partiide mõju või portfellideüleste muutuste mõjusid.

Checkmarx Üks

Checkmarx One on ettevõtetele suunatud rakenduste turvaplatvorm, mis keskendub staatilisele rakenduste turvalisuse testimisele kaasaegsetes arendus- ja tarneprotsessides. Selle peamine roll suurtes organisatsioonides on tuvastada turvaauke tarkvara elutsükli alguses, eriti keskkondades, kus sagedased väljalasked, hajutatud meeskonnad ja pilvepõhised arhitektuurid suurendavad ärakasutatavate vigade ohtu. Süsteemiülese teostuskäitumise modelleerimise asemel keskendub Checkmarx One ebaturvaliste kodeerimismustrite ja konfiguratsiooni nõrkuste tuvastamisele, mis on kooskõlas tunnustatud turvataksonoomiatega.

Platvormi võtavad tavaliselt kasutusele ettevõtted, millel on väljaarendatud DevSecOps-tavad, kus turvaanalüüsi oodatakse pidevat toimimist arendusprotsessi kõrval, mitte väljalaskejärgse kontrollina. Sellistes keskkondades toimib Checkmarx One ennetava mehhanismina, mille eesmärk on vähendada haavatavate kooditeede sattumise tõenäosust tootmissüsteemidesse.

Staatilise rakenduse turvalisuse testimise fookus

Checkmarx One'i tuumaks on staatiline rakenduste turvalisuse testimise mootor, mis on optimeeritud haavatavuste tuvastamiseks lähtekoodi tasandil. Analüüs viiakse läbi rakendusi käivitamata, mis võimaldab probleeme varakult tuvastada, sageli koodi kinnitamise või loomise etapis. Platvorm kaardistab leiud tuntud haavatavuste kategooriatesse, toetades turvameeskondi, kes tuginevad standardiseeritud riskiklassifikatsiooni raamistikele, näiteks OWASP haavatavused parandusmeetmete tähtsuse järjekorda seadmiseks.

Rõhk turvaspetsiifilistele leidudele eristab Checkmarx One'i üldotstarbelistest staatilise analüüsi tööriistadest. Hooldatavuse või arhitektuuriliste probleemide esiletõstmise asemel keskendub platvorm nõrkustele, mis võivad viia andmete lekkimiseni, volitamata juurdepääsuni või privileegide eskaleerumiseni. See spetsialiseerumine muudab selle eriti oluliseks reguleeritud tööstusharudes, kus haavatavuste avalikustamise ja parandamise ajakavasid hoolikalt jälgitakse.

Integreerimine ettevõtte DevSecOpsi torujuhtmetesse

Checkmarx One on loodud tihedalt integreeruma CI/CD torujuhtmete ja arendajate töövoogudega. Skaneeringuid saab käivitada automaatselt osana ehitusprotsessidest, pull requestidest või väljalaskeväravatest, tagades, et turvaanalüüs toimub järjepidevalt ja ilma käsitsi sekkumiseta. Tulemused kuvatakse juhtpaneelide ja probleemide jälgimissüsteemide integratsioonide kaudu, mis võimaldab suunata leiud otse arendusmeeskondadele parandamiseks.

See torujuhtme-keskne operatsioonimudel toetab suurt arenduskiirust, säilitades samal ajal turvalisuse tagamise baastaseme. Keskendumine üksikutele repositooriumidele ja teenustele tähendab aga seda, et analüüs piirdub üldiselt eraldiseisvate koodibaasidega. Kuigi see sobib hästi kokku mikroteenuste ja modulaarsete arhitektuuridega, piirab see nähtavust rakendustevaheliste sõltuvuste või mitme platvormi täitmisahelate osas, mis on levinud pikaajalistes ettevõttesüsteemides.

Keelevalik ja pilvepõhine orientatsioon

Checkmarx One toetab laia valikut tänapäevaseid programmeerimiskeeli ja raamistikke, mida tavaliselt kasutatakse ettevõtetes ja pilvepõhises arenduses. See lai valik võimaldab heterogeensete arendusmeeskondade järjepidevat turvakontrolli ilma mitme spetsiaalse tööriistata. Platvormi pilvepõhine tarnemudel lihtsustab veelgi juurutamist ja skaleerimist, vähendades suure hulga rakendusi haldavate organisatsioonide tegevuskulusid.

Siiski on tugi vananenud tehnoloogiatele ja partiipõhistele keskkondadele piiratum. Suurarvutite keeled, tööülesannete juhtimiskonstruktsioonid ja tihedalt seotud vananenud töövood jäävad tavaliselt platvormi peamisest ulatusest välja. Seetõttu kasutatakse Checkmarx One'i sageli koos teiste analüüsitööriistadega, kui ettevõtted peavad sama rakendusmaastiku piires kaitsma nii kaasaegseid kui ka vananenud komponente.

Riskiaruannete ja juhtimise ühtlustamine

Juhtimise seisukohast pakub Checkmarx One aruandlusvõimalusi, mis toetavad haavatavuste jälgimist, parandusmeetmete olekut ja vastavusaruandlust. Turvajuhid saavad jälgida suundumusi rakenduste, meeskondade ja ajavahemike lõikes, aidates näidata sise-eeskirjade ja väliste regulatiivsete ootuste järgimist. Tulemusi saab koondada, et näidata üldist riskipositsiooni, mis võimaldab prioriseerimist portfelli tasandil.

Siiski keskenduvad need aruanded pigem haavatavuste olemasolule kui operatiivsele mõjule. Platvorm ei püüa kvantifitseerida, kuidas haavatavus levib läbi täitmisteede või kuidas see suhtleb partiitöötluse, andmevoogude või allavoolu süsteemidega. See eristamine on oluline ettevõtetes, kus plahvatusraadiuse ja süsteemse riski mõistmine on sama oluline kui üksikute nõrkuste tuvastamine.

Tüüpilised ettevõtte kasutusjuhud ja piirangud

Checkmarx One on kõige tõhusam ettevõtetes, kes soovivad turvameetmeid otse kiiresti arenevatesse arenduskeskkondadesse integreerida. See on suurepärane kooditaseme turvaprobleemide varajases tuvastamises, ümbertöötamise vähendamises ja järjepideva haavatavuste haldamise toetamises suurte arendajate populatsioonide seas. Organisatsioonidele, mis uuendavad oma tegevust pilvepõhiste arhitektuuride suunas, pakub see skaleeritavat mehhanismi turvahügieeni tagamiseks.

Selle piirangud ilmnevad stsenaariumides, mis nõuavad rakenduste käitumise, sõltuvusahelate või moderniseerimise mõju terviklikku mõistmist heterogeensetes süsteemides. Sellistel juhtudel positsioneeritakse Checkmarx One'i tavaliselt spetsialiseeritud turvakihina, mitte tervikliku analüüsiplatvormina, mis täiendab tööriistu, mis keskenduvad teostusülevaatele, sõltuvuste kaardistamisele ja struktuurilise riski hindamisele.

Fortify staatilise koodi analüsaator

Fortify Static Code Analyzer on ettevõtteklassi staatiline rakenduste turvalisuse testimise platvorm, mis on loodud turvanõrkuste tuvastamiseks suurtes ja reguleeritud tarkvarakeskkondades. Selle peamine roll ettevõtetes on süstemaatiliselt tuvastada kodeerimismustreid, mis tekitavad turvariski, eriti organisatsioonides, kus vastavus, auditeeritavus ja ametlikud riskijuhtimisprotsessid kujundavad tarkvaramuudatuste haldamist. Fortifyt kasutatakse tavaliselt sektorites, kus turvalisuse tagamine peab olema tõendatav, korratav ja kooskõlas ettevõtte kehtestatud kontrollimeetmetega.

Arendajakesksete tagasisideahelate rõhutamise asemel positsioneeritakse Fortifyt sageli tsentraliseeritud turvakontrollina laiemates juhtimisraamistikes. See toetab organisatsioone, mis vajavad standardiseeritud haavatavuste klassifitseerimist, järjepidevat aruandlust ja jälgitavust hajutatud või kolmandate osapoolte meeskondade poolt väljatöötatud suurtes rakenduste portfellides.

Turvakeskne staatilise analüüsi mootor

Fortify Static Code Analyzeri tuumaks on turvalisusele keskendunud analüüsimootor, mis kontrollib lähtekoodi haavatavuste tuvastamiseks ilma rakendusi käivitamata. Mootor rakendab terviklikku turvareeglite komplekti, mis on loodud selliste nõrkuste tuvastamiseks nagu süstimisvead, ebaturvaline andmetöötlus, autentimisvead ja krüptograafiliste funktsioonide väärkasutamine. Leitud tulemused liigitatakse tõsiduse ja tüübi järgi, mis võimaldab turvameeskondadel riske struktureeritud ja järjepidevalt hinnata.

Turvalisuse korrektsusele keskendumine eristab Fortifyt üldotstarbelistest staatilise analüüsi tööriistadest. Analüüsi sügavus on suunatud pigem ärakasutatavate tingimuste tuvastamisele kui hooldatavuse või arhitektuuriprobleemidele. See spetsialiseerumine muudab Fortify eriti sobivaks keskkondadele, kus haavatavuste tuvastamine on prioriteediks laiema süsteemi mõistmise ees.

Kooskõla ettevõtte riski- ja vastavusprogrammidega

Fortify integreeritakse sageli ettevõtte turbe- ja juhtimisprogrammidesse, kus tarkvarariski hallatakse koos muude tegevus- ja regulatiivsete riskidega. Selle aruandlus- ja tõendusmaterjali genereerimise võimalused toetavad siseauditeid, väliseid hindamisi ja regulatiivseid ülevaateid. Tulemusi saab koondada rakenduste ja äriüksuste vahel, pakkudes turbejuhtimisele nähtavust riskipositsioonide osas suuremas mahus.

See kooskõla ametliku IT riskijuhtimine Protsessid muudavad Fortify tavaliseks valikuks organisatsioonides, mis peavad demonstreerima pidevat kontrolli tõhusust. Aruandeid saab kasutada haavatavuste suundumuste, parandusmeetmete edenemise ja sisemiste turvapoliitikate järgimise näitamiseks, toetades kaitstavate otsuste tegemist auditite või intsidentide läbivaatamise ajal.

Keele leviala ja juurutamise omadused

Fortify staatilise koodi analüsaator toetab laia valikut programmeerimiskeeli, mida tavaliselt ettevõttekeskkondades leidub, sealhulgas nii kaasaegseid rakenduste pinusid kui ka valitud pärandtehnoloogiaid. See võimaldab organisatsioonidel rakendada järjepidevat turvaanalüüsi lähenemisviisi erinevates arendusmeeskondades ja tehnoloogiavaldkondades. Juurutusmudelid on erinevad, kusjuures Fortify installitakse sageli kohapeale või kontrollitud ettevõttekeskkondadesse, et täita andmete asukoha ja turvanõudeid.

Analüüsi tehakse aga üldiselt rakenduse või projekti tasandil. Kuigi Fortify saab skaleerida paljude rakenduste vahel, ei püüa see lahendada täitmisjärjekorda, partiide orkestreerimist ega rakendustevahelisi andmevooge. Seetõttu jääb selle riskiperspektiiv pigem koodiartefaktidele kui kogu süsteemi käitumisele lokaliseerituks.

Integreerimine turvalistesse arendustsüklitesse

Fortify on tavaliselt integreeritud turvalistesse arendustsüklitesse pigem kontrollmehhanismina kui pideva uurimisvahendina. Skaneeringuid võidakse käivitada kindlaksmääratud etappides, näiteks väljalaske-eelsete ülevaadete, oluliste muudatuste ajavahemike või vastavuspunktide ajal. See tegevusmudel sobib organisatsioonidega, mis eelistavad kontrollitud väljalaskeprotsesse ja ametlikke kinnitusi pideva juurutamise asemel.

Kuigi integratsioonid CI/CD tööriistadega on saadaval, peegeldavad Fortify kasutusmustrid sageli tasakaalu automatiseerimise ja tsentraliseeritud järelevalve vahel. Turvaleide vaatavad läbi spetsialiseerunud meeskonnad, kes hindavad parandusmeetmeid ja riskide aktsepteerimise otsuseid, tugevdades juhtimise järjepidevust kogu ettevõttes.

Tüüpilised ettevõtte kasutusjuhud ja piirangud

Fortify Static Code Analyzer on kõige tõhusam ettevõtetes, kus turvalisuse tagamine, auditeerimisvalmidus ja regulatiivsete nõuete järgimine on peamised tegurid. See pakub struktureeritud ja kaitstavat lähenemisviisi kooditaseme turvanõrkuste tuvastamiseks ja nende avastamiseks ja kõrvaldamiseks vajalike kontrollimeetmete olemasolu demonstreerimiseks.

Selle piirangud ilmnevad stsenaariumides, mis nõuavad mõistmist, kuidas haavatavused suhtlevad täitmiskäitumise, partiitöötluse või platvormidevaheliste sõltuvustega. Fortify ei modelleeri käitusaja käitumist ega süsteemiülest mõju ning seda täiendavad sageli tööriistad, mis pakuvad sügavamat ülevaadet rakenduse struktuurist, sõltuvusahelatest ja moderniseerimisriskist heterogeensetes keskkondades.

CAST-i esiletõstmine

CAST Highlight on ettevõtte rakenduste luure- ja portfoolio hindamise platvorm, mis on loodud pakkuma kõrgetasemelist ülevaadet tarkvara kvaliteedist, riskidest ja moderniseerimisvalmidusest suurtes rakenduskeskustes. Selle peamine roll ettevõttekeskkondades on toetada strateegilist otsustusprotsessi, võttes kokku struktuurilised omadused, tehnilise võla näitajad ja pilve sobivuse signaalid, mitte teostades sügavat, teostusele orienteeritud koodianalüüsi. CAST Highlight'i võetakse sageli kasutusele moderniseerimisprogrammide alguses, et luua algteadmised portfelli tervisest.

Erinevalt arendajakesksetest staatilise analüüsi tööriistadest töötab CAST Highlight koondtasandil. See on mõeldud arhitektidele, portfooliohalduritele ja transformatsioonijuhtidele abiks rakenduste võrdlemisel, moderniseerimise kandidaatide tuvastamisel ja parandusmeetmete tähtsuse järjekorda seadmisel sadades või tuhandetes süsteemides.

Portfellitaseme analüüs ja tarkvaraalane analüüs

CAST Highlighti tuumaks on kerge analüüsimootor, mis eraldab struktuurilisi metaandmeid rakenduse lähtekoodist ja konfiguratsiooniartefaktidest. Need andmed normaliseeritakse ühiseks analüütiliseks mudeliks, mis võimaldab erinevaid rakendusi hinnata ühtsete kriteeriumide alusel. Koodi kvaliteedi, hooldatavuse, turvariskide ja arhitektuurilise sobivusega seotud mõõdikud arvutatakse ja esitatakse armatuurlaudade ja võrdlevate vaadete kaudu.

Need võimed on kooskõlas laiema tarkvara intelligentsus algatused, mille eesmärk on muuta toorkoodi artefaktid otsustusvalmis ülevaateks mitte-arendajatest sidusrühmadele. Abstraktsioonides keerukuse standardiseeritud näitajateks, võimaldab CAST Highlight juhtimismeeskondadel arutleda suurte portfooliote üle ilma, et oleks vaja tegeleda üksikasjaliku koodikontrolliga.

Moderniseerimisvalmiduse ja pilvesobivuse hindamine

CAST Highlight paneb erilist rõhku rakenduste moderniseerimise ja pilvemigratsioonivalmiduse hindamisele. See hindab selliseid tegureid nagu raamistiku kasutamine, sõltuvusmustrid ja tehnoloogia ajakohasus, et hinnata rakenduste tänapäevastele platvormidele teisaldamisega seotud pingutust ja riski. Tulemusi kasutatakse sageli rakenduste rühmitamiseks kategooriatesse, nagu ümbermajutamine, ümberfaktoreerimine, asendamine või pensionile jäämine.

See hindamispõhine lähenemisviis toetab varajase etapi planeerimist ja eelarvestamist. Ettevõtted saavad CAST Highlighti väljundeid kasutada moderniseerimise tegevuskavade koostamiseks, ümberkujundamise ulatuse hindamiseks ja riskiprofiilide edastamiseks äripartneritele. Analüüs on aga tahtlikult lai ega püüa modelleerida üksikasjalikku teostuskäitumist ega ümberkujundamise kõrvalmõjusid.

Väärtpaberite ja tehniliste võla näitajad

Lisaks moderniseerimissignaalidele pakub CAST Highlight kõrgetasemelisi indikaatoreid, mis on seotud turvanõrkuste ja tehnilise võlaga. Need indikaatorid on tuletatud teadaolevatest mustritest, mis on seotud suurenenud hoolduskulude või suurenenud haavatavustega. Eesmärk ei ole asendada spetsiaalseid turvaskaneerimise tööriistu, vaid esile tõsta valdkondi, kus võib olla vajalik põhjalikum uurimine.

Kuna tulemused koondatakse, sobivad need kõige paremini võrdlevaks analüüsiks, mitte parandusmeetmete kavandamiseks. Turvalisuse ja võla indikaatorid aitavad organisatsioonidel mõista suhtelist riskide jaotust portfellide vahel, kuid need ei tuvasta konkreetseid täitmisteid, andmevooge ega tegevusalaseid sõltuvusi, mida koodimuudatused mõjutaksid.

Skaleeritavus ja operatsioonimudel

CAST Highlight on loodud tõhusaks skaleerimiseks väga suurtes rakendusportfellides. Selle kerge analüüsimeetod minimeerib töötlemiskulusid ja võimaldab uute rakenduste kiiret kasutuselevõttu. See muudab selle eriti sobivaks ettevõtetele, kes viivad läbi laiaulatuslikke uuringuid oma tarkvaramaastiku kohta ühinemiste, müükide või varajaste moderniseerimisalgatuste ajal.

Selle skaleeritavuse kompromissiks on analüütiline sügavus. CAST Highlight ei lahenda kõnegraafikuid, partiide täitmisahelaid ega platvormidevahelist andmete levikut. Seetõttu kasutatakse seda sageli koos sügavamate analüüsitööriistadega, kui konkreetsed rakendused või ümberkujundamisalgatused on planeerimisest teostuseni jõudnud.

Tüüpilised ettevõtte kasutusjuhud ja piirangud

CAST Highlight on kõige tõhusam ettevõtetes, mis vajavad strateegilise planeerimise toetamiseks rakenduste portfellide kõrgetasemelist võrdlevat ülevaadet. See on suurepärane moderniseerimiskandidaatide tuvastamisel, ümberkujundamise keerukuse hindamisel ja tehnilise riski edastamisel mitte-tehnilistele sidusrühmadele.

Selle piirangud ilmnevad siis, kui organisatsioonid vajavad täpset arusaama sellest, kuidas muudatused mõjutavad teostuskäitumist, sõltuvusahelaid või tööstabiilsust. CAST Highlight ei paku teostustasemel ülevaadet, mida on vaja refaktoreerimise või moderniseerimise tegevuste ohutuks rakendamiseks, ning seda täiendavad tavaliselt tööriistad, mis keskenduvad üksikasjalikule mõjuanalüüsile ja käitumise nähtavusele valitud rakendustes.

CAST-kuvamine

CAST Imaging on ettevõtte rakenduste luureplatvorm, mis keskendub arhitektuurianalüüsile ja struktuurilise sõltuvuse visualiseerimisele keerukates tarkvarasüsteemides. Selle peamine roll suurtes organisatsioonides on paljastada, kuidas rakendused on kokku pandud, kuidas komponendid omavahel suhtlevad ja kus struktuuriline sidumine tekitab riske. CAST Imagingut kasutavad tavaliselt arhitektid ja moderniseerimismeeskonnad, kes vajavad enne refaktoriseerimise, migreerimise või dekompositsiooni algatuste kavandamist süsteemitasandil arusaamist rakenduse struktuurist.

Koodikontrolli või turvaskaneerimise tööriista asemel rõhutab CAST Imaging arhitektuurilist mõistmist. See muudab lähtekoodi ja konfiguratsiooniartefaktid navigeeritavateks mudeliteks, mis illustreerivad komponentide, kihtide ja tehnoloogiate vahelisi seoseid, võimaldades sidusrühmadel keerukuse üle arutleda suuremas mahus.

Arhitektuuriline kaardistamine ja sõltuvuste visualiseerimine

CAST Imagingu tuumaks on võime genereerida rakenduste ja rakenduste portfellide detailseid arhitektuurilisi esitusi. Need esitused hõlmavad komponentide diagramme, interaktsioonikaarte ja kihilisi vaateid, mis näitavad, kuidas moodulid suhtlevad ja üksteisest sõltuvad. Struktuuriliste seoste visualiseerimise abil võimaldab CAST Imaging meeskondadel tuvastada tihedaid seoseid, ringsõltuvusi ja arhitektuurilisi rikkumisi, mida on failitaseme analüüsi abil raske tuvastada.

Need visuaalsed mudelid on tihedalt seotud praktikatega, mis keskenduvad sõltuvusgraafikud, kus struktuuriliste seoste mõistmine on suurte süsteemide riskide haldamiseks hädavajalik. CAST Imaging võimaldab kasutajatel interaktiivselt sõltuvusi läbida, liikudes vastavalt vajadusele kõrgetasemelistelt arhitektuurivaadetelt detailsemate esitusteni.

Mitme tehnoloogia ja rakenduste vaheline katvus

CAST Imaging toetab analüüsi laias valikus programmeerimiskeeli, raamistikke ja platvorme, mida tavaliselt ettevõttekeskkondades leidub. See lai valik võimaldab modelleerida heterogeenseid süsteeme, mis koosnevad pärandkomponentidest, hajutatud teenustest ja jagatud andmebaasidest. Rakendusteülene analüüsivõimalus võimaldab meeskondadel mõista, kuidas üksikud süsteemid sobivad suurematesse portfellidesse ja kuidas ühe rakenduse muudatused võivad mõjutada teisi.

Siiski jääb analüüs pigem struktuuriliseks kui käitumuslikuks. CAST Imaging modelleerib komponentide vahelisi staatilisi seoseid, kuid see ei simuleeri täitmisjärjekorda, käitusaja tingimusi ega partiide ajastamise loogikat. Seetõttu annab see selguse süsteemide ühendatuse kohta, kuid mitte tingimata selle kohta, kuidas need täitmise ajal käituvad.

Toetus moderniseerimisele ja arhitektuurilisele juhtimisele

CAST Imagingut kasutatakse sageli moderniseerimisalgatuste toetamiseks, kus arhitektuuriline selgus on muutuste eeltingimus. Arhitektuuriprintsiipide rikkumiste paljastamise ja liigse sidumise valdkondade tuvastamise abil aitab see meeskondadel kavandada järkjärgulisi ümberkujundamisstrateegiaid. Need teadmised võivad anda teavet teenuste ekstraheerimise, liideste ümberkujundamise või etapiviisilise migratsiooni lähenemisviiside kohta otsuste langetamiseks.

Juhtimise kontekstis saab CAST Imagingut kasutada ka arhitektuuri vastavuse hindamiseks määratletud standarditele. Kõrvalekaldeid sihtarhitektuuridest saab tuvastada ja dokumenteerida, toetades järelevalvet ja parandusmeetmete kavandamist. See muudab selle väärtuslikuks organisatsioonides, mis jõustavad arhitektuurilisi kontrolle osana oma muudatuste juhtimise protsessidest.

Skaleeritavuse ja portfelli modelleerimise kaalutlused

Platvorm on loodud skaleeritavaks suurte rakenduste ja portfooliote vahel, genereerides arhitektuurimudeleid, mida saab sidusrühmade vahel jagada. Selle visualiseerimiskeskne lähenemisviis toetab koostööd analüüsi ja suhtlust, eriti keerukate struktuuride selgitamisel mitte-arendajate sihtrühmale.

Selle skaleeritavuse kompromissiks on piiratud ülevaade operatsioonidünaamikast. CAST Imaging ei lahenda andmete päritolu välitööde tasandil, ei jälgi partiide täitmisvooge ega kvantifitseeri muudatuste mõju käitusajale. Algatuste puhul, mis nõuavad muudatuste mõju täpset ulatuse määramist või täitmiskäitumise valideerimist, on tavaliselt vaja täiendavaid analüüsivahendeid.

Tüüpilised ettevõtte kasutusjuhud ja piirangud

CAST Imaging on kõige tõhusam ettevõtetes, mis peavad enne oluliste muudatuste tegemist mõistma ja ratsionaliseerima rakenduste arhitektuuri. See on suurepärane struktuurilise keerukuse paljastamisel, arhitektuurilise ümberkujundamise juhendamisel ja heterogeensete süsteemide moderniseerimise planeerimise toetamisel.

Selle piirangud ilmnevad siis, kui organisatsioonid vajavad teostustasandi ülevaadet, mõjuhindamist või muudatuste leviku valideerimist käitusaja käitumise kaudu. CAST Imaging pakub pigem struktuurikaarti kui tegevusplaani ning seda täiendavad sageli tööriistad, mis pakuvad sügavamat analüüsi teostusteede, andmevoo ja süsteemi käitumise kohta.

Veracode'i staatiline analüüs

Veracode Static Analysis on pilvepõhine staatiline rakenduste turvalisuse testimise platvorm, mis on loodud turvakontrollide otse integreerimiseks kaasaegsetesse tarkvaratarneprotsessidesse. Selle peamine roll ettevõttekeskkondades on turvaaukude varajane ja pidev tuvastamine suurtes rakenduskoodimahtudes, eriti organisatsioonides, mis seavad esikohale kiired väljalasketsüklid, hajutatud arendusmeeskonnad ja tsentraliseeritud turvalisuse järelevalve. Veracode'i kasutatakse tavaliselt seal, kus turvalisuse tagamine peab olema skaleeritav ilma arenduskiirust mõjutamata.

Platvorm rõhutab automatiseerimist ja järjepidevust, asetades staatilise analüüsi pigem pidevalt sisse lülitatud turvakontrolliks kui perioodiliseks ülevaatustegevuseks. See tegutsemismudel on kooskõlas ettevõtetega, mis on standardiseerinud pilvepõhised arendustööriistad ja vajavad tsentraliseeritud nähtavust rakenduste turvalisuse seisukorra kohta erinevates meeskondades ja projektides.

Pilvepõhine staatiline rakenduste turvalisuse testimine

Veracode Static Analysis'i tuumaks on staatiline turvaskaneerimismootor, mida pakutakse täielikult hallatud pilveteenusena. Lähtekood ja binaarfailid laaditakse analüüsiks üles ning neid kontrollitakse haavatavuste, näiteks süstimisvigade, ebaturvalise andmetöötluse ja autentimisnõrkuste suhtes. Analüüs ei vaja juurdepääsu tootmiskeskkondadele, mis võimaldab turvahinnanguid teha elutsükli alguses ilma operatsiooniriskita.

See pilvepõhine lähenemisviis võimaldab kiiret kasutuselevõttu ja elastset skaleerimist suurtes portfellides. Ettevõtted saavad rakendada järjepidevaid turvaskannimise poliitikaid sadades rakendustes ilma kohapealset infrastruktuuri säilitamata. Tulemused normaliseeritakse ja esitatakse tsentraliseeritud armatuurlaudade kaudu, toetades turvameeskondi, kes vastutavad ettevõtteülese riskijärelevalve eest.

Integreerimine pideva tarnimise torujuhtmetesse

Veracode on loodud tihedalt integreeruma CI/CD torujuhtmete ja arendustööriistadega. Skaneeringuid saab käivitada automaatselt ehituse või avaldamise etapis ning tulemused tagastatakse vormingutes, mis integreeruvad probleemide jälgimise ja parandamise töövoogudega. See toetab vasakule nihutatud turvamudelit, kus haavatavusi käsitletakse lähemal nende tekkimise hetkele.

Praktikas on Veracode'i roll torujuhtmetes sageli kooskõlastatud laiema kvaliteedi- ja testimiskontrolliga, sealhulgas selliste tegevustega nagu jõudluse regressioontestimine, et tagada turvalisuse jõustamine mitte eraldiseisvana muudest mittefunktsionaalsetest nõuetest. See kooskõla aitab organisatsioonidel tasakaalustada turvalisuse rangust ja tulemuslikkust.

Keeleline ulatus ja portfoolio järjepidevus

Veracode Static Analysis toetab laia valikut tänapäevaseid programmeerimiskeeli ja raamistikke, mida tavaliselt kasutatakse ettevõtte rakenduste arendamisel. See lai valik võimaldab turvameeskondadel rakendada ühtseid skaneerimispoliitikaid heterogeensetes arendusplatvormides, vähendades lünki, mis võivad meeskondade või platvormide vahel tekkida.

Platvormi fookus jääb siiski rakendustaseme turvaskaneerimisele. Analüüs piirdub tavaliselt üksikute rakenduste või teenustega ning rakenduste, partiitöötlusprotsesside või jagatud andmestruktuuride vahelisi seoseid ei modelleerita. Seetõttu pakub Veracode küll põhjalikku ülevaadet kooditaseme haavatavustest, kuid piiratud ülevaadet sellest, kuidas need haavatavused võivad omavahel ühendatud süsteemides levida.

Riskiaruannete ja juhtimise nähtavus

Veracode pakub aruandlusvõimalusi, mis võimaldavad turvajuhtidel jälgida haavatavuste trende, parandamise edenemist ja poliitika järgimist kogu ettevõttes. Armatuurlauad toetavad riskipositsiooni portfelli tasemel vaateid, võimaldades prioriseerimist tõsiduse ja ärimõju alusel. Neid aruandeid kasutatakse sageli sisemise turvalisuse juhtimise, juhtkonna aruandluse ja kolmandate osapoolte tagatistegevuste toetamiseks.

Kuigi need võimalused toetavad vastutust ja järelevalvet, jääb aruandluse fookus haavatavustele keskendunuks. Veracode ei püüa kvantifitseerida parandusmeetmetega seotud operatiivset mõju, täitmisvoo katkestusi ega moderniseerimisriski. See eristamine on oluline keskkondades, kus turvamuudatusi tuleb hinnata koos stabiilsuse ja muudatuste haldamise kaalutlustega.

Tüüpilised ettevõtte kasutusjuhud ja piirangud

Veracode'i staatiline analüüs on kõige tõhusam ettevõtetes, mis tegutsevad suure edastuskiirusega ja vajavad skaleeritavat, tsentraliseeritud turvaskannimist tänapäevastes rakenduste pinudes. See on suurepärane ühtsete turvastandardite jõustamisel, haavatavuste avastamise aja vähendamisel ja DevSecOpsi tegevusmudelite toetamisel.

Selle piirangud ilmnevad stsenaariumides, mis nõuavad süsteemi käitumise, rakendustevaheliste sõltuvuste või pärandpaketttöötluse sügavat mõistmist. Veracode ei paku teostustaseme ülevaadet ega arhitektuuriliste sõltuvuste kaardistamist ning see on tavaliselt positsioneeritud spetsiaalse turvakihina, mida täiendavad tööriistad, mis keskenduvad mõjuanalüüsile, sõltuvuste nähtavusele ja ettevõtte tasemel süsteemi mõistmisele.

Coverity (Synopsys)

Coverity on ettevõtte staatilise koodi analüüsi platvorm, mis on tuntud oma võime eest tuvastada keerulisi defekte suurtes ja jõudluskriitilistes koodibaasides. Selle peamine roll ettevõttekeskkondades on tuvastada sügavaid õigsuse ja usaldusväärsuse probleeme, mida on raske ainult testimise abil avastada, eriti süsteemides, kus rikketel on märkimisväärsed operatsioonilised, ohutusalased või rahalised tagajärjed. Coverityt kasutatakse sageli sellistes tööstusharudes nagu autotööstus, lennundus, telekommunikatsioon ja taristutarkvara, kus defektide täpsus ja madal valepositiivsete tulemuste määr on olulised.

Erinevalt portfoolio tasemel analüüsiplatvormidest keskendub Coverity koodi tasemel korrektsusele ulatuslikes koodibaasides. See on loodud suurte lähtekoodimahtude tõhusaks analüüsimiseks, säilitades samal ajal kõrge analüütilise ranguse taseme, mistõttu sobib see organisatsioonidele, kes haldavad pikaealisi süsteeme, millel on ranged töökindluse nõuded.

Sügav defektide tuvastamine ja täppisanalüüs

Coverity tuumaks on staatiline analüüsimootor, mis on optimeeritud tuvastama defekte, nagu mälu rike, ressursilekked, samaaegsusprobleemid ja loogikavigad. Mootor on tuntud oma võime poolest arutleda keerukate juhtimisteede ja teostusstsenaariumide üle, mis hõlmavad mitut funktsiooni ja moodulit. See analüüsi sügavus võimaldab tuvastada defekte, mis võivad ilmneda ainult teatud käitusaja tingimustes.

Coverity analüütiline lähenemine hõlmab täiustatud tehnikaid, mis on seotud sümboolne hukkamine, mis võimaldab tal uurida mitut täitmisrada ilma koodi käivitamata. See võimekus aitab kaasa selle mainele suure täpsuse osas ja aitab vähendada müra, mis on sageli seotud suuremahulise staatilise analüüsiga ettevõttekeskkondades.

Keelekesksus ja sihipärane katvus

Coverity pakub tugevat tuge keeltele, mida tavaliselt kasutatakse süsteemitasemel ja jõudlustundlikus tarkvaras, sealhulgas C, C++ ja Java. See fookus muudab selle eriti tõhusaks põhiliste infrastruktuuri komponentide, manussüsteemide ja taustteenuste analüüsimisel, kus madala taseme defektidel võib olla ülemäära suur mõju.

Kuigi platvorm suudab skaleeruda suurte koodibaaside vahel, on selle keelevalik kitsam kui mõnedel üldotstarbelistel staatilise analüüsi tööriistadel. See on vähem orienteeritud heterogeensetele ettevõtetele, mis hõlmavad partiitöötluskeeli, skriptimiskeskkondi või suurarvutitele omaseid tehnoloogiaid. Seetõttu juurutatakse Coverityt sageli valikuliselt portfellides, keskendudes komponentidele, kus defektide täpsus on kõige olulisem.

Integreerimine ettevõtte arendamise töövoogudesse

Coverity on loodud integreeruma ettevõtte arendusprotsessidesse, sealhulgas CI/CD torujuhtmetesse ja tsentraliseeritud defektide haldussüsteemidesse. Skaneeringuid saab ajastada või käivitada automaatselt ning tulemused suunatakse arendusmeeskondadele parandamiseks. Platvorm toetab järkjärgulist analüüsi, mis võimaldab meeskondadel keskenduda äsja tekkinud probleemidele, säilitades samal ajal nähtavuse olemasolevate defektide mahajäämuste osas.

Paljudes organisatsioonides positsioneeritakse Coverity't pigem kvaliteedikontrolli kui pideva uurimisvahendina. Selle skaneeringuid tehakse sageli kindlaksmääratud verstapostidel, näiteks enne suuremate versioonide väljaandmist või ametlike kvaliteedikontrollide ajal. See kasutusmuster peegeldab selle rolli usaldusväärsusstandardite jõustamisel, mitte kiire iteratsiooni toetamisel.

Skaleeritavus ja jõudlusnäitajad

Coverity on loodud väga suurte koodibaaside tõhusaks käsitlemiseks, mistõttu sobib see ettevõtetele, millel on miljoneid ridu kriitilist koodi. Selle jõudlus skaleerub olemasoleva infrastruktuuriga, võimaldades organisatsioonidel analüüsida olulisi süsteeme ilma liiga pika analüüsiajata. Tsentraliseeritud armatuurlauad pakuvad nähtavust defektide suundumuste ja parandamise edenemise kohta projektides.

Coverity skaleeritavus keskendub aga pigem koodimahule kui süsteemi keerukusele. See ei püüa modelleerida rakendustevahelisi sõltuvusi, partiide täitmise järjekorda ega andmete päritolu platvormide vahel. Selle teadmised keskenduvad endiselt defektide tuvastamisele üksikute koodibaaside sees, mitte süsteemiülesele käitumisele.

Tüüpilised ettevõtte kasutusjuhud ja piirangud

Coverity on kõige tõhusam ettevõtetes, mis vajavad kriitiliste tarkvarakomponentide puhul kõrge usaldusväärsusega defektide tuvastamist. See on suurepärane peente probleemide tuvastamisel, mis võivad põhjustada krahhe, turvaauke või ettearvamatut käitumist tootmises, eriti madala taseme või jõudlustundliku koodi puhul.

Selle piirangud ilmnevad moderniseerimis- või ümberkujundamisalgatustes, mis nõuavad arusaamist sellest, kuidas muutused mõjutavad omavahel ühendatud süsteeme. Coverity ei paku arhitektuurilist sõltuvuste kaardistamist ega teostustasandi mõjuanalüüsi ning seda täiendavad tavaliselt tööriistad, mis keskenduvad portfelli nähtavusele, sõltuvuste analüüsile ja käitumuslikule ülevaatele heterogeensetes ettevõttekeskkondades.

Parasoft C/C++ test ja DTP

Parasoft C/C++test ja sellega seotud arendustestimise platvorm (DTP) moodustavad ettevõttetasemel staatilise analüüsi ja vastavustestimise lahenduse, mis on kohandatud ohutuskriitiliste ja rangelt reguleeritud tarkvarakeskkondade jaoks. Selle peamine roll suurtes organisatsioonides on toetada süsteemitaseme koodi ranget kontrollimist, kus defektid võivad põhjustada töökatkestusi, regulatiivseid rikkumisi või ohutusintsidente. Parasofti kasutatakse laialdaselt sellistes tööstusharudes nagu lennundus, autotööstus, kaitsetööstus ja tööstussüsteemid, kus tarkvara käitumine peab olema tõestatavalt korrektne ja auditeeritav.

Erinevalt üldotstarbelistest staatilise analüüsi tööriistadest rõhutab Parasoft vastavust määratletud standarditele ja kontrollimise eesmärkidele. Platvorm on loodud toetama keskkondi, kus arendust reguleerivad formaalsed protsessid, sertifitseerimisnõuded ja dokumenteeritud kinnitusjuhtumid, mitte kiire iteratsioon.

Standardipõhine staatiline analüüs ja vastavuse tagamine

Parasoft C/C++testi tuumaks on staatiline analüüsimootor, mis on kooskõlas valdkonna ohutus- ja kodeerimisstandarditega, nagu MISRA, CERT ja ISO-ga seotud juhised. Mootor hindab lähtekoodi rangete reeglite alusel, mis määratlevad vastuvõetavad konstruktsioonid, kasutusmustrid ja veatingimused. Rikkumised liigitatakse raskusastme järgi ja seotakse otse vastavusnõuetega, võimaldades organisatsioonidel näidata kohustuslike arendustavade järgimist.

See standardipõhine lähenemisviis on kooskõlas keskkondadega, mis tuginevad ametlik kontroll kontseptsioonid, kus õigsust ei defineerita mitte ainult funktsionaalse käitumise, vaid ka ettekirjutatud reeglite järgimise kaudu. Parasofti analüüsi väljundeid saab kasutada tõendusmaterjalina sertifitseerimis- ja auditeerimisprotsessides, vähendades käsitsi kontrollimise pingutust.

Keskendunud keeletugi ja sihipärane analüüsi sügavus

Parasoft C/C++test on spetsiaalselt optimeeritud C ja C++ koodibaaside jaoks, pakkudes süvaanalüüsi võimalusi keeltele, mida tavaliselt kasutatakse manussüsteemides ja süsteemitasemel tarkvaras. See spetsialiseerumine võimaldab platvormil tuvastada madala taseme probleeme, nagu mälu väärkasutus, pointeri vead ja samaaegsusvead, mis võivad olla eriti ohtlikud ohutuskriitilistes kontekstides.

Kuigi see sügavus on sihtdomeeni piires väärtuslik, piirab see ka platvormi rakendatavust laiemates ettevõtetes. Parasofti eesmärk ei ole pakkuda laia leviala erinevates keeltes, partiitöötluskeskkondades või pärandarvutisüsteemides. Seetõttu juurutatakse seda tavaliselt ettevõtte portfelli sihtrühmades, mitte universaalse analüüsilahendusena.

Integratsioon reguleeritud arendustsüklitega

Parasoft on loodud integreeruma struktureeritud arendustsüklitesse, mis rõhutavad jälgitavust, dokumenteerimist ja kontrollitud muutusi. Staatilise analüüsi tulemusi saab DTP komponendi kaudu siduda nõuete, testide ja defektide jälgimissüsteemidega, võimaldades otsast lõpuni jälgitavust spetsifikatsioonist verifitseerimiseni.

See integratsioon toetab arendusmudeleid, kus muudatusi tehakse teadlikult ja vaadatakse ametlikult üle. Analüüsi tehakse sageli kindlaksmääratud verstapostidel, näiteks enne sertifikaatide esitamist või suuremaid väljaandeid, mitte pidevalt iga muudatuste tegemisel. See tegutsemismudel peegeldab reguleeritud keskkondade prioriteete, kus prognoositavus ja kindlus kaaluvad üles kiiruse.

Aruandlus, jälgitavus ja auditeerimisvalmidus

Arendustestimise platvorm pakub tsentraliseeritud aruandlust ja analüüsi projektide ja meeskondade vahel. Kvaliteedi tagamise ja vastavuse sidusrühmad saavad koondada ja üle vaadata vastavusseisundi, defektide trendide ja kontrollimise ulatusega seotud mõõdikuid. Aruanded on struktureeritud auditi- ja sertifitseerimistegevuste toetamiseks, pakkudes dokumenteeritud tõendeid analüüsi teostamise ja tulemuste kohta.

Siiski keskenduvad need aruanded pigem kooditaseme vastavusele kui süsteemiülesele käitumisele. Parasoft ei modelleeri teostusradasid rakenduste, partiiorkestreerimise ega platvormidevaheliste sõltuvuste vahel. Selle jälgitavus on suunatud pigem nõuetele ja standarditele kui komponentide vahelisele interaktsioonile käitusajal.

Tüüpilised ettevõtte kasutusjuhud ja piirangud

Parasoft C/C++ test ja DTP on kõige tõhusamad ettevõtetes, kus ohutus, töökindlus ja vastavus regulatiivsetele nõuetele on peamised mured. Need pakuvad distsiplineeritud raamistikku kriitilise koodi vastavuse kontrollimiseks rangetele standarditele ja selle läbivaatamise läbimiseks.

Nende piirangud ilmnevad keskkondades, mis nõuavad suurte ja omavahel ühendatud süsteemide terviklikku mõistmist või heterogeensete tehnoloogiapakettide tuge. Parasoft ei ole loodud portfellitasemel nähtavuse ega teostusele orienteeritud mõjuanalüüsi pakkumiseks ning seda täiendavad sageli tööriistad, mis keskenduvad arhitektuurilistele sõltuvustele, moderniseerimisriskile ja süsteemi käitumisele keerukates ettevõttemaastikes.

Klocwork

Klocwork on ettevõtte staatilise koodi analüüsi platvorm, mis keskendub turvalisuse, töökindluse ja samaaegsusega seotud defektide tuvastamisele suurtes ja keerukates koodibaasides. Selle peamine roll ettevõttekeskkondades on tuvastada probleeme, mis võivad ohustada süsteemi stabiilsust või turvalisust, eriti tarkvaras, mis töötab suure koormuse, paralleelse täitmise või piiratud käitusaja tingimustes. Klocworki kasutatakse tavaliselt tööstusharudes, kus jõudlus ja korrektsus on tihedalt seotud, sealhulgas telekommunikatsioon, manussüsteemid, finantsinfrastruktuur ja suuremahulised taustteenused.

Platvorm rõhutab varajast defektide tuvastamist staatilise analüüsi abil, võimaldades organisatsioonidel tuvastada probleemseid mustreid enne, kui need käitusaja tõrgetena avalduvad. Klocworki positsioneeritakse tavaliselt kvaliteedi ja turvalisuse tagamise tööriistana, mitte portfelliülese analüüsilahendusena.

Samaaegsusele ja usaldusväärsusele orienteeritud staatiline analüüs

Klocworki tuumaks on staatiline analüüsimootor, mis on loodud tuvastama keeruliste teostusstsenaariumide käigus tekkivaid defekte. See hõlmab mäluhalduse, ressursside käitlemise ja sünkroniseerimisega seotud probleeme. Mootor on eriti efektiivne paralleelse teostuse defektide tuvastamisel, kus peened interaktsioonid lõimede vahel võivad viia ettearvamatu käitumiseni.

Selle võime arutleda samaaegsete kooditeede üle muudab Klocworki asjakohaseks keskkondades, kus tarkvara peab koormuse all usaldusväärselt töötama. Analüüsi tulemused sisaldavad sageli ummikseisude, võidujooksutingimuste ja ebaõigete sünkroniseerimiskonstruktsioonidega seotud leide. Need võimalused toetavad organisatsioone, kes püüavad vähendada ebastabiilsust, mis on põhjustatud raskesti reprodutseeritavatest samaaegsusdefektidest, näiteks võistlustingimused.

Keelekesksus ja sooritustundlikud valdkonnad

Klocwork pakub tugevat tuge keeltele, mida tavaliselt kasutatakse süsteemitasemel ja jõudluskriitilises tarkvaras, sealhulgas C, C++ ja Java. See fookus on kooskõlas selle kasutuselevõtuga valdkondades, kus madala taseme korrektsus ja käitusaja efektiivsus on kriitilise tähtsusega. Keskendudes kitsamale keelte hulgale, pakub platvorm nende keskkondade jaoks sügavamat analüüsi võrreldes laiemate ja üldistatud tööriistadega.

See spetsialiseerumine piirab aga ka selle rakendatavust heterogeensetes ettevõtetes. Klocwork ei ole loodud partiipõhiste töökoormuste, suurarvutikeelte ega kõrgetasemeliste skriptimiskeskkondade analüüsimiseks, mis on levinud pikaajalistes ettevõttesüsteemides. Seetõttu kasutatakse seda sageli valikuliselt, mitte universaalse analüüsilahendusena.

Integreerimine ettevõtte kvaliteedi- ja turbeprotsessidesse

Klocwork integreerub ettevõtte arendusprotsessidega, sealhulgas CI/CD torujuhtmete ja defektide jälgimissüsteemidega. Skaneeringuid saab automatiseerida ja tulemusi suunata arendusmeeskondadele parandamiseks. Platvorm toetab järkjärgulist analüüsi, mis võimaldab meeskondadel keskenduda äsjailmunud probleemidele, säilitades samal ajal nähtavuse olemasolevate defektide osas.

Paljudes organisatsioonides kasutatakse Klocworki osana ametlikest kvaliteeditagamise protsessidest. Analüüsi võidakse käivitada olulistes etappides, näiteks väljalaske-eelse valideerimise või suuremate refaktoreerimistööde käigus. See kasutusmuster peegeldab selle rolli usaldusväärsuse ja turvalisuse tagamisel, mitte pideva arhitektuurilise uurimise toetamisel.

Skaleeritavuse omadused ja tegevusulatus

Klocwork on loodud skaleeritavaks suurtes koodibaasides, võimaldades analüüsida olulisi süsteeme ilma liigse jõudluskoormuseta. Tsentraliseeritud armatuurlauad pakuvad nähtavust defektide trendide ja parandamise edenemise kohta projektides. Need vaated toetavad juhtimisjärelevalvet ja aitavad meeskondadel seada tähtsuse järjekorda parandusmeetmeid vastavalt nende tõsidusele ja mõjule.

Vaatamata koodimahu skaleeritavusele jääb Klocworki analüütiline ulatus lokaliseeritud üksikutele rakendustele või komponentidele. See ei modelleeri rakendustevahelisi sõltuvusi, partiide täitmise järjekorda ega andmete päritolu platvormide vahel. Selle analüüsid keskenduvad pigem koodi õigsusele kui süsteemiülesele käitumisele.

Tüüpilised ettevõtte kasutusjuhud ja piirangud

Klocwork on kõige tõhusam ettevõtetes, mis vajavad jõudlustundliku tarkvara samaaegsuse ja töökindluse defektide kõrge usaldusväärsusega tuvastamist. See on suurepärane selliste probleemide avastamisel, mida on testimise abil raske taasesitada ja mis võivad tootmiskeskkondades põhjustada vahelduvaid või katastroofilisi tõrkeid.

Selle piirangud ilmnevad ümberkujundamisalgatustes, mis nõuavad rakenduste portfellide, teostusvoogude või moderniseerimise mõju terviklikku mõistmist. Klocwork ei paku arhitektuurilise sõltuvuse kaardistamist ega teostustaseme mõjuanalüüsi ning seda täiendavad tavaliselt tööriistad, mis keskenduvad laiemale süsteemi mõistmisele ja muutuste riski hindamisele heterogeensetes ettevõttekeskkondades.

OpenText DevOps pilve staatiline analüüs

OpenText DevOps Cloud Static Analysis on ettevõtte staatilise analüüsi võimalus, mida pakutakse osana laiemast DevOps ja rakenduste elutsükli halduspaketist. Selle peamine roll suurtes organisatsioonides on pakkuda standardiseeritud koodi kvaliteedi ja turvakontrolle, mis on kooskõlas väljakujunenud tarnehaldusmudelitega. Eraldiseisva süvaanalüüsi platvormina toimimise asemel võtavad selle tavaliselt kasutusele ettevõtted, mis seavad esikohale tööriistakettide konsolideerimise ja tsentraliseeritud järelevalve arendus-, testimis- ja väljalaskeprotsessides.

Platvormi kasutatakse kõige sagedamini keskkondades, kus tarkvara tarnimine peab järgima ametlikke kontrolle ja kus integratsioon olemasolevate ALM-i, testimise ja versioonihalduse tööriistadega on võtmenõue. Selle väärtus seisneb järjepidevuses ja juhtimise ühtlustamises, mitte põhjalikus käitumuslikus või arhitektuurilises analüüsis.

Suite-orienteeritud staatilise analüüsi võimalused

OpenText DevOps Cloud Static Analysis pakub oma põhiolemuses lähtekoodi reeglipõhist kontrolli, et tuvastada kvaliteediprobleeme ja turvanõrkusi. Analüüs keskendub levinud defektikategooriatele, kodeerimisstandardite rikkumistele ja haavatavuste mustritele, mida saab tuvastada ilma rakendust käivitamata. Tulemused normaliseeritakse ja esitatakse tsentraliseeritud armatuurlaudade kaudu koos teiste DevOps-i mõõdikutega.

See komplektipõhine lähenemisviis toetab organisatsioone, kes soovivad, et staatiline analüüs toimiks osana suuremast tarnekontrolli raamistikust. Analüüsi integreeritud platvormile manustades saavad ettevõtted meeskondades jõustada baasstandardeid ilma täiendavaid tööriistu juba niigi keerukatesse keskkondadesse lisamata.

Integratsioon ettevõtte teenuste osutamise juhtimisega

OpenTexti staatilise analüüsi võimalused on tihedalt integreeritud laiemate elutsükli haldusfunktsioonidega, nagu nõuete jälgimine, testimine ja väljaannete orkestreerimine. See integratsioon võimaldab analüüsi tulemusi siduda tööüksuste, defektide ja kinnitustega, toetades jälgitavust kogu tarneprotsessi vältel. Formaalsete juhtimismudelitega organisatsioonide jaoks lihtsustab see ühtlustamine järelevalvet ja aruandlust.

Platvorm on sageli paigutatud struktureeritud toetamiseks muutuste juhtimine protsessid, kus tarkvaramuudatused peavad läbima kindlaksmääratud ülevaatus- ja kinnitamisetapid. Staatilise analüüsi tulemused muutuvad pigem osaks tõenditest, mida kasutatakse avaldamisvalmiduse hindamiseks, mitte eraldiseisvaks tehnilise ülevaate allikaks.

Keeleline ulatus ja standardiseerimise fookus

OpenText DevOps Cloud Static Analysis toetab mitmeid levinud ettevõtte programmeerimiskeeli, võimaldades kodeerimisstandardite järjepidevat jõustamist erinevate arendusmeeskondade vahel. Selle keeletugi on suunatud pigem tavapärastele rakenduste arenduspinudele kui niši- või pärandkeskkondadele.

Kuigi see ulatus toetab standardiseerimist, jääb analüüsi sügavus võrreldes spetsiaalsete tööriistadega suhteliselt väikeseks. Platvorm ei püüa modelleerida täitmisteid, lahendada partiiorkestreerimisloogikat ega analüüsida rakendustevahelisi sõltuvusi. Selle tulemused sobivad kõige paremini üksikute koodibaaside lokaliseeritud probleemide tuvastamiseks.

Skaleeritavus ja tööomadused

OpenText DevOps Cloud Static Analysis on loodud toimima osana pilvepõhisest paketist ning see skaleerub mitme projekti ja meeskonna vahel tsentraliseeritud administreerimise abil. See sobib ettevõtetele, kes otsivad ühtset kontrolli suure arendajate hulga üle. Jõudlus skaleerub pilveinfrastruktuuriga, vähendades vajadust spetsiaalsete kohapealsete ressursside järele.

Siiski viitab skaleeritavus selles kontekstis pigem organisatsioonilisele ulatusele kui analüütilisele sügavusele. Platvorm pakub laia nähtavust projektide lõikes, kuid piiratud ülevaadet sellest, kuidas süsteemid käitusajal käituvad või kuidas muudatused levivad keerukates ja omavahel ühendatud keskkondades.

Tüüpilised ettevõtte kasutusjuhud ja piirangud

OpenText DevOps Cloud Staatiline Analüüs on kõige tõhusam ettevõtetes, mis hindavad integreeritud tarnehaldust ja standardiseeritud kontrolle põhjaliku tehnilise uurimise asemel. See toetab keskkondi, kus staatiline analüüs on üks kontrollpunkt paljude seas kontrollitud avaldamisprotsessis, tagades baaskvaliteedi ja turvanõuete järjepideva jõustamise.

Selle piirangud ilmnevad stsenaariumides, mis nõuavad heterogeensete süsteemide teostuskäitumise, sõltuvusahelate või moderniseerimise mõju detailset mõistmist. Platvorm ei paku käitumuslikku nähtavust ega mõju hindamist, mis on vajalik suuremahuliste refaktoriseerimis- või moderniseerimisalgatuste ohutuks elluviimiseks, ning seda täiendavad sageli tööriistad, mis on spetsialiseerunud teostusülevaatele ja platvormideülesele analüüsile.

SCA lahenduste võimekusel põhinev võrdlustabel

| Võime | SMART TS XL | SonarQube Ent | Checkmarx Üks | Fortify SCA | CAST-i esiletõstmine | CAST-kuvamine | Verakood | Coverity | Parasoft | Klocwork | OpenText |

|---|---|---|---|---|---|---|---|---|---|---|---|

| Ettevõtte portfelli ulatus | ✅ Suurepärane | ◐ Mõõdukas | ◐ Mõõdukas | ◐ Mõõdukas | ✅ Suurepärane | ✅ Suurepärane | ◐ Mõõdukas | ◐ Mõõdukas | ◐ Mõõdukas | ◐ Mõõdukas | ◐ Mõõdukas |

| Mitmeplatvormiline (suurarvuti + hajusarvuti) | ✅ Täis | Ei | Ei | ❌ Piiratud | ❌ Piiratud | ❌ Piiratud | Ei | Ei | Ei | Ei | ❌ Piiratud |

| Vananenud keelte tugi (COBOL, JCL, RPG) | ✅ Täis | Ei | Ei | ❌ Piiratud | ❌ Piiratud | ❌ Piiratud | Ei | Ei | Ei | Ei | Ei |

| Süsteemideülene sõltuvusanalüüs | ✅ Täis | Ei | Ei | Ei | ◐ Kõrgetasemeline | ◐ Struktuurne | Ei | Ei | Ei | Ei | Ei |

| Täitmistee nähtavus (staatiline) | ✅ Täis | Ei | Ei | Ei | Ei | Ei | Ei | ◐ Osaline | ◐ Osaline | ◐ Osaline | Ei |

| Partii- ja töövoo analüüs | ✅ Täis | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei | Ei |

| Mõjuanalüüs enne muudatust | ✅ Sügav | ◐ Madal | ◐ Ainult turvalisuse jaoks | ◐ Ainult turvalisuse jaoks | ◐ Portfoolio | ◐ Struktuurne | ◐ Ainult turvalisuse jaoks | ◐ Kooditase | ◐ Kooditase | ◐ Kooditase | ◐ Juhtimine |

| Turvanõrkuste tuvastamine (SAST) | ◐ Kontekstuaalne | ◐ Põhiline | ✅ Tugev | ✅ Tugev | ◐ Soovituslik | Ei | ✅ Tugev | ◐ Piiratud | ◐ Piiratud | ◐ Piiratud | ◐ Põhiline |

| Toimivuse ja keerukuse ülevaade | ✅ Sügav | ◐ Mõõdikud | Ei | Ei | ◐ Kogumaterjal | ◐ Struktuurne | Ei | ◐ Defektidel põhinev | ◐ Vastavus | ◐ Defektidel põhinev | Ei |

| Moderniseerimisvalmiduse analüüs | ✅ Natiivne | Ei | Ei | Ei | ✅ Esmane | ◐ Struktuurne | Ei | Ei | Ei | Ei | Ei |

| Otsi kõikide varade hulgast | ✅ Täiustatud | ◐ Ainult repo | ◐ Ainult repo | ◐ Ainult repo | ◐ Metaandmed | ◐ Metaandmed | ◐ Ainult repo | ◐ Ainult repo | ◐ Ainult repo | ◐ Ainult repo | ◐ Ainult repo |

| CI/CD integreerimine | ◐ Valikuline | ✅ Tugev | ✅ Tugev | ◐ Mõõdukas | Ei | Ei | ✅ Tugev | ◐ Mõõdukas | ◐ Mõõdukas | ◐ Mõõdukas | ✅ Natiivne |

| Auditivalmis tõendite genereerimine | ✅ Natiivne | ◐ Piiratud | ◐ Piiratud | ✅ Tugev | ◐ Kogumaterjal | ◐ Struktuurne | ◐ Piiratud | ◐ Piiratud | ✅ Tugev | ◐ Piiratud | ◐ Tugev |

Muud staatilise koodi analüüsi tööriistad (piiratud ettevõtte rakendatavus)

- ESLint

- Plussid: Jõustab JavaScripti ja TypeScripti kodeerimisstandardeid kiire arendaja tagasisidega.

- Piirangud: Toimib repositooriumi tasandil ilma süsteemidevahelise või ettevõtteülese mõju nähtavuseta.

- PMD

- Plussid: Tuvastab levinud koodikvaliteedi probleeme mitmes programmeerimiskeeles.

- Piirangud: Reeglipõhine analüüs ei sobi suurtele ja heterogeensetele ettevõtetele.

- Flake8

- Plussid: Kerge staatiline analüüs Pythoni süntaksi ja stiili jõustamiseks.

- Piirangud: Ei anna arhitektuurilist ega teostustaseme ülevaadet.

- Röövel

- Plussid: Tuvastab mustripõhise analüüsi abil Pythoni koodis turvaprobleeme.

- Piirangud: Kitsas ulatus ja ettevõtte süsteemide interaktsioonide puudumine.

- CodeQL

- Plussid: Päringupõhine analüüs, mis on võimeline tuvastama keerulisi haavatavuste mustreid.

- Piirangud: Nõuab eriteadmisi ja puudub ettevõtte teostuse modelleerimine.

- Semgrep

- Plussid: Kiire ja kohandatav mustrite sobitamine turvalisuse ja kvaliteedi kontrollimiseks.

- Piirangud: Mustripõhisel lähenemisel puudub sõltuvus ja käitumuslik kontekst.

- Snyki kood

- Plussid: Arendajasõbralik staatiline analüüs, mis on integreeritud pilvepõhistesse töövoogudesse.

- Piirangud: Keskendutakse rakendustaseme turvalisusele, mitte ettevõtte arhitektuurile.

- pülint

- Plussid: Pakub Pythoni projektidele üksikasjalikke koodikvaliteedi kontrolle.

- Piirangud: Ei ole mõeldud projektideüleseks ega mitmeplatvormiliseks analüüsiks.

- Cppcheck

- Plussid: Avatud lähtekoodiga staatiline analüüs C ja C++ jaoks madala valepositiivsete tulemuste määraga.

- Piirangud: Piiratud skaleeritavus ja ettevõtte juhtimise tugi.

- Jäta

- Plussid: Tuvastab mälu ja samaaegsuse probleeme täiustatud analüüsitehnikate abil.

- Piirangud: Kitsas keeletugi ja piiratud ettevõtte integratsioon.

- LGTM

- Plussid: Kombineerib staatilise analüüsi pilvepõhiste koodi ülevaatuse töövoogudega.

- Piirangud: Repositooriumikeskne, piiratud süsteemitaseme ülevaatega.

- FxCopi analüsaatorid

- Plussid: Jõustab .NET-rakenduste disaini- ja kodeerimisjuhised.

- Piirangud: Ei käsitle rakendustevahelisi sõltuvusi.

- PHPCS

- Plussid: Jõustab PHP projektides kodeerimisstandardite järgimise.

- Piirangud: Stiilikeskne, minimaalse analüütilise sügavusega.

- SpotBugs

- Plussid: Tuvastab Java baitkoodis esinevad levinud veamustrid.

- Piirangud: Mustripõhine tuvastamine ilma täitmistee modelleerimiseta.

- Pidurimees

- Plussid: Spetsiaalne turvaskannimine Ruby on Rails rakenduste jaoks.

- Piirangud: Raamistikuspetsiifiline ja ei sobi ettevõtteüleseks analüüsiks.

- ReSharperi käsurea tööriistad

- Plussid: Integreerib staatilise analüüsi .NET-i ehitustorustikesse.

- Piirangud: Arendaja tootlikkusele keskendumine, mitte ettevõtte arusaam.

- DeepSource

- Plussid: Automatiseeritud koodiülevaade ja kvaliteedianalüüs tänapäevastele repositooriumidele.

- Piirangud: SaaS-keskne piiratud struktuurianalüüsi sügavusega.

- Kodeeritus

- Plussid: Tsentraliseeritud kvaliteediaruandlus mitmes repositooriumis.

- Piirangud: Koondamisekeskne ilma sügava süsteemi mõistmiseta.

- Sonatüüpi tõstuk

- Plussid: DevOpsi töövoogudesse integreeritud turvalisuse ja kvaliteedi kontroll.

- Piirangud: Piiratud nähtavus käitusaja käitumise ja pärandsüsteemide kohta.

- NDepend

- Plussid: Pakub .NET-rakenduste sõltuvusanalüüsi.

- Piirangud: Tehnoloogiaspetsiifiline ja ei sobi heterogeensetele valdustele.

- Coverity Scan (avatud lähtekoodiga)

- Plussid: Tasuta staatiline analüüs valitud avatud lähtekoodiga projektidele.

- Piirangud: Ei ole ettevõtte juurutamise stsenaariumide esindaja.

- OWASP sõltuvuse kontroll

- Plussid: Tuvastab teadaolevad haavatavad sõltuvused.

- Piirangud: Ei analüüsi lähtekoodi käitumist ega arhitektuuri.

- Rooste Clippy

- Plussid: Lints Rusti kood idioomaatiliste probleemide ja levinud vigade jaoks.

- Piirangud: Keelespetsiifiline ilma ettevõtte kontekstita.

- GolangCI-Lint

- Plussid: Koondab Go projektide jaoks mitu linterit.

- Piirangud: Arendajakeskne ilma portfoolio tasemel ülevaateta.

- SwiftLint

- Plussid: Jõustab mobiiliprojektides Swifti kodeerimiskonventsioonide rakendamise.

- Piirangud: Kitsas ulatus ja piiratud asjakohasus ettevõtte süsteemide jaoks.

Võrdlusest ilmneb selge erinevus tööriistade vahel, mis on loodud lokaliseeritud kvaliteedi- või turvakontrollide jõustamiseks, ja platvormide vahel, mis on võimelised toetama kogu ettevõtte mõistmist. Paljud lahendused paistavad silma kitsalt määratletud valdkondades, nagu arendajate tagasiside, haavatavuste tuvastamine või arhitektuuriline visualiseerimine, kuid jäävad piiratuks, kui neid rakendatakse heterogeensetes keskkondades, mis koosnevad pärandplatvormidest, partiitöötlustest ja tihedalt seotud süsteemidest. Nendes keskkondades ei ole piiravaks teguriks analüüsi puudumine, vaid arusaamade killustatus omavahel mitteseotud tööriistade vahel.

Ettevõtte mastaabis moderniseerimise, riskijuhtimise ja vastavusalgatuste puhul on üha enam vaja analüüsi, mis hõlmab keeli, platvorme ja teostusmudeleid, ohverdamata seejuures sügavust või jõudlust. Tööriistad, mis töötavad peamiselt repositooriumi või rakenduse piiridel, ei suuda pakkuda piisavat konteksti muudatuste tegemiseks, mis mõjutavad allavoolu süsteeme, jagatud andmeid või tööstabiilsust. Seetõttu leiavad ettevõtted sageli, et nad peavad tervikliku ülevaate saamiseks kombineerima mitut tööriista, mis toob kaasa täiendavat keerukust ja koordineerimiskulusid.

Võrdlus toob esile, et 2026. aasta kõige määravamaks eristavaks teguriks ei ole mitte üksikute defektide tuvastamise või kodeerimisstandardite jõustamise võime, vaid võime paljastada, kuidas süsteemid käituvad omavahel ühendatud tervikuna. Staatiline analüüs, mis piirdub isoleeritud artefaktidega, annab arhitektuurilise keerukuse kasvades vähenevat väärtust. Platvormid, mis ühendavad avastamise, sõltuvusanalüüsi ja mõju hindamise kogu portfelli ulatuses, pakuvad vastupidavama aluse otsuste tegemiseks suurtes ja missioonikriitilistes keskkondades.

Kuidas ettevõtte staatilise koodi analüüsi tööriistu hinnatakse

Ettevõtte staatilise koodi analüüsi tööriistu hinnatakse põhimõtteliselt teistsuguste kriteeriumide alusel kui arendajakesksete või ainult turvalisusele suunatud tööriistade puhul. Suurtes organisatsioonides on peamiseks väljakutseks harva analüüsi puudumine, vaid pigem teadmiste killustatus omavahel mitteseotud tööriistade, meeskondade ja platvormide vahel. Seetõttu keskendutakse hindamisel sellele, kas tööriist suudab toimida ühendava analüütilise kihina heterogeensetes keskkondades, mitte lokaliseeritud kontrollimehhanismina.

Tarkvaraparkide vananedes ja omavahel tihedamalt seotuna tuleb hindamisel arvesse võtta ka muutuste operatiivseid tagajärgi. Staatilise analüüsi tulemused, mida ei saa teisendada praktiliseks arusaamaks teostuskäitumisest, sõltuvuste ulatusest või allavoolu mõjust, pakuvad piiratud väärtust keskkondades, kus katkestused, nõuetele vastavuse rikkumised või jõudluse regressioonid kujutavad endast olulist riski. Järgmised hindamismõõtmed kajastavad seda, kuidas ettevõtted hindavad staatilise koodi analüüsi tööriistu 2026. aastal, kui arhitektuuriline keerukus ja moderniseerimissurve kohtuvad.

Analüüsi sügavus versus pinnataseme tuvastamine

Üks olulisemaid hindamismõõtmeid on see, kui põhjalikult staatilise koodi analüüsi tööriist suudab tarkvara käitumise kohta arutleda. Pinna tasemel tuvastamine keskendub lokaliseeritud probleemide, näiteks süntaksirikkumiste, reeglite rikkumiste või teadaolevate haavatavusmustrite tuvastamisele. Kuigi need leiud on kasulikud kontrollitud arendusprotsessides, annavad need piiratud ülevaate sellest, kuidas muudatused mõjutavad keerukaid süsteeme, mis koosnevad paljudest omavahel suhtlevatest komponentidest.

Süvaanalüüs seevastu uurib, kuidas juhtimisvoog, andmete levik ja sõltuvussuhted rakenduses või portfellis arenevad. See hõlmab arusaamist sellest, kuidas muutujat asustatakse, teisendatakse ja tarbitakse mitmes teostuskontekstis või kuidas näiliselt isoleeritud muudatus ühes moodulis mõjutab partiitöid, allavoolu teenuseid või aruandluskihte. Sellisele arutlustasemele vastavad tööriistad liiguvad failitaseme kontrollist edasi süsteemitaseme mõistmise suunas.

Ettevõtted seavad üha enam esikohale sügavuse, kuna moderniseerimisalgatused hõlmavad sageli pärandloogika muutmist ilma täieliku dokumentatsiooni või institutsionaalsete teadmisteta. Sellistel juhtudel loovad pealiskaudsed järeldused vale enesekindluse tunde, soodustades muudatusi, mis tunduvad kohapeal ohutud, kuid toovad mujal kaasa ebastabiilsust. Sügavanalüüs vähendab seda riski, paljastades varjatud seosed ja kaudsed sõltuvused enne elluviimist.

Põhjalikkus mõjutab ka analüüsitulemuste tarbimist. Pealiskaudsed tööriistad genereerivad tavaliselt suures koguses leide, mis vajavad käsitsi triaaži, samas kui sügavamad tööriistad suudavad leide kontekstualiseerida teostusteede või mõjutsoonide piires. See eristamine mõjutab tootlikkust ja usaldust. Kui meeskonnad puutuvad korduvalt kokku valepositiivsete või ebaoluliste teadetega, väheneb usaldus analüüsi vastu. Seetõttu ei arvesta hindamine mitte ainult seda, mida tööriist tuvastab, vaid ka seda, kui sisukalt need tuvastamised vastavad süsteemi tegelikule käitumisele.

See eristamine on eriti oluline keskkondades, kus jõudlusnäitajad on sama olulised kui korrektsus. Latentsuse tekkimise või ressursikonkurentsi tekkimise mõistmine nõuab sageli pigem täitmisstruktuuri kui üksikute defektide mõistmist. Tööriistad, mis toetavad arutluskäiku juhtimisvoo ja sõltuvusahelate ulatuses, pakuvad tugevama aluse jõudluse inseneritööle, nagu on kirjeldatud jaotises tarkvara jõudlusnäitajate jälgimine.

Skaleeritavus ettevõtte portfellide lõikes

Ettevõtte staatilise koodi analüüsi skaleeritavus ei piirdu ainult suurte lähtekoodimahtude töötlemisega. See hõlmab ka võimet analüüsida, pärida ja visualiseerida seoseid tuhandete rakenduste, mitme platvormi ja aastakümnete jooksul kogunenud loogika vahel, ilma et see halvendaks reageerimisvõimet või kasutatavust. Seetõttu arvestatakse hindamisel nii arvutuslikku kui ka kognitiivset skaleeritavust.

Arvutuslikust vaatenurgast vajavad ettevõtted tööriistu, mis suudavad mõistliku aja jooksul töödelda miljoneid või miljardeid koodiridu ja nendega seotud artefakte. See hõlmab lisaks lähtekoodifailidele ka tööülesannete juhtimisdefinitsioone, andmebaasi skeeme, konfiguratsioonifaile ja tugidokumentatsiooni. Tööriistad, mis nõuavad pikki indekseerimistsükleid või sagedast ümbertöötlemist, ei suuda pidevate muutustega sammu pidada, mis vähendab nende praktilist väärtust.

Kognitiivne skaleeritavus on sama oluline. Portfooliote kasvades nihkub väljakutse teabe leidmiselt selle mõtestamisele. Hindamise käigus uuritakse, kas tööriist suudab esitada analüüsi tulemusi viisil, mis on keerukusega skaleeritav, näiteks interaktiivsed sõltuvuskaardid, filtreeritud mõjuvaated või kihilised abstraktsioonid. Staatilised aruanded või lamedad loendid muutuvad süsteemi suuruse suurenedes üha kasutuskõlbmatumaks.

Skaleeritavuse teine aspekt hõlmab kasutajate samaaegsust. Ettevõtte analüüsiplatvormidele pääsevad arendajad, arhitektid, audiitorid ja operatsioonimeeskonnad sageli samaaegselt juurde. Peamiselt individuaalsetele arendajatele mõeldud tööriistad ei pruugi toetada jagatud reaalajas juurdepääsu analüüsitulemustele. Seega hõlmab hindamine ka seda, kui hästi tööriist toetab ühist kasutamist ilma konkurentsi või jõudlusprobleeme tekitamata.

Skaleeritavus on seotud ka kulumudelitega. Tööriistad, mis nõuavad suurt sõltuvust tootmiskeskkondadest või spetsialiseeritud infrastruktuurist, võivad kaasa tuua varjatud tegevuskulusid. Ettevõtted hindavad sageli, kas analüüsi töökoormust saab suunata kulutõhusatele platvormidele, ohverdamata täpsust või õigeaegsust. See kaalutlus muutub eriti oluliseks suuremahulistes keskkondades, kus analüüsi tehakse pidevalt, mitte perioodiliselt.

Lõppkokkuvõttes hinnatakse skaleeritavust ettevõtte tingimustes püsiva kasutatavuse, mitte ainult tippläbilaskevõime seisukohast. Tööriist, mis toimib hästi isoleeritud projektides, kuid halveneb portfelli ulatuse laienedes, ei vasta ettevõtte nõuetele.

Sõltuvuste nähtavus ja mõjuteadlikkus