C# on võimas ja mitmekülgne programmeerimiskeel, mida kasutatakse laialdaselt ettevõtte tarkvaras, pilverakendustes, töölauasüsteemides ja mängude arendamises. .NET ökosüsteemi põhikomponendina saab C# kasu küpsest raamistike ja tööriistade komplektist, mis aitavad arendajatel luua tugevaid ja skaleeritavaid lahendusi.

Koodibaaside suuruse ja keerukuse kasvades koodi kvaliteedi säilitamine, jõudlusest ja turvalisusest saab tõsine väljakutse. Väikesed vead võivad areneda kalliteks probleemideks, optimeerimata kood võib vähendada tõhusust ja märkamata turvavead võivad süsteemid reaalsetele ohtudele avada. Staatilise koodi analüüsi tööriistad pakuvad praktilist ja ennetavat viisi nende probleemide lahendamiseks enne, kui need tootmises esile kerkivad.

Analyze С# Code Risk

Smart TS XL enhances C# static findings by correlating execution paths with architectural risk exposure.

Avastage koheStaatiline analüüs uurib lähtekoodi seda käivitamata. See tuvastab süntaksivigu, kood lõhnab, jõudluse kitsaskohad, hooldatavuse riskid ja isegi turvaaukeNeed tööriistad aitavad arendajatel ja meeskondadel jõustada kodeerimisstandardeid, jälgida tehnilist võlga ja tagada oma tarkvara pikaajaline hooldatavus.

C# ökosüsteem pakub laia valikut staatilise analüüsi lahendusi. Mõned integreeruvad otse Visual Studiosse ja toetavad reaalajas tagasisidet arenduse ajal. Teised pakuvad sügavamaid teadmisi ja integreeruvad pideva kvaliteedi jälgimise tagamiseks ehitustorustikega. Igal tööriistal on erinev eesmärk, olgu selleks loogikavigade varajane avastamine, loetavuse parandamine või turvapoliitikate järgimise tagamine.

Avastage C# arenduseks saadaolevaid juhtivaid staatilise analüüsi tööriistu. See võrdleb nende funktsioone, toob esile nende tugevused ja selgitab, kus igaüks neist sobib kõige paremini tänapäevasesse arendustöövoogu. Olenemata sellest, kas teie eesmärk on parem koodikvaliteet, vähem vigu, tugevam turvalisus või sujuvam koodiülevaade, aitavad õiged analüüsitööriistad teil selle kiiremini ja enesekindlamalt saavutada.

SMART TS XL

SMART TS XL paistab silma tervikliku staatilise koodi analüüsi lahendusena, mis on kohandatud ettevõttetaseme rakenduste jaoks, ja selle C# tugi teeb sellest tugeva konkurendi tänapäevases .NET ökosüsteemis. Loodud skaleeruma suurte ja keerukate tarkvarasüsteemidega, SMART TS XL pakub sügavat ülevaadet koodistruktuurist, voolust ja vastastikustest sõltuvustest, võimaldades arendajatel ja meeskondadel parandada hooldatavust, vastavust ja riskijuhtimist kogu koodibaasis.

Mis komplekti SMART TS XL eristab selle keskendumine nii kõrgetasemelise arhitektuurilise ülevaate kui ka detailse kooditaseme diagnostika pakkumisele. See on eriti tõhus keskkondades, kus pärandsüsteemid ja kaasaegne C# kood eksisteerivad koos, pakkudes keeltevahelist analüüsi ja tuge hübriidsetele koodibaasidele. SMART TS XL kasutatakse laialdaselt rangelt reguleeritud tööstusharudes, kus auditeerimisjäljed, reeglite jõustamine ja jälgitavus on kriitilise tähtsusega.

Eelised SMART TS XL C# staatilise analüüsi jaoks

- Visualiseerib kogu kõnevoo ja loogikateed klasside, assemblerite ja teenuste vahel

- Tuvastab suurtes C# rakendustes peidetud sõltuvused ja surnud koodi

- Toetab kohandatavaid reeglite komplekte kodeerimisstandardite ja arhitektuuripoliitikate jõustamiseks

- Integreerub CI/CD torujuhtmetega, et automatiseerida kvaliteedikontrolle ja koodi valideerimist

- Pakub võimsat mõjuanalüüsi ümberfaktoreerimise ja moderniseerimise toetamiseks

- Skaleerub tõhusalt tuhandete failide ja mitmete koodihoidlate vahel

- Hõlbustab vastavust turva- ja tööstusstandarditele, nagu OWASP, ISO ja MISRA

SMART TS XL sobib ideaalselt organisatsioonidele, kes soovivad tugevdada kontrolli keerukate C# süsteemide üle, vähendada tehnilist võlga ja toetada tarkvara pikaajalist hooldatavust. Oma paindliku arhitektuuri ja ettevõttetaseme võimalustega sobib see hästi arendajatele, arhitektidele ja IT-juhtidele, kes keskenduvad jätkusuutlikule ja turvalisele .NET-arendusele.

ReSharper

JetBrainsi väljatöötatud ReSharper on üks populaarsemaid ja arendajasõbralikumaid staatilise analüüsi ja tootlikkuse tööriistu C# ja laiema .NET ökosüsteemi jaoks. Visual Studiosse otse integreeritud ReSharper täiustab kodeerimiskogemust reaalajas koodikontrolli, intelligentsete soovituste, refaktoreerimisvõimaluste ja koodis navigeerimise funktsioonidega. See toetab laia valikut C# keele funktsioone ja raamistikke, muutes selle paljudes professionaalsetes arenduskeskkondades põhivahendiks.

ReSharper analüüsib koodi kirjutamise ajal, tuues esile probleeme alates süntaksivigadest ja võimalikest käitusaja vigadest kuni koodi ebameeldivate külgede ja hooldatavuse probleemideni. See pakub kiirparandusettepanekuid ja kontekstitundlikke refaktoreerimistoiminguid, võimaldades arendajatel koodi kvaliteeti minimaalsete katkestustega parandada. Lisaks analüüsile sisaldab see ühiktestimise tööriistu, koodi genereerimise abilisi ja navigeerimise otseteid, mis kiirendavad arendust oluliselt.

Eelised

- Sügav integratsioon Visual Studioga sujuva arendajakogemuse tagamiseks

- Reaalajas koodikontrollid C#, ASP.NET, XAML ja teiste .NET keelte jaoks

- Üle 2,000 koodikvaliteedi kontrolli ja kümneid refaktoreeringuid

- Kiire koodinavigatsioon ja otsingutööriistad suurte koodibaaside uurimiseks

- Kontekstiteadlik koodi täiendamine ja süntaksisoovitused

- Kohandatav kontrolli raskusaste ja reeglid meeskonnapõhiste standardite jaoks

- Sisseehitatud ühiktestide käivitaja, mis toetab NUnit'i, MSTesti, xUnit'i ja teisi

Piirangud ja puudused

Vaatamata oma tugevustele on ReSharperil märkimisväärsed piirangud, mis võivad mõjutada selle sobivust suuremahuliste või konfiguratsiooniinteraktsiooniga integreeritud staatilise analüüsi kasutusjuhtudeks:

- Tulemuslikkuse üldkulud

ReSharper on teadaolevalt Visual Studios oluliselt mälukasutust ja käivitusaega suurendav, eriti suurte lahenduste puhul. See võib aeglustada IDE reageerimisvõimet, mis tekitab frustratsiooni arendajatele, kes töötavad keerukate ettevõtte koodibaasidega. - Eraldiseisvat CLI-d või CI-tööriistaahela integratsiooni pole

ReSharper on loodud interaktiivseks kasutamiseks Visual Studios. See ei paku täielikult toetatud eraldiseisvat käsurealiidest CI/CD torujuhtmetesse integreerimiseks, mis piirab selle kasutamist automatiseeritud kvaliteedikontrollide jaoks pideva integratsiooni töövoogudes. - Piiratud arhitektuurianalüüs

Kuigi ReSharper sobib suurepäraselt kooditaseme probleemide lahendamiseks, ei paku see arhitektuurilisi sõltuvuskaarte, süsteemiüleseid kõnegraafikuid ega täiustatud vooanalüüsi mikroteenuste või hoidlateüleste keskkondade vahel. - Ei sobi keelteüleste koodibaaside jaoks

ReSharperi peamine fookus on .NET. See ei toeta mitmekeelseid süsteeme, mis hõlmavad Java, C++ või COBOL-i, mis piirab selle tõhusust hübriid- või pärandmoderniseerimise kontekstides. - Kaubanduslik litsentsimine

ReSharper on tasuline toode, millel on töökohapõhised litsentsid. Suurte meeskondade jaoks võib see olla märkimisväärne kulu võrreldes avatud lähtekoodiga või CI-põhiste tööriistadega, mis pakuvad laiemat automatiseerimist ilma kasutajapõhise kuluta. - Sisseehitatud turvaskannimist pole

ReSharperil puuduvad spetsiaalsed staatilise rakenduste turvalisuse testimise (SAST) võimalused, näiteks süstimisnõrkuste, ebaturvalise krüptograafia või autentimisprobleemide tuvastamine. Turvaliste arendustavade jaoks on vaja täiendavaid tööriistu.

ReSharper on endiselt tipptasemel tööriist Visual Studios individuaalse ja meeskonna tootlikkuse suurendamiseks ning sobib ideaalselt kiireteks arendustsükliteks ja koodi ülevaatamiseks. Organisatsioonid, kes otsivad aga CI-põhist, skaleeritavat või turvalisusele keskendunud staatilist analüüsi, võivad vajada selle täiendamist teiste tööriistadega.

Roslyni analüsaatorid

Roslyn Analyzers on avatud lähtekoodiga diagnostikavahendite komplekt, mis on loodud Roslyn kompilaatori platvormil, mis toetab tänapäevaseid C# ja Visual Basic .NET kompilaatoreid. Microsofti väljatöötatud ja hooldatud analüsaatorid võimaldavad arendajatel kirjutada, jõustada ja laiendada kohandatud staatiliste koodide reegleid .NET ökosüsteemis. Need on integreeritud otse ehitusprotsessi ja Visual Studiosse, muutes need kergeks ja tõhusaks nii kohalikuks arendamiseks kui ka pidevaks integreerimiseks.

Roslyn Analyzerid on aluseks paljudele teistele reeglistikele, sealhulgas Microsoft.CodeAnalysis'i, .NET SDK analüsaatorite ja Microsofti enda turvalisuse, API ja ühilduvuse suuniste reeglitele. Need sobivad ideaalselt koodi järjepidevuse tagamiseks, levinud vigade leidmiseks ja stiilireeglite rakendamiseks C# projektides skaleeritaval ja automatiseeritud viisil.

Eelised

- Sisseehitatud .NET SDK-sse ja Microsofti toetatud

- Jõustab Microsofti ametlikke suuniseid ja stiilikonventsioone

- Integreerub natiivselt Visual Studio ja MSBuildi protsessidesse

- Toetab kohandatud reeglite loomist C#-s paindlike API-de abil

- Tõhus reaalajas tagasiside ja CI-torustiku integreerimiseks

- Ühildub Visual Studio koodiga OmniSharpi kaudu

- Kogukonnakeskne pidevate uuenduste ja reeglite täiustustega

Piirangud ja puudused

Vaatamata oma kasulikkusele ja natiivsele integratsioonile on Roslyn Analyzersil mitu valdkonda, kus nad ei vasta täiustatud staatilise analüüsi vajadustele:

- Piiratud sügavus koodivoo ja arhitektuuri analüüsis

Roslyn Analyzerid töötavad peamiselt süntaksi ja semantika tasandil. Neil puudub sügav interprotseduurne voogude analüüs, projektidevaheline sõltuvuste kaardistamine ja arhitektuurireeglite jõustamine, mida ettevõtte tööriistad pakuvad. SMART TS XL või NDepend pakkumine. - Sisseehitatud turvareeglite komplektide puudumine

Valmislahendusena pakutavad Roslyn Analyzerid ei keskendu turvanõrkustele, nagu sisendi puhastamine, andmete lekkimine või ohtlik API kasutamine. SAST-võimaluste jaoks on vaja turvalisusele keskendunud laiendusi (nt Microsoft Security Code Analysis). - Minimaalsed visualiseerimisvahendid

Keeruliste koodibaaside mõistmiseks puudub tugi kõnegraafikutele, sõltuvusgraafikutele ega rikkalikele kasutajaliidesele. Arendajad peavad visuaalse tagasiside saamiseks toetuma tekstiväljundile või kolmandate osapoolte integratsioonidele. - Kohandatud reeglite hoolduskulud

Kuigi reeglite kohandamine on võimas, nõuab see ka Roslyn API-de põhjalikke teadmisi ja regulaarset hooldust koodibaaside arenedes. See võib olla koormav meeskondadele, kellel puudub spetsiaalne tööriistakogemus. - Põhiline veateadete ja töövoo integreerimine

Võrreldes selliste tööriistadega nagu SonarQube või CodeQL, on Roslyn Analyzersil piiratud aruandluspaneelid, probleemide jälgimise funktsioonid ja integratsioon platvormidega nagu GitHub PR reviews või Jira. - Ei ole ideaalne mitmekeelsete lahenduste jaoks

Need analüsaatorid on spetsiifilised C# ja VB.NET jaoks. Need ei suuda käsitleda segatud programmeerimiskeeli, mis sisaldavad JavaScripti, C++, COBOL-i või muid ettevõttekeeli.

Roslyn Analyzers on kerge ja tõhus esimene kaitseliin C# koodi kvaliteedi säilitamiseks. Need sobivad ideaalselt järjepidevuse tagamiseks, lihtsate probleemide varajaseks avastamiseks ja minimaalse seadistusega CI-töövoogudesse integreerimiseks. Organisatsioonidele, mis vajavad sügavamat ülevaadet, turvanõuetele vastavust või arhitektuurilist juhtimist, sobivad Roslyn Analyzers aga kõige paremini koos tugevamate staatiliste analüüsiplatvormidega.

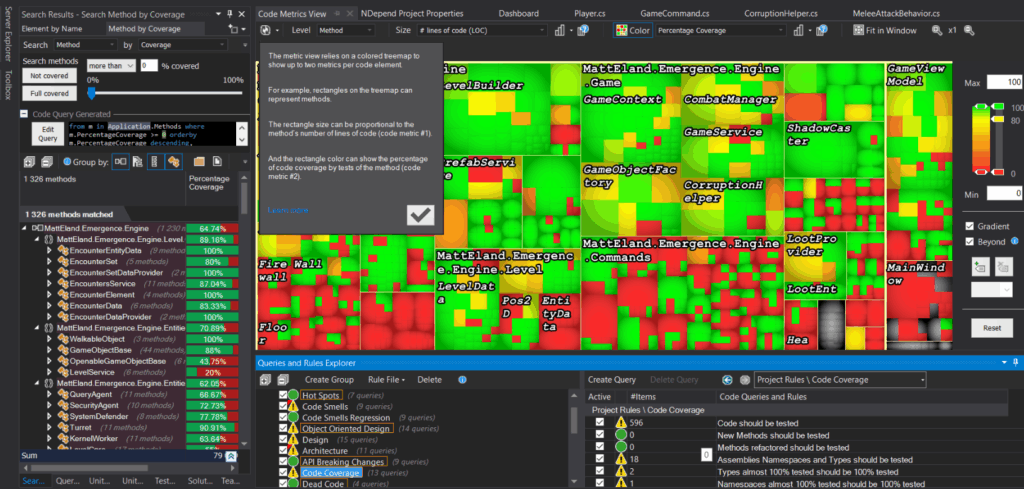

NDepend

NDepend on võimas staatilise analüüsi ja arhitektuurilise haldamise tööriist, mis on spetsiaalselt loodud .NET-koodibaasidele, sealhulgas C#-le. See pakub täiustatud koodimõõdikuid, sõltuvuste visualiseerimist, koodireeglite jõustamist ja tehnilise võla jälgimist. NDepend integreerub Visual Studio ja CI/CD torujuhtmetega ning toetab kohandatud reeglite määratlemist oma LINQ-põhise päringukeele (CQLinq) kaudu.

Selle peamised tugevused seisnevad koodistruktuuri põhjalikus mõistmises, arhitektuurilises järjepidevuses ja võimes jõustada ettevõtteüleseid kodeerimisstandardeid. NDepend pakub keerukate või pikaajaliste .NET-lahendustega töötavatele meeskondadele kõrgetasemelist läbipaistvust ja hooldatavust.

Eelised

- Ulatuslikud koodimõõdikud (nt tsüklomaatiline keerukus, sidumine, kohesioon)

- Sõltuvusgraafikud ja maatriksid arhitektuuri visualiseerimiseks

- CQLinq päringukeel koodireeglite kirjutamiseks ja kohandamiseks

- Toetab trendianalüüsi ja tehnilist võla jälgimist aja jooksul

- Integratsioon Visual Studio ja Azure DevOpsiga

- Staatiline analüüs nii lähtekoodi kui ka kompileeritud assemblite jaoks

- Tuvastab koodilõhnasid, antimustreid ja potentsiaalseid refaktoreerimise sihtmärke

- Ideaalne suurte, kihiliste või pärandkoodibaaside jaoks

Piirangud ja puudused

Kuigi NDepend pakub enneolematut analüüsi ja visualiseerimise sügavust, on sellel mitmeid puudusi, mis võivad teatud keskkondades selle kasutuselevõttu mõjutada:

- Keerukus ja järsk õppimiskõver

NDependi ulatuslikud funktsioonid, eriti CQLinq ja sõltuvuste kaardistamine, võivad uustulnukatele üle jõu käia. Meeskonnad vajavad koolitust, et selle võimalusi tõhusalt kasutada, ning tavakasutajad võivad leida, et liides ja seadistamine on ebaintuitiivsed. - Piiratud reaalajas tagasiside arenduse ajal

Erinevalt tööriistadest nagu ReSharper või Roslyn Analyzers, mis pakuvad kohest diagnostikat redaktoris, annab NDependi tagasiside üldiselt alles pärast analüüsi. Tulemuste nägemiseks võib arendajatel olla vaja käivitada käsitsi või ajastatud käivitamised. - Visual Studio sõltuvus

Kuigi NDepend pakub käsurea ja CI integratsiooni, on selle funktsiooniderikkaim kogemus seotud Visual Studioga. Riderit või Visual Studio Code'i kasutavad arendajad ei pruugi täielikku tuge saada. - Peamiselt arhitektuuri ja mõõdikute jaoks

NDepend on erakordne struktuuri ja arhitektuuri valideerimisel, kuid teatud valdkondades, näiteks süntaksitaseme linting või vormindusreeglid, jääb tal sügavusest puudu. See ei jõusta nimekonventsioone ega tühikureegleid nagu StyleCop või EditorConfig. - Sisseehitatud turvaskannimist pole

Tööriist ei tuvasta automaatselt levinud turvaauke, nagu SQL-süstimine, ebaturvaline krüptograafia või teekonna läbimise riskid. Turvalisusele keskenduvad organisatsioonid peavad selle siduma selliste tööriistadega nagu SMART TS XL, CodeQL või Veracode. - Kommertslitsentsimise mudel

NDepend on tasuline toode, millel on kohtadepõhised litsentsid, mis võib väikestele meeskondadele või avatud lähtekoodiga kaastöölistele olla liiga kallis võrreldes tasuta valikutega nagu Roslyn Analyzers või ESLint. - Ei sobi polüglottsete koodibaaside jaoks

.NET-keskse tööriistana ei toeta NDepend JavaScripti, Pythoni, COBOLi ega muid mitte-.NET-keeli, mida sageli leidub täis- või pärandkeskkonnas.

NDepend on strateegiline lahendus pikaajalise koodikvaliteedi ja arhitektuurilise selguse säilitamiseks C# projektides. See on suurepärane sügavate struktuuriliste probleemide tuvastamisel ning aitab meeskondadel kvantifitseerida tehnilist võlga ja jõustada kihilist disaini. See toimib aga kõige paremini koos kergete reaalajas lintrite ja turvatööriistadega terviklikus arendusprotsessis.

PVS-stuudio

PVS-Studio on Program Verification Systemsi väljatöötatud staatiline koodianalüsaator, mis toetab mitut keelt, sealhulgas C, C++, C# ja Java. C# puhul integreerub see Visual Studiosse ja pakub süvaanalüüsi vigade, koodilõhnade, samaaegsusprobleemide ja turvaaukude tuvastamiseks. PVS-Studio rõhutab suure jõudlusega tuvastusvõimalusi ja seda kasutavad paljud meeskonnad manussüsteemides, finantsteenustes ja suuremahulistes ettevõtterakendustes.

See pakub põhjalikku reeglistikku, mis ulatub kaugemale lihtsatest süntaksivigadest, et paljastada peeneid loogikaprobleeme, määratlemata käitumist ja kodeerimismustrite rikkumisi. Tööriist toetab nii käsitsi kui ka konfiguratsioonipõhiselt integreeritud analüüsi töövooge.

Eelised

- Tuvastab C#-s laia valikut veatüüpe, alates loogikavigadest kuni jõudluse ebaefektiivsuseni

- Integreerub sujuvalt Visual Studioga ja toetab MSBuild-põhiseid projekte

- Pakub käsurealiidest automatiseerimiseks ja CI/CD torujuhtme kasutamiseks

- Pakub hoiatuste liigitamist raskusastme ja valepositiivsete tulemuste tõenäosuse järgi

- Peab spetsiaalset valepositiivsete summutusmehhanismide andmebaasi

- Pakub iga diagnostikareegli kohta üksikasjalikku dokumentatsiooni ja näiteid

- Toetab järkjärgulist analüüsi kiirema jõudluse tagamiseks suurtes projektides

Piirangud ja puudused

Vaatamata tehnilisele tugevusele on PVS-Studiol mitmeid aspekte, mis võivad teatud keskkondades selle kasutuselevõttu või tõhusust piirata:

- Põhjalik väljund ja hoiatusmüra

PVS-Studio suudab tekitada suure hulga hoiatusi, eriti esimesel käivitamisel. Kuigi see sisaldab summutustööriistu, võib esialgne müra olla liiga suur ja nõuab produktiivseks kasutamiseks häälestamiseks pühendumist. - Reeglite piiratud kohandamine

Erinevalt Roslyn Analyzersist või NDependist ei paku PVS-Studio võimsat kohandatud reeglite mootorit. Arendajad ei saa hõlpsalt määratleda oma sisemise arhitektuuri või kodeerimisstandarditega kohandatud reegleid. - Arhitektuurilise ülevaate puudumine

Tööriist keskendub peamiselt vigade tuvastamisele, mitte arhitektuuri valideerimisele. See ei paku selliseid funktsioone nagu sõltuvusgraafikud, tsüklomaatiline keerukuse jälgimine või kihiline disaini jõustamine. - Järsk litsentsimise hind

PVS-Studio on kommertstööriist litsentsimudeliga, mis võib väiksematele arendusmeeskondadele või hariduskeskkondadele kalliks osutuda. Professionaalseks kasutamiseks pärast prooviperioodi tasuta litsentseerimisastet ei ole. - Vähem arendajasõbralik kasutajakogemus

Kuigi integratsioon Visual Studioga on funktsionaalne, puuduvad liidesel mõned täpsustus- ja kasutatavusfunktsioonid, mida leidub sellistes tööriistades nagu ReSharper või SonarQube armatuurlauad. - Turvalisuse fookus on vähem tugev kui spetsiaalsetel SAST-tööriistadel

Kuigi PVS-Studio tuvastab mõningaid turvalisusega seotud probleeme, ei asenda see spetsiaalseid staatilisi rakenduste turvalisuse testimise platvorme. Sellel puuduvad OWASP reeglistikud, riknemisanalüüs ja haavatavuste hindamise integratsioon. - Peamiselt Microsofti stackile keskendunud

Kuigi tööriist toetab mitut keelt, tuginevad selle parimad C# võimalused Microsofti ökosüsteemile. Platvormideülene .NET Core'i või VS Code'i kasutamine võib sellega võrreldes tunduda piiratud.

PVS-Studio on küps ja tehniliselt muljetavaldav tööriist C# koodi defektide ja varjatud probleemide leidmiseks, mida teised analüsaatorid võivad kahe silma vahele jätta. See on eriti väärtuslik pärandprojektide, ohutuskriitiliste süsteemide ja meeskondade jaoks, kes vajavad täiendavat kvaliteedikontrolli kihti. Organisatsioonidel, kes otsivad aga reeglite kohandamist, arhitektuurilist kontrolli või kasutajasõbralikumaid töövooge, võib see vajada koos interaktiivsemate või strateegilisemate tööriistadega.

Coverity (Synopsys)

Coverity on ettevõtteklassi staatilise rakenduste turvalisuse testimise (SAST) tööriist, mis toetab laia valikut programmeerimiskeeli, sealhulgas C#. Seda kasutavad laialdaselt finants-, lennundus-, tervishoiu- ja muude reguleeritud tööstusharude organisatsioonid tänu oma tugevale rõhuasetusele koodi turvalisusele, usaldusväärsusele ja vastavusele.

Coverity teostab süvastaatilisi analüüse kriitiliste tarkvaradefektide, turvaaukude, samaaegsusprobleemide ja vastavusrikkumiste tuvastamiseks. See on kooskõlas valdkonna standarditega nagu CWE, OWASP Top 10 ja MISRA ning on tuntud oma skaleeritavuse poolest suurte koodibaaside puhul ja ettevõtte tasemel aruandlusvõimaluste poolest.

Eelised

- Täiustatud haavatavuste tuvastamine, sealhulgas puhvri ületäitumine, süstimisvead ja ohtlikud API-d

- Tugev vastavus tööstusharu standarditele (CWE, OWASP, PCI DSS jne)

- Integreerub Visual Studio ja CI/CD platvormidega nagu Jenkins, GitHub Actions ja Azure DevOps

- Pakub koodi triaažimise tööriistu ja koostööl põhinevat töövoogu defektide parandamiseks

- Haldab suuri ettevõtte koodibaase jõudluskeskse analüüsimootoriga

- Toetab tsentraliseeritud armatuurlaudu ja auditeerimisfunktsioone

- Pakub turvalisuse ja ohutuse tagamiseks koostatud kvaliteetseid reegleid

Piirangud ja puudused

Kuigi Coverity on turvalise koodianalüüsi osas eriti reguleeritud keskkondades suurepärane, kaasneb sellega kompromisse, millest arendajad ja DevOps meeskonnad peaksid teadlikud olema:

- Suur paigaldus ja infrastruktuuri üldkulud

Coverity nõuab märkimisväärset seadistamist, sh serverite ja skannimise infrastruktuuri konfigureerimist. See ei sobi hästi kiiresti liikuvatele meeskondadele või väikestele projektidele ilma spetsiaalsete DevSecOps ressurssideta. - Kõrged litsentsimis- ja tugikulud

Hinnastruktuur on suunatud suurettevõtetele. Väiksemad ettevõtted või vabakutselised arendajad leiavad, et litsentsimiskulud on avatud lähtekoodiga või kergemate alternatiividega võrreldes liiga kallid. - Piiratud reaalajas tagasiside kodeerimise ajal

Coverity töötab kõige paremini partiirežiimis või CI-põhise skaneerimise korral. Arendajad ei saa kohest tagasisidet, nagu nad saaksid Roslyni analüsaatorite, ReSharperi või Visual Studio sisseehitatud tööriistade puhul. - Järsk õppimiskõver seadistamiseks

Analüüsiprofiilide, summutuste või reeglite kohandamine nõuab koolitust ja Coverity ainulaadse konfiguratsiooniökosüsteemi tundmist. Dokumentatsioon on ulatuslik, kuid võib olla ka tihe. - Keskendunud rohkem turvalisusele kui hooldatavusele või arhitektuurile

Coverity on spetsialiseerunud turvalisuse ja töökindluse tuvastamisele, kuid sellel puuduvad arhitektuurilised tööriistad nagu sõltuvusgraafikud, tehnilise võla jälgimine või trendimõõdikud, mida pakuvad sellised tööriistad nagu NDepend. - Kasutajaliidest ja kasutajakogemust pole kaasajastatud

Arendajaliides ja armatuurlaud on küll funktsionaalsed, kuid jäävad maha tänapäevastest disainistandarditest. Võrreldes kasutajakesksete tööriistadega nagu SonarQube või CodeClimate, võib Coverity tunduda vanamoodne ja kohmakas. - Valepositiivsete vältimiseks on vaja perioodilist häälestamist

Kuigi Coverityt kiidetakse täpsuse eest, teatavad mõned kasutajad valepositiivsetest tulemustest, eriti täiustatud keelefunktsioonide või kohandatud raamistike kasutamisel. See nõuab reeglite ja tõkete pidevat täiustamist.

Coverity on tipptasemel lahendus organisatsioonidele, kus turvalisus, vastavus ja koodi õigsus on vältimatud. See sobib ideaalselt suuremahuliste, reguleeritud või pärandkoodibaaside jaoks, mis nõuavad ranget defektide analüüsi. Ettevõtte tasemel olemus tähendab aga seda, et see ei pruugi olla piisavalt paindlik või kerge väiksemate meeskondade või kiirete arenduskeskkondade jaoks ilma korraliku toe ja koolituseta.

CodeRush

DevExpressi CodeRush on Visual Studio produktiivsuse laiendus, mis sisaldab koodi navigeerimise, refaktoreerimise ja staatilise koodi analüüsi võimalusi. CodeRush on loodud arendajakogemust silmas pidades ning parandab koodi kvaliteeti ja hooldatavust, suurendades samal ajal C# koodi kirjutamise, lugemise ja navigeerimise tõhusust.

Kuigi CodeRush ei ole puhtalt staatiline koodianalüsaator nagu Coverity või PVS-Studio, sisaldab see reaalajas koodidiagnostika mootorit, mis aitab arendajatel järgida parimaid tavasid, vältida vigu ja lihtsustada koodibaase.

Eelised

- Integreerub otse Visual Studiosse minimaalse seadistusega

- Pakub kohest staatilise koodi analüüsi ja soovitusi, kui arendajad koodi kirjutavad

- Sisaldab üle 100 automatiseeritud refaktoreerimise ja koodi vormindamise tööriista

- Tõstab esile võimalikke jõudlusprobleeme, kasutamata koodi ja halbu tavasid

- Pakub visuaalseid tööriistu, nagu koodimõõdikud, sõltuvusanalüüs ja koodi katvus

- Sujuvamaks muudab tavalisi arendaja ülesandeid (nt ümbernimetamine, parameetrite ümberjärjestamine, nähtavuse muutmine)

- Võimaldab reeglite konfigureerimist ja piiramist projekti või arendaja eelistuste järgi

- Kerge ja kiire, loodud toetama kaasaegseid C# töövooge

Piirangud ja puudused

Vaatamata oma atraktiivsusele nii individuaalsetele arendajatele kui ka väikestele meeskondadele, on CodeRushil mitmeid piiranguid, mis vähendavad selle kasulikkust ettevõtte tasemel staatilise analüüsi stsenaariumides:

- Mitte spetsiaalne SAST- ega turvaskanner

CodeRush keskendub koodistiilile, struktuurile ja arendaja tootlikkusele. See ei ole spetsialiseerunud haavatavuste tuvastamisele ega standarditele nagu OWASP või CWE vastavusele. - Puuduvad ettevõtte aruandluse funktsioonid

See ei paku tsentraliseeritud armatuurlaudu, defektide trendide jälgimist ega aruandlusvõimalusi, mis sobiksid meeskonnaüleseks analüüsiks CI-torustike ulatuses. - Piiratud reeglite laiendatavus

Võrreldes Roslyni analüsaatorite või selliste tööriistadega nagu NDepend, ei paku CodeRush ulatuslikku raamistikku kohandatud staatilise analüüsi reeglite või arhitektuuriliste piirangute loomiseks ja jõustamiseks. - Käsurea või CI/CD integratsiooni pole vaja

Analüüs tehakse täielikult Visual Studio keskkonnas. Arendusprotsessides ega kauganalüüsi infrastruktuuris ei toetata peata käivitamist. - Puudub sügav andmevoo või plekianalüüs

CodeRush ei teosta teekonnapõhist analüüsi, protseduuridevahelist skaneerimist ega täiustatud andmevoo jälgimist. Seetõttu võib see märkamata jätta keerulisi vigu, mis hõlmavad mitut faili või kihti. - Pigem tootlikkusele kui kvaliteedi tagamisele orienteeritud

Arendaja ergonoomikale keskendumine võib kaasa tuua koodistandardite leebema jõustamise võrreldes selliste tööriistadega nagu SonarQube või Coverity, mis seavad esikohale defektide täpsuse. - Pole ideaalne suurte või pärandkoodibaaside jaoks

Kuigi CodeRush reageerib väikestele ja keskmise suurusega projektidele, ei pruugi see tõhusalt skaleeruda suurtes ettevõtte andmehoidlates, mis nõuavad põhjalikke staatilisi kontrolle, auditeid või vastavushindamist.

CodeRush paistab silma arendajakeskse tootlikkuse suurendajana, pakkudes väärtuslikku staatilise koodi tagasisidet ja nutikaid refaktoreerimisvõimalusi C# jaoks. See ei asenda aga ametlikke staatilise koodi analüüsi platvorme, mida kasutatakse DevSecOpsis või suurtes meeskondades. See sobib hästi kokku teiste tööriistadega, kui individuaalsel tasandil on vaja kohest tagasisidet ja selgeid koodiharjumusi.

StyleCop

StyleCop on Microsofti poolt välja töötatud (ja hiljem kogukonna poolt nimega hallatav) staatilise koodi analüüsi tööriist StyleCop.Analyzers), mis keskendub spetsiaalselt ühtse koodistiili ja vorminduse jõustamisele C#-s. See analüüsib C# lähtekoodi, et tagada selle vastavus määratletud stiilireeglitele, parandades loetavust, hooldatavust ja meeskonna järjepidevust.

Turvavigade või keeruliste loogikavigade tuvastamise asemel rõhutab StyleCop selgust, nimetamiskonventsioone, reavahesid, paigutust ja dokumentatsiooni.

Eelised

- Edendab ühtset kodeerimisstiili meeskondades ja suurtes koodibaasides

- Pakub laia valikut kohandatavaid reegleid vormindamiseks, nimetamiseks, järjestamiseks ja kommenteerimiseks

- Integreeritud Visual Studioga ja ühildub Roslyn analüsaatoritega

- Jõustab koodistiili kompileerimise ajal, aidates säilitada kvaliteeti arenduse ajal

- Saab laiendada konfiguratsioonifailide või täiendavate reeglistike abil

- Lihtsalt integreeritav ehitustorustikesse ja CI-keskkondadesse (NuGeti või MSBuildi kaudu)

- Soodustab puhta, loetava ja hästi dokumenteeritud C# koodi kasutamist

Piirangud ja puudused

Vaatamata standardimise seisukohast kasulikkusele on StyleCopil mitmeid piiranguid, mis vähendavad selle mõju laiemas staatilise analüüsi kontekstis:

- Keskendub ainult koodistiilile, mitte korrektsusele ega turvalisusele

StyleCop ei tuvasta vigu, jõudlusprobleeme ega haavatavusi. See täiendab selliseid tööriistu nagu Roslyn analüsaatorid või SonarQube, kuid ei asenda neid. - Võib olla liiga range ja paljusõnaline

StyleCopi reegleid on arvukalt ja need on sageli ranged. Ilma läbimõeldud konfiguratsioonita võivad meeskonnad end ülekoormata mitteoluliste stiiliprobleemide hoiatustest, mis võivad häirida keskendumist või põhjustada reeglitest väsimust. - Piiratud tugi tänapäevastele C# konstruktsioonidele

Kuigi StyleCop.Analyzers on parandanud ühilduvust uuemate C# versioonidega (nt kirjete, mustrite sobitamise või nullitavate viitetüüpidega), on tugi kohati kompilaatori värskendustest maha jäänud, põhjustades hõõrdumist kiiresti arenevates projektides. - Visuaalset aruandlust ega mõõdikuid pole

Erinevalt SonarQube'ist või NDependist puuduvad StyleCopil armatuurlauad, diagrammid või trendide jälgimine. See kuvab hoiatusi ainult IDE-s või ehituse väljundis, mis piirab meeskonna nähtavust. - Arhitektuurilist ega keerukusanalüüsi pole vaja

StyleCop ei analüüsi koodisõltuvusi, klassistruktuuri ega hooldatavuse indekseid. See keskendub pealiskaudsele järjepidevusele, mitte sügavamale disainikvaliteedile. - Võib olla pealetükkiv, kui see pole õigesti konfigureeritud

StyleCopi lubamine olemasolevates projektides võib ehitusi hoiatustega üle ujutada. Meeskonnad peavad reegleid hoolikalt timmima, et tasakaalustada jõustamist praktilisusega, eriti kasutuselevõtu ajal. - Sõltub kogukonna hooldusest

Kuna algne Microsofti projekt arhiveeriti, sõltub käimasolev arendus kogukonna panustajatest. Kuigi aktiivne, võib pikaajaline jätkusuutlikkus muret tekitada ettevõtetes, mis sõltuvad sagedastest värskendustest ja toest.

StyleCop on endiselt väärtuslik tööriist meeskondadele, kes seavad esikohale puhta ja standardiseeritud koodi. Kuid põhjaliku staatilise koodi analüüsi jaoks, eriti sellistes valdkondades nagu turvalisus, hooldatavus või jõudlus, tuleks seda kasutada koos teiste tööriistadega.

FxCop

FxCop oli üks esimesi Microsofti välja töötatud staatilise analüüsi tööriistu, mis oli suunatud .NET-i hallatavale koodile. See analüüsib kompileeritud assemblereid (IL-koodi) lähtekoodi asemel, võimaldades tal kontrollida vastavust Microsofti .NET Frameworki disainijuhistele. Aja jooksul arenes see FxCop Analyzersiteks – Roslynil põhinevate analüsaatorite komplektiks, mis on integreeritud Visual Studio ja MSBuildiga ning analüüsib kompileerimise ajal C# ja VB.NET koodi.

Kuigi algne eraldiseisev FxCop on aegunud, on FxCopi analüsaatorite pakett endiselt laialdaselt kasutusel ja on suures osas integreeritud .NET SDK analüsaatoritesse osana tänapäevasest .NET arendusest.

Eelised

- Microsofti loodud ja hallatav, tagades sügava integratsiooni Visual Studio ja .NET SDK-ga

- Analüüsib koodi Roslyniga ehituse ajal, pakkudes kiiret ja reaalajas tagasisidet

- Aitab jõustada parimaid tavasid, nimetamiskonventsioone, toimivussoovitusi ja vastavust disainijuhistele

- Toetab reeglite summutamist ja kohandamist reeglite komplektide ja editorconfig kaudu

- Lihtne paigaldada NuGeti kaudu ja integreerida olemasolevatesse .NET Core'i või .NET 5+ projektidesse

- Rikkalik reeglistik, mis hõlmab kasutamist, globaliseerimist, töökindlust, hooldatavust ja palju muud

- Aktiivne arendus on nüüd nihkunud .NET-analüsaatorid, tagades tulevase järjepidevuse

Piirangud ja puudused

Kuigi FxCopi analüsaatorid on kasulikud .NET-i disainireeglite jõustamiseks, on neil mitu olulist piirangut:

- Turvalisusele keskendunud analüüsi pole

FxCop ei kata põhjalikke turvaauke, rünnakute jälgimist ega levinud haavatavusi, nagu XSS või SQL-süstimine. Turvalisuse tagamiseks on olemas sellised tööriistad nagu CodeQL, Verakoodvõi Kindlustage on vaja. - Piiratud laiendatavus

Kohandatud reeglite loomine on võimalik, kuid võrreldes mõne teise analüsaatori raamistikuga keerukam. Ettevõtted, kes soovivad kohandatud poliitika jõustamist, võivad Roslyn Analyzeri arendust paindlikumaks pidada. - Aegunud eraldiseisev versioon

Algset FxCopi graafilist kasutajaliidest ja IL-taseme analüüsitööriista enam ei hooldata. Vananenud versiooni kasutajad peavad üle minema Roslynil põhinevatele analüsaatoritele, mis erinevad käitumise ja ulatuse poolest. - Ei ole mõeldud arhitektuuri- ega sõltuvusanalüüsiks

FxCop ei anna ülevaadet süsteemi arhitektuurist, moodulite sõltuvustest ega kihilistest rikkumistest. Tööriistad nagu NDepend sobivad nende murede jaoks paremini. - Visuaalsete armatuurlaudade või mõõdikute puudumine

FxCop ei paku aruandluse, trendide jälgimise ega meeskonnaüleste juhtpaneelide jaoks natiivset kasutajaliidest. See tugineb tagasiside saamiseks IDE diagnostikale või ehitusväljundile, mis piirab meeskondade ja juhtide nähtavust. - Kattumine .NET SDK analüsaatoritega

Tänapäevastes .NET-i versioonides on paljud FxCopi reeglid liidetud SDK sisseehitatud analüsaatoritega. See võib põhjustada segadust või dubleerimist, kui reeglistikuid hoolikalt ei hallata. - Halb tugi mitte-MSBuildi keskkondadele

MSBuildi ökosüsteemist väljaspool asuvad projektid (nt Bazeli või kohandatud ehitussüsteeme kasutavad) seisavad silmitsi FxCopi stiilis reeglite integreerimisega seotud hõõrdumisega.

FxCop (praeguses Roslynil põhinevas vormis) on endiselt kindel ja Microsofti toetatud staatilise analüüsi alus C# projektidele, eriti meeskondadele, kes soovivad jõustada standardseid kodeerimis- ja disainireegleid. Seda on aga kõige parem täiendada täiendavate tööriistadega arhitektuuri valideerimiseks, turvaskannimiseks ja visuaalseks aruandluseks ettevõtte stsenaariumides.

Fortify staatilise koodi analüsaator

Fortify SCA on ettevõtteklassi staatilise analüüsi platvorm, mis on loodud turvaaukude ja koodikvaliteedi probleemide tuvastamiseks laias valikus programmeerimiskeeltes, sealhulgas C#. See skannib lähtekoodi, konfiguratsioonifaile ja ehitusartefakte, et tuvastada potentsiaalseid riske arendustsükli alguses. Fortifyd kasutatakse laialdaselt kõrgelt reguleeritud tööstusharudes, nagu rahandus, tervishoid ja valitsus, tänu selle rangetele vastavus- ja turvastandarditele.

Eelised

- Lai keele- ja raamistikutugi, sh täielik katvus kaasaegsetele C# ja .NET rakendustele

- Tuvastab laia valikut turvaauke, sealhulgas süstimisnõrkusi, ebaturvalist krüptograafiat, autentimisprobleeme ja muud

- Sisaldab oma haavatavuste kategoriseerimises selliseid tööstusstandardeid nagu CWE, OWASP Top 10 ja SANS 25

- Integratsioonitugi CI/CD tööriistade, IDE-de (nt Visual Studio) ja DevSecOps torujuhtmetega

- Üksikasjalikud aruanded koos prioriseeritud parandusjuhistega

- Pakub tarkvaraturbekeskust (SSC) ettevõtte tasemel haldamiseks, jälgimiseks ja riskide haldamiseks

- Toetab kohandatud reeglite pakette ja domeenipõhiste poliitikate konfiguratsiooni

- Toetatud pikaajalise turvauuringute meeskonna ja regulaarsete reeglistiku uuenduste poolt

- Sisaldab tuge nii pilvepõhistele kui ka pärand .NET-rakendustele

Piirangud ja puudused

Kuigi Fortify SCA on võimas, kaasnevad selle keerukus ja ettevõttekesksus teatud kompromissidega:

- Kõrge õppimiskõver

Fortify seadistamine, konfigureerimine ja häälestamine võib olla keeruline. Selle tõhusaks juurutamiseks on sageli vaja spetsiaalseid turvainsenere või konsultante. - Suurte koodibaaside jõudluse mõju

Täielikud skaneeringud võivad olla aeganõudvad, eriti suurte või monoliitsete rakenduste puhul. Saadaval on ka täiendavad või osalised skaneeringud, kuid need vajavad hoolikat häälestamist. - Kallis litsentsimine

Fortify on üks turu kallimaid lahendusi, mille hind on väikestele või keskmise suurusega meeskondadele sageli kättesaamatu. Litsentsimine on tavaliselt astmeline vastavalt rakenduse suurusele ja kasutajakohtade arvule. - Arendajatele kiire sisseelamine

Arendajatele, kes ei ole turvakontseptsioonidega tuttavad, võivad Fortify detailsed aruanded tunduda tihedad ja raskesti tõlgendatavad. Integratsioon IDE-dega aitab, kuid kontekst jääb ilma koolituseta mõnikord puudu. - Rulepacki häälestamine on vajalik

Valmisreeglid võivad tekitada suure hulga hoiatusi või valepositiivseid tulemusi. Meeskonnad peavad rakendatavate tulemuste saamiseks investeerima aega reeglite häälestamisse projektispetsiifiliste kontekstide jaoks. - Piiratud arhitektuuri- või koodikvaliteedi ülevaade

Kuigi Fortify on turvaskaneerimisel suurepärane, pakub see piiratud ülevaadet tarkvara hooldatavusest, koodi keerukusest või arhitektuurilisest vastavusest. Tervikliku ülevaate saamiseks on sageli vaja täiendavaid tööriistu. - Ehitusintegratsiooni väljakutsed

Mittestandardsete ehituskeskkondade või kohandatud torujuhtmete puhul võib Fortify skaneeringute täielik integreerimine CI/CD töövoogudesse nõuda lisapingutusi.

Fortify sobib kõige paremini organisatsioonidele, millel on väljaarendatud turvapraktikad, reguleeritud keskkonnad ja keerukad C# rakendused, mis nõuavad põhjalikku haavatavuste skaneerimist ja tsentraliseeritud riskijuhtimist. Väiksemate meeskondade või projektide puhul, mis seavad kiiruse ja kasutatavuse esikohale põhjaliku analüüsi asemel, võivad kergemad tööriistad pakkuda paremat hinna ja kvaliteedi suhet.

linnuke

Checkmarx on juhtiv ettevõtete SAST-platvorm, mis aitab organisatsioonidel tuvastada ja parandada lähtekoodi turvaauke arendustsükli alguses. See toetab laia valikut keeli ja raamistikke ning pakub süvaanalüüsi võimalusi C# ja .NET keskkondade jaoks, sealhulgas ASP.NET, Blazor ja vanad .NET Frameworki rakendused. Checkmarx on loodud integreerimiseks kaasaegsetesse DevSecOps töövoogudesse ning seda kasutatakse laialdaselt sellistes sektorites nagu rahandus, tervishoid ja kaitsetööstus.

Eelised

- Põhjalik tugi C# ja .NET-põhistele projektidele, sh täielik süntaks, semantiline analüüs ja vooanalüüs

- Tuvastab tõhusalt haavatavusi, nagu SQL-süstimine, saidiülene skriptimine, kõvakodeeritud saladused, ebaturvaline deserialiseerimine ja autentimisvead

- Kasutab andmevoogu ja juhtimisvoo modelleerimist kontekstuaalse haavatavuste jälgimise pakkumiseks

- Integreerub Visual Studio, Azure DevOpsi, GitHubi, GitLabi, Jenkinsi ja teistega

- Kohandatavad skaneerimispoliitikad ja vastavuskaardid (nt OWASP Top 10, PCI DSS, HIPAA, GDPR)

- Sisaldab näidetega parandusjuhiseid, mis aitavad arendajatel probleeme kiiremini lahendada

- Tsentraliseeritud armatuurlaud ja aruandlus riskijuhtimise, vastavuse ja auditivalmiduse jaoks

- Pakub hallatud pilvepõhist skannimisteenust (Checkmarx One) ja kohapealset juurutamist

- Toetab integratsiooni tarkvara kompositsioonianalüüsi (SCA) ja infrastruktuuri koodina (IaC) tööriistadega

Piirangud ja puudused

Vaatamata oma ettevõtte tugevustele on Checkmarxil mitmeid hoiatusi, mis on eriti olulised C#-ga töötavatele meeskondadele:

- Ressursimahukas ja keeruline seadistus

Esialgne konfigureerimine, sh reeglite häälestamine ja konfiguratsioonikeskse süsteemi integreerimine, võib olla aeganõudev. Tõhus juurutamine nõuab sageli sisseelamisabi või tarnija tuge. - Valepositiivsed tulemused pärand C# koodibaasides

Vanemad või mittestandardsed koodimustrid (nt dünaamilise peegelduse või ADO.NET-iga) võivad põhjustada suuremat valepositiivsete tulemuste määra, kui skannimisreegleid ei kohandata. - Piiratud arhitektuuri/koodi kvaliteedinäitajad

Kuigi Checkmarx on turvanõrkuste tuvastamiseks suurepärane, pakub see piiratud ülevaadet hooldatavuse, modulaarsuse või puhta arhitektuuri põhimõtete järgimise kohta. Kvaliteedi tagamiseks on endiselt vaja selliseid tööriistu nagu NDepend või ReSharper. - Kõrge hind ja ettevõttekesksus

Litsentsikulud on märkimisväärsed ja ei pruugi väikeste meeskondade või idufirmade jaoks hästi skaleeruda. Platvorm on suunatud peamiselt suurtele arenduskeskkondadele ja turvalisust esikohale seadvatele ettevõtetele. - Suurte C# projektide skaneerimise kestus

Sügav skaneerimistäpsus suurendab töötlemisaega. Monoliitsetel või tihedalt seotud koodibaasidel võivad skaneeringud optimeerimiseta torujuhtmeid aeglustada. - Puudub sügav integratsioon mõnede .NET-spetsiifiliste töövoogudega

Võrreldes Microsofti-natiivsete tööriistadega ei pruugi integreerimine selliste funktsioonidega nagu analüsaatorid, nullitavad viitetüübid või käitusajapõhised konfiguratsioonid olla põhjalikum. - Arendajate õppimiskõver

Arendajatele, kes ei ole turvalise kodeerimise või keerukate haavatavustüüpidega tuttavad, võib aruande väljundit ilma juhiste või koolituseta raskesti tõlgendatav olla.

Checkmarx sobib kõige paremini ettevõttetasemel .NET/C# rakenduste jaoks, mis vajavad arendusprotsessis kindlat ja automatiseeritud haavatavuste tuvastamist. Kuigi see on sügavuse ja kontrolli poolest võimas, võib see olla liigne või liiga ressursimahukas meeskondadele, kes vajavad kerget või reaalajas staatilist kooditagasisidet.

Veracode'i staatiline analüüs

Veracode pakub pilvepõhist staatilise rakenduse turvalisuse testimise (SAST) platvormi, mis on tuntud oma lihtsa kasutuselevõtu ja ettevõtte juhtimise poolest. Seda kasutatakse laialdaselt tööstusharudes, kus on ranged vastavusnõuded, näiteks pangandus, tervishoid ja kindlustus. C# arendajatele ja .NET-meeskondadele toetab Veracode nii veebi- kui ka töölauarakenduste, sealhulgas ASP.NET Core'i, Blazori ja pärand .NET Frameworki projektide analüüsi.

Eelised

- Täielik tugi moodsatele ja vanematele C# koodibaasidele, sh .NET Core ja .NET 6+

- Tuvastab laia valikut haavatavusi, sealhulgas süstimist, krüptograafilisi vigu, ebaturvalisi API-sid ja äriloogika probleeme

- Täielikult pilvepõhise arhitektuuri tõttu pole vaja kohalikku infrastruktuuri

- Lihtne üleslaadimise ja skannimise mudel, mis kasutab eelkompileeritud binaarfaile (DLL-id, EXE-d jne)

- Vastab OWASP Top 10, CWE, SANS 25 ja valdkonnapõhistele eeskirjadele

- Toetab poliitikapõhist arendust turvaliste kodeerimistavade automaatse jõustamisega

- Integreerub Visual Studio, Azure DevOpsi, Jenkinsi, GitHubi, GitLabi ja teiste CI/CD platvormidega

- Pakub selgeid parandusjuhiseid, CWE linke ja parandussoovitusi

- Pakub analüütilisi juhtpaneele ja tsentraliseeritud riskiaruandlust vastavuse ja auditi jälgimiseks

- Turvalisuse uuringud ja regulaarsed reeglipaketi uuendused toetavad

Piirangud ja puudused

Kuigi Veracode pakub C# jaoks tugevat turvaanalüüsi, kaasneb sellega mõned arhitektuurilised ja praktilised kompromissid:

- Eelkompileeritud binaarfailide skaneerimine piirab lähtekoodi tasemel konteksti

Kuna Veracode töötab kompileeritud koodiga, puudub tal nähtavus mõnede arendusaegsete konstruktsioonide, näiteks kommenteeritud ebaturvalise koodi, koodikommentaaride või detailsete juhtimisvoo tingimuste osas. Arendajad peavad oma rakendused enne üleslaadimist kompileerima. - Reaalajas, IDE-põhise tagasiside tugi puudub

Erinevalt sellistest tööriistadest nagu Roslyn Analyzers või ReSharper ei paku Veracode arenduse ajal tekstisiseseid ega interaktiivseid hoiatusi. Haavatavused tulevad ilmsiks alles pärast binaarfaili loomist ja üleslaadimist. - Aeglasemad tagasisideahelad CI/CD-s

Kuigi see on integreeritud paljude torujuhtmetega, võib binaarfailide üleslaadimise ja analüüsitulemuste ootamise protsess aeglustada kiiret iteratsiooni või testipõhiseid töövooge. Ei sobi tihedate arendustsüklite jaoks ilma häälestamiseta. - Piiratud staatilise koodi kvaliteet või stiili jõustamine

Veracode keskendub pigem turvavigadele kui üldisele koodikvaliteedile, arhitektuuri valideerimisele või vormindamisele. Täieliku katvuse saavutamiseks peavad meeskonnad seda sageli siduma selliste tööriistadega nagu StyleCop, NDepend või ESLint. - Ettevõtte tasemel hinnakujundus

Väiksemate meeskondade jaoks on kulud üldiselt liiga kõrged. Platvorm on suunatud keskmise suurusega ja suurtele ettevõtetele, kellel on eelarve ja protsessid turvalisusel põhineva arenduse toetamiseks. - Reeglite kohandamise puudumine

Võrreldes avatud lähtekoodiga või lokaalselt hostitud tööriistadega pakub Veracode piiratud võimalusi kohandada või luua uusi tuvastusreegleid patenteeritud kodeerimismustrite või nišš-C# API-de jaoks.

Veracode on kindel lahendus organisatsioonidele, kes otsivad pilvepõhist, vaikimisi turvalist staatilise analüüsi lähenemisviisi koos haldus- ja auditeerimisfunktsioonidega. Meeskonnad, kes vajavad kohest arendaja tagasisidet või lähtekoodi tasemel kontrolli, võivad aga leida, et platvorm reageerib vähem kiiresti kui IDE-integreeritud või avatud lähtekoodiga alternatiivid.

Klocwork

Perforce'i väljatöötatud Klocwork on staatiline rakenduste turvalisuse testimise (SAST) tööriist, mis on loodud kõrge kindlusega tarkvaraarenduseks. See toetab laia valikut keeli, sealhulgas C#, C++, Java, Python ja JavaScript, ning seda kasutatakse laialdaselt reguleeritud ja ohutuskriitilistes tööstusharudes, nagu autotööstus, lennundus, kaitsetööstus ja tervishoid.

C# meeskondadele pakub Klocwork võimsat viisi turvaaukude, koodivigade ja hooldatavuse probleemide tuvastamiseks arendustsükli alguses.

Eelised

- Toetab kaasaegseid C# standardeid ja integratsiooni Visual Studio ja MSBuildiga

- Tuvastab puhvri ületäitumisi, nullviite erandeid, süstimisnõrkusi, samaaegsusprobleeme ja loogikavigasid

- Tugev keskendumine turvalisuse järgimine, pakkudes sisseehitatud reeglite komplekte OWASP Top 10, CWE, MISRA ja CERT standardite jaoks

- Annab järkjärguline analüüs just-in-time tagasiside koodi muutudes, mis aitab vältida regressioone

- Ühildub suurte ja keerukate C# koodibaasidega ilma jõudlust halvendamata

- Integreerub CI/CD torujuhtmetega, sh Jenkins, GitHub Actions, Azure DevOps ja palju muud

- Pakkumised defektide voo jälgitavus ja põhjalik diagnostika algpõhjuste mõistmiseks

- Sisaldab arendajatele mõeldud töölaua pluginat ja halduritele ning kvaliteedikontrollijale serveripõhist aruandlust

- Skaleeritav hajutatud meeskondadele, kes töötavad monoliitsete või mikroteenustel põhinevate süsteemidega

- Võimaldab turvalisusele keskendunud arendust DevSecOpsi ja Agile'i keskkondades

Piirangud ja puudused

Vaatamata sellele, et Klocwork on ettevõtte jaoks valmis, on sellel mõned väljakutsed ja valdkonnad, mis võivad takistada kasutuselevõttu või kasutatavust, eriti väiksemate või vähem reguleeritud arendusmeeskondade puhul:

- Kompleksne konfiguratsioon ja järsk õppimiskõver

Analüüsireeglite esialgne seadistamine ja peenhäälestamine võib nõuda märkimisväärselt aega ja valdkonnaalaseid teadmisi. Meeskonnad peavad sageli eraldama aega koolituseks või kaasama spetsiaalseid turvainsenere. - Raskem jalajälg võrreldes kergemate analüsaatoritega

Klocwork tarbib rohkem ressursse kui lihtsad tööriistad nagu Roslyn või StyleCop, mis võib aeglustada CI-torustikke või arenduskeskkondi madalama spetsifikatsiooniga masinates. - Vaikimisi pole arendajasõbralik

Kuigi pluginad on saadaval, võib arendajatel olla, et nende kasutajakogemus on tänapäevaste IDE-ga integreeritud tööriistadega võrreldes vähem intuitiivne. Mõne leiu tõlgendamine võib nõuda kogenud ekspertiisi. - Kõrge hind ja ettevõtte positsioneerimine

Litsentsimine on keskmise suurusega ja suurte organisatsioonide jaoks kallis. Väikestele meeskondadele või avatud lähtekoodiga projektidele võib see kättesaamatuks osutuda. - Piiratud avatud lähtekoodiga kogukond ja laiendatavus

Erinevalt kogukonna ökosüsteemide (nt ESLint, Roslyn) toetatud analüsaatoritest on Klocwork patenteeritud, pakkudes vähem paindlikkust kohandatud reeglite laiendamiseks või kirjutamiseks ilma müüja toeta. - Kasutajaliidese ja aruannete kogemus

Probleemide aruandluse ja triaaži kasutajaliides on funktsionaalne, kuid aegunud. Mõned meeskonnad teatavad kasutatavusprobleemidest suure hulga leidudega.

Klocwork sobib hästi ettevõtetele või missioonikriitilistele C# arenduskeskkondadele, mis nõuavad vastavust nõuetele, turvalist koodi ja ametlikku defektide jälgimist. See ei pruugi aga sobida väiksematele agiilsetele meeskondadele või organisatsioonidele, kes otsivad kiiret ja arendajasõbralikku tagasisidet ning tööriistade paindlikkust.

Semgrep

Semgrep on avatud lähtekoodiga staatilise analüüsi tööriist, mille on välja töötanud r2c (ReturnToCorp). See rõhutab lihtsust, kiirust ja reeglipõhist skaneerimist paljudes keeltes, sealhulgas C#. See on eriti populaarne turvainseneride ja DevSecOps meeskondade seas tänu oma mustrite sobitamise võimalustele ja võimele tabada nii turvaprobleeme kui ka koodikvaliteedi probleeme kohandatavate reeglite abil.

Semgrep toetab C#-d nii kogukonna- kui ka äritasandil, pakkudes pilve- ja ise hostitud juurutamismudeleid.

Eelised

- Kerge ja kiire CLI-põhine analüsaator, mis toetab kaasaegset C# süntaksit

- Lihtsalt kirjutatavad ja mõistetavad YAML-põhised reeglid võimaldavad kohandatud mustreid, mis on spetsiifilised organisatsiooni kodeerimispraktikatele.

- Sobib hästi DevSecOpsi torujuhtmetesse tänu kiirele teostusele ja CI/CD integratsioonile GitHub Actionsi, GitLab CI, Azure DevOpsi ja teistega

- Sisseehitatud reeglite teegid turvalisuse, hooldatavuse ja jõudluse tagamiseks (sh OWASP Top 10, SANS 25 ja palju muud)

- Tugev toetus turvalisuse nihutamisele vasakule, probleemide avastamisele enne ühendamist või juurutamist

- Toimib hästi turvaliste mustrite ja parimate tavade jõustamiseks jagatud koodibaasides

- Pilveplatvorm (Semgrep Cloud Platform) sisaldab juhtpaneele, PR-kommenteerimist, auditilogisid ja meeskonnapõhist reeglite jõustamist

- Laiendatav Semgrep Supply Chaini ja Semgrep Secretsiga, et tagada sügavam rakenduste turvalisus.

- Elav kogukond ja pidevalt kasvav avatud reeglite register

- Tasuta tase on saadaval heldete limiitidega ja väikestele meeskondadele pole sisenemisbarjääre

Piirangud ja puudused

Vaatamata paindlikkusele ja kiirusele on Semgrepil C# koodis rakendamisel märkimisväärsed piirangud, eriti süva staatilise analüüsi ülesannete puhul:

- Osaline keeletugi C#-le

Võrreldes küpse JavaScripti, Pythoni või Go toega on Semgrepi C# tugi alles arenemisjärgus. See ei pruugi täielikult parsida ega mõista C# täiustatud funktsioone, nagu LINQ, asünkroonsed/await-vood, geneerilised elemendid või keerulised avaldispuud. - Sügavat andmevoo analüüsi pole

Semgrep paistab silma süntaktilise ja semantilise sobitamise poolest, kuid puudub täiustatud juhtimisvoo ja rikkumise analüüs, mida pakuvad sellised tööriistad nagu Coverity, Klocwork või CodeQL. See võib piirata selle võimet tuvastada haavatavusi, mis hõlmavad mitut faili või meetodikõnet. - Piiratud IDE-integratsioon

Erinevalt Roslynil põhinevatest analüsaatoritest või ReSharperist ei paku Semgrep vaikimisi Visual Studios ega Rideris sisseehitatud diagnostikat. Arendajad peavad toetuma CI tagasisidele või kasutama seda käsitsi skannimisvahendina, kui just kohandatud integratsioone ei looda. - Visualiseerimist ega arhitektuurilist analüüsi pole vaja

Sõltuvusgraafikuid, koodimõõdikuid ega arhitektuuri valideerimise funktsioone, mida ettevõtte meeskonnad sageli vajavad, ei toetata. - Järsk õppimiskõver reeglite loomiseks

Kuigi põhireegleid on lihtne kirjutada, võib usaldusväärsete ja müravabade mustrite loomine suurte C# koodibaaside jaoks nõuda Semgrepi abstraktse süntaksipuu struktuuri ja keele sisemiste omaduste üksikasjalikke teadmisi. - Turvalisuse töövoogudes tõhusam kui üldine kvaliteedi tagamine

Semgrepi tugevused seisnevad turvaskaneerimises ja poliitikate järgimises. See pole stiilikonventsioonide jõustamiseks ega tsüklomaatiliste keerukuskontrollide tegemiseks nii täisfunktsionaalne kui sellised tööriistad nagu NDepend või StyleCop.

Semgrep on suurepärane valik tänapäevastele meeskondadele, kes võtavad kasutusele DevSecOpsi tavasid ja vajavad kohandatavat, kiiret ja koostööl põhinevat skaneerimist. C# arenduse jaoks toimib see kõige paremini mitme tööriista strateegia osana, mitte süvanalüsaatorite või IDE-natiivsete lahenduste täieliku asendajana.

CodeQL

GitHubi (nüüd Microsofti osa) poolt välja töötatud CodeQL on semantilise koodianalüüsi mootor, mis võimaldab lähtekoodi päringuid teha nii, nagu need oleksid andmed. See loob koodibaasist relatsioonandmebaasi ja võimaldab kasutajatel kirjutada päringuid turvaaukude, jõudlusprobleemide ja kodeerimisvigade tuvastamiseks. GitHub Advanced Security (GHAS) osana mängib CodeQL keskset rolli ulatuslikus haavatavuste otsimises, eriti avatud lähtekoodiga tarkvara puhul.

C# on ametlikult toetatud keelte hulgas ja GitHub on laiendanud oma tuge .NET-põhistele ökosüsteemidele.

Eelised

- võimaldab sügav semantiline analüüs C# koodi, modelleerimise juhtimise ja andmevoogude abil keerukate, mitmeastmeliste haavatavuste tuvastamine

- Töötab GitHubi-põhiste töövoogudega, pakkudes sujuvat integratsiooni pull-taotluste, push-sündmuste ja ajastatud turvaskaneeringutega

- Suudab tuvastada raskesti leitavaid probleeme, nagu ebaturvaline deserialiseerimine, valideerimata sisendid, teekonna läbimine ja süstimismustrid

- GitHubi kasvava toetusega päringuteegid, sealhulgas OWASP Top 10 ja CWE-ga ühtlustatud reeglid

- Annab täieliku kontrolli kohandatud CodeQL päringute kirjutamiseks, kasutades Datalogil põhinevat spetsiaalset keelt

- Tugev versioonikontrolli teadlikkus, võime jälgida muudatusi harude ja PR-ide vahel

- Sobib tänu GitHubi toimingupõhisele skaleerimisele suurtele koodibaasidele ja mitme repositooriumiga organisatsioonidele

- Avatud lähtekoodiga päringupaketid võimaldavad kogukonna loodud turvakontrollide taaskasutamist ja jagamist

- Võimaldab turvauurijatel ajaloolise koodi ülevaatamist ja haavatavuste auditeerimist

- GitHubi turvameeskond kasutab CodeQL-i sisemiselt ülemaailmseks CVE-jahiks, mistõttu on see lahingutestidele vastu pidanud suure mõjuga kasutusjuhtumites.

Piirangud ja puudused

Kuigi CodeQL on üks võimsamaid sügava staatilise analüüsi tööriistu, on sellel C#-s igapäevases arenduses rakendamisel mitmeid hoiatusi:

- Kohandatud reeglite õppimiskõver on järsk

Kohandatud päringute kirjutamine nõuab CodeQL-i päringukeele tundmist, millel on unikaalne süntaks ja semantiline mudel. Enamik arendajaid vajab produktiivseks saamiseks spetsiaalset koolitust või aega. - Nõuab ehitusnormide andmebaase

Enne mis tahes päringu käivitamist tuleb kood kompileerida ja teisendada CodeQL-i andmebaasiks. See samm lisab konfiguratsiooniinterneti torujuhtmetele keerukust ja aega, eriti suurte või sageli muutuvate repositooriumide puhul. - Piiratud lähtekeele ulatuse ja tööriistade poolt

Kuigi C# on toetatud, võib see eelvalmistatud reeglite ja päringute kvaliteedi poolest jääda maha CodeQL-i peamistest sihtkeeltest, nagu Java, JavaScript ja Python. Samuti võib mõnede täiustatud .NET-spetsiifiliste käitumiste (nt peegeldus, käitusaja koodi genereerimine) modelleerimine olla keeruline. - Ei sobi stiili- ega vormindusreeglite jaoks

CodeQL ei ole loodud stiilijuhendite või koodivormingu jõustamiseks. See keskendub rangelt loogilistele, semantilistele ja turvalisusel põhinevatele mustritele. - IDE toe puudumine

Visual Studio või Rideriga otsest integratsiooni ei toimu, seega peavad arendajad toetuma CI/CD tagasisidele või kasutama CLI tööriistu käsitsi. - Täielike funktsioonide kasutamiseks on vaja ettevõtte litsentsi

GitHub Advanced Security (GHAS), mis pakub hallatud CodeQL-teenust, on saadaval ainult GitHub Enterprise Cloudi ja Serveri klientidele. See piirab kasutuselevõttu meeskondadel, kes GitHubi ei kasuta. - Piiratud väärtus väiksemate projektide puhul

Lihtsate C# rakenduste või kiireid tulemusi otsivate meeskondade jaoks võib CodeQL-i seadistamine ja keerukus kaaluda üles selle eelised võrreldes kergemate tööriistadega nagu Roslyn või ReSharper.

CodeQL sobib suurepäraselt organisatsioonidesse, mis seavad turvalisuse esikohale ja on valmis investeerima kohandatud päringukomplektide ja töövoogude loomisse. See sobib ideaalselt C# projektidele, millel on kõrged vastavusnõuded, mitu panustajat ja küps DevSecOps kultuur. Teiste jaoks toimib see kõige paremini traditsiooniliste analüsaatorite täiendava kihina.

aikido

Aikido Security on rakenduste turvalisuse valdkonnas uuem tegija, pakkudes arendajasõbralikku SAST-i, SCA-d ja salajast skannimist ühtsel platvormil. See on loodud lihtsust ja kiirust silmas pidades, keskendudes kaasaegsetele arendusprotsessidele ja pakkudes valmisintegratsiooni populaarsetele platvormidele nagu GitHub, GitLab, Bitbucket ja Azure DevOps.

Kuigi see ei ole traditsiooniline süvastaatilise koodi analüsaator nagu ReSharper või CodeQL, toetab Aikido C# ja .NET projekte, pakkudes väärtuslikku teavet eriti turvanõrkuste ja sõltuvusriskide valdkonnas.

Eelised

- Kerge ja hõlpsasti integreeritav GitHubi, GitLabi, Bitbucketi ja Azure'i CI/CD töövoogudesse

- Pakub sisseehitatud skannimist SAST-i, SCA-d (tarkvara koostise analüüs) ja salakoodide jaoks ühel platvormil

- Toetab C#-d koos levinud haavatavuste tuvastamise mustritega, nagu kõvakodeeritud saladused, SQL-süstimine ja ebaturvalised sõltuvused

- Puhas ja moodne kasutajaliides, mis on loodud arendajatele ja DevOps meeskondadele, mitte turvaekspertidele

- Kontekstiteadlik probleemide triaaž ja riskide prioriseerimine aitavad vältida häiretega toimetulekut

- Võimaldab poliitikapõhiseid kontrolle, nt plokkide ühendamist kriitiliste probleemide leidmisel

- Reeglite konfigureerimiseks pole vaja seadistust, projektide ja keelte automaatne avastamine

- Tasuta astmevõimalus väikestele meeskondadele ja avatud lähtekoodiga kaastöölistele

- Kiire skannimisaeg ja teostatav väljund pull-taotlustes

- Turvalisus esikohale seadva ettevõtte kultuur, mis vastab GDPR-i ja ISO 27001 nõuetele

Piirangud ja puudused

Kuigi Aikido on muljetavaldav DevSecOps platvorm tänapäevastele meeskondadele, on sellel piirangud neile, kes otsivad sügavat staatilist analüüsi või täiustatud koodiuuringuid, mis on spetsiifilised C#-le:

- Piiratud reeglite sügavus keerukate C# koodimustrite jaoks

Aikido keskendub rohkem turvaskaneerimisele kui koodi kvaliteedile, puududes paljudest loogilistest või jõudlusega seotud kontrollidest, mida pakuvad sellised tööriistad nagu NDepend või ReSharper. - Ei ole ideaalne konstruktsioonivigade tuvastamiseks ega ümberfaktoriseerimise ettepanekute tegemiseks

See ei tuvasta probleeme, mis on seotud objektimudeli väärkasutamise, ringsõltuvuste või arhitektuuriliste lõhnadega, mis on ettevõtte tasemel rakendustes levinud. - Puudub tugi kohandatud reeglite loomiseks või peenhäälestatud konfiguratsiooniks

Erinevalt CodeQL-i või Roslyn-i analüsaatoritest ei saa kasutajad oma staatilisi reegleid määratleda ega tuvastusloogikat hõlpsalt laiendada. - Visual Studio või IDE integratsiooni pole

Kõik tulemused kuvatakse veebiliidese kaudu või pull request kommentaaride kaudu. IDE-põhise lintimisega harjunud arendajad võivad seda häirivaks pidada. - Peamiselt üles ehitatud Git-põhiste töövoogude ümber

Tsentraliseeritud versioonikontrolli või vanemaid juurutusmudeleid kasutavad meeskonnad ei pruugi selle automatiseerimisfunktsioonidest kasu saada. - Skaneerimine toimub enamasti CI-s, mitte kohaliku arenduse ajal

Arendaja töövoogudes puuduvad natiivsed tööriistad eelkinnituste või reaalajas koodi tagasiside jaoks.

Aikido sobib kõige paremini turvateadlikele pilvepõhistele meeskondadele, kes töötavad C#-ga tänapäevastes CI/CD-torustikes. See pakub kiiret ülevaadet ja head ülevaadet levinud haavatavustest ja saladustest. Meeskonnad, kes vajavad arhitektuurianalüüsi, kohandatud reeglite paindlikkust või täiustatud kvaliteedikontrolli, peaksid seda täiendama traditsiooniliste koodianalüsaatoritega.

DeepSource

DeepSource on automatiseeritud koodi ülevaatuse platvorm, mis pakub staatilist analüüsi, vigade tuvastamist, turvaskannimist ja koodi vormindamist mitmes keeles. Kuigi sellel on tugevam tugi sellistele keeltele nagu Python, Go ja JavaScript, on DeepSource järk-järgult laiendanud oma tuge C# ja .NET ökosüsteemidele, eesmärgiga aidata arendajatel säilitada puhtaid, turvalisi ja hooldatavaid koodibaase.

See integreerub versioonikontrolliplatvormidega nagu GitHub, GitLab ja Bitbucket, et käivitada staatiline analüüs iga commit- ja pull-taotluse puhul.

Eelised

- Valmis staatilise analüüsi tugi C#-le, keskendudes jõudlusele, veariskidele, mustritevastastele tõrgetele ja turvanõrkustele

- Sujuv integratsioon GitHubi, GitLabi ja Bitbucketiga reaalajas tagasiside saamiseks pull-taotluste kohta

- Pakub automaatse parandamise soovitusi, et kiirendada levinud koodiprobleemide lahendamist

- Ühtne armatuurlaud koodi tervise ülevaate saamiseks repositooriumides ja meeskondades

- Kerge ja konfiguratsioonivaba kasutuselevõtt koos koodistruktuuri automaatse tuvastamisega

- Sisaldab mõõdikuid nagu koodivoolavus, dubleerimine ja katvuse trendid

- Annab kiire ülevaate koodi kvaliteedi regressioonidest ajas ja harude lõikes

- Toetab ignoreerimisreegleid, summutust ja raskusastme häälestamist müra paremaks kontrollimiseks

- Veebiliides on intuitiivne ja sobib nii arendajatele kui ka insenerijuhtidele

- Ettevõtte funktsioonide hulka kuuluvad meeskonnapõhised õigused ja vastavuse juhtpaneelid

Piirangud ja puudused

Vaatamata sellele, et DeepSource on kiiresti kasvav platvorm, on sellel mitmeid puudusi, kui seda kasutatakse spetsiaalselt C# projektid ettevõtte või suuremahulise arenduse puhul:

- C# tugi on vähem küps kui Pythoni või JavaScripti puhul

DeepSource'il puudub staatiliste reeglite sügavus ja ulatus, mida leidub sellistes tööriistades nagu Roslyn, ReSharper või NDepend, eriti keerukate .NET-i rakendusmustrite jaoks. - Piiratud reeglite kohandamine

Kasutajad ei saa domeenipõhise keele abil kohandatud staatilise analüüsi reegleid määratleda ega reeglite komplekte laiendada kaugemale sellest, mida natiivselt toetatakse. - Integratsioon Visual Studioga puudub

IDE-des, nagu Visual Studio või Rider, töötavad arendajad peavad toetuma CI-põhisele tagasisidele või kontrollima tulemusi käsitsi DeepSource'i veebiliideses. - Keskendub kooditaseme probleemidele, kuid ei hõlma arhitektuuritaseme analüüsi ega koodistruktuuri optimeerimist.

- Täiustatud vooanalüüsi või andmete jälgimise tugi puudub

See muudab selle vähem efektiivseks mitmerealiste haavatavuste või keerukate turvaloogika tõrgete tuvastamisel. - Ettevõtte plaanide taga on lisatasu funktsioonid

Selliste funktsioonide nagu ajalooline jälgimine, vastavusaruannete koostamine või eeskirjade jõustamine jaoks on vaja kõrgema taseme litsentse. - Peamiselt pilvepõhine, piiratud kohapealsete valikutega rangelt reguleeritud keskkondade jaoks

DeepSource on suurepärane valik väikestele ja keskmise suurusega C# meeskondadele, kes soovivad kiiret ja automaatset staatilisi analüüse ilma sügava konfigureerimiseta. See toimib kõige paremini Git-põhistes CI-töövoogudes ja täiendab traditsioonilisi koodilintereid. Ettevõtte tasemel projektide või meeskondade puhul, kes otsivad arhitektuurilisi teadmisi ja sügavat .NET-i sisemiste funktsioonide tuge, võib see vajada sidumist teiste spetsialiseeritud analüsaatoritega.

Järelda#

Infer# on C# staatilise analüüsi tööriist, mille töötas välja Microsoft Research ja mis põhineb Facebooki Infer raamistikul. See keskendub interprotseduurilisele analüüsile, võimaldades tuvastada keerulisi vigu, nagu nullviidete puudumised, ressursilekked, võidujooksu tingimused ja mäluprobleemid meetodite piiride vahel. Infer# on suunatud arendajate abistamisele sügavate semantikavigade tuvastamisel, mis tavapäraste viivitusmeetodite alt tavaliselt välja jääksid või ilmuksid pinnale ainult käitusajal.

See toimib nii, et teisendab .NET Intermediate Language'i (IL) sisemiseks esituseks ja seejärel teostab täiustatud formaalse verifitseerimise analüüsi.

Eelised

- Põhineb Facebooki Infer mootoril, mida laialdaselt tunnustatakse mobiilse ja serveripoolse koodi täiustatud staatilise analüüsi poolest

- Teostab interprotseduurilist ja sümboolset analüüsi, tuvastades probleeme, mis hõlmavad mitut meetodit või klassi

- Eriti kasulik null-pointeri viidete puudumise, mälulekete ja samaaegsusprobleemide tuvastamiseks

- Suudab arutleda .NET Intermediate Language (IL) üle, võimaldades analüüsi kõigis .NET-toetatud keeltes

- Microsoft Researchi poolt aktiivselt arendatud ja tugeva akadeemilise alusega

- Avatud lähtekoodiga, lubava litsentsiga ettevõtte või akadeemiliseks kasutamiseks

- Integreerimine MSBuildi ja CI torujuhtmetega automaatseks analüüsiks

- Kasulik uurimiskeskkondades, turvalise kodeerimise auditites või ametlike kontrollimisprotsesside osana

- Tuvastab potentsiaalsed tööaja krahhid ja loogikavigad, mida tavaliste tööriistadega on raske tabada

Piirangud ja puudused

Kuigi Infer# on oma ulatuse poolest võimas, on sellel mitmeid puudusi, mis piiravad selle kasutatavust üldistes arendusprotsessides:

- Mitte täisfunktsionaalne staatiline analüsaator üldise koodistiili, disaini või hooldatavuse jaoks

Infer# keskendub kitsalt vigade tuvastamisele ega paku koodikvaliteedi mõõdikuid, keerukusanalüüsi ega arhitektuurilisi teadmisi nagu NDepend või ReSharper. - Integratsioon Visual Studio või IDE-dega puudub

Kogu suhtlus toimub käsurealt. See ei sobi arendajatele, kes ootavad redaktorisisest tagasisidet või automaatseid parandusi. - Kõrge tehniline sisenemisbarjäär

Nõuab IL-i ja käsureaoperatsioonide tundmist ning võimalik, et ka formaalsete meetodite tundmist teatud väljundite tõlgendamiseks. - Napp dokumentatsioon ja kogukonna tugi

Võrreldes selliste tööriistadega nagu Roslyn analüsaatorid või SonarQube, puuduvad Infer#-il ulatuslikud õpetused, näited või aktiivsed foorumid tõrkeotsinguks. - Laialdaseks tootmiseks aktiivselt ei hooldata

See on Microsofti uurimisprojekt, mis tähendab, et see ei pruugi saada järjepidevaid värskendusi ega tootmistaseme tuge. - SCA (sõltuvus) skannimist ega turbepõhiseid reegleid pole

See ei suuda tuvastada aegunud pakette, ebaturvalist API kasutamist ega muid pinnapealseid turvaprobleeme. - Suurettevõtete projektide skaleeritavuse probleemid

Analüüs võib olla aeglane ja tarbida märkimisväärseid süsteemiressursse, kui seda rakendatakse suurtele koodibaasidele.

Infer# sobib kõige paremini meeskondadele, kes seavad esikohale ametliku vigade tuvastamise, uurimistööd nõudvad keskkonnad või auditid, kus on vaja sügavat teekonnapõhist analüüsi. See ei ole valmislahendus igapäevaseks staatiliseks analüüsiks tüüpilises ettevõtte C# arenduses, kuid toimib tugeva täiendava tööriistana turvalistes või turvalisuse seisukohast kriitilistes arenduskontekstides.

Puma skannimine

Puma Scan on staatiline analüüsi tööriist, mis on loodud .NET- ja C#-rakenduste turvanõrkuste tuvastamiseks, eriti nende puhul, mis on seotud turvaliste kodeerimistavade ja vastavusega. See on loodud OWASP Top 10 ja CWE (Common Weakness Enumeration) kategooriate rõhuasetusega, muutes selle populaarseks valikuks turvalisuse suhtes teadlike .NET-meeskondade seas.

Tööriist on saadaval kahes põhivormis: Puma Scan Community Edition, mis on integreeritud Visual Studiosse, ja Puma Scan Professional, mis lisab ettevõtte funktsioone, nagu CI/CD integratsioon, reeglite kohandamine ja tsentraliseeritud aruandlus.

Eelised

- Kohandatud .NET ja C# turvaskannimiseks, reeglistik on kooskõlas OWASP ja CWE standarditega

- Integreerub otse Visual Studiosse, andes arendajatele kodeerimise ajal kohest tagasisidet

- Pakub koodivoo analüüsi, mis suudab jälgida ebausaldusväärse sisendi koodis liikumist, tuvastades probleeme nagu XSS, SQL-süstimine, käskude süstimine jne.

- Professionaalne versioon toetab CI/CD torujuhtme integratsiooni, sobib DevSecOpsi tavade jaoks

- Genereerib üksikasjalikke aruandeid, mis sisaldavad haavatavuste kategooriaid, raskusastmeid ja parandusjuhiseid

- Oma koodimustrite jaoks saab lisada kohandatud reegleid (ainult professionaalsetele kasutajatele).

- Aitab meeskondadel turvalisi kodeerimispoliitikaid SDLC alguses jõustada

- Loodud täiendama reguleeritud tööstusharude turvalise arenduse elutsükli nõudeid

- Haldab Secure Development Solutions, reeglistiku pidevate uuendustega

Piirangud ja puudused

Kuigi Puma Scan pakub tugevat C# turvaanalüüsi, on sellel mõned märkimisväärsed piirangud, eriti võrreldes laiemate staatiliste analüüsiplatvormidega:

- Tähelepanu keskmes on ainult turvalisus

Puma Scan ei paku jõudlusprobleemide, hooldatavuse, koodilõhnade ega disainivigade analüüsi. See on mitte üldotstarbeline staatiline analüsaator. - Kogukonna väljaanne on piiratud

Sellel puudub CI/CD integratsioon, meeskonnatöö aruandlus, kohandatud reeglid ja tugi. Ettevõtte jaoks sobib ainult Professional versioon, mis võib nõuda täiendavat litsentsimist. - Reeglite kogumi laius on kitsam kui suured platvormid nagu Fortify, Checkmarx või Veracode.

Puma Scan võib märkamata jätta haavatavusi, mis nõuavad täpsemat nakatumise jälgimist või kontekstipõhist skannimist. - Visualiseeringuid ega arhitektuurilisi ülevaateid pole

Erinevalt sellistest tööriistadest nagu NDepend, ei paku Puma Scan kõnegraafikuid, sõltuvuskaarte ega koodistruktuuri analüüsi. - SAST-i toe puudumine mitmes keeles

Puma Scan keskendub ainult C#-le, mis tähendab, et see ei ole ideaalne polüglottkoodibaasidele ega täispinu meeskondadele, kes vajavad JavaScripti, Java või Pythoni skannimist. - Värskendused ja kogukond on väiksema ulatusega

Võrreldes turvalisusele keskendunud ökosüsteemidega nagu Snyk või GitHubi CodeQL, on Puma Scanil piiratum kasutajaskond ja kogukonna tugi.

Puma Scan sobib kõige paremini turvalisust eelistavatele C# arendusmeeskondadele, kes soovivad oma igapäevaste töövoogude osana haavatavuste tuvastamist nihutada vasakule ja säilitada turvalist koodi. See võib olla eriti väärtuslik nõuetele vastavuse suhtes tundlikes valdkondades, nagu rahandus või tervishoid. Meeskonnad, kes otsivad aga põhjalikumat analüüsi või laiemat keeletuge, võivad vajada Puma Scani kombineerimist täiendavate tööriistadega.

Turvakoodi skannimine

Turvakoodi skaneerimine (SCS) on tasuta ja avatud lähtekoodiga Roslynil põhinev staatilise analüüsi tööriist, mis on loodud C# ja .NET rakenduste turvaaukude tuvastamiseks. See integreerub otse Visual Studio ja MSBuildi kaudu ehitusprotsessi ja arendaja töövoogu, keskendudes peamiselt ebaturvaliste kodeerimismustrite tuvastamisele, eriti neile, mida OWASP Top 10 ja CWE standardid märgistavad.

SCS on eriti väärtuslik arendajatele, kes otsivad arenduse ajal kerget ja turvalisusele keskendunud tagasisidet ilma keeruka seadistamise või ulatusliku litsentsimise vajaduseta.

Eelised

- Ehitatud Roslyn kompilaatori platvormil, mis muudab selle .NET ökosüsteemiga väga ühilduvaks

- Sujuv integratsioon Visual Studio ja MSBuildiga, mis võimaldab reaalajas tuvastamist ja tagasisidet

- Mõjub levinud haavatavustele, näiteks:

- SQL Injection

- XSS (saitidevaheline skriptimine)

- Kõvakodeeritud volitused

- Ebaturvaline deserialiseerimine

- Käsu süstimine

- Kerge ja kiire; ei mõjuta oluliselt ehituse jõudlust

- Saab CI/CD torujuhtmetele lisada NuGeti või GitHubi toimingute kaudu automaatseks skannimiseks

- Sagedased värskendused ja aktiivne GitHubi hoidla

- Hea lähtepunkt C# projektide turvaliste arendustavade jaoks

- Toetab SARIF-vormingus väljundit, mis muudab selle ühilduvaks turvalisuse armatuurlaudade ja koondajatega.

Piirangud ja puudused

Vaatamata oma suurele kasulikkusele C# arendajatele on Security Code Scanil mitmeid piiranguid, mis mõjutavad selle sobivust suuremates või reguleeritumates keskkondades:

- Piiratud ulatus

See otsib ainult turvaauke. See ei tuvasta koodikvaliteedi probleeme, jõudluse kitsaskohti ega arhitektuurilisi rikkumisi. - Põhiline haavatavuste tuvastamine

Kuigi SCS tabab levinud vigu, puudub sellel edasijõudnute oskus plekkide jälgimine, sügav interprotseduuriline analüüsja andmevoo modelleerimine leidub ettevõtteklassi tööriistades nagu Fortify või CodeQL. - Kasutajaliidest, armatuurlauda ega aruandluskihti pole

Arendajad peavad lootma ehituse väljundile või IDE hoiatustele, ilma visualiseerimise, ajaloo jälgimise või tsentraliseeritud aruannete haldamiseta. - Piiratud kohandamine

SCS ei luba peenhäälestatud reegleid konfigureerida ega kohandatud reeglistikke luua omandiõigusega kaitstud ohtude katmiseks. - Mitte-.NET-keelte tugi puudub

SCS on rangelt C#/.NET jaoks. See ei aita meeskondi, kes haldavad polüglotte ega platvormideüleseid rakendusi. - Ei ole ideaalne kõrge turvalisuse või vastavusnõuetega keskkondade jaoks

Kuigi SCS on ennetuslikel eesmärkidel abiks, ei paku see iseenesest standardite, näiteks PCI-DSSi või ISO 27001, nõutavat sügavust ega auditeeritavust.

Turvakoodi skannimine sobib kõige paremini individuaalsetele arendajatele või väikestele meeskondadele, kes soovivad arendusprotsessi alguses kasutusele võtta põhilised turvalise kodeerimise kontrollid ilma keerukust lisamata. Ettevõtte rakenduste või turvalisuse seisukohalt kriitiliste süsteemide puhul on see kõige parem täiendus täiustatud ja terviklikumatele rakenduste turbeplatvormidele.

soundQube

SonarQube on populaarne avatud lähtekoodiga platvorm koodi kvaliteedi pidevaks kontrollimiseks, mis toetab laia valikut programmeerimiskeeli, sealhulgas C#. See analüüsib koodi vigade, haavatavuste, koodilõhnade ja dubleerimiste suhtes, aidates meeskondadel jõustada kvaliteedipiire ja säilitada terveid koodibaase. Tööriista kasutatakse laialdaselt nii väikestes meeskondades kui ka suurtes ettevõtetes DevOps integratsiooniks ja pidevaks kvaliteedi jälgimiseks.

SonarQube toetab C# analüüsi SonarC# plugina kaudu ning on ühilduv .NET Core'i, .NET 5+ ja vanemate .NET Frameworki rakendustega. See integreerub hästi populaarsete CI/CD-süsteemide ja IDE-dega, näiteks Visual Studioga.

Eelised

- Põhjalik staatiline koodianalüüs, mis hõlmab vigu, haavatavusi, koodilõhna, tehnilist võlga ja hooldatavuse mõõdikuid

- Sisseehitatud tugi C# ja paljudele teistele keeltele, ideaalne mitmekeelsete projektide jaoks

- Pakub tsentraliseeritud armatuurlauda koodikvaliteedi trendide, katvuse ja levialade visualiseerimiseks

- Toetab kohandatud kvaliteediväravaid, jõustades kodeerimisstandardeid pull-taotluste või CI-järkude ajal

- Integreerub GitHubi, Azure DevOpsi, Jenkinsi, GitLabi, Bitbucketi ja paljude CI/CD platvormidega

- Tõstab esile probleeme otse Visual Studios, kui seda kasutatakse koos SonarLintiga

- Pakub CWE, OWASP ja SANS standarditele vastavaid turvalisusele keskendunud reegleid

- Genereerib regressioonide ja parenduste jälgimiseks üksikasjalikke aruandeid ja ajaloolisi andmeid

- Tasuta kogukonnaväljaanne oluliste funktsioonidega ja tasulised astmed edasijõudnutele ettevõttekasutuse juhtudele

- Toetab harukontorite ja PR-ide analüüsi, aidates vältida kvaliteedi langust enne ühinemisi

Piirangud ja puudused

Vaatamata oma tugevustele on SonarQube'il mitmeid puudusi, kui seda kasutatakse C# staatiliseks analüüsiks keerukamates või turvatundlikes keskkondades:

- Turvalisuse analüüsi piiratud sügavus

Kuigi SonarQube katab põhilised haavatavused, ei paku see järgmist. sügav plekianalüüs or protseduuridevahelise voolu jälgimine näiteks Fortify, CodeQL või Checkmarx. - Reeglite kohandamine on piiratud kogukonna väljaandes

Täiustatud reeglite redigeerimiseks, haldamiseks ja vastavusaruannete koostamiseks Vajalik on arendaja- või ettevõtteversioon, mis lisab kulusid. - Suurtes koodibaasides võib jõudlus halveneda

Väga suurte lahenduste analüüsimine võib kaasa tuua pika skaneerimisaja ja nõuda infrastruktuuri häälestamist. - Vajab seadistamist ja hooldust

Kohapealsed juurutused nõuavad konfigureerimist, andmebaasi tuge, varundamist ja värskendusi, mis võivad väiksemaid meeskondi koormata. - Puudub käitusaja kontekst

Ainult staatiline analüüs tähendab, et see võib tekitada valepositiivsed või jäävad kontekstipõhised käitusaja probleemid kahe silma vahele. - Puudub natiivne tugi ohtude modelleerimiseks või arhitektuurilise visualiseerimise jaoks

See ei anna ülevaadet koodistruktuurist, sõltuvustest ega tarkvaraarhitektuurist nii nagu NDepend või Resharper seda teevad. - Turvareeglid ei pruugi reguleeritud tööstusharude jaoks piisavad olla

Kuigi see on üldise teadlikkuse suurendamiseks kasulik, on platvormi turvavõimalused sageli täiendatud teiste ettevõtete spetsiaalsete SAST-tööriistade abil.

SonarQube on väga tõhus tööriist koodi kvaliteedi ja pideva kontrolli tagamiseks, eriti DevOpsi protsessides. Sügava turvalisuse tagamiseks või arhitektuurilise järelevalve jaoks on seda aga kõige parem kasutada koos teiste spetsiaalsete tööriistadega mitmekihilises staatilise analüüsi strateegias.

C# staatilise koodi analüüsi maastikul navigeerimine

Ajastul, kus tarkvara töökindlust, jõudlust ja turvalisust pidevalt kontrollitakse, staatilise koodi analüüs on saanud C# tarkvaraarenduse elutsükli lahutamatuks osaks. Olenemata sellest, kas eesmärk on kriitiliste vigade varajane avastamine, regulatiivse vastavuse tagamine või puhta arhitektuuri säilitamine, on tööriistadest, mis lubavad pakkuda ülevaadet ja kindlust, puudust.

Alates täiustatud kommertsplatvormidest nagu Coverity, Fortify ja Veracode kuni kogukonna toetatud utiliitideni nagu StyleCop, FxCop või Security Code Scan, pakutakse nii arendajatele kui ka ettevõtetele laia valikut lahendusi. Igal neist on ainulaadsed tugevused – mõned pakuvad sügavat haavatavuste skannimist, teised seavad esikohale arhitektuurilise modelleerimise, arendaja tootlikkuse või sujuva CI/CD integratsiooni.

Silma paistab mitme tööriista strateegiate kasvav tähtsus. Kaasaegsed inseneriorganisatsioonid tuginevad harva ühele analüsaatorile. Selle asemel ühendavad nad IDE-ga integreeritud linterid nagu ReSharper, CodeRush või Roslyn Analyzers ettevõtte tasemel SAST-tööriistadega, et tagada kihiline nähtavus. Samal ajal manustavad DevSecOps meeskonnad üha enam lahendusi nagu Semgrep, Snyk või CodeQL automatiseeritud torujuhtmetesse, tagades, et haavatavustega tegeletakse juba ammu enne juurutamist.