В 2026 году корпоративные программные ландшафты продолжают расти в структурной сложности, а не в простоте. Десятилетия накопленной логики, смешанные языки программирования, гибридные модели развертывания и тесно связанные зависимости все больше ограничивают возможности внесения изменений без непредвиденных последствий. В этой среде инструменты статического анализа кода больше не рассматриваются как необязательные средства проверки качества, а как основополагающие инструменты для понимания того, как системы фактически ведут себя до начала любой модернизации, рефакторинга или инициативы по обеспечению безопасности.

Отличием статического анализа кода корпоративного масштаба от инструментов, ориентированных на разработчиков, является не способность выявлять отдельные дефекты, а возможность анализа всей совокупности приложений. Крупные организации редко работают в рамках одной среды выполнения или архитектурной модели. Пакетные рабочие нагрузки мэйнфреймов сосуществуют с распределенными сервисами, устаревшие интерфейсы пересекаются с облачными API, а нормативные требования накладывают дополнительные ограничения на способы измерения и смягчения рисков. Поэтому статический анализ должен работать на стыке различных областей, выявляя пути выполнения, скрытые зависимости и структурные риски, которые остаются незамеченными при использовании только тестирования.

SMART TS XL

Идеальное решение для статического анализа кода для компаний с большими распределенными системами и активами

Исследуй сейчасРастущее внимание к непрерывной доставке и ускоренной модернизации еще больше повысило роль аналитических выводов. Поскольку предприятия стремятся к более широкому кругу задач, модернизация приложений В ходе реализации инициатив становится все более очевидной цена неполного понимания. Решения о рефакторинге, принятые без полного понимания потока управления, распространения данных или межсистемной связи, часто приводят к нестабильности, снижению производительности или проблемам с соответствием требованиям, которые проявляются только после развертывания. От инструментов статического анализа кода теперь ожидается снижение этой неопределенности за счет обеспечения архитектурной ясности до внесения изменений.

На этом фоне критерии оценки инструментов статического анализа кода в 2026 году меняются. Одной лишь точности недостаточно. Предприятиям необходимы глубина анализа, масштабируемость на миллионы строк кода, поддержка гетерогенных сред и возможность преобразования технических результатов в практические рекомендации для архитекторов, руководителей платформ и ответственных за риски. В следующем сравнительном обзоре рассматривается, как ведущие корпоративные инструменты статического анализа кода справляются с этими меняющимися требованиями и как их возможности соответствуют реалиям крупномасштабных, критически важных систем.

Сравнение и рейтинг инструментов статического анализа кода для предприятий на 2026 год.

Приведенное ниже сравнение оценивает ведущие инструменты статического анализа кода по критериям, имеющим значение в крупных корпоративных средах, а не в отдельных командах разработчиков. Каждый инструмент оценивается на основе глубины анализа, масштабируемости в гетерогенных системах, поддержки устаревших и современных платформ, а также его способности выявлять значимую информацию из сложных структур зависимостей. Рейтинг отражает, насколько эффективно эти инструменты способствуют пониманию архитектуры, выявлению рисков и принятию обоснованных решений в средах, где изменения влекут за собой значительные операционные и нормативные последствия.

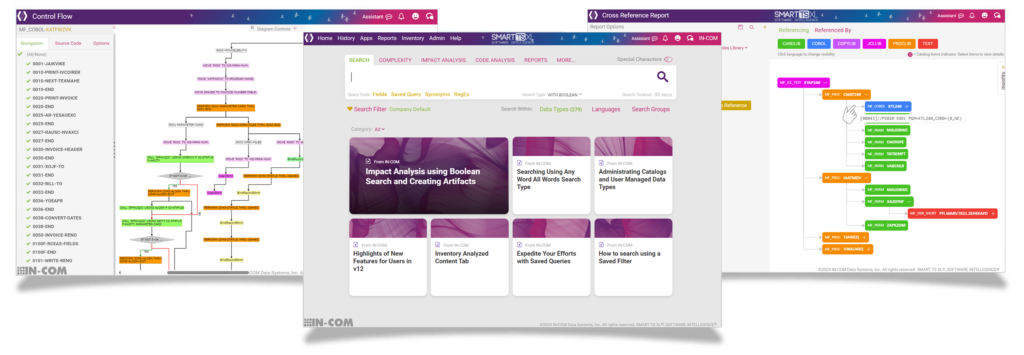

SMART TS XL

SMART TS XL Это корпоративная платформа статического анализа кода, оценки влияния и анализа приложений, разработанная для крупномасштабных, гетерогенных программных сред. Она создана для поддержки организаций, работающих в средах мэйнфреймов, средних и распределенных систем, где десятилетия накопленной логики, пакетной обработки и кроссплатформенных зависимостей делают изменения по своей природе рискованными. Вместо того чтобы фокусироваться на отдельных проблемах качества кода, SMART TS XL Он предназначен для того, чтобы показать, как на самом деле ведут себя приложения, делая видимыми пути выполнения, взаимосвязи данных и структуры зависимостей во всем портфеле продуктов.

Платформа представляет собой высокопроизводительную веб-систему, способную индексировать и анализировать миллиарды строк кода и связанных с ними артефактов за считанные секунды. Благодаря переносу аналитической нагрузки с производственных систем и централизации полученных данных в общей среде, SMART TS XL Поддерживает тысячи одновременно работающих пользователей без снижения производительности. Такой масштаб делает его подходящим не только для команд разработчиков, но и для архитекторов, руководителей модернизации, специалистов по поддержке производства, аудиту и соблюдению нормативных требований, которым необходима последовательная, основанная на фактах, прозрачность сложных систем. Запросите Демо.

Статический анализ и обнаружение данных в масштабах предприятия

В его ядре, SMART TS XL Предоставляет углубленный статический анализ широкого спектра языков программирования, конструкций управления заданиями, баз данных и вспомогательных артефактов. Он поддерживает как устаревшие, так и современные технологии, включая COBOL, PL/I, Natural, RPG, Assembler, Java, C#, Python, VB6, скрипты UNIX, JCL, PROC, артефакты CICS, определения MQ, схемы баз данных и структурированные документы. Исходный код, логика пакетной обработки, файлы конфигурации и даже некодовые артефакты, такие как документация и диаграммы, могут индексироваться и анализироваться вместе, что позволяет выявлять взаимосвязи в традиционно разрозненных репозиториях.

Эта унифицированная система обнаружения позволяет организациям выйти за рамки анализа на уровне файлов и перейти к пониманию на системном уровне. Программы, задания, поля, файлы, таблицы и сообщения могут отслеживаться на разных платформах, раскрывая, как бизнес-логика протекает через цепочки пакетной обработки, онлайн-транзакции и последующие процессы отчетности. Эти взаимосвязи отображаются с помощью интерактивных отчетов с перекрестными ссылками, карт зависимостей и навигационных представлений выполнения, а не статических списков.

Анализ влияния на различные платформы и сопоставление зависимостей

SMART TS XL Особое внимание уделяется анализу влияния на различные платформы. Изменения, внесенные в одну часть приложения, редко остаются изолированными в корпоративных средах, особенно там, где рабочие нагрузки мэйнфреймов взаимодействуют с распределенными сервисами и общими хранилищами данных. SMART TS XL Анализирует взаимосвязи вызовов, использование данных, пути выполнения заданий и поток управления для выявления зон воздействия на вышестоящие и нижестоящие системы в разных языках программирования и системах.

Возможности построения карт зависимостей позволяют визуально отображать эти взаимосвязи с помощью интерактивных цветных диаграмм, выделяющих вызывающие и вызываемые функции, а также производителей и потребителей данных. Анализ влияния может быть инициирован из программы, поля, элемента базы данных, шага задания или даже из результатов поиска, что позволяет командам точно определить масштаб изменений до начала разработки. Такой подход уменьшает количество пропущенных зависимостей, ограничивает избыточное тестирование и обеспечивает надежную основу для планирования изменений и оценки рисков.

Представления пакетной и программной логики, ориентированные на выполнение.

Для сред со сложной пакетной обработкой, SMART TS XL Обеспечивает понимание кода в режиме реального времени без его выполнения. Возможности расширения COBOL и JCL позволяют обрабатывать копибуки, PROC, символические обозначения и переопределения, представляя логику так, как она эффективно работает в производственной среде. Пакетные цепочки можно отслеживать от начала до конца, показывая, какие программы выполняются, в каком порядке и с какими параметрами.

Диаграммы потока управления и блок-схемы преобразуют глубоко вложенную логику в навигируемые визуальные представления. Эти представления позволяют понимать поведение выполнения, выявлять неработающие или недоступные пути кода и анализировать сложность ветвления без опоры на знания, полученные от других пользователей, или ручного анализа. Диаграммы отслеживания полей дополнительно расширяют эти возможности, отслеживая, как элементы данных создаются, преобразуются и распространяются по программам, заданиям и базам данных, поддерживая безопасные структурные изменения и проверки регулирующих органов.

Расширенный поиск, обнаружение закономерностей и анализ точности.

SMART TS XL Включает в себя высокопроизводительную корпоративную поисковую систему, оптимизированную для больших кодовых баз, содержащих различные технологии. Она поддерживает сложную булеву логику, поиск по близости, поиск по блокам, регулярные выражения, обработку синонимов и фильтры с высокой степенью детализации, которые ограничивают анализ определенными языками, типами данных или разделами кода. Многоуровневые методы поиска позволяют пользователям постепенно сужать большие наборы результатов до точных областей, подходящих для анализа воздействия, аудита или оценки модернизации.

Эти возможности поиска тесно интегрированы с функциями перекрестных ссылок, анализа влияния, сложности и визуализации. Результаты можно напрямую преобразовывать в представления зависимостей, отчеты или рабочие процессы дальнейшего анализа, что снижает трение между обнаружением и принятием решений. Сохраненные и параметризованные запросы позволяют организациям стандартизировать проверки рисков и повторяющиеся схемы анализа в разных командах и проектах.

Анализ сложности и количественная оценка рисков

SMART TS XL Предоставляет анализ сложности на уровне портфеля, выходящий за рамки отдельных программ. Показатели сложности, такие как количество строк кода, цикломатическая сложность и показатели Халстеда, могут быть рассчитаны для целевых подмножеств приложений, определенных результатами поиска или зонами воздействия. Это позволяет командам количественно оценивать технический риск в рамках конкретных бизнес-функций или кандидатов на модернизацию, вместо того чтобы полагаться на общие средние значения по всем приложениям.

Путем объединения показателей сложности с анализом зависимостей и влияния, SMART TS XL Это способствует более реалистичной оценке трудозатрат и приоритизации. Области с высокой степенью взаимосвязи и сложности могут быть выявлены на ранних этапах, что позволяет выстраивать последовательность инициатив по модернизации и устранению недостатков на основе реальных структурных рисков, а не предположений.

Передача знаний, подготовка к аудиту и поддержка в вопросах управления.

Одной из постоянных проблем крупных предприятий является утрата накопленных знаний по мере устаревания систем и выхода на пенсию или ротации опытных сотрудников. SMART TS XL Эта проблема решается путем централизации знаний о приложениях на платформе с возможностью поиска и исследования, которая отражает структуру и поведение систем. Документация, отчеты, диаграммы и подтверждающие материалы могут быть созданы и распространены для поддержки процесса адаптации, аудита и выполнения запросов регулирующих органов.

Возможности экспорта позволяют упаковывать результаты анализа в виде готовых к использованию документов с указанием времени, подходящих для проверок на соответствие требованиям, утверждения изменений и внешних аудитов. Контроль доступа и отслеживание использования поддерживают требования управления, особенно в средах с офшорной разработкой или моделями аутсорсингового обслуживания.

Внедрение, интеграция и соответствие операционным требованиям

SMART TS XL Система разработана для быстрого развертывания и минимизации сбоев в работе. Установка может быть завершена в течение нескольких часов, при этом доступны коннекторы для приема данных из мэйнфреймовых сред, распределенных систем контроля версий, баз данных и общих репозиториев. Поддерживается как полная, так и инкрементальная загрузка данных, что позволяет поддерживать актуальность среды без необходимости постоянного ручного вмешательства.

Возможности автоматизации позволяют запускать аналитические процессы в автоматическом режиме, поддерживая непрерывное получение информации в соответствии с циклами изменений в масштабах предприятия. Централизация анализа на экономически эффективной инфраструктуре позволяет организациям снизить зависимость от дорогостоящих производственных ресурсов, одновременно повышая глубину и доступность аналитических данных для всех команд.

SonarQube Enterprise Edition

SonarQube Enterprise Edition — это платформа статического анализа кода, разработанная для поддержки крупных организаций-разработчиков, стремящихся к последовательному обеспечению качества кода, удобства сопровождения и безопасности в современных программных портфелях. В корпоративных средах её основная роль заключается в создании непрерывного уровня проверки, встроенного в рабочие процессы разработки, обеспечивающего раннюю обратную связь по проблемам кода до того, как изменения достигнут производственной среды. В портфелях, где пропускная способность проверки становится узким местом, её часто используют наряду с более широкими инструментами. инструменты проверки кода формализовать контроль качества и уменьшить вариативность между командами.

В отличие от платформ анализа на уровне портфеля проектов, сила SonarQube заключается в его способности работать в тесной связи с рабочим процессом разработчика. Анализ обычно запускается в рамках конвейеров сборки или проверки запросов на слияние, что позволяет командам постепенно выявлять «запахи кода», ошибки и проблемы безопасности по мере развития кода. Это соответствует подходам организаций, которые стандартизируют автоматизированные проверки во всех конвейерах доставки, включая подходы, описанные в Конвейеры CI / CDгде статический анализ становится повторяемым контрольным этапом, а не этапом внеплановой проверки.

Статический анализ на основе правил и контрольные точки качества

В основе SonarQube Enterprise Edition лежит механизм статического анализа на основе правил, который оценивает исходный код в соответствии с большим и настраиваемым набором правил. Эти правила охватывают распространенные категории, такие как проблемы с поддержкой, дефекты надежности и уязвимости безопасности. Результаты классифицируются по степени серьезности и сопоставляются с контрольными точками качества, определяющими, может ли код продвигаться по конвейеру доставки.

Контрольные точки качества являются центральным механизмом обеспечения соблюдения организационных стандартов в масштабах предприятия. Предприятия могут устанавливать пороговые значения для покрытия нового кода, плотности дефектов и уязвимостей, гарантируя, что изменения соответствуют заранее определенным критериям до интеграции. Эта возможность особенно ценна в средах с распределенными командами, аутсорсинговой разработкой или высокой текучестью кадров среди разработчиков, где последовательное соблюдение требований снижает зависимость от ручной проверки.

Интеграция экосистемы языкового охвата и развития

SonarQube поддерживает широкий набор современных языков программирования, включая Java, C#, JavaScript, TypeScript, Python и другие, широко используемые в разработке корпоративных приложений. Его экосистема плагинов и интеграций позволяет подключаться к популярным платформам CI/CD, системам контроля версий и системам отслеживания ошибок. Эта тесная интеграция делает его хорошо подходящим для организаций, которые уделяют приоритетное внимание автоматизированному контролю качества в рамках своих конвейеров доставки.

Однако аналитическая модель SonarQube в основном ориентирована на исходный код и область действия репозитория. Хотя она может анализировать несколько проектов параллельно, ее понимание взаимосвязей между репозиториями, платформами и контекстами выполнения ограничено. Анализ, как правило, ограничивается отдельными приложениями или сервисами, а не охватывает целые корпоративные системы с общими данными, пакетными рабочими процессами или кроссплатформенными зависимостями.

Анализ безопасности и поддержка в вопросах соответствия нормативным требованиям

В корпоративных версиях SonarQube реализованы расширенные возможности анализа безопасности, соответствующие распространенным категориям уязвимостей. Он может выявлять закономерности, связанные с ошибками внедрения кода, небезопасными конфигурациями и неправильным использованием API. Результаты представлены в формате, доступном как разработчикам, так и группам безопасности, что поддерживает рабочие процессы устранения уязвимостей в рамках существующих инструментов.

С точки зрения соответствия нормативным требованиям, SonarQube обеспечивает отслеживаемость и отчетность, которые помогают продемонстрировать соблюдение внутренних стандартов кодирования и политик безопасности. Можно создавать отчеты, показывающие тенденции возникновения проблем, прогресс в их устранении и соответствие требованиям контроля качества с течением времени. Хотя эти функции способствуют готовности команд разработчиков к аудиту, они в меньшей степени ориентированы на предоставление доказательств поведения выполнения на системном уровне или влияния на другие системы.

Масштабируемость и операционные аспекты.

SonarQube Enterprise Edition разработан для масштабирования на большом количестве репозиториев и команд разработчиков, особенно при развертывании в распределенных или контейнеризированных средах. Его производительность масштабируется в зависимости от доступной инфраструктуры, что делает его подходящим для организаций с большим объемом коммитов и частыми циклами анализа. Централизованные панели мониторинга обеспечивают сводную информацию по всем проектам, помогая руководству отслеживать тенденции качества на высоком уровне.

Тем не менее, масштабируемость SonarQube в основном горизонтальна для разных проектов, а не вертикальна для систем различной сложности. Он не решает проблемы путей выполнения во время выполнения, логики пакетной обработки или глубокой прослеживаемости данных на разнородных платформах. В средах, где преобладают рабочие нагрузки мэйнфреймов, пакетное планирование или тесно связанные устаревшие системы, SonarQube часто используется как дополнительный инструмент, а не как самостоятельный источник архитектурной информации.

Типичные сценарии использования в корпоративной среде и их ограничения

SonarQube Enterprise Edition наиболее эффективен на предприятиях с высоким уровнем зрелости DevOps, стандартизированными стеками разработки и ориентацией на предотвращение снижения качества активно разрабатываемого кода. Он превосходно справляется с обеспечением согласованности, уменьшением «запахов кода» и интеграцией проверок качества в быстро развивающиеся конвейеры доставки.

Его ограничения становятся более очевидными в сценариях модернизации, требующих понимания того, как изменения распространяются по большим, взаимосвязанным системам. SonarQube не пытается моделировать порядок выполнения, распространение данных между заданиями и платформами или цепочки зависимостей в масштабах всей системы. В результате, его часто используют в паре с более глубокими аналитическими платформами, когда предприятиям необходимо оценить риски модернизации, влияние пакетной обработки или последствия изменений в рамках всего портфеля проектов.

Галочка Один

Checkmarx One — это ориентированная на корпоративный сектор платформа безопасности приложений, основанная на статическом тестировании безопасности приложений в современных конвейерах разработки и доставки. В крупных организациях её основная роль заключается в выявлении уязвимостей безопасности на ранних этапах жизненного цикла программного обеспечения, особенно в средах с частыми релизами, распределенными командами и облачными архитектурами, повышающими вероятность использования уязвимостей. Вместо моделирования поведения выполнения в масштабах всей системы, Checkmarx One фокусируется на обнаружении небезопасных шаблонов кодирования и недостатков конфигурации, соответствующих признанным таксономиям безопасности.

Платформа обычно используется предприятиями с развитыми практиками DevSecOps, где анализ безопасности должен проводиться непрерывно параллельно с разработкой, а не в качестве контроля после выпуска. В таких средах Checkmarx One функционирует как превентивный механизм, направленный на снижение вероятности внедрения уязвимых участков кода в производственные системы.

Основное внимание уделяется статическому тестированию безопасности приложений.

В основе Checkmarx One лежит статический механизм тестирования безопасности приложений, оптимизированный для обнаружения уязвимостей на уровне исходного кода. Анализ выполняется без запуска приложений, что позволяет выявлять проблемы на ранних стадиях, часто на этапах фиксации изменений в коде или сборки. Платформа сопоставляет обнаруженные уязвимости с известными категориями, поддерживая команды безопасности, использующие стандартизированные системы классификации рисков, такие как Уязвимости OWASP определить приоритеты в работах по устранению последствий загрязнения.

Акцент на выявлении уязвимостей, специфичных для системы безопасности, отличает Checkmarx One от универсальных инструментов статического анализа. Вместо того чтобы акцентировать внимание на проблемах с поддержкой или архитектурой, платформа фокусируется на слабых местах, которые могут привести к утечке данных, несанкционированному доступу или повышению привилегий. Эта специализация делает ее особенно актуальной в регулируемых отраслях, где сроки раскрытия уязвимостей и их устранения строго контролируются.

Интеграция в корпоративные конвейеры DevSecOps

Checkmarx One разработан для тесной интеграции с конвейерами CI/CD и рабочими процессами разработчиков. Сканирование может запускаться автоматически в рамках процессов сборки, запросов на слияние или этапов выпуска, обеспечивая последовательный анализ безопасности без ручного вмешательства. Результаты отображаются на панелях мониторинга и интегрируются с системами отслеживания проблем, что позволяет направлять обнаруженные ошибки непосредственно командам разработчиков для их устранения.

Эта конвейерно-ориентированная операционная модель поддерживает высокую скорость разработки, сохраняя при этом базовый уровень безопасности. Однако, сосредоточение внимания на отдельных репозиториях и сервисах означает, что анализ, как правило, ограничивается отдельными кодовыми базами. Хотя это хорошо согласуется с микросервисами и модульными архитектурами, это ограничивает видимость межприкладных зависимостей или многоплатформенных цепочек выполнения, распространенных в долгосрочных корпоративных системах.

Языковой охват и ориентация на облачные технологии

Checkmarx One поддерживает широкий спектр современных языков программирования и фреймворков, широко используемых в корпоративной и облачной разработке. Эта широта возможностей позволяет проводить согласованное сканирование безопасности в разнородных командах разработчиков без необходимости использования множества специализированных инструментов. Облачная модель предоставления услуг платформы дополнительно упрощает развертывание и масштабирование, снижая операционные издержки для организаций, управляющих большим количеством приложений.

Тем не менее, поддержка устаревших технологий и пакетных сред более ограничена. Языки программирования для мэйнфреймов, конструкции управления заданиями и тесно связанные устаревшие рабочие процессы, как правило, выходят за рамки основной области применения платформы. В результате Checkmarx One часто развертывается вместе с другими инструментами анализа, когда предприятиям необходимо обеспечить безопасность как современных, так и устаревших компонентов в рамках одной и той же прикладной среды.

Согласование отчетности по рискам и корпоративного управления

С точки зрения управления, Checkmarx One предоставляет возможности отчетности, которые поддерживают отслеживание уязвимостей, статус устранения проблем и отчетность о соответствии требованиям. Руководители служб безопасности могут отслеживать тенденции в различных приложениях, командах и временных периодах, что помогает продемонстрировать соблюдение внутренних политик и внешних нормативных требований. Полученные данные могут быть агрегированы для отображения общей ситуации с рисками, что позволяет расставлять приоритеты на уровне портфеля.

Однако эти отчеты сосредоточены на наличии уязвимостей, а не на их влиянии на операционную деятельность. Платформа не пытается количественно оценить, как уязвимость распространяется по путям выполнения или как она взаимодействует с пакетной обработкой, потоками данных или нижестоящими системами. Это различие важно для предприятий, где понимание масштабов проблемы и системного риска так же критично, как и выявление отдельных уязвимостей.

Типичные сценарии использования и ограничения в корпоративной среде

Checkmarx One наиболее эффективен для предприятий, стремящихся внедрить средства контроля безопасности непосредственно в быстро развивающиеся среды разработки. Он превосходно справляется с ранним выявлением проблем безопасности на уровне кода, сокращением объема доработок и поддержкой согласованного управления уязвимостями в больших группах разработчиков. Для организаций, переходящих на облачные архитектуры, он предоставляет масштабируемый механизм для обеспечения безопасности.

Его ограничения проявляются в сценариях, требующих целостного понимания поведения приложений, цепочек зависимостей или влияния модернизации на гетерогенные системы. В таких случаях Checkmarx One обычно позиционируется как специализированный уровень безопасности, а не как комплексная аналитическая платформа, дополняющая инструменты, ориентированные на анализ выполнения, отображение зависимостей и оценку структурных рисков.

Статический анализатор кода Fortify

Fortify Static Code Analyzer — это платформа статического тестирования безопасности приложений корпоративного уровня, предназначенная для выявления уязвимостей в крупных, регулируемых средах разработки программного обеспечения. Ее основная роль в предприятиях заключается в систематическом обнаружении шаблонов кода, создающих риски безопасности, особенно в организациях, где соответствие нормативным требованиям, возможность аудита и формальные процессы управления рисками определяют порядок управления изменениями в программном обеспечении. Fortify широко используется в секторах, где обеспечение безопасности должно быть доказуемым, воспроизводимым и соответствовать установленным корпоративным мерам контроля.

Вместо того чтобы делать акцент на обратной связи, ориентированной на разработчиков, Fortify часто позиционируется как централизованный механизм контроля безопасности в рамках более широких систем управления. Он поддерживает организации, которым необходима стандартизированная классификация уязвимостей, согласованная отчетность и отслеживаемость в больших портфелях приложений, разработанных распределенными или сторонними командами.

Механизм статического анализа, ориентированный на безопасность

В основе Fortify Static Code Analyzer лежит механизм анализа, ориентированный на безопасность, который проверяет исходный код для выявления уязвимостей без запуска приложений. Механизм применяет комплексный набор правил безопасности, предназначенных для обнаружения таких слабых мест, как уязвимости внедрения кода, небезопасная обработка данных, ошибки аутентификации и некорректное использование криптографических функций. Результаты классифицируются по степени серьезности и типу, что позволяет группам безопасности оценивать риски структурированным и последовательным образом.

Акцент на корректности обеспечения безопасности отличает Fortify от универсальных инструментов статического анализа. Глубина анализа ориентирована на выявление уязвимостей, которые могут быть использованы злоумышленниками, а не на проблемы с поддержкой или архитектурой. Эта специализация делает Fortify особенно подходящим для сред, где обнаружение уязвимостей имеет приоритет над более широким пониманием системы.

Согласование с программами управления рисками и соблюдения нормативных требований предприятия.

Fortify часто интегрируется в корпоративные программы безопасности и управления, где риски, связанные с программным обеспечением, управляются наряду с другими операционными и регуляторными рисками. Его возможности по формированию отчетов и предоставлению доказательств поддерживают внутренние аудиты, внешние оценки и проверки со стороны регулирующих органов. Результаты могут быть агрегированы по приложениям и бизнес-подразделениям, предоставляя руководителям служб безопасности полную информацию о масштабах подверженности рискам.

Это соответствие формальному Управление ИТ-рисками Благодаря продуманным процессам Fortify является распространенным выбором в организациях, которым необходимо демонстрировать эффективность постоянного контроля. Отчеты могут использоваться для отображения тенденций уязвимостей, прогресса в устранении проблем и соответствия внутренним политикам безопасности, что способствует принятию обоснованных решений во время аудитов или анализа инцидентов.

Языковой охват и характеристики развертывания

Статический анализатор кода Fortify поддерживает широкий спектр языков программирования, широко используемых в корпоративных средах, включая как современные стеки приложений, так и некоторые устаревшие технологии. Это позволяет организациям применять единый подход к анализу безопасности в различных командах разработчиков и технологических областях. Модели развертывания различаются: Fortify часто устанавливается локально или в контролируемых корпоративных средах для удовлетворения требований к размещению данных и безопасности.

Однако анализ, как правило, проводится на уровне приложения или проекта. Хотя Fortify может масштабироваться для множества приложений, он не пытается определять порядок выполнения, оркестровку пакетной обработки или потоки данных между приложениями. В результате его подход к оценке рисков остается локализованным на уровне кодовых артефактов, а не на поведении системы в целом.

Интеграция в циклы безопасной разработки

Fortify обычно интегрируется в циклы безопасной разработки в качестве механизма контроля, а не инструмента непрерывного исследования. Сканирование может запускаться на определенных этапах, таких как предварительные проверки перед выпуском, окна внесения крупных изменений или контрольные точки соответствия. Эта операционная модель подходит организациям, которые предпочитают контролируемые процессы выпуска и формальные согласования непрерывному развертыванию.

Несмотря на доступность интеграции с инструментами CI/CD, модели использования Fortify часто отражают баланс между автоматизацией и централизованным контролем. Результаты проверок безопасности анализируются специализированными группами, которые оценивают требования к устранению проблем и принимают решения о допустимости рисков, обеспечивая согласованность управления в масштабах всего предприятия.

Типичные сценарии использования и ограничения в корпоративной среде

Статический анализатор кода Fortify наиболее эффективен на предприятиях, где обеспечение безопасности, готовность к аудиту и соответствие нормативным требованиям являются определяющими факторами. Он обеспечивает структурированный, обоснованный подход к выявлению уязвимостей безопасности на уровне кода и демонстрации наличия средств контроля для их обнаружения и устранения.

Его ограничения становятся очевидными в сценариях, требующих понимания того, как уязвимости взаимодействуют с поведением при выполнении, пакетной обработкой или кроссплатформенными зависимостями. Fortify не моделирует поведение во время выполнения или влияние на всю систему, и часто дополняется инструментами, которые обеспечивают более глубокое понимание структуры приложения, цепочек зависимостей и рисков модернизации в гетерогенных средах.

КАСТ Основные моменты

CAST Highlight — это корпоративная платформа для анализа приложений и оценки портфеля приложений, разработанная для обеспечения высокого уровня прозрачности в отношении качества программного обеспечения, рисков и готовности к модернизации в крупных системах приложений. В корпоративных средах её основная роль заключается в поддержке принятия стратегических решений путем обобщения структурных характеристик, показателей технического долга и сигналов пригодности для облачных вычислений, а не в проведении глубокого, ориентированного на выполнение, анализа кода. CAST Highlight часто внедряется на ранних этапах программ модернизации для формирования базового понимания состояния портфеля.

В отличие от инструментов статического анализа, ориентированных на разработчиков, CAST Highlight работает на агрегированном уровне. Он призван помочь архитекторам, менеджерам портфелей и руководителям трансформационных проектов сравнивать приложения, выявлять кандидатов на модернизацию и расставлять приоритеты в работах по устранению проблем в сотнях или тысячах систем.

Анализ на уровне портфеля и программная аналитика

В основе CAST Highlight лежит легковесный аналитический механизм, извлекающий структурные метаданные из исходного кода приложения и артефактов конфигурации. Эти данные нормализуются в единую аналитическую модель, позволяющую оценивать различные приложения с использованием согласованных критериев. Метрики, связанные с качеством кода, удобством сопровождения, уязвимостью к угрозам безопасности и архитектурной пригодностью, рассчитываются и отображаются на панелях мониторинга и в сравнительных представлениях.

Эти возможности соответствуют более широким целям. программный интеллект инициативы, цель которых — преобразовать необработанные фрагменты кода в готовую к принятию решений информацию для заинтересованных сторон, не являющихся разработчиками. Абстрагируя сложность в стандартизированные индикаторы, CAST Highlight позволяет командам руководителей анализировать большие портфели проектов без необходимости детального изучения кода.

Оценка готовности к модернизации и пригодности для использования облачных технологий.

CAST Highlight уделяет особое внимание оценке приложений на предмет готовности к модернизации и миграции в облако. Он анализирует такие факторы, как использование фреймворков, модели зависимостей и актуальность технологий, чтобы оценить трудозатраты и риски, связанные с переносом приложений на современные платформы. Результаты часто используются для группировки приложений по категориям, таким как перенос на другие платформы, рефакторинг, замена или вывод из эксплуатации.

Этот подход, основанный на оценке, поддерживает планирование и бюджетирование на ранних этапах. Предприятия могут использовать результаты CAST Highlight для построения планов модернизации, оценки масштабов трансформации и доведения профилей рисков до заинтересованных сторон бизнеса. Однако анализ намеренно носит общий характер и не ставит целью моделирование детального поведения при выполнении или побочных эффектов трансформации.

Индикаторы безопасности и технического долга

Помимо сигналов о модернизации, CAST Highlight предоставляет высокоуровневые индикаторы, связанные с уязвимостями безопасности и техническим долгом. Эти индикаторы получены на основе известных закономерностей, связанных с увеличением затрат на техническое обслуживание или повышенной уязвимостью. Цель состоит не в замене специализированных инструментов сканирования безопасности, а в выявлении областей, где может потребоваться более глубокое исследование.

Поскольку полученные данные являются агрегированными, они лучше всего подходят для сравнительного анализа, а не для планирования мер по устранению проблем. Индикаторы безопасности и задолженности помогают организациям понять относительное распределение рисков по портфелям, но они не выявляют конкретные пути выполнения, потоки данных или операционные зависимости, на которые могут повлиять изменения в коде.

Масштабируемость и операционная модель

CAST Highlight разработан для эффективного масштабирования в рамках очень больших портфелей приложений. Его облегченный аналитический подход минимизирует накладные расходы на обработку и обеспечивает быструю интеграцию новых приложений. Это делает его особенно подходящим для предприятий, проводящих масштабные исследования своих программных сред в ходе слияний, разделений или на ранних этапах модернизации.

Компромисс, связанный с такой масштабируемостью, заключается в глубине анализа. CAST Highlight не обрабатывает графы вызовов, цепочки пакетного выполнения или распространение данных между платформами. В результате, его часто используют в сочетании с более глубокими инструментами анализа, когда конкретные приложения или инициативы по трансформации переходят из стадии планирования в стадию выполнения.

Типичные сценарии использования и ограничения в корпоративной среде

CAST Highlight наиболее эффективен на предприятиях, которым необходим высокоуровневый сравнительный анализ портфелей приложений для поддержки стратегического планирования. Он отлично справляется с выявлением кандидатов на модернизацию, оценкой сложности трансформации и донесением информации о технических рисках до нетехнических заинтересованных сторон.

Его ограничения становятся очевидными, когда организациям требуется точное понимание того, как изменения влияют на поведение при выполнении, цепочки зависимостей или операционную стабильность. CAST Highlight не предоставляет необходимой информации на уровне выполнения для безопасного внедрения рефакторинга или модернизации, и обычно его дополняют инструменты, ориентированные на детальный анализ влияния и поведенческую прозрачность в рамках отдельных приложений.

CAST Imaging

CAST Imaging — это корпоративная платформа для анализа приложений, ориентированная на архитектурный анализ и визуализацию структурных зависимостей в сложных программных системах. В крупных организациях её основная роль заключается в выявлении того, как собираются приложения, как взаимодействуют компоненты и где структурная взаимосвязь создаёт риски. CAST Imaging обычно используется архитекторами и командами по модернизации, которым необходимо понимание структуры приложения на системном уровне перед планированием рефакторинга, миграции или декомпозиции.

Вместо того чтобы работать как инструмент для проверки кода или сканирования безопасности, CAST Imaging делает акцент на понимании архитектуры. Он преобразует исходный код и конфигурационные артефакты в навигационные модели, которые иллюстрируют взаимосвязи между компонентами, слоями и технологиями, позволяя заинтересованным сторонам анализировать сложность в масштабе.

Архитектурное картирование и визуализация зависимостей

В основе CAST Imaging лежит способность создавать подробные архитектурные представления приложений и портфелей приложений. Эти представления включают диаграммы компонентов, карты взаимодействия и многоуровневые представления, которые показывают, как модули взаимодействуют и зависят друг от друга. Визуализируя структурные связи, CAST Imaging позволяет командам выявлять тесную взаимосвязь, циклические зависимости и архитектурные нарушения, которые трудно обнаружить с помощью анализа на уровне файлов.

Эти визуальные модели тесно связаны с практиками, ориентированными на графы зависимостейгде понимание структурных взаимосвязей имеет важное значение для управления рисками в больших системах. CAST Imaging позволяет пользователям интерактивно отслеживать зависимости, переходя от высокоуровневых архитектурных представлений к более детальным схемам по мере необходимости.

Многотехнологичное и кросс-прикладное покрытие

CAST Imaging поддерживает анализ данных на широком спектре языков программирования, фреймворков и платформ, широко используемых в корпоративных средах. Эта широта возможностей позволяет моделировать гетерогенные системы, состоящие из устаревших компонентов, распределенных сервисов и общих баз данных. Возможности межприкладного анализа позволяют командам понимать, как отдельные системы вписываются в более крупные портфели и как изменения в одном приложении могут влиять на другие.

Однако анализ остается скорее структурным, чем поведенческим. CAST Imaging моделирует статические взаимосвязи между компонентами, но не имитирует порядок выполнения, условия во время выполнения или логику пакетного планирования. В результате он дает представление о том, как системы связаны между собой, но не обязательно о том, как они ведут себя во время выполнения.

Поддержка модернизации и архитектурного управления

CAST Imaging часто используется для поддержки инициатив по модернизации, где архитектурная ясность является необходимым условием для изменений. Выявляя нарушения архитектурных принципов и определяя области чрезмерной связанности, он помогает командам планировать стратегии поэтапной трансформации. Полученные данные могут помочь в принятии решений о выделении сервисов, перепроектировании интерфейсов или поэтапных подходах к миграции.

В контексте управления CAST Imaging также может использоваться для оценки соответствия архитектуры установленным стандартам. Отклонения от целевой архитектуры могут быть выявлены и задокументированы, что способствует надзору и планированию мер по их устранению. Это делает его ценным инструментом для организаций, которые внедряют архитектурный контроль в рамках своих процессов управления изменениями.

Вопросы масштабируемости и моделирования портфеля

Платформа разработана для масштабирования в рамках крупных приложений и портфелей проектов, генерируя архитектурные модели, которыми могут делиться заинтересованные стороны. Ее подход, ориентированный на визуализацию, поддерживает совместный анализ и коммуникацию, особенно при объяснении сложных структур неспециалистам в области разработки.

Компромиссом, обусловленным такой масштабируемостью, является ограниченное понимание динамики операционных процессов. CAST Imaging не позволяет определить происхождение данных на уровне поля, отслеживать потоки выполнения пакетов или количественно оценить влияние изменений во время выполнения. Для инициатив, требующих точного определения масштаба влияния изменений или проверки поведения при выполнении, обычно требуются дополнительные инструменты анализа.

Типичные сценарии использования и ограничения в корпоративной среде

CAST Imaging наиболее эффективен на предприятиях, которым необходимо понять и рационализировать архитектуру приложений до начала существенных изменений. Он превосходно справляется с выявлением структурной сложности, руководством при архитектурном рефакторинге и поддержкой планирования модернизации в гетерогенных системах.

Его ограничения становятся очевидными, когда организациям требуется анализ на уровне выполнения, оценка влияния или проверка того, как изменения распространяются в процессе работы системы. CAST Imaging предоставляет структурную карту, а не операционный план, и часто дополняется инструментами, предлагающими более глубокий анализ путей выполнения, потоков данных и поведения системы.

Статический анализ Veracode

Veracode Static Analysis — это облачная платформа статического тестирования безопасности приложений, предназначенная для внедрения средств контроля безопасности непосредственно в современные процессы разработки программного обеспечения. В корпоративных средах её основная роль заключается в раннем и непрерывном выявлении уязвимостей безопасности в больших объёмах кода приложений, особенно в организациях, которые отдают приоритет быстрым циклам выпуска, распределённым командам разработчиков и централизованному контролю безопасности. Veracode широко используется там, где обеспечение безопасности должно масштабироваться без замедления темпов разработки.

Платформа делает акцент на автоматизации и согласованности, позиционируя статический анализ как постоянно действующий механизм контроля безопасности, а не как периодическую проверку. Эта операционная модель соответствует потребностям предприятий, которые стандартизировали использование облачных инструментов разработки и нуждаются в централизованном мониторинге состояния безопасности приложений в различных командах и проектах.

Тестирование безопасности статических облачных приложений

В основе Veracode Static Analysis лежит механизм статического сканирования безопасности, предоставляемый исключительно в виде управляемого облачного сервиса. Исходный код и бинарные файлы загружаются для анализа, где они проверяются на наличие уязвимостей, таких как ошибки внедрения кода, небезопасная обработка данных и слабые места аутентификации. Для анализа не требуется доступ к производственным средам, что позволяет проводить оценку безопасности на ранних этапах жизненного цикла без операционных рисков.

Этот облачный подход обеспечивает быструю интеграцию и эластичное масштабирование в рамках крупных портфелей. Предприятия могут применять согласованные политики сканирования безопасности к сотням приложений без необходимости поддерживать локальную инфраструктуру. Результаты нормализуются и представляются на централизованных панелях мониторинга, что помогает группам безопасности, ответственным за контроль рисков в масштабах всего предприятия.

Интеграция в конвейеры непрерывной доставки

Veracode разработан для тесной интеграции с конвейерами CI/CD и инструментами разработчиков. Сканирование может запускаться автоматически на этапах сборки или выпуска, а результаты возвращаются в форматах, совместимых с системами отслеживания проблем и рабочими процессами их устранения. Это поддерживает модель безопасности «сдвиг влево», при которой уязвимости устраняются ближе к месту их появления.

На практике роль Veracode в конвейерах обработки данных часто координируется с более широкими мерами контроля качества и тестирования, включая такие действия, как... регрессионное тестирование производительностичтобы гарантировать, что обеспечение безопасности не происходит изолированно от других нефункциональных требований. Такое согласование помогает организациям сбалансировать строгость в области безопасности с эффективностью предоставления услуг.

Языковой охват и согласованность портфолио

Veracode Static Analysis поддерживает широкий спектр современных языков программирования и фреймворков, широко используемых в разработке корпоративных приложений. Эта широта позволяет командам безопасности применять единые политики сканирования к разнородным средам разработки, сокращая разрывы, которые в противном случае могли бы возникнуть между командами или платформами.

Однако платформа по-прежнему ориентирована на сканирование безопасности на уровне приложений. Анализ, как правило, ограничивается отдельными приложениями или сервисами, а взаимосвязи между приложениями, пакетными рабочими процессами или общими структурами данных не моделируются. В результате Veracode обеспечивает хорошее покрытие уязвимостей на уровне кода, но ограниченное понимание того, как эти уязвимости могут распространяться по взаимосвязанным системам.

Отчетность о рисках и прозрачность управления

Veracode предоставляет возможности формирования отчетов, позволяющие руководителям служб безопасности отслеживать тенденции уязвимостей, ход устранения проблем и соблюдение политик безопасности в масштабах всего предприятия. Панели мониторинга поддерживают представление рисков на уровне портфеля, позволяя расставлять приоритеты в зависимости от серьезности и влияния на бизнес. Эти отчеты часто используются для поддержки внутреннего управления безопасностью, подготовки отчетов для руководства и проведения аудита сторонними организациями.

Хотя эти возможности способствуют подотчетности и надзору, основное внимание в отчетности по-прежнему уделяется уязвимостям. Veracode не пытается количественно оценить влияние на операционную деятельность, сбои в выполнении кода или риски модернизации, связанные с мерами по устранению уязвимостей. Это различие важно в средах, где изменения в области безопасности должны оцениваться наряду с соображениями стабильности и управления изменениями.

Типичные сценарии использования и ограничения в корпоративной среде

Статический анализ Veracode наиболее эффективен на предприятиях с высокой скоростью разработки, требующих масштабируемого централизованного сканирования безопасности современных приложений. Он превосходно справляется с обеспечением согласованных стандартов безопасности, сокращением времени обнаружения уязвимостей и поддержкой операционных моделей DevSecOps.

Его ограничения становятся очевидными в сценариях, требующих глубокого понимания поведения системы, межприкладных зависимостей или устаревшей пакетной обработки. Veracode не предоставляет информации на уровне выполнения или отображения архитектурных зависимостей и обычно позиционируется как специализированный уровень безопасности, дополненный инструментами, ориентированными на анализ влияния, прозрачность зависимостей и понимание системы корпоративного масштаба.

Coverity (Синопсис)

Coverity — это корпоративная платформа статического анализа кода, известная своей способностью обнаруживать сложные дефекты в больших, критически важных с точки зрения производительности кодовых базах. Ее основная роль в корпоративных средах заключается в выявлении глубоких проблем корректности и надежности, которые трудно обнаружить только с помощью тестирования, особенно в системах, где сбои влекут за собой значительные операционные, связанные с безопасностью или финансовые последствия. Coverity часто используется в таких отраслях, как автомобильная, аэрокосмическая, телекоммуникационная и разработка инфраструктурного программного обеспечения, где точность обнаружения дефектов и низкий уровень ложных срабатываний имеют решающее значение.

В отличие от платформ анализа на уровне портфеля проектов, Coverity фокусируется на корректности кода на уровне обширных кодовых баз. Она разработана для эффективного анализа больших объемов исходного кода при сохранении высокого уровня аналитической точности, что делает ее подходящей для организаций, управляющих долгосрочными системами со строгими требованиями к надежности.

Глубокое обнаружение дефектов и высокоточный анализ

В основе Coverity лежит механизм статического анализа, оптимизированный для обнаружения таких дефектов, как повреждение памяти, утечки ресурсов, проблемы параллельного выполнения и логические ошибки. Этот механизм известен своей способностью анализировать сложные пути управления и сценарии выполнения, охватывающие множество функций и модулей. Такая глубина анализа позволяет ему выявлять дефекты, которые могут проявляться только при определенных условиях выполнения.

Аналитический подход Coverity включает в себя передовые методы, связанные с символическая казньЭто позволяет исследовать несколько путей выполнения без запуска кода. Эта возможность способствует его репутации высокоточного инструмента и помогает снизить уровень шума, часто связанного с крупномасштабным статическим анализом в корпоративных средах.

Языковой фокус и целевое освещение

Coverity обеспечивает мощную поддержку языков, широко используемых в системном и критичном к производительности программном обеспечении, включая C, C++ и Java. Эта специализация делает его особенно эффективным для анализа основных компонентов инфраструктуры, встроенных систем и серверных служб, где низкоуровневые дефекты могут иметь значительные последствия.

Хотя платформа может масштабироваться для больших кодовых баз, охват языков программирования у неё уже, чем у некоторых универсальных инструментов статического анализа. Она в меньшей степени ориентирована на гетерогенные корпоративные среды, включающие языки пакетной обработки, среды сценариев или технологии, специфичные для мэйнфреймов. В результате Coverity часто развертывается выборочно в рамках портфелей, ориентируясь на компоненты, где точность обнаружения дефектов наиболее важна.

Интеграция в рабочие процессы корпоративной разработки.

Coverity разработан для интеграции в корпоративные процессы разработки, включая конвейеры CI/CD и централизованные системы управления дефектами. Сканирование может быть запланировано или запущено автоматически, а результаты направляются командам разработчиков для устранения. Платформа поддерживает инкрементальный анализ, позволяя командам сосредоточиться на вновь возникающих проблемах, сохраняя при этом прозрачность в отношении существующих списков дефектов.

Во многих организациях Coverity позиционируется скорее как инструмент контроля качества, чем как инструмент непрерывного исследования. Сканирование часто проводится на определенных этапах, например, перед крупными релизами или во время официальных проверок качества. Такая модель использования отражает его роль в обеспечении стандартов надежности, а не в поддержке быстрой итерации.

Масштабируемость и характеристики производительности

Coverity разработан для эффективной обработки очень больших кодовых баз, что делает его подходящим для предприятий с миллионами строк критически важного кода. Его производительность масштабируется в зависимости от доступной инфраструктуры, позволяя организациям анализировать значительные системы без чрезмерно больших временных затрат. Централизованные панели мониторинга обеспечивают прозрачность тенденций дефектов и прогресса в их устранении по всем проектам.

Однако масштабируемость Coverity ориентирована на объем кода, а не на сложность системы. Она не пытается моделировать зависимости между приложениями, порядок выполнения пакетов или происхождение данных на разных платформах. Ее аналитические данные по-прежнему сосредоточены на обнаружении дефектов в отдельных кодовых базах, а не на поведении всей системы.

Типичные сценарии использования и ограничения в корпоративной среде

Coverity наиболее эффективен на предприятиях, где требуется высоконадежное обнаружение дефектов в критически важных компонентах программного обеспечения. Он превосходно справляется с выявлением скрытых проблем, которые могут привести к сбоям, уязвимостям безопасности или непредсказуемому поведению в производственной среде, особенно в низкоуровневом или критичном к производительности коде.

Его ограничения становятся очевидными в инициативах по модернизации или трансформации, требующих понимания того, как изменения влияют на взаимосвязанные системы. Coverity не предоставляет картирование архитектурных зависимостей или анализ влияния на уровне выполнения, и обычно его дополняют инструменты, ориентированные на прозрачность портфеля, анализ зависимостей и поведенческие аспекты в гетерогенных корпоративных средах.

Parasoft C/C++test and DTP

Parasoft C/C++test и связанная с ним платформа разработки и тестирования (DTP) представляют собой решение корпоративного уровня для статического анализа и тестирования на соответствие требованиям, разработанное специально для критически важных и строго регулируемых программных сред. В крупных организациях его основная роль заключается в поддержке тщательной проверки кода на системном уровне, где дефекты могут привести к сбоям в работе, несоответствию нормативным требованиям или инцидентам, связанным с безопасностью. Parasoft широко используется в таких отраслях, как аэрокосмическая, автомобильная, оборонная и промышленная, где поведение программного обеспечения должно быть доказуемо корректным и подлежащим аудиту.

В отличие от универсальных инструментов статического анализа, Parasoft делает упор на соответствие определенным стандартам и целям верификации. Платформа разработана для поддержки сред, где разработка регулируется формальными процессами, требованиями к сертификации и документированными обоснованиями гарантий, а не быстрой итерацией.

Статический анализ, основанный на стандартах, и обеспечение соблюдения нормативных требований

В основе Parasoft C/C++test лежит механизм статического анализа, соответствующий отраслевым стандартам безопасности и кодирования, таким как MISRA, CERT и рекомендациям ISO. Механизм оценивает исходный код на соответствие строгим правилам, определяющим допустимые конструкции, шаблоны использования и условия возникновения ошибок. Нарушения классифицируются по степени серьезности и напрямую сопоставляются с требованиями соответствия, что позволяет организациям демонстрировать соблюдение обязательных правил разработки.

Этот подход, основанный на стандартах, соответствует средам, которые полагаются на формальная проверка В этих концепциях корректность определяется не только функциональным поведением, но и соответствием установленным правилам. Результаты анализа Parasoft могут использоваться в качестве доказательств в процессах сертификации и аудита, сокращая трудозатраты на ручную проверку.

Целенаправленная языковая поддержка и глубина анализа.

Parasoft C/C++test специально оптимизирован для кодовых баз на языках C и C++, обеспечивая возможности глубокого анализа языков, широко используемых во встроенном и системном программном обеспечении. Эта специализация позволяет платформе выявлять низкоуровневые проблемы, такие как неправильное использование памяти, ошибки указателей и дефекты параллельного выполнения, которые могут быть особенно опасны в критически важных с точки зрения безопасности контекстах.

Хотя такая глубина функционала ценна в целевой области, она также ограничивает применимость платформы в более широких корпоративных средах. Parasoft не ставит перед собой цель обеспечить широкое покрытие для различных языков программирования, сред пакетной обработки или устаревших мэйнфреймовых систем. В результате она, как правило, развертывается в целевых сегментах корпоративного портфеля, а не как универсальное аналитическое решение.

Интеграция с регулируемыми жизненными циклами разработки.

Parasoft разработан для интеграции в структурированные циклы разработки, которые делают акцент на отслеживаемости, документировании и контролируемых изменениях. Результаты статического анализа могут быть связаны с требованиями, тестовыми примерами и системами отслеживания дефектов через компонент DTP, что обеспечивает сквозную отслеживаемость от спецификации до верификации.

Эта интеграция поддерживает модели разработки, в которых изменения вносятся целенаправленно и проходят формальную проверку. Анализ часто проводится на определенных этапах, например, перед подачей заявок на сертификацию или крупными релизами, а не постоянно при каждом коммите. Эта операционная модель отражает приоритеты регулируемых сред, где предсказуемость и гарантия важнее скорости.

Отчетность, отслеживаемость и готовность к аудиту

Платформа разработки и тестирования обеспечивает централизованную отчетность и аналитику по проектам и командам. Показатели, связанные со статусом соответствия, тенденциями дефектов и охватом верификации, могут быть агрегированы и проанализированы заинтересованными сторонами в области обеспечения качества и соответствия требованиям. Отчеты структурированы таким образом, чтобы поддерживать аудиторскую и сертификационную деятельность, предоставляя документальное подтверждение выполнения анализа и его результатов.

Однако эти отчеты сосредоточены на соответствии на уровне кода, а не на поведении в масштабах всей системы. Parasoft не моделирует пути выполнения между приложениями, оркестрацию пакетной обработки или кроссплатформенные зависимости. Ее система отслеживания ориентирована на требования и стандарты, а не на взаимодействие компонентов во время выполнения.

Типичные сценарии использования и ограничения в корпоративной среде

Parasoft C/C++test и DTP наиболее эффективны на предприятиях, где безопасность, надежность и соответствие нормативным требованиям являются первостепенными задачами. Они обеспечивают дисциплинированную структуру для проверки соответствия критически важного кода строгим стандартам и его способности выдерживать формальную проверку.

Их ограничения становятся очевидными в средах, требующих целостного понимания больших, взаимосвязанных систем или поддержки гетерогенных технологических стеков. Parasoft не предназначен для обеспечения прозрачности на уровне портфеля или анализа влияния на выполнение задач, и часто дополняется инструментами, которые фокусируются на архитектурных зависимостях, рисках модернизации и поведении системы в сложных корпоративных средах.

Клокворк

Klocwork — это корпоративная платформа статического анализа кода, ориентированная на выявление дефектов, связанных с безопасностью, надежностью и параллельным выполнением, в больших и сложных кодовых базах. В корпоративных средах её основная роль заключается в обнаружении проблем, которые могут поставить под угрозу стабильность или безопасность системы, особенно в программном обеспечении, работающем под высокой нагрузкой, с параллельным выполнением или в условиях ограниченного времени выполнения. Klocwork широко используется в отраслях, где производительность и корректность тесно взаимосвязаны, включая телекоммуникации, встроенные системы, финансовую инфраструктуру и крупномасштабные бэкэнд-сервисы.

Платформа делает акцент на раннем обнаружении дефектов посредством статического анализа, позволяя организациям выявлять проблемные закономерности до того, как они проявятся в виде сбоев во время выполнения. Klocwork обычно позиционируется как инструмент обеспечения качества и безопасности, а не как решение для анализа всего портфеля проектов.

Статический анализ, ориентированный на параллелизм и надежность

В основе Klocwork лежит механизм статического анализа, предназначенный для выявления дефектов, возникающих в сложных сценариях выполнения. Это включает в себя проблемы, связанные с управлением памятью, обработкой ресурсов и синхронизацией. Механизм особенно эффективен при обнаружении дефектов, связанных с параллельным выполнением, где незначительные взаимодействия между потоками могут приводить к непредсказуемому поведению.

Благодаря своей способности анализировать параллельные пути выполнения кода, Klocwork актуален в средах, где программное обеспечение должно надежно работать под нагрузкой. Результаты анализа часто включают информацию о взаимоблокировках, состояниях гонки и некорректных конструкциях синхронизации. Эти возможности помогают организациям, стремящимся снизить нестабильность, вызванную трудновоспроизводимыми дефектами параллельного выполнения, такими как... условия гонки.

Языковая направленность и области, чувствительные к производительности

Klocwork обеспечивает мощную поддержку языков, широко используемых в системном и критически важном для производительности программном обеспечении, включая C, C++ и Java. Эта направленность соответствует его применению в областях, где критически важны низкоуровневая корректность и эффективность во время выполнения. Сосредоточившись на более узком наборе языков, платформа обеспечивает более глубокий анализ в этих средах по сравнению с более широкими, обобщенными инструментами.

Однако эта специализация также ограничивает его применимость в разнородных корпоративных средах. Klocwork не предназначен для анализа пакетных рабочих нагрузок, языков программирования для мэйнфреймов или высокоуровневых сред написания сценариев, распространенных в долгоживущих корпоративных системах. В результате его часто развертывают выборочно, а не как универсальное решение для анализа.

Интеграция в корпоративные рабочие процессы обеспечения качества и безопасности.

Klocwork интегрируется с корпоративными рабочими процессами разработки, включая конвейеры CI/CD и системы отслеживания дефектов. Сканирование может быть автоматизировано, а результаты направлены командам разработчиков для исправления. Платформа поддерживает инкрементальный анализ, позволяя командам сосредоточиться на вновь возникающих проблемах, сохраняя при этом прозрачность в отношении существующих дефектов.

Во многих организациях Klocwork используется как часть формальных процессов обеспечения качества. Анализ может запускаться на ключевых этапах, таких как проверка перед выпуском или масштабные работы по рефакторингу. Такая модель использования отражает его роль в обеспечении надежности и безопасности, а не в поддержке непрерывного исследования архитектуры.

Характеристики масштабируемости и область применения

Klocwork разработан для масштабируемости в больших кодовых базах, что позволяет анализировать значительные системы без чрезмерного увеличения производительности. Централизованные панели мониторинга обеспечивают прозрачность тенденций дефектов и прогресса в их устранении в рамках проектов. Эти представления поддерживают управленческий контроль и помогают командам расставлять приоритеты в корректирующих действиях в зависимости от серьезности и влияния.

Несмотря на масштабируемость с точки зрения объема кода, аналитическая область Klocwork остается локализованной на отдельные приложения или компоненты. Она не моделирует межприкладные зависимости, порядок выполнения пакетов или происхождение данных на разных платформах. Ее выводы сосредоточены на корректности кода, а не на поведении системы в целом.

Типичные сценарии использования и ограничения в корпоративной среде

Klocwork наиболее эффективен на предприятиях, где требуется высоконадежное обнаружение дефектов параллельного выполнения и надежности в программном обеспечении, критичном к производительности. Он превосходно справляется с выявлением проблем, которые трудно воспроизвести с помощью тестирования и которые могут вызывать периодические или катастрофические сбои в производственной среде.

Его ограничения становятся очевидными в инициативах по трансформации, требующих целостного понимания портфелей приложений, потоков выполнения или влияния модернизации. Klocwork не предоставляет картирование архитектурных зависимостей или анализ влияния на уровне выполнения, и обычно его дополняют инструменты, ориентированные на более широкое понимание системы и оценку рисков изменений в гетерогенных корпоративных средах.

Статический анализ облачных решений OpenText DevOps

OpenText DevOps Cloud Static Analysis — это корпоративная платформа статического анализа, предоставляемая в рамках более широкого пакета решений для DevOps и управления жизненным циклом приложений. В крупных организациях её основная роль заключается в предоставлении стандартизированных проверок качества кода и безопасности, соответствующих установленным моделям управления процессами разработки. Вместо того чтобы работать как отдельная платформа для глубокого анализа, она обычно используется предприятиями, которые отдают приоритет консолидации инструментов и централизованному контролю процессов разработки, тестирования и выпуска.

Платформа чаще всего используется в средах, где процесс разработки программного обеспечения должен соответствовать формальным требованиям контроля, а интеграция с существующими инструментами управления жизненным циклом продукта (ALM), тестирования и выпуска является ключевым требованием. Ее ценность заключается в согласованности и обеспечении соответствия принципам управления, а не в углубленном поведенческом или архитектурном анализе.

Возможности статического анализа, ориентированные на пакет программ

В основе OpenText DevOps Cloud Static Analysis лежит проверка исходного кода на основе правил для выявления проблем с качеством и уязвимостей безопасности. Анализ фокусируется на распространенных категориях дефектов, нарушениях стандартов кодирования и шаблонах уязвимостей, которые можно обнаружить без запуска приложения. Результаты нормализуются и представляются на централизованных панелях мониторинга вместе с другими метриками DevOps.

Такой комплексный подход поддерживает организации, которые хотят, чтобы статический анализ функционировал как один из компонентов более крупной системы управления процессом разработки. Встраивая анализ в интегрированную платформу, предприятия могут обеспечивать соблюдение базовых стандартов всеми командами без внедрения дополнительных точечных инструментов в и без того сложные среды.

Интеграция с системой управления корпоративной доставкой.

Возможности статического анализа OpenText тесно интегрированы с более широкими функциями управления жизненным циклом, такими как отслеживание требований, тестирование и организация релизов. Эта интеграция позволяет связывать результаты анализа с рабочими элементами, дефектами и утверждениями, обеспечивая прослеживаемость на протяжении всего процесса разработки. Для организаций с формальными моделями управления такое согласование упрощает надзор и отчетность.

Платформа часто позиционируется для поддержки структурированных управление изменениями Процессы, в рамках которых модификации программного обеспечения должны пройти определенные этапы проверки и утверждения. Результаты статического анализа становятся частью доказательств, используемых для оценки готовности к выпуску, а не самостоятельным источником технической информации.

Основное внимание уделяется охвату языков и стандартизации.

OpenText DevOps Cloud Static Analysis поддерживает ряд распространенных корпоративных языков программирования, обеспечивая единообразное соблюдение стандартов кодирования в различных командах разработчиков. Поддержка языков ориентирована на основные стеки разработки приложений, а не на нишевые или устаревшие среды.

Хотя такая широта охвата способствует стандартизации, глубина анализа остается относительно небольшой по сравнению со специализированными инструментами. Платформа не пытается моделировать пути выполнения, разрешать логику пакетной обработки или анализировать зависимости между приложениями. Ее результаты лучше всего подходят для выявления локальных проблем в отдельных кодовых базах.

Масштабируемость и эксплуатационные характеристики

Разработанный для работы в составе облачного пакета, OpenText DevOps Cloud Static Analysis масштабируется для множества проектов и команд с централизованным администрированием. Это делает его подходящим для предприятий, стремящихся к единообразному управлению большими группами разработчиков. Производительность масштабируется вместе с облачной инфраструктурой, снижая потребность в выделенных локальных ресурсах.

Однако в данном контексте масштабируемость относится скорее к охвату всей организации, чем к глубине анализа. Платформа обеспечивает широкую видимость по всем проектам, но предоставляет ограниченное понимание того, как системы ведут себя во время выполнения или как изменения распространяются в сложных, взаимосвязанных средах.

Типичные сценарии использования и ограничения в корпоративной среде

Статический анализ OpenText DevOps Cloud наиболее эффективен на предприятиях, где интегрированное управление процессом разработки и стандартизированные средства контроля ценятся выше глубокого технического анализа. Он поддерживает среды, где статический анализ является лишь одной из многих контрольных точек в рамках контролируемого процесса выпуска, обеспечивая последовательное соблюдение базовых требований к качеству и безопасности.

Его ограничения становятся очевидными в сценариях, требующих детального понимания поведения при выполнении, цепочек зависимостей или влияния модернизации на гетерогенные системы. Платформа не обеспечивает необходимой видимости поведения или оценки влияния для безопасного выполнения крупномасштабных инициатив по рефакторингу или модернизации, и часто дополняется инструментами, специализирующимися на анализе поведения и кроссплатформенном анализе.

Таблица сравнения возможностей решений SCA Solutions.

| Возможности | SMART TS XL | SonarQube Ent | Галочка Один | Укрепить SCA | КАСТ Основные моменты | CAST Imaging | Veracode | Coverity | Парасофт | Клокворк | OpenText |

|---|---|---|---|---|---|---|---|---|---|---|---|

| Масштабирование портфеля предприятия | ✅ Отлично | ◐ Умеренный | ◐ Умеренный | ◐ Умеренный | ✅ Отлично | ✅ Отлично | ◐ Умеренный | ◐ Умеренный | ◐ Умеренный | ◐ Умеренный | ◐ Умеренный |

| Многоплатформенная (мейнфрейм + распределенная система) | ✅ Полный | ❌ нет | ❌ нет | ❌ Ограниченная | ❌ Ограниченная | ❌ Ограниченная | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ Ограниченная |

| Поддержка устаревших языков программирования (COBOL, JCL, RPG) | ✅ Полный | ❌ нет | ❌ нет | ❌ Ограниченная | ❌ Ограниченная | ❌ Ограниченная | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ нет |

| Анализ межсистемных зависимостей | ✅ Полный | ❌ нет | ❌ нет | ❌ нет | ◐ Высокий уровень | ◐ Структурный | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ нет |

| Видимость пути выполнения (статическая) | ✅ Полный | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ◐ Частичный | ◐ Частичный | ◐ Частичный | ❌ нет |

| Анализ пакетной обработки и потока заданий | ✅ Полный | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ нет |

| Анализ воздействия перед внесением изменений | ✅ Глубокий | ◐ Поверхностный | ◐ Только для обеспечения безопасности | ◐ Только для обеспечения безопасности | ◐ Портфолио | ◐ Структурный | ◐ Только для обеспечения безопасности | ◐ На уровне кода | ◐ На уровне кода | ◐ На уровне кода | ◐ Управление |

| Обнаружение уязвимостей безопасности (SAST) | ◐ Контекстуальный | ◐ Базовый | ✅ Сильный | ✅ Сильный | ◐ Указательный | ❌ нет | ✅ Сильный | ◐ Ограниченный | ◐ Ограниченный | ◐ Ограниченный | ◐ Базовый |

| Анализ производительности и сложности | ✅ Глубокий | ◐ Показатели | ❌ нет | ❌ нет | ◐ Агрегат | ◐ Структурный | ❌ нет | ◐ На основе дефектов | ◐ Соответствие требованиям | ◐ На основе дефектов | ❌ нет |

| Анализ готовности к модернизации | ✅ Родной | ❌ нет | ❌ нет | ❌ нет | ✅ Основной | ◐ Структурный | ❌ нет | ❌ нет | ❌ нет | ❌ нет | ❌ нет |

| Поиск по всем активам | ✅ Продвинутый | ◐ Только для репозитория | ◐ Только для репозитория | ◐ Только для репозитория | ◐ Метаданные | ◐ Метаданные | ◐ Только для репозитория | ◐ Только для репозитория | ◐ Только для репозитория | ◐ Только для репозитория | ◐ Только для репозитория |

| Интеграция CI / CD | ◐ Необязательно | ✅ Сильный | ✅ Сильный | ◐ Умеренный | ❌ нет | ❌ нет | ✅ Сильный | ◐ Умеренный | ◐ Умеренный | ◐ Умеренный | ✅ Родной |

| Подготовка доказательств, готовых к аудиту | ✅ Родной | ◐ Ограниченный | ◐ Ограниченный | ✅ Сильный | ◐ Агрегат | ◐ Структурный | ◐ Ограниченный | ◐ Ограниченный | ✅ Сильный | ◐ Ограниченный | ◐ Сильный |

Другие инструменты статического анализа кода (с ограниченной применимостью в корпоративной среде)

- ESLint

- Преимущества: Обеспечивает соблюдение стандартов кодирования в JavaScript и TypeScript с быстрой обратной связью от разработчиков.

- Ограничения: Работает на уровне репозитория, не обеспечивая прозрачности влияния на другие системы или предприятия в целом.

- PMD

- Преимущества: Выявляет распространённые проблемы качества кода в различных языках программирования.

- Ограничения: Анализ на основе правил непригоден для крупных, разнородных корпоративных систем.

- Flake8

- Преимущества: Легковесный статический анализ для проверки синтаксиса и стиля в Python.

- Ограничения: Не предоставляет информации об архитектуре или реализации.

- Бандит

- Преимущества: Выявляет проблемы безопасности в коде Python с помощью анализа на основе шаблонов.

- Ограничения: Ограниченная область охвата и отсутствие понимания взаимодействия корпоративных систем.

- КодQL

- Преимущества: Анализ на основе запросов, способный выявлять сложные схемы уязвимостей.

- Ограничения: Требует специальных знаний и не имеет моделей управления корпоративной деятельностью.

- Семгреп

- Преимущества: Быстрое и настраиваемое сопоставление шаблонов для проверок безопасности и качества.

- Ограничения: Подход, основанный на анализе шаблонов, не учитывает зависимости и поведенческий контекст.

- Код Сныка

- Преимущества: Удобный для разработчиков статический анализ, интегрированный в облачные рабочие процессы.

- Ограничения: Основное внимание уделяется безопасности на уровне приложений, а не корпоративной архитектуре.

- pylint

- Преимущества: Предоставляет подробные проверки качества кода для проектов на Python.

- Ограничения: Не предназначено для межпроектного или многоплатформенного анализа.

- Cppcheck

- Преимущества: Статический анализ с открытым исходным кодом для C и C++ с низким уровнем ложных срабатываний.

- Ограничения: Ограниченная масштабируемость и поддержка корпоративного управления.

- Interf

- Преимущества: Выявляет проблемы с памятью и параллельным выполнением задач с помощью передовых методов анализа.

- Ограничения: Ограниченная языковая поддержка и ограниченная интеграция с корпоративными системами.

- ЛГТМ

- Преимущества: Сочетает статический анализ с облачными рабочими процессами проверки кода.

- Ограничения: Ориентация на репозитории с ограниченным пониманием системного уровня.

- Анализаторы FxCop

- Преимущества: Обеспечивает соблюдение принципов проектирования и кодирования для приложений .NET.

- Ограничения: Не решает проблему межприкладных зависимостей.

- PHPCS

- Преимущества: Обеспечивает соблюдение стандартов кодирования в PHP-проектах.

- Ограничения: Ориентация на стиль с минимальной глубиной анализа.

- SpotBugs

- Преимущества: Выявляет распространенные шаблоны ошибок в байт-коде Java.

- Ограничения: Обнаружение на основе шаблонов без моделирования пути выполнения.

- Тормозщик

- Преимущества: Специализированное сканирование безопасности для приложений Ruby on Rails.

- Ограничения: Данная методология является специфичной и непригодна для анализа в масштабах всего предприятия.

- Инструменты командной строки ReSharper

- Преимущества: Интегрирует статический анализ в конвейеры сборки .NET.

- Ограничения: Акцент на повышение производительности разработчиков, а не на анализе корпоративных данных.

- ДипСорс

- Преимущества: Автоматизированная проверка кода и анализ качества для современных репозиториев.

- Ограничения: Ориентирован на SaaS-решения с ограниченной глубиной структурного анализа.

- Codacy

- Преимущества: Централизованная система отчетности о качестве по нескольким репозиториям.

- Ограничения: Ориентация на агрегацию без глубокого понимания системы.

- Сонатип Лифт

- Преимущества: Интеграция сканирования безопасности и качества в рабочие процессы DevOps.

- Ограничения: Ограниченная прозрачность в отношении поведения во время выполнения и устаревших систем.

- NDepend

- Преимущества: Предоставляет возможность анализа зависимостей для приложений .NET.

- Ограничения: Данная технология специфична и не подходит для разнородных ИТ-инфраструктур.

- Coverity Scan (с открытым исходным кодом)

- Преимущества: Бесплатный статический анализ для отдельных проектов с открытым исходным кодом.

- Ограничения: Не отражает сценарии развертывания в масштабах предприятия.

- Проверка зависимостей OWASP

- Преимущества: Выявляет известные уязвимые зависимости.

- Ограничения: Не анализирует поведение исходного кода или архитектуру.

- Ржавый Клиппи

- Преимущества: Линтит-код Rust для выявления идиоматических ошибок и распространенных ошибок.