Управление памятью является фундаментальным аспектом программирования, необходимым для стабильности и производительности приложений. Среди проблем, связанных с управлением памятью, есть явление утечек памяти, которое может значительно ухудшить производительность приложения или даже привести к его сбою. В этой статье подробно рассматриваются утечки памяти, их причины, способы их обнаружения и методы их предотвращения. Кроме того, в нее включены практические примеры кодирования и обсуждается, как использование SMART TS XL может улучшить обнаружение, анализ и предотвращение утечек памяти за счет расширенного статического анализа, построения блок-схем и улучшения качества кода.

НУЖНО УСТРАНИТЬ УТЕЧКИ ПАМЯТИ?

SMART TS XL Ваше идеальное решение для обнаружения утечек памяти в миллионах строк кода

Исследуй сейчасЧто такое утечки памяти?

Утечка памяти происходит, когда программа выделяет память из кучи, но не может освободить ее обратно, когда она больше не нужна. В результате память больше не используется программой, но не может быть возвращена операционной системой или другими процессами. Со временем эти невыделенные блоки памяти накапливаются, уменьшая объем доступной памяти, что может привести к снижению производительности и в конечном итоге к сбою программы, если системе не хватит памяти.

В управляемых языках, таких как Java или C#, управление памятью осуществляется сборщиком мусора, который автоматически освобождает память, на которую больше нет ссылок. Однако даже в этих средах могут возникнуть утечки памяти, если на объекты по-прежнему ссылаются непреднамеренно, что не позволяет сборщику мусора освободить память.

Причины утечек памяти

Утечки памяти являются одной из самых распространенных и коварных проблем в разработке программного обеспечения, незаметно снижая производительность и дестабилизируя приложения с течением времени. По своей сути утечки памяти происходят, когда программа выделяет память, но не освобождает ее после того, как данные больше не нужны. В отличие от сбоев или очевидных ошибок, утечки часто остаются незамеченными во время первоначального тестирования, проявляясь только после длительного использования — когда приложение замедляется до минимума или внезапно завершает работу из-за исчерпания системных ресурсов.

Влияние утечек памяти может варьироваться от незначительной неэффективности до катастрофических сбоев, особенно в долго работающих системах, таких как серверы, встроенные устройства или мобильные приложения. В крайних случаях утечки могут вызывать замедление работы всей системы, заставляя пользователей перезагружать свои устройства или службы для освобождения памяти. Даже в языках со сборкой мусора, таких как Java или Python, где автоматическое управление памятью должно выполнять очистку, тонкие ошибки программирования все равно могут приводить к утечкам через затянувшиеся ссылки или незакрытые ресурсы.

Понимание основных причин утечек памяти необходимо разработчикам на всех уровнях знаний. Работая с низкоуровневыми языками, такими как C++, требующими ручного управления памятью, или с высокоуровневыми языками со сборкой мусора, программисты должны придерживаться дисциплинированных методов для предотвращения утечек. В этой статье рассматриваются наиболее распространенные источники утечек памяти, дается понимание того, как они происходят, и предлагаются стратегии по их устранению. Осознавая эти подводные камни, разработчики могут писать более эффективный, надежный и поддерживаемый код, обеспечивая оптимальную работу своих приложений на протяжении всего жизненного цикла.

Ошибки ручного управления памятью

В таких языках, как C и C++, управление памятью полностью ручное. Это означает, что каждый блок динамически выделяемой памяти с использованием malloc, calloc или new должен быть явно освобожден с free or delete. Утечка памяти происходит, когда разработчики забывают освободить эту память после того, как она больше не нужна. Эти упущения часто возникают из-за сложных потоков управления, ранних возвратов или обработки исключений, которые обходят вызовы освобождения. Помимо отсутствия освобождения, неправильное перераспределение, например потеря указателя на выделенную память до ее освобождения, также приводит к невосстановимой памяти. Еще одной серьезной ловушкой является использование висячих указателей, которые являются ссылками на память, которая уже была освобождена. Это может привести к неопределенному поведению или трудно диагностируемым сбоям. Разработчики должны следовать строгой дисциплине и стандартам проверки кода при работе с ручным управлением памятью. Такие инструменты, как Valgrind, AddressSanitizer и встроенные проверки Clang, необходимы для отслеживания выделений и обеспечения того, чтобы каждый malloc or new имеет соответствующий free or deleteПри программировании критически важных систем утечки ресурсов, вызванные ошибками ручного управления памятью, могут привести к снижению производительности или стать причиной непредсказуемого поведения приложения с течением времени.

Неограниченные или растущие структуры данных

Коллекции, которые со временем растут без надлежащих ограничений, являются распространенным источником утечек памяти, особенно в долго работающих приложениях. Такие структуры данных, как списки, очереди, словари и кэши, часто используются для хранения объектов для временной обработки или поиска. Если старые записи никогда не удаляются или не устаревают, структура продолжает потреблять память даже после того, как данные становятся неактуальными. Например, система регистрации может добавлять каждое сообщение в список, который никогда не очищается, или уровень кэширования может хранить результаты запросов неограниченно долго без какой-либо стратегии истечения срока действия. В приложениях с большим объемом данных эти структуры могут разрастаться до тысяч или миллионов объектов, что в конечном итоге приводит к состоянию нехватки памяти. Разработчики должны реализовать границы, интервалы очистки или политики вытеснения наименее недавно использованных (LRU), чтобы гарантировать, что структуры данных не будут расти бесконтрольно. В языках со сборкой мусора этот тип утечки особенно сложен, поскольку память технически достижима, поэтому она не будет собрана. Мониторинг размера коллекции и установление контроля для удаления старых или неиспользуемых записей помогает предотвратить медленное расползание памяти, которое в противном случае могло бы остаться незамеченным во время разработки или мелкомасштабного тестирования.

Циклические ссылки в языках со сборкой мусора

Языки со сборкой мусора, такие как Java, Python и JavaScript, упрощают управление памятью, автоматически очищая недоступные объекты. Однако циклические ссылки представляют собой тонкую проблему. Когда два или более объектов ссылаются друг на друга и больше не используются приложением, их взаимные ссылки не позволяют сборщику мусора определить, что их можно безопасно удалить. Хотя современные сборщики мусора улучшили свою способность обнаруживать эти циклы, не все среды или типы сборщиков эффективно с ними справляются. Кроме того, замыкания или лямбда-выражения в этих языках могут непреднамеренно захватывать переменные родительской области, что сохраняет объекты живыми за пределами их предполагаемого жизненного цикла. Эта проблема часто проявляется в приложениях с реактивным программированием, системами событий или графами объектов, которые образуют тесные циклы. Рекомендуется вручную разрывать эти циклы путем обнуления ссылок или использования слабых ссылок. Некоторые языки также предлагают специализированные структуры данных или менеджеры контекста, которые минимизируют риск формирования сильных цепочек ссылок. Без внимания к этой детали циклические ссылки могут молча накапливать память, что приводит к снижению производительности и трудно отслеживаемым утечкам.

Незакрытые ресурсы

Приложения, взаимодействующие с системными ресурсами, такими как файлы, соединения с базами данных, сетевые сокеты или потоки, должны гарантировать, что эти ресурсы явно освобождены. В отличие от обычных объектов, которые могут быть собраны сборщиком мусора, эти ресурсы часто привязаны к дескрипторам операционной системы и требуют ручной или структурированной очистки. Если файл открыт, но не закрыт, или соединение с базой данных остается висящим, он не только потребляет память, но и резервирует дескрипторы файлов, соединения сокетов или слоты пула базы данных. Со временем это может привести к исчерпанию дескрипторов файлов или заблокированным пулам соединений. Современные языки программирования часто предлагают конструкции вроде try-with-resources на Яве, using в C# или контекстные менеджеры в Python, чтобы гарантировать, что ресурсы закрыты даже при возникновении исключений. Разработчики, которые игнорируют или обходят эти конструкции, рискуют внести скрытые, но разрушительные утечки ресурсов. В больших системах даже небольшой процент незакрытых ресурсов может вызвать общесистемные проблемы, особенно когда приложения масштабируются под параллельной нагрузкой. Надежное отслеживание и закрытие ресурсов должно быть фундаментальной практикой в каждом рабочем процессе разработки.

Статические и глобальные переменные

Статические и глобальные переменные предназначены для сохранения в течение всего жизненного цикла приложения, что делает их изначально рискованными, если ими не управлять осторожно. Когда эти переменные содержат большие объекты, временные данные или ссылки на компоненты пользовательского интерфейса или информацию, специфичную для сеанса, они не позволяют сборщику мусора освободить эту память даже после того, как она больше не нужна. Статический кэш, который никогда не очищается, или глобальная служба, которая сохраняет старые результаты бесконечно, со временем медленно потребляют больше памяти. Эта проблема особенно проблематична в системах, которые обрабатывают пользовательские сеансы, транзакции или пакетные задания, где различные контексты обрабатываются многократно. Если статическое поле накапливает состояние из каждого экземпляра и никогда не сбрасывается, стоимость памяти масштабируется с использованием. Разработчики должны ограничить использование статических переменных константами или небольшими утилитами, которые гарантированно останутся актуальными в течение всего жизненного цикла приложения. Если требуется постоянное хранилище, следует реализовать механизмы периодической обрезки или аннулирования сохраненных значений. Регулярные проверки памяти и профилирование также могут помочь обнаружить неожиданный рост памяти, вызванный неправильной областью действия статических ссылок.

Утечки, связанные с потоками

Многопоточные приложения создают уникальные проблемы для управления памятью, особенно вокруг локального хранилища потока и долгоживущих потоков. Когда данные хранятся в локальных переменных потока, но никогда не очищаются, данные остаются связанными с потоком до тех пор, пока они существуют. Это становится утечкой памяти, если поток сохраняется дольше, чем необходимо, или повторно используется неограниченное время в пуле потоков. Кроме того, фоновые потоки, которые заблокированы, спят или ждут событий, могут удерживать объекты долгое время после того, как они понадобятся. Если поток ссылается на класс, который должен был быть эфемерным, например, объект запроса или временный буфер, этот класс не может быть собран, пока поток не будет завершен. В случаях, когда потоки плохо управляются или заброшены, эти утечки сохраняются молча и растут по мере масштабирования системы. Лучшие практики включают явную очистку локальных переменных потока, обеспечение того, чтобы долго выполняющиеся потоки освобождали ненужные ссылки, и проектирование рабочих потоков для сброса их контекста между задачами. Пулы потоков также должны контролироваться на предмет размера и потребления памяти, чтобы определять, когда бездействующие потоки сохраняют больше данных, чем ожидалось.

Проблемы со сторонними библиотеками

Не все утечки памяти происходят из вашего собственного кода. Библиотеки и фреймворки, особенно те, которые взаимодействуют с графикой, аудио или внешним оборудованием, могут содержать собственные утечки или раскрывать API, требующие явной очистки. Если эти API используются неправильно, например, не вызывают dispose() or shutdown() Метод, ресурсы, которыми они управляют, останутся выделенными. Это особенно распространено в старых библиотеках или в новых, которые абстрагируются от сложности, но не документируют требования жизненного цикла должным образом. В некоторых случаях библиотеки реализуют собственные стратегии кэширования или пула ресурсов, которые могут сохранять объекты в памяти дольше, чем предполагалось. Эти кэши могут быть настраиваемыми или полностью непрозрачными. Кроме того, интеграция библиотеки может непреднамеренно сохранять ссылки на объекты вашего приложения, например, регистрируя обратный вызов, который никогда не удаляется, что препятствует сбору ваших объектов. Разработчики должны внимательно просматривать документацию любого стороннего кода, который они включают, и отслеживать использование памяти с течением времени, чтобы обнаружить утечки, вносимые библиотеками. Тестирование сторонних интеграций под нагрузкой или использование инструментов профилирования помогает обнаружить эти проблемы на ранней стадии.

Операционная система обрабатывает утечку

Утечки памяти не ограничиваются выделением кучи. Приложения также в значительной степени зависят от дескрипторов операционной системы, таких как дескрипторы файлов, дескрипторы GUI, сокеты и семафоры. Каждый из этих ресурсов имеет конечный предел на уровне системы. Если дескрипторы не закрыты должным образом, система в конечном итоге исчерпывает ресурсы, даже если память кажется доступной. Например, если не закрыть дескриптор файла в Linux, это приводит к ошибкам типа «Слишком много открытых файлов», которые могут неожиданно остановить службы. В средах Windows утечка дескрипторов графического интерфейса устройства (GDI) может помешать отображению новых окон или элементов пользовательского интерфейса. Утечки дескрипторов особенно сложно диагностировать, поскольку они могут не отображаться в традиционных профилировщиках памяти. Инструменты мониторинга, специфичные для вашей платформы, такие как lsof для Unix или диспетчера задач в Windows, может выявить ненормальное использование дескриптора. Разработчики должны тщательно проверять свои процедуры обработки ресурсов и гарантировать, что каждое распределение имеет соответствующий выпуск. Использование шаблонов RAII или диспетчеров ресурсов с областью действия может помочь обеспечить правильное поведение как в системах высокого, так и низкого уровня.

Подписки на мероприятия и обратные звонки

Системы, управляемые событиями, склонны к утечкам памяти, когда компоненты регистрируются для событий, но никогда не отменяются. Это особенно актуально в приложениях с долгоживущими издателями событий, такими как фреймворки пользовательского интерфейса, шины обмена сообщениями или реактивные конвейеры. Когда слушатель зарегистрирован и не удален, издатель сохраняет ссылку на этого слушателя, поддерживая весь граф объектов в рабочем состоянии. Например, если виджет пользовательского интерфейса слушает обновления из общей модели, но никогда не отменяет регистрацию при удалении с экрана, виджет остается в памяти. В приложениях JavaScript узлы DOM, прикрепленные к глобальным событиям, часто являются причиной утечек, когда узлы удаляются визуально, но не отсоединяются программно. Решение заключается в симметричном управлении жизненным циклом. Каждая регистрация должна быть сопряжена с явной отменой регистрации. Некоторые фреймворки поддерживают слабые шаблоны событий или хуки автоматической очистки, чтобы минимизировать нагрузку на разработчиков. Однако полагаться только на них рискованно, если вы не подтвердите их поведение во время демонтажа. Обзоры кода и тестирование всегда должны включать проверку того, что подписки на события завершаются должным образом.

Неправильное использование интеллектуального указателя в C++

Умные указатели C++, такие как unique_ptr, shared_ptr и weak_ptr являются мощными инструментами для автоматизированного управления памятью, но при неправильном использовании они могут вызывать тонкие утечки памяти. Распространенная проблема возникает, когда shared_ptr экземпляры формируют циклические ссылки. Поскольку общие указатели используют подсчет ссылок для управления временем жизни, объекты, которые указывают друг на друга с общим владением, никогда не достигнут нулевого счетчика, что предотвращает освобождение. Эта проблема часто встречается в родительско-дочерних структурах или двунаправленных отношениях. Разработчики должны использовать weak_ptr в одном направлении, чтобы разорвать цикл и обеспечить надлежащую очистку. Другая проблема — смешивание сырых указателей с интеллектуальными указателями. Если сырые указатели используются для хранения ссылок, которые не управляются тщательно, преимущества интеллектуальных указателей уменьшаются. Некоторые разработчики ошибочно выделяют объекты, используя new и забывают обернуть их в умный указатель, теряя контроль над владением. Соблюдение принципов RAII (Resource Acquisition Is Initialization) необходимо для обеспечения предсказуемого освобождения ресурсов. Проектируя с учетом владения умным указателем и избегая гибридных моделей управления памятью, разработчики могут значительно снизить вероятность появления утечек в современном коде C++.

Обнаружение утечек памяти

Утечки памяти часто неуловимы, поскольку они накапливаются медленно и не всегда вызывают немедленные ошибки. В отличие от сбоев или синтаксических ошибок, утечки могут появиться только после нескольких часов или дней безотказной работы приложения, особенно в системах с постоянными рабочими нагрузками или высокой степенью параллелизма. Для их обнаружения требуется сочетание наблюдения, инструментирования и инструментов. Ниже приведены практические и эффективные стратегии для выявления утечек памяти в реальных приложениях.

Мониторинг использования памяти с течением времени

Одним из первых признаков утечки памяти является устойчивая тенденция к росту использования памяти во время нормальной работы. Это можно наблюдать с помощью простых системных инструментов, таких как диспетчер задач в Windows, top or htop на Linux или панели оркестровки контейнеров в средах Kubernetes. Использование памяти должно колебаться в зависимости от рабочих нагрузок, но в конечном итоге стабилизироваться. Если оно продолжает расти с течением времени, особенно в периоды простоя или после повторяющихся задач, это явный признак того, что память не освобождается. В производственных системах графики использования памяти можно отслеживать с помощью системных показателей или инструментов мониторинга инфраструктуры. Сопоставление пиков использования с определенными событиями приложений или взаимодействиями с пользователем может помочь сузить источник утечки. Раннее обнаружение с помощью периодического мониторинга помогает предотвратить сбои и снижение производительности.

Используйте профилировщики кучи и памяти

Профилировщики кучи являются важными инструментами для визуализации использования памяти и определения того, какие объекты потребляют пространство в приложении. Эти инструменты позволяют разработчикам делать снимки памяти в разные моменты времени, а затем сравнивать их, чтобы определить, какие объекты увеличиваются, не освобождаясь. В Java обычно используются VisualVM и Eclipse Memory Analyzer. Разработчики .NET часто используют dotMemory или CLR Profiler, в то время как приложения C/C++ выигрывают от Valgrind или AddressSanitizer. Python предлагает такие инструменты, как objgraph и memory_profiler. Профилировщики кучи отображают цепочки ссылок, размеры сохраненной памяти и деревья распределения, помогая отслеживать, как удерживается память. Для сложных приложений объединение снимков с логикой фильтрации и группировки может выделить проблемные области. При использовании в сочетании с отладкой в реальном времени профайлеры позволяют исследовать в реальном времени объекты, которые остаются в памяти дольше, чем ожидалось. Это понимание имеет решающее значение для диагностики медленных утечек, которые ускользают от традиционных журналов или системных метрик.

Рост объектов и коллекций журнала

Регистрация размера ключевых структур данных или пулов объектов с течением времени — это легкий, но мощный метод обнаружения утечек во время разработки и тестирования. Разработчики могут инструментировать код для периодического отчета о длине коллекций, таких как списки, карты, очереди или реестры сеансов. В сценариях, где ожидается, что эти структуры данных будут временно расти, а затем уменьшаться, мониторинг их размера может показать, вернутся ли они когда-либо к исходному уровню. Например, если очередь сообщений обрабатывает задачи, но ее внутренний размер списка никогда не уменьшается, объекты могут накапливаться из-за логических пробелов. Это особенно полезно, когда профилирование невозможно или когда подозреваются утечки в определенных функциональных областях. Встраивая эти журналы вместе с выполнением задач или пользовательскими потоками, разработчики получают видимость аномальных шаблонов хранения объектов. Можно добавить автоматизированные проверки пороговых значений для обнаружения и оповещения о неконтролируемом росте, что позволяет на ранней стадии смягчать утечки памяти до того, как они повлияют на производительность.

Анализ поведения при сборе мусора

Языки со сборкой мусора, такие как Java, Python и C#, предлагают полезные индикаторы нагрузки на память через свои журналы сборки мусора. Когда система испытывает частые циклы GC с минимальным восстановлением памяти, это обычно сигнализирует о том, что объекты сохраняются без необходимости. Анализ этих журналов показывает, как часто происходят основные сборки, сколько памяти освобождается и как использование кучи меняется с течением времени. В Java такие инструменты, как GCViewer или встроенные журналы JVM (-XX:+PrintGCDetails) дают представление об эффективности работы сборщика мусора. Чрезмерная активность GC может ухудшить производительность приложения, даже если память еще не полностью исчерпана. Если сборщик мусора работает часто, но не может освободить место, разработчикам следует исследовать ссылки на объекты и пути выделения. Такие закономерности, как рост использования памяти старого поколения и длительные паузы GC, часто указывают на задержку объектов, которые система ошибочно считает все еще используемыми. Регулярный просмотр этих закономерностей является эффективным способом обнаружения скрытого удержания памяти в управляемых средах.

Горячие точки распределения треков

Инструменты профилирования могут выделять функции или модули, которые отвечают за наибольшее количество выделений объектов. Горячие точки выделения сами по себе не всегда являются утечкой, но когда определенные области постоянно выделяют большое количество объектов, которые никогда не собираются, это становится красным флагом. Профилировщики памяти можно настроить для отображения количества выделений и трассировок стека, ведущих к этим выделениям. В таких языках, как Java, jmap и JProfiler позволяют разработчикам определять, какие классы и методы производят наибольшее использование памяти. Для собственных приложений инструмент massif Valgrind полезен для отслеживания пиков выделения. Отслеживание этих горячих точек позволяет командам проверять дизайн функций или циклов с высокой частотой. Служба, которая многократно выделяет память внутри потока опроса, не освобождая ссылки на эти объекты, может привести к медленному росту объема памяти. Разработчики могут оптимизировать или реструктурировать такие пути кода, чтобы гарантировать, что временные объекты будут освобождены после того, как их цель будет достигнута. Благодаря раннему устранению горячих точек долгосрочные утечки минимизируются до того, как они накапливаются в сеансах пользователя или циклах обслуживания.

Наблюдайте за поведением приложения под нагрузкой

Нагрузочное тестирование — надежный способ обнаружить утечки памяти, которые остаются скрытыми при типичных рабочих нагрузках разработки. Путем моделирования высокой степени параллелизма, постоянного трафика или повторяющихся шаблонов использования разработчики могут наблюдать, как приложение ведет себя в условиях стресса. Утечки памяти часто проявляются во время этих сценариев за счет увеличения потребления памяти, более медленного времени отклика и, в конечном итоге, ошибок нехватки памяти. Результаты нагрузочного тестирования следует сочетать с мониторингом памяти и журналами, чтобы определить, стабилизируется ли использование ресурсов после нагрузки или продолжает расти. Такие инструменты, как JMeter, Locust и k6, помогают моделировать нагрузку, в то время как системные и прикладные метрики обеспечивают циклы обратной связи. Этот метод особенно полезен для выявления утечек в потоках аутентификации, обработке файлов, потоковой передаче данных или любых путях кода, которые выполняются по запросу. Нагрузочное тестирование в промежуточной или предпроизводственной среде позволяет командам обнаруживать утечки, которые в противном случае проявились бы в производственной среде, где обнаружение становится более рискованным, а устранение — более разрушительным.

Мониторинг потоков или количества ручек

Утечки памяти не ограничиваются использованием кучи объектов. Ресурсы системного уровня, такие как потоки, дескрипторы файлов, сокеты и дескрипторы графического интерфейса пользователя, также потребляют память и должны быть явно освобождены. Утечка этих ресурсов может исчерпать ограничения ОС, что приведет к нестабильности системы или сбоям приложений. Разработчики должны отслеживать пулы потоков, состояния сокетов и открытые дескрипторы файлов для обнаружения ненормального удержания. Такие инструменты, как lsof, netstat, или мониторы ресурсов, зависящие от платформы, помогают отслеживать открытые ресурсы во время выполнения. Например, если приложение создает потоки для обработки задач, но никогда не завершает их должным образом, использование памяти будет расти параллельно с количеством потоков. Аналогично, незакрытые файлы или сокеты могут сохраняться в фоновом режиме, накапливая системные издержки, даже если они простаивают. Эти типы утечек особенно коварны в долгоживущих службах и серверах с высокой пропускной способностью. Правильное управление жизненным циклом этих ресурсов — наряду с автоматизированными ловушками очистки и выключения — гарантирует, что системная память будет быстро и безопасно освобождена.

Используйте APM и инструменты мониторинга времени выполнения

Инструменты мониторинга производительности приложений (APM) обеспечивают непрерывную видимость использования памяти, поведения сборки мусора и времени жизни объектов в разных средах. Такие решения, как New Relic, Dynatrace, AppDynamics и Datadog, предлагают интегрированные панели мониторинга памяти и обнаружение аномалий для работающих приложений. Эти платформы могут оповещать команды, когда использование памяти превышает пороговые значения или когда определенные службы демонстрируют необычное поведение под нагрузкой. Некоторые инструменты также включают исторические сравнения и анализ удержания, помогая соотносить тенденции памяти с развертываниями или пиками трафика. В производственных средах, где профилирование слишком навязчиво, инструменты APM служат основным объективом для обнаружения утечек памяти. Они помогают отслеживать запросы с интенсивным использованием памяти, определять медленные конечные точки и выделять службы, которые сохраняют объекты дольше, чем ожидалось. Многие платформы APM также поддерживают триггеры дампа кучи или выборку объектов, предоставляя достаточно диагностических данных без влияния на производительность среды выполнения. Интеграция решений APM на ранних этапах жизненного цикла разработки обеспечивает упреждающее обнаружение утечек и ускоряет анализ первопричин, когда возникают проблемы.

Сравните снимки памяти до и после задач

Простой, но эффективный метод обнаружения утечек памяти — делать снимки памяти в ключевые моменты жизненного цикла приложения — до и после выполнения основных операций. Например, если ваше приложение загружает пользовательские сеансы, обрабатывает большие наборы данных или запускает пакетные задания, создание снимка кучи до операции и еще одного после нее позволяет проанализировать, какие объекты были созданы, а какие остались. В идеале временные объекты следует освобождать после завершения задачи. Если большие объемы памяти остаются занятыми без очевидной причины, это может указывать на то, что объекты удерживаются непреднамеренно. Инструменты анализа кучи позволяют сравнивать снимки и выделять объекты, количество или размер которых увеличились. Это исследование, ориентированное на дельту, особенно эффективно для обнаружения утечек в изолированных модулях или функциях. В сочетании с журналами, метриками и отслеживанием распределения сравнение снимков может привести непосредственно к путям кода, которые ответственны за утечку памяти.

Предотвращение утечек памяти

Предотвращение утечек памяти так же важно, как и их обнаружение. Хотя инструменты и диагностика могут помочь обнаружить утечки после их появления, надежные методы проектирования, дисциплинированное управление ресурсами и соблюдение соглашений, специфичных для языка, могут предотвратить возникновение большинства утечек в первую очередь. Проактивное предотвращение сокращает время отладки, повышает стабильность приложений и обеспечивает масштабируемость по мере роста систем. Ниже приведены проверенные методы и архитектурные привычки, которые минимизируют риск утечек памяти в различных средах программирования.

Используйте структурированные конструкции управления ресурсами

Такие языки, как Java, C# и Python, предоставляют структурированные конструкции для автоматической очистки ресурсов. К ним относятся try-with-resources, using операторы и менеджеры контекста. При правильном использовании они гарантируют, что такие ресурсы, как файлы, сокеты и соединения с базой данных, будут закрыты даже в случае возникновения исключений. Разработчикам следует отдавать предпочтение этим конструкциям, а не ручным вызовам закрытия, которые склонны к пропуску. В неуправляемых средах, таких как C и C++, использование RAII (Resource Acquisition Is Initialization) гарантирует освобождение ресурсов, когда объекты выходят из области действия. Эти шаблоны снижают вероятность забыть очистить и приводят к более безопасному и предсказуемому коду. Команды должны стандартизировать эти конструкции и относиться к любому ручному управлению ресурсами как к запаху кода, который требует особого внимания во время проверок.

Незамедлительно отменяйте регистрацию прослушивателей событий и обратных вызовов

Код, управляемый событиями, требует явной отмены подписки слушателей, когда регистрирующий их объект больше не нужен. Невыполнение этого требования приводит к сохранению ссылок и памяти, которые невозможно освободить. В системах с элементами графического интерфейса, обновлениями данных в реальном времени или пользовательскими шинами событий каждая регистрация должна быть отражена с отменой регистрации. Эта практика имеет решающее значение в модульных или динамических фреймворках пользовательского интерфейса, где компоненты часто монтируются и размонтируются. Одной из распространенных ошибок является регистрация слушателя во время инициализации, но отсутствие его удаления во время уничтожения или размонтирования. Утечки памяти накапливаются, когда компоненты уничтожаются визуально, но остаются логически связанными. Разработчики должны централизовать логику подписки на события и обеспечить последовательное срабатывание процедур удаления. Где это возможно, используйте слабые шаблоны событий или предоставляемые фреймворком хуки жизненного цикла для автоматизации очистки. Кроме того, примите модульные и интеграционные тесты, которые проверяют удаление слушателей после деактивации компонента или выгрузки страницы.

Ограничьте использование статических и глобальных ссылок

Статические поля и глобальные переменные часто используются для удобства, но они имеют свою цену постоянства. Любой объект, на который ссылается статический контекст, остается в памяти на протяжении всего времени выполнения приложения, независимо от того, нужен ли он еще. Это становится особенно опасным, когда большие коллекции, данные сеанса или элементы пользовательского интерфейса хранятся статически. Со временем эти объекты накапливаются и создают непреднамеренное удержание памяти. Чтобы предотвратить это, разработчикам следует использовать статические поля только для неизменяемых констант, служебных методов или управляемых жизненным циклом синглтонов. Избегайте статического хранения контекстно-зависимых или тяжелых объектов. Когда требуются глобальные ссылки, свяжите их с логикой истечения срока действия, политиками вытеснения или стратегиями ручного обнуления. Во время выключения или демонтажа компонента статически удерживаемые ресурсы должны быть явно очищены. Статическое использование также должно быть проверено во время запросов на извлечение, чтобы гарантировать, что временные или транзакционные данные не окажутся непреднамеренно в долгосрочном хранилище.

Разрывайте циклические ссылки, когда это необходимо

В средах с собираемым мусором циклические ссылки все еще могут препятствовать восстановлению памяти. Это особенно распространено при использовании замыканий, связанных структур данных или двунаправленных отношений. Разработчики должны быть осторожны при формировании циклов между объектами, которые ссылаются друг на друга. В C++ используйте weak_ptr чтобы разорвать циклы, сформированные shared_ptr. В Java или Python просмотрите графы объектов и используйте слабые ссылки, где это уместно, чтобы разрешить сбор объектов, которые в противном случае были бы доступны. При использовании замыканий или анонимных классов минимизируйте область действия захваченных переменных. Избегайте ссылок на целые экземпляры класса, когда требуется только метод или небольшая часть состояния. Замыкания, которые непреднамеренно захватывают большие объекты, являются частым источником утечек в асинхронном или реактивном коде. Регулярный аудит этих шаблонов и тестирование поведения памяти во время разработки помогает предотвратить сохранение циклических ссылок за пределами их полезности.

Используйте эффективные с точки зрения памяти структуры данных и шаблоны

Выбор правильной структуры данных может помочь избежать ненужного сохранения памяти. Например, использование WeakHashMap на Яве или WeakKeyDictionary в Python гарантирует, что ключи или значения автоматически удаляются, когда они больше не используются. Избегайте использования по умолчанию неограниченных списков или карт, когда можно применить более подходящую структуру, например кэш LRU или ограниченную очередь. В случаях, когда большие наборы данных необходимо временно сохранить, сегментируйте данные и периодически освобождайте фрагменты, чтобы снизить нагрузку на память. Кроме того, избегайте преждевременной оптимизации, которая приводит к кэшированию всего «на всякий случай». Реализация четких политик для истечения срока действия, вытеснения или ограничений размера помогает системе лучше управлять памятью без вмешательства разработчика. Профилирование во время проектирования, а не только после возникновения утечек, помогает проверять предположения о сохранении данных и размере структуры при реалистичных нагрузках.

Утилизируйте неиспользуемые предметы в явном виде

Хотя языки с собираемым мусором автоматически освобождают память, время сбора зависит от достижимости объекта. Если ссылки остаются, память остается выделенной. Разработчики могут ускорить выпуск, явно устанавливая переменные в null (на Яве) или None (в Python) после завершения их использования. Это сигнализирует сборщику мусора, что объект больше не нужен. Этот метод особенно полезен в долгоживущих областях, таких как фоновые рабочие процессы, длинные циклы или обработчики сеансов, где объекты в противном случае оставались бы связанными в течение длительного периода. В приложениях, критичных к производительности, намеренное отношение к жизненному циклу объекта может значительно снизить пиковое использование памяти. Однако это следует использовать разумно, чтобы избежать загромождения кода или внесения ошибок. В качестве принципа убедитесь, что переменные, содержащие большие или конфиденциальные данные, очищаются сразу после завершения их задачи.

Принять защитные стратегии распределения

Утечки памяти можно сократить, выделяя память только тогда, когда она действительно нужна. Избегайте предварительного выделения больших структур, если это не требуется для производительности. Используйте методы ленивой инициализации, при которых память выделяется точно в срок и освобождается, как только задача объекта будет завершена. Отслеживайте использование памяти с помощью структур с ограниченной областью действия и пакетной обработки больших наборов данных, а не загружайте их полностью в память. В некоторых средах пул также может вызывать утечки памяти, если объекты никогда не возвращаются в пул. Убедитесь, что любая настраиваемая логика управления памятью включает тайм-ауты или логику обнаружения утечек. Разработчики должны придерживаться того, что каждое выделение должно сопровождаться планом освобождения, особенно в системах, чувствительных к производительности или ограниченных по ресурсам.

Внедрение аудита памяти в CI/CD

Профилактика не будет полной без постоянного мониторинга. Интеграция аудита памяти в конвейер CI/CD помогает обнаружить регрессии на ранней стадии. Такие инструменты, как автоматизированные профилировщики, счетчики распределения или синтетические нагрузочные тесты, можно запланировать для запуска перед каждым развертыванием. Эти системы отслеживают ключевые показатели, такие как размер кучи, частота GC, количество объектов и дескрипторы ресурсов. При превышении пороговых значений или обнаружении отклонений от базовых показателей команды оповещаются до того, как изменения попадут в производство. Этот проактивный подход превращает управление памятью в непрерывную практику, а не в реактивное исправление. Команды также должны включать связанные с памятью ключевые показатели эффективности в свои критерии качества и проводить регулярные обзоры кода, ориентированные на управление жизненным циклом. Создание культуры гигиены памяти гарантирует, что профилактика встроена в процесс разработки.

Модульное тестирование на предмет утечек памяти

Хотя утечки памяти обычно связаны с поведением во время выполнения и долгосрочной производительностью приложения, их можно и нужно обнаруживать во время тестирования, особенно с помощью целевых модульных тестов. Интеграция проверки памяти в рабочие процессы модульного тестирования позволяет командам выявлять утечки на ранних этапах процесса разработки, прежде чем они перерастут в производство. Модульные тесты, разработанные для безопасности памяти, помогают гарантировать, что границы жизненного цикла объектов соблюдаются, ресурсы освобождаются правильно, а операции завершаются без сохранения непреднамеренных ссылок. Хотя модульное тестирование само по себе не может выявить все утечки, оно является критически важной первой линией обороны, которая укрепляет хорошую инженерную дисциплину и поощряет проектирование с учетом утечек.

Тесты дизайна вокруг распределения и поведения очистки

Эффективные модульные тесты для управления памятью фокусируются не только на функциональной корректности, но и на жизненном цикле объектов. Каждый тест должен подтверждать, что временные объекты создаются, используются и удаляются надлежащим образом. При работе с пользовательскими кэшами, менеджерами сеансов или фабриками служб пишите тесты, которые имитируют создание объектов и проверяют, что ничего не сохраняется без необходимости после завершения операции. Это часто включает в себя вызов одной и той же логики несколько раз и сравнение использования памяти или количества объектов между запусками. Если объем памяти увеличивается с каждым вызовом, это может указывать на утечку. Для систем, которые обрабатывают большие полезные нагрузки или большое количество объектов, включите в тест логику удаления для принудительной очистки. В некоторых средах инструментирование тестового кода с помощью облегченных счетчиков выделения или проверок ссылок помогает выявить объекты, которые не выходят за рамки. Эти утверждения гарантируют, что использование памяти остается предсказуемым и самодостаточным в рамках теста.

Используйте библиотеки и утилиты для обнаружения утечек

Современные экосистемы программирования предоставляют библиотеки, которые расширяют фреймворки модульного тестирования возможностями обнаружения утечек памяти. Для C++ такие инструменты, как Google Test, можно объединить с Valgrind или AddressSanitizer для отслеживания выделений во время выполнения теста. Разработчики Java могут использовать такие инструменты, как junit-allocations or OpenJDK Flight Recorder в тестовом режиме для наблюдения за сохраненной памятью. Python предлагает objgraph, tracemalloc и gc Функции проверки модулей для отслеживания роста объектов между утверждениями. Эти библиотеки могут быть включены в стандартные тестовые наборы и использоваться для установки ожиданий вокруг количества объектов или изменений памяти. Например, тест может утверждать, что никаких дополнительных экземпляров класса не остается после завершения метода. Оборачивая тестовые случаи в контролируемые области выделения или снимки памяти, разработчики могут проверить, что никакие скрытые ссылки не сохраняются. Эти инструменты не только обнаруживают утечки памяти на ранней стадии, но и упрощают их последовательное воспроизведение, что часто бывает сложно во время полного профилирования приложения.

Моделируйте повторное использование и измеряйте стабильность

Утечки памяти часто происходят в повторяющихся или длительных операциях. Чтобы обнаружить эти закономерности с помощью модульного тестирования, имитируйте повторное выполнение одной и той же функции или функции в цикле. Этот подход может выявить постепенный рост памяти, который не будет очевиден при одном тестовом проходе. Например, функция кэширования, которая не может удалить устаревшие записи, может пройти в изолированных условиях, но не пройти при постоянном повторении. Структурируйте свои тесты для выполнения десятков или сотен итераций и измеряйте состояние памяти или объекта после завершения. Некоторые фреймворки тестирования допускают настройку и хуки удаления на уровне фикстур, которые позволяют проверять ресурсы между циклами. Включение этих циклов в автоматизацию тестирования помогает гарантировать, что использование памяти остается постоянным с течением времени. Это особенно ценно в службах, которые должны поддерживать стабильность в течение длительных сеансов, таких как фоновые процессоры, конечные точки API или пакетные задания. Наблюдая, остается ли память стабильной после повторного выполнения, разработчики получают раннюю уверенность в надежности своего управления памятью.

Обеспечьте надлежащее высвобождение ресурсов при тестовых демонтажах

Модульные тесты всегда должны возвращать среду в чистое состояние, и это касается памяти. В дополнение к функциональным утверждениям, методы демонтажа тестов являются идеальным местом для проверки освобождения временных ресурсов. Независимо от того, имеете ли вы дело с потоками файлов, подключениями к базам данных или фиктивными экземплярами служб, блоки демонтажа могут включать явные dispose, close или null Операции. Эти шаблоны усиливают принцип, согласно которому все ресурсы должны быть освобождены после завершения задачи. Где это применимо, также утверждайте, что ключевые ссылки больше не доступны или что были запущены финализаторы. Эта практика побуждает разработчиков писать более автономный код и уменьшает загрязнение тестов в наборах. Когда код демонтажа включает проверку жизненных циклов объектов, становится намного проще обнаружить регрессии или изменения поведения, которые приводят к утечкам памяти. Интеграция утверждений памяти в очистку тестов также повышает надежность в параллельных или непрерывных тестовых средах, где изоляция тестов имеет важное значение

Образцы кодирования

Вот несколько примеров кодирования, демонстрирующих распространенные утечки памяти и способы их устранения:

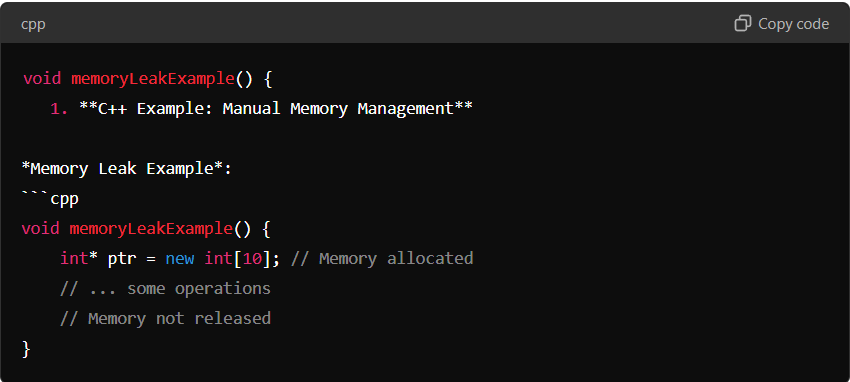

Пример C++: ручное управление памятью

В этом примере память выделяется с помощью new[] для создания массива целых чисел. Однако память не освобождается, поскольку нет вызова delete[] для ее освобождения, что приводит к утечке памяти.

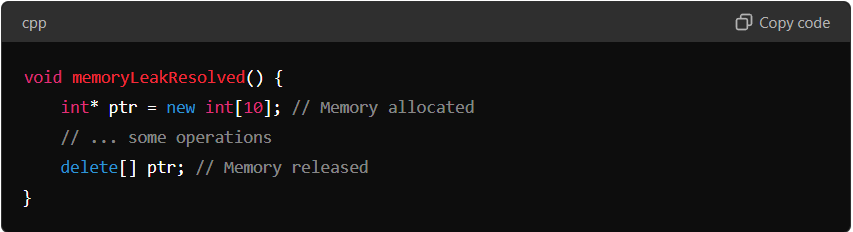

Решенный пример:

Для устранения утечки выделенная память должным образом освобождается с помощью delete[]. Это гарантирует, что память будет возвращена системе, как только она больше не понадобится.

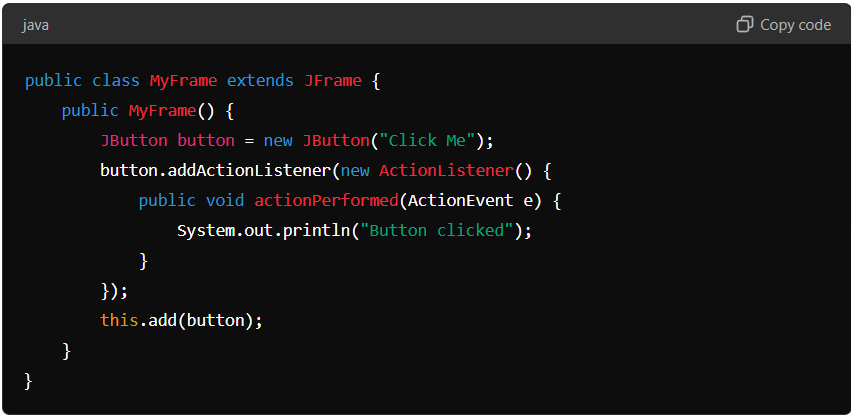

Пример Java: Утечка памяти слушателя

Пример утечки памяти:

В этом примере анонимный внутренний класс используется для создания ActionListener для кнопки. Однако, если кнопка удалена или фрейм закрыт без удаления слушателя, слушатель может вызвать утечку памяти, сохраняя кнопку или фрейм в памяти.

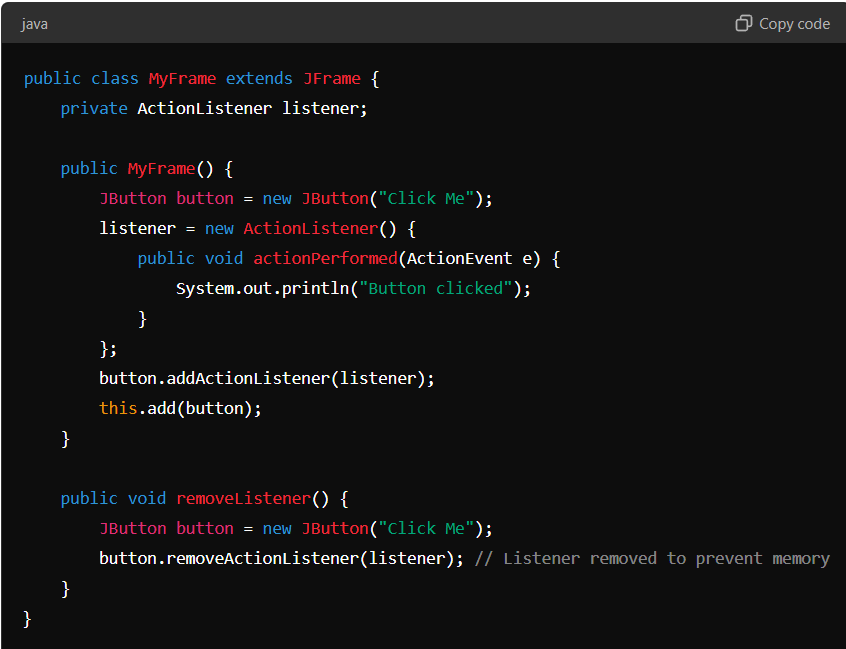

Решенный пример:

Сохранение ссылки на прослушиватель и явное ее удаление, когда кнопка больше не нужна, снижает вероятность утечки памяти.

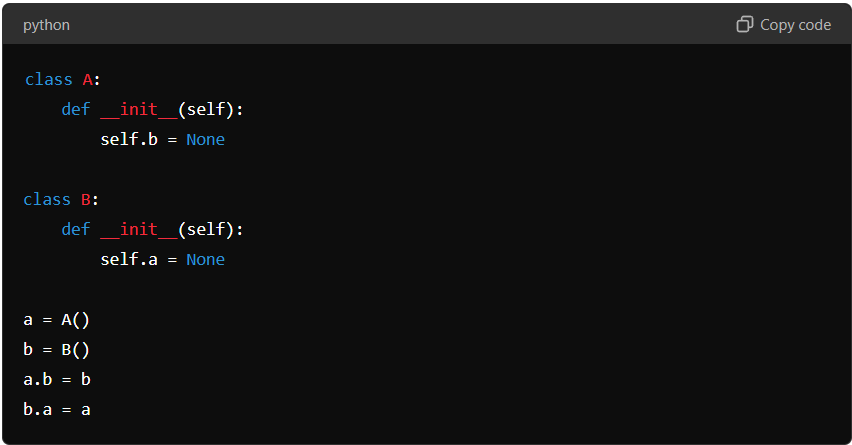

Пример Python: циклическая ссылка

Пример утечки памяти:

В этом примере a и b содержат ссылки друг на друга, создавая циклическую ссылку. Это может помешать сборщику мусора Python освободить объекты, что приведет к утечке памяти.

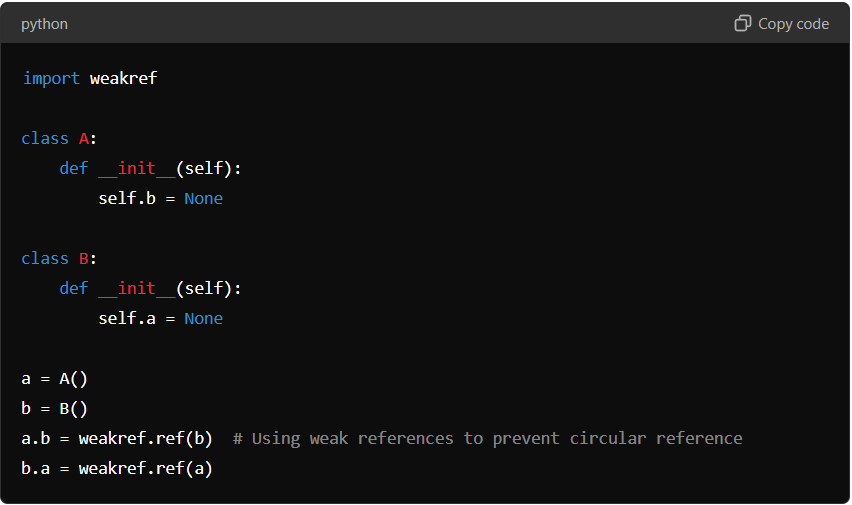

Решенный пример:

При использовании weakref циклическая ссылка нарушается, что позволяет сборщику мусора освободить память, когда объекты больше не используются.

SMART TS XL: Инструмент для эффективного обнаружения и устранения утечек памяти

SMART TS XL может значительно улучшить процесс обнаружения и устранения утечек памяти. Вот как этот инструмент можно интегрировать в ваш рабочий процесс разработки:

Статический анализ кода: SMART TS XL предложения расширенные возможности статического анализа, выявляя потенциальные утечки памяти путем анализа вашего кода. В отличие от других инструментов, он обеспечивает более глубокое понимание и более точное обнаружение закономерностей, которые могут привести к утечкам памяти.

Построение блок-схемы: SMART TS XL автоматически генерировать блок-схемы которые визуализируют процессы выделения и освобождения памяти в вашем коде. Эта функция особенно полезна для понимания сложных сценариев управления памятью и определения мест, где могут возникнуть утечки.

Анализ воздействия: С SMART TS XL, Вы можете выполнить анализ воздействия чтобы увидеть, как изменения в одной части кода могут повлиять на управление памятью в других областях. Это особенно полезно в крупных проектах, где даже незначительные изменения могут иметь значительные последствия для использования памяти.

Улучшение качества кода: Помимо простого обнаружения утечек, SMART TS XL дает предложения для улучшение общего качества кода, помогая вам писать более надежный, поддерживаемый и устойчивый к утечкам код.

Включая SMART TS XL в ваш процесс разработки, вы можете значительно снизить риск утечек памяти и гарантировать, что ваши приложения останутся стабильными и эффективными. Независимо от того, имеете ли вы дело с ручным управлением памятью в C++ или обрабатываете ссылки на объекты в управляемых языках, таких как Java и Python, SMART TS XL предлагает инструменты, необходимые для поддержания высоких стандартов управления памятью и общего качества кода.