2026'ya girerken kurumsal yazılım ortamları, basitlikten ziyade yapısal karmaşıklık açısından büyümeye devam ediyor. On yıllarca birikmiş mantık, karma programlama dilleri, hibrit dağıtım modelleri ve sıkıca bağlı bağımlılıklar, istenmeyen sonuçlar olmadan değişikliklerin nasıl uygulanabileceğini giderek daha fazla kısıtlıyor. Bu ortamda, statik kod analizi araçları artık isteğe bağlı kalite kontrolleri olarak değil, herhangi bir modernizasyon, yeniden yapılandırma veya güvenlik girişimi başlamadan önce sistemlerin gerçekte nasıl davrandığını anlamak için temel araçlar olarak görülüyor.

Kurumsal ölçekte statik kod analizini geliştirici odaklı araçlardan ayıran şey, izole hataları işaretleme yeteneği değil, tüm uygulama ortamları genelinde akıl yürütme kapasitesidir. Büyük kuruluşlar nadiren tek bir çalışma zamanı veya mimari model içinde faaliyet gösterir. Ana bilgisayar toplu iş yükleri dağıtılmış hizmetlerle birlikte var olur, eski arayüzler bulut tabanlı API'lerle kesişir ve düzenleyici gereksinimler, riskin nasıl ölçülebileceği ve azaltılabileceği konusunda ek kısıtlamalar getirir. Bu nedenle statik analiz, sınırların ötesinde çalışmalı, yürütme yollarını, gizli bağımlılıkları ve yalnızca test yoluyla görünmez olan yapısal riskleri ortaya çıkarmalıdır.

SMART TS XL

Büyük Dağıtık Sistemlere ve Varlıklara Sahip Şirketler İçin İdeal Statik Kod Analizi Çözümü

Şimdi keşfedinSürekli teslimat ve hızlandırılmış modernizasyona verilen önemin artması, analiz odaklı içgörülerin rolünü daha da yükseltmiştir. İşletmeler daha geniş kapsamlı hedeflere yönelirken... uygulama modernizasyonu Girişimlerde, eksik anlayışın maliyeti giderek daha belirgin hale geliyor. Kontrol akışına, veri yayılımına veya sistemler arası bağlantıya tam olarak hakim olmadan alınan yeniden yapılandırma kararları, genellikle yalnızca dağıtımdan sonra ortaya çıkan istikrarsızlık, performans düşüşleri veya uyumluluk açıkları yaratır. Statik kod analizi araçlarının, değişiklik uygulanmadan önce mimari netlik sağlayarak bu belirsizliği azaltması bekleniyor.

Bu bağlamda, 2026 yılında statik kod analizi araçlarını değerlendirmek için kullanılan kriterler değişiyor. Yalnızca doğruluk yeterli değil. Kurumsal işletmeler, analiz derinliği, milyonlarca satır kodda ölçeklenebilirlik, heterojen ortamlar için destek ve teknik bulguları mimarlar, platform liderleri ve risk sahipleri için eyleme geçirilebilir içgörülere dönüştürme yeteneği gerektiriyor. Aşağıdaki karşılaştırma, önde gelen kurumsal statik kod analizi araçlarının bu gelişen taleplere karşı nasıl performans gösterdiğini ve yeteneklerinin büyük ölçekli, kritik sistemlerin gerçekleriyle nasıl uyumlu olduğunu inceliyor.

2026 İçin Kurumsal Statik Kod Analizi Araçlarının Karşılaştırması ve Sıralaması

Aşağıdaki karşılaştırma, önde gelen statik kod analiz araçlarını, bireysel geliştirme ekiplerinden ziyade büyük ölçekli kurumsal ortamlarda önemli olan kriterlere göre değerlendirmektedir. Her araç, analiz derinliği, heterojen sistemler genelinde ölçeklenebilirlik, eski ve modern platformlara destek ve karmaşık bağımlılık yapılarından anlamlı bilgiler ortaya çıkarma yeteneği açısından değerlendirilmiştir. Sıralama, bu araçların, değişimin önemli operasyonel ve düzenleyici sonuçlar doğurduğu ortamlarda mimari anlayışı, risk tanımlamayı ve bilinçli karar vermeyi ne kadar etkili bir şekilde sağladığını yansıtmaktadır.

SMART TS XL

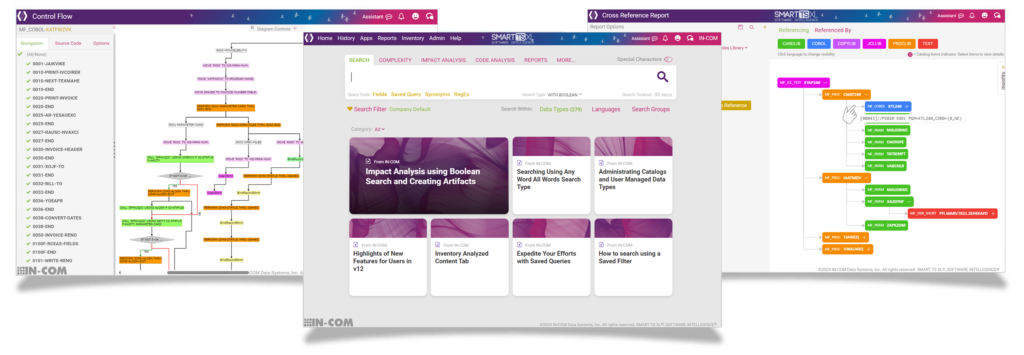

SMART TS XL Büyük ölçekli, heterojen yazılım ortamları için tasarlanmış, kurumsal düzeyde statik kod analizi, etki değerlendirmesi ve uygulama zekası platformudur. On yıllarca birikmiş mantık, toplu işleme ve platformlar arası bağımlılıkların değişimi doğal olarak riskli hale getirdiği ana bilgisayar, orta seviye ve dağıtık ortamlarda faaliyet gösteren kuruluşları desteklemek üzere geliştirilmiştir. Tek tek kod kalitesi bulgularına odaklanmak yerine, SMART TS XL Bu araç, uygulama portföylerinin tamamında yürütme yollarını, veri ilişkilerini ve bağımlılık yapılarını görünür hale getirerek uygulamaların gerçekte nasıl davrandığını ortaya koymak üzere tasarlanmıştır.

Platform, milyarlarca satır kodu ve ilgili yapıtları saniyeler içinde indeksleyip analiz edebilen yüksek performanslı, web tabanlı bir sistem olarak çalışmaktadır. Analiz iş yüklerini üretim sistemlerinden alarak ve elde edilen bilgileri paylaşılan bir ortamda merkezileştirerek, SMART TS XL Performans düşüşü olmadan binlerce eş zamanlı kullanıcıyı destekler. Bu ölçek, onu yalnızca geliştirme ekipleri için değil, aynı zamanda karmaşık sistemlere tutarlı, kanıta dayalı görünürlük gerektiren mimarlar, modernizasyon liderleri, üretim desteği, denetim ve uyumluluk paydaşları için de uygun hale getirir. Demoyu İste.

Kurumsal Ölçekte Statik Analiz ve Keşif

Onun çekirdeğinde, SMART TS XL Geniş bir programlama dili, iş kontrol yapıları, veritabanları ve destekleyici unsurlar yelpazesinde derinlemesine statik analiz sağlar. COBOL, PL/I, Natural, RPG, Assembler, Java, C#, Python, VB6, UNIX betikleri, JCL, PROC'lar, CICS unsurları, MQ tanımları, veritabanı şemaları ve yapılandırılmış belgeler dahil olmak üzere eski ve modern teknolojileri destekler. Kaynak kod, toplu işlem mantığı, yapılandırma dosyaları ve hatta dokümantasyon ve diyagramlar gibi kod dışı unsurlar birlikte indekslenebilir ve analiz edilebilir; bu da geleneksel olarak birbirinden ayrı depolarda bulunan ilişkilerin keşfedilmesine olanak tanır.

Bu birleşik keşif yeteneği, kuruluşların dosya düzeyindeki incelemenin ötesine geçerek sistem düzeyinde anlayışa ulaşmasını sağlar. Programlar, işler, alanlar, dosyalar, tablolar ve mesajlar platformlar arasında izlenebilir ve iş mantığının toplu işlem zincirleri, çevrimiçi işlemler ve aşağı yönlü raporlama süreçleri boyunca nasıl aktığı ortaya çıkarılabilir. Bu ilişkiler, statik listeler yerine etkileşimli çapraz referans raporları, bağımlılık haritaları ve gezilebilir yürütme görünümleri aracılığıyla ortaya çıkarılır.

Platformlar Arası Etki Analizi ve Bağımlılık Haritalaması

SMART TS XL Özellikle platformlar arası etki analizine büyük önem vermektedir. Bir uygulamanın bir bölümünde yapılan değişiklikler, kurumsal ortamlarda, özellikle ana bilgisayar iş yüklerinin dağıtılmış hizmetler ve paylaşılan veri depolarıyla etkileşimde bulunduğu durumlarda, nadiren izole kalır. SMART TS XL Çağrı ilişkilerini, veri kullanımını, iş yürütme yollarını ve kontrol akışını analiz ederek, diller ve sistemler genelinde yukarı ve aşağı yönlü etki alanlarını belirler.

Bağımlılık haritalama yetenekleri, arayanları, arananları, veri üreticilerini ve tüketicileri vurgulayan etkileşimli, renk kodlu diyagramlar kullanarak bu ilişkileri görsel olarak sunar. Etki analizi bir programdan, bir alandan, bir veritabanı öğesinden, bir iş adımından veya hatta arama sonuçlarından başlatılabilir; bu da ekiplerin geliştirme başlamadan önce değişikliklerin kapsamını hassas bir şekilde belirlemesine olanak tanır. Bu yaklaşım, gözden kaçan bağımlılıkları azaltır, aşırı test etmeyi sınırlar ve değişiklik planlaması ve risk değerlendirmesi için savunulabilir bir temel sağlar.

Toplu İşlem ve Program Mantığına Yönelik Yürütme Odaklı Bakış Açıları

Karmaşık toplu işleme süreçlerinin olduğu ortamlar için, SMART TS XL Kod çalıştırmadan çalışma zamanı tarzı bir anlayış sağlar. COBOL ve JCL genişletme yetenekleri, copybook'ları, PROC'ları, sembolik ifadeleri ve geçersiz kılmaları çözerek mantığı üretimde etkili bir şekilde çalıştığı şekilde sunar. Toplu işlem zincirleri baştan sona izlenebilir ve hangi programların hangi sırayla ve hangi parametrelerle çalıştığı ortaya çıkarılır.

Kontrol akış diyagramları ve akış şemaları, derinlemesine iç içe geçmiş mantığı gezilebilir görsel gösterimlere dönüştürür. Bu görünümler, uygulama davranışını anlamayı, ölü veya erişilemeyen kod yollarını belirlemeyi ve dallanma karmaşıklığını analiz etmeyi, geleneksel bilgiye veya manuel incelemelere dayanmadan mümkün kılar. Alan izleme diyagramları, veri öğelerinin programlar, işler ve veritabanları arasında nasıl oluşturulduğunu, dönüştürüldüğünü ve yayıldığını izleyerek bu yeteneği daha da genişletir ve güvenli yapısal değişiklikleri ve düzenleyici incelemeleri destekler.

Gelişmiş Arama, Desen Algılama ve Hassasiyet Analizi

SMART TS XL Büyük ve karma teknolojili kod tabanları için optimize edilmiş yüksek performanslı bir kurumsal arama motoru içerir. Karmaşık Boolean mantığı, yakınlık aramaları, blok aramaları, düzenli ifadeler, eş anlamlı kelime işleme ve analizi belirli dillere, veri türlerine veya kod bölümlerine kısıtlayan ince taneli filtreleri destekler. Katmanlı arama teknikleri, kullanıcıların büyük sonuç kümelerini etki analizi, denetimler veya modernizasyon değerlendirmeleri için uygun hassas kapsamlara kademeli olarak daraltmasına olanak tanır.

Bu arama yetenekleri, çapraz referans, etki, karmaşıklık ve görselleştirme işlevleriyle sıkı bir şekilde entegre edilmiştir. Sonuçlar doğrudan bağımlılık görünümlerine, raporlara veya daha ileri analiz iş akışlarına aktarılarak keşif ve karar verme arasındaki sürtünme azaltılabilir. Kaydedilen ve parametrelendirilmiş sorgular, kuruluşların risk kontrollerini ve tekrarlanabilir analiz kalıplarını ekipler ve projeler genelinde standartlaştırmasına olanak tanır.

Karmaşıklık Analizi ve Risk Nicelendirmesi

SMART TS XL Bireysel programların ötesine uzanan portföy düzeyinde karmaşıklık analizi sağlar. Kod satırı sayısı, döngüsel karmaşıklık ve Halstead ölçüleri gibi karmaşıklık metrikleri, arama sonuçları veya etki alanları tarafından tanımlanan uygulamaların hedef alt kümeleri genelinde hesaplanabilir. Bu, ekiplerin kaba, uygulama genelindeki ortalamalara güvenmek yerine, belirli iş fonksiyonları veya modernizasyon adayları içindeki teknik riski nicelleştirmelerini sağlar.

Karmaşıklık ölçütlerini bağımlılık ve etki analiziyle birleştirerek, SMART TS XL Daha gerçekçi çaba tahmini ve önceliklendirmeyi destekler. Yüksek bağlantı ve yüksek karmaşıklığa sahip alanlar erken aşamada belirlenebilir, böylece modernizasyon ve iyileştirme girişimleri varsayımlara değil, gerçek yapısal riske dayalı olarak sıralanabilir.

Bilgi Aktarımı, Denetim Hazırlığı ve Yönetişim Desteği

Büyük işletmelerde tekrar eden bir sorun, sistemlerin eskimesi ve deneyimli personelin emekli olması veya görev yerlerinin değişmesiyle kurumsal bilginin kaybolmasıdır. SMART TS XL Bu sorun, sistemlerin nasıl yapılandırıldığını ve nasıl davrandığını yakalayan, aranabilir ve keşfedilebilir bir platformda uygulama bilgisini merkezileştirerek çözülür. Dokümantasyon, raporlar, diyagramlar ve kanıt niteliğindeki belgeler oluşturulabilir ve paylaşılabilir; bu sayede entegrasyon, denetimler ve düzenleyici talepler desteklenebilir.

Dışa aktarma özellikleri, analiz sonuçlarının zaman damgalı, kanıt niteliğinde ve uyumluluk incelemeleri, değişiklik onayları ve harici denetimler için uygun belgeler olarak paketlenmesine olanak tanır. Erişim kontrolleri ve kullanım takibi, özellikle denizaşırı geliştirme veya dış kaynaklı bakım modellerinin olduğu ortamlarda yönetişim gereksinimlerini destekler.

Dağıtım, Entegrasyon ve Operasyonel Uygunluk

SMART TS XL Hızlı dağıtım ve minimum operasyonel aksama için tasarlanmıştır. Kurulumlar saatler içinde tamamlanabilir ve ana bilgisayar ortamlarından, dağıtılmış kaynak kontrol sistemlerinden, veritabanlarından ve paylaşımlı depolardan veri almak için bağlantı noktaları mevcuttur. Hem tam hem de artımlı veri yüklemeleri desteklenir, bu da ortamların sürekli manuel müdahale gerektirmeden güncel kalmasını sağlar.

Otomasyon yetenekleri, analiz süreçlerinin gözetimsiz çalışmasına olanak tanıyarak, kurumsal değişim döngüleriyle uyumlu sürekli içgörü üretimini destekler. Analizi uygun maliyetli altyapıda merkezileştirerek, kuruluşlar pahalı üretim kaynaklarına olan bağımlılığı azaltırken, ekipler genelinde analitik derinliği ve erişilebilirliği artırabilir.

SonarQube Kurumsal Sürümü

SonarQube Enterprise Edition, modern yazılım portföylerinde kod kalitesi, sürdürülebilirlik ve güvenlik standartlarının tutarlı bir şekilde uygulanmasını hedefleyen büyük geliştirme kuruluşlarını desteklemek üzere tasarlanmış statik bir kod analiz platformudur. Kurumsal ortamlardaki birincil rolü, geliştirme iş akışlarına entegre edilmiş sürekli bir denetim katmanı olarak hareket ederek, değişiklikler üretime ulaşmadan önce kod sorunları hakkında erken geri bildirim sağlamaktır. İnceleme verimliliğinin darboğaz haline geldiği portföylerde, genellikle daha geniş kapsamlı çözümlerin yanında konumlandırılır. kod inceleme araçları Kalite kontrolünü resmileştirmek ve ekipler arasındaki varyasyonu azaltmak.

Portföy düzeyindeki analiz platformlarının aksine, SonarQube'un gücü, geliştirici iş akışına yakın çalışabilme yeteneğinde yatmaktadır. Analiz genellikle derleme süreçlerinin veya çekme isteği doğrulamasının bir parçası olarak tetiklenir ve ekiplerin kod geliştikçe kod kusurlarını, hataları ve güvenlik sorunlarını kademeli olarak tespit etmelerini sağlar. Bu, teslimat süreçlerinde otomatik kontrolleri standartlaştıran kuruluşlarla uyumludur; bu kuruluşlar, açıklanan yaklaşımları da içermektedir. CI / CD boru hatlarıBu durumda statik analiz, rastgele bir inceleme adımı olmaktan ziyade tekrarlanabilir bir kontrol haline gelir.

Kural Tabanlı Statik Analiz ve Kalite Kontrol Kapıları

SonarQube Enterprise Edition'ın temelinde, kaynak kodunu geniş ve yapılandırılabilir bir kural kümesine göre değerlendiren kural tabanlı bir statik analiz motoru bulunur. Bu kurallar, sürdürülebilirlik sorunları, güvenilirlik kusurları ve güvenlik açıkları gibi yaygın kategorileri kapsar. Bulgular ciddiyetine göre sınıflandırılır ve kodun teslimat hattında ilerleyip ilerleyemeyeceğini belirleyen kalite kontrol noktalarına eşlenir.

Kalite kontrol noktaları, kurumsal standartların geniş ölçekte uygulanması için merkezi bir mekanizmadır. İşletmeler, yeni kod kapsamı, hata yoğunluğu ve güvenlik açığına maruz kalma eşiklerini tanımlayarak, değişikliklerin entegrasyondan önce önceden tanımlanmış kriterleri karşılamasını sağlayabilir. Bu özellik, özellikle dağıtık ekiplerin, dış kaynaklı geliştirmenin veya yüksek geliştirici sirkülasyonunun olduğu ortamlarda, tutarlı uygulama manuel incelemelere olan bağımlılığı azalttığı için son derece değerlidir.

Dil Kapsamı ve Geliştirme Ekosistemi Entegrasyonu

SonarQube, kurumsal uygulama geliştirmede yaygın olarak kullanılan Java, C#, JavaScript, TypeScript, Python ve diğerleri de dahil olmak üzere çok çeşitli modern programlama dillerini destekler. Eklenti ve entegrasyon ekosistemi, popüler CI/CD platformları, kaynak kontrol sistemleri ve sorun takip sistemleriyle bağlantı kurmasına olanak tanır. Bu sıkı entegrasyon, teslimat süreçlerinin bir parçası olarak otomatik kalite kontrolüne öncelik veren kuruluşlar için onu oldukça uygun hale getirir.

Ancak SonarQube'un analiz modeli öncelikle kaynak merkezli ve depo kapsamlıdır. Birden fazla projeyi paralel olarak analiz edebilse de, depolar, platformlar ve yürütme bağlamları arasındaki ilişkileri anlama yeteneği sınırlıdır. Analiz genellikle paylaşılan veriler, toplu iş akışları veya platformlar arası bağımlılıklar içeren tüm kurumsal ortamları kapsamak yerine, tek tek uygulamalar veya hizmetlerle sınırlıdır.

Güvenlik Analizi ve Uyumluluk Desteği

SonarQube, kurumsal sürümlerinde, yaygın güvenlik açığı kategorileriyle uyumlu gelişmiş güvenlik analizi yetenekleri içerir. Enjeksiyon hataları, güvensiz yapılandırmalar ve API'lerin kötüye kullanımıyla ilişkili kalıpları belirleyebilir. Bulgular, hem geliştiriciler hem de güvenlik ekipleri için erişilebilir bir biçimde sunularak, mevcut araçlar içindeki düzeltme iş akışlarını destekler.

Uyumluluk açısından bakıldığında, SonarQube, dahili kodlama standartlarına ve güvenlik politikalarına uyumu göstermeye yardımcı olan izlenebilirlik ve raporlama özellikleri sunar. Raporlar, zaman içinde sorun eğilimlerini, iyileştirme ilerlemesini ve kalite kontrol noktalarına uyumu göstermek için oluşturulabilir. Bu özellikler geliştirme ekipleri içinde denetim hazırlığını desteklerken, sistem düzeyinde yürütme davranışı veya sistemler arası etki hakkında kanıt üretmeye daha az odaklanmıştır.

Ölçeklenebilirlik Özellikleri ve Operasyonel Hususlar

SonarQube Enterprise Edition, özellikle dağıtılmış veya konteynerleştirilmiş ortamlarda konuşlandırıldığında, çok sayıda depo ve geliştirme ekibi genelinde ölçeklenecek şekilde tasarlanmıştır. Performansı, mevcut altyapıyla orantılı olarak artar ve bu da onu yüksek taahhüt hacimlerine ve sık analiz döngülerine sahip kuruluşlar için uygun hale getirir. Merkezi kontrol panelleri, projeler genelinde toplu görünürlük sağlayarak yöneticilerin kalite eğilimlerini üst düzeyde izlemelerine yardımcı olur.

Bununla birlikte, SonarQube'un ölçeklenebilirliği öncelikle sistem karmaşıklığı genelinde dikey değil, projeler genelinde yataydır. Çalışma zamanı yürütme yollarını, toplu işlem düzenleme mantığını veya heterojen platformlar genelinde derin veri soy ağacını çözmez. Ana bilgisayar iş yüklerinin, toplu işlem planlamasının veya sıkıca bağlı eski sistemlerin hakim olduğu ortamlarda, SonarQube genellikle bağımsız bir mimari bilgi kaynağı olmaktan ziyade tamamlayıcı bir araç olarak kullanılır.

Tipik Kurumsal Kullanım Senaryoları ve Sınırlamaları

SonarQube Enterprise Edition, güçlü DevOps olgunluğuna, standartlaştırılmış geliştirme ortamlarına ve aktif olarak geliştirilen kodda kalite düşüşünü önlemeye odaklanan işletmelerde en etkilidir. Tutarlılığı sağlamada, kod kusurlarını azaltmada ve kalite kontrollerini hızlı ilerleyen teslimat süreçlerine entegre etmede mükemmeldir.

SonarQube'un sınırlamaları, değişikliklerin büyük ve birbirine bağlı sistemler üzerinde nasıl yayıldığını anlamayı gerektiren modernizasyon senaryolarında daha belirgin hale gelir. SonarQube, yürütme sırasını, işler ve platformlar arasında veri yayılımını veya sistem genelindeki bağımlılık zincirlerini modellemeye çalışmaz. Sonuç olarak, işletmelerin modernizasyon riskini, toplu işlem etkisini veya portföyler arası değişiklik etkilerini değerlendirmesi gerektiğinde genellikle daha derin analiz platformlarıyla birlikte kullanılır.

Checkmarx Bir

Checkmarx One, modern geliştirme ve dağıtım süreçlerinde statik uygulama güvenliği testine odaklanan, kurumsal odaklı bir uygulama güvenliği platformudur. Büyük kuruluşlardaki birincil rolü, özellikle sık yayınların, dağıtılmış ekiplerin ve bulut tabanlı mimarilerin istismar edilebilir güvenlik açıklarına maruz kalmayı artırdığı ortamlarda, yazılım yaşam döngüsünün başlarında güvenlik açıklarını belirlemektir. Checkmarx One, sistem genelindeki yürütme davranışını modellemeye çalışmak yerine, tanınmış güvenlik taksonomileriyle uyumlu güvensiz kodlama kalıplarını ve yapılandırma zayıflıklarını tespit etmeye odaklanır.

Bu platform genellikle, güvenlik analizinin sürüm sonrası bir kontrol olarak değil, geliştirme ile birlikte sürekli olarak çalışmasının beklendiği, olgun DevSecOps uygulamalarına sahip işletmeler tarafından benimsenmektedir. Bu tür ortamlarda Checkmarx One, üretim sistemlerine savunmasız kod yollarının girme olasılığını azaltmayı amaçlayan önleyici bir mekanizma olarak işlev görür.

Statik Uygulama Güvenliği Testine Odaklanma

Checkmarx One'ın temelinde, kaynak kod seviyesinde güvenlik açıklarını tespit etmek için optimize edilmiş statik bir uygulama güvenlik test motoru bulunur. Analiz, uygulamalar çalıştırılmadan gerçekleştirilir; bu da sorunların genellikle kod taahhüdü veya derleme aşamalarında erken tespit edilmesini sağlar. Platform, bulguları bilinen güvenlik açığı kategorilerine eşleştirerek, standartlaştırılmış risk sınıflandırma çerçevelerine dayanan güvenlik ekiplerini destekler. OWASP güvenlik açıkları iyileştirme çalışmalarına öncelik vermek.

Checkmarx One'ı genel amaçlı statik analiz araçlarından ayıran en önemli özellik, güvenliğe özgü bulgulara verdiği önemdir. Platform, sürdürülebilirlik veya mimari kaygıları vurgulamak yerine, veri sızıntısına, yetkisiz erişime veya ayrıcalık yükseltmesine yol açabilecek zayıf noktalara odaklanır. Bu uzmanlaşma, güvenlik açığı bildirim ve giderme sürelerinin yakından izlendiği düzenlemeye tabi sektörlerde özellikle önem kazanmasını sağlar.

Kurumsal DevSecOps İşlem Hatlarına Entegrasyon

Checkmarx One, CI/CD işlem hatları ve geliştirici iş akışlarıyla sıkı bir şekilde entegre olacak şekilde tasarlanmıştır. Tarama işlemleri, derleme süreçlerinin, çekme isteklerinin veya sürüm kapılarının bir parçası olarak otomatik olarak tetiklenebilir; bu da güvenlik analizinin tutarlı bir şekilde ve manuel müdahale olmadan gerçekleşmesini sağlar. Sonuçlar, gösterge panelleri ve sorun izleme sistemleriyle entegrasyonlar aracılığıyla sunulur ve bulguların doğrudan geliştirme ekiplerine iletilerek düzeltilmesi sağlanır.

Bu işlem hattı merkezli işletim modeli, temel bir güvenlik güvencesi seviyesini korurken yüksek geliştirme hızını destekler. Bununla birlikte, bireysel depolar ve hizmetlere odaklanılması, analizin genellikle ayrı kod tabanlarıyla sınırlı kalması anlamına gelir. Bu durum mikro hizmetler ve modüler mimarilerle iyi uyum sağlasa da, uzun ömürlü kurumsal sistemlerde yaygın olan uygulamalar arası bağımlılıklara veya çok platformlu yürütme zincirlerine ilişkin görünürlüğü sınırlar.

Dil Kapsamı ve Bulut Tabanlı Odaklanma

Checkmarx One, kurumsal ve bulut tabanlı geliştirmede yaygın olarak kullanılan çok çeşitli modern programlama dillerini ve çerçevelerini destekler. Bu geniş kapsam, birden fazla özel araca ihtiyaç duymadan, heterojen geliştirme ekipleri arasında tutarlı güvenlik taraması yapılmasını sağlar. Platformun bulut tabanlı dağıtım modeli, dağıtımı ve ölçeklendirmeyi daha da basitleştirerek, çok sayıda uygulamayı yöneten kuruluşlar için operasyonel yükü azaltır.

Bununla birlikte, eski teknolojiler ve toplu işlem odaklı ortamlar için destek daha sınırlıdır. Ana bilgisayar dilleri, iş kontrol yapıları ve sıkıca bağlı eski iş akışları genellikle platformun birincil kapsamının dışındadır. Sonuç olarak, Checkmarx One, işletmelerin aynı uygulama ortamında hem modern hem de eski bileşenleri güvence altına alması gerektiğinde genellikle diğer analiz araçlarıyla birlikte kullanılır.

Risk Raporlaması ve Yönetişim Uyumlaştırması

Yönetişim açısından bakıldığında, Checkmarx One, güvenlik açığı takibi, iyileştirme durumu ve uyumluluk raporlamasını destekleyen raporlama yetenekleri sunar. Güvenlik liderleri, uygulamalar, ekipler ve zaman dilimleri genelindeki eğilimleri izleyerek, iç politikalara ve dış düzenleyici beklentilere uyumu göstermeye yardımcı olabilirler. Bulgular, genel risk durumunu göstermek üzere bir araya getirilebilir ve portföy düzeyinde önceliklendirmeye olanak tanır.

Ancak bu raporlar, operasyonel etkiden ziyade güvenlik açığının varlığına odaklanmaktadır. Platform, bir güvenlik açığının yürütme yolları boyunca nasıl yayıldığını veya toplu işleme, veri akışları veya alt sistemlerle nasıl etkileşimde bulunduğunu nicelleştirmeye çalışmaz. Bu ayrım, etki alanını ve sistemik riski anlamanın, bireysel zayıflıkları belirlemek kadar kritik olduğu işletmelerde önemlidir.

Tipik Kurumsal Kullanım Senaryoları ve Kısıtlamalar

Checkmarx One, özellikle hızlı gelişen geliştirme ortamlarına güvenlik kontrollerini doğrudan entegre etmek isteyen işletmelerde en etkili çözümdür. Kod düzeyindeki güvenlik sorunlarını erken tespit etmede, yeniden çalışma ihtiyacını azaltmada ve geniş geliştirici kitlelerinde tutarlı güvenlik açığı yönetimini desteklemede üstün performans gösterir. Bulut tabanlı mimarilere doğru modernleşen kuruluşlar için ise güvenlik hijyenini sağlamak üzere ölçeklenebilir bir mekanizma sunar.

Sınırlamaları, uygulama davranışının, bağımlılık zincirlerinin veya heterojen sistemler genelinde modernizasyon etkisinin bütünsel olarak anlaşılmasını gerektiren senaryolarda ortaya çıkar. Bu gibi durumlarda, Checkmarx One genellikle kapsamlı bir analiz platformu yerine, yürütme içgörüsü, bağımlılık haritalaması ve yapısal risk değerlendirmesine odaklanan araçları tamamlayan özel bir güvenlik katmanı olarak konumlandırılır.

Fortify Statik Kod Analizörü

Fortify Statik Kod Analizcisi, büyük ve düzenlemeye tabi yazılım ortamlarındaki güvenlik açıklarını belirlemek için tasarlanmış, kurumsal düzeyde bir statik uygulama güvenlik test platformudur. Kurumsal ortamlardaki birincil rolü, özellikle uyumluluk, denetlenebilirlik ve resmi risk yönetimi süreçlerinin yazılım değişikliklerinin nasıl yönetildiğini şekillendirdiği kuruluşlarda, güvenlik riski oluşturan kodlama kalıplarının sistematik olarak tespit edilmesini sağlamaktır. Fortify, güvenlik güvencesinin kanıtlanabilir, tekrarlanabilir ve yerleşik kurumsal kontrollerle uyumlu olması gereken sektörlerde yaygın olarak kullanılmaktadır.

Fortify, geliştirici merkezli geri bildirim döngülerine vurgu yapmak yerine, genellikle daha geniş yönetim çerçeveleri içinde merkezi bir güvenlik kontrolü olarak konumlandırılır. Dağıtılmış veya üçüncü taraf ekipler tarafından geliştirilen büyük uygulama portföylerinde standartlaştırılmış güvenlik açığı sınıflandırması, tutarlı raporlama ve izlenebilirlik gerektiren kuruluşları destekler.

Güvenlik Odaklı Statik Analiz Motoru

Fortify Statik Kod Analiz Aracı'nın temelinde, uygulamaları çalıştırmadan güvenlik açıklarını belirlemek için kaynak kodunu inceleyen, güvenliğe odaklı bir analiz motoru bulunur. Bu motor, enjeksiyon hataları, güvensiz veri işleme, kimlik doğrulama hataları ve kriptografik fonksiyonların yanlış kullanımı gibi zayıflıkları tespit etmek için tasarlanmış kapsamlı bir güvenlik kuralları kümesi uygular. Bulgular ciddiyet ve türe göre kategorize edilerek, güvenlik ekiplerinin riski yapılandırılmış ve tutarlı bir şekilde değerlendirmesine olanak tanır.

Fortify'ı genel amaçlı statik analiz araçlarından ayıran en önemli özellik, güvenlik doğruluğuna verdiği önemdir. Analiz derinliği, sürdürülebilirlik veya mimari kaygılardan ziyade istismar edilebilir koşulları belirlemeye odaklanmıştır. Bu uzmanlaşma, Fortify'ı özellikle güvenlik açığı tespitinin daha geniş sistem anlayışından daha öncelikli olduğu ortamlar için uygun hale getirir.

Kurumsal Risk ve Uyumluluk Programlarıyla Uyum

Fortify, yazılım riskinin diğer operasyonel ve düzenleyici risklerle birlikte yönetildiği kurumsal güvenlik ve yönetişim programlarına sıklıkla entegre edilir. Raporlama ve kanıt oluşturma yetenekleri, iç denetimleri, dış değerlendirmeleri ve düzenleyici incelemeleri destekler. Sonuçlar, uygulamalar ve iş birimleri genelinde toplanabilir ve güvenlik liderliğine risk maruziyetine ilişkin geniş ölçekte görünürlük sağlar.

Bu, resmiyetle uyum içindedir. BT risk yönetimi Süreç yönetimi, Fortify'ı sürekli kontrol etkinliğini göstermesi gereken kuruluşlarda yaygın bir tercih haline getiriyor. Raporlar, güvenlik açığı eğilimlerini, iyileştirme ilerlemesini ve iç güvenlik politikalarına uyumu göstermek için kullanılabilir ve denetimler veya olay incelemeleri sırasında savunulabilir karar verme süreçlerini destekler.

Dil Kapsamı ve Dağıtım Özellikleri

Fortify Statik Kod Analizcisi, modern uygulama yığınları ve seçilmiş eski teknolojiler de dahil olmak üzere, kurumsal ortamlarda yaygın olarak bulunan çok çeşitli programlama dillerini destekler. Bu, kuruluşların çeşitli geliştirme ekipleri ve teknoloji alanlarında tutarlı bir güvenlik analizi yaklaşımı uygulamasına olanak tanır. Dağıtım modelleri çeşitlilik gösterir; Fortify genellikle veri yerleşimi ve güvenlik gereksinimlerini karşılamak için şirket içi veya kontrollü kurumsal ortamlara kurulur.

Ancak analiz genellikle uygulama veya proje düzeyinde gerçekleştirilir. Fortify birçok uygulamada ölçeklenebilir olsa da, yürütme sırasını, toplu işlem düzenlemesini veya uygulamalar arası veri akışlarını çözmeye çalışmaz. Sonuç olarak, risk konusundaki bakış açısı sistem genelindeki davranışlardan ziyade kod öğeleriyle sınırlı kalır.

Güvenli Geliştirme Yaşam Döngülerine Entegrasyon

Fortify, genellikle sürekli bir keşif aracı olmaktan ziyade bir kontrol mekanizması olarak güvenli geliştirme yaşam döngülerine entegre edilir. Tarama işlemleri, ön sürüm incelemeleri, büyük değişiklik pencereleri veya uyumluluk kontrol noktaları gibi tanımlanmış aşamalarda tetiklenebilir. Bu işletim modeli, sürekli dağıtım yerine kontrollü sürüm süreçlerini ve resmi onayları tercih eden kuruluşlarla uyumludur.

CI/CD araçlarıyla entegrasyonlar mevcut olsa da, Fortify'nin kullanım modelleri genellikle otomasyon ve merkezi gözetim arasında bir dengeyi yansıtır. Güvenlik bulguları, iyileştirme gereksinimlerini ve risk kabul kararlarını değerlendiren uzman ekipler tarafından incelenir ve bu da işletme genelinde yönetişim tutarlılığını güçlendirir.

Tipik Kurumsal Kullanım Senaryoları ve Kısıtlamalar

Fortify Statik Kod Analizcisi, güvenlik güvencesi, denetim hazırlığı ve mevzuat uyumluluğunun baskın faktörler olduğu işletmelerde en etkilidir. Kod düzeyindeki güvenlik açıklarını belirlemek ve bunları tespit edip gidermek için kontrollerin mevcut olduğunu göstermek için yapılandırılmış, savunulabilir bir yaklaşım sunar.

Sınırlamaları, güvenlik açıklarının yürütme davranışı, toplu işleme veya platformlar arası bağımlılıklarla nasıl etkileşim kurduğunu anlamayı gerektiren senaryolarda belirginleşir. Fortify, çalışma zamanı davranışını veya sistem genelindeki etkiyi modellemez ve genellikle uygulama yapısı, bağımlılık zincirleri ve heterojen ortamlardaki modernizasyon riski hakkında daha derin bilgiler sağlayan araçlarla desteklenir.

CAST Öne Çıkanlar

CAST Highlight, büyük uygulama portföylerinde yazılım kalitesi, risk ve modernizasyon hazırlığına ilişkin üst düzey görünürlük sağlamak üzere tasarlanmış bir kurumsal uygulama zekası ve portföy değerlendirme platformudur. Kurumsal ortamlardaki birincil rolü, derinlemesine, yürütme odaklı kod analizi yapmak yerine yapısal özellikleri, teknik borç göstergelerini ve bulut uygunluk sinyallerini özetleyerek stratejik karar alma süreçlerini desteklemektir. CAST Highlight, portföy sağlığına ilişkin temel bir anlayış oluşturmak için genellikle modernizasyon programlarının başlarında kullanılır.

Geliştirici odaklı statik analiz araçlarının aksine, CAST Highlight toplu düzeyde çalışır. Mimarların, portföy yöneticilerinin ve dönüşüm liderlerinin uygulamaları karşılaştırmasına, modernizasyon için adayları belirlemesine ve yüzlerce veya binlerce sistemde iyileştirme çalışmalarını önceliklendirmesine yardımcı olmak amacıyla tasarlanmıştır.

Portföy Düzeyinde Analiz ve Yazılım Zekası

CAST Highlight'ın temelinde, uygulama kaynak kodundan ve yapılandırma öğelerinden yapısal meta verileri çıkaran hafif bir analiz motoru bulunur. Bu veriler, çeşitli uygulamaların tutarlı kriterler kullanılarak değerlendirilmesine olanak tanıyan ortak bir analitik modele dönüştürülür. Kod kalitesi, sürdürülebilirlik, güvenlik açıkları ve mimari uygunlukla ilgili metrikler hesaplanır ve gösterge panelleri ve karşılaştırmalı görünümler aracılığıyla sunulur.

Bu yetenekler daha geniş kapsamlı hedeflerle uyumludur. yazılım zekası Bu girişimlerde amaç, ham kod çıktılarını geliştirici olmayan paydaşlar için karar almaya hazır bilgilere dönüştürmektir. CAST Highlight, karmaşıklığı standartlaştırılmış göstergelere dönüştürerek, liderlik ekiplerinin ayrıntılı kod incelemesi yapmaya gerek kalmadan büyük portföyler hakkında akıl yürütmelerini sağlar.

Modernizasyon Hazırlığı ve Bulut Uygunluk Değerlendirmesi

CAST Highlight, özellikle uygulamaların modernizasyon ve bulut geçişine hazır olma durumunu değerlendirmeye odaklanır. Uygulamaları modern platformlara taşımayla ilişkili çaba ve riski tahmin etmek için çerçeve kullanımı, bağımlılık kalıpları ve teknoloji güncelliği gibi faktörleri değerlendirir. Sonuçlar genellikle uygulamaları yeniden barındırma, yeniden yapılandırma, değiştirme veya kullanımdan kaldırma gibi kategorilere ayırmak için kullanılır.

Bu değerlendirme odaklı yaklaşım, erken aşama planlama ve bütçeleme faaliyetlerini destekler. İşletmeler, CAST Highlight çıktılarını kullanarak modernizasyon yol haritaları oluşturabilir, dönüşüm kapsamını tahmin edebilir ve risk profillerini iş paydaşlarına iletebilir. Bununla birlikte, analiz kasıtlı olarak geniş kapsamlıdır ve ayrıntılı uygulama davranışını veya dönüşüm yan etkilerini modellemeyi amaçlamaz.

Güvenlik ve Teknik Borç Göstergeleri

CAST Highlight, modernizasyon sinyallerine ek olarak, güvenlik zafiyetleri ve teknik borçla ilgili üst düzey göstergeler de sunar. Bu göstergeler, artan bakım maliyeti veya yüksek güvenlik açığı riskiyle ilişkili bilinen kalıplardan türetilmiştir. Amaç, özel güvenlik tarama araçlarının yerini almak değil, daha derinlemesine inceleme gerektirebilecek alanları vurgulamaktır.

Bulgular toplu halde sunulduğundan, iyileştirme planlamasından ziyade karşılaştırmalı analiz için daha uygundurlar. Güvenlik ve borç göstergeleri, kuruluşların portföyler genelindeki göreceli risk dağılımını anlamalarına yardımcı olur, ancak kod değişikliklerinden etkilenecek belirli uygulama yollarını, veri akışlarını veya operasyonel bağımlılıkları belirlemezler.

Ölçeklenebilirlik ve Operasyonel Model

CAST Highlight, çok büyük uygulama portföylerinde verimli bir şekilde ölçeklenecek şekilde tasarlanmıştır. Hafif analiz yaklaşımı, işlem yükünü en aza indirir ve yeni uygulamaların hızlı bir şekilde devreye alınmasını sağlar. Bu da onu, birleşmeler, elden çıkarmalar veya erken modernizasyon girişimleri sırasında yazılım ortamlarının geniş kapsamlı araştırmalarını yürüten işletmeler için özellikle uygun hale getirir.

Bu ölçeklenebilirliğin bedeli, analitik derinliktir. CAST Highlight, çağrı grafiklerini, toplu işlem zincirlerini veya platformlar arası veri yayılımını çözümlemez. Sonuç olarak, belirli uygulamalar veya dönüşüm girişimleri planlama aşamasından uygulama aşamasına geçtiğinde, genellikle daha derin analiz araçlarıyla birlikte kullanılır.

Tipik Kurumsal Kullanım Senaryoları ve Kısıtlamalar

CAST Highlight, stratejik planlamayı desteklemek için uygulama portföylerinin üst düzey, karşılaştırmalı bir görünümüne ihtiyaç duyan işletmelerde en etkilidir. Modernizasyon adaylarını belirlemede, dönüşüm karmaşıklığını tahmin etmede ve teknik riski teknik olmayan paydaşlara iletmede mükemmeldir.

CAST Highlight'ın sınırlamaları, kuruluşların değişikliklerin yürütme davranışını, bağımlılık zincirlerini veya operasyonel istikrarı nasıl etkilediğine dair kesin bir anlayışa ihtiyaç duyduğu durumlarda ortaya çıkar. CAST Highlight, yeniden yapılandırma veya modernizasyon faaliyetlerini güvenli bir şekilde uygulamak için gereken yürütme düzeyindeki içgörüyü sağlamaz ve genellikle seçilen uygulamalar içindeki ayrıntılı etki analizine ve davranışsal görünürlüğe odaklanan araçlarla tamamlanır.

CAST Görüntüleme

CAST Imaging, karmaşık yazılım sistemlerinde mimari analiz ve yapısal bağımlılık görselleştirmesine odaklanan kurumsal bir uygulama zekası platformudur. Büyük kuruluşlardaki birincil rolü, uygulamaların nasıl bir araya getirildiğini, bileşenlerin nasıl etkileşimde bulunduğunu ve yapısal bağlantının nerede risk oluşturduğunu ortaya koymaktır. CAST Imaging, genellikle yeniden yapılandırma, geçiş veya ayrıştırma girişimlerini planlamadan önce uygulama yapısının sistem düzeyinde anlaşılmasına ihtiyaç duyan mimarlar ve modernizasyon ekipleri tarafından kullanılır.

CAST Imaging, kod inceleme veya güvenlik tarama aracı olarak çalışmak yerine, mimari anlayışı vurgular. Kaynak kodunu ve yapılandırma öğelerini, bileşenler, katmanlar ve teknolojiler arasındaki ilişkileri gösteren gezilebilir modellere dönüştürerek, paydaşların karmaşıklığı büyük ölçekte anlamalarını sağlar.

Mimari Haritalama ve Bağımlılık Görselleştirmesi

CAST Imaging'in temelinde, uygulamaların ve uygulama portföylerinin ayrıntılı mimari temsillerini oluşturma yeteneği yatmaktadır. Bu temsiller, modüllerin nasıl iletişim kurduğunu ve birbirine nasıl bağımlı olduğunu ortaya koyan bileşen diyagramlarını, etkileşim haritalarını ve katmanlı görünümleri içerir. Yapısal ilişkileri görselleştirerek, CAST Imaging, ekiplerin dosya düzeyinde analizle tespit edilmesi zor olan sıkı bağlantıları, döngüsel bağımlılıkları ve mimari ihlalleri belirlemelerini sağlar.

Bu görsel modeller, aşağıdakilere odaklanan uygulamalarla yakından örtüşmektedir. bağımlılık grafikleriBüyük sistemlerde risk yönetimi için yapısal bağlantıları anlamanın çok önemli olduğu durumlarda, CAST Imaging, kullanıcıların ihtiyaç duydukça üst düzey mimari görünümlerden daha ayrıntılı gösterimlere doğru etkileşimli olarak geçiş yapmalarını sağlar.

Çoklu Teknoloji ve Uygulama Kapsamı

CAST Imaging, kurumsal ortamlarda yaygın olarak bulunan çok çeşitli programlama dilleri, çerçeveler ve platformlarda analiz desteği sunar. Bu geniş kapsam, eski bileşenlerden, dağıtılmış hizmetlerden ve paylaşımlı veritabanlarından oluşan heterojen sistemlerin modellenmesine olanak tanır. Uygulamalar arası analiz yetenekleri, ekiplerin bireysel sistemlerin daha büyük portföyler içindeki yerini ve bir uygulamadaki değişikliklerin diğerlerini nasıl etkileyebileceğini anlamalarını sağlar.

Ancak, analiz davranışsal olmaktan ziyade yapısal kalmaktadır. CAST Görüntüleme, bileşenler arasındaki statik ilişkileri modeller, ancak yürütme sırasını, çalışma zamanı koşullarını veya toplu işlem planlama mantığını simüle etmez. Sonuç olarak, sistemlerin nasıl bağlandığı konusunda açıklık sağlar, ancak yürütme sırasında nasıl davrandıkları konusunda mutlaka bilgi vermez.

Modernizasyon ve Mimari Yönetişime Destek

CAST Görüntüleme, mimari netliğin değişim için ön koşul olduğu modernizasyon girişimlerini desteklemek için sıklıkla kullanılır. Mimari prensiplerin ihlallerini ortaya çıkararak ve aşırı bağımlılık alanlarını belirleyerek, ekiplerin aşamalı dönüşüm stratejileri planlamasına yardımcı olur. Bu bilgiler, hizmet ayıklama, arayüz yeniden tasarımı veya aşamalı geçiş yaklaşımları hakkındaki kararları bilgilendirebilir.

Yönetişim bağlamlarında, CAST Görüntüleme, tanımlanmış standartlara karşı mimari uyumluluğu değerlendirmek için de kullanılabilir. Hedef mimarilerden sapmalar belirlenip belgelenebilir, bu da gözetim ve iyileştirme planlamasını destekler. Bu da, değişim yönetimi süreçlerinin bir parçası olarak mimari kontrolleri uygulayan kuruluşlar için değerli hale getirir.

Ölçeklenebilirlik ve Portföy Modelleme Hususları

Platform, büyük uygulamalar ve portföyler genelinde ölçeklenecek şekilde tasarlanmıştır ve paydaşlar arasında paylaşılabilecek mimari modeller oluşturur. Görselleştirmeye odaklı yaklaşımı, özellikle karmaşık yapıları geliştirici olmayan kitlelere açıklarken, işbirlikçi analiz ve iletişimi destekler.

Bu ölçeklenebilirliğin dezavantajı, operasyonel dinamiklere ilişkin sınırlı bilgi edinme olanağıdır. CAST Imaging, saha düzeyinde veri soy ağacını çözümlemez, toplu işlem akışlarını izlemez veya değişikliklerin çalışma zamanı üzerindeki etkisini ölçmez. Değişiklik etkisinin kesin olarak belirlenmesini veya yürütme davranışının doğrulanmasını gerektiren girişimler için genellikle ek analiz araçlarına ihtiyaç duyulur.

Tipik Kurumsal Kullanım Senaryoları ve Kısıtlamalar

CAST Görüntüleme, önemli değişiklikler yapmadan önce uygulama mimarisini anlama ve rasyonelleştirme ihtiyacı duyan işletmelerde en etkilidir. Yapısal karmaşıklığı ortaya çıkarmada, mimari yeniden yapılandırmaya rehberlik etmede ve heterojen sistemler genelinde modernizasyon planlamasını desteklemede üstün başarı gösterir.

CAST Imaging'in sınırlamaları, kuruluşlar yürütme düzeyinde bilgiye, etki değerlendirmesine veya değişikliklerin çalışma zamanı davranışında nasıl yayıldığının doğrulanmasına ihtiyaç duyduğunda belirginleşir. CAST Imaging, operasyonel bir plan yerine yapısal bir harita sunar ve genellikle yürütme yolları, veri akışı ve sistem davranışı hakkında daha derinlemesine analiz sunan araçlarla desteklenir.

Veracode Statik Analizi

Veracode Statik Analiz, güvenlik kontrollerini doğrudan modern yazılım teslim süreçlerine entegre etmek üzere tasarlanmış, bulut tabanlı bir statik uygulama güvenlik test platformudur. Kurumsal ortamlardaki birincil rolü, özellikle hızlı yayın döngülerine, dağıtılmış geliştirme ekiplerine ve merkezi güvenlik denetimine öncelik veren kuruluşlarda, büyük miktarda uygulama kodunda güvenlik açıklarını erken ve sürekli olarak tespit etmektir. Veracode, geliştirme hızına engel olmadan güvenlik güvencesinin ölçeklendirilmesi gereken yerlerde yaygın olarak kullanılmaktadır.

Platform, otomasyon ve tutarlılığa önem vererek, statik analizi periyodik bir inceleme faaliyeti yerine sürekli aktif bir güvenlik kontrolü olarak konumlandırıyor. Bu işletim modeli, bulut tabanlı geliştirme araçlarını standartlaştırmış ve çeşitli ekipler ve projeler genelinde uygulama güvenlik durumuna ilişkin merkezi görünürlüğe ihtiyaç duyan işletmelerle uyumludur.

Bulut Tabanlı Statik Uygulama Güvenlik Testi

Veracode Statik Analiz'in temelinde, tamamen yönetilen bir bulut hizmeti olarak sunulan statik bir güvenlik tarama motoru yer almaktadır. Kaynak kod ve ikili dosyalar analiz için yüklenir ve enjeksiyon hataları, güvensiz veri işleme ve kimlik doğrulama zayıflıkları gibi güvenlik açıkları açısından incelenir. Analiz, üretim ortamlarına erişim gerektirmediğinden, güvenlik değerlendirmeleri operasyonel risk olmadan yaşam döngüsünün erken aşamalarında gerçekleştirilebilir.

Bu bulut tabanlı yaklaşım, büyük portföylerde hızlı entegrasyon ve esnek ölçeklendirme sağlar. İşletmeler, yerel altyapıyı sürdürmeden yüzlerce uygulama genelinde tutarlı güvenlik tarama politikaları uygulayabilir. Bulgular normalize edilir ve merkezi kontrol panelleri aracılığıyla sunularak, işletme genelinde risk gözetiminden sorumlu güvenlik ekiplerine destek sağlanır.

Sürekli Teslimat İşlem Hatlarına Entegrasyon

Veracode, CI/CD işlem hatları ve geliştirici araçlarıyla sıkı bir şekilde entegre olacak şekilde tasarlanmıştır. Tarama işlemleri, derleme veya sürüm aşamalarında otomatik olarak tetiklenebilir ve sonuçlar, sorun izleme ve düzeltme iş akışlarıyla entegre olan formatlarda döndürülür. Bu, güvenlik açıklarının ortaya çıktığı noktaya daha yakın bir yerde ele alındığı "sol tarafa kaydırma" güvenlik modelini destekler.

Pratikte, Veracode'un süreçlerdeki rolü genellikle aşağıdakiler gibi daha geniş kalite ve test kontrolleriyle koordine edilir: performans regresyon testiBu sayede güvenlik uygulamalarının diğer işlevsel olmayan gereksinimlerden ayrı olarak gerçekleşmemesi sağlanır. Bu uyum, kuruluşların güvenlik titizliği ile teslimat performansı arasında denge kurmasına yardımcı olur.

Dil Kapsamı ve Portföy Tutarlılığı

Veracode Statik Analiz, kurumsal uygulama geliştirmede yaygın olarak kullanılan çok çeşitli modern programlama dillerini ve çerçevelerini destekler. Bu geniş kapsam, güvenlik ekiplerinin heterojen geliştirme ortamlarında tek tip tarama politikaları uygulamasına olanak tanıyarak, ekipler veya platformlar arasında ortaya çıkabilecek boşlukları azaltır.

Ancak platformun odak noktası uygulama düzeyinde güvenlik taraması olmaya devam ediyor. Analiz genellikle tek tek uygulamalar veya hizmetlerle sınırlı olup, uygulamalar, toplu iş akışları veya paylaşılan veri yapıları arasındaki ilişkiler modellenmemektedir. Sonuç olarak, Veracode kod düzeyindeki güvenlik açıklarına karşı güçlü bir koruma sağlarken, bu güvenlik açıklarının birbirine bağlı sistemler arasında nasıl yayılabileceğine dair sınırlı bir bilgi sunmaktadır.

Risk Raporlaması ve Yönetişim Görünürlüğü

Veracode, güvenlik liderlerinin kurumsal çapta güvenlik açığı eğilimlerini, iyileştirme ilerlemesini ve politika uyumluluğunu izlemelerine olanak tanıyan raporlama yetenekleri sunar. Gösterge panelleri, risk maruziyetinin portföy düzeyinde görünümünü destekleyerek, ciddiyet ve iş etkisi temelinde önceliklendirmeyi mümkün kılar. Bu raporlar genellikle dahili güvenlik yönetimi, üst düzey raporlama ve üçüncü taraf güvence faaliyetlerini desteklemek için kullanılır.

Bu yetenekler hesap verebilirliği ve denetimi desteklerken, raporlama odağı güvenlik açıkları merkezli kalmaktadır. Veracode, iyileştirme çabalarıyla ilişkili operasyonel etkiyi, yürütme akışındaki aksamayı veya modernizasyon riskini nicelleştirmeye çalışmaz. Bu ayrım, güvenlik değişikliklerinin istikrar ve değişim yönetimi hususlarıyla birlikte değerlendirilmesi gereken ortamlarda önemlidir.

Tipik Kurumsal Kullanım Senaryoları ve Kısıtlamalar

Veracode Statik Analiz, yüksek teslimat hızıyla çalışan ve modern uygulama yığınlarında ölçeklenebilir, merkezi güvenlik taraması gerektiren işletmelerde en etkilidir. Tutarlı güvenlik standartlarının uygulanmasında, güvenlik açıklarının tespit süresini azaltmada ve DevSecOps işletim modellerini desteklemede üstün performans gösterir.

Sınırlamaları, sistem davranışının, uygulamalar arası bağımlılıkların veya eski toplu işleme süreçlerinin derinlemesine anlaşılmasını gerektiren senaryolarda belirgin hale gelir. Veracode, yürütme düzeyinde bilgi veya mimari bağımlılık haritalaması sağlamaz ve genellikle etki analizi, bağımlılık görünürlüğü ve kurumsal ölçekte sistem anlayışına odaklanan araçlarla tamamlanan özel bir güvenlik katmanı olarak konumlandırılır.

Coverity (Synopsys)

Coverity, büyük ve performans açısından kritik kod tabanlarındaki karmaşık hataları tespit etme yeteneğiyle tanınan kurumsal bir statik kod analiz platformudur. Kurumsal ortamlardaki birincil rolü, özellikle arızanın önemli operasyonel, güvenlik veya finansal sonuçlar doğurduğu sistemlerde, yalnızca test yoluyla ortaya çıkarılması zor olan derin doğruluk ve güvenilirlik sorunlarını belirlemektir. Coverity, hata hassasiyetinin ve düşük yanlış pozitif oranlarının esas olduğu otomotiv, havacılık, telekomünikasyon ve altyapı yazılımları gibi sektörlerde sıklıkla kullanılmaktadır.

Portföy düzeyindeki analiz platformlarının aksine, Coverity geniş kod tabanlarında kod düzeyinde doğruluğa odaklanır. Yüksek düzeyde analitik titizliği korurken büyük miktarda kaynak kodunu verimli bir şekilde analiz etmek üzere tasarlanmıştır; bu da onu, katı güvenilirlik gereksinimlerine sahip uzun ömürlü sistemleri yöneten kuruluşlar için uygun hale getirir.

Derin Hata Tespiti ve Hassas Analiz

Coverity'nin temelinde, bellek bozulması, kaynak sızıntıları, eşzamanlılık sorunları ve mantık hataları gibi kusurları tespit etmek için optimize edilmiş statik bir analiz motoru bulunur. Motor, birden fazla fonksiyon ve modülü kapsayan karmaşık kontrol yolları ve yürütme senaryoları hakkında akıl yürütme yeteneğiyle bilinir. Bu analiz derinliği, yalnızca belirli çalışma zamanı koşulları altında ortaya çıkabilecek kusurları belirlemesini sağlar.

Coverity'nin analitik yaklaşımı, aşağıdakilerle ilgili gelişmiş teknikleri içermektedir: sembolik yürütmeBu özellik, kodu çalıştırmadan birden fazla yürütme yolunu keşfetmesine olanak tanır. Bu yetenek, yüksek doğruluk konusundaki ününe katkıda bulunur ve kurumsal ortamlarda büyük ölçekli statik analizle sıklıkla ilişkilendirilen gürültüyü azaltmaya yardımcı olur.

Dil Odaklılık ve Hedefli Kapsam

Coverity, C, C++ ve Java dahil olmak üzere sistem düzeyinde ve performansa duyarlı yazılımlarda yaygın olarak kullanılan dillere güçlü destek sağlar. Bu odak noktası, düşük seviyeli hataların aşırı etkiye sahip olabileceği temel altyapı bileşenlerini, gömülü sistemleri ve arka uç hizmetlerini analiz etmek için özellikle etkili olmasını sağlar.

Platform büyük kod tabanlarında ölçeklenebilir olsa da, dil kapsamı bazı genel amaçlı statik analiz araçlarına göre daha dardır. Toplu işlem dilleri, betik ortamları veya ana bilgisayara özgü teknolojileri içeren heterojen kurumsal ortamlara daha az yöneliktir. Sonuç olarak, Coverity genellikle portföyler içinde seçici olarak, hata hassasiyetinin en kritik olduğu bileşenleri hedefleyerek kullanılır.

Kurumsal Geliştirme İş Akışlarına Entegrasyon

Coverity, CI/CD işlem hatları ve merkezi hata yönetim sistemleri de dahil olmak üzere kurumsal geliştirme süreçlerine entegre olacak şekilde tasarlanmıştır. Tarama işlemleri planlanabilir veya otomatik olarak tetiklenebilir ve bulgular düzeltme için geliştirme ekiplerine yönlendirilir. Platform, artımlı analizi destekleyerek ekiplerin mevcut hata birikimlerine ilişkin görünürlüğü korurken yeni ortaya çıkan sorunlara odaklanmasını sağlar.

Birçok kuruluşta Coverity, sürekli keşif aracı olmaktan ziyade bir kalite güvence kontrol aracı olarak konumlandırılmıştır. Tarama işlemleri genellikle büyük sürümlerden önce veya resmi kalite incelemeleri sırasında gibi tanımlanmış dönüm noktalarında gerçekleştirilir. Bu kullanım modeli, hızlı yinelemeyi desteklemekten ziyade güvenilirlik standartlarını uygulama rolünü yansıtmaktadır.

Ölçeklenebilirlik ve Performans Özellikleri

Coverity, çok büyük kod tabanlarını verimli bir şekilde işlemek üzere tasarlanmıştır ve bu da onu milyonlarca satır kritik koda sahip işletmeler için uygun hale getirir. Performansı, mevcut altyapıyla ölçeklenir ve kuruluşların aşırı analiz süreleri olmadan büyük sistemleri analiz etmelerine olanak tanır. Merkezi kontrol panelleri, projeler genelinde hata eğilimlerine ve düzeltme ilerlemesine ilişkin görünürlük sağlar.

Ancak Coverity'nin ölçeklenebilirliği, sistem karmaşıklığından ziyade kod hacmine odaklanmıştır. Uygulamalar arası bağımlılıkları, toplu işlem sırasını veya platformlar arası veri soy ağacını modellemeye çalışmaz. Elde ettiği bilgiler, sistem genelindeki davranışlardan ziyade, bireysel kod tabanlarındaki hata tespitine odaklanmıştır.

Tipik Kurumsal Kullanım Senaryoları ve Kısıtlamalar

Coverity, özellikle kritik yazılım bileşenlerinde yüksek güvenilirlikte hata tespiti gerektiren işletmelerde en etkilidir. Özellikle düşük seviyeli veya performansa duyarlı kodlarda, çökmelere, güvenlik açıklarına veya üretim ortamında öngörülemeyen davranışlara yol açabilecek ince sorunları belirlemede mükemmeldir.

Sınırlamaları, değişikliklerin birbirine bağlı sistemleri nasıl etkilediğini anlamayı gerektiren modernizasyon veya dönüşüm girişimlerinde belirgin hale gelir. Coverity, mimari bağımlılık haritalaması veya uygulama düzeyinde etki analizi sağlamaz ve genellikle heterojen kurumsal ortamlarda portföy görünürlüğü, bağımlılık analizi ve davranışsal içgörüye odaklanan araçlarla tamamlanır.

Parasoft C/C++ test ve DTP

Parasoft C/C++test ve ilgili Geliştirme Test Platformu (DTP), güvenlik açısından kritik ve yüksek düzeyde düzenlemeye tabi yazılım ortamları için özel olarak tasarlanmış, kurumsal düzeyde statik analiz ve uyumluluk test çözümü oluşturmaktadır. Büyük kuruluşlardaki birincil rolü, kusurların operasyonel arızaya, düzenleyici uyumsuzluğa veya güvenlik olaylarına yol açabileceği sistem düzeyindeki kodun titiz bir şekilde doğrulanmasını desteklemektir. Parasoft, yazılım davranışının kanıtlanabilir şekilde doğru ve denetlenebilir olması gereken havacılık, otomotiv, savunma ve endüstriyel sistemler gibi sektörlerde yaygın olarak kullanılmaktadır.

Genel amaçlı statik analiz araçlarından farklı olarak, Parasoft tanımlanmış standartlara ve doğrulama hedeflerine uygunluğa önem verir. Platform, hızlı yineleme yerine, resmi süreçler, sertifikasyon gereksinimleri ve belgelenmiş güvence durumlarıyla yönetilen geliştirme ortamlarını desteklemek üzere tasarlanmıştır.

Standart Odaklı Statik Analiz ve Uyumluluk Uygulaması

Parasoft C/C++test'in temelinde, MISRA, CERT ve ISO ile ilgili yönergeler gibi sektör güvenlik ve kodlama standartlarıyla uyumlu statik bir analiz motoru bulunur. Motor, kaynak kodunu kabul edilebilir yapıları, kullanım kalıplarını ve hata koşullarını tanımlayan katı kural setlerine göre değerlendirir. İhlaller ciddiyetine göre kategorize edilir ve doğrudan uyumluluk gereksinimlerine eşleştirilir; bu da kuruluşların zorunlu geliştirme uygulamalarına bağlılıklarını göstermelerini sağlar.

Bu standart odaklı yaklaşım, aşağıdakilere dayanan ortamlara uyum sağlamaktadır: resmi doğrulama Doğruluğun yalnızca işlevsel davranışla değil, aynı zamanda belirlenmiş kurallara uyumla da tanımlandığı kavramlar. Parasoft'un analiz çıktıları, sertifikasyon ve denetim süreçlerinde kanıt olarak kullanılabilir ve manuel doğrulama çabasını azaltır.

Odaklanmış Dil Desteği ve Hedeflenen Analiz Derinliği

Parasoft C/C++test, özellikle C ve C++ kod tabanları için optimize edilmiştir ve gömülü ve sistem düzeyindeki yazılımlarda yaygın olarak kullanılan diller için derinlemesine analiz yetenekleri sunar. Bu uzmanlaşma, platformun özellikle güvenlik açısından kritik bağlamlarda tehlikeli olabilecek bellek yanlış kullanımı, işaretçi hataları ve eşzamanlılık kusurları gibi düşük seviyeli sorunları belirlemesine olanak tanır.

Bu derinlik, hedef alanında değerli olsa da, platformun daha geniş kurumsal ortamlardaki uygulanabilirliğini de kısıtlamaktadır. Parasoft, çeşitli diller, toplu işlem ortamları veya eski ana bilgisayar sistemleri genelinde geniş kapsamlı bir çözüm sunmayı hedeflememektedir. Sonuç olarak, genellikle evrensel bir analiz çözümü olarak değil, kurumsal portföyün hedefli segmentlerinde kullanılmaktadır.

Düzenlenmiş Geliştirme Yaşam Döngüleriyle Entegrasyon

Parasoft, izlenebilirlik, dokümantasyon ve kontrollü değişikliklere önem veren yapılandırılmış geliştirme yaşam döngülerine entegre olacak şekilde tasarlanmıştır. Statik analiz sonuçları, DTP bileşeni aracılığıyla gereksinimlere, test senaryolarına ve hata izleme sistemlerine bağlanarak, şartnameden doğrulamaya kadar uçtan uca izlenebilirlik sağlar.

Bu entegrasyon, değişikliklerin kasıtlı olarak yapıldığı ve resmi olarak incelendiği geliştirme modellerini destekler. Analiz, her commit'te sürekli olarak değil, genellikle sertifikasyon başvurularından veya büyük sürümlerden önce gibi tanımlanmış kilometre taşlarında gerçekleştirilir. Bu işletim modeli, öngörülebilirlik ve güvencenin hızdan daha önemli olduğu düzenlenmiş ortamların önceliklerini yansıtır.

Raporlama, İzlenebilirlik ve Denetim Hazırlığı

Geliştirme Test Platformu, projeler ve ekipler genelinde merkezi raporlama ve analiz olanağı sağlar. Uyumluluk durumu, hata eğilimleri ve doğrulama kapsamıyla ilgili metrikler, kalite güvence ve uyumluluk paydaşları tarafından toplanabilir ve incelenebilir. Raporlar, denetim ve sertifikasyon faaliyetlerini destekleyecek şekilde yapılandırılmıştır ve analiz yürütme ve sonuçlarına dair belgelenmiş kanıtlar sunar.

Ancak bu raporlar, sistem genelindeki davranışlardan ziyade kod düzeyindeki uyumluluğa odaklanmaktadır. Parasoft, uygulamalar arası yürütme yollarını, toplu işlemeyi veya platformlar arası bağımlılıkları modellemez. İzlenebilirliği, bileşenler arasındaki çalışma zamanı etkileşiminden ziyade gereksinimlere ve standartlara yöneliktir.

Tipik Kurumsal Kullanım Senaryoları ve Kısıtlamalar

Parasoft C/C++test ve DTP, güvenlik, güvenilirlik ve mevzuat uyumluluğunun en önemli öncelikler olduğu kurumsal ortamlarda en etkili çözümleri sunar. Kritik kodun katı standartlara uygunluğunu ve resmi incelemeye dayanabilmesini doğrulamak için disiplinli bir çerçeve sağlarlar.

Parasoft'un sınırlılıkları, büyük, birbirine bağlı sistemlerin bütünsel olarak anlaşılmasını veya heterojen teknoloji yığınlarının desteklenmesini gerektiren ortamlarda belirgin hale gelir. Parasoft, portföy düzeyinde görünürlük veya uygulama odaklı etki analizi sağlamak üzere tasarlanmamıştır ve genellikle mimari bağımlılıklar, modernizasyon riski ve karmaşık kurumsal ortamlardaki sistem davranışı üzerine odaklanan araçlarla tamamlanır.

Klocwork

Klocwork, büyük ve karmaşık kod tabanlarında güvenlik, güvenilirlik ve eşzamanlılıkla ilgili hataları belirlemeye odaklanmış kurumsal bir statik kod analiz platformudur. Kurumsal ortamlardaki birincil rolü, özellikle yüksek yük altında, paralel yürütme veya kısıtlı çalışma zamanı koşullarında çalışan yazılımlarda sistem istikrarını veya güvenliğini tehlikeye atabilecek sorunları tespit etmektir. Klocwork, telekomünikasyon, gömülü sistemler, finansal altyapı ve büyük ölçekli arka uç hizmetleri de dahil olmak üzere performans ve doğruluğun yakından ilişkili olduğu sektörlerde yaygın olarak kullanılmaktadır.

Platform, statik analiz yoluyla erken hata tespitine önem vererek, kuruluşların sorunlu kalıpları çalışma zamanı hataları olarak ortaya çıkmadan önce belirlemelerini sağlar. Klocwork genellikle portföy genelinde bir analiz çözümü yerine, kalite ve güvenlik güvence aracı olarak konumlandırılmıştır.

Eşzamanlılık ve Güvenilirlik Odaklı Statik Analiz

Klocwork'ün temelinde, karmaşık yürütme senaryolarından kaynaklanan hataları belirlemek için tasarlanmış statik bir analiz motoru bulunur. Bu, bellek yönetimi, kaynak işleme ve senkronizasyonla ilgili sorunları içerir. Motor, özellikle paralel yürütmeyle ilgili hataları tespit etmede etkilidir; burada iş parçacıkları arasındaki ince etkileşimler öngörülemeyen davranışlara yol açabilir.

Eş zamanlı kod yolları hakkında akıl yürütme yeteneği, Klocwork'ü yazılımın yük altında güvenilir bir şekilde çalışması gereken ortamlarda önemli kılıyor. Analiz sonuçları genellikle kilitlenmeler, yarış koşulları ve uygunsuz senkronizasyon yapılarıyla ilgili bulguları içerir. Bu yetenekler, yeniden üretilmesi zor eşzamanlılık hatalarından kaynaklanan istikrarsızlığı azaltmayı amaçlayan kuruluşları destekler. yarış koşulları.

Dil Odaklı ve Performansa Duyarlı Alanlar

Klocwork, C, C++ ve Java dahil olmak üzere sistem düzeyinde ve performans açısından kritik yazılımlarda yaygın olarak kullanılan dillere güçlü destek sağlar. Bu odak noktası, düşük seviyeli doğruluk ve çalışma zamanı verimliliğinin kritik olduğu alanlarda benimsenmesiyle uyumludur. Daha dar bir dil kümesine yoğunlaşarak, platform daha geniş ve genel araçlara kıyasla bu ortamlar için daha derinlemesine analiz sunar.

Ancak bu uzmanlaşma, heterojen kurumsal ortamlardaki uygulanabilirliğini de sınırlandırmaktadır. Klocwork, uzun ömürlü kurumsal sistemlerde yaygın olan toplu işlem odaklı iş yüklerini, ana bilgisayar dillerini veya üst düzey betik ortamlarını analiz etmek için tasarlanmamıştır. Sonuç olarak, evrensel bir analiz çözümü olarak değil, genellikle seçici olarak kullanılır.

Kurumsal Kalite ve Güvenlik İş Akışlarına Entegrasyon

Klocwork, CI/CD işlem hatları ve hata izleme sistemleri de dahil olmak üzere kurumsal geliştirme iş akışlarıyla entegre olur. Tarama işlemleri otomatikleştirilebilir ve sonuçlar düzeltme için geliştirme ekiplerine yönlendirilebilir. Platform, artımlı analizi destekleyerek ekiplerin mevcut hataları takip ederken yeni ortaya çıkan sorunlara odaklanmasını sağlar.

Birçok kuruluşta Klocwork, resmi kalite güvence süreçlerinin bir parçası olarak kullanılmaktadır. Analiz, sürüm öncesi doğrulama veya büyük yeniden yapılandırma çalışmaları gibi önemli aşamalarda tetiklenebilir. Bu kullanım modeli, sürekli mimari keşfi desteklemekten ziyade güvenilirlik ve güvenliği sağlama rolünü yansıtmaktadır.

Ölçeklenebilirlik Özellikleri ve Operasyonel Kapsam

Klocwork, büyük kod tabanlarında ölçeklenecek şekilde tasarlanmıştır ve aşırı performans yükü olmadan önemli sistemlerin analizini mümkün kılar. Merkezi kontrol panelleri, projeler genelinde hata eğilimlerine ve düzeltme ilerlemesine ilişkin görünürlük sağlar. Bu görünümler, yönetim gözetimini destekler ve ekiplerin düzeltici eylemleri ciddiyet ve etkiye göre önceliklendirmesine yardımcı olur.

Kod hacmi açısından ölçeklenebilirliğine rağmen, Klocwork'ün analitik kapsamı bireysel uygulamalar veya bileşenlerle sınırlıdır. Uygulamalar arası bağımlılıkları, toplu işlem sırasını veya platformlar arası veri soy ağacını modellemez. Elde ettiği bilgiler, sistem genelindeki davranışlardan ziyade kod doğruluğuna odaklanır.

Tipik Kurumsal Kullanım Senaryoları ve Kısıtlamalar

Klocwork, performansa duyarlı yazılımlarda eşzamanlılık ve güvenilirlik kusurlarının yüksek güvenilirlikle tespit edilmesini gerektiren işletmelerde en etkilidir. Test yoluyla yeniden üretilmesi zor olan ve üretim ortamlarında aralıklı veya felaket niteliğinde arızalara neden olabilen sorunları ortaya çıkarmada mükemmeldir.

Uygulama portföylerinin, yürütme akışlarının veya modernizasyon etkisinin bütünsel olarak anlaşılmasını gerektiren dönüşüm girişimlerinde sınırlamaları belirginleşir. Klocwork, mimari bağımlılık haritalaması veya yürütme düzeyinde etki analizi sağlamaz ve genellikle heterojen kurumsal ortamlarda daha geniş sistem anlayışına ve değişim risk değerlendirmesine odaklanan araçlarla tamamlanır.

OpenText DevOps Cloud Statik Analizi

OpenText DevOps Cloud Static Analysis, daha geniş bir DevOps ve uygulama yaşam döngüsü yönetimi paketinin parçası olarak sunulan kurumsal bir statik analiz yeteneğidir. Büyük kuruluşlardaki birincil rolü, yerleşik teslimat yönetişim modelleriyle uyumlu standartlaştırılmış kod kalitesi ve güvenlik kontrolleri sağlamaktır. Bağımsız bir derin analiz platformu olarak çalışmak yerine, genellikle geliştirme, test ve yayın süreçlerinde araç zinciri konsolidasyonuna ve merkezi gözetime öncelik veren işletmeler tarafından benimsenir.

Bu platform en yaygın olarak, yazılım teslimatının resmi kontrollere uyması gereken ve mevcut ALM, test ve sürüm yönetimi araçlarıyla entegrasyonun temel bir gereklilik olduğu ortamlarda kullanılır. Değeri, derinlemesine davranışsal veya mimari analizden ziyade tutarlılık ve yönetişim uyumunda yatmaktadır.

Süit Odaklı Statik Analiz Yetenekleri

Özünde, OpenText DevOps Cloud Statik Analiz, kalite sorunlarını ve güvenlik açıklarını belirlemek için kaynak kodunun kural tabanlı denetimini sağlar. Analiz, uygulamayı çalıştırmadan tespit edilebilen yaygın hata kategorilerine, kodlama standardı ihlallerine ve güvenlik açığı kalıplarına odaklanır. Sonuçlar normalize edilir ve diğer DevOps metrikleriyle birlikte merkezi gösterge panoları aracılığıyla sunulur.

Bu bütünleşik yaklaşım, statik analizin daha büyük bir teslimat kontrol çerçevesinin bir bileşeni olarak işlev görmesini isteyen kuruluşları destekler. Analizi entegre bir platforma yerleştirerek, işletmeler zaten karmaşık olan ortamlara ek araçlar eklemeden ekipler genelinde temel standartları uygulayabilirler.

Kurumsal Teslimat Yönetimi ile Entegrasyon

OpenText'in statik analiz yetenekleri, gereksinim takibi, test ve sürüm düzenlemesi gibi daha geniş yaşam döngüsü yönetimi işlevleriyle sıkı bir şekilde entegre edilmiştir. Bu entegrasyon, analiz sonuçlarının iş öğelerine, hatalara ve onaylara bağlanmasını sağlayarak teslimat süreci boyunca izlenebilirliği destekler. Resmi yönetim modellerine sahip kuruluşlar için bu uyum, denetimi ve raporlamayı basitleştirir.

Platform genellikle yapılandırılmış destek sağlamak üzere konumlandırılmıştır. değişim yönetimi Yazılım değişikliklerinin tanımlanmış inceleme ve onay aşamalarından geçmesi gereken süreçlerde, statik analiz bulguları, bağımsız bir teknik bilgi kaynağı olmaktan ziyade, yayınlanmaya hazır olma durumunu değerlendirmek için kullanılan kanıtların bir parçası haline gelir.

Dil Kapsamı ve Standardizasyon Odak Noktası

OpenText DevOps Cloud Static Analysis, yaygın olarak kullanılan bir dizi kurumsal programlama dilini destekleyerek, çeşitli geliştirme ekipleri arasında kodlama standartlarının tutarlı bir şekilde uygulanmasını sağlar. Dil desteği, niş veya eski ortamlar yerine, ana akım uygulama geliştirme yığınlarına yöneliktir.

Bu kapsam standardizasyonu desteklese de, analiz derinliği uzmanlaşmış araçlara kıyasla nispeten sığ kalmaktadır. Platform, yürütme yollarını modellemeye, toplu işlem düzenleme mantığını çözmeye veya uygulamalar arası bağımlılıkları analiz etmeye çalışmaz. Bulguları, bireysel kod tabanlarındaki yerelleştirilmiş sorunları belirlemek için en uygundur.

Ölçeklenebilirlik ve Operasyonel Özellikler

Bulut tabanlı bir paketin parçası olarak çalışmak üzere tasarlanan OpenText DevOps Cloud Static Analysis, merkezi yönetim ile birden fazla proje ve ekipte ölçeklenebilirlik sağlar. Bu da onu, geniş geliştirici kitleleri genelinde tek tip kontroller arayan işletmeler için uygun hale getirir. Performans, bulut altyapısıyla birlikte ölçeklenir ve özel yerel kaynaklara olan ihtiyacı azaltır.

Ancak bu bağlamda ölçeklenebilirlik, analitik derinlikten ziyade kurumsal kapsama alanını ifade eder. Platform, projeler genelinde geniş bir görünürlük sağlar ancak sistemlerin çalışma zamanında nasıl davrandığı veya değişikliklerin karmaşık, birbirine bağlı ortamlarda nasıl yayıldığı konusunda sınırlı bilgi sunar.

Tipik Kurumsal Kullanım Senaryoları ve Kısıtlamalar

OpenText DevOps Cloud Statik Analiz, entegre teslimat yönetimine ve standartlaştırılmış kontrollere derinlemesine teknik incelemeden daha çok değer veren işletmelerde en etkilidir. Statik analizin kontrollü bir yayın sürecindeki birçok kontrol noktasından biri olduğu ortamları destekleyerek, temel kalite ve güvenlik gereksinimlerinin tutarlı bir şekilde uygulanmasını sağlar.

Platformun sınırlılıkları, yürütme davranışının, bağımlılık zincirlerinin veya heterojen sistemler genelinde modernizasyon etkisinin ayrıntılı olarak anlaşılmasını gerektiren senaryolarda belirgin hale gelir. Platform, büyük ölçekli yeniden yapılandırma veya modernizasyon girişimlerini güvenli bir şekilde yürütmek için gereken davranışsal görünürlüğü veya etki değerlendirmesini sağlamaz ve genellikle yürütme içgörüsü ve platformlar arası analiz konusunda uzmanlaşmış araçlarla tamamlanır.

SCA Çözümleri Yetenek Bazlı Karşılaştırma Tablosu

| Yetenek | SMART TS XL | SonarQube Ent | Checkmarx Bir | SCA'yı güçlendirin | CAST Öne Çıkanlar | CAST Görüntüleme | veracode | Örtünme | parasoft | Klocwork | OpenText |

|---|---|---|---|---|---|---|---|---|---|---|---|

| Kurumsal portföy ölçeği | ✅ Mükemmel | ◐ Orta | ◐ Orta | ◐ Orta | ✅ Mükemmel | ✅ Mükemmel | ◐ Orta | ◐ Orta | ◐ Orta | ◐ Orta | ◐ Orta |

| Çoklu platform (Ana bilgisayar + Dağıtılmış sistem) | ✅ Dolu | ❌ Hayır | ❌ Hayır | ❌ Sınırlı | ❌ Sınırlı | ❌ Sınırlı | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Sınırlı |

| Eski dil desteği (COBOL, JCL, RPG) | ✅ Dolu | ❌ Hayır | ❌ Hayır | ❌ Sınırlı | ❌ Sınırlı | ❌ Sınırlı | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır |

| Sistemler arası bağımlılık analizi | ✅ Dolu | ❌ Hayır | ❌ Hayır | ❌ Hayır | ◐ Üst düzey | ◐ Yapısal | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır |

| Yürütme yolu görünürlüğü (statik) | ✅ Dolu | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ◐ Kısmi | ◐ Kısmi | ◐ Kısmi | ❌ Hayır |

| Toplu işlem ve iş akışı analizi | ✅ Dolu | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır |

| Değişiklik öncesi etki analizi | ✅ Derin | ◐ Sığ | ◐ Yalnızca güvenlik | ◐ Yalnızca güvenlik | ◐ Portföy | ◐ Yapısal | ◐ Yalnızca güvenlik | ◐ Kod seviyesi | ◐ Kod seviyesi | ◐ Kod seviyesi | ◐ Yönetişim |

| Güvenlik açığı tespiti (SAST) | ◐ Bağlamsal | ◐ Temel | ✅ Güçlü | ✅ Güçlü | ◐ Gösterge niteliğinde | ❌ Hayır | ✅ Güçlü | ◐ Sınırlı | ◐ Sınırlı | ◐ Sınırlı | ◐ Temel |

| Performans ve karmaşıklık bilgisi | ✅ Derin | ◐ Metrikler | ❌ Hayır | ❌ Hayır | ◐ Toplam | ◐ Yapısal | ❌ Hayır | ◐ Hata tabanlı | ◐ Uyumluluk | ◐ Hata tabanlı | ❌ Hayır |

| Modernizasyona hazırlık analizi | ✅ Yerli | ❌ Hayır | ❌ Hayır | ❌ Hayır | ✅ Birincil | ◐ Yapısal | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır | ❌ Hayır |

| Tüm varlıklar arasında arama yapın | ✅ Gelişmiş | ◐ Yalnızca depo | ◐ Yalnızca depo | ◐ Yalnızca depo | ◐ Meta Veriler | ◐ Meta Veriler | ◐ Yalnızca depo | ◐ Yalnızca depo | ◐ Yalnızca depo | ◐ Yalnızca depo | ◐ Yalnızca depo |

| CI / CD entegrasyonu | ◐ İsteğe bağlı | ✅ Güçlü | ✅ Güçlü | ◐ Orta | ❌ Hayır | ❌ Hayır | ✅ Güçlü | ◐ Orta | ◐ Orta | ◐ Orta | ✅ Yerli |

| Denetime hazır kanıt üretimi | ✅ Yerli | ◐ Sınırlı | ◐ Sınırlı | ✅ Güçlü | ◐ Toplam | ◐ Yapısal | ◐ Sınırlı | ◐ Sınırlı | ✅ Güçlü | ◐ Sınırlı | ◐ Güçlü |

Diğer Statik Kod Analizi Araçları (Sınırlı Kurumsal Uygulanabilirlik)

- ESLint

- Avantajları: JavaScript ve TypeScript'te kodlama standartlarını hızlı geliştirici geri bildirimiyle uygular.

- Sınırlamalar: Sistemler arası veya kurumsal etki görünürlüğü olmadan, yalnızca depo düzeyinde çalışır.

- PMD

- Avantajları: Çeşitli programlama dillerinde sık karşılaşılan kod kalitesi sorunlarını tespit eder.

- Sınırlamalar: Kurallara dayalı analiz, büyük ve heterojen kurumsal yapılar için uygun değildir.

- Flake8

- Avantajları: Python sözdizimi ve stil denetimi için hafif statik analiz aracı.

- Sınırlamalar: Mimari veya uygulama düzeyinde bilgi sağlamaz.

- Eşkıya

- Avantajları: Desen tabanlı analiz kullanarak Python kodundaki güvenlik açıklarını belirler.

- Sınırlamalar: Dar kapsamlı ve kurumsal sistem etkileşimleri konusunda bilgisiz.

- KodQL

- Avantajları: Karmaşık güvenlik açığı kalıplarını belirleyebilen sorgu tabanlı analiz.

- Sınırlamalar: Özel uzmanlık gerektirir ve kurumsal uygulama modellemesinden yoksundur.

- Segrep

- Avantajları: Güvenlik ve kalite kontrolleri için hızlı, özelleştirilebilir desen eşleştirme.

- Sınırlamalar: Desen odaklı yaklaşım, bağımlılık ve davranışsal bağlamdan yoksundur.

- Snyk Kodu

- Avantajları: Geliştirici dostu statik analiz, bulut tabanlı iş akışlarına entegre edilmiştir.

- Sınırlamalar: Kurumsal mimariden ziyade uygulama düzeyinde güvenliğe odaklanmıştır.

- Pilint

- Avantajları: Python projeleri için ayrıntılı kod kalitesi kontrolleri sağlar.

- Sınırlamalar: Projeler arası veya platformlar arası analiz için tasarlanmamıştır.

- Cpp kontrolü

- Avantajları: Düşük yanlış pozitif oranlarına sahip, C ve C++ için açık kaynaklı statik analiz aracı.

- Sınırlamalar: Sınırlı ölçeklenebilirlik ve kurumsal yönetim desteği.

- Anlam çıkarmak

- Avantajları: Gelişmiş analiz teknikleri kullanarak bellek ve eşzamanlılık sorunlarını tespit eder.

- Sınırlamalar: Sınırlı dil desteği ve kısıtlı kurumsal entegrasyon.

- LG™

- Avantajları: Statik analizi bulut tabanlı kod inceleme iş akışlarıyla birleştirir.

- Sınırlamalar: Sistem düzeyinde sınırlı bilgiye sahip, depo merkezli yaklaşım.

- FxCop Analizörleri

- Avantajları: .NET uygulamaları için tasarım ve kodlama yönergelerini uygular.

- Sınırlamalar: Uygulamalar arası bağımlılıkları ele almaz.

- PHPCS

- Avantajları: PHP projelerinde kodlama standartlarının uygulanmasını sağlar.

- Sınırlamalar: Stile odaklı, analitik derinliği minimum düzeyde.

- SpotBug'lar

- Avantajları: Java bayt kodundaki yaygın hata kalıplarını belirler.

- Sınırlamalar: Yürütme yolu modellemesi olmadan kalıp tabanlı tespit.

- Frenci

- Avantajları: Ruby on Rails uygulamaları için özel güvenlik taraması.

- Sınırlamalar: Çerçeveye özgüdür ve işletme genelinde analiz için uygun değildir.

- ReSharp Komut Satırı Araçları

- Avantajları: .NET derleme işlem hatlarına statik analizi entegre eder.

- Sınırlamalar: Kurumsal içgörüden ziyade geliştirici verimliliğine odaklanma.

- Derin Kaynak

- Avantajları: Modern depolar için otomatik kod incelemesi ve kalite analizi.

- Sınırlamalar: Yapısal analiz derinliği sınırlı, SaaS odaklı.

- Codacy

- Avantajları: Birden fazla veri deposunda merkezi kalite raporlaması.

- Sınırlamalar: Derinlemesine sistem anlayışı olmadan, sadece veri toplamaya odaklı yaklaşım.

- Sonatype Asansörü

- Avantajları: DevOps iş akışlarına entegre edilmiş güvenlik ve kalite tarama özellikleri.

- Sınırlamalar: Çalışma zamanı davranışına ve eski sistemlere ilişkin sınırlı görünürlük.

- NDepend

- Avantajları: .NET uygulamaları için bağımlılık analizi sağlar.

- Sınırlamalar: Teknolojiye özgü ve heterojen gayrimenkuller için uygun değil.

- Coverity Scan (Açık Kaynak)

- Avantajları: Seçili açık kaynak kodlu projeler için ücretsiz statik analiz.

- Sınırlamalar: Kurumsal dağıtım senaryolarını temsil etmemektedir.

- OWASP Bağımlılık Kontrolü

- Avantajları: Bilinen güvenlik açığı bulunan bağımlılıkları tespit eder.

- Sınırlamalar: Kaynak kodun davranışını veya mimarisini analiz etmez.

- Rust Clippy

- Avantajları: Rust kodlarını, alışılmadık hataları ve sık yapılan yanlışları tespit etmek için denetler.

- Sınırlamalar: Kurumsal bağlamı olmayan, dile özgü.

- GolangCI-Lint

- Avantajları: Go projeleri için birden fazla linter'ı bir araya getirir.

- Sınırlamalar: Geliştirici odaklı, portföy düzeyinde bilgi içermeyen bir yaklaşım.

- SwiftLint

- Avantajları: Mobil projelerde Swift kodlama kurallarının uygulanmasını sağlar.

- Sınırlamalar: Kapsamı dar ve kurumsal sistemler için önemi sınırlı.

Karşılaştırma sonucunda, yerel kalite veya güvenlik kontrollerini uygulamak için tasarlanmış araçlar ile kurumsal çapta anlayışı destekleyebilen platformlar arasında net bir ayrım ortaya çıkmaktadır. Birçok çözüm, geliştirici geri bildirimi, güvenlik açığı tespiti veya mimari görselleştirme gibi dar tanımlı alanlarda mükemmel performans gösterirken, eski platformlardan, toplu iş yüklerinden ve sıkıca bağlı sistemlerden oluşan heterojen ortamlara uygulandığında kısıtlı kalmaktadır. Bu ortamlarda sınırlayıcı faktör, analiz eksikliği değil, birbirinden bağımsız araçlar arasında bilginin parçalanmasıdır.

Kurumsal ölçekte modernizasyon, risk yönetimi ve uyumluluk girişimleri, derinlik veya performanstan ödün vermeden dilleri, platformları ve yürütme modellerini kapsayan analizler gerektirmektedir. Esas olarak depo veya uygulama sınırlarında çalışan araçlar, alt sistemleri, paylaşılan verileri veya operasyonel istikrarı etkileyen değişiklik kararları için yeterli bağlam sağlamakta zorlanmaktadır. Sonuç olarak, işletmeler genellikle eksiksiz bir görünüm elde etmek için birden fazla aracı bir araya getirmekte ve bu da ek karmaşıklık ve koordinasyon yükü getirmektedir.

Bu karşılaştırma, 2026'da en belirleyici farklılaştırıcı unsurun bireysel hataları tespit etme veya kodlama standartlarını uygulama yeteneği değil, sistemlerin birbirine bağlı bütünler olarak nasıl davrandığını ortaya koyma kapasitesi olduğunu vurgulamaktadır. Yalnızca izole edilmiş unsurlarla sınırlı kalan statik analiz, mimari karmaşıklık arttıkça azalan bir değer sunmaktadır. Keşif, bağımlılık analizi ve etki değerlendirmesini tüm portföyler genelinde birleştiren platformlar, büyük ve kritik görev ortamlarında karar verme için daha sağlam bir temel sağlamaktadır.

Kurumsal Statik Kod Analizi Araçları Nasıl Değerlendirilir?

Kurumsal statik kod analiz araçları, geliştirici odaklı veya yalnızca güvenlik amaçlı araçlar için kullanılanlardan temelde farklı bir dizi kriter üzerinden değerlendirilir. Büyük kuruluşlarda, asıl zorluk nadiren analiz eksikliğidir; daha ziyade, birbirinden bağımsız araçlar, ekipler ve platformlar arasında bilginin parçalanmasıdır. Bu nedenle değerlendirme, bir aracın yerelleştirilmiş bir inceleme mekanizması olarak değil, heterojen ortamlarda birleştirici bir analitik katman olarak çalışıp çalışamayacağına odaklanır.

Yazılım altyapıları eskidikçe ve daha fazla birbirine bağlı hale geldikçe, değerlendirme aynı zamanda değişimin operasyonel sonuçlarını da hesaba katmalıdır. Yürütme davranışı, bağımlılık kapsamı veya aşağı yönlü etki hakkında eyleme dönüştürülemeyen statik analiz bulguları, kesintilerin, uyumluluk ihlallerinin veya performans gerilemelerinin önemli risk taşıdığı ortamlarda sınırlı değer sağlar. Aşağıdaki değerlendirme boyutları, mimari karmaşıklık ve modernizasyon baskısının kesiştiği 2026 yılında işletmelerin statik kod analizi araçlarını nasıl değerlendirdiğini yansıtmaktadır.

Analiz Derinliği ve Yüzey Seviyesi Tespiti Arasındaki Fark

En kritik değerlendirme boyutlarından biri, statik kod analiz aracının yazılım davranışı hakkında ne kadar derinlemesine çıkarım yapabildiğidir. Yüzeysel tespit, sözdizimi ihlalleri, kural ihlalleri veya bilinen güvenlik açığı kalıpları gibi yerelleştirilmiş sorunları belirlemeye odaklanır. Bu bulgular kontrollü geliştirme iş akışlarında yararlı olsa da, birçok etkileşimli bileşenden oluşan karmaşık sistemlerdeki değişikliklerin nasıl etkilediğine dair sınırlı bir fikir verir.

Derinlemesine analiz ise, kontrol akışının, veri yayılımının ve bağımlılık ilişkilerinin bir uygulama veya portföy genelinde nasıl geliştiğini inceler. Bu, bir değişkenin birden fazla yürütme bağlamında nasıl oluşturulduğunu, dönüştürüldüğünü ve tüketildiğini veya bir modüldeki görünüşte izole bir değişikliğin toplu işleri, alt hizmetleri veya raporlama katmanlarını nasıl etkilediğini anlamayı içerir. Bu düzeyde akıl yürütme yeteneğine sahip araçlar, dosya düzeyindeki incelemenin ötesine geçerek sistem düzeyinde kavramaya doğru ilerler.

İşletmeler, modernizasyon girişimlerinin genellikle tam dokümantasyon veya kurumsal bilgi olmadan eski mantığı değiştirmeyi içermesi nedeniyle, derinlemesine analize giderek daha fazla öncelik veriyor. Bu gibi durumlarda, yüzeysel bulgular yanlış bir güven duygusu yaratarak, yerel olarak güvenli görünen ancak başka yerlerde istikrarsızlığa yol açan değişiklikleri teşvik eder. Derinlemesine analiz, gizli bağlantıları ve dolaylı bağımlılıkları uygulamadan önce ortaya çıkararak bu riski azaltır.

Derinlik, analiz sonuçlarının nasıl tüketildiğini de etkiler. Sığ araçlar genellikle manuel sınıflandırma gerektiren büyük miktarda bulgu üretirken, daha derin araçlar bulguları yürütme yolları veya etki alanları bağlamında ele alabilir. Bu ayrım verimliliği ve güveni etkiler. Ekipler tekrar tekrar yanlış pozitiflerle veya alakasız uyarılarla karşılaştığında, analize olan güven azalır. Bu nedenle değerlendirme, bir aracın yalnızca neyi tespit ettiğini değil, bu tespitlerin gerçek sistem davranışına ne kadar anlamlı bir şekilde eşleştiğini de dikkate alır.

Bu ayrım, performans özelliklerinin doğruluk kadar önemli olduğu ortamlarda özellikle önemlidir. Gecikmenin neden ortaya çıktığını veya kaynak çekişmesinin nereden kaynaklandığını anlamak, genellikle izole edilmiş kusurlardan ziyade yürütme yapısına ilişkin içgörü gerektirir. Kontrol akışı ve bağımlılık zincirleri genelinde akıl yürütmeyi destekleyen araçlar, açıklananlar gibi performans mühendisliği çalışmalarına daha güçlü bir temel sağlar. yazılım performans ölçümlerinin takibi.

Kurumsal Portföylerde Ölçeklenebilirlik

Kurumsal statik kod analizinde ölçeklenebilirlik, yalnızca büyük miktarda kaynak kodunu işlemekle sınırlı değildir. Aynı zamanda, yanıt verme hızını veya kullanılabilirliği düşürmeden binlerce uygulama, birden fazla platform ve on yıllarca birikmiş mantık genelinde ilişkileri analiz etme, sorgulama ve görselleştirme yeteneğini de kapsar. Bu nedenle değerlendirme, hem hesaplama ölçeklenebilirliğini hem de bilişsel ölçeklenebilirliği dikkate alır.