C# لغة برمجة قوية ومتعددة الاستخدامات، تُستخدم على نطاق واسع في برامج المؤسسات، وتطبيقات السحابة، وأنظمة سطح المكتب، وتطوير الألعاب. وباعتبارها جزءًا أساسيًا من بيئة .NET، تستفيد C# من مجموعة متطورة من الأطر والأدوات التي تساعد المطورين على بناء حلول قوية وقابلة للتطوير.

مع تزايد حجم وتعقيد قواعد البيانات البرمجية، الحفاظ على جودة الكوديصبح تحسين الأداء والأمان تحديًا خطيرًا. قد تتطور الأخطاء الصغيرة إلى مشاكل مكلفة، وقد يُقلل الكود غير المُحسَّن من الكفاءة، وقد تُعرِّض العيوب الأمنية غير الملحوظة الأنظمة لتهديدات حقيقية. أدوات تحليل التعليمات البرمجية الثابتة تقديم طريقة عملية واستباقية لمعالجة هذه المخاوف قبل ظهورها في الإنتاج.

تحليل مخاطر كود C#

يعمل Smart TS XL على تحسين النتائج الثابتة للغة C# من خلال ربط مسارات التنفيذ بمخاطر التعرض المعماري.

اكتشف المزيدتحليل ثابت يفحص الكود المصدري دون تنفيذه. يكتشف أخطاء بناء الجملة، رائحة الكود، واختناقات الأداء، ومخاطر الصيانة، و حتى الثغرات الأمنيةتساعد هذه الأدوات المطورين والفرق على فرض معايير الترميز، وتتبع الديون الفنية، وضمان صيانة برامجهم على المدى الطويل.

يوفر نظام C# مجموعة واسعة من حلول التحليلات الثابتة. بعضها يندمج مباشرةً مع Visual Studio ويدعم التغذية الراجعة الفورية أثناء التطوير. بينما يوفر البعض الآخر رؤىً أعمق ويتكامل مع مسارات البناء لمراقبة الجودة باستمرار. لكل أداة غرض مختلف، سواءً كان اكتشاف الأخطاء المنطقية مبكرًا، أو تحسين قابلية القراءة، أو ضمان الامتثال لسياسات الأمان.

استكشف أدوات التحليل الثابت الرائدة المتاحة لتطوير C#. يقارن هذا الدليل ميزاتها، ويُبرز نقاط قوتها، ويشرح أين يناسب كل منها سير عمل التطوير الحديث. سواءً كان هدفك تحسين جودة الكود، أو تقليل الأخطاء البرمجية، أو تعزيز الأمان، أو مراجعة الكود بسلاسة، فإن أدوات التحليل المناسبة تساعدك على تحقيق ذلك بشكل أسرع وبثقة أكبر.

SMART TS XL

SMART TS XL يبرز كحل شامل لتحليل الكود الثابت، مُصمم خصيصًا لتطبيقات المؤسسات، ودعمه للغة C# يجعله منافسًا قويًا في بيئة .NET الحديثة. مُصمم للتوسع مع أنظمة برمجية كبيرة ومعقدة، SMART TS XL يوفر رؤية عميقة لهيكل الكود وتدفقه والترابطات المتبادلة، مما يتيح للمطورين والفرق تحسين إمكانية الصيانة والامتثال وإدارة المخاطر عبر قاعدة الكود بأكملها.

ما مجموعات SMART TS XL يتميز بتركيزه على تقديم فهم معماري عالي المستوى وتشخيصات دقيقة على مستوى الكود. وهو فعال بشكل خاص في البيئات التي النظم القديمة ويتعايش كود C# الحديث معاً، مما يوفر تحليلاً متعدد اللغات ودعماً لقواعد الكود الهجينة. SMART TS XL يتم استخدامه على نطاق واسع في الصناعات الخاضعة للتنظيم الشديد حيث تكون مسارات التدقيق وإنفاذ القواعد وإمكانية التتبع أمرًا بالغ الأهمية.

مزايا SMART TS XL للتحليل الثابت في لغة C#

- يتصور تدفق المكالمات الكامل ومسارات المنطق عبر الفئات والتجمعات والخدمات

- يحدد التبعيات المخفية والرموز الميتة داخل تطبيقات C# الكبيرة

- يدعم مجموعات القواعد القابلة للتخصيص لفرض معايير الترميز والسياسات المعمارية

- يتكامل مع خطوط أنابيب CI/CD لأتمتة عمليات فحص الجودة والتحقق من صحة التعليمات البرمجية

- يقدم تحليلًا قويًا للتأثير لدعم جهود إعادة الهيكلة والتحديث

- يتوسع بشكل فعال عبر آلاف الملفات ومستودعات التعليمات البرمجية المتعددة

- يسهل الامتثال لمعايير الأمان والصناعة مثل OWASP و ISO و MISRA

SMART TS XL مثالي للمؤسسات التي تسعى لتعزيز سيطرتها على أنظمة C# المعقدة، وتقليل الأعباء التقنية، ودعم صيانة البرامج على المدى الطويل. بفضل بنيته المرنة وإمكانياته المؤسسية، فهو مناسب تمامًا للمطورين والمهندسين المعماريين وقادة تكنولوجيا المعلومات الذين يركزون على تطوير .NET بشكل مستدام وآمن.

ريشاربر

ReSharper، من تطوير JetBrains، هو أحد أشهر أدوات التحليل والإنتاجية الثابتة وأكثرها سهولةً للمطورين في لغة C# وبيئة .NET الأوسع. مُدمج مباشرةً في Visual Studio، يُحسّن ReSharper تجربة البرمجة من خلال فحص الكود البرمجي الفوري، والاقتراحات الذكية، وإمكانيات إعادة الهيكلة، وميزات التنقل بين الأكواد. يدعم مجموعة واسعة من ميزات وأطر عمل لغة C#، مما يجعله أساسيًا في العديد من بيئات التطوير المهني.

يُحلل ReSharper الكود أثناء كتابته، مُسلطًا الضوء على مشاكل تتراوح من أخطاء بناء الجملة وأخطاء التشغيل المحتملة إلى روائح الكود ومشاكل الصيانة. يُقدم اقتراحات سريعة للإصلاح وإجراءات إعادة هيكلة مُراعية للسياق، مما يُمكّن المطورين من تحسين جودة الكود بأقل قدر من التعطيل. بالإضافة إلى التحليل، يتضمن أدوات اختبار الوحدات، وأدوات مساعدة في إنشاء الكود، واختصارات التنقل التي تُسرّع عملية التطوير بشكل كبير.

المزايا

- التكامل العميق مع Visual Studio للحصول على تجربة مطور سلسة

- عمليات فحص الكود في الوقت الفعلي لـ C# وASP.NET وXAML ولغات .NET الأخرى

- أكثر من 2,000 عملية فحص لجودة الكود وعشرات عمليات إعادة الهيكلة

- أدوات البحث والتنقل الفوري في الكود لاستكشاف قواعد البيانات الكبيرة

- إكمال التعليمات البرمجية مع مراعاة السياق واقتراحات بناء الجملة

- شدة التفتيش القابلة للتخصيص والقواعد وفقًا للمعايير الخاصة بالفريق

- مشغل اختبار الوحدة المدمج الذي يدعم NUnit وMSTest وxUnit والمزيد

القيود والعيوب

على الرغم من نقاط قوته، فإن ReSharper لديه قيود ملحوظة قد تؤثر على ملاءمته لحالات استخدام التحليل الثابت واسعة النطاق أو المتكاملة مع CI:

- تكاليف الأداء

من المعروف أن ReSharper يزيد بشكل ملحوظ من استخدام الذاكرة ووقت بدء التشغيل في Visual Studio، خاصةً في الحلول الكبيرة. قد يُبطئ استجابة بيئة التطوير المتكاملة (IDE)، مما يُسبب إحباطًا للمطورين الذين يعملون مع قواعد بيانات مؤسسية معقدة. - لا يوجد تكامل مستقل لسلسلة أدوات CLI أو CI

صُمم ReSharper للاستخدام التفاعلي ضمن Visual Studio. ولا يوفر واجهة سطر أوامر مستقلة مدعومة بالكامل للتكامل مع أنابيب CI/CD، مما يحد من استخدامه في بوابات الجودة الآلية في سير عمل التكامل المستمر. - تحليل معماري محدود

على الرغم من أن ReSharper ممتاز لقضايا مستوى الكود، إلا أنه لا يوفر خرائط اعتماد معمارية أو رسوم بيانية للمكالمات على مستوى النظام أو تحليل تدفق متقدم عبر الخدمات المصغرة أو بيئات المستودعات المتقاطعة. - غير مناسب لقواعد البيانات متعددة اللغات

يركز ReSharper بشكل أساسي على .NET. لا يدعم أنظمة متعددة اللغات تتضمن Java أو C++ أو COBOL، مما يحد من فعاليته في سياقات التحديث الهجينة أو القديمة. - الترخيص التجاري

ReSharper منتج مدفوع بتراخيص لكل مستخدم. بالنسبة للفرق الكبيرة، قد يكون هذا مُكلفًا للغاية مقارنةً بالأدوات مفتوحة المصدر أو القائمة على التكامل المستمر التي تُوفر أتمتة أوسع دون تكلفة لكل مستخدم. - لا يوجد فحص أمني مدمج

يفتقر ReSharper إلى إمكانيات مخصصة لاختبار أمان التطبيقات الثابتة (SAST)، مثل اكتشاف ثغرات الحقن، أو التشفير غير الآمن، أو مشاكل المصادقة. لذا، لضمان ممارسات تطوير آمنة، هناك حاجة إلى أدوات تكميلية.

لا يزال ReSharper أداةً رائدةً لتعزيز إنتاجية الأفراد والفرق في Visual Studio، وهو مثاليٌّ لدورات التطوير السريعة ومراجعات الأكواد البرمجية. ومع ذلك، قد تحتاج المؤسسات التي تبحث عن تحليلات ثابتة تُركّز على التكامل المستمر (CI-first)، أو قابلة للتطوير، أو مُركّزة على الأمان، إلى استكمالها بأدوات أخرى.

أجهزة تحليل روزلين

محللات روزلين هي مجموعة من أدوات التشخيص مفتوحة المصدر، مبنية على منصة مُجمِّع روزلين، التي تُشغِّل مُجمِّعات C# وVisual Basic .NET الحديثة. تُمكِّن هذه المحللات، التي طورتها وصيانتها مايكروسوفت، المطورين من كتابة قواعد برمجية ثابتة مُخصصة وتطبيقها وتوسيعها ضمن بيئة .NET. تُدمج هذه المحللات مباشرةً في عملية البناء وفي Visual Studio، مما يجعلها خفيفة الوزن وفعّالة للتطوير المحلي والتكامل المستمر.

تُشكل مُحللات روزلين الأساس للعديد من مجموعات القواعد الأخرى، بما في ذلك تلك الموجودة في Microsoft.CodeAnalysis، ومُحللات .NET SDK، وإرشادات مايكروسوفت الخاصة بالأمان وواجهة برمجة التطبيقات والتوافق. وهي مثالية لضمان اتساق الكود، واكتشاف الأخطاء الشائعة، وتطبيق قواعد التنسيق على مشاريع C# بطريقة قابلة للتطوير وتلقائية.

المزايا

- مُضمّن في .NET SDK ومدعوم من قِبل Microsoft

- ينفذ إرشادات Microsoft الرسمية واتفاقيات الأسلوب

- يتكامل بشكل أصلي مع عمليات Visual Studio وMSBuild

- يدعم تأليف القواعد المخصصة في C# باستخدام واجهات برمجة التطبيقات المرنة

- فعالة للتغذية الراجعة في الوقت الفعلي وتكامل خط أنابيب CI

- متوافق مع Visual Studio Code عبر OmniSharp

- مدفوعًا بالمجتمع مع التحديثات المستمرة وتحسينات القواعد

القيود والعيوب

على الرغم من فائدتها وتكاملها الأصلي، فإن أجهزة تحليل Roslyn بها العديد من المجالات التي لا تلبي فيها احتياجات التحليل الثابت المتقدم:

- عمق محدود في تحليل تدفق الكود والهندسة المعمارية

تعمل مُحللات روزلين بشكل أساسي على المستويين النحوي والدلالي. تفتقر هذه المُحللات إلى تحليل مُعمّق للتدفق بين الإجراءات، ورسم خرائط التبعيات بين المشاريع، وتطبيق القواعد المعمارية التي تُوفرها أدوات المؤسسات مثل SMART TS XL أو عرض NDepend. - عدم وجود مجموعات قواعد الأمان المضمنة

لا تُركز مُحللات Roslyn الجاهزة على الثغرات الأمنية، مثل تعقيم المُدخلات، أو تسريب البيانات، أو الاستخدام غير الآمن لواجهات برمجة التطبيقات. وتحتاج إمكانيات SAST إلى ملحقات مُخصصة للأمان (مثل تحليل كود أمان Microsoft). - أدوات التصور البسيطة

لا يوجد دعم لرسومات الاستدعاءات، أو رسوم التبعيات، أو واجهات المستخدم الغنية لفهم قواعد البيانات المعقدة. يضطر المطورون إلى الاعتماد على الإخراج النصي أو تكاملات الجهات الخارجية للحصول على ملاحظات مرئية. - تكاليف الصيانة للقواعد المخصصة

مع أن تخصيص القواعد فعّال، إلا أنه يتطلب أيضًا معرفةً متعمقةً بواجهات برمجة تطبيقات Roslyn وصيانةً دوريةً مع تطور قواعد البيانات. قد يُشكّل هذا عبئًا على الفرق التي تفتقر إلى خبرة متخصصة في الأدوات. - الإبلاغ عن الأخطاء الأساسية وتكامل سير العمل

بالمقارنة مع أدوات مثل SonarQube أو CodeQL، فإن Roslyn Analyzers لديها لوحات معلومات إعداد التقارير وميزات تتبع المشكلات والتكامل مع منصات مثل مراجعات GitHub PR أو Jira. - ليس مثاليًا للحلول متعددة اللغات

هذه المحللات مخصصة لـ C# وVB.NET. لا يمكنها التعامل مع مجموعات البيانات المختلطة التي تتضمن JavaScript أو C++ أو COBOL أو لغات المؤسسات الأخرى.

تُعدّ مُحللات روزلين خط دفاع أولي خفيف الوزن وفعال للحفاظ على جودة أكواد C#. وهي مثالية لتعزيز الاتساق، واكتشاف المشكلات البسيطة مبكرًا، والتكامل مع سير عمل التكامل المستمر (CI) بأقل قدر من الإعداد. ومع ذلك، بالنسبة للمؤسسات التي تحتاج إلى رؤى أعمق، أو الامتثال الأمني، أو حوكمة البنية التحتية، فإن مُحللات روزلين تُحقق أفضل النتائج عند دمجها مع منصات تحليل ثابتة أكثر متانة.

نديبند

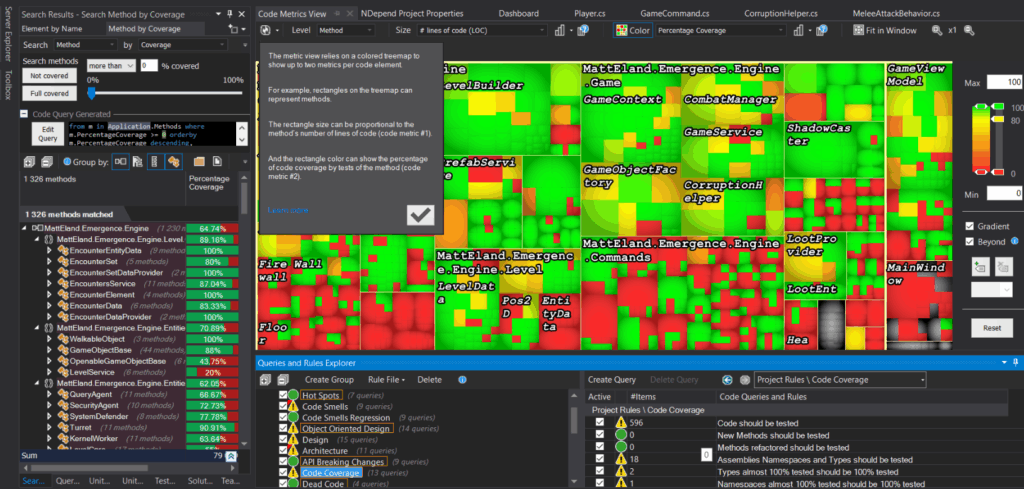

NDepend أداة قوية للتحليل الثابت والحوكمة المعمارية، مصممة خصيصًا لقواعد بيانات .NET، بما في ذلك C#. توفر مقاييس متقدمة للكود، وتصورًا للتبعيات، وتطبيقًا لقواعد الكود، وتتبعًا فنيًا للديون. تتكامل NDepend مع Visual Studio وخطوط أنابيب CI/CD، وتدعم تعريف القواعد المخصصة عبر لغة الاستعلام الخاصة بها القائمة على LINQ (CQLinq).

تكمن نقاط قوته الرئيسية في فهمه العميق لبنية الكود، واتساقه المعماري، وقدرته على تطبيق معايير الكود على مستوى المؤسسة. بالنسبة للفرق التي تعمل على حلول .NET معقدة أو طويلة الأمد، يوفر NDepend مستوى عالٍ من الشفافية وسهولة الصيانة.

المزايا

- مقاييس الكود الشاملة (على سبيل المثال، التعقيد الحلقي، والاقتران، والتماسك)

- الرسوم البيانية والمصفوفات التابعة لتصور الهندسة المعمارية

- لغة استعلام CQLinq لكتابة قواعد التعليمات البرمجية وتخصيصها

- يدعم تحليل الاتجاهات وتتبع الديون الفنية بمرور الوقت

- التكامل مع Visual Studio وAzure DevOps

- تحليل ثابت لكل من الكود المصدر والتجمعات المترجمة

- يكتشف روائح الكود والأنماط المضادة وأهداف إعادة الهيكلة المحتملة

- مثالي لقواعد بيانات المؤسسات الكبيرة أو المتعددة الطبقات أو القديمة

القيود والعيوب

على الرغم من أن NDepend يوفر عمقًا لا مثيل له في التحليل والتصور، إلا أنه يأتي مع العديد من العيوب التي قد تؤثر على اعتماده في بيئات معينة:

- التعقيد ومنحنى التعلم الحاد

قد تكون ميزات NDepend الشاملة، وخاصةً CQLinq وربط التبعيات، مُرهقةً للمبتدئين. تحتاج الفرق إلى تدريب للاستفادة من إمكانياتها بفعالية، وقد يجد المستخدمون العاديون أن واجهتها وإعداداتها غير بديهية. - ملاحظات محدودة في الوقت الفعلي أثناء التطوير

بخلاف أدوات مثل ReSharper أو Roslyn Analyzers التي توفر تشخيصات فورية داخل المحرر، فإن ملاحظات NDepend عادةً ما تكون بعد التحليل. قد يحتاج المطورون إلى تشغيل عمليات يدوية أو مجدولة لعرض النتائج. - اعتماد Visual Studio

مع أن NDepend يوفر تكاملاً مع سطر الأوامر وتكامل الأنظمة المستمر، إلا أن تجربته الغنية بالميزات مرتبطة بـ Visual Studio. قد لا يحصل المطورون الذين يستخدمون Rider أو Visual Studio Code على الدعم الكامل. - في المقام الأول للهندسة المعمارية والمقاييس

يتميز NDepend بقدرته الفائقة على التحقق من صحة البنية والهيكل، ولكنه يفتقر إلى العمق في بعض الجوانب، مثل التدقيق اللغوي أو قواعد التنسيق. كما أنه لا يفرض قواعد التسمية أو المسافات الفارغة، مثل StyleCop أو EditorConfig. - لا يوجد فحص أمني مدمج

لا تكتشف الأداة تلقائيًا ثغرات أمنية شائعة، مثل حقن SQL، أو التشفير غير الآمن، أو مخاطر عبور المسار. يجب على المؤسسات المهتمة بالأمن ربطها بأدوات مثل SMART TS XL، CodeQL، أو Veracode. - نموذج الترخيص التجاري

NDepend هو منتج مدفوع مع تراخيص لكل مقعد، وهو ما قد يكون محظورًا بالنسبة للفرق الصغيرة أو المساهمين مفتوحي المصدر مقارنة بالخيارات المجانية مثل Roslyn Analyzers أو ESLint. - غير مناسب لقواعد البيانات المتعددة اللغات

باعتبارها أداة تركز على .NET، لا تدعم NDepend JavaScript أو Python أو COBOL أو غيرها من اللغات غير .NET والتي غالبًا ما توجد في بيئات المؤسسات الكاملة أو القديمة.

يُعد NDepend حلاً استراتيجيًا للحفاظ على جودة الكود ووضوح البنية التحتية على المدى الطويل في مشاريع C#. يتميز باكتشاف المشكلات الهيكلية العميقة، ويساعد الفرق على تحديد حجم الديون الفنية وتطبيق تصميم متعدد الطبقات. ومع ذلك، يعمل بشكل أفضل عند دمجه مع أدوات فحص سريعة وفورية وأدوات أمان في سير عمل تطوير شامل.

استوديو PVS

PVS-Studio هو مُحلل أكواد ثابت، طورته شركة Program Verification Systems، ويدعم لغات برمجة متعددة، منها C وC++ وC# وJava. بالنسبة لـ C#، يُدمج مع Visual Studio، ويُوفر تحليلًا مُعمّقًا لاكتشاف الأخطاء البرمجية، ومشاكل التزامن، والثغرات الأمنية. يُركز PVS-Studio على قدرات الكشف عالية الأداء، ويُستخدم من قِبل العديد من الفرق في الأنظمة المُدمجة، والخدمات المالية، وتطبيقات المؤسسات واسعة النطاق.

توفر هذه الأداة مجموعة قواعد شاملة تتجاوز أخطاء بناء الجملة البسيطة لتكشف عن مشاكل منطقية دقيقة، وسلوكيات غير محددة، وانتهاكات أنماط الترميز. تدعم الأداة سير عمل التحليل اليدوي والمتكامل مع التكامل المستمر.

المزايا

- يكتشف مجموعة واسعة من أنواع الأخطاء في C#، من العيوب المنطقية إلى عدم كفاءة الأداء

- يتكامل بسلاسة مع Visual Studio ويدعم المشاريع المستندة إلى MSBuild

- يوفر واجهة سطر أوامر للأتمتة واستخدام خط أنابيب CI/CD

- يوفر تصنيفًا للتحذيرات حسب شدتها واحتمالية حدوث نتائج إيجابية خاطئة

- يحافظ على قاعدة بيانات مخصصة لآليات قمع الإيجابيات الكاذبة

- يقدم توثيقًا تفصيليًا وأمثلة لكل قاعدة تشخيصية

- يدعم التحليل التدريجي لتحقيق أداء أسرع في المشاريع الكبيرة

القيود والعيوب

على الرغم من قوتها التقنية، إلا أن PVS-Studio لديه العديد من الجوانب التي يمكن أن تحد من اعتمادها أو فعاليتها في بيئات معينة:

- إخراج مطوّل وضوضاء تحذيرية

يمكن لبرنامج PVS-Studio إصدار عدد كبير من التحذيرات، خاصةً عند التشغيل الأول. ورغم احتوائه على أدوات كتم، إلا أن الضوضاء الأولية قد تكون ساحقة، مما يتطلب جهدًا كبيرًا لضبطها لضمان الاستخدام الأمثل. - تخصيص محدود للقواعد

بخلاف Roslyn Analyzers أو NDepend، لا يوفر PVS-Studio محرك قواعد مخصصًا قويًا. لا يستطيع المطورون بسهولة تحديد قواعد مخصصة مصممة خصيصًا لبنيتهم الداخلية أو معايير الترميز الخاصة بهم. - الافتقار إلى الرؤية المعمارية

تُركز الأداة بشكل أساسي على اكتشاف الأخطاء بدلاً من التحقق من صحة البنية. ولا تُقدم ميزات مثل الرسوم البيانية للتبعيات، أو تتبع التعقيد الحلقي، أو تطبيق التصميم الطبقي. - تكلفة الترخيص باهظة

PVS-Studio أداة تجارية بنموذج ترخيص قد يكون مكلفًا لفرق التطوير الصغيرة أو البيئات التعليمية. لا توجد نسخة مجانية للاستخدام المهني بعد فترة تجريبية. - تجربة مستخدم أقل ملاءمة للمطورين

على الرغم من أن التكامل مع Visual Studio عملي، إلا أن الواجهة تفتقر إلى بعض ميزات التحسين وسهولة الاستخدام الموجودة في أدوات مثل لوحات معلومات ReSharper أو SonarQube. - التركيز على الأمان أقل قوة من أدوات SAST المخصصة

على الرغم من اكتشافه لبعض المشاكل الأمنية، إلا أن PVS-Studio ليس بديلاً عن منصات اختبار أمان التطبيقات الثابتة المخصصة. فهو يفتقر إلى مجموعات قواعد OWASP، وتحليل الأخطاء البرمجية، وتكامل تقييم الثغرات الأمنية. - يركز بشكل أساسي على مجموعة Microsoft

على الرغم من دعم الأداة لعدة لغات، إلا أن أفضل إمكانياتها في C# تعتمد على نظام مايكروسوفت البيئي. قد يبدو استخدام .NET Core أو VS Code متعدد المنصات محدودًا بالمقارنة.

PVS-Studio أداة متطورة ومتميزة تقنيًا لكشف عيوب أكواد C# والمشاكل الخفية التي قد تغفلها برامج التحليل الأخرى. وهي قيّمة بشكل خاص للمشاريع القديمة، والأنظمة الحساسة للسلامة، والفرق التي تحتاج إلى مستوى إضافي من مراقبة الجودة. أما بالنسبة للمؤسسات التي تبحث عن تخصيص القواعد، أو التحكم في البنية، أو سير عمل أكثر سهولة في الاستخدام، فقد تحتاج إلى دمجها مع أدوات أكثر تفاعلية أو استراتيجية.

كوفيريتي (سينوبسيس)

Coverity أداة لاختبار أمان التطبيقات الثابتة (SAST) على مستوى المؤسسات، تدعم مجموعة واسعة من لغات البرمجة، بما في ذلك C#. وتحظى هذه الأداة باعتماد واسع النطاق من قِبَل المؤسسات في قطاعات المالية والفضاء والرعاية الصحية وغيرها من القطاعات الخاضعة للتنظيم، نظرًا لتركيزها القوي على أمان الكود وموثوقيته والامتثال.

تُجري Coverity تحليلات ثابتة معمقة للكشف عن عيوب برمجية حرجة، وثغرات أمنية، ومشكلات التزامن، وانتهاكات الامتثال. وتتوافق مع معايير الصناعة مثل CWE وOWASP Top 10 وMISRA، وتشتهر بقابليتها للتوسع عبر قواعد بيانات ضخمة، وقدراتها على إعداد التقارير على مستوى المؤسسات.

المزايا

- الكشف المتقدم عن الثغرات الأمنية، بما في ذلك تجاوزات المخزن المؤقت، وعيوب الحقن، وواجهات برمجة التطبيقات غير الآمنة

- التوافق القوي مع معايير الصناعة (CWE، OWASP، PCI DSS، وما إلى ذلك)

- يتكامل مع Visual Studio ومنصات CI/CD مثل Jenkins وGitHub Actions وAzure DevOps

- يوفر أدوات فرز التعليمات البرمجية وسير العمل التعاوني لإصلاح العيوب

- يتعامل مع قواعد بيانات المؤسسات الكبيرة باستخدام محرك تحليل يركز على الأداء

- يدعم لوحات المعلومات المركزية وميزات التدقيق

- يقدم مجموعات قواعد عالية الجودة مصممة خصيصًا للأمن والسلامة

القيود والعيوب

على الرغم من أن Coverity يتفوق في تحليل الكود الآمن، وخاصة في البيئات المنظمة، إلا أنه يأتي مع بعض التنازلات التي يجب على المطورين وفرق DevOps أن يكونوا على دراية بها:

- تكاليف الإعداد والبنية التحتية الثقيلة

يتطلب Coverity إعدادًا مكثفًا، بما في ذلك خوادم الواجهة الخلفية وتكوين البنية التحتية للمسح. وهو غير مناسب للفرق سريعة التطور أو المشاريع الصغيرة التي لا تمتلك موارد DevSecOps مخصصة. - تكاليف الترخيص والدعم المرتفعة

هيكل التسعير مُوجّه للشركات الكبيرة. أما الشركات الصغيرة أو المطورون المستقلون، فسيجدون تكلفة الترخيص باهظةً للغاية مقارنةً بالبدائل مفتوحة المصدر أو خفيفة الوزن. - ملاحظات محدودة في الوقت الفعلي أثناء الترميز

يعمل Coverity بشكل أفضل في وضع الدفعات أو المسح القائم على التكامل المستمر. لا يحصل المطورون على تغذية راجعة فورية مضمنة كما هو الحال مع مُحللات Roslyn أو ReSharper أو أدوات Visual Studio المدمجة. - منحنى التعلم شديد الانحدار للتكوين

يتطلب تخصيص ملفات تعريف التحليل، أو عمليات الإلغاء، أو القواعد، تدريبًا ومعرفةً بنظام التكوين الفريد الخاص بـ Coverity. الوثائق شاملة، ولكنها قد تكون كثيفة. - التركيز على الأمان أكثر من الصيانة أو الهندسة المعمارية

تتخصص Coverity في اكتشاف الأمان والموثوقية ولكنها تفتقر إلى الأدوات المعمارية مثل الرسوم البيانية للتبعيات أو تتبع الديون الفنية أو مقاييس الاتجاهات التي توفرها أدوات مثل NDepend. - لم يتم تحديث واجهة المستخدم وتجربة المستخدم

رغم أن واجهة المطور ولوحة التحكم عمليتان، إلا أنهما متأخرتان عن معايير التصميم الحديثة. مقارنةً بالأدوات التي تُركز على المستخدم مثل SonarQube أو CodeClimate، قد يبدو Coverity قديمًا ومعقدًا. - يتطلب ضبطًا دوريًا لتجنب الإيجابيات الخاطئة

بينما يُشاد بـ Coverity لدقته، يُبلغ بعض المستخدمين عن نتائج إيجابية خاطئة، خاصةً عند استخدام ميزات لغوية متقدمة أو أطر عمل مخصصة. هذا يستلزم تحسينًا مستمرًا للقواعد وعمليات الإلغاء.

Coverity حلٌّ من الطراز الأول للمؤسسات التي تُعدّ فيها الأمان والامتثال ودقة الكود أمرًا لا غنى عنه. وهو مثالي لقواعد الكود واسعة النطاق أو الخاضعة للتنظيم أو القديمة التي تتطلب تحليلًا دقيقًا للعيوب. ومع ذلك، نظرًا لطبيعته المؤسسية، قد لا يكون مرنًا أو خفيفًا بما يكفي للفرق الصغيرة أو بيئات التطوير السريعة دون دعم وتدريب مناسبين.

كودراش

CodeRush من DevExpress هو امتداد إنتاجي لبرنامج Visual Studio، يتضمن إمكانيات التنقل في الكود، وإعادة هيكلته، وتحليل الكود الثابت. صُمم CodeRush بتركيز كبير على تجربة المطور، مما يُحسّن جودة الكود وسهولة صيانته، مع تعزيز الكفاءة في كتابة وقراءة وتصفح كود C#.

على الرغم من أنه ليس مجرد محلل أكواد ثابت مثل Coverity أو PVS-Studio، فإن CodeRush يدمج محرك تشخيص أكواد في الوقت الفعلي يساعد المطورين على الالتزام بأفضل الممارسات وتجنب الأخطاء وتبسيط قواعد الكود.

المزايا

- يتكامل مباشرة مع Visual Studio مع الحد الأدنى من الإعداد

- يوفر تحليلًا فوريًا للكود الثابت والاقتراحات أثناء قيام المطورين بكتابة الكود

- يتضمن أكثر من 100 أداة إعادة هيكلة آلية وتنسيق التعليمات البرمجية

- يسلط الضوء على مشكلات الأداء المحتملة، والأكواد غير المستخدمة، والممارسات السيئة

- يقدم أدوات مرئية مثل مقاييس الكود، وتحليل التبعيات، وتغطية الكود

- يُبسط مهام المطور الشائعة (على سبيل المثال، إعادة التسمية، وإعادة ترتيب المعلمات، وتغيير الرؤية)

- يسمح بتكوين القواعد وقمعها حسب المشروع أو تفضيل المطور

- خفيف الوزن وسريع، مصمم لدعم سير عمل C# الحديثة

القيود والعيوب

على الرغم من جاذبيتها للمطورين الأفراد والفرق الصغيرة، فإن CodeRush لديه العديد من القيود التي تقلل من فائدتها في سيناريوهات التحليل الثابت على مستوى المؤسسة:

- ليس جهاز SAST مخصصًا أو ماسحًا أمنيًا

يركز CodeRush على أسلوب الكود وبنيته وإنتاجية المطورين. ولا يتخصص في اكتشاف الثغرات الأمنية أو الامتثال لمعايير مثل OWASP أو CWE. - يفتقر إلى ميزات إعداد التقارير المؤسسية

إنه لا يوفر لوحات معلومات مركزية أو تتبع اتجاه العيوب أو إمكانيات إعداد التقارير المناسبة للتحليل على مستوى الفريق عبر خطوط أنابيب CI. - إمكانية توسيع القاعدة المحدودة

بالمقارنة مع محللي Roslyn أو الأدوات مثل NDepend، لا يوفر CodeRush إطار عمل موسعًا لبناء قواعد التحليل الثابتة المخصصة أو القيود المعمارية وإنفاذها. - لا يوجد تكامل مع سطر الأوامر أو CI/CD

يتم إجراء التحليل بالكامل داخل بيئة Visual Studio. لا يتوفر دعم للتنفيذ بدون واجهة في أنابيب البناء أو البنية التحتية للتحليل عن بُعد. - لا يوجد تدفق عميق للبيانات أو تحليل التلوث

لا يُجري CodeRush تحليلات حساسة للمسار، أو مسحًا بين الإجراءات، أو تتبعًا متقدمًا لتدفق البيانات. لذلك، قد يغفل عن أخطاء معقدة تمتد عبر ملفات أو طبقات متعددة. - أكثر توجهاً نحو الإنتاجية من فرض الجودة

إن التركيز على بيئة العمل للمطورين قد يؤدي إلى تطبيق أقل صرامة لمعايير التعليمات البرمجية مقارنة بأدوات مثل SonarQube أو Coverity، والتي تعطي الأولوية لدقة العيوب. - ليس مثاليًا لقواعد البيانات الكبيرة أو القديمة

على الرغم من الاستجابة للمشروعات الصغيرة والمتوسطة الحجم، قد لا تتمكن CodeRush من التوسع بشكل فعال في مستودعات المؤسسات الضخمة التي تتطلب عمليات فحص ثابتة عميقة أو عمليات تدقيق أو تقييم الامتثال.

يتفوق CodeRush كمعزز إنتاجية يركز على المطورين، مع ملاحظات قيّمة حول الكود الثابت وإعادة هيكلة ذكية للغة C#. ومع ذلك، فهو لا يحل محل منصات تحليل الكود الثابت الرسمية المستخدمة في DevSecOps أو بيئات الفرق الكبيرة. فهو يتناسب جيدًا مع أدوات أخرى عند الحاجة إلى ملاحظات فورية وعادات برمجة واضحة على المستوى الفردي.

ستايلكوب

StyleCop هي أداة تحليل أكواد ثابتة تم تطويرها بواسطة Microsoft (ثم صيانتها لاحقًا بواسطة المجتمع باسم محللات ستايل كوب) يركز بشكل خاص على تطبيق أسلوب وتنسيق متسقين في لغة C#. يحلل هذا الأسلوب شفرة المصدر C# لضمان التزامها بمجموعة محددة من قواعد الأسلوب، مما يُحسّن قابلية القراءة والصيانة وتناسق عمل الفريق.

بدلاً من اكتشاف ثغرات أمنية أو أخطاء منطقية معقدة، يركز StyleCop على الوضوح واتفاقيات التسمية والتباعد والتخطيط والتوثيق.

المزايا

- يعزز أسلوب الترميز المتسق عبر الفرق وقواعد البيانات الكبيرة

- يقدم مجموعة واسعة من القواعد القابلة للتخصيص للتنسيق والتسمية والترتيب والتعليق

- متكامل مع Visual Studio ومتوافق مع محللي Roslyn

- ينفذ نمط الكود في وقت التجميع، مما يساعد في الحفاظ على الجودة أثناء التطوير

- يمكن تمديدها عبر ملفات التكوين أو مجموعات القواعد الإضافية

- يمكن دمجها بسهولة في خطوط أنابيب البناء وبيئات CI (عبر NuGet أو MSBuild)

- يشجع على كتابة كود C# نظيف وسهل القراءة وموثق جيدًا

القيود والعيوب

على الرغم من فائدته في مجال التوحيد القياسي، فإن StyleCop يعاني من عدة قيود تقلل من تأثيره في سياقات التحليل الثابت الأوسع:

- يركز فقط على أسلوب الكود، وليس على صحته أو أمانه

لا يكتشف StyleCop الأخطاء أو مشاكل الأداء أو الثغرات الأمنية. فهو يُكمّل أدوات مثل مُحللات Roslyn أو SonarQube، ولكنه لا يحل محلها. - يمكن أن تكون صارمة للغاية ومطولة

قواعد StyleCop متعددة، وغالبًا ما تكون صارمة. بدون إعداد مدروس، قد تجد الفرق نفسها غارقة في تحذيرات بشأن مشاكل أسلوبية غير حرجة، مما قد يُشتت التركيز أو يُسبب إرهاقًا للقواعد. - دعم محدود لبناءات C# الحديثة

على الرغم من أن StyleCop.Analyzers قد حسن التوافق مع إصدارات C# الأحدث (مثل السجلات، أو مطابقة الأنماط، أو أنواع المرجع القابلة للعدم)، إلا أن الدعم كان يتأخر أحيانًا عن تحديثات المترجم، مما تسبب في حدوث احتكاك في المشاريع سريعة التطور. - لا يوجد تقارير مرئية أو مقاييس

بخلاف SonarQube أو NDepend، يفتقر StyleCop إلى لوحات معلومات أو رسوم بيانية أو تتبع للاتجاهات. فهو يعرض فقط التحذيرات في بيئة التطوير المتكاملة (IDE) أو مخرجات البناء، مما يحد من وضوح الرؤية على مستوى الفريق. - لا يوجد تحليل معماري أو معقد

لا يُحلل StyleCop تبعيات الكود، أو بنية الفئة، أو مؤشرات قابلية الصيانة. يُركز على الاتساق السطحي، لا على جودة التصميم. - يمكن أن يكون تدخليًا إذا لم يتم تكوينه بشكل صحيح

قد يؤدي تفعيل StyleCop في المشاريع الحالية إلى إغراق عمليات البناء بالتحذيرات. يجب على الفرق ضبط القواعد بعناية لتحقيق التوازن بين التنفيذ والتطبيق العملي، خاصةً أثناء عملية التبني. - تعتمد على صيانة المجتمع

بما أن مشروع مايكروسوفت الأصلي قد أُرشف، فإن التطوير المستمر يعتمد على مساهمات المجتمع. ورغم أن الاستدامة النشطة طويلة الأمد قد تُهمّ الشركات التي تعتمد على التحديثات والدعم المستمر.

يظل StyleCop أداة قيّمة للفرق التي تُعطي الأولوية للترميز النظيف والموحد. ومع ذلك، لتحليل الترميز الثابت الشامل، وخاصةً في مجالات مثل الأمان وقابلية الصيانة والأداء، ينبغي استخدامه بالتزامن مع أدوات أخرى.

إف إكس كوب

كان FxCop من أوائل أدوات التحليل الثابت التي طورتها مايكروسوفت، مستهدفًا أكواد .NET المُدارة. يُحلل التجميعات المُجمّعة (كود IL) بدلاً من الكود المصدري، مما يسمح له بالتحقق من إرشادات تصميم إطار عمل .NET من مايكروسوفت. مع مرور الوقت، تطور إلى مُحللات FxCop، وهي مجموعة من المُحللات المستندة إلى Roslyn والمُدمجة مع Visual Studio وMSBuild، والتي تُحلل أكواد C# وVB.NET أثناء التجميع.

على الرغم من أن برنامج FxCop المستقل الأصلي أصبح قديمًا، إلا أن حزمة محللي FxCop لا تزال قيد الاستخدام على نطاق واسع وتم دمجها إلى حد كبير في محللي .NET SDK كجزء من تطوير .NET الحديث.

المزايا

- تم إنشاؤه وصيانته بواسطة Microsoft، مما يضمن التكامل العميق مع Visual Studio و.NET SDK

- يقوم بتحليل الكود في وقت البناء باستخدام Roslyn، مما يوفر ملاحظات سريعة وفي الوقت الفعلي

- يساعد في فرض أفضل الممارسات، واتفاقيات التسمية، واقتراحات الأداء، والامتثال لإرشادات التصميم

- يدعم إلغاء القواعد والتخصيص عبر مجموعات القواعد وeditorconfig

- سهل التثبيت عبر NuGet والتكامل مع مشاريع .NET Core أو .NET 5+ الموجودة

- مجموعة غنية من القواعد التي تغطي الاستخدام والعولمة والموثوقية وقابلية الصيانة والمزيد

- تم الآن تحويل التطوير النشط إلى محللات .NET، ضمان الاستمرارية المستقبلية

القيود والعيوب

على الرغم من أن محللي FxCop مفيدون في فرض قواعد تصميم .NET، إلا أن هناك العديد من القيود الرئيسية:

- لا يوجد تحليل يركز على الأمن

لا يغطي FxCop الثغرات الأمنية العميقة، أو تتبع الأخطاء، أو الثغرات الشائعة مثل XSS أو حقن SQL. لضمان الأمان، تُستخدم أدوات مثل كود كيو ال, Veracode أو حصن مطلوبة. - قابلية التوسعة المحدودة

إنشاء قواعد مخصصة ممكن، ولكنه معقد مقارنةً ببعض أطر عمل المحلل الأخرى. قد تجد الشركات التي تسعى لتطبيق سياسات مخصصة أن تطوير محلل Roslyn أكثر مرونة. - إصدار مستقل قديم

لم تعد واجهة FxCop الرسومية الأصلية وأداة التحليل على مستوى IL مدعومة. يجب على مستخدمي الإصدارات القديمة الانتقال إلى أدوات التحليل المستندة إلى Roslyn، والتي تختلف في الأداء والنطاق. - غير مصمم للتحليل المعماري أو التبعي

لا يوفر FxCop معلوماتٍ حول بنية النظام، أو تبعيات الوحدات، أو الانتهاكات الطبقية. أدواتٌ مثل نديبند أكثر ملاءمة لهذه المخاوف. - عدم وجود لوحات معلومات أو مقاييس مرئية

لا يوفر FxCop واجهة مستخدم أصلية لإعداد التقارير أو تتبع الاتجاهات أو لوحات معلومات شاملة للفريق. يعتمد على تشخيصات بيئة التطوير المتكاملة (IDE) أو مخرجات البناء للحصول على الملاحظات، مما يحد من وضوح الرؤية للفرق والمديرين. - التداخل مع محللات .NET SDK

في إصدارات .NET الحديثة، تُدمج العديد من قواعد FxCop في أدوات التحليل المدمجة في SDK. قد يؤدي هذا إلى حدوث ارتباك أو تكرار ما لم تُدار مجموعات القواعد بعناية. - دعم ضعيف للبيئات غير MSBuild

تواجه المشاريع خارج نظام MSBuild البيئي (على سبيل المثال، استخدام Bazel أو أنظمة البناء المخصصة) احتكاكًا في دمج قواعد نمط FxCop.

لا يزال FxCop (بصيغته الحالية المستندة إلى Roslyn) أساسًا متينًا للتحليل الثابت، مدعومًا من مايكروسوفت، لمشاريع C#، وخاصةً للفرق التي تسعى لتطبيق قواعد الترميز والتصميم القياسية. ومع ذلك، يُفضّل استكماله بأدوات إضافية للتحقق من صحة البنية، وفحص الأمان، وإعداد التقارير المرئية في سيناريوهات المؤسسات.

محلل الكود الثابت Fortify

Fortify SCA هي منصة تحليل ثابتة على مستوى المؤسسات، مصممة لاكتشاف الثغرات الأمنية ومشاكل جودة الكود عبر مجموعة واسعة من لغات البرمجة، بما في ذلك C#. تفحص المنصة الكود المصدري وملفات التكوين وعناصر البناء لتحديد المخاطر المحتملة في مرحلة مبكرة من دورة حياة التطوير. تُستخدم Fortify على نطاق واسع في القطاعات الخاضعة لرقابة صارمة، مثل القطاع المالي والرعاية الصحية والقطاع الحكومي، بفضل معايير الامتثال والأمان الصارمة التي تطبقها.

المزايا

- دعم واسع النطاق للغة والإطار، بما في ذلك التغطية الكاملة لتطبيقات C# و.NET الحديثة

- يكتشف مجموعة واسعة من العيوب الأمنية بما في ذلك نقاط ضعف الحقن والتشفير غير الآمن ومشاكل المصادقة والمزيد

- يتضمن معايير الصناعة مثل CWE وOWASP Top 10 وSANS 25 في تصنيف الثغرات الأمنية

- دعم التكامل مع أدوات CI/CD، وبيئات التطوير المتكاملة (مثل Visual Studio)، وأنابيب DevSecOps

- تقارير مفصلة مع إرشادات الإصلاح ذات الأولوية

- يقدم مركز أمان البرمجيات (SSC) للحوكمة والتتبع وإدارة المخاطر على مستوى المؤسسة

- يدعم مجموعات القواعد المخصصة والتكوين للسياسات الخاصة بالمجال

- مدعومة بفريق بحث أمني طويل الأمد وتحديثات منتظمة لحزمة القواعد

- يتضمن دعمًا لكل من تطبيقات .NET الأصلية والسحابية

القيود والعيوب

على الرغم من قوة Fortify SCA، إلا أن تعقيدها وتركيزها على المؤسسات يأتيان مع بعض التنازلات:

- منحنى التعلم العالي

قد يكون إعداد وتكوين وضبط Fortify معقدًا. وغالبًا ما يتطلب ذلك مهندسين أو مستشارين أمنيين متخصصين لنشره بفعالية. - تأثير الأداء على قواعد البيانات الكبيرة

قد تستغرق عمليات المسح الكامل وقتًا طويلاً، خاصةً في التطبيقات الكبيرة أو المتراصة. تتوفر عمليات مسح تدريجية أو جزئية، ولكنها تتطلب ضبطًا دقيقًا. - الترخيص باهظ الثمن

يُعدّ Fortify من بين أكثر الحلول تكلفةً في السوق، وغالبًا ما يكون سعره أعلى من قدرة الشركات الصغيرة والمتوسطة. عادةً ما يُوزّع الترخيص حسب حجم التطبيق وعدد المستخدمين. - إعداد مكثف للمطورين

قد يجد المطورون غير الملمين بمفاهيم الأمان تقارير Fortify التفصيلية كثيفة وصعبة التفسير. يُساعد التكامل مع بيئات التطوير المتكاملة (IDEs)، ولكن السياق قد يكون غائبًا أحيانًا دون تدريب. - مطلوب ضبط حزمة القواعد

قد تُنتج القواعد الجاهزة عددًا كبيرًا من التحذيرات أو النتائج الإيجابية الخاطئة. يجب على الفرق استثمار الوقت في ضبط القواعد بما يتناسب مع سياقات المشاريع المحددة للحصول على نتائج عملية. - رؤى محدودة حول جودة الهندسة المعمارية أو الكود

على الرغم من تميز Fortify في فحص الأمان، إلا أنه لا يوفر سوى رؤية محدودة لإمكانية صيانة البرامج، أو تعقيد الكود، أو التوافق مع البنية التحتية. وغالبًا ما تكون هناك حاجة إلى أدوات تكميلية للحصول على رؤية شاملة. - بناء تحديات التكامل

قد تتطلب بيئات البناء غير القياسية أو خطوط الأنابيب المخصصة جهدًا إضافيًا لدمج عمليات مسح Fortify بالكامل في سير عمل CI/CD.

يُعد Fortify الأنسب للمؤسسات التي تتمتع بممارسات أمنية متطورة، وبيئات مُنظَّمة، وتطبيقات C# مُعقَّدة تتطلب فحصًا دقيقًا للثغرات الأمنية وإدارة مركزية للمخاطر. أما بالنسبة للفرق أو المشاريع الصغيرة التي تُعطي الأولوية للسرعة وسهولة الاستخدام على العمق الشامل، فقد تُوفِّر الأدوات الأخف وزنًا نسب تكلفة إلى قيمة أفضل.

تشيكماركس

Checkmarx منصة رائدة في مجال تحليل أمن المعلومات (SAST) للمؤسسات، تُساعد المؤسسات على تحديد ومعالجة الثغرات الأمنية في الشيفرة المصدرية في مرحلة مبكرة من دورة حياة التطوير. تدعم المنصة مجموعة واسعة من اللغات والأطر، مع إمكانيات تحليل معمقة لبيئات C# و.NET، بما في ذلك ASP.NET وBlazor وتطبيقات .NET Framework القديمة. صُممت Checkmarx للتكامل مع سير عمل DevSecOps الحديثة، وهي مستخدمة على نطاق واسع في قطاعات مثل المالية والرعاية الصحية والدفاع.

المزايا

- دعم شامل للمشاريع القائمة على C# و.NET بما في ذلك التحليل الكامل للقواعد النحوية والدلالية والتدفقية

- يكتشف بشكل فعال نقاط الضعف مثل حقن SQL، وبرمجة النصوص عبر المواقع، والأسرار المبرمجة، وإلغاء التسلسل غير الآمن، وعيوب المصادقة

- يستخدم تدفق البيانات ونمذجة تدفق التحكم لتوفير تتبع الثغرات الأمنية في سياقها

- يتكامل مع Visual Studio وAzure DevOps وGitHub وGitLab وJenkins والمزيد

- سياسات المسح القابلة للتخصيص وتخطيط الامتثال (على سبيل المثال، OWASP Top 10، PCI DSS، HIPAA، GDPR)

- يتضمن إرشادات الإصلاح مع أمثلة لمساعدة المطورين على إصلاح المشكلات بشكل أسرع

- لوحة معلومات مركزية وإعداد تقارير لإدارة المخاطر والامتثال والاستعداد للتدقيق

- تقدم خدمة مسح ضوئي مُدارة تعتمد على السحابة (Checkmarx One) بالإضافة إلى النشر المحلي

- يدعم التكامل مع أدوات تحليل تكوين البرمجيات (SCA) والبنية الأساسية كرمز (IaC)

القيود والعيوب

على الرغم من نقاط القوة المؤسسية، فإن Checkmarx يأتي مع العديد من التحذيرات التي تعتبر ذات أهمية خاصة للفرق التي تعمل باستخدام C#:

- إعداد معقد ويتطلب موارد كثيرة

قد يستغرق التكوين الأولي، بما في ذلك ضبط القواعد ودمج التكامل المستمر، وقتًا طويلاً. غالبًا ما يتطلب النشر الفعال مساعدة في عملية الإعداد أو دعمًا من البائعين. - نتائج إيجابية خاطئة في قواعد بيانات C# القديمة

قد تؤدي أنماط التعليمات البرمجية القديمة أو غير القياسية (على سبيل المثال، مع الانعكاس الديناميكي أو ADO.NET) إلى معدلات أعلى من النتائج الإيجابية الخاطئة ما لم يتم تخصيص قواعد المسح. - مقاييس جودة الهندسة المعمارية/الترميز المحدودة

على الرغم من أن Checkmarx ممتاز لثغرات الأمان، إلا أنه لا يوفر سوى فهم محدود لقابلية الصيانة، والتركيبية، والالتزام بمبادئ البنية النظيفة. ولا تزال أدوات مثل NDepend وReSharper ضرورية لضمان الجودة. - التكلفة العالية والتركيز على المشاريع

تكاليف الترخيص باهظة، وقد لا تناسب الفرق الصغيرة أو الشركات الناشئة. المنصة مُصممة بشكل أساسي لبيئات التطوير الكبيرة والمؤسسات التي تُولي الأولوية للأمن. - مدة المسح في مشاريع C# الكبيرة

تزيد دقة المسح العميق من وقت المعالجة. في قواعد البيانات المتجانسة أو المترابطة بإحكام، قد تُبطئ عمليات المسح مسارات البيانات دون تحسين. - لا يوجد تكامل عميق مع بعض سير العمل الخاصة بـ .NET

بالمقارنة مع أدوات Microsoft الأصلية، قد يفتقر التكامل مع ميزات مثل المحللين أو أنواع المرجع القابلة للإلغاء أو التكوينات الخاصة بوقت التشغيل إلى العمق. - منحنى التعلم للمطورين

قد يجد المطورون غير الملمين بالترميز الآمن أو أنواع الثغرات المتقدمة صعوبة في تفسير مخرجات التقرير دون إرشادات أو تدريب.

Checkmarx هو الأنسب لتطبيقات .NET/C# على مستوى المؤسسات التي تتطلب كشفًا دقيقًا وآليًا للثغرات عبر مسارات التطوير. على الرغم من قوته من حيث العمق والتحكم، إلا أنه قد يكون مبالغًا فيه أو مستهلكًا للموارد بشكل مفرط للفرق التي تحتاج إلى ملاحظات كودية ثابتة وخفيفة الوزن أو فورية.

تحليل ثابت فيراكود

تقدم Veracode منصة اختبار أمان التطبيقات الثابتة (SAST) السحابية، المعروفة بسهولة دمجها وحوكمة الشركات. تُستخدم على نطاق واسع في القطاعات ذات متطلبات الامتثال الصارمة، مثل البنوك والرعاية الصحية والتأمين. بالنسبة لمطوري C# وفرق .NET، تدعم Veracode تحليل تطبيقات الويب وسطح المكتب، بما في ذلك مشاريع ASP.NET Core وBlazor ومشاريع .NET Framework القديمة.

المزايا

- دعم كامل لقواعد بيانات C# الحديثة والقديمة، بما في ذلك .NET Core و.NET 6+

- يكتشف مجموعة واسعة من الثغرات الأمنية بما في ذلك الحقن، والعيوب التشفيرية، وواجهات برمجة التطبيقات غير الآمنة، ومشاكل منطق الأعمال

- لا يتطلب بنية تحتية محلية نظرًا للهندسة المعمارية المستندة بالكامل إلى السحابة

- نموذج بسيط للتحميل والمسح باستخدام ملفات ثنائية مجمعة مسبقًا (DLLs، وEXEs، وما إلى ذلك)

- يتوافق مع معايير OWASP Top 10 وCWE وSANS 25 واللوائح الخاصة بالصناعة

- يدعم التطوير القائم على السياسات مع التنفيذ التلقائي لممارسات الترميز الآمنة

- يتكامل مع Visual Studio وAzure DevOps وJenkins وGitHub وGitLab ومنصات CI/CD الأخرى

- يوفر إرشادات واضحة للإصلاح، وروابط CWE، وتوصيات الإصلاح

- توفر لوحات معلومات تحليلية وتقارير مركزية للمخاطر من أجل الامتثال وتتبع التدقيق

- مدعومة بأبحاث أمنية وتحديثات منتظمة لحزمة القواعد

القيود والعيوب

على الرغم من أن Veracode يوفر تحليلًا أمنيًا قويًا لـ C#، إلا أنه يأتي مع بعض التنازلات المعمارية والعملية:

- حدود المسح الثنائي المجمّع مسبقًا لسياق مستوى المصدر

لأن Veracode يعمل على شيفرة مُجمّعة، فإنه يفتقر إلى رؤية واضحة لبعض بنيات التطوير، مثل الشيفرة غير الآمنة المُعلّق عليها، أو تعليقات الشيفرة، أو شروط تدفق التحكم الدقيقة. يجب على المطورين تجميع تطبيقاتهم قبل تحميلها. - لا يوجد دعم للملاحظات المستندة إلى IDE في الوقت الفعلي

بخلاف أدوات مثل Roslyn Analyzers أو ReSharper، لا يُصدر Veracode تحذيرات مُضمنة أو تفاعلية أثناء التطوير. لا تُكتشف الثغرات الأمنية إلا بعد إنشاء الملف الثنائي وتحميله. - حلقات التغذية الراجعة الأبطأ في CI/CD

على الرغم من تكامله مع العديد من خطوط الأنابيب، إلا أن عملية تحميل الملفات الثنائية وانتظار نتائج التحليل قد تُبطئ عمليات التكرار السريعة أو سير العمل المُعتمد على الاختبار. غير مناسب لدورات التطوير المُحكمة دون ضبط. - فرض جودة أو أسلوب الكود الثابت المحدود

يُركز Veracode على الثغرات الأمنية بدلاً من التركيز على جودة الكود بشكل عام، أو التحقق من صحة البنية، أو التنسيق. غالبًا ما تحتاج الفرق إلى إقرانه بأدوات مثل StyleCop أو NDepend أو ما يعادلها من ESLint لتغطية شاملة. - التسعير على مستوى المؤسسة

التكاليف عادةً ما تكون باهظة للفرق الصغيرة. صُممت المنصة للشركات المتوسطة والكبيرة ذات الميزانية والعمليات اللازمة لدعم التطوير الأمني. - عدم وجود تخصيص للقواعد

بالمقارنة مع الأدوات مفتوحة المصدر أو المستضافة محليًا، يوفر Veracode قدرة محدودة على تخصيص أو إنشاء قواعد اكتشاف جديدة لأنماط الترميز الملكية أو واجهات برمجة التطبيقات C# المتخصصة.

يُعد Veracode حلاً فعالاً للمؤسسات التي تبحث عن نهج سحابي آمن افتراضيًا للتحليلات الثابتة مع ميزات حوكمة وتدقيق. ومع ذلك، قد تجد الفرق التي تحتاج إلى ملاحظات فورية من المطورين أو تحكم على مستوى المصدر أن المنصة أقل استجابة من البدائل المدمجة في بيئة التطوير المتكاملة (IDE) أو مفتوحة المصدر.

كلوكورك

Klocwork، التي طورتها شركة Perforce، هي أداة اختبار أمان التطبيقات الثابتة (SAST) مصممة لتطوير برمجيات عالية الجودة. تدعم مجموعة واسعة من لغات البرمجة، بما في ذلك C# وC++ وJava وPython وJavaScript، وتُستخدم بكثرة في الصناعات الخاضعة للتنظيم والحساسة للسلامة، مثل صناعة السيارات والفضاء والدفاع والرعاية الصحية.

بالنسبة لفرق C#، يوفر Klocwork طريقة قوية للكشف عن نقاط الضعف الأمنية، وعيوب التعليمات البرمجية، ومشاكل الصيانة في وقت مبكر من دورة التطوير.

المزايا

- يدعم معايير C# الحديثة والتكامل مع Visual Studio وMSBuild

- يكتشف تجاوزات المخزن المؤقت، واستثناءات المرجع الفارغ، وثغرات الحقن، ومشكلات التزامن، والعيوب المنطقية

- التركيز القوي على الامتثال الأمني، تقدم مجموعات قواعد مدمجة لمعايير OWASP Top 10 وCWE وMISRA وCERT

- يوفر التحليل التدريجي مع ردود الفعل في الوقت المناسب عند حدوث تغييرات في الكود، مما يساعد على منع الانحدار

- متوافق مع قواعد بيانات C# الكبيرة والمعقدة دون تدهور الأداء

- يتكامل مع خطوط أنابيب CI/CD بما في ذلك Jenkins وGitHub Actions وAzure DevOps والمزيد

- العروض إمكانية تتبع تدفق العيوب والتشخيص العميق لفهم الأسباب الجذرية

- يتضمن مكون إضافي لسطح المكتب للمطورين وإعداد التقارير المستندة إلى الخادم للمديرين ومسؤولي ضمان الجودة

- قابلة للتطوير للفرق الموزعة التي تعمل على أنظمة متجانسة أو تعتمد على الخدمات المصغرة

- تمكين التطوير المرتكز على الأمان في إعدادات DevSecOps وAgile

القيود والعيوب

على الرغم من جاهزية Klocwork للمؤسسات، إلا أنها تواجه بعض التحديات والمجالات التي قد تعيق التبني أو قابلية الاستخدام، وخاصة بالنسبة لفرق التطوير الأصغر أو الأقل تنظيماً:

- تكوين معقد ومنحنى تعليمي حاد

قد يتطلب الإعداد الأولي وضبط قواعد التحليل وقتًا وجهدًا كبيرين ومعرفةً واسعةً بالمجال. غالبًا ما تحتاج الفرق إلى تخصيص وقت للتدريب أو إشراك مهندسي أمن متخصصين. - بصمة أثقل مقارنة بالمحللين خفيفي الوزن

يستهلك Klocwork موارد أكثر من الأدوات البسيطة مثل Roslyn أو StyleCop، مما قد يؤدي إلى إبطاء خطوط أنابيب CI أو بيئات التطوير على الأجهزة ذات المواصفات المنخفضة. - غير مناسب للمطورين بشكل افتراضي

رغم توفر الإضافات، قد يجد المطورون أن تجربة المستخدم أقل سهولةً في الاستخدام مقارنةً بالأدوات الحديثة المدمجة مع بيئات التطوير المتكاملة (IDE). قد يتطلب تفسير بعض النتائج خبرةً واسعة. - التكلفة العالية ومكانة المؤسسة

الترخيص مُسعَّر للمؤسسات المتوسطة والكبيرة. قد تجد الفرق الصغيرة أو المشاريع مفتوحة المصدر أنه بعيد المنال. - مجتمع مفتوح المصدر محدود وقابلية التوسع

على عكس المحللين المدعومين من قبل أنظمة بيئية مجتمعية (على سبيل المثال، ESLint، Roslyn)، فإن Klocwork هو نظام خاص، مع قدر أقل من المرونة في توسيع أو كتابة قواعد مخصصة دون دعم البائع. - تجربة واجهة المستخدم والتقرير

واجهة المستخدم للإبلاغ عن المشكلات وتصنيفها عملية، لكنها قديمة. بعض الفرق تُبلغ عن مشاكل في سهولة الاستخدام مع وجود عدد كبير من النتائج.

يُعد Klocwork مناسبًا تمامًا لبيئات تطوير C# المؤسسية أو الحرجة التي تتطلب الامتثال، وتأمين الكود، وتتبع العيوب بشكل رسمي. ومع ذلك، قد لا يناسب فرق Agile الصغيرة أو المؤسسات التي تبحث عن ملاحظات سريعة وسهلة للمطورين ومرونة في الأدوات.

سيمغريب

Semgrep أداة تحليل ثابتة مفتوحة المصدر، طورتها شركة r2c (ReturnToCorp)، وتتميز بالبساطة والسرعة والفحص القائم على القواعد، عبر العديد من اللغات، بما في ذلك C#. وتحظى بشعبية كبيرة بين مهندسي الأمن وفرق DevSecOps نظرًا لقدرتها على مطابقة الأنماط وقدرتها على اكتشاف مشاكل الأمان وجودة الكود باستخدام قواعد قابلة للتخصيص.

يدعم Semgrep لغة C# في كل من المستويين المجتمعي والتجاري، ويوفر نماذج نشر سحابية ومستضافة ذاتيًا.

المزايا

- محلل سريع وخفيف الوزن يعتمد على واجهة سطر الأوامر مع دعم لقواعد اللغة C# الحديثة

- تسمح القواعد المستندة إلى YAML سهلة الكتابة والفهم بإنشاء أنماط مخصصة خاصة بممارسات الترميز الخاصة بالمؤسسة

- مناسب تمامًا لأنابيب DevSecOps نظرًا للتنفيذ السريع والتكامل CI/CD مع GitHub Actions وGitLab CI وAzure DevOps وغيرها

- مكتبات قواعد مدمجة للأمان وإمكانية الصيانة والأداء (بما في ذلك OWASP Top 10 وSANS 25 والمزيد)

- دعم قوي لتحويل الأمان إلى اليسار، والتقاط المشكلات قبل الدمج أو النشر

- يعمل بشكل جيد لفرض الأنماط الآمنة وأفضل الممارسات عبر قواعد البيانات المشتركة

- تتضمن منصة السحابة (منصة Semgrep السحابية) لوحات معلومات، وتعليقات العلاقات العامة، وسجلات التدقيق، وإنفاذ القواعد المستندة إلى الفريق

- قابلة للتوسيع باستخدام Semgrep Supply Chain وSemgrep Secrets لتغطية أعمق لأمن التطبيقات

- مجتمع نابض بالحياة وسجل قواعد مفتوح ينمو باستمرار

- تتوفر فئة مجانية مع حدود سخية ولا توجد عوائق للدخول للفرق الصغيرة

القيود والعيوب

على الرغم من مرونته وسرعته، فإن Semgrep لديه قيود ملحوظة عند تطبيقه على كود C#، وخاصة لمهام التحليل الثابت العميق:

- دعم جزئي للغة C#

مقارنةً بدعمه المتطور لجافا سكريبت وبايثون وغو، لا يزال دعم Semgrep للغة C# قيد التطوير. قد لا يتمكن من تحليل أو فهم ميزات C# المتقدمة بشكل كامل، مثل LINQ، وتدفقات async/await، والعناصر العامة، وأشجار التعبيرات المعقدة. - لا يوجد تحليل عميق لتدفق البيانات

يتفوق Semgrep في المطابقة النحوية والدلالية، ولكنه يفتقر إلى تدفق التحكم المتقدم وتحليل العيوب الذي توفره أدوات مثل Coverity وKlocwork وCodeQL. هذا قد يحد من قدرته على اكتشاف الثغرات الأمنية التي تمتد عبر ملفات متعددة أو استدعاءات طرق. - تكامل IDE المحدود

بخلاف المحللات المستندة إلى Roslyn أو ReSharper، لا يوفر Semgrep تشخيصات مضمنة داخل Visual Studio أو Rider افتراضيًا. يجب على المطورين الاعتماد على ملاحظات CI أو استخدامها كأداة فحص يدوية ما لم يتم إنشاء تكاملات مخصصة. - لا يوجد تصور أو تحليل معماري

لا يوجد دعم لرسوم بيانية التبعيات أو مقاييس التعليمات البرمجية أو ميزات التحقق من صحة الهندسة المعمارية المطلوبة غالبًا من قبل فرق المؤسسة. - منحنى التعلم الحاد لإنشاء القواعد

على الرغم من أن القواعد الأساسية سهلة الكتابة، إلا أن إنشاء أنماط موثوقة وخالية من الضوضاء لقواعد بيانات C# الكبيرة قد يتطلب معرفة تفصيلية بهيكل شجرة بناء الجملة المجردة في Semgrep وداخليات اللغة. - أكثر فعالية في سير عمل الأمن من فرض الجودة العامة

تكمن نقاط قوة Semgrep في فحص الأمان والامتثال للسياسات. لكنها لا تتمتع بنفس كفاءة أدوات مثل NDepend أو StyleCop في تطبيق معايير التصميم أو إجراء اختبارات التعقيد الدوري.

يُعد Semgrep خيارًا ممتازًا للفرق الحديثة التي تتبنى ممارسات DevSecOps وتحتاج إلى مسح سريع وتعاوني وقابل للتخصيص. بالنسبة لتطوير C#، يُعد Semgrep الخيار الأمثل كجزء من استراتيجية متعددة الأدوات، وليس بديلاً كاملاً للمحللات العميقة أو الحلول الأصلية لبيئة التطوير المتكاملة (IDE).

كود كيو ال

CodeQL، الذي طورته GitHub (وهي الآن جزء من Microsoft)، هو محرك تحليل دلالي للكود يسمح بالاستعلام عن الكود المصدري كما لو كان بيانات. يبني قاعدة بيانات علائقية من قاعدة الكود، ويُمكّن المستخدمين من كتابة استعلامات للكشف عن الثغرات الأمنية، ومشكلات الأداء، وعيوب البرمجة. كجزء من GitHub Advanced Security (GHAS)، يلعب CodeQL دورًا محوريًا في البحث عن الثغرات الأمنية على نطاق واسع، وخاصةً في البرمجيات مفتوحة المصدر.

تُعد لغة C# من بين اللغات المدعومة رسميًا، وقد قام GitHub بتوسيع دعمه للأنظمة البيئية المستندة إلى .NET.

المزايا

- تمكن التحليل الدلالي العميق من كود C#، ونمذجة التحكم وتدفقات البيانات للكشف عن الثغرات المعقدة متعددة الخطوات

- يعمل مع سير العمل الأصلية في GitHub، مما يوفر تكاملاً سلسًا في طلبات السحب وأحداث الدفع وعمليات فحص الأمان المجدولة

- يمكنه اكتشاف المشكلات التي يصعب العثور عليها مثل إلغاء التسلسل غير الآمن، والمدخلات غير المعتمدة، وعبور المسار، وأنماط الحقن

- بدعم من نمو GitHub مكتبات الاستعلام، بما في ذلك أفضل 10 قواعد OWASP وقواعد CWE المتوافقة

- يوفر التحكم الكامل لكتابة استعلامات CodeQL مخصصة باستخدام لغة متخصصة تعتمد على Datalog

- وعي قوي بالتحكم في الإصدار، والقدرة على تتبع التغييرات عبر الفروع والعلاقات العامة

- مناسب لقواعد البيانات الكبيرة والمنظمات متعددة المستودعات بفضل التوسع القائم على GitHub Actions

- تتيح حزم الاستعلام مفتوحة المصدر إعادة استخدام ومشاركة عمليات التحقق من الأمان التي طورها المجتمع

- يتيح مراجعة الكود التاريخي وفحص الثغرات الأمنية للباحثين الأمنيين

- يستخدم فريق أمان GitHub CodeQL داخليًا للبحث عن CVE العالمي، مما يجعله مُختبرًا في حالات الاستخدام عالية التأثير

القيود والعيوب

على الرغم من كونها واحدة من أقوى الأدوات المتاحة للتحليل الثابت العميق، إلا أن CodeQL لديها العديد من التحذيرات عند تطبيقها على C# في التطوير اليومي:

- منحنى التعلم الحاد للقواعد المخصصة

تتطلب كتابة استعلامات مخصصة معرفةً بلغة استعلامات CodeQL، التي تتميز ببنية نحوية ونموذج دلالي فريدين. يحتاج معظم المطورين إلى تدريب أو وقت مُخصص ليصبحوا أكثر إنتاجية. - يتطلب قواعد بيانات رمز البناء

قبل تشغيل أي استعلام، يجب تجميع الكود وتحويله إلى قاعدة بيانات CodeQL. تُضيف هذه الخطوة تعقيدًا ووقتًا إلى خطوط أنابيب التكامل المستمر، خاصةً في المستودعات الكبيرة أو التي تتغير باستمرار. - محدودة بتغطية لغة المصدر والأدوات

على الرغم من دعم لغة C#، إلا أنها قد تتخلف عن لغات CodeQL الأساسية، مثل Java وJavaScript وPython، من حيث القواعد المُعدّة مسبقًا وجودة الاستعلامات. كما قد يصعب تصميم بعض السلوكيات المتقدمة الخاصة بـ .NET (مثل الانعكاس وتوليد الكود وقت التشغيل). - غير مناسب للقواعد الأسلوبية أو التنسيقية

CodeQL ليس مصممًا لتطبيق أدلة الأسلوب أو تنسيق الكود، بل يركز بشكل صارم على الأنماط المنطقية والدلالية والأمانية. - عدم وجود دعم IDE

لا يوجد تكامل مباشر مع Visual Studio أو Rider، لذا يجب على المطورين الاعتماد على ملاحظات CI/CD أو استخدام أدوات CLI يدويًا. - يلزم الحصول على ترخيص المؤسسة للحصول على الميزات الكاملة

GitHub Advanced Security (GHAS)، الذي يوفر خدمة CodeQL المُدارة، متاح فقط لعملاء GitHub Enterprise Cloud وServer. هذا يحدّ من إمكانية استخدامه من قِبل الفرق التي لا تستخدم GitHub. - قيمة محدودة للمشاريع الصغيرة

بالنسبة لتطبيقات C# البسيطة أو الفرق التي تسعى إلى الحصول على نتائج سريعة، فإن إعداد CodeQL وتعقيده قد يفوقان فوائده مقارنة بالأدوات خفيفة الوزن مثل Roslyn أو ReSharper.

يتفوق CodeQL في المؤسسات التي تُولي أهمية كبيرة للأمان وتستثمر في بناء مجموعات استعلامات وسير عمل مخصصة. وهو مثالي لمشاريع C# ذات متطلبات الامتثال العالية، والمساهمين المتعددين، وثقافة DevSecOps ناضجة. أما بالنسبة للبعض الآخر، فهو يُمثل طبقة مُكمّلة للمحللات التقليدية.

الايكيدو

أيكيدو سيكيوريتي شركة رائدة في مجال أمن التطبيقات، تُقدم حلول SAST وSCA وفحصًا سريًا سهل الاستخدام للمطورين، ضمن منصة موحدة. صُممت مع مراعاة البساطة والسرعة، مُصممة خصيصًا لسير عمل التطوير الحديث، مع تكامل جاهز للاستخدام مع منصات شائعة مثل GitHub وGitLab وBitbucket وAzure DevOps.

على الرغم من أنه ليس محلل كود ثابت عميق تقليدي مثل ReSharper أو CodeQL، فإن Aikido يدعم مشاريع C# و.NET، مما يوفر رؤى قيمة خاصة في مجالات نقاط الضعف الأمنية ومخاطر التبعية.

المزايا

- خفيف الوزن وسهل التكامل مع سير عمل CI/CD لـ GitHub وGitLab وBitbucket وAzure

- يوفر مسحًا مدمجًا لـ SAST وSCA (تحليل تركيب البرمجيات) والأسرار في منصة واحدة

- يدعم C# مع أنماط اكتشاف الثغرات الأمنية الشائعة مثل الأسرار المبرمجة وحقن SQL والتبعيات غير الآمنة

- واجهة مستخدم نظيفة وحديثة مصممة للمطورين وفرق DevOps وليس لخبراء الأمن

- يساعد فرز المشكلات حسب السياق وتحديد أولويات المخاطر على تجنب إرهاق التنبيهات

- تمكين عناصر التحكم القائمة على السياسة، على سبيل المثال، عمليات الدمج الكتلية إذا تم العثور على مشكلات حرجة

- لا يلزم إعداد لتكوين القواعد، مع الاكتشاف التلقائي للمشاريع واللغات

- طبقة مجانية متاحة للفرق الصغيرة والمساهمين في المصادر المفتوحة

- أوقات مسح سريعة مع مخرجات قابلة للتنفيذ في طلبات السحب

- ثقافة الشركة التي تضع الأمن في المقام الأول، مع الامتثال لقانون حماية البيانات العامة (GDPR) ومعيار ISO 27001

القيود والعيوب

على الرغم من أن Aikido عبارة عن منصة DevSecOps مثيرة للإعجاب للفرق الحديثة، إلا أنها تحتوي على قيود لأولئك الذين يبحثون عن تحليل ثابت عميق أو عمليات تفتيش متقدمة للكود الخاص بـ C#:

- عمق القاعدة محدود لأنماط الكود المعقدة في لغة C#

يركز Aikido على فحص الأمان أكثر من جودة الكود، ويفتقر إلى العديد من الفحوصات المنطقية أو المتعلقة بالأداء التي توفرها أدوات مثل NDepend أو ReSharper. - ليس مثاليًا لاكتشاف عيوب التصميم الهيكلي أو اقتراحات إعادة الهيكلة

لن يتمكن من تحديد المشكلات المتعلقة بإساءة استخدام نموذج الكائن، أو التبعيات الدائرية، أو الروائح المعمارية الشائعة في التطبيقات على مستوى المؤسسات. - يفتقر إلى الدعم لإنشاء قواعد مخصصة أو تكوين دقيق

لا يمكن للمستخدمين تحديد قواعدهم الثابتة الخاصة أو توسيع منطق الكشف بسهولة، على عكس ما يحدث مع محللي CodeQL أو Roslyn. - لا يوجد تكامل مع Visual Studio أو IDE

تظهر جميع النتائج عبر واجهة الويب أو عبر تعليقات طلبات السحب. قد يجد المطورون المعتادون على التدقيق اللغوي القائم على بيئات التطوير المتكاملة (IDE) هذا الأمر مزعجًا. - تم بناؤه في المقام الأول حول سير العمل المستندة إلى Git

قد لا تستفيد الفرق التي تستخدم التحكم المركزي في المصدر أو نماذج النشر القديمة من ميزات الأتمتة الخاصة بها. - يحدث المسح في الغالب في CI، وليس أثناء التطوير المحلي

لا توجد أدوات أصلية لخطافات ما قبل الالتزام أو تعليقات الكود المباشرة ضمن سير عمل المطور.

يُعدّ أيكيدو الأنسب للفرق المهتمة بالأمن، والمعتمدة على السحابة، والتي تعمل باستخدام لغة البرمجة C# في خطوط أنابيب CI/CD الحديثة. فهو يوفر رؤى سريعة وتغطية جيدة للثغرات الأمنية والأسرار الشائعة. ومع ذلك، ينبغي استكماله بمحللات أكواد تقليدية للفرق التي تحتاج إلى تحليل معماري، أو مرونة في القواعد المخصصة، أو تطبيق متقدم للجودة.

ديب سورس

DeepSource هي منصة مراجعة أكواد آلية، تُقدم تحليلات ثابتة، واكتشاف الأخطاء، وفحصًا أمنيًا، وتنسيقًا للأكواد عبر لغات متعددة. على الرغم من دعمها القوي للغات مثل Python وGo وJavaScript، إلا أن DeepSource وسّع نطاق دعمها تدريجيًا ليشمل أنظمة C# و.NET، بهدف مساعدة المطورين على الحفاظ على قواعد أكواد نظيفة وآمنة وقابلة للصيانة.

يتكامل مع منصات التحكم في الإصدارات مثل GitHub وGitLab وBitbucket لتشغيل التحليل الثابت على كل التزام وطلب سحب.

المزايا

- دعم التحليل الثابت الجاهز للاستخدام في لغة C#، مع التركيز على الأداء ومخاطر الأخطاء والأنماط المضادة والثغرات الأمنية

- التكامل السلس مع GitHub وGitLab وBitbucket للحصول على تعليقات في الوقت الفعلي على طلبات السحب

- يقدم اقتراحات الإصلاح التلقائي لتسريع حل مشكلات التعليمات البرمجية الشائعة

- لوحة معلومات موحدة لمعلومات صحة الكود عبر المستودعات والفرق

- إعداد خفيف الوزن وبدون تكوين مع الكشف التلقائي عن بنية الكود

- يتضمن مقاييس مثل معدل دوران الكود والتكرار واتجاهات التغطية

- يوفر رؤى سريعة حول انحدار جودة الكود عبر الزمن والفروع

- يدعم تجاهل القواعد والقمع وضبط الشدة للتحكم في الضوضاء بشكل أفضل

- واجهة المستخدم على الويب سهلة الاستخدام ومناسبة للمطورين ومهندسي الهندسة على حد سواء

- تتضمن ميزات المؤسسة أذونات تعتمد على الفريق ولوحات معلومات الامتثال

القيود والعيوب

على الرغم من كونها منصة سريعة النمو، إلا أن DeepSource تقدم العديد من العيوب عند استخدامها خصيصًا لـ مشاريع C# في المشاريع أو التطوير واسع النطاق:

- دعم C# أقل نضجًا من دعم Python أو JavaScript

يفتقر DeepSource إلى العمق والاتساع للقواعد الثابتة الموجودة في أدوات مثل Roslyn، أو ReSharper، أو NDepend، وخاصةً لأنماط تطبيقات .NET المعقدة. - تخصيص القواعد المحدودة

لا يمكن للمستخدمين تحديد قواعد تحليل ثابتة مخصصة باستخدام لغة خاصة بالمجال أو توسيع مجموعات القواعد إلى ما هو أبعد من ما هو مدعوم أصلاً. - لا يوجد تكامل مع Visual Studio

يجب على المطورين الذين يعملون في بيئات التطوير المتكاملة مثل Visual Studio أو Rider الاعتماد على التعليقات المستندة إلى CI أو التحقق يدويًا من النتائج في واجهة مستخدم الويب DeepSource. - يركز على المشكلات المتعلقة بمستوى الكود ولكنه لا يغطي تحليل مستوى الهندسة المعمارية أو تحسين بنية الكود.

- لا يوجد دعم لتحليل التدفق المتقدم أو تتبع البيانات

وهذا يجعلها أقل فعالية في اكتشاف نقاط الضعف متعددة الخطوط أو فشل منطق الأمان المعقد. - الميزات المتميزة مقفلة خلف خطط المؤسسة

تتطلب الميزات مثل التتبع التاريخي أو تقارير الامتثال أو فرض السياسات تراخيص من مستوى أعلى. - يعتمد بشكل أساسي على السحابة، مع خيارات محلية محدودة للبيئات شديدة التنظيم

يُعد DeepSource خيارًا رائعًا لفرق C# الصغيرة والمتوسطة التي ترغب في تحليل ثابت سريع وتلقائي دون الحاجة إلى تكوين مُعمّق. يعمل بشكل أفضل في سير عمل Git CI، ويُكمّل أدوات تحليل الأكواد التقليدية. بالنسبة للمشاريع أو الفرق ذات المستوى المؤسسي التي تبحث عن رؤى معمارية ودعم داخلي مُعمّق لـ .NET، قد يلزم إقرانه مع مُحللات متخصصة أخرى.

استدلال#

Infer# هي أداة تحليل ثابتة للغة C#، طورتها مايكروسوفت للأبحاث، استنادًا إلى إطار عمل Infer من فيسبوك. تُركز الأداة على التحليل بين الإجراءات، مما يسمح لها باكتشاف الأخطاء المعقدة، مثل إلغاء المراجع الصفرية، وتسرب الموارد، وحالات التسابق، ومشاكل الذاكرة عبر حدود الطريقة. تهدف Infer# إلى مساعدة المطورين على اكتشاف الأخطاء الدلالية العميقة التي عادةً ما تفلت من أدوات الفحص التقليدية أو تظهر فقط أثناء التشغيل.

يعمل هذا عن طريق تحويل لغة .NET الوسيطة (IL) إلى تمثيل داخلي، ثم إجراء تحليل التحقق الرسمي المتقدم.

المزايا

- استنادًا إلى محرك Infer الخاص بـ Facebook، والذي يحظى باحترام واسع النطاق لتحليله الثابت المتقدم للكود الموجود على جانب الخادم والهاتف المحمول

- يُجري تحليلًا بين الإجراءات والرمز، ويكتشف المشكلات التي تمتد عبر طرق أو فئات متعددة

- مفيد بشكل خاص لتحديد عمليات إلغاء مرجع المؤشر الفارغ، وتسريبات الذاكرة، ومشكلات التزامن

- القدرة على التفكير في لغة .NET الوسيطة (IL)، مما يتيح التحليل عبر جميع اللغات المدعومة من .NET

- تم تطويره بشكل نشط بواسطة Microsoft Research مع أساس أكاديمي قوي

- مفتوح المصدر، مع ترخيص متساهل للاستخدام المؤسسي أو الأكاديمي

- التكامل ممكن مع MSBuild وخطوط الأنابيب CI للتحليل التلقائي

- مفيد في إعدادات البحث، وعمليات تدقيق الترميز الآمنة، أو كجزء من سير عمل التحقق الرسمي

- يكتشف أعطال وقت التشغيل المحتملة والأخطاء المنطقية التي يصعب اكتشافها باستخدام الأدوات القياسية

القيود والعيوب

على الرغم من أن Infer# قوي في نطاقه، إلا أنه يعاني من العديد من العيوب التي تحد من قابليته للاستخدام في سير عمل التطوير العام:

- ليس محلل ثابت كامل الميزات لنمط الكود العام أو التصميم أو إمكانية الصيانة

يركز Infer# بشكل ضيق على اكتشاف الأخطاء ولا يوفر مقاييس جودة الكود أو تحليل التعقيد أو رؤى معمارية مثل NDepend أو ReSharper. - لا يوجد تكامل مع Visual Studio أو IDEs

جميع التفاعلات تعتمد على سطر الأوامر. هذا غير مناسب للمطورين الذين يتوقعون ملاحظات من المحرر أو تصحيحات تلقائية. - حاجز تقني مرتفع للدخول

يتطلب معرفة IL وعمليات سطر الأوامر، وربما بعض الألفة مع الأساليب الرسمية لتفسير مخرجات معينة. - التوثيق المتناثر ودعم المجتمع

بالمقارنة مع أدوات مثل محللي Roslyn أو SonarQube، يفتقر Infer# إلى دروس تعليمية موسعة أو أمثلة أو منتديات نشطة لاستكشاف الأخطاء وإصلاحها. - لم يتم صيانتها بشكل نشط للاستخدام الإنتاجي الواسع

إنه مشروع بحثي تابع لشركة Microsoft، مما يعني أنه قد لا يتلقى تحديثات متسقة أو دعمًا على مستوى الإنتاج. - لا يوجد فحص SCA (التبعية) أو قواعد خاصة بالأمان

لا يمكنه اكتشاف الحزم القديمة أو استخدام واجهة برمجة التطبيقات غير الآمنة أو مشكلات الأمان الأخرى على مستوى السطح. - مخاوف بشأن قابلية التوسع في مشاريع المؤسسات الكبيرة

يمكن أن يكون التحليل بطيئًا ويستهلك قدرًا كبيرًا من موارد النظام عند تطبيقه على قواعد بيانات كبيرة.

يُعد Infer# الأنسب للفرق التي تُعطي الأولوية للكشف الرسمي عن الأخطاء، أو البيئات التي تتطلب بحثًا مكثفًا، أو عمليات التدقيق التي تتطلب تحليلًا عميقًا حساسًا للمسار. وهو ليس حلاً جاهزًا للاستخدام للتحليلات الثابتة اليومية في تطوير C# للمؤسسات، ولكنه يُمثل أداة تكميلية قوية في سياقات التطوير الآمنة أو الحرجة للسلامة.

بوما سكان

Puma Scan هي أداة تحليل ثابتة مصممة لتحديد الثغرات الأمنية في تطبيقات .NET وC#، وخاصةً تلك المتعلقة بممارسات الترميز الآمن والامتثال. صُممت مع التركيز بشكل كبير على فئتي OWASP Top 10 وCWE (تعداد نقاط الضعف الشائعة)، مما يجعلها خيارًا شائعًا بين فرق .NET المهتمة بالأمن.

تتوفر الأداة في شكلين رئيسيين: Puma Scan Community Edition، الذي تم دمجه في Visual Studio، وPuma Scan Professional، الذي يضيف ميزات مؤسسية مثل تكامل CI/CD، وتخصيص القواعد، وإعداد التقارير المركزية.

المزايا

- مُصمم خصيصًا لفحص أمان .NET وC#، مع مجموعة قواعد متوافقة مع معايير OWASP وCWE

- يتكامل مباشرة مع Visual Studio، مما يمنح المطورين ردود فعل فورية أثناء الترميز

- يقدم تحليل تدفق الكود الذي يمكنه تتبع كيفية تدفق الإدخال غير الموثوق به عبر الكود، واكتشاف مشكلات مثل XSS، وحقن SQL، وحقن الأوامر، وما إلى ذلك.

- يدعم الإصدار الاحترافي تكامل خط أنابيب CI/CD، وهو مناسب لممارسات DevSecOps

- إنشاء تقارير مفصلة تتضمن فئات الضعف ومستويات الخطورة وإرشادات العلاج

- يمكن إضافة قواعد مخصصة لأنماط التعليمات البرمجية الخاصة (للمحترفين فقط)

- يساعد الفرق على فرض سياسات الترميز الآمنة في وقت مبكر من دورة حياة تطوير البرامج

- مُصمم لاستكمال متطلبات دورة حياة التطوير الآمنة للصناعات المنظمة

- يتم صيانتها بواسطة Secure Development Solutions، مع تحديثات مستمرة لمجموعة القواعد

القيود والعيوب

على الرغم من أن Puma Scan يوفر تحليلًا قويًا للأمان بلغة C#، إلا أنه يعاني من بعض القيود الملحوظة، خاصةً عند مقارنته بمنصات التحليل الثابتة الأوسع:

- التركيز حصريا على الأمن

لا يقدم Puma Scan تحليلاً لمشاكل الأداء، أو الصيانة، أو أخطاء البرمجة، أو عيوب التصميم. ليس محللًا ثابتًا للأغراض العامة. - إصدار المجتمع محدود

يفتقر إلى تكامل CI/CD، وتقارير الفريق، والقواعد المخصصة، والدعم. الإصدار الاحترافي فقط مناسب للاستخدام المؤسسي، وقد يتطلب ترخيصًا إضافيًا. - نطاق مجموعة القواعد أضيق من المنصات الكبيرة مثل Fortify، وCheckmarx، أو Veracode.

قد يفوت Puma Scan الثغرات الأمنية التي تتطلب تتبع التلوث الأكثر تقدمًا أو الفحص القائم على السياق. - لا يوجد تصور أو رؤى معمارية

على عكس الأدوات مثل NDepend، لا يوفر Puma Scan رسوم بيانية للمكالمات أو خرائط التبعية أو تحليل بنية الكود. - عدم وجود دعم لـ SAST عبر لغات متعددة

يركز Puma Scan على C# فقط، مما يعني أنه ليس مثاليًا لقواعد البيانات المتعددة اللغات أو الفرق ذات المجموعة الكاملة التي تحتاج إلى مسح JavaScript أو Java أو Python. - التحديثات والمجتمع أصغر حجمًا

بالمقارنة مع النظم البيئية التي تركز على الأمان مثل Snyk أو CodeQL من GitHub، فإن Puma Scan لديه قاعدة مستخدمين ودعم مجتمعي أكثر محدودية.

يُعد Puma Scan الأنسب لفرق تطوير C# التي تُولي أهمية كبيرة للأمن، والتي ترغب في الكشف عن الثغرات الأمنية والحفاظ على أمان الكود البرمجي كجزء من سير عملها اليومي. يُعدّ Puma Scan قيّمًا بشكل خاص في القطاعات الحساسة للامتثال، مثل القطاع المالي أو الرعاية الصحية. ومع ذلك، قد تحتاج الفرق التي تبحث عن تحليلات أكثر شمولًا أو دعم لغوي أوسع إلى دمج Puma Scan مع أدوات تكميلية.

فحص كود الحماية

فحص رمز الأمان (SCS) هو أداة تحليل ثابتة مجانية ومفتوحة المصدر، مبنية على منصة Roslyn، مصممة لتحديد الثغرات الأمنية في تطبيقات C# و.NET. تتكامل الأداة مباشرةً مع عملية البناء وسير عمل المطورين من خلال Visual Studio وMSBuild، مع التركيز بشكل أساسي على اكتشاف أنماط الترميز غير الآمنة، وخاصةً تلك التي تُشير إليها معايير OWASP Top 10 وCWE.

يعد SCS مفيدًا بشكل خاص للمطورين الذين يسعون إلى الحصول على تعليقات خفيفة الوزن تركز على الأمان أثناء التطوير، دون الحاجة إلى إعداد معقد أو ترخيص ثقيل.

المزايا

- تم إنشاؤه باستخدام منصة مُجمِّع Roslyn، مما يجعله متوافقًا للغاية مع نظام .NET البيئي

- التكامل السلس مع Visual Studio وMSBuild، مما يسمح بالكشف والملاحظات في الوقت الفعلي

- يستهدف نقاط الضعف الشائعة مثل:

- حقن SQL

- XSS (البرمجة النصية عبر المواقع)

- بيانات اعتماد مبرمجة

- انعدام الأمن deserialization

- حقن القيادة

- خفيف الوزن وسريع؛ لا يؤثر على أداء البناء بشكل كبير

- يمكن إضافته إلى خطوط أنابيب CI/CD عبر NuGet أو GitHub Actions للفحص التلقائي

- تحديثات متكررة ومستودع GitHub نشط

- نقطة بداية جيدة لممارسات التطوير الآمنة في مشاريع C#

- يدعم الإخراج بتنسيق SARIF، مما يجعله متوافقًا مع لوحات معلومات الأمان والمجمعات

القيود والعيوب

على الرغم من فائدته القوية لمطوري C#، فإن Security Code Scan لديه العديد من القيود التي تؤثر على ملاءمته في البيئات الأكبر أو الأكثر تنظيماً:

- نطاق محدود

إنه يبحث فقط عن ثغرات أمنية، ولا يكتشف مشاكل جودة الكود، أو اختناقات الأداء، أو انتهاكات البنية التحتية. - الكشف الأساسي عن الثغرات الأمنية

في حين أن SCS يكتشف الأخطاء الشائعة، إلا أنه يفتقر إلى التقنيات المتقدمة تتبع التلوث، عميق التحليل بين الإجراءاتو نمذجة تدفق البيانات تم العثور عليها في أدوات على مستوى المؤسسة مثل Fortify أو CodeQL. - لا توجد واجهة مستخدم أو لوحة معلومات أو طبقة إعداد التقارير

يتعين على المطورين الاعتماد على مخرجات البناء أو تحذيرات IDE، دون أي تصور أو تتبع للتاريخ أو إدارة مركزية للتقارير. - التخصيص المحدود

لا يسمح SCS بتكوين قواعد دقيقة أو إنشاء مجموعات قواعد مخصصة لتغطية التهديدات الملكية. - لا يوجد دعم للغات غير .NET

SCS مخصص حصريًا لـ C#/.NET. لا يُساعد الفرق في إدارة مجموعات لغات متعددة أو تطبيقات متعددة المنصات. - ليس مثاليًا للبيئات ذات الأمان العالي أو الامتثال الشديد

على الرغم من كونها مفيدة للوقاية، فإن SCS لا توفر العمق أو القدرة على التدقيق المطلوبة للمعايير مثل PCI-DSS أو ISO 27001 بمفردها.

يُعد فحص رمز الأمان الخيار الأمثل للمطورين الأفراد أو الفرق الصغيرة التي تسعى إلى تطبيق اختبارات تشفير أمان أساسية في بداية عملية التطوير دون تعقيدات إضافية. أما بالنسبة لتطبيقات المؤسسات أو الأنظمة الحساسة أمنيًا، فهو يُعدّ مُكمّلًا مثاليًا لمنصات أمان التطبيقات الأكثر تطورًا وشمولًا.

سونار كيوب

SonarQube منصة مفتوحة المصدر شائعة الاستخدام للفحص المستمر لجودة الكود، تدعم مجموعة واسعة من لغات البرمجة، بما في ذلك C#. تُحلل هذه المنصة الكود بحثًا عن الأخطاء البرمجية، والثغرات الأمنية، وروائح الكود، والتكرارات، مما يساعد الفرق على تطبيق معايير الجودة والحفاظ على سلامة قواعد الكود. تُستخدم هذه الأداة على نطاق واسع في كل من الفرق الصغيرة والشركات الكبيرة لتكامل DevOps والمراقبة المستمرة للجودة.

يدعم SonarQube تحليل C# من خلال ملحق SonarC#، وهو متوافق مع تطبيقات .NET Core و.NET 5+ وتطبيقات .NET Framework الأقدم. كما يتكامل بسلاسة مع أنظمة CI/CD الشائعة وبيئات التطوير المتكاملة (IDEs) مثل Visual Studio.

المزايا

- تحليل شامل للكود الثابت بما في ذلك الأخطاء والثغرات الأمنية وروائح الكود والديون الفنية ومقاييس الصيانة

- دعم مدمج لـ C# والعديد من اللغات الأخرى، مثالي للمشاريع متعددة اللغات

- يوفر لوحة معلومات مركزية لتوضيح اتجاهات جودة الكود والتغطية والنقط الساخنة

- يدعم بوابات الجودة المخصصة، ويفرض معايير الترميز أثناء طلبات السحب أو عمليات بناء CI

- يتكامل مع GitHub وAzure DevOps وJenkins وGitLab وBitbucket والعديد من منصات CI/CD

- يسلط الضوء على المشكلات مباشرةً في Visual Studio عند استخدامه مع SonarLint

- يقدم قواعد تركز على الأمان تتوافق مع معايير CWE وOWASP وSANS

- يُنشئ تقارير مفصلة وبيانات تاريخية لتتبع الانحدارات والتحسينات

- إصدار مجتمعي مجاني مع ميزات أساسية ومستويات مدفوعة لحالات الاستخدام المتقدمة للمؤسسات

- يدعم تحليل الفروع والعلاقات العامة، مما يساعد على منع تدهور الجودة قبل عمليات الدمج

القيود والعيوب

على الرغم من نقاط قوتها، فإن SonarQube لديه العديد من العيوب عند استخدامه لتحليل C# الثابت في البيئات الأكثر تقدمًا أو الحساسة للأمان:

- عمق محدود لتحليل الأمن

على الرغم من أنه يغطي نقاط الضعف الأساسية، إلا أن SonarQube لا يوفر تحليل التلوث العميق or تتبع التدفق بين الإجراءات مثل Fortify، أو CodeQL، أو Checkmarx. - تخصيص القواعد مقيد في إصدار المجتمع

لتحرير القواعد المتقدمة، والحوكمة، وإعداد التقارير المتعلقة بالامتثال، مطلوب إصدار المطور أو إصدار المؤسسة، مما يضيف التكلفة. - قد يتدهور الأداء على قواعد البيانات الكبيرة

قد يؤدي تحليل الحلول الضخمة للغاية إلى أوقات مسح طويلة ويتطلب ضبط البنية الأساسية. - يتطلب الإعداد والصيانة

تتطلب عمليات النشر المحلية التكوين ودعم قواعد البيانات والنسخ الاحتياطي والتحديثات، مما قد يثقل كاهل الفرق الأصغر حجمًا. - يفتقر إلى سياق وقت التشغيل

التحليل الثابت فقط يعني أنه قد ينتج ايجابيات مزيفة أو تفوت مشاكل وقت التشغيل الخاصة بالسياق. - لا يوجد دعم أصلي لنمذجة التهديدات أو التصور المعماري

إنه لا يوفر نظرة ثاقبة على بنية الكود أو التبعيات أو بنية البرنامج بالطريقة التي يفعلها NDepend أو Resharper. - قد لا تكون قواعد الأمن كافية للصناعات المنظمة

على الرغم من أنها مفيدة للتوعية العامة، إلا أن قدرات أمان المنصة غالبًا ما تكون مكمل من خلال أدوات SAST المخصصة الأخرى في المؤسسات.

SonarQube أداة فعّالة للغاية لضمان جودة الكود والفحص المستمر، خاصةً في خطوط أنابيب DevOps. ومع ذلك، لضمان أمان متعمق أو الإشراف على البنية التحتية، يُفضّل استخدامها مع أدوات متخصصة أخرى في استراتيجية تحليل ثابت متعدد الطبقات.

التنقل في مشهد تحليل الكود الثابت في لغة C#

في عصر حيث تكون موثوقية البرامج وأدائها وأمانها تحت التدقيق المستمر، تحليل الكود الثابت أصبحت لغة C# عنصرًا أساسيًا في دورة تطوير البرمجيات. سواءً كان الهدف اكتشاف الأخطاء الحرجة مبكرًا، أو ضمان الامتثال للوائح، أو الحفاظ على بنية سليمة، فإن الأدوات الواعدة بتقديم فهم شامل وضمانات موثوقة متوفرة بكثرة.

من المنصات التجارية المتقدمة مثل Coverity وFortify وVeracode، إلى الأدوات المساعدة المدعومة من المجتمع مثل StyleCop وFxCop وSecurity Code Scan، يُقدم للمطورين والشركات على حد سواء طيفًا واسعًا من الحلول. يتميز كل منها بنقاط قوة فريدة، حيث يوفر بعضها فحصًا دقيقًا للثغرات الأمنية، بينما يُولي البعض الآخر الأولوية للنمذجة المعمارية، وإنتاجية المطورين، والتكامل السلس بين CI/CD.

ما يبرز هو الأهمية المتزايدة لاستراتيجيات الأدوات المتعددة. نادرًا ما تعتمد المؤسسات الهندسية الحديثة على مُحلِّل واحد. بدلًا من ذلك، تدمج أدوات التحليل المدمجة في بيئات التطوير المتكاملة (IDE) مثل ReSharper وCodeRush وRoslyn Analyzers مع أدوات SAST على مستوى المؤسسة لتوفير رؤية متعددة الطبقات. في الوقت نفسه، تُدمج فرق DevSecOps بشكل متزايد حلولًا مثل Semgrep وSnyk وCodeQL في خطوط الأنابيب الآلية، مما يضمن معالجة الثغرات الأمنية قبل وقت طويل من نشرها.

وفي خضم هذه الاختيارات، SMART TS XL تبرز كلاعب قوي ومرن، حيث توفر إمكانيات تحليل ثابتة على مستوى المؤسسات مع تخصيص واسع للقواعد، ودعم دقيق للغة COBOL واللغات القديمة، والآن، توسّع نطاقها لتشمل قواعد بيانات C# الحديثة. قدرتها على ربط سياقات التطوير التقليدية والسحابية تجعلها قيّمة بشكل خاص للمؤسسات الكبيرة، أو الخاضعة للتنظيم، أو الهجينة التي تسعى إلى توحيد الجودة والأمان في منصة واحدة.

اختيار الأداة المناسبة للوظيفة

في النهاية، تعتمد أفضل أداة تحليل ثابتة لـ C# بشكل كبير على السياق. يجب على الفرق مراعاة عوامل مثل:

- حجم وتعقيد قاعدة التعليمات البرمجية

- متطلبات الأمن والامتثال

- التكامل مع بيئات التطوير وخطوط أنابيب CI/CD

- التخصيص وإمكانية توسيع القواعد

- التكلفة والترخيص واحتياجات الدعم

لا توجد أداة واحدة تُلبي جميع الاحتياجات. تكمن القيمة الحقيقية في إنشاء مجموعة متكاملة من أدوات التحليل والفحص والمسح الضوئي، مُصممة خصيصًا لسير عملك ومخاطرك.

من خلال الجمع بين اختيار الأدوات المدروسة وأفضل ممارسات التطوير، يمكن للفرق تقليل الديون الفنية بشكل كبير، وتحسين وضع الأمان، وتمكين المطورين من كتابة كود C# أفضل وأكثر أمانًا وقابلية للصيانة كل يوم.