C# je výkonný a všestranný programovací jazyk široce používaný v podnikovém softwaru, cloudových aplikacích, desktopových systémech a vývoji her. Jakožto klíčová součást ekosystému .NET těží C# z vyspělé sady frameworků a nástrojů, které pomáhají vývojářům vytvářet robustní a škálovatelná řešení.

S rostoucí velikostí a složitostí kódových základen, udržování kvality kódu, výkon a bezpečnost se stávají vážnou výzvou. Malé chyby se mohou vyvinout v nákladné problémy, neoptimalizovaný kód může snížit efektivitu a nepovšimnuté bezpečnostní chyby mohou systémy vystavit skutečným hrozbám. Nástroje pro analýzu statického kódu nabízejí praktický a proaktivní způsob, jak tyto obavy řešit dříve, než se objeví ve výrobě.

Analýza rizik kódu C#

Smart TS XL vylepšuje statické zjištění v C# korelací cest provádění s vystavením architektonickým rizikům.

Prozkoumat nyníStatická analýza zkoumá zdrojový kód, aniž by jej spouštěl. Detekuje syntaktické chyby, kód voní, úzká místa ve výkonu, rizika pro údržbu a dokonce i bezpečnostní zranitelnostiTyto nástroje pomáhají vývojářům a týmům vynucovat standardy kódování, sledovat technický dluh a zajistit dlouhodobou udržovatelnost jejich softwaru.

Ekosystém C# nabízí širokou škálu řešení pro statickou analýzu. Některá se integrují přímo do Visual Studia a podporují zpětnou vazbu v reálném čase během vývoje. Jiná nabízejí hlubší vhled a integrují se s kanály sestavení pro průběžné sledování kvality. Každý nástroj slouží jinému účelu, ať už jde o včasné zachycení logických chyb, zlepšení čitelnosti nebo zajištění souladu s bezpečnostními zásadami.

Prozkoumejte přední nástroje pro statickou analýzu dostupné pro vývoj v C#. Porovnává jejich funkce, zdůrazňuje jejich silné stránky a vysvětluje, kde se každý z nich nejlépe hodí do moderního vývojového pracovního postupu. Ať už je vaším cílem lepší kvalita kódu, méně chyb, vyšší zabezpečení nebo plynulejší revize kódu, správné analytické nástroje vám pomohou dosáhnout cíle rychleji a s větší jistotou.

SMART TS XL

SMART TS XL vyniká jako komplexní řešení pro statickou analýzu kódu, přizpůsobené pro podnikové aplikace, a jeho podpora jazyka C# z něj dělá silného konkurenta v moderním ekosystému .NET. Je navržen pro škálování s rozsáhlými a komplexními softwarovými systémy, SMART TS XL poskytuje hluboký přehled o struktuře kódu, jeho toku a vzájemných závislostech, což umožňuje vývojářům a týmům zlepšit udržovatelnost, dodržování předpisů a řízení rizik v celé kódové základně.

Co se děje SMART TS XL odlišuje se jeho zaměřením na poskytování jak vysoce kvalitních architektonických poznatků, tak i detailní diagnostiky na úrovni kódu. Je obzvláště efektivní v prostředích, kde staré systémy a moderní kód C# existují vedle sebe a nabízejí analýzu napříč jazyky a podporu pro hybridní kódové základny. SMART TS XL se široce používá ve vysoce regulovaných odvětvích, kde jsou auditní záznamy, vymáhání pravidel a sledovatelnost klíčové.

výhody SMART TS XL pro statickou analýzu v C#

- Vizualizuje kompletní tok volání a logické cesty napříč třídami, sestaveními a službami.

- Identifikuje skryté závislosti a nefunkční kód v rozsáhlých C# aplikacích

- Podporuje přizpůsobitelné sady pravidel pro vynucování kódovacích standardů a architektonických zásad

- Integruje se s pipelines CI/CD pro automatizaci kontrol kvality a validace kódu.

- Nabízí účinnou analýzu dopadů pro podporu refaktoringu a modernizace

- Efektivně se škáluje napříč tisíci souborů a více repozitáři kódu

- Usnadňuje dodržování bezpečnostních a oborových standardů, jako jsou OWASP, ISO a MISRA

SMART TS XL je ideální pro organizace, které chtějí posílit kontrolu nad složitými systémy v C#, snížit technický dluh a podpořit dlouhodobou udržovatelnost softwaru. Díky své flexibilní architektuře a funkcím podnikové úrovně je vhodný pro vývojáře, architekty a IT manažery zaměřené na udržitelný a bezpečný vývoj v .NET.

ReSharper

ReSharper, vyvinutý společností JetBrains, je jedním z nejpopulárnějších a vývojářsky nejpřívětivějších nástrojů pro statickou analýzu a produktivitu v C# a širším ekosystému .NET. ReSharper, integrovaný přímo do Visual Studia, vylepšuje zážitek z kódování pomocí inspekce kódu v reálném čase, inteligentních návrhů, možností refaktoringu a funkcí pro navigaci v kódu. Podporuje širokou škálu funkcí a frameworků jazyka C#, což z něj činí základní prvek v mnoha profesionálních vývojových prostředích.

ReSharper analyzuje kód během psaní a zvýrazňuje problémy od syntaktických chyb a potenciálních běhových chyb až po zápach kódu a problémy s údržbou. Nabízí rychlé návrhy na opravy a kontextově citlivé akce refaktoringu, což vývojářům umožňuje zlepšit kvalitu kódu s minimálním narušením. Kromě analýzy zahrnuje nástroje pro jednotkové testování, pomocníky pro generování kódu a navigační zkratky, které výrazně urychlují vývoj.

Výhody

- Hluboká integrace s Visual Studiem pro bezproblémové vývojářské prostředí

- Inspekce kódu v reálném čase pro C#, ASP.NET, XAML a další jazyky .NET

- Více než 2,000 XNUMX kontrol kvality kódu a desítky refaktoringů

- Okamžitá navigace v kódu a vyhledávací nástroje pro prozkoumávání rozsáhlých kódových databází

- Kontextově orientované dokončování kódu a návrhy syntaxe

- Přizpůsobitelná závažnost inspekcí a pravidla pro standardy specifické pro daný tým

- Vestavěný běhač jednotkových testů s podporou NUnit, MSTest, xUnit a dalších

Omezení a nedostatky

Navzdory svým silným stránkám má ReSharper značná omezení, která mohou ovlivnit jeho vhodnost pro rozsáhlé případy použití statické analýzy nebo analýzy integrované s CI:

- Výkonová režie

Je známo, že ReSharper výrazně zvyšuje využití paměti a dobu spouštění ve Visual Studiu, zejména u velkých řešení. Může zpomalit odezvu IDE, což frustruje vývojáře pracující se složitými podnikovými kódovými základnami. - Žádná samostatná integrace CLI nebo CI toolchainu

ReSharper je navržen pro interaktivní použití v rámci Visual Studia. Nenabízí plně podporované samostatné rozhraní příkazového řádku pro integraci do CI/CD pipelines, což omezuje jeho použití pro automatizované kontroly kvality v pracovních postupech kontinuální integrace. - Omezená architektonická analýza

Přestože je ReSharper vynikající pro problémy na úrovni kódu, neposkytuje mapy architektonických závislostí, grafy volání v celém systému ani pokročilou analýzu toku napříč mikroslužbami nebo prostředími napříč repozitáři. - Nevhodné pro vícejazyčné kódové základny

ReSharper se primárně zaměřuje na .NET. Nepodporuje vícejazyčné systémy zahrnující Javu, C++ nebo COBOL, což omezuje jeho efektivitu v hybridních nebo starších kontextech modernizace. - Komerční licencování

ReSharper je placený produkt s licencemi na jednotku počítače. Pro velké týmy to může být značný výdaj ve srovnání s nástroji s otevřeným zdrojovým kódem nebo nástroji založenými na CI, které nabízejí širší automatizaci bez nákladů na uživatele. - Žádné vestavěné bezpečnostní skenování

ReSharper postrádá specializované funkce pro statické testování bezpečnosti aplikací (SAST), jako je detekce zranitelností typu injection, nezabezpečené kryptografie nebo problémů s ověřováním. Pro bezpečné vývojové postupy jsou zapotřebí doplňkové nástroje.

ReSharper zůstává špičkovým nástrojem pro zvýšení individuální i týmové produktivity ve Visual Studiu a je ideální pro rychlé vývojové cykly a kontroly kódu. Organizace, které hledají statickou analýzu zaměřenou na CI, škálovatelnou nebo bezpečnostně orientovanou, jej však mohou potřebovat doplnit dalšími nástroji.

Analyzátory Roslyn

Analyzátory Roslyn jsou sada diagnostických nástrojů s otevřeným zdrojovým kódem, které jsou postaveny na platformě kompilátorů Roslyn, jež je základem moderních kompilátorů C# a Visual Basic .NET. Tyto analyzátory, vyvinuté a spravované společností Microsoft, umožňují vývojářům psát, vynucovat a rozšiřovat vlastní pravidla statického kódu v ekosystému .NET. Jsou integrovány přímo do procesu sestavení a Visual Studia, díky čemuž jsou nenáročné a efektivní jak pro lokální vývoj, tak pro průběžnou integraci.

Analyzátory Roslyn tvoří základ pro mnoho dalších sad pravidel, včetně těch v Microsoft.CodeAnalysis, analyzátorů .NET SDK a vlastních pokynů společnosti Microsoft pro zabezpečení, API a kompatibilitu. Jsou ideální pro zajištění konzistence kódu, odhalování běžných chyb a škálovatelné a automatizované použití stylových pravidel napříč projekty C#.

Výhody

- Vestavěno do .NET SDK a podporováno společností Microsoft

- Vynucuje oficiální pokyny a stylistické konvence společnosti Microsoft

- Nativní integrace do procesů Visual Studia a MSBuild

- Podporuje vytváření vlastních pravidel v jazyce C# s flexibilními API

- Efektivní pro zpětnou vazbu v reálném čase a integraci CI pipeline

- Kompatibilní s Visual Studio Code přes OmniSharp

- Komunitní řízeno s průběžnými aktualizacemi a vylepšováním pravidel

Omezení a nedostatky

Navzdory své užitečnosti a nativní integraci mají analyzátory Roslyn několik oblastí, kde nedostačují pro potřeby pokročilé statické analýzy:

- Omezená hloubka analýzy toku kódu a architektury

Analyzátory Roslyn pracují primárně na úrovni syntaxe a sémantického systému. Chybí jim hloubková analýza interprocedurálního toku, mapování závislostí mezi projekty a vynucování architektonických pravidel, které podnikové nástroje jako SMART TS XL nebo nabídka NDepend. - Nedostatek vestavěných sad bezpečnostních pravidel

Analyzátory Roslyn připravené k použití se nezaměřují na bezpečnostní zranitelnosti, jako je sanitizace vstupů, únik dat nebo nebezpečné používání API. Pro funkce SAST jsou potřeba rozšíření zaměřená na zabezpečení (např. Microsoft Security Code Analysis). - Minimální vizualizační nástroje

Neexistuje žádná podpora pro grafy volání, grafy závislostí ani bohatá uživatelská rozhraní pro pochopení složitých kódových základen. Vývojáři se musí pro vizuální zpětnou vazbu spoléhat na textový výstup nebo integrace třetích stran. - Režijní náklady na údržbu vlastních pravidel

I když je přizpůsobení pravidel výkonné, vyžaduje také hlubokou znalost rozhraní Roslyn API a pravidelnou údržbu s tím, jak se kódové základny vyvíjejí. To může být pro týmy bez specializovaných znalostí v oblasti nástrojů zátěží. - Základní hlášení chyb a integrace pracovních postupů

Ve srovnání s nástroji jako SonarQube nebo CodeQL mají Roslyn Analyzer omezené panely pro tvorbu reportů, funkce pro sledování problémů a integraci s platformami, jako jsou GitHub PR reviews nebo Jira. - Není ideální pro vícejazyčná řešení

Tyto analyzátory jsou specifické pro C# a VB.NET. Nemohou zpracovat smíšené zásobníky zahrnující JavaScript, C++, COBOL nebo jiné podnikové jazyky.

Analyzátory Roslyn představují lehkou a efektivní první linii obrany pro udržení kvality kódu C#. Jsou ideální pro vynucování konzistence, včasné odhalení jednoduchých problémů a integraci do pracovních postupů CI s minimálním nastavením. Pro organizace, které potřebují hlubší poznatky, dodržování bezpečnostních předpisů nebo architektonické řízení, však analyzátory Roslyn nejlépe poslouží v kombinaci s robustnějšími platformami pro statickou analýzu.

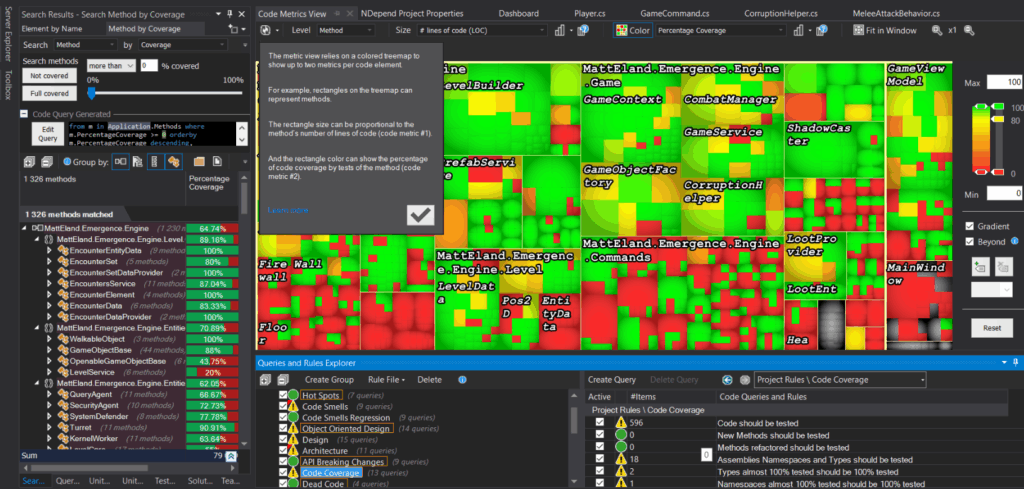

Závislost

NDepend je výkonný nástroj pro statickou analýzu a architektonickou správu, speciálně navržený pro kódové základny .NET, včetně C#. Nabízí pokročilé metriky kódu, vizualizaci závislostí, vynucování pravidel kódu a sledování technického dluhu. NDepend se integruje s Visual Studiem, pipeline CI/CD a podporuje definici vlastních pravidel prostřednictvím vlastního dotazovacího jazyka založeného na LINQ (CQLinq).

Jeho hlavní silné stránky spočívají v hlubokém vhledu do struktury kódu, architektonické konzistenci a schopnosti vynucovat celopodnikové standardy kódování. Pro týmy pracující na komplexních nebo dlouhodobých .NET řešeních poskytuje NDepend vysokou úroveň transparentnosti a udržovatelnosti.

Výhody

- Rozsáhlé metriky kódu (např. cyklomatická složitost, vazba, soudržnost)

- Grafy závislostí a matice pro vizualizaci architektury

- Dotazovací jazyk CQLinq pro psaní a úpravu pravidel kódu

- Podporuje analýzu trendů a sledování technického dluhu v čase

- Integrace s Visual Studiem a Azure DevOps

- Statická analýza zdrojového kódu i kompilovaných sestav

- Detekuje pachy kódu, anti-vzory a potenciální cíle refaktoringu

- Ideální pro rozsáhlé, vrstvené nebo starší podnikové kódové základny

Omezení a nedostatky

Přestože NDepend nabízí bezkonkurenční hloubku analýzy a vizualizace, má několik nevýhod, které mohou ovlivnit jeho přijetí v určitých prostředích:

- Složitost a strmá křivka učení

Rozsáhlé funkce NDependu, zejména CQLinq a mapování závislostí, mohou být pro nováčky ohromující. Týmy potřebují školení, aby mohly efektivně využívat jeho možnosti, a běžní uživatelé mohou shledat rozhraní a nastavení neintuitivní. - Omezená zpětná vazba v reálném čase během vývoje

Na rozdíl od nástrojů jako ReSharper nebo Roslyn Analyzers, které poskytují okamžitou diagnostiku přímo v editoru, zpětná vazba NDepend obvykle probíhá až po analýze. Vývojáři mohou potřebovat spustit manuální nebo plánované spuštění, aby si mohli prohlédnout výsledky. - Závislost Visual Studia

Přestože NDepend nabízí integraci příkazového řádku a CI, jeho nejbohatší funkčnost je vázána na Visual Studio. Vývojáři používající Rider nebo Visual Studio Code nemusí mít plnou podporu. - Primárně pro architekturu a metriky

NDepend je výjimečný ve strukturální a architektonické validaci, ale postrádá hloubku v určitých oblastech, jako je linting na úrovni syntaxe nebo pravidla formátování. Nevynucuje konvence pojmenování ani pravidla pro bílé znaky, jako je StyleCop nebo EditorConfig. - Žádné vestavěné bezpečnostní skenování

Nástroj nativně nedetekuje běžné bezpečnostní zranitelnosti, jako je SQL injection, nezabezpečená kryptografie nebo rizika spojená s průchodem cesty. Organizace zaměřené na bezpečnost jej musí spárovat s nástroji jako SMART TS XL, CodeQL nebo Veracode. - Model komerčního licencování

NDepend je placený produkt s licencemi na jednotku pro jednotlivé uživatele, což může být pro malé týmy nebo open-source přispěvatele nevýhodné ve srovnání s bezplatnými možnostmi, jako jsou Roslyn Analyzers nebo ESLint. - Není vhodné pro polyglotové kódové základny

Jako nástroj zaměřený na .NET nepodporuje NDepend JavaScript, Python, COBOL ani jiné jazyky mimo .NET, které se často nacházejí v full-stack nebo starších podnikových prostředích.

NDepend je strategické řešení pro dlouhodobé udržení kvality kódu a architektonické jasnosti v projektech C#. Vyniká v detekci hlubokých strukturálních problémů a pomáhá týmům kvantifikovat technický dluh a prosazovat vrstvený design. Nejlépe však funguje, když je doplněn o lehké lintery v reálném čase a bezpečnostní nástroje v rámci holistického vývojového pracovního postupu.

Studio PVS

PVS-Studio je statický analyzátor kódu vyvinutý společností Program Verification Systems, který podporuje více jazyků včetně C, C++, C# a Javy. V případě C# se integruje do Visual Studia a nabízí hloubkovou analýzu pro detekci chyb, „pachů“ kódu, problémů se souběžností a bezpečnostních zranitelností. PVS-Studio klade důraz na vysoce výkonné detekční schopnosti a používá ho mnoho týmů v oblasti vestavěných systémů, finančních služeb a rozsáhlých podnikových aplikací.

Poskytuje komplexní sadu pravidel, která jde nad rámec základních syntaktických chyb a odhaluje jemné logické problémy, nedefinované chování a porušení kódových vzorů. Nástroj podporuje manuální i CI integrované analytické pracovní postupy.

Výhody

- Detekuje širokou škálu typů chyb v C#, od logických nedostatků až po neefektivitu výkonu

- Bezproblémová integrace s Visual Studiem a podpora projektů založených na MSBuild

- Nabízí rozhraní příkazového řádku pro automatizaci a použití kanálu CI/CD.

- Poskytuje klasifikaci varování podle závažnosti a pravděpodobnosti falešně pozitivních výsledků.

- Udržuje specializovanou databázi mechanismů potlačení falešně pozitivních výsledků

- Nabízí podrobnou dokumentaci a příklady pro každé diagnostické pravidlo

- Podporuje inkrementální analýzu pro rychlejší výkon ve velkých projektech

Omezení a nedostatky

Navzdory své technické síle má PVS-Studio několik aspektů, které mohou omezit jeho přijetí nebo efektivitu v určitých prostředích:

- Podrobný výstup a varovný zvuk

PVS-Studio může vygenerovat velké množství varování, zejména při prvním spuštění. Přestože obsahuje nástroje pro potlačení, počáteční šum může být ohromující a vyžadovat vynaložené úsilí k jeho vyladění pro produktivní použití. - Omezené přizpůsobení pravidel

Na rozdíl od Roslyn Analyzers nebo NDepend nenabízí PVS-Studio výkonný nástroj pro tvorbu vlastních pravidel. Vývojáři nemohou snadno definovat pravidla na míru přizpůsobená jejich interní architektuře nebo kódovacím standardům. - Nedostatek architektonického vhledu

Nástroj se zaměřuje primárně na detekci chyb spíše než na validaci architektury. Nenabízí funkce jako grafy závislostí, cyklomatické sledování složitosti nebo vynucování vrstevnatého návrhu. - Vysoké licenční náklady

PVS-Studio je komerční nástroj s licenčním modelem, který může být pro menší vývojové týmy nebo vzdělávací prostředí drahý. Pro profesionální použití po uplynutí zkušební doby neexistuje žádná bezplatná verze. - Méně uživatelsky přívětivé uživatelské rozhraní pro vývojáře

I když je integrace s Visual Studiem funkční, rozhraní postrádá některé funkce pro vylepšení a použitelnost, které se nacházejí v nástrojích, jako jsou ReSharper nebo SonarQube dashboardy. - Zaměření na bezpečnost je méně robustní než u specializovaných nástrojů SAST

Přestože PVS-Studio detekuje některé problémy související se zabezpečením, nenahrazuje specializované platformy pro statické testování bezpečnosti aplikací. Chybí mu sady pravidel OWASP, analýza zranitelností a integrace hodnocení zranitelností. - Primárně zaměřené na Microsoft Stack

Přestože nástroj podporuje více jazyků, jeho nejlepší funkce C# se spoléhají na ekosystém společnosti Microsoft. Použití multiplatformních .NET Core nebo VS Code se ve srovnání s nimi může zdát omezené.

PVS-Studio je vyspělý a technicky působivý nástroj pro odhalování vad kódu C# a skrytých problémů, které by jiné analyzátory mohly přehlédnout. Je obzvláště cenný pro starší projekty, bezpečnostně kritické systémy a týmy, které potřebují další vrstvu kontroly kvality. Organizace, které hledají přizpůsobení pravidel, architektonickou kontrolu nebo uživatelsky přívětivější pracovní postupy, však mohou potřebovat interaktivnější nebo strategičtější nástroje.

Krytí (synopse)

Coverity je nástroj pro statické testování bezpečnosti aplikací (SAST) na podnikové úrovni, který podporuje širokou škálu programovacích jazyků, včetně C#. Je široce používán organizacemi ve financích, leteckém průmyslu, zdravotnictví a dalších regulovaných odvětvích díky silnému důrazu na bezpečnost kódu, spolehlivost a dodržování předpisů.

Coverity provádí hloubkovou statickou analýzu k detekci kritických softwarových vad, bezpečnostních zranitelností, problémů se souběžností a porušení předpisů. Je v souladu s oborovými standardy, jako jsou CWE, OWASP Top 10 a MISRA, a je známý svou škálovatelností napříč velkými kódovými základnami a možnostmi reportingu na podnikové úrovni.

Výhody

- Pokročilá detekce zranitelností, včetně přetečení vyrovnávací paměti, chyb typu injection a nebezpečných API

- Silná shoda s oborovými standardy (CWE, OWASP, PCI DSS atd.)

- Integruje se s platformami Visual Studio a CI/CD, jako jsou Jenkins, GitHub Actions a Azure DevOps

- Poskytuje nástroje pro třídění kódu a kolaborativní pracovní postup pro nápravu vad

- Zvládá rozsáhlé podnikové kódové báze pomocí analytického enginu zaměřeného na výkon

- Podporuje centralizované dashboardy a auditovací funkce

- Nabízí vysoce kvalitní sady pravidel sestavené pro bezpečnost a ochranu

Omezení a nedostatky

Přestože Coverity vyniká v bezpečné analýze kódu, zejména v regulovaném prostředí, s sebou nese kompromisy, kterých by si vývojáři a DevOps týmy měli být vědomi:

- Náročné náklady na instalaci a infrastrukturu

Coverity vyžaduje značné nastavení, včetně backendových serverů a konfigurace skenovací infrastruktury. Není vhodný pro rychle se rozvíjející týmy nebo malé projekty bez specializovaných DevSecOps zdrojů. - Vysoké náklady na licence a podporu

Cenová struktura je zaměřena na velké podniky. Menší firmy nebo nezávislí vývojáři shledají náklady na licencování neúnosně vysokými ve srovnání s open-source nebo odlehčenými alternativami. - Omezená zpětná vazba v reálném čase během kódování

Coverity funguje nejlépe v dávkovém režimu nebo v režimu skenování založeném na CI. Vývojáři nedostávají okamžitou zpětnou vazbu, jako by tomu bylo u analyzátorů Roslyn, ReSharperu nebo vestavěných nástrojů Visual Studia. - Strmá křivka učení pro konfiguraci

Přizpůsobení analytických profilů, potlačení nebo pravidel vyžaduje školení a znalost unikátního konfiguračního ekosystému Coverity. Dokumentace je rozsáhlá, ale může být i hustá. - Zaměřeno více na bezpečnost než na údržbu nebo architekturu

Coverity se specializuje na detekci bezpečnosti a spolehlivosti, ale postrádá architektonické nástroje, jako jsou grafy závislostí, sledování technického dluhu nebo metriky trendů, které poskytují nástroje jako NDepend. - Uživatelské rozhraní a uživatelský zážitek nebyly modernizovány

Vývojářské rozhraní a dashboard, ačkoli jsou funkční, zaostávají za moderními designovými standardy. Ve srovnání s uživatelsky orientovanými nástroji, jako je SonarQube nebo CodeClimate, může Coverity působit zastarale a těžkopádně. - Vyžaduje pravidelné ladění, aby se zabránilo falešně pozitivním výsledkům

Přestože je Coverity chválen pro svou přesnost, někteří uživatelé hlásí falešně pozitivní výsledky, zejména při použití pokročilých jazykových funkcí nebo vlastních frameworků. To vyžaduje neustálé zdokonalování pravidel a potlačování.

Coverity je špičkové řešení pro organizace, kde je bezpečnost, dodržování předpisů a správnost kódu nezbytná. Je ideální pro rozsáhlé, regulované nebo starší kódové základny, které vyžadují důkladnou analýzu defektů. Jeho podniková povaha však znamená, že nemusí být dostatečně agilní nebo lehký pro menší týmy nebo prostředí s rychlým vývojem bez řádné podpory a školení.

CodeRush

CodeRush od DevExpressu je rozšíření produktivity pro Visual Studio, které zahrnuje funkce pro navigaci v kódu, refaktoring a statickou analýzu kódu. CodeRush, navržený s důrazem na zkušenosti vývojářů, zvyšuje kvalitu kódu a jeho udržovatelnost a zároveň zvyšuje efektivitu psaní, čtení a navigace v kódu C#.

I když se nejedná o čistě statický analyzátor kódu jako Coverity nebo PVS-Studio, CodeRush obsahuje engine pro diagnostiku kódu v reálném čase, který pomáhá vývojářům dodržovat osvědčené postupy, vyhýbat se chybám a zjednodušovat kódové základny.

Výhody

- Integruje se přímo do Visual Studia s minimálním nastavením

- Poskytuje okamžitou statickou analýzu kódu a návrhy pro vývojáře, kteří píší kód.

- Zahrnuje více než 100 automatizovaných refaktoringů a nástrojů pro formátování kódu

- Zdůrazňuje potenciální problémy s výkonem, nepoužívaný kód a špatné postupy

- Nabízí vizuální nástroje, jako jsou metriky kódu, analýza závislostí a pokrytí kódu

- Zjednodušuje běžné úkoly vývojářů (např. přejmenování, změna pořadí parametrů, změna viditelnosti)

- Umožňuje konfiguraci a potlačení pravidel podle projektu nebo preference vývojáře

- Lehký a rychlý, navržený pro podporu moderních pracovních postupů v C#

Omezení a nedostatky

Navzdory své přitažlivosti pro jednotlivé vývojáře a malé týmy má CodeRush několik omezení, která snižují jeho užitečnost v podnikových scénářích statické analýzy:

- Není to specializovaný SAST ani bezpečnostní skener

CodeRush se zaměřuje na styl kódu, strukturu a produktivitu vývojářů. Nespecializuje se na detekci zranitelností ani na dodržování standardů, jako je OWASP nebo CWE. - Chybí funkce pro podnikové reporting

Neposkytuje centralizované dashboardy, sledování trendů vad ani funkce pro tvorbu reportů vhodné pro celotýmovou analýzu napříč CI kanály. - Omezená rozšiřitelnost pravidel

Ve srovnání s analyzátory Roslyn nebo nástroji jako NDepend nenabízí CodeRush rozsáhlý framework pro vytváření a vynucování vlastních pravidel statické analýzy nebo architektonických omezení. - Žádná integrace příkazového řádku ani CI/CD

Analýza se provádí výhradně v prostředí Visual Studia. V kanálech sestavení ani v infrastruktuře vzdálené analýzy není podporováno spouštění bez headlessu. - Žádná hloubková analýza datového toku ani kontaminace

CodeRush neprovádí analýzu citlivou na cestu, interprocedurální skenování ani pokročilé trasování toku dat. Proto může přehlédnout složité chyby, které se rozprostírají ve více souborech nebo vrstvách. - Více zaměřeno na produktivitu než na vymáhání kvality

Zaměření na ergonomii vývojářů může vést k méně přísnému vymáhání kódových standardů ve srovnání s nástroji jako SonarQube nebo Coverity, které upřednostňují přesnost v oblasti defektů. - Není ideální pro velké nebo starší kódové základny

I když je CodeRush responzivní v malých až středně velkých projektech, nemusí být efektivně škálovatelný v rozsáhlých podnikových repozitářích vyžadujících hloubkové statické kontroly, audity nebo hodnocení shody s předpisy.

CodeRush vyniká jako nástroj pro zvýšení produktivity zaměřený na vývojáře s cennou statickou zpětnou vazbou kódu a inteligentním refaktoringem pro C#. Nenahrazuje však formální platformy pro statickou analýzu kódu používané v DevSecOps nebo ve velkých týmech. Dobře se doplňuje s dalšími nástroji, když je na individuální úrovni požadována okamžitá zpětná vazba a čisté kódovací návyky.

StyleCop

StyleCop je nástroj pro statickou analýzu kódu vyvinutý společností Microsoft (a později spravovaný komunitou jako StyleCop.Analyzers), který se zaměřuje konkrétně na vynucování konzistentního stylu a formátování kódu v jazyce C#. Analyzuje zdrojový kód C#, aby se ujistil, že dodržuje definovanou sadu stylistických pravidel, čímž se zlepšuje čitelnost, udržovatelnost a konzistence týmu.

Spíše než odhalování bezpečnostních nedostatků nebo složitých logických chyb klade StyleCop důraz na srozumitelnost, konvence pojmenování, řádkování, rozvržení a dokumentaci.

Výhody

- Podporuje konzistentní styl kódování napříč týmy a rozsáhlými kódovými základnami

- Nabízí širokou škálu přizpůsobitelných pravidel pro formátování, pojmenování, řazení a komentování

- Integrováno s Visual Studiem a kompatibilní s analyzátory Roslyn

- Vynucuje styl kódu během kompilace, což pomáhá udržovat kvalitu během vývoje.

- Lze rozšířit pomocí konfiguračních souborů nebo dalších sad pravidel

- Snadná integrace do sestavovacích kanálů a prostředí CI (prostřednictvím NuGet nebo MSBuild)

- Podporuje čistý, čitelný a dobře zdokumentovaný kód C#

Omezení a nedostatky

Navzdory své užitečnosti pro standardizaci má StyleCop několik omezení, která snižují jeho dopad v širších kontextech statické analýzy:

- Zaměřuje se pouze na styl kódu, nikoli na správnost nebo bezpečnost

StyleCop nedetekuje chyby, problémy s výkonem ani zranitelnosti. Doplňuje nástroje jako analyzátory Roslyn nebo SonarQube, ale nenahrazuje je. - Může být příliš přísný a upovídaný

Pravidla StyleCop jsou četná a často přísná. Bez promyšlené konfigurace se týmy mohou ocitnout zahlcené varováním o nekritických stylistických problémech, což může narušit soustředění nebo způsobit únavu z pravidel. - Omezená podpora moderních konstrukcí C#

Ačkoli StyleCop.Analyzers zlepšil kompatibilitu s novějšími verzemi C# (jako jsou záznamy, porovnávání vzorů nebo typy odkazů s povolenou hodnotou null), podpora občas zaostávala za aktualizacemi kompilátorů, což způsobovalo problémy v rychle se vyvíjejících projektech. - Žádné vizuální reporty ani metriky

Na rozdíl od SonarQube nebo NDepend, StyleCop postrádá dashboardy, grafy ani sledování trendů. Zobrazuje pouze varování v IDE nebo ve výstupu sestavení, což omezuje přehled o celém týmu. - Žádná architektonická analýza ani analýza složitosti

StyleCop neanalyzuje závislosti kódu, strukturu tříd ani indexy udržovatelnosti. Zaměřuje se na povrchní konzistenci, nikoli na hlubší kvalitu návrhu. - Může být rušivý, pokud není správně nakonfigurován

Povolení StyleCopu v existujících projektech může zahltit sestavení varováním. Týmy musí pečlivě vyladit pravidla, aby vyvážily vynucování s praktičností, zejména během zavádění. - Závislé na údržbě komunity

Vzhledem k tomu, že původní projekt společnosti Microsoft byl archivován, závisí průběžný vývoj na přispěvatelích komunity. I když je aktivní, dlouhodobá udržitelnost může být pro podniky závislé na častých aktualizacích a podpoře problematická.

StyleCop zůstává cenným nástrojem pro týmy, které upřednostňují čistý a standardizovaný kód. Pro komplexní statickou analýzu kódu, zejména v oblastech, jako je bezpečnost, udržovatelnost nebo výkon, by se však měl používat společně s dalšími nástroji.

FxCop

FxCop byl jedním z prvních nástrojů pro statickou analýzu vyvinutých společností Microsoft, zaměřený na spravovaný kód .NET. Analyzuje kompilované sestavy (IL kód) spíše než zdrojový kód, což mu umožňuje kontrolovat shodu s pokyny pro návrh .NET Framework od společnosti Microsoft. Postupem času se vyvinul do FxCop Analyzers, sady analyzátorů založených na platformě Roslyn, integrovaných s Visual Studiem a MSBuild, které analyzují kód C# a VB.NET během kompilace.

Zatímco původní samostatný balíček FxCop je zastaralý, balíček analyzátorů FxCop se stále široce používá a byl z velké části absorbován do analyzátorů .NET SDK jako součást moderního vývoje .NET.

Výhody

- Vytvořeno a spravováno společností Microsoft, což zajišťuje hlubokou integraci s Visual Studiem a .NET SDK

- Analyzuje kód v době sestavení pomocí Roslynu a poskytuje rychlou zpětnou vazbu v reálném čase.

- Pomáhá prosazovat osvědčené postupy, konvence pojmenování, návrhy pro zvýšení výkonu a dodržování pokynů pro návrh.

- Podporuje potlačení a přizpůsobení pravidel pomocí sad pravidel a editorconfig

- Snadná instalace přes NuGet a integrace do stávajících projektů .NET Core nebo .NET 5+

- Bohatá sada pravidel zahrnujících použití, globalizaci, spolehlivost, udržovatelnost a další

- Aktivní vývoj se nyní přesunul k Analyzátory .NET, čímž je zajištěna budoucí kontinuita

Omezení a nedostatky

Přestože jsou analyzátory FxCop užitečné pro vynucování pravidel návrhu .NET, existuje několik klíčových omezení:

- Žádná analýza zaměřená na bezpečnost

FxCop se nezabývá hloubkovými bezpečnostními chybami, sledováním kontaminace ani běžnými zranitelnostmi, jako je XSS nebo SQL injection. Pro zajištění bezpečnosti se používají nástroje jako CodeQL, Verakódnebo Opevnit jsou povinné. - Omezená rozšiřitelnost

Vytváření vlastních pravidel je možné, ale ve srovnání s některými jinými frameworky pro analýzu je složitější. Podniky, které hledají vlastní vynucování pravidel, mohou shledat vývoj v Roslyn Analyzer flexibilnějším. - Zastaralá samostatná verze

Původní grafické rozhraní FxCop a nástroj pro analýzu na úrovni IL již nejsou udržovány. Uživatelé starších verzí musí přejít na analyzátory založené na platformě Roslyn, které se liší chováním a rozsahem. - Není určeno pro architektonickou analýzu ani analýzu závislostí

FxCop neposkytuje vhled do architektury systému, závislostí modulů ani porušení pravidel ve vrstvách. Nástroje jako Závislost jsou pro tyto obavy vhodnější. - Nedostatek vizuálních dashboardů nebo metrik

FxCop nenabízí žádné nativní uživatelské rozhraní pro vytváření reportů, sledování trendů ani dashboardy pro celý tým. Pro zpětnou vazbu se spoléhá na diagnostiku z IDE nebo výstup sestavení, což omezuje přehlednost pro týmy a manažery. - Překrývání s analyzátory .NET SDK

V moderních verzích .NET je mnoho pravidel FxCop sloučeno do vestavěných analyzátorů SDK. To může vést k nejasnostem nebo duplicitě, pokud nejsou sady pravidel pečlivě spravovány. - Slabá podpora pro prostředí mimo MSBuild

Projekty mimo ekosystém MSBuild (např. využívající Bazel nebo vlastní sestavovací systémy) čelí obtížím při integraci pravidel ve stylu FxCop.

FxCop (ve své současné podobě založené na Roslynu) zůstává solidním, Microsoftem podporovaným základem pro statickou analýzu projektů v C#, zejména pro týmy, které chtějí vynucovat standardní pravidla kódování a návrhu. V podnikových scénářích je však nejlepší jej doplnit dalšími nástroji pro architektonickou validaci, bezpečnostní skenování a vizuální reporting.

Analyzátor statického kódu Fortify

Fortify SCA je podniková platforma pro statickou analýzu navržená k detekci bezpečnostních zranitelností a problémů s kvalitou kódu v široké škále programovacích jazyků, včetně C#. Prohledává zdrojový kód, konfigurační soubory a artefakty sestav, aby identifikovala potenciální rizika v rané fázi vývojového cyklu. Fortify je díky svým přísným standardům dodržování předpisů a zabezpečení široce používán ve vysoce regulovaných odvětvích, jako jsou finance, zdravotnictví a státní správa.

Výhody

- Široká podpora jazyků a frameworků, včetně plného pokrytí moderních aplikací v C# a .NET

- Detekuje širokou škálu bezpečnostních chyb, včetně zranitelností typu injection, nezabezpečené kryptografie, problémů s ověřováním a dalších.

- Zahrnuje do kategorizace zranitelností oborové standardy jako CWE, OWASP Top 10 a SANS 25.

- Podpora integrace s nástroji CI/CD, IDE (například Visual Studio) a DevSecOps pipelines

- Podrobné zprávy s pokyny k nápravě podle priorit

- Nabízí Centrum zabezpečení softwaru (SSC) pro správu, sledování a řízení rizik na podnikové úrovni

- Podporuje vlastní balíčky pravidel a konfiguraci pro zásady specifické pro doménu

- S podporou dlouholetého týmu bezpečnostního výzkumu a pravidelných aktualizací pravidel

- Zahrnuje podporu pro cloudové i starší aplikace .NET

Omezení a nedostatky

Přestože je Fortify SCA výkonný nástroj, jeho složitost a zaměření na podniky s sebou nesou určité nevýhody:

- Vysoká křivka učení

Nastavení, konfigurace a ladění Fortify může být složité. Pro efektivní nasazení často vyžaduje specializované bezpečnostní inženýry nebo konzultanty. - Dopad na výkon u velkých kódových základen

Úplné skenování může být časově náročné, zejména u velkých nebo monolitických aplikací. Přírůstkové nebo částečné skenování je k dispozici, ale vyžaduje pečlivé ladění. - Drahé licencování

Fortify patří mezi nejdražší řešení na trhu a jeho cena je často pro malé nebo středně velké týmy nedostupná. Licence se obvykle odstupňovají podle velikosti aplikace a počtu uživatelských míst. - Rychlý onboarding pro vývojáře

Vývojáři, kteří nejsou obeznámeni s bezpečnostními koncepty, mohou shledat podrobné reporty Fortify zřejmě nadbytečnými a obtížně interpretovatelnými. Integrace s IDE sice pomáhá, ale bez zaškolení někdy chybí kontext. - Vyžadováno ladění balíčku pravidel

Předpřipravená pravidla mohou vést k velkému množství varování nebo falešně pozitivních výsledků. Týmy musí investovat čas do ladění pravidel pro kontexty specifické pro daný projekt, aby dosáhly užitečných výsledků. - Omezené poznatky o architektuře nebo kvalitě kódu

Ačkoli Fortify vyniká v bezpečnostním skenování, nabízí omezený přehled o udržovatelnosti softwaru, složitosti kódu nebo architektonické shodě. Pro holistický pohled jsou často nutné doplňkové nástroje. - Výzvy k integraci

Nestandardní prostředí sestavení nebo vlastní kanály mohou vyžadovat dodatečné úsilí k plné integraci skenů Fortify do pracovních postupů CI/CD.

Fortify se nejlépe hodí pro organizace se zralými bezpečnostními postupy, regulovaným prostředím a komplexními aplikacemi v jazyce C#, které vyžadují hloubkové skenování zranitelností a centralizovanou správu rizik. Pro menší týmy nebo projekty, které upřednostňují rychlost a použitelnost před vyčerpávající hloubkou, mohou lehčí nástroje nabídnout lepší poměr ceny a kvality.

checkmark

Checkmarx je přední podniková SAST platforma, která pomáhá organizacím identifikovat a napravit bezpečnostní zranitelnosti ve zdrojovém kódu již v raných fázích vývojového cyklu. Podporuje širokou škálu jazyků a frameworků s možnostmi hloubkové analýzy pro prostředí C# a .NET, včetně ASP.NET, Blazor a starších aplikací .NET Framework. Checkmarx, navržený pro integraci do moderních pracovních postupů DevSecOps, je široce používán v odvětvích, jako jsou finance, zdravotnictví a obrana.

Výhody

- Komplexní podpora pro projekty založené na C# a .NET, včetně kompletní syntaktické, sémantické a flow analýzy

- Efektivně detekuje zranitelnosti, jako je SQL injection, cross-site scripting, hardcoded secrets, nezabezpečená deserializace a chyby v ověřování.

- Využívá modelování toku dat a řízení k zajištění kontextového trasování zranitelností

- Integruje se s Visual Studiem, Azure DevOps, GitHubem, GitLabem, Jenkinsem a dalšími

- Přizpůsobitelné zásady skenování a mapování souladu s předpisy (např. OWASP Top 10, PCI DSS, HIPAA, GDPR)

- Zahrnuje pokyny k nápravě s příklady, které vývojářům pomohou rychleji řešit problémy

- Centralizovaný dashboard a reporting pro řízení rizik, dodržování předpisů a připravenost na audit

- Nabízí spravovanou cloudovou skenovací službu (Checkmarx One) i nasazení v místních podmínkách.

- Podporuje integraci s nástroji pro analýzu kompozice softwaru (SCA) a infrastrukturu jako kód (IaC)

Omezení a nedostatky

Navzdory svým silným stránkám v podnikovém prostředí má Checkmarx několik výhrad, které jsou obzvláště důležité pro týmy pracující s C#:

- Náročné a složité nastavení

Počáteční konfigurace, včetně ladění pravidel a integrace CI, může být časově náročná. Efektivní nasazení často vyžaduje asistenci s nástupem nebo podporu dodavatele. - Falešně pozitivní výsledky ve starších kódových základech C#

Starší nebo nestandardní vzory kódu (např. s dynamickou reflexí nebo ADO.NET) mohou vést k vyšší míře falešně pozitivních výsledků, pokud nebudou pravidla skenování upravena. - Omezené metriky architektonické/kódové kvality

Přestože je Checkmarx vynikající pro bezpečnostní zranitelnosti, poskytuje omezený vhled do udržovatelnosti, modularity nebo dodržování principů čisté architektury. Pro vynucování kvality jsou stále potřebné nástroje jako NDepend nebo ReSharper. - Vysoké náklady a zaměření na podnikání

Náklady na licencování jsou značné a nemusí být vhodné pro malé týmy nebo startupy. Platforma je primárně zaměřena na velká vývojová prostředí a podniky, které kladou důraz na bezpečnost. - Doba trvání skenování u velkých projektů C#

Přesnost hloubkového skenování zvyšuje dobu zpracování. Na monolitických nebo úzce propojených kódových základech může skenování bez optimalizace zpomalovat zpracování dat. - Žádná hluboká integrace s některými pracovními postupy specifickými pro .NET

Ve srovnání s nativními nástroji od Microsoftu může integrace s funkcemi, jako jsou analyzátory, typy odkazů s povolenou hodnotou null nebo konfigurace specifické pro běhové prostředí, postrádat hloubku. - Křivka učení pro vývojáře

Vývojáři, kteří nejsou obeznámeni s bezpečným kódováním nebo pokročilými typy zranitelností, mohou mít bez pokynů nebo školení problém s interpretací výstupu zprávy.

Checkmarx se nejlépe hodí pro podnikové aplikace v .NET/C#, které vyžadují robustní, automatizovanou detekci zranitelností napříč vývojovými kanály. I když je výkonný z hlediska hloubky a kontroly, může být pro týmy, které potřebují nenáročnou nebo statickou zpětnou vazbu v reálném čase, zbytečně náročný nebo vyžaduje příliš mnoho zdrojů.

Statická analýza Veracode

Veracode nabízí cloudovou nativní platformu pro statické testování zabezpečení aplikací (SAST), která je známá pro snadnou implementaci a podnikovou správu. Je široce používána v odvětvích s přísnými požadavky na dodržování předpisů, jako je bankovnictví, zdravotnictví a pojišťovnictví. Pro vývojáře v C# a týmy .NET Veracode podporuje analýzu webových i desktopových aplikací, včetně projektů ASP.NET Core, Blazor a starších projektů .NET Framework.

Výhody

- Plná podpora moderních i starších kódových základen C#, včetně .NET Core a .NET 6+

- Detekuje širokou škálu zranitelností včetně injekcí, kryptografických chyb, nezabezpečených API a problémů s obchodní logikou

- Díky plně cloudové architektuře není nutná žádná lokální infrastruktura.

- Jednoduchý model nahrávání a skenování s využitím předkompilovaných binárních souborů (DLL, EXE atd.)

- Splňuje požadavky OWASP Top 10, CWE, SANS 25 a předpisy specifické pro dané odvětví

- Podporuje vývoj řízený pravidly s automatickým vynucováním bezpečných postupů kódování

- Integruje se s Visual Studiem, Azure DevOps, Jenkinsem, GitHubem, GitLabem a dalšími platformami CI/CD

- Poskytuje jasné pokyny k nápravě, odkazy na CWE a doporučení k opravě.

- Nabízí analytické dashboardy a centralizované reportování rizik pro sledování dodržování předpisů a auditů

- Podpořeno bezpečnostním výzkumem a pravidelnými aktualizacemi balíčků pravidel

Omezení a nedostatky

Ačkoli Veracode poskytuje silnou bezpečnostní analýzu pro C#, přichází s některými architektonickými a praktickými kompromisy:

- Skenování předkompilovaných binárních souborů omezuje kontext na úrovni zdrojového kódu.

Protože Veracode pracuje s kompilovaným kódem, postrádá přehled o některých konstrukcích používaných v době vývoje, jako je například zakomentovaný nezabezpečený kód, komentáře kódu nebo detailní podmínky toku řízení. Vývojáři musí své aplikace před nahráním zkompilovat. - Žádná podpora pro zpětnou vazbu v reálném čase založenou na IDE

Na rozdíl od nástrojů jako Roslyn Analyzers nebo ReSharper, Veracode během vývoje neposkytuje inline ani interaktivní varování. Zranitelnosti se objeví až po sestavení a nahrání binárního souboru. - Pomalejší zpětnovazební smyčky v CI/CD

Přestože je proces nahrávání binárních souborů a čekání na výsledky analýzy integrován s mnoha vývojovými kanály, může zpomalit rychlé iterace nebo pracovní postupy řízené testováním. Není vhodný pro krátké vývojové cykly bez ladění. - Omezená kvalita statického kódu nebo vynucování stylů

Veracode se zaměřuje spíše na bezpečnostní nedostatky než na obecnou kvalitu kódu, validaci architektury nebo formátování. Týmy jej často potřebují spárovat s nástroji jako StyleCop, NDepend nebo ekvivalenty ESLint, aby zajistily plné pokrytí. - Ceny na podnikové úrovni

Náklady jsou pro menší týmy obecně neúnosné. Platforma je určena pro střední až velké podniky s rozpočtem a procesy pro podporu vývoje zaměřeného na bezpečnost. - Nedostatek přizpůsobení pravidel

Ve srovnání s open-source nebo lokálně hostovanými nástroji nabízí Veracode omezené možnosti přizpůsobení nebo vytváření nových pravidel detekce pro proprietární kódovací vzory nebo specializovaná C# API.

Veracode je solidní řešení pro organizace, které hledají cloudový, zabezpečený přístup ke statické analýze s funkcemi správy a auditu. Týmy, které potřebují okamžitou zpětnou vazbu od vývojářů nebo kontrolu na úrovni zdrojového kódu, však mohou shledat platformu méně responzivní než alternativy integrované s IDE nebo open-source.

Klocwork

Klocwork, vyvinutý společností Perforce, je nástroj pro statické testování bezpečnosti aplikací (SAST) určený pro vývoj softwaru s vysokou mírou jistoty. Podporuje širokou škálu programovacích jazyků, včetně C#, C++, Javy, Pythonu a JavaScriptu, a je hojně využíván v regulovaných a bezpečnostně kritických odvětvích, jako je automobilový průmysl, letecký průmysl, obrana a zdravotnictví.

Pro týmy C# nabízí Klocwork účinný způsob, jak detekovat bezpečnostní zranitelnosti, chyby kódu a problémy s údržbou v rané fázi vývojového cyklu.

Výhody

- Podporuje moderní standardy C# a integraci s Visual Studiem a MSBuild

- Detekuje přetečení vyrovnávací paměti, výjimky nulových odkazů, zranitelnosti typu injection, problémy se souběžností a logické vady.

- Silné zaměření na bezpečnostní shoda, který nabízí vestavěné sady pravidel pro standardy OWASP Top 10, CWE, MISRA a CERT

- Poskytuje inkrementální analýza s včasnou zpětnou vazbou při změnách kódu, což pomáhá předcházet regresím

- Kompatibilní s rozsáhlými a komplexními kódovými bázemi C# bez snížení výkonu

- Integruje se s kanály CI/CD včetně Jenkins, GitHub Actions, Azure DevOps a dalších

- Nabídky sledovatelnost toku vad a hloubkovou diagnostiku k pochopení základních příčin

- Zahrnuje desktopový plugin pro vývojáře a serverový reporting pro manažery a QA

- Škálovatelné pro distribuované týmy pracující na monolitických nebo mikroservisních systémech

- Umožňuje vývoj zaměřený na bezpečnost v prostředí DevSecOps a Agile.

Omezení a nedostatky

Přestože je Klocwork připraven pro podniky, má určité problémy a oblasti, které mohou bránit jeho přijetí nebo použitelnosti, zejména pro menší nebo méně regulované vývojové týmy:

- Složitá konfigurace a strmá křivka učení

Počáteční nastavení a doladění analytických pravidel může vyžadovat značné množství času a znalostí dané oblasti. Týmy si často musí vyhradit čas na školení nebo zapojit specializované bezpečnostní inženýry. - Větší rozměry ve srovnání s lehkými analyzátory

Klocwork spotřebovává více zdrojů než jednoduché nástroje jako Roslyn nebo StyleCop, což může zpomalovat CI pipelines nebo vývojová prostředí na méně výkonných počítačích. - Ve výchozím nastavení není vhodné pro vývojáře

I když jsou k dispozici pluginy, vývojáři mohou shledat uživatelské rozhraní méně intuitivní ve srovnání s moderními nástroji integrovanými do IDE. Interpretace některých zjištění může vyžadovat odborné znalosti seniorů. - Vysoké náklady a umístění v podniku

Licencování je pro střední až velké organizace drahé. Malé týmy nebo open-source projekty to mohou považovat za nedostupné. - Omezená open-source komunita a rozšiřitelnost

Na rozdíl od analyzátorů podporovaných komunitními ekosystémy (např. ESLint, Roslyn) je Klocwork proprietární a nabízí menší flexibilitu pro rozšiřování nebo psaní vlastních pravidel bez podpory dodavatele. - Uživatelské rozhraní a prostředí pro tvorbu sestav

Uživatelské rozhraní pro hlášení a třídění problémů je funkční, ale zastaralé. Některé týmy hlásí problémy s použitelností u velkého počtu nálezů.

Klocwork se dobře hodí pro podniková nebo kritická vývojová prostředí v C#, která vyžadují dodržování předpisů, bezpečný kód a formální sledování defektů. Nemusí však být vhodný pro menší agilní týmy nebo organizace, které hledají rychlou a vývojářům přívětivou zpětnou vazbu a flexibilitu nástrojů.

Semgrep

Semgrep je open-source nástroj pro statickou analýzu vyvinutý společností r2c (ReturnToCorp), který klade důraz na jednoduchost, rychlost a skenování založené na pravidlech v mnoha jazycích, včetně C#. Je obzvláště oblíbený mezi bezpečnostními inženýry a týmy DevSecOps díky svým schopnostem porovnávání vzorů a schopnosti zachytit bezpečnostní problémy i problémy s kvalitou kódu pomocí přizpůsobitelných pravidel.

Semgrep podporuje C# v komunitní i komerční úrovni a nabízí cloudové i samostatně hostované modely nasazení.

Výhody

- Lehký a rychlý analyzátor založený na rozhraní CLI s podporou moderní syntaxe C#

- Snadno psatelná a srozumitelná pravidla založená na YAML umožňují vytvářet vlastní vzory specifické pro kódovací postupy organizace

- Vhodné pro DevSecOps pipeline díky rychlému spuštění a integraci CI/CD s GitHub Actions, GitLab CI, Azure DevOps a dalšími.

- Vestavěné knihovny pravidel pro zabezpečení, údržbu a výkon (včetně OWASP Top 10, SANS 25 a dalších)

- Silná podpora pro posun zabezpečení doleva, odhalování problémů před sloučením nebo nasazením

- Funguje dobře pro vynucování bezpečných vzorů a osvědčených postupů napříč sdílenými kódovými základnami.

- Cloudová platforma (Semgrep Cloud Platform) zahrnuje dashboardy, PR komentáře, auditní protokoly a týmové vynucování pravidel

- Rozšiřitelné o Semgrep Supply Chain a Semgrep Secrets pro hlubší pokrytí zabezpečení aplikací

- Živá komunita a neustále rostoucí otevřený registr pravidel

- K dispozici je bezplatná úroveň s velkorysými limity a bez bariér pro vstup pro malé týmy

Omezení a nedostatky

Navzdory své flexibilitě a rychlosti má Semgrep při aplikaci na kód C# značná omezení, zejména pro úlohy hloubkové statické analýzy:

- Částečná podpora jazyka C#

Ve srovnání s pokročilou podporou JavaScriptu, Pythonu nebo Go se podpora C# v Semgrepu stále vyvíjí. Nemusí plně parsovat nebo rozumět pokročilým funkcím C#, jako je LINQ, async/await toky, generiky nebo složité výrazové stromy. - Žádná hloubková analýza toku dat

Semgrep vyniká v syntaktickém a sémantickém porovnávání, ale postrádá pokročilou analýzu toku řízení a zranitelností, kterou nabízejí nástroje jako Coverity, Klocwork nebo CodeQL. To může omezit jeho schopnost detekovat zranitelnosti, které se rozprostírají přes více souborů nebo volání metod. - Omezená integrace IDE

Na rozdíl od analyzátorů založených na Roslynu nebo ReSharperu Semgrep ve výchozím nastavení neposkytuje inline diagnostiku přímo v Visual Studiu nebo Rideru. Vývojáři se musí spoléhat na zpětnou vazbu od CI nebo ji používat jako nástroj pro ruční skenování, pokud nejsou vytvořeny vlastní integrace. - Žádná vizualizace ani architektonická analýza

Neexistuje žádná podpora pro grafy závislostí, metriky kódu ani funkce ověřování architektury, které podnikové týmy často vyžadují. - Strmá křivka učení pro tvorbu pravidel

I když se základní pravidla snadno píší, vytváření spolehlivých a bezšumových vzorů pro rozsáhlé kódové základny C# může vyžadovat podrobnou znalost abstraktní syntaktické stromové struktury Semgrepu a vnitřních mechanismů jazyka. - Efektivnější v bezpečnostních pracovních postupech než obecné vynucování kvality

Silné stránky Semgrepu spočívají v bezpečnostním skenování a dodržování pravidel. Není tak plně vybaven pro vynucování stylistických konvencí nebo provádění cyklomatických kontrol složitosti jako nástroje jako NDepend nebo StyleCop.

Semgrep je vynikající volbou pro moderní týmy zavádějící DevSecOps postupy, které potřebují přizpůsobitelné, rychlé a kolaborativní skenování. Pro vývoj v C# funguje nejlépe jako součást strategie s více nástroji, spíše než jako plnohodnotná náhrada za hloubkové analyzátory nebo nativní řešení IDE.

CodeQL

CodeQL, vyvinutý společností GitHub (nyní součástí Microsoftu), je engine pro sémantickou analýzu kódu, který umožňuje dotazovat zdrojový kód, jako by se jednalo o data. Z kódové základny vytváří relační databázi a umožňuje uživatelům psát dotazy pro detekci bezpečnostních zranitelností, problémů s výkonem a chyb v kódu. Jako součást GitHub Advanced Security (GHAS) hraje CodeQL ústřední roli při rozsáhlém hledání zranitelností, zejména v oblasti open source.

C# patří mezi oficiálně podporované jazyky a GitHub rozšiřuje svou podporu pro ekosystémy založené na .NET.

Výhody

- umožňuje hluboká sémantická analýza kódu v jazyce C#, modelování řízení a datových toků pro detekci komplexních, vícekrokových zranitelností

- Funguje s nativními pracovními postupy GitHubu a nabízí bezproblémovou integraci do žádostí o změnu (pull request), událostí push a plánovaných bezpečnostních kontrol.

- Dokáže detekovat těžko odhalitelné problémy, jako je nezabezpečená deserializace, neověřené vstupy, procházení cestou a vzorce vkládání.

- S podporou rostoucího GitHubu knihovny dotazů, včetně pravidel OWASP Top 10 a CWE

- Poskytuje plnou kontrolu nad psaním vlastních dotazů CodeQL pomocí specializovaného jazyka založeného na Datalogu.

- Silné povědomí o správě verzí, schopnost sledovat změny napříč pobočkami a PR

- Vhodné pro velké kódové základny a organizace s více repozitáři díky škálování založenému na akcích GitHubu

- Balíčky dotazů s otevřeným zdrojovým kódem umožňují opětovné použití a sdílení bezpečnostních kontrol vyvinutých komunitou

- Umožňuje bezpečnostním výzkumníkům kontrolu historického kódu a audit zranitelností

- Bezpečnostní tým GitHubu interně používá CodeQL pro globální lov CVE, což jej činí testovaným v bojových situacích s vysokým dopadem.

Omezení a nedostatky

Přestože je CodeQL jedním z nejvýkonnějších nástrojů dostupných pro hloubkovou statickou analýzu, má při každodenním vývoji v C# několik výhrad:

- Strmá křivka učení pro vlastní pravidla

Psaní vlastních dotazů vyžaduje znalost dotazovacího jazyka CodeQL, který má jedinečnou syntaxi a sémantický model. Většina vývojářů potřebuje specializované školení nebo čas, aby se stali produktivními. - Vyžaduje databáze stavebních předpisů

Než lze spustit jakýkoli dotaz, musí být kód zkompilován a transformován do databáze CodeQL. Tento krok zvyšuje složitost a čas CI pipeline, zejména u velkých nebo často se měnících repozitářů. - Omezeno pokrytím zdrojového jazyka a dostupnými nástroji

I když je C# podporováno, může zaostávat za primárními cílovými jazyky CodeQL, jako jsou Java, JavaScript a Python, z hlediska předpřipravených pravidel a kvality dotazů. Také některé pokročilé chování specifické pro .NET (např. reflexe, generování běhového kódu) může být náročné modelovat. - Nevhodné pro stylistická nebo formátovací pravidla

CodeQL není navržen tak, aby vynucoval stylistické průvodce ani formátování kódu. Je striktně zaměřen na logické, sémantické a bezpečnostní vzory. - Nedostatek podpory IDE

Neexistuje žádná přímá integrace s Visual Studiem ani Riderem, takže vývojáři se musí spoléhat na zpětnou vazbu CI/CD nebo ručně používat nástroje CLI. - Pro plnou funkcionalitu je nutná podniková licence.

GitHub Advanced Security (GHAS), který poskytuje spravovanou službu CodeQL, je k dispozici pouze pro zákazníky GitHub Enterprise Cloud a Server. To omezuje jeho přijetí týmy, které GitHub nepoužívají. - Omezená hodnota pro menší projekty

Pro jednoduché C# aplikace nebo týmy hledající rychlé výsledky může nastavení a složitost CodeQL převážit nad jeho výhodami ve srovnání s lehkými nástroji, jako je Roslyn nebo ReSharper.

CodeQL vyniká v organizacích, které upřednostňují bezpečnost a jsou ochotny investovat do vytváření vlastních sad dotazů a pracovních postupů. Je ideální pro projekty C# s vysokými požadavky na dodržování předpisů, více přispěvateli a rozvinutou kulturou DevSecOps. Pro ostatní funguje nejlépe jako doplňková vrstva k tradičním analyzátorům.

Aikido

Aikido Security je novějším hráčem v oblasti zabezpečení aplikací a nabízí vývojářům přátelské SAST, SCA a tajné skenování v jednotné platformě. Je navržen s ohledem na jednoduchost a rychlost a zaměřuje se na moderní vývojové pracovní postupy s integrací po instalaci pro oblíbené platformy, jako jsou GitHub, GitLab, Bitbucket a Azure DevOps.

Ačkoli se nejedná o tradiční hloubkový statický analyzátor kódu jako ReSharper nebo CodeQL, Aikido podporuje projekty v C# a .NET a poskytuje cenné poznatky zejména v oblastech bezpečnostních zranitelností a rizik závislostí.

Výhody

- Lehký a snadno integrovatelný do pracovních postupů CI/CD pro GitHub, GitLab, Bitbucket a Azure

- Nabízí vestavěné skenování pro SAST, SCA (analýzu složení softwaru) a tajné kódy v jedné platformě.

- Podporuje C# s běžnými vzory detekce zranitelností, jako jsou pevně kódované tajné kódy, SQL injection a nezabezpečené závislosti.

- Čisté a moderní uživatelské rozhraní určené pro vývojáře a DevOps týmy, nikoli pro bezpečnostní experty.

- Kontextové třídění problémů a stanovování priorit rizik pomáhají předcházet únavě z výstrah

- Umožňuje ovládací prvky založené na zásadách, např. slučování bloků, pokud jsou nalezeny kritické problémy.

- Pro konfiguraci pravidel není potřeba žádné nastavení, s automatickým vyhledáváním projektů a jazyků

- Bezplatná úroveň je k dispozici pro malé týmy a přispěvatele s otevřeným zdrojovým kódem.

- Rychlé doby skenování s akčním výstupem v žádostech o změny

- Firemní kultura kladená na bezpečnost na prvním místě s dodržováním GDPR a ISO 27001

Omezení a nedostatky

Ačkoli je Aikido působivou DevSecOps platformou pro moderní týmy, má svá omezení pro ty, kteří hledají hloubkovou statickou analýzu nebo pokročilé inspekce kódu specifické pro C#:

- Omezená hloubka pravidel pro složité vzory kódu C#

Aikido se více zaměřuje na bezpečnostní skenování než na kvalitu kódu a chybí mu mnoho logických nebo výkonnostních kontrol, které poskytují nástroje jako NDepend nebo ReSharper. - Není ideální pro detekci strukturálních chyb nebo návrhy refaktoringu

Nebude identifikovat problémy související se zneužitím objektového modelu, cyklickými závislostmi nebo architektonickými zápachy běžnými v podnikových aplikacích. - Chybí podpora pro vytváření vlastních pravidel nebo jemné doladění konfigurace

Uživatelé si nemohou snadno definovat vlastní statická pravidla ani rozšiřovat logiku detekce, na rozdíl od analyzátorů CodeQL nebo Roslyn. - Bez integrace s Visual Studiem nebo IDE

Všechny výsledky se zobrazují prostřednictvím webového rozhraní nebo komentářů v žádostech o změnu. Vývojáři zvyklí na linting založený na IDE to mohou považovat za rušivé. - Primárně postaveno na pracovních postupech založených na Gitu

Týmy používající centralizovanou správu zdrojů nebo starší modely nasazení nemusí mít prospěch z jeho automatizačních funkcí. - Skenování probíhá většinou v rámci CI, nikoli během lokálního vývoje.

V rámci vývojářského pracovního postupu neexistují žádné nativní nástroje pro pre-commit hooky ani pro zpětnou vazbu v reálném čase.

Aikido se nejlépe hodí pro týmy zaměřené na bezpečnost a cloudové prostředí, které pracují s C# v moderních CI/CD pipeline. Nabízí rychlé poznatky a dobré pokrytí běžných zranitelností a tajných informací. Pro týmy, které potřebují architektonickou analýzu, flexibilitu vlastních pravidel nebo pokročilé vynucování kvality, by však mělo být doplněno tradičními analyzátory kódu.

DeepSource

DeepSource je automatizovaná platforma pro kontrolu kódu, která poskytuje statickou analýzu, detekci chyb, bezpečnostní skenování a formátování kódu v různých jazycích. Ačkoli má silnější podporu pro jazyky jako Python, Go a JavaScript, DeepSource postupně rozšířil svou podporu i na ekosystémy C# a .NET s cílem pomoci vývojářům udržovat čisté, bezpečné a snadno udržovatelné kódové základny.

Integruje se s platformami pro správu verzí, jako jsou GitHub, GitLab a Bitbucket, a provádí statickou analýzu každého commitu a pull requestu.

Výhody

- Podpora statické analýzy pro C# ihned po instalaci se zaměřením na výkon, rizika chyb, anti-pattern a bezpečnostní zranitelnosti

- Bezproblémová integrace s GitHubem, GitLabem a Bitbucketem pro zpětnou vazbu k žádostem o změny v reálném čase

- Nabízí návrhy automatických oprav pro urychlení řešení běžných problémů s kódem.

- Sjednocený dashboard pro přehledy stavu kódu napříč repozitáři a týmy

- Lehký a bezkonfigurační onboarding s automatickou detekcí struktury kódu

- Zahrnuje metriky, jako je fluktuace kódu, duplikace a trendy pokrytí

- Poskytuje rychlý přehled o regresích kvality kódu v čase a větvích.

- Podporuje pravidla ignorování, potlačení a ladění závažnosti pro lepší kontrolu šumu

- Webové rozhraní je intuitivní a vhodné jak pro vývojáře, tak pro vedoucí inženýry

- Mezi podnikové funkce patří týmová oprávnění a řídicí panely pro dodržování předpisů

Omezení a nedostatky

Přestože se jedná o rychle rostoucí platformu, má DeepSource při použití konkrétně pro... Projekty v C# v podniku nebo ve velkém měřítku:

- Podpora C# je méně vyspělá než pro Python nebo JavaScript

DeepSource postrádá hloubku a šíři statických pravidel, které se nacházejí v nástrojích jako Roslyn, ReSharper nebo NDepend, zejména pro složité vzory aplikací .NET. - Omezené přizpůsobení pravidel

Uživatelé nemohou definovat vlastní pravidla statické analýzy pomocí jazyka specifického pro doménu ani rozšiřovat sady pravidel nad rámec toho, co je nativně podporováno. - Žádná integrace s Visual Studiem

Vývojáři pracující v IDE, jako je Visual Studio nebo Rider, se musí spoléhat na zpětnou vazbu založenou na CI nebo ručně kontrolovat výsledky ve webovém uživatelském rozhraní DeepSource. - Zaměřuje se na problémy na úrovni kódu, ale nezahrnuje analýzu na úrovni architektury ani optimalizaci struktury kódu.

- Žádná podpora pro pokročilou analýzu toku nebo trasování dat

Díky tomu je méně efektivní při detekci zranitelností ve více linkách nebo selhání složité bezpečnostní logiky. - Prémiové funkce jsou uzamčeny v rámci podnikových plánů

Funkce jako sledování historie, reportování shody s předpisy nebo vynucování zásad vyžadují licence vyšší úrovně. - Primárně cloudové, s omezenými možnostmi pro lokální prostředí s vysokou regulací

DeepSource je skvělou volbou pro malé až středně velké C# týmy, které chtějí rychlou a automatickou statickou analýzu bez hluboké konfigurace. Nejlépe funguje v CI pracovních postupech založených na Gitu a doplňuje tradiční kódové lintery. Pro projekty na podnikové úrovni nebo týmy, které hledají architektonické poznatky a hlubokou podporu pro interní prvky .NET, může být nutné jej spárovat s dalšími specializovanými analyzátory.

Usoudit#

Infer# je nástroj pro statickou analýzu v C# vyvinutý společností Microsoft Research, založený na frameworku Infer od Facebooku. Zaměřuje se na interprocedurální analýzu, která mu umožňuje detekovat složité chyby, jako jsou dereference nulových hodnot, úniky zdrojů, závodní podmínky a problémy s pamětí napříč hranicemi metod. Infer# má vývojářům pomoci odhalit hluboké sémantické chyby, které by obvykle unikly konvenčním linterům nebo se objevily pouze za běhu.

Funguje to tak, že převede .NET Intermediate Language (IL) na interní reprezentaci a poté provede pokročilou formální ověřovací analýzu.

Výhody

- Založeno na enginu Infer od Facebooku, široce uznávaném pro pokročilou statickou analýzu mobilního a serverového kódu

- Provádí interprocedurální a symbolickou analýzu a detekuje problémy, které se týkají více metod nebo tříd.

- Obzvláště užitečné pro identifikaci dereferencí nulových ukazatelů, úniků paměti a problémů se souběžností.

- Schopnost uvažovat o .NET Intermediate Language (IL), což umožňuje analýzu napříč všemi jazyky podporovanými .NET

- Aktivně vyvíjeno výzkumným oddělením společnosti Microsoft se silným akademickým základem

- Open source s permisivní licencí pro podnikové nebo akademické použití

- Integrace možná s MSBuild a CI pipelines pro automatickou analýzu

- Užitečné ve výzkumném prostředí, při auditech bezpečného kódování nebo jako součást formálních ověřovacích pracovních postupů

- Detekuje potenciální pády za běhu a logické chyby, které je obtížné odhalit standardními nástroji

Omezení a nedostatky

Přestože je Infer# svým rozsahem výkonný, má několik nedostatků, které omezují jeho použitelnost pro obecné vývojové pracovní postupy:

- Není to plně vybavený statický analyzátor pro obecný styl kódu, design nebo udržovatelnost

Infer# se úzce zaměřuje na detekci chyb a neposkytuje metriky kvality kódu, analýzu složitosti ani architektonické poznatky jako NDepend nebo ReSharper. - Žádná integrace s Visual Studiem ani s IDE

Veškerá interakce probíhá z příkazového řádku. Není vhodné pro vývojáře, kteří očekávají zpětnou vazbu v editoru nebo automatické opravy. - Vysoká technická bariéra vstupu

Vyžaduje znalost IL, operací příkazového řádku a případně i určitou znalost formálních metod pro interpretaci určitých výstupů. - Nedostatečná dokumentace a podpora komunity

Ve srovnání s nástroji, jako jsou analyzátory Roslyn nebo SonarQube, postrádá Infer# rozsáhlé návody, příklady ani aktivní fóra pro řešení problémů. - Není aktivně udržováno pro široké produkční využití

Jedná se o výzkumný projekt společnosti Microsoft, což znamená, že nemusí dostávat konzistentní aktualizace ani podporu na produkční úrovni. - Žádné skenování SCA (závislostí) ani pravidla specifická pro zabezpečení

Nedokáže detekovat zastaralé balíčky, nezabezpečené používání API ani jiné povrchní bezpečnostní problémy. - Obavy škálovatelnosti u velkých podnikových projektů

Analýza může být pomalá a při aplikaci na rozsáhlé kódové báze spotřebovává značné systémové prostředky.

Infer# je nejvhodnější pro týmy, které upřednostňují formální detekci chyb, prostředí s velkým množstvím výzkumu nebo audity, kde je vyžadována hloubková analýza citlivá na cestu. Není to hotové řešení pro každodenní statickou analýzu v typickém podnikovém vývoji v C#, ale slouží jako silný doplňkový nástroj v bezpečných nebo bezpečnostně kritických vývojových kontextech.

Skenování Pumy

Puma Scan je nástroj pro statickou analýzu určený k identifikaci bezpečnostních zranitelností v aplikacích .NET a C#, zejména těch, které souvisejí s bezpečnými postupy kódování a dodržováním předpisů. Je vytvořen s důrazem na kategorie OWASP Top 10 a CWE (Common Weakness Enumeration), což z něj činí oblíbenou volbu mezi týmy .NET, které se zaměřují na bezpečnost.

Nástroj je k dispozici ve dvou hlavních verzích: Puma Scan Community Edition, která je integrována do Visual Studia, a Puma Scan Professional, která přidává podnikové funkce, jako je integrace CI/CD, přizpůsobení pravidel a centralizované vytváření sestav.

Výhody

- Přizpůsobeno pro bezpečnostní skenování .NET a C# s pravidly sladěnými se standardy OWASP a CWE

- Integruje se přímo do Visual Studia a poskytuje vývojářům okamžitou zpětnou vazbu během kódování.

- Nabízí analýzu toku kódu, která dokáže sledovat, jak nedůvěryhodný vstup proudí kódem, a detekovat problémy, jako je XSS, SQL injection, command injection atd.

- Profesionální edice podporuje integraci CI/CD pipeline, vhodná pro DevSecOps postupy.

- Generuje podrobné zprávy včetně kategorií zranitelností, úrovní závažnosti a pokynů k nápravě

- Pro proprietární vzory kódu lze přidat vlastní pravidla (pouze pro profesionály)

- Pomáhá týmům v rané fázi SDLC prosazovat zásady bezpečného kódování.

- Navrženo jako doplněk k požadavkům na bezpečný životní cyklus vývoje pro regulovaná odvětví

- Spravováno společností Secure Development Solutions a pravidel se průběžně aktualizují.

Omezení a nedostatky

Přestože Puma Scan poskytuje silnou bezpečnostní analýzu v C#, má určitá významná omezení, zejména ve srovnání s širšími platformami pro statickou analýzu:

- Důraz je kladen výhradně na bezpečnost

Puma Scan nenabízí analýzu problémů s výkonem, údržbou, zápachem kódu ani designovými vadami. Je není to univerzální statický analyzátor. - Komunitní edice je omezená

Chybí mu integrace CI/CD, týmové reporting, vlastní pravidla a podpora. Pro podnikové použití je vhodná pouze edice Professional, která může vyžadovat další licence. - Šířka sady pravidel je užší než velké platformy jako Fortify, Checkmarx nebo Veracode.

Puma Scan může přehlédnout zranitelnosti, které vyžadují pokročilejší sledování kontaminace nebo kontextové skenování. - Žádné vizualizace ani architektonické poznatky

Na rozdíl od nástrojů jako NDepend, Puma Scan neposkytuje grafy volání, mapy závislostí ani analýzu struktury kódu. - Nedostatečná podpora pro SAST ve více jazycích

Puma Scan se zaměřuje výhradně na C#, což znamená, že není ideální pro polyglotní kódové základny nebo full-stack týmy, které potřebují skenování JavaScriptu, Javy nebo Pythonu. - Aktualizace a komunita jsou menšího rozsahu

Ve srovnání s ekosystémy zaměřenými na bezpečnost, jako je Snyk nebo CodeQL od GitHubu, má Puma Scan omezenější uživatelskou základnu a komunitní podporu.

Puma Scan je nejvhodnější pro vývojové týmy v C#, které kladou důraz na bezpečnost a chtějí v rámci svých každodenních pracovních postupů detekovat zranitelnosti s důrazem na dodržování předpisů a udržovat bezpečný kód. Může být obzvláště cenný v odvětvích citlivých na dodržování předpisů, jako jsou finance nebo zdravotnictví. Týmy, které hledají komplexnější analýzu nebo širší jazykovou podporu, však mohou potřebovat kombinovat Puma Scan s doplňkovými nástroji.

Skenování bezpečnostního kódu

Security Code Scan (SCS) je bezplatný a open-source nástroj pro statickou analýzu založený na platformě Roslyn, který je určen k identifikaci bezpečnostních zranitelností v aplikacích C# a .NET. Integruje se přímo do sestavovacího kanálu a pracovního postupu vývojáře prostřednictvím Visual Studia a MSBuild a zaměřuje se především na detekci nebezpečných kódovacích vzorů, zejména těch, které jsou označeny standardy OWASP Top 10 a CWE.

SCS je obzvláště cenný pro vývojáře, kteří hledají nenáročnou zpětnou vazbu zaměřenou na bezpečnost během vývoje, bez nutnosti složitého nastavení nebo náročného licencování.

Výhody

- Vytvořeno s využitím kompilační platformy Roslyn, díky čemuž je vysoce kompatibilní s ekosystémem .NET

- Bezproblémová integrace s Visual Studiem a MSBuild, která umožňuje detekci a zpětnou vazbu v reálném čase

- Zaměřuje se na běžné zranitelnosti, jako například:

- SQL Injection

- XSS (skriptování mezi weby)

- Pevně zakódované přihlašovací údaje

- Nejistá deserializace

- Příkazová injekce

- Lehký a rychlý; výrazně neovlivňuje výkon sestavení

- Lze přidat do CI/CD kanálů pomocí akcí NuGet nebo GitHub pro automatizované skenování.

- Časté aktualizace a aktivní repozitář GitHub

- Dobrý výchozí bod pro bezpečné vývojové postupy v projektech C#

- Podporuje výstup ve formátu SARIF, takže je kompatibilní s bezpečnostními dashboardy a agregátory

Omezení a nedostatky

Navzdory své velké užitečnosti pro vývojáře v C# má Security Code Scan několik omezení, která ovlivňují jeho vhodnost ve větších nebo více regulovaných prostředích:

- Omezený rozsah

Skenuje pouze bezpečnostní zranitelnosti. Nedetekuje problémy s kvalitou kódu, úzká hrdla výkonu ani porušení architektury. - Základní detekce zranitelností

I když SCS odhaluje běžné chyby, postrádá pokročilé funkce. sledování kontaminace, hluboko interprocedurální analýza, a modelování datových toků nachází se v nástrojích podnikové úrovně, jako je Fortify nebo CodeQL. - Žádné uživatelské rozhraní, dashboard ani vrstva pro tvorbu sestav

Vývojáři se musí spoléhat na výstup sestavení nebo varování IDE, bez vizualizace, sledování historie nebo centralizované správy sestav. - Omezené přizpůsobení

SCS neumožňuje jemné doladění konfigurace pravidel ani vytváření vlastních sad pravidel pro pokrytí proprietárních hrozeb. - Žádná podpora pro jazyky jiné než .NET

SCS je striktně určen pro C#/.NET. Nemůže pomoci týmům spravovat polyglot stacky nebo multiplatformní aplikace. - Není ideální pro prostředí s vysokým zabezpečením nebo náročnými požadavky na dodržování předpisů

I když je SCS užitečný pro prevenci, sám o sobě nenabízí hloubku ani auditovatelnost vyžadovanou standardy jako PCI-DSS nebo ISO 27001.

Bezpečnostní kontrola kódu je nejvhodnější pro jednotlivé vývojáře nebo malé týmy, které chtějí zavést základní bezpečné kontroly kódu v rané fázi vývojového procesu, aniž by to zvyšovalo jeho složitost. Pro podnikové aplikace nebo bezpečnostně kritické systémy slouží nejlépe jako doplněk k pokročilejším a komplexnějším platformám pro zabezpečení aplikací.

soundQube

SonarQube je populární open-source platforma pro průběžnou kontrolu kvality kódu, která podporuje širokou škálu programovacích jazyků, včetně C#. Analyzuje kód na chyby, zranitelnosti, „pach“ kódu a duplikace, čímž pomáhá týmům vynucovat kontroly kvality a udržovat zdravé kódové základny. Nástroj je široce používán jak v malých týmech, tak i ve velkých podnicích pro integraci DevOps a průběžné sledování kvality.

SonarQube podporuje analýzu v C# prostřednictvím pluginu SonarC# a je kompatibilní s aplikacemi .NET Core, .NET 5+ a staršími verzemi .NET Framework. Dobře se integruje s populárními systémy CI/CD a IDE, jako je Visual Studio.

Výhody

- Komplexní statická analýza kódu včetně chyb, zranitelností, „pachů“ kódu, technického dluhu a metrik udržovatelnosti

- Vestavěná podpora pro C# a mnoho dalších jazyků, ideální pro vícejazyčné projekty

- Poskytuje centralizovaný dashboard pro vizualizaci trendů kvality kódu, pokrytí a aktivních oblastí

- Podporuje vlastní brány kvality, vynucuje standardy kódování během pull requestů nebo sestavení CI

- Integruje se s GitHubem, Azure DevOps, Jenkinsem, GitLabem, Bitbucketem a mnoha platformami CI/CD

- Zvýrazňuje problémy přímo ve Visual Studiu při použití se SonarLint.

- Nabízí pravidla zaměřená na bezpečnost namapovaná na standardy CWE, OWASP a SANS.

- Generuje podrobné zprávy a historická data pro sledování regresí a vylepšení

- Bezplatná komunitní edice se základními funkcemi a placenými úrovněmi pro pokročilé podnikové použití

- Podporuje analýzu poboček a PR, což pomáhá předcházet zhoršení kvality před sloučením

Omezení a nedostatky

Navzdory svým silným stránkám má SonarQube několik nevýhod, pokud je používán pro statickou analýzu C# v pokročilejších nebo bezpečnostně citlivých prostředích:

- Omezená hloubka pro bezpečnostní analýzu

I když SonarQube pokrývá základní zranitelnosti, neposkytuje hloubková analýza znečištění or sledování interprocedurálního toku jako Fortify, CodeQL nebo Checkmarx. - Přizpůsobení pravidel je omezené v komunitní edici

Pro pokročilou úpravu pravidel, správu a reporting dodržování předpisů Je vyžadována edice pro vývojáře nebo podniky., což zvyšuje náklady. - Výkon se může snížit na velkých kódových základech.

Analýza velmi rozsáhlých řešení může vést k dlouhým časům skenování a vyžadovat ladění infrastruktury. - Vyžaduje nastavení a údržbu

Nasazení v místních systémech vyžaduje konfiguraci, podporu databází, zálohování a aktualizace, což může zatěžovat menší týmy. - Chybí běhový kontext

Pouze statická analýza znamená, že může produkovat falešně pozitivní nebo přehlédnout problémy s běhovým prostředím specifické pro daný kontext. - Žádná nativní podpora pro modelování hrozeb ani architektonickou vizualizaci

Neposkytuje vhled do struktury kódu, závislostí nebo softwarové architektury tak, jak to dělá NDepend nebo Resharper. - Bezpečnostní pravidla nemusí být pro regulovaná odvětví dostatečná

I když jsou užitečné pro obecné povědomí, bezpečnostní funkce platformy jsou často doplněno pomocí dalších specializovaných nástrojů SAST v podnicích.

SonarQube je vysoce efektivní nástroj pro vynucování kvality kódu a průběžné kontroly, zejména v DevOps pipeline. Pro hluboké zabezpečení nebo architektonický dohled je však nejlepší jej použít v kombinaci s dalšími specializovanými nástroji ve vícevrstvé strategii statické analýzy.

Navigace v prostředí statické analýzy kódu v C#

V době, kdy jsou spolehlivost, výkon a bezpečnost softwaru pod neustálým dohledem, statická analýza kódu se stal nepostradatelným prvkem životního cyklu vývoje softwaru pro C#. Ať už je cílem včas odhalit kritické chyby, zajistit soulad s předpisy nebo udržovat čistou architekturu, není nouze o nástroje slibující poskytnutí vhledu a jistoty.

Od pokročilých komerčních platforem jako Coverity, Fortify a Veracode až po komunitou podporované nástroje jako StyleCop, FxCop nebo Security Code Scan, vývojáři i podniky mají k dispozici širokou škálu řešení. Každé z nich přichází s jedinečnými silnými stránkami – některá nabízejí hloubkové skenování zranitelností, jiná upřednostňují architektonické modelování, produktivitu vývojářů nebo bezproblémovou integraci CI/CD.

Vyniká rostoucí význam strategií s využitím více nástrojů. Moderní inženýrské organizace se zřídka spoléhají na jediný analyzátor. Místo toho kombinují lintery integrované do IDE, jako jsou ReSharper, CodeRush nebo Roslyn Analyzers, s podnikovými nástroji SAST pro vícevrstvý přehled. Týmy DevSecOps mezitím stále častěji začleňují řešení jako Semgrep, Snyk nebo CodeQL do automatizovaných procesních kanálů, čímž zajišťují, že zranitelnosti jsou řešeny dlouho před nasazením.

Uprostřed těchto voleb, SMART TS XL se stává silným a flexibilním hráčem – nabízí možnosti statické analýzy na podnikové úrovni s širokou škálou možností přizpůsobení pravidel, přesnou podporu jazyka COBOL a starších jazyků a nyní rozšiřuje dosah i do moderních kódových základen C#. Jeho schopnost propojit tradiční a cloudově nativní vývojové kontexty ho činí obzvláště cenným pro velké, regulované nebo hybridní organizace, které chtějí sjednotit kvalitu a bezpečnost v jedné platformě.

Výběr správného nástroje pro danou práci

V konečném důsledku je „nejlepší“ nástroj pro statickou analýzu v C# vysoce závislý na kontextu. Týmy musí zvážit faktory, jako například:

- Velikost a složitost kódové základny

- Požadavky na zabezpečení a dodržování předpisů

- Integrace s vývojovými prostředími a CI/CD pipelines

- Přizpůsobení a rozšiřitelnost pravidel

- Náklady, licence a potřeby podpory

Žádný jeden nástroj nezvládne všechno. Skutečná hodnota spočívá ve vytvoření dobře integrované sady analyzátorů, linterů a skenerů přizpůsobených vašim pracovním postupům a rizikům.

Kombinací promyšleného výběru nástrojů s osvědčenými postupy pro vývoj mohou týmy výrazně snížit technický dluh, zlepšit zabezpečení a umožnit vývojářům psát každý den lepší, bezpečnější a lépe udržovatelný kód v C#.