C# è un linguaggio di programmazione potente e versatile, ampiamente utilizzato in software aziendale, applicazioni cloud, sistemi desktop e sviluppo di videogiochi. Come componente fondamentale dell'ecosistema .NET, C# beneficia di un set maturo di framework e strumenti che aiutano gli sviluppatori a creare soluzioni robuste e scalabili.

Con l'aumento delle dimensioni e della complessità delle basi di codice, mantenimento della qualità del codice, prestazioni e sicurezza diventano una sfida seria. Piccoli bug possono trasformarsi in problemi costosi, un codice non ottimizzato può ridurre l'efficienza e falle di sicurezza inosservate possono esporre i sistemi a minacce reali. Strumenti di analisi del codice statico offrono un modo pratico e proattivo per affrontare queste preoccupazioni prima che emergano in produzione.

Analizzare il rischio del codice C#

Smart TS XL migliora l'analisi statica dei test C# correlando i percorsi di esecuzione con l'esposizione al rischio architetturale.

Esplora oraAnalisi statica esamina il codice sorgente senza eseguirlo. Rileva errori di sintassi, odori di codice, colli di bottiglia nelle prestazioni, rischi di manutenibilità e anche le vulnerabilità della sicurezzaQuesti strumenti aiutano gli sviluppatori e i team a far rispettare gli standard di codifica, a tenere traccia del debito tecnico e a garantire la manutenibilità a lungo termine del loro software.

L'ecosistema C# offre un'ampia gamma di soluzioni di analisi statica. Alcune si integrano direttamente in Visual Studio e supportano il feedback in tempo reale durante lo sviluppo. Altre offrono approfondimenti più approfonditi e si integrano con le pipeline di build per un monitoraggio continuo della qualità. Ogni strumento ha uno scopo diverso, che si tratti di individuare precocemente errori logici, migliorare la leggibilità o garantire la conformità alle policy di sicurezza.

Esplora i principali strumenti di analisi statica disponibili per lo sviluppo in C#. Ne confronta le funzionalità, ne evidenzia i punti di forza e spiega dove ciascuno si inserisce al meglio in un flusso di lavoro di sviluppo moderno. Che il tuo obiettivo sia una migliore qualità del codice, meno bug, una maggiore sicurezza o revisioni del codice più fluide, gli strumenti di analisi giusti possono aiutarti a raggiungere i tuoi obiettivi più velocemente e con maggiore sicurezza.

SMART TS XL

SMART TS XL Si distingue come una soluzione completa per l'analisi statica del codice, pensata per applicazioni di livello enterprise, e il suo supporto per C# la rende un valido concorrente nel moderno ecosistema .NET. Progettata per scalare con sistemi software di grandi dimensioni e complessi, SMART TS XL Fornisce una visibilità approfondita della struttura del codice, del flusso e delle interdipendenze, consentendo agli sviluppatori e ai team di migliorare la manutenibilità, la conformità e la gestione dei rischi nell'intera base di codice.

Ciò che distingue SMART TS XL La sua particolarità è la focalizzazione sulla fornitura sia di informazioni architettoniche di alto livello che di diagnostica granulare a livello di codice. È particolarmente efficace in ambienti in cui sistemi legacy e il moderno codice C# coesistono, offrendo analisi multilinguaggio e supporto per basi di codice ibride. SMART TS XL è ampiamente utilizzato in settori altamente regolamentati in cui le piste di controllo, l'applicazione delle regole e la tracciabilità sono essenziali.

Vantaggi di SMART TS XL per l'analisi statica C#

- Visualizza il flusso completo delle chiamate e i percorsi logici tra classi, assembly e servizi

- Identifica le dipendenze nascoste e il codice morto all'interno di grandi applicazioni C#

- Supporta set di regole personalizzabili per l'applicazione di standard di codifica e policy architettoniche

- Si integra con le pipeline CI/CD per automatizzare i controlli di qualità e la convalida del codice

- Offre una potente analisi di impatto per supportare gli sforzi di refactoring e modernizzazione

- Si adatta efficacemente a migliaia di file e più repository di codice

- Facilita la conformità con gli standard di sicurezza e di settore come OWASP, ISO e MISRA

SMART TS XL È ideale per le organizzazioni che desiderano rafforzare il controllo su sistemi C# complessi, ridurre il debito tecnico e supportare la manutenibilità del software a lungo termine. Grazie alla sua architettura flessibile e alle funzionalità di livello enterprise, è ideale per sviluppatori, architetti e responsabili IT focalizzati sullo sviluppo .NET sostenibile e sicuro.

ReShaper

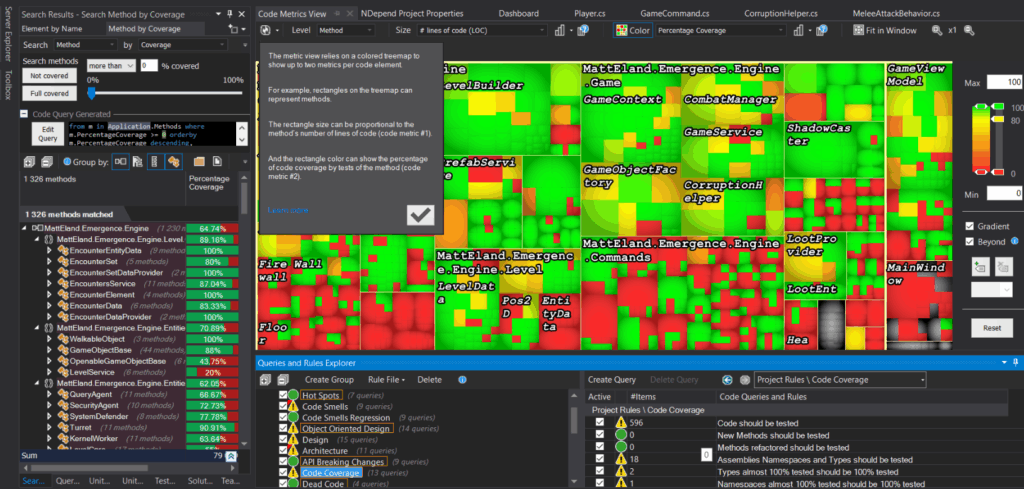

ReSharper, sviluppato da JetBrains, è uno degli strumenti di analisi statica e produttività più diffusi e intuitivi per gli sviluppatori, per C# e l'ecosistema .NET in generale. Integrato direttamente in Visual Studio, ReSharper migliora l'esperienza di programmazione con l'ispezione del codice in tempo reale, suggerimenti intelligenti, funzionalità di refactoring e funzionalità di navigazione del codice. Supporta un'ampia gamma di funzionalità e framework del linguaggio C#, rendendolo un punto di riferimento in molti ambienti di sviluppo professionale.

ReSharper analizza il codice durante la digitazione, evidenziando problemi che vanno da errori di sintassi e potenziali bug di runtime a code smell e problemi di manutenibilità. Fornisce suggerimenti per soluzioni rapide e azioni di refactoring sensibili al contesto, consentendo agli sviluppatori di migliorare la qualità del codice con il minimo impatto. Oltre all'analisi, include strumenti di unit test, helper per la generazione di codice e scorciatoie di navigazione che velocizzano significativamente lo sviluppo.

Vantaggi

- Integrazione profonda con Visual Studio per un'esperienza di sviluppo fluida

- Ispezioni del codice in tempo reale per C#, ASP.NET, XAML e altri linguaggi .NET

- Oltre 2,000 controlli di qualità del codice e decine di refactoring

- Strumenti di navigazione e ricerca del codice istantanei per esplorare ampie basi di codice

- Completamento del codice contestuale e suggerimenti sulla sintassi

- Gravità e regole di ispezione personalizzabili per standard specifici del team

- Esecutore di test unitari integrato che supporta NUnit, MSTest, xUnit e altro ancora

Limitazioni e carenze

Nonostante i suoi punti di forza, ReSharper presenta notevoli limitazioni che potrebbero comprometterne l'idoneità per casi d'uso di analisi statica su larga scala o integrate in CI:

- Sovraccarico delle prestazioni

È noto che ReSharper aumenta significativamente l'utilizzo della memoria e i tempi di avvio in Visual Studio, soprattutto su soluzioni di grandi dimensioni. Può rallentare la reattività dell'IDE, il che frustra gli sviluppatori che lavorano con basi di codice aziendali complesse. - Nessuna integrazione CLI o toolchain CI autonoma

ReSharper è progettato per l'uso interattivo in Visual Studio. Non offre un'interfaccia a riga di comando autonoma completamente supportata per l'integrazione nelle pipeline CI/CD, il che ne limita l'utilizzo per controlli di qualità automatizzati nei flussi di lavoro di integrazione continua. - Analisi architettonica limitata

Sebbene sia eccellente per i problemi a livello di codice, ReSharper non fornisce mappe delle dipendenze architetturali, grafici delle chiamate a livello di sistema o analisi di flusso avanzate tra microservizi o ambienti tra repository. - Non adatto a basi di codice multilingua

ReSharper si concentra principalmente su .NET. Non supporta sistemi multilinguaggio che utilizzano Java, C++ o COBOL, il che ne limita l'efficacia in contesti di modernizzazione ibridi o legacy. - Licenza commerciale

ReSharper è un prodotto a pagamento con licenze per postazione. Per i team di grandi dimensioni, questo può rappresentare un costo significativo rispetto a strumenti open source o basati su CI che offrono un'automazione più ampia senza costi per utente. - Nessuna scansione di sicurezza integrata

ReSharper non dispone di funzionalità dedicate per i test di sicurezza delle applicazioni statiche (SAST), come il rilevamento di vulnerabilità di iniezione, crittografia non sicura o problemi di autenticazione. Per pratiche di sviluppo sicure, sono necessari strumenti complementari.

ReSharper rimane uno strumento di alto livello per aumentare la produttività individuale e di team in Visual Studio ed è ideale per cicli di sviluppo rapidi e revisioni del codice. Tuttavia, le organizzazioni che cercano un'analisi statica CI-first, scalabile o incentrata sulla sicurezza potrebbero aver bisogno di integrarlo con altri strumenti.

Analizzatori Roslyn

Gli analizzatori Roslyn sono un set di strumenti diagnostici open source basati sulla piattaforma del compilatore Roslyn, che alimenta i moderni compilatori C# e Visual Basic .NET. Sviluppati e gestiti da Microsoft, questi analizzatori consentono agli sviluppatori di scrivere, applicare ed estendere regole di codice statico personalizzate all'interno dell'ecosistema .NET. Sono integrati direttamente nel processo di compilazione e in Visual Studio, il che li rende leggeri ed efficaci sia per lo sviluppo locale che per l'integrazione continua.

Gli analizzatori Roslyn costituiscono la base per molti altri set di regole, inclusi quelli di Microsoft.CodeAnalysis, gli analizzatori dell'SDK .NET e le linee guida Microsoft per sicurezza, API e compatibilità. Sono ideali per garantire la coerenza del codice, individuare bug comuni e applicare regole di stile nei progetti C# in modo scalabile e automatizzato.

Vantaggi

- Integrato in .NET SDK e supportato da Microsoft

- Applica le linee guida ufficiali e le convenzioni di stile di Microsoft

- Si integra nativamente nei processi di Visual Studio e MSBuild

- Supporta la creazione di regole personalizzate in C# con API flessibili

- Efficiente per il feedback in tempo reale e l'integrazione della pipeline CI

- Compatibile con Visual Studio Code tramite OmniSharp

- Basato sulla comunità con aggiornamenti continui e miglioramenti delle regole

Limitazioni e carenze

Nonostante la sua utilità e l'integrazione nativa, gli analizzatori Roslyn presentano diverse carenze per soddisfare le esigenze di analisi statica avanzata:

- Profondità limitata nell'analisi del flusso di codice e dell'architettura

Gli analizzatori Roslyn operano principalmente a livello sintattico e semantico. Sono privi di un'analisi approfondita del flusso interprocedurale, di una mappatura delle dipendenze tra progetti e di un'applicazione delle regole architetturali, caratteristiche che strumenti aziendali come SMART TS XL oppure offerta NDepend. - Mancanza di set di regole di sicurezza integrati

Gli analizzatori Roslyn predefiniti non si concentrano su vulnerabilità di sicurezza come la sanificazione degli input, la fuga di dati o l'utilizzo non sicuro delle API. Per le funzionalità SAST sono necessarie estensioni incentrate sulla sicurezza (ad esempio, Microsoft Security Code Analysis). - Strumenti di visualizzazione minimi

Non è supportato alcun grafico delle chiamate, grafico delle dipendenze o interfacce utente avanzate per la comprensione di basi di codice complesse. Gli sviluppatori devono affidarsi a output testuali o integrazioni di terze parti per il feedback visivo. - Spese di manutenzione per le regole personalizzate

Sebbene la personalizzazione delle regole sia un'attività potente, richiede anche una conoscenza approfondita delle API di Roslyn e una manutenzione regolare con l'evoluzione delle basi di codice. Questo può rappresentare un peso per i team privi di competenze specifiche in materia di strumenti. - Segnalazione di errori di base e integrazione del flusso di lavoro

Rispetto a strumenti come SonarQube o CodeQL, Roslyn Analyzers ha dashboard di reporting limitate, funzionalità di monitoraggio dei problemi e integrazione con piattaforme come GitHub PR reviews o Jira. - Non ideale per soluzioni multilingua

Questi analizzatori sono specifici per C# e VB.NET. Non possono gestire stack misti che includono JavaScript, C++, COBOL o altri linguaggi aziendali.

Gli analizzatori Roslyn rappresentano una prima linea di difesa leggera ed efficace per il mantenimento della qualità nel codice C#. Sono ideali per garantire la coerenza, individuare tempestivamente problemi semplici e integrarsi nei flussi di lavoro di CI con una configurazione minima. Tuttavia, per le organizzazioni che necessitano di insight più approfonditi, conformità alla sicurezza o governance architettonica, gli analizzatori Roslyn offrono le massime prestazioni se abbinati a piattaforme di analisi statica più robuste.

NDend

NDepend è un potente strumento di analisi statica e governance architettonica progettato specificamente per le basi di codice .NET, incluso C#. Offre metriche avanzate del codice, visualizzazione delle dipendenze, applicazione delle regole del codice e monitoraggio del debito tecnico. NDepend si integra con Visual Studio, pipeline di CI/CD e supporta la definizione di regole personalizzate tramite il proprio linguaggio di query basato su LINQ (CQLinq).

I suoi principali punti di forza risiedono nella profonda conoscenza della struttura del codice, nella coerenza architetturale e nella capacità di applicare standard di programmazione a livello aziendale. Per i team che lavorano su soluzioni .NET complesse o di lunga durata, NDepend offre un elevato livello di trasparenza e manutenibilità.

Vantaggi

- Metriche di codice estese (ad esempio, complessità ciclomatica, accoppiamento, coesione)

- Grafici e matrici di dipendenza per la visualizzazione dell'architettura

- Linguaggio di query CQLinq per scrivere e personalizzare le regole del codice

- Supporta l'analisi delle tendenze e il monitoraggio del debito tecnico nel tempo

- Integrazione con Visual Studio e Azure DevOps

- Analisi statica sia per il codice sorgente che per gli assembly compilati

- Rileva odori di codice, anti-pattern e potenziali obiettivi di refactoring

- Ideale per basi di codice aziendali di grandi dimensioni, a strati o legacy

Limitazioni e carenze

Sebbene NDepend offra una profondità di analisi e visualizzazione senza pari, presenta diversi svantaggi che potrebbero comprometterne l'adozione in determinati ambienti:

- Complessità e curva di apprendimento ripida

Le numerose funzionalità di NDepend, in particolare CQLinq e il dependency mapping, possono risultare difficoltose per i nuovi utenti. I team necessitano di formazione per sfruttarne efficacemente le potenzialità e gli utenti occasionali potrebbero trovare l'interfaccia e la configurazione poco intuitive. - Feedback limitato in tempo reale durante lo sviluppo

A differenza di strumenti come ReSharper o Roslyn Analyzers che forniscono una diagnostica immediata all'interno dell'editor, il feedback di NDepend avviene generalmente post-analisi. Gli sviluppatori potrebbero dover attivare esecuzioni manuali o pianificate per visualizzare i risultati. - Dipendenza da Visual Studio

Sebbene NDepend offra integrazione con riga di comando e CI, la sua esperienza più ricca di funzionalità è legata a Visual Studio. Gli sviluppatori che utilizzano Rider o Visual Studio Code potrebbero non ricevere supporto completo. - Principalmente per architettura e metriche

NDepend è eccezionale nella convalida strutturale e architettonica, ma manca di approfondimento in alcuni aspetti come il linting a livello di sintassi o le regole di formattazione. Non applica convenzioni di denominazione o regole di spaziatura come StyleCop o EditorConfig. - Nessuna scansione di sicurezza integrata

Lo strumento non rileva in modo nativo le vulnerabilità di sicurezza più comuni, come SQL injection, crittografia non sicura o rischi di attraversamento dei percorsi. Le organizzazioni incentrate sulla sicurezza devono abbinarlo a strumenti come SMART TS XL, CodeQL o Veracode. - Modello di licenza commerciale

NDepend è un prodotto a pagamento con licenze per postazione, il che potrebbe risultare proibitivo per piccoli team o collaboratori open source rispetto alle opzioni gratuite come Roslyn Analyzers o ESLint. - Non adatto a basi di codice poliglotte

Essendo uno strumento incentrato su .NET, NDepend non supporta JavaScript, Python, COBOL o altri linguaggi non .NET spesso presenti in ambienti aziendali full-stack o legacy.

NDepend è una soluzione strategica per mantenere la qualità del codice e la chiarezza architetturale a lungo termine nei progetti C#. Eccelle nel rilevare problemi strutturali profondi e aiuta i team a quantificare il debito tecnico e ad applicare una progettazione a livelli. Tuttavia, funziona al meglio se integrata con linter leggeri e in tempo reale e strumenti di sicurezza in un flusso di lavoro di sviluppo olistico.

Studio PVS

PVS-Studio è un analizzatore di codice statico sviluppato da Program Verification Systems, che supporta diversi linguaggi, tra cui C, C++, C# e Java. Per C#, si integra con Visual Studio e offre un'analisi approfondita per il rilevamento di bug, code smell, problemi di concorrenza e vulnerabilità di sicurezza. PVS-Studio enfatizza le capacità di rilevamento ad alte prestazioni ed è utilizzato da numerosi team in sistemi embedded, servizi finanziari e applicazioni aziendali su larga scala.

Fornisce un set di regole completo che va oltre i semplici errori di sintassi per individuare sottili problemi logici, comportamenti indefiniti e violazioni dei pattern di codifica. Lo strumento supporta flussi di lavoro di analisi sia manuali che integrati con la CI.

Vantaggi

- Rileva un'ampia gamma di tipi di errori in C#, dai difetti logici alle inefficienze delle prestazioni

- Si integra perfettamente con Visual Studio e supporta progetti basati su MSBuild

- Offre un'interfaccia a riga di comando per l'automazione e l'utilizzo della pipeline CI/CD

- Fornisce una classificazione degli avvisi in base alla gravità e alla probabilità di falsi positivi

- Mantiene un database dedicato di meccanismi di soppressione dei falsi positivi

- Offre documentazione dettagliata ed esempi per ogni regola diagnostica

- Supporta l'analisi incrementale per prestazioni più rapide nei progetti di grandi dimensioni

Limitazioni e carenze

Nonostante la sua robustezza tecnica, PVS-Studio presenta diversi aspetti che possono limitarne l'adozione o l'efficacia in determinati ambienti:

- Output dettagliato e rumore di avviso

PVS-Studio può generare un elevato numero di avvisi, soprattutto al primo avvio. Sebbene includa strumenti di soppressione, il rumore iniziale può essere eccessivo, richiedendo un impegno costante per ottimizzarlo e renderlo produttivo. - Personalizzazione limitata delle regole

A differenza di Roslyn Analyzers o NDepend, PVS-Studio non offre un potente motore di regole personalizzate. Gli sviluppatori non possono facilmente definire regole su misura, adattate alla propria architettura interna o agli standard di programmazione. - Mancanza di intuizione architettonica

Lo strumento si concentra principalmente sul rilevamento degli errori piuttosto che sulla convalida dell'architettura. Non offre funzionalità come grafici delle dipendenze, monitoraggio ciclomatico della complessità o applicazione della progettazione a livelli. - Costi di licenza elevati

PVS-Studio è uno strumento commerciale con un modello di licenza che potrebbe risultare costoso per team di sviluppo più piccoli o ambienti didattici. Non esiste un piano gratuito per l'uso professionale oltre il periodo di prova. - UX meno adatta agli sviluppatori

Sebbene l'integrazione con Visual Studio sia funzionale, l'interfaccia non dispone di alcune delle funzionalità di perfezionamento e usabilità presenti in strumenti come i dashboard di ReSharper o SonarQube. - L'attenzione alla sicurezza è meno robusta rispetto agli strumenti SAST dedicati

Sebbene rilevi alcuni problemi di sicurezza, PVS-Studio non sostituisce le piattaforme dedicate ai test di sicurezza delle applicazioni statiche. Non include set di regole OWASP, analisi delle taint e integrazione con il punteggio di vulnerabilità. - Principalmente focalizzato sullo stack Microsoft

Sebbene lo strumento supporti più linguaggi, le sue migliori funzionalità in C# si basano sull'ecosistema Microsoft. L'utilizzo multipiattaforma di .NET Core o VS Code potrebbe sembrare limitato al confronto.

PVS-Studio è uno strumento maturo e tecnicamente valido per evidenziare difetti del codice C# e problemi nascosti che altri analizzatori potrebbero non individuare. È particolarmente utile per progetti legacy, sistemi critici per la sicurezza e team che necessitano di un ulteriore livello di controllo qualità. Tuttavia, per le organizzazioni che cercano la personalizzazione delle regole, il controllo architetturale o flussi di lavoro più intuitivi, potrebbe essere necessario abbinarlo a strumenti più interattivi o strategici.

Coverity (Sinossi)

Coverity è uno strumento SAST (Static Application Security Testing) di livello enterprise che supporta un'ampia gamma di linguaggi di programmazione, tra cui C#. È ampiamente adottato da organizzazioni nei settori finanziario, aerospaziale, sanitario e altri settori regolamentati grazie alla sua forte enfasi su sicurezza, affidabilità e conformità del codice.

Coverity esegue analisi statiche approfondite per rilevare difetti software critici, vulnerabilità di sicurezza, problemi di concorrenza e violazioni della conformità. È in linea con standard di settore come CWE, OWASP Top 10 e MISRA, ed è noto per la sua scalabilità su ampie basi di codice e per le sue capacità di reporting di livello enterprise.

Vantaggi

- Rilevamento avanzato delle vulnerabilità, inclusi buffer overflow, difetti di iniezione e API non sicure

- Forte conformità agli standard del settore (CWE, OWASP, PCI DSS, ecc.)

- Si integra con Visual Studio e piattaforme CI/CD come Jenkins, GitHub Actions e Azure DevOps

- Fornisce strumenti di triage del codice e un flusso di lavoro collaborativo per la correzione dei difetti

- Gestisce grandi basi di codice aziendali con un motore di analisi incentrato sulle prestazioni

- Supporta dashboard centralizzate e funzionalità di auditing

- Offre set di regole di alta qualità curati per la sicurezza e la protezione

Limitazioni e carenze

Sebbene Coverity eccella nell'analisi sicura del codice, soprattutto in ambienti regolamentati, presenta dei compromessi di cui gli sviluppatori e i team DevOps devono essere consapevoli:

- Elevato carico di installazione e infrastruttura

Coverity richiede una configurazione considerevole, inclusi i server back-end e la configurazione dell'infrastruttura di scansione. Non è adatto a team in rapida evoluzione o a piccoli progetti senza risorse DevSecOps dedicate. - Costi elevati di licenza e supporto

La struttura tariffaria è orientata alle grandi imprese. Le aziende più piccole o gli sviluppatori freelance troveranno il costo delle licenze proibitivo rispetto alle alternative open source o leggere. - Feedback limitato in tempo reale durante la codifica

Coverity funziona al meglio in modalità batch o con la scansione basata su CI. Gli sviluppatori non ricevono un feedback in linea immediato come invece farebbero con gli analizzatori Roslyn, ReSharper o gli strumenti integrati di Visual Studio. - Curva di apprendimento ripida per la configurazione

La personalizzazione di profili di analisi, soppressioni o regole richiede formazione e familiarità con l'ecosistema di configurazione esclusivo di Coverity. La documentazione è ampia, ma può risultare complessa. - Concentrato maggiormente sulla sicurezza piuttosto che sulla manutenibilità o sull'architettura

Coverity è specializzato nel rilevamento della sicurezza e dell'affidabilità, ma non dispone di strumenti architettonici come grafici delle dipendenze, monitoraggio del debito tecnico o metriche di tendenza forniti da strumenti come NDepend. - Interfaccia utente ed esperienza utente non modernizzate

L'interfaccia e la dashboard per sviluppatori, pur essendo funzionali, sono in ritardo rispetto agli standard di design moderni. Rispetto a strumenti incentrati sull'utente come SonarQube o CodeClimate, Coverity può apparire datato e macchinoso. - Richiede una messa a punto periodica per evitare falsi positivi

Sebbene Coverity sia elogiato per la sua precisione, alcuni utenti segnalano falsi positivi, soprattutto quando si utilizzano funzionalità linguistiche avanzate o framework personalizzati. Ciò richiede un continuo perfezionamento di regole e soppressioni.

Coverity è una soluzione di alto livello per le organizzazioni in cui sicurezza, conformità e correttezza del codice sono imprescindibili. È ideale per basi di codice su larga scala, regolamentate o legacy che richiedono un'analisi rigorosa dei difetti. Tuttavia, la sua natura di livello enterprise potrebbe non essere sufficientemente agile o leggera per team più piccoli o ambienti di sviluppo rapido senza un supporto e una formazione adeguati.

CodeRush

CodeRush di DevExpress è un'estensione per la produttività di Visual Studio che include funzionalità di navigazione, refactoring e analisi statica del codice. Progettato con una forte attenzione all'esperienza degli sviluppatori, CodeRush migliora la qualità e la manutenibilità del codice, aumentando al contempo l'efficienza nella scrittura, lettura e navigazione del codice C#.

Pur non essendo un analizzatore di codice puramente statico come Coverity o PVS-Studio, CodeRush incorpora un motore di diagnostica del codice in tempo reale che aiuta gli sviluppatori a rispettare le best practice, evitare errori e semplificare le basi di codice.

Vantaggi

- Si integra direttamente in Visual Studio con una configurazione minima

- Fornisce analisi del codice statico istantaneo e suggerimenti mentre gli sviluppatori scrivono il codice

- Include oltre 100 refactoring automatizzati e strumenti di formattazione del codice

- Evidenzia potenziali problemi di prestazioni, codice inutilizzato e cattive pratiche

- Offre strumenti visivi come metriche del codice, analisi delle dipendenze e copertura del codice

- Semplifica le attività comuni degli sviluppatori (ad esempio, rinominazione, riordino dei parametri, modifica della visibilità)

- Consente la configurazione e la soppressione delle regole in base al progetto o alle preferenze dello sviluppatore

- Leggero e veloce, progettato per supportare i moderni flussi di lavoro C#

Limitazioni e carenze

Nonostante sia interessante per singoli sviluppatori e piccoli team, CodeRush presenta diverse limitazioni che ne riducono l'utilità negli scenari di analisi statica di livello aziendale:

- Non è uno scanner SAST o di sicurezza dedicato

CodeRush si concentra sullo stile del codice, sulla struttura e sulla produttività degli sviluppatori. Non è specializzato nel rilevamento delle vulnerabilità o nella conformità a standard come OWASP o CWE. - Mancano funzionalità di reporting aziendale

Non fornisce dashboard centralizzate, monitoraggio delle tendenze dei difetti o funzionalità di reporting adatte all'analisi a livello di team nei pipeline di CI. - Estensibilità limitata delle regole

Rispetto agli analizzatori Roslyn o a strumenti come NDepend, CodeRush non offre un framework completo per la creazione e l'applicazione di regole di analisi statica personalizzate o vincoli architettonici. - Nessuna integrazione da riga di comando o CI/CD

L'analisi viene eseguita interamente all'interno dell'ambiente Visual Studio. Non è disponibile il supporto per l'esecuzione headless nelle pipeline di build o nell'infrastruttura di analisi remota. - Nessuna analisi approfondita del flusso di dati o della contaminazione

CodeRush non esegue analisi sensibili al percorso, scansioni interprocedurali o tracciamento avanzato del flusso di dati. Pertanto, potrebbe non rilevare bug complessi che interessano più file o livelli. - Più orientato alla produttività che all'applicazione della qualità

L'attenzione rivolta all'ergonomia dello sviluppatore può comportare un'applicazione meno rigorosa degli standard del codice rispetto a strumenti come SonarQube o Coverity, che danno priorità all'accuratezza dei difetti. - Non ideale per basi di codice di grandi dimensioni o legacy

Sebbene CodeRush sia reattivo nei progetti di piccole e medie dimensioni, potrebbe non essere scalabile in modo efficiente nei repository aziendali di grandi dimensioni che richiedono controlli statici approfonditi, audit o valutazioni della conformità.

CodeRush eccelle come strumento di miglioramento della produttività incentrato sugli sviluppatori, offrendo un prezioso feedback sul codice statico e refactoring intelligenti per C#. Tuttavia, non sostituisce le piattaforme formali di analisi statica del codice utilizzate in DevSecOps o in ambienti con team di grandi dimensioni. Si integra bene con altri strumenti quando si desidera un feedback immediato e abitudini di scrittura del codice pulite a livello individuale.

Stile Cop

StyleCop è uno strumento di analisi del codice statico sviluppato da Microsoft (e successivamente mantenuto dalla comunità come Analizzatori di StyleCop) che si concentra specificamente sull'applicazione di uno stile e di una formattazione del codice coerenti in C#. Analizza il codice sorgente C# per garantire che aderisca a un insieme definito di regole di stile, migliorando la leggibilità, la manutenibilità e la coerenza del team.

Invece di rilevare falle di sicurezza o errori logici complessi, StyleCop punta su chiarezza, convenzioni di denominazione, spaziatura, layout e documentazione.

Vantaggi

- Promuove uno stile di codifica coerente tra team e ampie basi di codice

- Offre un'ampia gamma di regole personalizzabili per la formattazione, la denominazione, l'ordinamento e i commenti

- Integrato con Visual Studio e compatibile con gli analizzatori Roslyn

- Applica lo stile del codice in fase di compilazione, contribuendo a mantenere la qualità durante lo sviluppo

- Può essere esteso tramite file di configurazione o set di regole aggiuntivi

- Facilmente integrabile in pipeline di build e ambienti CI (tramite NuGet o MSBuild)

- Incoraggia un codice C# pulito, leggibile e ben documentato

Limitazioni e carenze

Nonostante la sua utilità per la standardizzazione, StyleCop presenta diverse limitazioni che ne riducono l'impatto in contesti di analisi statica più ampi:

- Si concentra solo sullo stile del codice, non sulla correttezza o sulla sicurezza

StyleCop non rileva bug, problemi di prestazioni o vulnerabilità. Integra strumenti come gli analizzatori Roslyn o SonarQube, ma non li sostituisce. - Può essere eccessivamente severo e prolisso

Le regole di StyleCop sono numerose e spesso rigide. Senza una configurazione ponderata, i team potrebbero ritrovarsi sommersi da avvisi per problemi di stile non critici, che possono compromettere la concentrazione o causare affaticamento delle regole. - Supporto limitato per i moderni costrutti C#

Sebbene StyleCop.Analyzers abbia migliorato la compatibilità con le versioni più recenti di C# (come record, pattern matching o tipi di riferimento nullable), il supporto è occasionalmente rimasto indietro rispetto agli aggiornamenti del compilatore, causando attriti nei progetti in rapida evoluzione. - Nessun reporting visivo o metrica

A differenza di SonarQube o NDepend, StyleCop non dispone di dashboard, grafici o tracciamento delle tendenze. Mostra solo avvisi nell'IDE o nell'output della build, limitando la visibilità a livello di team. - Nessuna analisi architettonica o di complessità

StyleCop non analizza le dipendenze del codice, la struttura delle classi o gli indici di manutenibilità. Si concentra sulla coerenza superficiale, non sulla qualità del design più profonda. - Può essere intrusivo se non configurato correttamente

Abilitare StyleCop nei progetti esistenti può inondare le build di avvisi. I team devono adattare attentamente le regole per bilanciare l'applicazione con la praticità, soprattutto in fase di adozione. - Dipendente dalla manutenzione della comunità

Da quando il progetto Microsoft originale è stato archiviato, lo sviluppo in corso si basa sui contributi della community. Sebbene attivo, la sostenibilità a lungo termine può essere problematica per le aziende che fanno affidamento su aggiornamenti e supporto frequenti.

StyleCop rimane uno strumento prezioso per i team che danno priorità a un codice pulito e standardizzato. Tuttavia, per un'analisi statica completa del codice, soprattutto in aree come sicurezza, manutenibilità o prestazioni, dovrebbe essere utilizzato in combinazione con altri strumenti.

FxCop

FxCop è stato uno dei primi strumenti di analisi statica sviluppati da Microsoft, specificamente pensato per il codice gestito .NET. Analizza assembly compilati (codice IL) anziché il codice sorgente, consentendo di verificare la conformità alle linee guida di progettazione del .NET Framework di Microsoft. Nel tempo, si è evoluto in FxCop Analyzers, un set di analizzatori basati su Roslyn integrati con Visual Studio e MSBuild che analizzano il codice C# e VB.NET durante la compilazione.

Sebbene la versione standalone originale FxCop sia deprecata, il pacchetto di analizzatori FxCop continua ad essere ampiamente utilizzato ed è stato in gran parte assorbito negli analizzatori .NET SDK come parte dello sviluppo .NET moderno.

Vantaggi

- Realizzato e gestito da Microsoft, garantendo una profonda integrazione con Visual Studio e .NET SDK

- Analizza il codice in fase di compilazione utilizzando Roslyn, fornendo feedback rapidi e in tempo reale

- Aiuta a far rispettare le migliori pratiche, le convenzioni di denominazione, i suggerimenti sulle prestazioni e la conformità alle linee guida di progettazione

- Supporta la soppressione delle regole e la personalizzazione tramite set di regole ed editorconfig

- Facile da installare tramite NuGet e da integrare nei progetti .NET Core o .NET 5+ esistenti

- Ricco insieme di regole che coprono l'utilizzo, la globalizzazione, l'affidabilità, la manutenibilità e altro ancora

- Lo sviluppo attivo ora è spostato a Analizzatori .NET, garantendo la continuità futura

Limitazioni e carenze

Sebbene gli analizzatori FxCop siano utili per applicare le regole di progettazione .NET, presentano diverse limitazioni chiave:

- Nessuna analisi focalizzata sulla sicurezza

FxCop non copre falle di sicurezza approfondite, tracciamento delle taint o vulnerabilità comuni come XSS o SQL injection. Per garantire la sicurezza, strumenti come CodiceQL, VeraCode, o Fortificare sono necessarie. - Estensibilità limitata

La creazione di regole personalizzate è possibile, ma è più complessa rispetto ad altri framework di analisi. Le aziende che desiderano un'applicazione personalizzata delle policy potrebbero trovare lo sviluppo di Roslyn Analyzer più flessibile. - Versione autonoma deprecata

L'interfaccia utente grafica originale di FxCop e lo strumento di analisi a livello di IL non sono più supportati. Gli utenti legacy devono passare agli analizzatori basati su Roslyn, che differiscono per comportamento e ambito. - Non progettato per analisi architettoniche o di dipendenza

FxCop non fornisce informazioni sull'architettura del sistema, sulle dipendenze dei moduli o sulle violazioni a più livelli. Strumenti come NDend sono più adatti a queste preoccupazioni. - Mancanza di dashboard o metriche visive

FxCop non offre un'interfaccia utente nativa per la reportistica, il monitoraggio delle tendenze o le dashboard per l'intero team. Si basa sulla diagnostica IDE o sull'output di build per il feedback, limitando la visibilità per team e manager. - Sovrapposizione con gli analizzatori .NET SDK

Nelle versioni moderne di .NET, molte regole di FxCop vengono integrate negli analizzatori integrati nell'SDK. Ciò può causare confusione o duplicazioni se i set di regole non vengono gestiti con attenzione. - Scarso supporto per ambienti non MSBuild

I progetti esterni all'ecosistema MSBuild (ad esempio quelli che utilizzano Bazel o sistemi di compilazione personalizzati) incontrano difficoltà nell'integrazione delle regole in stile FxCop.

FxCop (nella sua attuale versione basata su Roslyn) rimane una solida base di analisi statica supportata da Microsoft per progetti C#, in particolare per i team che desiderano applicare regole di codifica e progettazione standard. Tuttavia, è meglio integrarla con strumenti aggiuntivi per la convalida architetturale, la scansione di sicurezza e il reporting visivo in scenari aziendali.

Analizzatore di codice statico Fortify

Fortify SCA è una piattaforma di analisi statica di livello enterprise progettata per rilevare vulnerabilità di sicurezza e problemi di qualità del codice in un'ampia gamma di linguaggi di programmazione, incluso C#. Analizza il codice sorgente, i file di configurazione e gli artefatti di build per identificare potenziali rischi nelle prime fasi del ciclo di vita dello sviluppo. Fortify è ampiamente utilizzato in settori altamente regolamentati come la finanza, la sanità e la pubblica amministrazione, grazie ai suoi rigorosi standard di conformità e sicurezza.

Vantaggi

- Ampio supporto di linguaggi e framework, inclusa la copertura completa per le moderne applicazioni C# e .NET

- Rileva un'ampia gamma di falle di sicurezza, tra cui vulnerabilità di iniezione, crittografia non sicura, problemi di autenticazione e altro ancora

- Incorpora standard di settore come CWE, OWASP Top 10 e SANS 25 nella sua categorizzazione delle vulnerabilità

- Supporto all'integrazione con strumenti CI/CD, IDE (come Visual Studio) e pipeline DevSecOps

- Report dettagliati con indicazioni di bonifica prioritarie

- Offre Software Security Center (SSC) per la governance, il monitoraggio e la gestione dei rischi a livello aziendale

- Supporta pacchetti di regole personalizzati e configurazioni per policy specifiche del dominio

- Supportato da un team di ricerca sulla sicurezza di lunga data e da aggiornamenti regolari del pacchetto di regole

- Include il supporto per applicazioni .NET sia cloud-native che legacy

Limitazioni e carenze

Sebbene Fortify SCA sia potente, la sua complessità e il suo focus aziendale comportano alcuni compromessi:

- Alta curva di apprendimento

L'installazione, la configurazione e l'ottimizzazione di Fortify possono essere complesse. Spesso richiedono ingegneri o consulenti della sicurezza dedicati per un'implementazione efficace. - Impatto sulle prestazioni su basi di codice di grandi dimensioni

Le scansioni complete possono richiedere molto tempo, soprattutto su applicazioni di grandi dimensioni o monolitiche. Sono disponibili scansioni incrementali o parziali, ma richiedono un'attenta messa a punto. - Licenza costosa

Fortify è tra le soluzioni più costose sul mercato, spesso con prezzi fuori dalla portata di team di piccole o medie dimensioni. Le licenze sono in genere suddivise in base alle dimensioni dell'applicazione e alle postazioni utente. - Onboarding rapido per gli sviluppatori

Gli sviluppatori che non hanno familiarità con i concetti di sicurezza potrebbero trovare i report dettagliati di Fortify complessi e difficili da interpretare. L'integrazione con gli IDE è utile, ma a volte il contesto risulta carente senza una formazione adeguata. - È richiesta la messa a punto del pacchetto di regole

Le regole predefinite possono generare un elevato numero di avvisi o falsi positivi. I team devono dedicare tempo all'ottimizzazione delle regole in base ai contesti specifici del progetto per ottenere risultati concreti. - Approfondimenti limitati sulla qualità architettonica o del codice

Sebbene Fortify eccella nella scansione di sicurezza, offre una visibilità limitata sulla manutenibilità del software, sulla complessità del codice o sulla conformità architettonica. Per una visione olistica, spesso sono necessari strumenti complementari. - Costruire sfide di integrazione

Gli ambienti di compilazione non standard o le pipeline personalizzate potrebbero richiedere uno sforzo aggiuntivo per integrare completamente le scansioni Fortify nei flussi di lavoro CI/CD.

Fortify è la soluzione ideale per organizzazioni con pratiche di sicurezza consolidate, ambienti regolamentati e applicazioni C# complesse che richiedono una scansione approfondita delle vulnerabilità e una governance centralizzata dei rischi. Per team più piccoli o progetti che privilegiano velocità e usabilità rispetto a una profondità di analisi esaustiva, strumenti più leggeri possono offrire un rapporto costo-valore migliore.

Check Marx

Checkmarx è una piattaforma SAST aziendale leader che aiuta le organizzazioni a identificare e correggere le vulnerabilità di sicurezza nel codice sorgente nelle prime fasi del ciclo di vita dello sviluppo. Supporta un'ampia gamma di linguaggi e framework, con funzionalità di analisi approfondite per ambienti C# e .NET, inclusi ASP.NET, Blazor e app legacy .NET Framework. Progettata per l'integrazione nei moderni flussi di lavoro DevSecOps, Checkmarx è ampiamente adottata in settori come finanza, sanità e difesa.

Vantaggi

- Supporto completo per progetti basati su C# e .NET, inclusa l'analisi completa di sintassi, semantica e flusso

- Rileva efficacemente vulnerabilità come l'iniezione SQL, lo scripting tra siti, i segreti hardcoded, la deserializzazione non sicura e i difetti di autenticazione

- Sfrutta il flusso di dati e la modellazione del flusso di controllo per fornire un tracciamento contestualizzato delle vulnerabilità

- Si integra con Visual Studio, Azure DevOps, GitHub, GitLab, Jenkins e altro ancora

- Criteri di scansione personalizzabili e mappatura della conformità (ad esempio, OWASP Top 10, PCI DSS, HIPAA, GDPR)

- Include una guida alla correzione con esempi per aiutare gli sviluppatori a risolvere i problemi più velocemente

- Dashboard e reporting centralizzati per la gestione del rischio, la conformità e la preparazione all'audit

- Offre un servizio di scansione gestito basato su cloud (Checkmarx One) e la distribuzione in sede

- Supporta l'integrazione con gli strumenti di analisi della composizione del software (SCA) e di infrastruttura come codice (IaC)

Limitazioni e carenze

Nonostante i suoi punti di forza aziendali, Checkmarx presenta diverse avvertenze che sono particolarmente rilevanti per i team che lavorano con C#:

- Configurazione complessa e ad alta intensità di risorse

La configurazione iniziale, inclusa l'ottimizzazione delle regole e l'integrazione della CI, può richiedere molto tempo. Un'implementazione efficace richiede spesso assistenza per l'onboarding o il supporto del fornitore. - Falsi positivi nelle basi di codice C# legacy

Modelli di codice datati o non standard (ad esempio con riflessione dinamica o ADO.NET) possono comportare tassi più elevati di falsi positivi, a meno che le regole di scansione non vengano personalizzate. - Metriche di qualità architettonica/del codice limitate

Sebbene Checkmarx sia eccellente per le vulnerabilità di sicurezza, offre una visione limitata su manutenibilità, modularità o aderenza ai principi di architettura pulita. Strumenti come NDepend o ReSharper rimangono necessari per un'applicazione di qualità. - Costi elevati e focus aziendale

I costi di licenza sono significativi e potrebbero non essere scalabili per piccoli team o startup. La piattaforma è principalmente rivolta ad ambienti di sviluppo di grandi dimensioni e ad aziende che mettono la sicurezza al primo posto. - Durata della scansione su progetti C# di grandi dimensioni

La precisione della scansione profonda aumenta i tempi di elaborazione. Su basi di codice monolitiche o strettamente accoppiate, le scansioni possono rallentare le pipeline senza ottimizzazione. - Nessuna integrazione profonda con alcuni flussi di lavoro specifici di .NET

Rispetto agli strumenti nativi di Microsoft, l'integrazione con funzionalità quali analizzatori, tipi di riferimento nullable o configurazioni specifiche del runtime potrebbe risultare poco approfondita. - Curva di apprendimento per gli sviluppatori

Gli sviluppatori che non hanno familiarità con la codifica sicura o con tipologie di vulnerabilità avanzate potrebbero trovare difficile interpretare l'output del report senza guida o formazione.

Checkmarx è ideale per applicazioni .NET/C# di livello enterprise che richiedono un rilevamento delle vulnerabilità affidabile e automatizzato in tutte le pipeline di sviluppo. Sebbene sia potente in termini di profondità e controllo, potrebbe risultare eccessivo o richiedere troppe risorse per i team che necessitano di un feedback statico sul codice leggero o in tempo reale.

Analisi statica Veracode

Veracode offre una piattaforma SAST (Static Application Security Testing) nativa del cloud, nota per la facilità di onboarding e la governance aziendale. È ampiamente utilizzata in settori con rigidi requisiti di conformità, come il settore bancario, sanitario e assicurativo. Per gli sviluppatori C# e i team .NET, Veracode supporta l'analisi di applicazioni web e desktop, inclusi progetti ASP.NET Core, Blazor e legacy .NET Framework.

Vantaggi

- Supporto completo per le basi di codice C# moderne e legacy, inclusi .NET Core e .NET 6+

- Rileva un'ampia gamma di vulnerabilità, tra cui iniezioni, difetti crittografici, API non sicure e problemi di logica aziendale

- Nessuna infrastruttura locale richiesta grazie alla sua architettura completamente basata sul cloud

- Semplice modello di caricamento e scansione mediante binari precompilati (DLL, EXE, ecc.)

- Conforme alle normative OWASP Top 10, CWE, SANS 25 e specifiche del settore

- Supporta lo sviluppo basato su policy con l'applicazione automatica di pratiche di codifica sicure

- Si integra con Visual Studio, Azure DevOps, Jenkins, GitHub, GitLab e altre piattaforme CI/CD

- Fornisce chiare indicazioni di bonifica, collegamenti CWE e raccomandazioni di correzione

- Offre dashboard di analisi e reporting centralizzato dei rischi per il monitoraggio della conformità e degli audit

- Supportato da ricerche sulla sicurezza e aggiornamenti regolari del pacchetto di regole

Limitazioni e carenze

Sebbene Veracode fornisca una solida analisi di sicurezza per C#, presenta alcuni compromessi pratici e architettonici:

- La scansione binaria precompilata limita il contesto a livello di sorgente

Poiché Veracode opera su codice compilato, non ha visibilità su alcuni costrutti in fase di sviluppo, come codice non sicuro commentato, commenti al codice o condizioni di controllo del flusso a grana fine. Gli sviluppatori devono compilare le loro app prima di caricarle. - Nessun supporto per feedback in tempo reale basato su IDE

A differenza di strumenti come Roslyn Analyzers o ReSharper, Veracode non fornisce avvisi inline o interattivi durante lo sviluppo. Le vulnerabilità vengono rilevate solo dopo la compilazione e il caricamento del binario. - Cicli di feedback più lenti in CI/CD

Sebbene integrato con numerose pipeline, il processo di caricamento dei file binari e di attesa dei risultati dell'analisi potrebbe rallentare le iterazioni rapide o i flussi di lavoro basati sui test. Non adatto a cicli di sviluppo serrati senza ottimizzazione. - Qualità limitata del codice statico o applicazione dello stile

Veracode si concentra sulle falle di sicurezza piuttosto che sulla qualità generale del codice, sulla convalida dell'architettura o sulla formattazione. I team spesso devono abbinarlo a strumenti come StyleCop, NDepend o equivalenti ESLint per una copertura completa. - Prezzi di livello aziendale

I costi sono generalmente proibitivi per i team più piccoli. La piattaforma è pensata per le aziende di medie e grandi dimensioni che dispongono del budget e dei processi necessari per supportare uno sviluppo basato sulla sicurezza. - Mancanza di personalizzazione delle regole

Rispetto agli strumenti open source o ospitati localmente, Veracode offre una capacità limitata di personalizzare o creare nuove regole di rilevamento per modelli di codifica proprietari o API C# di nicchia.

Veracode è una soluzione solida per le organizzazioni che cercano un approccio basato su cloud e sicuro per impostazione predefinita all'analisi statica, con funzionalità di governance e audit. Tuttavia, i team che necessitano di feedback immediato dagli sviluppatori o di controllo a livello di codice sorgente potrebbero trovare la piattaforma meno reattiva rispetto alle alternative integrate in IDE o open source.

Klock

Klocwork, sviluppato da Perforce, è uno strumento di test di sicurezza statica delle applicazioni (SAST) progettato per lo sviluppo software ad alta garanzia. Supporta un'ampia gamma di linguaggi, tra cui C#, C++, Java, Python e JavaScript, ed è ampiamente utilizzato in settori regolamentati e critici per la sicurezza come l'automotive, l'aerospaziale, la difesa e l'assistenza sanitaria.

Per i team C#, Klocwork offre un modo efficace per rilevare vulnerabilità di sicurezza, difetti del codice e problemi di manutenibilità nelle prime fasi del ciclo di sviluppo.

Vantaggi

- Supporta gli standard C# moderni e l'integrazione con Visual Studio e MSBuild

- Rileva buffer overflow, eccezioni di riferimento nullo, vulnerabilità di iniezione, problemi di concorrenza e difetti logici

- Forte attenzione su conformità alla sicurezza, offrendo set di regole integrati per gli standard OWASP Top 10, CWE, MISRA e CERT

- Fornisce misurazione analisi incrementale con feedback just-in-time man mano che il codice cambia, il che aiuta a prevenire le regressioni

- Compatibile con basi di codice C# grandi e complesse senza compromettere le prestazioni

- Si integra con pipeline CI/CD tra cui Jenkins, GitHub Actions, Azure DevOps e altro ancora

- Offerte tracciabilità del flusso dei difetti e diagnosi approfondite per comprendere le cause profonde

- Include plug-in desktop per sviluppatori e reporting basato su server per manager e QA

- Scalabile per team distribuiti che lavorano su sistemi monolitici o basati su microservizi

- Abilita lo sviluppo incentrato sulla sicurezza in ambienti DevSecOps e Agile

Limitazioni e carenze

Nonostante sia pronto per l'uso aziendale, Klocwork presenta alcune sfide e aree che potrebbero ostacolarne l'adozione o l'usabilità, soprattutto per i team di sviluppo più piccoli o meno regolamentati:

- Configurazione complessa e curva di apprendimento ripida

La configurazione iniziale e la messa a punto delle regole di analisi possono richiedere molto tempo e una conoscenza approfondita del settore. Spesso i team devono dedicare tempo alla formazione o coinvolgere tecnici della sicurezza dedicati. - Ingombro maggiore rispetto agli analizzatori leggeri

Klocwork consuma più risorse rispetto a strumenti semplici come Roslyn o StyleCop, il che potrebbe rallentare le pipeline di CI o gli ambienti di sviluppo su macchine con specifiche tecniche inferiori. - Non adatto agli sviluppatori per impostazione predefinita

Sebbene siano disponibili plugin, gli sviluppatori potrebbero trovare l'esperienza utente meno intuitiva rispetto ai moderni strumenti integrati nell'IDE. L'interpretazione di alcuni risultati potrebbe richiedere competenze specifiche. - Costi elevati e posizionamento aziendale

Le licenze hanno un costo per le organizzazioni di medie e grandi dimensioni. I team più piccoli o i progetti open source potrebbero trovarle fuori dalla portata. - Comunità open source limitata ed estensibilità

A differenza degli analizzatori supportati da ecosistemi comunitari (ad esempio ESLint, Roslyn), Klocwork è proprietario e offre meno flessibilità nell'estendere o scrivere regole personalizzate senza il supporto del fornitore. - Interfaccia utente ed esperienza di reportistica

L'interfaccia utente per la segnalazione e la valutazione dei problemi è funzionale ma datata. Alcuni team segnalano problemi di usabilità con un numero elevato di riscontri.

Klocwork è ideale per ambienti di sviluppo C# aziendali o mission-critical che richiedono conformità, sicurezza del codice e tracciamento formale dei difetti. Tuttavia, potrebbe non essere adatto a team Agile più piccoli o a organizzazioni che cercano feedback rapidi e di facile utilizzo per gli sviluppatori e flessibilità negli strumenti.

Segrep

Semgrep è uno strumento di analisi statica open source sviluppato da r2c (ReturnToCorp) che punta su semplicità, velocità e scansione basata su regole in numerosi linguaggi, incluso C#. È particolarmente apprezzato dagli ingegneri della sicurezza e dai team DevSecOps per le sue capacità di pattern-matching e per la capacità di individuare sia problemi di sicurezza che di qualità del codice con regole personalizzabili.

Semgrep supporta C# sia a livello community che commerciale, offrendo modelli di distribuzione cloud e self-hosted.

Vantaggi

- Analizzatore basato su CLI leggero e veloce con supporto per la moderna sintassi C#

- Le regole basate su YAML facili da scrivere e da comprendere consentono modelli personalizzati specifici per le pratiche di codifica di un'organizzazione

- Adatto per pipeline DevSecOps grazie alla rapida esecuzione e all'integrazione CI/CD con GitHub Actions, GitLab CI, Azure DevOps e altri

- Librerie di regole integrate per sicurezza, manutenibilità e prestazioni (incluse OWASP Top 10, SANS 25 e altre)

- Forte supporto per lo spostamento della sicurezza a sinistra, rilevando i problemi prima della fusione o della distribuzione

- Funziona bene per applicare modelli sicuri e best practice su basi di codice condivise

- La piattaforma cloud (Semgrep Cloud Platform) include dashboard, commenti PR, registri di controllo e applicazione delle regole basate sul team

- Estendibile con Semgrep Supply Chain e Semgrep Secrets per una copertura più approfondita della sicurezza delle applicazioni

- Comunità dinamica e registro delle regole aperte in continua crescita

- Livello gratuito disponibile con limiti generosi e nessuna barriera all'ingresso per i piccoli team

Limitazioni e carenze

Nonostante la sua flessibilità e velocità, Semgrep presenta notevoli limitazioni quando applicato al codice C#, in particolare per attività di analisi statica approfondita:

- Supporto linguistico parziale per C#

Rispetto al suo supporto maturo per JavaScript, Python o Go, il supporto di Semgrep per C# è ancora in fase di sviluppo. Potrebbe non essere in grado di analizzare o comprendere appieno le funzionalità avanzate di C# come LINQ, flussi asincroni/in attesa, generici o alberi di espressioni complessi. - Nessuna analisi approfondita del flusso di dati

Semgrep eccelle nel matching sintattico e semantico, ma non dispone di un flusso di controllo avanzato e di un'analisi delle taint che strumenti come Coverity, Klocwork o CodeQL offrono. Questo può limitare la sua capacità di rilevare vulnerabilità che interessano più file o chiamate di metodo. - Integrazione IDE limitata

A differenza degli analizzatori basati su Roslyn o di ReSharper, Semgrep non fornisce di default la diagnostica inline all'interno di Visual Studio o Rider. Gli sviluppatori devono affidarsi al feedback di CI o utilizzarlo come strumento di scansione manuale, a meno che non vengano create integrazioni personalizzate. - Nessuna visualizzazione o analisi architettonica

Non c'è supporto per grafici delle dipendenze, metriche del codice o funzionalità di convalida dell'architettura spesso richieste dai team aziendali. - Curva di apprendimento ripida per la creazione di regole

Sebbene le regole di base siano facili da scrivere, la creazione di modelli affidabili e privi di rumore per grandi basi di codice C# potrebbe richiedere una conoscenza approfondita della struttura ad albero sintattico astratta di Semgrep e dei meccanismi interni del linguaggio. - Più efficace nei flussi di lavoro di sicurezza rispetto all'applicazione generale della qualità

I punti di forza di Semgrep risiedono nella scansione di sicurezza e nella conformità alle policy. Non è completo come strumenti come NDepend o StyleCop per l'applicazione di convenzioni di stile o per l'esecuzione di controlli di complessità ciclomatici.

Semgrep è una scelta eccellente per i team moderni che adottano pratiche DevSecOps e necessitano di una scansione personalizzabile, veloce e collaborativa. Per lo sviluppo in C#, è ideale come parte di una strategia multi-tool piuttosto che come sostituto completo di analizzatori approfonditi o soluzioni native per IDE.

CodiceQL

CodeQL, sviluppato da GitHub (ora parte di Microsoft), è un motore di analisi semantica del codice che consente di interrogare il codice sorgente come se si trattasse di dati. Crea un database relazionale a partire dal codice base e consente agli utenti di scrivere query per rilevare vulnerabilità di sicurezza, problemi di prestazioni e difetti di codifica. Come parte di GitHub Advanced Security (GHAS), CodeQL svolge un ruolo centrale nella ricerca di vulnerabilità su larga scala, soprattutto per il codice open source.

C# è tra i linguaggi ufficialmente supportati e GitHub ha ampliato il suo supporto per gli ecosistemi basati su .NET.

Vantaggi

- Consente analisi semantica profonda del codice C#, del controllo della modellazione e dei flussi di dati per rilevare vulnerabilità complesse e multifase

- Funziona con i flussi di lavoro nativi di GitHub, offrendo un'integrazione perfetta in richieste pull, eventi push e scansioni di sicurezza pianificate

- Può rilevare problemi difficili da trovare come deserializzazione non sicura, input non convalidati, attraversamento del percorso e modelli di iniezione

- Supportato dalla crescente crescita di GitHub librerie di query, comprese le regole OWASP Top 10 e allineate a CWE

- Fornisce il controllo completo per scrivere query CodeQL personalizzate utilizzando un linguaggio specializzato basato su Datalog

- Forte consapevolezza del controllo delle versioni, in grado di tracciare le modifiche tra filiali e PR

- Adatto a grandi basi di codice e organizzazioni multi-repo grazie al ridimensionamento basato su GitHub Actions

- I pacchetti di query open source consentono il riutilizzo e la condivisione dei controlli di sicurezza sviluppati dalla comunità

- Consente la revisione del codice storico e l'audit delle vulnerabilità per i ricercatori della sicurezza

- Il team di sicurezza di GitHub utilizza CodeQL internamente per la caccia globale ai CVE, rendendolo testato sul campo in casi d'uso ad alto impatto

Limitazioni e carenze

Nonostante sia uno degli strumenti più potenti disponibili per l'analisi statica approfondita, CodeQL presenta diverse limitazioni quando applicato a C# nello sviluppo quotidiano:

- Curva di apprendimento ripida per le regole personalizzate

La scrittura di query personalizzate richiede la conoscenza del linguaggio di query CodeQL, che ha una sintassi e un modello semantico unici. La maggior parte degli sviluppatori necessita di formazione dedicata o di tempo per diventare produttiva. - Richiede database di codice di costruzione

Prima che qualsiasi query possa essere eseguita, il codice deve essere compilato e trasformato in un database CodeQL. Questo passaggio aggiunge complessità e tempo alle pipeline di CI, soprattutto per repository di grandi dimensioni o che cambiano frequentemente. - Limitato dalla copertura della lingua di origine e dagli strumenti

Sebbene C# sia supportato, potrebbe essere inferiore ai linguaggi target principali di CodeQL, come Java, JavaScript e Python, in termini di regole predefinite e qualità delle query. Inoltre, alcuni comportamenti avanzati specifici di .NET (ad esempio, reflection e generazione di codice runtime) potrebbero essere difficili da modellare. - Non adatto a regole stilistiche o di formattazione

CodeQL non è progettato per imporre linee guida di stile o formattazione del codice. Si concentra esclusivamente su modelli logici, semantici e basati sulla sicurezza. - Mancanza di supporto IDE

Non esiste un'integrazione diretta con Visual Studio o Rider, quindi gli sviluppatori devono affidarsi al feedback CI/CD o utilizzare manualmente gli strumenti CLI. - Per le funzionalità complete è necessaria la licenza aziendale

GitHub Advanced Security (GHAS), che fornisce il servizio CodeQL gestito, è disponibile solo per i clienti GitHub Enterprise Cloud e Server. Questo ne limita l'adozione da parte dei team che non utilizzano GitHub. - Valore limitato per progetti più piccoli

Per le semplici app C# o per i team che cercano risultati rapidi, la configurazione e la complessità di CodeQL potrebbero superare i suoi vantaggi rispetto a strumenti leggeri come Roslyn o ReSharper.

CodeQL eccelle nelle organizzazioni che danno priorità alla sicurezza e sono disposte a investire nella creazione di set di query e flussi di lavoro personalizzati. È ideale per progetti C# con elevati requisiti di conformità, più collaboratori e una cultura DevSecOps matura. Per altri, funziona meglio come livello complementare agli analizzatori tradizionali.

Aikido

Aikido Security è un nuovo player nel settore della sicurezza applicativa, che offre agli sviluppatori funzionalità di scansione SAST, SCA e secret in un'unica piattaforma unificata. È progettata per garantire semplicità e velocità, adattandosi ai moderni flussi di lavoro di sviluppo con un'integrazione immediata con piattaforme popolari come GitHub, GitLab, Bitbucket e Azure DevOps.

Sebbene non sia un tradizionale analizzatore di codice statico profondo come ReSharper o CodeQL, Aikido supporta progetti C# e .NET, fornendo informazioni preziose soprattutto nelle aree delle vulnerabilità della sicurezza e dei rischi di dipendenza.

Vantaggi

- Leggero e facile da integrare nei flussi di lavoro CI/CD per GitHub, GitLab, Bitbucket e Azure

- Offre la scansione integrata per SAST, SCA (Software Composition Analysis) e segreti in un'unica piattaforma

- Supporta C# con modelli comuni di rilevamento delle vulnerabilità come segreti hardcoded, iniezione SQL e dipendenze non sicure

- Interfaccia utente pulita e moderna progettata per sviluppatori e team DevOps piuttosto che per esperti di sicurezza

- La classificazione dei problemi in base al contesto e la priorità dei rischi aiutano a evitare l'affaticamento da avvisi

- Abilita controlli basati su policy, ad esempio, unioni di blocchi se vengono rilevati problemi critici

- Nessuna configurazione necessaria per la configurazione delle regole, con rilevamento automatico di progetti e lingue

- Livello gratuito disponibile per piccoli team e collaboratori open source

- Tempi di scansione rapidi con output fruibile nelle richieste pull

- Cultura aziendale che mette la sicurezza al primo posto, con conformità al GDPR e alla ISO 27001

Limitazioni e carenze

Sebbene Aikido sia una piattaforma DevSecOps impressionante per i team moderni, presenta delle limitazioni per coloro che cercano analisi statiche approfondite o ispezioni avanzate del codice specifiche per C#:

- Profondità delle regole limitata per modelli di codice C# complessi

Aikido si concentra maggiormente sulla scansione di sicurezza piuttosto che sulla qualità del codice, mancando molti dei controlli logici o relativi alle prestazioni forniti da strumenti come NDepend o ReSharper. - Non ideale per rilevare difetti di progettazione strutturale o suggerimenti di refactoring

Non identificherà i problemi correlati all'uso improprio del modello di oggetti, alle dipendenze circolari o ai difetti architettonici comuni nelle applicazioni di livello aziendale. - Manca il supporto per la creazione di regole personalizzate o per una configurazione ottimizzata

A differenza degli analizzatori CodeQL o Roslyn, gli utenti non possono definire le proprie regole statiche o estendere facilmente la logica di rilevamento. - Nessuna integrazione con Visual Studio o IDE

Tutti i risultati vengono visualizzati tramite l'interfaccia web o tramite commenti di pull request. Gli sviluppatori abituati al linting basato su IDE potrebbero trovare questa funzionalità disfunzionale. - Costruito principalmente attorno a flussi di lavoro basati su Git

I team che utilizzano un controllo centralizzato del codice sorgente o modelli di distribuzione più vecchi potrebbero non trarre vantaggio dalle sue funzionalità di automazione. - La scansione avviene principalmente in CI, non durante lo sviluppo locale

Non esiste alcuno strumento nativo per hook pre-commit o feedback sul codice in tempo reale all'interno del flusso di lavoro dello sviluppatore.

Aikido è ideale per team cloud-native attenti alla sicurezza che lavorano con C# in moderne pipeline di CI/CD. Offre insight rapidi e una buona copertura per vulnerabilità e segreti comuni. Tuttavia, dovrebbe essere integrato con analizzatori di codice tradizionali per i team che necessitano di analisi architetturale, flessibilità nelle regole personalizzate o applicazione avanzata della qualità.

Deep Source

DeepSource è una piattaforma automatizzata di revisione del codice che offre analisi statica, rilevamento di bug, scansione di sicurezza e formattazione del codice in diversi linguaggi. Sebbene offra un supporto più solido per linguaggi come Python, Go e JavaScript, DeepSource ha gradualmente esteso il suo supporto agli ecosistemi C# e .NET, con l'obiettivo di aiutare gli sviluppatori a mantenere basi di codice pulite, sicure e manutenibili.

Si integra con piattaforme di controllo delle versioni come GitHub, GitLab e Bitbucket per eseguire analisi statica su ogni commit e richiesta pull.

Vantaggi

- Supporto per l'analisi statica pronta all'uso per C#, incentrato su prestazioni, rischi di bug, anti-pattern e vulnerabilità di sicurezza

- Integrazione perfetta con GitHub, GitLab e Bitbucket per un feedback in tempo reale sulle richieste pull

- Offre suggerimenti di correzione automatica per accelerare la risoluzione di problemi comuni del codice

- Dashboard unificata per informazioni dettagliate sullo stato del codice in tutti i repository e i team

- Onboarding leggero e senza configurazione con rilevamento automatico della struttura del codice

- Include metriche come il tasso di abbandono del codice, la duplicazione e le tendenze di copertura

- Fornisce informazioni rapide sulle regressioni della qualità del codice nel tempo e nei rami

- Supporta le regole di ignoranza, la soppressione e la regolazione della gravità per un migliore controllo del rumore

- L'interfaccia utente Web è intuitiva e adatta sia agli sviluppatori che ai responsabili dell'ingegneria

- Le funzionalità aziendali includono autorizzazioni basate sul team e dashboard di conformità

Limitazioni e carenze

Nonostante sia una piattaforma in rapida crescita, DeepSource presenta diversi svantaggi quando viene utilizzata specificamente per Progetti C# nello sviluppo aziendale o su larga scala:

- Il supporto C# è meno maturo rispetto a Python o JavaScript

DeepSource non offre la profondità e l'ampiezza delle regole statiche presenti in strumenti come Roslyn, ReSharper o NDepend, soprattutto per i modelli di applicazioni .NET complessi. - Personalizzazione limitata delle regole

Gli utenti non possono definire regole di analisi statica personalizzate utilizzando un linguaggio specifico del dominio o estendere i set di regole oltre quanto supportato nativamente. - Nessuna integrazione con Visual Studio

Gli sviluppatori che lavorano in IDE come Visual Studio o Rider devono affidarsi al feedback basato su CI o controllare manualmente i risultati nell'interfaccia utente web di DeepSource. - Si concentra sui problemi a livello di codice ma non copre l'analisi a livello di architettura o l'ottimizzazione della struttura del codice.

- Nessun supporto per l'analisi avanzata del flusso o il tracciamento dei dati

Ciò lo rende meno efficace nel rilevare vulnerabilità multi-linea o complessi errori logici di sicurezza. - Le funzionalità premium sono bloccate nei piani aziendali

Funzionalità quali il monitoraggio storico, la creazione di report di conformità o l'applicazione delle policy richiedono licenze di livello superiore. - Principalmente basato sul cloud, con opzioni on-premise limitate per ambienti altamente regolamentati

DeepSource è un'ottima opzione per i team C# di piccole e medie dimensioni che desiderano un'analisi statica rapida e automatica senza configurazioni complesse. Funziona al meglio nei flussi di lavoro di integrazione continua (CI) basati su Git e integra i tradizionali linter di codice. Per progetti di livello enterprise o team che cercano approfondimenti sull'architettura e un supporto approfondito per i componenti interni .NET, potrebbe essere necessario abbinarlo ad altri analizzatori specializzati.

Dedurre#

Infer# è uno strumento di analisi statica per C# sviluppato da Microsoft Research, basato sul framework Infer di Facebook. Si concentra sull'analisi interprocedurale, consentendo di rilevare bug complessi come dereferenziazioni nulle, perdite di risorse, condizioni di gara e problemi di memoria oltre i limiti dei metodi. Infer# ha lo scopo di aiutare gli sviluppatori a individuare bug semantici profondi che in genere sfuggirebbero ai linter convenzionali o emergerebbero solo durante l'esecuzione.

Funziona convertendo .NET Intermediate Language (IL) in una rappresentazione interna, quindi eseguendo un'analisi avanzata di verifica formale.

Vantaggi

- Basato sul motore Infer di Facebook, ampiamente rispettato per l'analisi statica avanzata del codice mobile e lato server

- Esegue analisi interprocedurali e simboliche, rilevando problemi che interessano più metodi o classi

- Particolarmente utile per identificare dereferenziazioni di puntatori nulli, perdite di memoria e problemi di concorrenza

- In grado di ragionare sul linguaggio intermedio .NET (IL), consentendo l'analisi in tutti i linguaggi supportati da .NET

- Sviluppato attivamente da Microsoft Research con una solida base accademica

- Open source, con licenza permissiva per uso aziendale o accademico

- Integrazione possibile con MSBuild e pipeline CI per analisi automatiche

- Utile in contesti di ricerca, audit di codifica sicuri o come parte di flussi di lavoro di verifica formali

- Rileva potenziali crash di runtime e guasti logici difficili da individuare con gli strumenti standard

Limitazioni e carenze

Sebbene Infer# sia potente nel suo ambito, presenta diverse carenze che ne limitano l'usabilità per i flussi di lavoro di sviluppo generali:

- Non è un analizzatore statico completo per lo stile generale del codice, la progettazione o la manutenibilità

Infer# si concentra esclusivamente sul rilevamento dei bug e non fornisce metriche sulla qualità del codice, analisi della complessità o approfondimenti architettonici come NDepend o ReSharper. - Nessuna integrazione con Visual Studio o IDE

Tutta l'interazione avviene tramite riga di comando. Non è adatto agli sviluppatori che si aspettano feedback o correzioni automatiche dall'editor. - Elevata barriera tecnica all'ingresso

Richiede la conoscenza dell'IL, delle operazioni da riga di comando ed eventualmente una certa familiarità con i metodi formali per interpretare determinati output. - Documentazione scarsa e supporto della comunità

Rispetto a strumenti come gli analizzatori Roslyn o SonarQube, Infer# non dispone di tutorial approfonditi, esempi o forum attivi per la risoluzione dei problemi. - Non mantenuto attivamente per un ampio utilizzo in produzione

Si tratta di un progetto di ricerca Microsoft, il che significa che potrebbe non ricevere aggiornamenti costanti o supporto di livello produttivo. - Nessuna scansione SCA (dipendenza) o regole specifiche di sicurezza

Non è in grado di rilevare pacchetti obsoleti, utilizzi non sicuri delle API o altri problemi di sicurezza superficiali. - Problemi di scalabilità nei progetti di grandi aziende

L'analisi può essere lenta e consumare notevoli risorse di sistema quando applicata a basi di codice di grandi dimensioni.

Infer# è ideale per i team che danno priorità al rilevamento formale dei bug, agli ambienti ad alta intensità di ricerca o agli audit in cui è richiesta un'analisi approfondita e sensibile ai percorsi. Non è una soluzione chiavi in mano per l'analisi statica quotidiana nel tipico sviluppo C# aziendale, ma rappresenta un valido strumento complementare in contesti di sviluppo sicuri o critici per la sicurezza.

Scansione Puma

Puma Scan è uno strumento di analisi statica progettato per identificare le vulnerabilità di sicurezza nelle applicazioni .NET e C#, in particolare quelle relative alle pratiche di codifica sicura e alla conformità. È progettato con una forte enfasi sulle categorie OWASP Top 10 e CWE (Common Weakness Enumeration), il che lo rende una scelta popolare tra i team .NET attenti alla sicurezza.

Lo strumento è disponibile in due formati principali: Puma Scan Community Edition, integrato in Visual Studio, e Puma Scan Professional, che aggiunge funzionalità aziendali quali integrazione CI/CD, personalizzazione delle regole e reporting centralizzato.

Vantaggi

- Progettato per la scansione di sicurezza .NET e C#, con un set di regole allineato agli standard OWASP e CWE

- Si integra direttamente in Visual Studio, fornendo agli sviluppatori un feedback immediato durante la codifica

- Offre un'analisi del flusso del codice che può tracciare il modo in cui l'input non attendibile fluisce attraverso il codice, rilevando problemi come XSS, iniezione SQL, iniezione di comandi, ecc.

- L'edizione professionale supporta l'integrazione della pipeline CI/CD, adatta alle pratiche DevSecOps

- Genera report dettagliati che includono categorie di vulnerabilità, livelli di gravità e indicazioni per la correzione

- È possibile aggiungere regole personalizzate per modelli di codice proprietari (solo Professional)

- Aiuta i team ad applicare policy di codifica sicura all'inizio del ciclo di vita dello sviluppo del software (SDLC)

- Progettato per integrare i requisiti del ciclo di vita dello sviluppo sicuro per i settori regolamentati

- Gestito da Secure Development Solutions, con aggiornamenti continui del set di regole

Limitazioni e carenze

Sebbene Puma Scan fornisca una solida analisi della sicurezza in C#, presenta alcune limitazioni notevoli, soprattutto se confrontato con piattaforme di analisi statica più ampie:

- L'attenzione è rivolta esclusivamente alla sicurezza

Puma Scan non offre analisi per problemi di prestazioni, manutenibilità, odori del codice o difetti di progettazione. È non è un analizzatore statico di uso generale. - L'edizione della community è limitata

Mancano l'integrazione CI/CD, il reporting di gruppo, le regole personalizzate e il supporto. Solo l'edizione Professional è adatta all'uso aziendale, il che potrebbe richiedere licenze aggiuntive. - L'ampiezza del set di regole è più ristretta rispetto alle grandi piattaforme come Fortify, Checkmarx o Veracode.

Puma Scan potrebbe non rilevare vulnerabilità che richiedono un monitoraggio più avanzato delle contaminazioni o una scansione contestuale. - Nessuna visualizzazione o approfondimento architettonico

A differenza di strumenti come NDepend, Puma Scan non fornisce grafici delle chiamate, mappe delle dipendenze o analisi della struttura del codice. - Mancanza di supporto per SAST in più lingue

Puma Scan si concentra esclusivamente su C#, il che significa che non è la soluzione ideale per basi di codice poliglotte o team full-stack che necessitano di scansioni di JavaScript, Java o Python. - Gli aggiornamenti e la comunità sono di dimensioni più ridotte

Rispetto agli ecosistemi incentrati sulla sicurezza come Snyk o CodeQL di GitHub, Puma Scan ha una base di utenti e un supporto della community più limitati.

Puma Scan è la soluzione ideale per i team di sviluppo C# che privilegiano la sicurezza e desiderano rilevare le vulnerabilità in modo "shift-left" e mantenere il codice sicuro come parte dei loro flussi di lavoro quotidiani. Può essere particolarmente utile in settori sensibili alla conformità come la finanza o la sanità. Tuttavia, i team che cercano un'analisi più completa o un supporto linguistico più ampio potrebbero aver bisogno di combinare Puma Scan con strumenti complementari.

Scansione del codice di sicurezza

Security Code Scan (SCS) è uno strumento di analisi statica gratuito e open source basato su Roslyn, progettato per identificare le vulnerabilità di sicurezza nelle applicazioni C# e .NET. Si integra direttamente nella pipeline di build e nel flusso di lavoro degli sviluppatori tramite Visual Studio e MSBuild, concentrandosi principalmente sull'individuazione di pattern di codice non sicuri, in particolare quelli segnalati dagli standard OWASP Top 10 e CWE.

SCS è particolarmente utile per gli sviluppatori che desiderano un feedback leggero e incentrato sulla sicurezza durante lo sviluppo, senza la necessità di configurazioni complesse o licenze pesanti.

Vantaggi

- Costruito utilizzando la piattaforma del compilatore Roslyn, rendendolo altamente compatibile con l'ecosistema .NET

- Integrazione perfetta con Visual Studio e MSBuild, che consente rilevamento e feedback in tempo reale

- Prende di mira vulnerabilità comuni come:

- SQL Injection

- XSS (Script tra siti)

- Credenziali hardcoded

- Deserializzazione insicura

- Iniezione di comando

- Leggero e veloce; non influisce in modo significativo sulle prestazioni di build

- Può essere aggiunto alle pipeline CI/CD tramite NuGet o GitHub Actions per la scansione automatizzata

- Aggiornamenti frequenti e un repository GitHub attivo

- Buon punto di partenza per pratiche di sviluppo sicure nei progetti C#

- Supporta l'output in formato SARIF, rendendolo compatibile con dashboard e aggregatori di sicurezza

Limitazioni e carenze

Nonostante la sua grande utilità per gli sviluppatori C#, Security Code Scan presenta diverse limitazioni che ne compromettono l'idoneità in ambienti più grandi o più regolamentati:

- Portata limitata