2026年を迎えるエンタープライズソフトウェア環境は、構造的な単純化よりもむしろ複雑化が進んでいます。数十年にわたって蓄積されたロジック、混在するプログラミング言語、ハイブリッドなデプロイメントモデル、そして密結合した依存関係により、意図しない結果を招かずに変更を導入する方法はますます制約されています。このような環境において、静的コード解析ツールはもはやオプションの品質チェックではなく、モダナイゼーション、リファクタリング、あるいはセキュリティ対策を開始する前に、システムの実際の動作を理解するための基盤となるツールと見なされています。

エンタープライズ規模の静的コード解析と開発者向けツールの違いは、個別の欠陥をフラグ付けする機能ではなく、アプリケーション資産全体を網羅する推論能力です。大規模な組織では、単一のランタイムやアーキテクチャパターンで運用されることはほとんどありません。メインフレームのバッチワークロードは分散サービスと共存し、レガシーインターフェースはクラウドネイティブAPIと交差し、規制要件によってリスクの測定と軽減方法にさらなる制約が課せられます。したがって、静的解析は境界を越えて実行され、テストだけでは検出できない実行パス、隠れた依存関係、構造的なリスクを明らかにする必要があります。

継続的デリバリーと加速的近代化への重点が高まるにつれ、分析主導の洞察の役割はさらに高まっています。企業がより広範な アプリケーションのモダナイゼーション 取り組みを進める中で、不完全な理解によるコストがますます顕著になっています。制御フロー、データ伝播、システム間の連携を完全に可視化せずにリファクタリングの決定を行うと、不安定性、パフォーマンスの低下、あるいは導入後に初めて顕在化するコンプライアンス違反といった問題が生じることがよくあります。静的コード解析ツールは、変更を実行する前にアーキテクチャの明確化を提供することで、こうした不確実性を軽減することが期待されています。

このような背景から、2026年の静的コード解析ツールの評価基準は変化しつつあります。精度だけでは不十分です。企業は、詳細な分析、数百万行のコードに対応するスケーラビリティ、異機種混在環境への対応、そして技術的な知見をアーキテクト、プラットフォームリーダー、リスクオーナーにとって実用的なインサイトへと変換する能力を求めています。以下の比較では、主要なエンタープライズ向け静的コード解析ツールが、これらの変化するニーズにどのように対応しているか、そしてその機能が大規模でミッションクリティカルなシステムの現実にどのように合致しているかを検証します。

2026年のエンタープライズ向け静的コード解析ツールの比較とランキング

以下の比較では、主要な静的コード解析ツールを、個々の開発チームではなく、大規模なエンタープライズ環境で重要な基準に基づいて評価します。各ツールは、解析の深さ、異機種混在システム間のスケーラビリティ、レガシープラットフォームと最新プラットフォームのサポート、そして複雑な依存関係構造から有益な洞察を引き出す能力に基づいて評価されます。ランキングは、変更が運用上および規制上の重大な影響を及ぼす環境において、これらのツールがアーキテクチャの理解、リスクの特定、そして情報に基づいた意思決定をいかに効果的に支援できるかを反映しています。

SMART TS XL

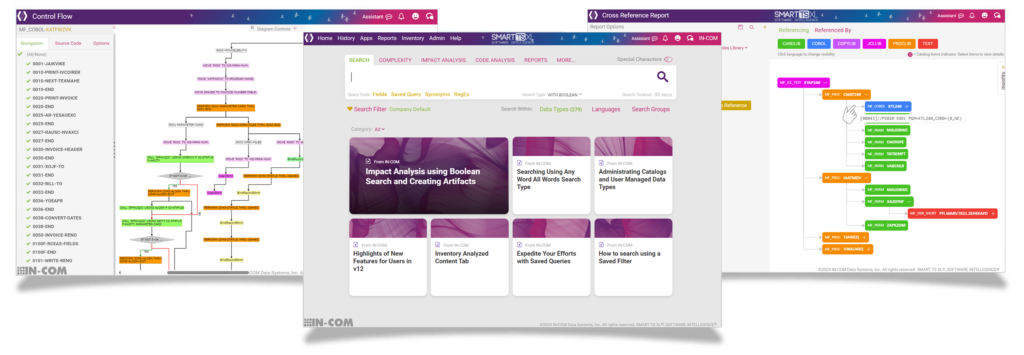

SMART TS XL は、大規模で異機種混在のソフトウェア資産向けに設計された、エンタープライズ向け静的コード分析、影響評価、アプリケーションインテリジェンスプラットフォームです。メインフレーム、ミッドレンジ、分散環境など、数十年にわたって蓄積されたロジック、バッチ処理、クロスプラットフォームの依存関係によって、変更に伴うリスクが伴う環境で運用されている組織をサポートするために構築されています。個別のコード品質調査結果に焦点を当てるのではなく、 SMART TS XL 実行パス、データ関係、依存関係構造をポートフォリオ全体にわたって可視化することで、アプリケーションが実際にどのように動作するかを明らかにするように設計されています。

このプラットフォームは、数十億行に及ぶコードと関連アーティファクトを数秒でインデックス化し分析できる高性能なWebベースシステムとして機能します。分析ワークロードを本番システムからオフロードし、共有環境にインサイトを集中化することで、 SMART TS XL パフォーマンスを低下させることなく、数千人の同時ユーザーをサポートします。このスケールは、開発チームだけでなく、複雑なシステムに対する一貫性のあるエビデンスに基づく可視性を求めるアーキテクト、モダナイゼーションリーダー、プロダクションサポート、監査、コンプライアンス担当者にも最適です。 無料デモ申込み.

エンタープライズ規模の静的解析と検出

その中心に、 SMART TS XL 幅広いプログラミング言語、ジョブ制御構造、データベース、そして関連アーティファクトを対象に、詳細な静的解析を提供します。COBOL、PL/I、Natural、RPG、アセンブラ、Java、C#、Python、VB6、UNIXスクリプト、JCL、PROC、CICSアーティファクト、MQ定義、データベーススキーマ、構造化ドキュメントなど、レガシーおよび最新のテクノロジーをサポートしています。ソースコード、バッチロジック、設定ファイル、さらにはドキュメントやダイアグラムといった非コードアーティファクトも、まとめてインデックス化・解析できるため、従来サイロ化されていたリポジトリ間の関係性を発見できます。

この統合検出機能により、組織はファイルレベルの検査からシステムレベルの理解へと進むことができます。プログラム、ジョブ、フィールド、ファイル、テーブル、そしてメッセージをプラットフォーム間で追跡し、バッチチェーン、オンライントランザクション、そして下流のレポートプロセスにおけるビジネスロジックの流れを明らかにすることができます。これらの関係性は、静的なリストではなく、インタラクティブな相互参照レポート、依存関係マップ、そしてナビゲート可能な実行ビューを通じて明らかになります。

クロスプラットフォーム影響分析と依存関係マッピング

SMART TS XL クロスプラットフォームの影響分析に特に重点を置いています。エンタープライズ環境、特にメインフレームのワークロードが分散サービスや共有データストアと連携する環境では、アプリケーションの一部に導入された変更が、その影響範囲から切り離された形で残ることはほとんどありません。 SMART TS XL 呼び出し関係、データ使用量、ジョブ実行パス、制御フローを分析して、言語とシステム全体の上流および下流の影響ゾーンを特定します。

依存関係マッピング機能は、呼び出し元、呼び出し先、データ生成元、データ消費元を強調表示するインタラクティブな色分けされたダイアグラムを用いて、これらの関係を視覚的に提示します。影響分析は、プログラム、フィールド、データベース要素、ジョブステップ、さらには検索結果から開始できるため、開発開始前に変更の範囲を正確に把握できます。このアプローチにより、依存関係の見落としが減り、過剰なテストが抑制され、変更計画とリスク評価のための根拠が提供されます。

バッチとプログラムロジックの実行指向ビュー

複雑なバッチ処理を実行する環境では、 SMART TS XL コードを実行せずに実行時形式の理解を提供します。COBOLおよびJCL拡張機能は、コピーブック、PROC、シンボリック、オーバーライドを解決し、実稼働環境で実際に実行されるロジックを提示します。バッチチェーンはエンドツーエンドで追跡できるため、どのプログラムがどのような順序で、どのようなパラメータで実行されるかを把握できます。

制御フロー図とフローチャートは、深くネストされたロジックを、操作しやすい視覚的な表現に変換します。これらのビューにより、実行動作の理解、デッドコードパスや到達不能コードパスの特定、分岐の複雑さの分析が可能になります。これらのビューは、専門家の知識や手作業によるウォークスルーに頼ることなく実現できます。フィールドトラッキング図は、データ要素がどのように作成、変換され、プログラム、ジョブ、データベース間で伝播されるかを追跡することで、この機能をさらに拡張し、安全な構造変更や規制レビューをサポートします。

高度な検索、パターン検出、精密分析

SMART TS XL 大規模で多様なテクノロジーが混在するコードベース向けに最適化された、高性能なエンタープライズ検索エンジンを搭載しています。複雑なブール論理、近接検索、ブロック検索、正規表現、同義語処理、そして特定の言語、データ型、コードセクションに分析対象を限定するきめ細かなフィルターをサポートしています。階層化された検索技術により、大規模な結果セットを段階的に絞り込み、影響分析、監査、モダナイゼーション評価に適した正確な範囲に絞り込むことができます。

これらの検索機能は、相互参照、影響度、複雑性、可視化機能と緊密に統合されています。結果は依存関係ビュー、レポート、またはさらなる分析ワークフローに直接ピボットできるため、発見と意思決定の間の摩擦を軽減できます。保存およびパラメータ化されたクエリにより、組織はチームやプロジェクト全体でリスクチェックと繰り返し可能な分析パターンを標準化できます。

複雑性分析とリスク定量化

SMART TS XL 個々のプログラムにとどまらず、ポートフォリオレベルの複雑性分析を提供します。コード行数、循環的複雑度、ハルステッド尺度といった複雑性指標は、検索結果や影響範囲によって定義されたアプリケーションのサブセット全体にわたって計算できます。これにより、チームはアプリケーション全体の大まかな平均値に頼るのではなく、特定のビジネス機能やモダナイゼーション候補における技術的リスクを定量化できます。

複雑性指標と依存性および影響分析を組み合わせることで、 SMART TS XL より現実的な労力見積もりと優先順位付けをサポートします。結合度が高く複雑性の高い領域を早期に特定できるため、仮定ではなく実際の構造リスクに基づいて、近代化と修復の取り組みの順序付けが可能になります。

知識移転、監査準備、ガバナンスサポート

大企業で繰り返し発生する課題は、システムの老朽化や経験豊富なスタッフの退職や異動に伴い、組織内の知識が失われることです。 SMART TS XL この問題に対処するため、検索・探索可能なプラットフォームにアプリケーション知識を一元化し、システムの構造と動作を把握します。ドキュメント、レポート、図表、そして証拠となる成果物を生成・共有することで、オンボーディング、監査、そして規制当局の要請に対応できます。

エクスポート機能により、分析結果をタイムスタンプ付きの証拠資料としてパッケージ化することができ、コンプライアンスレビュー、変更承認、外部監査に適しています。アクセス制御と使用状況追跡機能は、特にオフショア開発やアウトソーシング保守モデルを採用している環境において、ガバナンス要件をサポートします。

展開、統合、運用適合

SMART TS XL 迅速な導入と運用の中断を最小限に抑えるように設計されています。インストールは数時間で完了し、メインフレーム環境、分散ソース管理システム、データベース、共有リポジトリからデータを取り込むためのコネクタも用意されています。フルロードと増分ロードの両方をサポートしているため、常に手動で介入することなく、環境を最新の状態に保つことができます。

自動化機能により、分析プロセスを無人実行し、企業の変化サイクルに合わせた継続的なインサイト創出をサポートします。コスト効率の高いインフラストラクチャ上で分析を一元管理することで、組織は高価な本番環境リソースへの依存を軽減しながら、チーム全体で分析の深度と可用性を向上させることができます。

SonarQube エンタープライズエディション

SonarQube Enterprise Editionは、最新のソフトウェアポートフォリオ全体にわたって、コード品質、保守性、セキュリティ基準の一貫した適用を求める大規模開発組織を支援するために設計された静的コード解析プラットフォームです。エンタープライズ環境における主な役割は、開発ワークフローに組み込まれた継続的な検査レイヤーとして機能し、変更が本番環境に到達する前にコードの問題に関する早期フィードバックを提供することです。レビューのスループットがボトルネックとなるポートフォリオでは、より広範なツールと並んで使用されることがよくあります。 コードレビューツール 品質ゲーティングを形式化し、チーム間のばらつきを減らす。

ポートフォリオレベルの分析プラットフォームとは異なり、SonarQubeの強みは、開発者のワークフローに近い場所で動作することです。分析は通常、ビルドパイプラインやプルリクエストの検証の一環として実行されるため、チームはコードの進化に合わせて、コードの臭い、バグ、セキュリティ問題を段階的に検出できます。これは、デリバリーパイプライン全体で自動チェックを標準化する組織、例えば以下で説明するアプローチと整合しています。 CI / CDパイプライン静的分析は、アドホックなレビュー手順ではなく、繰り返し可能な制御になります。

ルールベースの静的解析と品質ゲート

SonarQube Enterprise Editionの中核を成すのは、大規模かつ設定可能なルールセットに基づいてソースコードを評価するためのルールベースの静的解析エンジンです。これらのルールは、保守性の問題、信頼性の欠陥、セキュリティ上の脆弱性といった一般的なカテゴリをカバーしています。発見された結果は重大度によって分類され、コードがデリバリーパイプラインを通過できるかどうかを判断する品質ゲートにマッピングされます。

品質ゲートは、組織の標準を大規模に適用するための中心的なメカニズムです。企業は、新規コードカバレッジ、欠陥密度、脆弱性の露出度に関するしきい値を定義し、統合前に変更が事前定義された基準を満たしていることを確認できます。この機能は、分散チーム、アウトソーシング開発、または開発者の離職率が高い環境で特に役立ちます。これらの環境では、一貫した適用によって手動レビューへの依存度が軽減されます。

言語カバレッジと開発エコシステムの統合

SonarQubeは、Java、C#、JavaScript、TypeScript、Pythonなど、エンタープライズアプリケーション開発で一般的に使用される幅広い最新プログラミング言語をサポートしています。プラグインと統合のエコシステムにより、主要なCI/CDプラットフォーム、ソース管理システム、課題追跡ツールとの接続が可能です。この緊密な統合により、デリバリーパイプラインの一部として自動品質管理を重視する組織に最適です。

しかし、SonarQube の分析モデルは主にソース中心で、リポジトリをスコープとしています。複数のプロジェクトを並行して分析することは可能ですが、リポジトリ、プラットフォーム、実行コンテキスト間の関係性を理解する能力は限られています。分析は通常、共有データ、バッチワークフロー、クロスプラットフォーム依存関係を持つエンタープライズ資産全体ではなく、個々のアプリケーションまたはサービスに限定されます。

セキュリティ分析とコンプライアンスサポート

SonarQubeのエンタープライズ版には、一般的な脆弱性カテゴリに合わせた強化されたセキュリティ分析機能が搭載されています。インジェクション脆弱性、安全でない構成、APIの不正使用に関連するパターンを特定できます。検出結果は開発者とセキュリティチームの両方がアクセスしやすい形式で提示され、既存のツール内での修復ワークフローをサポートします。

コンプライアンスの観点から、SonarQubeはトレーサビリティとレポート機能を提供し、社内コーディング標準とセキュリティポリシーの遵守状況を示すのに役立ちます。問題の傾向、修正の進捗状況、品質ゲートのコンプライアンス状況を経時的に表示するレポートを生成できます。これらの機能は開発チームにおける監査への対応を支援する一方で、実行動作やシステム間への影響に関するシステムレベルの証拠の生成にはそれほど重点を置いていません。

スケーラビリティ特性と運用上の考慮事項

SonarQube Enterprise Editionは、多数のリポジトリや開発チームに対応できるよう設計されており、特に分散環境やコンテナ化された環境に導入する場合に効果的です。パフォーマンスは利用可能なインフラストラクチャに合わせて拡張されるため、コミット量が多く、分析サイクルが頻繁な組織に最適です。一元化されたダッシュボードは、プロジェクト全体の集約的な可視性を提供し、経営陣が品質の傾向を高レベルで監視するのに役立ちます。

ただし、SonarQube のスケーラビリティは、システムの複雑さを縦断的に横断するものではなく、主にプロジェクト間の水平方向の拡張性です。ランタイム実行パス、バッチオーケストレーションロジック、異機種プラットフォーム間の深いデータリネージは解決できません。メインフレームのワークロード、バッチスケジューリング、または密結合されたレガシーシステムが主流の環境では、SonarQube は、アーキテクチャに関する洞察を得るためのスタンドアロンのツールではなく、補完的なツールとして使用されることがよくあります。

一般的なエンタープライズユースケースと制限

SonarQube Enterprise Editionは、DevOpsの成熟度が高く、開発スタックが標準化されており、開発中のコードの品質低下防止に注力している企業に最適です。一貫性の確保、コードスメルの低減、そして迅速なデリバリーパイプラインへの品質チェックの統合に優れています。

その限界は、大規模で相互接続されたシステム全体にわたる変更の波及効果を把握する必要があるモダナイゼーションのシナリオにおいて、より顕著になります。SonarQubeは、実行順序、ジョブやプラットフォーム間のデータ伝播、システム全体の依存関係チェーンをモデル化しようとはしません。そのため、企業がモダナイゼーションのリスク、バッチの影響、ポートフォリオ間の変更の影響を評価する必要がある際には、より詳細な分析プラットフォームと組み合わせて使用されることがよくあります。

チェックマークスワン

Checkmarx Oneは、最新の開発およびデリバリーパイプラインにおける静的アプリケーションセキュリティテストを中心とする、エンタープライズ向けのアプリケーションセキュリティプラットフォームです。大規模組織における主な役割は、ソフトウェアライフサイクルの早期段階でセキュリティ脆弱性を特定することです。特に、頻繁なリリース、分散型チーム、クラウドネイティブアーキテクチャといった環境において、悪用可能な欠陥への露出が高まる状況において、その役割は顕著です。Checkmarx Oneは、システム全体の実行動作をモデル化するのではなく、広く認められたセキュリティ分類法に則った、安全でないコーディングパターンや構成上の弱点の検出に注力しています。

このプラットフォームは、成熟したDevSecOpsプラクティスを持つ企業に主に採用されており、セキュリティ分析はリリース後の管理ではなく、開発と並行して継続的に実施されることが期待されています。このような環境において、Checkmarx Oneは予防的なメカニズムとして機能し、脆弱なコードパスが本番システムに導入される可能性を低減します。

静的アプリケーションセキュリティテストの焦点

Checkmarx Oneの中核は、ソースコードレベルで脆弱性を検出するように最適化された静的アプリケーションセキュリティテストエンジンです。アプリケーションを実行せずに分析を行うため、コードのコミット段階やビルド段階など、早期に問題を特定できます。このプラットフォームは、発見事項を既知の脆弱性カテゴリーにマッピングし、標準化されたリスク分類フレームワーク(例えば、 OWASPの脆弱性 修復作業を優先するため。

Checkmarx Oneは、セキュリティに特化した発見に重点を置いている点が、汎用的な静的解析ツールとの差別化要因となっています。保守性やアーキテクチャ上の懸念に焦点を当てるのではなく、データ漏洩、不正アクセス、権限昇格につながる可能性のある脆弱性に焦点を当てています。この特化により、脆弱性の開示と修復のタイムラインが厳重に監視される規制産業において、特に有効性が高まります。

エンタープライズDevSecOpsパイプラインへの統合

Checkmarx Oneは、CI/CDパイプラインおよび開発者ワークフローと緊密に連携するように設計されています。ビルドプロセス、プルリクエスト、リリースゲートの一環としてスキャンを自動的に実行できるため、セキュリティ分析が一貫して行われ、手動による介入が不要になります。結果はダッシュボードや問題追跡システムとの連携を通じて表示されるため、発見事項を開発チームに直接送信して修正作業を依頼できます。

このパイプライン中心の運用モデルは、ベースラインレベルのセキュリティ保証を維持しながら、高い開発速度を実現します。しかし、個々のリポジトリとサービスに重点を置くため、分析は一般的に個別のコードベースに限定されます。これはマイクロサービスやモジュール型アーキテクチャとの整合性が高い一方で、長期運用されるエンタープライズシステムによく見られるアプリケーション間の依存関係やマルチプラットフォーム実行チェーンの可視性は制限されます。

言語カバレッジとクラウドネイティブ指向

Checkmarx Oneは、エンタープライズおよびクラウドネイティブ開発で一般的に使用される幅広い最新のプログラミング言語とフレームワークをサポートしています。この幅広いサポートにより、複数の専用ツールを必要とせずに、異機種開発チーム間で一貫したセキュリティスキャンを実行できます。このプラットフォームのクラウドネイティブ配信モデルは、導入と拡張をさらに簡素化し、多数のアプリケーションを管理する組織の運用オーバーヘッドを削減します。

ただし、レガシーテクノロジーやバッチ指向環境へのサポートは限定的です。メインフレーム言語、ジョブ制御構造、そして密結合されたレガシーワークフローは、通常、プラットフォームの主要な対象範囲外です。そのため、企業が同一のアプリケーション環境内で最新コンポーネントとレガシーコンポーネントの両方を保護する必要がある場合、Checkmarx Oneは他の分析ツールと併用されることがよくあります。

リスク報告とガバナンスの整合

ガバナンスの観点から、Checkmarx Oneは脆弱性追跡、修復状況、コンプライアンス報告をサポートするレポート機能を提供します。セキュリティリーダーは、アプリケーション、チーム、期間をまたいで傾向を監視できるため、社内ポリシーや外部規制への準拠を実証するのに役立ちます。調査結果は集約され、全体的なリスク状況を示すことで、ポートフォリオレベルでの優先順位付けが可能になります。

しかし、これらのレポートは運用への影響ではなく、脆弱性の存在に焦点を当てています。このプラットフォームは、脆弱性が実行パスを通じてどのように伝播するか、あるいはバッチ処理、データフロー、あるいは下流のシステムとどのように相互作用するかを定量化しようとはしません。この区別は、個々の脆弱性を特定することと同様に、影響範囲とシステムリスクを理解することが重要な企業にとって重要です。

典型的なエンタープライズユースケースと制約

Checkmarx Oneは、急速に変化する開発環境にセキュリティ対策を直接組み込むことを目指す企業にとって最も効果的です。コードレベルのセキュリティ問題を早期に特定し、手戻りを削減し、大規模な開発者集団全体にわたる一貫した脆弱性管理をサポートすることに優れています。クラウドネイティブ・アーキテクチャへの移行を進める組織にとって、セキュリティ衛生を強化するためのスケーラブルなメカニズムを提供します。

アプリケーションの挙動、依存関係の連鎖、あるいは異機種混在システム全体にわたるモダナイゼーションの影響を包括的に把握する必要があるシナリオでは、その限界が顕著になります。このような場合、Checkmarx Oneは通常、包括的な分析プラットフォームではなく、実行状況の洞察、依存関係のマッピング、構造的リスク評価に重点を置いたツールを補完する、特化したセキュリティレイヤーとして位置付けられます。

Fortify 静的コードアナライザー

Fortify Static Code Analyzerは、大規模で規制されたソフトウェア環境におけるセキュリティ脆弱性を特定するために設計された、エンタープライズグレードの静的アプリケーションセキュリティテストプラットフォームです。企業における主な役割は、セキュリティリスクをもたらすコーディングパターンを体系的に検出することです。特に、コンプライアンス、監査可能性、そして正式なリスク管理プロセスによってソフトウェア変更の管理方法が規定されている組織において、Fortifyは特に重要です。Fortifyは、セキュリティ保証が実証可能で、繰り返し実行可能であり、確立されたエンタープライズ管理策と整合している必要がある分野で広く採用されています。

Fortifyは、開発者中心のフィードバックループを重視するのではなく、より広範なガバナンスフレームワークにおける集中型セキュリティ制御として位置付けられることが多いです。分散チームやサードパーティチームによって開発された大規模なアプリケーションポートフォリオ全体にわたって、標準化された脆弱性分類、一貫性のあるレポート、トレーサビリティを必要とする組織をサポートします。

セキュリティ中心の静的解析エンジン

Fortify Static Code Analyzerの中核を成すのは、セキュリティ重視の分析エンジンです。アプリケーションを実行することなくソースコードを検査し、脆弱性を特定します。このエンジンは、インジェクション脆弱性、安全でないデータ処理、認証エラー、暗号化関数の不適切な使用といった脆弱性を検出するために設計された包括的なセキュリティルールセットを適用します。検出結果は重大度と種類別に分類されるため、セキュリティチームは構造化された一貫性のある方法でリスクを評価できます。

セキュリティの正確性を重視している点が、Fortify を汎用の静的解析ツールと差別化しています。解析の深度は、保守性やアーキテクチャ上の懸念ではなく、悪用可能な状況を特定することに重点が置かれています。この特化により、Fortify は、システムのより広範な理解よりも脆弱性の検出を優先する環境に特化しています。

エンタープライズリスクおよびコンプライアンスプログラムとの整合性

Fortifyは、ソフトウェアリスクを他の運用リスクや規制リスクと併せて管理する企業のセキュリティおよびガバナンスプログラムに頻繁に統合されています。レポート作成機能とエビデンス生成機能は、内部監査、外部評価、規制当局によるレビューをサポートします。結果はアプリケーションや事業部門を横断して集計できるため、セキュリティ責任者はリスクへのエクスポージャーを大規模に可視化できます。

この正式な ITリスク管理 プロセス管理の有効性を継続的に実証する必要がある組織では、Fortify が広く選ばれています。レポートは、脆弱性の傾向、修復の進捗状況、社内セキュリティポリシーの遵守状況を示すために使用でき、監査やインシデントレビューにおける妥当な意思決定をサポートします。

言語カバレッジと展開特性

Fortify Static Code Analyzerは、最新のアプリケーションスタックと厳選されたレガシーテクノロジーの両方を含む、エンタープライズ環境で一般的に使用される幅広いプログラミング言語をサポートしています。これにより、組織は多様な開発チームやテクノロジードメインに一貫したセキュリティ分析アプローチを適用できます。導入モデルは多岐にわたりますが、Fortifyは多くの場合、オンプレミスまたは管理されたエンタープライズ環境にインストールされ、データの保存場所とセキュリティ要件を満たします。

しかし、分析は通常、アプリケーションレベルまたはプロジェクトレベルで実行されます。Fortifyは多くのアプリケーションに拡張可能ですが、実行順序、バッチオーケストレーション、アプリケーション間のデータフローの解決は行いません。そのため、リスクに関する視点は、システム全体の動作ではなく、コードアーティファクトに限定されます。

安全な開発ライフサイクルへの統合

Fortify は通常、継続的な探索ツールではなく、ゲーティングメカニズムとしてセキュア開発ライフサイクルに統合されます。スキャンは、リリース前レビュー、主要な変更期間、コンプライアンスチェックポイントなど、定義された段階でトリガーされます。この運用モデルは、継続的なデプロイメントよりも、制御されたリリースプロセスと正式な承認を重視する組織に適しています。

CI/CDツールとの統合も可能ですが、Fortifyの利用パターンは、自動化と集中的な監視のバランスを反映していることが多いです。セキュリティ上の発見事項は専門チームによってレビューされ、修復要件とリスク許容度の決定が評価され、企業全体のガバナンスの一貫性が強化されます。

典型的なエンタープライズユースケースと制約

Fortify Static Code Analyzerは、セキュリティ保証、監査対応、そして規制遵守が主要な推進力となっている企業において、最も効果を発揮します。コードレベルのセキュリティ脆弱性を特定し、それらを検出・対処するための対策が講じられていることを実証するための、構造化された防御可能なアプローチを提供します。

その限界は、脆弱性が実行動作、バッチ処理、あるいはクロスプラットフォーム依存関係とどのように相互作用するかを理解する必要のあるシナリオにおいて顕著になります。Fortifyは実行時の動作やシステム全体への影響をモデル化せず、多くの場合、異機種環境におけるアプリケーション構造、依存関係チェーン、そしてモダナイゼーションリスクに関するより深い洞察を提供するツールによって補完されます。

キャストハイライト

CAST Highlightは、大規模なアプリケーション資産全体のソフトウェア品質、リスク、モダナイゼーションへの準備状況を高レベルで可視化するために設計された、エンタープライズ・アプリケーション・インテリジェンスおよびポートフォリオ評価プラットフォームです。エンタープライズ環境におけるCAST Highlightの主な役割は、実行重視の詳細なコード分析ではなく、構造特性、技術的負債指標、クラウド適合性シグナルを要約することで、戦略的な意思決定を支援することです。CAST Highlightは、モダナイゼーション・プログラムの早期段階で、ポートフォリオの健全性に関するベースラインを把握するために導入されることが多くあります。

開発者中心の静的解析ツールとは異なり、CAST Highlight は集計レベルで動作します。アーキテクト、ポートフォリオマネージャー、そして変革リーダーがアプリケーションを比較し、モダナイゼーションの候補を特定し、数百、数千のシステムにわたる修復作業の優先順位付けを行うのに役立つように設計されています。

ポートフォリオレベルの分析とソフトウェアインテリジェンス

CAST Highlightの中核は、アプリケーションのソースコードと構成アーティファクトから構造メタデータを抽出する軽量分析エンジンです。このデータは共通の分析モデルに正規化され、多様なアプリケーションを一貫した基準で評価できるようになります。コード品質、保守性、セキュリティリスク、アーキテクチャの適合性に関するメトリクスが計算され、ダッシュボードと比較ビューに表示されます。

これらの機能は、より広範な ソフトウェアインテリジェンス これらの取り組みの目標は、生のコード成果物を、開発者以外のステークホルダーが意思決定に活用できる洞察へと変換することです。CAST Highlight は、複雑さを標準化された指標に抽象化することで、リーダーシップチームが詳細なコード検査を行うことなく、大規模なポートフォリオについて論理的に検討できるようにします。

近代化の準備とクラウド適合性の評価

CAST Highlightは、アプリケーションのモダナイゼーションとクラウド移行の準備状況の評価に特に重点を置いています。フレームワークの使用状況、依存関係のパターン、技術の最新性といった要素を評価し、アプリケーションを最新プラットフォームに移行する際の労力とリスクを推定します。結果は、アプリケーションをリホスト、リファクタリング、置き換え、廃止などのカテゴリに分類するためによく使用されます。

この評価主導型のアプローチは、早期段階の計画および予算編成活動をサポートします。企業はCAST Highlightの出力を活用して、モダナイゼーションのロードマップを作成し、変革の範囲を見積もり、ビジネスステークホルダーにリスクプロファイルを伝えることができます。ただし、この分析は意図的に広範囲に及ぶものであり、詳細な実行動作や変革の副作用をモデル化しようとするものではありません。

セキュリティと技術的負債の指標

CAST Highlightは、モダナイゼーションのシグナルに加え、セキュリティ上の弱点や技術的負債に関する高レベルの指標も提供します。これらの指標は、メンテナンスコストの増加や脆弱性の露出度の増加に関連する既知のパターンから導き出されます。これは、専用のセキュリティスキャンツールに代わるものではなく、より詳細な調査が必要となる領域を浮き彫りにすることを目的としています。

調査結果は集約されているため、改善計画よりも比較分析に最適です。セキュリティと負債の指標は、組織がポートフォリオ全体の相対的なリスク分布を把握するのに役立ちますが、コード変更によって影響を受ける具体的な実行パス、データフロー、または運用上の依存関係を特定することはできません。

スケーラビリティと運用モデル

CAST Highlightは、非常に大規模なアプリケーションポートフォリオ全体にわたって効率的に拡張できるように設計されています。軽量な分析アプローチにより、処理オーバーヘッドを最小限に抑え、新しいアプリケーションの迅速な導入を可能にします。そのため、合併、事業売却、早期モダナイゼーションの取り組みにおいて、ソフトウェアランドスケープの広範な調査を実施する企業に特に適しています。

このスケーラビリティのトレードオフは、分析の深さです。CAST Highlightは、コールグラフ、バッチ実行チェーン、クロスプラットフォームのデータ伝播を解析できません。そのため、特定のアプリケーションや変革イニシアチブが計画段階から実行段階に移行した段階で、より詳細な分析ツールと組み合わせて使用されることがよくあります。

典型的なエンタープライズユースケースと制約

CAST Highlightは、戦略計画の策定を支援するためにアプリケーションポートフォリオの高レベルな比較ビューを必要とする企業に最も効果的です。モダナイゼーションの候補の特定、変革の複雑さの見積もり、そして技術に詳しくない関係者への技術的リスクの伝達に優れています。

組織が変更が実行動作、依存関係の連鎖、または運用の安定性にどのような影響を与えるかを正確に把握する必要がある場合、その限界が明らかになります。CAST Highlightは、リファクタリングやモダナイゼーションのアクティビティを安全に実施するために必要な実行レベルの洞察を提供しないため、通常は、選択されたアプリケーション内の詳細な影響分析と動作の可視性に重点を置いたツールによって補完されます。

CASTイメージング

CAST Imagingは、複雑なソフトウェアシステム全体にわたるアーキテクチャ分析と構造的依存関係の可視化に重点を置いたエンタープライズ・アプリケーション・インテリジェンス・プラットフォームです。大規模組織における主な役割は、アプリケーションがどのように組み立てられ、コンポーネントがどのように相互作用し、構造的な結合がどこでリスクをもたらすかを明らかにすることです。CAST Imagingは、リファクタリング、移行、または分解の取り組みを計画する前に、アプリケーション構造をシステムレベルで理解する必要があるアーキテクトやモダナイゼーションチームによって一般的に使用されます。

CAST Imagingは、コード検査やセキュリティスキャンツールとしてではなく、アーキテクチャの理解を重視しています。ソースコードと構成アーティファクトを、コンポーネント、レイヤー、テクノロジー間の関係性を示すナビゲーション可能なモデルに変換することで、関係者が大規模な複雑さを理解できるようにします。

アーキテクチャマッピングと依存関係の可視化

CAST Imagingの中核は、アプリケーションおよびアプリケーションポートフォリオの詳細なアーキテクチャ表現を生成する機能です。これらの表現には、コンポーネント図、インタラクションマップ、そしてモジュール間の通信や依存関係を明らかにする階層化ビューが含まれます。CAST Imagingは構造的な関係を視覚化することで、ファイルレベルの分析では検出が難しい密結合、循環依存、アーキテクチャ違反を特定できるようにします。

これらの視覚モデルは、次のような実践と密接に関連しています。 依存グラフ大規模システムにおけるリスク管理には、構造的な相互関係を理解することが不可欠です。CAST Imagingを使用すると、ユーザーは依存関係をインタラクティブに横断し、必要に応じて高レベルのアーキテクチャビューからより詳細な表現へと移行できます。

マルチテクノロジーとクロスアプリケーションをカバー

CAST Imagingは、エンタープライズ環境で一般的に使用される幅広いプログラミング言語、フレームワーク、プラットフォームにわたる分析をサポートします。この幅広いサポートにより、レガシーコンポーネント、分散サービス、共有データベースで構成される異種システムのモデル化が可能になります。クロスアプリケーション分析機能により、チームは個々のシステムがより大きなポートフォリオにどのように適合しているか、また、あるアプリケーションの変更が他のアプリケーションにどのような影響を与えるかを理解できます。

しかし、この分析はあくまでも動作分析ではなく構造分析です。CAST Imagingはコンポーネント間の静的な関係をモデル化しますが、実行順序、実行時条件、バッチスケジューリングロジックをシミュレートするものではありません。そのため、システムの接続方法は明確に示されますが、実行中の挙動は必ずしも明確に示されません。

近代化とアーキテクチャガバナンスのサポート

CASTイメージングは、アーキテクチャの明確化が変更の前提条件となるモダナイゼーション・イニシアチブを支援するために頻繁に使用されます。アーキテクチャ原則の違反を明らかにし、過剰な結合領域を特定することで、チームが段階的な変革戦略を計画するのに役立ちます。これらの洞察は、サービスの抽出、インターフェースの再設計、段階的な移行アプローチに関する意思決定に役立ちます。

ガバナンスの観点から見ると、CAST Imagingは、定義された標準に対するアーキテクチャのコンプライアンス評価にも使用できます。対象アーキテクチャからの逸脱を特定・文書化することで、監視と改善計画の策定を支援します。そのため、変更管理プロセスの一環としてアーキテクチャ統制を強化している組織にとって、CAST Imagingは大きなメリットとなります。

スケーラビリティとポートフォリオモデリングの考慮事項

このプラットフォームは、大規模なアプリケーションやポートフォリオに対応できるよう設計されており、関係者間で共有可能なアーキテクチャモデルを生成します。視覚化を中心としたアプローチは、特に開発者以外のユーザーに複雑な構造を説明する際に、共同分析とコミュニケーションをサポートします。

このスケーラビリティのトレードオフは、運用ダイナミクスに関する洞察が限られることです。CAST Imagingは、フィールドレベルでのデータ系統の解析、バッチ実行フローの追跡、変更による実行時の影響の定量化を行うことはできません。変更の影響範囲の正確な特定や実行挙動の検証が必要な取り組みでは、通常、追加の分析ツールが必要になります。

典型的なエンタープライズユースケースと制約

CASTイメージングは、大規模な変更を実施する前にアプリケーションアーキテクチャを理解し、合理化する必要がある企業に最も効果的です。構造の複雑さを明らかにし、アーキテクチャのリファクタリングを導き、異種システム全体のモダナイゼーション計画を支援することに優れています。

組織が実行レベルの洞察、影響評価、あるいは変更が実行時の動作にどのように伝播するかの検証を必要とする場合、その限界は明らかになります。CAST Imagingは、運用ブループリントではなく構造マップを提供し、実行パス、データフロー、システム動作のより詳細な分析を提供するツールによって補完されることがよくあります。

Veracode 静的解析

Veracode Static Analysisは、クラウドネイティブな静的アプリケーションセキュリティテストプラットフォームであり、最新のソフトウェア配信プロセスにセキュリティ制御を直接組み込むように設計されています。エンタープライズ環境における主な役割は、大量のアプリケーションコード全体にわたるセキュリティ脆弱性を早期かつ継続的に特定することです。特に、迅速なリリースサイクル、分散型開発チーム、集中型セキュリティ監視を重視する組織においてその役割は顕著です。Veracodeは、開発速度に影響を与えることなくセキュリティ保証を拡張する必要がある環境で広く採用されています。

このプラットフォームは自動化と一貫性を重視し、静的解析を定期的なレビュー活動ではなく、常時稼働のセキュリティ管理として位置付けています。この運用モデルは、クラウドベースの開発ツールを標準化し、多様なチームやプロジェクトにわたるアプリケーションセキュリティ体制の一元的な可視化を必要とする企業に適しています。

クラウドネイティブの静的アプリケーションセキュリティテスト

Veracode Static Analysisの中核を成すのは、マネージドクラウドサービスとして提供される静的セキュリティスキャンエンジンです。ソースコードとバイナリをアップロードして分析を行うと、インジェクション脆弱性、安全でないデータ処理、認証の脆弱性といった脆弱性が検査されます。この分析では本番環境へのアクセスは不要であるため、運用リスクを負うことなく、ライフサイクルの早い段階でセキュリティ評価を実施できます。

このクラウドネイティブなアプローチにより、大規模なポートフォリオ全体にわたる迅速なオンボーディングと柔軟なスケーリングが可能になります。企業はオンプレミスのインフラストラクチャを維持することなく、数百ものアプリケーションに一貫したセキュリティスキャンポリシーを適用できます。検出結果は標準化され、一元化されたダッシュボードに表示されるため、企業全体のリスク監視を担うセキュリティチームをサポートします。

継続的デリバリーパイプラインへの統合

Veracodeは、CI/CDパイプラインや開発ツールと緊密に連携するように設計されています。ビルド段階またはリリース段階でスキャンを自動的に実行し、結果は問題追跡および修復ワークフローと統合できる形式で返されます。これにより、脆弱性が侵入された時点に近い段階で対処するシフトレフト型のセキュリティモデルがサポートされます。

実際には、パイプラインにおけるVeracodeの役割は、次のような活動を含む、より広範な品質管理およびテスト管理と調整されることが多い。 パフォーマンス回帰テストセキュリティ強化が他の非機能要件と切り離されて行われないようにするためです。この整合性により、組織はセキュリティの厳格さとデリバリーパフォーマンスのバランスをとることができます。

言語カバレッジとポートフォリオの一貫性

Veracode Static Analysisは、エンタープライズアプリケーション開発で一般的に使用される幅広い最新のプログラミング言語とフレームワークをサポートしています。この幅広いサポートにより、セキュリティチームは異機種混在の開発スタックに統一されたスキャンポリシーを適用でき、チーム間やプラットフォーム間で発生する可能性のあるギャップを軽減できます。

しかし、このプラットフォームは依然としてアプリケーションレベルのセキュリティスキャンに重点を置いています。分析は通常、個々のアプリケーションまたはサービスに限定されており、アプリケーション間の関係、バッチワークフロー、共有データ構造などはモデル化されていません。その結果、Veracodeはコードレベルの脆弱性を強力にカバーしますが、それらの脆弱性が相互接続されたシステム間でどのように伝播するかについての洞察は限定的です。

リスク報告とガバナンスの可視性

Veracodeは、セキュリティリーダーが企業全体の脆弱性の傾向、修復の進捗状況、ポリシー遵守状況を追跡できるレポート機能を提供します。ダッシュボードはポートフォリオレベルのリスクエクスポージャーのビューをサポートし、深刻度とビジネスへの影響に基づいた優先順位付けを可能にします。これらのレポートは、社内セキュリティガバナンス、経営幹部への報告、サードパーティによる保証活動のサポートに広く活用されています。

これらの機能は説明責任と監視をサポートしますが、レポートの焦点は依然として脆弱性中心です。Veracodeは、修復作業に伴う運用への影響、実行フローの中断、またはモダナイゼーションリスクを定量化しようとはしません。この区別は、セキュリティの変更を安定性と変更管理の考慮事項と並行して評価する必要がある環境において重要です。

典型的なエンタープライズユースケースと制約

Veracode Static Analysisは、デリバリー速度が速く、最新のアプリケーションスタック全体にわたるスケーラブルで集中的なセキュリティスキャンを必要とする企業に最適です。一貫したセキュリティ標準の適用、脆弱性の検出時間の短縮、DevSecOps運用モデルのサポートに優れています。

システムの動作、アプリケーション間の依存関係、あるいはレガシーバッチ処理を深く理解する必要があるシナリオでは、その限界が顕著になります。Veracodeは実行レベルの洞察やアーキテクチャ上の依存関係マッピングを提供しないため、通常は影響分析、依存関係の可視性、そしてエンタープライズ規模のシステム理解に重点を置いたツールによって補完される、特殊なセキュリティレイヤーとして位置付けられます。

コベリティ(シノプシス)

Coverityは、大規模でパフォーマンスが極めて重要なコードベースにおける複雑な欠陥検出能力で評価されている、エンタープライズ向け静的コード解析プラットフォームです。エンタープライズ環境におけるCoverityの主な役割は、テストだけでは発見が困難な、特に運用、安全性、または財務上の重大な影響をもたらすシステムにおいて、正確性と信頼性に関する深刻な問題を特定することです。Coverityは、欠陥の精度と低い誤検知率が不可欠な自動車、航空宇宙、通信、インフラソフトウェアなどの業界で広く採用されています。

ポートフォリオレベルの分析プラットフォームとは異なり、Coverityは広範なコードベース全体にわたるコードレベルの正確性に重点を置いています。Coverityは、高いレベルの分析精度を維持しながら、大量のソースコードを効率的に分析するように設計されており、厳格な信頼性要件を持つ長期運用システムを管理する組織に最適です。

深部欠陥検出と精密分析

Coverityの中核を成すのは、メモリ破損、リソースリーク、同時実行問題、論理エラーといった欠陥の検出に最適化された静的解析エンジンです。このエンジンは、複数の関数やモジュールにまたがる複雑な制御パスや実行シナリオを推論する能力で知られています。この詳細な解析により、特定の実行条件下でのみ発生する可能性のある欠陥を特定することが可能になります。

Coverityの分析アプローチには、次のような高度な技術が組み込まれています。 象徴的な実行コードを実行せずに複数の実行パスを探索できます。この機能は、高い精度で定評のあるツールであり、エンタープライズ環境における大規模な静的解析で発生しがちなノイズの低減に貢献します。

言語の焦点とターゲットを絞ったカバレッジ

Coverityは、C、C++、Javaなど、システムレベルおよびパフォーマンス重視のソフトウェアで一般的に使用される言語を強力にサポートしています。このため、低レベルの欠陥が大きな影響を与える可能性のあるコアインフラストラクチャコンポーネント、組み込みシステム、バックエンドサービスの解析に特に効果的です。

このプラットフォームは大規模なコードベースに対応可能ですが、言語カバレッジは一部の汎用静的解析ツールに比べて狭くなっています。バッチ処理言語、スクリプト環境、メインフレーム固有の技術を含む異機種混在のエンタープライズ環境への対応は、Coverityほど容易ではありません。そのため、Coverityはポートフォリオ内で、欠陥の精度が最も重要となるコンポーネントをターゲットとして、選択的に導入されることが多いのです。

エンタープライズ開発ワークフローへの統合

Coverityは、CI/CDパイプラインや集中型欠陥管理システムを含むエンタープライズ開発プロセスに統合できるように設計されています。スキャンはスケジュール設定または自動実行が可能で、発見事項は開発チームにルーティングされ、修正が行われます。このプラットフォームは増分分析をサポートしているため、チームは既存の欠陥バックログの可視性を維持しながら、新たに発生した問題に集中できます。

多くの組織において、Coverityは継続的な探索ツールというよりも、品質保証管理ツールとして位置付けられています。スキャンは、メジャーリリースの前や正式な品質レビューなど、定められたマイルストーンで実行されることがよくあります。この使用パターンは、迅速な反復処理のサポートではなく、信頼性基準の強化を目的としたCoverityの役割を反映しています。

スケーラビリティとパフォーマンス特性

Coverityは、非常に大規模なコードベースを効率的に処理するように設計されており、数百万行に及ぶ重要なコードを持つ企業に最適です。パフォーマンスは利用可能なインフラストラクチャに合わせて拡張されるため、組織は膨大な分析時間を無駄にすることなく、大規模なシステムを分析できます。一元化されたダッシュボードにより、プロジェクト全体の不具合の傾向と修正の進捗状況を可視化できます。

しかし、Coverityのスケーラビリティはシステムの複雑さではなく、コード量に重点を置いています。アプリケーション間の依存関係、バッチ実行順序、プラットフォーム間のデータ系統をモデル化しようとはしません。その洞察は、システム全体の動作ではなく、個々のコードベース内の欠陥検出に集中しています。

典型的なエンタープライズユースケースと制約

Coverityは、重要なソフトウェアコンポーネントにおいて高い信頼性で欠陥を検出したい企業にとって最も効果的なソリューションです。特に低レベルコードやパフォーマンスが重要なコードにおいて、クラッシュ、セキュリティ脆弱性、あるいは本番環境での予期せぬ動作につながる可能性のある、微細な問題を特定することに優れています。

その限界は、変更が相互接続されたシステムにどのように影響するかを把握する必要があるモダナイゼーションや変革の取り組みにおいて顕著になります。Coverityはアーキテクチャの依存関係マッピングや実行レベルの影響分析を提供しないため、通常はポートフォリオの可視性、依存関係分析、そして異機種混在のエンタープライズ環境における動作分析に重点を置いたツールによって補完されます。

Parasoft C/C++test と DTP

Parasoft C/C++testと関連する開発テストプラットフォーム(DTP)は、安全性が極めて重要で、規制の厳しいソフトウェア環境向けにカスタマイズされた、エンタープライズグレードの静的解析およびコンプライアンステストソリューションです。大規模組織における主な役割は、欠陥が運用障害、規制違反、または安全性インシデントにつながる可能性のあるシステムレベルコードの厳密な検証をサポートすることです。Parasoftは、航空宇宙、自動車、防衛、産業システムなど、ソフトウェアの動作が証明可能かつ監査可能であることが求められる業界で広く採用されています。

汎用の静的解析ツールとは異なり、Parasoftは定義された標準規格と検証目標への適合性を重視しています。このプラットフォームは、迅速な反復ではなく、正式なプロセス、認証要件、文書化された保証ケースによって開発が管理される環境をサポートするように設計されています。

標準準拠の静的解析とコンプライアンスの強化

Parasoft C/C++testの中核を成すのは、MISRA、CERT、ISO関連ガイドラインといった業界の安全性およびコーディング標準に準拠した静的解析エンジンです。このエンジンは、許容される構成、使用パターン、エラー条件を定義する厳格なルールセットに照らしてソースコードを評価します。違反は重大度別に分類され、コンプライアンス要件に直接マッピングされるため、組織は規定の開発プラクティスへの準拠を実証できます。

この標準に基づいたアプローチは、 正式な検証 概念では、正確性は機能的な動作だけでなく、規定されたルールへの準拠によっても定義されます。Parasoft の分析出力は、認証および監査プロセスにおける証拠として使用できるため、手作業による検証の労力を削減できます。

集中的な言語サポートとターゲットを絞った分析の深さ

Parasoft C/C++testはCおよびC++コードベースに特化して最適化されており、組み込みソフトウェアやシステムレベルソフトウェアで一般的に使用される言語の詳細な解析機能を提供します。この特化により、メモリの誤用、ポインタエラー、同時実行性の問題など、安全性が重視される状況で特に危険な低レベルの問題を特定できます。

この深さは対象ドメイン内では価値がありますが、より広範なエンタープライズ資産へのプラットフォームの適用範囲を制約することになります。Parasoftは、多様な言語、バッチ処理環境、またはレガシーメインフレームシステムを幅広くカバーすることを目指していません。そのため、Parasoftは汎用的な解析ソリューションとしてではなく、エンタープライズポートフォリオの特定のセグメントに導入されるのが一般的です。

規制された開発ライフサイクルとの統合

Parasoftは、トレーサビリティ、ドキュメント管理、そして変更管理を重視する構造化された開発ライフサイクルに統合できるように設計されています。静的解析結果は、DTPコンポーネントを通じて要件、テストケース、そして不具合追跡システムにリンクできるため、仕様策定から検証まで、エンドツーエンドのトレーサビリティを実現します。

この統合は、変更が意図的に導入され、正式にレビューされる開発モデルをサポートします。分析は、コミットごとに継続的に行われるのではなく、認証申請やメジャーリリースの前など、定義されたマイルストーンで行われることがよくあります。この運用モデルは、予測可能性と保証がスピードよりも重視される規制環境の優先事項を反映しています。

報告、トレーサビリティ、監査準備

開発テストプラットフォームは、プロジェクトやチーム全体にわたる一元的なレポート作成と分析機能を提供します。コンプライアンス状況、不具合の傾向、検証範囲に関する指標を集約し、品質保証およびコンプライアンス担当者がレビューできます。レポートは監査および認証活動をサポートするように構成されており、分析の実行と結果の文書化された証拠を提供します。

ただし、これらのレポートはシステム全体の動作ではなく、コードレベルのコンプライアンスに焦点を当てています。Parasoftは、アプリケーション間の実行パス、バッチオーケストレーション、クロスプラットフォームの依存関係をモデル化しません。Parasoftのトレーサビリティは、コンポーネント間の実行時相互作用ではなく、要件と標準に重点を置いています。

典型的なエンタープライズユースケースと制約

Parasoft C/C++testとDTPは、安全性、信頼性、そして規制遵守が最優先事項である企業において最も効果的です。これらは、重要なコードが厳格な標準に準拠し、正式なレビューに耐えられることを検証するための、規律あるフレームワークを提供します。

これらのツールの限界は、大規模で相互接続されたシステムの包括的な理解や、異機種混在のテクノロジースタックのサポートが求められる環境で顕著になります。Parasoftは、ポートフォリオレベルの可視性や実行指向の影響分析を提供するように設計されておらず、複雑なエンタープライズ環境全体にわたるアーキテクチャの依存関係、モダナイゼーションのリスク、システムの動作に焦点を当てたツールによって補完されることがよくあります。

クロックワーク

Klocworkは、大規模で複雑なコードベースにおけるセキュリティ、信頼性、および同時実行性に関連する欠陥の特定に重点を置いた、エンタープライズ向け静的コード解析プラットフォームです。エンタープライズ環境における主な役割は、特に高負荷、並列実行、または制約のある実行条件下で動作するソフトウェアにおいて、システムの安定性やセキュリティを損なう可能性のある問題を検出することです。Klocworkは、通信、組み込みシステム、金融インフラ、大規模バックエンドサービスなど、パフォーマンスと正確性が密接に結びついている業界で広く利用されています。

このプラットフォームは、静的解析による早期の欠陥検出を重視しており、組織は問題となるパターンを、実行時障害として顕在化する前に特定できます。Klocworkは、ポートフォリオ全体の解析ソリューションというよりも、品質とセキュリティを保証するツールとして位置付けられています。

並行性と信頼性を重視した静的解析

Klocworkの中核を成すのは、複雑な実行シナリオから生じる欠陥を特定するために設計された静的解析エンジンです。これには、メモリ管理、リソース処理、同期に関する問題が含まれます。このエンジンは、スレッド間の微妙な相互作用が予測不可能な動作につながる可能性がある並列実行に関連する欠陥の検出に特に効果的です。

同時実行コードパスを推論する能力により、Klocworkは、負荷下でもソフトウェアが確実に動作する必要がある環境において有効です。分析結果には、デッドロック、競合状態、不適切な同期構造に関する発見事項が含まれることがよくあります。これらの機能は、再現が困難な同時実行性欠陥によって引き起こされる不安定性を軽減したい組織をサポートします。 競合状態.

言語の焦点とパフォーマンスに敏感な領域

Klocworkは、C、C++、Javaなど、システムレベルおよびパフォーマンスクリティカルなソフトウェアで一般的に使用される言語を強力にサポートしています。これは、低レベルの正確性と実行時効率が重要となる分野での採用に合致しています。より限定された言語セットに特化することで、このプラットフォームは、より広範で汎用的なツールと比較して、これらの環境においてより深い分析を提供します。

しかし、この特化により、異機種混在のエンタープライズ環境への適用範囲が制限されます。Klocworkは、長期運用されるエンタープライズシステムによく見られるバッチ指向のワークロード、メインフレーム言語、または高水準スクリプト環境の解析向けには設計されていません。そのため、汎用的な解析ソリューションとしてではなく、選択的に導入されることが多いのです。

エンタープライズ品質およびセキュリティワークフローへの統合

Klocworkは、CI/CDパイプラインや不具合追跡システムなどのエンタープライズ開発ワークフローと統合されています。スキャンを自動化し、結果を開発チームにルーティングして修正作業を依頼できます。プラットフォームは増分分析をサポートしているため、チームは既存の不具合の可視性を維持しながら、新たに発生した問題に集中できます。

多くの組織において、Klocworkは正式な品質保証プロセスの一環として使用されています。分析は、リリース前の検証や大規模なリファクタリング作業といった重要な段階で実行される場合があります。この使用パターンは、継続的なアーキテクチャ調査のサポートではなく、信頼性とセキュリティの確保というKlocworkの役割を反映しています。

スケーラビリティ特性と運用範囲

Klocworkは大規模なコードベースに拡張できるように設計されており、過度のパフォーマンスオーバーヘッドなしに大規模なシステムの解析を可能にします。一元化されたダッシュボードは、プロジェクト全体の不具合の傾向と修正の進捗状況を可視化します。これらのビューは経営陣の監視を支援し、チームが重大度と影響度に基づいて是正措置の優先順位を決定するのに役立ちます。

コード量の点ではスケーラビリティに優れていますが、Klocwork の分析範囲は個々のアプリケーションまたはコンポーネントに限定されています。アプリケーション間の依存関係、バッチ実行順序、プラットフォーム間のデータ系統はモデル化しません。Klocwork の分析結果は、システム全体の動作ではなく、コードの正確性に焦点を当てています。

典型的なエンタープライズユースケースと制約

Klocworkは、パフォーマンスが重視されるソフトウェアにおける同時実行性や信頼性の欠陥を高い信頼性で検出する必要がある企業に最適です。テストでは再現が困難で、実稼働環境で断続的な障害や壊滅的な障害を引き起こす可能性のある問題を発見することに優れています。

アプリケーションポートフォリオ、実行フロー、モダナイゼーションの影響を包括的に把握する必要がある変革イニシアチブにおいては、その限界が顕著になります。Klocworkはアーキテクチャ依存性マッピングや実行レベルの影響分析を提供しないため、通常は、より広範なシステム理解と異機種混在のエンタープライズ環境全体にわたる変更リスク評価に重点を置いたツールによって補完されます。

OpenText DevOps クラウド静的分析

OpenText DevOps Cloud Static Analysisは、より広範なDevOpsおよびアプリケーションライフサイクル管理スイートの一部として提供されるエンタープライズ向け静的解析機能です。大規模組織における主な役割は、確立されたデリバリーガバナンスモデルに準拠した、標準化されたコード品質とセキュリティチェックを提供することです。スタンドアロンのディープ分析プラットフォームとして運用するのではなく、ツールチェーンの統合と、開発、テスト、リリースプロセス全体にわたる一元的な監視を重視する企業に多く採用されています。

このプラットフォームは、ソフトウェア配信が正式な管理基準に準拠する必要があり、既存のALM、テスト、リリース管理ツールとの統合が重要な要件となる環境で特によく使用されます。その価値は、詳細な動作分析やアーキテクチャ分析ではなく、一貫性とガバナンスの整合性にあります。

スイート指向の静的解析機能

OpenText DevOps Cloud Static Analysisの中核となるのは、ルールベースのソースコード検査機能です。品質問題やセキュリティ上の弱点を特定するために、分析は一般的な欠陥カテゴリ、コーディング規約違反、そしてアプリケーションを実行せずに検出できる脆弱性パターンに焦点を当てています。分析結果は正規化され、他のDevOps指標とともに一元化されたダッシュボードに表示されます。

このスイート指向のアプローチは、静的分析をより大きなデリバリー制御フレームワークのコンポーネントの一つとして機能させたい組織をサポートします。分析機能を統合プラットフォームに組み込むことで、企業は既に複雑な環境に追加のポイントツールを導入することなく、チーム全体にベースライン標準を適用できます。

エンタープライズデリバリーガバナンスとの統合

OpenTextの静的解析機能は、要件追跡、テスト、リリースオーケストレーションといった幅広いライフサイクル管理機能と緊密に統合されています。この統合により、解析結果を作業項目、不具合、承認にリンクさせ、デリバリープロセス全体にわたるトレーサビリティを確保できます。正式なガバナンスモデルを導入している組織では、この連携により監視とレポート作成が簡素化されます。

プラットフォームは、構造化された 変更管理 ソフトウェアの変更は、定められたレビューと承認の段階を通過する必要があるプロセスです。静的解析の結果は、独立した技術的洞察の源ではなく、リリースの準備状況を評価するために使用される証拠の一部となります。

言語カバレッジと標準化の焦点

OpenText DevOps Cloud Static Analysisは、一般的に使用される幅広いエンタープライズプログラミング言語をサポートしており、多様な開発チーム間で一貫したコーディング標準の適用を可能にします。その言語サポートは、ニッチな環境やレガシー環境ではなく、主流のアプリケーション開発スタックを対象としています。

この幅広い範囲は標準化をサポートしますが、分析の深さは専門ツールと比較すると比較的浅いままです。このプラットフォームは、実行パスのモデル化、バッチオーケストレーションロジックの解決、アプリケーション間の依存関係の分析は行いません。その知見は、個々のコードベース内の局所的な問題を特定するのに最適です。

スケーラビリティと運用特性

OpenText DevOps Cloud Static Analysisは、クラウド配信スイートの一部として動作するように設計されており、一元管理により複数のプロジェクトやチームにまたがって拡張可能です。そのため、大規模な開発者グループ全体にわたって統一された管理を求める企業に最適です。パフォーマンスはクラウドインフラストラクチャに合わせて拡張されるため、専用のオンプレミスリソースの必要性が軽減されます。

しかし、ここで言うスケーラビリティとは、分析の深さではなく、組織全体のカバレッジを指します。プラットフォームはプロジェクト全体にわたる広範な可視性を提供しますが、実行時のシステムの動作や、複雑で相互接続された環境における変更の伝播に関する洞察は限定的です。

典型的なエンタープライズユースケースと制約

OpenText DevOps Cloud Static Analysisは、深い技術的調査よりも、統合されたデリバリーガバナンスと標準化されたコントロールを重視する企業に最適です。静的解析が、制御されたリリースプロセスにおける多くのチェックポイントの一つとなっている環境をサポートし、ベースライン品質とセキュリティ要件を一貫して適用します。

実行動作、依存関係の連鎖、あるいは異種システム間のモダナイゼーションの影響を詳細に把握する必要があるシナリオでは、その限界が顕著になります。このプラットフォームは、大規模なリファクタリングやモダナイゼーションの取り組みを安全に実行するために必要な動作の可視性や影響評価を提供しておらず、多くの場合、実行分析やクロスプラットフォーム分析に特化したツールによって補完されています。

SCAソリューションの機能別比較表

| 機能 | SMART TS XL | ソナーキューブエンタープライズ | チェックマークスワン | SCAを強化する | キャストハイライト | CASTイメージング | ベラコード | コベリティ | パラソフト | クロックワーク | OpenText |

|---|---|---|---|---|---|---|---|---|---|---|---|

| エンタープライズポートフォリオの規模 | ✅ 素晴らしい | ◐ 中程度 | ◐ 中程度 | ◐ 中程度 | ✅ 素晴らしい | ✅ 素晴らしい | ◐ 中程度 | ◐ 中程度 | ◐ 中程度 | ◐ 中程度 | ◐ 中程度 |

| マルチプラットフォーム(メインフレーム + 分散) | ✅ フル | ❌いいえ | ❌いいえ | ❌限定 | ❌限定 | ❌限定 | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌限定 |

| レガシー言語のサポート (COBOL、JCL、RPG) | ✅ フル | ❌いいえ | ❌いいえ | ❌限定 | ❌限定 | ❌限定 | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ |

| システム間依存関係分析 | ✅ フル | ❌いいえ | ❌いいえ | ❌いいえ | ◐ ハイレベル | ◐ 構造 | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ |

| 実行パスの可視性(静的) | ✅ フル | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ◐ 部分的 | ◐ 部分的 | ◐ 部分的 | ❌いいえ |

| バッチおよびジョブフロー分析 | ✅ フル | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ |

| 変更前の影響分析 | ✅ 深い | ◐ 浅い | ◐ セキュリティのみ | ◐ セキュリティのみ | ◐ ポートフォリオ | ◐ 構造 | ◐ セキュリティのみ | ◐ コードレベル | ◐ コードレベル | ◐ コードレベル | ◐ ガバナンス |

| セキュリティ脆弱性検出(SAST) | ◐ 文脈的 | ◐ 基本 | ✅ 強い | ✅ 強い | ◐ 指示的 | ❌いいえ | ✅ 強い | ◐ 限定 | ◐ 限定 | ◐ 限定 | ◐ 基本 |

| パフォーマンスと複雑さの洞察 | ✅ 深い | ◐ メトリクス | ❌いいえ | ❌いいえ | ◐ 集計 | ◐ 構造 | ❌いいえ | ◐ 欠陥ベース | ◐ コンプライアンス | ◐ 欠陥ベース | ❌いいえ |

| 近代化準備分析 | ✅ ネイティブ | ❌いいえ | ❌いいえ | ❌いいえ | ✅ プライマリ | ◐ 構造 | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ | ❌いいえ |

| すべての資産を検索 | ✅ 上級 | ◐ リポジトリのみ | ◐ リポジトリのみ | ◐ リポジトリのみ | ◐ メタデータ | ◐ メタデータ | ◐ リポジトリのみ | ◐ リポジトリのみ | ◐ リポジトリのみ | ◐ リポジトリのみ | ◐ リポジトリのみ |

| CI / CD統合 | ◐ オプション | ✅ 強い | ✅ 強い | ◐ 中程度 | ❌いいえ | ❌いいえ | ✅ 強い | ◐ 中程度 | ◐ 中程度 | ◐ 中程度 | ✅ ネイティブ |

| 監査対応の証拠生成 | ✅ ネイティブ | ◐ 限定 | ◐ 限定 | ✅ 強い | ◐ 集計 | ◐ 構造 | ◐ 限定 | ◐ 限定 | ✅ 強い | ◐ 限定 | ◐ 強い |

その他の静的コード解析ツール(エンタープライズへの適用範囲が限定的)

- ESLint

- Advantages: 迅速な開発者フィードバックにより、JavaScript および TypeScript のコーディング標準を適用します。

- 制限事項: システム間または企業全体への影響の可視性なしでリポジトリ レベルで動作します。

- PMD

- Advantages: 複数のプログラミング言語に共通するコード品質の問題を検出します。

- 制限事項: ルールベースの分析は、大規模で異機種混在のエンタープライズ資産には適していません。

- フレーク8

- Advantages: Python 構文とスタイルの強制のための軽量な静的分析。

- 制限事項: アーキテクチャレベルまたは実行レベルの洞察は提供されません。

- 強盗

- Advantages: パターンベースの分析を使用して、Python コードのセキュリティ問題を識別します。

- 制限事項: 範囲が狭く、エンタープライズ システムの相互作用に対する認識がありません。

- コードQL

- Advantages: 複雑な脆弱性パターンを識別できるクエリベースの分析。

- 制限事項: 専門的な知識が必要であり、エンタープライズ実行モデリングが不足しています。

- セムグレップ

- Advantages: セキュリティと品質のチェックのための高速でカスタマイズ可能なパターン マッチング。

- 制限事項: パターン駆動型のアプローチには依存性と動作のコンテキストが欠けています。

- スニックコード

- Advantages: クラウドネイティブ ワークフローに統合された、開発者向けの静的分析。

- 制限事項: エンタープライズ アーキテクチャではなく、アプリケーション レベルのセキュリティに重点を置いています。

- ピリント

- Advantages: Python プロジェクトの詳細なコード品質チェックを提供します。

- 制限事項: クロスプロジェクトまたはマルチプラットフォーム分析用に設計されていません。

- Cppチェック

- Advantages: 誤検出率が低い、C および C++ 用のオープンソースの静的解析。

- 制限事項: スケーラビリティとエンタープライズ ガバナンスのサポートが制限されています。

- 推測する

- Advantages: 高度な分析手法を使用して、メモリと同時実行の問題を検出します。

- 制限事項: 言語サポートが狭く、エンタープライズ統合も制限されています。

- LGTM

- Advantages: 静的分析とクラウドベースのコードレビュー ワークフローを組み合わせます。

- 制限事項: システムレベルの洞察が制限されたリポジトリ中心。

- FxCop アナライザー

- Advantages: .NET アプリケーションの設計およびコーディング ガイドラインを適用します。

- 制限事項: アプリケーション間の依存関係には対処しません。

- PHPCS

- Advantages: PHP プロジェクトでコーディング標準を適用します。

- 制限事項: 分析の深さを最小限に抑え、スタイルに重点を置いています。

- スポットバグ

- Advantages: Java バイトコード内の一般的なバグパターンを識別します。

- 制限事項: 実行パス モデリングなしのパターン ベースの検出。

- 制動手

- Advantages: Ruby on Rails アプリケーション向けの特殊なセキュリティ スキャン。

- 制限事項: フレームワーク固有であり、企業全体の分析には適していません。

- ReSharper コマンドラインツール

- Advantages: 静的分析を .NET ビルド パイプラインに統合します。

- 制限事項: 企業の洞察よりも開発者の生産性に重点を置きます。

- ディープソース

- Advantages: 最新のリポジトリの自動コードレビューと品質分析。

- 制限事項: 構造分析の深さが制限された SaaS 中心。

- コダシ

- Advantages: 複数のリポジトリにわたる一元化された品質レポート。

- 制限事項: システムを深く理解せずに集約に重点を置いています。

- ソナタイプリフト

- Advantages: セキュリティと品質のスキャンが DevOps ワークフローに統合されています。

- 制限事項: ランタイム動作とレガシー システムに対する可視性が制限されています。

- NDepend

- Advantages: .NET アプリケーションの依存関係分析を提供します。

- 制限事項: テクノロジーに特化しており、異機種混在の環境には適していません。

- Coverity Scan(オープンソース)

- Advantages: 選択されたオープンソース プロジェクトの無料静的解析。

- 制限事項: エンタープライズ展開シナリオを代表するものではありません。

- OWASP 依存関係チェック

- Advantages: 既知の脆弱な依存関係を識別します。

- 制限事項: ソース コードの動作やアーキテクチャを分析しません。

- ラストクリッピー

- Advantages: 慣用的な問題やよくある間違いについて Rust コードをリントします。

- 制限事項: エンタープライズコンテキストのない言語固有。

- GolangCI-Lint

- Advantages: Go プロジェクトの複数のリンターを集約します。

- 制限事項: ポートフォリオレベルの洞察力のない開発者中心。

- スウィフトリント

- Advantages: モバイル プロジェクトで Swift コーディング規則を適用します。

- 制限事項: エンタープライズ システムに対する範囲が狭く、関連性も限られています。

比較を通して、局所的な品質管理やセキュリティ管理を強化するために設計されたツールと、企業全体の理解をサポートできるプラットフォームとの間には明確な違いが浮かび上がります。多くのソリューションは、開発者へのフィードバック、脆弱性検出、アーキテクチャの可視化といった限定されたスコープにおいては優れた性能を発揮しますが、レガシープラットフォーム、バッチワークロード、そして密結合されたシステムで構成される異機種混在環境に適用すると、依然として制約が残ります。こうした環境において、制約要因となるのは分析の欠如ではなく、分断されたツール間で得られる知見の断片化です。

エンタープライズ規模のモダナイゼーション、リスク管理、コンプライアンスへの取り組みでは、深度やパフォーマンスを犠牲にすることなく、複数の言語、プラットフォーム、実行モデルにまたがる分析がますます求められています。主にリポジトリやアプリケーションの境界で動作するツールでは、下流のシステム、共有データ、あるいは運用の安定性に影響を与える変更決定に十分なコンテキストを提供することが困難です。その結果、企業は全体像を把握するために複数のツールを組み合わせることが多く、複雑さと調整のオーバーヘッドが増大しています。

この比較から、2026年における最も決定的な差別化要因は、個々の欠陥を検出したりコーディング標準を強制したりする能力ではなく、システムが相互接続された全体としてどのように動作するかを明らかにする能力であることが浮き彫りになりました。孤立したアーティファクトに限定された静的解析は、アーキテクチャの複雑さが増すにつれて価値が低下します。ポートフォリオ全体にわたる検出、依存性分析、影響評価を統合するプラットフォームは、大規模でミッションクリティカルな環境における意思決定のための、より堅牢な基盤を提供します。

エンタープライズ静的コード解析ツールの評価方法

エンタープライズ向け静的コード解析ツールは、開発者中心のツールやセキュリティ専用ツールとは根本的に異なる基準で評価されます。大規模組織では、分析機能の欠如が主な課題となることは少なく、むしろ、ツール、チーム、プラットフォームが分断されていることが課題となります。したがって、評価は、ツールが局所的な検査メカニズムではなく、異機種環境全体にわたる統合的な分析レイヤーとして機能できるかどうかに重点が置かれます。

ソフトウェア資産が古くなり、相互接続性が高まるにつれて、評価においては変更による運用上の影響も考慮する必要があります。実行挙動、依存関係の範囲、または下流への影響に関する実用的な理解につなげられない静的解析結果は、停止、コンプライアンス違反、またはパフォーマンスの低下が重大なリスクを伴う環境では、限られた価値しか提供できません。以下の評価軸は、アーキテクチャの複雑さとモダナイゼーションのプレッシャーが重なる2026年において、企業が静的コード解析ツールをどのように評価しているかを反映しています。

分析深度と表面レベルの検出

最も重要な評価項目の一つは、静的コード解析ツールがソフトウェアの挙動をどの程度深く推論できるかです。表面的な検出は、構文違反、ルール違反、既知の脆弱性パターンといった局所的な問題の特定に重点を置いています。これらの発見は、管理された開発ワークフローにおいては有用ですが、多くの相互作用するコンポーネントで構成される複雑なシステムに変更がどのように影響するかについての洞察は限定的です。

一方、深層分析は、制御フロー、データ伝播、依存関係がアプリケーションまたはポートフォリオ全体にわたってどのように変化するかを検証します。これには、変数が複数の実行コンテキストにわたってどのように設定、変換、使用されるか、あるいは、あるモジュールにおける一見孤立した変更がバッチジョブ、下流のサービス、あるいはレポート層にどのような影響を与えるかを理解することが含まれます。このレベルの推論が可能なツールは、ファイルレベルの検査を超え、システムレベルの理解へと進んでいます。

企業はますます深層分析を重視するようになっています。これは、モダナイゼーションの取り組みにおいて、十分なドキュメントや組織的な知識がないままレガシーロジックを変更するケースが多いためです。このような場合、浅い知見だけでは自信過剰となり、局所的には安全に見える変更が、他の場所では不安定さをもたらす可能性があります。深層分析は、実行前に隠れた結合や間接的な依存関係を明らかにすることで、こうしたリスクを軽減します。

深度は分析結果の利用方法にも影響します。浅いツールは通常、大量の検出結果を生成するため、手動でトリアージが必要になります。一方、深いツールは、実行パスや影響範囲の中で検出結果を文脈化できます。この違いは生産性と信頼性に影響を与えます。チームが誤検知や無関係なアラートに繰り返し遭遇すると、分析への信頼性は低下します。したがって、評価では、ツールが何を検出したかだけでなく、それらの検出結果が実際のシステムの動作にどれだけ意味のある形でマッピングされているかを考慮する必要があります。

この区別は、パフォーマンス特性が正確性と同じくらい重要となる環境では特に重要です。レイテンシの発生原因やリソース競合の発生源を理解するには、個々の欠陥ではなく、実行構造への洞察が求められることがよくあります。制御フローと依存関係の連鎖を横断した推論をサポートするツールは、以下で説明するようなパフォーマンスエンジニアリングの取り組みのより強固な基盤となります。 ソフトウェアパフォーマンスメトリクスの追跡.

エンタープライズポートフォリオ全体のスケーラビリティ

エンタープライズ静的コード解析におけるスケーラビリティは、大量のソースコードの処理に限定されません。数千ものアプリケーション、複数のプラットフォーム、そして数十年にわたって蓄積されたロジックを、応答性やユーザビリティを低下させることなく解析、クエリ、そして関係性を可視化する能力も含みます。したがって、評価においては、計算スケーラビリティと認知スケーラビリティの両方を考慮する必要があります。

計算の観点から見ると、企業は数百万行、数十億行ものコードと関連アーティファクトを妥当な時間枠内で取り込めるツールを必要としています。これにはソースファイルだけでなく、ジョブ制御定義、データベーススキーマ、設定ファイル、関連ドキュメントも含まれます。長時間のインデックス作成サイクルや頻繁な再処理を必要とするツールは、継続的な変化への対応が困難であり、実用的価値が低下します。

認知的スケーラビリティも同様に重要です。ポートフォリオが拡大するにつれて、課題は情報を見つけることから、情報の意味を理解することへと移行します。評価では、ツールが分析結果を、インタラクティブな依存関係マップ、フィルタリングされた影響ビュー、階層化された抽象化など、複雑さに応じて拡張可能な方法で提示できるかどうかを検証します。静的なレポートやフラットなリストは、システム規模の拡大に伴い、ますます使いにくくなります。

スケーラビリティのもう一つの側面は、ユーザーの同時実行性です。エンタープライズ分析プラットフォームは、開発者、アーキテクト、監査担当者、運用チームが同時にアクセスすることがよくあります。主に個々の開発者向けに設計されたツールは、分析結果への共有およびリアルタイムアクセスをサポートしていない場合があります。したがって、ツールが競合やパフォーマンスのボトルネックを引き起こすことなく、共同作業による利用をどれだけ適切にサポートできるかが評価の基準となります。

スケーラビリティはコストモデルとも関連があります。本番環境や特殊なインフラストラクチャへの依存度が高いツールは、隠れた運用コストを招く可能性があります。企業は、精度や適時性を犠牲にすることなく、分析ワークロードを費用対効果の高いプラットフォームにオフロードできるかどうかを評価します。この考慮事項は、分析が定期的ではなく継続的に実行される大規模環境では特に重要になります。

最終的には、スケーラビリティはピーク時のスループットだけでなく、エンタープライズ環境における持続的なユーザビリティの観点から評価されます。個別のプロジェクトでは良好なパフォーマンスを発揮するが、ポートフォリオの範囲が拡大するにつれてパフォーマンスが低下するツールは、エンタープライズ要件を満たすことができません。

依存関係の可視性と影響認識

依存関係の可視性は、変更を安全に管理する能力に直接影響を与えるため、エンタープライズ静的コード解析の決定的な基準となります。複雑なシステムでは、依存関係が組織の境界やアーキテクチャ図と一致することは稀です。依存関係は、共有データ構造、再利用されたロジック、そして暗黙的な実行順序付けを通して、時間の経過とともに有機的に現れます。したがって、評価は、ツールがこれらの関係を正確かつ包括的に可視化できるかどうかに焦点を置きます。

効果的な依存関係の可視化には、直接的な呼び出し関係を特定するだけでは不十分です。レイヤー、プラットフォーム、実行コンテキストをまたがる間接的な依存関係の追跡も必要です。例えば、あるアプリケーションでデータベースフィールドが変更されると、レポートジョブ、規制関連の抽出、あるいは下流の分析パイプラインに影響が及ぶ可能性があります。直接的なコード参照のみをモデル化するツールでは、こうした二次的、三次的な影響を見逃してしまいます。

影響認識は、依存関係の可視性に基づき、関係性を実用的なスコープに変換することで実現されます。評価では、提案された変更によってどのコンポーネントが影響を受けるか、どの実行パスが実行されるか、どの運用プロセスが変更されたロジックに依存しているかといった質問に答えられるかどうかをツールが考慮します。この機能は、変更計画、テストのスコープ設定、リスク評価において非常に重要です。

企業は依存関係情報の提示方法も評価します。グラフやフロー図などの視覚的な表現は複雑な関係性を理解しやすくしますが、フィルタリング、ドリルダウン、コンテキストの保持をサポートしている場合に限られます。静的な図や過度に密度の高い図は、明らかにするよりも隠してしまうことが多いです。したがって、ツールは、ユーザーを単調な詳細で圧倒するのではなく、段階的な探索をサポートする能力で評価されます。

依存関係分析は、より広範なガバナンス目標の達成にも役立ちます。監査証跡や過去の状況と組み合わせることで、チームはシステムがどのように進化してきたか、そしてなぜ特定の結合が存在するのかを理解できるようになります。この視点は、技術的負債を管理し、ミスの繰り返しを回避するために不可欠です。 ソフトウェア管理の複雑さの分析 管理されていない依存関係がメンテナンスコストの上昇と運用の脆弱性にどのように寄与するかを強調します。

調査結果の意思決定支援への翻訳

多くの静的コード解析ツールに共通する弱点は、技術的な知見を企業の意思決定を支援する形に変換できないことです。そのため、評価においては、解析結果が開発者だけでなく、アーキテクト、リスクオーナー、そして優先順位付けや投資決定を担うリーダーシップ層のステークホルダーにも活用できるかどうかが重視されます。

意思決定支援には文脈化が必要です。範囲、影響、実行の関連性に関する情報が欠如した問題リストは、開発チーム以外にとってはあまり価値がありません。企業は、ツールが調査結果を、影響を受けるビジネスプロセス、影響を受けるアプリケーション、ガバナンスフレームワークに沿ったリスクカテゴリーなど、意味のある単位に集約できるかどうかを評価します。

意思決定支援のもう一つの側面はトレーサビリティです。企業は、特定の変更が承認、延期、または却下された理由を示す必要があることがよくあります。分析結果、影響を受けたコンポーネント、および修復アクション間の追跡可能なリンクを提供するツールは、妥当な意思決定をサポートします。これは、監査可能性が後付けではなく必須である規制環境において特に重要です。

評価では、ツールがトレードオフ分析をどのようにサポートするかも考慮されます。モダナイゼーションの意思決定には、リスク軽減とデリバリースケジュールやリソース制約のバランスを取ることがしばしばあります。構造的なリスク、依存関係の密度、実行の複雑さを明らかにする静的分析により、これらのトレードオフを直感的ではなく明示的に評価できます。こうした洞察を明らかにするツールは、戦略計画に直接貢献します。

最後に、意思決定支援は長期的な視点で評価されます。企業は、過去の分析結果を保持し、長期的な比較をサポートするツールを好みます。複雑性が増大しているか、依存関係が強まっているか、リスクエクスポージャーが時間とともに変化しているかを理解することは、継続的な改善活動に役に立ちます。この長期的な視点は、静的分析を、以下で説明するより広範な近代化および変革の取り組みと整合させます。 エンタープライズアプリケーションの近代化戦略.

エンタープライズ環境における静的コード分析とコードスキャンツール

エンタープライズの文脈では、「静的コード分析ツール」と「コードスキャンツール」という用語はしばしば同じ意味で使用されますが、これらは根本的に異なる分析アプローチを指し、それぞれ長所と短所が異なります。組織が開発、セキュリティ、モダナイゼーションの取り組み全体でツールを標準化しようとすると、この曖昧さが問題となります。評価の誤りは、ある目的のために設計されたツールがエンタープライズ規模で別の目的の要件も満たせると想定することから生じることがよくあります。

この区別は重要です。なぜなら、エンタープライズ・ソフトウェア・システムは、コードの正確性や脆弱性検出にとどまらない制約の下で運用されるからです。レガシー・プラットフォーム、バッチ処理、共有データ構造、そして規制当局による監視は、リポジトリレベルのスキャンに最適化されたツールには見えない依存関係を生み出します。したがって、静的コード分析がどこで終了し、コードスキャンがどこで始まるかを理解することは、表面的なニーズではなく、アーキテクチャの現実に即したツールを選択する上で不可欠です。

分析とスキャンの概念的な違い

静的コード解析ツールとコードスキャンツールの主な違いは、ソースコードのアーティファクトの解釈方法と推論方法です。コードスキャンツールは通常、安全でない構造、非推奨のAPI、事前定義されたルールセットへの違反といった既知のパターンを検出するように設計されています。その強みは、その広範さとスピードにあります。最小限の設定で、多くのリポジトリに迅速に適用でき、共通の問題を特定できます。

エンタープライズにおける静的コード解析は、パターン検出だけでなく、構造と動作の理解に重点を置いています。コード要素がどのように相互作用するか、システム内で制御がどのように流れるか、そしてデータが実行コンテキスト間でどのように伝播するかをモデル化しようとします。この区別は単なる学問的なものではありません。ツールが、単に発見事項を列挙するのではなく、影響、リスクの範囲、そしてシステムの動作に関する質問に答えられるかどうかを判断します。

実際には、スキャンツールはソースコードを、個別に検査するファイルまたはモジュールの集合として扱います。一方、分析ツールはコードを、コンポーネント間の相互作用から生じる動作を持つ連結システムとして扱います。この違いは、それぞれのアプローチが提供できる洞察の種類に影響します。スキャナーは潜在的に安全でない関数呼び出しをフラグ付けすることはできますが、その呼び出しが到達可能かどうか、どのような条件下で実行されるか、あるいは下流のどのプロセスがその呼び出しに依存しているかを判断することはできません。

エンタープライズ環境ではこのギャップがさらに拡大します。システムが数十年にわたって進化するにつれて、文書化されていない依存関係が蓄積され、実行パスはますます不透明になります。パターンベースのスキャンでは、既知のシグネチャに一致する問題を特定できますが、それらの問題がレガシーロジックやバッチワークフローとどのように相互作用するかを明らかにすることはできません。制御フローモデルとデータフローモデルを構築する静的解析は、実装と運用がより複雑ではあるものの、こうした状況に適しています。

この概念的な区別は、以下の議論でさらに詳しく検討されている。 静的コード分析の基礎は、分析の深さが発見事項の運用可能性を左右することを強調しています。そのため、企業はツールを、検出能力だけでなく、意思決定を支援する方法でシステムの動作を再現する能力も評価します。

コードスキャンツールが大規模環境で不十分な理由

コードスキャンツールは、アプリケーションが疎結合で、ドキュメントが最新であり、変更がローカライズされている環境で優れたパフォーマンスを発揮します。これらの条件は、マイクロサービスが独立してデプロイ可能で、所有権の境界が明確なグリーンフィールド開発やクラウドネイティブ開発でよく見られます。このような環境では、スキャンによって迅速なフィードバックが得られ、継続的インテグレーションの実践をサポートします。

しかし、エンタープライズ規模では、これらの想定が成り立つことは稀です。アプリケーションはデータベース、メッセージングインフラストラクチャ、バッチスケジュールを共有することがよくあります。ある領域で導入された変更は、共有リソースや暗黙的な実行順序を通じて、間接的に他の領域に影響を及ぼす可能性があります。こうした関係性を認識しないスキャンツールは、影響とリスクに関する信頼できるガイダンスを提供することが困難です。

誤検知と誤検知の取り扱いにも、もう一つの限界が存在します。スキャナーは、多くのコンテキストに適用しなければならない一般化されたルールに依存しています。異機種混在環境では、このため、関連性の低い、あるいは不完全な検出結果がもたらされます。チームは、システムの挙動をより明確に理解することなく、アラートのトリアージに多大な時間を費やしてしまいます。これは時間の経過とともに、ツールへの信頼を損ない、採用率を低下させます。

スケーラビリティも課題となります。スキャナーは多数のリポジトリを迅速に処理できますが、多くの場合、独立して処理されます。数百ものアプリケーションから結果を集約しても、それらのアプリケーション間の相互作用に関する洞察は自動的に得られません。企業は断片化されたビューを抱え、それらを手作業で調整しなければなりません。この断片化は認知負荷を増大させ、エラーの発生を招きます。

これらの欠点は、スキャンツールをモダナイゼーションの取り組みに適用する場合に特に顕著になります。モダナイゼーションには、レガシーロジックがビジネスプロセスをどのようにサポートし、提案された変更が依存システムにどのように伝播するかを理解する必要があります。スキャナーは問題のスナップショットを提供しますが、実行構造を明らかにすることはできません。このギャップは、次のようなリソースで強調されています。 完全なコードスキャンの概要スキャンは必要だが、複雑な変革の取り組みには不十分であると指摘しています。

その結果、企業はスキャンツールをより詳細な分析プラットフォームで補完することが多くなっています。この組み合わせにより、セキュリティと品質に関する差し迫った懸念に対処しつつ、構造理解も可能になります。したがって、評価においては、ツールがスキャン機能を超えてより広範な分析ニーズに対応できるかどうか、あるいは追加機能と組み合わせる必要があるかどうかを検討する必要があります。

静的解析が企業にもたらす効果

静的コード解析は、事後的な修正ではなく、情報に基づいた変更を可能にすることで、エンタープライズ環境において最大の価値を発揮します。解析ツールは、制御フロー、データ系統、依存関係の構造モデルを構築することで、組織が変更の実行前にその影響を推測することを可能にします。この機能は、大規模で相互接続されたシステム特有の不確実性に直接対処します。

この活用が顕著に表れる領域の一つが影響分析です。提案された変更を評価する際に、静的分析によって影響を受けるすべてのコンポーネント、実行パス、そしてデータ利用者を特定できます。この情報は、対象を絞ったテストを支援し、不要な回帰分析の労力を削減します。また、変更が重要なビジネス機能と交差する領域を明確化することで、より正確なリスク評価を可能にします。

静的解析はアーキテクチャガバナンスにも役立ちます。システムの進化過程を明らかにすることで、組織は意図した設計からの逸脱や過剰な結合領域を特定しやすくなります。この知見は、リファクタリング戦略やモダナイゼーションのロードマップ策定に役立ちます。技術的負債を抽象的な概念として扱うのではなく、解析によって具体的なコンテキスト内で可視化・測定可能なものにします。

もう一つの利点は、部門横断的なコミュニケーションにあります。分析結果は、依存関係図や影響サマリーなど、開発者以外の人にも分かりやすい形式で提示できます。この共通理解により、開発チーム、運用チーム、ガバナンスチーム間の摩擦が軽減されます。意思決定は、憶測や不完全なドキュメントではなく、証拠に基づいて行われるようになります。

これらの利点は、一貫性と透明性を求める企業のニーズに合致しています。 エンタープライズコード分析の実践組織は、分析ツールが個々のプロジェクトを超えて永続する知識リポジトリとして機能することを期待するようになっています。システムの構造と動作を捉える静的分析は、組織内の記憶に貢献し、暗黙知への依存を軽減します。

最終的には、静的解析とスキャンの違いがツール選択戦略を決定づけます。スキャンツールのみに依存する企業は、当面の問題には対処できるものの、依然としてシステムリスクにさらされています。より深い解析に投資する企業は、複雑性に対する優位性を獲得し、システムの進化に伴い、より安全な変更とより予測可能な結果を実現します。

レガシーおよびハイブリッドエンタープライズシステムの静的コード解析

レガシーシステムやハイブリッドエンタープライズシステムは、均質なクラウドネイティブ環境とは根本的に異なる分析上の課題を抱えています。これらのシステムは、単一のアーキテクチャビジョンに基づいて構築されることは稀です。むしろ、既存のプラットフォームに新しいテクノロジーが積み重ねられていく中で、数十年かけて段階的に進化していきます。多くの場合、古いコンポーネントを廃止することなく進化していくのです。このような状況における静的コード分析は、複数のプログラミング言語だけでなく、異なる実行モデル、データ表現、そして運用上の前提にも適応する必要があります。

ハイブリッド環境では、レガシープラットフォームと最新の分散サービス間の相互作用点が生じるため、分析がさらに複雑になります。メインフレームのバッチジョブは、下流の分析パイプラインにデータを供給します。オンライントランザクションは、元のアプリケーションの設計時には存在しなかったAPIとインターフェースします。したがって、静的分析ツールを評価する際には、これらの境界を越えて動作し、システムが孤立したサイロではなく、統合された全体としてどのように機能するかを首尾一貫した視点で把握できるかどうかが重要になります。

マルチプラットフォームの共存とシステム間の理解

レガシーエンタープライズ環境の特徴の一つは、連携して動作するように設計されていない複数のプラットフォームが共存していることです。メインフレームシステム、ミッドレンジプラットフォーム、分散環境は、正式に文書化されているのではなく、暗黙的なメカニズムを通じてデータや責任を共有することがよくあります。そのため、静的コード解析はこれらのプラットフォームを橋渡しし、有益な洞察を提供する必要があります。

実際には、アプリケーションコードだけでなく、ジョブ制御定義、インターフェースコントラクト、共有データ構造も分析する能力が必要です。例えば、数十年前に作成されたバッチジョブが、後に最新のサービスで使用されるファイルやテーブルを作成する場合があります。この関係性を理解していないと、ある環境で導入された変更が別の環境に意図しない結果をもたらす可能性があります。単一のプラットフォームに限定された静的分析では、このリスクを捉えることができません。

システム間の理解は、実行タイミングとシーケンスにも及びます。従来のバッチ処理は、特定の時間に特定のデータ状態を前提としたスケジュールで実行されることがよくあります。ハイブリッドシステムでは、分散サービスが非同期的にデータを消費するため、さらなる変動性が生じます。エンタープライズ用途で評価される静的解析ツールは、これらの関係性を追跡し、コードやスケジューリングロジックに埋め込まれた前提を明らかにする必要があります。

一貫性のあるドキュメントの欠如は、課題をさらに複雑化させます。組織の知識は、減少する専門家に委ねられている可能性があります。ソースアーティファクトからシステムの関係性を直接再構築できる静的解析は、失われたドキュメントの代替となります。この機能は、より安全な変更を支援し、手動によるウォークスルーへの依存を軽減します。

これらの考慮は、 レガシー近代化アプローチは、既存の行動を理解することが変革の前提条件であることを強調しています。プラットフォーム間で動作したり、異なる実行モデルを調整したりできないツールは、ハイブリッドエンタープライズの環境では価値が限られてしまいます。

長期使用コードと構造ドリフトの処理

レガシーシステムでは、実装されたアーキテクチャが当初の設計意図から大きく逸脱する構造的ドリフトがしばしば発生します。時間の経過とともに、便宜的な変更が蓄積され、密結合ロジック、重複機能、暗黙的な依存関係が生じます。このような環境における静的コード解析は、偶発的なものではなく、継続的な運用上のプレッシャーによって生じる複雑さに対処する必要があります。

長期にわたって使用されるコードベースは、共有コピーブック、共通のデータ定義、そして再利用されたユーティリティプログラムに頻繁に依存しています。これらの共有要素への変更は広範囲に伝播する可能性がありますが、その伝播範囲はしばしば不明瞭です。静的解析ツールは、これらの共有構造を識別し、アプリケーションやプラットフォーム間での使用状況を追跡する能力に基づいて評価されます。

構造ドリフトは制御フローの複雑さにも現れます。深くネストされた条件文、例外処理パス、実行時パラメータに基づく条件付き実行は、システムの真の動作を見えにくくします。個々のモジュールのみに焦点を当てた分析では、これらの構成要素が実行パス全体にわたってどのように相互作用するかを明らかにすることはできません。エンタープライズグレードの分析では、実際の実行時動作を反映するレベルで制御フローを再構築する必要があります。

長期運用システムのもう一つの特徴は、廃止されたコードや部分的にしか使用されていないコードの存在です。時間の経過とともにビジネスルールは変化しますが、古いロジックは削除がリスクを伴うと認識されるため、システムに埋め込まれたままになることがあります。静的解析は、到達不可能なコードや冗長なコードを特定するのに役立ちますが、実行条件と依存関係を正確に推論できる場合に限られます。

この複雑さを管理することは、共有アーティファクトがどのように進化するかを理解することと密接に関係しています。コピーブックの変更や下流への影響といった問題については、以下のようなリソースで議論されています。 コピーブックの進化管理これらの関係を明らかにするツールにより、より自信を持ってリファクタリングできるようになり、基礎要素の変更に伴うリスクが軽減されます。

中断のない段階的な近代化をサポート

企業のモダナイゼーションは、単一の包括的な変革として実現されることは稀です。可用性、規制遵守、事業継続性といった制約から、段階的に変化を導入する漸進的なアプローチが好まれます。静的コード解析は、各ステップにおける不確実性を低減することで、この戦略を実現する上で重要な役割を果たします。

段階的なモダナイゼーションには、変更のスコープを正確に特定することが求められます。チームは、影響を受けるコンポーネント、関連するインターフェース、そして変更されたロジックに依存する運用プロセスを正確に把握する必要があります。静的解析ツールは、システム全体の書き換えや侵入的なインストルメンテーションを必要とせずに、この精度を提供できるかどうかで評価されます。

ハイブリッドシステムは、モダナイゼーションの過程で移行的なアーキテクチャとして機能することがよくあります。レガシーコンポーネントは、新しく導入されたサービスと並行して動作し続けます。したがって、静的解析は両方の世界を同時にサポートし、チームが古いコンポーネントと新しいコンポーネント間の相互作用を推論できるようにする必要があります。これには、データ変換、インターフェースコントラクト、プラットフォームをまたがる実行依存関係の理解が含まれます。

もう一つの考慮事項はリスクの封じ込めです。増分変更は、変更を分離することで影響範囲を限定することを目的としています。依存関係の境界と結合の強度を特定できる静的解析は、チームが混乱を最小限に抑えるリファクタリングのエントリポイントを選択するのに役立ちます。この機能は、安定性を損なうことなく、ストランガーパターンや段階的な置き換えなどの戦略をサポートします。

このアプローチの重要性は、次のような議論で強調されている。 段階的な近代化戦略これは、システム構造に関する継続的な洞察の必要性を浮き彫りにしています。高レベルの評価や局所的な結果のみを提供するツールでは、段階的な変更に必要なレベルの制御をサポートできません。

最終的に、レガシーシステムおよびハイブリッドシステムの静的コード解析は、安定性を損なうことなく進歩を可能にする能力によって評価されます。企業は、実際にはほとんど存在しない明確なアーキテクチャ境界を前提とするツールよりも、既存の動作を明らかにし、隠れた依存関係を明らかにし、規律ある段階的な変革を支援するツールを好みます。

SAST ツールによるセキュリティ、コンプライアンス、リスク検出

セキュリティとコンプライアンスの考慮事項は、企業における静的解析ツールの評価方法にますます影響を与えていますが、これらの考慮事項は個別に検討すると誤解されることがよくあります。大規模組織では、セキュリティリスクが単一の脆弱性やコードフラグメントに限定されることは稀です。むしろ、脆弱性が実行パス、データ漏洩、運用管理、そして規制義務とどのように絡み合うかによって、セキュリティリスクは顕在化します。したがって、静的アプリケーションセキュリティテストツールは、単独のソリューションとしてではなく、より広範なリスクランドスケープの中で機能します。

規制圧力が強まり、監査の期待が厳格化するにつれ、企業は脆弱性を検出できるだけでなく、リスクを理解し、優先順位を付け、状況に応じて管理できることを示す必要があります。静的分析はこのプロセスにおいて重要な役割を果たしますが、その有効性は、セキュリティ上の発見事項を企業のリスクモデル、コンプライアンスワークフロー、そして変更ガバナンス構造にどれだけ適切に統合できるかにかかっています。

脆弱性検出とシステムリスク認識

静的アプリケーションセキュリティテストツールは、主にソースコード内の脆弱性パターンを特定するために設計されています。これらのパターンは、インジェクションリスク、不適切な認証処理、安全でないデータ使用といったよく知られたカテゴリにマッピングされることがよくあります。特に、アプリケーションが外部インターフェースに公開されている環境や機密データを扱う環境では、こうした問題の検出が不可欠です。

しかし、脆弱性検出だけでは、システムリスクの認識にはつながりません。エンタープライズ環境において、脆弱性の影響は、それが到達可能かどうか、どのような条件下で実行されるか、そしてどのシステムやデータに影響を与えるかによって異なります。めったに実行されないロジックに埋め込まれた脆弱性は、重要なバッチプロセスやトランザクションパスに埋め込まれた中程度の問題よりも運用リスクが低い可能性があります。実行コンテキストをモデル化しない静的解析ツールでは、この区別が困難です。

この限界は、修復の優先順位付けにおいて顕著になります。セキュリティチームは、どの問題が重大なリスクに該当するのか明確な指針がないまま、大量の発見事項を提示される可能性があります。一方、開発チームは、競合する優先事項と限られたキャパシティに直面します。状況に応じた洞察がなければ、修復作業は、重大な問題ではなく、目に見える問題に集中してしまう可能性があります。

企業は、静的解析ツールがリスクベースの優先順位付けに貢献できるかどうかを評価する傾向が高まっています。これには、脆弱性と実行パス、データの機密性、ビジネス上の重要度との相関関係を評価する機能が含まれます。パターンベースの検出のみを提供するツールでは、影響を評価するために追加の手動解析が必要となり、コストの増加と対応の遅延につながります。

検知と認識の区別は、規制対象分野において特に重要です。規制では、リスクが適切に特定され、適切に管理されていることを示すことが求められることがよくあります。脆弱性を単に列挙するだけでは、この要件を満たすことはできません。文脈に応じたセキュリティ洞察の必要性は、次のような議論の中で探求されています。 サイバーセキュリティ脆弱性管理ツール効果的なリスク管理は、生の数値ではなく、露出を理解することにかかっていることを強調しています。

コンプライアンス証拠と監査準備

コンプライアンス義務は、SASTツールの評価に新たな側面をもたらします。財務、プライバシー、または運用に関する規制の対象となる企業は、管理策が実施され、意図したとおりに機能していることを示す証拠を提供する必要があります。静的解析は、コードがセキュリティ上の弱点についてレビューされていることを示すことで、この証拠に貢献しますが、その証拠の質と有用性はツールによって大きく異なります。

監査の準備にはトレーサビリティが不可欠です。監査人は通常、スキャンが実行されたことだけでなく、何をスキャンしたか、何が見つかったか、発見事項にどのように対処したか、そして意思決定がどのように文書化されたかを確認することを期待しています。不透明なレポートを生成したり、履歴のコンテキストが欠如しているツールでは、事後的にこうした記録を再構築することが困難になります。

そのため、企業は静的分析の出力を保存、バージョン管理し、変更記録にリンクできるかどうかを評価する必要があります。これには、セキュリティ体制が時間の経過とともにどのように変化したか、特定の発見が修復の決定にどのように影響したかを示す機能も含まれます。エクスポート可能でタイムスタンプ付きのレポートをサポートするツールは、一時的なダッシュボードを提供するツールよりも、監査の期待に沿うものとなります。

コンプライアンスは変更管理とも関連しています。セキュリティ上の発見事項は、変更の承認、延期、あるいは却下の判断に影響を与えることがよくあります。ガバナンスワークフローに統合された静的解析ツールは、セキュリティに関する知見を意思決定プロセスに組み込むことで、このプロセスをサポートします。一方、正式な変更プロセスの外で運用されるツールは、軽視されたり、無視されたりするリスクがあります。

規制枠組みは、定期的な評価よりも継続的な管理監視を重視する傾向が強まっています。一貫して実行でき、時間の経過とともに比較可能な結果を生み出す静的分析は、この変化を支えています。 SOXおよびDORAコンプライアンス分析 技術分析を規制管理目標に結び付けることの重要性を強調します。

セキュリティのみの静的解析の限界

SASTツールは脆弱性の特定において重要な役割を果たしますが、より広範なエンタープライズリスク管理に適用する場合、その適用範囲は本質的に限定されます。セキュリティのみを対象とした分析では、コードを運用システムの一部としてではなく、独立したアーティファクトとして扱います。この視点は、特定の種類の問題を特定するには十分ですが、実際の実行においてセキュリティリスクがどのように現れるかを理解するには不十分です。

一つの制約は、影響範囲を評価できないことです。脆弱性が特定された場合、企業はどのプロセス、ユーザー、または下流のシステムが影響を受けるかを把握する必要があります。SASTツールは通常、追加の分析機能と統合しなければ、これらの質問に答えることができません。その結果、リスク評価は断片化され、手作業による専門知識に依存することになります。

もう一つの限界は、誤った自信です。組織は、包括的なスキャンが包括的なセキュリティにつながると想定することがあります。しかし実際には、アーキテクチャ上の想定、データフロー、あるいは運用上の依存関係から生じる脆弱性が検出されない可能性があります。したがって、セキュリティのみの分析に過度に依存すると、システム全体の脆弱性が見落とされてしまう可能性があります。

このギャップは、レガシーコンポーネントが存在する環境で特に顕著です。古いシステムは最新のコーディング標準に準拠していない可能性がありますが、重要なビジネス機能を支えていることがよくあります。コンテキストなしに多数の問題を警告するセキュリティ分析は、チームに負担をかけ、十分な情報に基づいていないリスク受け入れの決定につながる可能性があります。

企業は、セキュリティ分析をより広範なシステム理解と統合する必要があることをますます認識しています。これには、データ系統、実行シーケンス、依存関係構造に関する知識が含まれます。SASTツールは貴重な情報を提供しますが、システム全体の動作を明らかにする分析によって補完されることで、最も効果を発揮します。

セキュリティツールとより広範なリスク管理との進化する関係については、次のようなリソースで議論されています。 企業リスク管理戦略は、技術的制御は運用実態に即して考慮する必要があることを強調しています。体系的な洞察を伴わないセキュリティ中心の静的分析は、根本的なリスクではなく、症状に対処するものです。

エンタープライズ規模のCI/CD統合と自動化

CI/CD統合は、静的コード解析の単純な拡張として提示されることが多いですが、エンタープライズ規模では、自動化の適用方法を根本的に変える制約が生じます。大規模組織では、デリバリーパイプラインは頻繁なコード変更だけでなく、レガシーリリースサイクル、規制当局の承認、そして共有インフラストラクチャへの依存関係にも対応する必要があります。そのため、静的解析ツールは、CI/CDシステムとの統合性だけでなく、自動化と組織の複雑さが交差した際にどのように動作するかという点でも評価されます。

大規模な自動化は、スピードと制御のトレードオフを露呈させます。開発チームは迅速なフィードバックを求める一方で、企業は自動分析が本番環境の安定性を損なったり、ガバナンスプロセスに負担をかけたりしないよう保証する必要があります。静的解析ツールの評価は、CI/CD統合によって新たな運用リスクやプロセスのボトルネックを生じさせることなく意思決定を強化できるかどうかにますます重点が置かれています。

個々のリポジトリを超えたパイプライン統合

基本的なレベルでは、CI/CD統合により、ビルドまたはデプロイメント段階で静的解析を自動的に実行できます。この機能は広く理解されており、広く実装されています。しかし、エンタープライズ環境では、パイプラインが複数のリポジトリ、共有ライブラリ、下流システムにまたがることがよくあります。そのため、静的解析ツールは、各リポジトリを独立したユニットとして扱うのではなく、これらの相互依存性を反映した方法で統合する必要があります。

企業は、パイプライン全体で分析結果を集約し、変更の影響を包括的に把握できるかどうかを評価します。複数のサービスやコンポーネントが同時にリリースされた場合、個々の結果は相関関係が確立されない限り、関連性を失います。リポジトリレベルでのみ統合するツールでは、同時実行されている変更がシステム全体でどのように相互作用するかについての洞察が得られないことがよくあります。

もう一つの考慮事項は、パイプラインの異種性です。大規模な組織では、単一のCI/CDプラットフォームに標準化されることはほとんどありません。各チームは、過去の実績や機能上の要件に基づいて、異なるツールを使用している可能性があります。そのため、静的解析ソリューションは、大規模なカスタマイズや作業の重複を必要とせずに、多様な環境間の統合をサポートする必要があります。

パイプラインの統合はトレーサビリティにも影響を及ぼします。企業は、どの分析結果がどのビルド、リリース、または変更要求に対応しているかを把握する必要があります。この連携は、説明責任とインシデント後の調査を支援します。パイプラインのメタデータと深く統合されたツールは、独立したスキャナーとして機能するツールよりも、ガバナンスをより強力にサポートします。

パイプライン統合の複雑さは、次のような文脈で議論されています。 パフォーマンス回帰パイプライン戦略自動化においては、段階を跨いだ累積的な影響を考慮する必要があることを強調しています。この観点に沿った静的分析は、より信頼性の高いデリバリー結果をサポートします。

規制環境における自動化の制約

規制環境は、CI/CD自動化の適用方法を根本的に規定する制約を課します。金融機関、医療機関、そして重要インフラ事業者は、変更管理、職務分離、そして監査要件を遵守する必要があります。したがって、CI/CDパイプラインに統合される静的解析ツールは、無制限の実行ではなく、制御された自動化をサポートする必要があります。

制約の一つは承認ワークフローです。自動分析では、改善策の決定前に人間によるレビューが必要な問題が特定される可能性があります。企業は、ツールがパイプラインの一時停止、発見事項の注釈付け、承認根拠の記録をサポートしているかどうかを評価します。状況に応じた柔軟性を持たず、合格か不合格かを二者択一で判断するツールは、ガバナンス要件と矛盾することがよくあります。

もう一つの制約は、証拠の保持です。自動分析では、後から保管・確認できる成果物(アーティファクト)を生成する必要があります。これには、内部ポリシーへの準拠を示すログ、レポート、メタデータなどが含まれます。パイプライン実行後に結果を破棄する静的分析ツールは、監査の期待に応えられません。

職務の分離は自動化をさらに複雑にします。環境によっては、コードを開発する担当者と変更を承認する担当者が同一でない場合があります。静的解析ツールは、結果が適切な役割によってレビューされるように、IDおよびアクセス制御と統合する必要があります。この要件は、技術的な統合にとどまらず、プロセス設計にも及びます。

自動化では、リスクに基づく例外も考慮する必要があります。すべての発見事項に対して同じ対応が求められるわけではありません。企業は、ツールが重大度、範囲、またはビジネスコンテキストに基づいて条件付き自動化に対応しているかどうかを評価します。厳格な自動化は摩擦を増大させ、迂回行為を助長し、分析の目的を損ないます。

これらの制約は、 変更管理の自動化の課題自動化はガバナンスを回避するのではなく、強化する必要があることを強調しています。こうした現実を尊重する静的解析ツールは、エンタープライズCI/CD統合に適しています。

自動解析における信号品質の管理

静的解析がCI/CDパイプラインに組み込まれるようになるにつれ、シグナル品質が重要な懸念事項となります。自動実行は、有用な知見とノイズの両方を増幅させてしまいます。企業は、誤検知や冗長なアラートでチームに負担をかけることなく、実用的な洞察を提供できるかどうかに基づいてツールを評価します。

シグナルの品質はコンテキストに依存します。初期開発段階では関連性が高い結果が、保守やモダナイゼーションの段階では関連性が低くなる可能性があります。静的解析ツールは、パイプラインの段階と目的を反映した設定とスコープ設定をサポートする必要があります。すべてのコンテキストに統一されたルールを適用するツールは、過剰なノイズを生成することがよくあります。

もう一つの要因は増分分析です。企業は、既知の問題を再報告するのではなく、特定のパイプライン実行で導入された変更に焦点を当てたツールを好みます。増分分析は、より迅速なフィードバックを可能にし、認知負荷を軽減します。パイプライン実行のたびにレガシー問題を繰り返し表面化させるツールは、導入を妨げ、デリバリーを遅らせます。

分析タイプ間の相関関係もシグナルの品質に影響を与えます。静的分析の知見は、テスト結果、パフォーマンス指標、あるいは導入時のフィードバックと併せて解釈する必要がある場合があります。これらのシグナルと統合または連携するツールは、より有意義な洞察を提供します。孤立した知見だけでは、情報に基づいた意思決定に必要なコンテキストが欠如しています。

シグナル管理は、企業文化の定着にも影響を与えます。開発者が自動分析を懲罰的、あるいは無意味だと感じた場合、それを回避する方法を探します。企業は、ツールが、単刀直入な制御を強制するのではなく、改善を促す建設的なワークフローをサポートしているかどうかを評価します。これには、明確な説明、優先順位の指示、トレーサビリティなどが含まれます。

自動化と洞察力のバランスをとる課題については、次のようなリソースで議論されています。 継続的インテグレーション戦略自動化はシステムの複雑さに適応する必要があると指摘しています。信号品質を効果的に管理する静的解析ツールは、エンタープライズ規模での持続可能なCI/CDプラクティスの実現に貢献します。

大規模企業における静的コード解析ツールの一般的な限界

静的コード解析ツールは広く普及しているにもかかわらず、大規模で長期にわたるエンタープライズ環境に適用すると、繰り返し限界が現れます。これらの限界は実装の不備によるものではなく、ツール設計上の想定と複雑なシステムの実態との不一致に起因しています。これらの制約を理解することは、現実的な期待を設定し、解析結果への過度の依存を避けるために不可欠です。

エンタープライズアーキテクチャが段階的な変更、合併、規制圧力、そして近代化の取り組みを通じて進化を続けるにつれ、静的解析ツールには本来のスコープを超えたパフォーマンスが求められるようになっています。組織全体で以下のような制約が常に発生し、より広範なエンジニアリング、リスク、ガバナンス戦略における静的解析の位置付けに影響を与えています。

実行時の動作の不完全な表現

エンタープライズ環境における静的コード解析の最も根本的な限界の一つは、実行時の挙動を完全に再現できないことです。静的解析はソースコードと推定された関係性に基づいて行われるため、実際の状況下でのシステムの動作を近似する必要があります。この近似は構造的な問題を特定するには十分であることが多いですが、実行が実行時状態、構成、または外部とのやり取りに大きく依存する場合は不十分です。

エンタープライズシステムは、ソースコードだけでは把握できない動的な動作に頻繁に依存しています。ランタイム構成ファイル、環境固有のパラメータ、機能フラグ、外部サービスのレスポンスなど、すべてが実行パスに影響を与えます。静的解析ツールは潜在的なパスを特定できますが、特定の動作条件下でどのパスが実行されるかを特定することはできません。このギャップは、めったに実行されないロジックや例外処理の分岐に関連するリスクを評価する際に顕著になります。

バッチ処理はこの制限をさらに複雑にします。実行順序は、スケジューリングシステム、条件付きジョブトリガー、または上流データの可用性に依存する可能性があります。静的解析ではジョブの定義と参照をトレースできますが、タイミング、同時実行性、データ到着パターンをシミュレートすることはできません。その結果、適切に解析されたシステムであっても、特定の種類の障害は実行時まで検出されないままになります。

そのため、企業は静的解析の出力を、動作の必要ではあるものの不完全な表現として評価する。この視点は、以下の議論と一致する。 実行時分析の制限は、静的な洞察は運用テレメトリによって補完される必要があることを強調しています。静的な結果を行動の決定的な真実として過度に解釈することは、リスクを軽減するどころか、むしろリスクを増大させることになります。

この限界を認識したとしても、静的解析の価値が損なわれるわけではありません。むしろ、静的解析の役割は、実行時理解の代替ではなく、構造化・準備ツールとして適切に位置づけられるべきです。この限界を認識している企業は、静的解析を独立した真実の源泉として扱うのではなく、階層化された観測戦略に統合します。

スケールによるノイズの管理の難しさ

企業のコードベースが拡大するにつれ、静的解析ツールが生成する検出結果の量は増加の一途を辿り、ユーザーを圧倒することがよくあります。この現象は単なる誤検知の問題ではありません。数十年にわたって蓄積されたロジックを解析してきたことによる累積的な影響を反映しており、その多くはもはや現在の標準やプラクティスに準拠していません。理想的なルールセットからの逸脱を検知するように設計されたツールは、許容可能なレガシーパターンと実用的な問題を区別することが困難です。

ノイズは、技術的負債が大きな環境に静的解析を導入する場合、特に問題となります。初期スキャンで数千もの発見事項が表面化し、解析が行き詰まる可能性があります。チームは適切な優先順位付けができず、ツールの価値は急速に低下します。発見事項を文脈に沿って説明したり抑制したりするメカニズムがなければ、解析結果は意思決定の支援ではなく、背景のノイズとなってしまいます。

企業は、ツールがスコープ設定、フィルタリング、そして段階的な導入のためのメカニズムを備えているかどうかを評価します。これには、新たに発生した問題に焦点を当てる機能、特定のドメイン内での発見事項の分離、結果とビジネスとの関連性の相関関係の分析などが含まれます。これらの機能が欠けているツールは、放棄されるか、コンプライアンス関連のチェックボックスに追いやられる傾向があります。

ノイズは組織の信頼にも影響を与えます。開発者やアーキテクトが、実際のリスクや運用への影響と合致しない発見に繰り返し遭遇すると、懐疑心が高まります。この懐疑心は、システムの導入を阻害し、回避策を助長します。そのため、企業は信号品質を、意図的に管理する必要がある重大な制約と捉えています。

スケール誘起ノイズの問題は、以下の議論と密接に関連している。 コードの変動性の影響の測定変動の激しい領域では、結果に対する許容度を高く設定する必要がある一方、安定した領域では精度が求められます。こうした微妙な差異に対応できない静的解析ツールは、大規模な環境では妥当性を維持するのが困難です。

組織コンテキストのサポートが限られている

静的コード解析ツールのもう一つの一般的な限界は、組織のコンテキストへの対応が限られていることです。企業は一枚岩ではありません。複数のチーム、優先事項、規制上の義務、そしてリスク許容度で構成されています。これらの違いを考慮せずに画一的なルールを適用する静的解析ツールは、実際の意思決定方法と整合しません。

組織の状況は、発見事項の解釈と対応に影響を与えます。顧客対応システムでは重大な発見事項であっても、社内報告ツールでは許容範囲内となる場合があります。静的解析ツールには、こうした区別をエンコードするメカニズムが欠けていることが多く、技術的には正確であっても、運用上は誤解を招くような発見事項が生じることがあります。

この制約はガバナンス構造にも及んでいます。企業は多くの場合、アーキテクチャ委員会、セキュリティチーム、そして事業部門に責任が分散された階層化されたガバナンスモデルの下で事業を展開しています。これらの構造に明確にマッピングされない静的解析の出力は、手作業による翻訳が必要となり、オーバーヘッドが増加し、タイムリーさが低下します。

コンテキストには過去の知識も含まれます。何年も前に下された決定が、今では最適ではないと思われる特定の設計上の選択を正当化していた可能性があります。静的解析ツールは通常、この根拠にアクセスできません。コンテキストがなければ、発見された結果が不必要な手戻りを引き起こしたり、既存のリスク受容の決定と矛盾したりする可能性があります。

企業は、このギャップを埋めるために、ツールが注釈、文書化、履歴追跡をサポートしているかどうかを評価します。チームが根拠を記録したり、正当な理由に基づいて調査結果を抑制したり、分析結果を変更記録にリンクしたりできるツールは、長期的な価値を高めます。分析を一連の独立したスキャンとして扱うツールは、組織学習をサポートしません。

組織的文脈の重要性は、次のようなより広範な近代化の物語の中で議論されている。 企業近代化ガバナンスは、技術的洞察が意思決定構造と整合していなければならないことを強調しています。この側面を無視した静的解析ツールは、技術的には優れているものの、企業の実情とは実質的に乖離してしまうリスクがあります。

将来展望:エンタープライズ近代化における静的コード分析

企業が複数年にわたるモダナイゼーション・プログラムに深く取り組むにつれ、静的コード解析はもはや品質管理やセキュリティ管理の手段としてのみ評価される時代ではなくなりました。不確実な状況下で長期的な意思決定を支援する戦略的能力として、ますます認識されるようになっています。特にレガシーシステムと最新プラットフォームが並行して運用されている環境においては、複雑性を完全に排除するのではなく、段階的に管理していく必要性によって、静的解析の将来的な役割は大きく左右されます。

この将来を見据えた視点は、混乱よりも継続性を重視します。企業は、システムに合わせて進化し、組織内の知識を維持しながら、制御された変更を可能にする分析アプローチを求めています。この文脈において、静的コード分析は、モダナイゼーションの進展に伴い、アーキテクチャの選択、投資の優先順位付け、リスク管理に役立つ、持続的な洞察の源となります。

継続的な近代化手段としての静的分析

歴史的に、静的コード分析は、監査、メジャーリリース、あるいは改善活動などを契機として、時折、散発的に適用されることが多かった。企業のモダナイゼーションにおいては、この散発的なモデルは、システムと共に進化する継続的な分析へと移行しつつある。静的分析は、単発的な評価を行うのではなく、時間の経過に伴う構造変化を追跡する継続的なツールとしての役割をますます果たしている。

この変化は、近代化が最終的な到達点に到達することは稀であるという現実を反映しています。システムは、新たな規制要件、ビジネスモデル、そしてテクノロジープラットフォームに適応し続けます。継続的な静的分析により、企業は段階的な変更が蓄積されるにつれて、複雑性、依存性の密度、そしてリスクプロファイルがどのように変化するかを観察できます。この長期的な洞察は、事後対応的な修復ではなく、事前対応的な介入をサポートします。

継続的分析の重要な利点は、ベースラインを確立できることです。システムの構造状態を特定の時点で把握することで、企業は進捗状況を客観的に測定できます。リファクタリング、プラットフォーム移行、サービスの分解といった意思決定を、直感ではなく具体的な証拠に基づいて評価できます。このように、静的分析は、モダナイゼーションを単なる目標ではなく、管理されたプロセスとして捉えることを可能にします。

継続的な分析は説明責任も強化します。アーキテクチャ上の意思決定が文書化された分析に基づいて行われる場合、組織は結果を当時の想定や制約にまで遡って追跡することができます。この追跡可能性により、問題に対する責任追及的な対応が軽減され、学習が促進されます。静的分析の出力は、将来の意思決定に役立つ組織の記憶の一部となります。

これらの力学は、 測定可能なリファクタリング目標は、変化が証拠に基づいている場合に近代化が成功することを強調しています。継続的に実行される静的分析は、近代化を一連の孤立したプロジェクトではなく、進化する分野として管理するために必要な証拠を提供します。

AI支援による変革に向けた企業システムの準備

静的コード解析のもう一つの将来的な側面は、AIを活用した開発とモダナイゼーションに向けたエンタープライズシステムの準備における役割です。組織がコード変換、リスク評価、最適化を支援するために機械学習の活用を検討する中で、基盤となるシステムの理解の質が重要になります。AIモデルは、信頼性の高い結果を生成するために、構造と動作の正確な表現に依存しています。

静的解析は、本来であれば暗黙のまま残ってしまう関係性を形式化することで、この基盤の構築に貢献します。依存関係グラフ、制御フローモデル、データ系統情報は、自動化ツールで利用可能な構造化された入力を提供します。この基盤がなければ、AI支援による変更は、既存の誤解を解消するどころか、むしろ増幅させるリスクがあります。

エンタープライズ環境は、AI導入において特有の課題を抱えています。レガシーコードには、一貫性のある命名規則、ドキュメント、モジュール境界が欠如していることがよくあります。静的解析は、コードベース内のパターン、異常、不変条件を特定することで、セマンティクスの明確化を図ることができます。この明確化により、AI駆動型ツールを用いたより安全な実験が可能になります。

準備にはリスクの抑制も含まれます。AIを活用したリファクタリングやトランスレーションは、特にミッションクリティカルなシステムにおいて新たな不確実性をもたらします。静的解析により、企業は注意を要する結合度の高い領域や複雑な領域を特定することで、実験の安全な境界を定義することができます。この選択的なアプローチにより、意図しない結果が発生する可能性を低減できます。

静的解析とAI準備の交差点は、次のような議論で探求されています。 AI統合のためのコードの準備これは、自動化の前に構造的な洞察を得る必要性を浮き彫りにしています。したがって、企業が高度なツールを導入する際には、静的解析が促進要因と安全策の両方として機能します。

ツールからアーキテクチャインテリジェンスへの進化

今後、静的コード解析における最も重要な変革は、孤立したツールからアーキテクチャインテリジェンスの源泉へと進化することです。企業は、解析プラットフォームが個々のユースケースを超越し、より広範な戦略に役立つ洞察を提供することをますます期待しています。この期待は、アーキテクチャは静的なものではなく、継続的な変化によって形成される創発的な特性であるという認識の高まりを反映しています。

アーキテクチャ・インテリジェンスは、システムがどのように構成されているかだけでなく、なぜ特定の方法で進化してきたのかを理解することも意味します。静的分析は、過去の階層構造、依存関係の蓄積、そして脆弱性の領域を明らかにすることで、システム構築に貢献します。これらの洞察は、組織がモダナイゼーションへの取り組みをどこに投資し、どこで制約を受け入れるべきかについて、情報に基づいた意思決定を行うのに役立ちます。

この進化は、分析の利用方法にも変化をもたらします。静的分析の出力は、主に開発者向けというよりも、アーキテクト、プラットフォームリーダー、ガバナンス機関を支援するものへと変化しています。可視化、要約、影響評価は、計画と監督を導く意思決定の成果物となります。静的分析の価値は、生成される知見の量ではなく、結果への影響によって測られるのです。

アーキテクチャ・インテリジェンスはレジリエンス(回復力)もサポートします。システムの相互接続性が高まるにつれて、障害コストは増大します。単一障害点、隠れた結合、過剰な複雑性を明らかにする静的分析により、プロアクティブな緩和策が可能になります。この視点は、分析を単なる欠陥検出ではなく、レジリエンス・エンジニアリングと連携させるものです。

建築知能への移行は、次のような文脈で議論されている。 エンタープライズソフトウェアインテリジェンスプラットフォームは、ドメイン間の技術的洞察を統一する必要性を強調しています。この統一された視点に貢献する静的コード分析は、戦術的なツールではなく、戦略的な資産となります。

ツールの選択から企業の理解まで

この比較から、2026年の静的コード解析は、もはや孤立した問題をフラグ付けしたり、統一されたルールを適用したりする能力によって定義されるものではないことが明らかです。エンタープライズシステムの規模、経年変化、相互接続性が拡大し続ける中で、解析が検査ではなく理解を支援できるかどうかが決定的な要因となります。狭い範囲で効果的に機能するツールは依然として価値がありますが、実行挙動、システム間の依存関係、長期的な運用リスクを考慮した意思決定が必要となる場合、その限界は顕著になります。

企業は、変化の必要性と安定性の維持の必要性の間で、常に葛藤を抱えています。モダナイゼーションの取り組み、セキュリティ対策、パフォーマンスの最適化など、あらゆる対策が行動を迫るプレッシャーとなりますが、誤った変更がもたらす影響はますます深刻化しています。静的コード解析は、このような環境における不確実性を軽減する場合にのみ価値をもたらします。解析がリポジトリ、アプリケーション、あるいは脆弱性リストに限定されている場合、リスクを軽減するどころか、むしろ労力の分散になってしまいます。

静的解析からアーキテクチャや動作に関する洞察への進化は、エンタープライズエンジニアリングの優先順位におけるより広範な変化を反映しています。個々のコンポーネントを個別に最適化するよりも、システムが統合された全体としてどのように機能するかを理解することがますます重要になっています。この理解により、組織は段階的に近代化し、投資を合理的に優先順位付けし、過度な保守主義に陥ることなくコンプライアンスを維持することが可能になります。

最終的には、静的コード解析ツールはそれ自体が目的ではなく、より広範な意思決定フレームワークにおけるツールとして評価される必要があります。永続的に活用されるツールとは、複雑さに応じて拡張でき、組織内の知識を維持し、情報に基づいたトレードオフを長期にわたってサポートできるツールです。絶え間ない変化が特徴的な企業環境において、行動を起こす前に明確に見通す能力は、何よりも価値のある能力です。