効率的で安全かつ保守しやすいPythonコードを書くのは、すべての開発者が直面する課題です。プロジェクトが大きくなるにつれて、 コードの複雑さ 増加し、エラー、セキュリティの脆弱性、パフォーマンスのボトルネックを発見することが難しくなります。ここで、静的コード解析ツールが役立ちます。 Python これらのツールは、開発者がコードを実行せずに分析し、次のような問題を検出するのに役立ちます。 メモリリーク、非効率的なアルゴリズム、セキュリティリスクを開発プロセスの早い段階で排除します。 静的分析 ワークフローに組み込むことで、コードの品質を向上させ、時間の複雑さを最適化し、次のようなベストプラクティスに準拠することができます。 PEP8 クリーンなコーディング原則。

近代化リスクの明確化

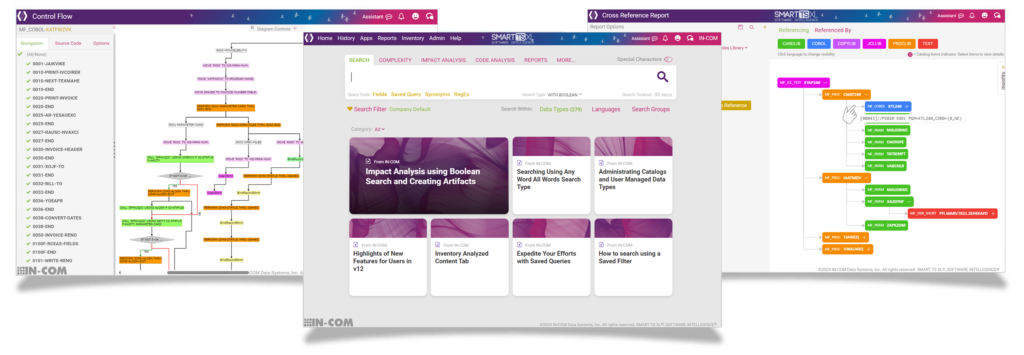

Smart TS XL improves Python DevOps gate decisions by grounding scanner outputs in behavioral and dependency context.

今すぐ探索する静的コード分析は、単純な構文チェックにとどまらず、コードの複雑さ、ロジック エラー、実行時のパフォーマンスを評価します。これらのツールは、未使用の変数、冗長なループ、最適でないアルゴリズムを特定することで、技術的負債を減らし、保守性を高めます。さらに、セキュリティ監査でも重要な役割を果たし、潜在的な脆弱性が悪用される前に検出します。小さな Python スクリプトでも大規模なアプリケーションでも、静的分析を組み込むことで、コードの効率、拡張性、安全性を確保できます。このガイドでは、Python 開発者がこれらのツールを活用してパフォーマンス、セキュリティ、コード品質を向上させる方法について説明します。

Python に必須の静的コード解析ツール 20 選

スマートTSXL

Smart TS XL は、最新の Python 開発向けに設計された、高性能な AI 駆動型の静的コード分析および影響評価ツールです。複雑な Python コードベースの管理において比類のない精度、効率、セキュリティを提供するため、企業、ソフトウェア開発チーム、サイバーセキュリティの専門家にとって不可欠なソリューションとなっています。数百万行の Python コードを数秒で分析できる Smart TS XL により、アプリケーションのスケーラビリティ、保守性、業界のベスト プラクティスへの準拠が確保されます。

比類のないスピードと拡張性

- 詳細な静的コード分析をリアルタイムで実行し、数秒以内に脆弱性と非効率性を検出します。

- パフォーマンスを低下させることなく広範な Python コードベースを処理できるため、エンタープライズ規模のプロジェクトに適しています。

- 開発パイプラインとのシームレスな統合を提供し、複数の開発者が同時にコードを分析できるようにすることで、あらゆる規模のチームをサポートします。

包括的なコード品質とセキュリティ監査

Smart TS XL は、詳細な静的コード分析を提供し、セキュリティの脆弱性、非効率的なコード パターン、構造上の弱点を、本番環境で問題が発生する前に特定します。AI 駆動型テクノロジーを活用して、正確でコンテキストに応じた洞察を提供します。

- SQL インジェクションのリスク、ハードコードされた資格情報、安全でない API の使用などのセキュリティ上の欠陥を自動的に検出します。

- Big O 表記を分析してアルゴリズムの効率を最適化し、アプリケーションのパフォーマンスを向上させます。

- 冗長なループ、過剰なメモリ使用量、不要なオブジェクト保持をフラグ付けし、効率的なメモリ管理を保証します。

- PEP 8 などの Python コーディング標準とベスト セキュリティ プラクティスへの準拠を保証します。

大幅なコスト削減とROI

- コードレビュー時間を 30 ~ 40% 短縮し、開発チームがデバッグではなくイノベーションに集中できるようにします。

- 開発プロセスの早い段階でセキュリティの脆弱性と非効率性を検出することにより、導入後のコストのかかる修正を最小限に抑えます。

- Python アプリケーションのメモリ使用量と CPU 消費を最適化することで、インフラストラクチャ コストを削減します。

ソフトウェアの品質と保守性の向上

- アプリケーションの速度を低下させる隠れた依存関係、未使用のインポート、非効率的なコード構造を検出して排除します。

- リファクタリングが必要な複雑なコードや古いコードを特定することで、技術的負債を軽減します。

- 一貫したクリーンなコーディング手法を適用することで、Python コードの読みやすさと保守性が向上します。

- コードの問題を修正するための詳細な説明と推奨事項を含む実用的なレポートを提供します。

優れた知識管理と生産性の向上

- 明確なドキュメントと AI を活用したコード分析情報を提供することで、新しい開発者のオンボーディングを加速します。

- チーム間の知識移転を自動化し、静的コード分析における上級開発者への依存を軽減します。

- 静的分析レポートの集中リポジトリにより、開発チームとセキュリティ チーム間のコラボレーションが強化されます。

- サイクロマティック複雑度などの高度な複雑性メトリックを使用して、チームがリファクタリング作業の優先順位を決定できるようにします。

業界と顧客タイプ

Smart TS XL は、**高度なセキュリティ、パフォーマンスの最適化、大規模な Python アプリケーション開発** を必要とする業界にとって不可欠なツールです。これには以下が含まれます。

- 金融サービス – 規制フレームワークへの準拠を保証し、不正なコーディング慣行を防止します。

- ヘルスケア – 機密性の高い患者データを保護し、医療アプリケーションにおけるセキュリティ コンプライアンスを確保します。

- テクノロジー企業 - 大規模な Python ベースのソフトウェア ソリューションのパフォーマンスとセキュリティを最適化します。

- 政府機関 – サイバーセキュリティ プロトコルの遵守を確保し、データ侵害を防止します。

- 小売および電子商取引 - 支払い処理システムと API のセキュリティ脆弱性を検出します。

実装と統合

- **最小限のシステム依存性**で数時間以内にデプロイできます。

- **GitHub、GitLab、Bitbucket、Jenkins、その他の CI/CD ツール** とシームレスに統合されます。

- 継続的な監視のために、**完全コードスキャンと増分コードスキャン**の両方をサポートします。

- **自動実行** を設定できるため、開発チームの手作業の負担が軽減されます。

ピリント

Pylint は、Python コードの品質と保守性を高めるために設計された、広く使用されている静的コード分析ツールです。開発者が構文エラーを検出し、コーディング標準を適用し、実行前に非効率性を特定するのに役立ちます。冗長な変数、未使用のインポート、複雑な式などの潜在的な問題についてソース コードを分析することにより、Pylint はプロジェクトが Python のベスト プラクティスに従っていることを保証します。詳細な品質スコアを提供し、チームが読みやすさを改善し、技術的負債を減らし、開発チームとプロジェクト全体で一貫したコードを維持するのに役立ちます。

他社とのちがい

- 包括的な静的分析を実行して、エラー、不適切なプラクティス、コードの臭いを検出します。

- PEP 8 準拠を強制し、統一されたフォーマットと一貫性を保証します。

- 時間の経過に伴う改善を追跡するために数値コード品質スコアを生成します。

- カスタマイズ可能なルール構成により、チームは特定のプロジェクトのニーズに合わせてチェックをカスタマイズできます。

- Jenkins、GitHub Actions、その他の CI/CD ツールと統合して自動分析を実現します。

- 非効率的なループ、冗長な計算、未使用の変数を識別します。

改善分野

Pylint の厳格なルールセットは、大量の警告を生成する可能性があり、特に大規模なプロジェクトでは、開発者に負担をかける可能性があります。チームは、重要でないアラートを除外してノイズを減らすために、構成を微調整する必要があることがよくあります。適切なカスタマイズを行わないと、開発者は実際のコードの改善に集中する代わりに、軽微なスタイル違反に対処することに多くの時間を費やす可能性があります。

Pylint はコード スタイルの強制には優れていますが、セキュリティ脆弱性検出機能が組み込まれていません。詳細なセキュリティ分析を必要とするプロジェクトでは、包括的な保護のために追加のツールが必要です。さらに、Pylint の分析はリソースを大量に消費するため、大規模なアプリケーションでは実行時間が長くなり、パフォーマンスの制約が厳しいプロジェクトには適していません。

ピリント

Pylint は、Python コードの品質と保守性を高めるために設計された、広く使用されている静的コード分析ツールです。開発者が構文エラーを検出し、コーディング標準を適用し、実行前に非効率性を特定するのに役立ちます。冗長な変数、未使用のインポート、複雑な式などの潜在的な問題についてソース コードを分析することにより、Pylint はプロジェクトが Python のベスト プラクティスに従っていることを保証します。詳細な品質スコアを提供し、チームが読みやすさを改善し、技術的負債を減らし、開発チームとプロジェクト全体で一貫したコードを維持するのに役立ちます。

他社とのちがい

- 包括的な静的分析を実行して、エラー、不適切なプラクティス、コードの臭いを検出します。

- PEP 8 準拠を強制し、統一されたフォーマットと一貫性を保証します。

- 時間の経過に伴う改善を追跡するために数値コード品質スコアを生成します。

- カスタマイズ可能なルール構成により、チームは特定のプロジェクトのニーズに合わせてチェックをカスタマイズできます。

- Jenkins、GitHub Actions、その他の CI/CD ツールと統合して自動分析を実現します。

- 非効率的なループ、冗長な計算、未使用の変数を識別します。

改善分野

Pylint の厳格なルールセットは、大量の警告を生成する可能性があり、特に大規模なプロジェクトでは、開発者に負担をかける可能性があります。チームは、重要でないアラートを除外してノイズを減らすために、構成を微調整する必要があることがよくあります。適切なカスタマイズを行わないと、開発者は実際のコードの改善に集中する代わりに、軽微なスタイル違反に対処することに多くの時間を費やす可能性があります。

Pylint はコード スタイルの強制には優れていますが、セキュリティ脆弱性検出機能が組み込まれていません。詳細なセキュリティ分析を必要とするプロジェクトでは、包括的な保護のために追加のツールが必要です。さらに、Pylint の分析はリソースを大量に消費するため、大規模なアプリケーションでは実行時間が長くなり、パフォーマンスの制約が厳しいプロジェクトには適していません。

ブラック

Black は、プロジェクト間で一貫したコーディング スタイルを強制する、非常にこだわりのある Python コード フォーマッタです。従来のリンターとは異なり、Black は厳格なフォーマット ルールに従ってコードを自動的に再フォーマットするため、チーム内でのコード スタイルに関する議論がなくなります。統一された構造を提供することで、コードの可読性と保守性が向上し、手動によるフォーマットの必要性が減ります。Black は、オープンソース環境とエンタープライズ環境の両方で広く使用されており、開発者に手動介入を必要とせずにベスト プラクティスに従う「ブラック化された」コードベースを提供します。

他社とのちがい

- 一貫したスタイルを維持するために Python コードを自動的にフォーマットします。

- 厳密で独自のスタイルを適用し、手動での書式設定の決定の必要性を減らします。

- Git の事前コミット フック、CI/CD パイプライン、一般的な IDE とシームレスに連携します。

- 自動行折り返しとコード再構築をサポートし、読みやすさを向上します。

- すべてのコードが同じ書式設定ルールに従っていることを確認することで、コードレビューを高速化します。

- さまざまな Python バージョンと互換性があるため、長期プロジェクトに信頼できるツールとなります。

考慮すべき制限事項

Black は一貫したコーディング スタイルを強制しますが、その厳格なフォーマット ルールはすべての開発者の好みに合うとは限りません。他の静的解析ツールとは異なり、コードの品質、複雑さ、セキュリティの問題に対するリンティングは実行されません。つまり、包括的な解析を行うには、Flake8 や Pylint などの他のツールと併用する必要があります。

Black は、書式設定に対して「万能」なアプローチを採用しているため、カスタマイズ オプションも限られています。より柔軟な書式設定コントロールを求める開発者にとっては、制限があると感じるかもしれません。さらに、多数の貢献者がいる大規模なプロジェクトでは、既存の書式設定標準が Black の強制スタイルと異なる場合、Black への切り替えに大幅な調整が必要になることがあります。

マイピー

Mypy は Python の静的型チェッカーで、開発者が実行前に型関連のエラーをキャッチするのに役立ちます。オプションの型注釈を導入することで、Mypy はコードの信頼性と保守性を高め、Python をより予測しやすくデバッグしやすくします。Mypy は Python プロジェクトとシームレスに統合され、潜在的な型の不一致、引数の不足、無効な戻り値の型に関する早期のフィードバックを提供します。Mypy は、微妙な実行時エラーを防ぎ、コードの品質を向上させるために型の安全性が不可欠な大規模アプリケーションで広く使用されています。

他社とのちがい

- 実行前に型の不一致を検出するために静的型チェックを実行します。

- 段階的な型付けをサポートし、開発者が型ヒントを段階的に採用できるようにします。

- 関数とモジュール間で型の一貫性を強制することで、コードの保守性が向上します。

- CI/CD パイプラインと統合して、開発の早い段階で型関連のエラーを検出します。

- Python の組み込み型ヒントおよびサードパーティ ライブラリと互換性があります。

- 包括的な静的分析のために、Flake8 や Pylint などのリンターと連携して動作します。

考慮事項と課題

Mypy はコードの安全性を強化しますが、開発者が型ヒントを追加する必要があり、特に元々型注釈が設計されていなかった大規模なコードベースでは時間がかかる場合があります。型チェックに慣れていないチームは、より厳格なコーディング規律を強制するため、Mypy を導入する際に学習曲線に直面する可能性があります。

Mypy は実行時エラーを検出したり、コード スタイル ルールを適用したりしないため、完全な分析を行うには、従来のリンターやセキュリティ ツールと併用する必要があります。また、一部のサードパーティ ライブラリには完全な型注釈がないため、場合によっては型チェックが不完全または不正確になる可能性があります。

強盗

Bandit は、Python アプリケーション専用に設計された、セキュリティ重視の静的コード分析ツールです。ソース コードをスキャンして、ハードコードされた資格情報、SQL インジェクション、安全でない関数の使用など、一般的なセキュリティの脆弱性を検出します。開発ワークフローに Bandit を統合することで、チームはセキュリティ上の欠陥を早期に特定して修正し、セキュリティ侵害のリスクを軽減できます。Bandit はセキュリティが重要なプロジェクトで広く使用されており、アプリケーションのセキュリティとコンプライアンスを優先する開発者にとって不可欠なツールとなっています。

他社とのちがい

- ハードコードされたパスワードや弱い暗号化方法など、一般的なセキュリティの脆弱性を検出します。

- 静的コードスキャンを実行して、安全でない関数呼び出しと潜在的なインジェクションのリスクを特定します。

- 修正の優先順位を決定するために、重大度レベルを含む詳細なセキュリティ レポートを提供します。

- CI/CD パイプラインと統合して、デプロイメント前にセキュリティ チェックを実施します。

- 特定のプロジェクトのニーズに合わせてセキュリティ ポリシーを調整するためのカスタム ルール構成をサポートします。

- 他のリンターや静的解析ツールと連携して、包括的なコードレビューを実現します。

制限と課題

Bandit はセキュリティの脆弱性を検出するのに効果的ですが、主に静的分析に焦点を当てており、実行時のセキュリティ問題を特定することはできません。開発者は、より徹底したセキュリティ評価を実現するために、動的セキュリティ テストと手動コード レビューを補完する必要があります。

Bandit の有効性は、適切に管理されたルールセットに依存しており、新たな脅威に対処するために頻繁な更新が必要になる場合があります。また、誤検知が発生する場合があり、最適な結果を得るために開発者が構成を微調整する必要があります。セキュリティ要件が複雑なプロジェクトでは、コンプライアンス基準を満たすために追加のツールが必要になる場合があります。

パイライト

Pyright は、Microsoft が開発した Python 用の高速で効率的な静的型チェッカーです。高度な型推論を提供するように設計されており、開発者が開発プロセスの早い段階で型関連のエラーを検出できるようにします。Pyright は他の型チェッカーに比べて優れたパフォーマンスを提供するため、大規模なコードベースに最適です。段階的な型付けをサポートしているため、開発者は自分のペースで型ヒントを採用できます。Pyright をワークフローに統合することで、チームはコードの信頼性、保守性、およびさまざまな Python バージョン間の互換性を向上させることができます。

他社とのちがい

- 高速かつ正確な型推論による静的型チェックを実行します。

- 段階的な型指定をサポートし、型ヒントの段階的な採用を可能にします。

- Visual Studio Code やその他のエディターとシームレスに統合されます。

- 速度が最適化されており、大規模な Python プロジェクトに適しています。

- 型の不一致、不正な関数シグネチャ、および引数の欠落を検出します。

- デバッグの改善のために詳細なエラー メッセージと型の提案を提供します。

課題と考慮事項

Pyright は優れた型チェッカーですが、型を厳密に強制するため、特に動的型付けのプロジェクトでは、開発者がコードを大幅にリファクタリングする必要が生じる場合があります。型ヒントに慣れていないチームにとって、そのルールに適応するには時間がかかる可能性があります。

さらに、Pyright は型チェックのみに焦点を当てており、セキュリティの脆弱性やスタイル上の問題についてコードを分析しません。包括的な静的分析を求める開発者は、コード品質を完全にカバーするために、Pylint や Bandit などの他のツールと組み合わせる必要がある場合があります。

パイタイプ

Pytype は Google が開発した静的型推論ツールで、明示的な型注釈を必要とせずに Python コードを分析して型エラーを検出します。これにより、開発者は Python の動的な性質を維持しながら、型チェックのメリットを享受できます。Pytype は、詳細なコード分析を活用して、型の不一致、不正な関数呼び出し、予期しない戻り値を識別します。これは、大規模な手動注釈を必要とせずに堅牢な型検証を必要とするプロジェクトで広く使用されています。

他社とのちがい

- 明示的な型ヒントを必要とせずに型推論を実行します。

- 不正な関数呼び出し、戻り値の型の不一致、変数の型の不整合を検出します。

- 型注釈を自動的に生成して、コードのドキュメントを改善します。

- 型指定されていない、または部分的に型指定されている Python プロジェクトで動作します。

- CI/CD パイプラインに統合して、型検証を自動化します。

- サードパーティのライブラリで潜在的な型関連の問題をチェックすることをサポートします。

潜在的な制限

Pytype は強力な型推論を提供しますが、複雑な動的コードでは必ずしも正確に型を推論できるとは限らず、誤検知やエラーの見逃しにつながります。高度に動的な構造を扱う開発者は、明示的な型ヒントで補足する必要があるかもしれません。

さらに、Pytype はセキュリティ チェックを実行せず、スタイル ガイドラインも強制しません。完全な静的分析を必要とするチームは、セキュリティ監査用の Bandit やコード フォーマット用の Black などの他のツールと組み合わせる必要がある場合があります。

ソート

isort は、インポート ステートメントを自動的に並べ替えて整理し、プロジェクト間で一貫性と可読性を確保する Python ユーティリティです。定義された順序でインポートを再構築することで、isort はコード スタイルの不要なバリエーションを排除し、保守性を向上させます。コード エディター、バージョン管理システム、CI/CD パイプラインとシームレスに統合されるため、共同プロジェクトでクリーンなコーディング標準を実施するための必須ツールになります。

他社とのちがい

- プロジェクト ルールに従ってインポート ステートメントを自動的に並べ替えてグループ化します。

- 既存のスタイル ガイドと連携し、カスタムの並べ替え構成を可能にします。

- Visual Studio Code や PyCharm などの IDE と統合して、リアルタイムのインポート整理を実現します。

- コード送信前にインポートのソートを強制する事前コミット フックをサポートします。

- Black や Flake8 などの他の静的解析ツールと互換性があります。

- 一貫したインポート構造を維持することで、コードの可読性と保守性が向上します。

改善すべき点

isort はインポートの管理に非常に効果的ですが、その機能はステートメントの並べ替えと整理に限定されています。ロジック エラー、セキュリティの脆弱性、パフォーマンスのボトルネックなど、より深刻なコード品質の問題は検出されません。

さらに、特定のインポート構造を持つプロジェクトでは、isort のデフォルトの動作をチームの設定に合わせるために手動で構成する必要がある場合があります。開発者は、特定のインポートの不要な並べ替えを回避するために設定を微調整する必要がある場合があります。

ラドン

Radon は、Python プロジェクトのコード複雑度を測定するための静的コード分析ツールです。循環的複雑度、保守性インデックス、生のメトリックに関する洞察を提供し、開発者がコードの読みやすさを評価し、必要に応じてリファクタリングするのに役立ちます。Radon は、過度に複雑な関数とモジュールを特定することで、クリーンかつ保守しやすいコードを優先するプロジェクトで広く使用されています。

他社とのちがい

- サイクロマティック複雑度を分析して、過度に複雑な関数を検出します。

- コードの読みやすさと品質を評価するために保守性指数を計算します。

- 継続的な複雑さの評価のために CI/CD パイプラインとの統合をサポートします。

- 数値の複雑さスコアを含む詳細なレポートを生成します。

- 長期的なコードの持続可能性のために、チームがリファクタリング作業に優先順位を付けるのに役立ちます。

- Pylint や Black などのツールと連携して、包括的な静的解析ワークフローを実現します。

考慮事項と課題

Radon は、価値ある複雑性メトリックを提供しますが、複雑なコード構造を改善するための直接的な推奨事項は提供しません。開発者は結果を解釈し、適切なリファクタリング戦略を決定する必要があります。

さらに、Radon はセキュリティ チェックを実行せず、コーディング スタイル標準を強制しません。完全な静的分析ソリューションを必要とするチームは、コード品質管理への包括的なアプローチを実現するために、Radon をリンターやセキュリティ重視のツールと組み合わせる必要がある場合があります。

試掘者

Prospector は、複数のリンターを 1 つのインターフェースに集約し、包括的なコード品質チェックを提供する Python 静的分析ツールです。Pylint、Mypy、McCabe などのツールを組み合わせて、構文の問題を検出し、コーディング標準を適用し、複雑さを分析します。Prospector は、統一されたレポートを提供することでコード分析を簡素化するため、Python コードの品質を維持するための集中ツールを必要とするチームに最適です。

他社とのちがい

- Pylint、Pyflakes、McCabe などの複数のリンターを 1 つのツールに集約します。

- コードの複雑さ、保守性、セキュリティについて詳細な静的分析を実行します。

- ルール設定を細かく調整して分析出力をカスタマイズできます。

- CI/CD ワークフローと統合して品質チェックを自動化します。

- 複数の静的解析ツールからの洞察を単一のレポートにまとめます。

- チームやプロジェクト全体でコード品質の実践を標準化するのに役立ちます。

考慮事項と課題

Prospector は複数のリンターに対して統一されたインターフェースを提供しますが、警告や提案が大量にあるため、圧倒される可能性があります。開発者は、レポートに過度のノイズが入らないように構成を調整する必要がある場合があります。

さらに、Prospector はスタンドアロン リンターのように IDE 内でリアルタイムのフィードバックを提供しません。オンザフライのコード分析よりも、継続的インテグレーション環境での使用に最適です。

SonarQube (Python プラグイン)

SonarQube とその Python プラグインは、エンタープライズ レベルのコード品質管理用に設計された強力な静的コード分析ツールです。Python アプリケーションの詳細なセキュリティ、保守性、信頼性分析を提供します。SonarQube はコードベースの継続的な検査をサポートし、CI/CD パイプラインとシームレスに統合されるため、チームはコーディング標準を適用し、展開前に脆弱性を検出できます。

他社とのちがい

- 静的コード分析を実行して、セキュリティの脆弱性、バグ、コードの臭いを検出します。

- Python コードの品質を長期にわたって監視するための集中ダッシュボードを提供します。

- Jenkins、GitHub Actions、その他の CI/CD ツールと統合して自動分析を実現します。

- 柔軟性のためにオンプレミスとクラウドベースの両方の展開をサポートします。

- 業界のコーディング標準とベストプラクティスへの準拠を保証します。

- 問題の優先順位付けを効率的に行うために、重大度分類を含む詳細なレポートを生成します。

考慮すべき制限事項

SonarQube は堅牢なツールですが、リソースを大量に消費するため、特に大規模な Python プロジェクトではビルドが遅くなる可能性があります。効率的に実行するには専用のインフラストラクチャが必要なので、小規模なチームやスタートアップには適さない可能性があります。

さらに、SonarQube のセキュリティ分析機能は、専門的なセキュリティ ツールほど広範囲ではありません。厳格なコンプライアンス要件を持つ組織では、追加のセキュリティ重視の分析ソリューションを追加する必要があるかもしれません。

ハゲワシ

Vulture は、プロジェクト内の未使用のコードとデッドコードを検出するように設計された軽量の Python 静的解析ツールです。冗長な関数、変数、インポートを識別して、開発者がコードベースをクリーンアップするのに役立ちます。Vulture は、レガシー コードを最適化し、大規模なアプリケーションの不要な複雑さを軽減するのに特に役立ちます。

他社とのちがい

- Python コード内の未使用の関数、変数、インポートを検出します。

- デッドコードを削除することで、レガシー コードベースを合理化およびクリーンアップするのに役立ちます。

- 軽量かつ高速なので、大規模なプロジェクトでも効率的に動作します。

- コードベースの特定の部分を除外するためのカスタマイズ可能な無視リストをサポートします。

- コードのクリーンアップとリファクタリングを簡単に行うための詳細なレポートを提供します。

- 包括的なワークフローを実現する他の静的解析ツールと互換性があります。

課題と考慮事項

Vulture は未使用のコードを検出するのに優れていますが、論理エラー、セキュリティの脆弱性、パフォーマンスの問題などについて詳細な分析は行いません。開発者は、コード品質の全体像を把握するために、他のリンターと併用する必要があります。

さらに、Vulture は、文字列ベースのリフレクションを介して参照される関数など、動的に使用されるコードで誤検知を生成する可能性があります。必要なコードが誤って削除されないようにするには、手動によるレビューが必要になることがよくあります。

Pyコードスタイル

PyCodeStyle (旧称 PEP8) は、Python スタイル ガイドラインの適用に重点を置いた静的解析ツールです。Python の公式スタイル ガイドである PEP 8 への準拠をチェックすることで、開発者がコードベース全体で一貫したフォーマットを維持できるようにします。PyCodeStyle は軽量で、開発ワークフローに簡単に統合でき、クリーンで読みやすい Python コードを維持するために広く使用されています。

他社とのちがい

- PEP 8 スタイル ガイドラインに照らして Python コードをチェックします。

- インデント、間隔、行の長さの不一致を識別します。

- 軽量かつ高速なので、IDE でのリアルタイム分析に適しています。

- 特定のスタイル ルールを無視する構成オプションをサポートします。

- 事前コミットフックおよび CI/CD パイプラインとシームレスに連携します。

- より広範なコード分析のために、Flake8 などの他のリンターと統合します。

改善すべき点

PyCodeStyle はフォーマット ルールの適用には効果的ですが、コードの論理エラー、セキュリティの脆弱性、パフォーマンスの問題を分析するものではありません。開発者は、包括的な静的分析を行うために、Pylint や Bandit などの他のツールと併用する必要があります。

さらに、一部のチームでは、PEP 8 の厳格なルールが特定のプロジェクトには厳しすぎると感じるかもしれません。PyCodeStyle では、カスタム コーディング標準に適応するために手動で構成する必要があり、セットアップ プロセスが複雑になる可能性があります。

ピフレーク

PyFlakes は、スタイル規則を強制せずにコード内のエラーを検出することに焦点を当てた、Python 用の軽量な静的解析ツールです。構文エラー、未定義の変数、未使用のインポートをすばやく識別するため、クリーンでエラーのない Python コードを維持するために不可欠なツールです。PyFlakes は速度と効率性に優れていることで知られており、開発環境でのリアルタイム フィードバックに最適です。

他社とのちがい

- 構文エラー、未定義の変数、未使用のインポートを検出します。

- 軽量かつ高速で、ほぼ瞬時に分析結果を提供します。

- PEP 8 またはその他のコーディング スタイル ルールを強制しません。

- より広範な分析のために、Flake8 などの他のリンターと簡単に統合できます。

- 自動エラー検出のための CI/CD パイプラインで効果的に機能します。

- 最小限の設定で済むため、どのプロジェクトでも簡単に使用できます。

改善すべき点

PyFlakes は基本的なコーディング エラーの検出には優れていますが、セキュリティ監査、パフォーマンス プロファイリング、複雑性チェックなどの高度な静的分析機能がありません。より詳細なコード分析を求める開発者は、セキュリティ用の Bandit や複雑性測定用の Radon などの他のツールで PyFlakes を補完する必要があります。

さらに、PyFlakes はコーディング スタイルのルールを強制しないため、スタイルの一貫性を求めるチームは Black や PyCodeStyle などのツールと一緒に使用する必要があります。

マッケイブ

McCabe は、サイクロマティック複雑度を測定する Python 静的解析ツールで、開発者が過度に複雑な関数やメソッドを特定するのに役立ちます。複雑度スコアが高い場合、保守、デバッグ、テストが難しい可能性がある領域を示します。McCabe を開発ワークフローに統合することで、チームは複雑なコードのリファクタリングに集中して、読みやすさと保守性を向上させることができます。

他社とのちがい

- Python コードの循環的複雑度を分析します。

- 開発者が過度に複雑な関数を識別してリファクタリングするのに役立ちます。

- Flake8 とシームレスに統合し、リンティングと複雑性チェックを組み合わせて実行します。

- 関数とメソッドに数値の複雑さスコアを割り当てます。

- 軽量かつ高速なので、リアルタイム分析に適しています。

- ベスト プラクティスを実施するための構成可能な複雑さのしきい値。

課題と考慮事項

McCabe はコードの複雑さを測定するのに役立ちますが、問題のある領域をリファクタリングする方法についてのガイダンスは提供しません。開発者は複雑さのスコアを解釈し、リファクタリング戦略を自分で決定する必要があります。

さらに、McCabe はコードの構文エラー、セキュリティの脆弱性、パフォーマンスの非効率性を分析しません。完全な静的分析ソリューションを探しているチームは、セキュリティ チェック用の Bandit や構文検証用の PyFlakes などのツールと合わせて McCabe を使用する必要があります。

ドリント

Dlint は、開発者が一般的な Python セキュリティの脆弱性を検出して軽減するのに役立つ、セキュリティに重点を置いた静的解析ツールです。追加のセキュリティ チェックで Flake8 を拡張し、SQL インジェクション、安全でないデシリアライゼーション、ハードコードされた資格情報などのセキュリティ上の欠陥を防ぐための貴重なツールになります。

他社とのちがい

- Python コードのセキュリティ脆弱性を検出します。

- セキュリティ固有の linting ルールで Flake8 を拡張します。

- 潜在的な SQL インジェクションのリスクと安全でない関数の使用をフラグ付けします。

- CI/CD パイプラインと簡単に統合して、セキュリティ分析を自動化できます。

- 軽量かつ効率的なので、定期的なスキャンに適しています。

- 他の静的分析ツールと連携して、包括的なセキュリティをカバーします。

考慮事項と課題

Dlint はセキュリティ重視の静的解析には優れていますが、コードの品質、保守性、複雑さの全体像は提供しません。チームは包括的なアプローチを実現するために、他のリンティングおよびコード解析ツールと組み合わせて使用する必要があります。

Dlint の有効性は、定期的に更新されるセキュリティ ルールセットに依存します。頻繁に更新しないと、新たなセキュリティの脅威を検出できない可能性があるため、開発者はセキュリティのベスト プラクティスについて常に情報を得る必要があります。

Wemake Python スタイルガイド

Wemake Python Styleguide は、Python プロジェクトに厳格なコーディング標準を適用する独自の lint ツールです。保守性、複雑さ、ベスト プラクティスに関する追加ルールで Flake8 を拡張し、チームが高品質で読みやすく一貫性のあるコードを維持できるようにします。

他社とのちがい

- 追加の複雑さと保守性チェックにより Flake8 を拡張します。

- コードの臭い、アンチパターン、過剰なネストを検出します。

- クリーンかつ保守しやすいコードを書くためのベスト プラクティスを推奨します。

- CI/CD パイプラインおよびバージョン管理システムとの統合をサポートします。

- 説明と改善提案を含む詳細なレポートを提供します。

- カスタマイズ可能なルール セットにより、チームはニーズに合わせてツールをカスタマイズできます。

考慮すべき制限事項

Wemake Python スタイルガイドの厳格なルールにより、多数の警告が表示される可能性があり、開発者の負担を軽減するために構成の調整が必要になる場合があります。この規則に慣れていないチームは、適応するのに時間がかかる場合があります。

さらに、コード構造と可読性は向上しますが、詳細なセキュリティ分析は提供されません。セキュリティに重点を置いたプロジェクトでは、Bandit や Dlint などのツールと併用する必要があります。

パイレ

Pyre は、Meta (旧 Facebook) が開発した、高速でスケーラブルな Python 用静的型チェッカーです。開発者が型関連のエラーを早期に検出し、コードの安全性と保守性を向上させるのに役立ちます。Pyre はパフォーマンスに最適化されているため、大規模な Python アプリケーションに最適です。

他社とのちがい

- 高速かつ正確な静的型チェックを実行します。

- 型の不一致、引数の欠落、および戻り値の型が正しくないことを検出します。

- 段階的な導入のための段階的な型付けをサポートします。

- 広範なコードベースを持つ大規模プロジェクト向けに最適化されています。

- 開発環境内でリアルタイムのフィードバックを提供します。

- 継続的な型検証のために CI/CD ワークフローと統合します。

課題と考慮事項

Pyre は非常に効率的ですが、開発者が型注釈を追加する必要があり、型ヒントのない既存のプロジェクトでは時間がかかる可能性があります。厳格な型強制により、追加のリファクタリング作業が必要になる場合があります。

Pyre は型チェックのみに焦点を当てており、セキュリティの脆弱性を分析したり、スタイル ルールを適用したりはしません。より包括的な静的分析ワークフローを実現するには、リンターやセキュリティ ツールと組み合わせる必要があります。

オートフレーク

Autoflake は、Python コード内の未使用のインポートと変数を自動的に削除する軽量ツールです。不要な要素をクリーンアップしてコードベースを合理化し、保守性と可読性を向上させます。

他社とのちがい

- 未使用のインポートと変数を自動的に削除します。

- ロジックを変更せずにコードのクリーンさを向上させます。

- Black や isort などのフォーマッタでうまく機能します。

- 軽量かつ効率的で、コードを素早くクリーンアップできます。

- 自動強制のための事前コミットフックをサポートします。

- 一貫したクリーンアップのために CI/CD パイプラインと統合します。

改善すべき点

Autoflake は未使用の要素を削除することに重点を置いていますが、構文検証、セキュリティ チェック、複雑さの分析は実行しません。開発者は従来のリンターと併用する必要があります。

場合によっては、動的に参照されるインポートが削除され、正確性を確認するために手動での確認が必要になることがあります。

弁当

Bento は、開発者が Python プロジェクトの脆弱性やコード品質の問題を検出できるように設計された、軽量でセキュリティに重点を置いた静的解析ツールです。セキュリティ リスク、ベスト プラクティス、保守性に関する懸念事項に関する迅速なフィードバックを提供し、最新の開発ワークフローにシームレスに統合されます。Bento は、セキュリティと効率を優先するチームに最適で、ソフトウェア開発ライフサイクルの早い段階で潜在的な問題を特定できるようにします。

他社とのちがい

- SQL インジェクションや安全でないデータ処理などのセキュリティの脆弱性を検出します。

- 一般的なコーディングミスや保守性の問題を検出するために静的コード分析を実行します。

- 最小限の構成ですぐに使用できるため、すぐに導入できます。

- GitHub、GitLab、Bitbucket と統合して、シームレスなバージョン管理分析を実現します。

- スピードを重視して設計されており、開発を遅らせることなくほぼ即時のフィードバックを提供します。

- セキュリティとコード品質の標準を強化するために、CI/CD パイプラインでの自動チェックをサポートします。

考慮事項と課題

Bento はセキュリティとコード品質の分析には効果的ですが、詳細なパフォーマンス プロファイリングや複雑性の評価は提供しません。完全な静的分析カバレッジを求めるチームは、複雑性チェック用の Radon や型検証用の Mypy などのツールと組み合わせる必要がある場合があります。

さらに、Bento の有効性は、定期的に更新されるセキュリティ ルールセットに依存します。頻繁に更新しないと、新たに出現するセキュリティの脅威を検出できない可能性があるため、開発者は進化するセキュリティの脆弱性を積極的に監視する必要があります。

Python で静的コード解析ツールを使用する主な利点

バグやコードの臭いを早期に検出する

静的コード分析の最も重要な利点の 1 つは、コードが実行される前にバグやコードの臭いを検出できることです。プログラムの実行が必要な動的分析とは異なり、静的分析ではソース コードをスキャンして、論理エラー、未使用の変数、非効率的なループを特定します。これらの問題が検出されない場合、実行時の障害、セキュリティ リスク、デバッグ時間の増加につながる可能性があります。

たとえば、リストの合計を計算するが、微妙な論理エラーを含む次の Python 関数を考えてみましょう。

def sum_list(numbers):

total = 0

for num in numbers:

total = num # Incorrectly reassigning instead of adding

return total

print(sum_list([1, 2, 3, 4])) # Output: 4 instead of 10

静的コード解析ツールはこの問題を論理エラーとしてフラグ付けし、開発者が total += num total = numこの早期検出により、潜在的なアプリケーション障害を防ぎ、デバッグ時間を大幅に短縮できます。

もう一つのよくある問題は、未使用の変数です。未使用の変数はコードを乱雑にし、混乱を招く可能性があります。

def calculate_area(radius):

pi = 3.14

unused_var = 10 # This variable serves no purpose

return pi * radius * radius

静的解析では、 unused_varクリーンかつ効率的なコードを維持するのに役立ちます。開発ワークフローに静的分析を組み込むことで、開発者は信頼性が高く、最適化され、バグのない Python アプリケーションを作成できます。

コードのパフォーマンスと時間の複雑さを向上

時間の複雑さを理解して最適化することは、効率的な Python アプリケーションを作成するために不可欠です。静的コード分析は、非効率的なループ、不要な再帰呼び出し、冗長な計算を特定し、プログラムが可能な限り効率的に実行されるようにするのに役立ちます。

たとえば、数値が素数であるかどうかを確認する関数を考えてみましょう。

def is_prime(n):

for i in range(2, n):

if n % i == 0:

return False

return True

この関数は O(n) の時間計算量で実行されますが、これは大きな数値の場合は非効率的です。静的解析ツールは、次を使用して O(√n) の時間計算量に最適化することを提案します。

import math

def is_prime_optimized(n):

if n < 2:

return False

for i in range(2, int(math.sqrt(n)) + 1):

if n % i == 0:

return False

return True

反復回数を減らすことで、関数は大きな値に対して大幅に高速化します。 n.

もう 1 つの例は、ループ内の冗長な計算です。

def inefficient_function(numbers):

for num in numbers:

squared = num ** 2

print(squared)

If squared ループ内で複数回計算される場合、最適化では、各反復で値を再計算するのではなく、値を保存します。静的解析ツールは、このような非効率性を検出し、パフォーマンスの改善を推奨します。

セキュリティ脆弱性の検出

セキュリティはソフトウェア開発において重要な懸念事項であり、Python アプリケーションも例外ではありません。静的コード分析ツールは、アプリケーションを展開する前にセキュリティの脆弱性を検出し、データ漏洩、インジェクション攻撃、不正アクセスを防ぐのに役立ちます。

よくあるセキュリティ上の欠陥の 1 つは、資格情報がハードコードされていることです。

DB_PASSWORD = "supersecret123" # Hardcoded password (security risk)

静的解析ではこのような問題にフラグが立てられ、開発者は代わりに環境変数を使用するように推奨されます。

import os

DB_PASSWORD = os.getenv("DB_PASSWORD") # Secure way to retrieve passwords

よくあるセキュリティ リスクのもう 1 つは、サニタイズされていないユーザー入力で、SQL インジェクション攻撃につながる可能性があります。

def get_user_data(user_id):

query = f"SELECT * FROM users WHERE id = {user_id}" # SQL Injection risk

return execute_query(query)

静的解析ツールは潜在的な SQL インジェクションのリスクを検出し、パラメータ化されたクエリの使用を提案します。

def get_user_data_secure(user_id):

query = "SELECT * FROM users WHERE id = %s"

return execute_query(query, (user_id,))

コードの保守性と可読性の向上

クリーンで読みやすく、保守しやすいコードを書くことは、長期的なプロジェクトの成功に不可欠です。プロジェクトが大きくなるにつれて、乱雑なコードベースではデバッグ、最適化、拡張が難しくなります。静的コード分析ツールは、コーディング標準、適切なドキュメント、ベストプラクティスを適用し、開発者が PEP 8 などのガイドラインに従うようにします。

フォーマットが適切でない Python 関数を考えてみましょう。

def add_numbers(a,b):return a+b

この関数には適切なスペースと可読性が欠けています。静的分析では次のことが推奨されます。

def add_numbers(a, b):

return a + b # Improved readability

技術的負債を減らす

開発者が適切なコード構造よりも迅速な修正を優先すると、技術的負債が蓄積され、非効率で保守が困難なコードベースにつながります。時間が経つにつれて、開発が遅くなり、バグの発生が増加し、将来の改善にかかるコストが高くなります。

静的解析ツールは、冗長で、古く、非効率的なコードを特定し、管理不能になる前に技術的負債を削減するのに役立ちます。次の例を考えてみましょう。

def calculate_discount(price, discount):

if discount > 0:

new_price = price - (price * discount / 100)

return new_price

else:

return price

ここで、 else ステートメントは不要であり、コードが読みにくくなります。静的分析では、これを簡素化することを提案しています。

def calculate_discount(price, discount):

if discount > 0:

return price - (price * discount / 100)

return price

静的コード分析がメモリ管理にどのように役立つか

Python でのメモリリークの検出

Pythonのメモリリークは、特に長時間実行されるアプリケーションでは、時間の経過とともにパフォーマンスを低下させる可能性があります。Pythonは自動ガベージコレクションを使用しますが、不適切なメモリ管理は過剰なメモリ消費につながる可能性があります。静的コード分析ツールは、 未使用のメモリ割り当て、循環参照、非効率的なオブジェクト処理 パフォーマンスの問題が発生する前に。

オブジェクトが参照されたままになり、メモリ リークが発生する次の例を考えてみましょう。

class MemoryLeakExample:

def __init__(self):

self.data = [x for x in range(1000000)] # Large list allocation

leak = MemoryLeakExample()

# The object is not explicitly deleted, leading to high memory usage

静的解析ツールは、オブジェクトが解放されないことをフラグ付けし、明示的な削除を提案します。

del leak # Explicitly deleting the object to free memory

メモリリークのもう一つの一般的な原因は 循環参照2 つのオブジェクトが相互に参照している場合、Python のガベージ コレクターはそれらを解放できないことがあります。

class A:

def __init__(self):

self.ref = B(self) # Circular reference

class B:

def __init__(self, obj):

self.ref = obj

a = A()

静的コード解析ツールはこのようなパターンを識別し、 weakref この悪循環を断ち切るには:

import weakref

class A:

def __init__(self):

self.ref = weakref.ref(B(self)) # Using weak references

class B:

def __init__(self, obj):

self.ref = obj

静的解析は、このような問題を早期に検出することで、Pythonアプリケーションが メモリを効率的に管理する 不必要なパフォーマンスの低下を回避します。

メモリ使用量とオブジェクトのライフサイクルの最適化

静的コード解析のもう一つの重要な利点は 冗長なオブジェクト割り当ての特定 メモリの使用方法を最適化します。不要なオブジェクトの作成は、特に大規模なデータセットを扱う場合に、パフォーマンスに大きな影響を与える可能性があります。

この非効率的なアプローチを検討してください:

def process_data():

data = [x for x in range(1000000)] # Large list stored in memory

return sum(data)

result = process_data()

リスト全体がメモリに保存されますが、合計を計算するだけの場合は不要です。静的解析ツールでは、 ジェネレータ メモリ使用量を最適化するには:

def process_data():

return sum(x for x in range(1000000)) # Generator expression (memory-efficient)

result = process_data()

さらに、静的解析ツールは未使用のオブジェクトにフラグを立て、明示的なメモリのクリーンアップを提案します。たとえば、ファイルが開かれたが閉じられていない場合を考えてみましょう。

def read_file():

file = open("data.txt", "r")

content = file.read() # File remains open (memory leak)

return content

静的分析では、コンテキスト マネージャーを使用してリソースを自動的に解放することをお勧めします。

def read_file():

with open("data.txt", "r") as file:

return file.read() # File closes automatically after reading

これらの最適化により、Pythonプログラムは メモリを効率的に使用する不要なメモリ消費を削減し、パフォーマンスを向上させます。

不要なオブジェクト保持の防止

最も見落とされがちな記憶の問題の一つは 不必要な物体の保持オブジェクトが不要になった後もメモリ内に保持されることがあります。静的コード分析は、このようなインスタンスを識別し、メモリを解放するための戦略を推奨するのに役立ちます。

たとえば、グローバル リストが拡大し続ける次の関数を考えてみましょう。

cached_data = []

def add_to_cache(data):

cached_data.append(data) # Data is continuously added but never removed

静的解析では、これを潜在的なメモリの問題としてフラグ付けし、 WeakSet またはキャッシュ サイズを明示的に管理します。

from collections import deque

cached_data = deque(maxlen=100) # Limits cache size to prevent excessive memory use

def add_to_cache(data):

cached_data.append(data)

オブジェクトがリストに格納されているが削除されない場合に、別の一般的な問題が発生します。

def store_objects():

obj_list = []

for _ in range(10000):

obj_list.append(SomeObject()) # Objects accumulate without being cleared

静的分析では、オブジェクトの保持を定期的にクリアするか制限することが推奨されます。

def store_objects():

obj_list = [SomeObject() for _ in range(1000)] # Limited object retention

静的解析ツールは、不要になったオブジェクトを確実に削除することで、Pythonアプリケーションを支援します。 メモリの無駄を最小限に抑える 時間の経過とともに効率的に実行されます。

自動メモリ最適化とガベージコレクション

Pythonの組み込みガベージコレクターはメモリのクリーンアップを処理しますが、非効率的なコードは ゴミ収集業者を圧倒するパフォーマンスの問題につながります。静的解析ツールは、開発者が不注意で ガベージコレクションを無効にしたり、誤用したりする.

次のようなガベージ コレクションの非効率的な使用法を検討してください。

import gc

gc.disable() # Disabling garbage collection (bad practice)

静的コード解析ツールは、ガベージコレクションを無効にするのは、 特定のパフォーマンスシナリオ代わりに、オブジェクトが自然にスコープ外になるようにすることで、適切なメモリ管理を実施する必要があります。

もう一つのよくある問題は、過度の手動ガベージコレクションです。

import gc

def process_large_data():

data = [x for x in range(1000000)]

del data

gc.collect() # Unnecessary manual garbage collection call

静的分析では、Python のガベージ コレクターにクリーンアップを自動的に処理させることが推奨されます。

def process_large_data():

data = [x for x in range(1000000)]

# No need for manual gc.collect(); Python will handle it

静的コード解析を活用することで、開発者は 不要な手動メモリ管理を避ける パフォーマンスを最適化するために、Python の効率的なガベージ コレクション システムを活用します。

結論

静的コード分析は、Python アプリケーションの品質、セキュリティ、効率性を確保するための基本的な方法です。これらのツールを開発ワークフローに統合することで、チームはバグをプロアクティブに検出し、コーディング標準を適用し、コードが本番環境に到達する前にパフォーマンスを最適化できます。現代のソフトウェアはますます複雑になっていますが、これらのツールは、開発者がクリーンで保守しやすく、スケーラブルなコードを書くのに役立つ重要な洞察を提供します。セキュリティの脆弱性の特定、メモリ使用量の最適化、ベスト プラクティスの適用など、静的分析は技術的負債の削減とソフトウェア全体の信頼性の向上に重要な役割を果たします。静的分析を優先する組織は、生産性の向上、実行時エラーの減少、セキュリティの強化といったメリットを享受できます。

適切な静的コード分析ツールの選択は、Black による厳格なフォーマット標準の適用から、Bandit によるセキュリティ リスクの特定、Mypy による型安全性の最適化まで、特定のプロジェクト要件によって異なります。複数のツールを組み合わせることで、コードの品質、セキュリティ、パフォーマンスをカバーする包括的な分析が保証されます。Python は引き続きソフトウェア開発の主要言語であるため、静的コード分析を採用すると、開発が効率化されるだけでなく、潜在的な脆弱性に対してアプリケーションが強化されます。静的分析をソフトウェア ライフサイクルの中核部分にすることで、開発者は業界標準とビジネス目標を満たす堅牢で高性能な Python アプリケーションを構築できます。