Formalna weryfikacja stała się kluczową umiejętnością dla organizacji odpowiedzialnych za eksploatację systemów krytycznych dla bezpieczeństwa i zależnych od misji. Inicjatywy modernizacyjne w lotnictwie, rozliczeniach finansowych, kontroli przemysłowej i platformach sektora publicznego w coraz większym stopniu opierają się na matematycznie rygorystycznej walidacji, aby zapewnić przewidywalne zachowanie krytycznych komponentów w każdych warunkach operacyjnych. Techniki wnioskowania statycznego, takie jak te opisane w artykule na temat metody śledzenia logicznego, uzupełniają teraz dowody formalne, ujawniając zachowania strukturalne, które specyfikacje muszą dokładnie odzwierciedlać. Wraz ze wzrostem złożoności systemu, formalna weryfikacja staje się strategicznym narzędziem zapewniającym poprawność przed wdrożeniem.

Krytyczne komponenty rzadko działają w izolacji, a zespoły weryfikacyjne muszą uwzględniać asynchroniczne interakcje, heterogeniczne ścieżki kodu oraz starsze podsystemy zintegrowane z nowoczesnymi architekturami rozproszonymi. Wiele z tych systemów zawiera głębokie przepływy sterowania, które nie są widoczne bez zaawansowanej analizy, podobnie jak w przypadku zrozumienia przedstawionego w artykule na temat… ukryte ścieżki koduTe spostrzeżenia stają się niezbędnymi danymi wejściowymi do precyzyjnych modeli formalnych, umożliwiając zespołom weryfikacyjnym wychwycenie niezmienników, ograniczeń czasowych i założeń dotyczących interfejsów, które rządzą zachowaniem międzykomponentowym. To dopasowanie stanowi podstawę dla dokładnych dowodów w różnych środowiskach wykonawczych i na różnych platformach.

Zapewnij formalną poprawność

Smart TS XL przekształca duże bazy kodu w modele gotowe do weryfikacji, które redukują ryzyko w całym procesie modernizacji.

Przeglądaj terazRamy regulacyjne wywierają dodatkową presję na organizacje, aby wykazały poprawność za pomocą dowodów deterministycznych, a nie testów probabilistycznych lub niepełnego pokrycia behawioralnego. Jednostki certyfikujące w sektorach lotniczym, energetycznym, medycznym i finansowym coraz częściej oczekują artefaktów weryfikacji, które bezpośrednio odzwierciedlają zamierzenia architektoniczne i udokumentowane ograniczenia systemowe. Wytyczne podobne do oczekiwań opisanych w Zgodność z ustawami SOX i DORA Ilustruje to ruch w kierunku ustrukturyzowanego, audytowalnego rozumowania. Weryfikacja formalna staje się zatem zarówno dyscypliną inżynierską, jak i czynnikiem umożliwiającym zgodność z przepisami w programach modernizacyjnych funkcjonujących pod ścisłym nadzorem regulacyjnym.

Przedsiębiorstwa przechodzące ze ściśle powiązanych, starszych architektur do rozproszonych ekosystemów chmurowych lub projektów zorientowanych na usługi stają w obliczu rosnącej złożoności w utrzymaniu poprawności. Subtelne odchylenia w zachowaniu wprowadzone podczas transformacji mogą rozprzestrzeniać znaczne ryzyko w zależnych od siebie przepływach pracy, co jest zgodne z obawami zidentyfikowanymi w analizie. wykrywanie przesunięcia logicznegoWeryfikacja formalna zapewnia matematyczną dokładność niezbędną do oceny tych ryzyk na dużą skalę, umożliwiając liderom inżynierii weryfikację założeń, wykrywanie sprzeczności i zapewnienie integralności funkcjonalnej w całym procesie modernizacji. W rezultacie weryfikacja formalna odgrywa obecnie kluczową rolę w zabezpieczaniu krytycznych systemów podczas ewolucji architektury.

Strategiczna rola formalnej weryfikacji w architekturze bezpieczeństwa i misji krytycznej

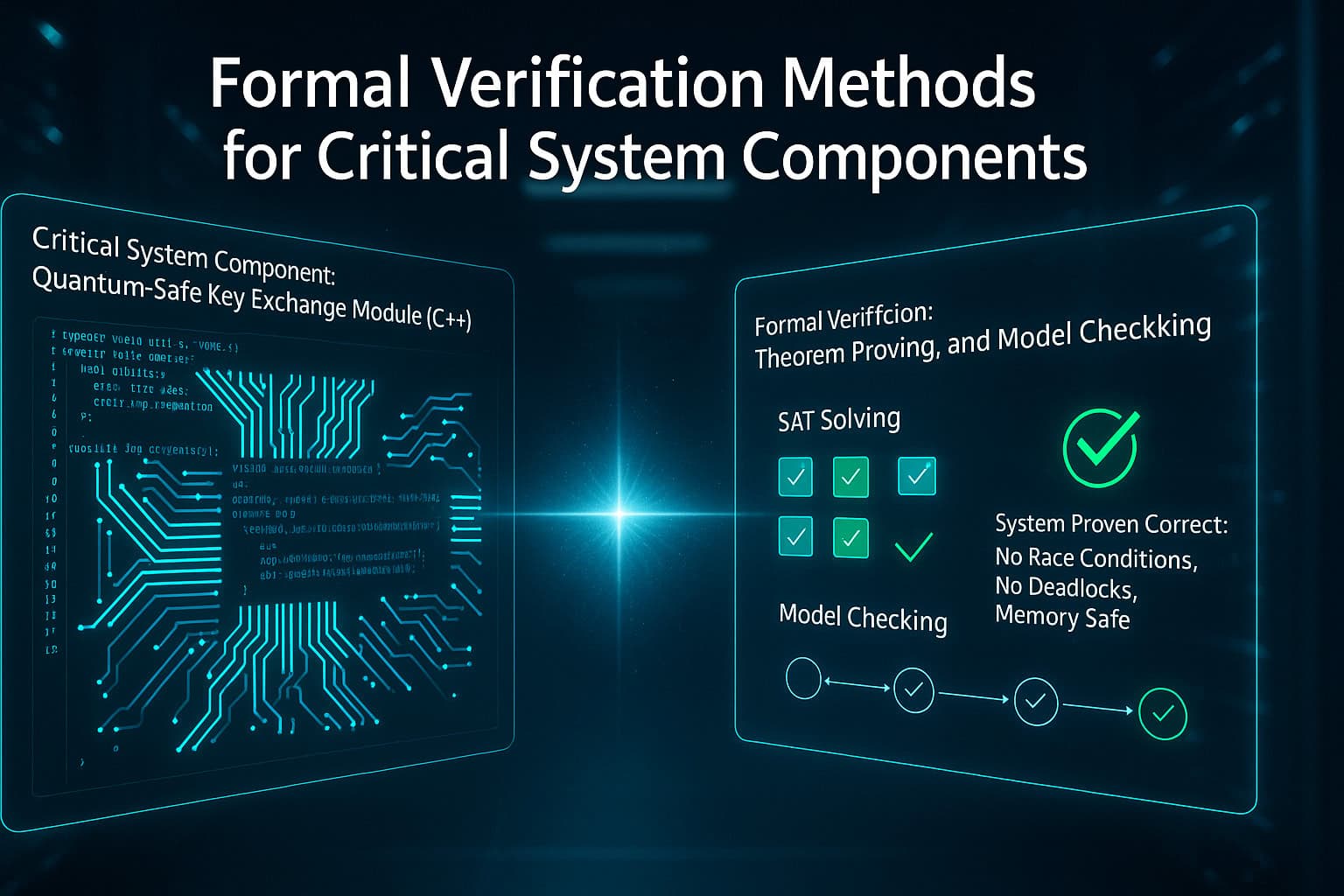

Formalna weryfikacja stała się fundamentem dla przedsiębiorstw obsługujących złożone systemy o wysokim poziomie bezpieczeństwa, w których nieprawidłowe zachowanie prowadzi do kaskadowych awarii operacyjnych. W dużych organizacjach komponenty misji często obejmują wiele generacji technologii, integrują się z hybrydowymi platformami chmurowymi i obsługują przepływy pracy istotne dla bezpieczeństwa, które wymagają deterministycznej poprawności. Tradycyjne testowanie weryfikuje zachowanie w warunkach próbkowania, ale formalna weryfikacja zapewnia matematyczne gwarancje, że krytyczne niezmienniki są spełnione we wszystkich osiągalnych stanach systemu. To rozróżnienie zyskuje na znaczeniu w miarę jak modernizacja wprowadza nowe punkty integracji, modele współbieżności i środowiska wykonawcze, które rozszerzają potencjalną przestrzeń stanów. Zespoły analityczne łączą modele domen, języki specyfikacji i wnioskowanie oparte na przepływie sterowania, aby tworzyć ramy weryfikacji, które ewoluują wraz z cyklem życia systemu.

Architekci systemów dostrzegają również, że formalna weryfikacja wzmacnia zarządzanie modernizacją poprzez doprecyzowanie oczekiwań behawioralnych przed rozpoczęciem transformacji. Artefakty dowodowe ustanawiają jednoznaczne definicje odpowiedzialności komponentów, warunków awarii i założeń środowiskowych. Uwypuklają one również problemy strukturalne, których testowanie nie jest w stanie wiarygodnie wykryć, wzmacniając rolę analizy statycznej jako warunku wstępnego dla rygorystycznej weryfikacji. Techniki identyfikacji ukrytych interakcji ścieżek, takie jak te omówione w szczegółowa analiza ścieżki kodu, pomagają zespołom weryfikacyjnym precyzyjnie określać zakres dowodów poprzez ujawnianie nieoczywistych zależności osadzonych w dotychczasowej logice. To dopasowanie umożliwia organizacjom budowanie strategii modernizacji, które zachowują poprawność w trakcie ewolucji architektury.

Ustanawianie gwarancji poprawności w heterogenicznych architekturach

Systemy krytyczne często działają na heterogenicznych platformach, w tym komputerach mainframe, kontrolerach wbudowanych, usługach chmurowych i rozproszonych potokach zdarzeń. Formalna weryfikacja zapewnia ujednolicone ramy matematyczne, gwarantujące poprawność niezależnie od języka implementacji czy środowiska wykonawczego. Rozważmy scenariusz, w którym instytucja finansowa utrzymuje silnik rozliczeniowy napisany w języku COBOL, usługę obliczania ryzyka w Javie oraz natywną dla chmury warstwę orkiestracji obsługującą zdarzenia asynchroniczne. Bez weryfikacji subtelne różnice w czasie lub kolejności między tymi warstwami mogą ujawnić sytuacje wyścigowe o dużym wpływie. Formalne specyfikacje pozwalają zespołom inżynierskim definiować ograniczenia czasowe, niezmienniki i protokoły komunikacyjne, które mają zastosowanie jednolicie we wszystkich komponentach.

Aby zweryfikować to zachowanie, zespoły konstruują modele przejść między stanami, które uwzględniają przepływy komunikatów, ponowne próby, semantykę trwałości i limity czasu. Modele te obsługują dowody logiki temporalnej, gwarantujące, że nie wystąpią impasy, niezamierzone zmiany kolejności ani częściowe aktualizacje. Techniki analizy statycznej pomagają w uruchomieniu tych działań, ujawniając niestrukturalne rozgałęzienia lub nieosiągalne bloki, które zakłócają zamierzony przepływ sterowania. Podejścia przedstawione w dyskusjach na temat metody śledzenia logicznego Często pełnią funkcję niezbędnego prekursora, zapewniając, że formalne modele dokładnie odzwierciedlają rzeczywiste ścieżki kodu. W miarę postępu modernizacji, zweryfikowane właściwości kierują refaktoryzacją, rozdzielaniem komponentów i przeprojektowywaniem architektury, zachowując poprawność w zmieniających się środowiskach.

Zarządzanie złożonością trybów awarii w krytycznych przepływach pracy

Warunki awarii w systemach krytycznych wykraczają poza proste wyjątki i obejmują odchylenia czasowe, częściowe zmiany stanów, niedostępność usług downstream lub niespójnie stosowane reguły konfiguracji. Formalna weryfikacja umożliwia organizacjom klasyfikowanie trybów awarii, przypisywanie im definicji matematycznych i dowodzenie, że mechanizmy odzyskiwania działają zgodnie z założeniami we wszystkich permutacjach operacyjnych. Na przykład w systemie planowania transportu w czasie rzeczywistym współbieżność między aktualizacjami dyspozytorskimi, telemetrią pojazdów i optymalizacją opartą na ograniczeniach powoduje kombinatoryczną eksplozję stanów, której tradycyjne testowanie nie jest w stanie objąć. Zespoły weryfikacyjne formalizują te zmiany za pomocą poleceń strzeżonych lub algebry procesów, aby zapewnić, że nawet w warunkach degradacji, podstawowe niezmienniki pozostaną nienaruszone.

Konstruowanie takich gwarancji wymaga dokładnego zrozumienia, w jaki sposób starsza logika koduje ścieżki odzyskiwania po błędzie. Wiele historycznych systemów starszych niż dwadzieścia lat utrzymuje niejawną logikę zapasową głęboko osadzoną w strukturach warunkowych. Korzystanie z modeli formalnych bez uzgadniania tych ścieżek grozi przeoczeniem krytycznych zachowań. Narzędzia do analizy statycznej ujawniają ukryte gałęzie obsługi błędów, nieużywane instrukcje warunkowe lub starsze struktury wyjątków, które wpływają na przejścia między stanami. To dopasowanie pozwala zespołom weryfikacyjnym zakodować pełną semantykę awarii w dowodach. Wraz z ewolucją systemów w kierunku architektur rozproszonych w chmurze, dodatkowe stany wprowadzane przez ponowne próby, automatyczne skalowanie i rozproszone modele spójności mogą być rejestrowane w rozszerzonych specyfikacjach, zachowując gwarancje bezpieczeństwa podczas modernizacji.

Zapewnienie integralności behawioralnej podczas stopniowej modernizacji

Przedsiębiorstwa rzadko wymieniają systemy krytyczne w jednej fazie, decydując się zamiast tego na stopniowe strategie modernizacji, które zachowują ciągłość operacyjną. Taka etapowa ewolucja wprowadza niepewność co do interakcji częściowo zmodernizowanych komponentów ze starszymi podsystemami, które nadal pełnią istotne funkcje. Formalna weryfikacja zapewnia dyscyplinę niezbędną do certyfikacji integralności behawioralnej na każdym etapie modernizacji. Na przykład, podczas migracji części wsadowego procesu uzgadniania finansowego do architektury mikrousług, różnice w szczegółowości harmonogramowania lub semantyce współbieżności mogą prowadzić do niedeterministycznych rezultatów. Dzięki weryfikacji zespoły inżynierskie definiują precyzyjne kontrakty behawioralne zarówno dla starszych, jak i zmodernizowanych komponentów, zapewniając równoważność wszystkich obserwowalnych wyników.

Zespoły weryfikacyjne również opierają się na abstrakcji, aby zachować łatwość obsługi. Starsze systemy często zawierają tysiące instrukcji proceduralnych, które, gdyby były reprezentowane bezpośrednio, przytłoczyłyby sprawdzanie modeli lub dowodzenie twierdzeń. Abstrahowanie tych komponentów do modeli skończonych przy jednoczesnym zachowaniu poprawności semantycznej zapewnia skalowalność dowodów formalnych. Ta równowaga odzwierciedla szerszą zasadę modernizacji, polegającą na zachowaniu intencji funkcjonalnej przy jednoczesnej transformacji implementacji technicznej. W miarę jak nowoczesne usługi zastępują starsze procedury, wcześniej zweryfikowane właściwości pełnią funkcję kontraktów regresyjnych, zapobiegając subtelnym odchyleniom podczas refaktoryzacji, integracji lub replatformizacji. Ten zdyscyplinowany wzorzec zmniejsza ryzyko operacyjne w trakcie ewolucji systemu.

Wykorzystanie formalnej weryfikacji do wzmocnienia zarządzania przedsiębiorstwem i kontroli ryzyka

Ramy zarządzania przedsiębiorstwem coraz częściej kładą nacisk na rygorystyczne, oparte na dowodach rozumowanie podczas walidacji systemów o znaczeniu krytycznym. Formalna weryfikacja zapewnia deterministyczne zapewnienie zgodności z wewnętrznymi mechanizmami kontroli ryzyka i nadzorem regulacyjnym. W branżach o wysokim stopniu regulacji, artefakty dowodowe stają się częścią dokumentacji audytu, potwierdzając, że zachowanie systemu jest zgodne z deklarowanymi specyfikacjami. Techniki takie jak niezmienne dowody zachowania lub gwarancje żywotności dostarczają organom regulacyjnym mierzalne i powtarzalne dowody poprawności. Wzmacnia to ochronę organizacji przed incydentami operacyjnymi i zapewnia zgodność z politykami bezpieczeństwa, odporności i integralności danych.

Co więcej, zespoły zarządzające korzystają ze strukturalnych modeli behawioralnych generowanych w procesie formalnej weryfikacji. Modele te ujawniają obszary, w których dotychczasowe założenia kolidują z nowoczesnymi wymaganiami, pomagając radom ds. modernizacji określić, kiedy konieczna jest przebudowa architektury. Artefakty weryfikacyjne precyzują intencje projektowe, ułatwiają koordynację działań interesariuszy i redukują niejasności podczas transformacji systemowej. To połączenie dowodów matematycznych i przejrzystości architektury tworzy fundament zarządzania wystarczająco odporny, aby wspierać wieloletnie programy modernizacji obejmujące różnorodne stosy technologiczne.

Modelowanie krytycznych komponentów za pomocą maszyn stanowych, logiki temporalnej i algebr procesów

Modelowanie stanowi podstawę formalnej weryfikacji, umożliwiając zespołom inżynierskim wyrażanie zachowań systemów w matematycznie rygorystycznych konstrukcjach. Kluczowe komponenty w systemach istotnych dla bezpieczeństwa i zależnych od misji wymagają jawnych reprezentacji, które uwzględniają semantykę współbieżności, ewolucję stanu, założenia środowiskowe i przejścia między awariami. Maszyny stanowe, struktury logiki temporalnej i algebry procesów spełniają te wymagania, zapewniając ustrukturyzowane abstrakcje zdolne do reprezentowania wzorców interakcji o dużej objętości i ograniczeń deterministycznych. Te formalizmy pozwalają organizacjom wnioskować o poprawności niezależnie od szczegółów implementacji, gwarantując, że działania modernizacyjne zachowają gwarancje funkcjonalne w miarę ewolucji baz kodu.

Głównym wyzwaniem w konstruowaniu dokładnych modeli jest pogodzenie głęboko zakorzenionej logiki starszej generacji z nowoczesnymi oczekiwaniami architektonicznymi. Systemy sprzed dekad często kodują zachowania niejawnie poprzez zagnieżdżone rozgałęzienia, współdzielony stan zmienny i sekwencje sterowane efektami ubocznymi, które opierają się prostej reprezentacji. Zespoły analityczne często opierają się na pośrednich, statycznych spostrzeżeniach, aby kierować procesem modelowania. Artykuły takie jak „Exploration of wskaźniki złożoności dostarczają ram koncepcyjnych do identyfikacji newralgicznych punktów strukturalnych, które wpływają na dokładność modelu. Poprzez ujawnianie struktur rozgałęzionych i nieograniczonych pętli, statyczne analizy gwarantują, że modele odzwierciedlają rzeczywistość operacyjną, a nie uproszczone założenia.

Formalizacja ewolucji stanu komponentu za pomocą skończonych i rozszerzonych maszyn stanowych

Struktury maszyn stanowych zapewniają zdyscyplinowany mechanizm reprezentacji zachowania komponentów w dyskretnych trybach operacyjnych. W systemach krytycznych komponenty rzadko działają w prostych stanach binarnych; zamiast tego przechodzą przez bogaty zestaw stanów warunkowych, sparametryzowanych lub hierarchicznych. Rozważmy na przykład podsystem blokad bezpieczeństwa w środowisku automatyki przemysłowej. Jego zachowanie zależy nie tylko od sygnałów wejściowych z czujników, ale także od poleceń nadzorczych, warunków czasowych, liczników historycznych i opóźnień błędów. Rozszerzone maszyny stanowe, zawierające zmienne, zabezpieczenia, funkcje efektów i grupy przejść, stają się niezbędne do uchwycenia tej złożoności.

Zespoły weryfikacyjne konstruują te maszyny stanów, badając wzajemne oddziaływanie zdarzeń zewnętrznych i warunków wewnętrznych. Starszy kod często ujawnia liczne niestrukturalne przejścia, w których logika rozgałęzień osadzona w wielu modułach pośrednio definiuje stany systemu. Identyfikacja tych niejawnych przejść wymaga starannej analizy hierarchii wywołań i trwałych zależności danych. Wnioski z metod podobnych do tych opisanych w artykule na temat wykrywanie o wysokiej złożoności Pomagają modelarzom w identyfikowaniu miejsc, w których granice stanu muszą być wyraźnie określone. Po sformalizowaniu maszyny stanowe obsługują dowody niezmiennicze, analizę osiągalności i wykrywanie stanów martwych. Podczas modernizacji te zweryfikowane modele stanu służą jako punkty odniesienia, umożliwiając zespołom inżynierskim weryfikację, czy wersje chmurowe zachowują tę samą semantykę stanu, nawet gdy zmieniają się charakterystyki wykonania.

Zastosowanie logiki temporalnej do przechwytywania ograniczeń kolejności, czasu trwania i żywotności

Logika temporalna odgrywa kluczową rolę w modelowaniu zachowań zależnych od czasu i kolejności, charakterystycznych dla systemów krytycznych. Specyfikacje wyrażone w liniowej logice temporalnej lub obliczeniowej logice drzewa pozwalają organizacjom definiować właściwości semantyczne, takie jak sekwencjonowanie zdarzeń, warunki bezpieczeństwa, ograniczone czasy reakcji i wymagania dotyczące dostępności. Rozważmy potok autoryzacji płatności, w którym żądanie musi zostać zrealizowane w określonym czasie lub przejść na kontrolowaną ścieżkę rezerwową. Logika temporalna umożliwia architektom zakodowanie ograniczenia, zgodnie z którym żadna oczekująca autoryzacja nie może pozostać nierozwiązana po upływie dozwolonego czasu.

Konstruowanie specyfikacji logiki temporalnej wymaga dogłębnego zrozumienia interakcji asynchronicznych, ponawiania prób i niedeterministycznych wyścigów zdarzeń. Systemy krytyczne działające w środowiskach rozproszonych wprowadzają dodatkową złożoność, ponieważ częściowe awarie lub utrata komunikatów mogą naruszać ukryte założenia zawarte w starszej logice. Techniki analizy statycznej pomagają zidentyfikować te założenia, wskazując anomalie propagacji danych lub nieregularne struktury rozgałęzień. Artykuły opisujące problemy z zależnością Pokaż, jak naruszenia architektury mogą zniekształcać rozumowanie temporalne. Poprzez dopasowanie ograniczeń logiki temporalnej do zidentyfikowanych zależności, zespoły zapewniają, że warunki poprawności pozostają ważne w heterogenicznych środowiskach wykonawczych. Specyfikacje te stają się niezbędnymi zasobami podczas stopniowej modernizacji, umożliwiając dowody regresji, które weryfikują stałą żywotność i responsywność nawet po transformacji architektonicznej.

Modelowanie protokołów współbieżności i komunikacji za pomocą algebr procesów

Algebry procesów, takie jak CSP, CCS i ACP, oferują matematycznie zdyscyplinowany sposób reprezentacji współbieżnego wykonywania, prymitywów synchronizacji i semantyki komunikacji. Modele te stają się niezbędne w takich dziedzinach jak sterowanie lotem, autonomiczna nawigacja, sieci rozliczeń finansowych i wielkoskalowe silniki przetwarzania zdarzeń. W tych środowiskach zachowania wielu oddziałujących na siebie komponentów nie mogą być scharakteryzowane wyłącznie za pomocą niezależnych maszyn stanów; zamiast tego potrzebne są formalne struktury interakcji do wyrażania kanałów komunikatów, warunków spotkań i kontekstów operacji równoległych.

Scenariusz ilustrujący to wyzwanie można znaleźć w systemach dystrybucji poleceń w czasie rzeczywistym. Systemy te koordynują aktualizacje sterowane zdarzeniami w wielu podsystemach, z których każdy wymaga precyzyjnej obsługi semantyki kolejności i blokowania. Niewielka rozbieżność między zamierzoną synchronizacją a rzeczywistym zachowaniem kodu może prowadzić do ryzyka impasu lub niespójnej propagacji stanu. Statyczne wnioski uzyskane z analizy interakcji międzyproceduralnych, omówione w analiza wzmacniająca wpływ, pomagają ujawnić, gdzie występują niejawne wzorce komunikacji. Modele algebry procesów przekształcają te wzorce w operatory formalne, takie jak kompozycja równoległa, ukrywanie i wybór. Umożliwia to zautomatyzowane wnioskowanie o swobodzie zakleszczeń, udoskonalaniu śladów i integralności komunikacji. Wraz z transformacją starszych komponentów do odpowiedników rozproszonych w chmurze, dowody algebry procesów stają się kluczowe dla weryfikacji, czy mikrousługi zachowują oczekiwaną semantykę protokołów.

Modelowanie formalne jako pomost między dotychczasowymi zachowaniami a nowoczesnymi architekturami

Modelowanie formalne zapewnia strukturę łączącą starsze założenia operacyjne z nowo powstającymi architekturami modernizacji. W miarę jak organizacje rozkładają systemy monolityczne na wzorce zorientowane na usługi lub sterowane zdarzeniami, mogą pojawiać się rozbieżności między historycznymi założeniami a nowoczesnymi modelami wykonywania. Zaplanowane procesy wsadowe mogą ewoluować w ciągłe strumienie danych, ściśle powiązane podprogramy mogą zostać przekształcone w usługi asynchroniczne, a operacje zsynchronizowane mogą zostać zastąpione rozproszonymi mechanizmami koordynacji. Zmiany te zmieniają fundamentalne cechy, takie jak kolejność wykonywania, tolerancja opóźnień, gwarancje spójności i semantyka odzyskiwania.

Modelowanie zapewnia zrozumienie i walidację tych różnic przed wdrożeniem. Gdy starsze systemy zawierają nieudokumentowane przepływy warunkowe lub głęboko osadzone struktury zapasowe, budowa modelu staje się procesem odkrywania. Wnioski podobne do tych uzyskanych w badaniach nad dynamiczna walidacja odporności Ujawniają pomijane zachowania, które muszą być reprezentowane jawnie. Po przekształceniu w maszyny stanowe, specyfikacje logiki temporalnej lub opisy algebry procesów, zespoły mogą formalnie zweryfikować, czy strategie modernizacji zachowują niezbędne gwarancje bezpieczeństwa i poprawności. Podczas etapów transformacji modele te działają również jako wyrocznie regresji, umożliwiając weryfikację, czy każdy przyrost modernizacji respektuje wcześniej zweryfikowane właściwości systemu.

Techniki dowodzenia twierdzeń w celu udowodnienia bezpieczeństwa, żywotności i właściwości niezmiennych

Dowodzenie twierdzeń zapewnia najbardziej wyrazistą i rygorystyczną podstawę do walidacji krytycznej poprawności systemu. W przeciwieństwie do sprawdzania modeli, które automatycznie eksploruje przestrzenie stanów, dowodzenie twierdzeń opiera się na ustrukturyzowanym rozumowaniu logicznym, aby wykazać, że określone właściwości są spełnione w każdych warunkach. Ta możliwość staje się niezbędna w przypadku dużych, wysoce sparametryzowanych systemów, w których przestrzenie stanów są zbyt rozległe, aby można je było zautomatyzować. Organizacje obsługujące platformy krytyczne dla bezpieczeństwa polegają na dowodzeniu twierdzeń w celu walidacji niezmienników, zobowiązań dotyczących żywotności, zgodności protokołów i braku katastrofalnych przejść awaryjnych. Wraz z wprowadzaniem nowych modeli współbieżności, wzorców orkiestracji usług lub rozproszonych zależności w procesie modernizacji, dowodzenie twierdzeń zapewnia, że założenia dotyczące poprawności pozostają aktualne w różnych architekturach przejściowych.

Kolejną zaletą dowodzenia twierdzeń jest możliwość weryfikacji właściwości komponentów, które nie poddają się abstrakcji skończonych stanów. Systemy wykorzystujące nieograniczone struktury danych, logikę rekurencyjną lub zbiory danych o zmiennej wielkości wymagają ram wnioskowania dedukcyjnego, zdolnych do obsługi ogólnych struktur matematycznych. Zespoły inżynierów konstruują formalne definicje operacji systemu i rozumują indukcyjnie o wszystkich możliwych kombinacjach danych wejściowych i stanów. Zanim to nastąpi, analitycy często wykorzystują statyczne spostrzeżenia do doprecyzowania warunków wstępnych i wyprowadzenia dokładnych abstrakcji. Dyskusje na temat identyfikacji problemy z przepływem danych zilustrować w jaki sposób założenia dziedzictwa mogą się rozprzestrzeniać, wpływając na kształtowanie się prawidłowych obowiązków dowodowych.

Wykorzystanie niezmiennego zachowania do zagwarantowania bezpieczeństwa strukturalnego w złożonych przepływach

Dowody niezmiennicze stanowią podstawę weryfikacji dedukcyjnej. Niezmiennik definiuje właściwość, która musi obowiązywać w każdym stanie systemu, niezależnie od przejść, współbieżności czy zmian danych wejściowych. Systemy krytyczne opierają się na niezmiennikach, aby zapewnić bezpieczeństwo strukturalne, takie jak zapobieganie ujemnym saldom na kontach na platformach finansowych, zapewnienie stabilnych limitów siłowników w systemach sterowania czy egzekwowanie dozwolonych zakresów operacyjnych w urządzeniach medycznych. Konstruowanie sensownych niezmienników wymaga dogłębnej analizy zarówno logiki jawnej, jak i zachowań niejawnych, osadzonych w starszych bazach kodu.

Rozważmy scenariusz obejmujący wieloetapowy przepływ pracy obejmujący komputery mainframe i usługi rozproszone. Historyczne procedury mogą implementować kaskadowe aktualizacje, starsze rozwiązania awaryjne lub scalanie warunkowe, które są rzadko dokumentowane. Aby zweryfikować niezmienniki bezpieczeństwa, inżynierowie najpierw identyfikują podstawowe struktury danych i definiują predykaty matematyczne reprezentujące stabilne warunki, takie jak spójność replikowanych rekordów lub monotoniczne przejście przez kolejne etapy przepływu pracy. Techniki analizy statycznej podobne do opisanych w walidacja spójności danych Ujawniają segmenty proceduralne, w których niezmienniki mogą zostać naruszone podczas modernizacji. Za pomocą dowodzenia twierdzeń inżynierowie wykazują indukcyjnie, że każda funkcja przejścia zachowuje niezmiennik. Takie podejście gwarantuje, że nawet po migracji komponentów do usług natywnych dla chmury lub przeprojektowaniu potoków danych, podstawowe gwarancje bezpieczeństwa pozostaną nienaruszone.

Udowodnienie żywotności w celu zapewnienia postępu, ukończenia i braku impasu

Właściwości żywotności zapewniają, że systemy ostatecznie osiągają pożądane rezultaty, takie jak finalizacja transakcji, wysyłanie odpowiedzi lub przechodzenie z przejściowych stanów operacyjnych. W systemach rozproszonych i asynchronicznych wnioskowanie o żywotności staje się szczególnie trudne ze względu na wyścigi, opóźnienia komunikatów i częściowe awarie, które mogą uwięzić system w stanach bez postępu. Dowodzenie twierdzeń pozwala organizacjom na jawne zdefiniowanie oczekiwań dotyczących żywotności i wykazanie, że przy formalnych założeniach system nie może pozostawać w stanie bezterminowego zawieszenia.

Wyobraź sobie silnik przetwarzania zamówień sterowany zdarzeniami, odpowiedzialny za koordynację wieloetapowych przepływów pracy w kilku mikrousługach. Podczas modernizacji niektóre usługi ulegają dekompozycji, wprowadzając nowe pętle ponawiania prób lub wzorce kompensacji. Bez formalnego uzasadnienia gwarancje postępu mogą zostać naruszone. Inżynierowie weryfikacji modelują zachowania komunikacyjne i definiują predykaty żywotności odzwierciedlające gwarantowane rezultaty odpowiedzi lub rozwiązania. Anomalie strukturalne podobne do tych zidentyfikowanych w badania wykrywania zakleszczeń dostarczają wglądu w potencjalne zachowania związane z głodem lub nieokreślonym oczekiwaniem. Dzięki tym spostrzeżeniom dowodzenie twierdzeń pokazuje, że żadna prawidłowa sekwencja wykonania nie może zablokować się trwale, zapewniając niezawodny postęp nawet w hybrydowych wdrożeniach lokalnych i chmurowych.

Dowodzenie twierdzeń parametryzowanych dla układów o nieograniczonym stanie i danych

Wiele platform korporacyjnych działa na nieograniczonych zbiorach danych, kolejkach dynamicznych, długotrwałych sesjach lub dowolnie zagnieżdżonych strukturach rekordów. Te cechy wykraczają poza możliwości weryfikacji modeli skończonych stanów. Dowodzenie twierdzeń oferuje matematycznie ekspresyjne mechanizmy wnioskowania o nieograniczonych przestrzeniach stanów poprzez indukcję, koindukcję i logikę wyższego rzędu. Staje się to kluczowe dla branż takich jak finanse, telekomunikacja i lotnictwo, gdzie poprawność systemu musi być zachowana niezależnie od skali danych, czasu trwania operacji czy zmienności danych wejściowych.

Rozważmy system rozliczeń telekomunikacyjnych, który obsługuje miliony równoczesnych sesji z dynamicznymi wzorcami cyklu życia. Starsze projekty mogą implementować rekurencyjne procedury przetwarzania, które muszą gwarantować dokładność niezależnie od skali. Parametryzowane dowodzenie twierdzeń umożliwia analitykom definiowanie uogólnionych reguł behawioralnych niezależnych od liczby sesji. Przed skonstruowaniem dowodów zespoły inżynierskie często analizują wzorce strukturalne, aby zlokalizować obszary, w których występuje nieograniczona rekurencja lub iteracja. Artykuły takie jak analiza zachowanie napędzane wpływem Zilustruj, jak należy rozumieć złożoność starszej generacji przed abstrakcją. Dzięki dokładnej specyfikacji, dowodzący twierdzeń weryfikują poprawność dla wszystkich możliwych rozmiarów systemów, zapewniając solidne zabezpieczenia podczas modernizacji, skalowania obciążenia lub migracji do elastycznej infrastruktury chmurowej.

Kodowanie logiki awarii, odzyskiwania po błędzie i założeń środowiskowych w zobowiązania dowodowe

Obsługa awarii odgrywa kluczową rolę w weryfikacji, szczególnie w przypadku systemów, które muszą zachować bezpieczne działanie w niekorzystnych lub zdegradowanych środowiskach. Dowodzenie twierdzeń umożliwia analitykom kodowanie założeń dotyczących trybów awarii, propagacji błędów, procedur awaryjnych i zewnętrznych gwarancji systemowych. Gwarantuje to, że dowody pozostają ważne nawet w przypadku sporadycznych przerw w działaniu komponentów, niespójności konfiguracji lub konfliktów o zasoby. Nowoczesne architektury potęgują te obawy ze względu na rozproszoną komunikację, automatyczne skalowanie i heterogeniczne procesory, wprowadzające nowe kategorie awarii częściowych.

Rozważmy przypadek wieloplatformowego systemu rozpatrywania roszczeń, który przechodzi etapową modernizację. Niektóre komponenty działają na starszych silnikach wsadowych, inne na usługach chmurowych sterowanych zdarzeniami. Semantyka awarii różni się w tych środowiskach, co potencjalnie podważa wcześniejsze założenia dotyczące propagacji błędów. Inżynierowie definiują precyzyjne warunki wstępne, uwzględniające akceptowalne zachowania awaryjne, a następnie konstruują dowody potwierdzające, że właściwości bezpieczeństwa na poziomie systemu pozostają nienaruszone w tych warunkach. Wnioski z badań nad zapobieganie kaskadowym awariom Pomagają identyfikować przejścia w skrajnych przypadkach, wymagające wyraźnego formalnego traktowania. Uwzględnienie ich w obowiązkach dowodowych gwarantuje, że modernizacja nie wpłynie negatywnie na odporność ani poprawność, nawet gdy zachowania związane z awariami zmienią się z powodu zmian w architekturze.

Przepływy pracy sprawdzania modeli dla systemów sterowania wbudowanych, czasu rzeczywistego i rozproszonych

Sprawdzanie modeli zapewnia wyczerpującą, zautomatyzowaną eksplorację stanów systemu, umożliwiając zespołom weryfikacyjnym identyfikację naruszeń bezpieczeństwa, żywotności lub poprawności protokołu bez konieczności ręcznego tworzenia dowodów. W przypadku kontrolerów wbudowanych, platform czasu rzeczywistego i rozproszonych systemów orkiestracji, sprawdzanie modeli staje się niezbędne ze względu na dużą gęstość oddziałujących stanów i zależności czasowych. Środowiska te często opierają się na procesach współbieżnych, przejściach sterowanych przerwaniami i deterministycznych wymaganiach dotyczących harmonogramowania. Kontrolery modeli oceniają tę dynamikę, systematycznie badając wszystkie osiągalne konfiguracje przy zmiennej kolejności zdarzeń i warunkach środowiskowych. W miarę jak przedsiębiorstwa modernizują te krytyczne dla misji systemy, sprawdzanie modeli zapewnia spójność behawioralną między starszymi podsystemami i nowymi komponentami rozproszonymi.

Kolejną zaletą sprawdzania modeli jest możliwość ujawniania subtelnych niespójności, które nie są widoczne podczas testowania ani symulacji. Ograniczenia czasu rzeczywistego, dryft zegara, ponowne próby komunikacji i asynchroniczne nadejście komunikatów tworzą ścieżki wykonywania, których tradycyjna walidacja rzadko sprawdza. Starsze bazy kodu, szczególnie te, które obejmują dekady, mogą zawierać głęboko zagnieżdżone instrukcje warunkowe, niejawne przejścia awaryjne lub założenia czasowe powiązane ze starszym sprzętem. Wyniki analiz pochodzące ze źródeł takich jak badanie złożoność przepływu sterowania Zilustruj, jak złożone wzorce strukturalne wpływają na wyniki weryfikacji. Łącząc weryfikację modeli z tymi spostrzeżeniami, organizacje budują dokładne abstrakcje, które odzwierciedlają rzeczywiste warunki operacyjne.

Wyczerpująca eksploracja stanu w pętlach sterowania wbudowanego

Systemy wbudowane w lotnictwie, bezpieczeństwie motoryzacyjnym, automatyce przemysłowej i robotyce opierają się na precyzyjnych pętlach sterowania, działających w ramach ścisłych granic czasowych i bezpieczeństwa. Weryfikacja modeli pozwala inżynierom na modelowanie cykli sterowania, przerwań, próbkowania czujników, poleceń siłowników i procedur awaryjnych z wysoką dokładnością. Typowy scenariusz może obejmować moduł sterowania lotem, który steruje korektą położenia w oparciu o sygnały z czujników. Kontroler musi gwarantować właściwości bezpieczeństwa, takie jak ograniczone oscylacje, monotoniczna zbieżność siłowników czy unikanie stanów nieprawidłowych. Pętle wbudowane często oddziałują ze sprzętowymi wskaźnikami błędów, zegarami watchdog i podsystemami korekcji błędów, przez co całkowita przestrzeń stanów jest znacznie większa niż oczekiwano.

Przepływy pracy związane z sprawdzaniem modeli rozpoczynają się od zdefiniowania ustrukturyzowanego modelu stanu, który uwzględnia zarówno charakterystyki funkcjonalne, jak i czasowe. Może on obejmować zmienne zegara, zakresy wejściowe, efekty histerezy i warunki błędów. Starsze implementacje zazwyczaj ujawniają nieudokumentowane przejścia powiązane z optymalizacją wydajności lub ograniczeniami sprzętowymi. Techniki analizy podobne do opisanych w wykrywanie wzorców wrażliwych na opóźnienie Zidentyfikuj obszary, w których ukryte opóźnienia lub założenia synchroniczne wpływają na zachowanie. Po ustaleniu modelu stanu inżynierowie stosują ograniczoną lub nieograniczoną eksplorację, aby zweryfikować właściwości takie jak stabilność, limity propagacji błędów i zachowanie odzyskiwania. Podczas modernizacji, zwłaszcza podczas migracji logiki wbudowanej do warstw abstrakcji sprzętowej lub platform zdefiniowanych programowo, sprawdzanie modeli zapewnia zachowanie ograniczeń czasowych i bezpieczeństwa w zaktualizowanych silnikach wykonawczych.

Modele harmonogramowania w czasie rzeczywistym i weryfikacja terminów

Systemy czasu rzeczywistego opierają się na przewidywalnych gwarancjach harmonogramowania, gdzie zadania muszą być wykonywane w określonych terminach, aby zachować integralność systemu. Środowiska te obejmują autonomiczne systemy nawigacyjne, sterowniki infuzji medycznych, robotykę fabryczną i platformy dyspozytorskie. Weryfikacja modeli umożliwia zespołom weryfikacyjnym ocenę zasad harmonogramowania, reguł wywłaszczania, hierarchii priorytetów i mechanizmów synchronizacji zegara przy wszystkich możliwych zmianach czasu. Naruszenia w czasie rzeczywistym, takie jak niedotrzymanie terminów, wzmocnienie jittera lub odwrócenie priorytetów, mogą prowadzić do katastrofalnych awarii operacyjnych.

Scenariusz ilustrujący ten problem dotyczy podsystemu pojazdu autonomicznego, który musi przetwarzać dane z czujników, oceniać trajektorie i wysyłać polecenia do siłowników w ustalonych cyklach. Podczas modernizacji takiego systemu pod kątem funkcji wspomaganych chmurą lub dodatkowych warstw obliczeniowych, ograniczenia harmonogramowania mogą ulegać subtelnym zmianom. Inżynierowie weryfikujący konstruują automaty czasowe lub hybrydowe modele stanów, które reprezentują każde zadanie, jego termin realizacji oraz interakcję z zegarami systemowymi. Prace analityczne nad przepustowość kontra responsywność Zawiera wskazówki dotyczące identyfikacji obszarów, w których konflikty czasowe lub skoki obciążenia wpływają na niezawodność harmonogramowania. Kontrolery modeli analizują wszystkie sekwencje zadań, oceniając, czy terminy są dotrzymywane w przypadku najgorszego scenariusza, opóźnień komunikatów lub konfliktów o zasoby. Takie podejście gwarantuje, że modernizacja nie wprowadza ukrytych błędów czasowych, a gwarancje bezpieczeństwa i operacyjne pozostają spójne w heterogenicznych środowiskach wykonawczych.

Weryfikacja zachowania, konsensusu i kolejności komunikatów w rozproszonym systemie

Systemy rozproszone zwiększają złożoność weryfikacji poprzez wprowadzenie niedeterministycznego porządkowania komunikatów, zmiennego opóźnienia, partycjonowania sieci i interakcji zależnych od skali. Weryfikacja modeli staje się niezbędnym narzędziem weryfikacji algorytmów konsensusu, rozproszonej logiki koordynacji i wielowęzłowych protokołów odzyskiwania. Sieci transakcji finansowych, systemy zarządzania sieciami energetycznymi i infrastruktura komunikacyjna o zasięgu krajowym opierają się na tych gwarancjach, aby uniknąć uszkodzenia danych, niespójnych aktualizacji stanu lub kaskadowych przerw w działaniu.

Rozważmy na przykład rozproszoną platformę śledzenia zasobów, koordynującą aktualizacje w wielu regionach geograficznych. Starsze wersje mogą opierać się na wywołaniach synchronicznych, podczas gdy zmodernizowane warianty wykorzystują asynchroniczne przesyłanie wiadomości, dostarczanie oparte na kolejkach lub protokoły plotek. Inżynierowie weryfikacji konstruują modele rejestrujące utratę wiadomości, opóźnienia, duplikację i tymczasowe partycjonowanie. Wnioski z badań analiza wstrzykiwania błędów Pomagają zdefiniować warunki, w których rozproszone komponenty muszą zachować właściwości bezpieczeństwa. Weryfikacja modelu ocenia, czy konsensus jest zachowany, czy żywotność utrzymuje się pomimo niestabilności sieci oraz czy stany replikacji pozostają spójne we wszystkich węzłach. Wraz z migracją systemów do środowisk chmurowych lub wieloregionalnych, weryfikacje te zapewniają ciągłość działania niezależnie od skali, opóźnień czy zmian topologii.

Wykrywanie subtelnych przeplotów i naruszeń częściowego porządku wprowadzonych podczas modernizacji

Modernizacja często zmienia wzorce współbieżności, wprowadzając nowe sekwencje zdarzeń lub eliminując serializowane przepływy pracy, które kiedyś gwarantowały poprawność. Transformacje te mogą generować częściowe naruszenia kolejności, nieoczekiwane przeploty lub sytuacje wyścigu, które wcześniej były niemożliwe do spełnienia. Weryfikacja modeli zapewnia szczegółową widoczność niezbędną do wykrycia tych problemów przed wdrożeniem. Zespoły konstruują modele odzwierciedlające zarówno starsze, jak i zmodernizowane struktury współbieżności i porównują ich zachowanie poprzez weryfikację udoskonaleń, równoważność śladów lub analizę kontrprzykładów.

Rozważmy globalną platformę rozliczeń płatności, która historycznie opierała się na aktualizacjach wsadowych. Podczas modernizacji logika rozliczeń jest rozkładana na mikrousługi działające asynchronicznie. Chociaż ta transformacja poprawia skalowalność, wprowadza również nowe kombinacje czasowe i kolejnościowe. Statyczne analizy podobne do tych, które przedstawiono w… integralność przepływu oparta na aktorach Ujawniają obszary, w których semantyka propagacji danych może ulec zmianie. Stosując weryfikację modeli, inżynierowie wykrywają przypadki, w których częściowe aktualizacje propagują się niespójnie lub w których asynchroniczne ponowne próby zmieniają kolejność zdarzeń poza akceptowalne ograniczenia. Wraz z postępem modernizacji, weryfikacje te zapewniają, że rozproszone zachowanie jest zgodne z zamierzoną semantyką projektu, a nowo wprowadzona współbieżność nie narusza poprawności ani zgodności z przepisami.

Interpretacja abstrakcyjna i analiza statyczna jako pomost do pełnej weryfikacji formalnej

Interpretacja abstrakcyjna zapewnia matematyczne podstawy niezbędne do aproksymacji zachowań dynamicznych bez wykonywania kodu, co czyni ją kluczowym prekursorem formalnej weryfikacji w systemach wrażliwych na bezpieczeństwo. Jej oparta na sieci semantyka pozwala organizacjom modelować zakresy zmiennych, ograniczenia przepływu sterowania i charakterystyki propagacji danych na dużą skalę, szczególnie w starszych środowiskach z dziesiątkami milionów linii kodu. Konstruując solidne nadaproksymacje wszystkich wykonalnych ścieżek wykonania, interpretacja abstrakcyjna identyfikuje niezmienniki, stany niemożliwe i właściwości stabilności, na których opiera się później dowodzenie twierdzeń i sprawdzanie modeli. To dopasowanie staje się niezbędne podczas modernizacji rozproszonych systemów o znaczeniu krytycznym, zawierających złożone zależności danych i nieudokumentowane przepływy pracy.

Analiza statyczna uzupełnia abstrakcyjną interpretację, dostarczając strukturalnych spostrzeżeń, które wyjaśniają, na czym powinny koncentrować się modele formalne. Tradycyjne architektury często zawierają głęboko zagnieżdżone instrukcje warunkowe, przepływy rekurencyjne, założenia środowiskowe lub zachowania specyficzne dla platformy, których formalna weryfikacja nie może uwzględnić bez dokładnej abstrakcji. Metody analityczne, takie jak wieloproceduralna analiza przepływów, rozwiązywanie zależności i śledzenie przepływu danych, ujawniają ukryte skutki uboczne lub mutacje stanu niezbędne do formalizacji. Eksploracje tematów takich jak: wzorce analizy wpływu Zilustruj, jak organizacyjne rozumienie czynników wpływających na wykonanie wpływa na dokładniejsze obowiązki dowodowe. Strategiczna integracja analizy statycznej i abstrakcyjnej interpretacji tworzy proces, który przekształca złożone bazy kodu w weryfikowalne specyfikacje z matematyczną precyzją.

Wyprowadzanie solidnych nadaproksymacji dla dużych i heterogenicznych baz kodu

Duże systemy korporacyjne zawierają kod obejmujący wiele paradygmatów, dekad i domen operacyjnych. Interpretacja abstrakcyjna ma wyjątkową możliwość ujednolicenia tej różnorodności poprzez budowanie aproksymacji semantycznych, które pozostają aktualne niezależnie od specyfiki implementacji. Na przykład globalny system rozliczeń finansowych może obejmować logikę rozliczeń COBOL, usługi orkiestracji Java, moduły analityczne Pythona oraz infrastrukturę komunikatów w czasie rzeczywistym. Każdy z nich wprowadza unikalne zachowania, ale formalna weryfikacja wymaga spójnego modelu semantycznego. Interpretacja abstrakcyjna osiąga to poprzez odwzorowanie wszystkich konstrukcji na ujednolicone domeny – przedziały, ośmiokąty, ograniczenia symboliczne lub abstrakcje relacyjne – które uogólniają zachowania, zachowując jednocześnie ich poprawność.

Konstruowanie tych abstrakcji wymaga starannego podejścia do pętli, struktur dynamicznych i przepływów międzyproceduralnych. Starsze systemy często wykorzystują zagnieżdżone pętle z ewoluującymi zmiennymi stanu powiązanymi z regułami biznesowymi zakodowanymi w różnych warstwach proceduralnych. Aby zapobiec niedoszacowaniu, analitycy obliczają punkty stałe, które reprezentują stabilne warunki równowagi dla wszystkich możliwych wykonań. Wyniki analizy statycznej z takich obszarów jak: skalowalne mapowanie zależności Wskazują, gdzie granice abstrakcji muszą zostać dostosowane, aby uchwycić pośrednie przejścia stanów. Po osiągnięciu zbieżności przez nadaproksymacje, stanowią one podstawę generacji niezmienników, konstrukcji maszyn stanów i późniejszej weryfikacji dedukcyjnej lub automatycznej. Podczas modernizacji aproksymacje te zapewniają, że nowe implementacje zachowują pełną obwiednię behawioralną wymaganą do zagwarantowania poprawności.

Ekstrakcja niejawnych niezmienników i ograniczeń behawioralnych ukrytych w logice starszej generacji

Starsze aplikacje często kodują ograniczenia poprawności niejawnie, a nie poprzez jawną dokumentację lub kontrakty projektowe. Te niezmienniki mogą znajdować się w konwencjach użytkowania zmiennych, strukturach zakończenia pętli, ścieżkach awaryjnych lub logice odzyskiwania po błędach, osadzonej w ciągu dziesięcioleci przyrostowego rozwoju. Abstrakcyjna interpretacja ujawnia te ukryte niezmienniki poprzez analizę stabilnych właściwości we wszystkich możliwych ścieżkach. Na przykład, w krajowym systemie przetwarzania świadczeń, ograniczenia zapewniające nieujemne salda, monotoniczne przebiegi stanów lub dopuszczalne kombinacje pól mogą nigdy nie zostać jawnie określone, a mimo to obowiązują w milionach historycznych wykonań. Formalna weryfikacja nie może przebiegać niezawodnie bez uchwycenia tych właściwości.

Aby je wydobyć, analitycy oceniają stany abstrakcyjne w pętlach, gałęziach i granicach modułów. Ponieważ niezmienniki często powstają w wyniku powtarzającej się konwergencji stanów abstrakcyjnych, identyfikacja wymaga wnioskowania globalnego, a nie lokalnej inspekcji. Badania badające anomalie propagacji danych Pokaż, jak subtelne interakcje pól mogą zniekształcać poprawność, jeśli zostaną pominięte w modelach. Po wyodrębnieniu, niezmienniki są formalizowane jako predykaty w środowiskach dowodzenia twierdzeń lub jako właściwości w frameworkach do weryfikacji modeli. Ograniczenia te stają się następnie formalnymi gwarancjami, które muszą obowiązywać w trakcie działań modernizacyjnych, takich jak migracja schematów danych, rozdzielanie usług czy rozproszone wykonywanie. W miarę postępu modernizacji, wyodrębnione niezmienniki pełnią funkcję kontraktów regresyjnych, zachowując historyczną poprawność w nowych architekturach.

Wykorzystanie interpretacji abstrakcyjnej do identyfikacji granic weryfikacji i punktów redukcji modelu

Formalna weryfikacja wymaga jasno określonych granic; monolityczne udowodnienie całego systemu przedsiębiorstwa nie jest ani wykonalne, ani konieczne. Interpretacja abstrakcyjna identyfikuje naturalne podziały, które wspierają weryfikację modułową. Na przykład platforma sterowania siecią energetyczną może składać się z modułów prognozowania, filtrów wejściowych czujników, algorytmów regulatora i logiki dyspozytorskiej. Chociaż wszystkie one oddziałują na siebie, nie każda interakcja jest istotna dla każdego obowiązku dowodowego. Interpretacja abstrakcyjna pomaga wyizolować obszary semantyczne, w których zachowanie się stabilizuje lub ryzyko propagacji jest wysokie, umożliwiając inżynierom weryfikującym określenie, które podsystemy wymagają dogłębnego dowodu, a które mogą pozostać abstrakcyjne.

Identyfikacja granic opiera się w dużej mierze na analizie współzależności, wzorców współdzielenia stanów i łańcuchów propagacji mutacji. Spostrzeżenia z takich tematów jak modernizacja oparta na zależnościach Zilustruj, jak uproszczenie strukturalne wspiera mocniejsze rozumowanie. Identyfikując obszary kontrolowanych efektów ubocznych lub deterministycznych przejść, analitycy konstruują zredukowane modele formalne, odpowiednie do dowodzenia twierdzeń lub weryfikacji modeli. Te redukcje radykalnie poprawiają wydajność weryfikacji poprzez eliminację nieistotnych zmiennych stanu lub ścieżek wykonania. Podczas modernizacji redukcja modelu zapewnia, że nowo wprowadzone funkcje architektoniczne, takie jak asynchroniczne przesyłanie komunikatów czy strumieniowe potoki danych, nie unieważniają założeń niezbędnych do prawidłowego rozumowania.

Łączenie semantyki abstrakcyjnej z obowiązkami dowodowymi wykonywalności w nowoczesnych narzędziach weryfikacyjnych

Po ustabilizowaniu się abstrakcji, muszą one zostać przełożone na konkretne zobowiązania dowodowe dla formalnych silników weryfikacyjnych. To przełożenie obejmuje generowanie niezmienników indukcyjnych, formułowanie warunków wstępnych, definiowanie dopuszczalnych przejść między stanami oraz konstruowanie kontraktów behawioralnych, które mogą być oceniane przez kontrolery modeli lub dowodzące twierdzeń. Ten krok stanowi pomost między wnioskowaniem statycznym a weryfikacją matematyczną. Na przykład, modernizowany silnik routingu telekomunikacyjnego może opierać się na ograniczeniach, które gwarantują, że żadna tablica routingu nie stanie się pusta podczas przełączania awaryjnego. Interpretacja abstrakcyjna identyfikuje warunki, w których takie stany stają się osiągalne. Zespoły weryfikacyjne kodują następnie te warunki w ramach logiki temporalnej lub wnioskowania indukcyjnego, aby zapewnić, że logika przełączania awaryjnego działa zgodnie z założeniami we wszystkich warunkach sieciowych.

Statyczne spostrzeżenia dostarczają krytycznego kontekstu przy formułowaniu tych zobowiązań. Eksploracje metodologie śledzenia wzorców Pokaż, jak sekwencje operacyjne kształtują wymagania weryfikacyjne. Dzięki dostosowaniu abstrakcyjnej semantyki do tych wzorców wykonania, wynikające z tego zobowiązania dowodowe zachowują wierność rzeczywistemu zachowaniu systemu. Wraz z wprowadzaniem nowych abstrakcji architektonicznych w ramach modernizacji, zespoły weryfikacyjne regenerują zobowiązania stopniowo, zapewniając, że pojawiające się warianty systemu pozostają zgodne z historycznie zweryfikowanymi warunkami poprawności. Dzięki temu formalna weryfikacja pozostaje ciągłą, zgodną z architekturą dyscypliną, a nie jednorazowym ćwiczeniem.

Projektowanie oparte na umowach i zakładanie gwarancji dla złożonych interfejsów systemowych

Projektowanie oparte na kontraktach zapewnia rygorystyczną metodę definiowania dokładnych oczekiwań dotyczących zachowania krytycznych komponentów systemu. W środowiskach o wysokim poziomie bezpieczeństwa i wrażliwych na modernizację, komponenty rzadko działają w izolacji. Ich prawidłowe zachowanie zależy od gwarancji udzielonych przez moduły nadrzędne i podrzędne. Kontrakty uchwycają te relacje jako sformalizowane założenia i gwarancje, które definiują, jak komponenty muszą zachowywać się w każdych dopuszczalnych warunkach. Kontrakty te stają się podstawą systematycznej weryfikacji, ponieważ przekształcają luźno zdefiniowane wymagania w precyzyjne, logiczne specyfikacje. Wraz z zastępowaniem systemów monolitycznych przez architektury rozproszone i projekty zorientowane na usługi, projektowanie oparte na kontraktach staje się niezbędne dla utrzymania przewidywalnego zachowania operacyjnego.

Rozumowanie oparte na założeniu gwarancji pozwala zespołom weryfikacyjnym na dekompozycję dużych systemów na łatwe do zarządzania podzbiory. Zamiast dowodzić właściwości całego systemu naraz, każdy komponent jest weryfikowany niezależnie za pomocą swojego kontraktu. System globalny jest poprawny, jeśli wszystkie kontrakty pozostają wzajemnie spójne. To rozumowanie kompozycyjne jest szczególnie ważne w inicjatywach modernizacyjnych, ponieważ starsze komponenty często zawierają ukryte założenia, które różnią się od tych oczekiwanych w zmodernizowanych usługach. Prace analityczne związane z spójność międzyplatformowa Pokazuje, jak niedopasowania wprowadzone podczas modernizacji mogą rozprzestrzeniać subtelne błędy, jeśli założenia dotyczące interfejsu nie zostaną sformalizowane. Projektowanie oparte na kontraktach zapobiega tym niespójnościom poprzez egzekwowanie jasnych i weryfikowalnych granic behawioralnych.

Definiowanie precyzyjnych obowiązków interfejsu w heterogenicznych komponentach

Systemy krytyczne często zawierają heterogeniczne komponenty, które różnią się modelami czasowymi, semantyką stanu, konwencjami obsługi błędów i formatami komunikatów. Projektowanie oparte na kontraktach zapewnia ustrukturyzowane podejście do definiowania odpowiedzialności wykraczających poza te granice. Rozważmy program modernizacji migrujący moduł rozpatrywania roszczeń z procesu wsadowego na komputerze mainframe do mikrousługi sterowanej zdarzeniami. Komponent legacy zakłada, że rekordy docierają w kolejności sortowanej, a ponowne próby są realizowane poprzez zaplanowane ponowne uruchomienia wsadowe. Zmodernizowany komponent może jednak odbierać nieuporządkowane zdarzenia asynchroniczne o różnym stopniu częściowego ukończenia. Bez jawnych kontraktów interfejsowych, rozbieżność między oczekiwaniami prowadzi do niespójnych aktualizacji stanu lub ukrytej rozbieżności danych.

Inżynierowie weryfikacji rozpoczynają od udokumentowania warunków wstępnych, jakie przyjmuje usługa odbiorcza, takich jak ograniczenia dotyczące kolejności danych czy prawidłowe kombinacje pól. Następnie definiują gwarancje, takie jak monotoniczne aktualizacje rekordów czy ograniczone czasy reakcji. Wnioski z analiz wpływ ewolucji schematu Często prowadzą do odkrycia ukrytych konwencji. Po ustanowieniu kontraktów inżynierowie weryfikują, czy każdy komponent spełnia swoje gwarancje, gdy spełnione są jego założenia. Ten proces zapewnia integralność architektury, nawet gdy modernizacja modyfikuje topologię wykonania, semantykę harmonogramowania lub środowiska wdrożeniowe. Kontrakty pełnią również funkcję artefaktów regresji, które gwarantują, że przyszłe ulepszenia nie będą po cichu naruszać ustalonych granic behawioralnych.

Weryfikacja składu w programach modernizacji na dużą skalę

Rozumowanie z założeniem gwarancji umożliwia weryfikację na dużą skalę poprzez rozłożenie dużych zobowiązań dowodowych systemu na mniejsze, weryfikowalne jednostki. Jest to szczególnie istotne dla przedsiębiorstw modernizujących systemy z milionami linii kodu na wielu platformach. Próba monolitycznego rozumowania o takich systemach jest obliczeniowo niewykonalna. Rozumowanie kompozycyjne rozwiązuje ten problem poprzez weryfikację każdego komponentu przy wyraźnie określonych założeniach. Te lokalne dowody są następnie komponowane w celu wywnioskowania poprawności na poziomie systemu.

System trasowania transportu zapewnia użyteczny scenariusz. Starsze moduły obliczają optymalne trasy za pomocą algorytmów deterministycznych. Zmodernizowane mikrousługi wprowadzają równoległą eksplorację ścieżek, asynchroniczne przesyłanie komunikatów i rozproszone pamięci podręczne danych. Bez ustrukturyzowanej dekompozycji, kompleksowa weryfikacja poprawności trasowania staje się niewykonalna. Zespoły weryfikacyjne definiują kontrakty, które obejmują wymagane zachowania, takie jak spójność aktualizacji trasowania czy dostępność indeksów geoprzestrzennych. Badania związane z analiza wpływu na modernizację Podkreślają, jak często tradycyjne założenia pozostają niejawne. Gdy umowy precyzują te obowiązki, każdy komponent jest weryfikowany niezależnie, co sprawia, że cały proces wnioskowania jest łatwy do zrozumienia. W miarę jak modernizacja przebiega etapami, weryfikacja kompozycyjna zapewnia, że nowo wprowadzone usługi zachowują poprawność nawet przed zakończeniem pełnej migracji.

Radzenie sobie z niepewnymi i zmiennymi warunkami środowiskowymi w systemach rozproszonych

Systemy rozproszone działają w zmiennych warunkach, które wpływają na opóźnienia, przepustowość, kolejność i zachowanie błędów. Projektowanie oparte na kontraktach uwzględnia te niepewności poprzez formalizowanie założeń środowiskowych, które muszą być spełnione, aby gwarancje systemu pozostały ważne. Na przykład, system koordynacji płatności może zakładać górne ograniczenia opóźnień komunikatów, minimalne gwarancje spójności od usług pamięci masowej lub przewidywalne zachowanie ponawiania prób od zależnych mikrousług. Założenia te stają się częścią kontraktu i pozwalają zespołom weryfikacyjnym precyzyjnie określić, kiedy gwarancje mają zastosowanie.

Podczas modernizacji takich systemów często zmieniają się parametry środowiskowe. Migracja do regionów chmurowych wprowadza dodatkowe zróżnicowanie sieci. Zastąpienie synchronicznych wywołań bazy danych asynchronicznymi kolejkami zmienia semantykę porządkowania. Wnioski analityczne z zachowania jednoczesnego wykonywania Ujawniają, jak zmiany środowiskowe wpływają na logikę komponentów. Kontrakty uwzględniają te zależności, aby zapewnić poprawność w różnych warunkach środowiska wykonawczego. Zespoły weryfikacyjne wykorzystują następnie rozumowanie „załóż i zagwarantuj”, aby udowodnić, że nawet w najgorszym, ale dopuszczalnym scenariuszu, globalne właściwości, takie jak żywotność, spójność danych i idempotentność, pozostają nienaruszone. Dzięki jawnemu dokumentowaniu założeń środowiskowych przedsiębiorstwa unikają przypadkowej regresji podczas zmian w architekturze.

Zapewnienie stabilności behawioralnej podczas wdrożeń przyrostowych i hybrydowych

Modernizacja rzadko odbywa się w ramach pojedynczej transformacji. Zamiast tego organizacje korzystają z architektur hybrydowych, w których starsze komponenty i zmodernizowane usługi współistnieją. Projektowanie oparte na kontraktach pomaga zachować stabilność w tych stanach przejściowych, określając dokładne interfejsy behawioralne, które muszą obowiązywać przed integracją. Rozważmy globalny system logistyczny, w którym śledzenie aktualizacji pierwotnie odbywało się za pośrednictwem scentralizowanego przetwarzania na komputerach mainframe. Migracja wprowadza rozproszone węzły przetwarzania i usługi specyficzne dla regionu. Brak udokumentowania założeń dotyczących interfejsów prowadzi do niespójnych aktualizacji lub nieuporządkowanych przejść między stanami.

Zespoły weryfikacyjne ustalają precyzyjne kontrakty, które opisują wymagane właściwości, takie jak gwarancje kolejności, kompletność zdarzeń i logikę walidacji. Wyniki analityczne dotyczące ryzyka dominującej zależności może ujawnić obszary, w których subtelne zmiany strukturalne powodują nieoczekiwane zachowanie. Rozumowanie z założeniem gwarancji pozwala zespołom lokalnie weryfikować poprawność komponentów przed ich integracją z wdrożeniami hybrydowymi. W miarę postępu modernizacji każdy nowy komponent jest weryfikowany w kontekście ewoluujących ram umownych. Ta etapowa walidacja gwarantuje, że system zachowuje globalne właściwości behawioralne, nawet gdy poszczególne moduły zmieniają szczegóły implementacji lub środowiska wykonawcze.

Integracja metod formalnych z procesami CI CD DevSecOps i Assurance

Włączenie formalnej weryfikacji do procesów dostarczania oprogramowania w przedsiębiorstwie wymaga przejścia od izolowanych kontroli poprawności do ciągłego, zautomatyzowanego wnioskowania. Systemy krytyczne dla bezpieczeństwa i systemy oparte na modernizacji działają w środowiskach, w których zmiany zachodzą często, często w rozproszonych zespołach i architekturach hybrydowych. Bez ciągłej weryfikacji nawet drobne aktualizacje grożą zmianą zachowania w sposób naruszający wcześniej zweryfikowane założenia. Dlatego organizacje włączają do procesów CI i CD dowodzenie twierdzeń, sprawdzanie modeli i walidację opartą na kontraktach, aby zapewnić synchronizację oczekiwań dotyczących poprawności z ewoluującymi bazami kodu. Ta integracja łączy rozwój, inżynierię jakości i zarządzanie architekturą.

Praktyki DevSecOps wzmacniają to dopasowanie, włączając obowiązki dotyczące bezpieczeństwa i poprawności w cały proces. Metody formalne zwiększają te obowiązki, identyfikując ryzyka strukturalne, których automatyczne testy nie są w stanie wykryć. Wprowadzenie usług w chmurze, granic mikrousług i wzorców sterowanych zdarzeniami zwiększa powierzchnię występowania defektów wynikających ze współbieżności, kolejności lub braku zgodności interfejsów. Badania takie jak badanie Integracja analizy CI CD Podkreśl, jak zautomatyzowane rozumowanie wspiera zarówno cele bezpieczeństwa, jak i modernizacji. Wiążąc formalne kontrole weryfikacji z każdym etapem zatwierdzenia, kompilacji lub wdrożenia, organizacje przekształcają poprawność w ciągłą i egzekwowalną dyscyplinę.

Wdrażanie funkcji sprawdzania modeli i weryfikacji właściwości w procesach kompilacji

Sprawdzanie modeli skutecznie integruje się z przepływami pracy CI CD, ponieważ może być uruchamiane automatycznie po każdej zmianie kodu, weryfikując, czy właściwości bezpieczeństwa, żywotności i uporządkowania pozostają nienaruszone. Jest to szczególnie ważne w przypadku inicjatyw modernizacyjnych na dużą skalę, w których komponenty są stopniowo przepisywane lub przeplatformowywane. Rozważmy migrację silnika obliczeniowego ryzyka przedsiębiorstwa z architektury mainframe opartej na przetwarzaniu wsadowym do rozproszonej topologii mikrousług. Nawet niewielkie zmiany w routingu komunikatów, interwałach harmonogramowania lub krokach walidacji danych mogą wprowadzić nowe ścieżki wykonywania, które naruszają oczekiwane niezmienniki.

Zespoły weryfikacyjne konfigurują etapy sprawdzania modeli w ramach potoku, aby były uruchamiane przy każdym scaleniu lub wdrożeniu. Etapy te generują modele stanów, stosują reguły abstrakcji i oceniają właściwości za pomocą ograniczonych lub nieograniczonych strategii wyszukiwania. Prace analityczne nad wykrywanie ryzyka regresji Zapewnia wgląd w identyfikację regresji wydajności i poprawności, które pojawiają się tylko w określonych warunkach czasowych lub obciążeniowych. Weryfikacja modeli uzupełnia te metody, zapewniając, że warunki strukturalne i logiczne są spełnione we wszystkich możliwych śladach wykonania. Podczas modernizacji każde pomyślne sprawdzenie potwierdza, że przyrostowe transformacje nie naruszają ustalonych gwarancji poprawności. Awarie generują ślady kontrprzykładów, które pomagają programistom w korygowaniu problemów przed ich wprowadzeniem do produkcji.

Wykorzystanie rozumowania symbolicznego do wykrywania subtelnych odchyleń logicznych w szybkich iteracjach

Narzędzia wnioskowania symbolicznego umożliwiają potokom wykrywanie odchyleń logicznych, które pomijają konwencjonalne testy. Narzędzia te oceniają ścieżki kodu, reprezentując zmienne i stany systemu symbolicznie, a nie konkretnie. Takie podejście ujawnia odchylenia strukturalne wprowadzone podczas refaktoryzacji, replatformizacji lub przeprojektowywania interfejsu. Typowy scenariusz obejmuje etapową modernizację modułu autoryzacji płatności w przedsiębiorstwie. Tradycyjna logika zawiera niejawne zachowanie awaryjne, które jest aktywowane tylko w rzadkich sytuacjach czasowych. Po ponownym zaimplementowaniu modułu jako usługi asynchronicznej, analiza symboliczna identyfikuje różnice w sposobie propagacji ścieżek błędów.

Po zintegrowaniu z przepływami pracy CI CD, rozumowanie symboliczne wychwytuje te odchylenia na wczesnych etapach procesu. Inżynierowie definiują właściwości symboliczne, takie jak warunki normalizacji, wymagania dotyczące kolejności czy niezmienne zobowiązania do zachowania. Statyczne spostrzeżenia z prac nad wzorce automatycznego przeglądu kodu Pokaż, jak rozumowanie statyczne i symboliczne współdziałają, aby ujawnić ukryte problemy. Silniki rozumowania symbolicznego działają w ramach procesu, aby porównać zachowanie przed i po każdej zmianie. Ten proces gwarantuje, że modernizacja nie wprowadzi subtelnych, ale istotnych błędów logicznych. W miarę jak systemy ewoluują w kierunku rozproszonych wzorców, kontrole symboliczne pomagają zachować równoważność między starszym zachowaniem a nowoczesną semantyką implementacji.

Włączanie walidacji umów do bram bezpieczeństwa DevSecOps

W miarę jak modernizacja mnoży interfejsy systemowe, projektowanie oparte na kontraktach staje się niezbędne do weryfikacji spójnego zachowania komponentów w różnych środowiskach. Potoki DevSecOps zawierają bramki walidacji kontraktów, które sprawdzają, czy komponenty spełniają zdefiniowane założenia i gwarancje. Bramki te zapobiegają wprowadzaniu niekompatybilnych zmian w górę łańcucha dostaw. Na przykład, w krajowym systemie informacji o ochronie zdrowia, usługi routingu skierowań opierają się na ścisłych ograniczeniach dotyczących kolejności i walidacji. Jeśli modernizacja zmienia formaty wiadomości, reguły kodowania lub semantykę kolejności, brak walidacji kontraktów umożliwia rozprzestrzenianie się błędnych aktualizacji w całym systemie.

Narzędzia do walidacji kontraktów analizują wprowadzane zmiany, sprawdzając, czy zrewidowane komponenty zachowują wymagane gwarancje behawioralne. Weryfikują również, czy założenia środowiskowe pozostają spełnione, biorąc pod uwagę zależności w dalszej części projektu. Wnioski z badań nad walidacja wpływu oparta na wyszukiwaniu Zilustruj, jak zrozumienie zależności przejściowych wpływa na definicję kontraktu. Podczas wykonywania potoku walidatory kontraktów blokują wdrożenia naruszające granice poprawności i zapewniają użyteczną diagnostykę. Gwarantuje to bezpieczny przebieg modernizacji, nawet gdy zespoły pracują równolegle w wielu komponentach i środowiskach wykonawczych.

Ustanawianie dowodów pewności poprzez ciągłe rozumowanie formalne

Weryfikacja formalna dostarcza dowodów wymaganych do certyfikacji bezpieczeństwa, zgodności z przepisami i zarządzania modernizacją. Zintegrowanie tych dowodów z procesami CI CD i DevSecOps przekształca proces zapewnienia bezpieczeństwa z działania okresowego w proces ciągły. Każdy artefakt dowodowy, ślad kontroli modelu czy zapis walidacji kontraktu staje się częścią historii audytowalnej, która dokumentuje poprawność systemu w czasie. Na przykład platforma uwierzytelniania biometrycznego obsługująca usługi sektora publicznego może wymagać udokumentowanych dowodów na to, że wszystkie aktualizacje zachowują gwarancje żywotności, integralność danych i semantykę odzyskiwania po awarii.

Pipelines automatycznie przechowują te artefakty i kojarzą je z identyfikatorami kompilacji, zdarzeniami wdrożeniowymi i zmianami architektonicznymi. Dzięki temu zespoły ds. zgodności mogą śledzić zobowiązania dotyczące poprawności na każdym etapie modernizacji. Prace analityczne nad mapowanie awarii krytycznych Pomaga organizacjom zrozumieć, jak rozprzestrzeniają się odchylenia, wspierając silniejsze argumenty dotyczące zapewnienia bezpieczeństwa. Dzięki wdrożeniu formalnych metod w zarządzanie procesami, przedsiębiorstwa utrzymują niezawodność operacyjną nawet w miarę ewolucji systemów. Ten ciągły rejestr weryfikacji kształtuje długoterminową strategię modernizacji poprzez identyfikację stabilnych komponentów, obszarów wrażliwych i pojawiających się wektorów ryzyka.

Skalowanie formalnej weryfikacji w starszych, heterogenicznych i wielojęzycznych bazach kodu

Skalowanie formalnej weryfikacji wymaga od organizacji wyjścia poza izolowane dowody i przyjęcia systematycznych strategii, które umożliwiają obsługę baz kodu na poziomie przedsiębiorstwa o długiej historii operacyjnej. Starsze systemy często obejmują wiele języków, formatów danych i modeli wykonania, tworząc środowiska weryfikacji, które znacząco różnią się od nowoczesnych, modułowych architektur. Systemy te obejmują programy wsadowe, komponenty sterowane zdarzeniami, języki specyficzne dla danej dziedziny oraz osadzone reguły biznesowe, utkane przez dekady stopniowych zmian. Zespoły weryfikacyjne muszą zatem ujednolicić różnorodną semantykę w ramach spójnego modelu i struktury wnioskowania. Wyzwanie nasila się, gdy modernizacja przebiega równolegle, ponieważ zarówno starszy, jak i nowoczesny kod muszą być weryfikowane jednocześnie. Analityczne perspektywy projektowanie integracji aplikacji Pokaż, jak heterogeniczne infrastruktury komplikują wnioskowanie międzykomponentowe. Formalna weryfikacja jest skuteczna tylko wtedy, gdy ta złożoność jest uwzględniona poprzez skalowalną abstrakcję i modularność.

Systemy poliglotyczne dodatkowo komplikują weryfikację, wprowadzając języki o różnych regułach typizacji, semantyce współbieżności, konwencjach obsługi błędów i charakterystyce środowiska uruchomieniowego. W wielu przedsiębiorstwach dekady inwestycji doprowadziły do powstania ekosystemów, w których współistnieją języki COBOL, Java, Python, SQL i zastrzeżone skrypty. Zapewnienie poprawności w takich środowiskach wymaga strategii weryfikacji, które uogólniają zachowanie bez utraty precyzji niezbędnej do zapewnienia żywotności, bezpieczeństwa i gwarancji uporządkowania. Wnioski z badań nad analiza grafu zależności Pokaż, jak mapowanie strukturalne ujawnia ukryte interakcje międzyjęzykowe, które muszą zostać uwzględnione w modelach formalnych. W miarę jak organizacje modernizują te wielojęzyczne środowiska do architektur rozproszonych lub natywnych dla chmury, skalowalna weryfikacja staje się niezbędna do zapobiegania regresjom i zachowania integralności operacyjnej.

Harmonizacja semantyki w wielu językach i paradygmatach wykonywania

Kluczową trudnością w weryfikacji systemów wielojęzycznych jest pogodzenie rozbieżnej semantyki językowej w ujednoliconą abstrakcję. Na przykład, starsza platforma przetwarzania danych ubezpieczeniowych może obejmować programy wsadowe w języku COBOL, oprogramowanie pośredniczące Java, logikę front-endu JavaScript oraz rozszerzenia analityczne Pythona. Każdy język charakteryzuje się unikalną semantyką w zakresie współbieżności, obsługi wyjątków, mutacji stanu i zarządzania pamięcią. Formalna weryfikacja wymaga spójnej abstrakcji w obrębie tych funkcji, aby modele dokładnie odzwierciedlały kompleksowe zachowanie systemu.

Aby to osiągnąć, zespoły weryfikacyjne konstruują profile semantyczne dla każdego języka, identyfikując konstrukcje wpływające na przepływ sterowania, przejścia między stanami i propagację błędów. Profile te stanowią podstawę modeli neutralnych językowo, takich jak rozszerzone maszyny stanowe lub symboliczne struktury relacyjne. Prace analityczne nad modernizacja technologii mieszanej Wyjaśnia, jak ewoluują zależności międzyjęzykowe podczas modernizacji. Na przykład, zastąpienie synchronicznych procedur COBOL asynchronicznymi mikrousługami zmienia semantykę komunikacji, która musi znaleźć odzwierciedlenie w modelach formalnych. Zespoły weryfikacyjne wykorzystują wnioskowanie symboliczne, interpretację abstrakcyjną i kontrakty interfejsowe do harmonizacji zachowań. Po ustanowieniu ujednoliconej semantyki, mechanizmy dowodzenia twierdzeń i weryfikacji modeli działają w ramach jednego spójnego modelu, umożliwiając skalowalną, kompleksową walidację właściwości poprawności.

Podział dużych baz kodu na moduły gotowe do weryfikacji

Duże systemy muszą być rozłożone na segmenty gotowe do weryfikacji, aby zachować ich przejrzystość. Próba modelowania i weryfikacji całej monolitycznej aplikacji jednocześnie prowadzi do niemożliwych do opanowania eksplozji stanów i trudnych do opanowania obowiązków dowodowych. Efektywne skalowanie wymaga partycjonowania w oparciu o granice architektoniczne, własność danych, fazy wykonania lub hierarchie zależności. Rozważmy globalny system sterowania produkcją z tysiącami interaktywnych programów. Niektóre komponenty zarządzają pobieraniem danych z czujników, inne koordynują obsługę materiałów, a moduły predykcyjne działają asynchronicznie w oparciu o modele statystyczne. Zespoły weryfikacyjne muszą zidentyfikować naturalne granice weryfikacji, które izolują stabilne jednostki behawioralne.

Statyczne spostrzeżenia z badania ryzyko rozprzestrzeniania się awarii Ujawniają, gdzie zależności są ściśle powiązane, a gdzie dekompozycja modułowa jest bezpieczna. Dzięki tym informacjom inżynierowie dzielą bazę kodu na moduły, które można niezależnie weryfikować przy ściśle określonych założeniach. Każdy moduł otrzymuje własny model stanu, niezmienniki i gwarancje czasowe. Po ponownym złożeniu modułów w system globalny, rozumowanie oparte na założeniu gwarancji zapewnia poprawność całej architektury. Takie podejście pozwala na liniowe skalowanie weryfikacji wraz z rozmiarem systemu, umożliwiając praktyczną adaptację w wielomilionowych bazach kodu poddawanych modernizacji.

Integracja modeli formalnych z rzeczywistą telemetrią operacyjną w celu określenia zakresu weryfikacji

Telemetria operacyjna dostarcza cennych informacji, które pomagają zespołom weryfikacyjnym określić, które zachowania są kluczowe dla modelowania i udowadniania. Starsze systemy często zawierają uśpione ścieżki kodu, przestarzałe funkcje lub rzadko generowane stany błędów, które zwiększają złożoność modelu bez poprawy wartości weryfikacji. Telemetria pomaga zidentyfikować najczęściej używane ścieżki, interakcje o najwyższym ryzyku i powtarzające się anomalie. Na przykład, silnik transakcyjny w handlu detalicznym może wykazywać rzadkie skoki współbieżności lub sporadyczne burze ponownych prób przy wysokim obciążeniu sezonowym. Telemetria identyfikuje te warunki, dzięki czemu modele weryfikacji uwzględniają istotne zachowania, jednocześnie bezpiecznie eliminując ścieżki nieosiągalne lub o niskiej wartości.

Badania nad analiza wpływu kierowana telemetrią Pokaż, jak rzeczywiste dane behawioralne usprawniają planowanie modernizacji. Zespoły weryfikacyjne stosują podobne techniki, korelując dane telemetryczne z modelami formalnymi. Na przykład, jeśli telemetria zidentyfikuje powtarzający się wzorzec impasu w określonych dystrybucjach danych, modele formalne uwzględniają te stany i rygorystycznie je oceniają. I odwrotnie, jeśli telemetria wskazuje, że starsza ścieżka zapasowa nie była realizowana od lat z powodu przestarzałej logiki biznesowej, ścieżka ta może zostać wyabstrahowana. Ta synergia zapewnia, że weryfikacja pozostaje skoncentrowana, skalowalna i dostosowana do rzeczywistych ryzyk operacyjnych podczas modernizacji.

Zapewnienie ciągłości weryfikacji w hybrydowych środowiskach starszej generacji

Modernizacja wprowadza środowiska hybrydowe, w których starsze komponenty działają równolegle z nowoczesnymi mikrousługami, platformami chmurowymi i architekturami sterowanymi zdarzeniami. Zapewnienie ciągłości weryfikacji w tych mieszanych topologiach jest jednym z najtrudniejszych aspektów formalnego rozumowania w skali przedsiębiorstwa. Każde środowisko narzuca inne reguły czasowe, mechanizmy komunikacji i gwarancje spójności. System, który kiedyś działał w oparciu o przewidywalne cykle wsadowe, może teraz opierać się na asynchronicznych zdarzeniach, rozproszonych pamięciach podręcznych i mechanizmach automatycznego skalowania, które wprowadzają niedeterminizm.

Zespoły weryfikacyjne konstruują modele pomostowe, które łączą starą semantykę z nowoczesnymi cechami środowiska wykonawczego. Badania analityczne nad redukcja ryzyka poprzez uproszczenie zależności pokazują, jak uproszczenie zależności poprawia odporność systemu. Podobne wnioski pozwalają określić granice weryfikacji, identyfikując miejsca, w których zmiany modernizacyjne wprowadzają nowe warunki czasowe lub porządkowe. Modele formalne łączą następnie tradycyjne ograniczenia, takie jak deterministyczne odczyty plików, z nowoczesnymi konstrukcjami, takimi jak spójność ostateczna czy asynchroniczne nadejście komunikatu. To hybrydowe modelowanie gwarantuje, że weryfikacja pozostaje prawidłowa na wszystkich etapach przejściowych. Wraz z postępem modernizacji, zweryfikowane modele ewoluują iteracyjnie, zachowując gwarancje poprawności nawet w przypadku drastycznych zmian w środowiskach wykonawczych.

Certyfikacja, zgodność i ślady audytu z formalnymi dowodami dla systemów krytycznych

Ramy certyfikacji dla lotnictwa, obronności, energetyki, finansów i infrastruktury publicznej wymagają deterministycznych dowodów na to, że systemy krytyczne zachowują się poprawnie we wszystkich dopuszczalnych warunkach. Tradycyjne testy oferują częściowy zakres, który nie jest w stanie spełnić tych rygorystycznych wymogów. Formalna weryfikacja wypełnia tę lukę, zapewniając matematycznie uzasadnione gwarancje, że właściwości bezpieczeństwa i żywotności są zachowane we wszystkich osiągalnych stanach. W miarę jak modernizacja przekształca starsze systemy w architektury rozproszone lub zorientowane na usługi, jednostki certyfikujące coraz częściej oczekują precyzyjnych dowodów wykazujących równoważność funkcjonalną z wcześniej zweryfikowanym zachowaniem. Ta zmiana odzwierciedla szerszy trend branżowy, w którym poprawność musi być stale wykazywana, a nie okresowo weryfikowana.

Systemy zgodności nakładają dodatkowe obowiązki, wymagając od organizacji śledzenia i dokumentowania ewolucji obowiązków dotyczących poprawności w czasie. Przepisy często wymagają artefaktów dowodowych, które dokładnie pokazują, jak aktualizacje systemów, decyzje dotyczące refaktoryzacji lub zmiany w architekturze wpływają na zachowanie operacyjne. Bez tych artefaktów organizacje ryzykują luki w audytach lub opóźnienia w certyfikacji. Możliwość generowania trwałych, identyfikowalnych dowodów staje się szczególnie ważna podczas modernizacji, gdzie dotychczasowe założenia, umowy dotyczące interfejsów i ograniczenia operacyjne szybko się zmieniają. Wskazówki analityczne z badań nadzór nad modernizacją Ilustruje, jak ustrukturyzowana dokumentacja wspiera długoterminowe zarządzanie systemem. Formalna weryfikacja rozszerza tę strukturę na obszar poprawności, generując gotowe do audytu artefakty, które wspierają zgodność w całym cyklu życia systemu.

Demonstracja właściwości bezpieczeństwa dla standardów certyfikacji przemysłowej

Certyfikacja bezpieczeństwa wymaga udowodnienia, że systemy spełniają krytyczne niezmienniki, takie jak ograniczone wyjścia, monotoniczne przejścia między stanami czy brak stanów niebezpiecznych. Branże takie jak lotnictwo i produkcja urządzeń medycznych narzucają rygorystyczne standardy, które wymagają udowodnienia właściwości bezpieczeństwa we wszystkich dopuszczalnych warunkach. Na przykład, podsystem zarządzania lotem musi gwarantować, że określone polecenia sterujące nie powodują oscylacji ani zachowań rozbieżnych. Starsze implementacje często opierają się na założonych niezmiennikach, które nigdy nie zostały formalnie udokumentowane. Podczas modernizacji założenia te mogą przestać obowiązywać ze względu na zmiany w czasie wykonywania, dystrybucji komunikatów lub semantyce harmonogramowania.

Formalna weryfikacja zapewnia matematyczne gwarancje, że niezmienniki bezpieczeństwa pozostają spójne w różnych transformowanych architekturach. Zespoły weryfikacyjne konstruują szczegółowe modele, które odzwierciedlają dynamikę systemu, ograniczenia środowiskowe i tryby awarii. Następnie wykorzystują dowodzenie twierdzeń lub sprawdzanie modeli, aby potwierdzić, że właściwości bezpieczeństwa pozostają nienaruszone. Perspektywy analityczne z badań nad krytyczny rozkład systemu Pomagają zespołom odkrywać ukryte założenia, które muszą być uwzględnione w modelach bezpieczeństwa. Jednostki certyfikujące mogą weryfikować powstałe artefakty dowodowe, które obejmują definicje niezmienników, kroki dowodowe i analizy kontrprzykładów. Ten poziom rygoru gwarantuje, że modernizacja nie narusza gwarancji bezpieczeństwa, a nowo wdrożone architektury pozostają certyfikowalne w ramach obowiązujących przepisów.

Tworzenie dokumentacji gotowej do zgodności z przepisami na podstawie artefaktów metod formalnych

Ramy zgodności wymagają od organizacji prowadzenia szczegółowej dokumentacji, która pokazuje, jak każda aktualizacja systemu wpływa na działanie systemu. Dokumentacja ta musi być wewnętrznie spójna w różnych wersjach i umożliwiać śledzenie zmian do źródła. Weryfikacja formalna generuje ustrukturyzowane artefakty, takie jak definicje niezmienników, argumenty redukcji, dowody żywotności i wyniki kontroli śledzenia, które spełniają te wymagania dokumentacyjne. Rejestrując te artefakty w systemach zarządzania weryfikacją, organizacje tworzą trwałe rejestry, które audytorzy mogą analizować bez konieczności rekonstruowania analizy od podstaw.

Rozważmy platformę do rozliczania transakcji finansowych przechodzącą transformację z monolitycznej logiki wsadowej na rozproszone przetwarzanie transakcji. Zespoły ds. zgodności muszą wykazać, że integralność danych, atomowość transakcji i przepływy autoryzacji nie zostały naruszone. Wnioski z analizy zapewnienie integralności Pokaż, jak strukturalne ramy rozumowania ujawniają semantykę błędów, która wpływa na jakość dokumentacji. Formalne artefakty pozwalają organizacjom powiązać każdą aktualizację z konkretnymi kontrolami poprawności, w tym z tym, czy niezmienniki zostały ponownie zweryfikowane i czy podczas sprawdzania modelu pojawiły się jakiekolwiek odchylenia. Artefakty te stają się częścią ciągłego śladu audytu, który wspiera ocenę zgodności w trakcie i po modernizacji.

Zachowanie możliwości śledzenia od wymagań do obowiązków dowodowych