Pisanie wydajnego, bezpiecznego i łatwego w utrzymaniu kodu Python to wyzwanie, z którym mierzy się każdy programista. Wraz z rozwojem projektów, złożoność kodu wzrasta, co utrudnia wykrywanie błędów, luk w zabezpieczeniach i wąskich gardeł wydajnościowych. Właśnie tutaj przydają się narzędzia do statycznej analizy kodu. Python stają się nieocenione. Te narzędzia pomagają programistom analizować kod bez jego wykonywania, umożliwiając im wykrywanie problemów, takich jak wycieki pamięci, nieefektywnych algorytmów i zagrożeń bezpieczeństwa na wczesnym etapie procesu rozwoju. Dzięki integracji analiza statyczna do swojego przepływu pracy możesz poprawić jakość kodu, zoptymalizować złożoność czasową i zapewnić zgodność z najlepszymi praktykami, takimi jak PEP 8 i zasady czystego kodowania.

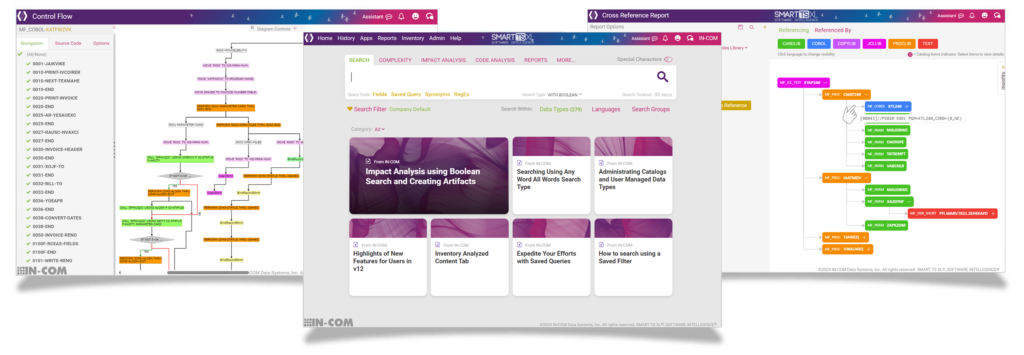

Przejrzystość ryzyka modernizacji

Smart TS XL usprawnia podejmowanie decyzji dotyczących bramek Python DevOps, osadzając wyniki skanera w kontekście behawioralnym i zależności.

Przeglądaj terazStatyczna analiza kodu wykracza poza proste sprawdzanie składni – ocenia złożoność kodu, błędy logiczne i wydajność w czasie wykonywania. Identyfikując nieużywane zmienne, zbędne pętle i nieoptymalne algorytmy, narzędzia te pomagają zmniejszyć dług techniczny i zwiększyć łatwość utrzymania. Co więcej, odgrywają kluczową rolę w audycie bezpieczeństwa, wykrywając potencjalne luki w zabezpieczeniach, zanim staną się one podatne na wykorzystanie. Niezależnie od tego, czy pracujesz nad małym skryptem Pythona, czy nad aplikacją o dużej skali, włączenie analizy statycznej gwarantuje wydajność, skalowalność i bezpieczeństwo kodu. W tym przewodniku dowiesz się, jak programiści Pythona mogą wykorzystać te narzędzia do poprawy wydajności, bezpieczeństwa i jakości kodu.

20 niezbędnych narzędzi do analizy kodu statycznego dla Pythona

Smart TS XL

Smart TS XL to wydajne, oparte na sztucznej inteligencji narzędzie do statycznej analizy kodu i oceny wpływu, przeznaczone do nowoczesnego programowania w Pythonie. Zapewnia niezrównaną dokładność, wydajność i bezpieczeństwo w zarządzaniu złożonymi bazami kodu Pythona, co czyni je niezbędnym rozwiązaniem dla przedsiębiorstw, zespołów programistycznych i specjalistów ds. cyberbezpieczeństwa. Dzięki możliwości analizy milionów linii kodu Pythona w ciągu kilku sekund, Smart TS XL gwarantuje skalowalność, łatwość konserwacji i zgodność aplikacji z najlepszymi praktykami branżowymi.

Niezrównana prędkość i skalowalność

- Przeprowadza szczegółową analizę kodu statycznego w czasie rzeczywistym, wykrywając luki w zabezpieczeniach i nieefektywności w ciągu kilku sekund.

- Przetwarza rozległe bazy kodu Python bez obniżania wydajności, dzięki czemu nadaje się do projektów na skalę korporacyjną.

- Wspiera zespoły każdej wielkości, zapewniając bezproblemową integrację z procesami programistycznymi i umożliwiając wielu programistom jednoczesną analizę kodu.

Kompleksowy audyt jakości kodu i bezpieczeństwa

Smart TS XL oferuje dogłębną, statyczną analizę kodu, identyfikując luki w zabezpieczeniach, nieefektywne wzorce kodu i słabości strukturalne, zanim spowodują one problemy w środowisku produkcyjnym. Wykorzystuje technologię opartą na sztucznej inteligencji, aby dostarczać precyzyjne, kontekstowe analizy.

- Automatycznie wykrywa luki w zabezpieczeniach, takie jak ryzyko wstrzyknięcia kodu SQL, zakodowane na stałe dane uwierzytelniające i niebezpieczne korzystanie z interfejsu API.

- Analizuje notację Big O w celu optymalizacji wydajności algorytmu i zwiększenia wydajności aplikacji.

- Flagi eliminują zbędne pętle, nadmierne użycie pamięci i niepotrzebne przechowywanie obiektów, zapewniając efektywne zarządzanie pamięcią.

- Zapewnia zgodność ze standardami kodowania Pythona, takimi jak PEP 8, i najlepszymi praktykami bezpieczeństwa.

Znaczne oszczędności kosztów i zwrot z inwestycji

- Skraca czas przeglądu kodu o 30-40%, pozwalając zespołom programistycznym skupić się na innowacjach, a nie na debugowaniu.

- Minimalizuje kosztowne naprawy po wdrożeniu dzięki wczesnemu wykrywaniu luk w zabezpieczeniach i nieefektywności w procesie tworzenia oprogramowania.

- Zmniejsza koszty infrastruktury poprzez optymalizację wykorzystania pamięci i obciążenia procesora w aplikacjach Python.

Lepsza jakość oprogramowania i łatwość konserwacji

- Wykrywa i eliminuje ukryte zależności, nieużywane importy i nieefektywne struktury kodu, które spowalniają aplikacje.

- Zmniejsza dług techniczny poprzez identyfikację złożonego lub nieaktualnego kodu, który wymaga refaktoryzacji.

- Poprawia czytelność i łatwość konserwacji kodu Pythona poprzez egzekwowanie spójnych, czystych praktyk kodowania.

- Tworzy raporty z możliwymi do podjęcia działania, zawierające szczegółowe wyjaśnienia i zalecenia dotyczące rozwiązywania problemów w kodzie.

Doskonałe zarządzanie wiedzą i wzrost produktywności

- Przyspiesza proces wdrażania nowych programistów, zapewniając przejrzystą dokumentację i wgląd w kod wspomagany sztuczną inteligencją.

- Automatyzuje transfer wiedzy między zespołami, zmniejszając konieczność korzystania z usług starszych programistów w zakresie analizy statycznej kodu.

- Usprawnia współpracę między zespołami programistycznymi i bezpieczeństwa dzięki scentralizowanemu repozytorium raportów analizy statycznej.

- Wykorzystuje zaawansowane wskaźniki złożoności, takie jak złożoność cyklomatyczna, aby pomóc zespołom w ustalaniu priorytetów działań refaktoryzacyjnych.

Branże i typy klientów

Smart TS XL to niezbędne narzędzie dla branż wymagających **wysokiego poziomu bezpieczeństwa, optymalizacji wydajności i tworzenia aplikacji Python na dużą skalę**. Obejmuje to:

- Usługi finansowe – zapewnia zgodność z ramami regulacyjnymi i zapobiega oszukańczym praktykom kodowania.

- Opieka zdrowotna – chroni poufne dane pacjentów i zapewnia zgodność z przepisami bezpieczeństwa w aplikacjach medycznych.

- Firmy technologiczne – optymalizuje wydajność i bezpieczeństwo rozwiązań programistycznych na dużą skalę opartych na języku Python.

- Agencje rządowe – zapewnia zgodność z protokołami cyberbezpieczeństwa i zapobiega naruszeniom danych.

- Handel detaliczny i e-commerce – wykrywa luki w zabezpieczeniach systemów przetwarzania płatności i interfejsów API.

Wdrażanie i integracja

- Wdrożenie w ciągu kilku godzin przy **minimalnych zależnościach systemowych**.

- Pełna integracja z **GitHub, GitLab, Bitbucket, Jenkins i innymi narzędziami CI/CD**.

- Obsługuje **pełne i przyrostowe skanowanie kodu** w celu ciągłego monitorowania.

- Można skonfigurować do **automatycznego wykonywania**, zmniejszając w ten sposób ręczne obciążenie zespołów programistycznych

Pylint

Pylint to powszechnie używane narzędzie do statycznej analizy kodu, zaprojektowane w celu poprawy jakości i łatwości utrzymania kodu w Pythonie. Pomaga programistom wykrywać błędy składniowe, egzekwować standardy kodowania i identyfikować nieefektywne rozwiązania przed wykonaniem kodu. Analizując kod źródłowy pod kątem potencjalnych problemów, takich jak redundantne zmienne, nieużywane importy i złożone wyrażenia, Pylint zapewnia zgodność projektów z najlepszymi praktykami Pythona. Dostarcza szczegółowy wynik jakości, pomagając zespołom poprawić czytelność, zmniejszyć dług techniczny i utrzymać spójność kodu w różnych zespołach programistycznych i projektach.

Kluczowe funkcje

- Przeprowadza kompleksową analizę statyczną w celu wykrycia błędów, złych praktyk i podejrzanych kodów.

- Zapewnia zgodność z PEP 8, gwarantując jednolite formatowanie i spójność.

- Generuje liczbowy wynik jakości kodu w celu śledzenia ulepszeń na przestrzeni czasu.

- Możliwość dostosowania konfiguracji reguł pozwala zespołom dostosować kontrole do konkretnych potrzeb projektu.

- Integruje się z Jenkins, GitHub Actions i innymi narzędziami CI/CD w celu zapewnienia automatycznej analizy.

- Identyfikuje nieefektywne pętle, zbędne obliczenia i nieużywane zmienne.

Obszary do poprawy

Surowy zestaw reguł Pylint może generować dużą liczbę ostrzeżeń, co może przytłaczać programistów, szczególnie w dużych projektach. Zespoły często muszą dopracowywać konfiguracje, aby odfiltrować niekrytyczne alerty i zredukować szum informacyjny. Bez odpowiedniej personalizacji programiści mogą poświęcać więcej czasu na rozwiązywanie drobnych naruszeń stylu, zamiast skupiać się na faktycznych ulepszeniach kodu.

Chociaż Pylint doskonale sprawdza się w egzekwowaniu stylu kodu, brakuje mu wbudowanego wykrywania luk w zabezpieczeniach. Projekty wymagające dogłębnej analizy bezpieczeństwa potrzebują dodatkowych narzędzi zapewniających kompleksową ochronę. Ponadto analiza Pylint może być zasobożerna, co wydłuża czas wykonywania aplikacji na dużą skalę, czyniąc go mniej odpowiednim dla projektów o ścisłych ograniczeniach wydajnościowych.

Pylint

Pylint to powszechnie używane narzędzie do statycznej analizy kodu, zaprojektowane w celu poprawy jakości i łatwości utrzymania kodu w Pythonie. Pomaga programistom wykrywać błędy składniowe, egzekwować standardy kodowania i identyfikować nieefektywne rozwiązania przed wykonaniem kodu. Analizując kod źródłowy pod kątem potencjalnych problemów, takich jak redundantne zmienne, nieużywane importy i złożone wyrażenia, Pylint zapewnia zgodność projektów z najlepszymi praktykami Pythona. Dostarcza szczegółowy wynik jakości, pomagając zespołom poprawić czytelność, zmniejszyć dług techniczny i utrzymać spójność kodu w różnych zespołach programistycznych i projektach.

Kluczowe funkcje

- Przeprowadza kompleksową analizę statyczną w celu wykrycia błędów, złych praktyk i podejrzanych kodów.

- Zapewnia zgodność z PEP 8, gwarantując jednolite formatowanie i spójność.

- Generuje liczbowy wynik jakości kodu w celu śledzenia ulepszeń na przestrzeni czasu.

- Możliwość dostosowania konfiguracji reguł pozwala zespołom dostosować kontrole do konkretnych potrzeb projektu.

- Integruje się z Jenkins, GitHub Actions i innymi narzędziami CI/CD w celu zapewnienia automatycznej analizy.

- Identyfikuje nieefektywne pętle, zbędne obliczenia i nieużywane zmienne.

Obszary do poprawy

Surowy zestaw reguł Pylint może generować dużą liczbę ostrzeżeń, co może przytłaczać programistów, szczególnie w dużych projektach. Zespoły często muszą dopracowywać konfiguracje, aby odfiltrować niekrytyczne alerty i zredukować szum informacyjny. Bez odpowiedniej personalizacji programiści mogą poświęcać więcej czasu na rozwiązywanie drobnych naruszeń stylu, zamiast skupiać się na faktycznych ulepszeniach kodu.

Chociaż Pylint doskonale sprawdza się w egzekwowaniu stylu kodu, brakuje mu wbudowanego wykrywania luk w zabezpieczeniach. Projekty wymagające dogłębnej analizy bezpieczeństwa potrzebują dodatkowych narzędzi zapewniających kompleksową ochronę. Ponadto analiza Pylint może być zasobożerna, co wydłuża czas wykonywania aplikacji na dużą skalę, czyniąc go mniej odpowiednim dla projektów o ścisłych ograniczeniach wydajnościowych.

Czarny

Black to niezwykle opiniotwórczy formater kodu Pythona, który wymusza spójny styl kodowania w różnych projektach. W przeciwieństwie do tradycyjnych linterów, Black automatycznie formatuje kod zgodnie z rygorystycznymi zasadami formatowania, eliminując dyskusje na temat stylu kodu w zespołach. Zapewniając jednolitą strukturę, poprawia czytelność i łatwość konserwacji kodu, jednocześnie redukując potrzebę ręcznego formatowania. Black jest szeroko stosowany zarówno w środowiskach open source, jak i korporacyjnych, oferując programistom „zaczernioną” bazę kodu, zgodną z najlepszymi praktykami, bez konieczności ręcznej ingerencji.

Kluczowe funkcje

- Automatycznie formatuje kod Pythona w celu zachowania spójnego stylu.

- Narzuca ścisły, oparty na opiniach styl, który ogranicza potrzebę ręcznego podejmowania decyzji dotyczących formatowania.

- Współpracuje bezproblemowo z hakami pre-commit Git, procesami CI/CD i popularnymi środowiskami IDE.

- Obsługuje automatyczne zawijanie wierszy i restrukturyzację kodu w celu poprawy czytelności.

- Przyspiesza przeglądy kodu, zapewniając, że cały kod podlega tym samym regułom formatowania.

- Zgodność z różnymi wersjami języka Python sprawia, że jest to niezawodne narzędzie do długoterminowych projektów.

Ograniczenia do rozważenia

Chociaż Black wymusza spójny styl kodowania, jego ścisłe reguły formatowania mogą nie odpowiadać preferencjom każdego programisty. W przeciwieństwie do innych narzędzi do analizy statycznej, nie wykonuje lintingu w celu sprawdzenia jakości, złożoności ani bezpieczeństwa kodu, co oznacza, że w celu przeprowadzenia kompleksowej analizy należy go używać razem z innymi narzędziami, takimi jak Flake8 czy Pylint.

Black oferuje również ograniczone możliwości personalizacji, ponieważ stosuje uniwersalne podejście do formatowania. Programiści poszukujący bardziej elastycznej kontroli nad formatowaniem mogą uznać to za ograniczające. Ponadto, w dużych projektach z wieloma współautorami, przejście na Black może wymagać znacznych dostosowań, jeśli istniejące standardy formatowania różnią się od narzuconego stylu Black.

Mypy

Mypy to statyczny moduł sprawdzający typy dla Pythona, który pomaga programistom wychwytywać błędy związane z typami przed uruchomieniem. Wprowadzając opcjonalne adnotacje typów, Mypy zwiększa niezawodność i łatwość konserwacji kodu, czyniąc Pythona bardziej przewidywalnym i łatwiejszym w debugowaniu. Bezproblemowo integruje się z projektami Pythona, zapewniając wczesne informacje zwrotne o potencjalnych niezgodnościach typów, brakujących argumentach i nieprawidłowych typach zwracanych. Mypy jest szeroko stosowany w aplikacjach na dużą skalę, gdzie bezpieczeństwo typów jest niezbędne do zapobiegania drobnym błędom w czasie wykonywania i poprawy jakości kodu.

Kluczowe funkcje

- Wykonuje statyczną kontrolę typów w celu wykrycia niezgodności typów przed rozpoczęciem działania.

- Obsługuje stopniowe wpisywanie, umożliwiając programistom stopniowe korzystanie ze wskazówek dotyczących pisania.

- Zwiększa łatwość utrzymania kodu, wymuszając spójność typów pomiędzy funkcjami i modułami.

- Integruje się z procesami CI/CD w celu wczesnego wychwytywania błędów związanych z typem w fazie tworzenia.

- Zgodność z wbudowanymi wskazówkami dotyczącymi typów języka Python i bibliotekami innych firm.

- Współpracuje z linterami, takimi jak Flake8 i Pylint, umożliwiając kompleksową analizę statyczną.

Rozważania i wyzwania

Chociaż Mypy zwiększa bezpieczeństwo kodu, wymaga od programistów dodawania wskazówek dotyczących typów, co może być czasochłonne, zwłaszcza w przypadku dużych baz kodu, które pierwotnie nie były projektowane z adnotacjami typów. Zespoły niezaznajomione ze sprawdzaniem typów mogą napotkać trudności w nauce korzystania z Mypy, ponieważ wymusza on większą dyscyplinę kodowania.

Mypy nie wykrywa błędów w czasie wykonywania ani nie wymusza reguł stylu kodu, co oznacza, że należy go używać razem z tradycyjnymi linterami i narzędziami bezpieczeństwa w celu przeprowadzenia pełnej analizy. Ponadto, niektóre biblioteki zewnętrzne mogą nie posiadać pełnych adnotacji typów, co w pewnych przypadkach może prowadzić do niekompletnych lub niedokładnych kontroli typów.

Bandyta

Bandit to skoncentrowane na bezpieczeństwie narzędzie do statycznej analizy kodu, zaprojektowane specjalnie dla aplikacji Python. Skanuje kod źródłowy w poszukiwaniu typowych luk w zabezpieczeniach, takich jak zakodowane na stałe dane uwierzytelniające, ataki SQL injection i niebezpieczne użycie funkcji. Dzięki integracji Bandit z procesami rozwoju oprogramowania, zespoły mogą wcześnie identyfikować i naprawiać luki w zabezpieczeniach, zmniejszając ryzyko naruszeń. Bandit jest szeroko stosowany w projektach wymagających szczególnego bezpieczeństwa, co czyni go niezbędnym narzędziem dla programistów, dla których bezpieczeństwo aplikacji i zgodność z przepisami są priorytetem.

Kluczowe funkcje

- Wykrywa typowe luki w zabezpieczeniach, w tym zakodowane na stałe hasła i słabe praktyki kryptograficzne.

- Wykonuje statyczne skanowanie kodu w celu zidentyfikowania niebezpiecznych wywołań funkcji i potencjalnego ryzyka wstrzyknięcia.

- Zapewnia szczegółowe raporty bezpieczeństwa z poziomami ważności w celu ustalenia priorytetów poprawek.

- Integruje się z procesami CI/CD w celu wymuszenia kontroli bezpieczeństwa przed wdrożeniem.

- Obsługuje niestandardowe konfiguracje reguł w celu dostosowania zasad bezpieczeństwa do konkretnych potrzeb projektu.

- Współpracuje z innymi narzędziami do analizy kodu i analiz statycznych, umożliwiając kompleksowy przegląd kodu.

Ograniczenia i wyzwania

Chociaż Bandit skutecznie wykrywa luki w zabezpieczeniach, koncentruje się głównie na analizie statycznej i nie jest w stanie identyfikować problemów z bezpieczeństwem w czasie wykonywania. Programiści powinni uzupełnić go o dynamiczne testy bezpieczeństwa i ręczne przeglądy kodu, aby uzyskać bardziej szczegółową ocenę bezpieczeństwa.

Skuteczność Bandita zależy od dobrze utrzymanych zestawów reguł, które mogą wymagać częstych aktualizacji w celu uwzględnienia pojawiających się zagrożeń. Dodatkowo, może on generować fałszywe alarmy, co wymaga od programistów precyzyjnego dostrojenia konfiguracji w celu uzyskania optymalnych rezultatów. Projekty o złożonych wymaganiach bezpieczeństwa mogą wymagać dodatkowych narzędzi, aby spełnić standardy zgodności.

Pirat

Pyright to szybki i wydajny statyczny moduł sprawdzający typy dla języka Python, opracowany przez firmę Microsoft. Został zaprojektowany z myślą o zaawansowanej inferencji typów, pomagając programistom wykrywać błędy związane z typami na wczesnym etapie procesu tworzenia. Pyright oferuje wyższą wydajność w porównaniu z innymi modułami sprawdzającymi typy, co czyni go idealnym rozwiązaniem dla dużych baz kodu. Obsługuje stopniowe typowanie, pozwalając programistom na dostosowywanie podpowiedzi dotyczących typów we własnym tempie. Integrując Pyright z procesem pracy, zespoły mogą poprawić niezawodność kodu, łatwość utrzymania i kompatybilność między różnymi wersjami języka Python.

Kluczowe funkcje

- Wykonuje statyczną kontrolę typów z szybkim i dokładnym wnioskowaniem typu.

- Obsługuje stopniowe wpisywanie, umożliwiając stopniowe przyjmowanie wskazówek dotyczących typu.

- Bezproblemowa integracja z programem Visual Studio Code i innymi edytorami.

- Zoptymalizowany pod kątem szybkości, dzięki czemu nadaje się do dużych projektów Python.

- Wykrywa niezgodności typów, nieprawidłowe sygnatury funkcji i brakujące argumenty.

- Zawiera szczegółowe komunikaty o błędach i sugestie typów, co usprawnia debugowanie.

Wyzwania i rozważania

Chociaż Pyright to doskonały moduł do weryfikacji typów, jego rygorystyczne egzekwowanie może wymagać od programistów gruntownej refaktoryzacji kodu, szczególnie w projektach z dynamicznym typowaniem. Dostosowanie się do jego zasad może być czasochłonne dla zespołów niezaznajomionych ze wskazówkami dotyczącymi typów.

Ponadto, Pyright koncentruje się wyłącznie na sprawdzaniu typów i nie analizuje kodu pod kątem luk w zabezpieczeniach ani błędów stylistycznych. Programiści poszukujący kompleksowej analizy statycznej mogą potrzebować połączyć go z innymi narzędziami, takimi jak Pylint lub Bandit, aby zapewnić pełne pokrycie jakości kodu.

Pytype

Pytype to narzędzie do statycznego wnioskowania typów opracowane przez Google, które analizuje kod Pythona w celu wykrywania błędów typu bez konieczności stosowania jawnych adnotacji. Pozwala programistom zachować dynamiczną naturę Pythona, jednocześnie korzystając z funkcji sprawdzania typów. Wykorzystując głęboką analizę kodu, Pytype identyfikuje niezgodności typów, nieprawidłowe wywołania funkcji i nieoczekiwane wartości zwracane. Jest szeroko stosowane w projektach wymagających solidnej walidacji typów bez konieczności stosowania obszernych adnotacji ręcznych.

Kluczowe funkcje

- Wykonuje wnioskowanie typu bez konieczności podawania jawnych wskazówek dotyczących typu.

- Wykrywa nieprawidłowe wywołania funkcji, niezgodności typów zwracanych i niespójności typów zmiennych.

- Automatycznie generuje adnotacje typu w celu ulepszenia dokumentacji kodu.

- Działa z projektami Python bez typu i z częściowym typem.

- Integruje się z procesami CI/CD w celu zautomatyzowanej walidacji typów.

- Obsługuje sprawdzanie bibliotek innych firm pod kątem potencjalnych problemów związanych z typami.

Potencjalne ograniczenia

Chociaż Pytype oferuje zaawansowane wnioskowanie typów, nie zawsze może ono dokładnie wnioskować o typach w złożonym, dynamicznym kodzie, co prowadzi do fałszywych wyników lub pominiętych błędów. Programiści pracujący z konstrukcjami o dużej dynamice mogą potrzebować uzupełnić je o wyraźne wskazówki dotyczące typów.

Ponadto Pytype nie przeprowadza kontroli bezpieczeństwa ani nie egzekwuje wytycznych dotyczących stylu. Zespoły wymagające pełnej analizy statycznej mogą potrzebować połączenia go z innymi narzędziami, takimi jak Bandit do audytu bezpieczeństwa lub Black do formatowania kodu.

sortuję

isort to narzędzie Pythona, które automatycznie sortuje i organizuje instrukcje importu, zapewniając spójność i czytelność w różnych projektach. Restrukturyzując importy w określonej kolejności, isort eliminuje niepotrzebne różnice w stylu kodu i poprawia łatwość utrzymania. Bezproblemowo integruje się z edytorami kodu, systemami kontroli wersji i procesami CI/CD, co czyni je niezbędnym narzędziem do egzekwowania standardów czystego kodowania w projektach zespołowych.

Kluczowe funkcje

- Automatycznie sortuje i grupuje polecenia importu zgodnie z zasadami projektu.

- Współpracuje z istniejącymi przewodnikami stylistycznymi i umożliwia niestandardowe konfiguracje sortowania.

- Integruje się ze środowiskami IDE, takimi jak Visual Studio Code i PyCharm, umożliwiając organizowanie importów w czasie rzeczywistym.

- Obsługuje haki pre-commit, aby wymusić sortowanie importów przed przesłaniem kodu.

- Kompatybilny z innymi narzędziami do analizy statycznej, takimi jak Black i Flake8.

- Poprawia czytelność kodu i łatwość jego utrzymania dzięki zachowaniu spójnej struktury importu.

Obszary do udoskonalenia

Chociaż isort jest bardzo skuteczny w zarządzaniu importami, jego funkcjonalność ogranicza się do sortowania i organizowania poleceń. Nie wykrywa on głębszych problemów z jakością kodu, takich jak błędy logiczne, luki w zabezpieczeniach czy wąskie gardła wydajnościowe.

Ponadto projekty ze specyficznymi strukturami importu mogą wymagać ręcznej konfiguracji, aby dostosować domyślne działanie isort do preferencji zespołu. Deweloperzy mogą potrzebować dostroić ustawienia, aby uniknąć niepożądanej zmiany kolejności niektórych importów.

Radon

Radon to narzędzie do statycznej analizy kodu, służące do pomiaru złożoności kodu w projektach Python. Dostarcza informacji na temat złożoności cyklomatycznej, wskaźnika łatwości utrzymania oraz surowych metryk, pomagając programistom ocenić czytelność kodu i w razie potrzeby dokonać refaktoryzacji. Radon jest szeroko stosowany w projektach, w których priorytetem jest czysty i łatwy w utrzymaniu kod poprzez identyfikację nadmiernie złożonych funkcji i modułów.

Kluczowe funkcje

- Analizuje złożoność cyklomatyczną w celu wykrycia funkcji o zbyt dużym stopniu skomplikowania.

- Oblicza wskaźnik łatwości utrzymania w celu oceny czytelności i jakości kodu.

- Obsługuje integrację z procesami CI/CD w celu ciągłej oceny złożoności.

- Generuje szczegółowe raporty z wynikami złożoności numerycznej.

- Pomaga zespołom ustalać priorytety działań refaktoryzacyjnych w celu zapewnienia długoterminowej stabilności kodu.

- Współpracuje z narzędziami takimi jak Pylint i Black, zapewniając kompleksowy proces analizy statycznej.

Rozważania i wyzwania

Chociaż Radon dostarcza cennych metryk złożoności, nie oferuje bezpośrednich rekomendacji dotyczących ulepszania złożonych struktur kodu. Programiści muszą zinterpretować wyniki i zdecydować o odpowiednich strategiach refaktoryzacji.

Ponadto Radon nie przeprowadza kontroli bezpieczeństwa ani nie egzekwuje standardów stylu kodowania. Zespoły wymagające kompleksowego rozwiązania do analizy statycznej mogą potrzebować połączenia Radona z linterami i narzędziami zorientowanymi na bezpieczeństwo, aby zapewnić kompleksowe podejście do zarządzania jakością kodu.

Poszukiwacz

Prospector to narzędzie do statycznej analizy kodu w Pythonie, które agreguje wiele linterów w jednym interfejsie, zapewniając kompleksową kontrolę jakości kodu. Łączy narzędzia takie jak Pylint, Mypy i McCabe, aby wykrywać problemy ze składnią, egzekwować standardy kodowania i analizować złożoność. Prospector upraszcza analizę kodu, dostarczając ujednolicone raporty, co czyni go idealnym rozwiązaniem dla zespołów potrzebujących scentralizowanego narzędzia do utrzymania jakości kodu w Pythonie.

Kluczowe funkcje

- Agreguje wiele linterów, w tym Pylint, Pyflakes i McCabe, w jednym narzędziu.

- Przeprowadza dogłębną analizę statyczną kodu pod kątem złożoności, łatwości utrzymania i bezpieczeństwa.

- Umożliwia precyzyjne skonfigurowanie reguł w celu dostosowania wyników analizy.

- Integruje się z procesami CI/CD w celu zautomatyzowania kontroli jakości.

- Tworzy pojedynczy raport zawierający spostrzeżenia z wielu narzędzi do analizy statycznej.

- Pomaga ujednolicić praktyki dotyczące jakości kodu w zespołach i projektach.

Rozważania i wyzwania

Chociaż Prospector oferuje ujednolicony interfejs dla wielu linterów, może on być przytłaczający ze względu na dużą liczbę ostrzeżeń i sugestii. Programiści mogą być zmuszeni do dostosowania konfiguracji, aby uniknąć nadmiernego szumu w raportach.

Ponadto Prospector nie zapewnia informacji zwrotnej w czasie rzeczywistym w środowiskach IDE, jak samodzielne lintery. Najlepiej sprawdza się w środowiskach ciągłej integracji, a nie w analizie kodu „w locie”.

SonarQube (wtyczka Python)

SonarQube, z wtyczką do Pythona, to potężne narzędzie do statycznej analizy kodu, przeznaczone do zarządzania jakością kodu na poziomie przedsiębiorstwa. Zapewnia dogłębną analizę bezpieczeństwa, łatwości utrzymania i niezawodności aplikacji Python. SonarQube obsługuje ciągłą inspekcję baz kodu i płynnie integruje się z procesami CI/CD, pomagając zespołom egzekwować standardy kodowania i wykrywać luki w zabezpieczeniach przed wdrożeniem.

Kluczowe funkcje

- Przeprowadza statyczną analizę kodu w celu wykrycia luk w zabezpieczeniach, błędów i podejrzanych kodów.

- Udostępnia scentralizowany panel do monitorowania jakości kodu Python na przestrzeni czasu.

- Integruje się z Jenkins, GitHub Actions i innymi narzędziami CI/CD w celu zapewnienia automatycznej analizy.

- Obsługuje wdrożenia lokalne i w chmurze, zapewniając elastyczność.

- Zapewnia zgodność ze standardami kodowania w branży i najlepszymi praktykami.

- Generuje szczegółowe raporty z klasyfikacjami ważności, co umożliwia efektywną priorytetyzację problemów.

Ograniczenia do rozważenia

Chociaż SonarQube to solidne narzędzie, jego zasobochłonność może spowalniać kompilacje, szczególnie w przypadku dużych projektów w Pythonie. Wymaga dedykowanej infrastruktury do wydajnego działania, co może nie być idealnym rozwiązaniem dla małych zespołów lub startupów.

Ponadto funkcje analizy bezpieczeństwa SonarQube nie są tak rozbudowane, jak specjalistyczne narzędzia bezpieczeństwa. Organizacje o rygorystycznych wymaganiach dotyczących zgodności mogą potrzebować uzupełnienia ich o dodatkowe rozwiązania analityczne skoncentrowane na bezpieczeństwie.

Sęp

Vulture to lekkie narzędzie do analizy statycznej w Pythonie, zaprojektowane do wykrywania nieużywanego i martwego kodu w projektach. Pomaga programistom uporządkować kod źródłowy poprzez identyfikację zbędnych funkcji, zmiennych i importów. Vulture jest szczególnie przydatny do optymalizacji starszego kodu i redukcji zbędnej złożoności w dużych aplikacjach.

Kluczowe funkcje

- Wykrywa nieużywane funkcje, zmienne i importy w kodzie Pythona.

- Pomaga usprawnić i oczyścić starsze bazy kodu poprzez usuwanie martwego kodu.

- Lekki i szybki, co czyni go wydajnym nawet w przypadku dużych projektów.

- Obsługuje konfigurowalne listy ignorowanych umożliwiające wykluczanie określonych części bazy kodu.

- Zawiera szczegółowe raporty ułatwiające czyszczenie i refaktoryzację kodu.

- Zgodność z innymi narzędziami do analizy statycznej, co zapewnia kompleksowy przepływ pracy.

Wyzwania i rozważania

Chociaż Vulture doskonale sprawdza się w wykrywaniu nieużywanego kodu, nie przeprowadza dogłębnej analizy błędów logicznych, luk w zabezpieczeniach ani problemów z wydajnością. Programiści powinni używać go w połączeniu z innymi linterami, aby uzyskać pełny obraz jakości kodu.

Ponadto Vulture może generować fałszywe alarmy w kodzie używanym dynamicznie, takim jak funkcje odwołujące się do refleksji opartej na ciągach znaków. Często wymagana jest ręczna weryfikacja, aby upewnić się, że niezbędny kod nie zostanie omyłkowo usunięty.

Styl PyCodeStyle

PyCodeStyle, wcześniej znany jako PEP8, to narzędzie do analizy statycznej, którego celem jest egzekwowanie wytycznych dotyczących stylu Pythona. Pomaga programistom zachować spójność formatowania w bazach kodu, sprawdzając zgodność z PEP 8, oficjalnym przewodnikiem po stylu Pythona. PyCodeStyle jest lekki, łatwy do zintegrowania z procesami programistycznymi i szeroko stosowany do utrzymania przejrzystego i czytelnego kodu Pythona.

Kluczowe funkcje

- Sprawdza kod Pythona pod kątem zgodności ze standardem PEP 8.

- Identyfikuje nieścisłości w wcięciach, odstępach i długości wiersza.

- Lekki i szybki, dzięki czemu nadaje się do analiz w czasie rzeczywistym w środowiskach IDE.

- Obsługuje opcje konfiguracji umożliwiające ignorowanie określonych reguł stylu.

- Współpracuje bezproblemowo z hakami pre-commit i procesami CI/CD.

- Integruje się z innymi linterami, np. Flake8, umożliwiając szerszą analizę kodu.

Obszary do udoskonalenia

Chociaż PyCodeStyle skutecznie egzekwuje reguły formatowania, nie analizuje kodu pod kątem błędów logicznych, luk w zabezpieczeniach ani problemów z wydajnością. Programiści muszą używać go razem z innymi narzędziami, takimi jak Pylint lub Bandit, aby uzyskać kompleksową analizę statyczną.

Ponadto niektóre zespoły mogą uznać surowe zasady PEP 8 za zbyt sztywne dla niektórych projektów. PyCodeStyle wymaga ręcznej konfiguracji, aby dostosować się do niestandardowych standardów kodowania, co może dodatkowo komplikować proces konfiguracji.

PyFlakes

PyFlakes to lekkie narzędzie do analizy statycznej dla języka Python, które koncentruje się na wykrywaniu błędów w kodzie bez narzucania konwencji stylistycznych. Szybko identyfikuje błędy składniowe, niezdefiniowane zmienne i nieużywane importy, co czyni je niezbędnym narzędziem do utrzymania czystego i wolnego od błędów kodu w Pythonie. PyFlakes jest znany ze swojej szybkości i wydajności, dzięki czemu idealnie nadaje się do generowania informacji zwrotnej w czasie rzeczywistym w środowiskach programistycznych.

Kluczowe funkcje

- Wykrywa błędy składniowe, niezdefiniowane zmienne i nieużywane importy.

- Lekki i szybki, dostarczający niemal natychmiastowe wyniki analizy.

- Nie wymusza stosowania PEP 8 ani innych reguł kodowania.

- Łatwa integracja z innymi narzędziami do analizy kodu, np. Flake8, umożliwia szerszą analizę.

- Dobrze sprawdza się w procesach CI/CD w celu automatycznego wykrywania błędów.

- Wymaga minimalnej konfiguracji, dzięki czemu można go łatwo używać w dowolnym projekcie.

Obszary do udoskonalenia

Chociaż PyFlakes doskonale sprawdza się w wykrywaniu podstawowych błędów kodowania, brakuje mu zaawansowanych funkcji analizy statycznej, takich jak audyt bezpieczeństwa, profilowanie wydajności czy kontrola złożoności. Programiści poszukujący bardziej dogłębnej analizy kodu będą musieli uzupełnić PyFlakes innymi narzędziami, takimi jak Bandit do bezpieczeństwa czy Radon do pomiaru złożoności.

Ponadto PyFlakes nie narzuca reguł stylu kodowania, co oznacza, że zespoły szukające spójności stylu będą musiały go używać równolegle z narzędziami takimi jak Black czy PyCodeStyle.

McCabe

McCabe to narzędzie do analizy statycznej w Pythonie, które mierzy złożoność cyklomatyczną, pomagając programistom identyfikować nadmiernie złożone funkcje i metody. Wysokie wartości złożoności wskazują obszary, które mogą być trudne w utrzymaniu, debugowaniu lub testowaniu. Integrując McCabe z procesem programistycznym, zespoły mogą skupić się na refaktoryzacji złożonego kodu w celu poprawy jego czytelności i łatwości utrzymania.

Kluczowe funkcje

- Analizuje złożoność cyklomatyczną w kodzie Pythona.

- Pomaga programistom identyfikować i refaktoryzować zbyt złożone funkcje.

- Bezproblemowo integruje się z Flake8, umożliwiając jednoczesne sprawdzanie błędów i złożoności.

- Przypisuje funkcjom i metodom wyniki złożoności numerycznej.

- Lekki i szybki, dzięki czemu nadaje się do analiz w czasie rzeczywistym.

- Konfigurowalne progi złożoności w celu egzekwowania najlepszych praktyk.

Wyzwania i rozważania

McCabe jest przydatny do pomiaru złożoności kodu, ale nie oferuje wskazówek dotyczących refaktoryzacji problematycznych obszarów. Programiści muszą sami interpretować wyniki złożoności i decydować o strategiach refaktoryzacji.

Ponadto McCabe nie analizuje kodu pod kątem błędów składniowych, luk w zabezpieczeniach ani nieefektywnej wydajności. Zespoły poszukujące kompletnego rozwiązania do analizy statycznej powinny korzystać z McCabe wraz z narzędziami takimi jak Bandit do kontroli bezpieczeństwa lub PyFlakes do walidacji składni.

Dlint

Dlint to narzędzie do analizy statycznej skoncentrowane na bezpieczeństwie, które pomaga programistom wykrywać i minimalizować typowe luki w zabezpieczeniach Pythona. Rozszerza ono Flake8 o dodatkowe mechanizmy kontroli bezpieczeństwa, czyniąc je cennym narzędziem do zapobiegania lukom w zabezpieczeniach, takim jak ataki SQL injection, niebezpieczna deserializacja i zakodowane na stałe dane uwierzytelniające.

Kluczowe funkcje

- Wykrywa luki w zabezpieczeniach kodu Pythona.

- Rozszerza Flake8 o reguły lintingu specyficzne dla bezpieczeństwa.

- Oznacza potencjalne ryzyko ataku SQL injection i niebezpiecznego użycia funkcji.

- Łatwa integracja z procesami CI/CD w celu zautomatyzowanej analizy bezpieczeństwa.

- Lekki i wydajny, dzięki czemu nadaje się do regularnego skanowania.

- Współpracuje z innymi narzędziami do analizy statycznej, zapewniając kompleksowy przegląd bezpieczeństwa.

Rozważania i wyzwania

Chociaż Dlint doskonale sprawdza się w statycznej analizie kodu pod kątem bezpieczeństwa, nie zapewnia pełnego obrazu jakości, łatwości utrzymania ani złożoności kodu. Zespoły powinny używać go w połączeniu z innymi narzędziami do lintingu i analizy kodu, aby uzyskać kompleksowe podejście.

Skuteczność Dlinta zależy od regularnie aktualizowanych zestawów reguł bezpieczeństwa. Bez częstych aktualizacji może on nie wykrywać nowych zagrożeń bezpieczeństwa, co wymaga od programistów ciągłego informowania o najlepszych praktykach bezpieczeństwa.

Przewodnik po stylach Pythona Wemake

Wemake Python Styleguide to narzędzie do lintingu, które egzekwuje rygorystyczne standardy kodowania w projektach Python. Rozszerza ono Flake8 o dodatkowe reguły dotyczące łatwości utrzymania, złożoności i najlepszych praktyk, pomagając zespołom w utrzymaniu wysokiej jakości, czytelnego i spójnego kodu.

Kluczowe funkcje

- Rozszerza Flake8 o dodatkowe kontrole złożoności i łatwości utrzymania.

- Wykrywa nieprawidłowe kody, antywzorce i nadmierne zagnieżdżanie.

- Zachęca do stosowania najlepszych praktyk pisania czystego i łatwego w utrzymaniu kodu.

- Obsługuje integrację z procesami CI/CD i systemami kontroli wersji.

- Tworzy szczegółowe raporty z wyjaśnieniami i propozycjami ulepszeń.

- Możliwość dostosowania zestawu reguł pozwala zespołom dostosować narzędzie do swoich potrzeb.

Ograniczenia do rozważenia

Surowe zasady zawarte w przewodniku po stylach języka Python Wemake mogą skutkować dużą liczbą ostrzeżeń, co może wymagać dostosowania konfiguracji, aby uniknąć przytłoczenia programistów. Zespoły niezaznajomione z konwencjami mogą potrzebować czasu na adaptację.

Co więcej, choć poprawia strukturę kodu i jego czytelność, nie zapewnia dogłębnej analizy bezpieczeństwa. W przypadku projektów skoncentrowanych na bezpieczeństwie, należy go używać razem z narzędziami takimi jak Bandit czy Dlint.

Stos

Pyre to szybki i skalowalny, statyczny moduł sprawdzający typy dla Pythona, opracowany przez Meta (dawniej Facebook). Pomaga programistom wcześnie wykrywać błędy związane z typami, poprawiając bezpieczeństwo i łatwość utrzymania kodu. Pyre jest zoptymalizowany pod kątem wydajności, co czyni go doskonałym wyborem dla aplikacji Python na dużą skalę.

Kluczowe funkcje

- Wykonuje szybką i precyzyjną kontrolę typów statycznych.

- Wykrywa niezgodności typów, brakujące argumenty i nieprawidłowe typy zwracane.

- Obsługuje stopniowe pisanie w celu stopniowego wdrażania.

- Zoptymalizowany pod kątem projektów na dużą skalę, wykorzystujących rozległe bazy kodu.

- Zapewnia informacje zwrotne w czasie rzeczywistym w środowiskach programistycznych.

- Integruje się z procesami CI/CD w celu zapewnienia ciągłej walidacji typów.

Wyzwania i rozważania

Chociaż Pyre jest bardzo wydajny, wymaga od programistów dodawania adnotacji typów, co może być czasochłonne w przypadku istniejących projektów bez wskazówek dotyczących typów. Jego ścisłe egzekwowanie typów może wymagać dodatkowych działań refaktoryzacyjnych.

Pyre koncentruje się wyłącznie na sprawdzaniu typów i nie analizuje luk w zabezpieczeniach ani nie egzekwuje reguł stylu. Należy go łączyć z linterami i narzędziami bezpieczeństwa, aby zapewnić bardziej kompleksowy przepływ pracy w analizie statycznej.

Autoflake

Autoflake to lekkie narzędzie do automatycznego usuwania nieużywanych importów i zmiennych w kodzie Pythona. Pomaga usprawnić bazy kodu poprzez czyszczenie niepotrzebnych elementów, poprawiając łatwość konserwacji i czytelność.

Kluczowe funkcje

- Automatycznie usuwa nieużywane importy i zmienne.

- Poprawia czystość kodu bez zmiany logiki.

- Dobrze współpracuje z formatowaczami Black i isort.

- Lekki i wydajny, umożliwiający szybkie czyszczenie kodu.

- Obsługuje haki pre-commit w celu automatycznego egzekwowania.

- Integruje się z procesami CI/CD w celu zapewnienia spójnego czyszczenia.

Obszary do udoskonalenia

Autoflake koncentruje się na usuwaniu nieużywanych elementów, ale nie przeprowadza walidacji składni, kontroli bezpieczeństwa ani analizy złożoności. Programiści powinni używać go razem z tradycyjnymi linterami.

W niektórych przypadkach może usunąć importy, do których odwołania są odwoływane dynamicznie, co wymaga ręcznego sprawdzenia w celu zapewnienia ich poprawności.

Bento

Bento to lekkie, zorientowane na bezpieczeństwo narzędzie do analizy statycznej, zaprojektowane, aby pomóc programistom wykrywać luki w zabezpieczeniach i problemy z jakością kodu w projektach Python. Zapewnia szybką informację zwrotną na temat zagrożeń bezpieczeństwa, najlepszych praktyk i problemów z konserwacją, płynnie integrując się z nowoczesnymi procesami rozwoju oprogramowania. Bento jest idealne dla zespołów, dla których bezpieczeństwo i wydajność są priorytetem, zapewniając wczesną identyfikację potencjalnych problemów na etapie cyklu życia oprogramowania.

Kluczowe funkcje

- Wykrywa luki w zabezpieczeniach, w tym ataki typu SQL injection i niebezpieczne przetwarzanie danych.

- Przeprowadza statyczną analizę kodu w celu wykrycia typowych błędów kodowania i problemów z utrzymaniem.

- Gotowe do użycia, wymagające jedynie minimalnej konfiguracji, co umożliwia szybką adaptację.

- Integruje się z GitHub, GitLab i Bitbucket, umożliwiając bezproblemową analizę kontroli wersji.

- Zaprojektowane z myślą o szybkości, zapewniające niemal natychmiastową informację zwrotną bez spowalniania rozwoju.

- Obsługuje automatyczne kontrole w procesach CI/CD w celu egzekwowania standardów bezpieczeństwa i jakości kodu.

Rozważania i wyzwania

Chociaż Bento jest skuteczne w analizie bezpieczeństwa i jakości kodu, nie zapewnia dogłębnego profilowania wydajności ani oceny złożoności. Zespoły poszukujące pełnego pokrycia analizy statycznej mogą potrzebować połączyć je z narzędziami takimi jak Radon do kontroli złożoności lub Mypy do walidacji typów.

Ponadto skuteczność Bento zależy od regularnie aktualizowanych zestawów reguł bezpieczeństwa. Bez częstych aktualizacji może ono nie wykrywać nowo pojawiających się zagrożeń bezpieczeństwa, co wymaga od programistów proaktywnego monitorowania rozwijających się luk w zabezpieczeniach.

Kluczowe korzyści z używania narzędzi do statycznej analizy kodu w Pythonie

Wczesne wykrywanie błędów i zapachów kodu

Jedną z najważniejszych zalet statycznej analizy kodu jest jej zdolność do wykrywania błędów i nieprawidłowości w kodzie jeszcze przed jego wykonaniem. W przeciwieństwie do analizy dynamicznej, która wymaga uruchomienia programu, analiza statyczna skanuje kod źródłowy i identyfikuje błędy logiczne, nieużywane zmienne oraz nieefektywne pętle. Problemy te, jeśli nie zostaną wykryte, mogą prowadzić do awarii w czasie wykonywania, zagrożeń bezpieczeństwa i wydłużenia czasu debugowania.

Rozważmy na przykład tę funkcję Pythona, która oblicza sumę listy, ale zawiera subtelny błąd logiczny:

def sum_list(numbers):

total = 0

for num in numbers:

total = num # Incorrectly reassigning instead of adding

return total

print(sum_list([1, 2, 3, 4])) # Output: 4 instead of 10

Narzędzie do analizy kodu statycznego oznaczyłoby ten problem jako błąd logiczny, sugerując deweloperowi użycie total += num zamiast total = numWczesne wykrywanie zapobiega potencjalnym awariom aplikacji i znacznie skraca czas debugowania.

Innym częstym problemem są nieużywane zmienne, które mogą zaśmiecać kod i prowadzić do nieporozumień:

def calculate_area(radius):

pi = 3.14

unused_var = 10 # This variable serves no purpose

return pi * radius * radius

Analiza statyczna ostrzegałaby przed unused_var, pomagając utrzymać czysty i wydajny kod. Dzięki włączeniu analizy statycznej do procesu rozwoju oprogramowania, programiści mogą tworzyć bardziej niezawodne, zoptymalizowane i wolne od błędów aplikacje w Pythonie.

Popraw wydajność kodu i złożoność czasową

Zrozumienie i optymalizacja złożoności czasowej jest niezbędna do tworzenia wydajnych aplikacji w Pythonie. Statyczna analiza kodu pomaga identyfikować nieefektywne pętle, zbędne wywołania rekurencyjne i redundantne obliczenia, zapewniając maksymalną wydajność programów.

Rozważmy na przykład funkcję sprawdzającą, czy liczba jest liczbą pierwszą:

def is_prime(n):

for i in range(2, n):

if n % i == 0:

return False

return True

Ta funkcja działa ze złożonością czasową O(n), co jest nieefektywne w przypadku dużych liczb. Narzędzie do analizy statycznej sugerowałoby jej optymalizację do złożoności czasowej O(√n) za pomocą:

import math

def is_prime_optimized(n):

if n < 2:

return False

for i in range(2, int(math.sqrt(n)) + 1):

if n % i == 0:

return False

return True

Dzięki zmniejszeniu liczby iteracji funkcja staje się znacznie szybsza dla dużych wartości n.

Innym przykładem są powtarzające się obliczenia w pętlach:

def inefficient_function(numbers):

for num in numbers:

squared = num ** 2

print(squared)

If squared Jeśli wartość jest obliczana wielokrotnie w pętli, optymalizacja polegałaby na przechowywaniu wartości zamiast ich ponownego obliczania w każdej iteracji. Narzędzia do analizy statycznej wykrywają takie nieefektywności i zalecają poprawę wydajności.

Wykrywanie luk w zabezpieczeniach

Bezpieczeństwo jest kwestią kluczową w rozwoju oprogramowania, a aplikacje w Pythonie nie są wyjątkiem. Narzędzia do statycznej analizy kodu pomagają wykrywać luki w zabezpieczeniach jeszcze przed wdrożeniem aplikacji, zapobiegając wyciekom danych, atakom typu injection i nieautoryzowanemu dostępowi.

Jedną z powszechnych wad zabezpieczeń są zakodowane na stałe dane uwierzytelniające:

DB_PASSWORD = "supersecret123" # Hardcoded password (security risk)

Analiza statyczna sygnalizuje takie problemy, zachęcając programistów do korzystania ze zmiennych środowiskowych:

import os

DB_PASSWORD = os.getenv("DB_PASSWORD") # Secure way to retrieve passwords

Innym częstym zagrożeniem bezpieczeństwa są niesprawdzone dane wprowadzane przez użytkownika, co może prowadzić do ataków typu SQL injection:

def get_user_data(user_id):

query = f"SELECT * FROM users WHERE id = {user_id}" # SQL Injection risk

return execute_query(query)

Narzędzie do analizy statycznej wykryje potencjalne ryzyko ataku SQL injection i zasugeruje użycie sparametryzowanych zapytań:

def get_user_data_secure(user_id):

query = "SELECT * FROM users WHERE id = %s"

return execute_query(query, (user_id,))

Poprawa czytelności i łatwości utrzymania kodu

Pisanie czystego, czytelnego i łatwego w utrzymaniu kodu jest kluczowe dla długoterminowego sukcesu projektu. Wraz z rozwojem projektów, nieuporządkowane bazy kodu stają się trudne do debugowania, optymalizacji i skalowania. Narzędzia do statycznej analizy kodu egzekwują standardy kodowania, odpowiednią dokumentację i najlepsze praktyki, zapewniając, że programiści przestrzegają wytycznych, takich jak PEP 8.

Rozważmy źle sformatowaną funkcję Pythona:

def add_numbers(a,b):return a+b

Ta funkcja nie zapewnia odpowiedniego odstępu i czytelności. Analiza statyczna zaleca:

def add_numbers(a, b):

return a + b # Improved readability

Zmniejszenie długu technicznego

Dług techniczny narasta, gdy programiści przedkładają szybkie poprawki nad poprawną strukturę kodu, co prowadzi do nieefektywnych i trudnych w utrzymaniu baz kodu. Z czasem spowalnia to rozwój, zwiększa liczbę błędów i podnosi koszty przyszłych ulepszeń.

Narzędzia do analizy statycznej pomagają identyfikować zbędny, przestarzały i nieefektywny kod, redukując dług techniczny, zanim stanie się on niemożliwy do opanowania. Rozważmy poniższy przykład:

def calculate_discount(price, discount):

if discount > 0:

new_price = price - (price * discount / 100)

return new_price

else:

return price

Tutaj else Instrukcja jest zbędna, przez co kod staje się trudniejszy do odczytania. Analiza statyczna sugeruje jej uproszczenie:

def calculate_discount(price, discount):

if discount > 0:

return price - (price * discount / 100)

return price

Jak analiza kodu statycznego pomaga w zarządzaniu pamięcią

Wykrywanie wycieków pamięci w Pythonie

Wycieki pamięci w Pythonie mogą z czasem obniżać wydajność, szczególnie w długotrwałych aplikacjach. Chociaż Python korzysta z automatycznego zbierania śmieci, niewłaściwe zarządzanie pamięcią może prowadzić do nadmiernego zużycia pamięci. Narzędzia do statycznej analizy kodu pomagają w ich wykrywaniu. niewykorzystane alokacje pamięci, odwołania cykliczne i nieefektywne przetwarzanie obiektów zanim spowodują problemy z wydajnością.

Rozważmy poniższy przykład, w którym obiekt pozostaje przedmiotem odniesienia, powodując wyciek pamięci:

class MemoryLeakExample:

def __init__(self):

self.data = [x for x in range(1000000)] # Large list allocation

leak = MemoryLeakExample()

# The object is not explicitly deleted, leading to high memory usage

Narzędzie do analizy statycznej oznaczyłoby obiekt jako nigdy nieuwolniony, co sugerowałoby jego jawne usunięcie:

del leak # Explicitly deleting the object to free memory

Inną częstą przyczyną wycieków pamięci jest odniesienia cykliczneGdy dwa obiekty odwołują się do siebie, moduł zbierający śmieci Pythona może nie być w stanie ich zwolnić:

class A:

def __init__(self):

self.ref = B(self) # Circular reference

class B:

def __init__(self, obj):

self.ref = obj

a = A()

Narzędzia do analizy kodu statycznego identyfikują takie wzorce i sugerują użycie weakref przerwać cykl:

import weakref

class A:

def __init__(self):

self.ref = weakref.ref(B(self)) # Using weak references

class B:

def __init__(self, obj):

self.ref = obj

Wczesne wykrywanie takich problemów umożliwia analizę statyczną, co gwarantuje, że aplikacje Pythona efektywnie zarządzać pamięcią i uniknąć niepotrzebnego spadku wydajności.

Optymalizacja wykorzystania pamięci i cyklu życia obiektu

Kolejną kluczową zaletą analizy kodu statycznego jest to, że identyfikacja zbędnych przydziałów obiektów i optymalizacja wykorzystania pamięci. Niepotrzebne tworzenie obiektów może znacząco wpłynąć na wydajność, zwłaszcza w przypadku dużych zbiorów danych.

Rozważmy następujące nieefektywne podejście:

def process_data():

data = [x for x in range(1000000)] # Large list stored in memory

return sum(data)

result = process_data()

Cała lista jest przechowywana w pamięci, co jest zbędne, gdy potrzebujemy jedynie obliczyć sumę. Narzędzie do analizy statycznej sugerowałoby użycie generator aby zoptymalizować wykorzystanie pamięci:

def process_data():

return sum(x for x in range(1000000)) # Generator expression (memory-efficient)

result = process_data()

Dodatkowo narzędzia do analizy statycznej oznaczają nieużywane obiekty i sugerują jawne czyszczenie pamięci. Rozważmy na przykład przypadek, w którym plik jest otwierany, ale nigdy nie jest zamykany:

def read_file():

file = open("data.txt", "r")

content = file.read() # File remains open (memory leak)

return content

Analiza statyczna zaleca użycie menedżera kontekstu w celu automatycznego zwalniania zasobów:

def read_file():

with open("data.txt", "r") as file:

return file.read() # File closes automatically after reading

Te optymalizacje zapewniają, że programy Python efektywnie wykorzystuj pamięć, redukując niepotrzebne zużycie pamięci i poprawiając wydajność.

Zapobieganie niepotrzebnemu przechowywaniu obiektów

Jednym z najczęściej pomijanych problemów z pamięcią jest niepotrzebne zatrzymywanie obiektów, gdzie obiekty są przechowywane w pamięci nawet wtedy, gdy nie są już potrzebne. Statyczna analiza kodu pomaga zidentyfikować takie przypadki i zaleca strategie zwalniania pamięci.

Rozważmy na przykład tę funkcję, w której globalna lista stale rośnie:

cached_data = []

def add_to_cache(data):

cached_data.append(data) # Data is continuously added but never removed

Analiza statyczna oznaczyłaby to jako potencjalny problem z pamięcią i zasugerowałaby użycie WeakSet lub jawne zarządzanie rozmiarem pamięci podręcznej:

from collections import deque

cached_data = deque(maxlen=100) # Limits cache size to prevent excessive memory use

def add_to_cache(data):

cached_data.append(data)

Inny częsty problem pojawia się, gdy obiekty są przechowywane na listach, ale nigdy nie są usuwane:

def store_objects():

obj_list = []

for _ in range(10000):

obj_list.append(SomeObject()) # Objects accumulate without being cleared

Analiza statyczna zaleca okresowe czyszczenie lub ograniczanie retencji obiektów:

def store_objects():

obj_list = [SomeObject() for _ in range(1000)] # Limited object retention

Narzędzia do analizy statycznej pomagają aplikacjom Python w usuwaniu obiektów, gdy nie są już potrzebne minimalizuj marnowanie pamięci i działać wydajnie w dłuższej perspektywie.

Automatyczna optymalizacja pamięci i zbieranie śmieci

Wbudowany moduł zbierający śmieci w Pythonie zajmuje się oczyszczaniem pamięci, ale nieefektywny kod może przytłoczyć śmieciarza, co prowadzi do problemów z wydajnością. Narzędzia do analizy statycznej pomagają wykryć przypadki, w których programiści nieumyślnie wyłączyć lub niewłaściwie używać zbieracza śmieci.

Rozważmy następujący przykład nieefektywnego wykorzystania zbierania śmieci:

import gc

gc.disable() # Disabling garbage collection (bad practice)

Narzędzie do analizy kodu statycznego ostrzegałoby, że wyłączenie zbierania śmieci powinno być wykonywane tylko w konkretne scenariusze wydajnościZamiast tego należy zapewnić właściwe zarządzanie pamięcią, zapewniając, że obiekty naturalnie wyjdą poza zakres.

Innym częstym problemem jest nadmierne ręczne zbieranie śmieci:

import gc

def process_large_data():

data = [x for x in range(1000000)]

del data

gc.collect() # Unnecessary manual garbage collection call

Analiza statyczna zaleca, aby pozwolić modułowi zbierającemu śmieci Pythona automatycznie zająć się czyszczeniem:

def process_large_data():

data = [x for x in range(1000000)]

# No need for manual gc.collect(); Python will handle it

Wykorzystując statyczną analizę kodu, programiści mogą unikaj niepotrzebnego ręcznego zarządzania pamięcią i polegaj na wydajnym systemie zbierania śmieci Pythona w celu zoptymalizowania wydajności.

Wniosek

Statyczna analiza kodu to fundamentalna praktyka zapewniająca jakość, bezpieczeństwo i wydajność aplikacji w Pythonie. Integrując te narzędzia z procesami rozwoju oprogramowania, zespoły mogą proaktywnie wykrywać błędy, egzekwować standardy kodowania i optymalizować wydajność, zanim kod trafi do produkcji. Wraz ze wzrostem złożoności współczesnego oprogramowania, narzędzia te dostarczają kluczowych informacji, które pomagają programistom tworzyć czysty, łatwy w utrzymaniu i skalowalny kod. Niezależnie od tego, czy chodzi o identyfikację luk w zabezpieczeniach, optymalizację wykorzystania pamięci, czy egzekwowanie najlepszych praktyk, analiza statyczna odgrywa kluczową rolę w redukcji długu technicznego i poprawie ogólnej niezawodności oprogramowania. Organizacje, które priorytetowo traktują analizę statyczną, czerpią korzyści ze zwiększonej produktywności, mniejszej liczby błędów w czasie wykonywania i zwiększonego bezpieczeństwa.

Wybór odpowiednich narzędzi do statycznej analizy kodu zależy od konkretnych wymagań projektu, od egzekwowania ścisłych standardów formatowania w Black, przez identyfikację zagrożeń bezpieczeństwa w Bandit, po optymalizację bezpieczeństwa typów w Mypy. Połączenie wielu narzędzi zapewnia kompleksową analizę obejmującą jakość, bezpieczeństwo i wydajność kodu. Ponieważ Python nadal jest dominującym językiem programowania, wdrożenie statycznej analizy kodu nie tylko usprawnia proces tworzenia oprogramowania, ale także chroni aplikacje przed potencjalnymi lukami w zabezpieczeniach. Uczynienie analizy statycznej kluczowym elementem cyklu życia oprogramowania pozwala programistom tworzyć solidne, wydajne aplikacje w Pythonie, spełniające standardy branżowe i cele biznesowe.