C# é uma linguagem de programação poderosa e versátil, amplamente utilizada em softwares corporativos, aplicativos em nuvem, sistemas desktop e desenvolvimento de jogos. Como componente central do ecossistema .NET, C# se beneficia de um conjunto maduro de frameworks e ferramentas que ajudam os desenvolvedores a construir soluções robustas e escaláveis.

Com o aumento do tamanho e da complexidade das bases de código, mantendo a qualidade do código, desempenho e segurança tornam-se um sério desafio. Pequenos bugs podem evoluir para problemas caros, código não otimizado pode reduzir a eficiência e falhas de segurança despercebidas podem expor os sistemas a ameaças reais. Ferramentas de análise de código estático oferecem uma maneira prática e proativa de abordar essas preocupações antes que elas apareçam na produção.

Analisar o risco do código C#

O Smart TS XL aprimora as descobertas estáticas em C# correlacionando os caminhos de execução com a exposição ao risco arquitetural.

Explore agoraAnálise estática examina o código-fonte sem executá-lo. Detecta erros de sintaxe, cheiros de código, gargalos de desempenho, riscos de manutenção e até mesmo vulnerabilidades de segurança. Essas ferramentas ajudam desenvolvedores e equipes a aplicar padrões de codificação, rastrear dívidas técnicas e garantir a manutenção de longo prazo de seu software.

O ecossistema C# oferece uma ampla gama de soluções de análise estática. Algumas se integram diretamente ao Visual Studio e oferecem suporte a feedback em tempo real durante o desenvolvimento. Outras oferecem insights mais aprofundados e se integram a pipelines de build para monitoramento contínuo da qualidade. Cada ferramenta atende a um propósito diferente, seja para detectar erros de lógica precocemente, melhorar a legibilidade ou garantir a conformidade com as políticas de segurança.

Explore as principais ferramentas de análise estática disponíveis para desenvolvimento em C#. Elas comparam seus recursos, destacam seus pontos fortes e explicam onde cada uma se encaixa melhor em um fluxo de trabalho de desenvolvimento moderno. Seja seu objetivo maior qualidade de código, menos bugs, segurança mais robusta ou revisões de código mais fluidas, as ferramentas de análise certas podem ajudá-lo a chegar lá mais rápido e com mais confiança.

SMART TS XL

SMART TS XL Destaca-se como uma solução abrangente de análise estática de código, adaptada para aplicações de nível empresarial, e seu suporte a C# o torna um forte concorrente no ecossistema .NET moderno. Projetado para escalar com sistemas de software grandes e complexos, SMART TS XL fornece visibilidade profunda na estrutura, fluxo e interdependências do código, permitindo que desenvolvedores e equipes melhorem a capacidade de manutenção, a conformidade e o gerenciamento de riscos em toda a base de código.

Que sets SMART TS XL O que o diferencia é seu foco em fornecer insights arquitetônicos de alto nível e diagnósticos granulares em nível de código. É especialmente eficaz em ambientes onde sistemas legados e o código C# moderno coexistem, oferecendo análise entre linguagens e suporte para bases de código híbridas. SMART TS XL é amplamente utilizado em setores altamente regulamentados, onde trilhas de auditoria, aplicação de regras e rastreabilidade são essenciais.

Vantagens de SMART TS XL para análise estática em C#

- Visualiza o fluxo completo de chamadas e caminhos lógicos em classes, assemblies e serviços

- Identifica dependências ocultas e código morto em grandes aplicativos C#

- Suporta conjuntos de regras personalizáveis para impor padrões de codificação e políticas arquitetônicas

- Integra-se com pipelines de CI/CD para automatizar verificações de qualidade e validação de código

- Oferece uma análise de impacto poderosa para dar suporte aos esforços de refatoração e modernização

- Escala efetivamente entre milhares de arquivos e vários repositórios de código

- Facilita a conformidade com padrões de segurança e da indústria, como OWASP, ISO e MISRA

SMART TS XL É ideal para organizações que buscam fortalecer seu controle sobre sistemas C# complexos, reduzir a dívida técnica e garantir a manutenção de software a longo prazo. Com sua arquitetura flexível e recursos de nível empresarial, é ideal para desenvolvedores, arquitetos e líderes de TI focados em desenvolvimento .NET sustentável e seguro.

ReSharper

O ReSharper, desenvolvido pela JetBrains, é uma das ferramentas de análise estática e produtividade mais populares e fáceis de usar para desenvolvedores em C# e no ecossistema .NET em geral. Integrado diretamente ao Visual Studio, o ReSharper aprimora a experiência de codificação com inspeção de código em tempo real, sugestões inteligentes, recursos de refatoração e recursos de navegação de código. Ele oferece suporte a um amplo conjunto de recursos e frameworks da linguagem C#, tornando-se essencial em muitos ambientes de desenvolvimento profissional.

O ReSharper analisa o código enquanto você digita, destacando problemas que vão desde erros de sintaxe e potenciais bugs de tempo de execução até omissões de código e problemas de manutenibilidade. Ele oferece sugestões de correção rápida e ações de refatoração sensíveis ao contexto, permitindo que os desenvolvedores melhorem a qualidade do código com o mínimo de interrupção. Além da análise, ele inclui ferramentas de teste unitário, auxiliares de geração de código e atalhos de navegação que aceleram significativamente o desenvolvimento.

Vantagens

- Integração profunda com o Visual Studio para uma experiência perfeita para o desenvolvedor

- Inspeções de código em tempo real para C#, ASP.NET, XAML e outras linguagens .NET

- Mais de 2,000 verificações de qualidade de código e dezenas de refatorações

- Ferramentas de navegação e pesquisa de código instantâneas para explorar grandes bases de código

- Complementação de código sensível ao contexto e sugestões de sintaxe

- Severidade de inspeção e regras personalizáveis para padrões específicos da equipe

- Executor de teste de unidade integrado com suporte para NUnit, MSTest, xUnit e mais

Limitações e lacunas

Apesar de seus pontos fortes, o ReSharper tem limitações notáveis que podem afetar sua adequação para casos de uso de análise estática em larga escala ou integrada ao CI:

- Sobrecarga de desempenho

O ReSharper é conhecido por aumentar significativamente o uso de memória e o tempo de inicialização no Visual Studio, especialmente em soluções grandes. Ele pode reduzir a capacidade de resposta do IDE, o que frustra desenvolvedores que trabalham com bases de código corporativas complexas. - Nenhuma integração de CLI ou cadeia de ferramentas de CI independente

O ReSharper foi projetado para uso interativo no Visual Studio. Ele não oferece uma interface de linha de comando autônoma com suporte completo para integração em pipelines de CI/CD, o que limita seu uso para controles de qualidade automatizados em fluxos de trabalho de integração contínua. - Análise arquitetônica limitada

Embora seja excelente para problemas em nível de código, o ReSharper não fornece mapas de dependências arquitetônicas, gráficos de chamadas em todo o sistema ou análise de fluxo avançada em microsserviços ou ambientes entre repositórios. - Não é adequado para bases de código entre linguagens

O foco principal do ReSharper é .NET. Ele não oferece suporte a sistemas multilinguagens envolvendo Java, C++ ou COBOL, o que limita sua eficácia em contextos de modernização híbridos ou legados. - Licenciamento comercial

O ReSharper é um produto pago com licenças por usuário. Para equipes grandes, isso pode representar um custo significativo em comparação com ferramentas de código aberto ou baseadas em CI, que oferecem automação mais ampla sem custo por usuário. - Nenhuma verificação de segurança integrada

O ReSharper não possui recursos dedicados de testes de segurança de aplicativos estáticos (SAST), como detecção de vulnerabilidades de injeção, criptografia insegura ou problemas de autenticação. Para práticas de desenvolvimento seguras, ferramentas complementares são necessárias.

O ReSharper continua sendo uma ferramenta de ponta para aumentar a produtividade individual e de equipe no Visual Studio e é ideal para ciclos rápidos de desenvolvimento e revisões de código. No entanto, organizações que buscam análises estáticas com foco em CI, escaláveis ou focadas em segurança podem precisar complementá-lo com outras ferramentas.

Analisadores Roslyn

Os Analisadores Roslyn são um conjunto de ferramentas de diagnóstico de código aberto desenvolvidas sobre a plataforma de compiladores Roslyn, que alimenta compiladores modernos de C# e Visual Basic .NET. Desenvolvidos e mantidos pela Microsoft, esses analisadores permitem que os desenvolvedores escrevam, apliquem e estendam regras personalizadas de código estático dentro do ecossistema .NET. Eles são integrados diretamente ao processo de compilação e ao Visual Studio, tornando-os leves e eficazes tanto para desenvolvimento local quanto para integração contínua.

Os Analisadores Roslyn formam a base para muitos outros conjuntos de regras, incluindo os do Microsoft.CodeAnalysis, os analisadores do .NET SDK e as próprias diretrizes de segurança, API e compatibilidade da Microsoft. Eles são ideais para garantir a consistência do código, detectar bugs comuns e aplicar regras de estilo em projetos C# de forma escalável e automatizada.

Vantagens

- Integrado ao .NET SDK e com suporte da Microsoft

- Aplica as diretrizes oficiais da Microsoft e convenções de estilo

- Integra-se nativamente aos processos do Visual Studio e do MSBuild

- Suporta criação de regras personalizadas em C# com APIs flexíveis

- Eficiente para feedback em tempo real e integração de pipeline de CI

- Compatível com o Visual Studio Code via OmniSharp

- Impulsionado pela comunidade com atualizações contínuas e melhorias de regras

Limitações e lacunas

Apesar de sua utilidade e integração nativa, os analisadores Roslyn apresentam diversas áreas em que não atendem às necessidades de análise estática avançada:

- Profundidade limitada no fluxo de código e análise de arquitetura

Os Analisadores Roslyn trabalham principalmente nos níveis de sintaxe e semântica. Eles carecem de análise de fluxo interprocedural aprofundada, mapeamento de dependências entre projetos e aplicação de regras arquitetônicas, como ferramentas corporativas como SMART TS XL ou oferta NDepend. - Falta de conjuntos de regras de segurança integrados

Os Analisadores Roslyn prontos para uso não se concentram em vulnerabilidades de segurança, como sanitização de entradas, vazamento de dados ou uso inseguro de APIs. Extensões focadas em segurança (por exemplo, Análise de Código de Segurança da Microsoft) são necessárias para os recursos SAST. - Ferramentas mínimas de visualização

Não há suporte para gráficos de chamadas, gráficos de dependências ou interfaces de IU avançadas para a compreensão de bases de código complexas. Os desenvolvedores precisam recorrer a saídas textuais ou integrações de terceiros para obter feedback visual. - Sobrecarga de manutenção para regras personalizadas

Embora a personalização de regras seja poderosa, ela também exige conhecimento profundo das APIs Roslyn e manutenção regular à medida que as bases de código evoluem. Isso pode ser um fardo para equipes sem experiência dedicada em ferramentas. - Relatórios básicos de erros e integração de fluxo de trabalho

Em comparação com ferramentas como SonarQube ou CodeQL, os Roslyn Analyzers têm painéis de relatórios limitados, recursos de rastreamento de problemas e integração com plataformas como GitHub PR reviews ou Jira. - Não é ideal para soluções multilíngues

Esses analisadores são específicos para C# e VB.NET. Eles não podem lidar com pilhas mistas envolvendo JavaScript, C++, COBOL ou outras linguagens corporativas.

Os Analisadores Roslyn são uma primeira linha de defesa leve e eficaz para manter a qualidade do código C#. São ideais para reforçar a consistência, identificar problemas simples antecipadamente e integrar-se a fluxos de trabalho de CI com configuração mínima. No entanto, para organizações que precisam de insights mais profundos, conformidade de segurança ou governança arquitetônica, os Analisadores Roslyn são mais adequados quando combinados com plataformas de análise estática mais robustas.

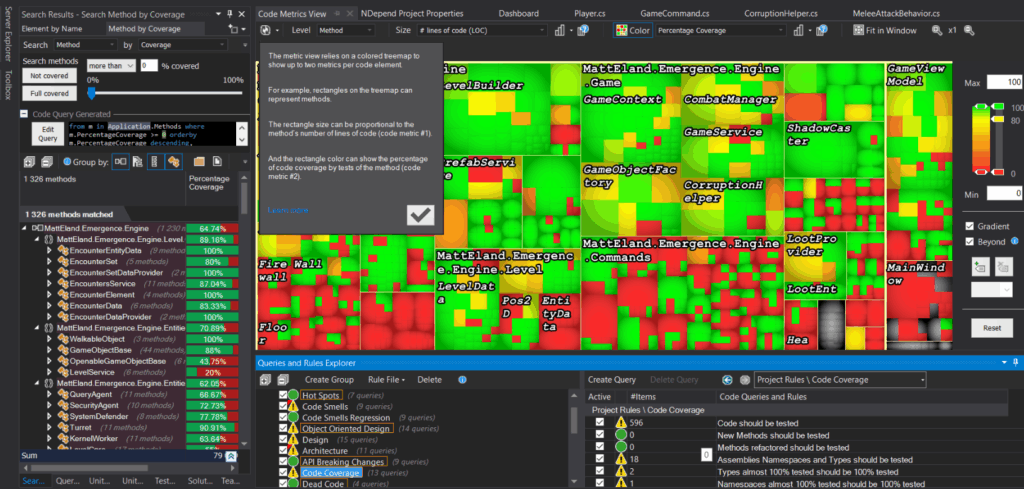

NDepende

O NDepend é uma poderosa ferramenta de análise estática e governança arquitetônica projetada especificamente para bases de código .NET, incluindo C#. Oferece métricas de código avançadas, visualização de dependências, aplicação de regras de código e monitoramento de dívida técnica. O NDepend integra-se ao Visual Studio e a pipelines de CI/CD e oferece suporte à definição de regras personalizadas por meio de sua própria linguagem de consulta baseada em LINQ (CQLinq).

Seus principais pontos fortes residem em seu profundo conhecimento da estrutura do código, consistência arquitetônica e capacidade de aplicar padrões de codificação em toda a empresa. Para equipes que trabalham com soluções .NET complexas ou de longa duração, o NDepend oferece um alto nível de transparência e manutenibilidade.

Vantagens

- Métricas de código abrangentes (por exemplo, complexidade ciclomática, acoplamento, coesão)

- Gráficos e matrizes de dependência para visualização de arquitetura

- Linguagem de consulta CQLinq para escrever e personalizar regras de código

- Suporta análise de tendências e acompanhamento de dívida técnica ao longo do tempo

- Integração com Visual Studio e Azure DevOps

- Análise estática para código-fonte e assemblies compilados

- Detecta odores de código, antipadrões e potenciais alvos de refatoração

- Ideal para bases de código corporativas grandes, em camadas ou legadas

Limitações e lacunas

Embora o NDepend ofereça profundidade incomparável em análise e visualização, ele apresenta diversas desvantagens que podem afetar sua adoção em determinados ambientes:

- Complexidade e curva de aprendizagem íngreme

Os amplos recursos do NDepend, especialmente CQLinq e mapeamento de dependências, podem ser complicados para iniciantes. As equipes precisam de treinamento para aproveitar seus recursos com eficácia, e usuários casuais podem achar a interface e a configuração pouco intuitivas. - Feedback limitado em tempo real durante o desenvolvimento

Ao contrário de ferramentas como ReSharper ou Roslyn Analyzers, que fornecem diagnósticos imediatos no editor, o feedback do NDepend geralmente ocorre após a análise. Os desenvolvedores podem precisar acionar execuções manuais ou agendadas para visualizar os resultados. - Dependência do Visual Studio

Embora o NDepend ofereça integração com linha de comando e CI, sua experiência mais rica em recursos está vinculada ao Visual Studio. Desenvolvedores que usam Rider ou Visual Studio Code podem não obter suporte completo. - Principalmente para arquitetura e métricas

O NDepend é excepcional em validação estrutural e arquitetônica, mas carece de profundidade em certas áreas, como linting em nível de sintaxe ou regras de formatação. Ele não impõe convenções de nomenclatura ou regras de espaço em branco como StyleCop ou EditorConfig. - Nenhuma verificação de segurança integrada

A ferramenta não detecta nativamente vulnerabilidades comuns de segurança, como injeção de SQL, criptografia insegura ou riscos de travessia de caminho. Organizações focadas em segurança devem combiná-la com ferramentas como SMART TS XL, CodeQL ou Veracode. - Modelo de licenciamento comercial

O NDepend é um produto pago com licenças por assento, o que pode ser proibitivo para pequenas equipes ou colaboradores de código aberto em comparação com opções gratuitas como Roslyn Analyzers ou ESLint. - Não é adequado para bases de código poliglotas

Como uma ferramenta centrada em .NET, o NDepend não oferece suporte a JavaScript, Python, COBOL ou outras linguagens não .NET, frequentemente encontradas em ambientes corporativos full-stack ou legados.

O NDepend é uma solução estratégica para manter a qualidade do código e a clareza arquitetônica a longo prazo em projetos C#. Ele se destaca na detecção de problemas estruturais profundos e ajuda as equipes a quantificar a dívida técnica e implementar o design em camadas. No entanto, funciona melhor quando complementado por linters leves e em tempo real, além de ferramentas de segurança em um fluxo de trabalho de desenvolvimento holístico.

Estúdio PVS

O PVS-Studio é um analisador de código estático desenvolvido pela Program Verification Systems, com suporte a diversas linguagens, incluindo C, C++, C# e Java. Para C#, ele se integra ao Visual Studio e oferece análises aprofundadas para detectar bugs, code smells, problemas de simultaneidade e vulnerabilidades de segurança. O PVS-Studio enfatiza recursos de detecção de alto desempenho e é utilizado por diversas equipes em sistemas embarcados, serviços financeiros e aplicações corporativas de grande porte.

Ele fornece um conjunto de regras abrangente que vai além de erros básicos de sintaxe para revelar problemas sutis de lógica, comportamentos indefinidos e violações de padrões de codificação. A ferramenta suporta fluxos de trabalho de análise manuais e integrados à CI.

Vantagens

- Detecta uma ampla gama de tipos de erros em C#, desde falhas lógicas até ineficiências de desempenho

- Integra-se perfeitamente com o Visual Studio e oferece suporte a projetos baseados em MSBuild

- Oferece uma interface de linha de comando para automação e uso de pipeline de CI/CD

- Fornece classificação de avisos por gravidade e probabilidade de falsos positivos

- Mantém um banco de dados dedicado de mecanismos de supressão de falsos positivos

- Oferece documentação detalhada e exemplos para cada regra de diagnóstico

- Suporta análise incremental para desempenho mais rápido em grandes projetos

Limitações e lacunas

Apesar de sua força técnica, o PVS-Studio tem vários aspectos que podem limitar sua adoção ou eficácia em determinados ambientes:

- Saída detalhada e ruído de aviso

O PVS-Studio pode gerar um grande número de alertas, especialmente na primeira execução. Embora inclua ferramentas de supressão, o ruído inicial pode ser avassalador, exigindo esforço dedicado para ajuste e uso produtivo. - Personalização limitada de regras

Ao contrário dos Analisadores Roslyn ou NDepend, o PVS-Studio não oferece um poderoso mecanismo de regras personalizado. Os desenvolvedores não conseguem definir facilmente regras personalizadas, adaptadas à sua arquitetura interna ou padrões de codificação. - Falta de percepção arquitetônica

A ferramenta se concentra principalmente na detecção de erros, em vez da validação da arquitetura. Não oferece recursos como gráficos de dependência, rastreamento de complexidade ciclomática ou aplicação de design em camadas. - Alto custo de licenciamento

O PVS-Studio é uma ferramenta comercial com um modelo de licenciamento que pode ser caro para equipes de desenvolvimento menores ou ambientes educacionais. Não há plano gratuito para uso profissional além do período de teste. - UX menos amigável ao desenvolvedor

Embora a integração com o Visual Studio seja funcional, a interface carece de alguns dos recursos de refinamento e usabilidade encontrados em ferramentas como os painéis ReSharper ou SonarQube. - O foco na segurança é menos robusto do que as ferramentas SAST dedicadas

Embora detecte alguns problemas relacionados à segurança, o PVS-Studio não substitui plataformas dedicadas de testes de segurança de aplicativos estáticos. Ele não possui conjuntos de regras OWASP, análise de contaminação e integração com pontuação de vulnerabilidades. - Principalmente focado na pilha da Microsoft

Embora a ferramenta suporte várias linguagens, seus melhores recursos em C# dependem do ecossistema Microsoft. O uso multiplataforma do .NET Core ou do VS Code pode parecer limitado em comparação.

O PVS-Studio é uma ferramenta madura e tecnicamente impressionante para identificar defeitos de código C# e problemas ocultos que outros analisadores podem não perceber. É especialmente valioso para projetos legados, sistemas críticos de segurança e equipes que precisam de uma camada adicional de controle de qualidade. No entanto, para organizações que buscam personalização de regras, controle arquitetônico ou fluxos de trabalho mais intuitivos, pode ser necessário combiná-lo com ferramentas mais interativas ou estratégicas.

Coverity (Sinopse)

Coverity é uma ferramenta de teste de segurança de aplicativos estáticos (SAST) de nível empresarial que suporta uma ampla gama de linguagens de programação, incluindo C#. É amplamente adotada por organizações nos setores financeiro, aeroespacial, de saúde e outros setores regulamentados devido à sua forte ênfase em segurança de código, confiabilidade e conformidade.

O Coverity realiza análises estáticas profundas para detectar defeitos críticos de software, vulnerabilidades de segurança, problemas de simultaneidade e violações de conformidade. Ele está alinhado aos padrões do setor, como CWE, OWASP Top 10 e MISRA, e é conhecido por sua escalabilidade em grandes bases de código e seus recursos de geração de relatórios em nível empresarial.

Vantagens

- Detecção avançada de vulnerabilidades, incluindo estouros de buffer, falhas de injeção e APIs inseguras

- Forte alinhamento de conformidade com os padrões da indústria (CWE, OWASP, PCI DSS, etc.)

- Integra-se com o Visual Studio e plataformas de CI/CD como Jenkins, GitHub Actions e Azure DevOps

- Fornece ferramentas de triagem de código e fluxo de trabalho colaborativo para correção de defeitos

- Lida com grandes bases de código empresariais com mecanismo de análise focado em desempenho

- Suporta painéis centralizados e recursos de auditoria

- Oferece conjuntos de regras de alta qualidade, selecionados para segurança e proteção

Limitações e lacunas

Embora o Coverity se destaque na análise segura de código, especialmente em ambientes regulamentados, ele traz consigo desvantagens que os desenvolvedores e as equipes de DevOps devem estar cientes:

- Configuração pesada e sobrecarga de infraestrutura

O Coverity exige uma configuração considerável, incluindo servidores de back-end e configuração da infraestrutura de digitalização. Não é adequado para equipes dinâmicas ou projetos pequenos sem recursos dedicados de DevSecOps. - Altos custos de licenciamento e suporte

A estrutura de preços é voltada para grandes empresas. Empresas menores ou desenvolvedores autônomos encontrarão o custo de licenciamento proibitivamente alto em comparação com alternativas de código aberto ou mais leves. - Feedback limitado em tempo real durante a codificação

O Coverity funciona melhor em modo de lote ou em varredura baseada em CI. Os desenvolvedores não recebem feedback instantâneo em linha como receberiam com os analisadores Roslyn, o ReSharper ou as ferramentas integradas do Visual Studio. - Curva de aprendizado íngreme para configuração

Personalizar perfis de análise, supressões ou regras requer treinamento e familiaridade com o ecossistema de configuração exclusivo da Coverity. A documentação é extensa, mas pode ser densa. - Mais focado na segurança do que na manutenibilidade ou arquitetura

A Coverity é especializada em detecção de segurança e confiabilidade, mas carece de ferramentas arquitetônicas como gráficos de dependência, rastreamento de dívida técnica ou métricas de tendência que ferramentas como o NDepend fornecem. - UI e experiência do usuário não modernizadas

A interface e o painel do desenvolvedor, embora funcionais, ficam aquém dos padrões de design modernos. Comparado a ferramentas centradas no usuário, como SonarQube ou CodeClimate, o Coverity pode parecer desatualizado e trabalhoso. - Requer ajuste periódico para evitar falsos positivos

Embora o Coverity seja elogiado por sua precisão, alguns usuários relatam falsos positivos, especialmente ao usar recursos avançados de linguagem ou estruturas personalizadas. Isso exige o aprimoramento contínuo de regras e supressões.

O Coverity é uma solução de ponta para organizações onde segurança, conformidade e correção de código são inegociáveis. É ideal para bases de código de larga escala, regulamentadas ou legadas que exigem análises rigorosas de defeitos. No entanto, sua natureza corporativa significa que pode não ser ágil ou leve o suficiente para equipes menores ou ambientes de desenvolvimento rápido sem suporte e treinamento adequados.

CódigoRush

O CodeRush da DevExpress é uma extensão de produtividade para o Visual Studio que inclui recursos de navegação de código, refatoração e análise estática de código. Projetado com forte ênfase na experiência do desenvolvedor, o CodeRush aprimora a qualidade e a manutenibilidade do código, ao mesmo tempo em que aumenta a eficiência na escrita, leitura e navegação em código C#.

Embora não seja puramente um analisador de código estático como Coverity ou PVS-Studio, o CodeRush incorpora um mecanismo de diagnóstico de código em tempo real que ajuda os desenvolvedores a aderir às melhores práticas, evitar erros e simplificar bases de código.

Vantagens

- Integra-se diretamente ao Visual Studio com configuração mínima

- Fornece análise estática instantânea de código e sugestões conforme os desenvolvedores escrevem o código

- Inclui mais de 100 refatorações automatizadas e ferramentas de formatação de código

- Destaca potenciais problemas de desempenho, código não utilizado e práticas inadequadas

- Oferece ferramentas visuais como métricas de código, análise de dependência e cobertura de código

- Simplifica tarefas comuns do desenvolvedor (por exemplo, renomear, reordenar parâmetros, alterar visibilidade)

- Permite configuração e supressão de regras por projeto ou preferência do desenvolvedor

- Leve e rápido, projetado para oferecer suporte a fluxos de trabalho modernos em C#

Limitações e lacunas

Apesar de seu apelo para desenvolvedores individuais e pequenas equipes, o CodeRush tem diversas restrições que reduzem sua utilidade em cenários de análise estática de nível empresarial:

- Não é um scanner SAST ou de segurança dedicado

O CodeRush se concentra em estilo de código, estrutura e produtividade do desenvolvedor. Não é especializado em detecção de vulnerabilidades ou conformidade com padrões como OWASP ou CWE. - Não possui recursos de relatórios empresariais

Ele não fornece painéis centralizados, rastreamento de tendências de defeitos ou recursos de relatórios adequados para análise de toda a equipe em pipelines de CI. - Extensibilidade de regra limitada

Comparado aos analisadores Roslyn ou ferramentas como o NDepend, o CodeRush não oferece uma estrutura abrangente para criar e aplicar regras personalizadas de análise estática ou restrições arquitetônicas. - Sem integração de linha de comando ou CI/CD

A análise é realizada inteiramente no ambiente do Visual Studio. Não há suporte para execução headless em pipelines de compilação ou infraestrutura de análise remota. - Nenhum fluxo de dados profundo ou análise de contaminação

O CodeRush não realiza análises sensíveis ao caminho, varreduras interprocedimentais ou rastreamento avançado de fluxo de dados. Portanto, pode deixar passar bugs complexos que abrangem vários arquivos ou camadas. - Mais voltado para a produtividade do que para a fiscalização da qualidade

O foco na ergonomia do desenvolvedor pode resultar em uma aplicação menos rigorosa dos padrões de código em comparação a ferramentas como SonarQube ou Coverity, que priorizam a precisão dos defeitos. - Não é ideal para bases de código grandes ou legadas

Embora seja responsivo em projetos de pequeno e médio porte, o CodeRush pode não escalar de forma eficiente em grandes repositórios corporativos que exigem verificações estáticas profundas, auditorias ou avaliações de conformidade.

O CodeRush se destaca como um aprimorador de produtividade centrado no desenvolvedor, com feedback valioso sobre código estático e refatorações inteligentes para C#. No entanto, ele não substitui plataformas formais de análise de código estático usadas em DevSecOps ou em ambientes de grandes equipes. Combina bem com outras ferramentas quando feedback instantâneo e hábitos de código limpos são desejados individualmente.

EstiloCop

StyleCop é uma ferramenta de análise de código estático desenvolvida pela Microsoft (e posteriormente mantida pela comunidade como Analisadores StyleCop) que se concentra especificamente em impor estilo e formatação de código consistentes em C#. Ele analisa o código-fonte C# para garantir que ele obedeça a um conjunto definido de regras de estilo, melhorando a legibilidade, a manutenibilidade e a consistência da equipe.

Em vez de detectar falhas de segurança ou erros lógicos complexos, o StyleCop enfatiza clareza, convenções de nomenclatura, espaçamento, layout e documentação.

Vantagens

- Promove um estilo de codificação consistente entre equipes e grandes bases de código

- Oferece uma ampla gama de regras personalizáveis para formatação, nomeação, ordenação e comentários

- Integrado com o Visual Studio e compatível com analisadores Roslyn

- Aplica o estilo do código em tempo de compilação, ajudando a manter a qualidade durante o desenvolvimento

- Pode ser estendido por meio de arquivos de configuração ou conjuntos de regras adicionais

- Facilmente integrado em pipelines de construção e ambientes de CI (via NuGet ou MSBuild)

- Incentiva código C# limpo, legível e bem documentado

Limitações e lacunas

Apesar de sua utilidade para padronização, o StyleCop tem diversas limitações que reduzem seu impacto em contextos mais amplos de análise estática:

- Concentra-se apenas no estilo do código, não na correção ou segurança

O StyleCop não detecta bugs, problemas de desempenho ou vulnerabilidades. Ele complementa ferramentas como os analisadores Roslyn ou SonarQube, mas não os substitui. - Pode ser excessivamente rigoroso e prolixo

As regras do StyleCop são numerosas e frequentemente rígidas. Sem uma configuração criteriosa, as equipes podem se ver sobrecarregadas com avisos sobre problemas de estilo não críticos, o que pode atrapalhar o foco ou causar fadiga das regras. - Suporte limitado para construções C# modernas

Embora o StyleCop.Analyzers tenha melhorado a compatibilidade com versões mais recentes do C# (como registros, correspondência de padrões ou tipos de referência anuláveis), o suporte ocasionalmente ficou para trás em relação às atualizações do compilador, causando atrito em projetos de rápida evolução. - Nenhum relatório visual ou métricas

Ao contrário do SonarQube ou do NDepend, o StyleCop não possui painéis, gráficos ou rastreamento de tendências. Ele exibe apenas avisos no IDE ou na saída da compilação, limitando a visibilidade de toda a equipe. - Nenhuma análise arquitetônica ou de complexidade

O StyleCop não analisa dependências de código, estrutura de classes ou índices de manutenibilidade. Ele se concentra na consistência superficial, não na qualidade mais profunda do design. - Pode ser intrusivo se não for configurado corretamente

Habilitar o StyleCop em projetos existentes pode inundar as compilações com avisos. As equipes devem ajustar cuidadosamente as regras para equilibrar a aplicação com a praticidade, especialmente durante a adoção. - Dependente da manutenção da comunidade

Desde que o projeto original da Microsoft foi arquivado, o desenvolvimento contínuo depende de colaboradores da comunidade. Embora ativo, a sustentabilidade a longo prazo pode ser preocupante para empresas que dependem de atualizações e suporte frequentes.

O StyleCop continua sendo uma ferramenta valiosa para equipes que priorizam código limpo e padronizado. No entanto, para análises estáticas abrangentes de código, especialmente em áreas como segurança, manutenibilidade ou desempenho, ele deve ser usado em conjunto com outras ferramentas.

FxCop

O FxCop foi uma das primeiras ferramentas de análise estática desenvolvidas pela Microsoft, com foco em código gerenciado .NET. Ele analisa assemblies compilados (código IL) em vez de código-fonte, permitindo a verificação em relação às Diretrizes de Design do .NET Framework da Microsoft. Com o tempo, evoluiu para o FxCop Analyzers, um conjunto de analisadores baseados em Roslyn integrados ao Visual Studio e MSBuild que analisam código C# e VB.NET durante a compilação.

Embora o FxCop autônomo original esteja obsoleto, o pacote de analisadores FxCop continua em amplo uso e foi amplamente absorvido pelos analisadores do .NET SDK como parte do desenvolvimento moderno do .NET.

Vantagens

- Construído e mantido pela Microsoft, garantindo profunda integração com o Visual Studio e o .NET SDK

- Analisa o código no momento da construção usando Roslyn, fornecendo feedback rápido e em tempo real

- Ajuda a aplicar as melhores práticas, convenções de nomenclatura, sugestões de desempenho e conformidade com as diretrizes de design

- Suporta supressão e personalização de regras por meio de conjuntos de regras e editorconfig

- Fácil de instalar via NuGet e integrar em projetos .NET Core ou .NET 5+ existentes

- Rico conjunto de regras que abrangem uso, globalização, confiabilidade, manutenibilidade e muito mais

- O desenvolvimento ativo agora mudou para Analisadores .NET, garantindo a continuidade futura

Limitações e lacunas

Embora os analisadores FxCop sejam úteis para impor regras de design do .NET, existem várias limitações importantes:

- Nenhuma análise focada em segurança

O FxCop não cobre falhas de segurança profundas, rastreamento de contaminação ou vulnerabilidades comuns como XSS ou injeção de SQL. Para garantir a segurança, ferramentas como Código QL, veracode, ou Fortalecer é requerido. - Extensibilidade limitada

A criação de regras personalizadas é possível, mas complexa em comparação com outras estruturas de analisador. Empresas que buscam a aplicação de políticas personalizadas podem achar o desenvolvimento do Roslyn Analyzer mais flexível. - Versão autônoma obsoleta

A interface gráfica original do FxCop e a ferramenta de análise em nível de IL não são mais mantidas. Usuários antigos devem migrar para analisadores baseados em Roslyn, que diferem em comportamento e escopo. - Não projetado para análise arquitetônica ou de dependência

O FxCop não fornece insights sobre a arquitetura do sistema, dependências de módulos ou violações em camadas. Ferramentas como NDepende são mais adequados para essas preocupações. - Falta de painéis visuais ou métricas

O FxCop não oferece interface de usuário nativa para relatórios, acompanhamento de tendências ou painéis para toda a equipe. Ele depende de diagnósticos do IDE ou da saída de build para feedback, limitando a visibilidade para equipes e gerentes. - Sobreposição com analisadores do .NET SDK

Nas versões modernas do .NET, muitas regras do FxCop são incorporadas aos analisadores integrados do SDK. Isso pode causar confusão ou duplicação, a menos que os conjuntos de regras sejam gerenciados com cuidado. - Suporte insuficiente para ambientes que não sejam MSBuild

Projetos fora do ecossistema MSBuild (por exemplo, usando Bazel ou sistemas de construção personalizados) enfrentam atritos na integração de regras no estilo FxCop.

O FxCop (em sua forma atual baseada em Roslyn) continua sendo uma base sólida de análise estática com suporte da Microsoft para projetos em C#, especialmente para equipes que buscam aplicar regras padrão de codificação e design. No entanto, é melhor complementá-lo com ferramentas adicionais para validação arquitetônica, verificação de segurança e relatórios visuais em cenários corporativos.

Fortify Analisador de Código Estático

O Fortify SCA é uma plataforma de análise estática de nível empresarial projetada para detectar vulnerabilidades de segurança e problemas de qualidade de código em uma ampla gama de linguagens de programação, incluindo C#. Ele analisa o código-fonte, os arquivos de configuração e os artefatos de build para identificar riscos potenciais no início do ciclo de vida do desenvolvimento. O Fortify é amplamente utilizado em setores altamente regulamentados, como finanças, saúde e governo, devido aos seus rigorosos padrões de conformidade e segurança.

Vantagens

- Amplo suporte a linguagens e estruturas, incluindo cobertura completa para aplicativos modernos C# e .NET

- Detecta uma ampla gama de falhas de segurança, incluindo vulnerabilidades de injeção, criptografia insegura, problemas de autenticação e muito mais

- Incorpora padrões da indústria como CWE, OWASP Top 10 e SANS 25 em sua categorização de vulnerabilidade

- Suporte de integração com ferramentas de CI/CD, IDEs (como Visual Studio) e pipelines DevSecOps

- Relatórios detalhados com orientação de remediação priorizada

- Oferece Software Security Center (SSC) para governança, rastreamento e gerenciamento de riscos em nível empresarial

- Suporta pacotes de regras personalizados e configuração para políticas específicas de domínio

- Apoiado por uma equipe de pesquisa de segurança de longa data e atualizações regulares do pacote de regras

- Inclui suporte para aplicativos .NET nativos da nuvem e legados

Limitações e lacunas

Embora o Fortify SCA seja poderoso, sua complexidade e foco empresarial apresentam certas desvantagens:

- Alta curva de aprendizado

A instalação, configuração e ajuste do Fortify podem ser complexos. Muitas vezes, são necessários engenheiros ou consultores de segurança dedicados para uma implantação eficaz. - Impacto no desempenho em grandes bases de código

Varreduras completas podem ser demoradas, especialmente em aplicações grandes ou monolíticas. Varreduras incrementais ou parciais estão disponíveis, mas exigem ajustes cuidadosos. - Licenciamento caro

O Fortify está entre as soluções mais caras do mercado, muitas vezes com preços inacessíveis para equipes pequenas ou médias. O licenciamento geralmente é escalonado de acordo com o tamanho do aplicativo e a quantidade de usuários. - Integração rápida para desenvolvedores

Desenvolvedores não familiarizados com conceitos de segurança podem achar os relatórios detalhados do Fortify densos e difíceis de interpretar. A integração com IDEs ajuda, mas às vezes falta contexto sem treinamento. - Ajuste do Rulepack necessário

Regras prontas para uso podem gerar um alto volume de avisos ou falsos positivos. As equipes precisam investir tempo ajustando as regras para contextos específicos do projeto para obter resultados práticos. - Insights limitados sobre qualidade arquitetônica ou de código

Embora o Fortify se destaque na verificação de segurança, ele oferece visibilidade limitada sobre a manutenibilidade do software, a complexidade do código ou a conformidade arquitetônica. Ferramentas complementares são frequentemente necessárias para uma visão holística. - Desafios de integração de construção

Ambientes de construção não padronizados ou pipelines personalizados podem exigir esforço adicional para integrar totalmente as varreduras do Fortify aos fluxos de trabalho de CI/CD.

O Fortify é mais adequado para organizações com práticas de segurança maduras, ambientes regulamentados e aplicações C# complexas que exigem varredura profunda de vulnerabilidades e governança de riscos centralizada. Para equipes ou projetos menores que priorizam velocidade e usabilidade em vez de profundidade exaustiva, ferramentas mais leves podem oferecer melhores relações custo-benefício.

check-marx

A Checkmarx é uma plataforma SAST empresarial líder que auxilia organizações a identificar e corrigir vulnerabilidades de segurança no código-fonte no início do ciclo de vida de desenvolvimento. Ela oferece suporte a um amplo conjunto de linguagens e frameworks, com recursos de análise aprofundada para ambientes C# e .NET, incluindo ASP.NET, Blazor e aplicativos .NET Framework legados. Projetada para integração com fluxos de trabalho modernos de DevSecOps, a Checkmarx é amplamente adotada em setores como finanças, saúde e defesa.

Vantagens

- Suporte abrangente para projetos baseados em C# e .NET, incluindo análise completa de sintaxe, semântica e fluxo

- Detecta efetivamente vulnerabilidades como injeção de SQL, script entre sites, segredos codificados, desserialização insegura e falhas de autenticação

- Aproveita o fluxo de dados e a modelagem de fluxo de controle para fornecer rastreamento de vulnerabilidade contextualizado

- Integra-se com Visual Studio, Azure DevOps, GitHub, GitLab, Jenkins e muito mais

- Políticas de digitalização personalizáveis e mapeamento de conformidade (por exemplo, OWASP Top 10, PCI DSS, HIPAA, GDPR)

- Inclui orientação de correção com exemplos para ajudar os desenvolvedores a corrigir problemas mais rapidamente

- Painel centralizado e relatórios para gerenciamento de riscos, conformidade e prontidão para auditoria

- Oferece um serviço de digitalização gerenciado baseado em nuvem (Checkmarx One), bem como implantação no local

- Suporta integração com ferramentas de Análise de Composição de Software (SCA) e Infraestrutura como Código (IaC)

Limitações e lacunas

Apesar de seus pontos fortes empresariais, o Checkmarx vem com várias ressalvas que são especialmente relevantes para equipes que trabalham com C#:

- Configuração complexa e com muitos recursos

A configuração inicial, incluindo o ajuste de regras e a integração de CI, pode ser demorada. A implantação eficaz geralmente requer assistência na integração ou suporte do fornecedor. - Falsos positivos em bases de código C# legadas

Padrões de código mais antigos ou não padronizados (por exemplo, com reflexão dinâmica ou ADO.NET) podem levar a taxas maiores de falsos positivos, a menos que as regras de verificação sejam personalizadas. - Métricas limitadas de qualidade arquitetônica/de código

Embora o Checkmarx seja excelente para vulnerabilidades de segurança, ele oferece insights limitados sobre manutenibilidade, modularidade ou adesão aos princípios de arquitetura limpa. Ferramentas como NDepend ou ReSharper continuam sendo necessárias para a aplicação da qualidade. - Alto custo e foco empresarial

Os custos de licenciamento são significativos e podem não ser adequados para equipes pequenas ou startups. A plataforma é voltada principalmente para grandes ambientes de desenvolvimento e empresas que priorizam a segurança. - Duração da verificação em grandes projetos C#

A precisão da varredura profunda aumenta o tempo de processamento. Em bases de código monolíticas ou fortemente acopladas, as varreduras podem tornar os pipelines mais lentos sem otimização. - Nenhuma integração profunda com alguns fluxos de trabalho específicos do .NET

Em comparação com as ferramentas nativas da Microsoft, a integração com recursos como analisadores, tipos de referência anuláveis ou configurações específicas de tempo de execução pode não ser profunda. - Curva de aprendizado para desenvolvedores

Desenvolvedores não familiarizados com codificação segura ou tipos avançados de vulnerabilidades podem achar difícil interpretar a saída do relatório sem orientação ou treinamento.

O Checkmarx é mais adequado para aplicações .NET/C# de nível empresarial que exigem detecção robusta e automatizada de vulnerabilidades em pipelines de desenvolvimento. Embora poderoso em termos de profundidade e controle, pode ser um exagero ou consumir muitos recursos para equipes que precisam de feedback de código estático leve ou em tempo real.

Análise Estática Veracode

A Veracode oferece uma plataforma de testes de segurança de aplicações estáticas (SAST) nativa em nuvem, conhecida pela facilidade de integração e governança corporativa. É amplamente utilizada em setores com fortes exigências de conformidade, como bancos, saúde e seguros. Para desenvolvedores C# e equipes .NET, a Veracode oferece suporte à análise de aplicações web e desktop, incluindo ASP.NET Core, Blazor e projetos legados do .NET Framework.

Vantagens

- Suporte total para bases de código C# modernas e legadas, incluindo .NET Core e .NET 6+

- Detecta uma ampla gama de vulnerabilidades, incluindo injeção, falhas criptográficas, APIs inseguras e problemas de lógica de negócios

- Nenhuma infraestrutura local necessária devido à sua arquitetura totalmente baseada em nuvem

- Modelo simples de upload e digitalização usando binários pré-compilados (DLLs, EXEs, etc.)

- Em conformidade com OWASP Top 10, CWE, SANS 25 e regulamentações específicas do setor

- Oferece suporte ao desenvolvimento orientado por políticas com aplicação automática de práticas de codificação seguras

- Integra-se com Visual Studio, Azure DevOps, Jenkins, GitHub, GitLab e outras plataformas de CI/CD

- Fornece orientação clara de correção, links CWE e recomendações de correção

- Oferece painéis analíticos e relatórios de risco centralizados para conformidade e rastreamento de auditoria

- Apoiado por pesquisas de segurança e atualizações regulares de pacotes de regras

Limitações e lacunas

Embora o Veracode forneça uma análise de segurança robusta para C#, ele apresenta algumas desvantagens arquitetônicas e práticas:

- A varredura binária pré-compilada limita o contexto do nível de origem

Como o Veracode opera em código compilado, falta-lhe visibilidade em algumas construções em tempo de desenvolvimento, como código inseguro comentado, comentários de código ou condições de fluxo de controle refinadas. Os desenvolvedores devem compilar seus aplicativos antes de enviá-los. - Sem suporte para feedback em tempo real baseado em IDE

Ao contrário de ferramentas como Roslyn Analyzers ou ReSharper, o Veracode não fornece avisos em linha ou interativos durante o desenvolvimento. Vulnerabilidades só são detectadas após a compilação e o upload do binário. - Loops de feedback mais lentos em CI/CD

Embora integrado a muitos pipelines, o processo de upload de binários e a espera pelos resultados da análise podem atrasar a iteração rápida ou os fluxos de trabalho orientados a testes. Não é adequado para ciclos de desenvolvimento curtos sem ajustes. - Qualidade de código estático limitada ou aplicação de estilo

O Veracode foca em falhas de segurança, em vez de qualidade geral do código, validação de arquitetura ou formatação. As equipes geralmente precisam combiná-lo com ferramentas como StyleCop, NDepend ou equivalentes do ESLint para uma cobertura completa. - Preços de nível empresarial

Os custos geralmente são proibitivos para equipes menores. A plataforma é voltada para empresas de médio e grande porte com orçamento e processos para dar suporte ao desenvolvimento orientado à segurança. - Falta de personalização de regras

Comparado a ferramentas de código aberto ou hospedadas localmente, o Veracode oferece capacidade limitada para personalizar ou criar novas regras de detecção para padrões de codificação proprietários ou APIs C# de nicho.

O Veracode é uma solução sólida para organizações que buscam uma abordagem baseada em nuvem e segura por padrão para análise estática, com recursos de governança e auditoria. No entanto, equipes que precisam de feedback instantâneo do desenvolvedor ou controle no nível do código-fonte podem achar a plataforma menos responsiva do que alternativas integradas a IDE ou de código aberto.

KlocworkName

O Klocwork, desenvolvido pela Perforce, é uma ferramenta de teste de segurança de aplicações estáticas (SAST) projetada para desenvolvimento de software de alta garantia. Ele suporta uma ampla gama de linguagens, incluindo C#, C++, Java, Python e JavaScript, e é amplamente utilizado em setores regulamentados e críticos para a segurança, como automotivo, aeroespacial, defesa e saúde.

Para equipes de C#, o Klocwork oferece uma maneira poderosa de detectar vulnerabilidades de segurança, defeitos de código e problemas de manutenção no início do ciclo de desenvolvimento.

Vantagens

- Suporta padrões C# modernos e integração com Visual Studio e MSBuild

- Detecta estouros de buffer, exceções de referência nula, vulnerabilidades de injeção, problemas de simultaneidade e defeitos lógicos

- Forte foco em conformidade de segurança, oferecendo conjuntos de regras integrados para os padrões OWASP Top 10, CWE, MISRA e CERT

- Fornece análise incremental com feedback imediato conforme o código muda, o que ajuda a prevenir regressões

- Compatível com bases de código C# grandes e complexas sem prejudicar o desempenho

- Integra-se com pipelines de CI/CD, incluindo Jenkins, GitHub Actions, Azure DevOps e muito mais

- Promoções rastreabilidade do fluxo de defeitos e diagnósticos profundos para entender as causas raiz

- Inclui plugin de desktop para desenvolvedores e relatórios baseados em servidor para gerentes e controle de qualidade

- Escalável para equipes distribuídas que trabalham em sistemas monolíticos ou baseados em microsserviços

- Permite o desenvolvimento focado em segurança em configurações DevSecOps e Agile

Limitações e lacunas

Apesar de estar pronto para empresas, o Klocwork tem alguns desafios e áreas que podem dificultar a adoção ou a usabilidade, especialmente para equipes de desenvolvimento menores ou menos regulamentadas:

- Configuração complexa e curva de aprendizado íngreme

A configuração inicial e o ajuste fino das regras de análise podem exigir tempo e conhecimento de domínio significativos. As equipes geralmente precisam reservar tempo para treinamento ou envolver engenheiros de segurança dedicados. - Maior pegada em comparação com analisadores leves

O Klocwork consome mais recursos do que ferramentas simples como Roslyn ou StyleCop, o que pode tornar lentos os pipelines de CI ou ambientes de desenvolvimento em máquinas com especificações mais baixas. - Não é amigável ao desenvolvedor por padrão

Embora existam plugins disponíveis, os desenvolvedores podem achar a UX menos intuitiva em comparação com as ferramentas modernas integradas ao IDE. A interpretação de algumas descobertas pode exigir experiência sênior. - Alto custo e posicionamento empresarial

O licenciamento tem um preço para organizações de médio a grande porte. Equipes pequenas ou projetos de código aberto podem considerá-lo inacessível. - Comunidade de código aberto e extensibilidade limitadas

Ao contrário dos analisadores apoiados por ecossistemas comunitários (por exemplo, ESLint, Roslyn), o Klocwork é proprietário, com menos flexibilidade para estender ou escrever regras personalizadas sem o suporte do fornecedor. - Experiência de interface do usuário e relatórios

A interface do usuário para relatórios e triagem de problemas é funcional, mas desatualizada. Algumas equipes relatam problemas de usabilidade com um grande número de descobertas.

O Klocwork é adequado para ambientes de desenvolvimento C# corporativos ou de missão crítica que exigem conformidade, código seguro e rastreamento formal de defeitos. No entanto, pode não ser adequado para equipes ágeis menores ou organizações que buscam feedback rápido e amigável ao desenvolvedor, além de flexibilidade de ferramentas.

Semgrep

Semgrep é uma ferramenta de análise estática de código aberto desenvolvida pela r2c (ReturnToCorp) que enfatiza simplicidade, velocidade e varredura baseada em regras em diversas linguagens, incluindo C#. É particularmente popular entre engenheiros de segurança e equipes de DevSecOps devido aos seus recursos de correspondência de padrões e à sua capacidade de detectar problemas de segurança e de qualidade de código com regras personalizáveis.

O Semgrep oferece suporte a C# nos níveis comunitário e comercial, oferecendo modelos de implantação em nuvem e auto-hospedados.

Vantagens

- Analisador leve e rápido baseado em CLI com suporte para sintaxe C# moderna

- Regras baseadas em YAML fáceis de escrever e entender permitem padrões personalizados específicos para as práticas de codificação de uma organização

- Adequado para pipelines DevSecOps devido à execução rápida e integração de CI/CD com GitHub Actions, GitLab CI, Azure DevOps e outros

- Bibliotecas de regras integradas para segurança, manutenção e desempenho (incluindo OWASP Top 10, SANS 25 e mais)

- Forte apoio para mudança de segurança para a esquerda, detectando problemas antes da fusão ou implantação

- Funciona bem para impor padrões seguros e melhores práticas em bases de código compartilhadas

- A plataforma em nuvem (Semgrep Cloud Platform) inclui painéis, comentários de RP, registros de auditoria e aplicação de regras baseadas em equipe

- Extensível com Semgrep Supply Chain e Semgrep Secrets para uma cobertura mais profunda da segurança do aplicativo

- Comunidade vibrante e registro de regras abertas em constante crescimento

- Nível gratuito disponível com limites generosos e sem barreiras de entrada para equipes pequenas

Limitações e lacunas

Apesar de sua flexibilidade e velocidade, o Semgrep tem limitações notáveis quando aplicado ao código C#, particularmente para tarefas de análise estática profunda:

- Suporte parcial à linguagem C#

Comparado ao seu suporte maduro para JavaScript, Python ou Go, o suporte do Semgrep para C# ainda está em desenvolvimento. Ele pode não analisar ou compreender completamente recursos avançados de C#, como LINQ, fluxos assíncronos/de espera, genéricos ou árvores de expressão complexas. - Nenhuma análise profunda do fluxo de dados

O Semgrep se destaca na correspondência sintática e semântica, mas carece de fluxo de controle avançado e análise de contaminação que ferramentas como Coverity, Klocwork ou CodeQL oferecem. Isso pode limitar sua capacidade de detectar vulnerabilidades que abrangem vários arquivos ou chamadas de métodos. - Integração IDE limitada

Ao contrário dos analisadores baseados em Roslyn ou do ReSharper, o Semgrep não fornece diagnósticos em linha dentro do Visual Studio ou Rider por padrão. Os desenvolvedores devem confiar no feedback do CI ou usá-lo como uma ferramenta de verificação manual, a menos que integrações personalizadas sejam criadas. - Nenhuma visualização ou análise arquitetônica

Não há suporte para gráficos de dependência, métricas de código ou recursos de validação de arquitetura geralmente exigidos por equipes corporativas. - Curva de aprendizado acentuada para criação de regras

Embora regras básicas sejam fáceis de escrever, criar padrões confiáveis e sem ruídos para grandes bases de código C# pode exigir conhecimento detalhado da estrutura da árvore de sintaxe abstrata e dos componentes internos da linguagem do Semgrep. - Mais eficaz em fluxos de trabalho de segurança do que a aplicação geral de qualidade

Os pontos fortes do Semgrep residem na verificação de segurança e na conformidade com políticas. Ele não possui tantos recursos para impor convenções de estilo ou realizar verificações de complexidade ciclomática quanto ferramentas como NDepend ou StyleCop.

O Semgrep é uma excelente opção para equipes modernas que adotam práticas de DevSecOps e precisam de varredura personalizável, rápida e colaborativa. Para desenvolvimento em C#, funciona melhor como parte de uma estratégia multiferramentas, em vez de um substituto completo para analisadores profundos ou soluções nativas de IDE.

Código QL

O CodeQL, desenvolvido pelo GitHub (agora parte da Microsoft), é um mecanismo de análise semântica de código que permite consultar código-fonte como se fossem dados. Ele cria um banco de dados relacional a partir da base de código e permite que os usuários escrevam consultas para detectar vulnerabilidades de segurança, problemas de desempenho e falhas de codificação. Como parte do GitHub Advanced Security (GHAS), o CodeQL desempenha um papel central na busca de vulnerabilidades em larga escala, especialmente em código aberto.

C# está entre as linguagens oficialmente suportadas, e o GitHub vem expandindo seu suporte para ecossistemas baseados em .NET.

Vantagens

- Habilita análise semântica profunda de código C#, modelagem de controle e fluxos de dados para detectar vulnerabilidades complexas e de várias etapas

- Funciona com fluxos de trabalho nativos do GitHub, oferecendo integração perfeita com solicitações de pull, eventos push e verificações de segurança agendadas

- Pode detectar problemas difíceis de encontrar, como desserialização insegura, entradas não validadas, travessia de caminho e padrões de injeção

- Apoiado pelo crescimento do GitHub bibliotecas de consulta, incluindo as regras alinhadas com o OWASP Top 10 e CWE

- Fornece controle total para escrever consultas CodeQL personalizadas usando uma linguagem especializada baseada em Datalog

- Forte conhecimento de controle de versão, capaz de rastrear alterações em filiais e RPs

- Adequado para grandes bases de código e organizações com vários repositórios graças ao dimensionamento baseado em ações do GitHub

- Pacotes de consulta de código aberto permitem a reutilização e o compartilhamento de verificações de segurança desenvolvidas pela comunidade

- Permite revisão histórica de código e auditoria de vulnerabilidades para pesquisadores de segurança

- A equipe de segurança do GitHub usa o CodeQL internamente para busca global de CVE, tornando-o testado em casos de uso de alto impacto

Limitações e lacunas

Apesar de ser uma das ferramentas mais poderosas disponíveis para análise estática profunda, o CodeQL tem várias ressalvas quando aplicado ao C# no desenvolvimento diário:

- Curva de aprendizado acentuada para regras personalizadas

Escrever consultas personalizadas requer conhecimento da linguagem de consulta CodeQL, que possui sintaxe e modelo semântico únicos. A maioria dos desenvolvedores precisa de treinamento ou tempo dedicado para se tornar produtiva. - Requer a construção de bancos de dados de código

Antes que qualquer consulta possa ser executada, o código precisa ser compilado e transformado em um banco de dados CodeQL. Essa etapa adiciona complexidade e tempo aos pipelines de CI, especialmente para repositórios grandes ou que mudam com frequência. - Limitado pela cobertura do idioma de origem e ferramentas

Embora C# seja suportado, ele pode ficar atrás das principais linguagens de destino do CodeQL, como Java, JavaScript e Python, em termos de regras predefinidas e qualidade de consulta. Além disso, alguns comportamentos avançados específicos do .NET (por exemplo, reflexão, geração de código em tempo de execução) podem ser difíceis de modelar. - Não é adequado para regras de estilo ou formatação

O CodeQL não foi projetado para impor guias de estilo ou formatação de código. Ele se concentra estritamente em padrões lógicos, semânticos e baseados em segurança. - Falta de suporte IDE

Não há integração direta com o Visual Studio ou Rider, então os desenvolvedores devem confiar no feedback do CI/CD ou usar ferramentas CLI manualmente. - Licenciamento empresarial necessário para recursos completos

O GitHub Advanced Security (GHAS), que fornece o serviço CodeQL gerenciado, está disponível apenas para clientes do GitHub Enterprise Cloud e Server. Isso limita a adoção por equipes que não utilizam o GitHub. - Valor limitado para projetos menores

Para aplicativos C# simples ou equipes que buscam resultados rápidos, a configuração e a complexidade do CodeQL podem superar seus benefícios em comparação com ferramentas leves como Roslyn ou ReSharper.

O CodeQL se destaca em organizações que priorizam a segurança e estão dispostas a investir na criação de conjuntos de consultas e fluxos de trabalho personalizados. É ideal para projetos em C# com altos requisitos de conformidade, múltiplos colaboradores e uma cultura DevSecOps madura. Para outros, funciona melhor como uma camada complementar aos analisadores tradicionais.

Aikido

A Aikido Security é uma empresa novata no segmento de segurança de aplicações, oferecendo SAST, SCA e varredura secreta amigáveis ao desenvolvedor em uma plataforma unificada. Ela foi desenvolvida com simplicidade e velocidade em mente, visando fluxos de trabalho de desenvolvimento modernos com integração pronta para uso para plataformas populares como GitHub, GitLab, Bitbucket e Azure DevOps.

Embora não seja um analisador de código estático profundo tradicional como ReSharper ou CodeQL, o Aikido oferece suporte a projetos C# e .NET, fornecendo insights valiosos, especialmente nas áreas de vulnerabilidades de segurança e riscos de dependência.

Vantagens

- Leve e fácil de integrar em fluxos de trabalho de CI/CD para GitHub, GitLab, Bitbucket e Azure

- Oferece varredura integrada para SAST, SCA (Análise de Composição de Software) e segredos em uma plataforma

- Suporta C# com padrões comuns de detecção de vulnerabilidades, como segredos codificados, injeção de SQL e dependências inseguras

- Interface de usuário limpa e moderna, projetada para desenvolvedores e equipes de DevOps, em vez de especialistas em segurança

- A triagem de problemas com base no contexto e a priorização de riscos ajudam a evitar a fadiga de alertas

- Permite controles baseados em políticas, por exemplo, fusões de blocos se forem encontrados problemas críticos

- Nenhuma configuração necessária para configuração de regras, com descoberta automática de projetos e idiomas

- Nível gratuito disponível para pequenas equipes e colaboradores de código aberto

- Tempos de varredura rápidos com saída acionável em solicitações de pull

- Cultura empresarial que prioriza a segurança, com conformidade com GDPR e ISO 27001

Limitações e lacunas

Embora o Aikido seja uma plataforma DevSecOps impressionante para equipes modernas, ele tem restrições para aqueles que buscam análises estáticas profundas ou inspeções avançadas de código específicas para C#:

- Profundidade de regra limitada para padrões complexos de código C#

O Aikido se concentra mais na verificação de segurança do que na qualidade do código, carecendo de muitas das verificações lógicas ou relacionadas ao desempenho que ferramentas como NDepend ou ReSharper fornecem. - Não é ideal para detectar falhas de projeto estrutural ou sugestões de refatoração

Ele não identificará problemas relacionados ao uso indevido do modelo de objeto, dependências circulares ou problemas arquitetônicos comuns em aplicativos de nível empresarial. - Não há suporte para criação de regras personalizadas ou configuração refinada

Os usuários não podem definir suas próprias regras estáticas ou estender a lógica de detecção facilmente, ao contrário dos analisadores CodeQL ou Roslyn. - Sem integração com o Visual Studio ou IDE

Todos os resultados são exibidos por meio da interface web ou por meio de comentários de pull request. Desenvolvedores acostumados com linting baseado em IDE podem achar isso inconveniente. - Construído principalmente em torno de fluxos de trabalho baseados em Git

Equipes que usam controle de origem centralizado ou modelos de implantação mais antigos podem não se beneficiar de seus recursos de automação. - A digitalização ocorre principalmente no CI, não durante o desenvolvimento local

Não há ferramentas nativas para ganchos de pré-confirmação ou feedback de código ao vivo dentro do fluxo de trabalho do desenvolvedor.

O Aikido é mais adequado para equipes nativas em nuvem, preocupadas com a segurança, que trabalham com C# em pipelines modernos de CI/CD. Ele fornece insights rápidos e boa cobertura para vulnerabilidades e segredos comuns. No entanto, deve ser complementado por analisadores de código tradicionais para equipes que precisam de análise arquitetônica, flexibilidade de regras personalizadas ou aplicação avançada de qualidade.

Fonte profunda

O DeepSource é uma plataforma automatizada de revisão de código que oferece análise estática, detecção de bugs, varredura de segurança e formatação de código em diversas linguagens. Embora tenha um suporte mais forte para linguagens como Python, Go e JavaScript, o DeepSource expandiu gradualmente seu suporte para os ecossistemas C# e .NET, com o objetivo de ajudar os desenvolvedores a manter bases de código limpas, seguras e sustentáveis.

Ele se integra com plataformas de controle de versão como GitHub, GitLab e Bitbucket para executar análises estáticas em cada confirmação e solicitação de pull.

Vantagens

- Suporte de análise estática pronto para uso para C#, com foco em desempenho, riscos de bugs, antipadrões e vulnerabilidades de segurança

- Integração perfeita com GitHub, GitLab e Bitbucket para feedback em tempo real sobre solicitações de pull

- Oferece sugestões de correção automática para acelerar a resolução de problemas comuns de código

- Painel unificado para insights sobre a integridade do código em repositórios e equipes

- Integração leve e sem configuração com detecção automática da estrutura do código

- Inclui métricas como rotatividade de código, duplicação e tendências de cobertura

- Fornece insights rápidos sobre regressões de qualidade de código ao longo do tempo e ramificações

- Suporta ignorar regras, supressão e ajuste de gravidade para melhor controle de ruído

- A interface da Web é intuitiva e adequada tanto para desenvolvedores quanto para engenheiros.

- Os recursos corporativos incluem permissões baseadas em equipe e painéis de conformidade

Limitações e lacunas

Apesar de ser uma plataforma de rápido crescimento, o DeepSource apresenta várias desvantagens quando usado especificamente para Projetos C# no desenvolvimento empresarial ou em larga escala:

- O suporte a C# é menos maduro do que para Python ou JavaScript

O DeepSource não tem a profundidade e a amplitude das regras estáticas encontradas em ferramentas como Roslyn, ReSharper ou NDepend, especialmente para padrões complexos de aplicativos .NET. - Personalização limitada de regras

Os usuários não podem definir regras de análise estática personalizadas usando uma linguagem específica de domínio ou estender conjuntos de regras além do que é suportado nativamente. - Sem integração com o Visual Studio

Desenvolvedores que trabalham em IDEs como Visual Studio ou Rider devem confiar no feedback baseado em CI ou verificar manualmente os resultados na interface de usuário da Web do DeepSource. - Concentra-se em problemas no nível do código, mas não abrange análise no nível da arquitetura ou otimização da estrutura do código.

- Sem suporte para análise de fluxo avançada ou rastreamento de dados

Isso o torna menos eficaz na detecção de vulnerabilidades multilinha ou falhas complexas de lógica de segurança. - Os recursos premium estão bloqueados nos planos empresariais

Recursos como rastreamento histórico, relatórios de conformidade ou aplicação de políticas exigem licenças de nível superior. - Principalmente baseado em nuvem, com opções locais limitadas para ambientes altamente regulamentados

O DeepSource é uma ótima opção para equipes de C# de pequeno e médio porte que desejam análises estáticas rápidas e automáticas sem configurações complexas. Ele funciona melhor em fluxos de trabalho de CI baseados em Git e complementa os analisadores de código tradicionais. Para projetos de nível empresarial ou equipes que buscam insights arquitetônicos e suporte profundo aos componentes internos do .NET, pode ser necessário combiná-lo com outros analisadores especializados.

Inferir#

Infer# é uma ferramenta de análise estática para C# desenvolvida pela Microsoft Research, com base no framework Infer do Facebook. Seu foco é a análise interprocedural, permitindo a detecção de bugs complexos, como desreferências nulas, vazamentos de recursos, condições de corrida e problemas de memória entre limites de métodos. O Infer# visa ajudar os desenvolvedores a detectar bugs semânticos profundos que normalmente escapariam de linters convencionais ou apareceriam apenas durante a execução.

Ele funciona convertendo o .NET Intermediate Language (IL) em uma representação interna e, em seguida, realizando uma análise de verificação formal avançada.

Vantagens

- Baseado no mecanismo Infer do Facebook, amplamente respeitado por análises estáticas avançadas de código móvel e do lado do servidor

- Executa análises interprocedurais e simbólicas, detectando problemas que abrangem vários métodos ou classes

- Especialmente útil para identificar desreferências de ponteiros nulos, vazamentos de memória e problemas de simultaneidade

- Capaz de raciocinar sobre a Linguagem Intermediária (IL) do .NET, permitindo análises em todas as linguagens suportadas pelo .NET

- Desenvolvido ativamente pela Microsoft Research com uma sólida base acadêmica

- Código aberto, com licenciamento permissivo para uso empresarial ou acadêmico

- Integração possível com MSBuild e pipelines de CI para análise automática

- Útil em ambientes de pesquisa, auditorias de codificação segura ou como parte de fluxos de trabalho de verificação formal

- Detecta possíveis falhas de tempo de execução e falhas lógicas que são difíceis de detectar com ferramentas padrão

Limitações e lacunas

Embora o Infer# seja poderoso em seu escopo, ele tem várias deficiências que limitam sua usabilidade para fluxos de trabalho de desenvolvimento geral:

- Não é um analisador estático completo para estilo de código geral, design ou manutenibilidade

O Infer# se concentra especificamente na detecção de bugs e não fornece métricas de qualidade de código, análise de complexidade ou insights arquitetônicos como NDepend ou ReSharper. - Sem integração com o Visual Studio ou IDEs

Toda a interação é feita por linha de comando. Não é adequado para desenvolvedores que esperam feedback no editor ou correções automáticas. - Alta barreira técnica à entrada

Requer conhecimento de IL, operações de linha de comando e possivelmente alguma familiaridade com métodos formais para interpretar determinadas saídas. - Documentação esparsa e suporte da comunidade

Comparado a ferramentas como os analisadores Roslyn ou SonarQube, o Infer# não possui tutoriais extensos, exemplos ou fóruns ativos para solução de problemas. - Não mantido ativamente para uso de produção ampla

É um projeto de pesquisa da Microsoft, o que significa que pode não receber atualizações consistentes ou suporte de nível de produção. - Nenhuma varredura SCA (dependência) ou regras específicas de segurança

Ele não consegue detectar pacotes desatualizados, uso inseguro de API ou outros problemas de segurança superficiais. - Preocupações com escalabilidade em grandes projetos empresariais

A análise pode ser lenta e consumir recursos consideráveis do sistema quando aplicada a grandes bases de código.

O Infer# é mais adequado para equipes que priorizam a detecção formal de bugs, ambientes com alta demanda por pesquisa ou auditorias que exigem análises profundas e sensíveis ao caminho. Não é uma solução pronta para uso para análises estáticas cotidianas no desenvolvimento corporativo típico em C#, mas serve como uma ferramenta complementar robusta em contextos de desenvolvimento seguros ou críticos à segurança.

Puma Scan

O Puma Scan é uma ferramenta de análise estática projetada para identificar vulnerabilidades de segurança em aplicativos .NET e C#, especialmente aquelas relacionadas a práticas de codificação seguras e conformidade. Ela foi desenvolvida com forte ênfase nas categorias OWASP Top 10 e CWE (Common Weakness Enumeration), tornando-se uma escolha popular entre equipes .NET preocupadas com segurança.

A ferramenta está disponível em dois formatos principais: Puma Scan Community Edition, que é integrado ao Visual Studio, e Puma Scan Professional, que adiciona recursos empresariais, como integração de CI/CD, personalização de regras e relatórios centralizados.

Vantagens

- Adaptado para varredura de segurança .NET e C#, com um conjunto de regras alinhado aos padrões OWASP e CWE

- Integra-se diretamente ao Visual Studio, dando aos desenvolvedores feedback imediato durante a codificação

- Oferece análise de fluxo de código que pode rastrear como entradas não confiáveis fluem pelo código, detectando problemas como XSS, injeção de SQL, injeção de comando, etc.

- A edição profissional oferece suporte à integração de pipeline de CI/CD, adequada para práticas de DevSecOps

- Gera relatórios detalhados, incluindo categorias de vulnerabilidade, níveis de gravidade e orientações de correção

- Regras personalizadas podem ser adicionadas para padrões de código proprietários (somente Professional)

- Ajuda as equipes a aplicar políticas de codificação seguras no início do SDLC

- Projetado para complementar os requisitos do ciclo de vida de desenvolvimento seguro para indústrias regulamentadas

- Mantido pela Secure Development Solutions, com atualizações contínuas do conjunto de regras

Limitações e lacunas

Embora o Puma Scan forneça uma análise de segurança robusta em C#, ele tem algumas limitações notáveis, especialmente quando comparado com plataformas de análise estática mais amplas:

- O foco está exclusivamente na segurança

O Puma Scan não oferece análises para problemas de desempenho, manutenibilidade, códigos maliciosos ou falhas de design. não é um analisador estático de uso geral. - A edição comunitária é limitada

Falta integração de CI/CD, relatórios de equipe, regras personalizadas e suporte. Somente a edição Professional é viável para uso corporativo, o que pode exigir licenciamento adicional. - A amplitude do conjunto de regras é mais estreita do que grandes plataformas como Fortify, Checkmarx ou Veracode.

O Puma Scan pode não detectar vulnerabilidades que exigem rastreamento de contaminação mais avançado ou varredura com reconhecimento de contexto. - Nenhuma visualização ou insights arquitetônicos

Ao contrário de ferramentas como o NDepend, o Puma Scan não fornece gráficos de chamadas, mapas de dependências ou análise de estrutura de código. - Falta de suporte para SAST em vários idiomas

O Puma Scan é focado somente em C#, o que significa que não é ideal para bases de código poliglotas ou equipes full-stack que precisam de varredura de JavaScript, Java ou Python. - As atualizações e a comunidade são menores em escala

Comparado a ecossistemas focados em segurança, como Snyk ou CodeQL do GitHub, o Puma Scan tem uma base de usuários e suporte da comunidade mais limitados.

O Puma Scan é mais adequado para equipes de desenvolvimento em C# que priorizam a segurança e desejam realizar a detecção de vulnerabilidades e manter o código seguro como parte de seus fluxos de trabalho diários. Ele pode ser particularmente valioso em setores sensíveis à conformidade, como o financeiro ou o de saúde. No entanto, equipes que buscam análises mais abrangentes ou suporte mais amplo à linguagem podem precisar combinar o Puma Scan com ferramentas complementares.

Verificação do código de segurança

O Security Code Scan (SCS) é uma ferramenta de análise estática gratuita e de código aberto baseada em Roslyn, projetada para identificar vulnerabilidades de segurança em aplicativos C# e .NET. Ela se integra diretamente ao pipeline de compilação e ao fluxo de trabalho do desenvolvedor por meio do Visual Studio e do MSBuild, com foco principal na detecção de padrões de codificação inseguros, especialmente aqueles sinalizados pelos padrões OWASP Top 10 e CWE.

O SCS é especialmente valioso para desenvolvedores que buscam feedback leve e focado em segurança durante o desenvolvimento, sem necessidade de configuração complexa ou licenciamento pesado.

Vantagens

- Construído usando a plataforma do compilador Roslyn, tornando-o altamente compatível com o ecossistema .NET

- Integração perfeita com o Visual Studio e o MSBuild, permitindo detecção e feedback em tempo real

- Visa vulnerabilidades comuns, como:

- Injeção de SQL

- XSS (Cross Site Scripting)

- Credenciais codificadas

- Desserialização insegura

- Injeção de comando

- Leve e rápido; não afeta significativamente o desempenho da construção

- Pode ser adicionado a pipelines de CI/CD via NuGet ou GitHub Actions para varredura automatizada

- Atualizações frequentes e um repositório GitHub ativo

- Bom ponto de partida para práticas de desenvolvimento seguro em projetos C#

- Suporta saída no formato SARIF, tornando-o compatível com painéis de segurança e agregadores

Limitações e lacunas

Apesar de sua grande utilidade para desenvolvedores C#, o Security Code Scan tem diversas limitações que impactam sua adequação em ambientes maiores ou mais regulamentados:

- Escopo limitado

Ele apenas verifica vulnerabilidades de segurança. Não detecta problemas de qualidade de código, gargalos de desempenho ou violações de arquitetura. - Detecção básica de vulnerabilidades

Embora o SCS detecte erros comuns, ele carece de recursos avançados rastreamento de contaminaçãoprofundo análise interprocedimental e modelagem de fluxo de dados encontrado em ferramentas de nível empresarial como Fortify ou CodeQL. - Nenhuma interface de usuário, painel ou camada de relatórios

Os desenvolvedores devem confiar na saída da compilação ou nos avisos do IDE, sem visualização, rastreamento de histórico ou gerenciamento centralizado de relatórios. - Personalização limitada

O SCS não permite configuração de regras ajustadas nem a criação de conjuntos de regras personalizados para cobrir ameaças proprietárias. - Não há suporte para linguagens não .NET

O SCS é estritamente para C#/.NET. Ele não pode auxiliar equipes que gerenciam pilhas poliglotas ou aplicativos multiplataforma. - Não é ideal para ambientes de alta segurança ou com alta conformidade

Embora útil para prevenção, o SCS não oferece a profundidade ou a capacidade de auditoria exigidas por padrões como PCI-DSS ou ISO 27001 por si só.

O Security Code Scan é ideal para desenvolvedores individuais ou pequenas equipes que buscam implementar verificações básicas de codificação segura no início do processo de desenvolvimento, sem adicionar complexidade. Para aplicações corporativas ou sistemas críticos de segurança, ele serve melhor como um complemento a plataformas de segurança de aplicações mais avançadas e abrangentes.

SonarQubeGenericName