C# — мощный и универсальный язык программирования, широко используемый в корпоративном программном обеспечении, облачных приложениях, настольных системах и разработке игр. Как основной компонент экосистемы .NET, C# выигрывает от зрелого набора фреймворков и инструментов, которые помогают разработчикам создавать надежные и масштабируемые решения.

С ростом размера и сложности кодовых баз, поддержание качества кода, производительность и безопасность становятся серьезной проблемой. Небольшие ошибки могут перерасти в дорогостоящие проблемы, неоптимизированный код может снизить эффективность, а незамеченные недостатки безопасности могут подвергнуть системы реальным угрозам. Инструменты статического анализа кода предложить практичный и проактивный способ решения этих проблем до того, как они проявятся в процессе производства.

Анализ рисков кода на C#

Smart TS XL улучшает статический анализ кода C#, сопоставляя пути выполнения с рисками, связанными с архитектурой.

Исследуй сейчасСтатический анализ проверяет исходный код, не выполняя его. Он обнаруживает синтаксические ошибки, код пахнет, узкие места производительности, риски ремонтопригодности и даже уязвимости безопасностиЭти инструменты помогают разработчикам и командам применять стандарты кодирования, отслеживать технический долг и обеспечивать долгосрочную возможность поддержки своего программного обеспечения.

Экосистема C# предлагает широкий спектр решений для статического анализа. Некоторые из них интегрируются непосредственно в Visual Studio и поддерживают обратную связь в реальном времени во время разработки. Другие предлагают более глубокое понимание и интегрируются с конвейерами сборки для непрерывного мониторинга качества. Каждый инструмент служит своей цели, будь то раннее обнаружение логических ошибок, улучшение читаемости или обеспечение соответствия политикам безопасности.

Изучите ведущие инструменты статического анализа, доступные для разработки на C#. Сравниваются их возможности, подчеркиваются их сильные стороны и объясняется, где каждый из них лучше всего подходит для современного рабочего процесса разработки. Независимо от того, является ли ваша цель лучшим качеством кода, меньшим количеством ошибок, более надежной безопасностью или более плавными проверками кода, правильные инструменты анализа помогут вам достичь этого быстрее и с большей уверенностью.

SMART TS XL

SMART TS XL выделяется как комплексное решение для статического анализа кода, разработанное для приложений корпоративного уровня, а его поддержка C# делает его сильным конкурентом в современной экосистеме .NET. Разработанный для масштабирования с большими, сложными программными системами, SMART TS XL обеспечивает глубокую видимость структуры кода, потока и взаимозависимостей, позволяя разработчикам и командам улучшить удобство обслуживания, соответствие требованиям и управление рисками во всей кодовой базе.

Что отличает SMART TS XL Отличительной чертой является его фокус на предоставлении как высокоуровневого архитектурного понимания, так и детальной диагностики на уровне кода. Он особенно эффективен в средах, где унаследованные системы и современный код C# сосуществуют, предлагая кросс-языковой анализ и поддержку гибридных кодовых баз. SMART TS XL широко используется в строго регулируемых отраслях, где критически важны аудиторские следы, соблюдение правил и прослеживаемость.

Преимущества SMART TS XL для статического анализа C#

- Визуализирует полный поток вызовов и логические пути по классам, сборкам и службам.

- Выявляет скрытые зависимости и мертвый код в больших приложениях C#

- Поддерживает настраиваемые наборы правил для обеспечения соблюдения стандартов кодирования и архитектурных политик.

- Интегрируется с конвейерами CI/CD для автоматизации проверок качества и валидации кода.

- Предлагает мощный анализ воздействия для поддержки усилий по рефакторингу и модернизации

- Эффективно масштабируется на тысячи файлов и несколько репозиториев кода

- Обеспечивает соответствие стандартам безопасности и отраслевым стандартам, таким как OWASP, ISO и MISRA.

SMART TS XL идеально подходит для организаций, которые хотят усилить контроль над сложными системами C#, сократить технический долг и поддерживать долгосрочную обслуживаемость программного обеспечения. Благодаря гибкой архитектуре и возможностям корпоративного уровня он хорошо подходит для разработчиков, архитекторов и руководителей ИТ-отделов, ориентированных на устойчивую и безопасную разработку .NET.

РеШарпер

ReSharper, разработанный JetBrains, является одним из самых популярных и удобных для разработчиков инструментов статического анализа и производительности для C# и более широкой экосистемы .NET. Интегрированный непосредственно в Visual Studio, ReSharper улучшает процесс кодирования с помощью проверки кода в реальном времени, интеллектуальных предложений, возможностей рефакторинга и функций навигации по коду. Он поддерживает широкий набор функций и фреймворков языка C#, что делает его основным во многих профессиональных средах разработки.

ReSharper анализирует код по мере ввода, выделяя проблемы, начиная от синтаксических ошибок и потенциальных ошибок времени выполнения до запахов кода и проблем с удобством обслуживания. Он предоставляет быстрые предложения по исправлению и контекстно-зависимые действия по рефакторингу, позволяя разработчикам улучшать качество кода с минимальными помехами. Помимо анализа, он включает в себя инструменты модульного тестирования, помощников по генерации кода и навигационные ярлыки, которые значительно ускоряют разработку.

Преимущества

- Глубокая интеграция с Visual Studio для бесперебойной работы разработчика

- Проверка кода в реальном времени для C#, ASP.NET, XAML и других языков .NET

- Более 2,000 проверок качества кода и десятки рефакторингов

- Мгновенная навигация по коду и инструменты поиска для изучения больших кодовых баз

- Контекстно-зависимое автодополнение кода и предложения по синтаксису

- Настраиваемая строгость проверки и правила для конкретных стандартов команды

- Встроенный модульный исполнитель тестов, поддерживающий NUnit, MSTest, xUnit и другие

Ограничения и недостатки

Несмотря на свои сильные стороны, ReSharper имеет существенные ограничения, которые могут повлиять на его пригодность для крупномасштабных или интегрированных с CI сценариев статического анализа:

- Накладные расходы на производительность

Известно, что ReSharper значительно увеличивает использование памяти и время запуска в Visual Studio, особенно в крупных решениях. Он может замедлить отклик IDE, что раздражает разработчиков, работающих со сложными корпоративными кодовыми базами. - Отсутствие автономной интеграции CLI или CI-инструментария

ReSharper предназначен для интерактивного использования в Visual Studio. Он не предлагает полностью поддерживаемый автономный интерфейс командной строки для интеграции в конвейеры CI/CD, что ограничивает его использование для автоматизированных шлюзов качества в рабочих процессах непрерывной интеграции. - Ограниченный архитектурный анализ

Несмотря на то, что ReSharper отлично подходит для решения проблем на уровне кода, он не предоставляет карты архитектурных зависимостей, общесистемные графики вызовов или расширенный анализ потоков в микросервисах или средах с несколькими репозиториями. - Не подходит для кросс-языковых кодовых баз.

Основной фокус ReSharper — .NET. Он не поддерживает многоязыковые системы, включающие Java, C++ или COBOL, что ограничивает его эффективность в гибридных или устаревших контекстах модернизации. - Коммерческое лицензирование

ReSharper — платный продукт с лицензиями на рабочее место. Для больших команд это может быть существенным расходом по сравнению с инструментами с открытым исходным кодом или на основе CI, которые предлагают более широкую автоматизацию без затрат на пользователя. - Нет встроенного сканирования безопасности

ReSharper не хватает специализированных возможностей статического тестирования безопасности приложений (SAST), таких как обнаружение уязвимостей инъекций, небезопасной криптографии или проблем аутентификации. Для безопасных методов разработки необходимы дополнительные инструменты.

ReSharper остается инструментом высшего уровня для повышения индивидуальной и командной производительности в Visual Studio и идеально подходит для быстрых циклов разработки и обзоров кода. Однако организациям, которым нужен статический анализ, ориентированный на CI, масштабируемый или ориентированный на безопасность, может потребоваться дополнить его другими инструментами.

Анализаторы Рослин

Анализаторы Roslyn представляют собой набор диагностических инструментов с открытым исходным кодом, созданных на основе платформы компилятора Roslyn, которая обеспечивает работу современных компиляторов C# и Visual Basic .NET. Разработанные и поддерживаемые корпорацией Microsoft, эти анализаторы позволяют разработчикам писать, применять и расширять пользовательские правила статического кода в экосистеме .NET. Они интегрируются непосредственно в процесс сборки и Visual Studio, что делает их легкими и эффективными как для локальной разработки, так и для непрерывной интеграции.

Анализаторы Roslyn формируют основу для многих других наборов правил, включая те, что в Microsoft.CodeAnalysis, анализаторы .NET SDK и собственные руководства Microsoft по безопасности, API и совместимости. Они идеально подходят для обеспечения согласованности кода, обнаружения распространенных ошибок и применения правил стиля в проектах C# масштабируемым и автоматизированным способом.

Преимущества

- Встроено в .NET SDK и поддерживается Microsoft

- Обеспечивает соблюдение официальных рекомендаций и стилевых соглашений Microsoft.

- Интегрируется в процессы Visual Studio и MSBuild.

- Поддерживает создание пользовательских правил на языке C# с гибкими API

- Эффективно для обратной связи в реальном времени и интеграции конвейера непрерывной интеграции

- Совместимость с Visual Studio Code через OmniSharp

- Поддержка сообщества с постоянными обновлениями и улучшениями правил

Ограничения и недостатки

Несмотря на свою полезность и встроенную интеграцию, анализаторы Roslyn имеют ряд областей, в которых они не отвечают требованиям расширенного статического анализа:

- Ограниченная глубина анализа потока кода и архитектуры

Анализаторы Roslyn работают в основном на синтаксическом и семантическом уровнях. Им не хватает глубокого межпроцедурного анализа потока, отображения зависимостей между проектами и архитектурного обеспечения правил, которые есть у корпоративных инструментов, таких как SMART TS XL или предложение NDepend. - Отсутствие встроенных наборов правил безопасности

Анализаторы Roslyn в стандартной комплектации не фокусируются на уязвимостях безопасности, таких как очистка входных данных, утечка данных или небезопасное использование API. Для возможностей SAST необходимы расширения, ориентированные на безопасность (например, Microsoft Security Code Analysis). - Минимальные инструменты визуализации

Нет поддержки для графов вызовов, графов зависимостей или богатых интерфейсов UI для понимания сложных кодовых баз. Разработчики должны полагаться на текстовый вывод или сторонние интеграции для визуальной обратной связи. - Расходы на обслуживание пользовательских правил

Хотя настройка правил — мощный инструмент, он также требует глубоких знаний API Roslyn и регулярного обслуживания по мере развития кодовых баз. Это может быть бременем для команд без специальных знаний в области инструментов. - Базовая интеграция отчетов об ошибках и рабочего процесса

По сравнению с такими инструментами, как SonarQube или CodeQL, анализаторы Roslyn имеют ограниченные панели отчетов, функции отслеживания ошибок и интеграцию с такими платформами, как обзоры PR GitHub или Jira. - Не подходит для многоязычных решений

Эти анализаторы специфичны для C# и VB.NET. Они не могут обрабатывать смешанные стеки, включающие JavaScript, C++, COBOL или другие корпоративные языки.

Анализаторы Roslyn — это легкая и эффективная первая линия обороны для поддержания качества кода C#. Они идеально подходят для обеспечения согласованности, раннего обнаружения простых проблем и интеграции в рабочие процессы CI с минимальной настройкой. Однако для организаций, которым требуется более глубокое понимание, соответствие требованиям безопасности или архитектурное управление, анализаторы Roslyn лучше всего подходят в сочетании с более надежными платформами статического анализа.

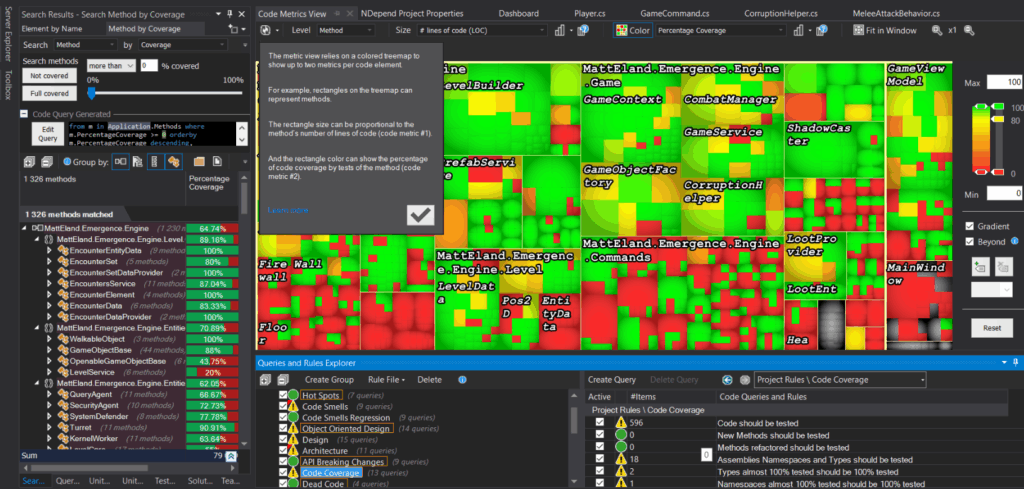

NDepend

NDepend — мощный инструмент статического анализа и архитектурного управления, специально разработанный для кодовых баз .NET, включая C#. Он предлагает расширенные метрики кода, визуализацию зависимостей, принудительное применение правил кода и отслеживание технического долга. NDepend интегрируется с Visual Studio, конвейерами CI/CD и поддерживает определение пользовательских правил с помощью собственного языка запросов на основе LINQ (CQLinq).

Его основные сильные стороны заключаются в глубоком понимании структуры кода, архитектурной согласованности и способности обеспечивать соблюдение общекорпоративных стандартов кодирования. Для команд, работающих над сложными или долгосрочными решениями .NET, NDepend обеспечивает высокий уровень прозрачности и удобства обслуживания.

Преимущества

- Расширенные метрики кода (например, цикломатическая сложность, связанность, связность)

- Графики и матрицы зависимостей для визуализации архитектуры

- Язык запросов CQLinq для написания и настройки правил кода

- Поддерживает анализ тенденций и отслеживание технического долга с течением времени

- Интеграция с Visual Studio и Azure DevOps

- Статический анализ как исходного кода, так и скомпилированных сборок

- Обнаруживает подозрительный код, антишаблоны и потенциальные цели рефакторинга

- Идеально подходит для больших, многоуровневых или устаревших корпоративных кодовых баз

Ограничения и недостатки

Хотя NDepend обеспечивает непревзойденную глубину анализа и визуализации, он имеет ряд недостатков, которые могут повлиять на его внедрение в определенных средах:

- Сложность и крутая кривая обучения

Обширные возможности NDepend, особенно CQLinq и отображение зависимостей, могут быть ошеломляющими для новичков. Командам необходимо обучение для эффективного использования его возможностей, а случайные пользователи могут посчитать интерфейс и настройку неинтуитивными. - Ограниченная обратная связь в реальном времени во время разработки

В отличие от инструментов вроде ReSharper или Roslyn Analyzers, которые обеспечивают немедленную диагностику в редакторе, обратная связь NDepend обычно является пост-анализом. Разработчикам может потребоваться запустить ручные или запланированные запуски для просмотра результатов. - Зависимость от Visual Studio

Хотя NDepend предлагает интеграцию командной строки и CI, его наиболее богатый функционал связан с Visual Studio. Разработчики, использующие Rider или Visual Studio Code, могут не получить полной поддержки. - В первую очередь для архитектуры и метрик

NDepend является исключительным в структурной и архитектурной проверке, но ему не хватает глубины в некоторых областях, таких как линтинг на уровне синтаксиса или правила форматирования. Он не обеспечивает соблюдение соглашений об именовании или правил пробелов, таких как StyleCop или EditorConfig. - Нет встроенного сканирования безопасности

Инструмент изначально не обнаруживает распространенные уязвимости безопасности, такие как SQL-инъекции, небезопасная криптография или риски обхода пути. Организации, ориентированные на безопасность, должны сочетать его с такими инструментами, как SMART TS XL, CodeQL или Veracode. - Модель коммерческого лицензирования

NDepend — платный продукт с лицензиями на каждое рабочее место, что может оказаться невыгодным для небольших команд или разработчиков открытого исходного кода по сравнению с бесплатными вариантами, такими как Roslyn Analyzers или ESLint. - Не подходит для многоязычных кодовых баз.

Будучи инструментом, ориентированным на .NET, NDepend не поддерживает JavaScript, Python, COBOL или другие языки, не относящиеся к .NET, которые часто встречаются в полнофункциональных или устаревших корпоративных средах.

NDepend — это стратегическое решение для поддержания долгосрочного качества кода и архитектурной ясности в проектах C#. Он отлично справляется с обнаружением глубоких структурных проблем и помогает командам количественно оценить технический долг и обеспечить многоуровневую разработку. Однако лучше всего он работает, когда дополняется легкими линтерами реального времени и инструментами безопасности в целостном рабочем процессе разработки.

ПВС-Студия

PVS-Studio — это статический анализатор кода, разработанный Program Verification Systems, поддерживающий несколько языков, включая C, C++, C# и Java. Для C# он интегрируется в Visual Studio и предлагает глубокий анализ для обнаружения ошибок, запахов кода, проблем параллелизма и уязвимостей безопасности. PVS-Studio делает акцент на высокопроизводительных возможностях обнаружения и используется многими командами во встроенных системах, финансовых сервисах и крупных корпоративных приложениях.

Он предоставляет комплексный набор правил, который выходит за рамки основных синтаксических ошибок, чтобы обнаружить тонкие логические проблемы, неопределенное поведение и нарушения шаблонов кодирования. Инструмент поддерживает как ручные, так и интегрированные в CI рабочие процессы анализа.

Преимущества

- Обнаруживает широкий спектр типов ошибок в C#: от логических изъянов до неэффективной работы.

- Легко интегрируется с Visual Studio и поддерживает проекты на базе MSBuild.

- Предлагает интерфейс командной строки для автоматизации и использования конвейера CI/CD

- Обеспечивает классификацию предупреждений по степени серьезности и вероятности ложных срабатываний.

- Ведет специальную базу данных механизмов подавления ложных срабатываний

- Предлагает подробную документацию и примеры для каждого диагностического правила

- Поддерживает инкрементальный анализ для более высокой производительности в крупных проектах

Ограничения и недостатки

Несмотря на свою техническую мощь, PVS-Studio имеет ряд аспектов, которые могут ограничить его внедрение или эффективность в определенных средах:

- Подробный вывод и предупреждающий шум

PVS-Studio может выдавать большое количество предупреждений, особенно при первом запуске. Хотя он включает в себя инструменты подавления, первоначальный шум может быть подавляющим, требуя специальных усилий для настройки на продуктивное использование. - Ограниченная настройка правил

В отличие от Roslyn Analyzers или NDepend, PVS-Studio не предлагает мощный механизм пользовательских правил. Разработчики не могут легко определять индивидуальные правила, соответствующие их внутренней архитектуре или стандартам кодирования. - Отсутствие архитектурного понимания

Инструмент в первую очередь фокусируется на обнаружении ошибок, а не на проверке архитектуры. Он не предлагает такие функции, как графики зависимостей, отслеживание цикломатической сложности или многоуровневое исполнение дизайна. - Высокая стоимость лицензирования

PVS-Studio — это коммерческий инструмент с моделью лицензирования, которая может быть дорогой для небольших команд разработчиков или образовательных сред. Для профессионального использования после пробного периода не существует бесплатного уровня. - Менее удобный для разработчиков UX

Хотя интеграция с Visual Studio функциональна, интерфейсу не хватает некоторых функций усовершенствования и удобства использования, имеющихся в таких инструментах, как панели мониторинга ReSharper или SonarQube. - Фокус безопасности менее надежен, чем специализированные инструменты SAST

Хотя PVS-Studio обнаруживает некоторые проблемы, связанные с безопасностью, он не является заменой специализированным статическим платформам тестирования безопасности приложений. В нем отсутствуют наборы правил OWASP, анализ taint и интеграция оценки уязвимостей. - В первую очередь ориентирован на стек Microsoft

Несмотря на то, что инструмент поддерживает несколько языков, его лучшие возможности C# основаны на экосистеме Microsoft. Кроссплатформенное использование .NET Core или VS Code может показаться ограниченным в сравнении.

PVS-Studio — это зрелый и технически впечатляющий инструмент для обнаружения дефектов кода C# и скрытых проблем, которые другие анализаторы могут пропустить. Он особенно ценен для устаревших проектов, систем, критически важных для безопасности, и команд, которым требуется дополнительный уровень контроля качества. Однако для организаций, ищущих настройку правил, архитектурный контроль или более удобные для пользователя рабочие процессы, его может потребоваться объединить с более интерактивным или стратегическим инструментарием.

Coverity (Синопсис)

Coverity — это инструмент статического тестирования безопасности приложений (SAST) корпоративного уровня, поддерживающий широкий спектр языков программирования, включая C#. Он широко применяется организациями в сфере финансов, аэрокосмической отрасли, здравоохранения и других регулируемых отраслях из-за его сильного акцента на безопасности кода, надежности и соответствии.

Coverity выполняет глубокий статический анализ для обнаружения критических дефектов программного обеспечения, уязвимостей безопасности, проблем параллелизма и нарушений соответствия. Он соответствует отраслевым стандартам, таким как CWE, OWASP Top 10 и MISRA, и известен своей масштабируемостью на больших кодовых базах и возможностями отчетности на уровне предприятия.

Преимущества

- Расширенное обнаружение уязвимостей, включая переполнение буфера, уязвимости инъекций и небезопасные API

- Строгое соответствие отраслевым стандартам (CWE, OWASP, PCI DSS и т. д.)

- Интегрируется с Visual Studio и платформами CI/CD, такими как Jenkins, GitHub Actions и Azure DevOps

- Предоставляет инструменты сортировки кода и совместный рабочий процесс для устранения дефектов

- Обрабатывает большие корпоративные кодовые базы с помощью аналитического движка, ориентированного на производительность

- Поддерживает централизованные панели управления и функции аудита

- Предлагает высококачественные наборы правил, специально подобранные для обеспечения безопасности и защиты.

Ограничения и недостатки

Хотя Coverity отлично справляется с анализом безопасного кода, особенно в регулируемых средах, он сопряжен с определенными компромиссами, о которых следует знать разработчикам и командам DevOps:

- Большие накладные расходы на установку и инфраструктуру

Coverity требует значительной настройки, включая внутренние серверы и конфигурацию инфраструктуры сканирования. Он не очень подходит для быстро меняющихся команд или небольших проектов без выделенных ресурсов DevSecOps. - Высокие затраты на лицензирование и поддержку

Структура ценообразования ориентирована на крупные предприятия. Небольшие компании или фриланс-разработчики найдут стоимость лицензирования непомерно высокой по сравнению с открытым исходным кодом или облегченными альтернативами. - Ограниченная обратная связь в реальном времени во время кодирования

Coverity лучше всего работает в пакетном режиме или сканировании на основе CI. Разработчики не получают мгновенную встроенную обратную связь, как при использовании анализаторов Roslyn, ReSharper или встроенных инструментов Visual Studio. - Крутая кривая обучения для настройки

Настройка профилей анализа, подавлений или правил требует обучения и знакомства с уникальной экосистемой конфигурации Coverity. Документация обширна, но может быть плотной. - Больше внимания уделяется безопасности, чем удобству обслуживания или архитектуре

Coverity специализируется на обнаружении проблем безопасности и надежности, но в нем отсутствуют архитектурные инструменты, такие как графики зависимостей, отслеживание технического долга или показатели тенденций, которые предоставляют такие инструменты, как NDepend. - Пользовательский интерфейс и пользовательский опыт не модернизированы

Интерфейс разработчика и панель инструментов, хотя и функциональны, отстают от современных стандартов дизайна. По сравнению с ориентированными на пользователя инструментами, такими как SonarQube или CodeClimate, Coverity может показаться устаревшим и громоздким. - Требуется периодическая настройка для избежания ложных срабатываний.

Хотя Coverity хвалят за точность, некоторые пользователи сообщают о ложных срабатываниях, особенно при использовании расширенных языковых функций или пользовательских фреймворков. Это требует постоянного совершенствования правил и подавлений.

Coverity — это решение высшего уровня для организаций, где безопасность, соответствие требованиям и корректность кода не подлежат обсуждению. Он идеально подходит для крупномасштабных, регулируемых или устаревших кодовых баз, требующих тщательного анализа дефектов. Однако его корпоративная природа означает, что он может быть недостаточно гибким или легким для небольших команд или сред быстрой разработки без надлежащей поддержки и обучения.

CodeRush

CodeRush от DevExpress — это расширение производительности для Visual Studio, которое включает возможности навигации по коду, рефакторинга и статического анализа кода. Разработанный с упором на опыт разработчика, CodeRush повышает качество кода и удобство его обслуживания, одновременно повышая эффективность написания, чтения и навигации по коду C#.

Хотя CodeRush не является чисто статическим анализатором кода, как Coverity или PVS-Studio, он включает в себя механизм диагностики кода в реальном времени, который помогает разработчикам придерживаться лучших практик, избегать ошибок и упрощать кодовые базы.

Преимущества

- Интегрируется непосредственно в Visual Studio с минимальной настройкой

- Обеспечивает мгновенный статический анализ кода и предложения по мере написания кода разработчиками

- Включает более 100 автоматизированных инструментов рефакторинга и форматирования кода.

- Выделяет потенциальные проблемы с производительностью, неиспользуемый код и плохие практики

- Предлагает визуальные инструменты, такие как метрики кода, анализ зависимостей и покрытие кода.

- Оптимизирует типовые задачи разработчика (например, переименование, изменение порядка параметров, изменение видимости)

- Позволяет настраивать и отключать правила в соответствии с предпочтениями проекта или разработчика.

- Легкий и быстрый, разработанный для поддержки современных рабочих процессов C#

Ограничения и недостатки

Несмотря на свою привлекательность для отдельных разработчиков и небольших команд, CodeRush имеет ряд ограничений, которые снижают его полезность в сценариях статического анализа корпоративного уровня:

- Не является специализированным SAST или сканером безопасности

CodeRush фокусируется на стиле кода, структуре и производительности разработчика. Он не специализируется на обнаружении уязвимостей или соответствии стандартам вроде OWASP или CWE. - Отсутствуют функции корпоративной отчетности

Он не предоставляет централизованных панелей мониторинга, отслеживания тенденций дефектов или возможностей отчетности, подходящих для общекомандного анализа по всем конвейерам непрерывной интеграции. - Ограниченная расширяемость правил

По сравнению с анализаторами Roslyn или такими инструментами, как NDepend, CodeRush не предлагает обширной платформы для создания и применения пользовательских правил статического анализа или архитектурных ограничений. - Нет интеграции с командной строкой или CI/CD

Анализ выполняется полностью в среде Visual Studio. Поддержка headless-выполнения в конвейерах сборки или инфраструктуре удаленного анализа отсутствует. - Отсутствие глубокого анализа потока данных или вредоносных данных

CodeRush не выполняет анализ, чувствительный к пути, межпроцедурное сканирование или расширенную трассировку потока данных. Поэтому он может пропустить сложные ошибки, которые охватывают несколько файлов или слоев. - Больше ориентирован на производительность, чем на контроль качества

Сосредоточение внимания на эргономике разработчиков может привести к менее строгому соблюдению стандартов кода по сравнению с такими инструментами, как SonarQube или Coverity, которые отдают приоритет точности обнаружения дефектов. - Не подходит для больших или устаревших кодовых баз.

Несмотря на то, что CodeRush хорошо подходит для небольших и средних проектов, он может неэффективно масштабироваться в крупных корпоративных репозиториях, требующих глубоких статических проверок, аудитов или оценки соответствия.

CodeRush отлично подходит в качестве ориентированного на разработчика инструмента повышения производительности с ценной статической обратной связью по коду и умными рефакторингами для C#. Однако он не заменяет формальные платформы статического анализа кода, используемые в DevSecOps или больших командных средах. Он хорошо сочетается с другими инструментами, когда на индивидуальном уровне требуются мгновенная обратная связь и чистые привычки кода.

StyleCop

StyleCop — это инструмент статического анализа кода, разработанный корпорацией Microsoft (и позднее поддерживаемый сообществом как StyleCop.Analyzers), который фокусируется конкретно на обеспечении единообразного стиля кода и форматирования в C#. Он анализирует исходный код C#, чтобы убедиться, что он соответствует определенному набору правил стиля, улучшая читаемость, удобство обслуживания и согласованность команды.

Вместо того чтобы выявлять недостатки безопасности или сложные логические ошибки, StyleCop делает упор на ясность, соглашения об именовании, интервалы, макет и документацию.

Преимущества

- Способствует единообразию стиля кодирования в разных командах и больших кодовых базах.

- Предлагает широкий спектр настраиваемых правил форматирования, наименования, упорядочивания и комментирования.

- Интегрирован с Visual Studio и совместим с анализаторами Roslyn

- Обеспечивает соблюдение стиля кода во время компиляции, помогая поддерживать качество во время разработки

- Может быть расширен с помощью файлов конфигурации или дополнительных наборов правил.

- Легко интегрируется в конвейеры сборки и среды непрерывной интеграции (через NuGet или MSBuild)

- Поощряет чистый, читаемый и хорошо документированный код C#

Ограничения и недостатки

Несмотря на свою полезность для стандартизации, StyleCop имеет ряд ограничений, которые снижают его влияние в более широких контекстах статического анализа:

- Фокусируется только на стиле кода, а не на правильности или безопасности.

StyleCop не обнаруживает ошибки, проблемы с производительностью или уязвимости. Он дополняет такие инструменты, как анализаторы Roslyn или SonarQube, но не заменяет их. - Может быть чрезмерно строгим и многословным

Правила StyleCop многочисленны и часто строги. Без продуманной конфигурации команды могут оказаться перегруженными предупреждениями о некритических проблемах стиля, что может нарушить фокус или вызвать усталость от правил. - Ограниченная поддержка современных конструкций C#

Хотя StyleCop.Analyzers улучшил совместимость с новыми версиями C# (например, с записями, сопоставлением с шаблонами или ссылочными типами, допускающими значение NULL), поддержка иногда отставала от обновлений компилятора, что вызывало трудности в быстро развивающихся проектах. - Нет визуальной отчетности или метрик

В отличие от SonarQube или NDepend, StyleCop не имеет панелей мониторинга, диаграмм или отслеживания тенденций. Он показывает только предупреждения в IDE или выводе сборки, ограничивая видимость для всей команды. - Никакого архитектурного или сложностного анализа

StyleCop не анализирует зависимости кода, структуру классов или индексы ремонтопригодности. Он фокусируется на поверхностной согласованности, а не на более глубоком качестве дизайна. - Может быть навязчивым, если не настроено должным образом

Включение StyleCop в существующих проектах может завалить сборки предупреждениями. Команды должны тщательно настраивать правила, чтобы сбалансировать соблюдение с практичностью, особенно во время принятия. - Зависит от обслуживания сообщества

Поскольку оригинальный проект Microsoft был заархивирован, текущая разработка зависит от вкладчиков сообщества. В то время как активная, долгосрочная устойчивость может беспокоить предприятия, полагающиеся на частые обновления и поддержку.

StyleCop остается ценным инструментом для команд, которые отдают приоритет чистому и стандартизированному коду. Однако для комплексного статического анализа кода, особенно в таких областях, как безопасность, удобство обслуживания или производительность, его следует использовать в тандеме с другими инструментами.

FxCop

FxCop был одним из самых ранних инструментов статического анализа, разработанных Microsoft, нацеленных на управляемый код .NET. Он анализирует скомпилированные сборки (код IL), а не исходный код, что позволяет ему проверять соответствие .NET Framework Design Guidelines от Microsoft. Со временем он превратился в FxCop Analyzers, набор анализаторов на основе Roslyn, интегрированных с Visual Studio и MSBuild, которые анализируют код C# и VB.NET во время компиляции.

Хотя оригинальный автономный FxCop устарел, пакет анализаторов FxCop по-прежнему широко используется и в значительной степени вошел в состав анализаторов .NET SDK как часть современной разработки .NET.

Преимущества

- Создано и поддерживается корпорацией Microsoft, что обеспечивает глубокую интеграцию с Visual Studio и .NET SDK

- Анализирует код во время сборки с помощью Roslyn, предоставляя быструю обратную связь в режиме реального времени

- Помогает обеспечить соблюдение передовых практик, соглашений об именовании, рекомендаций по производительности и соответствия рекомендациям по проектированию.

- Поддерживает подавление правил и настройку с помощью наборов правил и editorconfig

- Легко устанавливается через NuGet и интегрируется в существующие проекты .NET Core или .NET 5+

- Богатый набор правил, охватывающих использование, глобализацию, надежность, ремонтопригодность и многое другое.

- Активное развитие теперь перенесено на Анализаторы .NET, обеспечивая будущую преемственность

Ограничения и недостатки

Хотя анализаторы FxCop полезны для обеспечения соблюдения правил проектирования .NET, существует несколько ключевых ограничений:

- Нет анализа, ориентированного на безопасность

FxCop не охватывает глубокие уязвимости безопасности, отслеживание taint или общие уязвимости, такие как XSS или SQL-инъекции. Для обеспечения безопасности такие инструменты, как КодQL, Veracode или укреплять необходимы. - Ограниченная расширяемость

Создание пользовательских правил возможно, но сложно по сравнению с некоторыми другими фреймворками анализаторов. Предприятия, ищущие применение пользовательских политик, могут найти разработку Roslyn Analyzer более гибкой. - Устаревшая автономная версия

Оригинальный FxCop GUI и инструмент анализа на уровне IL больше не поддерживаются. Пользователи прежних версий должны перейти на анализаторы на основе Roslyn, которые отличаются поведением и областью действия. - Не предназначен для анализа архитектуры или зависимостей.

FxCop не дает представления об архитектуре системы, зависимостях модулей или нарушениях на уровне слоев. Такие инструменты, как NDepend лучше подходят для решения этих задач. - Отсутствие визуальных панелей мониторинга или показателей

FxCop не предлагает собственного пользовательского интерфейса для отчетности, отслеживания тенденций или общекомандных панелей. Он полагается на диагностику IDE или сборку выходных данных для обратной связи, ограничивая видимость для команд и менеджеров. - Пересечение с анализаторами .NET SDK

В современных версиях .NET многие правила FxCop объединены во встроенные анализаторы SDK. Это может привести к путанице или дублированию, если наборы правил не будут тщательно управляться. - Плохая поддержка сред, отличных от MSBuild

Проекты за пределами экосистемы MSBuild (например, использующие Bazel или пользовательские системы сборки) сталкиваются с трудностями при интеграции правил в стиле FxCop.

FxCop (в его текущей форме на основе Roslyn) остается надежной, поддерживаемой Microsoft статической аналитической основой для проектов C#, особенно для команд, стремящихся обеспечить соблюдение стандартных правил кодирования и проектирования. Однако его лучше всего дополнять дополнительными инструментами для проверки архитектуры, сканирования безопасности и визуальной отчетности в корпоративных сценариях.

Статический анализатор кода Fortify

Fortify SCA — это платформа статического анализа корпоративного уровня, разработанная для обнаружения уязвимостей безопасности и проблем с качеством кода в широком спектре языков программирования, включая C#. Она сканирует исходный код, файлы конфигурации и артефакты сборки для выявления потенциальных рисков на ранних этапах жизненного цикла разработки. Fortify широко используется в таких строго регулируемых отраслях, как финансы, здравоохранение и государственное управление, благодаря своим строгим стандартам соответствия и безопасности.

Преимущества

- Широкая поддержка языков и фреймворков, включая полный охват современных приложений C# и .NET

- Обнаруживает широкий спектр уязвимостей безопасности, включая уязвимости инъекций, небезопасную криптографию, проблемы аутентификации и многое другое.

- Включает в свою классификацию уязвимостей такие отраслевые стандарты, как CWE, OWASP Top 10 и SANS 25.

- Поддержка интеграции с инструментами CI/CD, IDE (например, Visual Studio) и конвейерами DevSecOps

- Подробные отчеты с рекомендациями по приоритетному устранению неполадок

- Предлагает Центр безопасности программного обеспечения (SSC) для управления, отслеживания и управления рисками на уровне предприятия

- Поддерживает пользовательские пакеты правил и конфигурацию для политик, специфичных для домена

- Подкреплено многолетней командой исследователей безопасности и регулярными обновлениями пакетов правил

- Включает поддержку как облачных, так и устаревших приложений .NET.

Ограничения и недостатки

Несмотря на всю мощь Fortify SCA, его сложность и корпоративная направленность влекут за собой определенные компромиссы:

- Высокая кривая обучения

Настройка, конфигурирование и настройка Fortify могут быть сложными. Для эффективного развертывания часто требуются специальные инженеры или консультанты по безопасности. - Влияние на производительность больших кодовых баз

Полное сканирование может занять много времени, особенно в больших или монолитных приложениях. Инкрементальное или частичное сканирование доступно, но требует тщательной настройки. - Дорогое лицензирование

Fortify — одно из самых дорогих решений на рынке, часто по цене недоступное для небольших или средних команд. Лицензирование обычно осуществляется по уровням в зависимости от размера приложения и количества пользовательских мест. - Крутая адаптация для разработчиков

Разработчики, не знакомые с концепциями безопасности, могут посчитать подробные отчеты Fortify плотными и сложными для интерпретации. Интеграция с IDE помогает, но контекст иногда отсутствует без обучения. - Требуется настройка пакета правил

Стандартные правила могут вызывать большое количество предупреждений или ложных срабатываний. Команды должны вкладывать время в настройку правил для контекстов, специфичных для проекта, чтобы получить действенные результаты. - Ограниченные сведения об архитектуре или качестве кода

Хотя Fortify отлично справляется с сканированием безопасности, он предлагает ограниченную видимость в плане поддерживаемости ПО, сложности кода или архитектурного соответствия. Для целостного представления часто требуются дополнительные инструменты. - Проблемы интеграции сборки

Нестандартные среды сборки или пользовательские конвейеры могут потребовать дополнительных усилий для полной интеграции сканирований Fortify в рабочие процессы CI/CD.

Fortify лучше всего подходит для организаций со зрелыми методами обеспечения безопасности, регулируемыми средами и сложными приложениями C#, которым требуется глубокое сканирование уязвимостей и централизованное управление рисками. Для небольших команд или проектов, в которых скорость и удобство использования важнее исчерпывающей глубины, более легкие инструменты могут предложить лучшее соотношение стоимости и ценности.

галочка

Checkmarx — ведущая корпоративная платформа SAST, которая помогает организациям выявлять и устранять уязвимости безопасности в исходном коде на ранних этапах жизненного цикла разработки. Она поддерживает широкий набор языков и фреймворков с возможностями глубокого анализа для сред C# и .NET, включая ASP.NET, Blazor и устаревшие приложения .NET Framework. Checkmarx, разработанный для интеграции в современные рабочие процессы DevSecOps, широко применяется в таких секторах, как финансы, здравоохранение и оборона.

Преимущества

- Комплексная поддержка проектов на базе C# и .NET, включая полный синтаксический, семантический и потоковый анализ

- Эффективно обнаруживает такие уязвимости, как SQL-инъекции, межсайтовый скриптинг, жестко запрограммированные секреты, небезопасная десериализация и недостатки аутентификации.

- Использует моделирование потока данных и потока управления для обеспечения контекстуализированного отслеживания уязвимостей

- Интегрируется с Visual Studio, Azure DevOps, GitHub, GitLab, Jenkins и другими

- Настраиваемые политики сканирования и сопоставление соответствия (например, OWASP Top 10, PCI DSS, HIPAA, GDPR)

- Включает руководство по исправлению с примерами, помогающими разработчикам быстрее устранять проблемы.

- Централизованная панель управления и отчетность для управления рисками, соответствия требованиям и готовности к аудиту

- Предлагает управляемую облачную службу сканирования (Checkmarx One), а также локальное развертывание

- Поддерживает интеграцию с инструментами анализа состава программного обеспечения (SCA) и инфраструктуры как кода (IaC)

Ограничения и недостатки

Несмотря на свои преимущества корпоративного класса, Checkmarx имеет несколько ограничений, которые особенно актуальны для команд, работающих с C#:

- Ресурсоемкая и сложная настройка

Начальная конфигурация, включая настройку правил и интеграцию CI, может занять много времени. Эффективное развертывание часто требует помощи в адаптации или поддержки поставщика. - Ложные срабатывания в устаревших кодовых базах C#

Старые или нестандартные шаблоны кода (например, с динамическим отражением или ADO.NET) могут привести к более высокому уровню ложных срабатываний, если правила сканирования не настроены индивидуально. - Ограниченные показатели качества архитектуры/кода

Хотя Checkmarx отлично подходит для уязвимостей безопасности, он дает ограниченное представление о ремонтопригодности, модульности или соблюдении принципов чистой архитектуры. Такие инструменты, как NDepend или ReSharper, по-прежнему необходимы для обеспечения качества. - Высокая стоимость и ориентация на предприятие

Расходы на лицензирование значительны и могут не подходить для небольших команд или стартапов. Платформа в первую очередь ориентирована на крупные среды разработки и предприятия, для которых безопасность является приоритетом. - Продолжительность сканирования в больших проектах C#

Глубокая точность сканирования увеличивает время обработки. В монолитных или тесно связанных кодовых базах сканирование может замедлить конвейеры без оптимизации. - Отсутствие глубокой интеграции с некоторыми рабочими процессами, специфичными для .NET

По сравнению с собственными инструментами Microsoft интеграция с такими функциями, как анализаторы, ссылочные типы, допускающие значение NULL, или конфигурации, специфичные для среды выполнения, может быть недостаточно глубокой. - Кривая обучения для разработчиков

Разработчикам, не знакомым с безопасным кодированием или сложными типами уязвимостей, может быть сложно интерпретировать результаты отчета без руководства или обучения.

Checkmarx лучше всего подходит для корпоративных приложений .NET/C#, требующих надежного автоматизированного обнаружения уязвимостей в конвейерах разработки. Несмотря на свою мощь с точки зрения глубины и контроля, он может быть избыточным или слишком ресурсоемким для команд, которым требуется легкая или статическая обратная связь по коду в реальном времени.

Статический анализ Veracode

Veracode предлагает облачную платформу статического тестирования безопасности приложений (SAST), известную простотой адаптации и корпоративного управления. Она широко используется в отраслях со строгими требованиями соответствия, таких как банковское дело, здравоохранение и страхование. Для разработчиков C# и команд .NET Veracode поддерживает анализ как веб-, так и настольных приложений, включая ASP.NET Core, Blazor и устаревшие проекты .NET Framework.

Преимущества

- Полная поддержка современных и устаревших кодовых баз C#, включая .NET Core и .NET 6+

- Обнаруживает широкий спектр уязвимостей, включая инъекции, криптографические недостатки, небезопасные API и проблемы бизнес-логики.

- Локальная инфраструктура не требуется благодаря полностью облачной архитектуре

- Простая модель загрузки и сканирования с использованием предварительно скомпилированных двоичных файлов (DLL, EXE и т. д.)

- Соответствует OWASP Top 10, CWE, SANS 25 и отраслевым нормам

- Поддерживает разработку на основе политик с автоматическим применением безопасных методов кодирования

- Интегрируется с Visual Studio, Azure DevOps, Jenkins, GitHub, GitLab и другими платформами CI/CD

- Предоставляет четкие рекомендации по исправлению, ссылки CWE и рекомендации по исправлению

- Предлагает аналитические панели и централизованную отчетность по рискам для отслеживания соответствия и аудита

- Подтверждено исследованиями безопасности и регулярными обновлениями пакетов правил

Ограничения и недостатки

Хотя Veracode обеспечивает надежный анализ безопасности для C#, он сопряжен с некоторыми архитектурными и практическими компромиссами:

- Предварительно скомпилированное двоичное сканирование ограничивает контекст на уровне исходного кода

Поскольку Veracode работает с скомпилированным кодом, ему не хватает видимости некоторых конструкций времени разработки, таких как закомментированный небезопасный код, комментарии кода или мелкозернистые условия потока управления. Разработчики должны компилировать свои приложения перед загрузкой. - Нет поддержки обратной связи в реальном времени на базе IDE

В отличие от инструментов типа Roslyn Analyzers или ReSharper, Veracode не выдает встроенных или интерактивных предупреждений во время разработки. Уязвимости обнаруживаются только после сборки и загрузки двоичного файла. - Более медленные циклы обратной связи в CI/CD

Хотя процесс загрузки двоичных файлов и ожидания результатов анализа интегрирован со многими конвейерами, он может замедлить быструю итерацию или рабочие процессы, основанные на тестировании. Не подходит для узких циклов разработки без настройки. - Ограниченное статическое качество кода или соблюдение стиля

Veracode фокусируется на недостатках безопасности, а не на общем качестве кода, проверке архитектуры или форматировании. Командам часто нужно сочетать его с такими инструментами, как StyleCop, NDepend или эквивалентами ESLint для полного покрытия. - Цены на уровне предприятия

Расходы, как правило, непомерно высоки для небольших команд. Платформа позиционируется для средних и крупных предприятий с бюджетом и процессами для поддержки разработки, ориентированной на безопасность. - Отсутствие возможности настройки правил

По сравнению с инструментами с открытым исходным кодом или локально размещенными инструментами Veracode предлагает ограниченные возможности по настройке или созданию новых правил обнаружения для фирменных шаблонов кодирования или узкоспециализированных API C#.

Veracode — это надежное решение для организаций, ищущих облачный, безопасный по умолчанию подход к статическому анализу с функциями управления и аудита. Однако команды, которым нужна мгновенная обратная связь от разработчиков или контроль на уровне исходного кода, могут посчитать платформу менее отзывчивой, чем интегрированные в IDE или открытые альтернативы.

Клокворк

Klocwork, разработанный Perforce, представляет собой инструмент статического тестирования безопасности приложений (SAST), предназначенный для разработки программного обеспечения с высокой степенью надежности. Он поддерживает широкий спектр языков, включая C#, C++, Java, Python и JavaScript, и широко используется в регулируемых и критически важных для безопасности отраслях, таких как автомобилестроение, аэрокосмическая промышленность, оборона и здравоохранение.

Для команд C# Klocwork предлагает эффективный способ обнаружения уязвимостей безопасности, дефектов кода и проблем с удобством обслуживания на ранних этапах цикла разработки.

Преимущества

- Поддерживает современные стандарты C# и интеграцию с Visual Studio и MSBuild

- Обнаруживает переполнения буфера, исключения нулевых ссылок, уязвимости инъекций, проблемы параллелизма и логические дефекты.

- Сильный акцент на соответствие требованиям безопасности, предлагающий встроенные наборы правил для стандартов OWASP Top 10, CWE, MISRA и CERT

- Обеспечивает инкрементальный анализ с оперативной обратной связью по мере изменения кода, что помогает предотвратить регрессии

- Совместимость с большими и сложными кодовыми базами C# без снижения производительности

- Интегрируется с конвейерами CI/CD, включая Jenkins, GitHub Actions, Azure DevOps и др.

- Предложения прослеживаемость потока дефектов и глубокая диагностика для понимания основных причин

- Включает в себя настольный плагин для разработчиков и серверную отчетность для менеджеров и QA

- Масштабируемость для распределенных команд, работающих над монолитными или микросервисными системами

- Обеспечивает разработку, ориентированную на безопасность, в настройках DevSecOps и Agile

Ограничения и недостатки

Несмотря на то, что Klocwork готов к использованию на корпоративном уровне, у него есть некоторые проблемы и области, которые могут затруднить внедрение или удобство использования, особенно для небольших или менее регулируемых групп разработчиков:

- Сложная конфигурация и крутая кривая обучения

Первоначальная настройка и тонкая настройка правил анализа могут потребовать значительного времени и знаний предметной области. Командам часто необходимо выделять время на обучение или привлекать специальных инженеров по безопасности. - Более тяжелые габариты по сравнению с легкими анализаторами

Klocwork потребляет больше ресурсов, чем простые инструменты, такие как Roslyn или StyleCop, что может замедлить конвейеры непрерывной интеграции или среды разработки на машинах с более низкими техническими характеристиками. - По умолчанию не дружелюбен к разработчикам

Хотя плагины доступны, разработчики могут посчитать UX менее интуитивным по сравнению с современными IDE-интегрированными инструментами. Интерпретация некоторых результатов может потребовать старшего опыта. - Высокая стоимость и позиционирование предприятия

Лицензирование платное для средних и крупных организаций. Небольшие команды или проекты с открытым исходным кодом могут оказаться не по карману. - Ограниченное сообщество с открытым исходным кодом и расширяемостью

В отличие от анализаторов, поддерживаемых экосистемами сообщества (например, ESLint, Roslyn), Klocwork является проприетарным решением и обладает меньшей гибкостью в плане расширения или написания пользовательских правил без поддержки поставщика. - Пользовательский интерфейс и опыт отчетов

Пользовательский интерфейс для сообщения и сортировки проблем функциональный, но устаревший. Некоторые команды сообщают о проблемах с удобством использования при большом количестве выводов.

Klocwork хорошо подходит для корпоративных или критически важных сред разработки C#, требующих соответствия, безопасного кода и формального отслеживания дефектов. Однако он может не подойти небольшим Agile-командам или организациям, которым нужна быстрая, удобная для разработчиков обратная связь и гибкость инструментов.

Семгреп

Semgrep — это инструмент статического анализа с открытым исходным кодом, разработанный r2c (ReturnToCorp), который делает упор на простоту, скорость и сканирование на основе правил во многих языках, включая C#. Он особенно популярен среди инженеров по безопасности и команд DevSecOps из-за своих возможностей сопоставления с шаблонами и способности выявлять как проблемы безопасности, так и проблемы качества кода с помощью настраиваемых правил.

Semgrep поддерживает C# как на уровне сообщества, так и на коммерческом уровне, предлагая облачные и самостоятельные модели развертывания.

Преимущества

- Легкий и быстрый анализатор на базе CLI с поддержкой современного синтаксиса C#

- Простые в написании и понимании правила на основе YAML позволяют создавать пользовательские шаблоны, соответствующие практикам кодирования в организации.

- Хорошо подходит для конвейеров DevSecOps благодаря быстрому выполнению и интеграции CI/CD с GitHub Actions, GitLab CI, Azure DevOps и другими.

- Встроенные библиотеки правил для обеспечения безопасности, удобства обслуживания и производительности (включая OWASP Top 10, SANS 25 и другие)

- Сильная поддержка смещения безопасности влево, выявление проблем до слияния или развертывания

- Хорошо подходит для внедрения безопасных шаблонов и передовых практик в общих кодовых базах.

- Облачная платформа (Semgrep Cloud Platform) включает панели мониторинга, комментарии PR, журналы аудита и командное применение правил

- Возможность расширения с помощью Semgrep Supply Chain и Semgrep Secrets для более глубокого охвата безопасности приложений

- Активное сообщество и постоянно растущий открытый реестр правил

- Доступен бесплатный уровень с щедрыми лимитами и без барьеров для входа для небольших команд.

Ограничения и недостатки

Несмотря на свою гибкость и скорость, Semgrep имеет заметные ограничения при применении к коду C#, особенно для задач глубокого статического анализа:

- Частичная поддержка языка C#

По сравнению с зрелой поддержкой JavaScript, Python или Go поддержка C# в Semgrep все еще развивается. Он может не полностью анализировать или понимать расширенные функции C#, такие как LINQ, потоки async/await, обобщения или сложные деревья выражений. - Нет глубокого анализа потока данных

Semgrep отлично справляется с синтаксическим и семантическим сопоставлением, но не имеет расширенного потока управления и анализа taint, которые предлагают такие инструменты, как Coverity, Klocwork или CodeQL. Это может ограничить его способность обнаруживать уязвимости, которые охватывают несколько файлов или вызовов методов. - Ограниченная интеграция с IDE

В отличие от анализаторов на основе Roslyn или ReSharper, Semgrep не предоставляет встроенную диагностику внутри Visual Studio или Rider по умолчанию. Разработчики должны полагаться на обратную связь CI или использовать его как ручной инструмент сканирования, если не созданы пользовательские интеграции. - Никакой визуализации или архитектурного анализа.

Отсутствует поддержка графов зависимостей, метрик кода или функций проверки архитектуры, которые часто требуются корпоративным группам. - Крутая кривая обучения для создания правил

Хотя основные правила легко написать, создание надежных, свободных от помех шаблонов для больших кодовых баз C# может потребовать глубоких знаний абстрактной синтаксической древовидной структуры Semgrep и внутренних элементов языка. - Более эффективно в рабочих процессах безопасности, чем общее обеспечение качества

Сильные стороны Semgrep заключаются в сканировании безопасности и соблюдении политик. Он не настолько полнофункционален для обеспечения соблюдения стилевых соглашений или проведения цикломатических проверок сложности, как такие инструменты, как NDepend или StyleCop.

Semgrep — отличный выбор для современных команд, внедряющих практики DevSecOps, которым необходимо настраиваемое, быстрое и совместное сканирование. Для разработки на C# он лучше всего работает как часть многоинструментальной стратегии, а не как полная замена глубоких анализаторов или решений IDE-native.

КодQL

CodeQL, разработанный GitHub (теперь часть Microsoft), представляет собой семантический движок анализа кода, который позволяет запрашивать исходный код, как если бы это были данные. Он создает реляционную базу данных из кодовой базы и позволяет пользователям писать запросы для обнаружения уязвимостей безопасности, проблем производительности и недостатков кодирования. Как часть GitHub Advanced Security (GHAS), CodeQL играет центральную роль в крупномасштабном поиске уязвимостей, особенно для открытого исходного кода.

C# входит в число официально поддерживаемых языков, и GitHub расширяет поддержку экосистем на основе .NET.

Преимущества

- Позволяет глубокий семантический анализ кода C#, моделирования управления и потоков данных для обнаружения сложных, многошаговых уязвимостей

- Работает с рабочими процессами GitHub, обеспечивая бесперебойную интеграцию в запросы на извлечение, push-события и запланированные сканирования безопасности.

- Может обнаруживать труднообнаружимые проблемы, такие как небезопасная десериализация, непроверенные входные данные, обход пути и шаблоны инъекций.

- При поддержке растущего GitHub библиотеки запросов, включая OWASP Top 10 и правила, соответствующие CWE

- Предоставляет полный контроль над написанием пользовательских запросов CodeQL с использованием специализированного языка на основе Datalog

- Высокая осведомленность о контроле версий, возможность отслеживать изменения в ветках и PR

- Подходит для больших кодовых баз и организаций с несколькими репозиториями благодаря масштабированию на основе GitHub Actions

- Пакеты запросов с открытым исходным кодом позволяют повторно использовать и обмениваться проверками безопасности, разработанными сообществом

- Позволяет проводить исторический обзор кода и аудит уязвимостей для исследователей безопасности.

- Команда безопасности GitHub использует CodeQL для внутреннего поиска CVE по всему миру, что делает его проверенным в реальных сценариях использования с высоким уровнем воздействия

Ограничения и недостатки

Несмотря на то, что CodeQL является одним из самых мощных инструментов для глубокого статического анализа, при его применении к C# в повседневной разработке необходимо учитывать несколько моментов:

- Крутая кривая обучения для пользовательских правил

Написание пользовательских запросов требует знания языка запросов CodeQL, который имеет уникальный синтаксис и семантическую модель. Большинству разработчиков требуется специальное обучение или время, чтобы стать продуктивными. - Требуются базы данных строительных норм

Прежде чем любой запрос сможет быть запущен, код должен быть скомпилирован и преобразован в базу данных CodeQL. Этот шаг добавляет сложности и времени конвейерам CI, особенно для больших или часто меняющихся репозиториев. - Ограничено охватом исходного языка и инструментарием

Хотя C# поддерживается, он может отставать от основных целевых языков CodeQL, таких как Java, JavaScript и Python, с точки зрения готовых правил и качества запросов. Кроме того, некоторые расширенные специфичные для .NET поведения (например, отражение, генерация кода во время выполнения) могут быть сложными для моделирования. - Не подходит для стилистических правил или правил форматирования.

CodeQL не предназначен для внедрения руководств по стилю или форматирования кода. Он строго ориентирован на логические, семантические и основанные на безопасности шаблоны. - Отсутствие поддержки IDE

Прямая интеграция с Visual Studio или Rider отсутствует, поэтому разработчикам приходится полагаться на обратную связь CI/CD или использовать инструменты CLI вручную. - Для полного функционала требуется корпоративная лицензия

GitHub Advanced Security (GHAS), который предоставляет управляемый сервис CodeQL, доступен только для клиентов GitHub Enterprise Cloud и Server. Это ограничивает внедрение для команд, не использующих GitHub. - Ограниченная ценность для небольших проектов

Для простых приложений C# или команд, стремящихся к быстрым результатам, настройка и сложность CodeQL могут перевесить его преимущества по сравнению с такими легкими инструментами, как Roslyn или ReSharper.

CodeQL отлично подходит для организаций, которые уделяют первостепенное внимание безопасности и готовы инвестировать в создание пользовательских наборов запросов и рабочих процессов. Он идеально подходит для проектов C# с высокими требованиями к соответствию, несколькими участниками и зрелой культурой DevSecOps. Для других он лучше всего работает как дополнительный слой к традиционным анализаторам.

Айкидо

Aikido Security — новый игрок в области безопасности приложений, предлагающий удобные для разработчиков SAST, SCA и секретное сканирование на единой платформе. Он создан с учетом простоты и скорости, ориентирован на современные рабочие процессы разработки с готовой интеграцией для популярных платформ, таких как GitHub, GitLab, Bitbucket и Azure DevOps.

Хотя Aikido не является традиционным глубоким статическим анализатором кода, как ReSharper или CodeQL, он поддерживает проекты C# и .NET, предоставляя ценную информацию, особенно в областях уязвимостей безопасности и рисков зависимостей.

Преимущества

- Легкость и простота интеграции в рабочие процессы CI/CD для GitHub, GitLab, Bitbucket и Azure

- Предлагает встроенное сканирование для SAST, SCA (анализ состава программного обеспечения) и секретов на одной платформе

- Поддерживает C# с распространенными шаблонами обнаружения уязвимостей, такими как жестко запрограммированные секреты, SQL-инъекции и небезопасные зависимости.

- Чистый, современный пользовательский интерфейс, разработанный для разработчиков и команд DevOps, а не для экспертов по безопасности.

- Контекстно-зависимая сортировка проблем и определение приоритетов рисков помогают избежать усталости от оповещений

- Обеспечивает контроль на основе политик, например, блокирует слияния при обнаружении критических проблем.

- Настройка правил не требуется, проекты и языки обнаруживаются автоматически

- Бесплатный уровень доступен для небольших команд и разработчиков открытого исходного кода

- Быстрое сканирование с оперативным выводом в запросах на извлечение

- Корпоративная культура, ориентированная на безопасность, с соблюдением GDPR и ISO 27001

Ограничения и недостатки

Хотя Aikido является впечатляющей платформой DevSecOps для современных команд, она имеет ограничения для тех, кто ищет глубокий статический анализ или расширенные проверки кода, характерные для C#:

- Ограниченная глубина правил для сложных шаблонов кода C#

Aikido больше фокусируется на сканировании безопасности, чем на качестве кода, и в нем отсутствуют многие логические или связанные с производительностью проверки, которые предоставляют такие инструменты, как NDepend или ReSharper. - Не подходит для обнаружения структурных недостатков проекта или предложений по рефакторингу.

Он не выявляет проблемы, связанные с неправильным использованием объектной модели, циклическими зависимостями или архитектурными недостатками, распространенными в корпоративных приложениях. - Отсутствует поддержка создания пользовательских правил или тонкой настройки конфигурации.

Пользователи не могут легко определять собственные статические правила или расширять логику обнаружения, в отличие от анализаторов CodeQL или Roslyn. - Нет интеграции с Visual Studio или IDE

Все результаты отображаются через веб-интерфейс или через комментарии pull request. Разработчики, привыкшие к линтингу на основе IDE, могут посчитать это разрушительным. - В первую очередь построен на рабочих процессах на основе Git

Команды, использующие централизованное управление исходным кодом или старые модели развертывания, могут не получить выгоды от функций автоматизации. - Сканирование в основном происходит в CI, а не во время локальной разработки.

В рабочем процессе разработчика отсутствуют собственные инструменты для предварительных хуков или обратной связи по коду в реальном времени.

Aikido лучше всего подходит для заботящихся о безопасности облачных команд, работающих с C# в современных конвейерах CI/CD. Он обеспечивает быструю аналитику и хорошее покрытие для распространенных уязвимостей и секретов. Однако его следует дополнять традиционными анализаторами кода для команд, которым требуется архитектурный анализ, гибкость пользовательских правил или расширенное обеспечение качества.

ДипСорс

DeepSource — это автоматизированная платформа для проверки кода, которая обеспечивает статический анализ, обнаружение ошибок, сканирование безопасности и форматирование кода на нескольких языках. Хотя DeepSource имеет более сильную поддержку таких языков, как Python, Go и JavaScript, он постепенно расширил свою поддержку до экосистем C# и .NET, стремясь помочь разработчикам поддерживать чистые, безопасные и поддерживаемые кодовые базы.

Он интегрируется с платформами контроля версий, такими как GitHub, GitLab и Bitbucket, для выполнения статического анализа каждого коммита и запроса на извлечение.

Преимущества

- Встроенная поддержка статического анализа для C#, ориентированная на производительность, риски ошибок, антипаттерны и уязвимости безопасности

- Полная интеграция с GitHub, GitLab и Bitbucket для получения отзывов в режиме реального времени по запросам на извлечение

- Предлагает рекомендации по автоматическому исправлению для ускорения решения распространенных проблем с кодом

- Единая панель мониторинга для анализа состояния кода в репозиториях и командах

- Легкое и не требующее настройки подключение с автоматическим определением структуры кода

- Включает такие показатели, как изменение кода, дублирование и тенденции покрытия.

- Предоставляет быструю информацию о регрессиях качества кода по времени и веткам

- Поддерживает правила игнорирования, подавления и настройки серьезности для лучшего контроля шума

- Веб-интерфейс интуитивно понятен и подходит как разработчикам, так и руководителям инженерных отделов.

- Корпоративные функции включают в себя групповые разрешения и панели мониторинга соответствия требованиям.

Ограничения и недостатки

Несмотря на то, что DeepSource является быстрорастущей платформой, у нее есть несколько недостатков при использовании специально для Проекты на C# в корпоративном или крупномасштабном развитии:

- Поддержка C# менее развита, чем для Python или JavaScript.

DeepSource не обладает глубиной и широтой статических правил, которые есть в таких инструментах, как Roslyn, ReSharper или NDepend, особенно для сложных шаблонов приложений .NET. - Ограниченная настройка правил

Пользователи не могут определять собственные правила статического анализа с использованием предметно-ориентированного языка или расширять наборы правил за пределы того, что поддерживается изначально. - Нет интеграции с Visual Studio

Разработчики, работающие в таких IDE, как Visual Studio или Rider, вынуждены полагаться на обратную связь на основе CI или вручную проверять результаты в веб-интерфейсе DeepSource. - Основное внимание уделяется проблемам на уровне кода, но не охватывает анализ на уровне архитектуры или оптимизацию структуры кода.

- Нет поддержки расширенного анализа потока или отслеживания данных.

Это делает его менее эффективным для обнаружения многострочных уязвимостей или сложных сбоев логики безопасности. - Премиум-функции доступны только в корпоративных планах

Такие функции, как отслеживание истории, отчетность о соответствии или обеспечение соблюдения политик, требуют лицензий более высокого уровня. - В основном облачные, с ограниченными локальными возможностями для строго регулируемых сред

DeepSource — отличный вариант для небольших и средних команд C#, которым нужен быстрый и автоматический статический анализ без глубокой настройки. Лучше всего он работает в рабочих процессах CI на основе Git и дополняет традиционные линтеры кода. Для проектов корпоративного уровня или команд, которым нужны архитектурные идеи и глубокая поддержка внутренних компонентов .NET, его может потребоваться объединить с другими специализированными анализаторами.

Вывод#

Infer# — это инструмент статического анализа для C#, разработанный Microsoft Research на основе фреймворка Infer от Facebook. Он фокусируется на межпроцедурном анализе, что позволяет ему обнаруживать сложные ошибки, такие как разыменование null, утечки ресурсов, состояния гонки и проблемы с памятью на границах методов. Infer# призван помочь разработчикам обнаружить глубокие семантические ошибки, которые обычно избегают обычных линтеров или всплывают только во время выполнения.

Он работает путем преобразования промежуточного языка .NET (IL) во внутреннее представление, а затем выполняет расширенный формальный анализ проверки.

Преимущества

- Основан на движке Infer от Facebook, который широко известен благодаря расширенному статическому анализу мобильного и серверного кода.

- Выполняет межпроцедурный и символьный анализ, выявляя проблемы, охватывающие несколько методов или классов.

- Особенно полезно для выявления разыменования нулевых указателей, утечек памяти и проблем с параллелизмом.

- Способность рассуждать на языке .NET Intermediate Language (IL), что позволяет проводить анализ на всех языках, поддерживаемых .NET

- Активно разрабатывается Microsoft Research с прочной академической основой

- С открытым исходным кодом, с разрешительной лицензией для корпоративного или академического использования

- Возможна интеграция с MSBuild и конвейерами CI для автоматического анализа

- Полезно в исследовательских целях, при аудите безопасного кодирования или в качестве части формальных рабочих процессов проверки.

- Обнаруживает потенциальные сбои во время выполнения и логические ошибки, которые трудно обнаружить с помощью стандартных инструментов.

Ограничения и недостатки

Хотя Infer# является мощным инструментом в своей области применения, у него есть ряд недостатков, которые ограничивают его применение в общих рабочих процессах разработки:

- Не полнофункциональный статический анализатор для общего стиля кода, дизайна или удобства обслуживания

Infer# фокусируется исключительно на обнаружении ошибок и не предоставляет показатели качества кода, анализ сложности или архитектурные идеи, как NDepend или ReSharper. - Нет интеграции с Visual Studio или IDE

Все взаимодействие осуществляется через командную строку. Это не подходит разработчикам, ожидающим обратной связи в редакторе или автоисправлений. - Высокий технический барьер для входа

Требуются знания IL, операций командной строки и, возможно, некоторое знакомство с формальными методами для интерпретации определенных выходных данных. - Скудная документация и поддержка сообщества

По сравнению с такими инструментами, как анализаторы Roslyn или SonarQube, Infer# не имеет подробных руководств, примеров или активных форумов для устранения неполадок. - Не поддерживается активно для широкого использования в производстве

Это проект Microsoft Research, а это значит, что он может не получать постоянных обновлений или поддержки производственного уровня. - Отсутствие сканирования SCA (зависимостей) или правил безопасности

Он не может обнаружить устаревшие пакеты, небезопасное использование API или другие проблемы безопасности поверхностного уровня. - Проблемы масштабируемости в крупных корпоративных проектах

Анализ может быть медленным и потреблять значительные системные ресурсы при применении к большим кодовым базам.

Infer# лучше всего подходит для команд, отдающих приоритет формальному обнаружению ошибок, исследовательским средам или аудитам, где требуется глубокий анализ с учетом пути. Это не готовое решение для ежедневного статического анализа в типичной корпоративной разработке C#, но служит сильным дополнительным инструментом в безопасных или критически важных для безопасности контекстах разработки.

Пума Скан

Puma Scan — это инструмент статического анализа, предназначенный для выявления уязвимостей безопасности в приложениях .NET и C#, в частности, тех, которые связаны с безопасными методами кодирования и соответствием. Он создан с сильным акцентом на категории OWASP Top 10 и CWE (Common Weakness Enumeration), что делает его популярным выбором среди команд .NET, заботящихся о безопасности.

Инструмент доступен в двух основных формах: Puma Scan Community Edition, интегрированная в Visual Studio, и Puma Scan Professional, которая добавляет корпоративные функции, такие как интеграция CI/CD, настройка правил и централизованная отчетность.

Преимущества

- Разработан специально для сканирования безопасности .NET и C# с набором правил, соответствующим стандартам OWASP и CWE

- Интегрируется непосредственно в Visual Studio, предоставляя разработчикам немедленную обратную связь в процессе кодирования

- Предлагает анализ потока кода, который может отслеживать, как ненадежные входные данные проходят через код, выявляя такие проблемы, как XSS, SQL-инъекции, инъекции команд и т. д.

- Профессиональная версия поддерживает интеграцию конвейеров CI/CD, подходит для практик DevSecOps

- Создает подробные отчеты, включая категории уязвимостей, уровни серьезности и рекомендации по устранению неполадок.

- Для собственных шаблонов кода можно добавлять пользовательские правила (только Professional)

- Помогает командам применять политики безопасного кодирования на ранних этапах SDLC

- Разработан для дополнения требований к безопасному жизненному циклу разработки для регулируемых отраслей

- Поддерживается компанией Secure Development Solutions, с постоянными обновлениями правил

Ограничения и недостатки

Хотя Puma Scan обеспечивает надежный анализ безопасности C#, у него есть некоторые заметные ограничения, особенно по сравнению с более широкими платформами статического анализа:

- Основное внимание уделяется безопасности

Puma Scan не предлагает анализ проблем производительности, удобства обслуживания, запахов кода или недостатков дизайна. Это не является статическим анализатором общего назначения. - Издание Community ограничено

В нем нет интеграции CI/CD, командной отчетности, пользовательских правил и поддержки. Для корпоративного использования подходит только профессиональная версия, которая может потребовать дополнительного лицензирования. - Ширина набора правил уже чем крупные платформы, такие как Fortify, Checkmarx или Veracode.

Puma Scan может пропустить уязвимости, требующие более сложного отслеживания вредоносных программ или контекстно-зависимого сканирования. - Отсутствие визуализации или архитектурных идей

В отличие от таких инструментов, как NDepend, Puma Scan не предоставляет графы вызовов, карты зависимостей или анализ структуры кода. - Отсутствие поддержки SAST на нескольких языках

Puma Scan ориентирован исключительно на C#, поэтому он не подходит для многоязычных кодовых баз или полнофункциональных команд, которым требуется сканирование JavaScript, Java или Python. - Обновления и сообщество стали меньше по масштабу

По сравнению с ориентированными на безопасность экосистемами, такими как Snyk или CodeQL от GitHub, Puma Scan имеет более ограниченную базу пользователей и поддержку сообщества.

Puma Scan лучше всего подходит для команд разработчиков C#, ориентированных на безопасность, которые хотят сместить обнаружение уязвимостей влево и поддерживать безопасный код в рамках своих ежедневных рабочих процессов. Это может быть особенно ценно в отраслях, чувствительных к соблюдению требований, таких как финансы или здравоохранение. Однако командам, ищущим более комплексный анализ или более широкую языковую поддержку, может потребоваться объединить Puma Scan с дополнительными инструментами.

Сканирование кода безопасности

Security Code Scan (SCS) — это бесплатный инструмент статического анализа с открытым исходным кодом на основе Roslyn, предназначенный для выявления уязвимостей безопасности в приложениях C# и .NET. Он напрямую интегрируется в конвейер сборки и рабочий процесс разработчика через Visual Studio и MSBuild, уделяя основное внимание обнаружению небезопасных шаблонов кодирования, особенно тех, которые отмечены стандартами OWASP Top 10 и CWE.

SCS особенно ценен для разработчиков, которым нужна легкая, ориентированная на безопасность обратная связь в процессе разработки, без необходимости сложной настройки или дорогостоящего лицензирования.

Преимущества

- Создан с использованием платформы компилятора Roslyn, что обеспечивает его высокую совместимость с экосистемой .NET.

- Полная интеграция с Visual Studio и MSBuild, обеспечивающая обнаружение и обратную связь в режиме реального времени

- Нацелен на такие распространенные уязвимости, как:

- SQL-инъекция

- XSS (межсайтовый скриптинг)

- Жестко закодированные учетные данные

- Небезопасная десериализация

- Командная инъекция

- Легкий и быстрый; не оказывает существенного влияния на производительность сборки

- Может быть добавлен в конвейеры CI/CD через NuGet или GitHub Actions для автоматического сканирования

- Частые обновления и активный репозиторий GitHub

- Хорошая отправная точка для безопасных методов разработки в проектах C#

- Поддерживает вывод в формате SARIF, что делает его совместимым с панелями управления безопасностью и агрегаторами.

Ограничения и недостатки

Несмотря на свою большую полезность для разработчиков C#, Security Code Scan имеет ряд ограничений, которые влияют на его пригодность в более крупных или более регулируемых средах:

- Ограниченная сфера

Он сканирует только на наличие уязвимостей безопасности. Он не обнаруживает проблемы с качеством кода, узкие места производительности или архитектурные нарушения. - Базовое обнаружение уязвимостей

Хотя SCS выявляет типичные ошибки, ему не хватает продвинутых функций отслеживание зараженияглубоко межпроцедурный анализ и моделирование потока данных встречается в корпоративных инструментах, таких как Fortify или CodeQL. - Нет пользовательского интерфейса, панели управления или уровня отчетности

Разработчикам приходится полагаться на выходные данные сборки или предупреждения IDE без визуализации, отслеживания истории или централизованного управления отчетами. - Ограниченная настройка