C#, kurumsal yazılımlar, bulut uygulamaları, masaüstü sistemleri ve oyun geliştirme alanlarında yaygın olarak kullanılan güçlü ve çok yönlü bir programlama dilidir. .NET ekosisteminin temel bir bileşeni olan C#, geliştiricilerin sağlam ve ölçeklenebilir çözümler oluşturmasına yardımcı olan gelişmiş bir çerçeve ve araç setinden faydalanır.

Kod tabanlarının artan boyutu ve karmaşıklığıyla birlikte, kod kalitesinin korunması, performans ve güvenlik ciddi bir sorun haline geliyor. Küçük hatalar pahalı sorunlara dönüşebilir, optimize edilmemiş kod verimliliği düşürebilir ve fark edilmeyen güvenlik açıkları sistemleri gerçek tehditlere maruz bırakabilir. Statik kod analiz araçları Bu endişelerin üretimde ortaya çıkmasından önce, bu endişeleri gidermek için pratik ve proaktif bir yol sunuyoruz.

C# Kod Riskini Analiz Etme

Smart TS XL, yürütme yollarını mimari risk maruziyetiyle ilişkilendirerek C# statik bulgularını geliştirir.

Şimdi keşfedinStatik analiz Kaynak kodunu çalıştırmadan inceler. Sözdizimi hatalarını tespit eder, kod kokuyor, performans darboğazları, sürdürülebilirlik riskleri ve hatta güvenlik açıklarıBu araçlar, geliştiricilerin ve ekiplerin kodlama standartlarını uygulamalarına, teknik borçlarını takip etmelerine ve yazılımlarının uzun vadeli sürdürülebilirliğini sağlamalarına yardımcı olur.

C# ekosistemi, geniş bir statik analiz çözümleri yelpazesi sunar. Bazıları doğrudan Visual Studio'ya entegre olur ve geliştirme sırasında gerçek zamanlı geri bildirimi destekler. Diğerleri ise daha derinlemesine bilgiler sunar ve sürekli kalite izleme için derleme süreçleriyle entegre olur. Her araç, mantık hatalarını erken yakalamak, okunabilirliği iyileştirmek veya güvenlik politikalarına uyumu sağlamak gibi farklı bir amaca hizmet eder.

C# geliştirme için mevcut önde gelen statik analiz araçlarını keşfedin. Özelliklerini karşılaştırır, güçlü yönlerini vurgular ve her birinin modern bir geliştirme iş akışına en uygun olduğu noktaları açıklar. Hedefiniz daha iyi kod kalitesi, daha az hata, daha güçlü güvenlik veya daha sorunsuz kod incelemeleri olsun, doğru analiz araçları hedefe daha hızlı ve daha güvenle ulaşmanıza yardımcı olabilir.

SMART TS XL

SMART TS XL Kurumsal düzeydeki uygulamalar için özel olarak tasarlanmış kapsamlı bir statik kod analizi çözümü olarak öne çıkıyor ve C# desteği, onu modern .NET ekosisteminde güçlü bir rakip haline getiriyor. Büyük ve karmaşık yazılım sistemleriyle ölçeklenebilecek şekilde tasarlanmış. SMART TS XL Kod yapısı, akışı ve karşılıklı bağımlılıklar hakkında derinlemesine görünürlük sağlayarak geliştiricilerin ve ekiplerin tüm kod tabanında sürdürülebilirliği, uyumluluğu ve risk yönetimini iyileştirmesini sağlar.

Ne setleri SMART TS XL Ayrı olarak, hem üst düzey mimari içgörüler hem de ayrıntılı kod düzeyinde tanılama sunmaya odaklanması önemlidir. Özellikle, eski sistemler ve modern C# kodları bir arada bulunarak, diller arası analiz ve hibrit kod tabanlarına destek sunar. SMART TS XL Denetim izlerinin, kuralların uygulanmasının ve izlenebilirliğin kritik öneme sahip olduğu, sıkı düzenlemelere tabi sektörlerde yaygın olarak kullanılır.

Avantajları SMART TS XL C# Statik Analizi için

- Sınıflar, derlemeler ve hizmetler genelinde tam çağrı akışını ve mantık yollarını görselleştirir

- Büyük C# uygulamalarındaki gizli bağımlılıkları ve ölü kodları belirler

- Kodlama standartlarını ve mimari politikaları uygulamaya koymak için özelleştirilebilir kural kümelerini destekler

- Kalite kontrollerini ve kod doğrulamasını otomatikleştirmek için CI/CD boru hatlarıyla bütünleşir

- Yeniden düzenleme ve modernizasyon çabalarını desteklemek için güçlü etki analizi sunar

- Binlerce dosya ve birden fazla kod deposunda etkili bir şekilde ölçeklenir

- OWASP, ISO ve MISRA gibi güvenlik ve endüstri standartlarına uyumu kolaylaştırır

SMART TS XL Karmaşık C# sistemleri üzerindeki kontrollerini güçlendirmek, teknik borçlarını azaltmak ve uzun vadeli yazılım sürdürülebilirliğini desteklemek isteyen kuruluşlar için idealdir. Esnek mimarisi ve kurumsal düzeydeki yetenekleriyle, sürdürülebilir ve güvenli .NET geliştirmeye odaklanan geliştiriciler, mimarlar ve BT liderleri için idealdir.

Yeniden Keskinleştirici

JetBrains tarafından geliştirilen ReSharper, C# ve daha geniş .NET ekosistemi için en popüler ve geliştirici dostu statik analiz ve üretkenlik araçlarından biridir. Visual Studio'ya doğrudan entegre edilen ReSharper, gerçek zamanlı kod denetimi, akıllı öneriler, yeniden düzenleme yetenekleri ve kod gezinme özellikleriyle kodlama deneyimini geliştirir. Geniş bir C# dil özelliği ve çerçevesini destekleyerek birçok profesyonel geliştirme ortamının vazgeçilmezi haline gelir.

ReSharper, kodunuzu yazarken analiz ederek sözdizimi hatalarından olası çalışma zamanı hatalarına, kod kokularından sürdürülebilirlik sorunlarına kadar çeşitli sorunları vurgular. Hızlı düzeltme önerileri ve bağlama duyarlı yeniden düzenleme eylemleri sunarak, geliştiricilerin kod kalitesini minimum kesintiyle iyileştirmelerini sağlar. Analizin yanı sıra, birim test araçları, kod oluşturma yardımcıları ve geliştirmeyi önemli ölçüde hızlandıran gezinme kısayolları içerir.

Avantajlar

- Kusursuz geliştirici deneyimi için Visual Studio ile derin entegrasyon

- C#, ASP.NET, XAML ve diğer .NET dilleri için gerçek zamanlı kod denetimleri

- 2,000'den fazla kod kalite kontrolü ve düzinelerce yeniden düzenleme

- Büyük kod tabanlarını keşfetmek için anında kod gezinme ve arama araçları

- Bağlam farkında kod tamamlama ve sözdizimi önerileri

- Ekip özel standartları için özelleştirilebilir denetim şiddeti ve kuralları

- NUnit, MSTest, xUnit ve daha fazlasını destekleyen yerleşik birim test çalıştırıcısı

Sınırlamalar ve Eksiklikler

Güçlü yönlerine rağmen, ReSharper'ın büyük ölçekli veya CI ile entegre statik analiz kullanım durumları için uygunluğunu etkileyebilecek önemli sınırlamaları vardır:

- Performans ek yükü

ReSharper'ın, özellikle büyük çözümlerde Visual Studio'da bellek kullanımını ve başlatma süresini önemli ölçüde artırdığı bilinmektedir. IDE yanıt hızını yavaşlatabilir ve bu da karmaşık kurumsal kod tabanlarıyla çalışan geliştiricileri hayal kırıklığına uğratır. - Bağımsız CLI veya CI araç zinciri entegrasyonu yok

ReSharper, Visual Studio içinde etkileşimli kullanım için tasarlanmıştır. CI/CD kanallarına entegrasyon için tam olarak desteklenen bağımsız bir komut satırı arayüzü sunmadığından, sürekli entegrasyon iş akışlarında otomatik kalite kapıları için kullanımı sınırlıdır. - Sınırlı mimari analiz

Kod düzeyindeki sorunlar için mükemmel olmasına rağmen ReSharper, mikro hizmetler veya çapraz depolama ortamları genelinde mimari bağımlılık haritaları, sistem genelinde çağrı grafikleri veya gelişmiş akış analizi sağlamaz. - Çapraz dil kod tabanları için uygun değildir

ReSharper'ın temel odak noktası .NET'tir. Java, C++ veya COBOL içeren çok dilli sistemleri desteklemez, bu da hibrit veya eski modernizasyon bağlamlarındaki etkinliğini sınırlar. - ticari lisanslama

ReSharper, kullanıcı başına lisanslara sahip ücretli bir üründür. Büyük ekipler için bu, kullanıcı başına maliyet olmadan daha geniş otomasyon sunan açık kaynaklı veya CI tabanlı araçlara kıyasla önemli bir masraf olabilir. - Dahili güvenlik taraması yok

ReSharper, enjeksiyon açıklarını, güvenli olmayan kriptografiyi veya kimlik doğrulama sorunlarını tespit etmek gibi özel statik uygulama güvenliği testi (SAST) yeteneklerinden yoksundur. Güvenli geliştirme uygulamaları için tamamlayıcı araçlara ihtiyaç vardır.

ReSharper, Visual Studio içinde bireysel ve ekip üretkenliğini artırmak için birinci sınıf bir araç olmaya devam ediyor ve hızlı geliştirme döngüleri ve kod incelemeleri için ideal. Ancak, CI odaklı, ölçeklenebilir veya güvenlik odaklı statik analiz arayan kuruluşların bunu başka araçlarla desteklemesi gerekebilir.

Roslyn Analizörleri

Roslyn Analizörleri, modern C# ve Visual Basic .NET derleyicilerini destekleyen Roslyn derleyici platformu üzerine kurulu, açık kaynaklı bir tanılama araçları setidir. Microsoft tarafından geliştirilen ve bakımı yapılan bu analizörler, geliştiricilerin .NET ekosistemi içinde özel statik kod kuralları yazmalarına, uygulamalarına ve genişletmelerine olanak tanır. Derleme sürecine ve Visual Studio'ya doğrudan entegre edildikleri için hem yerel geliştirme hem de sürekli entegrasyon için hafif ve etkilidirler.

Roslyn Analizörleri, Microsoft.CodeAnalysis, .NET SDK analizörleri ve Microsoft'un kendi güvenlik, API ve uyumluluk yönergeleri de dahil olmak üzere birçok kural kümesinin temelini oluşturur. Kod tutarlılığını sağlamak, yaygın hataları yakalamak ve stil kurallarını ölçeklenebilir ve otomatik bir şekilde C# projelerine uygulamak için idealdirler.

Avantajlar

- .NET SDK'ya entegre edilmiştir ve Microsoft tarafından desteklenmektedir

- Resmi Microsoft yönergelerini ve stil kurallarını uygular

- Visual Studio ve MSBuild süreçlerine doğal olarak entegre olur

- Esnek API'lerle C# dilinde özel kural oluşturmayı destekler

- Gerçek zamanlı geri bildirim ve CI boru hattı entegrasyonu için verimli

- OmniSharp aracılığıyla Visual Studio Code ile uyumludur

- Topluluk odaklı, sürekli güncellemeler ve kural iyileştirmeleri

Sınırlamalar ve Eksiklikler

Roslyn Analizörleri, kullanışlılığına ve yerel entegrasyonuna rağmen, gelişmiş statik analiz ihtiyaçlarını karşılamakta yetersiz kaldıkları birkaç alan vardır:

- Kod akışı ve mimari analizinde sınırlı derinlik

Roslyn Analizörleri öncelikle sözdizimi ve anlamsal düzeylerde çalışır. Kurumsal araçlarda bulunan derin prosedürler arası akış analizi, projeler arası bağımlılık eşlemesi ve mimari kural uygulama özelliklerinden yoksundurlar. SMART TS XL veya NDepend teklifi. - Yerleşik güvenlik kuralı kümelerinin eksikliği

Kullanıma hazır Roslyn Analizörleri, girdi temizleme, veri sızıntısı veya güvenli olmayan API kullanımı gibi güvenlik açıklarına odaklanmaz. SAST yetenekleri için güvenlik odaklı eklentilere (örneğin, Microsoft Güvenlik Kodu Analizi) ihtiyaç vardır. - Minimal görselleştirme araçları

Karmaşık kod tabanlarını anlamak için çağrı grafikleri, bağımlılık grafikleri veya zengin kullanıcı arayüzü arayüzleri desteği bulunmamaktadır. Geliştiriciler, görsel geri bildirim için metinsel çıktılara veya üçüncü taraf entegrasyonlarına güvenmek zorundadır. - Özel kurallar için bakım giderleri

Kural özelleştirme güçlü bir yöntem olsa da, Roslyn API'leri hakkında derinlemesine bilgi ve kod tabanları geliştikçe düzenli bakım gerektirir. Bu, özel araç uzmanlığı olmayan ekipler için bir yük olabilir. - Temel hata raporlama ve iş akışı entegrasyonu

SonarQube veya CodeQL gibi araçlarla karşılaştırıldığında, Roslyn Analyzers'ın raporlama panoları, sorun izleme özellikleri ve GitHub PR incelemeleri veya Jira gibi platformlarla entegrasyonu sınırlıdır. - Çok dilli çözümler için ideal değil

Bu analiz araçları C# ve VB.NET'e özeldir. JavaScript, C++, COBOL veya diğer kurumsal dilleri içeren karma yığınları işleyemezler.

Roslyn Analizörleri, C# kodunda kaliteyi korumak için hafif ve etkili bir ilk savunma hattıdır. Tutarlılığı sağlamak, basit sorunları erkenden tespit etmek ve minimum kurulumla CI iş akışlarına entegre olmak için idealdirler. Ancak, daha derin içgörülere, güvenlik uyumluluğuna veya mimari yönetişime ihtiyaç duyan kuruluşlar için Roslyn Analizörleri, daha sağlam statik analiz platformlarıyla birleştirildiğinde en iyi performansı gösterir.

NDepend

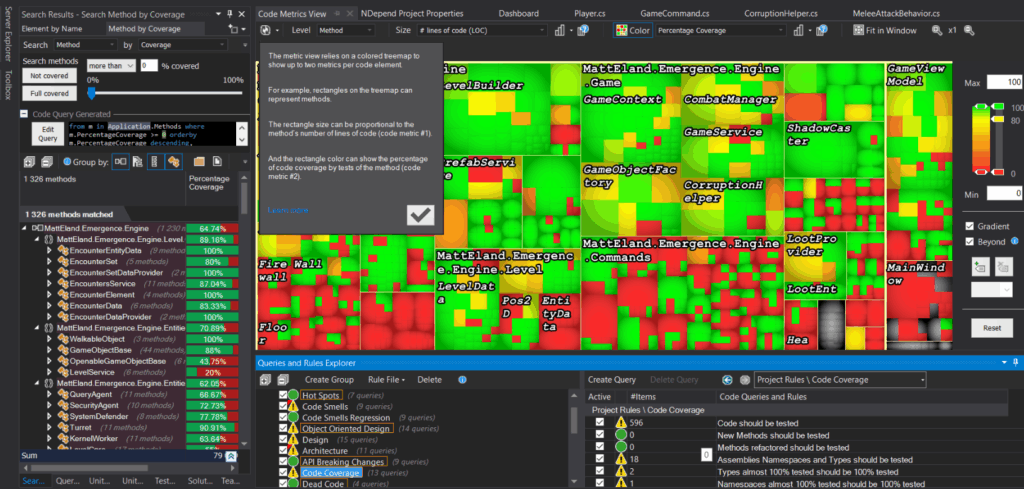

NDepend, C# dahil .NET kod tabanları için özel olarak tasarlanmış güçlü bir statik analiz ve mimari yönetim aracıdır. Gelişmiş kod ölçümleri, bağımlılık görselleştirme, kod kuralı uygulaması ve teknik borç takibi sunar. NDepend, Visual Studio ve CI/CD kanallarıyla entegre olur ve kendi LINQ tabanlı sorgu dili (CQLinq) aracılığıyla özel kural tanımlamayı destekler.

Başlıca güçlü yönleri, kod yapısına ilişkin derin anlayışı, mimari tutarlılığı ve kurum çapında kodlama standartlarını uygulama becerisidir. Karmaşık veya uzun ömürlü .NET çözümleri üzerinde çalışan ekipler için NDepend, yüksek düzeyde şeffaflık ve sürdürülebilirlik sağlar.

Avantajlar

- Kapsamlı kod ölçümleri (örneğin, siklomatik karmaşıklık, birleştirme, tutarlılık)

- Mimari görselleştirme için bağımlılık grafikleri ve matrisleri

- Kod kurallarını yazmak ve özelleştirmek için CQLinq sorgu dili

- Zaman içinde trend analizini ve teknik borç takibini destekler

- Visual Studio ve Azure DevOps ile entegrasyon

- Hem kaynak kodu hem de derlenmiş derlemeler için statik analiz

- Kod kokularını, anti-kalıpları ve potansiyel yeniden düzenleme hedeflerini algılar

- Büyük, katmanlı veya eski kurumsal kod tabanları için idealdir

Sınırlamalar ve Eksiklikler

NDepend analiz ve görselleştirmede benzersiz derinlik sunarken, belirli ortamlarda benimsenmesini etkileyebilecek bazı dezavantajlara da sahiptir:

- Karmaşıklık ve dik öğrenme eğrisi

NDepend'in kapsamlı özellikleri, özellikle CQLinq ve bağımlılık eşlemesi, yeni başlayanlar için bunaltıcı olabilir. Ekiplerin, NDepend'in yeteneklerinden etkili bir şekilde yararlanabilmeleri için eğitime ihtiyaçları vardır ve sıradan kullanıcılar arayüzü ve kurulumu sezgisel bulmayabilir. - Geliştirme sırasında sınırlı gerçek zamanlı geri bildirim

ReSharper veya Roslyn Analyzer gibi anında editör içi tanılama sağlayan araçların aksine, NDepend'in geri bildirimi genellikle analiz sonrasıdır. Geliştiricilerin sonuçları görüntülemek için manuel veya planlı çalıştırmaları başlatmaları gerekebilir. - Visual Studio bağımlılığı

NDepend komut satırı ve CI entegrasyonu sunsa da, en zengin özellikli deneyimi Visual Studio ile bağlantılıdır. Rider veya Visual Studio Code kullanan geliştiriciler tam destek alamayabilir. - Öncelikle mimari ve ölçümler için

NDepend, yapısal ve mimari doğrulamada olağanüstüdür, ancak sözdizimi düzeyinde tarama veya biçimlendirme kuralları gibi bazı alanlarda derinlikten yoksundur. StyleCop veya EditorConfig gibi adlandırma kurallarını veya boşluk kurallarını uygulamaz. - Dahili güvenlik taraması yok

Araç, SQL enjeksiyonu, güvenli olmayan kriptografi veya yol geçiş riskleri gibi yaygın güvenlik açıklarını doğal olarak tespit etmez. Güvenlik odaklı kuruluşlar, aracı aşağıdaki gibi araçlarla eşleştirmelidir: SMART TS XL, CodeQL veya Veracode. - Ticari lisanslama modeli

NDepend, Roslyn Analyzers veya ESLint gibi ücretsiz seçeneklerle karşılaştırıldığında küçük ekipler veya açık kaynaklı katkıda bulunanlar için engelleyici olabilecek, koltuk başına lisanslara sahip ücretli bir üründür. - Çok dilli kod tabanları için uygun değildir

.NET merkezli bir araç olan NDepend, tam yığın veya eski kurumsal ortamlarda sıklıkla bulunan JavaScript, Python, COBOL veya diğer .NET dışı dilleri desteklemez.

NDepend, C# projelerinde uzun vadeli kod kalitesini ve mimari netliği korumak için stratejik bir çözümdür. Derin yapısal sorunları tespit etmede mükemmeldir ve ekiplerin teknik açığı ölçmesine ve katmanlı tasarımı uygulamasına yardımcı olur. Ancak, bütünsel bir geliştirme iş akışında hafif, gerçek zamanlı tarama araçları ve güvenlik araçlarıyla birlikte kullanıldığında en iyi sonucu verir.

PVS-Stüdyo

PVS-Studio, Program Verification Systems tarafından geliştirilen ve C, C++, C# ve Java dahil olmak üzere birçok dili destekleyen statik bir kod analiz aracıdır. C# için Visual Studio ile entegre olur ve hataları, kod kokularını, eşzamanlılık sorunlarını ve güvenlik açıklarını tespit etmek için derinlemesine analiz sunar. Yüksek performanslı algılama yeteneklerine odaklanan PVS-Studio, gömülü sistemler, finansal hizmetler ve büyük ölçekli kurumsal uygulamalar alanlarında birçok ekip tarafından kullanılmaktadır.

Temel sözdizimi hatalarının ötesine geçerek ince mantık sorunlarını, tanımlanmamış davranışları ve kodlama deseni ihlallerini ortaya çıkaran kapsamlı bir kurallar kümesi sunar. Araç, hem manuel hem de CI ile entegre analiz iş akışlarını destekler.

Avantajlar

- Mantıksal kusurlardan performans yetersizliklerine kadar C# dilindeki çok çeşitli hata türlerini algılar

- Visual Studio ile kusursuz bir şekilde bütünleşir ve MSBuild tabanlı projeleri destekler

- Otomasyon ve CI/CD boru hattı kullanımı için bir komut satırı arayüzü sunar

- Uyarıların ciddiyetine ve yanlış pozitif olasılığına göre sınıflandırılmasını sağlar

- Yanlış pozitif baskılama mekanizmalarına ilişkin özel bir veritabanı tutar

- Her tanı kuralı için ayrıntılı dokümantasyon ve örnekler sunar

- Büyük projelerde daha hızlı performans için artımlı analizi destekler

Sınırlamalar ve Eksiklikler

PVS-Studio'nun teknik gücüne rağmen, belirli ortamlarda benimsenmesini veya etkinliğini sınırlayabilecek birkaç yönü vardır:

- Ayrıntılı çıktı ve uyarı gürültüsü

PVS-Studio, özellikle ilk çalıştırmada çok sayıda uyarı üretebilir. Bastırma araçları içermesine rağmen, ilk gürültü çok yoğun olabilir ve üretken kullanım için özel bir ayar gerektirir. - Kuralların sınırlı özelleştirilmesi

Roslyn Analyzers veya NDepend'in aksine, PVS-Studio güçlü bir özel kural motoru sunmaz. Geliştiriciler, kendi iç mimarilerine veya kodlama standartlarına göre uyarlanmış özel kuralları kolayca tanımlayamazlar. - Mimari içgörü eksikliği

Araç, mimari doğrulamadan ziyade hata tespitine odaklanır. Bağımlılık grafikleri, döngüsel karmaşıklık takibi veya katmanlı tasarım uygulaması gibi özellikler sunmaz. - Yüksek lisans maliyeti

PVS-Studio, daha küçük geliştirme ekipleri veya eğitim ortamları için pahalı olabilecek bir lisanslama modeline sahip ticari bir araçtır. Deneme süresinden sonra profesyonel kullanım için ücretsiz bir katman bulunmamaktadır. - Daha az geliştirici dostu UX

Visual Studio ile entegrasyon işlevsel olsa da arayüzde ReSharper veya SonarQube gösterge panelleri gibi araçlarda bulunan bazı iyileştirme ve kullanılabilirlik özellikleri bulunmuyor. - Güvenlik odaklı, özel SAST araçlarına göre daha az sağlamdır

PVS-Studio, bazı güvenlik sorunlarını tespit etse de, özel statik uygulama güvenliği test platformlarının yerini tutmaz. OWASP kural kümeleri, kirlilik analizi ve güvenlik açığı puanlama entegrasyonundan yoksundur. - Öncelikle Microsoft yığınına odaklanıldı

Araç birden fazla dili desteklese de, en iyi C# yetenekleri Microsoft ekosistemine dayanır. Platformlar arası .NET Core veya VS Code kullanımı karşılaştırıldığında sınırlı görünebilir.

PVS-Studio, diğer analiz araçlarının gözden kaçırabileceği C# kod kusurlarını ve gizli sorunları ortaya çıkarmak için olgun ve teknik açıdan etkileyici bir araçtır. Özellikle eski projeler, güvenlik açısından kritik sistemler ve ek bir kalite kontrol katmanına ihtiyaç duyan ekipler için değerlidir. Ancak, kural özelleştirme, mimari kontrol veya daha kullanıcı dostu iş akışları arayan kuruluşlar için daha etkileşimli veya stratejik araçlarla eşleştirilmesi gerekebilir.

Coverity (Synopsys)

Coverity, C# dahil olmak üzere çok çeşitli programlama dillerini destekleyen kurumsal düzeyde bir statik uygulama güvenliği test (SAST) aracıdır. Kod güvenliği, güvenilirlik ve uyumluluğa verdiği önem nedeniyle finans, havacılık, sağlık ve diğer düzenlenmiş sektörlerdeki kuruluşlar tarafından yaygın olarak kullanılmaktadır.

Coverity, kritik yazılım kusurlarını, güvenlik açıklarını, eşzamanlılık sorunlarını ve uyumluluk ihlallerini tespit etmek için derin statik analiz gerçekleştirir. CWE, OWASP Top 10 ve MISRA gibi sektör standartlarıyla uyumludur ve büyük kod tabanlarında ölçeklenebilirliği ve kurumsal düzeyde raporlama özellikleriyle bilinir.

Avantajlar

- Arabellek taşmaları, enjeksiyon kusurları ve güvenli olmayan API'ler dahil olmak üzere gelişmiş güvenlik açığı tespiti

- Sektör standartlarıyla (CWE, OWASP, PCI DSS, vb.) güçlü uyumluluk uyumu

- Jenkins, GitHub Actions ve Azure DevOps gibi Visual Studio ve CI/CD platformlarıyla entegre olur

- Hata giderme için kod ayıklama araçları ve işbirlikçi iş akışı sağlar

- Performans odaklı analiz motoruyla büyük kurumsal kod tabanlarını yönetir

- Merkezi panoları ve denetim özelliklerini destekler

- Güvenlik ve emniyet için hazırlanmış yüksek kaliteli kural setleri sunar

Sınırlamalar ve Eksiklikler

Coverity, özellikle düzenlenmiş ortamlarda güvenli kod analizinde üstün performans gösterse de geliştiricilerin ve DevOps ekiplerinin farkında olması gereken bazı dezavantajlar da beraberinde getirir:

- Ağır kurulum ve altyapı yükü

Coverity, arka uç sunucuları ve tarama altyapısının yapılandırılması da dahil olmak üzere önemli bir kurulum gerektirir. Hızlı hareket eden ekipler veya özel DevSecOps kaynakları olmayan küçük projeler için uygun değildir. - Yüksek lisanslama ve destek maliyetleri

Fiyatlandırma yapısı büyük işletmelere yöneliktir. Daha küçük şirketler veya serbest çalışan geliştiriciler, lisanslama maliyetini açık kaynaklı veya hafif alternatiflere kıyasla aşırı pahalı bulacaklardır. - Kodlama sırasında sınırlı gerçek zamanlı geri bildirim

Coverity, toplu tarama modunda veya CI tabanlı taramada en iyi performansı gösterir. Geliştiriciler, Roslyn analizörleri, ReSharper veya Visual Studio'nun yerleşik araçlarında olduğu gibi anında satır içi geri bildirim almazlar. - Yapılandırma için dik öğrenme eğrisi

Analiz profillerini, engellemeleri veya kuralları özelleştirmek, Coverity'nin benzersiz yapılandırma ekosistemi hakkında eğitim ve bilgi gerektirir. Dokümantasyon kapsamlıdır, ancak yoğun da olabilir. - Bakım kolaylığı veya mimariden çok güvenliğe odaklanıldı

Coverity, güvenlik ve güvenilirlik tespitinde uzmanlaşmıştır ancak NDepend gibi araçların sağladığı bağımlılık grafikleri, teknik borç takibi veya trend ölçümleri gibi mimari araçlardan yoksundur. - Kullanıcı arayüzü ve kullanıcı deneyimi modernleştirilmedi

Geliştirici arayüzü ve kontrol paneli işlevsel olsa da modern tasarım standartlarının gerisinde kalıyor. SonarQube veya CodeClimate gibi kullanıcı odaklı araçlarla karşılaştırıldığında Coverity eski ve kullanışsız gelebilir. - Yanlış pozitifleri önlemek için periyodik ayarlama gerektirir

Coverity hassasiyetiyle övülse de, bazı kullanıcılar, özellikle gelişmiş dil özellikleri veya özel çerçeveler kullanırken yanlış pozitif sonuçlar bildiriyor. Bu durum, kuralların ve engellemelerin sürekli olarak iyileştirilmesini gerektiriyor.

Coverity, güvenlik, uyumluluk ve kod doğruluğunun tartışmasız olduğu kuruluşlar için üst düzey bir çözümdür. Büyük ölçekli, düzenlemeye tabi veya titiz hata analizi gerektiren eski kod tabanları için idealdir. Ancak, kurumsal düzeydeki yapısı, uygun destek ve eğitim olmadan küçük ekipler veya hızlı geliştirme ortamları için yeterince çevik veya hafif olmayabileceği anlamına gelir.

CodeRush

DevExpress tarafından geliştirilen CodeRush, kod gezinme, yeniden düzenleme ve statik kod analizi özelliklerini içeren Visual Studio için bir üretkenlik eklentisidir. Geliştirici deneyimine büyük önem verilerek tasarlanan CodeRush, C# kodu yazma, okuma ve içinde gezinme verimliliğini artırırken kod kalitesini ve sürdürülebilirliğini de artırır.

Coverity veya PVS-Studio gibi tamamen statik bir kod analizörü olmasa da CodeRush, geliştiricilerin en iyi uygulamalara uymasına, hatalardan kaçınmasına ve kod tabanlarını basitleştirmesine yardımcı olan gerçek zamanlı bir kod teşhis motoru içerir.

Avantajlar

- Minimum kurulumla doğrudan Visual Studio'ya entegre olur

- Geliştiriciler kod yazarken anında statik kod analizi ve öneriler sağlar

- 100'den fazla otomatik yeniden düzenleme ve kod biçimlendirme aracı içerir

- Potansiyel performans sorunlarını, kullanılmayan kodları ve kötü uygulamaları vurgular

- Kod ölçümleri, bağımlılık analizi ve kod kapsamı gibi görsel araçlar sunar

- Yaygın geliştirici görevlerini (örneğin, yeniden adlandırma, parametreleri yeniden sıralama, görünürlüğü değiştirme) kolaylaştırır

- Proje veya geliştirici tercihine göre kural yapılandırmasına ve bastırılmasına izin verir

- Hafif ve hızlı, modern C# iş akışlarını destekleyecek şekilde tasarlandı

Sınırlamalar ve Eksiklikler

Bireysel geliştiricilere ve küçük ekiplere hitap etmesine rağmen CodeRush'ın kurumsal düzeyde statik analiz senaryolarında kullanımını azaltan birkaç kısıtlaması vardır:

- Özel bir SAST veya güvenlik tarayıcısı değil

CodeRush, kod stiline, yapısına ve geliştirici verimliliğine odaklanır. Güvenlik açığı tespiti veya OWASP veya CWE gibi standartlara uyum konusunda uzmanlaşmaz. - Kurumsal raporlama özelliklerinden yoksun

CI boru hatları genelinde ekip çapında analiz için uygun merkezi gösterge panelleri, hata eğilimi izleme veya raporlama yetenekleri sağlamaz. - Sınırlı kural genişletilebilirliği

Roslyn analizörleri veya NDepend gibi araçlarla karşılaştırıldığında CodeRush, özel statik analiz kuralları veya mimari kısıtlamalar oluşturmak ve bunları uygulamak için kapsamlı bir çerçeve sunmaz. - Komut satırı veya CI/CD entegrasyonu yok

Analiz tamamen Visual Studio ortamında gerçekleştirilir. Derleme süreçlerinde veya uzaktan analiz altyapısında başsız yürütme desteği yoktur. - Derin veri akışı veya kirlilik analizi yok

CodeRush, yol duyarlı analiz, prosedürler arası tarama veya gelişmiş veri akışı izleme gerçekleştirmez. Bu nedenle, birden fazla dosya veya katmana yayılan karmaşık hataları gözden kaçırabilir. - Kalite uygulamasından daha çok üretkenliğe odaklı

Geliştirici ergonomisine odaklanmak, hata doğruluğuna öncelik veren SonarQube veya Coverity gibi araçlara kıyasla kod standartlarının daha az titizlikle uygulanmasıyla sonuçlanabilir. - Büyük veya eski kod tabanları için ideal değildir

CodeRush, küçük ve orta ölçekli projelerde duyarlı olsa da, derin statik kontroller, denetimler veya uyumluluk değerlendirmesi gerektiren büyük kurumsal depolarında verimli bir şekilde ölçeklenemeyebilir.

CodeRush, değerli statik kod geri bildirimi ve C# için akıllı yeniden düzenlemeleriyle geliştirici odaklı bir üretkenlik artırıcı olarak öne çıkıyor. Ancak, DevSecOps veya büyük ekip ortamlarında kullanılan resmi statik kod analiz platformlarının yerini tutmuyor. Bireysel düzeyde anında geri bildirim ve temiz kod alışkanlıkları istendiğinde diğer araçlarla iyi bir şekilde eşleşiyor.

Stil Polisi

StyleCop, Microsoft tarafından geliştirilen (ve daha sonra topluluk tarafından sürdürülen) statik bir kod analiz aracıdır. StyleCop.Analyzers) özellikle C# dilinde tutarlı kod stili ve biçimlendirmesini uygulamaya odaklanır. C# kaynak kodunu, tanımlanmış bir stil kuralları kümesine uyduğundan emin olmak için analiz eder, okunabilirliği, sürdürülebilirliği ve ekip tutarlılığını iyileştirir.

StyleCop, güvenlik açıklarını veya karmaşık mantık hatalarını tespit etmekten ziyade, netliğe, adlandırma kurallarına, boşluklara, düzene ve dokümantasyona önem verir.

Avantajlar

- Ekipler ve büyük kod tabanları arasında tutarlı kodlama stilini teşvik eder

- Biçimlendirme, adlandırma, sıralama ve yorumlama için geniş bir yelpazede özelleştirilebilir kurallar sunar

- Visual Studio ile entegre ve Roslyn analizörleriyle uyumlu

- Derleme zamanında kod stilini zorunlu kılar ve geliştirme sırasında kalitenin korunmasına yardımcı olur

- Yapılandırma dosyaları veya ek kural kümeleri aracılığıyla genişletilebilir

- Yapı hatlarına ve CI ortamlarına (NuGet veya MSBuild aracılığıyla) kolayca entegre edilebilir

- Temiz, okunabilir ve iyi belgelenmiş C# kodunu teşvik eder

Sınırlamalar ve Eksiklikler

Standardizasyon açısından kullanışlı olmasına rağmen StyleCop'un daha geniş statik analiz bağlamlarındaki etkisini azaltan bazı sınırlamaları vardır:

- Sadece kod stiline odaklanır, doğruluğa veya güvenliğe değil

StyleCop, hataları, performans sorunlarını veya güvenlik açıklarını tespit etmez. Roslyn analizörleri veya SonarQube gibi araçları tamamlar, ancak bunların yerine geçmez. - Aşırı katı ve ayrıntılı olabilir

StyleCop kuralları çok sayıda ve genellikle katıdır. Dikkatli bir yapılandırma olmadan, ekipler kritik olmayan stil sorunları için gelen uyarılarla boğuşabilir ve bu da odaklanmayı bozabilir veya kural yorgunluğuna neden olabilir. - Modern C# yapıları için sınırlı destek

StyleCop.Analyzers, daha yeni C# sürümleriyle (kayıtlar, desen eşleştirme veya geçersiz referans türleri gibi) uyumluluğu geliştirmiş olsa da, destek zaman zaman derleyici güncellemelerinin gerisinde kalıyor ve bu da hızla gelişen projelerde sürtüşmeye neden oluyor. - Görsel raporlama veya ölçüm yok

SonarQube veya NDepend'in aksine, StyleCop'ta panolar, grafikler veya trend takibi yoktur. Uyarıları yalnızca IDE veya derleme çıktısında gösterir ve bu da ekip genelinde görünürlüğü sınırlar. - Mimari veya karmaşıklık analizi yok

StyleCop, kod bağımlılıklarını, sınıf yapısını veya sürdürülebilirlik endekslerini analiz etmez. Daha derin tasarım kalitesine değil, yüzeysel tutarlılığa odaklanır. - Doğru şekilde yapılandırılmazsa müdahaleci olabilir

Mevcut projelerde StyleCop'u etkinleştirmek, yapıları uyarılarla doldurabilir. Ekipler, özellikle benimseme sürecinde, kuralları uygulama ve pratiklik arasında denge kuracak şekilde dikkatlice ayarlamalıdır. - Topluluk bakımına bağımlı

Orijinal Microsoft projesi arşivlendiğinden, devam eden geliştirme süreci topluluk katkılarına dayanmaktadır. Aktif olsa da, uzun vadeli sürdürülebilirlik, sık güncelleme ve desteğe ihtiyaç duyan işletmeleri endişelendirebilir.

StyleCop, temiz ve standart koda öncelik veren ekipler için değerli bir araç olmaya devam ediyor. Ancak, özellikle güvenlik, sürdürülebilirlik veya performans gibi alanlarda kapsamlı statik kod analizi için diğer araçlarla birlikte kullanılmalıdır.

FxCop

FxCop, Microsoft tarafından geliştirilen ve .NET yönetilen kodunu hedefleyen en eski statik analiz araçlarından biriydi. Kaynak kodu yerine derlenmiş derlemeleri (IL kodu) analiz ederek, Microsoft'un .NET Framework Tasarım Yönergeleri'ne göre kontrol yapılmasını sağlar. Zamanla, derleme sırasında C# ve VB.NET kodunu analiz eden, Visual Studio ve MSBuild ile entegre bir Roslyn tabanlı analiz aracı olan FxCop Analizörleri'ne dönüştü.

Orijinal bağımsız FxCop kullanımdan kaldırılmış olsa da, FxCop analizörleri paketi yaygın olarak kullanılmaya devam ediyor ve büyük ölçüde modern .NET geliştirmenin bir parçası olarak .NET SDK analizörlerine dahil edildi.

Avantajlar

- Microsoft tarafından oluşturulmuş ve bakımı yapılmış olup, Visual Studio ve .NET SDK ile derin entegrasyon sağlanmıştır

- Roslyn kullanarak derleme zamanında kodu analiz eder ve hızlı ve gerçek zamanlı geri bildirim sağlar

- En iyi uygulamaları, adlandırma kurallarını, performans önerilerini ve tasarım kılavuzu uyumluluğunu sağlamaya yardımcı olur

- Kural kümeleri ve editorconfig aracılığıyla kural bastırmayı ve özelleştirmeyi destekler

- NuGet aracılığıyla kurulumu kolaydır ve mevcut .NET Core veya .NET 5+ projelerine entegre edilebilir

- Kullanım, küreselleşme, güvenilirlik, sürdürülebilirlik ve daha fazlasını kapsayan zengin bir kural seti

- Aktif geliştirme artık şu şekilde kaydırıldı: .NET Analizörleri, gelecekteki sürekliliği garanti altına almak

Sınırlamalar ve Eksiklikler

FxCop analizörleri .NET tasarım kurallarını uygulama açısından yararlı olsa da, birkaç önemli sınırlaması vardır:

- Güvenlik odaklı analiz yok

FxCop, derinlemesine güvenlik açıklarını, kirlilik izlemeyi veya XSS ya da SQL enjeksiyonu gibi yaygın güvenlik açıklarını kapsamaz. Güvenlik güvencesi için aşağıdaki gibi araçlar kullanılabilir: KodQL, veracodeya da kuvvetlendirmek gereklidir. - Sınırlı genişletilebilirlik

Özel kural oluşturma mümkündür, ancak diğer bazı analiz çerçevelerine kıyasla karmaşıktır. Özel politika uygulaması arayan işletmeler, Roslyn Analyzer geliştirmesini daha esnek bulabilir. - Kullanım dışı bırakılmış bağımsız sürüm

Orijinal FxCop GUI ve IL düzeyindeki analiz aracı artık desteklenmiyor. Eski kullanıcıların, davranış ve kapsam açısından farklılık gösteren Roslyn tabanlı analiz araçlarına geçiş yapması gerekiyor. - Mimari veya bağımlılık analizi için tasarlanmamıştır

FxCop, sistem mimarisi, modül bağımlılıkları veya katmanlı ihlaller hakkında bilgi sağlamaz. NDepend bu endişeler için daha uygundur. - Görsel gösterge panolarının veya ölçümlerin eksikliği

FxCop, raporlama, trend takibi veya ekip genelinde gösterge panelleri için yerel bir kullanıcı arayüzü sunmaz. Geri bildirim için IDE tanılama veya derleme çıktısına güvenir, bu da ekipler ve yöneticiler için görünürlüğü sınırlar. - .NET SDK Analizörleriyle örtüşme

Modern .NET sürümlerinde, birçok FxCop kuralı SDK'nın yerleşik analiz araçlarıyla birleştirilmiştir. Kural kümeleri dikkatlice yönetilmediği takdirde bu durum karışıklığa veya tekrarlara yol açabilir. - MSBuild dışı ortamlar için yetersiz destek

MSBuild ekosisteminin dışındaki projeler (örneğin, Bazel veya özel yapı sistemleri kullananlar) FxCop tarzı kuralları entegre ederken zorluklarla karşılaşıyor.

FxCop (mevcut Roslyn tabanlı haliyle), özellikle standart kodlama ve tasarım kurallarını uygulamak isteyen ekipler için C# projeleri için sağlam, Microsoft destekli bir statik analiz temeli olmaya devam ediyor. Ancak, kurumsal senaryolarda mimari doğrulama, güvenlik taraması ve görsel raporlama için ek araçlarla en iyi şekilde tamamlanıyor.

Fortify Statik Kod Analizörü

Fortify SCA, C# dahil olmak üzere çok çeşitli programlama dillerinde güvenlik açıklarını ve kod kalitesi sorunlarını tespit etmek için tasarlanmış kurumsal düzeyde bir statik analiz platformudur. Geliştirme yaşam döngüsünün erken aşamalarında olası riskleri belirlemek için kaynak kodlarını, yapılandırma dosyalarını ve derleme çıktılarını tarar. Fortify, sıkı uyumluluk ve güvenlik standartları sayesinde finans, sağlık ve kamu gibi sıkı düzenlemelere tabi sektörlerde yaygın olarak kullanılmaktadır.

Avantajlar

- Modern C# ve .NET uygulamaları için tam kapsam dahil olmak üzere geniş dil ve çerçeve desteği

- Enjeksiyon güvenlik açıkları, güvenli olmayan şifreleme, kimlik doğrulama sorunları ve daha fazlası dahil olmak üzere çok çeşitli güvenlik açıklarını tespit eder

- Güvenlik açığı kategorizasyonunda CWE, OWASP Top 10 ve SANS 25 gibi endüstri standartlarını içerir

- CI/CD araçları, IDE'ler (Visual Studio gibi) ve DevSecOps kanallarıyla entegrasyon desteği

- Öncelikli iyileştirme rehberliği içeren ayrıntılı raporlar

- Kurumsal düzeyde yönetişim, izleme ve risk yönetimi için Yazılım Güvenlik Merkezi (SSC) sunar

- Alana özgü politikalar için özel kural paketlerini ve yapılandırmayı destekler

- Uzun süredir devam eden bir güvenlik araştırma ekibi ve düzenli kural paketi güncellemeleri tarafından desteklenmektedir

- Hem bulut tabanlı hem de eski .NET uygulamaları için destek içerir

Sınırlamalar ve Eksiklikler

Fortify SCA güçlü bir araç olsa da, karmaşıklığı ve kurumsal odaklı yapısı bazı dezavantajları da beraberinde getiriyor:

- Yüksek öğrenme eğrisi

Fortify'ın kurulumu, yapılandırması ve ayarlanması karmaşık olabilir. Etkili bir şekilde devreye alınması için genellikle özel güvenlik mühendisleri veya danışmanları gerekir. - Büyük kod tabanlarında performans etkisi

Tam taramalar, özellikle büyük veya monolitik uygulamalarda zaman alıcı olabilir. Artımlı veya kısmi taramalar da mevcuttur, ancak dikkatli bir ayarlama gerektirir. - Pahalı lisanslama

Fortify, piyasadaki en maliyetli çözümlerden biridir ve genellikle küçük veya orta ölçekli ekiplerin karşılayamayacağı fiyatlara sahiptir. Lisanslama genellikle uygulama boyutuna ve kullanıcı sayısına göre kademeli olarak yapılır. - Geliştiriciler için hızlı oryantasyon

Güvenlik kavramlarına aşina olmayan geliştiriciler, Fortify'ın ayrıntılı raporlarını yoğun ve yorumlanması zor bulabilirler. IDE'lerle entegrasyon yardımcı olur, ancak eğitim olmadan bağlam bazen eksik kalabilir. - Kural paketi ayarlaması gerekli

Hazır kurallar, çok sayıda uyarı veya yanlış pozitif sonuç üretebilir. Ekiplerin, eyleme geçirilebilir sonuçlar elde etmek için kuralları projeye özgü bağlamlara göre ayarlamaya zaman ayırmaları gerekir. - Sınırlı mimari veya kod kalitesi içgörüleri

Fortify, güvenlik taramasında mükemmel olsa da yazılım sürdürülebilirliği, kod karmaşıklığı veya mimari uyumluluk konusunda sınırlı bir görünürlük sunar. Bütünsel bir bakış açısı için genellikle tamamlayıcı araçlara ihtiyaç duyulur. - Entegrasyon zorluklarını oluşturun

Standart dışı yapı ortamları veya özel işlem hatları, Fortify taramalarını CI/CD iş akışlarına tam olarak entegre etmek için ek çaba gerektirebilir.

Fortify, gelişmiş güvenlik uygulamalarına, düzenlenmiş ortamlara ve derinlemesine güvenlik açığı taraması ve merkezi risk yönetimi gerektiren karmaşık C# uygulamalarına sahip kuruluşlar için en uygunudur. Kapsamlı derinlik yerine hız ve kullanılabilirliğe öncelik veren daha küçük ekipler veya projeler için daha hafif araçlar daha iyi maliyet-değer oranları sunabilir.

kontrol işareti

Checkmarx, kuruluşların geliştirme yaşam döngüsünün erken aşamalarında kaynak kodundaki güvenlik açıklarını tespit edip gidermelerine yardımcı olan lider bir kurumsal SAST platformudur. ASP.NET, Blazor ve eski .NET Framework uygulamaları dahil olmak üzere C# ve .NET ortamları için derinlemesine analiz yetenekleriyle geniş bir dil ve çerçeve yelpazesini destekler. Modern DevSecOps iş akışlarına entegrasyon için tasarlanan Checkmarx, finans, sağlık ve savunma gibi sektörlerde yaygın olarak kullanılmaktadır.

Avantajlar

- Tam sözdizimi, anlambilim ve akış analizi dahil olmak üzere C# ve .NET tabanlı projeler için kapsamlı destek

- SQL enjeksiyonu, siteler arası betik çalıştırma, sabit kodlanmış sırlar, güvenli olmayan seri hale getirme ve kimlik doğrulama kusurları gibi güvenlik açıklarını etkili bir şekilde algılar

- Bağlamsallaştırılmış güvenlik açığı izlemesi sağlamak için veri akışı ve kontrol akışı modellemesinden yararlanır

- Visual Studio, Azure DevOps, GitHub, GitLab, Jenkins ve daha fazlasıyla entegre olur

- Özelleştirilebilir tarama politikaları ve uyumluluk eşlemesi (örneğin, OWASP Top 10, PCI DSS, HIPAA, GDPR)

- Geliştiricilerin sorunları daha hızlı çözmesine yardımcı olmak için örneklerle birlikte düzeltme kılavuzu içerir

- Risk yönetimi, uyumluluk ve denetim hazırlığı için merkezi gösterge paneli ve raporlama

- Yönetilen bulut tabanlı tarama hizmeti (Checkmarx One) ve şirket içi dağıtım sunar

- Yazılım Kompozisyon Analizi (SCA) ve Altyapı Kod Olarak (IaC) araçlarıyla entegrasyonu destekler

Sınırlamalar ve Eksiklikler

Checkmarx, kurumsal açıdan güçlü yönlerine rağmen, özellikle C# ile çalışan ekipler için önemli olan birkaç uyarıyla birlikte gelir:

- Kaynak yoğun ve karmaşık kurulum

Kural ayarlama ve CI entegrasyonu da dahil olmak üzere ilk yapılandırma zaman alıcı olabilir. Etkili dağıtım genellikle ilk kurulum yardımı veya satıcı desteği gerektirir. - Eski C# kod tabanlarındaki yanlış pozitifler

Tarama kuralları özelleştirilmediği takdirde eski veya standart dışı kod kalıpları (örneğin, dinamik yansıma veya ADO.NET ile) daha yüksek yanlış pozitif oranlarına yol açabilir. - Sınırlı mimari/kod kalite ölçümleri

Checkmarx güvenlik açıkları için mükemmel olsa da, sürdürülebilirlik, modülerlik veya temiz mimari ilkelerine uyum konusunda sınırlı bir anlayış sunar. Kalite güvencesi için NDepend veya ReSharper gibi araçlara ihtiyaç duyulmaya devam etmektedir. - Yüksek maliyet ve kurumsal odaklılık

Lisanslama maliyetleri önemlidir ve küçük ekipler veya yeni kurulan şirketler için iyi ölçeklenmeyebilir. Platform, öncelikle büyük geliştirme ortamlarına ve güvenliğe öncelik veren işletmelere yöneliktir. - Büyük C# projelerinde tarama süresi

Derin tarama hassasiyeti, işlem süresini artırır. Monolitik veya sıkı bir şekilde bağlı kod tabanlarında, optimizasyon yapılmadığı takdirde taramalar işlem hatlarını yavaşlatabilir. - Bazı .NET'e özgü iş akışlarıyla derin entegrasyon yok

Microsoft'a özgü araçlarla karşılaştırıldığında, analizörler, geçersiz referans türleri veya çalışma zamanına özgü yapılandırmalar gibi özelliklerle entegrasyon derinlikten yoksun olabilir. - Geliştiriciler için öğrenme eğrisi

Güvenli kodlama veya gelişmiş güvenlik açığı türlerine aşina olmayan geliştiriciler, rehberlik veya eğitim olmadan rapor çıktısını yorumlamayı zor bulabilirler.

Checkmarx, geliştirme süreçleri boyunca sağlam ve otomatik güvenlik açığı tespiti gerektiren kurumsal düzeydeki .NET/C# uygulamaları için en uygunudur. Derinlik ve kontrol açısından güçlü olsa da, hafif veya gerçek zamanlı statik kod geri bildirimine ihtiyaç duyan ekipler için aşırı veya çok fazla kaynak tüketebilir.

Veracode Statik Analizi

Veracode, kolay kurulum ve kurumsal yönetişimiyle bilinen bulut tabanlı bir statik uygulama güvenliği testi (SAST) platformu sunar. Bankacılık, sağlık ve sigortacılık gibi sıkı uyumluluk gerekliliklerine sahip sektörlerde yaygın olarak kullanılır. C# geliştiricileri ve .NET ekipleri için Veracode, ASP.NET Core, Blazor ve eski .NET Framework projeleri de dahil olmak üzere hem web hem de masaüstü uygulamalarının analizini destekler.

Avantajlar

- .NET Core ve .NET 6+ dahil olmak üzere modern ve eski C# kod tabanları için tam destek

- Enjeksiyon, kriptografik kusurlar, güvenli olmayan API'ler ve iş mantığı sorunları dahil olmak üzere çok çeşitli güvenlik açıklarını algılar

- Tamamen bulut tabanlı mimarisi sayesinde yerel altyapı gerektirmez

- Önceden derlenmiş ikili dosyaları (DLL'ler, EXE'ler, vb.) kullanan basit yükleme ve tarama modeli

- OWASP Top 10, CWE, SANS 25 ve sektöre özgü düzenlemelere uygundur

- Güvenli kodlama uygulamalarının otomatik olarak uygulanmasıyla politika odaklı geliştirmeyi destekler

- Visual Studio, Azure DevOps, Jenkins, GitHub, GitLab ve diğer CI/CD platformlarıyla entegre olur

- Net iyileştirme rehberliği, CWE bağlantıları ve düzeltme önerileri sağlar

- Uyumluluk ve denetim takibi için analitik panolar ve merkezi risk raporlaması sunar

- Güvenlik araştırmaları ve düzenli kural paketi güncellemeleri ile desteklenmektedir

Sınırlamalar ve Eksiklikler

Veracode, C# için güçlü bir güvenlik analizi sağlarken, bazı mimari ve pratik dezavantajları da beraberinde getirir:

- Önceden derlenmiş ikili tarama, kaynak düzeyindeki bağlamı sınırlar

Veracode derlenmiş kod üzerinde çalıştığı için, yorum satırına alınmış güvenli olmayan kod, kod yorumları veya ayrıntılı kontrol akışı koşulları gibi bazı geliştirme zamanı yapılarını göremez. Geliştiricilerin, uygulamalarını yüklemeden önce derlemeleri gerekir. - Gerçek zamanlı, IDE tabanlı geri bildirim desteği yok

Roslyn Analyzers veya ReSharper gibi araçların aksine, Veracode geliştirme sırasında satır içi veya etkileşimli uyarılar sağlamaz. Güvenlik açıkları yalnızca ikili dosya derlenip yüklendikten sonra ortaya çıkar. - CI/CD'de daha yavaş geri bildirim döngüleri

Birçok işlem hattıyla entegre olmasına rağmen, ikili dosyaları yükleme ve analiz sonuçlarını bekleme süreci, hızlı yineleme veya test odaklı iş akışlarını yavaşlatabilir. Ayarlama yapılmayan sıkı geliştirme döngüleri için uygun değildir. - Sınırlı statik kod kalitesi veya stil uygulaması

Veracode, genel kod kalitesi, mimari doğrulama veya biçimlendirmeden ziyade güvenlik açıklarına odaklanır. Ekiplerin, kapsamlı bir kapsam için genellikle onu StyleCop, NDepend veya ESLint eşdeğerleri gibi araçlarla eşleştirmeleri gerekir. - Kurumsal düzeyde fiyatlandırma

Küçük ekipler için maliyetler genellikle çok yüksektir. Platform, güvenlik odaklı geliştirmeyi destekleyecek bütçeye ve süreçlere sahip orta ve büyük ölçekli işletmeler için tasarlanmıştır. - Kural özelleştirmesinin eksikliği

Açık kaynaklı veya yerel olarak barındırılan araçlarla karşılaştırıldığında Veracode, tescilli kodlama kalıpları veya niş C# API'leri için yeni algılama kurallarını özelleştirme veya oluşturma konusunda sınırlı bir yetenek sunar.

Veracode, yönetişim ve denetim özellikleriyle statik analize bulut tabanlı, varsayılan olarak güvenli bir yaklaşım arayan kuruluşlar için sağlam bir çözümdür. Ancak, anında geliştirici geri bildirimi veya kaynak düzeyinde kontrol gerektiren ekipler, platformun IDE entegre veya açık kaynaklı alternatiflere göre daha az duyarlı olduğunu görebilir.

Klocwork

Perforce tarafından geliştirilen Klocwork, yüksek güvenlikli yazılım geliştirme için tasarlanmış bir statik uygulama güvenliği test (SAST) aracıdır. C#, C++, Java, Python ve JavaScript dahil olmak üzere çok çeşitli dilleri destekler ve otomotiv, havacılık, savunma ve sağlık gibi düzenlemelere tabi ve güvenlik açısından kritik sektörlerde yoğun olarak kullanılır.

C# ekipleri için Klocwork, geliştirme döngüsünün erken aşamalarında güvenlik açıklarını, kod hatalarını ve sürdürülebilirlik sorunlarını tespit etmenin güçlü bir yolunu sunar.

Avantajlar

- Modern C# standartlarını destekler ve Visual Studio ve MSBuild ile entegrasyonu sağlar

- Arabellek taşmalarını, boş referans istisnalarını, enjeksiyon güvenlik açıklarını, eşzamanlılık sorunlarını ve mantık hatalarını algılar

- Güçlü odaklanma güvenlik uyumluluğuOWASP Top 10, CWE, MISRA ve CERT standartları için yerleşik kural setleri sunar

- Sağlar artımlı analiz kod değiştikçe tam zamanında geri bildirimle gerilemeleri önlemeye yardımcı olur

- Performansı düşürmeden büyük, karmaşık C# kod tabanlarıyla uyumludur

- Jenkins, GitHub Actions, Azure DevOps ve daha fazlası dahil olmak üzere CI/CD boru hatlarıyla bütünleşir

- Teklifler kusur akışının izlenebilirliği ve kök nedenleri anlamak için derin teşhis

- Geliştiriciler için masaüstü eklentisi ve yöneticiler ve QA için sunucu tabanlı raporlama içerir

- Monolitik veya mikro hizmet tabanlı sistemler üzerinde çalışan dağıtılmış ekipler için ölçeklenebilir

- DevSecOps ve Agile ayarlarında güvenliğe odaklı geliştirmeyi mümkün kılar

Sınırlamalar ve Eksiklikler

Kurumsal kullanıma hazır olmasına rağmen Klocwork'ün, özellikle daha küçük veya daha az düzenlenmiş geliştirme ekipleri için benimsenmesini veya kullanılabilirliğini engelleyebilecek bazı zorlukları ve alanları vardır:

- Karmaşık yapılandırma ve dik öğrenme eğrisi

Analiz kurallarının ilk kurulumu ve ince ayarlarının yapılması önemli miktarda zaman ve alan bilgisi gerektirebilir. Ekiplerin genellikle eğitim için zaman ayırması veya özel güvenlik mühendisleri görevlendirmesi gerekir. - Hafif analizörlere kıyasla daha ağır ayak izi

Klocwork, Roslyn veya StyleCop gibi basit araçlardan daha fazla kaynak tüketir; bu da düşük özellikli makinelerde CI kanallarını veya geliştirme ortamlarını yavaşlatabilir. - Varsayılan olarak geliştirici dostu değildir

Eklentiler mevcut olsa da, geliştiriciler kullanıcı deneyimini modern IDE entegreli araçlara kıyasla daha az sezgisel bulabilirler. Bazı bulguların yorumlanması kıdemli uzmanlık gerektirebilir. - Yüksek maliyet ve kurumsal konumlandırma

Lisanslama, orta ve büyük ölçekli kuruluşlar için fiyatlandırılmıştır. Küçük ekipler veya açık kaynaklı projeler için bu maliyetler zor olabilir. - Sınırlı açık kaynaklı topluluk ve genişletilebilirlik

Topluluk ekosistemleri (örneğin ESLint, Roslyn) tarafından desteklenen analiz araçlarının aksine, Klocwork tescillidir ve satıcı desteği olmadan özel kuralları genişletme veya yazma konusunda daha az esnekliğe sahiptir. - Kullanıcı arayüzü ve rapor deneyimi

Sorunları bildirme ve sınıflandırma için kullanılan kullanıcı arayüzü işlevsel ancak eski. Bazı ekipler, çok sayıda bulguyla birlikte kullanılabilirlik sorunları bildiriyor.

Klocwork, uyumluluk, güvenli kod ve resmi hata takibi gerektiren kurumsal veya kritik C# geliştirme ortamları için oldukça uygundur. Ancak, hızlı, geliştirici dostu geri bildirim ve araç esnekliği arayan küçük Agile ekiplerine veya kuruluşlara uygun olmayabilir.

Segrep

Semgrep, r2c (ReturnToCorp) tarafından geliştirilen ve C# dahil birçok dilde basitlik, hız ve kural tabanlı taramaya odaklanan açık kaynaklı bir statik analiz aracıdır. Desen eşleştirme yetenekleri ve özelleştirilebilir kurallarla hem güvenlik sorunlarını hem de kod kalitesi sorunlarını yakalama becerisi nedeniyle özellikle güvenlik mühendisleri ve DevSecOps ekipleri arasında popülerdir.

Semgrep, bulut ve kendi kendine barındırılan dağıtım modelleri sunarak hem topluluk hem de ticari katmanlarda C#'ı destekler.

Avantajlar

- Modern C# sözdizimini destekleyen hafif ve hızlı CLI tabanlı analizör

- Yazılması ve anlaşılması kolay YAML tabanlı kurallar, bir kuruluşun kodlama uygulamalarına özgü özel kalıplara izin verir

- Hızlı yürütme ve GitHub Actions, GitLab CI, Azure DevOps ve diğerleriyle CI/CD entegrasyonu nedeniyle DevSecOps hatları için uygundur

- Güvenlik, sürdürülebilirlik ve performans için yerleşik kural kitaplıkları (OWASP Top 10, SANS 25 ve daha fazlası dahil)

- Güvenliği sola kaydırmaya, birleştirme veya dağıtım öncesinde sorunları yakalamaya yönelik güçlü destek

- Paylaşılan kod tabanlarında güvenli kalıpları ve en iyi uygulamaları uygulamak için iyi çalışır

- Bulut platformu (Semgrep Bulut Platformu), panoları, PR yorumlarını, denetim günlüklerini ve ekip tabanlı kural uygulamasını içerir

- Daha derin uygulama güvenliği kapsamı için Semgrep Tedarik Zinciri ve Semgrep Sırları ile genişletilebilir

- Canlı topluluk ve sürekli büyüyen açık kural kaydı

- Küçük ekipler için cömert limitler ve giriş engeli olmayan ücretsiz katman mevcuttur

Sınırlamalar ve Eksiklikler

Esnekliğine ve hızına rağmen Semgrep, özellikle derin statik analiz görevleri için C# koduna uygulandığında önemli sınırlamalara sahiptir:

- C# için kısmi dil desteği

Semgrep'in JavaScript, Python veya Go için sunduğu olgun desteğe kıyasla C# desteği hala gelişmektedir. LINQ, asenkron/bekleme akışları, jenerikler veya karmaşık ifade ağaçları gibi gelişmiş C# özelliklerini tam olarak ayrıştıramayabilir veya anlayamayabilir. - Derin veri akışı analizi yok

Semgrep, sözdizimsel ve anlamsal eşleştirmede mükemmeldir, ancak Coverity, Klocwork veya CodeQL gibi araçların sunduğu gelişmiş kontrol akışı ve kirlilik analizinden yoksundur. Bu durum, birden fazla dosya veya yöntem çağrısına yayılan güvenlik açıklarını tespit etme yeteneğini sınırlayabilir. - Sınırlı IDE entegrasyonu

Roslyn tabanlı analiz araçlarının veya ReSharper'ın aksine, Semgrep varsayılan olarak Visual Studio veya Rider içinde satır içi tanılama sağlamaz. Geliştiriciler, özel entegrasyonlar oluşturulmadığı sürece CI geri bildirimlerine güvenmek veya bunu manuel tarama aracı olarak kullanmak zorundadır. - Görselleştirme veya mimari analiz yok

Kurumsal ekipler tarafından sıklıkla ihtiyaç duyulan bağımlılık grafikleri, kod ölçümleri veya mimari doğrulama özellikleri için destek yok. - Kural oluşturmada dik öğrenme eğrisi

Temel kuralları yazmak kolay olsa da, büyük C# kod tabanları için güvenilir, gürültüsüz desenler oluşturmak, Semgrep'in soyut sözdizimi ağacı yapısı ve dilin iç işleyişi hakkında ayrıntılı bilgi gerektirebilir. - Genel kalite uygulamasından daha çok güvenlik iş akışlarında etkilidir

Semgrep'in güçlü yönleri güvenlik taraması ve politika uyumluluğudur. Stil kurallarını uygulama veya siklomatik karmaşıklık kontrolleri yapma konusunda NDepend veya StyleCop gibi araçlar kadar kapsamlı özelliklere sahip değildir.

Semgrep, özelleştirilebilir, hızlı ve iş birliğine dayalı taramaya ihtiyaç duyan DevSecOps uygulamalarını benimseyen modern ekipler için mükemmel bir seçimdir. C# geliştirme için, derin analiz araçlarının veya IDE tabanlı çözümlerin tam bir alternatifi olmaktan ziyade, çoklu araç stratejisinin bir parçası olarak daha iyi çalışır.

KodQL

GitHub (şimdi Microsoft'un bir parçası) tarafından geliştirilen CodeQL, kaynak kodu veriymiş gibi sorgulamanıza olanak tanıyan bir anlamsal kod analiz motorudur. Kod tabanından ilişkisel bir veritabanı oluşturur ve kullanıcıların güvenlik açıklarını, performans sorunlarını ve kod kusurlarını tespit etmek için sorgular yazmalarına olanak tanır. GitHub Gelişmiş Güvenlik (GHAS) kapsamında CodeQL, özellikle açık kaynak kodlu yazılımlar için büyük ölçekli güvenlik açığı avcılığında merkezi bir rol oynar.

C# resmi olarak desteklenen diller arasında yer alıyor ve GitHub, .NET tabanlı ekosistemlere desteğini genişletiyor.

Avantajlar

- sağlayan derin anlamsal analiz Karmaşık, çok adımlı güvenlik açıklarını tespit etmek için C# kodunun, modelleme denetiminin ve veri akışlarının

- GitHub'a özgü iş akışlarıyla çalışır ve çekme isteklerine, itme olaylarına ve zamanlanmış güvenlik taramalarına kusursuz entegrasyon sunar

- Güvenli olmayan serileştirme, doğrulanmamış girdiler, yol geçişi ve enjeksiyon kalıpları gibi bulunması zor sorunları tespit edebilir

- GitHub'ın büyüyen desteğiyle sorgu kitaplıklarıOWASP İlk 10 ve CWE uyumlu kurallar dahil

- Datalog'a dayalı özel bir dil kullanarak özel CodeQL sorguları yazmak için tam kontrol sağlar

- Güçlü sürüm kontrolü farkındalığı, şubeler ve PR'ler arasındaki değişiklikleri izleme yeteneği

- GitHub Actions tabanlı ölçekleme sayesinde büyük kod tabanları ve çoklu depo organizasyonları için uygundur

- Açık kaynaklı sorgu paketleri, topluluk tarafından geliştirilen güvenlik kontrollerinin yeniden kullanılmasına ve paylaşılmasına olanak tanır

- Güvenlik araştırmacıları için geçmiş kod incelemesini ve güvenlik açığı denetimini mümkün kılar

- GitHub güvenlik ekibi, küresel CVE avcılığı için CodeQL'yi dahili olarak kullanıyor ve bu da onu yüksek etkili kullanım durumlarında savaşta test edilmiş hale getiriyor

Sınırlamalar ve Eksiklikler

Derin statik analiz için mevcut en güçlü araçlardan biri olmasına rağmen CodeQL, günlük geliştirmede C#'a uygulandığında birkaç uyarıya sahiptir:

- Özel kurallar için dik öğrenme eğrisi

Özel sorgular yazmak, benzersiz bir sözdizimi ve anlamsal modele sahip olan CodeQL sorgu dilinin bilgisini gerektirir. Çoğu geliştiricinin üretken olabilmek için özel eğitime veya zamana ihtiyacı vardır. - Kod veritabanlarının oluşturulmasını gerektirir

Herhangi bir sorgu çalıştırılmadan önce, kodun derlenip bir CodeQL veritabanına dönüştürülmesi gerekir. Bu adım, özellikle büyük veya sık değişen depolar için CI süreçlerine karmaşıklık ve zaman kazandırır. - Kaynak dil kapsamı ve araçlarla sınırlıdır

C# desteklense de, önceden oluşturulmuş kurallar ve sorgu kalitesi açısından CodeQL'in temel dil hedefleri olan Java, JavaScript ve Python'ın gerisinde kalabilir. Ayrıca, bazı gelişmiş .NET'e özgü davranışların (örneğin, yansıma, çalışma zamanı kod üretimi) modellenmesi zor olabilir. - Stil veya biçimlendirme kurallarına uygun değil

CodeQL, stil kılavuzlarını veya kod biçimlendirmesini zorunlu kılmak için tasarlanmamıştır. Tamamen mantıksal, anlamsal ve güvenliğe dayalı kalıplara odaklanır. - IDE desteğinin olmaması

Visual Studio veya Rider ile doğrudan bir entegrasyon olmadığından, geliştiricilerin CI/CD geri bildirimlerine güvenmeleri veya CLI araçlarını manuel olarak kullanmaları gerekir. - Tüm özellikler için kurumsal lisanslama gereklidir

Yönetilen CodeQL hizmetini sağlayan GitHub Advanced Security (GHAS), yalnızca GitHub Enterprise Cloud ve Server müşterileri için mevcuttur. Bu durum, GitHub kullanmayan ekiplerin kullanımını sınırlar. - Daha küçük projeler için sınırlı değer

Basit C# uygulamaları veya hızlı sonuçlar arayan ekipler için CodeQL'in kurulumu ve karmaşıklığı, Roslyn veya ReSharper gibi hafif araçlarla karşılaştırıldığında faydalarından daha ağır basabilir.

CodeQL, güvenliğe öncelik veren ve özel sorgu kümeleri ve iş akışları oluşturmaya yatırım yapmaya istekli kuruluşlarda mükemmeldir. Yüksek uyumluluk gereksinimleri, birden fazla katılımcı ve gelişmiş bir DevSecOps kültürü olan C# projeleri için idealdir. Diğerleri için ise, geleneksel analizörleri tamamlayıcı bir katman olarak en iyi sonucu verir.

Japon güreşi

Aikido Security, uygulama güvenliği alanında yeni bir oyuncu olup, geliştirici dostu SAST, SCA ve gizli tarama özelliklerini birleşik bir platformda sunar. GitHub, GitLab, Bitbucket ve Azure DevOps gibi popüler platformlar için kullanıma hazır entegrasyonla modern geliştirme iş akışlarını hedefleyen Aikido Security, sadelik ve hız göz önünde bulundurularak tasarlanmıştır.

ReSharper veya CodeQL gibi geleneksel bir derin statik kod analizörü olmasa da Aikido, C# ve .NET projelerini destekleyerek özellikle güvenlik açıkları ve bağımlılık riskleri alanlarında değerli içgörüler sağlar.

Avantajlar

- GitHub, GitLab, Bitbucket ve Azure için CI/CD iş akışlarına hafif ve kolay entegre edilebilir

- Tek bir platformda SAST, SCA (Yazılım Kompozisyon Analizi) ve sırlar için yerleşik tarama sunar

- Sabit kodlanmış sırlar, SQL enjeksiyonu ve güvenli olmayan bağımlılıklar gibi yaygın güvenlik açığı tespit kalıplarıyla C#'ı destekler

- Güvenlik uzmanları yerine geliştiriciler ve DevOps ekipleri için tasarlanmış temiz ve modern kullanıcı arayüzü

- Bağlam farkında sorun sınıflandırması ve risk önceliklendirmesi, uyarı yorgunluğunun önlenmesine yardımcı olur

- Kritik sorunlar bulunursa birleştirmeleri engellemek gibi ilke tabanlı denetimleri etkinleştirir

- Kural yapılandırması için kurulum gerekmez, projeler ve diller otomatik olarak keşfedilir

- Küçük ekipler ve açık kaynaklı katkıda bulunanlar için ücretsiz katman mevcuttur

- Çekme isteklerinde eyleme dönüştürülebilir çıktılarla hızlı tarama süreleri

- GDPR ve ISO 27001 uyumluluğu ile güvenliğe öncelik veren şirket kültürü

Sınırlamalar ve Eksiklikler

Aikido, modern ekipler için etkileyici bir DevSecOps platformu olsa da, C#'a özgü derin statik analiz veya gelişmiş kod denetimleri arayanlar için bazı kısıtlamalara sahiptir:

- Karmaşık C# kod kalıpları için sınırlı kural derinliği

Aikido, NDepend veya ReSharper gibi araçların sağladığı mantıksal veya performansla ilgili kontrollerin çoğundan yoksun olduğundan, kod kalitesinden daha çok güvenlik taramasına odaklanır. - Yapısal tasarım kusurlarını tespit etmek veya önerileri yeniden düzenlemek için ideal değil

Nesne modelinin kötüye kullanımı, dairesel bağımlılıklar veya kurumsal düzeydeki uygulamalarda yaygın olan mimari kokularla ilgili sorunları tespit etmeyecektir. - Özel kural oluşturma veya ince ayarlı yapılandırma desteği yok

Kullanıcılar, CodeQL veya Roslyn analizörlerinin aksine kendi statik kurallarını kolayca tanımlayamaz veya algılama mantığını genişletemezler. - Visual Studio veya IDE entegrasyonu yok

Tüm sonuçlar web arayüzü veya çekme isteği yorumları aracılığıyla görüntülenir. IDE tabanlı taramaya alışkın geliştiriciler bunu rahatsız edici bulabilir. - Öncelikle Git tabanlı iş akışları etrafında oluşturulmuştur

Merkezi kaynak denetimi veya eski dağıtım modellerini kullanan ekipler otomasyon özelliklerinden yararlanamayabilir. - Tarama çoğunlukla yerel geliştirme sırasında değil, CI'da gerçekleşir

Geliştirici iş akışında ön onaylama kancaları veya canlı kod geri bildirimi için yerel bir araç bulunmamaktadır.

Aikido, modern CI/CD süreçlerinde C# ile çalışan, güvenliğe önem veren, bulut tabanlı ekipler için en uygunudur. Yaygın güvenlik açıkları ve gizli bilgiler için hızlı içgörüler ve kapsamlı bir kapsam sunar. Ancak, mimari analiz, özel kural esnekliği veya gelişmiş kalite uygulamalarına ihtiyaç duyan ekipler için geleneksel kod analiz araçlarıyla desteklenmelidir.

Derin Kaynak

DeepSource, birden fazla dilde statik analiz, hata tespiti, güvenlik taraması ve kod biçimlendirme sağlayan otomatik bir kod inceleme platformudur. Python, Go ve JavaScript gibi diller için daha güçlü bir desteğe sahip olsa da, DeepSource, geliştiricilerin temiz, güvenli ve sürdürülebilir kod tabanları oluşturmalarına yardımcı olmayı hedefleyerek desteğini kademeli olarak C# ve .NET ekosistemlerine de genişletmiştir.

GitHub, GitLab ve Bitbucket gibi sürüm kontrol platformlarıyla entegre olarak her commit ve pull request'te statik analiz çalıştırır.

Avantajlar

- Performansa, hata risklerine, anti-kalıplara ve güvenlik açıklarına odaklanan C# için kullanıma hazır statik analiz desteği

- Çekme istekleri hakkında gerçek zamanlı geri bildirim için GitHub, GitLab ve Bitbucket ile sorunsuz entegrasyon

- Yaygın kod sorunlarının çözümünü hızlandırmak için otomatik düzeltme önerileri sunar

- Depolar ve ekipler genelinde kod sağlığı içgörüleri için birleşik pano

- Kod yapısının otomatik olarak algılanmasıyla hafif ve sıfır yapılandırmalı yerleştirme

- Kod kaybı, çoğaltma ve kapsam eğilimleri gibi ölçümleri içerir

- Zaman ve dallar genelinde kod kalitesi regresyonlarına ilişkin hızlı içgörüler sağlar

- Daha iyi gürültü kontrolü için kuralları, bastırmayı ve şiddet ayarını görmezden gelmeyi destekler

- Web kullanıcı arayüzü sezgiseldir ve hem geliştiriciler hem de mühendislik liderleri için uygundur

- Kurumsal özellikler arasında ekip tabanlı izinler ve uyumluluk panoları bulunur

Sınırlamalar ve Eksiklikler

Hızla büyüyen bir platform olmasına rağmen DeepSource, özellikle aşağıdaki amaçlar için kullanıldığında çeşitli dezavantajlar sunar: C# projeleri kurumsal veya büyük ölçekli geliştirmede:

- C# desteği Python veya JavaScript'e göre daha az gelişmiştir

DeepSource, özellikle karmaşık .NET uygulama kalıpları için Roslyn, ReSharper veya NDepend gibi araçlarda bulunan statik kuralların derinliğinden ve genişliğinden yoksundur. - Sınırlı kural özelleştirmesi

Kullanıcılar, etki alanına özgü bir dil kullanarak özel statik analiz kuralları tanımlayamaz veya kural kümelerini yerel olarak desteklenenlerin ötesine genişletemez. - Visual Studio ile entegrasyon yok

Visual Studio veya Rider gibi IDE'lerde çalışan geliştiriciler, CI tabanlı geri bildirimlere güvenmek veya DeepSource web kullanıcı arayüzünde sonuçları manuel olarak kontrol etmek zorundadır. - Kod düzeyindeki sorunlara odaklanır ancak mimari düzeyindeki analizleri veya kod yapısı optimizasyonunu kapsamaz.

- Gelişmiş akış analizi veya veri izleme için destek yok

Bu durum, çok satırlı güvenlik açıklarını veya karmaşık güvenlik mantığı hatalarını tespit etmede daha az etkili olmasına neden olur. - Premium özellikler kurumsal planların arkasında kilitlidir

Geçmişe dönük izleme, uyumluluk raporlaması veya politika uygulama gibi özellikler daha üst düzey lisanslar gerektirir. - Öncelikle bulut tabanlıdır ve sıkı düzenlemelere tabi ortamlar için sınırlı şirket içi seçeneklere sahiptir

DeepSource, derin yapılandırma olmadan hızlı ve otomatik statik analiz isteyen küçük ve orta ölçekli C# ekipleri için harika bir seçenektir. Git tabanlı CI iş akışlarında en iyi şekilde çalışır ve geleneksel kod tarama araçlarını tamamlar. Kurumsal düzeyde projeler veya mimari içgörüler ve derin .NET dahili desteği arayan ekipler için, diğer özel analiz araçlarıyla eşleştirilmesi gerekebilir.

Çıkarım#

Infer#, Microsoft Research tarafından geliştirilen ve Facebook'un Infer çerçevesini temel alan C# için statik bir analiz aracıdır. Prosedürler arası analize odaklanarak, null dereferansları, kaynak sızıntıları, yarış koşulları ve yöntem sınırları boyunca bellek sorunları gibi karmaşık hataları tespit etmesini sağlar. Infer#, geliştiricilerin genellikle geleneksel tarama araçlarından kaçan veya yalnızca çalışma zamanında ortaya çıkan derin anlamsal hataları yakalamalarına yardımcı olmayı amaçlamaktadır.

.NET Intermediate Language'ı (IL) dahili bir gösterime dönüştürerek ve ardından gelişmiş resmi doğrulama analizi gerçekleştirerek çalışır.

Avantajlar

- Mobil ve sunucu tarafı kodlarının gelişmiş statik analizinde yaygın olarak saygı duyulan Facebook'un Infer motoruna dayanmaktadır

- Birden fazla yöntem veya sınıfı kapsayan sorunları tespit ederek prosedürler arası ve sembolik analiz gerçekleştirir

- Özellikle boş işaretçi başvurularını, bellek sızıntılarını ve eşzamanlılık sorunlarını belirlemek için kullanışlıdır

- .NET Orta Düzey Dili (IL) hakkında akıl yürütme yeteneğine sahip olmak, .NET tarafından desteklenen tüm dillerde analiz yapabilmeyi sağlamak

- Microsoft Research tarafından güçlü bir akademik temele dayanarak aktif olarak geliştirilmiştir

- Açık kaynaklı, kurumsal veya akademik kullanım için izin verici lisanslama

- Otomatik analiz için MSBuild ve CI boru hatlarıyla entegrasyon mümkündür

- Araştırma ortamlarında, güvenli kodlama denetimlerinde veya resmi doğrulama iş akışlarının bir parçası olarak faydalıdır

- Standart araçlarla yakalanması zor olan potansiyel çalışma zamanı çökmelerini ve mantık hatalarını algılar

Sınırlamalar ve Eksiklikler

Infer# kapsamı açısından güçlü olsa da, genel geliştirme iş akışları için kullanılabilirliğini sınırlayan birden fazla eksikliğe sahiptir:

- Tam özellikli bir statik analizör değil genel kod stili, tasarımı veya sürdürülebilirliği için

Infer#, hata tespitine dar bir şekilde odaklanır ve NDepend veya ReSharper gibi kod kalitesi ölçümleri, karmaşıklık analizi veya mimari içgörüler sağlamaz. - Visual Studio veya IDE'lerle entegrasyon yok

Tüm etkileşimler komut satırı üzerinden gerçekleşir. Editörden geri bildirim veya otomatik düzeltme bekleyen geliştiriciler için uygun değildir. - Giriş için yüksek teknik engel

IL bilgisi, komut satırı işlemleri ve muhtemelen belirli çıktıları yorumlamak için resmi yöntemlerle ilgili bir miktar aşinalık gerektirir. - Seyrek dokümantasyon ve topluluk desteği

Roslyn analizörleri veya SonarQube gibi araçlarla karşılaştırıldığında, Infer# sorun giderme için kapsamlı eğitimler, örnekler veya etkin forumlardan yoksundur. - Geniş üretim kullanımı için aktif olarak bakımı yapılmamaktadır

Bu bir Microsoft Araştırma projesidir, bu da tutarlı güncellemeler veya üretim düzeyinde destek alamayacağı anlamına gelir. - SCA (bağımlılık) taraması veya güvenliğe özgü kurallar yok

Güncel olmayan paketleri, güvenli olmayan API kullanımını veya diğer yüzeysel güvenlik sorunlarını tespit edemez. - Büyük kurumsal projelerde ölçeklenebilirlik endişeleri

Büyük kod tabanlarına uygulandığında analiz yavaş olabilir ve önemli miktarda sistem kaynağı tüketebilir.

Infer#, resmi hata tespitine öncelik veren ekipler, araştırma ağırlıklı ortamlar veya derin yol duyarlı analiz gerektiren denetimler için en uygunudur. Tipik kurumsal C# geliştirmede günlük statik analiz için anahtar teslim bir çözüm olmasa da, güvenli veya güvenlik açısından kritik geliştirme bağlamlarında güçlü ve tamamlayıcı bir araç görevi görür.

Puma Taraması

Puma Scan, .NET ve C# uygulamalarındaki, özellikle güvenli kodlama uygulamaları ve uyumlulukla ilgili güvenlik açıklarını tespit etmek için tasarlanmış statik bir analiz aracıdır. OWASP İlk 10 ve CWE (Ortak Zayıflık Sayımı) kategorilerine güçlü bir vurgu yapılarak geliştirilmiştir ve bu da onu güvenliğe önem veren .NET ekipleri arasında popüler bir seçenek haline getirir.

Araç iki ana formda mevcuttur: Visual Studio'ya entegre olan Puma Scan Community Edition ve CI/CD entegrasyonu, kural özelleştirme ve merkezi raporlama gibi kurumsal özellikler ekleyen Puma Scan Professional.

Avantajlar

- OWASP ve CWE standartlarına uygun bir kural setiyle .NET ve C# güvenlik taraması için özel olarak tasarlanmıştır

- Geliştiricilere kodlama sırasında anında geri bildirim sağlayarak doğrudan Visual Studio'ya entegre olur

- XSS, SQL enjeksiyonu, komut enjeksiyonu vb. gibi sorunları tespit ederek, güvenilmeyen girdilerin kod içerisinde nasıl aktığını izleyebilen kod akışı analizi sunar.

- Profesyonel sürüm, DevSecOps uygulamaları için uygun olan CI/CD işlem hattı entegrasyonunu destekler

- Güvenlik açığı kategorileri, önem düzeyleri ve düzeltme rehberliği dahil olmak üzere ayrıntılı raporlar oluşturur

- Özel kod kalıpları için özel kurallar eklenebilir (Yalnızca Profesyonel)

- Ekiplerin SDLC'nin erken aşamalarında güvenli kodlama politikalarını uygulamalarına yardımcı olur

- Düzenlenmiş endüstriler için güvenli geliştirme yaşam döngüsü gereksinimlerini tamamlamak üzere tasarlanmıştır

- Secure Development Solutions tarafından sürdürülmekte olup, sürekli kural seti güncellemeleri mevcuttur

Sınırlamalar ve Eksiklikler

Puma Scan güçlü bir C# güvenlik analizi sağlarken, özellikle daha geniş statik analiz platformlarıyla karşılaştırıldığında bazı önemli sınırlamalara sahiptir:

- Odak noktası yalnızca güvenliğe yöneliktir

Puma Scan, performans sorunları, sürdürülebilirlik, kod kokuları veya tasarım kusurları için analiz sunmaz. genel amaçlı bir statik analizör değil. - Topluluk sürümü sınırlıdır

CI/CD entegrasyonu, ekip raporlaması, özel kurallar ve destekten yoksundur. Kurumsal kullanım için yalnızca Professional sürümü uygundur ve bu sürüm için ek lisans gerekebilir. - Kural kümesinin genişliği daha dardır Fortify, Checkmarx veya Veracode gibi büyük platformlardan daha iyidir.

Puma Scan, daha gelişmiş kirlilik takibi veya bağlam farkında tarama gerektiren güvenlik açıklarını gözden kaçırabilir. - Görselleştirme veya mimari içgörü yok

NDepend gibi araçların aksine Puma Scan çağrı grafikleri, bağımlılık haritaları veya kod yapısı analizi sağlamaz. - Birden fazla dilde SAST desteğinin olmaması

Puma Scan yalnızca C# diline odaklanmıştır; bu da çok dilli kod tabanları veya JavaScript, Java veya Python taramasına ihtiyaç duyan tam yığınlı ekipler için ideal olmadığı anlamına gelir. - Güncellemeler ve topluluk daha küçük ölçeklidir

Snyk veya GitHub'ın CodeQL'i gibi güvenliğe odaklanan ekosistemlerle karşılaştırıldığında Puma Scan'in daha sınırlı bir kullanıcı tabanı ve topluluk desteği var.

Puma Scan, günlük iş akışlarının bir parçası olarak güvenlik açığı tespitini sola kaydırmak ve güvenli kod sürdürmek isteyen, güvenliğe öncelik veren C# geliştirme ekipleri için en uygunudur. Finans veya sağlık gibi uyumluluk açısından hassas sektörlerde özellikle değerli olabilir. Ancak, daha kapsamlı analiz veya daha geniş dil desteği arayan ekiplerin Puma Scan'i tamamlayıcı araçlarla birleştirmeleri gerekebilir.

Güvenlik Kodu Taraması

Güvenlik Kodu Taraması (SCS), C# ve .NET uygulamalarındaki güvenlik açıklarını tespit etmek için tasarlanmış, ücretsiz ve açık kaynaklı, Roslyn tabanlı bir statik analiz aracıdır. Visual Studio ve MSBuild aracılığıyla doğrudan derleme hattına ve geliştirici iş akışına entegre olur ve öncelikli olarak, özellikle OWASP Top 10 ve CWE standartları tarafından işaretlenen güvenli olmayan kodlama kalıplarını tespit etmeye odaklanır.

SCS, karmaşık kurulum veya ağır lisanslama gerektirmeyen, geliştirme sırasında hafif, güvenliğe odaklı geri bildirim arayan geliştiriciler için özellikle değerlidir.

Avantajlar

- Roslyn derleyici platformu kullanılarak oluşturulmuştur ve bu sayede .NET ekosistemiyle yüksek uyumluluk sağlar

- Visual Studio ve MSBuild ile kusursuz entegrasyon, gerçek zamanlı algılama ve geri bildirime olanak tanır

- Şunlar gibi yaygın güvenlik açıklarını hedefler:

- SQL Injection

- XSS (Siteler Arası Komut Dosyası)

- Sabit kodlanmış kimlik bilgileri

- Güvensiz serileştirme

- Komut enjeksiyonu

- Hafif ve hızlıdır; yapı performansını önemli ölçüde etkilemez

- Otomatik tarama için NuGet veya GitHub Actions aracılığıyla CI/CD kanallarına eklenebilir

- Sık güncellemeler ve aktif bir GitHub deposu

- C# projelerinde güvenli geliştirme uygulamaları için iyi bir başlangıç noktası

- SARIF formatında çıktıyı destekler, bu da onu güvenlik panoları ve toplayıcılarla uyumlu hale getirir

Sınırlamalar ve Eksiklikler

C# geliştiricileri için güçlü bir kullanışlılığa sahip olmasına rağmen, Güvenlik Kodu Taraması'nın daha büyük veya daha fazla düzenlenmiş ortamlarda uygunluğunu etkileyen birkaç sınırlaması vardır:

- Sınırlı kapsam

Yalnızca güvenlik açıklarını tarar. Kod kalitesi sorunlarını, performans darboğazlarını veya mimari ihlalleri tespit etmez. - Temel güvenlik açığı tespiti

SCS yaygın hataları yakalarken, gelişmiş leke takibi, derin prosedürler arası analiz, ve veri akışı modellemesi Fortify veya CodeQL gibi kurumsal düzeydeki araçlarda bulunur. - Kullanıcı arayüzü, gösterge paneli veya raporlama katmanı yok

Geliştiriciler, görselleştirme, geçmiş takibi veya merkezi rapor yönetimi olmaksızın derleme çıktısına veya IDE uyarılarına güvenmek zorundadır. - Sınırlı özelleştirme

SCS, özel tehditleri kapsayacak şekilde ince ayarlı kural yapılandırmasına veya özel kural kümelerinin oluşturulmasına izin vermez. - .NET dışı diller için destek yok

SCS kesinlikle C#/.NET içindir. Çok dilli yığınları veya platformlar arası uygulamaları yöneten ekiplere yardımcı olamaz. - Yüksek güvenlikli veya uyumluluğun yoğun olduğu ortamlar için ideal değildir

Önleme açısından faydalı olsa da SCS, PCI-DSS veya ISO 27001 gibi standartların gerektirdiği derinliği veya denetlenebilirliği tek başına sunmuyor.

Güvenlik Kodu Taraması, geliştirme sürecinin erken aşamalarında karmaşıklık yaratmadan temel güvenli kodlama kontrollerini uygulamak isteyen bireysel geliştiriciler veya küçük ekipler için idealdir. Kurumsal uygulamalar veya güvenlik açısından kritik sistemler için, daha gelişmiş ve kapsamlı uygulama güvenlik platformlarına tamamlayıcı bir araç olarak en iyi sonucu verir.

SonarQube

SonarQube, C# dahil olmak üzere çok çeşitli programlama dillerini destekleyen, kod kalitesinin sürekli denetimi için popüler bir açık kaynaklı platformdur. Kodları hatalar, güvenlik açıkları, kod kokuları ve tekrarlar açısından analiz ederek ekiplerin kalite standartlarını uygulamasına ve sağlıklı kod tabanlarını korumasına yardımcı olur. Araç, hem küçük ekiplerde hem de büyük işletmelerde DevOps entegrasyonu ve sürekli kalite izleme için yaygın olarak kullanılmaktadır.

SonarQube, SonarC# eklentisi aracılığıyla C# analizini destekler ve .NET Core, .NET 5+ ve daha eski .NET Framework uygulamalarıyla uyumludur. Visual Studio gibi popüler CI/CD sistemleri ve IDE'lerle iyi entegre olur.

Avantajlar

- Hatalar, güvenlik açıkları, kod kokuları, teknik borç ve sürdürülebilirlik ölçümleri dahil olmak üzere kapsamlı statik kod analizi

- C# ve diğer birçok dil için yerleşik destek, çok dilli projeler için idealdir

- Kod kalitesi eğilimlerini, kapsamını ve önemli noktaları görselleştirmek için merkezi bir gösterge paneli sağlar

- Çekme istekleri veya CI yapıları sırasında kodlama standartlarını uygulayarak özel kalite kapılarını destekler

- GitHub, Azure DevOps, Jenkins, GitLab, Bitbucket ve birçok CI/CD platformuyla entegre olur

- SonarLint ile kullanıldığında sorunları doğrudan Visual Studio'da vurgular

- CWE, OWASP ve SANS standartlarına eşlenen güvenliğe odaklı kurallar sunar

- Gerilemeleri ve iyileştirmeleri izlemek için ayrıntılı raporlar ve geçmiş verileri oluşturur

- Temel özelliklere sahip Ücretsiz Topluluk Sürümü ve gelişmiş kurumsal kullanım durumları için ücretli katmanlar

- Birleştirmelerden önce kalite düşüşünün önlenmesine yardımcı olarak şube ve PR analizini destekler

Sınırlamalar ve Eksiklikler

Güçlü yönlerine rağmen, SonarQube daha gelişmiş veya güvenliğe duyarlı ortamlarda C# statik analizi için kullanıldığında bazı dezavantajlara sahiptir:

- Güvenlik analizi için sınırlı derinlik

Temel güvenlik açıklarını kapsamasına rağmen SonarQube şunları sağlamaz: derin leke analizi or prosedürler arası akış takibi Fortify, CodeQL veya Checkmarx gibi. - Kural özelleştirmesi kısıtlıdır Topluluk Sürümünde

Gelişmiş kural düzenleme, yönetişim ve uyumluluk raporlaması için Geliştirici veya Kurumsal Sürüm gereklidirBu da maliyeti artırır. - Büyük kod tabanlarında performans düşebilir

Çok büyük çözümlerin analiz edilmesi uzun tarama sürelerine yol açabilir ve altyapı ayarlaması gerektirebilir. - Kurulum ve bakım gerektirir

Şirket içi dağıtımlar, daha küçük ekiplere yük olabilecek yapılandırma, veritabanı desteği, yedekleme ve güncellemeler gerektirir. - Çalışma zamanı bağlamı eksik

Yalnızca statik analiz, bunun üretilebileceği anlamına gelir yanlış pozitif veya bağlam-özel çalışma zamanı sorunlarını kaçırır. - Tehdit modellemesi veya mimari görselleştirme için yerel destek yok

NDepend veya Resharper'ın sağladığı şekilde kod yapısı, bağımlılıklar veya yazılım mimarisi hakkında bilgi sağlamaz. - Güvenlik kuralları, düzenlenen endüstriler için yeterli olmayabilir

Genel farkındalık açısından yararlı olsa da, platformun güvenlik yetenekleri genellikle takviyeli işletmelerdeki diğer özel SAST araçları tarafından.

SonarQube, özellikle DevOps süreçlerinde kod kalitesini ve sürekli denetimi sağlamak için oldukça etkili bir araçtır. Ancak, derinlemesine güvenlik güvencesi veya mimari denetim için, çok katmanlı bir statik analiz stratejisinde diğer özel araçlarla birlikte kullanılması en iyisidir.

C# Statik Kod Analizinin Manzarasında Gezinme

Yazılım güvenilirliğinin, performansının ve güvenliğinin sürekli olarak incelendiği bir çağda, statik kod analizi C# için yazılım geliştirme yaşam döngüsünün vazgeçilmez bir unsuru haline gelmiştir. Hedef ister kritik hataları erken yakalamak, ister mevzuata uygunluğu sağlamak, isterse temiz bir mimari sürdürmek olsun, içgörü ve güvence sağlamayı vaat eden çok sayıda araç mevcuttur.

Coverity, Fortify ve Veracode gibi gelişmiş ticari platformlardan StyleCop, FxCop veya Security Code Scan gibi topluluk destekli yardımcı programlara kadar, geliştiriciler ve işletmeler geniş bir çözüm yelpazesiyle karşı karşıyadır. Her biri kendine özgü güçlü yanlara sahiptir; bazıları derin güvenlik açığı taraması sunarken, diğerleri mimari modellemeye, geliştirici verimliliğine veya sorunsuz CI/CD entegrasyonuna öncelik verir.

Dikkat çeken nokta, çoklu araç stratejilerinin artan önemidir. Modern mühendislik kuruluşları nadiren tek bir analiz aracına güvenir. Bunun yerine, katmanlı görünürlük için ReSharper, CodeRush veya Roslyn Analiz Araçları gibi IDE entegre lint araçlarını kurumsal düzeyde SAST araçlarıyla birleştirirler. Bu arada, DevSecOps ekipleri Semgrep, Snyk veya CodeQL gibi çözümleri otomatikleştirilmiş veri hatlarına giderek daha fazla entegre ederek, güvenlik açıklarının dağıtımdan çok önce giderilmesini sağlar.

Bu seçimler arasında, SMART TS XL Güçlü ve esnek bir oyuncu olarak ortaya çıkıyor; kapsamlı kural özelleştirmesi, hassas COBOL ve eski sürüm desteğiyle kurumsal düzeyde statik analiz yetenekleri sunuyor ve şimdi de modern C# kod tabanlarına erişimini genişletiyor. Geleneksel ve bulut tabanlı geliştirme bağlamlarını birbirine bağlama yeteneği, kalite ve güvenliği tek bir platformda birleştirmek isteyen büyük, düzenlemeye tabi veya karma kuruluşlar için özellikle değerli hale getiriyor.

İş için Doğru Aracı Seçme