C# er et kraftfuldt og alsidigt programmeringssprog, der er meget anvendt på tværs af virksomhedssoftware, cloud-applikationer, desktop-systemer og spiludvikling. Som en kernekomponent i .NET-økosystemet drager C# fordel af et modent sæt af frameworks og værktøjer, der hjælper udviklere med at bygge robuste og skalerbare løsninger.

Med den stigende størrelse og kompleksitet af kodebaser, opretholdelse af kodekvalitet, ydeevne og sikkerhed bliver en alvorlig udfordring. Små fejl kan udvikle sig til dyre problemer, uoptimeret kode kan reducere effektiviteten, og ubemærkede sikkerhedsfejl kan udsætte systemer for reelle trusler. Værktøjer til statisk kodeanalyse tilbyde en praktisk og proaktiv måde at håndtere disse bekymringer på, før de dukker op i produktionen.

Analyser С#-koderisiko

Smart TS XL forbedrer statiske C#-resultater ved at korrelere udførelsesstier med arkitektonisk risikoeksponering.

Udforsk nuStatisk analyse undersøger kildekoden uden at udføre den. Den registrerer syntaksfejl, kode lugter, flaskehalse i ydeevnen, risici i forbindelse med vedligeholdelse og selv sikkerhedssårbarhederDisse værktøjer hjælper udviklere og teams med at håndhæve kodningsstandarder, spore teknisk gæld og sikre langsigtet vedligeholdelse af deres software.

C#-økosystemet tilbyder en bred vifte af statiske analyseløsninger. Nogle integreres direkte i Visual Studio og understøtter feedback i realtid under udviklingen. Andre tilbyder dybere indsigt og integreres med build-pipelines for kontinuerlig kvalitetsovervågning. Hvert værktøj tjener et forskelligt formål, uanset om det er at opdage logiske fejl tidligt, forbedre læsbarheden eller sikre overholdelse af sikkerhedspolitikker.

Udforsk de førende statiske analyseværktøjer, der er tilgængelige til C#-udvikling. Den sammenligner deres funktioner, fremhæver deres styrker og forklarer, hvor hver enkelt passer bedst ind i en moderne udviklingsworkflow. Uanset om dit mål er bedre kodekvalitet, færre fejl, stærkere sikkerhed eller mere problemfri kodegennemgange, kan de rigtige analyseværktøjer hjælpe dig med at nå dertil hurtigere og med mere selvtillid.

SMART TS XL

SMART TS XL skiller sig ud som en omfattende statisk kodeanalyseløsning, der er skræddersyet til virksomhedsapplikationer, og dens understøttelse af C# gør den til en stærk konkurrent i det moderne .NET-økosystem. Den er designet til at skalere med store, komplekse softwaresystemer, SMART TS XL giver dyb indsigt i kodestruktur, flow og indbyrdes afhængigheder, hvilket gør det muligt for udviklere og teams at forbedre vedligeholdelse, compliance og risikostyring på tværs af hele kodebasen.

Hvad sætter SMART TS XL udover det er dens fokus på at levere både arkitektonisk indsigt på højt niveau og detaljeret diagnosticering på kodeniveau. Den er især effektiv i miljøer, hvor arv systemer og moderne C#-kode sameksisterer og tilbyder tværsproglig analyse og understøttelse af hybride kodebaser. SMART TS XL anvendes i vid udstrækning i stærkt regulerede brancher, hvor revisionsspor, regelhåndhævelse og sporbarhed er afgørende.

Fordele ved SMART TS XL til statisk C#-analyse

- Visualiserer det fulde kaldflow og logiske stier på tværs af klasser, assemblies og tjenester

- Identificerer skjulte afhængigheder og død kode i store C#-applikationer

- Understøtter brugerdefinerede regelsæt til håndhævelse af kodningsstandarder og arkitekturpolitikker

- Integrerer med CI/CD-pipelines for at automatisere kvalitetstjek og kodevalidering

- Tilbyder effektiv konsekvensanalyse til understøttelse af refactoring- og moderniseringsindsatser

- Skalerer effektivt på tværs af tusindvis af filer og flere kodelagre

- Fremmer overholdelse af sikkerheds- og branchestandarder som OWASP, ISO og MISRA

SMART TS XL er ideel til organisationer, der ønsker at styrke deres kontrol over komplekse C#-systemer, reducere teknisk gæld og understøtte langsigtet softwarevedligeholdelse. Med sin fleksible arkitektur og funktioner i virksomhedsklassen er den velegnet til udviklere, arkitekter og IT-ledere med fokus på bæredygtig og sikker .NET-udvikling.

ReSharper

ReSharper, udviklet af JetBrains, er et af de mest populære og udviklervenlige værktøjer til statisk analyse og produktivitet til C# og det bredere .NET-økosystem. Integreret direkte i Visual Studio forbedrer ReSharper kodningsoplevelsen med kodeinspektion i realtid, intelligente forslag, refactoring-funktioner og kodenavigationsfunktioner. Det understøtter et bredt sæt af C#-sprogfunktioner og -frameworks, hvilket gør det til en fast bestanddel i mange professionelle udviklingsmiljøer.

ReSharper analyserer kode, mens du skriver, og fremhæver problemer lige fra syntaksfejl og potentielle runtime-fejl til kodelugt og vedligeholdelsesproblemer. Programmet giver forslag til hurtige løsninger og kontekstafhængige refactoring-handlinger, der gør det muligt for udviklere at forbedre kodekvaliteten med minimal forstyrrelse. Ud over analyse inkluderer det værktøjer til enhedstestning, kodegenereringshjælpemidler og navigationsgenveje, der fremskynder udviklingen betydeligt.

Fordele

- Dyb integration med Visual Studio for en problemfri udvikleroplevelse

- Kodeinspektioner i realtid for C#, ASP.NET, XAML og andre .NET-sprog

- Over 2,000 kodekvalitetskontroller og snesevis af refactorings

- Øjeblikkelig kodenavigation og søgeværktøjer til at udforske store kodebaser

- Kontekstbevidst kodefuldførelse og syntaksforslag

- Tilpasset inspektionssværhedsgrad og regler for teamspecifikke standarder

- Indbygget enhedstestrunner, der understøtter NUnit, MSTest, xUnit og mere

Begrænsninger og mangler

Trods sine styrker har ReSharper bemærkelsesværdige begrænsninger, der kan påvirke dens egnethed til storstilede eller CI-integrerede statiske analyseanvendelser:

- Ydelsesoverhead

ReSharper er kendt for at øge hukommelsesforbruget og opstartstiden betydeligt i Visual Studio, især på store løsninger. Det kan forsinke IDE-responstiden, hvilket frustrerer udviklere, der arbejder med komplekse virksomhedskodebaser. - Ingen separat CLI- eller CI-værktøjskædeintegration

ReSharper er designet til interaktiv brug i Visual Studio. Den tilbyder ikke en fuldt understøttet, separat kommandolinjegrænseflade til integration i CI/CD-pipelines, hvilket begrænser dens anvendelse til automatiserede kvalitetsporte i kontinuerlige integrationsworkflows. - Begrænset arkitektonisk analyse

Selvom ReSharper er fremragende til problemer på kodeniveau, tilbyder den ikke arkitektoniske afhængighedskort, systemomfattende kaldsgrafer eller avanceret flowanalyse på tværs af mikrotjenester eller tværarkivmiljøer. - Ikke egnet til kodebaser på tværs af sprog

ReSharpers primære fokus er .NET. Det understøtter ikke flersprogede systemer, der involverer Java, C++ eller COBOL, hvilket begrænser dets effektivitet i hybride eller ældre moderniseringskontekster. - Kommerciel licens

ReSharper er et betalt produkt med licenser pr. bruger. For store teams kan dette være en betydelig udgift sammenlignet med open source- eller CI-baserede værktøjer, der tilbyder bredere automatisering uden omkostninger pr. bruger. - Ingen indbygget sikkerhedsscanning

ReSharper mangler dedikerede funktioner til statisk applikationssikkerhedstest (SAST), såsom at detektere injektionssårbarheder, usikker kryptografi eller autentificeringsproblemer. For at sikre udviklingspraksisser er der behov for supplerende værktøjer.

ReSharper er fortsat et topværktøj til at øge individuel og teams produktivitet i Visual Studio og er ideelt til hurtige udviklingscyklusser og kodegennemgange. Organisationer, der søger CI-først, skalerbar eller sikkerhedsfokuseret statisk analyse, kan dog have brug for at supplere det med andre værktøjer.

Roslyn-analysatorer

Roslyn Analyzers er et sæt open source-diagnosticeringsværktøjer, der er bygget oven på Roslyn-compilerplatformen, som driver moderne C#- og Visual Basic .NET-compilere. Disse analysatorer, der er udviklet og vedligeholdt af Microsoft, gør det muligt for udviklere at skrive, håndhæve og udvide brugerdefinerede statiske koderegler inden for .NET-økosystemet. De er integreret direkte i byggeprocessen og Visual Studio, hvilket gør dem lette og effektive til både lokal udvikling og kontinuerlig integration.

Roslyn-analysatorer danner grundlag for mange andre regelsæt, herunder dem i Microsoft.CodeAnalysis, .NET SDK-analysatorer og Microsofts egne retningslinjer for sikkerhed, API og kompatibilitet. De er ideelle til at sikre kodekonsistens, opdage almindelige fejl og anvende stilregler på tværs af C#-projekter på en skalerbar og automatiseret måde.

Fordele

- Indbygget i .NET SDK og understøttet af Microsoft

- Håndhæver officielle Microsoft-retningslinjer og stilkonventioner

- Integreres nativt i Visual Studio- og MSBuild-processer

- Understøtter brugerdefineret regeludarbejdelse i C# med fleksible API'er

- Effektiv til feedback i realtid og integration af CI-pipeline

- Kompatibel med Visual Studio Code via OmniSharp

- Fællesskabsdrevet med løbende opdateringer og regelforbedringer

Begrænsninger og mangler

Trods dens anvendelighed og indbyggede integration har Roslyn Analyzers flere områder, hvor de ikke opfylder behovene for avanceret statisk analyse:

- Begrænset dybde i kodeflow og arkitekturanalyse

Roslyn-analysatorer arbejder primært på syntaks- og semantisk niveau. De mangler dybdegående interprocedurel flowanalyse, afhængighedskortlægning på tværs af projekter og håndhævelse af arkitektoniske regler, som virksomhedsværktøjer som f.eks. SMART TS XL eller NDepend-tilbud. - Mangel på indbyggede sikkerhedsregelsæt

Standard Roslyn Analyzers fokuserer ikke på sikkerhedssårbarheder såsom inputrensning, datalækage eller usikker API-brug. Sikkerhedsfokuserede udvidelser (f.eks. Microsoft Security Code Analysis) er nødvendige for SAST-funktioner. - Minimale visualiseringsværktøjer

Der er ingen understøttelse af kaldgrafer, afhængighedsgrafer eller avancerede brugergrænseflader til forståelse af komplekse kodebaser. Udviklere skal stole på tekstoutput eller tredjepartsintegrationer for visuel feedback. - Vedligeholdelsesomkostninger for brugerdefinerede regler

Selvom regeltilpasning er effektivt, kræver det også dybdegående kendskab til Roslyn API'er og regelmæssig vedligeholdelse, efterhånden som kodebaser udvikler sig. Dette kan være en byrde for teams uden dedikeret værktøjsekspertise. - Grundlæggende fejlrapportering og integration af arbejdsgange

Sammenlignet med værktøjer som SonarQube eller CodeQL har Roslyn Analyzers begrænsede rapporteringsdashboards, funktioner til problemsporing og integration med platforme som GitHub PR-anmeldelser eller Jira. - Ikke ideel til flersprogede løsninger

Disse analysatorer er specifikke for C# og VB.NET. De kan ikke håndtere blandede stakke, der involverer JavaScript, C++, COBOL eller andre virksomhedssprog.

Roslyn Analyzers er en let og effektiv første forsvarslinje til at opretholde kvaliteten i C#-kode. De er ideelle til at håndhæve konsistens, opdage simple problemer tidligt og integrere i CI-arbejdsgange med minimal opsætning. For organisationer, der har brug for dybere indsigt, sikkerhedsoverholdelse eller arkitekturstyring, fungerer Roslyn Analyzers dog bedst, når de kombineres med mere robuste statiske analyseplatforme.

Afhængig

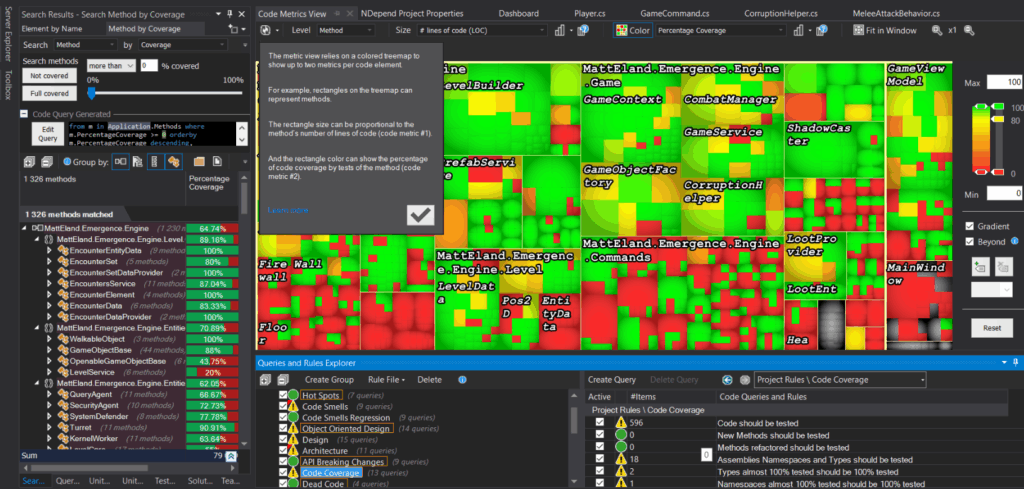

NDepend er et kraftfuldt værktøj til statisk analyse og arkitekturstyring, der er specielt designet til .NET-kodebaser, herunder C#. Det tilbyder avancerede kodemålinger, afhængighedsvisualisering, håndhævelse af koderegler og sporing af teknisk gæld. NDepend integrerer med Visual Studio, CI/CD-pipelines og understøtter brugerdefineret regeldefinition via sit eget LINQ-baserede forespørgselssprog (CQLinq).

Dens primære styrker ligger i dens dybe indsigt i kodestruktur, arkitektonisk konsistens og evnen til at håndhæve virksomhedsdækkende kodningsstandarder. For teams, der arbejder på komplekse eller langvarige .NET-løsninger, tilbyder NDepend et højt niveau af gennemsigtighed og vedligeholdelse.

Fordele

- Omfattende kodemålinger (f.eks. cyklomatisk kompleksitet, kobling, kohæsion)

- Afhængighedsgrafer og matricer til arkitekturvisualisering

- CQLinq-forespørgselssprog til at skrive og tilpasse koderegler

- Understøtter trendanalyse og sporing af teknisk gæld over tid

- Integration med Visual Studio og Azure DevOps

- Statisk analyse for både kildekode og kompilerede assemblies

- Registrerer kodelugt, antimønstre og potentielle refactoring-mål

- Ideel til store, lagdelte eller ældre virksomhedskodebaser

Begrænsninger og mangler

Selvom NDepend leverer uovertruffen dybde i analyse og visualisering, har den adskillige ulemper, der kan påvirke dens anvendelse i visse miljøer:

- Kompleksitet og stejl læringskurve

NDepends omfattende funktioner, især CQLinq og afhængighedskortlægning, kan være overvældende for nybegyndere. Teams har brug for træning for effektivt at udnytte dets muligheder, og almindelige brugere kan opleve, at brugerfladen og opsætningen er uintuitiv. - Begrænset feedback i realtid under udviklingen

I modsætning til værktøjer som ReSharper eller Roslyn Analyzers, der giver øjeblikkelig diagnosticering i editoren, kommer NDepends feedback generelt efter analysen. Udviklere skal muligvis udløse manuelle eller planlagte kørsler for at se resultaterne. - Visual Studio-afhængighed

Selvom NDepend tilbyder kommandolinje- og CI-integration, er den mest funktionsrige oplevelse knyttet til Visual Studio. Udviklere, der bruger Rider eller Visual Studio Code, får muligvis ikke fuld understøttelse. - Primært til arkitektur og metrikker

NDepend er exceptionel til strukturel og arkitektonisk validering, men den mangler dybde på visse områder som syntaksniveau-linting eller formateringsregler. Den håndhæver ikke navngivningskonventioner eller whitespace-regler som StyleCop eller EditorConfig. - Ingen indbygget sikkerhedsscanning

Værktøjet registrerer ikke almindelige sikkerhedssårbarheder som SQL-injektion, usikker kryptografi eller risici ved stigennemtrængning. Sikkerhedsfokuserede organisationer skal parre det med værktøjer som f.eks. SMART TS XL, CodeQL eller Veracode. - Kommerciel licensmodel

NDepend er et betalt produkt med licenser pr. bruger, hvilket kan være uoverkommeligt for små teams eller open source-bidragydere sammenlignet med gratis muligheder som Roslyn Analyzers eller ESLint. - Ikke egnet til polyglot-kodebaser

Som et .NET-centreret værktøj understøtter NDepend ikke JavaScript, Python, COBOL eller andre ikke-.NET-sprog, der ofte findes i full-stack eller ældre virksomhedsmiljøer.

NDepend er en strategisk løsning til at opretholde langsigtet kodekvalitet og arkitektonisk klarhed i C#-projekter. Den udmærker sig ved at detektere dybe strukturelle problemer og hjælper teams med at kvantificere teknisk gæld og håndhæve lagdelt design. Den fungerer dog bedst, når den suppleres af lette realtids-lintere og sikkerhedsværktøjer i en holistisk udviklingsworkflow.

PVS Studio

PVS-Studio er en statisk kodeanalysator udviklet af Program Verification Systems, der understøtter flere sprog, herunder C, C++, C# og Java. For C# integreres den i Visual Studio og tilbyder dybdegående analyse til at detektere fejl, kodelugt, samtidighedsproblemer og sikkerhedssårbarheder. PVS-Studio lægger vægt på højtydende detektionsfunktioner og bruges af mange teams på tværs af indlejrede systemer, finansielle tjenester og store virksomhedsapplikationer.

Det leverer et omfattende regelsæt, der går ud over grundlæggende syntaksfejl for at afdække subtile logiske problemer, udefineret adfærd og overtrædelser af kodningsmønstre. Værktøjet understøtter både manuelle og CI-integrerede analysearbejdsgange.

Fordele

- Registrerer en bred vifte af fejltyper i C#, fra logiske fejl til ineffektivitet i ydeevnen

- Integreres problemfrit med Visual Studio og understøtter MSBuild-baserede projekter

- Tilbyder en kommandolinjegrænseflade til automatisering og brug af CI/CD-pipelines

- Giver klassificering af advarsler efter alvorlighed og sandsynlighed for falske positiver

- Vedligeholder en dedikeret database over mekanismer til undertrykkelse af falske positiver

- Indeholder detaljeret dokumentation og eksempler for hver diagnosticeringsregel

- Understøtter trinvis analyse for hurtigere ydeevne i store projekter

Begrænsninger og mangler

Trods sin tekniske styrke har PVS-Studio flere aspekter, der kan begrænse dens anvendelse eller effektivitet i visse miljøer:

- Udførlig output og advarselsstøj

PVS-Studio kan producere et stort antal advarsler, især ved første kørsel. Selvom det inkluderer støjdæmpningsværktøjer, kan den indledende støj være overvældende og kræve dedikeret indsats for at finjustere til produktiv brug. - Begrænset tilpasning af regler

I modsætning til Roslyn Analyzers eller NDepend tilbyder PVS-Studio ikke en kraftfuld brugerdefineret regelmotor. Udviklere kan ikke nemt definere skræddersyede regler, der er skræddersyet til deres interne arkitektur eller kodningsstandarder. - Mangel på arkitektonisk indsigt

Værktøjet fokuserer primært på fejldetektion snarere end arkitekturvalidering. Det tilbyder ikke funktioner som afhængighedsgrafer, cyklomatisk kompleksitetssporing eller lagdelt designhåndhævelse. - Stejle licensomkostninger

PVS-Studio er et kommercielt værktøj med en licensmodel, der kan være dyr for mindre udviklingsteams eller uddannelsesmiljøer. Der findes ingen gratis version til professionel brug ud over en prøveperiode. - Mindre udviklervenlig brugeroplevelse

Selvom integrationen med Visual Studio er funktionel, mangler brugerfladen nogle af de finesser og brugervenlighedsfunktioner, der findes i værktøjer som ReSharper eller SonarQube dashboards. - Sikkerhedsfokus mindre robust end dedikerede SAST-værktøjer

Selvom PVS-Studio registrerer nogle sikkerhedsrelaterede problemer, er det ikke en erstatning for dedikerede statiske platforme til test af applikationssikkerhed. Det mangler OWASP-regelsæt, analyse af skadelige elementer og integration af sårbarhedsscoring. - Primært fokuseret på Microsoft-stak

Selvom værktøjet understøtter flere sprog, er dets bedste C#-funktioner afhængige af et Microsoft-økosystem. Brug af .NET Core eller VS Code på tværs af platforme kan føles begrænset i sammenligning.

PVS-Studio er et modent og teknisk imponerende værktøj til at afdække C#-kodefejl og skjulte problemer, som andre analysatorer måske overser. Det er især værdifuldt for ældre projekter, sikkerhedskritiske systemer og teams, der har brug for et ekstra lag af kvalitetskontrol. Men for organisationer, der søger tilpasning af regler, arkitekturkontrol eller mere brugervenlige arbejdsgange, kan det være nødvendigt at kombinere det med mere interaktive eller strategiske værktøjer.

Coverity (Synopsys)

Coverity er et statisk applikationssikkerhedstestværktøj (SAST) i virksomhedsklassen, der understøtter en bred vifte af programmeringssprog, herunder C#. Det er bredt anvendt af organisationer inden for finans, luftfart, sundhedsvæsen og andre regulerede brancher på grund af dets stærke vægt på kodesikkerhed, pålidelighed og overholdelse af regler.

Coverity udfører dybdegående statisk analyse for at opdage kritiske softwarefejl, sikkerhedssårbarheder, samtidighedsproblemer og overtrædelser af regler og standarder. Det er i overensstemmelse med branchestandarder som CWE, OWASP Top 10 og MISRA og er kendt for sin skalerbarhed på tværs af store kodebaser og sine rapporteringsfunktioner på virksomhedsniveau.

Fordele

- Avanceret sårbarhedsdetektion, herunder bufferoverløb, injektionsfejl og usikre API'er

- Stærk overholdelse af branchestandarder (CWE, OWASP, PCI DSS osv.)

- Integrerer med Visual Studio og CI/CD-platforme som Jenkins, GitHub Actions og Azure DevOps

- Tilbyder værktøjer til kodetriaging og samarbejdsarbejdsgange til afhjælpning af fejl

- Håndterer store virksomhedskodebaser med en performancefokuseret analysemotor

- Understøtter centraliserede dashboards og revisionsfunktioner

- Tilbyder regelsæt af høj kvalitet, der er skræddersyet til sikkerhed og tryghed

Begrænsninger og mangler

Selvom Coverity udmærker sig inden for sikker kodeanalyse, især i regulerede miljøer, kommer det med kompromiser, som udviklere og DevOps-teams bør være opmærksomme på:

- Tung opsætning og infrastrukturomkostninger

Coverity kræver betydelig opsætning, herunder backend-servere og konfiguration af scanningsinfrastruktur. Det er ikke velegnet til teams med hurtig bevægelse eller små projekter uden dedikerede DevSecOps-ressourcer. - Høje licens- og supportomkostninger

Prisstrukturen er rettet mod store virksomheder. Mindre virksomheder eller freelanceudviklere vil finde licensomkostningerne uoverkommeligt dyre sammenlignet med open source- eller letvægtsalternativer. - Begrænset feedback i realtid under kodning

Coverity fungerer bedst i batchtilstand eller CI-baseret scanning. Udviklere får ikke øjeblikkelig inline-feedback, som de ville få med Roslyn-analysatorer, ReSharper eller Visual Studios indbyggede værktøjer. - Stejl indlæringskurve for konfiguration

Tilpasning af analyseprofiler, undertrykkelser eller regler kræver træning og kendskab til Coveritys unikke konfigurationsøkosystem. Dokumentationen er omfattende, men kan være tætpakket. - Mere fokus på sikkerhed end vedligeholdelse eller arkitektur

Coverity specialiserer sig i sikkerheds- og pålidelighedsdetektion, men mangler arkitektoniske værktøjer som afhængighedsgrafer, teknisk gældssporing eller trendmålinger, som værktøjer som NDepend tilbyder. - Brugergrænseflade og brugeroplevelse ikke moderniseret

Udviklergrænsefladen og dashboardet er funktionelle, men halter bagefter moderne designstandarder. Sammenlignet med brugercentrerede værktøjer som SonarQube eller CodeClimate kan Coverity føles gammeldags og besværligt. - Kræver periodisk justering for at undgå falske positiver

Selvom Coverity roses for sin præcision, rapporterer nogle brugere falske positiver, især når de bruger avancerede sprogfunktioner eller brugerdefinerede frameworks. Dette nødvendiggør løbende forbedring af regler og undertrykkelser.

Coverity er en førsteklasses løsning til organisationer, hvor sikkerhed, compliance og kodekorrekthed ikke er til forhandling. Den er ideel til store, regulerede eller ældre kodebaser, der kræver grundig fejlanalyse. Dens enterprise-natur betyder dog, at den muligvis ikke er agil eller let nok til mindre teams eller hurtige udviklingsmiljøer uden ordentlig support og træning.

CodeRush

CodeRush fra DevExpress er en produktivitetsudvidelse til Visual Studio, der inkluderer funktioner til kodenavigation, refactoring og statisk kodeanalyse. CodeRush er designet med et stærkt fokus på udvikleroplevelse og forbedrer kodekvalitet og vedligeholdelse, samtidig med at det øger effektiviteten i skrivning, læsning og navigering i C#-kode.

Selvom CodeRush ikke udelukkende er en statisk kodeanalysator som Coverity eller PVS-Studio, inkorporerer den en realtidskodediagnostikmotor, der hjælper udviklere med at overholde bedste praksis, undgå fejl og forenkle kodebaser.

Fordele

- Integreres direkte i Visual Studio med minimal opsætning

- Giver øjeblikkelig statisk kodeanalyse og forslag, mens udviklere skriver kode

- Indeholder over 100 automatiserede refactorings- og kodeformateringsværktøjer

- Fremhæver potentielle ydeevneproblemer, ubrugt kode og dårlig praksis

- Tilbyder visuelle værktøjer som kodemålinger, afhængighedsanalyse og kodedækning

- Strømliner almindelige udvikleropgaver (f.eks. omdøbning, ændring af parametres rækkefølge, ændring af synlighed)

- Tillader regelkonfiguration og undertrykkelse pr. projekt eller udviklerpræference

- Let og hurtig, designet til at understøtte moderne C#-arbejdsgange

Begrænsninger og mangler

Trods sin appel til individuelle udviklere og små teams har CodeRush adskillige begrænsninger, der reducerer dens anvendelighed i statiske analysescenarier på virksomhedsniveau:

- Ikke en dedikeret SAST- eller sikkerhedsscanner

CodeRush fokuserer på kodestil, struktur og udviklerproduktivitet. Det specialiserer sig ikke i sårbarhedsdetektion eller overholdelse af standarder som OWASP eller CWE. - Mangler funktioner til virksomhedsrapportering

Den tilbyder ikke centraliserede dashboards, sporing af fejltrends eller rapporteringsfunktioner, der er egnede til teamomfattende analyse på tværs af CI-pipelines. - Begrænset regeludvidelsesmulighed

Sammenlignet med Roslyn-analysatorer eller værktøjer som NDepend tilbyder CodeRush ikke et omfattende framework til at bygge og håndhæve brugerdefinerede statiske analyseregler eller arkitektoniske begrænsninger. - Ingen kommandolinje- eller CI/CD-integration

Analysen udføres udelukkende i Visual Studio-miljøet. Der er ingen understøttelse af headless-udførelse i build-pipelines eller fjernanalyseinfrastruktur. - Ingen dybdegående dataflow- eller afsmagsanalyse

CodeRush udfører ikke stifølsom analyse, interprocedurel scanning eller avanceret dataflowsporing. Derfor kan den overse komplekse fejl, der spænder over flere filer eller lag. - Mere produktivitetsorienteret end kvalitetshåndhævelse

Fokus på udviklernes ergonomi kan resultere i mindre stringent håndhævelse af kodestandarder sammenlignet med værktøjer som SonarQube eller Coverity, der prioriterer nøjagtighed af fejl. - Ikke ideel til store eller ældre kodebaser

Selvom CodeRush er responsiv i små og mellemstore projekter, skalerer det muligvis ikke effektivt i store virksomhedsarkiver, der kræver dybdegående statiske kontroller, revisioner eller compliance-evaluering.

CodeRush udmærker sig som en udviklercentreret produktivitetsforbedrer med værdifuld statisk kodefeedback og smarte refaktoreringer til C#. Det erstatter dog ikke formelle statiske kodeanalyseplatforme, der bruges i DevSecOps eller store teammiljøer. Det passer godt sammen med andre værktøjer, når der ønskes øjeblikkelig feedback og rene kodevaner på det individuelle niveau.

StyleCop

StyleCop er et værktøj til statisk kodeanalyse udviklet af Microsoft (og senere vedligeholdt af fællesskabet som StyleCop.Analysatorer) der specifikt fokuserer på at håndhæve ensartet kodestil og formatering i C#. Den analyserer C#-kildekoden for at sikre, at den overholder et defineret sæt stilregler, hvilket forbedrer læsbarhed, vedligeholdelse og teamkonsistens.

I stedet for at opdage sikkerhedsfejl eller komplekse logiske fejl, lægger StyleCop vægt på klarhed, navngivningskonventioner, afstand, layout og dokumentation.

Fordele

- Fremmer ensartet kodningsstil på tværs af teams og store kodebaser

- Tilbyder en bred vifte af brugerdefinerede regler for formatering, navngivning, rækkefølge og kommentering

- Integreret med Visual Studio og kompatibel med Roslyn-analysatorer

- Håndhæver kodestil ved kompileringstid, hvilket hjælper med at opretholde kvaliteten under udvikling

- Kan udvides via konfigurationsfiler eller yderligere regelsæt

- Nem integration i byggepipelines og CI-miljøer (via NuGet eller MSBuild)

- Fremmer ren, læsbar og veldokumenteret C#-kode

Begrænsninger og mangler

Trods dens anvendelighed til standardisering har StyleCop adskillige begrænsninger, der reducerer dens indflydelse i bredere statiske analysesammenhænge:

- Fokuserer kun på kodestil, ikke korrekthed eller sikkerhed

StyleCop registrerer ikke fejl, ydeevneproblemer eller sårbarheder. Det supplerer værktøjer som Roslyn-analysatorer eller SonarQube, men erstatter dem ikke. - Kan være for streng og ordrig

StyleCop-reglerne er talrige og ofte strenge. Uden gennemtænkt konfiguration kan teams blive overvældet af advarsler om ikke-kritiske stilproblemer, hvilket kan forstyrre fokus eller forårsage regeltræthed. - Begrænset understøttelse af moderne C#-konstruktioner

Selvom StyleCop.Analyzers har forbedret kompatibilitet med nyere C#-versioner (som poster, mønstermatchning eller nullable referencetyper), har supporten lejlighedsvis haltet bagefter compileropdateringer, hvilket har forårsaget friktion i hurtigt udviklende projekter. - Ingen visuel rapportering eller målinger

I modsætning til SonarQube eller NDepend mangler StyleCop dashboards, diagrammer eller trendsporing. Den viser kun advarsler i IDE'en eller build-outputtet, hvilket begrænser synligheden på tværs af teamet. - Ingen arkitektonisk eller kompleksitetsanalyse

StyleCop analyserer ikke kodeafhængigheder, klassestruktur eller vedligeholdelsesindekser. Den fokuserer på overfladisk konsistens, ikke dybere designkvalitet. - Kan være påtrængende, hvis den ikke er konfigureret korrekt

Aktivering af StyleCop i eksisterende projekter kan oversvømme builds med advarsler. Teams skal omhyggeligt justere reglerne for at balancere håndhævelse med praktisk anvendelighed, især under implementeringen. - Afhængig af fællesskabets vedligeholdelse

Siden det oprindelige Microsoft-projekt blev arkiveret, er den løbende udvikling afhængig af bidragydere fra lokalsamfundet. Aktiv, langsigtet bæredygtighed kan dog være et problem for virksomheder, der er afhængige af hyppige opdateringer og support.

StyleCop er fortsat et værdifuldt værktøj for teams, der prioriterer ren og standardiseret kode. Til omfattende statisk kodeanalyse, især inden for områder som sikkerhed, vedligeholdelse eller ydeevne, bør det dog bruges sammen med andre værktøjer.

FxCop

FxCop var et af de tidligste statiske analyseværktøjer udviklet af Microsoft, målrettet mod .NET-administreret kode. Det analyserer kompilerede assemblies (IL-kode) i stedet for kildekode, hvilket gør det muligt at kontrollere i forhold til Microsofts .NET Framework Design Guidelines. Med tiden udviklede det sig til FxCop Analyzers, et sæt Roslyn-baserede analysatorer integreret med Visual Studio og MSBuild, der analyserer C#- og VB.NET-kode under kompilering.

Mens den originale, uafhængige FxCop er udfaset, er FxCop-analysatorpakken stadig i vid udstrækning i brug og er i vid udstrækning blevet absorberet i .NET SDK-analysatorerne som en del af moderne .NET-udvikling.

Fordele

- Bygget og vedligeholdt af Microsoft, hvilket sikrer dyb integration med Visual Studio og .NET SDK

- Analyserer kode under byggeprocessen ved hjælp af Roslyn og giver hurtig feedback i realtid

- Hjælper med at håndhæve bedste praksis, navngivningskonventioner, forslag til ydeevne og overholdelse af designretningslinjer

- Understøtter regelundertrykkelse og tilpasning via regelsæt og editorconfig

- Nem at installere via NuGet og integrere i eksisterende .NET Core- eller .NET 5+-projekter

- Omfattende sæt af regler, der dækker brug, globalisering, pålidelighed, vedligeholdelse og mere

- Aktiv udvikling er nu flyttet til .NET-analysatorer, der sikrer fremtidig kontinuitet

Begrænsninger og mangler

Selvom FxCop-analysatorer er nyttige til at håndhæve .NET-designregler, er der flere vigtige begrænsninger:

- Ingen sikkerhedsfokuseret analyse

FxCop dækker ikke dybdegående sikkerhedsfejl, sporing af skader eller almindelige sårbarheder som XSS eller SQL-injektion. For sikkerhedssikring bruges værktøjer som CodeQL, Vera kode eller Forstærke er krævet. - Begrænset udvidelsesmulighed

Oprettelse af brugerdefinerede regler er muligt, men komplekst sammenlignet med nogle andre analyserammer. Virksomheder, der søger håndhævelse af brugerdefinerede politikker, kan finde udviklingen af Roslyn Analyzer mere fleksibel. - Forældet standalone-version

Den originale FxCop GUI og analyseværktøjet på IL-niveau vedligeholdes ikke længere. Ældre brugere skal overgå til Roslyn-baserede analysatorer, som adskiller sig i funktionalitet og omfang. - Ikke designet til arkitektur- eller afhængighedsanalyse

FxCop giver ikke indsigt i systemarkitektur, modulafhængigheder eller lagdelte overtrædelser. Værktøjer som f.eks. Afhængig er bedre egnet til disse bekymringer. - Mangel på visuelle dashboards eller metrikker

FxCop tilbyder ingen indbygget brugergrænseflade til rapportering, trendsporing eller teamdækkende dashboards. Den er afhængig af IDE-diagnostik eller build-output til feedback, hvilket begrænser synligheden for teams og ledere. - Overlap med .NET SDK-analysatorer

I moderne .NET-versioner er mange FxCop-regler flettet ind i SDK'ets indbyggede analysatorer. Dette kan føre til forvirring eller dobbeltarbejde, medmindre regelsættene administreres omhyggeligt. - Dårlig understøttelse af ikke-MSBuild-miljøer

Projekter uden for MSBuild-økosystemet (f.eks. ved brug af Bazel eller brugerdefinerede byggesystemer) står over for problemer med at integrere regler i FxCop-stil.

FxCop (i sin nuværende Roslyn-baserede form) er fortsat et solidt, Microsoft-understøttet statisk analysefundament til C#-projekter, især for teams, der ønsker at håndhæve standardkodnings- og designregler. Det suppleres dog bedst med yderligere værktøjer til arkitekturvalidering, sikkerhedsscanning og visuel rapportering i virksomhedsscenarier.

Fortify Static Code Analyzer

Fortify SCA er en statisk analyseplatform i virksomhedsklassen, der er designet til at opdage sikkerhedssårbarheder og problemer med kodekvaliteten på tværs af en bred vifte af programmeringssprog, herunder C#. Den scanner kildekode, konfigurationsfiler og build-artefakter for at identificere potentielle risici tidligt i udviklingslivscyklussen. Fortify bruges i vid udstrækning i stærkt regulerede brancher som finans, sundhedspleje og offentlig forvaltning på grund af dens strenge compliance- og sikkerhedsstandarder.

Fordele

- Bred understøttelse af sprog og frameworks, herunder fuld dækning af moderne C#- og .NET-applikationer

- Registrerer en bred vifte af sikkerhedshuller, herunder injektionssårbarheder, usikker kryptografi, godkendelsesproblemer og mere

- Inkorporerer branchestandarder som CWE, OWASP Top 10 og SANS 25 i sin sårbarhedskategorisering

- Integrationssupport med CI/CD-værktøjer, IDE'er (f.eks. Visual Studio) og DevSecOps-pipelines

- Detaljerede rapporter med prioriteret afhjælpningsvejledning

- Tilbyder Software Security Center (SSC) til virksomhedsstyring, sporing og risikostyring

- Understøtter brugerdefinerede regelpakker og konfiguration til domænespecifikke politikker

- Støttet af et mangeårigt sikkerhedsforskningsteam og regelmæssige opdateringer af regelpakken

- Inkluderer understøttelse af både cloud-native og ældre .NET-applikationer

Begrænsninger og mangler

Selvom Fortify SCA er kraftfuld, kommer dens kompleksitet og virksomhedsfokus med visse kompromiser:

- Høj læringskurve

Opsætning, konfiguration og finjustering af Fortify kan være kompleks. Det kræver ofte dedikerede sikkerhedsingeniører eller konsulenter for at implementere det effektivt. - Ydeevnepåvirkning på store kodebaser

Fuld scanning kan være tidskrævende, især på store eller monolitiske applikationer. Trinvise eller delvise scanninger er tilgængelige, men kræver omhyggelig finjustering. - Dyr licens

Fortify er blandt de dyreste løsninger på markedet, ofte prissat uden for rækkevidde for små eller mellemstore teams. Licenser er typisk opdelt efter applikationsstørrelse og brugerpladser. - Stejl onboarding for udviklere

Udviklere, der ikke er bekendt med sikkerhedskoncepter, kan opleve, at Fortifys detaljerede rapporter er tætte og vanskelige at fortolke. Integration med IDE'er hjælper, men kontekst mangler nogle gange uden træning. - Regelpakkejustering kræves

Standardregler kan resultere i et stort antal advarsler eller falske positiver. Teams skal investere tid i at finjustere regler til projektspecifikke kontekster for at opnå handlingsrettede resultater. - Begrænset indsigt i arkitektur eller kodekvalitet

Selvom Fortify udmærker sig ved sikkerhedsscanning, tilbyder det begrænset indsigt i softwarevedligeholdelse, kodekompleksitet eller arkitektonisk overholdelse. Supplerende værktøjer er ofte nødvendige for et holistisk overblik. - Udfordringer med at bygge integration

Ikke-standardiserede byggemiljøer eller brugerdefinerede pipelines kan kræve yderligere indsats for fuldt ud at integrere Fortify-scanninger i CI/CD-arbejdsgange.

Fortify er bedst egnet til organisationer med modne sikkerhedspraksisser, regulerede miljøer og komplekse C#-applikationer, der kræver dybdegående sårbarhedsscanning og centraliseret risikostyring. For mindre teams eller projekter, der prioriterer hastighed og brugervenlighed frem for omfattende dybde, kan lettere værktøjer tilbyde bedre forhold mellem omkostninger og værdi.

checkmarx

Checkmarx er en førende SAST-platform til virksomheder, der hjælper organisationer med at identificere og afhjælpe sikkerhedssårbarheder i kildekode tidligt i udviklingscyklussen. Den understøtter et bredt sæt af sprog og frameworks med dybdegående analysefunktioner til C#- og .NET-miljøer, herunder ASP.NET, Blazor og ældre .NET Framework-apps. Checkmarx er designet til integration i moderne DevSecOps-arbejdsgange og er bredt anvendt på tværs af sektorer som finans, sundhedsvæsen og forsvar.

Fordele

- Omfattende understøttelse af C#- og .NET-baserede projekter, herunder fuld syntaks-, semantik- og flowanalyse

- Registrerer effektivt sårbarheder som SQL-injektion, cross-site scripting, hardcoded secrets, usikker deserialisering og godkendelsesfejl

- Udnytter dataflow- og kontrolflowmodellering til at levere kontekstualiseret sporing af sårbarheder

- Integrerer med Visual Studio, Azure DevOps, GitHub, GitLab, Jenkins og mere

- Brugerdefinerede scanningspolitikker og compliance-kortlægning (f.eks. OWASP Top 10, PCI DSS, HIPAA, GDPR)

- Inkluderer vejledning til afhjælpning med eksempler, der hjælper udviklere med at løse problemer hurtigere

- Centraliseret dashboard og rapportering til risikostyring, compliance og revisionsberedskab

- Tilbyder en administreret cloudbaseret scanningstjeneste (Checkmarx One) samt implementering på stedet

- Understøtter integration med Software Composition Analysis (SCA) og Infrastructure as Code (IaC) værktøjer

Begrænsninger og mangler

Trods sine styrker i virksomheden har Checkmarx adskillige forbehold, der er særligt relevante for teams, der arbejder med C#:

- Ressourcekrævende og kompleks opsætning

Indledende konfiguration, inklusive regeljustering og CI-integration, kan være tidskrævende. Effektiv implementering kræver ofte onboarding-assistance eller leverandørsupport. - Falske positiver i ældre C#-kodebaser

Ældre eller ikke-standardiserede kodemønstre (f.eks. med dynamisk refleksion eller ADO.NET) kan føre til højere falske positive rater, medmindre scanningsreglerne er tilpasset. - Begrænsede målinger af arkitektur-/kodekvalitet

Selvom Checkmarx er fremragende til sikkerhedssårbarheder, giver det begrænset indsigt i vedligeholdelse, modularitet eller overholdelse af principper for ren arkitektur. Værktøjer som NDepend eller ReSharper er fortsat nødvendige for kvalitetshåndhævelse. - Høje omkostninger og fokus på virksomheden

Licensomkostningerne er betydelige og skalerer muligvis ikke godt for små teams eller startups. Platformen er primært rettet mod store udviklingsmiljøer og sikkerhedsfokuserede virksomheder. - Scanningsvarighed på store C#-projekter

Dyb scanningspræcision øger behandlingstiden. På monolitiske eller tæt koblede kodebaser kan scanninger forsinke pipelines uden optimering. - Ingen dyb integration med visse .NET-specifikke arbejdsgange

Sammenlignet med Microsoft-native værktøjer kan integration med funktioner som analysatorer, nullable referencetyper eller runtime-specifikke konfigurationer mangle dybde. - Læringskurve for udviklere

Udviklere, der ikke er bekendt med sikker kodning eller avancerede sårbarhedstyper, kan have svært ved at fortolke rapportens output uden vejledning eller træning.

Checkmarx er bedst egnet til .NET/C#-applikationer i virksomhedsklassen, der kræver robust, automatiseret sårbarhedsdetektion på tværs af udviklingspipelines. Selvom det er kraftfuldt med hensyn til dybde og kontrol, kan det være overkill eller for ressourcekrævende for teams, der har brug for let eller statisk kodefeedback i realtid.

Veracode Statisk Analyse

Veracode tilbyder en cloud-native statisk applikationssikkerhedstestplatform (SAST), der er kendt for nem onboarding og virksomhedsstyring. Den bruges i vid udstrækning i brancher med stærke compliance-krav, såsom bankvirksomhed, sundhedsvæsen og forsikring. For C#-udviklere og .NET-teams understøtter Veracode analyse af både web- og desktopapplikationer, herunder ASP.NET Core, Blazor og ældre .NET Framework-projekter.

Fordele

- Fuld understøttelse af moderne og ældre C#-kodebaser, herunder .NET Core og .NET 6+

- Registrerer en bred vifte af sårbarheder, herunder injektion, kryptografiske fejl, usikre API'er og problemer med forretningslogik

- Ingen lokal infrastruktur nødvendig takket være den fuldt cloudbaserede arkitektur

- Simpel upload-og-scan-model ved hjælp af prækompilerede binære filer (DLL'er, EXE'er osv.)

- Overholder OWASP Top 10, CWE, SANS 25 og branchespecifikke regler

- Understøtter politikdrevet udvikling med automatisk håndhævelse af sikre kodningspraksisser

- Integrerer med Visual Studio, Azure DevOps, Jenkins, GitHub, GitLab og andre CI/CD-platforme

- Giver klar vejledning til afhjælpning, CWE-links og anbefalinger til udbedring

- Tilbyder analysedashboards og centraliseret risikorapportering til compliance og revisionssporing

- Bakket op af sikkerhedsforskning og regelmæssige opdateringer af regelpakker

Begrænsninger og mangler

Selvom Veracode leverer stærk sikkerhedsanalyse til C#, kommer den med nogle arkitektoniske og praktiske kompromiser:

- Prækompileret binær scanning begrænser kontekst på kildeniveau

Fordi Veracode bruger kompileret kode, mangler den indsigt i visse udviklingsmæssige konstruktioner, såsom kommenteret usikker kode, kodekommentarer eller finjusterede kontrolflowbetingelser. Udviklere skal kompilere deres apps, før de uploades. - Ingen understøttelse af IDE-baseret feedback i realtid

I modsætning til værktøjer som Roslyn Analyzers eller ReSharper, giver Veracode ikke indlejrede eller interaktive advarsler under udvikling. Sårbarheder dukker først op, når den binære fil er bygget og uploadet. - Langsommere feedback-loops i CI/CD

Selvom det er integreret med mange pipelines, kan processen med at uploade binære filer og vente på analyseresultater forsinke hurtig iteration eller testdrevne arbejdsgange. Ikke egnet til stramme udviklingscyklusser uden finjustering. - Begrænset statisk kodekvalitet eller stilhåndhævelse

Veracode fokuserer på sikkerhedsfejl snarere end generel kodekvalitet, arkitekturvalidering eller formatering. Teams er ofte nødt til at kombinere det med værktøjer som StyleCop, NDepend eller tilsvarende ESLint for at få fuld dækning. - Priser på virksomhedsniveau

Omkostningerne er generelt uoverkommelige for mindre teams. Platformen er positioneret til mellemstore til store virksomheder med budgettet og processerne til at understøtte sikkerhedsdrevet udvikling. - Manglende tilpasning af regler

Sammenlignet med open source- eller lokalt hostede værktøjer tilbyder Veracode begrænset mulighed for at tilpasse eller oprette nye detektionsregler for proprietære kodningsmønstre eller niche C# API'er.

Veracode er en solid løsning for organisationer, der søger en cloudbaseret, sikker standardtilgang til statisk analyse med styrings- og revisionsfunktioner. Teams, der har brug for øjeblikkelig feedback fra udviklere eller kontrol på kildeniveau, kan dog opleve, at platformen er mindre responsiv end IDE-integrerede eller open source-alternativer.

Klockwork

Klocwork, udviklet af Perforce, er et statisk applikationssikkerhedstestværktøj (SAST) designet til softwareudvikling med høj sikkerhed. Det understøtter en bred vifte af sprog, herunder C#, C++, Java, Python og JavaScript, og bruges i vid udstrækning i regulerede og sikkerhedskritiske industrier som bilindustrien, luftfart, forsvar og sundhedsvæsenet.

For C#-teams tilbyder Klocwork en effektiv metode til at opdage sikkerhedssårbarheder, kodefejl og vedligeholdelsesproblemer tidligt i udviklingscyklussen.

Fordele

- Understøtter moderne C#-standarder og integration med Visual Studio og MSBuild

- Registrerer bufferoverløb, undtagelser fra null-referencer, injektionssårbarheder, samtidighedsproblemer og logiske defekter

- Stærkt fokus på sikkerhedsoverholdelse, der tilbyder indbyggede regelsæt til OWASP Top 10, CWE, MISRA og CERT standarder

- Giver inkrementel analyse med just-in-time feedback som kodeændringer, hvilket hjælper med at forhindre regressioner

- Kompatibel med store, komplekse C#-kodebaser uden at forringe ydeevnen

- Integrerer med CI/CD-pipelines, herunder Jenkins, GitHub Actions, Azure DevOps og mere

- Tilbud sporbarhed af defektflow og dybdegående diagnostik for at forstå de grundlæggende årsager

- Inkluderer desktop-plugin til udviklere og serverbaseret rapportering til ledere og QA

- Skalerbar til distribuerede teams, der arbejder på monolitiske eller mikroservicebaserede systemer

- Muliggør sikkerhedsfokuseret udvikling i DevSecOps og Agile-miljøer

Begrænsninger og mangler

Selvom Klocwork er klar til virksomheder, har det nogle udfordringer og områder, der kan hæmme implementering eller brugervenlighed, især for mindre eller mindre regulerede udviklingsteams:

- Kompleks konfiguration og stejl indlæringskurve

Indledende opsætning og finjustering af analyseregler kan kræve betydelig tid og domæneviden. Teams skal ofte afsætte tid til træning eller involvere dedikerede sikkerhedsingeniører. - Større fodaftryk sammenlignet med letvægtsanalysatorer

Klocwork bruger flere ressourcer end simple værktøjer som Roslyn eller StyleCop, hvilket kan forsinke CI-pipelines eller udviklingsmiljøer på maskiner med lavere specifikationer. - Ikke udviklervenlig som standard

Selvom plugins er tilgængelige, kan udviklere opleve, at brugeroplevelsen er mindre intuitiv sammenlignet med moderne IDE-integrerede værktøjer. Fortolkning af nogle resultater kan kræve ekspertise fra seniorniveau. - Høje omkostninger og virksomhedspositionering

Licensering er prissat for mellemstore til store organisationer. Små teams eller open source-projekter kan finde det uden for rækkevidde. - Begrænset open source-fællesskab og udvidelsesmuligheder

I modsætning til analysatorer, der understøttes af fællesskabsøkosystemer (f.eks. ESLint, Roslyn), er Klocwork proprietært med mindre fleksibilitet til at udvide eller skrive brugerdefinerede regler uden leverandørsupport. - Erfaring med brugergrænseflade og rapporter

Brugergrænsefladen til rapportering og prioritering af problemer er funktionel, men gammeldags. Nogle teams rapporterer brugervenlighedsproblemer med et stort antal fund.

Klocwork er velegnet til store virksomheder eller missionskritiske C#-udviklingsmiljøer, der kræver compliance, sikker kode og formel fejlsporing. Det passer dog muligvis ikke til mindre agile teams eller organisationer, der søger hurtig, udviklervenlig feedback og værktøjsfleksibilitet.

Semgrep

Semgrep er et open source statisk analyseværktøj udviklet af r2c (ReturnToCorp), der lægger vægt på enkelhed, hastighed og regelbaseret scanning på tværs af mange sprog, herunder C#. Det er særligt populært blandt sikkerhedsingeniører og DevSecOps-teams på grund af dets mønstermatchningsfunktioner og dets evne til at fange både sikkerhedsproblemer og kodekvalitetsproblemer med brugerdefinerede regler.

Semgrep understøtter C# på både community- og kommercielle niveauer og tilbyder cloud- og selvhostede implementeringsmodeller.

Fordele

- Let og hurtig CLI-baseret analysator med understøttelse af moderne C#-syntaks

- Letforståelige YAML-baserede regler muliggør brugerdefinerede mønstre, der er specifikke for en organisations kodningspraksis.

- God tilpasning til DevSecOps-pipelines på grund af hurtig udførelse og CI/CD-integration med GitHub Actions, GitLab CI, Azure DevOps og andre

- Indbyggede regelbiblioteker for sikkerhed, vedligeholdelse og ydeevne (herunder OWASP Top 10, SANS 25 og mere)

- Stærk understøttelse af at flytte sikkerheden til venstre, opdage problemer før sammenlægning eller implementering

- Fungerer godt til at håndhæve sikre mønstre og bedste praksis på tværs af delte kodebaser

- Cloud-platformen (Semgrep Cloud Platform) inkluderer dashboards, PR-kommentarer, revisionslogfiler og teambaseret regelhåndhævelse

- Kan udvides med Semgrep Supply Chain og Semgrep Secrets for dybere dækning af applikationssikkerhed

- Et levende fællesskab og et konstant voksende åbent regelregister

- Gratis niveau tilgængeligt med generøse grænser og ingen adgangsbarrierer for små teams

Begrænsninger og mangler

Trods sin fleksibilitet og hastighed har Semgrep bemærkelsesværdige begrænsninger, når det anvendes i C#-kode, især til dybdegående statiske analyseopgaver:

- Delvis sprogunderstøttelse af C#

Sammenlignet med den modne understøttelse af JavaScript, Python eller Go, er Semgreps C#-understøttelse stadig under udvikling. Den kan muligvis ikke fuldt ud parse eller forstå avancerede C#-funktioner som LINQ, async/await-flows, generiske koder eller komplekse udtrykstræer. - Ingen dybdegående dataflowanalyse

Semgrep udmærker sig ved syntaktisk og semantisk matchning, men mangler den avancerede kontrolflow- og taint-analyse, som værktøjer som Coverity, Klocwork eller CodeQL tilbyder. Dette kan begrænse dens evne til at opdage sårbarheder, der spænder over flere filer eller metodekald. - Begrænset IDE-integration

I modsætning til Roslyn-baserede analysatorer eller ReSharper leverer Semgrep ikke som standard indlejret diagnosticering i Visual Studio eller Rider. Udviklere skal stole på CI-feedback eller bruge det som et manuelt scanningsværktøj, medmindre der oprettes brugerdefinerede integrationer. - Ingen visualisering eller arkitektonisk analyse

Der er ingen understøttelse af afhængighedsgrafer, kodemålinger eller arkitekturvalideringsfunktioner, som ofte kræves af virksomhedsteams. - Stejl læringskurve for regeloprettelse

Selvom grundlæggende regler er nemme at skrive, kan det kræve detaljeret kendskab til Semgreps abstrakte syntakstræstruktur og sprogets interne funktioner at skabe pålidelige, støjfri mønstre til store C#-kodebaser. - Mere effektiv i sikkerhedsarbejdsgange end generel kvalitetshåndhævelse

Semgreps styrker ligger i sikkerhedsscanning og overholdelse af politikker. Det er ikke lige så fuldt udstyret til at håndhæve stilkonventioner eller udføre cyklomatiske kompleksitetstjek som værktøjer som NDepend eller StyleCop.

Semgrep er et fremragende valg for moderne teams, der anvender DevSecOps-praksisser og har brug for brugerdefineret, hurtig og samarbejdsorienteret scanning. Til C#-udvikling fungerer det bedst som en del af en multiværktøjsstrategi snarere end en fuld erstatning for dybdegående analysatorer eller IDE-native løsninger.

CodeQL

CodeQL, udviklet af GitHub (nu en del af Microsoft), er en semantisk kodeanalysemotor, der tillader forespørgsler på kildekode, som om den var data. Den opbygger en relationsdatabase fra kodebasen og gør det muligt for brugerne at skrive forespørgsler for at opdage sikkerhedssårbarheder, ydeevneproblemer og kodningsfejl. Som en del af GitHub Advanced Security (GHAS) spiller CodeQL en central rolle i storstilet sårbarhedsjagt, især for open source.

C# er blandt de officielt understøttede sprog, og GitHub har udvidet sin understøttelse af .NET-baserede økosystemer.

Fordele

- gør det muligt for dybdegående semantisk analyse af C#-kode, modelleringskontrol og dataflows for at detektere komplekse, flertrinssårbarheder

- Fungerer med GitHub-native workflows og tilbyder problemfri integration i pull requests, push events og planlagte sikkerhedsscanninger

- Kan registrere vanskelige problemer som usikker deserialisering, uvaliderede input, stigennemgang og injektionsmønstre

- Støttet af GitHubs voksende forespørgselsbiblioteker, herunder OWASP Top 10 og CWE-tilpassede regler

- Giver fuld kontrol over at skrive brugerdefinerede CodeQL-forespørgsler ved hjælp af et specialiseret sprog baseret på Datalog

- Stærk versionskontrolbevidsthed, i stand til at spore ændringer på tværs af filialer og PR'er

- Velegnet til store kodebaser og organisationer med flere repoer takket være GitHub Actions-baseret skalering

- Open source-forespørgselspakker tillader genbrug og deling af sikkerhedstjek udviklet af fællesskabet

- Muliggør gennemgang af historisk kode og sårbarhedsrevision for sikkerhedsforskere

- GitHubs sikkerhedsteam bruger CodeQL internt til global CVE-jagt, hvilket gør det kamptestet i use cases med stor effekt

Begrænsninger og mangler

Selvom CodeQL er et af de mest kraftfulde værktøjer til dybdegående statisk analyse, har det flere forbehold, når det anvendes i C# i den daglige udvikling:

- Stejl indlæringskurve for brugerdefinerede regler

Det kræver kendskab til CodeQL-forespørgselssproget, som har en unik syntaks og semantisk model. De fleste udviklere har brug for dedikeret træning eller tid til at blive produktive. - Kræver databaser over bygningsreglementer

Før en forespørgsel kan køres, skal koden kompileres og transformeres til en CodeQL-database. Dette trin tilføjer kompleksitet og tid til CI-pipelines, især for store eller ofte skiftende repositories. - Begrænset af kildesprogsdækning og værktøjer

Selvom C# understøttes, kan det halte bagefter CodeQLs primære sprogmål som Java, JavaScript og Python med hensyn til præbyggede regler og forespørgselskvalitet. Derudover kan nogle avancerede .NET-specifikke adfærdsmønstre (f.eks. refleksion, generering af runtime-kode) være udfordrende at modellere. - Ikke egnet til stilistiske eller formateringsregler

CodeQL er ikke designet til at håndhæve stilguider eller kodeformatering. Det er udelukkende fokuseret på logiske, semantiske og sikkerhedsbaserede mønstre. - Mangel på IDE-understøttelse

Der er ingen direkte integration med Visual Studio eller Rider, så udviklere skal stole på CI/CD-feedback eller bruge CLI-værktøjer manuelt. - Virksomhedslicens kræves for at få alle funktioner

GitHub Advanced Security (GHAS), som leverer den administrerede CodeQL-tjeneste, er kun tilgængelig for GitHub Enterprise Cloud- og Server-kunder. Dette begrænser implementeringen for teams, der ikke bruger GitHub. - Begrænset værdi for mindre projekter

For simple C#-apps eller teams, der søger hurtige resultater, kan opsætningen og kompleksiteten af CodeQL opveje fordelene sammenlignet med lette værktøjer som Roslyn eller ReSharper.

CodeQL udmærker sig i organisationer, der prioriterer sikkerhed og er villige til at investere i at bygge brugerdefinerede forespørgselssæt og arbejdsgange. Det er ideelt til C#-projekter med høje compliance-krav, flere bidragydere og en moden DevSecOps-kultur. For andre fungerer det bedst som et supplerende lag til traditionelle analysatorer.

Aikido

Aikido Security er en nyere aktør inden for applikationssikkerhed og tilbyder udviklervenlig SAST-, SCA- og secret-scanning i en samlet platform. Den er bygget med enkelhed og hastighed i tankerne og er målrettet moderne udviklingsworkflows med standardintegration til populære platforme som GitHub, GitLab, Bitbucket og Azure DevOps.

Selvom det ikke er en traditionel dyb statisk kodeanalysator som ReSharper eller CodeQL, understøtter Aikido C# og .NET-projekter og giver værdifuld indsigt, især inden for sikkerhedssårbarheder og afhængighedsrisici.

Fordele

- Let og nem at integrere i CI/CD-arbejdsgange til GitHub, GitLab, Bitbucket og Azure

- Tilbyder indbygget scanning til SAST, SCA (Software Composition Analysis) og hemmeligheder i én platform

- Understøtter C# med almindelige sårbarhedsdetektionsmønstre såsom hardcoded secrets, SQL-injektion og usikre afhængigheder

- Ren, moderne brugergrænseflade designet til udviklere og DevOps-teams i stedet for sikkerhedseksperter

- Kontekstbevidst problemtriaging og risikoprioritering hjælper med at undgå årvågenhedstræthed

- Aktiverer politikbaserede kontroller, f.eks. blokerer fusioner, hvis der findes kritiske problemer

- Ingen opsætning nødvendig for regelkonfiguration, med automatisk registrering af projekter og sprog

- Gratis niveau tilgængeligt for små teams og open source-bidragydere

- Hurtige scanningstider med handlingsrettet output i pull requests

- Sikkerhedsfokuseret virksomhedskultur med overholdelse af GDPR og ISO 27001

Begrænsninger og mangler

Selvom Aikido er en imponerende DevSecOps-platform til moderne teams, har den begrænsninger for dem, der leder efter dybdegående statisk analyse eller avancerede kodeinspektioner specifikt til C#:

- Begrænset regeldybde for komplekse C#-kodemønstre

Aikido fokuserer mere på sikkerhedsscanning end kodekvalitet og mangler mange af de logiske eller ydeevnerelaterede kontroller, som værktøjer som NDepend eller ReSharper tilbyder. - Ikke ideel til at detektere strukturelle designfejl eller forslag til refaktorering

Den identificerer ikke problemer relateret til misbrug af objektmodeller, cirkulære afhængigheder eller arkitektoniske lugte, der er almindelige i virksomhedsapplikationer. - Mangler understøttelse af oprettelse af brugerdefinerede regler eller finjusteret konfiguration

Brugere kan ikke nemt definere deres egne statiske regler eller udvide detektionslogik, i modsætning til med CodeQL- eller Roslyn-analysatorer. - Ingen Visual Studio- eller IDE-integration

Alle resultater vises via webgrænsefladen eller via pull request-kommentarer. Udviklere, der er vant til IDE-baseret linting, kan opleve dette som forstyrrende. - Primært bygget op omkring Git-baserede arbejdsgange

Teams, der bruger centraliseret kildekontrol eller ældre implementeringsmodeller, kan muligvis ikke drage fordel af automatiseringsfunktionerne. - Scanning forekommer hovedsageligt i CI, ikke under lokal udvikling

Der er ingen native værktøjer til pre-commit hooks eller live-kodefeedback i udvikler-workflowet.

Aikido er bedst egnet til sikkerhedsbevidste, cloud-native teams, der arbejder med C# i moderne CI/CD-pipelines. Det leverer hurtig indsigt og god dækning af almindelige sårbarheder og hemmeligheder. Det bør dog suppleres med traditionelle kodeanalysatorer til teams, der har brug for arkitekturanalyse, fleksibilitet i brugerdefinerede regler eller avanceret kvalitetshåndhævelse.

DeepSource

DeepSource er en automatiseret kodegennemgangsplatform, der leverer statisk analyse, fejldetektion, sikkerhedsscanning og kodeformatering på tværs af flere sprog. Selvom den har stærkere understøttelse af sprog som Python, Go og JavaScript, har DeepSource gradvist udvidet sin understøttelse til C# og .NET økosystemer med det formål at hjælpe udviklere med at opretholde rene, sikre og vedligeholdelsesvenlige kodebaser.

Den integrerer med versionskontrolplatforme som GitHub, GitLab og Bitbucket for at køre statisk analyse på alle commit- og pull-anmodninger.

Fordele

- Understøttelse af statisk analyse fra starten til C# med fokus på ydeevne, fejlrisici, anti-mønstre og sikkerhedssårbarheder

- Problemfri integration med GitHub, GitLab og Bitbucket til feedback i realtid på pull requests

- Tilbyder forslag til automatisk rettelse for at fremskynde løsningen af almindelige kodeproblemer

- Ensartet dashboard til indsigt i kodetilstand på tværs af lagre og teams

- Let og konfigurationsfri onboarding med automatisk detektion af kodestruktur

- Inkluderer metrikker som kode-churn, duplikering og dækningstendenser

- Giver hurtig indsigt i regressioner af kodekvalitet på tværs af tid og grene

- Understøtter ignoreringsregler, undertrykkelse og justering af alvorlighedsgrad for bedre støjkontrol

- Webgrænsefladen er intuitiv og egnet til både udviklere og tekniske ledere

- Virksomhedsfunktioner inkluderer teambaserede tilladelser og dashboards for overholdelse af regler

Begrænsninger og mangler

Selvom DeepSource er en hurtigt voksende platform, har den adskillige ulemper, når den bruges specifikt til C#-projekter i virksomheder eller storstilet udvikling:

- C#-understøttelse er mindre moden end for Python eller JavaScript

DeepSource mangler den dybde og bredde, som de statiske regler findes i værktøjer som Roslyn, ReSharper eller NDepend, især til komplekse .NET-applikationsmønstre. - Begrænset tilpasning af regler

Brugere kan ikke definere brugerdefinerede regler for statisk analyse ved hjælp af et domænespecifikt sprog eller udvide regelsæt ud over, hvad der understøttes nativeligt. - Ingen integration med Visual Studio

Udviklere, der arbejder i IDE'er som Visual Studio eller Rider, skal bruge CI-baseret feedback eller manuelt kontrollere resultater i DeepSource-webgrænsefladen. - Fokuserer på problemer på kodeniveau, men dækker ikke analyse på arkitekturniveau eller optimering af kodestruktur.

- Ingen understøttelse af avanceret flowanalyse eller datasporing

Dette gør det mindre effektivt til at detektere sårbarheder på flere linjer eller komplicerede sikkerhedslogikfejl. - Premium-funktioner er låst bag virksomhedsabonnementer

Funktioner som historisk sporing, rapportering af overholdelse af regler eller håndhævelse af politikker kræver licenser på højere niveau. - Primært cloudbaseret, med begrænsede on-premise muligheder for stærkt regulerede miljøer

DeepSource er en god mulighed for små og mellemstore C#-teams, der ønsker hurtig og automatisk statisk analyse uden dybdegående konfiguration. Det fungerer bedst i Git-baserede CI-arbejdsgange og supplerer traditionelle kode-lintere. For projekter i virksomhedsklassen eller teams, der søger arkitektonisk indsigt og dybdegående intern support til .NET, kan det være nødvendigt at parre det med andre specialiserede analysatorer.

Udled#

Infer# er et statisk analyseværktøj til C# udviklet af Microsoft Research, baseret på Facebooks Infer-framework. Det fokuserer på interprocedurel analyse, hvilket gør det muligt at opdage komplekse fejl såsom null-dereferencer, ressourcelækager, race conditions og hukommelsesproblemer på tværs af metodegrænser. Infer# har til formål at hjælpe udviklere med at opdage dybe semantiske fejl, der typisk ville undslippe konventionelle linters eller kun komme til overfladen under runtime.

Det fungerer ved at konvertere .NET Intermediate Language (IL) til en intern repræsentation og derefter udføre avanceret formel verifikationsanalyse.

Fordele

- Baseret på Facebooks Infer-motor, bredt anerkendt for avanceret statisk analyse af mobil- og serversidekode

- Udfører interprocedurel og symbolsk analyse og detekterer problemer, der spænder over flere metoder eller klasser

- Især nyttig til at identificere nullpointer-dereferencer, hukommelseslækager og samtidighedsproblemer

- Kan ræsonnere om .NET Intermediate Language (IL), hvilket muliggør analyse på tværs af alle .NET-understøttede sprog

- Aktivt udviklet af Microsoft Research med et stærkt akademisk fundament

- Open source med tilladte licenser til virksomheds- eller akademisk brug

- Integration mulig med MSBuild og CI-pipelines til automatisk analyse

- Nyttig i forskningssammenhænge, sikre kodningsrevisioner eller som en del af formelle verifikationsworkflows

- Registrerer potentielle runtime-nedbrud og logiske fejl, der er svære at opdage med standardværktøjer

Begrænsninger og mangler

Selvom Infer# er kraftfuldt i sit omfang, har det flere mangler, der begrænser dets brugervenlighed til generelle udviklingsworkflows:

- Ikke en fuldt udstyret statisk analysator for generel kodestil, design eller vedligeholdelse

Infer# fokuserer snævert på fejldetektion og leverer ikke kodekvalitetsmålinger, kompleksitetsanalyse eller arkitekturindsigt som NDepend eller ReSharper. - Ingen integration med Visual Studio eller IDE'er

Al interaktion er kommandolinjedrevet. Det er ikke egnet til udviklere, der forventer feedback eller automatiske rettelser i editoren. - Høj teknisk adgangsbarriere

Kræver kendskab til IL, kommandolinjeoperationer og muligvis en vis fortrolighed med formelle metoder til at fortolke bestemte output. - Sparsom dokumentation og fællesskabsstøtte

Sammenlignet med værktøjer som Roslyn-analysatorer eller SonarQube mangler Infer# omfattende vejledninger, eksempler eller aktive fora til fejlfinding. - Vedligeholdes ikke aktivt til bred produktionsbrug

Det er et Microsoft Research-projekt, hvilket betyder, at det muligvis ikke modtager konsekvente opdateringer eller support i produktionskvalitet. - Ingen SCA (afhængigheds) scanning eller sikkerhedsspecifikke regler

Den kan ikke registrere forældede pakker, usikker API-brug eller andre sikkerhedsproblemer på overfladeniveau. - Bekymringer om skalerbarhed i store virksomhedsprojekter

Analyse kan være langsom og forbruge betydelige systemressourcer, når den anvendes på store kodebaser.

Infer# er bedst egnet til teams, der prioriterer formel fejldetektion, forskningstunge miljøer eller revisioner, hvor dybdegående stifølsom analyse er påkrævet. Det er ikke en nøglefærdig løsning til daglig statisk analyse i typisk C#-udvikling i virksomheder, men fungerer som et stærkt supplerende værktøj i sikre eller sikkerhedskritiske udviklingssammenhænge.

Puma Scan

Puma Scan er et statisk analyseværktøj designet til at identificere sikkerhedssårbarheder i .NET- og C#-applikationer, især dem, der er relateret til sikker kodningspraksis og compliance. Det er bygget med et stærkt fokus på OWASP Top 10- og CWE-kategorierne (Common Weakness Enumeration), hvilket gør det til et populært valg blandt sikkerhedsbevidste .NET-teams.

Værktøjet fås i to hovedformer: Puma Scan Community Edition, som er integreret i Visual Studio, og Puma Scan Professional, som tilføjer virksomhedsfunktioner såsom CI/CD-integration, regeltilpasning og centraliseret rapportering.

Fordele

- Skræddersyet til .NET- og C#-sikkerhedsscanning med et regelsæt, der er justeret til OWASP- og CWE-standarder

- Integreres direkte i Visual Studio, hvilket giver udviklere øjeblikkelig feedback under kodningen

- Tilbyder kodeflowanalyse, der kan spore, hvordan upålidelig input flyder gennem koden, og registrere problemer som XSS, SQL-injektion, kommandoinjektion osv.

- Professionel udgave understøtter CI/CD pipeline-integration, egnet til DevSecOps-praksisser

- Genererer detaljerede rapporter, herunder sårbarhedskategorier, alvorlighedsniveauer og vejledning til afhjælpning

- Brugerdefinerede regler kan tilføjes til proprietære kodemønstre (kun for professionelle)

- Hjælper teams med at håndhæve sikre kodningspolitikker tidligt i SDLC'en

- Designet til at supplere kravene til sikker udviklingslivscyklus for regulerede brancher

- Vedligeholdt af Secure Development Solutions, med løbende opdateringer af regelsættet

Begrænsninger og mangler

Selvom Puma Scan leverer stærk C#-sikkerhedsanalyse, har den nogle bemærkelsesværdige begrænsninger, især sammenlignet med bredere statiske analyseplatforme:

- Fokus er udelukkende på sikkerhed

Puma Scan tilbyder ikke analyse af ydeevneproblemer, vedligeholdelse, kodelugt eller designfejl. Det er ikke en statisk analysator til generel brug. - Community-udgaven er begrænset

Den mangler CI/CD-integration, teamrapportering, brugerdefinerede regler og support. Kun Professional-udgaven er brugbar til virksomhedsbrug, hvilket muligvis kræver yderligere licenser. - Regelsættets bredde er smallere end store platforme som Fortify, Checkmarx eller Veracode.

Puma Scan kan overse sårbarheder, der kræver mere avanceret sporing af skadelige stoffer eller kontekstbevidst scanning. - Ingen visualisering eller arkitektonisk indsigt

I modsætning til værktøjer som NDepend tilbyder Puma Scan ikke kaldgrafer, afhængighedskort eller kodestrukturanalyse. - Manglende understøttelse af SAST på tværs af flere sprog

Puma Scan fokuserer udelukkende på C#, hvilket betyder, at det ikke er ideelt til polyglot-kodebaser eller full-stack-teams, der har brug for JavaScript-, Java- eller Python-scanning. - Opdateringer og fællesskab er mindre i skala

Sammenlignet med sikkerhedsfokuserede økosystemer som Snyk eller GitHubs CodeQL har Puma Scan en mere begrænset brugerbase og fællesskabsstøtte.

Puma Scan er bedst egnet til sikkerhedsfokuserede C#-udviklingsteams, der ønsker at opdage sårbarheder med shift-left-funktion og vedligeholde sikker kode som en del af deres daglige arbejdsgange. Det kan være særligt værdifuldt i compliance-følsomme brancher som finans eller sundhedspleje. Teams, der søger mere omfattende analyse eller bredere sprogunderstøttelse, kan dog have brug for at kombinere Puma Scan med supplerende værktøjer.

Scanning af sikkerhedskode

Security Code Scan (SCS) er et gratis og open source Roslyn-baseret statisk analyseværktøj designet til at identificere sikkerhedssårbarheder i C# og .NET applikationer. Det integreres direkte i byggepipelinen og udviklerworkflowet via Visual Studio og MSBuild, med primært fokus på at detektere usikre kodningsmønstre, især dem, der er markeret af OWASP Top 10 og CWE-standarder.

SCS er især værdifuldt for udviklere, der søger let, sikkerhedsfokuseret feedback under udvikling, uden behov for kompleks opsætning eller tung licensering.

Fordele

- Bygget ved hjælp af Roslyn-compilerplatformen, hvilket gør den yderst kompatibel med .NET-økosystemet

- Problemfri integration med Visual Studio og MSBuild, der muliggør realtidsdetektion og feedback

- Målretter sig mod almindelige sårbarheder såsom:

- SQL Injection

- XSS (cross-site scripting)

- Hardkodede legitimationsoplysninger

- Usikker deserialisering

- Kommandoindsprøjtning

- Let og hurtig; påvirker ikke byggeydelsen væsentligt

- Kan tilføjes til CI/CD-pipelines via NuGet- eller GitHub-handlinger til automatiseret scanning

- Hyppige opdateringer og et aktivt GitHub-arkiv

- Et godt udgangspunkt for sikre udviklingspraksisser i C#-projekter

- Understøtter output i SARIF-format, hvilket gør det kompatibelt med sikkerhedsdashboards og aggregatorer

Begrænsninger og mangler

Trods sin stærke anvendelighed for C#-udviklere har Security Code Scan adskillige begrænsninger, der påvirker dens egnethed i større eller mere regulerede miljøer:

- Begrænset anvendelsesområde

Den scanner kun for sikkerhedssårbarheder. Den registrerer ikke problemer med kodekvalitet, flaskehalse i ydeevnen eller arkitekturbrud. - Grundlæggende sårbarhedsdetektion

Selvom SCS fanger almindelige fejl, mangler det avancerede sporing af afsmag, dybt interprocedurel analyseog modellering af dataflow findes i virksomhedsværktøjer som Fortify eller CodeQL. - Ingen brugergrænseflade, dashboard eller rapporteringslag

Udviklere skal bruge output fra build eller IDE-advarsler uden visualisering, historiksporing eller centraliseret rapportstyring. - Begrænset tilpasning

SCS tillader ikke finjusteret regelkonfiguration eller oprettelse af brugerdefinerede regelsæt til at dække proprietære trusler. - Ingen understøttelse af ikke-.NET-sprog

SCS er udelukkende til C#/.NET. Det kan ikke hjælpe teams med at administrere polyglot-stacks eller applikationer på tværs af platforme. - Ikke ideel til miljøer med høj sikkerhed eller overholdelse af regler

Selvom SCS er nyttigt til forebyggelse, tilbyder det ikke den dybde eller revisionsevne, der kræves af standarder som PCI-DSS eller ISO 27001 i sig selv.

Sikkerhedskodescanning er bedst egnet til individuelle udviklere eller små teams, der ønsker at introducere grundlæggende sikre kodningstjek tidligt i udviklingsprocessen uden at øge kompleksiteten. For virksomhedsapplikationer eller sikkerhedskritiske systemer fungerer den bedst som et supplement til mere avancerede og omfattende applikationssikkerhedsplatforme.

SonarQube

SonarQube er en populær open source-platform til kontinuerlig inspektion af kodekvalitet, der understøtter en bred vifte af programmeringssprog, herunder C#. Den analyserer kode for fejl, sårbarheder, kodelugt og duplikationer, hvilket hjælper teams med at håndhæve kvalitetsgrænser og opretholde sunde kodebaser. Værktøjet bruges i vid udstrækning i både små teams og store virksomheder til DevOps-integration og løbende kvalitetsovervågning.

SonarQube understøtter C#-analyse via SonarC#-plugin'et og er kompatibel med .NET Core, .NET 5+ og ældre .NET Framework-applikationer. Det integreres godt med populære CI/CD-systemer og IDE'er som f.eks. Visual Studio.

Fordele

- Omfattende statisk kodeanalyse, herunder fejl, sårbarheder, kodelugt, teknisk gæld og vedligeholdelsesmålinger

- Indbygget understøttelse af C# og mange andre sprog, ideel til flersprogede projekter

- Giver et centraliseret dashboard til visualisering af tendenser, dækning og hotspots inden for kodekvalitet

- Understøtter brugerdefinerede kvalitetsporte, der håndhæver kodningsstandarder under pull-anmodninger eller CI-builds

- Integrerer med GitHub, Azure DevOps, Jenkins, GitLab, Bitbucket og mange CI/CD-platforme

- Fremhæver problemer direkte i Visual Studio, når det bruges sammen med SonarLint

- Tilbyder sikkerhedsfokuserede regler, der er kortlagt til CWE-, OWASP- og SANS-standarder

- Genererer detaljerede rapporter og historiske data for at spore regressioner og forbedringer

- Gratis Community Edition med essentielle funktioner og betalte niveauer til avancerede virksomhedsbrugsscenarier

- Understøtter analyse af filialer og PR, hvilket hjælper med at forhindre kvalitetsforringelse før fusioner

Begrænsninger og mangler

Trods sine styrker har SonarQube adskillige ulemper, når det bruges til statisk C#-analyse i mere avancerede eller sikkerhedsfølsomme miljøer:

- Begrænset dybde til sikkerhedsanalyse

Selvom det dækker grundlæggende sårbarheder, giver SonarQube ikke dybdegående analyse af afsmag or interprocedurel flowsporing som Fortify, CodeQL eller Checkmarx. - Tilpasning af regler er begrænset i fællesskabsudgaven

Til avanceret regelredigering, styring og compliance-rapportering, Udvikler- eller Enterprise-udgaven er påkrævet, hvilket øger omkostningerne. - Ydeevnen kan forringes på store kodebaser

Analyse af meget store løsninger kan føre til lange scanningstider og kræve justering af infrastrukturen. - Kræver opsætning og vedligeholdelse

Implementeringer i lokalsamfundet kræver konfiguration, databasesupport, sikkerhedskopier og opdateringer, hvilket kan være en byrde for mindre teams. - Mangler runtime-kontekst

Kun statisk analyse betyder, at den kan producere falske positive eller overser kontekstspecifikke runtime-problemer. - Ingen indbygget understøttelse af trusselsmodellering eller arkitektonisk visualisering

Det giver ikke indsigt i kodestruktur, afhængigheder eller softwarearkitektur på samme måde som NDepend eller Resharper gør. - Sikkerhedsregler er muligvis ikke tilstrækkelige for regulerede brancher

Selvom platformens sikkerhedsfunktioner er nyttige for den generelle bevidsthed, er de ofte suppleret af andre dedikerede SAST-værktøjer i virksomheder.

SonarQube er et yderst effektivt værktøj til at håndhæve kodekvalitet og løbende inspektion, især i DevOps-pipelines. Til dybdegående sikkerhedssikring eller arkitekturovervågning bruges det dog bedst i kombination med andre specialiserede værktøjer i en flerlags statisk analysestrategi.

Navigering i landskabet for statisk kodeanalyse i C#

I en tid hvor softwares pålidelighed, ydeevne og sikkerhed er under konstant lup, statisk kodeanalyse er blevet et uundværligt element i softwareudviklingslivscyklussen for C#. Uanset om målet er at opdage kritiske fejl tidligt, sikre overholdelse af lovgivningen eller opretholde en ren arkitektur, er der ingen mangel på værktøjer, der lover at levere indsigt og sikkerhed.

Fra avancerede kommercielle platforme som Coverity, Fortify og Veracode til community-støttede værktøjer som StyleCop, FxCop eller Security Code Scan, præsenteres både udviklere og virksomheder for et bredt spektrum af løsninger. Hver af dem har unikke styrker, nogle tilbyder dybdegående sårbarhedsscanning, andre prioriterer arkitekturmodellering, udviklerproduktivitet eller problemfri CI/CD-integration.

Det, der skiller sig ud, er den stigende betydning af strategier med flere værktøjer. Moderne ingeniørorganisationer er sjældent afhængige af en enkelt analysator. I stedet blander de IDE-integrerede linters som ReSharper, CodeRush eller Roslyn Analyzers med SAST-værktøjer på virksomhedsniveau for at opnå lagdelt synlighed. I mellemtiden integrerer DevSecOps-teams i stigende grad løsninger som Semgrep, Snyk eller CodeQL i automatiserede pipelines, hvilket sikrer, at sårbarheder adresseres længe før implementering.

Midt i disse valg, SMART TS XL fremstår som en kraftfuld og fleksibel aktør – der tilbyder statiske analysefunktioner i virksomhedsklassen med bred regeltilpasning, præcis COBOL- og ældre understøttelse, og nu udvider den rækkevidden til moderne C#-kodebaser. Dens evne til at bygge bro mellem traditionelle og cloud-native udviklingskontekster gør den særligt værdifuld for store, regulerede eller hybride organisationer, der ønsker at forene kvalitet og sikkerhed på en enkelt platform.

Valg af det rigtige værktøj til jobbet

I sidste ende er det "bedste" statiske analyseværktøj til C# meget kontekstafhængigt. Teams skal afveje faktorer som:

- Kodebasens størrelse og kompleksitet

- Sikkerheds- og overholdelseskrav

- Integration med udviklingsmiljøer og CI/CD-pipelines

- Tilpasning og regeludvidelsesmuligheder

- Omkostninger, licenser og supportbehov

Intet enkelt værktøj klarer det hele. Den virkelige værdi ligger i at skabe en velintegreret stak af analysatorer, lintere og scannere, der er skræddersyet til dine arbejdsgange og risici.

Ved at kombinere gennemtænkt værktøjsvalg med bedste praksis inden for udvikling kan teams reducere teknisk gæld betydeligt, forbedre sikkerhedstilstanden og give udviklere mulighed for at skrive bedre, sikrere og mere vedligeholdelsesvenlig C#-kode hver dag.