Statische Analyse ineffizienter Sortiervorgänge

IN-COM December 10, 2025 Code-Überprüfung, Einflussanalyse, Informationstechnologie, Tech TalkIneffiziente SORT-Operationen stellen weiterhin eine ständige Ursache für Leistungseinbußen in Unternehmenssystemen dar, die auf umfangreiche Batch-Workloads angewiesen sind und...

MEHR LESEN

Würgefeigenmuster für die Anwendungsmodernisierung

IN-COM December 10, 2025 Codeanalyse, Datum, Einflussanalyse, Informationstechnologie, Tech TalkDas Würgefeigenmuster hat sich zu einem unverzichtbaren Mechanismus zur Risikominderung in großen Modernisierungsprogrammen entwickelt, die die Kontinuität gewährleisten müssen...

MEHR LESEN

Kann die statische Codeanalyse Race Conditions in Multithread-Code erkennen?

IN-COM December 9, 2025 Anwendungsmodernisierung, Codeanalyse, Informationstechnologie, Tech TalkKomplexe Multithread-Umgebungen führen zu nichtdeterministischen Ausführungspfaden, die selbst erfahrene Entwicklungsorganisationen vor Herausforderungen stellen. Mit der Skalierung von Systemen über verteilte Laufzeitumgebungen hinweg werden gemeinsame...

MEHR LESEN

Essenzielle Refactoring-Techniken zur Senkung der Wartungskosten

IN-COM December 9, 2025 Code-Überprüfung, Compliance, Einflussanalyse, Tech TalkRefactoring hat sich zu einem entscheidenden Hebel zur Reduzierung der Wartungskosten entwickelt, da Unternehmenssysteme zunehmend strukturelle Komplexität anhäufen, die den operativen Aufwand erhöht.....

MEHR LESEN

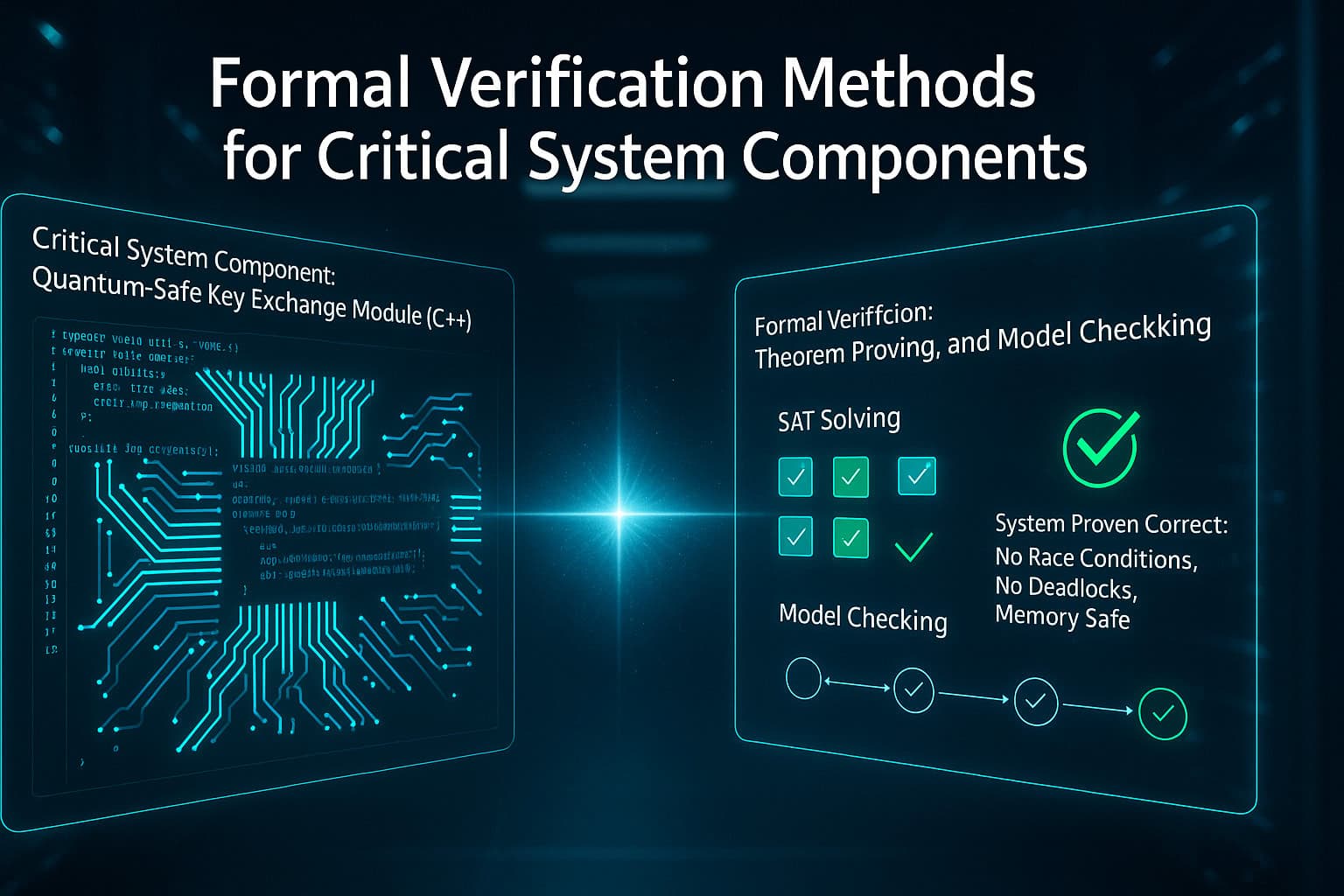

Formale Verifikationsmethoden für kritische Systemkomponenten

IN-COM December 8, 2025 Anwendungen, Code-Überprüfung, Compliance, Datenmodernisierung, Legacy-Systeme, Tech TalkDie formale Verifizierung hat sich zu einer entscheidenden Fähigkeit für Organisationen entwickelt, die für den Betrieb sicherheitskritischer und missionsabhängiger Systeme verantwortlich sind. Modernisierungsinitiativen...

MEHR LESEN

KI zur Berechnung des Risikoscores jedes Legacy-Code-Moduls

IN-COM December 5, 2025 Anwendungen, Artificial Intelligence (AI), Compliance, Einflussanalyse, Tech TalkModernisierungsprogramme für Unternehmen erfordern zunehmend eine nachvollziehbare und wiederholbare Methode zur Bewertung technischer Risiken in weitläufigen, bestehenden IT-Systemlandschaften. Da Systeme...

MEHR LESEN