C# ist eine leistungsstarke und vielseitige Programmiersprache, die in Unternehmenssoftware, Cloud-Anwendungen, Desktop-Systemen und der Spieleentwicklung weit verbreitet ist. Als Kernkomponente des .NET-Ökosystems profitiert C# von einem ausgereiften Satz an Frameworks und Tools, die Entwicklern die Entwicklung robuster und skalierbarer Lösungen ermöglichen.

Mit der zunehmenden Größe und Komplexität von Codebasen, Aufrechterhaltung der Codequalität, Leistung und Sicherheit werden zu einer ernsthaften Herausforderung. Kleine Fehler können sich zu kostspieligen Problemen entwickeln, nicht optimierter Code kann die Effizienz beeinträchtigen und unbemerkte Sicherheitslücken können Systeme echten Bedrohungen aussetzen. Statische Codeanalysetools bieten eine praktische und proaktive Möglichkeit, diese Bedenken auszuräumen, bevor sie in der Produktion auftreten.

Analyze С# Code Risk

Smart TS XL enhances C# static findings by correlating execution paths with architectural risk exposure.

Jetzt entdeckenStatische Analyse untersucht Quellcode, ohne ihn auszuführen. Es erkennt Syntaxfehler, Code riecht, Leistungsengpässe, Wartungsrisiken und sogar Sicherheitslücken. Diese Tools helfen Entwicklern und Teams, Codierungsstandards durchzusetzen, technische Schulden zu verfolgen und die langfristige Wartbarkeit ihrer Software sicherzustellen.

Das C#-Ökosystem bietet eine breite Palette an Lösungen für die statische Analyse. Einige lassen sich direkt in Visual Studio integrieren und unterstützen Echtzeit-Feedback während der Entwicklung. Andere bieten tiefere Einblicke und sind in Build-Pipelines integriert, um eine kontinuierliche Qualitätsüberwachung zu gewährleisten. Jedes Tool dient einem anderen Zweck, sei es das frühzeitige Erkennen von Logikfehlern, die Verbesserung der Lesbarkeit oder die Gewährleistung der Einhaltung von Sicherheitsrichtlinien.

Entdecken Sie die führenden statischen Analysetools für die C#-Entwicklung. Wir vergleichen ihre Funktionen, zeigen ihre Stärken auf und erklären, wie sie sich optimal in einen modernen Entwicklungsworkflow integrieren lassen. Ob Ihr Ziel eine bessere Codequalität, weniger Fehler, mehr Sicherheit oder reibungslosere Codeüberprüfungen ist – mit den richtigen Analysetools erreichen Sie Ihr Ziel schneller und sicherer.

SMART TS XL

SMART TS XL zeichnet sich durch eine umfassende Lösung zur statischen Codeanalyse aus, die speziell auf Enterprise-Anwendungen zugeschnitten ist. Die Unterstützung von C# macht es zu einem starken Konkurrenten im modernen .NET-Ökosystem. Entwickelt für die Skalierung mit großen, komplexen Softwaresystemen, SMART TS XL bietet tiefe Einblicke in Codestruktur, -fluss und -abhängigkeiten und ermöglicht Entwicklern und Teams, die Wartbarkeit, Compliance und das Risikomanagement über die gesamte Codebasis hinweg zu verbessern.

Was unterscheidet SMART TS XL Das Besondere daran ist, dass es sowohl Einblicke in die Architektur auf hoher Ebene als auch detaillierte Diagnosen auf Codeebene liefert. Es ist besonders effektiv in Umgebungen, in denen Legacy-Systeme und moderner C#-Code koexistieren und bieten sprachübergreifende Analyse und Unterstützung für hybride Codebasen. SMART TS XL wird häufig in stark regulierten Branchen eingesetzt, in denen Prüfpfade, Regeldurchsetzung und Rückverfolgbarkeit von entscheidender Bedeutung sind.

Vorteile von SMART TS XL für C# Statische Analyse

- Visualisiert den vollständigen Anruffluss und die logischen Pfade über Klassen, Assemblys und Dienste hinweg

- Identifiziert versteckte Abhängigkeiten und toten Code in großen C#-Anwendungen

- Unterstützt anpassbare Regelsätze zur Durchsetzung von Kodierungsstandards und Architekturrichtlinien

- Integriert sich in CI/CD-Pipelines zur Automatisierung von Qualitätsprüfungen und Codevalidierung

- Bietet leistungsstarke Auswirkungsanalysen zur Unterstützung von Refactoring- und Modernisierungsbemühungen

- Skaliert effektiv über Tausende von Dateien und mehrere Code-Repositorys

- Erleichtert die Einhaltung von Sicherheits- und Industriestandards wie OWASP, ISO und MISRA

SMART TS XL ist ideal für Unternehmen, die ihre Kontrolle über komplexe C#-Systeme stärken, technische Schulden reduzieren und die langfristige Wartbarkeit der Software gewährleisten möchten. Dank seiner flexiblen Architektur und den unternehmenstauglichen Funktionen eignet es sich hervorragend für Entwickler, Architekten und IT-Leiter, die sich auf nachhaltige und sichere .NET-Entwicklung konzentrieren.

ReSharper

ReSharper, entwickelt von JetBrains, ist eines der beliebtesten und entwicklerfreundlichsten Tools für statische Analyse und Produktivität in C# und dem gesamten .NET-Ökosystem. Direkt in Visual Studio integriert, verbessert ReSharper das Programmiererlebnis durch Echtzeit-Codeprüfung, intelligente Vorschläge, Refactoring-Funktionen und Codenavigation. Es unterstützt eine breite Palette von C#-Sprachfunktionen und -Frameworks und ist daher ein fester Bestandteil vieler professioneller Entwicklungsumgebungen.

ReSharper analysiert Code während der Eingabe und zeigt Probleme auf, von Syntaxfehlern und potenziellen Laufzeitfehlern bis hin zu Code Smells und Wartungsproblemen. Es bietet schnelle Korrekturvorschläge und kontextsensitive Refactoring-Aktionen, sodass Entwickler die Codequalität mit minimaler Unterbrechung verbessern können. Neben der Analyse bietet es Unit-Test-Tools, Codegenerierungshilfen und Navigationsverknüpfungen, die die Entwicklung deutlich beschleunigen.

Vorteile

- Tiefe Integration mit Visual Studio für ein nahtloses Entwicklererlebnis

- Echtzeit-Codeprüfungen für C#, ASP.NET, XAML und andere .NET-Sprachen

- Über 2,000 Code-Qualitätsprüfungen und Dutzende von Refactorings

- Sofortige Codenavigation und Suchtools zum Erkunden großer Codebasen

- Kontextbezogene Codevervollständigung und Syntaxvorschläge

- Anpassbare Inspektionsschweregrade und Regeln für teamspezifische Standards

- Integrierter Unit-Test-Runner mit Unterstützung für NUnit, MSTest, xUnit und mehr

Einschränkungen und Mängel

Trotz seiner Stärken weist ReSharper erhebliche Einschränkungen auf, die seine Eignung für groß angelegte oder CI-integrierte Anwendungsfälle statischer Analysen beeinträchtigen können:

- Performance-Overhead

ReSharper erhöht bekanntermaßen den Speicherverbrauch und die Startzeit in Visual Studio erheblich, insbesondere bei großen Lösungen. Es kann die Reaktionsfähigkeit der IDE verlangsamen, was Entwickler, die mit komplexen Enterprise-Codebasen arbeiten, frustriert. - Keine eigenständige CLI- oder CI-Toolchain-Integration

ReSharper ist für die interaktive Nutzung in Visual Studio konzipiert. Es bietet keine vollständig unterstützte eigenständige Befehlszeilenschnittstelle für die Integration in CI/CD-Pipelines, was seine Verwendung für automatisierte Qualitätstore in kontinuierlichen Integrationsworkflows einschränkt. - Eingeschränkte Architekturanalyse

Obwohl ReSharper sich hervorragend für Probleme auf Codeebene eignet, bietet es keine architektonischen Abhängigkeitskarten, systemweiten Aufrufdiagramme oder erweiterte Flussanalysen über Microservices oder Repository-übergreifende Umgebungen hinweg. - Nicht geeignet für sprachübergreifende Codebasen

Der Hauptfokus von ReSharper liegt auf .NET. Mehrsprachige Systeme mit Java, C++ oder COBOL werden nicht unterstützt, was die Effektivität in hybriden oder Legacy-Modernisierungskontexten einschränkt. - Kommerzielle Lizenzierung

ReSharper ist ein kostenpflichtiges Produkt mit Einzelplatzlizenzen. Für große Teams kann dies im Vergleich zu Open-Source- oder CI-basierten Tools, die eine umfassendere Automatisierung ohne Benutzerkosten bieten, eine erhebliche Ausgabe darstellen. - Kein integrierter Sicherheitsscan

ReSharper verfügt nicht über dedizierte Funktionen für statische Anwendungssicherheitstests (SAST), beispielsweise zur Erkennung von Injektionsschwachstellen, unsicherer Kryptografie oder Authentifizierungsproblemen. Für sichere Entwicklungspraktiken werden ergänzende Tools benötigt.

ReSharper ist nach wie vor ein erstklassiges Tool zur Steigerung der Produktivität von Einzelpersonen und Teams in Visual Studio und eignet sich ideal für schnelle Entwicklungszyklen und Codeüberprüfungen. Unternehmen, die eine CI-orientierte, skalierbare oder sicherheitsorientierte statische Analyse benötigen, benötigen jedoch möglicherweise ergänzend andere Tools.

Roslyn-Analysatoren

Roslyn Analyzers sind eine Reihe von Open-Source-Diagnosetools, die auf der Roslyn-Compilerplattform basieren, die moderne C#- und Visual Basic .NET-Compiler unterstützt. Diese von Microsoft entwickelten und gepflegten Analyzers ermöglichen Entwicklern das Schreiben, Erzwingen und Erweitern benutzerdefinierter statischer Coderegeln innerhalb des .NET-Ökosystems. Sie sind direkt in den Buildprozess und Visual Studio integriert und daher sowohl für die lokale Entwicklung als auch für die kontinuierliche Integration leichtgewichtig und effektiv.

Roslyn Analyzer bilden die Grundlage für viele weitere Regelsätze, darunter Microsoft.CodeAnalysis, .NET SDK-Analyzer und Microsofts eigene Sicherheits-, API- und Kompatibilitätsrichtlinien. Sie eignen sich ideal, um Codekonsistenz sicherzustellen, häufige Fehler zu erkennen und Stilregeln skalierbar und automatisiert in C#-Projekten anzuwenden.

Vorteile

- Integriert in .NET SDK und unterstützt von Microsoft

- Erzwingt offizielle Microsoft-Richtlinien und Stilkonventionen

- Lässt sich nativ in Visual Studio- und MSBuild-Prozesse integrieren

- Unterstützt die Erstellung benutzerdefinierter Regeln in C# mit flexiblen APIs

- Effizient für Echtzeit-Feedback und CI-Pipeline-Integration

- Kompatibel mit Visual Studio Code über OmniSharp

- Von der Community gesteuert mit laufenden Updates und Regelverbesserungen

Einschränkungen und Mängel

Trotz ihrer Nützlichkeit und nativen Integration erfüllen Roslyn Analyzer die Anforderungen erweiterter statischer Analysen in mehreren Bereichen nicht:

- Begrenzte Tiefe bei der Codefluss- und Architekturanalyse

Roslyn Analyzer arbeiten primär auf syntaktischer und semantischer Ebene. Ihnen fehlen tiefgreifende interprozedurale Flussanalysen, projektübergreifende Abhängigkeitszuordnungen und die Durchsetzung architektonischer Regeln, die Unternehmenstools wie SMART TS XL oder NDepend-Angebot. - Fehlen integrierter Sicherheitsregelsätze

Die sofort einsatzbereiten Roslyn Analyzer konzentrieren sich nicht auf Sicherheitslücken wie Eingabebereinigung, Datenlecks oder unsichere API-Nutzung. Für SAST-Funktionen sind sicherheitsorientierte Erweiterungen (z. B. Microsoft Security Code Analysis) erforderlich. - Minimale Visualisierungstools

Aufrufdiagramme, Abhängigkeitsdiagramme oder umfangreiche Benutzeroberflächen zum Verständnis komplexer Codebasen werden nicht unterstützt. Entwickler müssen sich für visuelles Feedback auf Textausgaben oder Integrationen von Drittanbietern verlassen. - Wartungsaufwand für benutzerdefinierte Regeln

Die Regelanpassung ist zwar leistungsstark, erfordert aber auch fundierte Kenntnisse der Roslyn-APIs und regelmäßige Wartung im Zuge der Weiterentwicklung der Codebasis. Dies kann für Teams ohne spezielle Tool-Expertise eine Belastung darstellen. - Grundlegende Fehlerberichterstattung und Workflow-Integration

Im Vergleich zu Tools wie SonarQube oder CodeQL verfügen Roslyn Analyzers über eingeschränkte Berichts-Dashboards, Problemverfolgungsfunktionen und Integration mit Plattformen wie GitHub PR Reviews oder Jira. - Nicht ideal für mehrsprachige Lösungen

Diese Analysatoren sind spezifisch für C# und VB.NET. Sie können keine gemischten Stapel mit JavaScript, C++, COBOL oder anderen Unternehmenssprachen verarbeiten.

Roslyn Analyzer sind eine einfache und effektive erste Verteidigungslinie zur Qualitätssicherung von C#-Code. Sie eignen sich ideal, um Konsistenz zu gewährleisten, einfache Probleme frühzeitig zu erkennen und sich mit minimalem Einrichtungsaufwand in CI-Workflows zu integrieren. Für Unternehmen, die tiefere Einblicke, Sicherheitskonformität oder Architektur-Governance benötigen, eignen sich Roslyn Analyzer jedoch am besten in Kombination mit robusteren statischen Analyseplattformen.

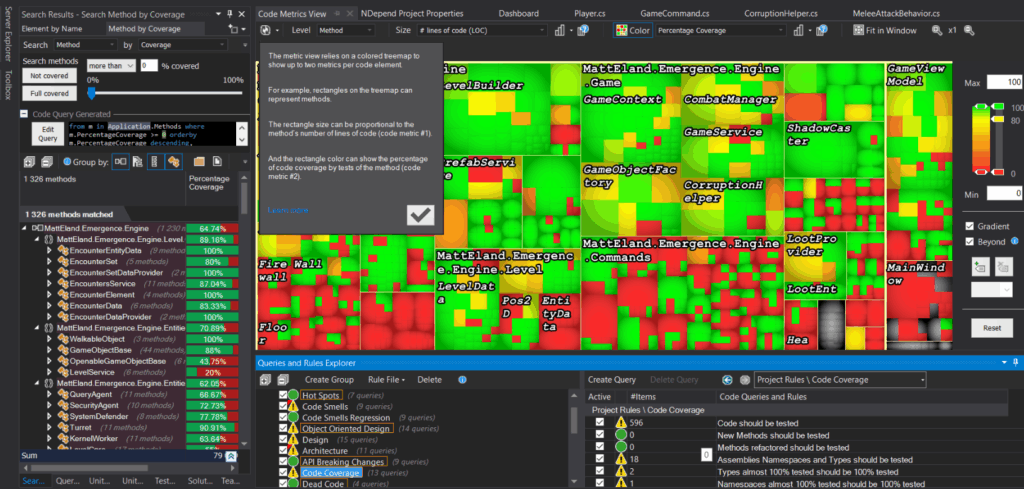

NDepend

NDepend ist ein leistungsstarkes Tool für statische Analyse und Architektur-Governance, das speziell für .NET-Codebasen, einschließlich C#, entwickelt wurde. Es bietet erweiterte Codemetriken, Abhängigkeitsvisualisierung, Coderegeldurchsetzung und technische Schuldenverfolgung. NDepend lässt sich in Visual Studio und CI/CD-Pipelines integrieren und unterstützt die Definition benutzerdefinierter Regeln über die eigene LINQ-basierte Abfragesprache (CQLinq).

Seine Hauptstärken liegen in der tiefen Einsicht in die Codestruktur, der architektonischen Konsistenz und der Fähigkeit, unternehmensweite Codestandards durchzusetzen. Für Teams, die an komplexen oder langlebigen .NET-Lösungen arbeiten, bietet NDepend ein hohes Maß an Transparenz und Wartbarkeit.

Vorteile

- Umfangreiche Codemetriken (z. B. zyklomatische Komplexität, Kopplung, Kohäsion)

- Abhängigkeitsgraphen und -matrizen zur Architekturvisualisierung

- CQLinq-Abfragesprache zum Schreiben und Anpassen von Coderegeln

- Unterstützt Trendanalysen und die Verfolgung technischer Schulden im Zeitverlauf

- Integration mit Visual Studio und Azure DevOps

- Statische Analyse sowohl für Quellcode als auch für kompilierte Assemblys

- Erkennt Code Smells, Anti-Patterns und potenzielle Refactoring-Ziele

- Ideal für große, mehrschichtige oder ältere Unternehmenscodebasen

Einschränkungen und Mängel

Obwohl NDepend eine beispiellose Tiefe bei der Analyse und Visualisierung bietet, weist es auch einige Nachteile auf, die seine Akzeptanz in bestimmten Umgebungen beeinträchtigen können:

- Komplexität und steile Lernkurve

Die umfangreichen Funktionen von NDepend, insbesondere CQLinq und Dependency Mapping, können für Neulinge überwältigend sein. Teams benötigen Schulungen, um die Funktionen effektiv nutzen zu können. Gelegenheitsnutzer finden die Benutzeroberfläche und die Einrichtung möglicherweise nicht intuitiv. - Begrenztes Echtzeit-Feedback während der Entwicklung

Im Gegensatz zu Tools wie ReSharper oder Roslyn Analyzers, die eine sofortige Diagnose im Editor ermöglichen, erfolgt das Feedback von NDepend in der Regel nach der Analyse. Entwickler müssen möglicherweise manuelle oder geplante Ausführungen starten, um die Ergebnisse anzuzeigen. - Visual Studio-Abhängigkeit

NDepend bietet zwar Befehlszeilen- und CI-Integration, der größte Funktionsumfang ist jedoch an Visual Studio gebunden. Entwickler, die Rider oder Visual Studio Code verwenden, erhalten möglicherweise nicht die volle Unterstützung. - Primär für Architektur und Metriken

NDepend bietet hervorragende strukturelle und architektonische Validierung, mangelt es jedoch an Tiefe in bestimmten Bereichen wie Linting auf Syntaxebene oder Formatierungsregeln. Es erzwingt keine Namenskonventionen oder Leerzeichenregeln wie StyleCop oder EditorConfig. - Kein integrierter Sicherheitsscan

Das Tool erkennt gängige Sicherheitslücken wie SQL-Injection, unsichere Kryptografie oder Path-Traversal-Risiken nicht nativ. Sicherheitsorientierte Organisationen müssen es mit Tools wie SMART TS XL, CodeQL oder Veracode. - Kommerzielles Lizenzmodell

NDepend ist ein kostenpflichtiges Produkt mit Lizenzen pro Arbeitsplatz, was für kleine Teams oder Open-Source-Mitwirkende im Vergleich zu kostenlosen Optionen wie Roslyn Analyzers oder ESLint unerschwinglich sein kann. - Nicht geeignet für polyglotte Codebasen

Als .NET-zentriertes Tool unterstützt NDepend kein JavaScript, Python, COBOL oder andere Nicht-.NET-Sprachen, die häufig in Full-Stack- oder Legacy-Unternehmensumgebungen zu finden sind.

NDepend ist eine strategische Lösung zur langfristigen Aufrechterhaltung der Codequalität und der architektonischen Klarheit in C#-Projekten. Es zeichnet sich durch die Erkennung tiefgreifender struktureller Probleme aus und unterstützt Teams bei der Quantifizierung technischer Schulden und der Durchsetzung eines geschichteten Designs. Die beste Lösung ist jedoch die Ergänzung durch schlanke Echtzeit-Linter und Sicherheitstools in einem ganzheitlichen Entwicklungsworkflow.

PVS Studio

PVS-Studio ist ein von Program Verification Systems entwickelter statischer Code-Analysator, der mehrere Sprachen unterstützt, darunter C, C++, C# und Java. Für C# ist es in Visual Studio integriert und bietet umfassende Analysen zur Erkennung von Fehlern, Code-Smells, Parallelitätsproblemen und Sicherheitslücken. PVS-Studio legt den Schwerpunkt auf leistungsstarke Erkennungsfunktionen und wird von vielen Teams in den Bereichen eingebettete Systeme, Finanzdienstleistungen und große Unternehmensanwendungen eingesetzt.

Es bietet einen umfassenden Regelsatz, der über grundlegende Syntaxfehler hinausgeht und subtile Logikprobleme, undefiniertes Verhalten und Verstöße gegen Codierungsmuster aufdeckt. Das Tool unterstützt sowohl manuelle als auch CI-integrierte Analyse-Workflows.

Vorteile

- Erkennt eine Vielzahl von Fehlertypen in C#, von logischen Fehlern bis hin zu Leistungseinbußen

- Lässt sich nahtlos in Visual Studio integrieren und unterstützt MSBuild-basierte Projekte

- Bietet eine Befehlszeilenschnittstelle für die Automatisierung und die Nutzung der CI/CD-Pipeline

- Bietet eine Klassifizierung der Warnungen nach Schweregrad und Wahrscheinlichkeit von Fehlalarmen

- Verwaltet eine dedizierte Datenbank mit Mechanismen zur Unterdrückung falsch positiver Ergebnisse

- Bietet detaillierte Dokumentation und Beispiele für jede Diagnoseregel

- Unterstützt inkrementelle Analysen für schnellere Leistung bei großen Projekten

Einschränkungen und Mängel

Trotz seiner technischen Stärke weist PVS-Studio mehrere Aspekte auf, die seine Akzeptanz oder Effektivität in bestimmten Umgebungen einschränken können:

- Ausführliche Ausgabe und Warnton

PVS-Studio kann insbesondere beim ersten Start eine hohe Anzahl von Warnungen erzeugen. Obwohl es Unterdrückungstools enthält, kann das anfängliche Rauschen überwältigend sein und erfordert einen gezielten Optimierungsaufwand für den produktiven Einsatz. - Eingeschränkte Anpassung der Regeln

Im Gegensatz zu Roslyn Analyzers oder NDepend bietet PVS-Studio keine leistungsstarke benutzerdefinierte Regel-Engine. Entwickler können nicht einfach maßgeschneiderte Regeln definieren, die auf ihre interne Architektur oder ihre Codierungsstandards zugeschnitten sind. - Mangelndes architektonisches Verständnis

Das Tool konzentriert sich primär auf die Fehlererkennung und nicht auf die Validierung der Architektur. Es bietet keine Funktionen wie Abhängigkeitsdiagramme, die Verfolgung der zyklomatischen Komplexität oder die Durchsetzung eines mehrschichtigen Designs. - Hohe Lizenzkosten

PVS-Studio ist ein kommerzielles Tool mit einem Lizenzmodell, das für kleinere Entwicklungsteams oder Bildungseinrichtungen teuer sein kann. Für die professionelle Nutzung gibt es nach der Testphase keine kostenlose Version. - Weniger entwicklerfreundliche UX

Während die Integration mit Visual Studio funktioniert, fehlen der Schnittstelle einige der Verfeinerungs- und Benutzerfreundlichkeitsfunktionen, die in Tools wie ReSharper oder SonarQube-Dashboards zu finden sind. - Sicherheitsfokus weniger robust als dedizierte SAST-Tools

Obwohl PVS-Studio einige sicherheitsrelevante Probleme erkennt, ist es kein Ersatz für dedizierte statische Testplattformen für Anwendungssicherheit. Es fehlen OWASP-Regelsätze, Taint-Analyse und die Integration von Schwachstellenbewertung. - Hauptsächlich auf den Microsoft-Stack fokussiert

Obwohl das Tool mehrere Sprachen unterstützt, basieren seine besten C#-Funktionen auf einem Microsoft-Ökosystem. Die plattformübergreifende Nutzung von .NET Core oder VS Code kann im Vergleich dazu eingeschränkt erscheinen.

PVS-Studio ist ein ausgereiftes und technisch beeindruckendes Tool zum Aufdecken von C#-Codefehlern und versteckten Problemen, die anderen Analyseprogrammen möglicherweise entgehen. Es ist besonders wertvoll für Legacy-Projekte, sicherheitskritische Systeme und Teams, die eine zusätzliche Qualitätskontrollebene benötigen. Unternehmen, die jedoch nach Regelanpassungen, Architekturkontrolle oder benutzerfreundlicheren Workflows suchen, benötigen möglicherweise interaktivere oder strategischere Tools.

Coverity (Synopsen)

Coverity ist ein unternehmensweites Tool für statische Anwendungssicherheitstests (SAST), das eine Vielzahl von Programmiersprachen, darunter C#, unterstützt. Es wird aufgrund seines starken Fokus auf Codesicherheit, Zuverlässigkeit und Compliance häufig von Unternehmen aus den Bereichen Finanzen, Luft- und Raumfahrt, Gesundheitswesen und anderen regulierten Branchen eingesetzt.

Coverity führt tiefgreifende statische Analysen durch, um kritische Softwarefehler, Sicherheitslücken, Parallelitätsprobleme und Compliance-Verstöße zu erkennen. Es entspricht Branchenstandards wie CWE, OWASP Top 10 und MISRA und ist bekannt für seine Skalierbarkeit über große Codebasen und seine unternehmensweiten Berichtsfunktionen.

Vorteile

- Erweiterte Schwachstellenerkennung, einschließlich Pufferüberläufen, Injektionsfehlern und unsicheren APIs

- Starke Compliance-Ausrichtung mit Industriestandards (CWE, OWASP, PCI DSS usw.)

- Integriert mit Visual Studio und CI/CD-Plattformen wie Jenkins, GitHub Actions und Azure DevOps

- Bietet Tools zur Code-Triage und einen kollaborativen Workflow zur Fehlerbehebung

- Verarbeitet große Unternehmenscodebasen mit einer leistungsorientierten Analyse-Engine

- Unterstützt zentralisierte Dashboards und Auditing-Funktionen

- Bietet hochwertige Regelsätze, die auf Sicherheit und Schutz ausgerichtet sind

Einschränkungen und Mängel

Obwohl Coverity sich durch eine sichere Codeanalyse auszeichnet, insbesondere in regulierten Umgebungen, bringt es auch Nachteile mit sich, die Entwickler und DevOps-Teams beachten sollten:

- Hoher Einrichtungs- und Infrastrukturaufwand

Coverity erfordert einen umfangreichen Einrichtungsaufwand, einschließlich Backend-Servern und der Konfiguration der Scan-Infrastruktur. Es eignet sich nicht für schnell agierende Teams oder kleine Projekte ohne dedizierte DevSecOps-Ressourcen. - Hohe Lizenz- und Supportkosten

Die Preisstruktur ist auf große Unternehmen ausgerichtet. Für kleinere Unternehmen oder freiberufliche Entwickler sind die Lizenzkosten im Vergleich zu Open Source oder leichtgewichtigen Alternativen unerschwinglich. - Eingeschränktes Echtzeit-Feedback während der Codierung

Coverity funktioniert am besten im Batchmodus oder beim CI-basierten Scannen. Entwickler erhalten kein sofortiges Inline-Feedback wie bei Roslyn-Analysatoren, ReSharper oder den integrierten Tools von Visual Studio. - Steile Lernkurve für die Konfiguration

Das Anpassen von Analyseprofilen, Unterdrückungen oder Regeln erfordert Schulung und Vertrautheit mit dem einzigartigen Konfigurations-Ökosystem von Coverity. Die Dokumentation ist umfangreich, kann aber sehr umfangreich sein. - Konzentriert sich mehr auf Sicherheit als auf Wartbarkeit oder Architektur

Coverity ist auf die Erkennung von Sicherheit und Zuverlässigkeit spezialisiert, verfügt jedoch nicht über Architekturtools wie Abhängigkeitsdiagramme, die Verfolgung technischer Schulden oder Trendmetriken, die Tools wie NDepend bieten. - Benutzeroberfläche und Benutzererfahrung nicht modernisiert

Die Entwickleroberfläche und das Dashboard sind zwar funktional, hinken aber modernen Designstandards hinterher. Im Vergleich zu benutzerzentrierten Tools wie SonarQube oder CodeClimate wirkt Coverity veraltet und umständlich. - Erfordert regelmäßiges Tuning, um Fehlalarme zu vermeiden

Obwohl Coverity für seine Präzision gelobt wird, berichten einige Benutzer von Fehlalarmen, insbesondere bei der Verwendung erweiterter Sprachfunktionen oder benutzerdefinierter Frameworks. Dies erfordert eine kontinuierliche Verfeinerung der Regeln und Unterdrückungen.

Coverity ist eine erstklassige Lösung für Unternehmen, für die Sicherheit, Compliance und korrekter Code unverzichtbar sind. Es eignet sich ideal für große, regulierte oder veraltete Codebasen, die eine strenge Fehleranalyse erfordern. Aufgrund seines Enterprise-Anspruchs ist es jedoch möglicherweise nicht flexibel und leichtgewichtig genug für kleinere Teams oder schnelle Entwicklungsumgebungen ohne entsprechende Unterstützung und Schulung.

CodeRush

CodeRush von DevExpress ist eine Produktivitätserweiterung für Visual Studio mit Funktionen für Codenavigation, Refactoring und statische Codeanalyse. CodeRush wurde mit besonderem Fokus auf die Entwicklererfahrung entwickelt und verbessert die Codequalität und Wartbarkeit sowie die Effizienz beim Schreiben, Lesen und Navigieren von C#-Code.

Obwohl es sich bei CodeRush nicht um einen rein statischen Code-Analysator wie Coverity oder PVS-Studio handelt, enthält es eine Echtzeit-Codediagnose-Engine, die Entwicklern hilft, Best Practices einzuhalten, Fehler zu vermeiden und Codebasen zu vereinfachen.

Vorteile

- Lässt sich mit minimalem Setup direkt in Visual Studio integrieren

- Bietet sofortige statische Codeanalyse und Vorschläge, während Entwickler Code schreiben

- Enthält über 100 automatisierte Refactoring- und Codeformatierungstools

- Hebt potenzielle Leistungsprobleme, ungenutzten Code und schlechte Praktiken hervor

- Bietet visuelle Tools wie Codemetriken, Abhängigkeitsanalyse und Codeabdeckung

- Optimiert allgemeine Entwickleraufgaben (z. B. Umbenennen, Neuanordnen von Parametern, Ändern der Sichtbarkeit)

- Ermöglicht die Konfiguration und Unterdrückung von Regeln je nach Projekt oder Entwicklerpräferenz

- Leichtgewichtig und schnell, entwickelt zur Unterstützung moderner C#-Workflows

Einschränkungen und Mängel

Obwohl CodeRush für einzelne Entwickler und kleine Teams attraktiv ist, weist es mehrere Einschränkungen auf, die seinen Nutzen in statischen Analyseszenarien auf Unternehmensebene verringern:

- Kein dedizierter SAST- oder Sicherheitsscanner

CodeRush konzentriert sich auf Codestil, Struktur und Entwicklerproduktivität. Es ist nicht auf die Erkennung von Schwachstellen oder die Einhaltung von Standards wie OWASP oder CWE spezialisiert. - Fehlende Enterprise-Reporting-Funktionen

Es bietet keine zentralisierten Dashboards, keine Fehlertrendverfolgung und keine Berichtsfunktionen, die für eine teamweite Analyse über CI-Pipelines hinweg geeignet sind. - Eingeschränkte Regelerweiterung

Im Vergleich zu Roslyn-Analysatoren oder Tools wie NDepend bietet CodeRush kein umfassendes Framework zum Erstellen und Durchsetzen benutzerdefinierter statischer Analyseregeln oder Architekturbeschränkungen. - Keine Befehlszeilen- oder CI/CD-Integration

Die Analyse wird vollständig in der Visual Studio-Umgebung durchgeführt. Die Headless-Ausführung in Buildpipelines oder der Remoteanalyseinfrastruktur wird nicht unterstützt. - Keine tiefgehende Datenfluss- oder Taint-Analyse

CodeRush führt keine pfadsensitive Analyse, kein interprozedurales Scannen und keine erweiterte Datenflussverfolgung durch. Daher können komplexe Fehler, die sich über mehrere Dateien oder Ebenen erstrecken, übersehen werden. - Eher produktivitätsorientiert als qualitätsdurchsetzungsorientiert

Der Fokus auf die Ergonomie für Entwickler kann zu einer weniger strengen Durchsetzung von Codestandards führen als bei Tools wie SonarQube oder Coverity, bei denen die Fehlergenauigkeit im Vordergrund steht. - Nicht ideal für große oder ältere Codebasen

Während CodeRush bei kleinen bis mittelgroßen Projekten schnell reagiert, ist es bei großen Unternehmensrepositorys, die tiefgreifende statische Prüfungen, Audits oder Compliance-Bewertungen erfordern, möglicherweise nicht effizient skalierbar.

CodeRush zeichnet sich als entwicklerzentrierter Produktivitätssteigerer mit wertvollem statischem Code-Feedback und intelligenten Refactorings für C# aus. Es ersetzt jedoch nicht formale statische Codeanalyse-Plattformen, die in DevSecOps oder großen Teamumgebungen verwendet werden. Es lässt sich gut mit anderen Tools kombinieren, wenn sofortiges Feedback und saubere Code-Gewohnheiten auf individueller Ebene gewünscht sind.

StilCop

StyleCop ist ein von Microsoft entwickeltes Tool zur statischen Codeanalyse (das später von der Community gepflegt wurde). StyleCop.Analyzers), das sich speziell auf die Durchsetzung eines konsistenten Codestils und einer konsistenten Formatierung in C# konzentriert. Es analysiert C#-Quellcode, um sicherzustellen, dass er einem definierten Satz von Stilregeln entspricht, wodurch Lesbarkeit, Wartbarkeit und Teamkonsistenz verbessert werden.

Anstatt Sicherheitslücken oder komplexe Logikfehler zu erkennen, legt StyleCop Wert auf Klarheit, Namenskonventionen, Abstände, Layout und Dokumentation.

Vorteile

- Fördert einen konsistenten Programmierstil in Teams und großen Codebasen

- Bietet eine breite Palette anpassbarer Regeln für Formatierung, Benennung, Anordnung und Kommentierung

- In Visual Studio integriert und mit Roslyn-Analysatoren kompatibel

- Erzwingt den Codestil zur Kompilierzeit und trägt so zur Aufrechterhaltung der Qualität während der Entwicklung bei

- Kann über Konfigurationsdateien oder zusätzliche Regelsätze erweitert werden

- Einfache Integration in Build-Pipelines und CI-Umgebungen (über NuGet oder MSBuild)

- Fördert sauberen, lesbaren und gut dokumentierten C#-Code

Einschränkungen und Mängel

Trotz seiner Nützlichkeit für die Standardisierung weist StyleCop mehrere Einschränkungen auf, die seine Wirkung in umfassenderen Kontexten der statischen Analyse verringern:

- Konzentriert sich nur auf den Codestil, nicht auf Korrektheit oder Sicherheit

StyleCop erkennt keine Fehler, Leistungsprobleme oder Schwachstellen. Es ergänzt Tools wie Roslyn Analyzer oder SonarQube, ersetzt diese jedoch nicht. - Kann übermäßig streng und ausführlich sein

StyleCop-Regeln sind zahlreich und oft streng. Ohne eine durchdachte Konfiguration werden Teams möglicherweise mit Warnungen zu unkritischen Stilproblemen überhäuft, was die Konzentration stören oder zu Regelmüdigkeit führen kann. - Eingeschränkte Unterstützung für moderne C#-Konstrukte

Während StyleCop.Analyzers eine verbesserte Kompatibilität mit neueren C#-Versionen (wie Datensätzen, Mustervergleichen oder nullbaren Referenztypen) aufweist, hinkte die Unterstützung gelegentlich hinter den Compiler-Updates her, was bei sich schnell entwickelnden Projekten zu Reibungsverlusten führte. - Keine visuellen Berichte oder Metriken

Im Gegensatz zu SonarQube oder NDepend verfügt StyleCop nicht über Dashboards, Diagramme oder Trendverfolgung. Es zeigt lediglich Warnungen in der IDE oder im Build-Output an, was die teamweite Transparenz einschränkt. - Keine Architektur- oder Komplexitätsanalyse

StyleCop analysiert weder Codeabhängigkeiten, Klassenstrukturen noch Wartbarkeitsindizes. Der Fokus liegt auf oberflächlicher Konsistenz, nicht auf tiefergehender Designqualität. - Kann aufdringlich sein, wenn es nicht richtig konfiguriert ist

Die Aktivierung von StyleCop in bestehenden Projekten kann zu einer Flut von Warnungen in Builds führen. Teams müssen die Regeln sorgfältig anpassen, um die Durchsetzung mit der Praktikabilität in Einklang zu bringen, insbesondere während der Einführung. - Abhängig von der Gemeinschaftspflege

Da das ursprüngliche Microsoft-Projekt archiviert wurde, ist die Weiterentwicklung auf die Mitwirkung von Community-Mitgliedern angewiesen. Trotz aktiver, langfristiger Nachhaltigkeit kann dies für Unternehmen, die auf regelmäßige Updates und Support angewiesen sind, problematisch sein.

StyleCop ist weiterhin ein wertvolles Tool für Teams, die Wert auf sauberen und standardisierten Code legen. Für eine umfassende statische Codeanalyse, insbesondere in Bereichen wie Sicherheit, Wartbarkeit oder Leistung, sollte es jedoch in Kombination mit anderen Tools eingesetzt werden.

FxCop

FxCop war eines der ersten von Microsoft entwickelten statischen Analysetools für verwalteten .NET-Code. Es analysiert kompilierte Assemblys (IL-Code) anstelle von Quellcode und ermöglicht so die Überprüfung anhand der .NET Framework-Designrichtlinien von Microsoft. Im Laufe der Zeit entwickelte es sich zu FxCop Analyzers, einer Reihe von Roslyn-basierten Analyseprogrammen, die in Visual Studio und MSBuild integriert sind und C#- und VB.NET-Code während der Kompilierung analysieren.

Während das ursprüngliche eigenständige FxCop veraltet ist, wird das FxCop-Analysepaket weiterhin häufig verwendet und wurde im Rahmen der modernen .NET-Entwicklung größtenteils in die .NET SDK-Analyseprogramme integriert.

Vorteile

- Entwickelt und gepflegt von Microsoft, gewährleistet tiefe Integration mit Visual Studio und dem .NET SDK

- Analysiert Code zur Build-Zeit mit Roslyn und liefert schnelles Feedback in Echtzeit

- Hilft bei der Durchsetzung von Best Practices, Namenskonventionen, Leistungsvorschlägen und der Einhaltung von Designrichtlinien

- Unterstützt Regelunterdrückung und -anpassung über Regelsätze und Editorkonfiguration

- Einfache Installation über NuGet und Integration in bestehende .NET Core- oder .NET 5+-Projekte

- Umfangreicher Regelsatz für Nutzung, Globalisierung, Zuverlässigkeit, Wartbarkeit und mehr

- Die aktive Entwicklung verlagerte sich nun auf .NET-Analysatorenund sorgt für zukünftige Kontinuität

Einschränkungen und Mängel

Obwohl FxCop-Analysatoren für die Durchsetzung von .NET-Designregeln nützlich sind, gibt es mehrere wichtige Einschränkungen:

- Keine sicherheitsorientierte Analyse

FxCop deckt keine detaillierten Sicherheitslücken, Taint-Tracking oder häufige Schwachstellen wie XSS oder SQL-Injection ab. Zur Gewährleistung der Sicherheit können Tools wie CodeQL, Veracodeden Stärken erforderlich sind. - Eingeschränkte Erweiterbarkeit

Die Erstellung benutzerdefinierter Regeln ist möglich, aber im Vergleich zu anderen Analyse-Frameworks komplex. Unternehmen, die eine benutzerdefinierte Richtliniendurchsetzung anstreben, finden die Entwicklung mit Roslyn Analyzer möglicherweise flexibler. - Veraltete Standalone-Version

Das ursprüngliche FxCop-GUI- und IL-Level-Analysetool wird nicht mehr gepflegt. Legacy-Benutzer müssen auf Roslyn-basierte Analysetools umsteigen, die sich in Verhalten und Umfang unterscheiden. - Nicht für Architektur- oder Abhängigkeitsanalysen konzipiert

FxCop bietet keinen Einblick in die Systemarchitektur, Modulabhängigkeiten oder Schichtverletzungen. Tools wie NDepend sind für diese Anliegen besser geeignet. - Fehlende visuelle Dashboards oder Metriken

FxCop bietet keine native Benutzeroberfläche für Reporting, Trendverfolgung oder teamweite Dashboards. Feedback erfolgt über IDE-Diagnose oder Build-Ausgaben, was die Transparenz für Teams und Manager einschränkt. - Überschneidung mit .NET SDK-Analysatoren

In modernen .NET-Versionen sind viele FxCop-Regeln in die integrierten Analysefunktionen des SDK integriert. Dies kann zu Verwirrung oder Duplizierung führen, wenn die Regelsätze nicht sorgfältig verwaltet werden. - Schlechte Unterstützung für Nicht-MSBuild-Umgebungen

Bei Projekten außerhalb des MSBuild-Ökosystems (z. B. bei Verwendung von Bazel oder benutzerdefinierten Build-Systemen) treten bei der Integration von Regeln im FxCop-Stil Probleme auf.

FxCop (in seiner aktuellen Roslyn-basierten Version) bleibt eine solide, von Microsoft unterstützte Grundlage für die statische Analyse von C#-Projekten, insbesondere für Teams, die standardisierte Programmier- und Designregeln durchsetzen möchten. Es lässt sich jedoch optimal durch zusätzliche Tools für Architekturvalidierung, Sicherheitsscans und visuelles Reporting in Unternehmensszenarien ergänzen.

Statischen Code-Analysator verstärken

Fortify SCA ist eine statische Analyseplattform für Unternehmen, die Sicherheitslücken und Probleme mit der Codequalität in einer Vielzahl von Programmiersprachen, einschließlich C#, erkennt. Sie scannt Quellcode, Konfigurationsdateien und Build-Artefakte, um potenzielle Risiken frühzeitig im Entwicklungszyklus zu identifizieren. Fortify wird aufgrund seiner strengen Compliance- und Sicherheitsstandards häufig in stark regulierten Branchen wie dem Finanz-, Gesundheits- und öffentlichen Sektor eingesetzt.

Vorteile

- Umfassende Sprach- und Framework-Unterstützung, einschließlich vollständiger Abdeckung moderner C#- und .NET-Anwendungen

- Erkennt eine Vielzahl von Sicherheitslücken, darunter Injektionsschwachstellen, unsichere Kryptografie, Authentifizierungsprobleme und mehr

- Bezieht Industriestandards wie CWE, OWASP Top 10 und SANS 25 in seine Schwachstellenkategorisierung ein

- Integrationsunterstützung mit CI/CD-Tools, IDEs (wie Visual Studio) und DevSecOps-Pipelines

- Detaillierte Berichte mit priorisierten Abhilfemaßnahmen

- Bietet Software Security Center (SSC) für Governance, Tracking und Risikomanagement auf Unternehmensebene

- Unterstützt benutzerdefinierte Regelpakete und Konfiguration für domänenspezifische Richtlinien

- Unterstützt durch ein langjähriges Sicherheitsforschungsteam und regelmäßige Regelpaket-Updates

- Beinhaltet Unterstützung sowohl für Cloud-native als auch für ältere .NET-Anwendungen

Einschränkungen und Mängel

Fortify SCA ist zwar leistungsstark, seine Komplexität und sein Unternehmensfokus bringen jedoch gewisse Kompromisse mit sich:

- Hohe Lernkurve

Die Einrichtung, Konfiguration und Optimierung von Fortify kann komplex sein. Für eine effektive Bereitstellung sind oft dedizierte Sicherheitsingenieure oder Berater erforderlich. - Auswirkungen auf die Leistung bei großen Codebasen

Vollständige Scans können zeitaufwändig sein, insbesondere bei großen oder monolithischen Anwendungen. Inkrementelle oder partielle Scans sind verfügbar, erfordern jedoch eine sorgfältige Abstimmung. - Teure Lizenzierung

Fortify gehört zu den teuersten Lösungen auf dem Markt und ist für kleine und mittelgroße Teams oft unerschwinglich. Die Lizenzierung erfolgt in der Regel gestaffelt nach Anwendungsgröße und Anzahl der Benutzerplätze. - Steile Einarbeitung für Entwickler

Entwickler, die mit Sicherheitskonzepten nicht vertraut sind, finden die detaillierten Berichte von Fortify möglicherweise umfangreich und schwer zu interpretieren. Die Integration in IDEs ist hilfreich, aber ohne Schulung fehlt manchmal der Kontext. - Regelpaket-Optimierung erforderlich

Standardregeln können eine große Anzahl von Warnungen oder Fehlalarmen erzeugen. Teams müssen Zeit investieren, um Regeln für projektspezifische Kontexte zu optimieren und umsetzbare Ergebnisse zu erzielen. - Begrenzte Einblicke in die Architektur oder Codequalität

Fortify zeichnet sich zwar durch hervorragende Sicherheitsscans aus, bietet jedoch nur eingeschränkte Einblicke in die Wartbarkeit der Software, die Codekomplexität und die Architekturkonformität. Für eine ganzheitliche Sicht sind oft ergänzende Tools erforderlich. - Herausforderungen bei der Build-Integration

Nicht standardmäßige Build-Umgebungen oder benutzerdefinierte Pipelines erfordern möglicherweise zusätzlichen Aufwand, um Fortify-Scans vollständig in CI/CD-Workflows zu integrieren.

Fortify eignet sich am besten für Unternehmen mit ausgereiften Sicherheitspraktiken, regulierten Umgebungen und komplexen C#-Anwendungen, die umfassende Schwachstellenscans und eine zentrale Risikokontrolle erfordern. Für kleinere Teams oder Projekte, bei denen Geschwindigkeit und Benutzerfreundlichkeit wichtiger sind als umfassende Detailliertheit, bieten einfachere Tools möglicherweise ein besseres Preis-Leistungs-Verhältnis.

Scheckmarx

Checkmarx ist eine führende Enterprise-SAST-Plattform, die Unternehmen hilft, Sicherheitslücken im Quellcode frühzeitig im Entwicklungszyklus zu identifizieren und zu beheben. Sie unterstützt eine breite Palette an Sprachen und Frameworks und bietet umfassende Analysefunktionen für C#- und .NET-Umgebungen, einschließlich ASP.NET, Blazor und älteren .NET Framework-Apps. Checkmarx wurde für die Integration in moderne DevSecOps-Workflows entwickelt und ist in Branchen wie Finanzen, Gesundheitswesen und Verteidigung weit verbreitet.

Vorteile

- Umfassende Unterstützung für C#- und .NET-basierte Projekte, einschließlich vollständiger Syntax-, Semantik- und Flussanalyse

- Erkennt effektiv Schwachstellen wie SQL-Injection, Cross-Site-Scripting, fest codierte Geheimnisse, unsichere Deserialisierung und Authentifizierungsfehler

- Nutzt Datenfluss- und Kontrollflussmodellierung, um eine kontextualisierte Schwachstellenverfolgung zu ermöglichen

- Integriert mit Visual Studio, Azure DevOps, GitHub, GitLab, Jenkins und mehr

- Anpassbare Scan-Richtlinien und Compliance-Mapping (z. B. OWASP Top 10, PCI DSS, HIPAA, DSGVO)

- Enthält eine Anleitung zur Problembehebung mit Beispielen, die Entwicklern hilft, Probleme schneller zu beheben

- Zentralisiertes Dashboard und Reporting für Risikomanagement, Compliance und Auditbereitschaft

- Bietet einen verwalteten Cloud-basierten Scan-Dienst (Checkmarx One) sowie eine Bereitstellung vor Ort

- Unterstützt die Integration mit Software Composition Analysis (SCA)- und Infrastructure as Code (IaC)-Tools

Einschränkungen und Mängel

Trotz seiner Stärken für Unternehmen weist Checkmarx einige Einschränkungen auf, die insbesondere für Teams relevant sind, die mit C# arbeiten:

- Ressourcenintensive und komplexe Einrichtung

Die Erstkonfiguration, einschließlich Regeloptimierung und CI-Integration, kann zeitaufwändig sein. Eine effektive Bereitstellung erfordert häufig Unterstützung durch den Onboarding-Prozess oder den Support des Anbieters. - Falsch-Positive in älteren C#-Codebasen

Ältere oder nicht standardmäßige Codemuster (z. B. mit dynamischer Reflexion oder ADO.NET) können zu einer höheren Rate an falsch positiven Ergebnissen führen, sofern die Scanregeln nicht angepasst werden. - Begrenzte Architektur-/Codequalitätsmetriken

Checkmarx eignet sich zwar hervorragend zum Aufspüren von Sicherheitslücken, bietet aber nur eingeschränkte Einblicke in Wartbarkeit, Modularität und die Einhaltung von Clean-Architecture-Prinzipien. Tools wie NDepend oder ReSharper werden weiterhin zur Qualitätssicherung benötigt. - Hohe Kosten und Unternehmensfokus

Die Lizenzkosten sind erheblich und für kleine Teams oder Startups möglicherweise nicht gut skalierbar. Die Plattform ist in erster Linie auf große Entwicklungsumgebungen und Unternehmen ausgerichtet, bei denen Sicherheit an erster Stelle steht. - Scandauer bei großen C#-Projekten

Tiefe Scanpräzision erhöht die Verarbeitungszeit. Bei monolithischen oder eng gekoppelten Codebasen können Scans Pipelines ohne Optimierung verlangsamen. - Keine tiefe Integration mit einigen .NET-spezifischen Workflows

Im Vergleich zu nativen Microsoft-Tools ist die Integration mit Funktionen wie Analysetools, Nullable-Referenztypen oder laufzeitspezifischen Konfigurationen möglicherweise nicht ausreichend tiefgreifend. - Lernkurve für Entwickler

Für Entwickler, die mit sicherem Coding oder erweiterten Schwachstellentypen nicht vertraut sind, kann es ohne Anleitung oder Schulung schwierig sein, die Berichtsausgabe zu interpretieren.

Checkmarx eignet sich am besten für unternehmensweite .NET/C#-Anwendungen, die eine robuste, automatisierte Schwachstellenerkennung in Entwicklungspipelines erfordern. Obwohl es hinsichtlich Tiefe und Kontrolle leistungsstark ist, kann es für Teams, die einfaches oder statisches Code-Feedback in Echtzeit benötigen, übertrieben oder zu ressourcenintensiv sein.

Statische Veracode-Analyse

Veracode bietet eine Cloud-native Plattform für statische Anwendungssicherheitstests (SAST), die für einfaches Onboarding und Unternehmensführung bekannt ist. Sie wird häufig in Branchen mit strengen Compliance-Anforderungen eingesetzt, beispielsweise im Bank-, Gesundheits- und Versicherungswesen. Für C#-Entwickler und .NET-Teams unterstützt Veracode die Analyse von Web- und Desktop-Anwendungen, einschließlich ASP.NET Core, Blazor und älteren .NET Framework-Projekten.

Vorteile

- Vollständige Unterstützung für moderne und ältere C#-Codebasen, einschließlich .NET Core und .NET 6+

- Erkennt eine breite Palette von Schwachstellen, darunter Injektionen, kryptografische Fehler, unsichere APIs und Probleme mit der Geschäftslogik

- Keine lokale Infrastruktur erforderlich, da die Architektur vollständig Cloud-basiert ist

- Einfaches Upload- und Scan-Modell mit vorkompilierten Binärdateien (DLLs, EXEs usw.)

- Entspricht OWASP Top 10, CWE, SANS 25 und branchenspezifischen Vorschriften

- Unterstützt richtliniengesteuerte Entwicklung mit automatischer Durchsetzung sicherer Codierungspraktiken

- Integriert mit Visual Studio, Azure DevOps, Jenkins, GitHub, GitLab und anderen CI/CD-Plattformen

- Bietet klare Anleitungen zur Behebung, CWE-Links und Empfehlungen zur Fehlerbehebung

- Bietet Analyse-Dashboards und zentralisierte Risikoberichte für Compliance und Audit-Tracking

- Unterstützt durch Sicherheitsforschung und regelmäßige Regelpaket-Updates

Einschränkungen und Mängel

Veracode bietet zwar eine starke Sicherheitsanalyse für C#, bringt aber einige architektonische und praktische Kompromisse mit sich:

- Vorkompiliertes Binärscanning begrenzt den Kontext auf Quellcodeebene

Da Veracode mit kompiliertem Code arbeitet, fehlt die Transparenz einiger Konstrukte aus der Entwicklungszeit, wie z. B. auskommentierter unsicherer Code, Codekommentare oder feingranulare Kontrollflussbedingungen. Entwickler müssen ihre Apps vor dem Hochladen kompilieren. - Keine Unterstützung für Echtzeit-Feedback auf IDE-Basis

Im Gegensatz zu Tools wie Roslyn Analyzers oder ReSharper bietet Veracode während der Entwicklung keine Inline- oder interaktiven Warnungen. Schwachstellen werden erst nach dem Erstellen und Hochladen der Binärdatei erkannt. - Langsamere Feedbackschleifen in CI/CD

Obwohl in viele Pipelines integriert, kann das Hochladen von Binärdateien und das Warten auf Analyseergebnisse schnelle Iterationen oder testgesteuerte Workflows verlangsamen. Ohne Optimierung nicht für enge Entwicklungszyklen geeignet. - Eingeschränkte statische Codequalität oder Stildurchsetzung

Veracode konzentriert sich auf Sicherheitslücken und nicht auf allgemeine Codequalität, Architekturvalidierung oder Formatierung. Für eine vollständige Abdeckung müssen Teams es häufig mit Tools wie StyleCop, NDepend oder entsprechenden ESLint-Tools kombinieren. - Preise auf Unternehmensebene

Für kleinere Teams sind die Kosten in der Regel unerschwinglich. Die Plattform ist für mittlere bis große Unternehmen konzipiert, die über das Budget und die Prozesse verfügen, um eine sicherheitsorientierte Entwicklung zu unterstützen. - Fehlende Regelanpassung

Im Vergleich zu Open-Source- oder lokal gehosteten Tools bietet Veracode nur eingeschränkte Möglichkeiten, neue Erkennungsregeln für proprietäre Codierungsmuster oder Nischen-C#-APIs anzupassen oder zu erstellen.

Veracode ist eine solide Lösung für Unternehmen, die einen cloudbasierten, standardmäßig sicheren Ansatz für statische Analysen mit Governance- und Audit-Funktionen suchen. Teams, die sofortiges Entwicklerfeedback oder Kontrolle auf Quellcodeebene benötigen, finden die Plattform jedoch möglicherweise weniger reaktionsschnell als IDE-integrierte oder Open-Source-Alternativen.

Klowerk

Klocwork, entwickelt von Perforce, ist ein Tool für statische Anwendungssicherheitstests (SAST), das für die Entwicklung hochsicherer Software entwickelt wurde. Es unterstützt eine Vielzahl von Sprachen, darunter C#, C++, Java, Python und JavaScript, und wird häufig in regulierten und sicherheitskritischen Branchen wie der Automobilindustrie, der Luft- und Raumfahrt, der Verteidigung und dem Gesundheitswesen eingesetzt.

Für C#-Teams bietet Klocwork eine leistungsstarke Möglichkeit, Sicherheitslücken, Codefehler und Wartbarkeitsprobleme frühzeitig im Entwicklungszyklus zu erkennen.

Vorteile

- Unterstützt moderne C#-Standards und die Integration mit Visual Studio und MSBuild

- Erkennt Pufferüberläufe, Nullreferenzausnahmen, Injektionsschwachstellen, Parallelitätsprobleme und Logikdefekte

- Starker Fokus auf Sicherheitskonformität, bietet integrierte Regelsätze für die Standards OWASP Top 10, CWE, MISRA und CERT

- Bietet inkrementelle Analyse mit Just-in-Time-Feedback bei Codeänderungen, was hilft, Regressionen zu vermeiden

- Kompatibel mit großen, komplexen C#-Codebasen ohne Leistungseinbußen

- Integriert sich mit CI/CD-Pipelines, einschließlich Jenkins, GitHub Actions, Azure DevOps und mehr

- Angebote Rückverfolgbarkeit des Fehlerflusses und eine gründliche Diagnose, um die Grundursachen zu verstehen

- Enthält ein Desktop-Plugin für Entwickler und serverbasiertes Reporting für Manager und Qualitätssicherung

- Skalierbar für verteilte Teams, die an monolithischen oder Microservice-basierten Systemen arbeiten

- Ermöglicht sicherheitsorientierte Entwicklung in DevSecOps- und Agile-Umgebungen

Einschränkungen und Mängel

Obwohl Klocwork unternehmensreif ist, gibt es einige Herausforderungen und Bereiche, die die Einführung oder Benutzerfreundlichkeit beeinträchtigen können, insbesondere für kleinere oder weniger regulierte Entwicklungsteams:

- Komplexe Konfiguration und steile Lernkurve

Die Ersteinrichtung und Feinabstimmung von Analyseregeln kann viel Zeit und Fachwissen erfordern. Teams müssen oft Zeit für Schulungen einplanen oder spezielle Sicherheitsingenieure hinzuziehen. - Größerer Platzbedarf im Vergleich zu leichten Analysatoren

Klocwork verbraucht mehr Ressourcen als einfache Tools wie Roslyn oder StyleCop, was CI-Pipelines oder Entwicklungsumgebungen auf Maschinen mit niedrigeren Spezifikationen verlangsamen kann. - Standardmäßig nicht entwicklerfreundlich

Obwohl Plugins verfügbar sind, kann die UX für Entwickler im Vergleich zu modernen, in die IDE integrierten Tools weniger intuitiv sein. Die Interpretation einiger Ergebnisse erfordert möglicherweise Expertenwissen. - Hohe Kosten und Unternehmenspositionierung

Die Lizenzierung ist für mittlere bis große Unternehmen erschwinglich. Für kleine Teams oder Open-Source-Projekte ist sie möglicherweise unerschwinglich. - Eingeschränkte Open-Source-Community und Erweiterbarkeit

Im Gegensatz zu Analyseprogrammen, die von Community-Ökosystemen unterstützt werden (z. B. ESLint, Roslyn), ist Klocwork proprietär und bietet weniger Flexibilität beim Erweitern oder Schreiben benutzerdefinierter Regeln ohne Unterstützung des Anbieters. - Benutzeroberfläche und Berichtserfahrung

Die Benutzeroberfläche zum Melden und Einstufen von Problemen ist zwar funktional, aber veraltet. Einige Teams berichten von Problemen mit der Benutzerfreundlichkeit bei einer großen Anzahl von Befunden.

Klocwork eignet sich gut für unternehmens- oder geschäftskritische C#-Entwicklungsumgebungen, die Compliance, sicheren Code und formale Fehlerverfolgung erfordern. Es ist jedoch möglicherweise nicht für kleinere Agile-Teams oder Organisationen geeignet, die schnelles, entwicklerfreundliches Feedback und flexible Tools benötigen.

Semgrep

Semgrep ist ein Open-Source-Tool für statische Analysen, das von r2c (ReturnToCorp) entwickelt wurde. Es legt Wert auf Einfachheit, Geschwindigkeit und regelbasiertes Scannen in vielen Sprachen, darunter auch C#. Es ist besonders bei Sicherheitsingenieuren und DevSecOps-Teams beliebt, da es Mustererkennungsfunktionen bietet und sowohl Sicherheitsprobleme als auch Probleme mit der Codequalität mithilfe anpassbarer Regeln erkennt.

Semgrep unterstützt C# sowohl auf Community- als auch auf kommerzieller Ebene und bietet Cloud- und selbstgehostete Bereitstellungsmodelle.

Vorteile

- Leichtgewichtiger und schneller CLI-basierter Analysator mit Unterstützung für moderne C#-Syntax

- Leicht zu schreibende und verständliche YAML-basierte Regeln ermöglichen benutzerdefinierte Muster, die speziell auf die Codierungspraktiken einer Organisation zugeschnitten sind

- Gut geeignet für DevSecOps-Pipelines aufgrund schneller Ausführung und CI/CD-Integration mit GitHub Actions, GitLab CI, Azure DevOps und anderen

- Integrierte Regelbibliotheken für Sicherheit, Wartbarkeit und Leistung (einschließlich OWASP Top 10, SANS 25 und mehr)

- Starke Unterstützung für die Verschiebung der Sicherheit nach links, Erkennung von Problemen vor der Zusammenführung oder Bereitstellung

- Funktioniert gut für die Durchsetzung sicherer Muster und bewährter Methoden in gemeinsam genutzten Codebasen

- Die Cloud-Plattform (Semgrep Cloud Platform) umfasst Dashboards, PR-Kommentare, Prüfprotokolle und teambasierte Regeldurchsetzung

- Erweiterbar mit Semgrep Supply Chain und Semgrep Secrets für eine umfassendere Anwendungssicherheit

- Lebendige Community und ständig wachsendes offenes Regelregister

- Kostenlose Stufe mit großzügigen Limits und ohne Einstiegsbarrieren für kleine Teams verfügbar

Einschränkungen und Mängel

Trotz seiner Flexibilität und Geschwindigkeit weist Semgrep bei der Anwendung auf C#-Code erhebliche Einschränkungen auf, insbesondere bei tiefen statischen Analyseaufgaben:

- Teilweise Sprachunterstützung für C#

Im Vergleich zur ausgereiften Unterstützung für JavaScript, Python oder Go befindet sich die C#-Unterstützung von Semgrep noch in der Entwicklung. Fortgeschrittene C#-Funktionen wie LINQ, asynchrone/wartende Flows, Generika oder komplexe Ausdrucksbäume werden möglicherweise nicht vollständig analysiert oder verstanden. - Keine tiefgehende Datenflussanalyse

Semgrep zeichnet sich durch syntaktisches und semantisches Matching aus, verfügt jedoch nicht über erweiterte Kontrollfluss- und Taint-Analysen, die Tools wie Coverity, Klocwork oder CodeQL bieten. Dies kann die Fähigkeit einschränken, Schwachstellen zu erkennen, die sich über mehrere Dateien oder Methodenaufrufe erstrecken. - Eingeschränkte IDE-Integration

Im Gegensatz zu Roslyn-basierten Analyseprogrammen oder ReSharper bietet Semgrep standardmäßig keine Inline-Diagnose in Visual Studio oder Rider. Entwickler müssen sich auf CI-Feedback verlassen oder Semgrep als manuelles Scan-Tool verwenden, sofern keine benutzerdefinierten Integrationen erstellt werden. - Keine Visualisierung oder Architekturanalyse

Es gibt keine Unterstützung für Abhängigkeitsdiagramme, Codemetriken oder Architekturvalidierungsfunktionen, die von Unternehmensteams häufig benötigt werden. - Steile Lernkurve für die Regelerstellung

Während grundlegende Regeln leicht zu schreiben sind, erfordert das Erstellen zuverlässiger, störungsfreier Muster für große C#-Codebasen möglicherweise detaillierte Kenntnisse der abstrakten Syntaxbaumstruktur und der internen Abläufe der Sprache von Semgrep. - Effektiver in Sicherheits-Workflows als allgemeine Qualitätsdurchsetzung

Die Stärken von Semgrep liegen in der Sicherheitsüberprüfung und der Einhaltung von Richtlinien. Es bietet nicht so viele Funktionen zur Durchsetzung von Stilkonventionen oder zur Überprüfung der zyklomatischen Komplexität wie Tools wie NDepend oder StyleCop.

Semgrep ist eine ausgezeichnete Wahl für moderne Teams, die DevSecOps-Praktiken anwenden und anpassbares, schnelles und kollaboratives Scannen benötigen. Für die C#-Entwicklung eignet es sich am besten als Teil einer Multitool-Strategie und nicht als vollständiger Ersatz für Deep Analyzer oder IDE-native Lösungen.

CodeQL

CodeQL, entwickelt von GitHub (jetzt Teil von Microsoft), ist eine semantische Codeanalyse-Engine, die die Abfrage von Quellcode wie Daten ermöglicht. Sie erstellt eine relationale Datenbank aus der Codebasis und ermöglicht es Benutzern, Abfragen zu schreiben, um Sicherheitslücken, Leistungsprobleme und Programmierfehler zu erkennen. Als Teil von GitHub Advanced Security (GHAS) spielt CodeQL eine zentrale Rolle bei der groß angelegten Schwachstellensuche, insbesondere für Open Source.

C# gehört zu den offiziell unterstützten Sprachen und GitHub hat seine Unterstützung für .NET-basierte Ökosysteme erweitert.

Vorteile

- Aktiviert tiefe semantische Analyse von C#-Code, Modellierung von Kontroll- und Datenflüssen zur Erkennung komplexer, mehrstufiger Schwachstellen

- Funktioniert mit GitHub-nativen Workflows und bietet eine nahtlose Integration in Pull Requests, Push-Ereignisse und geplante Sicherheitsscans

- Kann schwer zu findende Probleme wie unsichere Deserialisierung, nicht validierte Eingaben, Pfaddurchquerung und Injektionsmuster erkennen

- Unterstützt durch GitHubs wachsende Abfragebibliotheken, einschließlich OWASP Top 10 und CWE-konformen Regeln

- Bietet volle Kontrolle zum Schreiben benutzerdefinierter CodeQL-Abfragen mithilfe einer speziellen Sprache basierend auf Datalog

- Starkes Bewusstsein für Versionskontrolle, kann Änderungen über Zweige und PRs hinweg verfolgen

- Geeignet für große Codebasen und Multi-Repo-Organisationen dank GitHub Actions-basierter Skalierung

- Open-Source-Abfragepakete ermöglichen die Wiederverwendung und Weitergabe von von der Community entwickelten Sicherheitsüberprüfungen

- Ermöglicht Sicherheitsforschern die Überprüfung historischer Codes und Schwachstellenprüfungen

- Das GitHub-Sicherheitsteam verwendet CodeQL intern für die globale CVE-Suche und ist damit in Anwendungsfällen mit hoher Auswirkung praxiserprobt.

Einschränkungen und Mängel

Obwohl CodeQL eines der leistungsstärksten verfügbaren Tools für tiefgehende statische Analysen ist, weist es bei der Anwendung auf C# in der täglichen Entwicklung einige Einschränkungen auf:

- Steile Lernkurve für benutzerdefinierte Regeln

Das Schreiben benutzerdefinierter Abfragen erfordert Kenntnisse der CodeQL-Abfragesprache, die über eine einzigartige Syntax und ein einzigartiges semantisches Modell verfügt. Die meisten Entwickler benötigen spezielle Schulungen oder Zeit, um produktiv zu werden. - Erfordert Bauvorschriftendatenbanken

Bevor eine Abfrage ausgeführt werden kann, muss der Code kompiliert und in eine CodeQL-Datenbank transformiert werden. Dieser Schritt erhöht die Komplexität und den Zeitaufwand von CI-Pipelines, insbesondere bei großen oder sich häufig ändernden Repositories. - Begrenzt durch Quellsprachenabdeckung und Werkzeuge

Obwohl C# unterstützt wird, hinkt es in Bezug auf vorgefertigte Regeln und Abfragequalität möglicherweise den primären Zielsprachen von CodeQL wie Java, JavaScript und Python hinterher. Auch die Modellierung einiger erweiterter .NET-spezifischer Verhaltensweisen (z. B. Reflexion, Laufzeitcodegenerierung) kann schwierig sein. - Nicht geeignet für Stil- oder Formatierungsregeln

CodeQL ist nicht darauf ausgelegt, Stilrichtlinien oder Codeformatierung durchzusetzen. Es konzentriert sich ausschließlich auf logische, semantische und sicherheitsbasierte Muster. - Fehlende IDE-Unterstützung

Es gibt keine direkte Integration mit Visual Studio oder Rider, daher müssen sich Entwickler auf CI/CD-Feedback verlassen oder CLI-Tools manuell verwenden. - Für alle Funktionen ist eine Enterprise-Lizenz erforderlich

GitHub Advanced Security (GHAS), das den verwalteten CodeQL-Dienst bereitstellt, ist nur für GitHub Enterprise Cloud- und Server-Kunden verfügbar. Dies schränkt die Nutzung für Teams ein, die GitHub nicht verwenden. - Begrenzter Wert für kleinere Projekte

Für einfache C#-Apps oder Teams, die schnelle Ergebnisse erzielen möchten, überwiegen möglicherweise die Einrichtung und Komplexität von CodeQL die Vorteile im Vergleich zu einfachen Tools wie Roslyn oder ReSharper.

CodeQL eignet sich hervorragend für Organisationen, die Wert auf Sicherheit legen und bereit sind, in die Entwicklung benutzerdefinierter Abfragesätze und Workflows zu investieren. Es eignet sich ideal für C#-Projekte mit hohen Compliance-Anforderungen, mehreren Mitwirkenden und einer ausgereiften DevSecOps-Kultur. Für andere eignet es sich am besten als ergänzende Ebene zu herkömmlichen Analysetools.

Aikido

Aikido Security ist ein neuerer Anbieter im Bereich Anwendungssicherheit und bietet entwicklerfreundliche SAST-, SCA- und Secret-Scanning-Funktionen auf einer einheitlichen Plattform. Es ist auf Einfachheit und Geschwindigkeit ausgelegt und zielt auf moderne Entwicklungsabläufe mit sofort einsatzbereiter Integration für gängige Plattformen wie GitHub, GitLab, Bitbucket und Azure DevOps ab.

Obwohl es sich nicht um einen traditionellen tiefen statischen Code-Analysator wie ReSharper oder CodeQL handelt, unterstützt Aikido C#- und .NET-Projekte und bietet wertvolle Erkenntnisse, insbesondere in den Bereichen Sicherheitslücken und Abhängigkeitsrisiken.

Vorteile

- Leichtgewichtig und einfach in CI/CD-Workflows für GitHub, GitLab, Bitbucket und Azure zu integrieren

- Bietet integriertes Scannen für SAST, SCA (Software Composition Analysis) und Geheimnisse auf einer Plattform

- Unterstützt C# mit gängigen Mustern zur Erkennung von Schwachstellen wie fest codierten Geheimnissen, SQL-Injection und unsicheren Abhängigkeiten

- Saubere, moderne Benutzeroberfläche, die eher für Entwickler und DevOps-Teams als für Sicherheitsexperten entwickelt wurde

- Kontextbezogene Problem-Triage und Risikopriorisierung helfen, Alarmmüdigkeit zu vermeiden

- Ermöglicht richtlinienbasierte Kontrollen, z. B. Blockieren von Zusammenführungen, wenn kritische Probleme gefunden werden

- Keine Einrichtung für die Regelkonfiguration erforderlich, mit automatischer Erkennung von Projekten und Sprachen

- Kostenlose Stufe für kleine Teams und Open-Source-Mitwirkende verfügbar

- Schnelle Scanzeiten mit umsetzbaren Ergebnissen in Pull Requests

- Unternehmenskultur, in der Sicherheit an erster Stelle steht, mit Einhaltung der DSGVO und ISO 27001

Einschränkungen und Mängel

Obwohl Aikido eine beeindruckende DevSecOps-Plattform für moderne Teams ist, weist sie Einschränkungen für diejenigen auf, die nach tiefgehenden statischen Analysen oder erweiterten Code-Inspektionen speziell für C# suchen:

- Begrenzte Regeltiefe für komplexe C#-Codemuster

Aikido konzentriert sich mehr auf Sicherheitsscans als auf die Codequalität und lässt viele der logischen oder leistungsbezogenen Prüfungen vermissen, die Tools wie NDepend oder ReSharper bieten. - Nicht ideal zum Erkennen struktureller Designfehler oder für Refactoring-Vorschläge

Es werden keine Probleme im Zusammenhang mit dem Missbrauch von Objektmodellen, zirkulären Abhängigkeiten oder Architektur-Smells erkannt, die bei Unternehmensanwendungen häufig auftreten. - Fehlende Unterstützung für die Erstellung benutzerdefinierter Regeln oder eine fein abgestimmte Konfiguration

Anders als bei CodeQL- oder Roslyn-Analysatoren können Benutzer weder eigene statische Regeln definieren noch die Erkennungslogik einfach erweitern. - Keine Visual Studio- oder IDE-Integration

Alle Ergebnisse werden über die Weboberfläche oder über Pull-Request-Kommentare angezeigt. Entwickler, die an IDE-basiertes Linting gewöhnt sind, könnten dies als störend empfinden. - Primär auf Git-basierten Workflows aufgebaut

Teams, die eine zentrale Quellcodeverwaltung oder ältere Bereitstellungsmodelle verwenden, profitieren möglicherweise nicht von den Automatisierungsfunktionen. - Das Scannen erfolgt meist in CI, nicht während der lokalen Entwicklung

Es gibt keine nativen Tools für Pre-Commit-Hooks oder Live-Code-Feedback innerhalb des Entwickler-Workflows.

Aikido eignet sich am besten für sicherheitsbewusste, Cloud-native Teams, die mit C# in modernen CI/CD-Pipelines arbeiten. Es liefert schnelle Einblicke und deckt häufige Schwachstellen und Geheimnisse gut ab. Für Teams, die Architekturanalysen, flexible Regeln oder erweiterte Qualitätssicherung benötigen, sollte es jedoch durch traditionelle Code-Analysatoren ergänzt werden.

DeepSource

DeepSource ist eine automatisierte Codeüberprüfungsplattform, die statische Analysen, Fehlererkennung, Sicherheitsscans und Codeformatierung in mehreren Sprachen bietet. Obwohl DeepSource Sprachen wie Python, Go und JavaScript bereits besser unterstützt, hat es seine Unterstützung schrittweise auf C#- und .NET-Ökosysteme ausgeweitet, um Entwicklern dabei zu helfen, saubere, sichere und wartungsfreundliche Codebasen zu pflegen.

Es lässt sich in Versionskontrollplattformen wie GitHub, GitLab und Bitbucket integrieren, um bei jedem Commit und Pull Request eine statische Analyse durchzuführen.

Vorteile

- Sofort einsatzbereite Unterstützung für statische Analysen in C# mit Schwerpunkt auf Leistung, Fehlerrisiken, Anti-Patterns und Sicherheitslücken

- Nahtlose Integration mit GitHub, GitLab und Bitbucket für Echtzeit-Feedback zu Pull-Anfragen

- Bietet Autofix-Vorschläge zur schnelleren Lösung häufiger Codeprobleme

- Einheitliches Dashboard für Einblicke in die Codeintegrität über alle Repositories und Teams hinweg

- Leichtgewichtiges Onboarding ohne Konfiguration mit automatischer Erkennung der Codestruktur

- Enthält Kennzahlen wie Code-Churn, Duplizierung und Abdeckungstrends

- Bietet schnelle Einblicke in Codequalitätsregressionen über Zeit und Zweige hinweg

- Unterstützt Ignorierregeln, Unterdrückung und Schweregrad-Tuning für eine bessere Rauschkontrolle

- Die Web-Benutzeroberfläche ist intuitiv und sowohl für Entwickler als auch für technische Leiter geeignet

- Zu den Enterprise-Funktionen gehören teambasierte Berechtigungen und Compliance-Dashboards

Einschränkungen und Mängel

Obwohl DeepSource eine schnell wachsende Plattform ist, weist sie mehrere Nachteile auf, wenn sie speziell für C#-Projekte in der Unternehmens- oder Großentwicklung:

- Die C#-Unterstützung ist weniger ausgereift als die für Python oder JavaScript

DeepSource verfügt nicht über die Tiefe und Breite statischer Regeln, die in Tools wie Roslyn, ReSharper oder NDepend zu finden sind, insbesondere bei komplexen .NET-Anwendungsmustern. - Eingeschränkte Regelanpassung

Benutzer können keine benutzerdefinierten statischen Analyseregeln mithilfe einer domänenspezifischen Sprache definieren oder Regelsätze über das hinaus erweitern, was nativ unterstützt wird. - Keine Integration mit Visual Studio

Entwickler, die in IDEs wie Visual Studio oder Rider arbeiten, müssen sich auf CI-basiertes Feedback verlassen oder die Ergebnisse manuell in der DeepSource-Web-Benutzeroberfläche überprüfen. - Konzentriert sich auf Probleme auf Codeebene, deckt jedoch keine Analyse auf Architekturebene oder Optimierung der Codestruktur ab.

- Keine Unterstützung für erweiterte Flussanalyse oder Datenverfolgung

Dies macht es weniger effektiv beim Erkennen mehrzeiliger Schwachstellen oder komplexer Fehler in der Sicherheitslogik. - Premiumfunktionen sind hinter Enterprise-Plänen gesperrt

Für Funktionen wie Verlaufsverfolgung, Compliance-Berichte oder Richtliniendurchsetzung sind höherstufige Lizenzen erforderlich. - Vorwiegend Cloud-basiert, mit eingeschränkten On-Premise-Optionen für stark regulierte Umgebungen

DeepSource ist eine hervorragende Option für kleine bis mittelgroße C#-Teams, die eine schnelle und automatische statische Analyse ohne aufwändige Konfiguration wünschen. Es funktioniert optimal in Git-basierten CI-Workflows und ergänzt herkömmliche Code-Linter. Für Enterprise-Projekte oder Teams, die Einblicke in die Architektur und umfassende Unterstützung der internen .NET-Funktionen benötigen, muss DeepSource möglicherweise mit anderen spezialisierten Analysetools kombiniert werden.

Schließen#

Infer# ist ein von Microsoft Research entwickeltes statisches Analysetool für C#, das auf dem Infer-Framework von Facebook basiert. Es konzentriert sich auf die interprozedurale Analyse und ermöglicht so die Erkennung komplexer Fehler wie Null-Dereferenzierungen, Ressourcenlecks, Race Conditions und Speicherprobleme über Methodengrenzen hinweg. Infer# soll Entwicklern helfen, tiefgreifende semantische Fehler zu erkennen, die herkömmlichen Lintern normalerweise entgehen oder erst zur Laufzeit auftreten.

Es funktioniert, indem die .NET Intermediate Language (IL) in eine interne Darstellung konvertiert und dann eine erweiterte formale Verifizierungsanalyse durchgeführt wird.

Vorteile

- Basierend auf der Infer-Engine von Facebook, die für die erweiterte statische Analyse von mobilem und serverseitigem Code weithin anerkannt ist

- Führt interprozedurale und symbolische Analysen durch und erkennt Probleme, die sich über mehrere Methoden oder Klassen erstrecken

- Besonders nützlich zum Identifizieren von Nullzeiger-Dereferenzierungen, Speicherlecks und Parallelitätsproblemen

- Kann Schlussfolgerungen zur .NET Intermediate Language (IL) ziehen und ermöglicht so Analysen in allen von .NET unterstützten Sprachen

- Aktiv entwickelt von Microsoft Research mit einer starken akademischen Grundlage

- Open Source, mit freizügiger Lizenzierung für den Einsatz in Unternehmen oder zu akademischen Zwecken

- Integration mit MSBuild und CI-Pipelines zur automatischen Analyse möglich

- Nützlich in Forschungsumgebungen, bei sicheren Kodierungsprüfungen oder als Teil formaler Verifizierungsabläufe

- Erkennt potenzielle Laufzeitabstürze und Logikfehler, die mit Standardtools nur schwer zu erkennen sind

Einschränkungen und Mängel

Obwohl Infer# in seinem Umfang leistungsstark ist, weist es mehrere Mängel auf, die seine Verwendbarkeit für allgemeine Entwicklungsabläufe einschränken:

- Kein voll funktionsfähiger statischer Analysator für allgemeinen Codestil, Design oder Wartbarkeit

Infer# konzentriert sich eng auf die Fehlererkennung und bietet keine Codequalitätsmetriken, Komplexitätsanalysen oder architektonischen Einblicke wie NDepend oder ReSharper. - Keine Integration mit Visual Studio oder IDEs

Die gesamte Interaktion erfolgt über die Befehlszeile. Es ist nicht für Entwickler geeignet, die Feedback oder automatische Korrekturen im Editor erwarten. - Hohe technische Eintrittsbarriere

Erfordert Kenntnisse in IL, Befehlszeilenoperationen und möglicherweise eine gewisse Vertrautheit mit formalen Methoden zur Interpretation bestimmter Ausgaben. - Spärliche Dokumentation und Community-Support

Im Vergleich zu Tools wie Roslyn-Analysatoren oder SonarQube fehlen Infer# ausführliche Tutorials, Beispiele oder aktive Foren zur Fehlerbehebung. - Wird nicht aktiv für den breiten Produktionseinsatz gepflegt

Es handelt sich um ein Forschungsprojekt von Microsoft. Das bedeutet, dass es möglicherweise keine regelmäßigen Updates oder produktionsgerechten Support erhält. - Kein SCA-Scanning (Abhängigkeitsscanning) oder sicherheitsspezifische Regeln

Es kann keine veralteten Pakete, unsichere API-Nutzung oder andere oberflächliche Sicherheitsbedenken erkennen. - Bedenken hinsichtlich der Skalierbarkeit bei großen Unternehmensprojekten

Bei großen Codebasen kann die Analyse langsam sein und erhebliche Systemressourcen verbrauchen.

Infer# eignet sich am besten für Teams, die formale Fehlererkennung priorisieren, forschungsintensive Umgebungen oder Audits, bei denen eine tiefe pfadsensitive Analyse erforderlich ist. Es ist keine schlüsselfertige Lösung für die alltägliche statische Analyse in der typischen C#-Entwicklung im Unternehmen, dient aber als leistungsstarkes ergänzendes Tool in sicheren oder sicherheitskritischen Entwicklungskontexten.

Puma Scan

Puma Scan ist ein statisches Analysetool zur Identifizierung von Sicherheitslücken in .NET- und C#-Anwendungen, insbesondere im Zusammenhang mit sicheren Programmierpraktiken und Compliance. Es wurde mit einem starken Fokus auf die Kategorien OWASP Top 10 und CWE (Common Weakness Enumeration) entwickelt und ist daher bei sicherheitsbewussten .NET-Teams beliebt.

Das Tool ist in zwei Hauptformen verfügbar: Puma Scan Community Edition, die in Visual Studio integriert ist, und Puma Scan Professional, das Unternehmensfunktionen wie CI/CD-Integration, Regelanpassung und zentrales Reporting hinzufügt.

Vorteile

- Maßgeschneidert für .NET- und C#-Sicherheitsscans, mit einem Regelsatz, der an den OWASP- und CWE-Standards ausgerichtet ist

- Lässt sich direkt in Visual Studio integrieren und gibt Entwicklern unmittelbares Feedback während der Codierung

- Bietet eine Codeflussanalyse, die den Fluss nicht vertrauenswürdiger Eingaben durch den Code nachverfolgen und Probleme wie XSS, SQL-Injection, Befehlsinjection usw. erkennen kann.

- Die Professional Edition unterstützt die CI/CD-Pipeline-Integration und ist für DevSecOps-Praktiken geeignet.

- Generiert detaillierte Berichte, einschließlich Schwachstellenkategorien, Schweregraden und Anleitungen zur Behebung

- Für proprietäre Codemuster können benutzerdefinierte Regeln hinzugefügt werden (nur Professional)

- Hilft Teams, sichere Codierungsrichtlinien frühzeitig im SDLC durchzusetzen

- Entwickelt, um die Anforderungen an einen sicheren Entwicklungslebenszyklus für regulierte Branchen zu ergänzen

- Betreut von Secure Development Solutions, mit laufenden Regelsatz-Updates

Einschränkungen und Mängel

Puma Scan bietet zwar eine leistungsstarke C#-Sicherheitsanalyse, weist jedoch einige bemerkenswerte Einschränkungen auf, insbesondere im Vergleich zu umfassenderen Plattformen für statische Analysen:

- Der Fokus liegt ausschließlich auf der Sicherheit

Puma Scan bietet keine Analyse für Leistungsprobleme, Wartbarkeit, Code-Smells oder Designfehler. Es ist kein allgemeiner statischer Analysator. - Die Community-Edition ist begrenzt

Es fehlen CI/CD-Integration, Team-Reporting, benutzerdefinierte Regeln und Support. Für den Einsatz in Unternehmen ist nur die Professional Edition geeignet, für die möglicherweise zusätzliche Lizenzen erforderlich sind. - Die Regelsatzbreite ist geringer als große Plattformen wie Fortify, Checkmarx oder Veracode.

Puma Scan übersieht möglicherweise Schwachstellen, die eine erweiterte Taint-Verfolgung oder kontextbezogenes Scannen erfordern. - Keine Visualisierung oder architektonischen Einblicke

Im Gegensatz zu Tools wie NDepend bietet Puma Scan keine Aufrufdiagramme, Abhängigkeitskarten oder Codestrukturanalysen. - Fehlende Unterstützung für SAST in mehreren Sprachen

Puma Scan konzentriert sich ausschließlich auf C#, was bedeutet, dass es nicht ideal für polyglotte Codebasen oder Full-Stack-Teams ist, die JavaScript-, Java- oder Python-Scans benötigen. - Updates und Community sind kleiner

Im Vergleich zu sicherheitsorientierten Ökosystemen wie Snyk oder GitHubs CodeQL verfügt Puma Scan über eine eingeschränktere Benutzerbasis und Community-Unterstützung.

Puma Scan eignet sich optimal für C#-Entwicklungsteams, die Sicherheit in den Vordergrund stellen und die Schwachstellenerkennung und den sicheren Code in ihre täglichen Arbeitsabläufe integrieren möchten. Besonders wertvoll kann es in Compliance-sensiblen Branchen wie dem Finanz- oder Gesundheitswesen sein. Teams, die jedoch eine umfassendere Analyse oder breitere Sprachunterstützung benötigen, sollten Puma Scan möglicherweise mit ergänzenden Tools kombinieren.

Sicherheitscode scannen

Security Code Scan (SCS) ist ein kostenloses und quelloffenes, auf Roslyn basierendes statisches Analysetool zur Identifizierung von Sicherheitslücken in C#- und .NET-Anwendungen. Es lässt sich über Visual Studio und MSBuild direkt in die Build-Pipeline und den Entwickler-Workflow integrieren und konzentriert sich hauptsächlich auf die Erkennung unsicherer Codemuster, insbesondere solcher, die in den OWASP Top 10- und CWE-Standards gekennzeichnet sind.

SCS ist besonders wertvoll für Entwickler, die während der Entwicklung unkompliziertes, sicherheitsorientiertes Feedback wünschen, ohne dass eine komplexe Einrichtung oder umfangreiche Lizenzierung erforderlich ist.

Vorteile

- Erstellt mit der Roslyn-Compiler-Plattform, wodurch es hochgradig kompatibel mit dem .NET-Ökosystem ist

- Nahtlose Integration mit Visual Studio und MSBuild, die Echtzeiterkennung und Feedback ermöglicht

- Zielt auf häufige Schwachstellen ab, wie beispielsweise:

- SQL Injection

- XSS (Cross-Site-Scripting)

- Fest codierte Anmeldeinformationen

- Unsichere Deserialisierung

- Befehlsinjektion

- Leicht und schnell; beeinträchtigt die Build-Leistung nicht wesentlich

- Kann über NuGet oder GitHub Actions zu CI/CD-Pipelines für automatisiertes Scannen hinzugefügt werden

- Häufige Updates und ein aktives GitHub-Repository

- Guter Ausgangspunkt für sichere Entwicklungspraktiken in C#-Projekten

- Unterstützt die Ausgabe im SARIF-Format und ist somit mit Sicherheits-Dashboards und -Aggregatoren kompatibel

Einschränkungen und Mängel

Trotz seines großen Nutzens für C#-Entwickler weist Security Code Scan mehrere Einschränkungen auf, die seine Eignung in größeren oder stärker regulierten Umgebungen beeinträchtigen:

- Begrenzter Fokus

Es sucht nur nach Sicherheitslücken. Probleme mit der Codequalität, Leistungsengpässe oder Architekturverletzungen werden nicht erkannt. - Grundlegende Schwachstellenerkennung

SCS erkennt zwar häufige Fehler, es fehlt jedoch an fortgeschrittenen Taint-Trackingtief interprozedurale Analyseund Datenflussmodellierung in Tools der Unternehmensklasse wie Fortify oder CodeQL zu finden. - Keine Benutzeroberfläche, kein Dashboard und keine Berichtsebene

Entwickler müssen sich auf Build-Ausgaben oder IDE-Warnungen verlassen, ohne Visualisierung, Verlaufsverfolgung oder zentrale Berichtsverwaltung. - Begrenzte Anpassung

SCS ermöglicht keine fein abgestimmte Regelkonfiguration oder die Erstellung benutzerdefinierter Regelsätze zum Schutz proprietärer Bedrohungen. - Keine Unterstützung für Nicht-.NET-Sprachen

SCS ist ausschließlich für C#/.NET gedacht. Es kann Teams, die mehrsprachige Stacks oder plattformübergreifende Anwendungen verwalten, nicht unterstützen. - Nicht ideal für Umgebungen mit hoher Sicherheit oder hohen Compliance-Anforderungen

SCS ist zwar hilfreich für die Prävention, bietet jedoch allein nicht die Tiefe oder Überprüfbarkeit, die von Standards wie PCI-DSS oder ISO 27001 gefordert wird.