C# est un langage de programmation puissant et polyvalent, largement utilisé dans les logiciels d'entreprise, les applications cloud, les systèmes de bureau et le développement de jeux. Composant essentiel de l'écosystème .NET, C# bénéficie d'un ensemble éprouvé de frameworks et d'outils qui aident les développeurs à créer des solutions robustes et évolutives.

Avec la taille et la complexité croissantes des bases de code, maintenir la qualité du code, les performances et la sécurité deviennent un défi majeur. De petits bugs peuvent se transformer en problèmes coûteux, un code non optimisé peut réduire l'efficacité et des failles de sécurité passées inaperçues peuvent exposer les systèmes à de réelles menaces. Outils d'analyse de code statique offrir un moyen pratique et proactif de répondre à ces préoccupations avant qu’elles n’apparaissent en production.

Analyse des risques liés au code C#

Smart TS XL améliore les résultats d'analyse statique C# en corrélant les chemins d'exécution avec l'exposition aux risques architecturaux.

Explorez maintenantAnalyse statique examine le code source sans l'exécuter. Il détecte les erreurs de syntaxe, le code sent, les goulots d'étranglement des performances, les risques de maintenabilité et même des failles de sécuritéCes outils aident les développeurs et les équipes à appliquer les normes de codage, à suivre la dette technique et à garantir la maintenabilité à long terme de leurs logiciels.

L'écosystème C# offre une large gamme de solutions d'analyse statique. Certaines s'intègrent directement à Visual Studio et prennent en charge le retour d'information en temps réel pendant le développement. D'autres offrent des analyses plus approfondies et s'intègrent aux pipelines de build pour un suivi qualité continu. Chaque outil a un objectif différent, qu'il s'agisse de détecter les erreurs logiques en amont, d'améliorer la lisibilité ou de garantir le respect des politiques de sécurité.

Explorez les principaux outils d'analyse statique disponibles pour le développement C#. Ce document compare leurs fonctionnalités, met en avant leurs points forts et explique où chacun s'intègre le mieux dans un workflow de développement moderne. Que votre objectif soit une meilleure qualité de code, moins de bugs, une sécurité renforcée ou des revues de code plus fluides, les bons outils d'analyse peuvent vous aider à y parvenir plus rapidement et en toute confiance.

SMART TS XL

SMART TS XL Se distingue comme une solution complète d'analyse de code statique, adaptée aux applications d'entreprise. Sa prise en charge de C# en fait un concurrent de poids dans l'écosystème .NET moderne. Conçu pour s'adapter aux systèmes logiciels complexes et de grande envergure, SMART TS XL offre une visibilité approfondie sur la structure du code, le flux et les interdépendances, permettant aux développeurs et aux équipes d'améliorer la maintenabilité, la conformité et la gestion des risques sur l'ensemble de la base de code.

Que ensembles SMART TS XL Sa particularité réside dans sa capacité à fournir à la fois une vision architecturale de haut niveau et des diagnostics granulaires au niveau du code. Il est particulièrement efficace dans les environnements où systèmes hérités et le code C# moderne coexistent, offrant une analyse inter-langages et une prise en charge des bases de code hybrides. SMART TS XL est largement utilisé dans les secteurs hautement réglementés où les pistes d'audit, l'application des règles et la traçabilité sont essentielles.

Avantages de SMART TS XL pour l'analyse statique C#

- Visualise le flux d'appels complet et les chemins logiques entre les classes, les assemblys et les services

- Identifie les dépendances cachées et le code mort dans les grandes applications C#

- Prend en charge des ensembles de règles personnalisables pour appliquer les normes de codage et les politiques architecturales

- S'intègre aux pipelines CI/CD pour automatiser les contrôles de qualité et la validation du code

- Offre une analyse d'impact puissante pour soutenir les efforts de refactorisation et de modernisation

- S'adapte efficacement à des milliers de fichiers et à plusieurs référentiels de code

- Facilite la conformité aux normes de sécurité et de l'industrie telles que OWASP, ISO et MISRA

SMART TS XL est idéal pour les organisations souhaitant renforcer leur contrôle sur les systèmes C# complexes, réduire la dette technique et assurer la maintenabilité logicielle à long terme. Grâce à son architecture flexible et à ses fonctionnalités de niveau entreprise, il est parfaitement adapté aux développeurs, architectes et responsables informatiques soucieux d'un développement .NET durable et sécurisé.

ReSharper

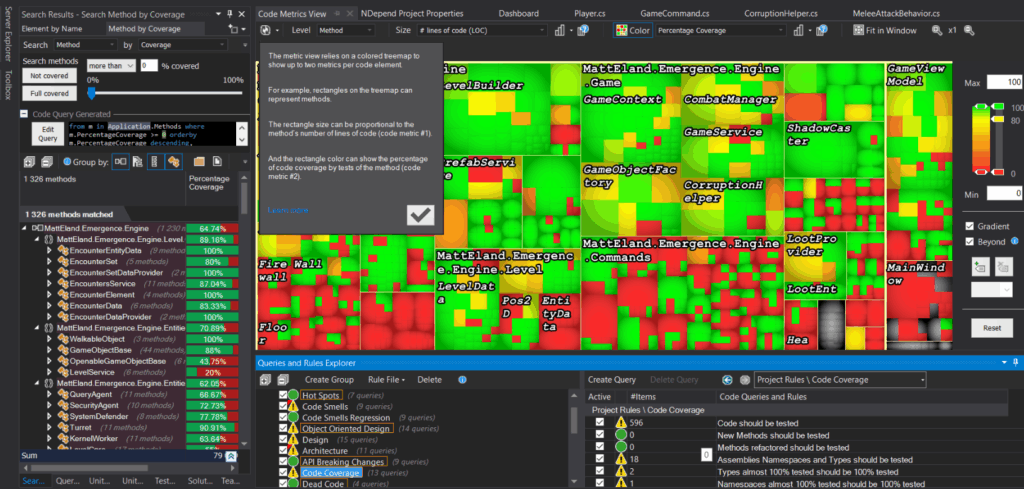

ReSharper, développé par JetBrains, est l'un des outils d'analyse statique et de productivité les plus populaires et les plus conviviaux pour les développeurs, pour C# et l'écosystème .NET au sens large. Directement intégré à Visual Studio, ReSharper améliore l'expérience de codage grâce à l'inspection du code en temps réel, aux suggestions intelligentes, aux fonctionnalités de refactorisation et de navigation dans le code. Il prend en charge un large éventail de fonctionnalités et de frameworks du langage C#, ce qui en fait un outil incontournable dans de nombreux environnements de développement professionnel.

ReSharper analyse le code au fur et à mesure de sa saisie, mettant en évidence les problèmes, allant des erreurs de syntaxe et bugs d'exécution potentiels aux erreurs de code et aux problèmes de maintenabilité. Il propose des suggestions de corrections rapides et des actions de refactorisation contextuelles, permettant aux développeurs d'améliorer la qualité du code avec un minimum de perturbations. Au-delà de l'analyse, il inclut des outils de tests unitaires, des aides à la génération de code et des raccourcis de navigation qui accélèrent considérablement le développement.

Avantages

- Intégration approfondie avec Visual Studio pour une expérience de développement transparente

- Inspections de code en temps réel pour C#, ASP.NET, XAML et autres langages .NET

- Plus de 2,000 XNUMX contrôles de qualité de code et des dizaines de refactorisations

- Outils de navigation et de recherche de code instantanés pour explorer de grandes bases de code

- Complétion de code contextuelle et suggestions de syntaxe

- Gravité et règles d'inspection personnalisables pour les normes spécifiques à l'équipe

- Exécuteur de tests unitaires intégré prenant en charge NUnit, MSTest, xUnit, etc.

Limites et lacunes

Malgré ses points forts, ReSharper présente des limitations notables qui peuvent affecter son adéquation aux cas d'utilisation d'analyse statique à grande échelle ou intégrés à l'IC :

- Surcharge de performances

ReSharper est connu pour augmenter considérablement l'utilisation de la mémoire et le temps de démarrage dans Visual Studio, en particulier sur les solutions volumineuses. Il peut ralentir la réactivité de l'IDE, ce qui frustre les développeurs travaillant sur des bases de code d'entreprise complexes. - Aucune intégration autonome de la chaîne d'outils CLI ou CI

ReSharper est conçu pour une utilisation interactive dans Visual Studio. Il ne propose pas d'interface de ligne de commande autonome entièrement prise en charge pour l'intégration aux pipelines CI/CD, ce qui limite son utilisation pour les contrôles qualité automatisés dans les workflows d'intégration continue. - Analyse architecturale limitée

Bien qu'excellent pour les problèmes au niveau du code, ReSharper ne fournit pas de cartes de dépendance architecturales, de graphiques d'appels à l'échelle du système ou d'analyse de flux avancée sur les microservices ou les environnements inter-référentiels. - Ne convient pas aux bases de code multilingues

ReSharper se concentre principalement sur .NET. Il ne prend pas en charge les systèmes multilingues impliquant Java, C++ ou COBOL, ce qui limite son efficacité dans les contextes de modernisation hybrides ou hérités. - Licence commerciale

ReSharper est un produit payant avec des licences par poste. Pour les grandes équipes, cela peut représenter une dépense importante par rapport aux outils open source ou basés sur l'intégration continue, qui offrent une automatisation plus poussée sans coût par utilisateur. - Aucune analyse de sécurité intégrée

ReSharper ne dispose pas de fonctionnalités dédiées aux tests de sécurité statique des applications (SAST), telles que la détection des vulnérabilités par injection, de la cryptographie non sécurisée ou des problèmes d'authentification. Des outils complémentaires sont nécessaires pour des pratiques de développement sécurisées.

ReSharper demeure un outil de premier plan pour optimiser la productivité individuelle et collective dans Visual Studio. Il est idéal pour les cycles de développement rapides et les revues de code. Cependant, les organisations à la recherche d'une analyse statique axée sur l'intégration continue, évolutive ou axée sur la sécurité pourraient avoir besoin d'autres outils pour la compléter.

Analyseurs Roslyn

Les analyseurs Roslyn sont un ensemble d'outils de diagnostic open source basés sur la plateforme de compilation Roslyn, qui alimente les compilateurs C# et Visual Basic .NET modernes. Développés et maintenus par Microsoft, ces analyseurs permettent aux développeurs d'écrire, d'appliquer et d'étendre des règles de code statique personnalisées au sein de l'écosystème .NET. Ils sont directement intégrés au processus de build et à Visual Studio, ce qui les rend légers et efficaces, tant pour le développement local que pour l'intégration continue.

Les analyseurs Roslyn constituent la base de nombreux autres ensembles de règles, notamment ceux de Microsoft.CodeAnalysis, des analyseurs du SDK .NET et des directives de sécurité, d'API et de compatibilité de Microsoft. Ils sont idéaux pour garantir la cohérence du code, détecter les bugs courants et appliquer des règles de style aux projets C# de manière évolutive et automatisée.

Avantages

- Intégré au SDK .NET et pris en charge par Microsoft

- Applique les directives officielles et les conventions de style de Microsoft

- S'intègre nativement dans les processus Visual Studio et MSBuild

- Prend en charge la création de règles personnalisées en C# avec des API flexibles

- Efficace pour le feedback en temps réel et l'intégration du pipeline CI

- Compatible avec Visual Studio Code via OmniSharp

- Axé sur la communauté avec des mises à jour continues et des améliorations des règles

Limites et lacunes

Malgré son utilité et son intégration native, les analyseurs Roslyn présentent plusieurs domaines dans lesquels ils ne répondent pas aux besoins avancés en matière d'analyse statique :

- Profondeur limitée dans l'analyse du flux de code et de l'architecture

Les analyseurs Roslyn travaillent principalement aux niveaux syntaxique et sémantique. Ils manquent d'analyse approfondie des flux interprocéduraux, de cartographie des dépendances inter-projets et d'application des règles architecturales, contrairement aux outils d'entreprise. SMART TS XL ou offre NDepend. - Manque d'ensembles de règles de sécurité intégrés

Les analyseurs Roslyn prêts à l'emploi ne se concentrent pas sur les vulnérabilités de sécurité telles que la suppression des entrées, les fuites de données ou l'utilisation dangereuse des API. Des extensions axées sur la sécurité (par exemple, Microsoft Security Code Analysis) sont nécessaires pour les fonctionnalités SAST. - Outils de visualisation minimaux

Il n'existe pas de prise en charge des graphes d'appels, des graphes de dépendances ni d'interfaces utilisateur riches pour comprendre des bases de code complexes. Les développeurs doivent s'appuyer sur des sorties textuelles ou des intégrations tierces pour obtenir un retour visuel. - Frais de maintenance pour les règles personnalisées

Bien que la personnalisation des règles soit puissante, elle nécessite également une connaissance approfondie des API Roslyn et une maintenance régulière à mesure que les bases de code évoluent. Cela peut représenter un fardeau pour les équipes ne disposant pas d'une expertise spécifique en matière d'outils. - Rapports d'erreurs de base et intégration du flux de travail

Par rapport à des outils comme SonarQube ou CodeQL, les analyseurs Roslyn disposent de tableaux de bord de reporting limités, de fonctionnalités de suivi des problèmes et d'intégration avec des plateformes telles que les revues GitHub PR ou Jira. - Pas idéal pour les solutions multilingues

Ces analyseurs sont spécifiques à C# et VB.NET. Ils ne peuvent pas gérer les piles mixtes impliquant JavaScript, C++, COBOL ou d'autres langages d'entreprise.

Les analyseurs Roslyn constituent une première ligne de défense légère et efficace pour maintenir la qualité du code C#. Ils sont idéaux pour garantir la cohérence, détecter rapidement les problèmes simples et s'intégrer aux workflows d'intégration continue avec une configuration minimale. Cependant, pour les organisations nécessitant des analyses plus approfondies, une conformité en matière de sécurité ou une gouvernance architecturale, les analyseurs Roslyn sont plus performants lorsqu'ils sont associés à des plateformes d'analyse statique plus robustes.

NDépend

NDepend est un puissant outil d'analyse statique et de gouvernance architecturale, spécialement conçu pour les bases de code .NET, dont C#. Il offre des métriques de code avancées, la visualisation des dépendances, l'application des règles de code et le suivi de la dette technique. NDepend s'intègre à Visual Studio et aux pipelines CI/CD, et prend en charge la définition de règles personnalisées via son propre langage de requête basé sur LINQ (CQLinq).

Ses principaux atouts résident dans sa connaissance approfondie de la structure du code, sa cohérence architecturale et sa capacité à appliquer des normes de codage à l'échelle de l'entreprise. Pour les équipes travaillant sur des solutions .NET complexes ou durables, NDepend offre un haut niveau de transparence et de maintenabilité.

Avantages

- Métriques de code étendues (par exemple, complexité cyclomatique, couplage, cohésion)

- Graphiques et matrices de dépendances pour la visualisation de l'architecture

- Langage de requête CQLinq pour écrire et personnaliser des règles de code

- Prend en charge l'analyse des tendances et le suivi de la dette technique au fil du temps

- Intégration avec Visual Studio et Azure DevOps

- Analyse statique pour le code source et les assemblages compilés

- Détecte les odeurs de code, les anti-modèles et les cibles potentielles de refactorisation

- Idéal pour les bases de code d'entreprise volumineuses, en couches ou héritées

Limites et lacunes

Bien que NDepend offre une profondeur d’analyse et de visualisation inégalée, il présente plusieurs inconvénients qui peuvent affecter son adoption dans certains environnements :

- Complexité et courbe d'apprentissage abrupte

Les nombreuses fonctionnalités de NDepend, notamment CQLinq et la cartographie des dépendances, peuvent être déroutantes pour les nouveaux utilisateurs. Les équipes ont besoin d'une formation pour exploiter efficacement ses capacités, et les utilisateurs occasionnels peuvent trouver l'interface et la configuration peu intuitives. - Rétroaction limitée en temps réel pendant le développement

Contrairement à des outils comme ReSharper ou Roslyn Analyzers qui fournissent des diagnostics immédiats dans l'éditeur, les retours de NDepend sont généralement post-analyse. Les développeurs peuvent avoir besoin de déclencher des exécutions manuelles ou planifiées pour visualiser les résultats. - Dépendance de Visual Studio

Bien que NDepend offre une intégration en ligne de commande et CI, son expérience la plus riche en fonctionnalités est liée à Visual Studio. Les développeurs utilisant Rider ou Visual Studio Code pourraient ne pas bénéficier d'une prise en charge complète. - Principalement pour l'architecture et les métriques

NDepend est exceptionnel en validation structurelle et architecturale, mais il manque de profondeur dans certains domaines comme l'analyse syntaxique ou les règles de formatage. Il n'applique pas les conventions de nommage ni les règles d'espacement comme StyleCop ou EditorConfig. - Aucune analyse de sécurité intégrée

L'outil ne détecte pas nativement les vulnérabilités de sécurité courantes telles que les injections SQL, la cryptographie non sécurisée ou les risques de traversée de chemin. Les organisations soucieuses de la sécurité doivent l'associer à des outils tels que SMART TS XL, CodeQL ou Veracode. - Modèle de licence commerciale

NDepend est un produit payant avec des licences par siège, ce qui peut être prohibitif pour les petites équipes ou les contributeurs open source par rapport aux options gratuites comme Roslyn Analyzers ou ESLint. - Ne convient pas aux bases de code polyglottes

En tant qu'outil centré sur .NET, NDepend ne prend pas en charge JavaScript, Python, COBOL ou d'autres langages non .NET souvent présents dans les environnements d'entreprise full-stack ou hérités.

NDepend est une solution stratégique pour maintenir la qualité du code et la clarté architecturale à long terme dans les projets C#. Elle excelle dans la détection des problèmes structurels profonds et aide les équipes à quantifier la dette technique et à appliquer une conception en couches. Cependant, elle est plus efficace lorsqu'elle est complétée par des linters légers et temps réel, ainsi que par des outils de sécurité, dans un workflow de développement global.

PVS-Studio

PVS-Studio est un analyseur de code statique développé par Program Verification Systems, prenant en charge plusieurs langages, dont C, C++, C# et Java. Pour C#, il s'intègre à Visual Studio et offre une analyse approfondie pour détecter les bugs, les erreurs de code, les problèmes de concurrence et les failles de sécurité. PVS-Studio met l'accent sur des capacités de détection hautes performances et est utilisé par de nombreuses équipes dans les domaines des systèmes embarqués, des services financiers et des applications d'entreprise à grande échelle.

Il fournit un ensemble de règles complet qui va au-delà des erreurs de syntaxe de base pour détecter les problèmes logiques subtils, les comportements indéfinis et les violations de modèles de codage. L'outil prend en charge les workflows d'analyse manuels et intégrés à l'intégration continue.

Avantages

- Détecte une large gamme de types d'erreurs en C#, des défauts logiques aux inefficacités de performances

- S'intègre parfaitement à Visual Studio et prend en charge les projets basés sur MSBuild

- Offre une interface de ligne de commande pour l'automatisation et l'utilisation du pipeline CI/CD

- Fournit une classification des avertissements par gravité et probabilité de faux positifs

- Maintient une base de données dédiée aux mécanismes de suppression des faux positifs

- Offre une documentation détaillée et des exemples pour chaque règle de diagnostic

- Prend en charge l'analyse incrémentielle pour des performances plus rapides dans les grands projets

Limites et lacunes

Malgré sa force technique, PVS-Studio présente plusieurs aspects qui peuvent limiter son adoption ou son efficacité dans certains environnements :

- Sortie verbeuse et bruit d'avertissement

PVS-Studio peut générer un grand nombre d'avertissements, surtout lors de la première exécution. Bien qu'il intègre des outils de suppression, le bruit initial peut être écrasant et nécessiter un effort particulier pour le régler et en assurer une utilisation productive. - Personnalisation limitée des règles

Contrairement à Roslyn Analyzers ou NDepend, PVS-Studio ne propose pas de moteur de règles personnalisé puissant. Les développeurs ne peuvent pas facilement définir des règles sur mesure adaptées à leur architecture interne ou à leurs normes de codage. - Manque de perspicacité architecturale

L'outil se concentre principalement sur la détection des erreurs plutôt que sur la validation de l'architecture. Il n'offre pas de fonctionnalités telles que les graphes de dépendances, le suivi de la complexité cyclomatique ou l'application de la conception en couches. - Coût de licence élevé

PVS-Studio est un outil commercial dont le modèle de licence peut s'avérer coûteux pour les petites équipes de développement ou les environnements éducatifs. Il n'existe pas de version gratuite pour une utilisation professionnelle au-delà de la période d'essai. - Une expérience utilisateur moins conviviale pour les développeurs

Bien que l'intégration avec Visual Studio soit fonctionnelle, l'interface manque de certaines fonctionnalités de raffinement et de convivialité que l'on trouve dans des outils comme les tableaux de bord ReSharper ou SonarQube. - L'accent mis sur la sécurité est moins robuste que celui des outils SAST dédiés

Bien qu'il détecte certains problèmes de sécurité, PVS-Studio ne remplace pas les plateformes dédiées de test de sécurité des applications statiques. Il ne prend pas en charge les ensembles de règles OWASP, l'analyse des failles ni l'intégration de la notation des vulnérabilités. - Principalement axé sur la pile Microsoft

Même si l'outil prend en charge plusieurs langages, ses meilleures fonctionnalités C# reposent sur un écosystème Microsoft. L'utilisation multiplateforme de .NET Core ou de VS Code peut sembler limitée en comparaison.

PVS-Studio est un outil mature et techniquement performant pour détecter les défauts du code C# et les problèmes cachés que d'autres analyseurs pourraient manquer. Il est particulièrement utile pour les projets existants, les systèmes critiques pour la sécurité et les équipes nécessitant un niveau de contrôle qualité supplémentaire. Cependant, pour les organisations recherchant la personnalisation des règles, le contrôle architectural ou des workflows plus conviviaux, il peut être nécessaire de l'associer à des outils plus interactifs ou stratégiques.

Coverity (Synopsis)

Coverity est un outil de test de sécurité statique des applications (SAST) de niveau entreprise, compatible avec un large éventail de langages de programmation, dont C#. Il est largement adopté par les organisations des secteurs de la finance, de l'aérospatiale, de la santé et d'autres secteurs réglementés, en raison de l'importance qu'il accorde à la sécurité, à la fiabilité et à la conformité du code.

Coverity effectue des analyses statiques approfondies pour détecter les défauts logiciels critiques, les vulnérabilités de sécurité, les problèmes de concurrence et les violations de conformité. Conforme aux normes du secteur telles que CWE, OWASP Top 10 et MISRA, Coverity est reconnu pour son évolutivité sur de grandes bases de code et ses capacités de reporting à l'échelle de l'entreprise.

Avantages

- Détection avancée des vulnérabilités, y compris les dépassements de tampon, les failles d'injection et les API non sécurisées

- Forte conformité aux normes de l'industrie (CWE, OWASP, PCI DSS, etc.)

- S'intègre à Visual Studio et aux plateformes CI/CD telles que Jenkins, GitHub Actions et Azure DevOps

- Fournit des outils de tri de code et un flux de travail collaboratif pour la correction des défauts

- Gère les bases de code de grandes entreprises avec un moteur d'analyse axé sur les performances

- Prend en charge les tableaux de bord centralisés et les fonctionnalités d'audit

- Propose des ensembles de règles de haute qualité conçus pour la sécurité et la sûreté

Limites et lacunes

Bien que Coverity excelle dans l'analyse de code sécurisée, en particulier dans les environnements réglementés, il comporte des compromis dont les développeurs et les équipes DevOps doivent être conscients :

- Installation et infrastructure lourdes

Coverity nécessite une configuration importante, notamment des serveurs back-end et la configuration de l'infrastructure d'analyse. Il n'est pas adapté aux équipes dynamiques ou aux petits projets sans ressources DevSecOps dédiées. - Coûts élevés de licence et de support

La structure tarifaire est adaptée aux grandes entreprises. Les petites entreprises ou les développeurs indépendants trouveront le coût des licences prohibitif par rapport aux alternatives open source ou légères. - Rétroaction limitée en temps réel pendant le codage

Coverity fonctionne mieux en mode batch ou en analyse CI. Les développeurs ne bénéficient pas d'un retour instantané en ligne comme avec les analyseurs Roslyn, ReSharper ou les outils intégrés de Visual Studio. - Courbe d'apprentissage abrupte pour la configuration

La personnalisation des profils d'analyse, des suppressions ou des règles nécessite une formation et une familiarité avec l'écosystème de configuration unique de Coverity. La documentation est complète, mais peut être dense. - Plus axé sur la sécurité que sur la maintenabilité ou l'architecture

Coverity est spécialisé dans la détection de sécurité et de fiabilité, mais manque d'outils architecturaux tels que les graphiques de dépendance, le suivi de la dette technique ou les mesures de tendance fournis par des outils comme NDepend. - L'interface utilisateur et l'expérience utilisateur ne sont pas modernisées

L'interface et le tableau de bord du développeur, bien que fonctionnels, sont en retrait par rapport aux standards de conception modernes. Comparé à des outils centrés sur l'utilisateur comme SonarQube ou CodeClimate, Coverity peut paraître désuet et fastidieux. - Nécessite un réglage périodique pour éviter les faux positifs

Bien que Coverity soit salué pour sa précision, certains utilisateurs signalent des faux positifs, notamment lors de l'utilisation de fonctionnalités de langage avancées ou de frameworks personnalisés. Cela nécessite un perfectionnement continu des règles et des suppressions.

Coverity est une solution de premier ordre pour les organisations où la sécurité, la conformité et l'exactitude du code sont des priorités absolues. Elle est idéale pour les bases de code à grande échelle, réglementées ou héritées qui nécessitent une analyse rigoureuse des défauts. Cependant, sa conception de niveau entreprise signifie qu'elle pourrait ne pas être suffisamment agile ou légère pour les petites équipes ou les environnements de développement rapide sans un support et une formation appropriés.

CodeRush

CodeRush par DevExpress est une extension de productivité pour Visual Studio qui inclut des fonctionnalités de navigation, de refactorisation et d'analyse statique du code. Conçue pour l'expérience du développeur, CodeRush améliore la qualité et la maintenabilité du code, tout en optimisant l'écriture, la lecture et la navigation en C#.

Bien qu'il ne s'agisse pas uniquement d'un analyseur de code statique comme Coverity ou PVS-Studio, CodeRush intègre un moteur de diagnostic de code en temps réel qui aide les développeurs à adhérer aux meilleures pratiques, à éviter les erreurs et à simplifier les bases de code.

Avantages

- S'intègre directement dans Visual Studio avec une configuration minimale

- Fournit une analyse de code statique instantanée et des suggestions pendant que les développeurs écrivent du code

- Comprend plus de 100 refactorisations automatisées et outils de formatage de code

- Met en évidence les problèmes de performances potentiels, le code inutilisé et les mauvaises pratiques

- Offre des outils visuels tels que les métriques de code, l'analyse des dépendances et la couverture du code

- Rationalise les tâches courantes des développeurs (par exemple, renommer, réorganiser les paramètres, modifier la visibilité)

- Permet la configuration et la suppression des règles par projet ou préférence du développeur

- Léger et rapide, conçu pour prendre en charge les flux de travail C# modernes

Limites et lacunes

Malgré son attrait pour les développeurs individuels et les petites équipes, CodeRush présente plusieurs contraintes qui réduisent son utilité dans les scénarios d'analyse statique de niveau entreprise :

- Pas un SAST dédié ou un scanner de sécurité

CodeRush se concentre sur le style et la structure du code, ainsi que sur la productivité des développeurs. Il n'est pas spécialisé dans la détection des vulnérabilités ni dans la conformité aux normes comme l'OWASP ou le CWE. - Manque de fonctionnalités de reporting d'entreprise

Il ne fournit pas de tableaux de bord centralisés, de suivi des tendances des défauts ou de capacités de reporting adaptées à l'analyse à l'échelle de l'équipe sur les pipelines CI. - Extensibilité limitée des règles

Comparé aux analyseurs Roslyn ou à des outils comme NDepend, CodeRush n'offre pas de cadre étendu pour créer et appliquer des règles d'analyse statique personnalisées ou des contraintes architecturales. - Aucune intégration de ligne de commande ou CI/CD

L'analyse est entièrement réalisée dans l'environnement Visual Studio. L'exécution sans interface graphique n'est pas prise en charge dans les pipelines de build ni dans l'infrastructure d'analyse à distance. - Pas de flux de données approfondi ni d'analyse des contaminations

CodeRush n'effectue pas d'analyse sensible au chemin, d'analyse interprocédurale ni de traçage avancé des flux de données. Par conséquent, il peut manquer des bugs complexes couvrant plusieurs fichiers ou couches. - Plus axé sur la productivité que sur l'application de la qualité

L’accent mis sur l’ergonomie des développeurs peut entraîner une application moins rigoureuse des normes de code par rapport à des outils comme SonarQube ou Coverity, qui privilégient la précision des défauts. - Pas idéal pour les bases de code volumineuses ou héritées

Bien que réactif dans les projets de petite et moyenne taille, CodeRush peut ne pas s'adapter efficacement dans les référentiels d'entreprise massifs nécessitant des contrôles statiques approfondis, des audits ou une évaluation de la conformité.

CodeRush excelle en tant qu'outil d'amélioration de la productivité axé sur les développeurs, grâce à des retours d'expérience précieux sur le code statique et des refactorisations intelligentes pour C#. Cependant, il ne remplace pas les plateformes d'analyse de code statique formelles utilisées dans les environnements DevSecOps ou les grandes équipes. Il s'associe parfaitement à d'autres outils lorsqu'un retour d'expérience instantané et des habitudes de code propres sont nécessaires au niveau individuel.

StyleFlic

StyleCop est un outil d'analyse de code statique développé par Microsoft (et maintenu plus tard par la communauté sous le nom Analyseurs StyleCop) qui se concentre spécifiquement sur l'application d'un style et d'un formatage de code cohérents en C#. Il analyse le code source C# pour garantir son adhésion à un ensemble défini de règles de style, améliorant ainsi la lisibilité, la maintenabilité et la cohérence de l'équipe.

Plutôt que de détecter des failles de sécurité ou des erreurs logiques complexes, StyleCop met l'accent sur la clarté, les conventions de nommage, l'espacement, la mise en page et la documentation.

Avantages

- Favorise un style de codage cohérent entre les équipes et les grandes bases de code

- Offre une large gamme de règles personnalisables pour le formatage, la dénomination, le classement et les commentaires

- Intégré à Visual Studio et compatible avec les analyseurs Roslyn

- Applique le style du code au moment de la compilation, contribuant ainsi à maintenir la qualité pendant le développement

- Peut être étendu via des fichiers de configuration ou des ensembles de règles supplémentaires

- Facilement intégré dans les pipelines de build et les environnements CI (via NuGet ou MSBuild)

- Encourage un code C# propre, lisible et bien documenté

Limites et lacunes

Malgré son utilité pour la normalisation, StyleCop présente plusieurs limitations qui réduisent son impact dans des contextes d'analyse statique plus larges :

- Se concentre uniquement sur le style du code, et non sur l'exactitude ou la sécurité

StyleCop ne détecte pas les bugs, les problèmes de performances ni les vulnérabilités. Il complète des outils comme les analyseurs Roslyn ou SonarQube, mais ne les remplace pas. - Peut être trop strict et verbeux

Les règles StyleCop sont nombreuses et souvent strictes. Sans une configuration réfléchie, les équipes risquent de se retrouver submergées d'avertissements pour des problèmes de style non critiques, ce qui peut perturber leur concentration ou engendrer une lassitude vis-à-vis des règles. - Prise en charge limitée des constructions C# modernes

Bien que StyleCop.Analyzers ait amélioré la compatibilité avec les versions plus récentes de C# (comme les enregistrements, la correspondance de modèles ou les types de référence nullables), le support a parfois pris du retard par rapport aux mises à jour du compilateur, provoquant des frictions dans les projets en évolution rapide. - Aucun rapport visuel ni aucune mesure

Contrairement à SonarQube ou NDepend, StyleCop ne propose ni tableaux de bord, ni graphiques, ni suivi des tendances. Il affiche uniquement les avertissements dans l'IDE ou dans la sortie de build, ce qui limite la visibilité de l'équipe. - Aucune analyse architecturale ou de complexité

StyleCop n'analyse pas les dépendances du code, la structure des classes ni les indices de maintenabilité. Il se concentre sur la cohérence superficielle, et non sur la qualité de conception en profondeur. - Peut être intrusif s'il n'est pas configuré correctement

L'activation de StyleCop dans les projets existants peut inonder les builds d'avertissements. Les équipes doivent ajuster soigneusement les règles pour trouver un équilibre entre application et pragmatisme, notamment lors de l'adoption. - Dépendant de l'entretien de la communauté

Depuis l'archivage du projet Microsoft original, son développement continu repose sur les contributions de la communauté. Bien qu'active, la pérennité à long terme peut inquiéter les entreprises qui dépendent de mises à jour et d'un support fréquents.

StyleCop reste un outil précieux pour les équipes qui privilégient un code propre et standardisé. Cependant, pour une analyse statique complète du code, notamment dans des domaines comme la sécurité, la maintenabilité ou les performances, il doit être utilisé en complément d'autres outils.

FxCop

FxCop a été l'un des premiers outils d'analyse statique développés par Microsoft, ciblant le code managé .NET. Il analyse les assemblys compilés (code IL) plutôt que le code source, ce qui lui permet de vérifier sa conformité aux directives de conception du .NET Framework de Microsoft. Au fil du temps, il a évolué vers FxCop Analyzers, un ensemble d'analyseurs basés sur Roslyn, intégrés à Visual Studio et MSBuild, qui analysent le code C# et VB.NET pendant la compilation.

Bien que le package d'analyseurs FxCop d'origine soit obsolète, le package d'analyseurs FxCop reste largement utilisé et a été largement absorbé dans les analyseurs .NET SDK dans le cadre du développement .NET moderne.

Avantages

- Conçu et maintenu par Microsoft, garantissant une intégration profonde avec Visual Studio et le SDK .NET

- Analyse le code au moment de la construction à l'aide de Roslyn, fournissant un retour rapide et en temps réel

- Aide à appliquer les meilleures pratiques, les conventions de dénomination, les suggestions de performances et la conformité aux directives de conception

- Prend en charge la suppression et la personnalisation des règles via des ensembles de règles et editorconfig

- Facile à installer via NuGet et à intégrer dans des projets .NET Core ou .NET 5+ existants

- Ensemble riche de règles couvrant l'utilisation, la mondialisation, la fiabilité, la maintenabilité, etc.

- Le développement actif est désormais transféré à Analyseurs .NET, assurant la continuité future

Limites et lacunes

Bien que les analyseurs FxCop soient utiles pour appliquer les règles de conception .NET, il existe plusieurs limitations clés :

- Aucune analyse axée sur la sécurité

FxCop ne couvre pas en profondeur les failles de sécurité, le suivi des contaminations ou les vulnérabilités courantes comme les attaques XSS ou les injections SQL. Pour garantir la sécurité, des outils comme CodeQL, Véracode, Fortifier sont obligatoires. - Extensibilité limitée

La création de règles personnalisées est possible, mais complexe par rapport à d'autres frameworks d'analyse. Les entreprises souhaitant appliquer des politiques personnalisées pourraient trouver le développement de Roslyn Analyzer plus flexible. - Version autonome obsolète

L'interface graphique et l'outil d'analyse au niveau de l'IL d'origine de FxCop ne sont plus maintenus. Les utilisateurs de l'ancienne version doivent migrer vers des analyseurs basés sur Roslyn, dont le comportement et la portée diffèrent. - Non conçu pour l'analyse architecturale ou des dépendances

FxCop ne fournit pas d'informations sur l'architecture système, les dépendances des modules ni les violations de couches. Des outils comme NDépend sont mieux adaptés à ces préoccupations. - Manque de tableaux de bord ou de mesures visuelles

FxCop ne propose aucune interface utilisateur native pour le reporting, le suivi des tendances ou les tableaux de bord d'équipe. Il s'appuie sur les diagnostics de l'IDE ou les résultats de build pour le feedback, ce qui limite la visibilité pour les équipes et les managers. - Chevauchement avec les analyseurs .NET SDK

Dans les versions .NET modernes, de nombreuses règles FxCop sont intégrées aux analyseurs intégrés du SDK. Cela peut entraîner des confusions ou des doublons si les ensembles de règles ne sont pas gérés avec soin. - Mauvaise prise en charge des environnements non MSBuild

Les projets extérieurs à l'écosystème MSBuild (par exemple, utilisant Bazel ou des systèmes de construction personnalisés) sont confrontés à des frictions lors de l'intégration de règles de style FxCop.

FxCop (dans sa version actuelle basée sur Roslyn) reste une base d'analyse statique solide et supportée par Microsoft pour les projets C#, en particulier pour les équipes souhaitant appliquer des règles de codage et de conception standard. Cependant, il est préférable de le compléter par des outils supplémentaires pour la validation architecturale, l'analyse de sécurité et le reporting visuel en entreprise.

Fortifier l'analyseur de code statique

Fortify SCA est une plateforme d'analyse statique de niveau entreprise conçue pour détecter les vulnérabilités de sécurité et les problèmes de qualité du code dans un large éventail de langages de programmation, dont C#. Elle analyse le code source, les fichiers de configuration et les artefacts de build afin d'identifier les risques potentiels dès le début du cycle de développement. Fortify est largement utilisé dans des secteurs hautement réglementés comme la finance, la santé et le secteur public grâce à ses normes rigoureuses de conformité et de sécurité.

Avantages

- Prise en charge étendue du langage et du framework, y compris une couverture complète des applications C# et .NET modernes

- Détecte un large éventail de failles de sécurité, notamment les vulnérabilités d'injection, la cryptographie non sécurisée, les problèmes d'authentification, etc.

- Intègre les normes industrielles telles que CWE, OWASP Top 10 et SANS 25 dans sa catégorisation des vulnérabilités

- Prise en charge de l'intégration avec les outils CI/CD, les IDE (tels que Visual Studio) et les pipelines DevSecOps

- Rapports détaillés avec des conseils de remédiation prioritaires

- Offre Software Security Center (SSC) pour la gouvernance, le suivi et la gestion des risques au niveau de l'entreprise

- Prend en charge les ensembles de règles personnalisés et la configuration des politiques spécifiques au domaine

- Soutenu par une équipe de recherche en sécurité de longue date et des mises à jour régulières du règlement

- Inclut la prise en charge des applications .NET natives du cloud et héritées

Limites et lacunes

Bien que Fortify SCA soit puissant, sa complexité et son orientation vers l'entreprise impliquent certains compromis :

- Courbe d'apprentissage élevée

L'installation, la configuration et le réglage de Fortify peuvent être complexes. Un déploiement efficace nécessite souvent l'intervention d'ingénieurs ou de consultants en sécurité dédiés. - Impact sur les performances des bases de code volumineuses

Les analyses complètes peuvent être chronophages, surtout pour les applications volumineuses ou monolithiques. Des analyses incrémentielles ou partielles sont disponibles, mais nécessitent un réglage minutieux. - Licence coûteuse

Fortify est l'une des solutions les plus coûteuses du marché, souvent hors de portée des petites et moyennes équipes. Les licences sont généralement échelonnées en fonction de la taille de l'application et du nombre de postes utilisateurs. - Intégration rapide pour les développeurs

Les développeurs peu familiarisés avec les concepts de sécurité peuvent trouver les rapports détaillés de Fortify complexes et difficiles à interpréter. L'intégration avec les IDE est utile, mais le contexte est parfois insuffisant sans formation. - Réglage du pack de règles requis

Les règles prêtes à l'emploi peuvent générer un volume élevé d'avertissements ou de faux positifs. Les équipes doivent consacrer du temps à adapter les règles aux contextes spécifiques du projet afin d'obtenir des résultats exploitables. - Informations limitées sur l'architecture ou la qualité du code

Bien que Fortify excelle dans l'analyse de sécurité, il offre une visibilité limitée sur la maintenabilité des logiciels, la complexité du code ou la conformité architecturale. Des outils complémentaires sont souvent nécessaires pour obtenir une vue d'ensemble. - Construire des défis d'intégration

Les environnements de construction non standard ou les pipelines personnalisés peuvent nécessiter des efforts supplémentaires pour intégrer complètement les analyses Fortify dans les flux de travail CI/CD.

Fortify est particulièrement adapté aux organisations disposant de pratiques de sécurité éprouvées, d'environnements réglementés et d'applications C# complexes nécessitant une analyse approfondie des vulnérabilités et une gouvernance centralisée des risques. Pour les équipes ou les projets plus petits privilégiant la rapidité et la convivialité à la profondeur, des outils plus légers peuvent offrir un meilleur rapport coût-efficacité.

Checkmarx

Checkmarx est une plateforme SAST d'entreprise de premier plan qui aide les organisations à identifier et à corriger les vulnérabilités de sécurité du code source dès le début du cycle de développement. Elle prend en charge un large éventail de langages et de frameworks, avec des capacités d'analyse approfondie pour les environnements C# et .NET, notamment ASP.NET, Blazor et les applications .NET Framework existantes. Conçue pour s'intégrer aux workflows DevSecOps modernes, Checkmarx est largement adoptée dans des secteurs tels que la finance, la santé et la défense.

Avantages

- Prise en charge complète des projets basés sur C# et .NET, y compris l'analyse complète de la syntaxe, de la sémantique et du flux

- Détecte efficacement les vulnérabilités telles que l'injection SQL, les scripts intersites, les secrets codés en dur, la désérialisation non sécurisée et les failles d'authentification

- Exploite le flux de données et la modélisation du flux de contrôle pour fournir un traçage des vulnérabilités contextualisé

- S'intègre à Visual Studio, Azure DevOps, GitHub, GitLab, Jenkins, etc.

- Politiques d'analyse personnalisables et cartographie de conformité (par exemple, OWASP Top 10, PCI DSS, HIPAA, GDPR)

- Inclut des conseils de correction avec des exemples pour aider les développeurs à résoudre les problèmes plus rapidement

- Tableau de bord et rapports centralisés pour la gestion des risques, la conformité et la préparation aux audits

- Propose un service de numérisation géré basé sur le cloud (Checkmarx One) ainsi qu'un déploiement sur site

- Prend en charge l'intégration avec les outils d'analyse de composition logicielle (SCA) et d'infrastructure en tant que code (IaC)

Limites et lacunes

Malgré ses atouts en termes d’entreprise, Checkmarx comporte plusieurs réserves qui sont particulièrement pertinentes pour les équipes travaillant avec C# :

- Configuration complexe et gourmande en ressources

La configuration initiale, y compris le réglage des règles et l'intégration de l'intégration continue, peut être chronophage. Un déploiement efficace nécessite souvent une assistance à l'intégration ou le support du fournisseur. - Faux positifs dans les bases de code C# héritées

Les modèles de code plus anciens ou non standard (par exemple, avec réflexion dynamique ou ADO.NET) peuvent entraîner des taux de faux positifs plus élevés, à moins que les règles d'analyse ne soient personnalisées. - Mesures limitées de la qualité de l'architecture et du code

Bien que Checkmarx soit excellent pour détecter les vulnérabilités de sécurité, il offre un aperçu limité de la maintenabilité, de la modularité ou du respect des principes d'architecture propre. Des outils comme NDepend ou ReSharper restent nécessaires pour garantir la qualité. - Coût élevé et orientation vers l'entreprise

Les coûts de licence sont importants et peuvent ne pas être adaptés aux petites équipes ou aux startups. La plateforme est principalement destinée aux grands environnements de développement et aux entreprises privilégiant la sécurité. - Durée d'analyse sur les grands projets C#

La précision des analyses approfondies augmente le temps de traitement. Sur les bases de code monolithiques ou étroitement couplées, les analyses peuvent ralentir les pipelines sans optimisation. - Aucune intégration profonde avec certains workflows spécifiques à .NET

Par rapport aux outils natifs de Microsoft, l’intégration avec des fonctionnalités telles que les analyseurs, les types de référence nullables ou les configurations spécifiques à l’exécution peut manquer de profondeur. - Courbe d'apprentissage pour les développeurs

Les développeurs qui ne sont pas familiers avec le codage sécurisé ou les types de vulnérabilité avancés peuvent trouver la sortie du rapport difficile à interpréter sans conseils ni formation.

Checkmarx est particulièrement adapté aux applications .NET/C# d'entreprise nécessitant une détection robuste et automatisée des vulnérabilités dans les pipelines de développement. Bien que performant en termes de profondeur et de contrôle, il peut s'avérer excessif ou trop gourmand en ressources pour les équipes nécessitant un retour d'information léger ou statique en temps réel.

Analyse statique de Veracode

Veracode propose une plateforme cloud native de tests de sécurité statique des applications (SAST), reconnue pour sa simplicité d'intégration et sa gouvernance d'entreprise. Elle est largement utilisée dans les secteurs soumis à des exigences de conformité strictes, comme la banque, la santé et l'assurance. Pour les développeurs C# et les équipes .NET, Veracode prend en charge l'analyse des applications web et de bureau, notamment ASP.NET Core, Blazor et les projets .NET Framework hérités.

Avantages

- Prise en charge complète des bases de code C# modernes et héritées, y compris .NET Core et .NET 6+

- Détecte un large éventail de vulnérabilités, notamment les injections, les failles cryptographiques, les API non sécurisées et les problèmes de logique métier

- Aucune infrastructure locale requise grâce à son architecture entièrement basée sur le cloud

- Modèle simple de téléchargement et d'analyse utilisant des binaires précompilés (DLL, EXE, etc.)

- Conforme aux réglementations OWASP Top 10, CWE, SANS 25 et spécifiques à l'industrie

- Prend en charge le développement axé sur les politiques avec l'application automatique de pratiques de codage sécurisées

- S'intègre à Visual Studio, Azure DevOps, Jenkins, GitHub, GitLab et d'autres plateformes CI/CD

- Fournit des conseils de correction clairs, des liens CWE et des recommandations de correction

- Propose des tableaux de bord d'analyse et des rapports de risque centralisés pour le suivi de la conformité et des audits

- Soutenu par des recherches en matière de sécurité et des mises à jour régulières du pack de règles

Limites et lacunes

Bien que Veracode fournisse une analyse de sécurité solide pour C#, il s'accompagne de certains compromis architecturaux et pratiques :

- L'analyse binaire précompilée limite le contexte au niveau de la source

Étant donné que Veracode fonctionne sur du code compilé, il manque de visibilité sur certaines structures de développement, telles que le code non sécurisé commenté, les commentaires de code ou les conditions de flux de contrôle précises. Les développeurs doivent compiler leurs applications avant de les télécharger. - Aucune prise en charge des commentaires en temps réel basés sur l'IDE

Contrairement à des outils comme Roslyn Analyzers ou ReSharper, Veracode ne fournit pas d'avertissements en ligne ou interactifs pendant le développement. Les vulnérabilités ne sont détectées qu'après la construction et le téléchargement du binaire. - Boucles de rétroaction plus lentes dans CI/CD

Bien qu'intégré à de nombreux pipelines, le processus de téléchargement des binaires et d'attente des résultats d'analyse peut ralentir les itérations rapides ou les workflows pilotés par les tests. Ce processus n'est pas adapté aux cycles de développement serrés sans optimisation. - Qualité de code statique limitée ou application du style

Veracode se concentre sur les failles de sécurité plutôt que sur la qualité générale du code, la validation de l'architecture ou le formatage. Les équipes doivent souvent l'associer à des outils comme StyleCop, NDepend ou leurs équivalents ESLint pour une couverture complète. - Tarification au niveau de l'entreprise

Les coûts sont généralement prohibitifs pour les petites équipes. La plateforme est destinée aux moyennes et grandes entreprises disposant du budget et des processus nécessaires pour soutenir un développement axé sur la sécurité. - Manque de personnalisation des règles

Comparé aux outils open source ou hébergés localement, Veracode offre une capacité limitée à personnaliser ou à créer de nouvelles règles de détection pour les modèles de codage propriétaires ou les API C# de niche.

Veracode est une solution solide pour les organisations recherchant une approche cloud et sécurisée par défaut pour l'analyse statique, avec des fonctionnalités de gouvernance et d'audit. Cependant, les équipes nécessitant un retour instantané des développeurs ou un contrôle au niveau du code source peuvent trouver la plateforme moins réactive que les alternatives intégrées à un IDE ou open source.

Klocwork

Klocwork, développé par Perforce, est un outil de test de sécurité statique des applications (SAST) conçu pour le développement logiciel haute sécurité. Il prend en charge un large éventail de langages, dont C#, C++, Java, Python et JavaScript, et est largement utilisé dans les secteurs réglementés et critiques pour la sécurité, comme l'automobile, l'aérospatiale, la défense et la santé.

Pour les équipes C#, Klocwork offre un moyen puissant de détecter les vulnérabilités de sécurité, les défauts de code et les problèmes de maintenabilité au début du cycle de développement.

Avantages

- Prend en charge les normes C# modernes et l'intégration avec Visual Studio et MSBuild

- Détecte les dépassements de tampon, les exceptions de référence nulle, les vulnérabilités d'injection, les problèmes de concurrence et les défauts logiques

- Forte concentration sur conformité de sécurité, offrant des ensembles de règles intégrés pour les normes OWASP Top 10, CWE, MISRA et CERT

- permet analyse incrémentale avec un retour d'information juste à temps au fur et à mesure des modifications du code, ce qui permet d'éviter les régressions

- Compatible avec les bases de code C# volumineuses et complexes sans dégradation des performances

- S'intègre aux pipelines CI/CD, notamment Jenkins, GitHub Actions, Azure DevOps, etc.

- Offres traçabilité du flux de défauts et des diagnostics approfondis pour comprendre les causes profondes

- Inclut un plugin de bureau pour les développeurs et des rapports basés sur le serveur pour les gestionnaires et l'assurance qualité

- Évolutif pour les équipes distribuées travaillant sur des systèmes monolithiques ou basés sur des microservices

- Permet un développement axé sur la sécurité dans les environnements DevSecOps et Agile

Limites et lacunes

Bien qu'il soit prêt pour l'entreprise, Klocwork présente certains défis et domaines qui peuvent entraver l'adoption ou la convivialité, en particulier pour les équipes de développement plus petites ou moins réglementées :

- Configuration complexe et courbe d'apprentissage abrupte

La configuration initiale et le réglage fin des règles d'analyse peuvent nécessiter beaucoup de temps et une connaissance approfondie du domaine. Les équipes doivent souvent consacrer du temps à la formation ou impliquer des ingénieurs sécurité dédiés. - Empreinte plus lourde par rapport aux analyseurs légers

Klocwork consomme plus de ressources que des outils simples comme Roslyn ou StyleCop, ce qui peut ralentir les pipelines CI ou les environnements de développement sur des machines moins performantes. - Non adapté aux développeurs par défaut

Bien que des plugins soient disponibles, les développeurs peuvent trouver l'expérience utilisateur moins intuitive que celle des outils modernes intégrés aux IDE. L'interprétation de certains résultats peut nécessiter une expertise pointue. - Coût élevé et positionnement de l'entreprise

Les licences sont proposées aux moyennes et grandes organisations. Elles peuvent être hors de portée des petites équipes ou des projets open source. - Communauté open source limitée et extensibilité

Contrairement aux analyseurs soutenus par des écosystèmes communautaires (par exemple, ESLint, Roslyn), Klocwork est propriétaire, avec moins de flexibilité pour étendre ou écrire des règles personnalisées sans le support du fournisseur. - Expérience de l'interface utilisateur et des rapports

L'interface utilisateur pour signaler et trier les problèmes est fonctionnelle, mais obsolète. Certaines équipes signalent des problèmes d'ergonomie avec un grand nombre de constatations.

Klocwork est parfaitement adapté aux environnements de développement C# d'entreprise ou critiques qui exigent conformité, code sécurisé et suivi formel des défauts. Cependant, il peut ne pas convenir aux petites équipes Agile ou aux organisations recherchant un retour d'information rapide et convivial pour les développeurs, ainsi qu'une flexibilité des outils.

SemgrepName

Semgrep est un outil d'analyse statique open source développé par r2c (ReturnToCorp) qui privilégie la simplicité, la rapidité et l'analyse basée sur des règles dans de nombreux langages, dont C#. Il est particulièrement apprécié des ingénieurs en sécurité et des équipes DevSecOps grâce à ses capacités de recherche de modèles et à sa capacité à détecter les problèmes de sécurité et de qualité du code grâce à des règles personnalisables.

Semgrep prend en charge C# dans les niveaux communautaire et commercial, offrant des modèles de déploiement cloud et auto-hébergés.

Avantages

- Analyseur léger et rapide basé sur CLI avec prise en charge de la syntaxe C# moderne

- Les règles basées sur YAML, faciles à écrire et à comprendre, permettent des modèles personnalisés spécifiques aux pratiques de codage d'une organisation

- Idéal pour les pipelines DevSecOps grâce à une exécution rapide et à l'intégration CI/CD avec GitHub Actions, GitLab CI, Azure DevOps et autres

- Bibliothèques de règles intégrées pour la sécurité, la maintenabilité et les performances (y compris OWASP Top 10, SANS 25, et plus)

- Soutien important pour déplacer la sécurité vers la gauche, détecter les problèmes avant la fusion ou le déploiement

- Fonctionne bien pour appliquer des modèles sécurisés et des meilleures pratiques sur des bases de code partagées

- La plateforme Cloud (Semgrep Cloud Platform) comprend des tableaux de bord, des commentaires PR, des journaux d'audit et l'application de règles en équipe

- Extensible avec Semgrep Supply Chain et Semgrep Secrets pour une couverture de sécurité des applications plus approfondie

- Une communauté dynamique et un registre de règles ouvertes en constante croissance

- Niveau gratuit disponible avec des limites généreuses et aucune barrière à l'entrée pour les petites équipes

Limites et lacunes

Malgré sa flexibilité et sa rapidité, Semgrep présente des limitations notables lorsqu'il est appliqué au code C#, en particulier pour les tâches d'analyse statique approfondie :

- Prise en charge partielle du langage C#

Comparé à sa prise en charge mature de JavaScript, Python ou Go, la prise en charge de C# par Semgrep est encore en développement. Il est possible qu'il ne parvienne pas à analyser ou comprendre pleinement les fonctionnalités avancées de C# comme LINQ, les flux asynchrones/d'attente, les génériques ou les arborescences d'expressions complexes. - Aucune analyse approfondie du flux de données

Semgrep excelle dans la correspondance syntaxique et sémantique, mais ne dispose pas des fonctionnalités avancées d'analyse de flux de contrôle et de contamination offertes par des outils comme Coverity, Klocwork ou CodeQL. Cela peut limiter sa capacité à détecter les vulnérabilités qui s'étendent sur plusieurs fichiers ou appels de méthodes. - Intégration IDE limitée

Contrairement aux analyseurs basés sur Roslyn ou ReSharper, Semgrep ne fournit pas de diagnostics en ligne par défaut dans Visual Studio ou Rider. Les développeurs doivent s'appuyer sur les retours de l'intégration continue ou l'utiliser comme outil d'analyse manuel, sauf si des intégrations personnalisées sont créées. - Aucune visualisation ni analyse architecturale

Il n'existe aucune prise en charge des graphiques de dépendance, des mesures de code ou des fonctionnalités de validation d'architecture souvent requises par les équipes d'entreprise. - Courbe d'apprentissage abrupte pour la création de règles

Bien que les règles de base soient faciles à écrire, la création de modèles fiables et sans bruit pour les grandes bases de code C# peut nécessiter une connaissance détaillée de la structure de l'arbre syntaxique abstrait de Semgrep et des éléments internes du langage. - Plus efficace dans les flux de travail de sécurité que dans l'application générale de la qualité

Les points forts de Semgrep résident dans l'analyse de sécurité et la conformité aux politiques. Il n'est pas aussi complet pour appliquer les conventions de style ou effectuer des vérifications de complexité cyclomatique que des outils comme NDepend ou StyleCop.

Semgrep est un excellent choix pour les équipes modernes adoptant les pratiques DevSecOps et nécessitant une analyse personnalisable, rapide et collaborative. Pour le développement C#, il est plus efficace dans le cadre d'une stratégie multi-outils plutôt que comme un remplacement complet des analyseurs approfondis ou des solutions natives de l'IDE.

CodeQL

CodeQL, développé par GitHub (désormais intégré à Microsoft), est un moteur d'analyse de code sémantique qui permet d'interroger le code source comme s'il s'agissait de données. Il construit une base de données relationnelle à partir du code source et permet aux utilisateurs d'écrire des requêtes pour détecter les vulnérabilités de sécurité, les problèmes de performances et les failles de codage. Intégré à GitHub Advanced Security (GHAS), CodeQL joue un rôle central dans la recherche de vulnérabilités à grande échelle, notamment pour l'open source.

C# fait partie des langages officiellement pris en charge et GitHub a étendu sa prise en charge des écosystèmes basés sur .NET.

Avantages

- Permet analyse sémantique approfondie de code C#, de contrôle de modélisation et de flux de données pour détecter des vulnérabilités complexes en plusieurs étapes

- Fonctionne avec les flux de travail natifs de GitHub, offrant une intégration transparente dans les demandes d'extraction, les événements push et les analyses de sécurité planifiées

- Peut détecter des problèmes difficiles à trouver tels que la désérialisation non sécurisée, les entrées non validées, la traversée de chemin et les modèles d'injection

- Soutenu par la croissance de GitHub bibliothèques de requêtes, y compris les règles OWASP Top 10 et alignées sur le CWE

- Fournit un contrôle total pour écrire des requêtes CodeQL personnalisées à l'aide d'un langage spécialisé basé sur Datalog

- Forte connaissance du contrôle des versions, capable de suivre les modifications entre les branches et les PR

- Adapté aux grandes bases de code et aux organisations multi-dépôts grâce à la mise à l'échelle basée sur GitHub Actions

- Les packs de requêtes open source permettent la réutilisation et le partage des contrôles de sécurité développés par la communauté

- Permet l'examen de l'historique du code et l'audit des vulnérabilités pour les chercheurs en sécurité

- L'équipe de sécurité de GitHub utilise CodeQL en interne pour la recherche CVE mondiale, ce qui le rend testé au combat dans des cas d'utilisation à fort impact

Limites et lacunes

Bien qu'il soit l'un des outils les plus puissants disponibles pour l'analyse statique approfondie, CodeQL présente plusieurs réserves lorsqu'il est appliqué à C# dans le développement quotidien :

- Courbe d'apprentissage abrupte pour les règles personnalisées

La rédaction de requêtes personnalisées nécessite la connaissance du langage de requête CodeQL, doté d'une syntaxe et d'un modèle sémantique uniques. La plupart des développeurs ont besoin d'une formation spécifique ou de temps pour devenir productifs. - Nécessite des bases de données de codes du bâtiment

Avant l'exécution d'une requête, le code doit être compilé et transformé en base de données CodeQL. Cette étape complexifie et allonge les pipelines d'intégration continue, en particulier pour les référentiels volumineux ou en constante évolution. - Limité par la couverture de la langue source et les outils

Bien que C# soit pris en charge, il peut être en retard par rapport aux langages cibles principaux de CodeQL, tels que Java, JavaScript et Python, en termes de règles prédéfinies et de qualité des requêtes. De plus, certains comportements avancés spécifiques à .NET (par exemple, la réflexion et la génération de code d'exécution) peuvent être difficiles à modéliser. - Ne convient pas aux règles de style ou de formatage

CodeQL n'est pas conçu pour imposer des guides de style ou un formatage de code. Il est strictement axé sur des modèles logiques, sémantiques et sécuritaires. - Manque de support IDE

Il n’y a pas d’intégration directe avec Visual Studio ou Rider, les développeurs doivent donc s’appuyer sur les commentaires CI/CD ou utiliser les outils CLI manuellement. - Licence d'entreprise requise pour toutes les fonctionnalités

GitHub Advanced Security (GHAS), qui fournit le service géré CodeQL, est réservé aux clients GitHub Enterprise Cloud et Server. Cela limite son adoption par les équipes qui n'utilisent pas GitHub. - Valeur limitée pour les petits projets

Pour les applications C# simples ou les équipes recherchant des résultats rapides, la configuration et la complexité de CodeQL peuvent l'emporter sur ses avantages par rapport à des outils légers comme Roslyn ou ReSharper.

CodeQL excelle dans les organisations qui privilégient la sécurité et sont prêtes à investir dans la création d'ensembles de requêtes et de workflows personnalisés. Il est idéal pour les projets C# avec des exigences de conformité élevées, de multiples contributeurs et une culture DevSecOps mature. Pour d'autres, il fonctionne mieux en complément des analyseurs traditionnels.

Aïkido

Aikido Security est un nouvel acteur dans le domaine de la sécurité applicative. Il propose des solutions SAST, SCA et d'analyse secrète conviviales pour les développeurs sur une plateforme unifiée. Conçue pour la simplicité et la rapidité, elle cible les workflows de développement modernes grâce à une intégration prête à l'emploi pour des plateformes populaires comme GitHub, GitLab, Bitbucket et Azure DevOps.

Bien qu'il ne s'agisse pas d'un analyseur de code statique profond traditionnel comme ReSharper ou CodeQL, Aikido prend en charge les projets C# et .NET, fournissant des informations précieuses, notamment dans les domaines des vulnérabilités de sécurité et des risques de dépendance.

Avantages

- Léger et facile à intégrer dans les workflows CI/CD pour GitHub, GitLab, Bitbucket et Azure

- Offre une analyse intégrée pour SAST, SCA (Software Composition Analysis) et les secrets sur une seule plateforme

- Prend en charge C# avec des modèles de détection de vulnérabilité courants tels que les secrets codés en dur, l'injection SQL et les dépendances non sécurisées

- Interface utilisateur propre et moderne conçue pour les développeurs et les équipes DevOps plutôt que pour les experts en sécurité

- Le tri des problèmes et la hiérarchisation des risques en fonction du contexte aident à éviter la lassitude liée aux alertes

- Permet des contrôles basés sur des politiques, par exemple, bloquer les fusions si des problèmes critiques sont détectés

- Aucune configuration nécessaire pour la configuration des règles, avec découverte automatique des projets et des langues

- Niveau gratuit disponible pour les petites équipes et les contributeurs open source

- Temps d'analyse rapides avec des résultats exploitables dans les demandes d'extraction

- Culture d'entreprise axée sur la sécurité, avec conformité au RGPD et à la norme ISO 27001

Limites et lacunes

Bien qu'Aikido soit une plateforme DevSecOps impressionnante pour les équipes modernes, elle présente des contraintes pour ceux qui recherchent une analyse statique approfondie ou des inspections de code avancées spécifiques à C# :

- Profondeur de règle limitée pour les modèles de code C# complexes

Aikido se concentre davantage sur l'analyse de sécurité que sur la qualité du code, manquant de nombreux contrôles logiques ou liés aux performances que fournissent des outils comme NDepend ou ReSharper. - Pas idéal pour détecter les défauts de conception structurelle ou les suggestions de refactorisation

Il n'identifiera pas les problèmes liés à une mauvaise utilisation du modèle d'objet, aux dépendances circulaires ou aux odeurs architecturales courantes dans les applications de niveau entreprise. - Manque de prise en charge de la création de règles personnalisées ou de la configuration affinée

Les utilisateurs ne peuvent pas définir leurs propres règles statiques ou étendre facilement la logique de détection, contrairement aux analyseurs CodeQL ou Roslyn. - Aucune intégration Visual Studio ou IDE

Tous les résultats sont affichés via l'interface web ou via les commentaires des requêtes d'extraction. Les développeurs habitués aux analyses linting basées sur l'IDE peuvent trouver cela perturbant. - Principalement construit autour de workflows basés sur Git

Les équipes utilisant un contrôle de source centralisé ou des modèles de déploiement plus anciens peuvent ne pas bénéficier de ses fonctionnalités d’automatisation. - L'analyse se produit principalement dans le CI, et non pendant le développement local

Il n'existe pas d'outils natifs pour les hooks de pré-validation ou les commentaires sur le code en direct dans le flux de travail du développeur.

Aikido est particulièrement adapté aux équipes cloud natives soucieuses de la sécurité qui travaillent avec C# dans des pipelines CI/CD modernes. Il fournit des analyses rapides et une bonne couverture des vulnérabilités et secrets courants. Cependant, il doit être complété par des analyseurs de code traditionnels pour les équipes nécessitant une analyse architecturale, une flexibilité des règles personnalisées ou une application qualité avancée.

Source profonde

DeepSource est une plateforme automatisée de revue de code qui fournit des analyses statiques, la détection de bugs, des analyses de sécurité et la mise en forme du code dans plusieurs langages. Bien qu'elle offre une meilleure prise en charge de langages comme Python, Go et JavaScript, DeepSource a progressivement étendu sa prise en charge aux écosystèmes C# et .NET, afin d'aider les développeurs à maintenir des bases de code propres, sécurisées et maintenables.

Il s'intègre aux plateformes de contrôle de version telles que GitHub, GitLab et Bitbucket pour exécuter une analyse statique sur chaque validation et demande d'extraction.

Avantages

- Prise en charge de l'analyse statique prête à l'emploi pour C#, axée sur les performances, les risques de bogues, les anti-modèles et les vulnérabilités de sécurité

- Intégration transparente avec GitHub, GitLab et Bitbucket pour un retour en temps réel sur les demandes d'extraction

- Propose des suggestions de correction automatique pour accélérer la résolution des problèmes de code courants

- Tableau de bord unifié pour les informations sur la santé du code dans les référentiels et les équipes

- Intégration légère et sans configuration avec détection automatique de la structure du code

- Inclut des mesures telles que le renouvellement du code, la duplication et les tendances de couverture

- Fournit des informations rapides sur les régressions de la qualité du code au fil du temps et des branches

- Prend en charge les règles d'ignorance, la suppression et le réglage de la gravité pour un meilleur contrôle du bruit

- L'interface utilisateur Web est intuitive et adaptée aussi bien aux développeurs qu'aux responsables d'ingénierie

- Les fonctionnalités d'entreprise incluent des autorisations basées sur l'équipe et des tableaux de bord de conformité

Limites et lacunes

Bien qu'il s'agisse d'une plateforme à croissance rapide, DeepSource présente plusieurs inconvénients lorsqu'elle est utilisée spécifiquement pour Projets C# en entreprise ou en développement à grande échelle :

- Le support de C# est moins mature que celui de Python ou JavaScript

DeepSource manque de la profondeur et de l'étendue des règles statiques trouvées dans des outils comme Roslyn, ReSharper ou NDepend, en particulier pour les modèles d'application .NET complexes. - Personnalisation limitée des règles

Les utilisateurs ne peuvent pas définir de règles d’analyse statique personnalisées à l’aide d’un langage spécifique au domaine ou étendre les ensembles de règles au-delà de ce qui est pris en charge nativement. - Aucune intégration avec Visual Studio

Les développeurs travaillant dans des IDE comme Visual Studio ou Rider doivent s'appuyer sur des commentaires basés sur CI ou vérifier manuellement les résultats dans l'interface utilisateur Web DeepSource. - Se concentre sur les problèmes au niveau du code mais ne couvre pas l'analyse au niveau de l'architecture ni l'optimisation de la structure du code.

- Aucune prise en charge de l'analyse avancée des flux ou du traçage des données

Cela le rend moins efficace pour détecter les vulnérabilités multilignes ou les défaillances complexes de la logique de sécurité. - Les fonctionnalités premium sont verrouillées derrière les plans d'entreprise

Des fonctionnalités telles que le suivi historique, les rapports de conformité ou l'application des politiques nécessitent des licences de niveau supérieur. - Principalement basé sur le cloud, avec des options sur site limitées pour les environnements hautement réglementés

DeepSource est une excellente option pour les équipes C# de petite et moyenne taille qui recherchent une analyse statique rapide et automatique sans configuration complexe. Il est particulièrement adapté aux workflows d'intégration continue basés sur Git et complète les linters de code traditionnels. Pour les projets d'entreprise ou les équipes recherchant des analyses architecturales approfondies et une prise en charge approfondie des composants internes .NET, il peut être nécessaire de l'associer à d'autres analyseurs spécialisés.

Déduire#

Infer# est un outil d'analyse statique pour C# développé par Microsoft Research, basé sur le framework Infer de Facebook. Il se concentre sur l'analyse interprocédurale et permet de détecter des bugs complexes tels que les déréférencements de valeurs nulles, les fuites de ressources, les situations de concurrence et les problèmes de mémoire au-delà des limites des méthodes. Infer# vise à aider les développeurs à détecter les bugs sémantiques profonds qui échapperaient généralement aux linters conventionnels ou n'apparaîtraient qu'à l'exécution.

Il fonctionne en convertissant le langage intermédiaire .NET (IL) en une représentation interne, puis en effectuant une analyse de vérification formelle avancée.

Avantages

- Basé sur le moteur Infer de Facebook, largement reconnu pour l'analyse statique avancée du code mobile et côté serveur

- Effectue une analyse interprocédurale et symbolique, détectant les problèmes qui s'étendent sur plusieurs méthodes ou classes

- Particulièrement utile pour identifier les déréférencements de pointeurs nuls, les fuites de mémoire et les problèmes de concurrence

- Capable de raisonner sur le langage intermédiaire .NET (IL), permettant une analyse dans tous les langages pris en charge par .NET

- Développé activement par Microsoft Research avec une solide base académique

- Open source, avec licence permissive pour une utilisation en entreprise ou académique

- Intégration possible avec MSBuild et les pipelines CI pour l'analyse automatique

- Utile dans les contextes de recherche, les audits de codage sécurisé ou dans le cadre de flux de travail de vérification formels

- Détecte les pannes d'exécution potentielles et les défauts logiques difficiles à détecter avec des outils standard

Limites et lacunes

Bien qu'Infer# soit puissant dans sa portée, il présente de multiples défauts qui limitent sa facilité d'utilisation pour les flux de travail de développement généraux :

- Ce n'est pas un analyseur statique complet pour le style général du code, la conception ou la maintenabilité

Infer# se concentre étroitement sur la détection de bugs et ne fournit pas de mesures de qualité de code, d'analyse de complexité ou d'informations architecturales comme NDepend ou ReSharper. - Aucune intégration avec Visual Studio ou les IDE

Toutes les interactions se font via la ligne de commande. Cette fonctionnalité n'est pas adaptée aux développeurs qui attendent des retours ou des corrections automatiques dans l'éditeur. - Barrière technique élevée à l'entrée

Nécessite une connaissance de l'IL, des opérations de ligne de commande et éventuellement une certaine familiarité avec les méthodes formelles pour interpréter certaines sorties. - Documentation clairsemée et soutien communautaire

Comparé à des outils comme les analyseurs Roslyn ou SonarQube, Infer# manque de tutoriels complets, d'exemples ou de forums actifs pour le dépannage. - Non activement maintenu pour une utilisation de production à grande échelle

Il s’agit d’un projet de recherche Microsoft, ce qui signifie qu’il peut ne pas recevoir de mises à jour cohérentes ni de support de niveau production. - Aucune analyse SCA (dépendance) ni règles spécifiques à la sécurité

Il ne peut pas détecter les packages obsolètes, l’utilisation non sécurisée des API ou d’autres problèmes de sécurité de surface. - Problèmes d'évolutivité sur les grands projets d'entreprise

L'analyse peut être lente et consommer des ressources système considérables lorsqu'elle est appliquée à de grandes bases de code.

Infer# est particulièrement adapté aux équipes privilégiant la détection formelle de bugs, aux environnements de recherche intensive ou aux audits nécessitant une analyse approfondie des chemins d'accès. Il ne s'agit pas d'une solution clé en main pour l'analyse statique quotidienne dans le développement C# d'entreprise classique, mais elle constitue un outil complémentaire performant dans les contextes de développement sécurisés ou critiques pour la sécurité.

Scan Puma

Puma Scan est un outil d'analyse statique conçu pour identifier les vulnérabilités de sécurité des applications .NET et C#, notamment celles liées aux pratiques de codage sécurisées et à la conformité. Conçu en mettant l'accent sur les catégories OWASP Top 10 et CWE (Common Weakness Enumeration), il est plébiscité par les équipes .NET soucieuses de la sécurité.

L'outil est disponible sous deux formes principales : Puma Scan Community Edition, qui est intégré à Visual Studio, et Puma Scan Professional, qui ajoute des fonctionnalités d'entreprise telles que l'intégration CI/CD, la personnalisation des règles et la création de rapports centralisés.

Avantages

- Conçu pour l'analyse de sécurité .NET et C#, avec un ensemble de règles alignées sur les normes OWASP et CWE

- S'intègre directement dans Visual Studio, offrant aux développeurs un retour immédiat pendant le codage

- Offre une analyse du flux de code qui peut retracer la manière dont les entrées non fiables circulent dans le code, détectant des problèmes tels que XSS, injection SQL, injection de commandes, etc.

- L'édition professionnelle prend en charge l'intégration du pipeline CI/CD, adaptée aux pratiques DevSecOps

- Génère des rapports détaillés comprenant les catégories de vulnérabilité, les niveaux de gravité et les conseils de correction

- Des règles personnalisées peuvent être ajoutées pour les modèles de code propriétaires (Professionnel uniquement)

- Aide les équipes à appliquer des politiques de codage sécurisées dès le début du SDLC

- Conçu pour compléter les exigences du cycle de vie de développement sécurisé pour les industries réglementées

- Maintenu par Secure Development Solutions, avec des mises à jour continues des règles

Limites et lacunes