כתיבת קוד Python יעיל, מאובטח וניתן לתחזוקה הוא אתגר שעומד בפני כל מפתח. ככל שהפרויקטים גדלים, ה מורכבות הקוד גדל, מה שמקשה על זיהוי שגיאות, פרצות אבטחה וצווארי בקבוק בביצועים. זה המקום שבו כלי ניתוח קוד סטטי עבור פיתון להפוך לבלתי יסולא בפז. כלים אלו עוזרים למפתחים לנתח קוד ללא ביצוע, ומאפשרים להם לזהות בעיות כגון דליפות זיכרון, אלגוריתמים לא יעילים וסיכוני אבטחה בשלב מוקדם בתהליך הפיתוח. על ידי שילוב ניתוח סטטי לתוך זרימת העבודה שלך, אתה יכול לשפר את איכות הקוד, לייעל את מורכבות הזמן ולהבטיח עמידה בשיטות עבודה מומלצות כמו PEP 8 ועקרונות קידוד נקיים.

בהירות סיכוני המודרניזציה

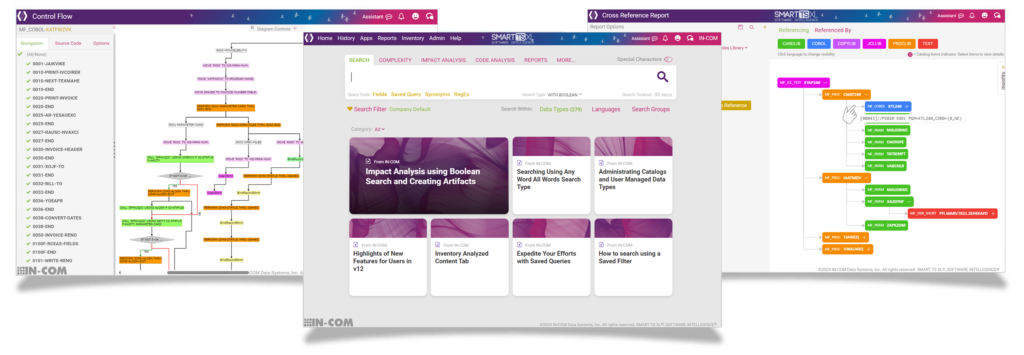

Smart TS XL משפר את החלטות השער של Python DevOps על ידי קיבוע פלטי הסורק בהקשר התנהגותי ותלותי.

גלה עכשיוניתוח קוד סטטי חורג מבדיקת תחביר פשוטה - הוא מעריך את מורכבות הקוד, שגיאות לוגיות וביצועי זמן ריצה. על ידי זיהוי משתנים שאינם בשימוש, לולאות מיותרות ואלגוריתמים לא אופטימליים, הכלים הללו עוזרים להפחית חובות טכניים ולשפר את יכולת התחזוקה. יתר על כן, הם ממלאים תפקיד מכריע בביקורת אבטחה, זיהוי פגיעויות פוטנציאליות לפני שהן ניתנות לניצול. בין אם אתה עובד על סקריפט Python קטן או יישום בקנה מידה גדול, שילוב ניתוח סטטי מבטיח שהקוד שלך יעיל, ניתן להרחבה ומאובטח. במדריך זה, נחקור כיצד מפתחי Python יכולים למנף את הכלים הללו לשיפור הביצועים, האבטחה ואיכות הקוד.

20 כלי ניתוח קוד סטטי חובה עבור Python

Smart TS XL

Smart TS XL הוא כלי ניתוח קוד סטטי והערכת השפעה מונחה בינה מלאכותית, בעל ביצועים גבוהים, המיועד לפיתוח Python מודרני. הוא מספק דיוק, יעילות ואבטחה ללא תחרות בניהול בסיסי קוד מורכבים של Python, מה שהופך אותו לפתרון חיוני עבור ארגונים, צוותי פיתוח תוכנה ומקצועני אבטחת סייבר. עם היכולת לנתח מיליוני שורות של קוד Python בשניות, Smart TS XL מבטיח שיישומים יישארו ניתנים להרחבה, ניתנים לתחזוקה ותואמים לשיטות העבודה המומלצות בתעשייה.

מהירות ומדרגיות ללא תחרות

- מבצע ניתוח קוד סטטי מעמיק בזמן אמת, מזהה נקודות תורפה וחוסר יעילות תוך שניות.

- מעבד בסיסי קוד נרחבים של Python ללא ירידה בביצועים, מה שהופך אותו למתאים לפרויקטים בקנה מידה ארגוני.

- תומך בצוותים מכל הגדלים על ידי מתן אינטגרציה חלקה עם צינורות פיתוח, מה שמאפשר למפתחים מרובים לנתח קוד בו זמנית.

ביקורת איכות ואבטחה מקיפה בקוד

Smart TS XL מציע ניתוח קוד סטטי עמוק, זיהוי פרצות אבטחה, דפוסי קוד לא יעילים וחולשות מבניות לפני שהם גורמים לבעיות בייצור. הוא ממנף טכנולוגיה מונעת בינה מלאכותית כדי לספק תובנות מדויקות ומודעות להקשר.

- מזהה אוטומטית פגמי אבטחה כגון סיכוני הזרקת SQL, אישורים בקוד קשיח ושימוש לא בטוח ב-API.

- מנתח סימון Big O כדי לייעל את יעילות האלגוריתם ולשפר את ביצועי האפליקציה.

- מסמן לולאות מיותרות, שימוש מופרז בזיכרון ושמירת אובייקטים מיותרת, מה שמבטיח ניהול זיכרון יעיל.

- מבטיח עמידה בתקני קידוד Python כגון PEP 8 ושיטות אבטחה מומלצות.

חיסכון משמעותי בעלויות והחזר ROI

- מפחית את זמן סקירת הקוד ב-30-40%, מה שמאפשר לצוותי הפיתוח להתמקד בחדשנות במקום באגים.

- ממזער תיקונים יקרים לאחר הפריסה על ידי זיהוי פרצות אבטחה וחוסר יעילות בשלב מוקדם בתהליך הפיתוח.

- מפחית את עלויות התשתית על ידי אופטימיזציה של שימוש בזיכרון וצריכת מעבד ביישומי Python.

איכות תוכנה ותחזוקה משופרים

- מזהה ומבטל תלות נסתרת, ייבוא לא בשימוש ומבני קוד לא יעילים שמאטים יישומים.

- מפחית חוב טכני על ידי זיהוי קוד מורכב או מיושן שדורש עיבוד מחדש.

- משפר את קריאות קוד Python ואת יכולת התחזוקה על ידי אכיפת שיטות קידוד נקיות עקביות.

- מספק דוחות מעשיים עם הסברים מפורטים והמלצות לתיקון בעיות קוד.

ניהול ידע מעולה ושיפור פרודוקטיביות

- מאיץ את ההטמעה של מפתחים חדשים על ידי מתן תיעוד ברור ותובנות קוד מבוססות בינה מלאכותית.

- אוטומציה של העברת ידע בין צוותים, ומפחיתה את ההסתמכות על מפתחים בכירים לניתוח קוד סטטי.

- משפר את שיתוף הפעולה בין צוותי פיתוח ואבטחה עם מאגר מרכזי לדוחות ניתוח סטטי.

- משתמש במדדי מורכבות מתקדמים כגון מורכבות ציקלומטית כדי לעזור לצוותים לתעדף מאמצי עיבוד מחדש.

תעשיות וסוגי לקוחות

Smart TS XL הוא כלי חיוני לתעשיות הדורשות **אבטחה גבוהה, אופטימיזציה של ביצועים ופיתוח יישומי Python בקנה מידה גדול**. זה כולל:

- שירותים פיננסיים - מבטיח עמידה במסגרות רגולטוריות ומונע שיטות קידוד הונאה.

- שירותי בריאות - מגן על נתוני מטופלים רגישים ומבטיח תאימות לאבטחה ביישומים רפואיים.

- חברות טכנולוגיה - מייעל את הביצועים והאבטחה עבור פתרונות תוכנה מבוססי Python בקנה מידה גדול.

- סוכנויות ממשלתיות - מבטיח ציות לפרוטוקולי אבטחת סייבר ומונע פרצות מידע.

- קמעונאות ומסחר אלקטרוני - מזהה פרצות אבטחה במערכות עיבוד תשלומים וממשקי API.

יישום ואינטגרציה

- פריסה תוך שעות עם **תלות מערכת מינימלית**.

- משתלב בצורה חלקה עם **GitHub, GitLab, Bitbucket, Jenkins וכלי CI/CD אחרים**.

- תומך הן ב**סריקות קוד מלאות והן בסריקות מצטברות** לניטור רציף.

- ניתן להגדיר עבור **ביצוע אוטומטי**, הפחתת עומס עבודה ידני עבור צוותי פיתוח

פלינט

Pylint הוא כלי ניתוח קוד סטטי בשימוש נרחב שנועד לשפר את איכות קוד Python ואת יכולת התחזוקה. זה עוזר למפתחים לזהות שגיאות תחביר, לאכוף תקני קידוד ולזהות חוסר יעילות לפני ביצוע. על ידי ניתוח קוד מקור לבעיות פוטנציאליות כגון משתנים מיותרים, ייבוא שלא נעשה בו שימוש וביטויים מורכבים, Pylint מבטיח שפרויקטים פועלים לפי שיטות עבודה מומלצות של Python. הוא מספק ציון איכות מפורט, עוזר לצוותים לשפר את הקריאות, להפחית חובות טכניים ולשמור על קוד עקבי בין צוותי פיתוח ופרויקטים.

תכונות עיקריות

- מבצע ניתוח סטטי מקיף כדי לזהות שגיאות, שיטות עבודה רעות וריחות קוד.

- אוכף תאימות ל-PEP 8, מבטיח עיצוב אחיד ועקביות.

- מייצר ציון איכות קוד מספרי כדי לעקוב אחר שיפורים לאורך זמן.

- תצורות כללים הניתנות להתאמה אישית מאפשרות לצוותים להתאים את הבדיקות לצרכי הפרויקט הספציפיים.

- משתלב עם Jenkins, GitHub Actions וכלי CI/CD אחרים לניתוח אוטומטי.

- מזהה לולאות לא יעילות, חישובים מיותרים ומשתנים שאינם בשימוש.

אזורים לשיפור

ערכת החוקים הנוקשה של Pylint יכולה לייצר מספר רב של אזהרות, מה שעלול להציף מפתחים, במיוחד בפרויקטים גדולים. לעתים קרובות צוותים צריכים לכוונן תצורות כדי לסנן התראות לא קריטיות ולהפחית רעש. ללא התאמה אישית מתאימה, מפתחים עשויים להשקיע יותר זמן בטיפול בהפרות סגנון קלות במקום להתמקד בשיפורי קוד בפועל.

למרות ש-Pylint מצוין לאכיפה בסגנון קוד, אין לו זיהוי מובנה של פגיעות אבטחה. פרויקטים הדורשים ניתוח אבטחה מעמיק זקוקים לכלים נוספים להגנה מקיפה. בנוסף, הניתוח של Pylint יכול להיות עתיר משאבים, מה שמוביל לזמני ביצוע ארוכים יותר עבור יישומים בקנה מידה גדול, מה שהופך אותו לפחות אידיאלי עבור פרויקטים עם אילוצי ביצועים הדוקים.

פלינט

Pylint הוא כלי ניתוח קוד סטטי בשימוש נרחב שנועד לשפר את איכות קוד Python ואת יכולת התחזוקה. זה עוזר למפתחים לזהות שגיאות תחביר, לאכוף תקני קידוד ולזהות חוסר יעילות לפני ביצוע. על ידי ניתוח קוד מקור לבעיות פוטנציאליות כגון משתנים מיותרים, ייבוא שלא נעשה בו שימוש וביטויים מורכבים, Pylint מבטיח שפרויקטים פועלים לפי שיטות עבודה מומלצות של Python. הוא מספק ציון איכות מפורט, עוזר לצוותים לשפר את הקריאות, להפחית חובות טכניים ולשמור על קוד עקבי בין צוותי פיתוח ופרויקטים.

תכונות עיקריות

- מבצע ניתוח סטטי מקיף כדי לזהות שגיאות, שיטות עבודה רעות וריחות קוד.

- אוכף תאימות ל-PEP 8, מבטיח עיצוב אחיד ועקביות.

- מייצר ציון איכות קוד מספרי כדי לעקוב אחר שיפורים לאורך זמן.

- תצורות כללים הניתנות להתאמה אישית מאפשרות לצוותים להתאים את הבדיקות לצרכי הפרויקט הספציפיים.

- משתלב עם Jenkins, GitHub Actions וכלי CI/CD אחרים לניתוח אוטומטי.

- מזהה לולאות לא יעילות, חישובים מיותרים ומשתנים שאינם בשימוש.

אזורים לשיפור

ערכת החוקים הנוקשה של Pylint יכולה לייצר מספר רב של אזהרות, מה שעלול להציף מפתחים, במיוחד בפרויקטים גדולים. לעתים קרובות צוותים צריכים לכוונן תצורות כדי לסנן התראות לא קריטיות ולהפחית רעש. ללא התאמה אישית מתאימה, מפתחים עשויים להשקיע יותר זמן בטיפול בהפרות סגנון קלות במקום להתמקד בשיפורי קוד בפועל.

למרות ש-Pylint מצוין לאכיפה בסגנון קוד, אין לו זיהוי מובנה של פגיעות אבטחה. פרויקטים הדורשים ניתוח אבטחה מעמיק זקוקים לכלים נוספים להגנה מקיפה. בנוסף, הניתוח של Pylint יכול להיות עתיר משאבים, מה שמוביל לזמני ביצוע ארוכים יותר עבור יישומים בקנה מידה גדול, מה שהופך אותו לפחות אידיאלי עבור פרויקטים עם אילוצי ביצועים הדוקים.

שחור

שחור הוא מעצב קוד Python בעל דעתן רב, האוכף סגנון קידוד עקבי בפרויקטים. בניגוד ל-linters המסורתיים, Black מפרמט אוטומטית את הקוד כדי לעמוד בכללי העיצוב המחמירים שלו, ומבטל ויכוחים על סגנון קוד בתוך צוותים. על ידי מתן מבנה אחיד, הוא משפר את קריאת הקוד ואת יכולת התחזוקה תוך הפחתת הצורך בעיצוב ידני. השחור נמצא בשימוש נרחב הן בסביבות קוד פתוח והן בסביבות ארגוניות, ומציע למפתחים בסיס קוד "מושחיר" העוקב אחר שיטות עבודה מומלצות ללא צורך בהתערבות ידנית.

תכונות עיקריות

- פורמט אוטומטי של קוד Python כדי לשמור על סגנון עקבי.

- אוכף סגנון קפדני ודעתני שמפחית את הצורך בהחלטות עיצוב ידניות.

- עובד בצורה חלקה עם Git pre-commit hooks, CI/CD pipelines ו-IDEs פופולריים.

- תומך בגלישת שורות אוטומטית ובארגון מחדש של קוד לשיפור הקריאה.

- מאיץ את סקירות הקוד על ידי הבטחת כל הקוד לפי אותם כללי עיצוב.

- תואם לגרסאות Python שונות, מה שהופך אותו לכלי אמין עבור פרויקטים ארוכי טווח.

מגבלות שיש לקחת בחשבון

בעוד שחור אוכף סגנון קידוד עקבי, ייתכן שכללי העיצוב המחמירים שלו לא יתאימו להעדפות של כל מפתח. בניגוד לכלי ניתוח סטטי אחרים, הוא אינו מבצע ריפוד עבור איכות קוד, מורכבות או בעיות אבטחה, כלומר יש להשתמש בו לצד כלים אחרים כמו Flake8 או Pylint לניתוח מקיף.

Black מציעה גם אפשרויות התאמה אישית מוגבלות, מכיוון שהוא נוקט בגישה של "גודל אחד שמתאים לכולם" לעיצוב. מפתחים המחפשים בקרת עיצוב גמישה יותר עשויים למצוא זאת מגבילה. בנוסף, בפרויקטים גדולים עם תורמים רבים, המעבר לשחור עשוי לדרוש התאמה משמעותית אם תקני העיצוב הקיימים שונים מהסגנון האכף של שחור.

Mypy

Mypy הוא בודק סוג סטטי עבור Python שעוזר למפתחים לתפוס שגיאות הקשורות לסוג לפני זמן הריצה. על ידי הצגת הערות מסוגים אופציונליים, Mypy משפרת את אמינות הקוד ותחזוקה, מה שהופך את Python לצפוי יותר וקל יותר לניפוי באגים. הוא משתלב בצורה חלקה עם פרויקטים של Python, ומספק משוב מוקדם על אי התאמה פוטנציאלית של סוג, ארגומנטים חסרים וסוגי החזרות לא חוקיים. Mypy נמצא בשימוש נרחב ביישומים בקנה מידה גדול שבהם בטיחות סוג חיונית למניעת שגיאות זמן ריצה עדינות ולשיפור איכות הקוד.

תכונות עיקריות

- מבצע בדיקת סוג סטטית כדי לזהות אי התאמה של סוג לפני זמן הריצה.

- תומך בהקלדה הדרגתית, מה שמאפשר למפתחים לאמץ רמזים לסוג בהדרגה.

- משפר את יכולת התחזוקה של הקוד על ידי אכיפת עקביות סוג בין פונקציות ומודולים.

- משתלב עם צינורות CI/CD כדי לתפוס שגיאות הקשורות לסוג מוקדם בפיתוח.

- תואם לרמזים המובנים של Python וספריות צד שלישי.

- עובד לצד linters כמו Flake8 ו-Pylint לניתוח סטטי מקיף.

שיקולים ואתגרים

בעוד Mypy משפרת את בטיחות הקוד, היא דורשת מהמפתחים להוסיף רמזים לסוג, מה שעלול לגזול זמן רב, במיוחד עבור בסיסי קוד גדולים שלא תוכננו במקור עם הערות סוג. צוותים שאינם מכירים בדיקת סוגים עשויים לעמוד בפני עקומת למידה בעת אימוץ Mypy, מכיוון שהיא אוכפת משמעת קידוד מחמירה יותר.

Mypy אינה מזהה שגיאות זמן ריצה או אוכפת חוקים בסגנון קוד, כלומר יש להשתמש בה לצד linters וכלי אבטחה מסורתיים לניתוח מלא. בנוסף, חלק מהספריות של צד שלישי עשויות להיעדר הערות מסוג מלא, מה שמוביל לבדיקות סוגים לא שלמות או לא מדויקות במקרים מסוימים.

שׁוֹדֵד

Bandit הוא כלי ניתוח קוד סטטי ממוקד אבטחה שתוכנן במיוחד עבור יישומי Python. הוא סורק קוד מקור לאיתור פרצות אבטחה נפוצות, כגון אישורים מקודדים, הזרקות SQL ושימוש לא בטוח בפונקציות. על ידי שילוב Bandit בתהליכי עבודה בפיתוח, צוותים יכולים לזהות ולתקן פגמי אבטחה מוקדם, ולהפחית את הסיכון לפרצות אבטחה. Bandit נמצא בשימוש נרחב בפרויקטים רגישים לאבטחה, מה שהופך אותו לכלי חיוני עבור מפתחים שמתעדפים אבטחה ותאימות של יישומים.

תכונות עיקריות

- מזהה פרצות אבטחה נפוצות, כולל סיסמאות מקודדות קשיח ושיטות הצפנה חלשות.

- מבצע סריקת קוד סטטי כדי לזהות קריאות פונקציה לא בטוחות וסיכוני הזרקה פוטנציאליים.

- מספק דוחות אבטחה מפורטים עם רמות חומרה כדי לתעדף תיקונים.

- משתלב עם צינורות CI/CD כדי לאכוף בדיקות אבטחה לפני הפריסה.

- תומך בתצורות כללים מותאמות אישית כדי להתאים את מדיניות האבטחה לצרכי הפרויקט הספציפיים.

- עובד לצד linters אחרים וכלי ניתוח סטטיים לסקירת קוד מקיפה.

מגבלות ואתגרים

בעוד Bandit יעיל באיתור פרצות אבטחה, הוא מתמקד בעיקר בניתוח סטטי ואינו יכול לזהות בעיות אבטחה בזמן ריצה. על מפתחים להשלים אותו עם בדיקות אבטחה דינמיות וביקורות קוד ידניות כדי להשיג הערכת אבטחה יסודית יותר.

האפקטיביות של Bandit תלויה בערכות כללים מתוחזקים היטב, שעשויים לדרוש עדכונים תכופים כדי להתמודד עם איומים מתעוררים. בנוסף, הוא עשוי להפיק תוצאות חיוביות שגויות, המחייבות מפתחים לכוונן את התצורה שלו לתוצאות מיטביות. פרויקטים עם דרישות אבטחה מורכבות עשויים להזדקק לכלים נוספים כדי לעמוד בתקני תאימות.

זכויות יוצרים

Pyright הוא בודק סוג סטטי מהיר ויעיל עבור Python, שפותח על ידי מיקרוסופט. הוא נועד לספק הסקת סוג מתקדמת, לעזור למפתחים לתפוס שגיאות הקשורות לסוג מוקדם בתהליך הפיתוח. Pyright מציעה ביצועים מעולים בהשוואה לבודקים מסוגים אחרים, מה שהופך אותו לאידיאלי עבור בסיסי קוד גדולים. הוא תומך בהקלדה הדרגתית, ומאפשר למפתחים לאמץ רמזים לסוג בקצב שלהם. על ידי שילוב Pyright בזרימת העבודה שלהם, צוותים יכולים לשפר את אמינות הקוד, תחזוקה ותאימות בגרסאות Python שונות.

תכונות עיקריות

- מבצע בדיקת סוג סטטי עם הסקת סוג מהיר ומדויקת.

- תומך בהקלדה הדרגתית, המאפשר אימוץ מצטבר של רמזים לסוג.

- משתלב בצורה חלקה עם Visual Studio Code ועורכים אחרים.

- מותאם למהירות, מה שהופך אותו מתאים לפרויקטים בקנה מידה גדול של Python.

- מזהה אי התאמה בין סוגים, חתימות פונקציות שגויות וארגומנטים חסרים.

- מספק הודעות שגיאה מפורטות והצעות סוגים לשיפור ניפוי באגים.

אתגרים ושיקולים

בעוד ש- Pyright הוא בודק סוגים מצוין, אכיפת הסוג הקפדנית שלו עשויה לדרוש מהמפתחים לשחזר קוד באופן נרחב, במיוחד בפרויקטים עם הקלדה דינמית. ההסתגלות לכללים שלה עשויה להיות גוזלת זמן עבור צוותים שאינם מכירים רמזים לסוג.

בנוסף, Pyright מתמקדת אך ורק בבדיקת סוגים ואינה מנתחת קוד עבור פרצות אבטחה או בעיות סגנוניות. מפתחים המחפשים ניתוח סטטי מקיף עשויים להזדקק לזווג אותו עם כלים אחרים כמו Pylint או Bandit כדי להבטיח כיסוי מלא באיכות הקוד.

Pytype

Pytype הוא כלי להסקת סוג סטטי שפותח על ידי גוגל המנתח את קוד Python כדי לזהות שגיאות סוג מבלי לדרוש הערות טיפוס מפורשות. זה מאפשר למפתחים לשמור על האופי הדינמי של Python תוך תועלת מבדיקת סוגים. על ידי מינוף ניתוח קוד עמוק, Pytype מזהה חוסר התאמה בין סוגים, קריאות פונקציות שגויות וערכי החזרה בלתי צפויים. הוא נמצא בשימוש נרחב בפרויקטים הדורשים אימות סוג חזק ללא צורך בהערות ידניות נרחבות.

תכונות עיקריות

- מבצע הסקת סוג מבלי לדרוש רמזים מפורשים.

- מזהה קריאות שגויות לפונקציה, אי-התאמה של סוג החזרה וחוסר עקביות מסוג משתנה.

- יוצר הערות סוג באופן אוטומטי כדי לשפר את תיעוד הקוד.

- עובד עם פרויקטים של Python ללא הקלדה והקלדה חלקית.

- משתלב בצינורות CI/CD לאימות סוג אוטומטי.

- תומך בבדיקת ספריות צד שלישי עבור בעיות פוטנציאליות הקשורות לסוג.

מגבלות פוטנציאליות

למרות ש-Pytype מספקת הסקת סוג רב עוצמה, היא עשויה לא תמיד להסיק בצורה מדויקת סוגים בקוד דינמי מורכב, מה שמוביל לתוצאות חיוביות שגויות או שגיאות שהוחמצו. מפתחים העובדים עם מבנים דינמיים מאוד יצטרכו להשלים אותו ברמזים מפורשים.

בנוסף, Pytype לא מבצעת בדיקות אבטחה או אוכפת הנחיות סגנון. ייתכן שצוותים הדורשים ניתוח סטטי מלא יצטרכו לשלב אותו עם כלים אחרים כמו Bandit עבור ביקורת אבטחה או Black עבור עיצוב קוד.

אני ממיין

isort הוא כלי עזר של Python הממיין ומארגן הצהרות ייבוא באופן אוטומטי, ומבטיח עקביות וקריאות בין פרויקטים. על ידי ארגון מחדש של יבוא בסדר מוגדר, isort מבטל שינויים מיותרים בסגנון הקוד ומשפר את יכולת התחזוקה. הוא משתלב בצורה חלקה עם עורכי קוד, מערכות בקרת גרסאות וצינורות CI/CD, מה שהופך אותו לכלי חיוני לאכיפת תקני קידוד נקיים בפרויקטים שיתופיים.

תכונות עיקריות

- ממיין ומקבץ אוטומטית הצהרות ייבוא לפי כללי הפרויקט.

- עובד עם מדריכי סגנון קיימים ומאפשר תצורות מיון מותאמות אישית.

- משתלב עם IDEs כמו Visual Studio Code ו-PyCharm לארגון ייבוא בזמן אמת.

- תומך ב-pre-commit hooks לאכוף מיון ייבוא לפני הגשת קוד.

- תואם לכלי ניתוח סטטי אחרים כגון Black ו- Flake8.

- משפר את קריאות הקוד ואת יכולת התחזוקה על ידי שמירה על מבנה ייבוא עקבי.

אזורים לחידוד

בעוד ש-isort יעיל מאוד לניהול יבוא, הפונקציונליות שלו מוגבלת למיון וארגון הצהרות. הוא אינו מזהה בעיות באיכות קוד עמוקות יותר, כגון שגיאות לוגיקה, פרצות אבטחה או צווארי בקבוק בביצועים.

בנוסף, פרויקטים עם מבני ייבוא ספציפיים עשויים לדרוש תצורה ידנית כדי ליישר את התנהגות ברירת המחדל של isort עם העדפות הצוות. ייתכן שהמפתחים יצטרכו לכוונן את ההגדרות כדי למנוע סדר מחדש לא רצוי של ייבוא מסויים.

ראדון

ראדון הוא כלי לניתוח קוד סטטי למדידת מורכבות הקוד בפרויקטים של Python. הוא מספק תובנות לגבי המורכבות הציקלומטית, אינדקס התחזוקה ומדדים גולמיים, ועוזר למפתחים להעריך את קריאות הקוד ולערוך מחדש בעת הצורך. ראדון נמצא בשימוש נרחב בפרויקטים שמתעדפים קוד נקי וניתן לתחזוקה על ידי זיהוי פונקציות ומודולים מורכבים מדי.

תכונות עיקריות

- מנתח מורכבות ציקלומטית כדי לזהות פונקציות מורכבות מדי.

- מחשבת אינדקס תחזוקה כדי להעריך את קריאות הקוד ואיכותו.

- תומך באינטגרציה עם צינורות CI/CD להערכת מורכבות מתמשכת.

- מייצר דוחות מפורטים עם ציוני מורכבות מספריים.

- עוזר לצוותים לתעדף מאמצי עיבוד מחדש עבור קיימות קוד לטווח ארוך.

- עובד לצד כלים כמו Pylint ושחור לזרימת עבודה מקיפה של ניתוח סטטי.

שיקולים ואתגרים

בעוד ראדון מספק מדדי מורכבות חשובים, הוא אינו מציע המלצות ישירות לשיפור מבני קוד מורכבים. על המפתחים לפרש את התוצאות ולהחליט על אסטרטגיות עיבוד מתאימות.

בנוסף, ראדון אינו מבצע בדיקות אבטחה או אוכף תקני סגנון קידוד. ייתכן שצוותים הדורשים פתרון ניתוח סטטי מלא יצטרכו לשלב ראדון עם linters וכלים ממוקדי אבטחה לגישה מעוגלת היטב לניהול איכות קוד.

מְחַפֵּשׂ

Prospector הוא כלי ניתוח סטטי של Python המאגד מספר לינטרים לממשק אחד, ומספק בדיקות איכות מקיפות של הקוד. הוא משלב כלים כמו Pylint, Mypy ומקאבי כדי לזהות בעיות תחביר, לאכוף תקני קידוד ולנתח מורכבות. Prospector מפשט את ניתוח הקוד על ידי אספקת דוחות מאוחדים, מה שהופך אותו לאידיאלי עבור צוותים הדורשים כלי מרכזי לשמירה על איכות קוד Python.

תכונות עיקריות

- מקבץ מספר לינטרים, כולל Pylint, Pyflakes ומ-Cabe, לכלי אחד.

- מבצע ניתוח סטטי עמוק למורכבות קוד, תחזוקה ואבטחה.

- מאפשר תצורות כללים מכווננות להתאמה אישית של פלט ניתוח.

- משתלב עם זרימות עבודה של CI/CD לבדיקות איכות אוטומטיות.

- מספק דוח יחיד עם תובנות מכלי ניתוח סטטי מרובים.

- עוזר לתקן את שיטות איכות הקוד בין צוותים ופרויקטים.

שיקולים ואתגרים

בעוד Prospector מציעה ממשק מאוחד למספר לינטרים, זה יכול להיות מכריע בשל הנפח הרב של אזהרות והצעות. ייתכן שמפתחים יצטרכו להתאים תצורות כדי למנוע רעש מוגזם בדוחות.

בנוסף, Prospector אינו מספק משוב בזמן אמת בתוך IDEs כמו linters עצמאיים. הוא מתאים ביותר לשימוש בסביבות אינטגרציה מתמשכות ולא לניתוח קוד תוך כדי תנועה.

SonarQube (Python Plugin)

SonarQube, עם תוסף Python שלו, הוא כלי רב עוצמה לניתוח קוד סטטי המיועד לניהול איכות קוד ברמת הארגון. הוא מספק ניתוח אבטחה, תחזוקה ואמינות מעמיק עבור יישומי Python. SonarQube תומך בבדיקה רציפה של בסיסי קוד ומשתלב בצורה חלקה עם צינורות CI/CD, ועוזר לצוותים לאכוף תקני קידוד ולזהות נקודות תורפה לפני הפריסה.

תכונות עיקריות

- מבצע ניתוח קוד סטטי כדי לזהות פרצות אבטחה, באגים וריחות קוד.

- מספק לוח מחוונים מרכזי לניטור איכות קוד Python לאורך זמן.

- משתלב עם Jenkins, GitHub Actions וכלי CI/CD אחרים לניתוח אוטומטי.

- תומך הן בפריסות מקומיות והן בפריסות מבוססות ענן לצורך גמישות.

- מבטיח עמידה בתקני קידוד בתעשייה ושיטות עבודה מומלצות.

- מייצר דוחות מפורטים עם סיווגי חומרה לתעדוף יעיל של בעיות.

מגבלות שיש לקחת בחשבון

בעוד SonarQube הוא כלי חזק, אופיו עתיר המשאבים יכול להאט את הבנייה, במיוחד בפרויקטים בקנה מידה גדול של Python. זה דורש תשתית ייעודית לפעול ביעילות, מה שאולי אינו אידיאלי עבור צוותים קטנים או סטארט-אפים.

בנוסף, תכונות ניתוח האבטחה של SonarQube אינן נרחבות כמו כלי אבטחה מיוחדים. ייתכן שארגונים עם דרישות תאימות קפדניות יצטרכו להשלים אותו בפתרונות ניתוח נוספים ממוקדי אבטחה.

נשר

Vulture הוא כלי ניתוח סטטי קל משקל של Python שנועד לזהות קוד לא בשימוש וקוד מת בתוך פרויקטים. זה עוזר למפתחים לנקות את בסיסי הקוד שלהם על ידי זיהוי פונקציות, משתנים וייבוא מיותרים. Vulture שימושי במיוחד לאופטימיזציה של קוד מדור קודם והפחתת מורכבות מיותרת ביישומים גדולים.

תכונות עיקריות

- מזהה פונקציות שאינן בשימוש, משתנים וייבוא בקוד Python.

- עוזר לייעל ולנקות בסיסי קוד מדור קודם על ידי הסרת קוד מת.

- קל משקל ומהיר, מה שהופך אותו ליעיל גם עבור פרויקטים גדולים.

- תומך ברשימות התעלמות הניתנות להתאמה אישית כדי לא לכלול חלקים ספציפיים של בסיס הקוד.

- מספק דוחות מפורטים לניקוי קוד קל ועיבוד מחדש.

- תואם לכלי ניתוח סטטי אחרים לזרימת עבודה מקיפה.

אתגרים ושיקולים

בעוד ש-Vulture מצוין לאיתור קוד שאינו בשימוש, הוא אינו מבצע ניתוח עמוק עבור שגיאות לוגיות, פרצות אבטחה או בעיות ביצועים. מפתחים צריכים להשתמש בו יחד עם linters אחרים כדי לקבל תמונה מלאה של איכות הקוד.

בנוסף, Vulture עשוי ליצור תוצאות חיוביות שגויות בקוד בשימוש דינמי, כגון פונקציות שהפניה אליהן באמצעות השתקפות מבוססת מחרוזת. לעתים קרובות נדרשת סקירה ידנית כדי לוודא שהקוד הדרוש לא יוסר בטעות.

PyCodeStyle

PyCodeStyle, שנקרא בעבר PEP8, הוא כלי ניתוח סטטי המתמקד באכיפת הנחיות בסגנון Python. זה עוזר למפתחים לשמור על עיצוב עקבי על פני בסיסי קוד על ידי בדיקת עמידה ב-PEP 8, מדריך הסגנונות הרשמי של Python. PyCodeStyle הוא קל משקל, קל לשילוב בתהליכי עבודה בפיתוח ובשימוש נרחב לשמירה על קוד Python נקי וקריא.

תכונות עיקריות

- בודק את קוד Python מול הנחיות בסגנון PEP 8.

- מזהה חוסר עקביות בהזחה, מרווח ואורך שורה.

- קל משקל ומהיר, מה שהופך אותו מתאים לניתוח בזמן אמת ב-IDEs.

- תומך באפשרויות תצורה כדי להתעלם מכללי סגנון ספציפיים.

- עובד בצורה חלקה עם ווים מראש וצינורות CI/CD.

- משתלב עם linters אחרים כמו Flake8 לניתוח קוד רחב יותר.

אזורים לחידוד

בעוד PyCodeStyle יעיל באכיפת כללי עיצוב, הוא אינו מנתח קוד עבור שגיאות לוגיות, פרצות אבטחה או בעיות ביצועים. מפתחים צריכים להשתמש בו לצד כלים אחרים כמו Pylint או Bandit לניתוח סטטי מקיף.

בנוסף, צוותים מסוימים עשויים למצוא את הכללים הנוקשים של PEP 8 נוקשים מדי עבור פרויקטים מסוימים. PyCodeStyle דורש תצורה ידנית כדי להתאים לתקני קידוד מותאמים אישית, מה שעשוי להוסיף מורכבות לתהליך ההגדרה.

PyFlakes

PyFlakes הוא כלי ניתוח סטטי קל משקל עבור Python המתמקד באיתור שגיאות בקוד מבלי לאכוף מוסכמות סגנון. הוא מזהה במהירות שגיאות תחביר, משתנים לא מוגדרים וייבוא שאינו בשימוש, מה שהופך אותו לכלי חיוני לשמירה על קוד Python נקי ונטול שגיאות. PyFlakes ידוע במהירות וביעילות שלו, מה שהופך אותו לאידיאלי עבור משוב בזמן אמת בסביבות פיתוח.

תכונות עיקריות

- מזהה שגיאות תחביר, משתנים לא מוגדרים וייבוא לא בשימוש.

- קל משקל ומהיר, מספק תוצאות ניתוח כמעט מיידיות.

- אינו אוכף PEP 8 או כללי סגנון קידוד אחרים.

- משתלב בקלות עם linters אחרים כמו Flake8 לניתוח רחב יותר.

- עובד היטב בצינורות CI/CD לזיהוי שגיאות אוטומטי.

- נדרשת תצורה מינימלית, מה שמקל על השימוש בכל פרויקט.

אזורים לחידוד

בעוד ש-PyFlakes מצוינת לאיתור שגיאות קידוד בסיסיות, היא חסרה תכונות ניתוח סטטי מתקדמות כגון ביקורת אבטחה, פרופיל ביצועים או בדיקות מורכבות. מפתחים המחפשים ניתוח קוד מעמיק יותר יצטרכו להשלים את PyFlakes עם כלים אחרים כמו Bandit לאבטחה או ראדון למדידת מורכבות.

בנוסף, PyFlakes לא אוכפת כללי סגנון קידוד, כלומר צוותים המחפשים עקביות בסגנון יצטרכו להשתמש בו לצד כלים כמו Black או PyCodeStyle.

מק'קייב

McCabe הוא כלי ניתוח סטטי של Python שמודד מורכבות ציקלומטית, ועוזר למפתחים לזהות פונקציות ושיטות מורכבות מדי. ציוני מורכבות גבוהים מציינים אזורים שעלולים להיות קשים לתחזוקה, ניפוי באגים או בדיקה. על ידי שילוב של McCabe בזרימת עבודה של פיתוח, צוותים יכולים להתמקד בשינוי קוד מורכב כדי לשפר את הקריאה והתחזוקה.

תכונות עיקריות

- מנתח מורכבות ציקלומטית בקוד Python.

- עוזר למפתחים לזהות ולשנות מחדש פונקציות מורכבות מדי.

- משתלב בצורה חלקה עם Flake8 לבדיקות מוך ומורכבות משולבות.

- מקצה ציוני מורכבות מספריים לפונקציות ושיטות.

- קל משקל ומהיר, מה שהופך אותו מתאים לניתוח בזמן אמת.

- ספי מורכבות הניתנים להגדרה לאכיפת שיטות עבודה מומלצות.

אתגרים ושיקולים

McCabe שימושי למדידת מורכבות הקוד, אך אינו מספק הנחיות כיצד לשחזר אזורים בעייתיים. מפתחים צריכים לפרש את ציוני המורכבות ולהחליט על אסטרטגיות עיבוד מחדש בעצמם.

בנוסף, McCabe אינו מנתח קוד עבור שגיאות תחביר, פרצות אבטחה או חוסר יעילות בביצועים. צוותים המחפשים פתרון ניתוח סטטי מלא צריכים להשתמש ב- McCabe לצד כלים כמו Bandit לבדיקות אבטחה או PyFlakes לאימות תחביר.

דיינט

Dlint הוא כלי ניתוח סטטי ממוקד אבטחה שעוזר למפתחים לזהות ולצמצם פרצות אבטחה נפוצות של Python. זה מרחיב את Flake8 עם בדיקות אבטחה נוספות, מה שהופך אותו לכלי בעל ערך למניעת פגמי אבטחה כמו הזרקות SQL, דה-סריאליזציה לא בטוחה ואישורים מקודדים.

תכונות עיקריות

- מזהה פרצות אבטחה בקוד Python.

- מרחיב את Flake8 עם כללי מוך ספציפיים לאבטחה.

- מסמן סיכונים פוטנציאליים להזרקת SQL ושימוש לא בטוח בפונקציות.

- משתלב בקלות עם צינורות CI/CD לניתוח אבטחה אוטומטי.

- קל משקל ויעיל, מה שהופך אותו מתאים לסריקות רגילות.

- עובד לצד כלי ניתוח סטטיים אחרים לכיסוי אבטחה מקיף.

שיקולים ואתגרים

בעוד ש-Dlint מצוין לניתוח סטטי ממוקד אבטחה, הוא אינו מספק תמונה מלאה של איכות קוד, תחזוקה או מורכבות. על הצוותים להשתמש בו בשילוב עם כלים אחרים של מוך וניתוח קוד לגישה מעוגלת היטב.

האפקטיביות של Dlint תלויה בחוקי אבטחה המתעדכנים באופן קבוע. ללא עדכונים תכופים, הוא עלול להיכשל בזיהוי איומי אבטחה מתעוררים, מה שידרוש מהמפתחים להישאר מעודכנים לגבי שיטות האבטחה הטובות ביותר.

Wemake Python Styleguide

Wemake Python Styleguide הוא כלי מוך דעתני האוכף תקני קידוד קפדניים עבור פרויקטים של Python. הוא מרחיב את Flake8 עם כללים נוספים לתחזוקה, מורכבות ושיטות עבודה מומלצות, ועוזר לצוותים לשמור על קוד איכותי, קריא ועקבי.

תכונות עיקריות

- מרחיב את Flake8 עם בדיקות מורכבות ותחזוקה נוספות.

- מזהה ריחות קוד, אנטי-דפוסים וקינון מוגזם.

- מעודד שיטות עבודה מומלצות לכתיבת קוד נקי וניתן לתחזוקה.

- תומך באינטגרציה עם צינורות CI/CD ומערכות בקרת גרסאות.

- מספק דוחות מפורטים עם הסברים והצעות לשיפור.

- ערכות כללים הניתנות להתאמה אישית מאפשרות לצוותים להתאים את הכלי לצרכיהם.

מגבלות שיש לקחת בחשבון

הכללים המחמירים של Wemake Python Styleguide יכולים לגרום למספר גבוה של אזהרות, מה שעלול לדרוש התאמות תצורה כדי למנוע מפתחים מכריעים. קבוצות שלא מכירות את המוסכמות שלה עשויות להזדקק לזמן הסתגלות.

בנוסף, למרות שהוא משפר את מבנה הקוד ואת קריאותו, הוא אינו מספק ניתוח אבטחה מעמיק. עבור פרויקטים ממוקדי אבטחה, יש להשתמש בו לצד כלים כמו Bandit או Dlint.

מְדוּרָה

Pyre הוא בודק סוג סטטי מהיר וניתן להרחבה עבור Python, שפותח על ידי Meta (לשעבר פייסבוק). זה עוזר למפתחים לתפוס שגיאות הקשורות לסוג מוקדם, משפר את בטיחות הקוד ותחזוקה. Pyre מותאם לביצועים, מה שהופך אותו לבחירה מצוינת עבור יישומי Python בקנה מידה גדול.

תכונות עיקריות

- מבצע בדיקת סוג סטטי מהיר ומדויק.

- מזהה אי התאמה בין סוגים, ארגומנטים חסרים וסוגי החזרה שגויים.

- תומך בהקלדה הדרגתית לאימוץ מצטבר.

- מותאם לפרויקטים בקנה מידה גדול עם בסיסי קוד נרחבים.

- מספק משוב בזמן אמת בתוך סביבות פיתוח.

- משתלב עם זרימות עבודה של CI/CD לאימות סוג מתמשך.

אתגרים ושיקולים

בעוד ש-Pyre יעילה מאוד, היא דורשת מהמפתחים להוסיף הערות סוג, מה שעשוי לצרוך זמן רב עבור פרויקטים קיימים ללא רמזים לסוג. האכיפה הקפדנית שלה עשויה לדרוש מאמצי עיבוד נוספים.

Pyre מתמקדת אך ורק בבדיקת סוגים ואינה מנתחת פרצות אבטחה או אוכפת כללי סגנון. זה צריך להיות משולב עם linters וכלי אבטחה עבור זרימת עבודה ניתוח סטטי מקיף יותר.

Autoflake

Autoflake הוא כלי קל משקל להסרה אוטומטית של ייבוא ומשתנים שאינם בשימוש בקוד Python. זה עוזר לייעל בסיסי קוד על ידי ניקוי אלמנטים מיותרים, שיפור יכולת התחזוקה והקריאה.

תכונות עיקריות

- מסיר אוטומטית יבוא ומשתנים שאינם בשימוש.

- משפר את ניקיון הקוד מבלי לשנות את ההיגיון.

- עובד היטב עם פורמטים כמו Black ו- isort.

- קל משקל ויעיל לניקוי קוד מהיר.

- תומך בווים מראש לאכיפה אוטומטית.

- משתלב עם צינורות CI/CD לניקוי עקבי.

אזורים לחידוד

Autoflake מתמקד בהסרת אלמנטים שאינם בשימוש אך אינו מבצע אימות תחביר, בדיקות אבטחה או ניתוח מורכבות. מפתחים צריכים להשתמש בו לצד linters מסורתיים.

במקרים מסוימים, הוא עשוי להסיר יבוא שאליו מתייחסים באופן דינמי, המחייב בדיקה ידנית כדי להבטיח את נכונותם.

Bento

Bento הוא כלי ניתוח סטטי קל משקל וממוקד אבטחה שנועד לעזור למפתחים לזהות נקודות תורפה ובעיות איכות קוד בפרויקטים של Python. הוא מספק משוב מהיר על סיכוני אבטחה, שיטות עבודה מומלצות ודאגות לתחזוקה, משתלב בצורה חלקה בתהליכי עבודה מודרניים של פיתוח. Bento אידיאלי עבור צוותים שמתעדפים אבטחה ויעילות, ומבטיחים שבעיות פוטנציאליות מזוהות בשלב מוקדם במחזור החיים של פיתוח התוכנה.

תכונות עיקריות

- מזהה פרצות אבטחה, כולל הזרקת SQL וטיפול בנתונים לא מאובטח.

- מבצע ניתוח קוד סטטי עבור טעויות קידוד נפוצות ובעיות תחזוקה.

- עובד מחוץ לקופסה עם תצורה מינימלית לאימוץ מהיר.

- משתלב עם GitHub, GitLab ו-Bitbucket לניתוח בקרת גרסאות חלקה.

- עוצב למהירות, מספק משוב כמעט מיידי מבלי להאט את הפיתוח.

- תומך בבדיקות אוטומטיות בצינורות CI/CD כדי לאכוף תקני אבטחה ואיכות קוד.

שיקולים ואתגרים

בעוד שבנטו יעילה לניתוח אבטחה ואיכות קוד, היא אינה מספקת פרופיל ביצועים עמוק או הערכות מורכבות. ייתכן שצוותים המחפשים כיסוי מלא של ניתוח סטטי יצטרכו לשייך אותו לכלים כמו ראדון לבדיקות מורכבות או Mypy לאימות סוג.

בנוסף, האפקטיביות של Bento תלויה בערכות כללי אבטחה המתעדכנות באופן קבוע. ללא עדכונים תכופים, ייתכן שהוא לא יזהה איומי אבטחה חדשים, מה שמחייב מפתחים להישאר פרואקטיביים במעקב אחר פרצות אבטחה מתפתחות.

יתרונות עיקריים של שימוש בכלים לניתוח קוד סטטי ב-Python

זיהוי באגים וריחות קוד מוקדם

אחד היתרונות המשמעותיים ביותר של ניתוח קוד סטטי הוא היכולת שלו לזהות באגים וריחות קוד לפני ביצוע הקוד. בניגוד לניתוח דינמי, הדורש הפעלת התוכנית, ניתוח סטטי סורק את קוד המקור ומזהה שגיאות לוגיות, משתנים שאינם בשימוש ולולאות לא יעילות. בעיות אלו, אם לא יזוהו, עלולות להוביל לכשלים בזמן ריצה, סיכוני אבטחה וזמן ניפוי מוגבר.

לדוגמה, שקול את פונקציית Python שמחשבת סכום של רשימה אך מכילה שגיאת לוגיקה עדינה:

def sum_list(numbers):

total = 0

for num in numbers:

total = num # Incorrectly reassigning instead of adding

return total

print(sum_list([1, 2, 3, 4])) # Output: 4 instead of 10

כלי לניתוח קוד סטטי יסמן בעיה זו כשגיאה לוגית, מה שמציע שהמפתח צריך להשתמש total += num במקום total = num. זיהוי מוקדם זה מונע כשלים פוטנציאליים של יישומים ומצמצם את זמן איתור הבאגים באופן משמעותי.

בעיה נפוצה נוספת היא משתנים שאינם בשימוש, שעלולים להעמיס את הקוד ולהוביל לבלבול:

def calculate_area(radius):

pi = 3.14

unused_var = 10 # This variable serves no purpose

return pi * radius * radius

ניתוח סטטי יזהיר על unused_var, עוזר לשמור על קוד נקי ויעיל. על ידי שילוב ניתוח סטטי בזרימת העבודה של הפיתוח, מפתחים יכולים לכתוב יישומי Python אמינים יותר, אופטימליים וללא באגים.

שפר את ביצועי הקוד ומורכבות הזמן

הבנה ואופטימיזציה של מורכבות הזמן חיונית לכתיבת יישומי Python יעילים. ניתוח קוד סטטי עוזר לזהות לולאות לא יעילות, שיחות רקורסיביות מיותרות וחישובים מיותרים, ומבטיח שתוכניות פועלות בצורה יעילה ככל האפשר.

לדוגמה, שקול פונקציה הבודקת אם מספר הוא ראשוני:

def is_prime(n):

for i in range(2, n):

if n % i == 0:

return False

return True

פונקציה זו פועלת במורכבות זמן O(n), שאינה יעילה עבור מספרים גדולים. כלי ניתוח סטטי יציע לייעל אותו למורכבות זמן O(√n) באמצעות:

import math

def is_prime_optimized(n):

if n < 2:

return False

for i in range(2, int(math.sqrt(n)) + 1):

if n % i == 0:

return False

return True

על ידי הפחתת מספר האיטרציות, הפונקציה הופכת למהירה משמעותית עבור ערכים גדולים של n.

דוגמה נוספת כוללת חישובים מיותרים בלולאות:

def inefficient_function(numbers):

for num in numbers:

squared = num ** 2

print(squared)

If squared מחושב מספר פעמים בתוך לולאה, אופטימיזציה תכלול אחסון הערכים במקום חישובם מחדש בכל איטרציה. כלי ניתוח סטטי מזהים חוסר יעילות כאלה וממליצים על שיפורי ביצועים.

זיהוי פגיעות אבטחה

אבטחה היא עניין קריטי בפיתוח תוכנה, ויישומי Python אינם יוצאי דופן. כלי ניתוח קוד סטטי עוזרים לזהות פרצות אבטחה לפני פריסת אפליקציה, ומונעים דליפות נתונים, התקפות הזרקה וגישה לא מורשית.

ליקוי אבטחה נפוץ אחד הוא אישורים מקודדים:

DB_PASSWORD = "supersecret123" # Hardcoded password (security risk)

ניתוח סטטי מסמן בעיות כאלה, ומעודד מפתחים להשתמש במשתני סביבה במקום זאת:

import os

DB_PASSWORD = os.getenv("DB_PASSWORD") # Secure way to retrieve passwords

סיכון אבטחה תכוף נוסף כרוך בקלט משתמש לא מחוטא, שעלול להוביל להתקפות הזרקת SQL:

def get_user_data(user_id):

query = f"SELECT * FROM users WHERE id = {user_id}" # SQL Injection risk

return execute_query(query)

כלי ניתוח סטטי יזהה את הסיכון הפוטנציאלי להזרקת SQL ויציע להשתמש בשאילתות עם פרמטרים:

def get_user_data_secure(user_id):

query = "SELECT * FROM users WHERE id = %s"

return execute_query(query, (user_id,))

שפר את תחזוקה וקריאות הקוד

כתיבת קוד נקי, קריא וניתן לתחזוקה חיונית להצלחת הפרויקט לטווח ארוך. ככל שפרויקטים גדלים, בסיסי קוד מבולגנים הופכים לקשים לניפוי באגים, אופטימיזציה והרחבה. כלי ניתוח קוד סטטי אוכפים תקני קידוד, תיעוד מתאים ושיטות עבודה מומלצות, ומבטיחים שמפתחים פועלים לפי הנחיות כגון PEP 8.

שקול פונקציית Python בפורמט גרוע:

def add_numbers(a,b):return a+b

פונקציה זו חסרה מרווחים וקריאות נאותים. ניתוח סטטי ימליץ:

def add_numbers(a, b):

return a + b # Improved readability

הפחתת חוב טכני

חוב טכני מצטבר כאשר מפתחים נותנים עדיפות לתיקונים מהירים על פני מבנה קוד תקין, מה שמוביל לבסיסי קוד לא יעילים וקשים לתחזוקה. עם הזמן, זה מאט את הפיתוח, מגביר את מופעי הבאגים והופך את השיפורים העתידיים ליקרים יותר.

כלי ניתוח סטטי עוזרים לזהות קוד מיותר, מיושן ולא יעיל, ומפחיתים את החוב הטכני לפני שהוא הופך לבלתי ניתן לניהול. שקול את הדוגמה הבאה:

def calculate_discount(price, discount):

if discount > 0:

new_price = price - (price * discount / 100)

return new_price

else:

return price

הנה ה else הצהרה מיותרת, מה שהופך את הקוד לקשה יותר לקריאה. ניתוח סטטי מציע לפשט אותו:

def calculate_discount(price, discount):

if discount > 0:

return price - (price * discount / 100)

return price

כיצד ניתוח קוד סטטי מסייע בניהול זיכרון

איתור דליפות זיכרון בפייתון

דליפות זיכרון ב-Python יכולות לפגוע בביצועים לאורך זמן, במיוחד ביישומים ארוכי טווח. בעוד ש-Python משתמש באיסוף אשפה אוטומטי, ניהול זיכרון לא נכון עלול להוביל לצריכת זיכרון מוגזמת. כלי ניתוח קוד סטטי עוזרים לזהות הקצאות זיכרון שאינן בשימוש, הפניות מעגליות וטיפול לא יעיל באובייקטים לפני שהם גורמים לבעיות ביצועים.

שקול את הדוגמה הבאה שבה אובייקט נשאר בהתייחסות, מה שגורם לדליפת זיכרון:

class MemoryLeakExample:

def __init__(self):

self.data = [x for x in range(1000000)] # Large list allocation

leak = MemoryLeakExample()

# The object is not explicitly deleted, leading to high memory usage

כלי ניתוח סטטי יסמן את האובייקט כאילו לא משתחרר, מה שמציע מחיקה מפורשת:

del leak # Explicitly deleting the object to free memory

סיבה שכיחה נוספת לדליפות זיכרון היא הפניות מעגליות. כאשר שני אובייקטים מתייחסים זה לזה, אספן האשפה של פייתון עלול לא לשחרר אותם:

class A:

def __init__(self):

self.ref = B(self) # Circular reference

class B:

def __init__(self, obj):

self.ref = obj

a = A()

כלי ניתוח קוד סטטי מזהים דפוסים כאלה ומציעים להשתמש בהם weakref לשבור את המעגל:

import weakref

class A:

def __init__(self):

self.ref = weakref.ref(B(self)) # Using weak references

class B:

def __init__(self, obj):

self.ref = obj

על ידי זיהוי מוקדם של בעיות כאלה, ניתוח סטטי מבטיח את יישומי Python לנהל את הזיכרון ביעילות ולהימנע מפגיעה מיותרת בביצועים.

אופטימיזציה של שימוש בזיכרון ומחזור חיי אובייקט

יתרון מרכזי נוסף של ניתוח קוד סטטי הוא זיהוי הקצאות אובייקטים מיותרות ואופטימיזציה של אופן השימוש בזיכרון. יצירת אובייקטים מיותרת עלולה להשפיע באופן משמעותי על הביצועים, במיוחד כאשר עוסקים במערכי נתונים גדולים.

שקול את הגישה הלא יעילה הזו:

def process_data():

data = [x for x in range(1000000)] # Large list stored in memory

return sum(data)

result = process_data()

הרשימה כולה נשמרת בזיכרון, וזה מיותר כשאנחנו צריכים רק לחשב את הסכום. כלי ניתוח סטטי יציע להשתמש ב- a גנרטור כדי לייעל את השימוש בזיכרון:

def process_data():

return sum(x for x in range(1000000)) # Generator expression (memory-efficient)

result = process_data()

בנוסף, כלי ניתוח סטטי מסמנים אובייקטים שאינם בשימוש ומציעים ניקוי זיכרון מפורש. לדוגמה, שקול מקרה שבו תיק נפתח אך לעולם לא נסגר:

def read_file():

file = open("data.txt", "r")

content = file.read() # File remains open (memory leak)

return content

ניתוח סטטי ימליץ להשתמש במנהל הקשר כדי לשחרר משאבים באופן אוטומטי:

def read_file():

with open("data.txt", "r") as file:

return file.read() # File closes automatically after reading

אופטימיזציות אלו מבטיחות שתכניות Python להשתמש בזיכרון ביעילות, הפחתת צריכת זיכרון מיותרת ושיפור הביצועים.

מניעת שמירת חפצים מיותרת

אחת מבעיות הזיכרון שהכי מתעלמים ממנו היא שמירת חפצים מיותרת, שבו חפצים נשמרים בזיכרון גם לאחר שכבר אין בהם צורך. ניתוח קוד סטטי עוזר לזהות מקרים כאלה וממליץ על אסטרטגיות לפינוי זיכרון.

לדוגמה, שקול את הפונקציה הזו שבה רשימה גלובלית ממשיכה לגדול:

cached_data = []

def add_to_cache(data):

cached_data.append(data) # Data is continuously added but never removed

ניתוח סטטי יסמן זאת כבעיית זיכרון פוטנציאלית ויציע להשתמש WeakSet או ניהול מפורש של גודל המטמון:

from collections import deque

cached_data = deque(maxlen=100) # Limits cache size to prevent excessive memory use

def add_to_cache(data):

cached_data.append(data)

בעיה נפוצה נוספת מתעוררת כאשר אובייקטים מאוחסנים ברשימות אך לעולם לא מוסרים:

def store_objects():

obj_list = []

for _ in range(10000):

obj_list.append(SomeObject()) # Objects accumulate without being cleared

ניתוח סטטי ימליץ על ניקוי או הגבלת שימור אובייקט מעת לעת:

def store_objects():

obj_list = [SomeObject() for _ in range(1000)] # Limited object retention

על ידי הבטחת הסרת אובייקטים כאשר אין בהם עוד צורך, כלי ניתוח סטטי עוזרים ליישומי Python למזער בזבוז זיכרון ולרוץ ביעילות לאורך זמן.

אופטימיזציה אוטומטית של זיכרון ואיסוף אשפה

אספן האשפה המובנה של Python מטפל בניקוי זיכרון, אבל קוד לא יעיל יכול להציף את אוסף האשפה, מה שמוביל לבעיות ביצועים. כלי ניתוח סטטי עוזרים לזהות מקרים שבהם מפתחים בטעות להשבית או לעשות שימוש לרעה באיסוף האשפה.

שקול את השימוש הלא יעיל הבא באיסוף אשפה:

import gc

gc.disable() # Disabling garbage collection (bad practice)

כלי ניתוח קוד סטטי יזהיר כי השבתת איסוף האשפה צריכה להיעשות רק ב תרחישי ביצוע ספציפיים. במקום זאת, יש לאכוף ניהול זיכרון נכון על ידי הבטחת אובייקטים מחוץ לתחום באופן טבעי.

בעיה נפוצה נוספת היא איסוף אשפה ידני מוגזם:

import gc

def process_large_data():

data = [x for x in range(1000000)]

del data

gc.collect() # Unnecessary manual garbage collection call

ניתוח סטטי ימליץ לתת לאספן האשפה של Python לטפל בניקוי באופן אוטומטי:

def process_large_data():

data = [x for x in range(1000000)]

# No need for manual gc.collect(); Python will handle it

על ידי מינוף ניתוח קוד סטטי, מפתחים יכולים להימנע מניהול זיכרון ידני מיותר ולהסתמך על מערכת איסוף האשפה היעילה של Python לביצועים מיטביים.

סיכום

ניתוח קוד סטטי הוא פרקטיקה בסיסית להבטחת האיכות, האבטחה והיעילות של יישומי Python. על ידי שילוב כלים אלה בתהליכי עבודה של פיתוח, צוותים יכולים לזהות באגים באופן יזום, לאכוף תקני קידוד ולמטב את הביצועים לפני שהקוד מגיע לייצור. עם המורכבות הגוברת של תוכנות מודרניות, כלים אלו מספקים תובנות קריטיות המסייעות למפתחים לכתוב קוד נקי, בר תחזוקה וניתן להרחבה. בין אם מזהים פרצות אבטחה, אופטימיזציה של שימוש בזיכרון או אכיפת שיטות עבודה מומלצות, ניתוח סטטי ממלא תפקיד מפתח בהפחתת החוב הטכני ושיפור אמינות התוכנה הכוללת. ארגונים שמתעדפים ניתוח סטטי נהנים מפרודוקטיביות מוגברת, פחות שגיאות זמן ריצה ואבטחה משופרת.

בחירת כלי ניתוח הקוד הסטטי הנכונים תלויה בדרישות הפרויקט הספציפיות, החל מאכיפת תקני עיצוב מחמירים עם Black ועד לזיהוי סיכוני אבטחה עם Bandit או אופטימיזציה של בטיחות הסוג עם Mypy. שילוב כלים מרובים מבטיח ניתוח מקיף המכסה איכות קוד, אבטחה וביצועים. מכיוון ש-Python ממשיכה להיות שפה דומיננטית לפיתוח תוכנה, אימוץ ניתוח קוד סטטי לא רק מייעל את הפיתוח אלא גם מחזק יישומים מפני פגיעויות פוטנציאליות. על ידי הפיכת ניתוח סטטי לחלק מרכזי במחזור החיים של התוכנה, מפתחים יכולים לבנות יישומי Python חזקים ובעלי ביצועים גבוהים העומדים בתקני התעשייה ויעדים עסקיים.