נופי תוכנה ארגוניים הנכנסים לשנת 2026 ממשיכים לגדול במורכבות מבנית ולא בפשטות. עשרות שנים של לוגיקה מצטברת, שפות תכנות מעורבות, מודלים של פריסה היברידיות ותלות הדוקות מגבילות יותר ויותר את האופן שבו ניתן להכניס שינוי ללא השלכות בלתי מכוונות. בסביבה זו, כלי ניתוח קוד סטטי אינם נתפסים עוד כבדיקות איכות אופציונליות, אלא ככלי יסוד להבנת האופן שבו מערכות מתנהגות בפועל לפני כל מודרניזציה, שיפוץ או יוזמה לאבטחה.

מה שמבדיל ניתוח קוד סטטי בקנה מידה ארגוני מכלים מוכווני מפתחים אינו היכולת לסמן פגמים בודדים, אלא היכולת להסיק מסקנות על פני מגוון יישומים שלמים. ארגונים גדולים כמעט ולא פועלים בתוך זמן ריצה או תבנית ארכיטקטונית אחת. עומסי עבודה של אצווה של מיינפריים מתקיימים יחד עם שירותים מבוזרים, ממשקים מדור קודם מצטלבים עם ממשקי API מקומיים בענן, ודרישות רגולטוריות מטילות אילוצים נוספים על אופן המדידה והמיתון של סיכונים. לכן, ניתוח סטטי חייב לפעול מעבר לגבולות, ולחשוף נתיבי ביצוע, תלויות נסתרות וסיכונים מבניים שבדרך כלל בלתי נראים באמצעות בדיקות בלבד.

הדגש הגובר על אספקה רציפה ומודרניזציה מואצת הגביר עוד יותר את תפקידן של תובנות המונעות על ידי ניתוח. ככל שארגונים שואפים לרחבה רחבה יותר מודרניזציה של אפליקציות יוזמות קוד, העלות של הבנה לא מלאה הופכת לברורה יותר ויותר. החלטות בנוגע לעיבוד מחדש המתקבלות ללא נראות מלאה של זרימת הבקרה, התפשטות הנתונים או צימוד בין-מערכות לעיתים קרובות גורמות לחוסר יציבות, רגרסיות ביצועים או חשיפה לתאימות שצפות רק לאחר הפריסה. כלי ניתוח קוד סטטי צפויים כיום להפחית את אי הוודאות הזו על ידי מתן בהירות ארכיטקטונית לפני ביצוע השינוי.

על רקע זה, הקריטריונים המשמשים להערכת כלי ניתוח קוד סטטי בשנת 2026 משתנים. דיוק לבדו אינו מספיק. ארגונים דורשים עומק ניתוח, יכולת הרחבה על פני מיליוני שורות קוד, תמיכה בסביבות הטרוגניות ויכולת לתרגם ממצאים טכניים לתובנות מעשיות עבור ארכיטקטים, מובילי פלטפורמות ובעלי סיכונים. ההשוואה הבאה בוחנת כיצד כלי ניתוח קוד סטטי ארגוניים מובילים מתפקדים אל מול דרישות מתפתחות אלו, וכיצד יכולותיהם מתאימות למציאות של מערכות קריטיות בקנה מידה גדול.

השוואה ודירוג של כלי ניתוח קוד סטטי ארגוני לשנת 2026

ההשוואה שלהלן מעריכה כלי ניתוח קוד סטטי מובילים מול קריטריונים החשובים בסביבות ארגוניות גדולות ולא מול צוותי פיתוח בודדים. כל כלי מוערך על סמך עומק הניתוח, יכולת ההרחבה על פני מערכות הטרוגניות, תמיכה בפלטפורמות מדור קודם ומודרניות, ויכולתו להעלות תובנות משמעותיות ממבני תלות מורכבים. הדירוג משקף עד כמה כלים אלה מאפשרים הבנה ארכיטקטונית, זיהוי סיכונים וקבלת החלטות מושכלות בסביבות בהן שינוי נושא השלכות תפעוליות ורגולטוריות משמעותיות.

SMART TS XL

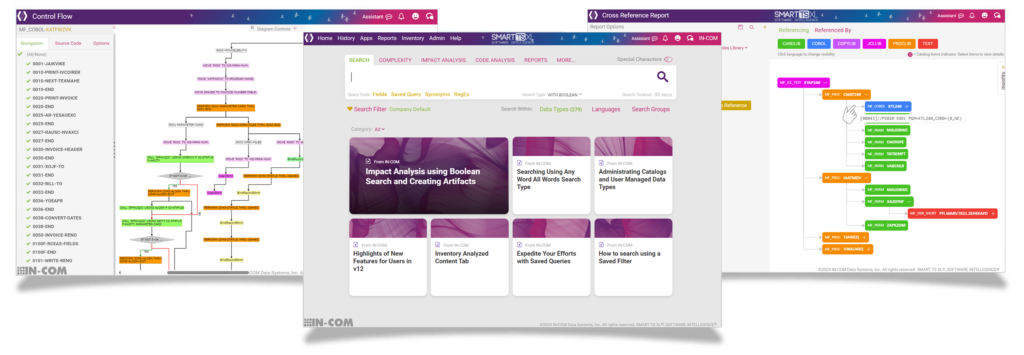

SMART TS XL היא פלטפורמה לניתוח קוד סטטי ארגוני, הערכת השפעה ובינת יישומים, המיועדת למערכות תוכנה מגוונות בקנה מידה גדול. היא בנויה כדי לתמוך בארגונים הפועלים בסביבות מיינפריים, ביניים ומבוזרות, בהן עשרות שנים של לוגיקה מצטברת, עיבוד אצווה ותלות בין פלטפורמות הופכות את השינוי למסוכן מטבעו. במקום להתמקד בממצאי איכות קוד בודדים, SMART TS XL נועד לחשוף כיצד יישומים מתנהגים בפועל על ידי הפיכת נתיבי ביצוע, קשרי נתונים ומבני תלות לגלויים על פני תיקי עבודות שלמים.

הפלטפורמה פועלת כמערכת מבוססת אינטרנט בעלת ביצועים גבוהים, המסוגלת לאנדקס ולנתח מיליארדי שורות קוד וארטיפקטים נלווים תוך שניות. על ידי הפחתת עומסי עבודה של ניתוח ממערכות ייצור וריכוז תובנות בסביבה משותפת, SMART TS XL תומך באלפי משתמשים בו זמנית ללא פגיעה בביצועים. קנה מידה זה הופך אותו מתאים לא רק לצוותי פיתוח, אלא גם לאדריכלים, מובילי מודרניזציה, תמיכה בייצור, ביקורת ובעלי עניין בתאימות הזקוקים לנראות עקבית ומבוססת ראיות למערכות מורכבות. בקש הדגמה.

ניתוח וגילוי סטטי בקנה מידה ארגוני

בבסיס שלו, SMART TS XL מספק ניתוח סטטי מעמיק על פני מגוון רחב של שפות תכנות, מבני בקרת משימות, מסדי נתונים וארטיפקטים תומכים. הוא תומך בטכנולוגיות מדור קודם ומודרניות, כולל COBOL, PL/I, Natural, RPG, Assembler, Java, C#, Python, VB6, סקריפטים של UNIX, JCL, PROCs, ארטיפקטים של CICS, הגדרות MQ, סכמות מסדי נתונים ומסמכים מובנים. ניתן לאינדקס ולנתח יחד קוד מקור, לוגיקת אצווה, קבצי תצורה ואפילו ארטיפקטים שאינם קוד כגון תיעוד ודיאגרמות, מה שמאפשר גילוי קשרים על פני מאגרים מסורתיים המופרדים.

יכולת גילוי מאוחדת זו מאפשרת לארגונים להתקדם מעבר לבדיקה ברמת הקובץ ולהתקדם לעבר הבנה ברמת המערכת. ניתן לעקוב אחר תוכניות, משימות, שדות, קבצים, טבלאות והודעות בין פלטפורמות שונות, ולחשוף כיצד לוגיקה עסקית זורמת דרך שרשראות אצווה, עסקאות מקוונות ותהליכי דיווח במורד הזרם. קשרים אלה נחשפים באמצעות דוחות הפניה צולבת אינטראקטיביים, מפות תלות ותצוגות ביצוע הניתנות לניווט במקום רשימות סטטיות.

ניתוח השפעה חוצת פלטפורמות ומיפוי תלות

SMART TS XL שמה דגש מיוחד על ניתוח השפעה חוצת פלטפורמות. שינויים המוכנסים בחלק אחד של יישום לעיתים רחוקות נשארים מבודדים בסביבות ארגוניות, במיוחד כאשר עומסי עבודה של מחשבי מיינפריים מקיימים אינטראקציה עם שירותים מבוזרים ומאגרי נתונים משותפים. SMART TS XL מנתח קשרי שיחות, שימוש בנתונים, נתיבי ביצוע משימות וזרימת בקרה כדי לזהות אזורי השפעה במעלה ובמורד הזרם בין שפות ומערכות.

יכולות מיפוי תלות מציגות את הקשרים הללו באופן ויזואלי באמצעות דיאגרמות אינטראקטיביות בצבעים המדגישות את המתקשרים, הנמענים, יצרני הנתונים והצרכנים. ניתוח השפעה יכול להתבצע מתוכנית, שדה, אלמנט מסד נתונים, שלב במשימה או אפילו מתוצאות חיפוש, מה שמאפשר לצוותים לתכנן שינויים במדויק לפני תחילת הפיתוח. גישה זו מפחיתה תלות שהוחמצו, מגבילה בדיקות יתר ומספקת בסיס בר הגנה לתכנון שינויים והערכת סיכונים.

תצוגות מכוונות ביצוע של לוגיקת אצווה ותכנות

עבור סביבות עם עיבוד אצווה מורכב, SMART TS XL מספק הבנה בסגנון זמן ריצה ללא צורך בהרצת קוד. יכולות הרחבה של COBOL ו-JCL פותרות ספרי עותקים, קוד הפעלה (PROC), סמלים ועקיפות כדי להציג לוגיקה כפי שהיא פועלת ביעילות בייצור. ניתן לעקוב אחר שרשראות אצווה מקצה לקצה, ולחשוף אילו תוכניות מבוצעות, באיזה סדר ועם אילו פרמטרים.

דיאגרמות זרימה ותרשימי זרימה של בקרה מתרגמות לוגיקה מקוננת עמוק לייצוגים חזותיים הניתנים לניווט. תצוגות אלו מאפשרות להבין את התנהגות הביצוע, לזהות נתיבי קוד מתים או בלתי נגישים ולנתח את מורכבות ההסתעפות מבלי להסתמך על ידע שבטי או הדרכות ידניות. דיאגרמות מעקב שדה מרחיבות יכולת זו על ידי מעקב אחר האופן שבו אלמנטים של נתונים נוצרים, הופכים ומופצים על פני תוכניות, משימות ומסדי נתונים, ותומכות בשינויים מבניים בטוחים ובסקירות רגולטוריות.

חיפוש מתקדם, זיהוי תבניות וניתוח מדויק

SMART TS XL כולל מנוע חיפוש ארגוני בעל ביצועים גבוהים, המותאם לבסיסי קוד גדולים וטכנולוגיות מעורבות. הוא תומך בלוגיקה בוליאנית מורכבת, חיפושי קרבה, חיפושי בלוקים, ביטויים רגולריים, טיפול בנרדפים ומסננים מדויקים המגבילים את הניתוח לשפות, סוגי נתונים או מקטעי קוד ספציפיים. טכניקות חיפוש מרובדות מאפשרות למשתמשים לצמצם בהדרגה מערכי תוצאות גדולים להיקפים מדויקים המתאימים לניתוח השפעה, ביקורות או הערכות מודרניזציה.

יכולות חיפוש אלו משולבות באופן הדוק עם פונקציות של הפניות צולבות, השפעה, מורכבות והדמיה. ניתן להעביר את התוצאות ישירות לתצוגות תלות, דוחות או זרימות עבודה נוספות של ניתוח, ובכך להפחית את החיכוך בין גילוי לקבלת החלטות. שאילתות שנשמרו ופרמטריות מאפשרות לארגונים לתקנן בדיקות סיכונים ודפוסי ניתוח חוזרים על פני צוותים ופרויקטים.

ניתוח מורכבות וכימות סיכונים

SMART TS XL מספק ניתוח מורכבות ברמת תיק העבודות, המשתרע מעבר לתוכניות בודדות. ניתן לחשב מדדי מורכבות כגון שורות קוד, מורכבות ציקלומטית ומדדי Halstead על פני תת-קבוצות ממוקדות של יישומים המוגדרים על ידי תוצאות חיפוש או אזורי השפעה. זה מאפשר לצוותים לכמת סיכון טכני בתוך פונקציות עסקיות ספציפיות או מועמדים למודרניזציה במקום להסתמך על ממוצעים גסים, כלל-אפליקצייתיים.

על ידי שילוב מדדי מורכבות עם ניתוח תלות והשפעה, SMART TS XL תומך בהערכת מאמצים ובקביעת סדרי עדיפויות מציאותיים יותר. ניתן לזהות מוקדם אזורים עם צימוד גבוה ומורכבות גבוהה, מה שמאפשר רצף של יוזמות מודרניזציה ותיקון על סמך סיכון מבני בפועל ולא על הנחות.

העברת ידע, מוכנות לביקורת ותמיכה בממשל

אתגר חוזר במפעלים גדולים הוא אובדן ידע מוסדי ככל שהמערכות מזדקנות וצוות מנוסה פורש או עובר תחלופה. SMART TS XL מטפל בכך על ידי ריכוז ידע יישומים בפלטפורמה ניתנת לחיפוש וחקירה, אשר לוכדת את אופן בנויות המערכות וכיצד הן מתנהגות. ניתן ליצור ולשתף תיעוד, דוחות, דיאגרמות וממצאי ראיות כדי לתמוך בהטמעה, ביקורות ובקשות רגולטוריות.

יכולות ייצוא מאפשרות לארוז תוצאות ניתוח כפריטים עם חותמת זמן ומוכנים לראיות, המתאימים לבדיקות תאימות, אישורי שינויים וביקורות חיצוניות. בקרות גישה ומעקב אחר שימוש תומכים בדרישות הממשל, במיוחד בסביבות עם פיתוח בחו"ל או מודלים של תחזוקה במיקור חוץ.

פריסה, אינטגרציה והתאמה תפעולית

SMART TS XL מיועד לפריסה מהירה ולהפרעה תפעולית מינימלית. ניתן להשלים את ההתקנות תוך שעות, עם מחברים זמינים לקליטת נתונים מסביבות מחשב מרכזיות, מערכות בקרת מקור מבוזרות, מסדי נתונים ומאגרים משותפים. טעינות נתונים מלאות וגם מצטברות נתמכות, מה שמאפשר לסביבות להישאר עדכניות ללא צורך בהתערבות ידנית מתמדת.

יכולות אוטומציה מאפשרות לתהליכי ניתוח לפעול ללא השגחה, ותומכות ביצירת תובנות רציפה בהתאם למחזורי שינוי בארגון. על ידי ריכוז הניתוח בתשתית חסכונית, ארגונים יכולים להפחית את התלות במשאבי ייצור יקרים תוך הגדלת העומק והזמינות האנליטיים בין הצוותים.

מהדורת SonarQube Enterprise

SonarQube Enterprise Edition היא פלטפורמת ניתוח קוד סטטי שנועדה לתמוך בארגוני פיתוח גדולים המחפשים אכיפה עקבית של איכות קוד, תחזוקה ותקני אבטחה בכל תיקי תוכנה מודרניים. תפקידה העיקרי בסביבות ארגוניות הוא לשמש כשכבת בדיקה רציפה המוטמעת בזרימות עבודה של פיתוח, ולספק משוב מוקדם על בעיות קוד לפני שהשינויים מגיעים לייצור. בתיקי עבודות שבהן תפוקת הסקירה הופכת לצוואר בקבוק, היא ממוקמת לעתים קרובות לצד פלטפורמה רחבה יותר. כלי סקירת קוד כדי למסד את בקרת האיכות ולהפחית את השונות בין צוותים.

בניגוד לפלטפורמות ניתוח ברמת תיק העבודות, חוזקה של SonarQube טמון ביכולתה לפעול בסמוך לזרימת העבודה של המפתח. הניתוח מופעל בדרך כלל כחלק מפלטפורמות בנייה או אימות בקשות משיכה, מה שמאפשר לצוותים לזהות ריחות קוד, באגים ובעיות אבטחה בהדרגה ככל שהקוד מתפתח. זה תואם ארגונים שמתקינים בדיקות אוטומטיות לאורך פלטפורמות המסירה, כולל גישות המתוארות ב... צינורות CI / CD, כאשר ניתוח סטטי הופך לבקרה חוזרת ולא לשלב סקירה אד-הוק.

ניתוח סטטי מבוסס כללים ושערי איכות

בליבת SonarQube Enterprise Edition נמצא מנוע ניתוח סטטי מבוסס כללים, אשר מעריך את קוד המקור מול מערך כללים גדול וניתן להגדרה. כללים אלה מכסים קטגוריות נפוצות כגון בעיות תחזוקה, פגמי אמינות ופגיעויות אבטחה. הממצאים מסווגים לפי חומרה וממופים לשערי איכות הקובעים האם הקוד יכול להתקדם דרך צינור האספקה.

שערי איכות הם מנגנון מרכזי לאכיפת סטנדרטים ארגוניים בקנה מידה גדול. ארגונים יכולים להגדיר ספים לכיסוי קוד חדש, צפיפות פגמים וחשיפת פגיעויות, ובכך להבטיח שהשינויים יעמדו בקריטריונים מוגדרים מראש לפני האינטגרציה. יכולת זו בעלת ערך רב במיוחד בסביבות עם צוותים מבוזרים, פיתוח במיקור חוץ או תחלופת מפתחים גבוהה, שבהן אכיפה עקבית מפחיתה את התלות בסקירות ידניות.

כיסוי שפה ושילוב מערכות אקולוגיות לפיתוח

SonarQube תומך במגוון רחב של שפות תכנות מודרניות, כולל Java, C#, JavaScript, TypeScript, Python ואחרות הנפוצות בפיתוח יישומים ארגוניים. מערכת ההפעלה והאינטגרציות שלו מאפשרת לו להתחבר לפלטפורמות CI/CD פופולריות, מערכות בקרת מקורות ומעקב אחר בעיות. אינטגרציה הדוקה זו הופכת אותו למתאימה במיוחד לארגונים שנותנים עדיפות לבקרת איכות אוטומטית כחלק מצינורות האספקה שלהם.

עם זאת, מודל הניתוח של SonarQube ממוקד בעיקר במקור ובהיקף מאגר. למרות שהוא יכול לנתח מספר פרויקטים במקביל, הבנתו לגבי קשרים בין מאגרים, פלטפורמות והקשרי ביצוע מוגבלת. הניתוח מוגבל בדרך כלל ליישומים או שירותים בודדים במקום לכסות נכסי ארגון שלמים עם נתונים משותפים, זרימות עבודה קבוצתיות או תלויות חוצות פלטפורמות.

ניתוח אבטחה ותמיכה בתאימות

במהדורות הארגוניות שלה, SonarQube כוללת יכולות ניתוח אבטחה משופרות המותאמות לקטגוריות פגיעויות נפוצות. היא יכולה לזהות דפוסים הקשורים לפגמי הזרקה, תצורות לא מאובטחות ושימוש לרעה ב-APIs. הממצאים מוצגים בפורמט נגיש הן למפתחים והן לצוותי אבטחה, ותומכים בזרימות עבודה לתיקון בתוך הכלים הקיימים.

מנקודת מבט של תאימות, SonarQube מספקת יכולת מעקב ודיווח המסייעים להדגים עמידה בתקני קידוד פנימיים ובמדיניות אבטחה. ניתן ליצור דוחות כדי להציג מגמות בעיות, התקדמות בתיקון ותאימות לתקן quality gate לאורך זמן. בעוד שתכונות אלו תומכות במוכנות לביקורת בתוך צוותי פיתוח, הן פחות מתמקדות בהפקת ראיות ברמת המערכת להתנהגות ביצוע או השפעה חוצת מערכות.

מאפייני מדרגיות ושיקולים תפעוליים

SonarQube Enterprise Edition נועדה להתרחבות על פני מספר רב של מאגרים וצוותי פיתוח, במיוחד כאשר היא נפרסת בסביבות מבוזרות או ממוכנות. ביצועיה משתנים בהתאם לתשתית הזמינה, מה שהופך אותה למתאימה לארגונים עם נפחי commit גבוהים ומחזורי ניתוח תכופים. לוחות מחוונים מרכזיים מספקים נראות מצטברת על פני פרויקטים, ועוזרים להנהלה לנטר מגמות איכות ברמה גבוהה.

עם זאת, יכולת ההרחבה של SonarQube היא בעיקר אופקית על פני פרויקטים ולא אנכית על פני מורכבות המערכת. היא אינה פותרת נתיבי ביצוע בזמן ריצה, לוגיקת תזמור אצווה או שושלת נתונים עמוקה על פני פלטפורמות הטרוגניות. בסביבות הנשלטות על ידי עומסי עבודה של מיינפריים, תזמון אצווה או מערכות מדור קודם המקושרות היטב, SonarQube משמש לעתים קרובות ככלי משלים ולא כמקור עצמאי לתובנות אדריכליות.

מקרי שימוש אופייניים בארגונים ומגבלותיהם

SonarQube Enterprise Edition יעילה ביותר בארגונים עם בגרות חזקה ב-DevOps, ערימות פיתוח סטנדרטיות ומיקוד במניעת פגיעה באיכות בקוד שפותח באופן פעיל. היא מצטיינת באכיפת עקביות, הפחתת ריחות קוד ושילוב בדיקות איכות בצינורות אספקה מהירים.

מגבלותיה הופכות לברורות יותר בתרחישי מודרניזציה הדורשים הבנה כיצד שינויים מתפשטים על פני מערכות גדולות ומקושרות. SonarQube אינו מנסה למדל סדר ביצוע, התפשטות נתונים על פני משימות ופלטפורמות, או שרשראות תלות כלל-מערכתיות. כתוצאה מכך, היא משולבת לעתים קרובות עם פלטפורמות ניתוח מעמיקות יותר כאשר ארגונים צריכים להעריך את סיכוני המודרניזציה, השפעת אצווה או השפעות שינויים בין תיקי עבודה.

צ'קמרקס וואן

Checkmarx One היא פלטפורמת אבטחת יישומים ממוקדת ארגונית, המתמקדת בבדיקות אבטחת יישומים סטטיות בתוך צינורות פיתוח ומסירה מודרניים. תפקידה העיקרי בארגונים גדולים הוא לזהות פגיעויות אבטחה בשלב מוקדם של מחזור חיי התוכנה, במיוחד בסביבות בהן מהדורות תכופות, צוותים מבוזרים וארכיטקטורות ענן מקוריות מגבירות את החשיפה לפגמים הניתנים לניצול. במקום לנסות לדמות התנהגות ביצוע כלל-מערכתית, Checkmarx One מתמקדת בזיהוי דפוסי קידוד לא מאובטחים וחולשות תצורה התואמות לטקסונומיות אבטחה מוכרות.

הפלטפורמה מאומצת בדרך כלל על ידי ארגונים עם שיטות DevSecOps בוגרות, שבהן ניתוח אבטחה צפוי לפעול באופן רציף לצד הפיתוח ולא כבקרה לאחר שחרור. בסביבות כאלה, Checkmarx One מתפקד כמנגנון מניעה, שמטרתו להפחית את הסבירות שנתיבי קוד פגיעים יוכנסו למערכות ייצור.

מיקוד בדיקות אבטחה סטטיות של יישומים

בליבת Checkmarx One נמצא מנוע בדיקות אבטחה סטטי ליישומים, המותאם לגילוי פגיעויות ברמת קוד המקור. הניתוח מתבצע ללא הרצת יישומים, מה שמאפשר זיהוי מוקדם של בעיות, לרוב בשלבי בנייה או עיבוד קוד. הפלטפורמה ממפה ממצאים לקטגוריות פגיעויות ידועות, ותומכת בצוותי אבטחה המסתמכים על מסגרות סטנדרטיות לסיווג סיכונים כגון פגיעויות OWASP לתעדף את מאמצי התיקון.

הדגש על ממצאים ספציפיים לאבטחה מבדיל את Checkmarx One מכלי ניתוח סטטיים לשימוש כללי. במקום להדגיש חששות בתחזוקה או בארכיטקטורה, הפלטפורמה מתמקדת בחולשות שעלולות להוביל לחשיפת נתונים, גישה לא מורשית או הסלמת הרשאות. התמחות זו הופכת אותה לרלוונטית במיוחד בתעשיות מוסדרות שבהן לוחות הזמנים של גילוי ותיקון פגיעויות מנוטרים מקרוב.

שילוב בצינורות DevSecOps ארגוניים

Checkmarx One נועד להשתלב באופן הדוק עם צינורות CI/CD וזרימות עבודה של מפתחים. ניתן להפעיל סריקות באופן אוטומטי כחלק מתהליכי בנייה, בקשות משיכה או שערי שחרור, מה שמבטיח שניתוח אבטחה מתבצע באופן עקבי וללא התערבות ידנית. התוצאות מוצגות דרך לוחות מחוונים ואינטגרציות עם מערכות מעקב אחר בעיות, מה שמאפשר ניתוב ממצאים ישירות לצוותי פיתוח לצורך תיקון.

מודל תפעולי זה, המתמקד בצינור נתונים, תומך במהירות פיתוח גבוהה תוך שמירה על רמת אבטחה בסיסית. עם זאת, ההתמקדות במאגרים ושירותים בודדים פירושה שהניתוח מוגבל בדרך כלל לבסיסי קוד נפרדים. בעוד שזה מתיישב היטב עם מיקרו-שירותים וארכיטקטורות מודולריות, זה מגביל את הנראות לתלות בין יישומים או שרשראות ביצוע מרובות פלטפורמות הנפוצות במערכות ארגוניות ארוכות טווח.

כיסוי שפות ותפיסת ענן מקורית

Checkmarx One תומך במגוון רחב של שפות תכנות ומסגרות מודרניות הנפוצות בפיתוח ארגוני ובפיתוח ענן. רוחב היקף זה מאפשר סריקת אבטחה עקבית על פני צוותי פיתוח הטרוגניים מבלי להזדקק לכלים מיוחדים מרובים. מודל האספקה הענן-מקורי של הפלטפורמה מפשט עוד יותר את הפריסה וההרחבה, ומפחית את תקורת התפעול עבור ארגונים המנהלים מספר רב של יישומים.

עם זאת, התמיכה בטכנולוגיות מדור קודם ובסביבות מוכוונות אצווה מוגבלת יותר. שפות מיינפריים, מבני בקרת משימות וזרימות עבודה מדור קודם המקושרות זה לזה בדרך כלל מחוץ לתחום העיקרי של הפלטפורמה. כתוצאה מכך, Checkmarx One נפרס לעתים קרובות לצד כלי ניתוח אחרים כאשר ארגונים חייבים לאבטח רכיבים מודרניים ורכיבים מדור קודם באותה סביבת יישומים.

דיווח סיכונים ויישור ממשל

מנקודת מבט של ניהול, Checkmarx One מספק יכולות דיווח התומכות במעקב אחר פגיעויות, סטטוס תיקון ודיווח תאימות. מנהלי אבטחה יכולים לנטר מגמות ביישומים, צוותים ותקופות זמן, ובכך לסייע בהדגמת עמידה במדיניות פנימית ובציפיות רגולטוריות חיצוניות. ניתן לצבור ממצאים כדי להראות את מצב הסיכון הכולל, מה שמאפשר קביעת סדרי עדיפויות ברמת תיק העבודות.

עם זאת, דוחות אלה מתמקדים בנוכחות פגיעויות ולא בהשפעה תפעולית. הפלטפורמה אינה מנסה לכמת כיצד פגיעות מתפשטת דרך נתיבי ביצוע או כיצד היא מקיימת אינטראקציה עם עיבוד אצווה, זרימת נתונים או מערכות במורד הזרם. הבחנה זו חשובה בארגונים שבהם הבנת רדיוס הפיצוץ והסיכון המערכתי היא קריטית לא פחות מזיהוי נקודות תורפה בודדות.

מקרי שימוש אופייניים בארגונים ואילוצים

Checkmarx One יעיל ביותר עבור ארגונים המעוניינים להטמיע בקרות אבטחה ישירות בסביבות פיתוח מהירות. הוא מצטיין בזיהוי מוקדם של בעיות אבטחה ברמת הקוד, צמצום עבודות חוזרות ותמיכה בניהול פגיעויות עקבי בקרב אוכלוסיות מפתחים גדולות. עבור ארגונים המתעדכנים לעבר ארכיטקטורות ענן-מקוריות, הוא מספק מנגנון גמיש לאכיפת היגיינת אבטחה.

מגבלותיה מתבטאות בתרחישים הדורשים הבנה הוליסטית של התנהגות יישומים, שרשראות תלות או השפעת המודרניזציה על פני מערכות הטרוגניות. במקרים כאלה, Checkmarx One ממוקמת בדרך כלל כשכבת אבטחה ייעודית ולא כפלטפורמת ניתוח מקיפה, המשלימה כלים המתמקדים בתובנות ביצוע, מיפוי תלות והערכת סיכונים מבניים.

מנתח קוד סטטי של Fortify

Fortify Static Code Analyzer היא פלטפורמת בדיקות אבטחה סטטית ברמה ארגונית, שנועדה לזהות פגיעויות אבטחה בסביבות תוכנה גדולות ומפוקחות. תפקידה העיקרי בארגונים הוא לספק זיהוי שיטתי של דפוסי קידוד המציגים סיכון אבטחה, במיוחד בארגונים שבהם תהליכי תאימות, ביקורת וניהול סיכונים פורמליים מעצבים את אופן ניהול שינויי תוכנה. Fortify מאומץ בדרך כלל במגזרים שבהם אבטחת אבטחה חייבת להיות ניתנת להוכחה, ניתנת לחזרה ותואמת לבקרות ארגוניות מבוססות.

במקום להדגיש לולאות משוב המתמקדות במפתחים, Fortify ממוקמת לעתים קרובות כבקרת אבטחה מרכזית בתוך מסגרות ממשל רחבות יותר. היא תומכת בארגונים הדורשים סיווג פגיעויות סטנדרטי, דיווח עקבי ומעקב אחר תיקי יישומים גדולים שפותחו על ידי צוותים מבוזרים או של צד שלישי.

מנוע ניתוח סטטי ממוקד אבטחה

בליבת Fortify Static Code Analyzer נמצא מנוע ניתוח ממוקד אבטחה שבודק את קוד המקור כדי לזהות פגיעויות מבלי להפעיל יישומים. המנוע מיישם מערך מקיף של כללי אבטחה שנועדו לזהות חולשות כגון פגמי הזרקה, טיפול לא מאובטח בנתונים, שגיאות אימות ושימוש לא נכון בפונקציות קריפטוגרפיות. הממצאים מסווגים לפי חומרה וסוג, מה שמאפשר לצוותי אבטחה להעריך סיכונים בצורה מובנית ועקבית.

הדגש על תקינות אבטחה מבדיל את Fortify מכלי ניתוח סטטיים לשימוש כללי. עומק הניתוח מכוון לזיהוי תנאים הניתנים לניצול ולא לדאגות תחזוקה או אדריכליות. התמחות זו הופכת את Fortify למתאימה במיוחד לסביבות בהן זיהוי פגיעויות מקבל עדיפות על פני הבנה רחבה יותר של המערכת.

התאמה לתוכניות סיכונים ותאימות ארגוניות

Fortify משולב לעתים קרובות בתוכניות אבטחה וממשל ארגוניות, בהן סיכוני תוכנה מנוהלים לצד סיכונים תפעוליים ורגולטוריים אחרים. יכולות הדיווח ויצירת הראיות שלה תומכות בביקורות פנימיות, הערכות חיצוניות וסקירות רגולטוריות. ניתן לצבור תוצאות על פני יישומים ויחידות עסקיות, מה שמספק למנהיגות אבטחתית נראות לחשיפה לסיכונים בקנה מידה גדול.

יישור זה עם פורמלי ניהול סיכוני IT תהליכים אלו הופכים את Fortify לבחירה נפוצה בארגונים שחייבים להפגין יעילות בקרה מתמשכת. ניתן להשתמש בדוחות כדי להציג מגמות בפגיעויות, התקדמות בתיקון ותאימות למדיניות אבטחה פנימית, תוך תמיכה בקבלת החלטות הגנתיות במהלך ביקורות או סקירות אירועים.

מאפייני כיסוי שפה ופריסה

Fortify Static Code Analyzer תומך במגוון רחב של שפות תכנות הנפוצות בסביבות ארגוניות, כולל הן מחסניות יישומים מודרניות והן טכנולוגיות מדור קודם נבחרות. זה מאפשר לארגונים ליישם גישת ניתוח אבטחה עקבית על פני צוותי פיתוח ותחומי טכנולוגיה מגוונים. מודלי פריסה משתנים, כאשר Fortify מותקן לעתים קרובות באופן מקומי או בתוך סביבות ארגוניות מבוקרות כדי לעמוד בדרישות אחסון הנתונים והאבטחה.

עם זאת, ניתוח מתבצע בדרך כלל ברמת האפליקציה או הפרויקט. בעוד ש-Fortify יכול להתרחב על פני יישומים רבים, הוא אינו מנסה לפתור סדר ביצוע, תזמור אצווה או זרימות נתונים בין יישומים. כתוצאה מכך, נקודת המבט שלו על סיכונים נשארת מקומית לארטיפקטים של קוד ולא להתנהגות כלל-מערכתית.

שילוב במחזורי חיים של פיתוח מאובטח

Fortify משולב בדרך כלל במחזורי חיים של פיתוח מאובטחים כמנגנון גישה (gateway) ולא ככלי חקירה מתמשך. סריקות עשויות להיות מופעלות בשלבים מוגדרים כגון סקירות טרום-שחרור, חלונות שינויים גדולים או נקודות ביקורת תאימות. מודל תפעולי זה תואם את הגישה לארגונים המעדיפים תהליכי שחרור מבוקרים ואישורים פורמליים על פני פריסה רציפה.

בעוד שקיימות אינטגרציות עם כלי CI/CD, דפוסי השימוש של Fortify משקפים לעתים קרובות איזון בין אוטומציה לפיקוח מרכזי. ממצאי האבטחה נבדקים על ידי צוותים מיוחדים אשר מעריכים את דרישות התיקון והחלטות קבלת סיכונים, ובכך מחזקים את עקביות הממשל ברחבי הארגון.

מקרי שימוש אופייניים בארגונים ואילוצים

מנתח הקוד הסטטי של Fortify יעיל במיוחד בארגונים שבהם אבטחת אבטחה, מוכנות לביקורת ועמידה בתקנות הן גורמים עיקריים. הוא מספק גישה מובנית וניתנת להגנה לזיהוי פגיעויות אבטחה ברמת הקוד ולהדגמת בקרות קיימות כדי לזהות אותן ולטפל בהן.

מגבלותיה מתבררות בתרחישים הדורשים הבנה של האופן שבו פגיעויות מקיימות אינטראקציה עם התנהגות ביצוע, עיבוד אצווה או תלויות חוצות פלטפורמות. Fortify אינו מדמה התנהגות בזמן ריצה או השפעה כלל-מערכתית, ולעתים קרובות משלים אותו על ידי כלים המספקים תובנות מעמיקות יותר לגבי מבנה היישומים, שרשראות התלות וסיכוני המודרניזציה בסביבות הטרוגניות.

שיא של CAST

CAST Highlight היא פלטפורמה לבינה והערכת תיקי יישומים ארגוניים, שנועדה לספק נראות ברמה גבוהה של איכות התוכנה, הסיכון ומוכנות למודרניזציה באחוזות יישומים גדולות. תפקידה העיקרי בסביבות ארגוניות הוא לתמוך בקבלת החלטות אסטרטגיות על ידי סיכום מאפיינים מבניים, אינדיקטורים של חוב טכני ואותות התאמה לענן, במקום לבצע ניתוח קוד מעמיק וממוקד ביצוע. CAST Highlight מאומץ לעתים קרובות בשלב מוקדם של תוכניות מודרניזציה כדי לבסס הבנה בסיסית של בריאות תיק היישומים.

בניגוד לכלי ניתוח סטטיים המתמקדים במפתחים, CAST Highlight פועל ברמה מצרפית. הוא נועד לסייע לאדריכלים, מנהלי תיקים ומובילי טרנספורמציה להשוות יישומים, לזהות מועמדים למודרניזציה ולתעדף מאמצי תיקון במאות או אלפי מערכות.

ניתוח ברמת תיק העבודות ובינת תוכנה

בליבת CAST Highlight נמצא מנוע ניתוח קל משקל אשר מחלץ מטא-דאטה מבניים מקוד המקור של האפליקציה ומפריטים של תצורה. נתונים אלה מנורמלים למודל אנליטי משותף המאפשר להעריך יישומים מגוונים באמצעות קריטריונים עקביים. מדדים הקשורים לאיכות הקוד, תחזוקה, חשיפת אבטחה וכושר ארכיטקטוני מחושבים ומוצגים באמצעות לוחות מחוונים ותצוגות השוואתיות.

יכולות אלו תואמות לגישה רחבה יותר מודיעין תוכנה יוזמות, שבהן המטרה היא להפוך ממצאי קוד גולמי לתובנות מוכנות לקבלת החלטות עבור בעלי עניין שאינם מפתחים. על ידי הפשטת מורכבות למדדים סטנדרטיים, CAST Highlight מאפשר לצוותי הנהלה לחשוב על תיקי השקעות גדולים מבלי להזדקק לבדיקת קוד מפורטת.

הערכת מוכנות למודרניזציה והתאמה לענן

CAST Highlight שם דגש מיוחד על הערכת יישומים למודרניזציה ומוכנות למעבר לענן. הוא מעריך גורמים כגון שימוש במסגרת, דפוסי תלות ומעודכנות הטכנולוגיה כדי להעריך את המאמץ והסיכון הכרוכים בהעברת יישומים לפלטפורמות מודרניות. התוצאות משמשות לעתים קרובות לקיבוץ יישומים לקטגוריות כגון אירוח מחדש, שיפוץ מחדש, החלפה או הוצאה משימוש.

גישה זו, המונעת על ידי הערכה, תומכת בפעילויות תכנון ותקצוב בשלבים מוקדמים. ארגונים יכולים להשתמש בתוצרי CAST Highlight כדי לבנות מפות דרכים למודרניזציה, להעריך את היקף הטרנספורמציה ולתקשר פרופילי סיכונים לבעלי עניין עסקיים. עם זאת, הניתוח הוא רחב במכוון ואינו מנסה למדל התנהגות ביצוע מפורטת או תופעות לוואי של הטרנספורמציה.

אינדיקטורים של אבטחה וחוב טכני

בנוסף לאותות מודרניזציה, CAST Highlight מספק אינדיקטורים ברמה גבוהה הקשורים לחולשות אבטחה וחוב טכני. אינדיקטורים אלה נגזרים מדפוסים ידועים הקשורים לעלייה בעלויות תחזוקה או חשיפה מוגברת לפגיעויות. הכוונה אינה להחליף כלי סריקת אבטחה ייעודיים, אלא להדגיש תחומים שבהם ייתכן שיהיה צורך בחקירה מעמיקה יותר.

מכיוון שהממצאים מצרפים, הם מתאימים ביותר לניתוח השוואתי ולא לתכנון תיקונים. אינדיקטורים של אבטחה וחוב עוזרים לארגונים להבין את התפלגות הסיכונים היחסית בין תיקי השקעות, אך הם אינם מזהים נתיבי ביצוע ספציפיים, זרימות נתונים או תלות תפעולית שיושפעו משינויי קוד.

מדרגיות ומודל תפעולי

CAST Highlight נועד להתרחב ביעילות על פני תיקי יישומים גדולים מאוד. גישת הניתוח הקלה שלו ממזערת את תקורת העיבוד ומאפשרת הטמעה מהירה של יישומים חדשים. זה הופך אותו מתאים במיוחד לארגונים המבצעים סקרים מקיפים של נופי התוכנה שלהם במהלך מיזוגים, מכירת חברות או יוזמות מודרניזציה מוקדמות.

החיסרון במדרגיות זו הוא עומק אנליטי. CAST Highlight אינו פותר גרפי קריאות, שרשראות ביצוע אצווה או הפצת נתונים חוצת פלטפורמות. כתוצאה מכך, הוא משמש לעתים קרובות בשילוב עם כלי ניתוח עמוקים יותר לאחר שיישומים ספציפיים או יוזמות טרנספורמציה עוברות מתכנון לביצוע.

מקרי שימוש אופייניים בארגונים ואילוצים

CAST Highlight יעיל ביותר בארגונים הזקוקים לתצוגה השוואתית ברמה גבוהה של תיקי יישומים כדי לתמוך בתכנון אסטרטגי. הוא מצטיין בזיהוי מועמדים למודרניזציה, הערכת מורכבות טרנספורמציה ותקשורת סיכונים טכניים לבעלי עניין שאינם טכניים.

מגבלותיו מתבררות כאשר ארגונים דורשים הבנה מדויקת של האופן שבו שינויים משפיעים על התנהגות ביצוע, שרשראות תלות או יציבות תפעולית. CAST Highlight אינו מספק את התובנה ברמת הביצוע הנדרשת ליישום בטוח של פעילויות שיפוץ או מודרניזציה, והוא בדרך כלל משלים על ידי כלים המתמקדים בניתוח השפעה מפורט ובנראות התנהגותית בתוך יישומים נבחרים.

הדמיית CAST

CAST Imaging היא פלטפורמת בינה ליישומים ארגוניים המתמקדת בניתוח אדריכלי והדמיה של תלות מבנית במערכות תוכנה מורכבות. תפקידה העיקרי בארגונים גדולים הוא לחשוף כיצד יישומים מורכבים, כיצד רכיבים מקיימים אינטראקציה, והיכן צימוד מבני מציג סיכון. CAST Imaging משמשת בדרך כלל על ידי אדריכלים וצוותי מודרניזציה הזקוקים להבנה ברמת המערכת של מבנה היישומים לפני תכנון יוזמות של שיפוץ, הגירה או פירוק.

במקום לפעול ככלי לבדיקת קוד או סריקת אבטחה, CAST Imaging מדגיש הבנה אדריכלית. הוא הופך קוד מקור ותצורה למודלים ניתנים לניווט הממחישים קשרים בין רכיבים, שכבות וטכנולוגיות, ומאפשר לבעלי עניין להסיק מסקנות לגבי מורכבות בקנה מידה גדול.

מיפוי אדריכלי ויזואליזציה של תלות

בליבת CAST Imaging טמונה היכולת שלה ליצור ייצוגים ארכיטקטוניים מפורטים של יישומים ותיקי יישומים. ייצוגים אלה כוללים דיאגרמות רכיבים, מפות אינטראקציה ותצוגות שכבות החושפות כיצד מודולים מתקשרים ותלויים זה בזה. על ידי ויזואליזציה של קשרים מבניים, CAST Imaging מאפשרת לצוותים לזהות צימוד הדוק, תלות מעגלית והפרות ארכיטקטוניות שקשה לאתר באמצעות ניתוח ברמת הקובץ.

מודלים חזותיים אלה תואמים קשר הדוק עם פרקטיקות המתמקדות גרפי תלות, שבהן הבנת קשרים מבניים חיונית לניהול סיכונים במערכות גדולות. CAST Imaging מאפשר למשתמשים לעבור בין תלויות באופן אינטראקטיבי, תוך מעבר מתצוגות אדריכליות ברמה גבוהה לייצוגים מפורטים יותר לפי הצורך.

כיסוי רב-טכנולוגי וחוצה יישומים

CAST Imaging תומכת בניתוח במגוון רחב של שפות תכנות, מסגרות ופלטפורמות הנפוצות בסביבות ארגוניות. רוחב היקף זה מאפשר לה לדמות מערכות הטרוגניות המורכבות מרכיבים מדור קודם, שירותים מבוזרים ומסדי נתונים משותפים. יכולות ניתוח חוצות יישומים מאפשרות לצוותים להבין כיצד מערכות בודדות משתלבות בתוך תיקי עבודות גדולים יותר וכיצד שינויים ביישום אחד עשויים להשפיע על אחרים.

עם זאת, הניתוח נותר מבני ולא התנהגותי. CAST Imaging מדמה קשרים סטטיים בין רכיבים, אך אינו מדמה סדר ביצוע, תנאי זמן ריצה או לוגיקת תזמון אצווה. כתוצאה מכך, הוא מספק בהירות לגבי האופן שבו מערכות מחוברות, אך לאו דווקא לגבי האופן שבו הן מתנהגות במהלך הביצוע.

תמיכה במודרניזציה ובממשל אדריכלי

CAST Imaging משמש לעתים קרובות לתמיכה ביוזמות מודרניזציה שבהן בהירות אדריכלית היא תנאי הכרחי לשינוי. על ידי חשיפת הפרות של עקרונות אדריכליים וזיהוי אזורים של צימוד מוגזם, הוא מסייע לצוותים לתכנן אסטרטגיות טרנספורמציה הדרגתית. תובנות אלו יכולות להוביל לקבלת החלטות לגבי חילוץ שירותים, עיצוב מחדש של ממשק או גישות להעברה בשלבים.

בהקשרים של ניהול ממשל, ניתן להשתמש ב-CAST Imaging גם כדי להעריך את תאימות האדריכלות לתקנים מוגדרים. ניתן לזהות ולתעד סטיות מארכיטקטורות היעד, מה שתומך בתכנון פיקוח ותיקון. זה הופך אותו לבעל ערך בארגונים האוכפים בקרות אדריכליות כחלק מתהליכי ניהול השינויים שלהם.

שיקולי מדרגיות ודוגמנות תיק עבודות

הפלטפורמה נועדה להתרחב על פני יישומים ותיקי עבודות גדולים, ולייצר מודלים אדריכליים שניתן לשתף בין בעלי עניין. הגישה שלה, המתמקדת בוויזואליזציה, תומכת בניתוח ותקשורת שיתופית, במיוחד בעת הסבר מבנים מורכבים לקהל שאינו מפתח.

החיסרון של מדרגיות זו הוא תובנה מוגבלת לגבי דינמיקה תפעולית. CAST Imaging אינו פותר את שושלת הנתונים ברמת השטח, עוקב אחר זרימות ביצוע אצווה או מכמת את השפעת השינויים בזמן הריצה. עבור יוזמות הדורשות הערכה מדויקת של השפעת השינוי או אימות של התנהגות הביצוע, בדרך כלל נדרשים כלי ניתוח נוספים.

מקרי שימוש אופייניים בארגונים ואילוצים

CAST Imaging יעילה ביותר בארגונים שצריכים להבין ולנתח את ארכיטקטורת היישומים לפני ביצוע שינוי משמעותי. היא מצטיינת בחשיפת מורכבות מבנית, הנחיית שיפוץ ארכיטקטורתי ותמיכה בתכנון מודרניזציה על פני מערכות הטרוגניות.

מגבלותיה מתבררות כאשר ארגונים דורשים תובנות ברמת הביצוע, הערכת השפעה או אימות של האופן שבו שינויים מתפשטים דרך התנהגות בזמן ריצה. CAST Imaging מספק מפה מבנית ולא תוכנית תפעולית, ולעתים קרובות משלימים אותה בכלים המציעים ניתוח מעמיק יותר של נתיבי ביצוע, זרימת נתונים והתנהגות מערכת.

ניתוח סטטי של Veracode

Veracode Static Analysis היא פלטפורמת בדיקות אבטחה סטטית ליישומים מבוססת ענן, שנועדה להטמיע בקרות אבטחה ישירות בתהליכי אספקת תוכנה מודרניים. תפקידה העיקרי בסביבות ארגוניות הוא לזהות פגיעויות אבטחה מוקדם ורציף בכמויות גדולות של קוד יישומים, במיוחד בארגונים שמעדיפים מחזורי שחרור מהירים, צוותי פיתוח מבוזרים ופיקוח אבטחה מרכזי. Veracode מאומץ בדרך כלל במקומות בהם יש להרחיב את אבטחת האבטחה מבלי להכניס חיכוך למהירות הפיתוח.

הפלטפורמה מדגישה אוטומציה ועקביות, וממקמת ניתוח סטטי כבקרת אבטחה פעילה תמידית ולא כפעילות סקירה תקופתית. מודל תפעולי זה מתיישב עם ארגונים אשר התקינו כלי פיתוח מבוססי ענן ודורשים נראות מרכזית למצב אבטחת היישומים בצוותים ופרויקטים מגוונים.

בדיקות אבטחה סטטיות של יישומים מבוססי ענן

בליבת הניתוח הסטטי של Veracode נמצא מנוע סריקת אבטחה סטטי המסופק כולו כשירות ענן מנוהל. קוד המקור והקבצים הבינאריים מועלים לניתוח, שם הם נבדקים לאיתור פגיעויות כגון פגמי הזרקה, טיפול בנתונים לא מאובטח וחולשות אימות. הניתוח אינו דורש גישה לסביבות ייצור, מה שמאפשר ביצוע הערכות אבטחה מוקדם במחזור החיים ללא סיכון תפעולי.

גישה זו, המבוססת על ענן, מאפשרת קליטה מהירה וגמישות של תיקי יישומים גדולים. ארגונים יכולים ליישם מדיניות סריקת אבטחה עקבית על פני מאות יישומים מבלי לתחזק תשתית מקומית. הממצאים מנורמלים ומוצגים באמצעות לוחות מחוונים מרכזיים, התומכים בצוותי אבטחה האחראים על פיקוח סיכונים כלל-ארגוני.

שילוב בצינורות אספקה רציפים

Veracode נועד להשתלב באופן הדוק עם צינורות CI/CD וכלי פיתוח. ניתן להפעיל סריקות באופן אוטומטי במהלך שלבי הבנייה או השחרור, והתוצאות מוחזרות בפורמטים שמשתלבים עם זרימות עבודה של מעקב אחר בעיות ותיקון. זה תומך במודל אבטחה מסוג shift-left שבו פגיעויות מטופלות קרוב יותר לנקודת ההשקה.

בפועל, תפקידה של Veracode בתוך צינורות מתואם לעתים קרובות עם בקרות איכות ובדיקות רחבות יותר, כולל פעילויות כגון בדיקות רגרסיה ביצועים, כדי להבטיח שאכיפת אבטחה לא תתרחש במנותק מדרישות לא פונקציונליות אחרות. התאמה זו מסייעת לארגונים לאזן בין קפדנות אבטחה לבין ביצועי אספקה.

כיסוי שפה ועקביות תיק עבודות

ניתוח סטטי של Veracode תומך במגוון רחב של שפות תכנות ומסגרות מודרניות הנפוצות בפיתוח יישומים ארגוניים. מגוון רחב זה מאפשר לצוותי אבטחה ליישם מדיניות סריקה אחידה על פני ערימות פיתוח הטרוגניות, ובכך לצמצם פערים שעלולים להיווצר בין צוותים או פלטפורמות.

עם זאת, הפלטפורמה נותרת ממוקדת בסריקת אבטחה ברמת האפליקציה. הניתוח בדרך כלל מתמקד באפליקציות או שירותים בודדים, וקשרים בין אפליקציות, זרימות עבודה קבוצתיות או מבני נתונים משותפים אינם מעוצבים באופן ממודל. כתוצאה מכך, Veracode מספקת כיסוי חזק של פגיעויות ברמת הקוד אך תובנות מוגבלות לגבי האופן שבו פגיעויות אלו עשויות להתפשט על פני מערכות מחוברות.

דיווח סיכונים ונראות ממשלתית

Veracode מספקת יכולות דיווח המאפשרות למנהיגי אבטחה לעקוב אחר מגמות פגיעויות, התקדמות תיקון ותאימות למדיניות ברחבי הארגון. לוחות מחוונים תומכים בתצוגות ברמת תיק העבודות של חשיפה לסיכונים, ומאפשרים קביעת סדרי עדיפויות על סמך חומרה והשפעה עסקית. דוחות אלה משמשים לעתים קרובות לתמיכה בניהול אבטחה פנימי, דיווח ניהולי ופעילויות אבטחה של צד שלישי.

בעוד שיכולות אלו תומכות באחריותיות ובפיקוח, הדיווח נותר ממוקד בפגיעויות. Veracode אינה מנסה לכמת את ההשפעה התפעולית, הפרעה לזרימת הביצוע או סיכון המודרניזציה הקשורים למאמצי תיקון. הבחנה זו חשובה בסביבות בהן יש להעריך שינויים באבטחה לצד שיקולי יציבות וניהול שינויים.

מקרי שימוש אופייניים בארגונים ואילוצים

ניתוח סטטי של Veracode יעיל ביותר בארגונים הפועלים במהירות אספקה גבוהה ודורשים סריקת אבטחה מרכזית וניתנת להרחבה על פני ערימות יישומים מודרניות. הוא מצטיין באכיפת תקני אבטחה עקביים, צמצום זמן הגילוי של פגיעויות ותמיכה במודלים תפעוליים של DevSecOps.

מגבלותיה מתבררות בתרחישים הדורשים הבנה מעמיקה של התנהגות המערכת, תלויות בין יישומים או עיבוד אצווה מדור קודם. Veracode אינו מספק תובנות ברמת הביצוע או מיפוי תלות אדריכלי, והוא בדרך כלל ממוקם כשכבת אבטחה ייעודית המשלימה בכלים המתמקדים בניתוח השפעה, נראות תלות והבנת מערכת בקנה מידה ארגוני.

כיסוי (סינופסיס)

Coverity היא פלטפורמת ניתוח קוד סטטי ארגונית, המוכרת ביכולתה לזהות פגמים מורכבים בבסיסי קוד גדולים וקריטיים לביצועים. תפקידה העיקרי בסביבות ארגוניות הוא לזהות בעיות תקינות ואמינות עמוקות שקשה לחשוף באמצעות בדיקה בלבד, במיוחד במערכות בהן כשל נושא השלכות תפעוליות, בטיחותיות או פיננסיות משמעותיות. Coverity מאומצת לעתים קרובות בתעשיות כגון רכב, תעופה וחלל, טלקומוניקציה ותוכנה לתשתיות, בהן דיוק פגמים ושיעורי חיוביים שגויות נמוכים הם חיוניים.

בניגוד לפלטפורמות ניתוח ברמת תיק העבודות, Coverity מתמקדת בנכונות ברמת הקוד על פני בסיסי קוד נרחבים. היא נועדה לנתח כמויות גדולות של קוד מקור ביעילות תוך שמירה על רמת קפדנות אנליטית גבוהה, מה שהופך אותה למתאימה לארגונים המנהלים מערכות ארוכות טווח עם דרישות אמינות מחמירות.

גילוי פגמים עמוק וניתוח מדויק

בליבת Coverity נמצא מנוע ניתוח סטטי המותאם לזיהוי פגמים כגון פגיעה בזיכרון, דליפות משאבים, בעיות מקביליות ושגיאות לוגיות. המנוע ידוע ביכולתו להבין נתיבי בקרה מורכבים ותרחישי ביצוע המשתרעים על פני פונקציות ומודולים מרובים. עומק ניתוח זה מאפשר לו לזהות פגמים שעשויים להתבטא רק בתנאי זמן ריצה ספציפיים.

הגישה האנליטית של Coverity משלבת טכניקות מתקדמות הקשורות ל ביצוע סמלי, מה שמאפשר לו לחקור נתיבי ביצוע מרובים מבלי להריץ את הקוד. יכולת זו תורמת למוניטין שלו לדיוק גבוה ועוזרת להפחית את הרעש הקשור לעתים קרובות לניתוח סטטי בקנה מידה גדול בסביבות ארגוניות.

מיקוד שפה וכיסוי ממוקד

Coverity מספקת תמיכה חזקה בשפות נפוצות בתוכנה ברמת המערכת ובתוכנה רגישה לביצועים, כולל C, C++ ו-Java. מיקוד זה הופך אותה ליעילה במיוחד לניתוח רכיבי תשתית מרכזיים, מערכות משובצות ושירותי backend שבהם פגמים ברמה נמוכה יכולים להיות בעלי השפעה גדולה מדי.

בעוד שהפלטפורמה יכולה להתרחב על פני בסיסי קוד גדולים, כיסוי השפות שלה צר יותר מכלי ניתוח סטטי כללי. היא פחות מכוונת למתחמים ארגוניים הטרוגניים הכוללים שפות עיבוד אצווה, סביבות סקריפטים או טכנולוגיות ספציפיות למיינפריים. כתוצאה מכך, Coverity נפרס לעתים קרובות באופן סלקטיבי בתוך תיקי עבודות, ומתמקד ברכיבים שבהם דיוק הפגמים הוא קריטי ביותר.

שילוב בתהליכי עבודה של פיתוח ארגוני

Coverity נועדה להשתלב בתהליכי פיתוח ארגוניים, כולל צינורות CI/CD ומערכות ניהול פגמים מרכזיות. ניתן לתזמן או להפעיל סריקות באופן אוטומטי, והממצאים מנותבים לצוותי פיתוח לצורך תיקון. הפלטפורמה תומכת בניתוח הדרגתי, המאפשר לצוותים להתמקד בבעיות חדשות שהוצגו תוך שמירה על נראות של צבר פגמים קיים.

בארגונים רבים, Coverity ממוקמת ככלי בקרת איכות ולא ככלי גישוש מתמשך. הסריקות שלה מבוצעות לעתים קרובות באבני דרך מוגדרות, כגון לפני מהדורות גדולות או במהלך ביקורות איכות רשמיות. דפוס שימוש זה משקף את תפקידה באכיפת סטנדרטים של אמינות במקום לתמוך באיטרציות מהירות.

מדרגיות ומאפייני ביצועים

Coverity תוכנן להתמודד ביעילות עם בסיסי קוד גדולים מאוד, מה שהופך אותו מתאים לארגונים עם מיליוני שורות קוד קריטיות. ביצועיו משתנים בהתאם לתשתית הזמינה, ומאפשרים לארגונים לנתח מערכות משמעותיות ללא זמני ניתוח ארוכים. לוחות מחוונים מרכזיים מספקים נראות למגמות פגמים ולהתקדמות תיקון בפרויקטים שונים.

עם זאת, יכולת ההרחבה של Coverity מתמקדת בנפח הקוד ולא במורכבות המערכת. היא אינה מנסה למדל תלויות בין יישומים, סדר ביצוע אצווה או שושלת נתונים בין פלטפורמות. התובנות שלה נותרות מתמקדות בזיהוי פגמים בתוך בסיסי קוד בודדים ולא בהתנהגות כלל-מערכתית.

מקרי שימוש אופייניים בארגונים ואילוצים

כיסוי (Coverity) יעיל ביותר בארגונים הדורשים זיהוי פגמים ברמת ביטחון גבוהה ברכיבי תוכנה קריטיים. הוא מצטיין בזיהוי בעיות עדינות שעלולות להוביל לקריסות, פגיעויות אבטחה או התנהגות בלתי צפויה בייצור, במיוחד בקוד ברמה נמוכה או קוד רגיש לביצועים.

מגבלותיה מתבררות ביוזמות מודרניזציה או טרנספורמציה הדורשות הבנה כיצד שינויים משפיעים על מערכות מקושרות. Coverity אינו מספק מיפוי תלות אדריכלי או ניתוח השפעות ברמת הביצוע, והוא בדרך כלל משלים על ידי כלים המתמקדים בנראות תיק העבודות, ניתוח תלות ותובנות התנהגותיות בסביבות ארגוניות הטרוגניות.

בדיקות C/C++ ו-DTP של Parasoft

Parasoft C/C++test ופלטפורמת בדיקות הפיתוח (DTP) הנלווית אליה יוצרות פתרון ניתוח סטטי ובדיקות תאימות ברמה ארגונית, המותאם לסביבות תוכנה קריטיות לבטיחות ורגולציה גבוהה. תפקידו העיקרי בארגונים גדולים הוא לתמוך באימות קפדני של קוד ברמת המערכת, כאשר פגמים עלולים להוביל לכשל תפעולי, אי עמידה בתקנות או אירועי בטיחות. Parasoft מאומצת בדרך כלל בתעשיות כמו תעופה וחלל, רכב, ביטחון ומערכות תעשייתיות, שבהן התנהגות התוכנה חייבת להיות נכונה וניתנת לביקורת.

בניגוד לכלי ניתוח סטטיים למטרות כלליות, Parasoft מדגישה עמידה בתקנים מוגדרים ומטרות אימות. הפלטפורמה נועדה לתמוך בסביבות בהן הפיתוח נשלט על ידי תהליכים פורמליים, דרישות הסמכה ומקרי אבטחה מתועדים ולא על ידי איטרציות מהירות.

ניתוח סטטי ואכיפת תאימות מונחי תקנים

בליבת מערכת Parasoft C/C++test נמצא מנוע ניתוח סטטי התואם לתקני בטיחות וקידוד בתעשייה, כגון MISRA, CERT והנחיות ISO. המנוע מעריך את קוד המקור מול מערכי כללים מחמירים המגדירים מבנים מקובלים, דפוסי שימוש ותנאי שגיאה. הפרות מסווגות לפי חומרה וממופות ישירות לדרישות תאימות, מה שמאפשר לארגונים להדגים עמידה בשיטות פיתוח מחייבות.

גישה זו, המונחית על ידי סטנדרטים, מתיישבת עם סביבות המסתמכות על אימות רשמי מושגים, שבהם נכונות מוגדרת לא רק על ידי התנהגות פונקציונלית אלא גם על ידי עמידה בכללים שנקבעו. ניתן להשתמש בתוצרי הניתוח של Parasoft כראיות בתהליכי הסמכה וביקורת, ובכך להפחית את מאמצי האימות הידניים.

תמיכה בשפה ממוקדת ועומק ניתוח ממוקד

בדיקת Parasoft C/C++ מותאמת במיוחד לבסיסי קוד של C ו-C++, ומספקת יכולות ניתוח מעמיקות עבור שפות הנפוצות בתוכנה משובצת וברמת המערכת. התמחות זו מאפשרת לפלטפורמה לזהות בעיות ברמה נמוכה כגון שימוש לרעה בזיכרון, שגיאות מצביע ופגמי מקביליות שעלולים להיות מסוכנים במיוחד בהקשרים קריטיים לבטיחות.

בעוד שעומק זה בעל ערך בתחום היעד שלו, הוא גם מגביל את תחולת הפלטפורמה על פני מרחבי ארגונים רחבים יותר. Parasoft אינה שואפת לספק כיסוי רחב על פני שפות מגוונות, סביבות עיבוד אצווה או מערכות מיינפריים מדור קודם. כתוצאה מכך, היא נפרסת בדרך כלל במקטעים ממוקדים של תיק עבודות ארגוני ולא כפתרון ניתוח אוניברסלי.

אינטגרציה עם מחזורי חיים של פיתוח מוסדרים

Parasoft נועדה להשתלב במחזורי חיים של פיתוח מובנים המדגישים עקיבות, תיעוד ושינוי מבוקר. ניתן לקשר תוצאות ניתוח סטטי לדרישות, מקרי בדיקה ומערכות מעקב אחר פגמים דרך רכיב ה-DTP, מה שמאפשר עקיבות מקצה לקצה, החל מהמפרט ועד לאימות.

אינטגרציה זו תומכת במודלי פיתוח שבהם שינויים מוצגים במכוון ונבדקים באופן רשמי. ניתוח מתבצע לעתים קרובות באבני דרך מוגדרות, כגון לפני הגשת אישורים או מהדורות עיקריות, ולא באופן רציף בכל קומיט. מודל תפעולי זה משקף את סדרי העדיפויות של סביבות מוסדרות, שבהן חיזוי וביטחון גוברים על מהירות.

דיווח, עקיבות ומוכנות לביקורת

פלטפורמת בדיקות הפיתוח מספקת דיווח וניתוחים מרכזיים על פני פרויקטים וצוותים. מדדים הקשורים למצב תאימות, מגמות ליקויים וכיסוי אימות ניתנים לאיחוד ולבדיקה על ידי בעלי עניין בתחום אבטחת האיכות והתאימות. הדוחות בנויים לתמיכה בפעילויות ביקורת והסמכה, ומספקים ראיות מתועדות לביצוע הניתוח ולתוצאותיו.

עם זאת, דוחות אלה מתמקדים בתאימות ברמת הקוד ולא בהתנהגות כלל-מערכתית. Parasoft אינה מדמה נתיבי ביצוע בין יישומים, תזמור אצווה או תלויות בין פלטפורמות. המעקב שלה מתמקד בדרישות ובתקנים ולא באינטראקציה בזמן ריצה בין רכיבים.

מקרי שימוש אופייניים בארגונים ואילוצים

בדיקות C/C++ ו-DTP של Parasoft יעילות ביותר בארגונים שבהם בטיחות, אמינות ותאימות לתקנות הן שיקולים עיקריים. הן מספקות מסגרת ממושמעת לאימות שקוד קריטי עומד בתקנים מחמירים ויכול לעמוד בבדיקה רשמית.

מגבלותיהם מתבררות בסביבות הדורשות הבנה הוליסטית של מערכות גדולות ומקושרות או תמיכה בערימות טכנולוגיות הטרוגניות. Parasoft אינה מיועדת לספק נראות ברמת תיק העבודות או ניתוח השפעה מוכוון ביצוע, ולעתים קרובות משלימה אותה בכלים המתמקדים בתלות אדריכלית, סיכוני מודרניזציה והתנהגות מערכת בנופים ארגוניים מורכבים.

קלוקורק

Klocwork היא פלטפורמת ניתוח קוד סטטי ארגוני המתמקדת בזיהוי פגמים הקשורים לאבטחה, אמינות ופגמים הקשורים למקביליות בבסיסי קוד גדולים ומורכבים. תפקידה העיקרי בסביבות ארגוניות הוא לזהות בעיות שעלולות לפגוע ביציבות המערכת או באבטחה, במיוחד בתוכנה הפועלת תחת עומס גבוה, ביצוע מקביל או תנאי זמן ריצה מוגבלים. Klocwork משמשת בדרך כלל בתעשיות בהן ביצועים ותקינות קשורים זה בזה, כולל טלקומוניקציה, מערכות משובצות, תשתיות פיננסיות ושירותי backend בקנה מידה גדול.

הפלטפורמה מדגישה גילוי מוקדם של פגמים באמצעות ניתוח סטטי, מה שמאפשר לארגונים לזהות דפוסים בעייתיים לפני שהם מתבטאים ככשלים בזמן ריצה. Klocwork ממוקמת בדרך כלל ככלי אבטחת איכות ואבטחה ולא כפתרון ניתוח כלל-פורטפוליו.

ניתוח סטטי מונחה מקביליות ואמינות

בליבת Klocwork נמצא מנוע ניתוח סטטי שנועד לזהות פגמים הנובעים מתרחישי ביצוע מורכבים. זה כולל בעיות הקשורות לניהול זיכרון, טיפול במשאבים וסנכרון. המנוע יעיל במיוחד בזיהוי פגמים הקשורים לביצוע מקביל, כאשר אינטראקציות עדינות בין הליכים (threads) יכולות להוביל להתנהגות בלתי צפויה.

יכולתו להבין נתיבי קוד מקבילים הופכת את Klocwork לרלוונטית בסביבות בהן תוכנה חייבת לפעול בצורה אמינה תחת עומס. תוצאות הניתוח כוללות לעתים קרובות ממצאים הקשורים למבוי סתום, תנאי מרוץ ומבני סנכרון לא תקינים. יכולות אלו תומכות בארגונים המבקשים להפחית את חוסר היציבות הנגרמת מפגמי מקביליות שקשה לשחזר, כגון תנאי מירוץ.

מיקוד שפה ותחומים רגישים לביצועים

Klocwork מספקת תמיכה חזקה בשפות הנפוצות בתוכנה ברמת המערכת ובתוכנה קריטית לביצועים, כולל C, C++ ו-Java. התמקדות זו תואמת את אימוצה בתחומים שבהם תקינות ברמה נמוכה ויעילות זמן ריצה הן קריטיות. על ידי התמקדות בקבוצה מצומצמת יותר של שפות, הפלטפורמה מספקת ניתוח מעמיק יותר עבור סביבות אלו בהשוואה לכלים רחבים וכלליים יותר.

עם זאת, התמחות זו מגבילה גם את תחולתה על פני מערכות ארגוניות הטרוגניות. Klocwork אינה מיועדת לניתוח עומסי עבודה מונחי אצווה, שפות מיינפריים או סביבות סקריפטים ברמה גבוהה הנפוצות במערכות ארגוניות ארוכות טווח. כתוצאה מכך, היא נפרסת לעתים קרובות באופן סלקטיבי ולא כפתרון ניתוח אוניברסלי.

שילוב בתהליכי עבודה של איכות ואבטחה בארגון

Klocwork משתלבת עם זרימות עבודה של פיתוח ארגוני, כולל צינורות CI/CD ומערכות מעקב אחר פגמים. ניתן להפוך סריקות לאוטומטיות ולנתב את התוצאות לצוותי פיתוח לצורך תיקון. הפלטפורמה תומכת בניתוח הדרגתי, המאפשר לצוותים להתמקד בבעיות שהוצגו לאחרונה תוך שמירה על נראות של פגמים קיימים.

בארגונים רבים, Klocwork משמש כחלק מתהליכי אבטחת איכות פורמליים. ניתוח עשוי להיות מופעל בשלבים מרכזיים כגון אימות טרום-הפצה או מאמצי שיפוץ משמעותיים. דפוס שימוש זה משקף את תפקידו בהבטחת אמינות ואבטחה במקום לתמוך בחקירה ארכיטקטונית מתמשכת.

מאפייני מדרגיות והיקף תפעולי

Klocwork מתוכננת להרחבה על פני בסיסי קוד גדולים, ומאפשרת ניתוח של מערכות משמעותיות ללא תקורת ביצועים מוגזמת. לוחות מחוונים מרכזיים מספקים נראות למגמות פגמים ולהתקדמות תיקון בפרויקטים שונים. תצוגות אלו תומכות בפיקוח ההנהלה ועוזרות לצוותים לתעדף פעולות מתקנות על סמך חומרה והשפעה.

למרות יכולת ההרחבה שלה מבחינת נפח הקוד, היקף הניתוח של Klocwork נותר מקומי ליישומים או רכיבים בודדים. הוא אינו מדמה תלות בין יישומים, סדר ביצוע אצווה או שושלת נתונים בין פלטפורמות. התובנות שלו מתמקדות בנכונות הקוד ולא בהתנהגות כלל-מערכתית.

מקרי שימוש אופייניים בארגונים ואילוצים

Klocwork יעילה ביותר בארגונים הדורשים זיהוי אמין גבוה של פגמי מקביליות ואמינות בתוכנה רגישה לביצועים. היא מצטיינת בגילוי בעיות שקשה לשחזר באמצעות בדיקות ועלולות לגרום לכשלים לסירוגין או קטסטרופליים בסביבות ייצור.

מגבלותיה מתבררות ביוזמות טרנספורמציה הדורשות הבנה הוליסטית של תיקי יישומים, זרימות ביצוע או השפעת המודרניזציה. Klocwork אינה מספקת מיפוי תלות אדריכלית או ניתוח השפעה ברמת הביצוע, והיא בדרך כלל משלימה בכלים המתמקדים בהבנה רחבה יותר של המערכת ובהערכת סיכוני שינוי בסביבות ארגוניות הטרוגניות.

ניתוח סטטי של OpenText DevOps Cloud

ניתוח סטטי של OpenText DevOps Cloud הוא יכולת ניתוח סטטי ארגוני המסופקת כחלק מחבילת ניהול DevOps ומחזור חיי יישומים רחבה יותר. תפקידה העיקרי בארגונים גדולים הוא לספק בדיקות איכות ואבטחה סטנדרטיות של קוד, התואמות את מודלי ניהול האספקה הקיימים. במקום לפעול כפלטפורמת ניתוח עמוק עצמאית, היא מאומצת בדרך כלל על ידי ארגונים שנותנים עדיפות לאיחוד שרשרת כלים ופיקוח מרכזי על פני תהליכי פיתוח, בדיקה ושחרור.

הפלטפורמה נפוצה ביותר בסביבות בהן אספקת תוכנה חייבת לעמוד בבקרות פורמליות, וכאשר שילוב עם כלי ניהול תהליכים קיימים (ALM), בדיקות וניהול גרסאות הוא דרישה מרכזית. ערכה טמון בעקביות ויישור ממשל ולא בניתוח התנהגותי או ארכיטקטורתי מעמיק.

יכולות ניתוח סטטי מוכוונות סוויטה

בליבתה, OpenText DevOps Cloud Static Analysis מספק בדיקה מבוססת כללים של קוד המקור כדי לזהות בעיות איכות וחולשות אבטחה. הניתוח מתמקד בקטגוריות פגמים נפוצות, הפרות סטנדרטיות קידוד ודפוסי פגיעויות שניתן לזהות מבלי להפעיל את היישום. התוצאות מנורמלות ומוצגות דרך לוחות מחוונים מרכזיים לצד מדדי DevOps אחרים.

גישה זו, המכוונת לסוויטות, תומכת בארגונים המעוניינים שניתוח סטטי יתפקד כמרכיב אחד במסגרת בקרת אספקה רחבה יותר. על ידי הטמעת ניתוח בפלטפורמה משולבת, ארגונים יכולים לאכוף סטנדרטים בסיסיים בין צוותים מבלי להכניס כלים נוספים לסביבות מורכבות ממילא.

אינטגרציה עם ניהול אספקה ארגוני

יכולות הניתוח הסטטי של OpenText משולבות באופן הדוק עם פונקציות ניהול מחזור חיים רחבות יותר, כגון מעקב אחר דרישות, בדיקות ותזמור מהדורות. שילוב זה מאפשר קישור תוצאות ניתוח לפריטי עבודה, פגמים ואישורים, ותומך במעקב לאורך תהליך האספקה. עבור ארגונים עם מודלים של ממשל פורמלי, יישור זה מפשט את הפיקוח והדיווח.

הפלטפורמה ממוקמת לעתים קרובות כדי לתמוך במבנה שינוי הנהלה תהליכים, בהם שינויי תוכנה חייבים לעבור שלבי סקירה ואישור מוגדרים. ממצאי ניתוח סטטי הופכים לחלק מהראיות המשמשות להערכת מוכנות לשחרור ולא למקור עצמאי של תובנות טכניות.

כיסוי שפה ומיקוד סטנדרטיזציה

ניתוח סטטי של OpenText DevOps Cloud תומך במגוון שפות תכנות ארגוניות נפוצות, ומאפשר אכיפה עקבית של סטנדרטים של קידוד על פני צוותי פיתוח מגוונים. תמיכת השפות שלו מכוונת לסביבות פיתוח יישומים מרכזיות ולא לסביבות נישה או מדור קודם.

בעוד שרחב זה תומך בתקינה, עומק הניתוח נותר רדוד יחסית בהשוואה לכלים ייעודיים. הפלטפורמה אינה מנסה למדל נתיבי ביצוע, לפתור לוגיקת תזמור אצווה או לנתח תלויות בין יישומים. ממצאיה מתאימים ביותר לזיהוי בעיות מקומיות בתוך בסיסי קוד בודדים.

מדרגיות ומאפיינים תפעוליים

תוכנת OpenText DevOps Cloud Static Analysis, שתוכננה לפעול כחלק מחבילת פתרונות ענן, ניתנת להרחבה על פני מספר פרויקטים וצוותים עם ניהול מרכזי. זה הופך אותה למתאימה לארגונים המחפשים בקרות אחידות על פני אוכלוסיות מפתחים גדולות. הביצועים ניתנים להרחבה עם תשתית ענן, ומפחיתה את הצורך במשאבים ייעודיים מקומיים.

עם זאת, מדרגיות בהקשר זה מתייחסת לכיסוי ארגוני ולא לעומק אנליטי. הפלטפורמה מספקת נראות רחבה על פני פרויקטים אך תובנה מוגבלת לגבי האופן שבו מערכות מתנהגות בזמן ריצה או כיצד שינויים מתפשטים בסביבות מורכבות ומקושרות.

מקרי שימוש אופייניים בארגונים ואילוצים

ניתוח סטטי של OpenText DevOps Cloud יעיל ביותר בארגונים המעריכים ניהול משולב של אספקה ובקרות סטנדרטיות על פני חקירה טכנית מעמיקה. הוא תומך בסביבות בהן ניתוח סטטי הוא נקודת בקרה אחת מני רבות בתהליך שחרור מבוקר, ומספק אכיפה עקבית של דרישות איכות ואבטחה בסיסיות.

מגבלותיה מתבררות בתרחישים הדורשים הבנה מפורטת של התנהגות ביצוע, שרשראות תלות או השפעת המודרניזציה על פני מערכות הטרוגניות. הפלטפורמה אינה מספקת את הנראות ההתנהגותית או הערכת ההשפעה הנדרשים לביצוע בטוח של יוזמות שיפוץ או מודרניזציה בקנה מידה גדול, ולעתים קרובות משלימים אותה כלים המתמחים בתובנות ביצוע וניתוח חוצה פלטפורמות.

טבלת השוואה מבוססת יכולות של פתרונות SCA

| יכולת | SMART TS XL | סונארקוב Ent | צ'קמרקס וואן | לחזק את SCA | שיא של CAST | הדמיית CAST | veracode | כיסוי | פאראסופט | קלוקורק | OpenText |

|---|---|---|---|---|---|---|---|---|---|---|---|

| קנה מידה של תיק העבודות הארגוני | ✅ מעולה | ◐ בינוני | ◐ בינוני | ◐ בינוני | ✅ מעולה | ✅ מעולה | ◐ בינוני | ◐ בינוני | ◐ בינוני | ◐ בינוני | ◐ בינוני |

| רב-פלטפורמתי (מיינפריים + מבוזר) | ✅ מלא | ❌ לא | ❌ לא | ❌ מוגבל | ❌ מוגבל | ❌ מוגבל | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ מוגבל |

| תמיכה בשפות מדור קודם (COBOL, JCL, RPG) | ✅ מלא | ❌ לא | ❌ לא | ❌ מוגבל | ❌ מוגבל | ❌ מוגבל | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ לא |

| ניתוח תלות בין-מערכתית | ✅ מלא | ❌ לא | ❌ לא | ❌ לא | ◐ ברמה גבוהה | ◐ מבני | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ לא |

| נראות נתיב ביצוע (סטטית) | ✅ מלא | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ◐ חלקי | ◐ חלקי | ◐ חלקי | ❌ לא |

| ניתוח זרימת אצווה ועבודה | ✅ מלא | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ לא |

| ניתוח השפעה לפני שינוי | ✅ עמוק | ◐ רדוד | ◐ אבטחה בלבד | ◐ אבטחה בלבד | ◐ תיק עבודות | ◐ מבני | ◐ אבטחה בלבד | ◐ ברמת הקוד | ◐ ברמת הקוד | ◐ ברמת הקוד | ◐ ממשל |

| זיהוי פגיעויות אבטחה (SAST) | ◐ הקשרי | ◐ בסיסי | ✅ חזק | ✅ חזק | ◐ אינדיקטיבי | ❌ לא | ✅ חזק | ◐ מוגבל | ◐ מוגבל | ◐ מוגבל | ◐ בסיסי |

| תובנות ביצועים ומורכבות | ✅ עמוק | ◐ מדדים | ❌ לא | ❌ לא | ◐ צבירה | ◐ מבני | ❌ לא | ◐ מבוסס פגם | ◐ תאימות | ◐ מבוסס פגם | ❌ לא |

| ניתוח מוכנות למודרניזציה | ✅ שפת אם | ❌ לא | ❌ לא | ❌ לא | ✅ ראשי | ◐ מבני | ❌ לא | ❌ לא | ❌ לא | ❌ לא | ❌ לא |

| חיפוש בכל הנכסים | ✅ מתקדם | ◐ מאגר בלבד | ◐ מאגר בלבד | ◐ מאגר בלבד | ◐ מטא-נתונים | ◐ מטא-נתונים | ◐ מאגר בלבד | ◐ מאגר בלבד | ◐ מאגר בלבד | ◐ מאגר בלבד | ◐ מאגר בלבד |

| שילוב CI / CD | ◐ אופציונלי | ✅ חזק | ✅ חזק | ◐ בינוני | ❌ לא | ❌ לא | ✅ חזק | ◐ בינוני | ◐ בינוני | ◐ בינוני | ✅ שפת אם |

| יצירת ראיות מוכנות לביקורת | ✅ שפת אם | ◐ מוגבל | ◐ מוגבל | ✅ חזק | ◐ צבירה | ◐ מבני | ◐ מוגבל | ◐ מוגבל | ✅ חזק | ◐ מוגבל | ◐ חזק |

כלי ניתוח קוד סטטי נוספים (תחולה מוגבלת לארגונים)

- ESLint

- יתרונות: אוכף סטנדרטים של קידוד ב-JavaScript ו-TypeScript עם משוב מהיר מהמפתחים.

- מגבלות: פועל ברמת המאגר ללא נראות של השפעה חוצת מערכות או ארגונית.

- PMD

- יתרונות: מזהה בעיות נפוצות באיכות קוד במספר שפות תכנות.

- מגבלות: ניתוח מבוסס כללים אינו מתאים לאחוזות ארגוניות גדולות והטרוגניות.

- פלייק8

- יתרונות: ניתוח סטטי קל משקל לאכיפת תחביר וסגנון של פייתון.

- מגבלות: לא מספק תובנות ארכיטקטוניות או ברמת ביצוע.

- שׁוֹדֵד

- יתרונות: מזהה בעיות אבטחה בקוד Python באמצעות ניתוח מבוסס תבניות.

- מגבלות: היקף צר וחוסר מודעות לאינטראקציות בין מערכות ארגוניות.

- CodeQL

- יתרונות: ניתוח מבוסס שאילתות המסוגל לזהות דפוסי פגיעות מורכבים.

- מגבלות: דורש מומחיות מיוחדת וחסר מודל ביצוע ארגוני.

- Semgrep

- יתרונות: התאמת תבניות מהירה וניתנת להתאמה אישית לבדיקות אבטחה ואיכות.

- מגבלות: גישה מונחית דפוסים חסרה תלות והקשר התנהגותי.

- קוד סניק

- יתרונות: ניתוח סטטי ידידותי למפתחים, משולב בזרימות עבודה מקוריות בענן.

- מגבלות: התמקדות באבטחה ברמת האפליקציה ולא בארכיטקטורה ארגונית.

- פלינט

- יתרונות: מספק בדיקות איכות קוד מפורטות עבור פרויקטים של Python.

- מגבלות: לא מיועד לניתוח חוצה פרויקטים או רב פלטפורמות.

- Cppcheck

- יתרונות: ניתוח סטטי בקוד פתוח עבור C ו-C++ עם שיעורים נמוכים של תוצאות חיוביות שגויות.

- מגבלות: מדרגיות מוגבלת ותמיכה בממשל ארגוני.

- להסיק

- יתרונות: מזהה בעיות זיכרון ובמקביליות באמצעות טכניקות ניתוח מתקדמות.

- מגבלות: תמיכה צרה בשפות ואינטגרציה ארגונית מוגבלת.

- LGTM

- יתרונות: משלב ניתוח סטטי עם זרימות עבודה של סקירת קוד מבוססות ענן.

- מגבלות: ממוקד במאגר עם תובנה מוגבלת ברמת המערכת.

- מנתחי FxCop

- יתרונות: אוכף הנחיות עיצוב וקידוד עבור יישומי .NET.

- מגבלות: לא מטפל בתלות בין יישומים.

- PHPCS

- יתרונות: אוכף סטנדרטים של קידוד בפרויקטים של PHP.

- מגבלות: ממוקד בסגנון עם עומק אנליטי מינימלי.

- SpotBugs

- יתרונות: מזהה דפוסי באגים נפוצים בקוד בייט של ג'אווה.

- מגבלות: זיהוי מבוסס תבניות ללא מידול נתיב ביצוע.

- בלם

- יתרונות: סריקת אבטחה מיוחדת עבור יישומי Ruby on Rails.

- מגבלות: ספציפי למסגרת ולא מתאים לניתוח כלל-ארגוני.

- כלי שורת הפקודה של ReSharper

- יתרונות: משלב ניתוח סטטי בתוך צינורות בנייה של .NET.

- מגבלות: התמקדות בפריון מפתחים במקום תובנות ארגוניות.

- DeepSource

- יתרונות: סקירת קוד אוטומטית וניתוח איכות עבור מאגרים מודרניים.

- מגבלות: ממוקד SaaS עם עומק ניתוח מבני מוגבל.

- קידושין

- יתרונות: דיווח איכות מרכזי על פני מאגרים מרובים.

- מגבלות: ממוקד צבירה ללא הבנה מעמיקה של המערכת.

- סונטיפ ליפט

- יתרונות: סריקת אבטחה ואיכות משולבת בזרימות עבודה של DevOps.

- מגבלות: נראות מוגבלת לגבי התנהגות בזמן ריצה ומערכות מדור קודם.

- N תלוי

- יתרונות: מספק ניתוח תלות עבור יישומי .NET.

- מגבלות: ספציפי לטכנולוגיה ולא מתאים לאחוזות הטרוגניות.

- סריקת כיסוי (קוד פתוח)

- יתרונות: ניתוח סטטי חינמי עבור פרויקטים נבחרים בקוד פתוח.

- מגבלות: לא מייצג תרחישי פריסה ארגוניים.

- בדיקת תלות OWASP

- יתרונות: מזהה תלויות פגיעות ידועות.

- מגבלות: לא מנתח את התנהגות או הארכיטקטורה של קוד המקור.

- חלודה קליפי

- יתרונות: קוד Lints Rust לבעיות אידיומטיות וטעויות נפוצות.

- מגבלות: ספציפי לשפה ללא הקשר ארגוני.

- GolangCI-Lint

- יתרונות: אוסף מספר עמודי לינטר עבור פרויקטים של Go.

- מגבלות: ממוקד מפתח ללא תובנות ברמת תיק העבודות.

- SwiftLint

- יתרונות: אוכף את מוסכמות הקידוד של Swift בפרויקטים ניידים.

- מגבלות: היקף צר ורלוונטיות מוגבלת עבור מערכות ארגוניות.

לאורך ההשוואה, עולה הבחנה ברורה בין כלים שנועדו לאכוף בקרות איכות או אבטחה מקומיות לבין פלטפורמות המסוגלות לתמוך בהבנה כלל-ארגונית. פתרונות רבים מצטיינים בתחומים מוגדרים צר, כגון משוב מפתחים, זיהוי פגיעויות או ויזואליזציה אדריכלית, אך נותרים מוגבלים כאשר הם מיושמים על מבנים הטרוגניים המורכבים מפלטפורמות מדור קודם, עומסי עבודה קבוצתיים ומערכות משולבות היטב. בסביבות אלו, הגורם המגביל אינו היעדר ניתוח, אלא פיצול התובנות בין כלים מנותקים.

יוזמות מודרניזציה, ניהול סיכונים ותאימות בקנה מידה ארגוני דורשות יותר ויותר ניתוח המשתרע על פני שפות, פלטפורמות ומודלים של ביצוע מבלי להתפשר על עומק או ביצועים. כלים הפועלים בעיקר בגבולות מאגרים או יישומים מתקשים לספק הקשר מספיק להחלטות שינוי המשפיעות על מערכות במורד הזרם, נתונים משותפים או יציבות תפעולית. כתוצאה מכך, ארגונים מוצאים את עצמם לעתים קרובות משלבים כלים מרובים כדי לקבל תמונה מקיפה, מה שמכניס מורכבות ותקורת תיאום נוספת.

ההשוואה מדגישה כי המבדיל המכריע ביותר בשנת 2026 אינו היכולת לזהות פגמים בודדים או לאכוף סטנדרטים של קידוד, אלא היכולת לחשוף כיצד מערכות מתנהגות כשלמות מחוברות. ניתוח סטטי שנותר מוגבל לארטיפקטים מבודדים מספק ערך הולך ופוחת ככל שהמורכבות האדריכלית גדלה. פלטפורמות המאחדות גילוי, ניתוח תלות והערכת השפעה על פני תיקי עבודות שלמים מספקות בסיס עמיד יותר לקבלת החלטות בסביבות גדולות וקריטיות למשימה.

כיצד מוערכים כלי ניתוח קוד סטטי ארגוני

כלי ניתוח קוד סטטי ארגוני מוערכים על פי סט קריטריונים שונה באופן מהותי מאלה המשמשים עבור כלים ממוקדי מפתח או כלים המתמקדים באבטחה בלבד. בארגונים גדולים, האתגר העיקרי הוא לעיתים רחוקות היעדר ניתוח, אלא קיטוע התובנות על פני כלים, צוותים ופלטפורמות מנותקים. לכן, ההערכה מתמקדת בשאלה האם כלי יכול לפעול כשכבה אנליטית מאחדת על פני סביבות הטרוגניות ולא כמנגנון בדיקה מקומי.

ככל שמערכות תוכנה מזדקנות ומקושרות זו לזו, ההערכה חייבת לקחת בחשבון גם את ההשלכות התפעוליות של השינוי. ממצאי ניתוח סטטי שלא ניתן לתרגם להבנה מעשית של התנהגות הביצוע, היקף התלות או ההשפעה במורד הזרם מספקים ערך מוגבל בסביבות בהן הפסקות חשמל, הפרות תאימות או רגרסיות ביצועים טומנות בחובן סיכון מהותי. ממדי ההערכה הבאים משקפים כיצד ארגונים מעריכים כלי ניתוח קוד סטטי בשנת 2026 כאשר מורכבות אדריכלית ולחץ מודרניזציה מצטלבים.

עומק ניתוח לעומת גילוי בגובה פני השטח

אחד מממדי ההערכה הקריטיים ביותר הוא העומק שבו כלי ניתוח קוד סטטי יכול להסיק מסקנות לגבי התנהגות תוכנה. זיהוי ברמת השטח מתמקד בזיהוי בעיות מקומיות כגון הפרות תחביר, הפרות כללים או דפוסי פגיעות ידועים. בעוד שממצאים אלה שימושיים בתהליכי עבודה מבוקרים של פיתוח, הם מספקים תובנה מוגבלת לגבי האופן שבו שינויים משפיעים על מערכות מורכבות המורכבות מרכיבים רבים הפועלים באינטראקציה.

ניתוח מעמיק, לעומת זאת, בוחן כיצד זרימת בקרה, התפשטות נתונים ויחסי תלות מתפתחים על פני יישום או תיק עבודות. זה כולל הבנה כיצד משתנה מאוכלס, מומר ונצרך על פני מספר הקשרים של ביצוע, או כיצד שינוי מבודד לכאורה במודול אחד משפיע על משימות אצווה, שירותי downstream או שכבות דיווח. כלים המסוגלים לרמת חשיבה זו עוברים מעבר לבדיקה ברמת הקובץ ועוברים להבנה ברמת המערכת.

ארגונים נותנים עדיפות גוברת לעומק משום שיוזמות מודרניזציה כרוכות לעתים קרובות בשינוי לוגיקה מדור קודם ללא תיעוד מלא או ידע מוסדי. במקרים כאלה, ממצאים רדודים יוצרים תחושת ביטחון כוזבת, ומעודדים שינויים שנראים בטוחים באופן מקומי אך גורמים לחוסר יציבות במקומות אחרים. ניתוח מעמיק מפחית סיכון זה על ידי חשיפת זיווגים נסתרים ותלות עקיפות לפני ביצוע.

עומק משפיע גם על אופן צריכת תוצאות הניתוח. כלים רדודים בדרך כלל מייצרים כמויות גדולות של ממצאים הדורשים מיון ידני, בעוד שכלים עמוקים יותר יכולים להתאים ממצאים להקשר בתוך נתיבי ביצוע או אזורי השפעה. הבחנה זו משפיעה על הפרודוקטיביות והאמון. כאשר צוותים נתקלים שוב ושוב בתוצאות חיוביות שגויות או בהתראות לא רלוונטיות, הביטחון בניתוח נשחק. לכן, ההערכה מתחשבת לא רק במה שכלי מזהה, אלא גם באיזו מידה משמעותית גילויים אלה ממופים להתנהגות המערכת האמיתית.

הבחנה זו רלוונטית במיוחד בסביבות בהן מאפייני הביצועים חשובים לא פחות מתקינות. הבנת הסיבות להתפתחות השהייה או מקורה של מחלוקת משאבים דורשת לעתים קרובות תובנה לגבי מבנה הביצוע ולא לגבי פגמים בודדים. כלים התומכים בהיגיון על פני זרימת בקרה ושרשראות תלות מספקים בסיס חזק יותר למאמצי הנדסת ביצועים כמו אלה המתוארים ב מעקב אחר מדדי ביצועי תוכנה.

מדרגיות על פני תיקי עבודות ארגוניים

מדרגיות בניתוח קוד סטטי ארגוני אינה מוגבלת לעיבוד כמויות גדולות של קוד מקור. היא כוללת גם את היכולת לנתח, לבצע שאילתות ולהמחיש קשרים על פני אלפי יישומים, פלטפורמות מרובות ועשרות שנים של לוגיקה מצטברת מבלי לפגוע בתגובתיות או בשימושיות. לכן, הערכה מתחשבת הן במדרגיות חישובית והן במדרגיות קוגניטיבית.

מנקודת מבט חישובית, ארגונים זקוקים לכלים שיכולים לקלוט מיליוני או מיליארדי שורות קוד וארטיפקטים נלווים בתוך מסגרות זמן סבירות. זה כולל לא רק קבצי מקור, אלא גם הגדרות בקרת משימות, סכמות מסדי נתונים, קבצי תצורה ותיעוד תומך. כלים הדורשים מחזורי אינדוקס ממושכים או עיבוד חוזר תכוף מתקשים לעמוד בקצב השינוי המתמשך, מה שמפחית את ערכם המעשי.

מדרגיות קוגניטיבית חשובה באותה מידה. ככל שתיקי העבודות גדלים, האתגר עובר ממציאת מידע להבנתו. הערכה בוחנת האם כלי יכול להציג תוצאות ניתוח בדרכים שמתאימות למורכבות, כגון מפות תלות אינטראקטיביות, תצוגות השפעה מסוננות או הפשטות מרובדות. דוחות סטטיים או רשימות שטוחות הופכים לחסרי שימוש ככל שגודל המערכת גדל.

היבט נוסף של מדרגיות כרוך במקביליות של משתמשים. פלטפורמות ניתוח ארגוניות נגישות לעתים קרובות בו זמנית על ידי מפתחים, אדריכלים, מבקרים וצוותי תפעול. כלים המיועדים בעיקר למפתחים בודדים עשויים שלא לתמוך בגישה משותפת בזמן אמת לתוצאות ניתוח. לכן, הערכה כוללת עד כמה כלי תומך בשימוש שיתופי מבלי ליצור מחלוקת או צווארי בקבוק בביצועים.

מדרגיות מצטלבת גם עם מודלים של עלות. כלים הדורשים הסתמכות רבה על סביבות ייצור או תשתית מיוחדת עלולים להכניס עלויות תפעול נסתרות. ארגונים מעריכים לעתים קרובות האם ניתן להעביר עומסי עבודה של ניתוח לפלטפורמות חסכוניות מבלי להתפשר על דיוק או זמינות. שיקול זה הופך להיות רלוונטי במיוחד בסביבות בקנה מידה גדול שבהן הניתוח מתבצע באופן רציף ולא באופן תקופתי.

בסופו של דבר, מדרגיות מוערכת במונחים של שימושיות בת קיימא בתנאי ארגון ולא רק במונחים של תפוקה שיא. כלי שמבצע ביצועים טובים בפרויקטים בודדים אך מתדרדר ככל שהיקף תיק ההשקעות מתרחב אינו עומד בדרישות הארגון.

נראות תלות ומודעות להשפעה

נראות תלות היא קריטריון מגדיר לניתוח קוד סטטי ארגוני משום שהיא משפיעה ישירות על היכולת לנהל שינויים בצורה בטוחה. במערכות מורכבות, תלויות לעיתים רחוקות מתיישרות עם גבולות ארגוניים או דיאגרמות אדריכליות. הן צצות באופן אורגני לאורך זמן באמצעות מבני נתונים משותפים, לוגיקה בשימוש חוזר וסדרי ביצוע מרומזים. לכן, ההערכה מתמקדת בשאלה האם כלי יכול לחשוף את הקשרים הללו בצורה מדויקת ומקיפה.

נראות יעילה של תלות דורשת יותר מזיהוי קשרי קריאה ישירים. היא כרוכה במעקב אחר תלות עקיפות על פני שכבות, פלטפורמות והקשרי ביצוע. לדוגמה, שדה מסד נתונים ששונה ביישום אחד עשוי להשפיע על משימות דיווח, חילוץ רגולטורי או צינורות אנליטיקה במורד הזרם. כלים שמדגמנים רק הפניות קוד ישירות מפספסים את ההשפעות המשניות והשלישוניות הללו.

מודעות להשפעה בונה על נראות תלות על ידי תרגום קשרים להיקפים ניתנים לפעולה. הערכה שוקלת האם כלי יכול לענות על שאלות כגון אילו רכיבים מושפעים מהשינוי המוצע, אילו נתיבי ביצוע מופעלים ואילו תהליכים תפעוליים מסתמכים על הלוגיקה המותאמת. יכולת זו קריטית לתכנון שינויים, קביעת היקף בדיקות והערכת סיכונים.

ארגונים מעריכים גם כיצד מוצג מידע על תלות. ייצוגים חזותיים כמו גרפים או דיאגרמות זרימה יכולים להפוך קשרים מורכבים למובנים, אך רק אם הם תומכים בסינון, ניתוח נתונים ושימור הקשר. דיאגרמות סטטיות או צפופות מדי לרוב מטשטשות יותר ממה שהן חושפות. לכן, כלים מוערכים על פי יכולתם לתמוך בחקירה הדרגתית במקום להציף משתמשים בפרטים לא מובחנים.

ניתוח תלות תומך גם ביעדי ניהול רחבים יותר. בשילוב עם שבילי ביקורת והקשר היסטורי, הוא מאפשר לצוותים להבין כיצד מערכות התפתחו ומדוע קיימים זיווגים מסוימים. פרספקטיבה זו חיונית לניהול חוב טכני ולמניעת טעויות חוזרות ונשנות. מושגים כמו אלה שנדונו ב ניתוח מורכבות ניהול תוכנה להדגיש כיצד תלויות לא מנוהלות תורמות לעלייה בעלויות תחזוקה ולשבריריות תפעולית.

תרגום ממצאים לתמיכה בקבלת החלטות

חולשה חוזרת ונשנית של כלי ניתוח קוד סטטי רבים היא חוסר היכולת שלהם לתרגם ממצאים טכניים לצורות התומכות בקבלת החלטות ארגוניות. לכן, ההערכה מדגישה האם ניתן לצרוך את תוצאות הניתוח לא רק על ידי מפתחים, אלא גם על ידי אדריכלים, בעלי סיכונים ובעלי עניין בהנהלה האחראים על קביעת סדרי עדיפויות והחלטות השקעה.

תמיכה בקבלת החלטות דורשת הקשר. רשימת בעיות ללא מידע על היקף, השפעה או רלוונטיות לביצוע מספקת ערך מוגבל מחוץ לצוותי פיתוח. ארגונים מעריכים האם כלים יכולים לאגד ממצאים ליחידות משמעותיות כגון תהליכים עסקיים מושפעים, יישומים מושפעים או קטגוריות סיכון התואמות למסגרות ממשל.

היבט נוסף של תמיכה בקבלת החלטות הוא עקיבות. ארגונים צריכים לעתים קרובות להדגים מדוע שינוי מסוים אושר, נדחה או נדחה. כלים המספקים קישורים ניתנים למעקב בין ממצאי ניתוח, רכיבים מושפעים ופעולות תיקון תומכים בקבלת החלטות ניתנת להגנה. זה חשוב במיוחד בסביבות מוסדרות שבהן ביקורת היא דרישה ולא מחשבה שלאחר מעשה.

הערכה בוחנת גם כיצד כלים תומכים בניתוח פשרות. החלטות מודרניזציה כרוכות לעתים קרובות באיזון בין הפחתת סיכונים לבין לוחות זמנים לאספקה ומגבלות משאבים. ניתוח סטטי החושף סיכונים מבניים, צפיפות תלות או מורכבות ביצוע מאפשר להעריך פשרות אלו באופן מפורש ולא אינטואיטיבי. כלים המציגים תובנות כאלה תורמים ישירות לתכנון אסטרטגי.

לבסוף, תמיכה בקבלת החלטות מוערכת במונחים של אורך חיים. ארגונים מעדיפים כלים ששומרים על תוצאות ניתוח היסטוריות ותומכים בהשוואה אורכית. הבנה האם המורכבות גוברת, התלות מתהדקת או החשיפה לסיכונים משתנה לאורך זמן, משפיעה על יוזמות לשיפור מתמיד. פרספקטיבה אורכית זו מיישרת את הניתוח הסטטי עם מאמצי מודרניזציה וטרנספורמציה רחבים יותר המתוארים ב אסטרטגיות מודרניזציה של יישומים ארגוניים.

ניתוח קוד סטטי לעומת כלי סריקת קוד בסביבות ארגוניות

בהקשרים ארגוניים, המונחים ניתוח קוד סטטי וכלי סריקת קוד משמשים לעתים קרובות לסירוגין, אך הם מתארים גישות אנליטיות שונות במהותן עם חוזקות ומגבלות ברורות. עמימות זו הופכת לבעייתית כאשר ארגונים מנסים לתקנן כלים ביוזמות פיתוח, אבטחה ומודרניזציה. שגיאות הערכה נובעות לעתים קרובות מההנחה שכלים שתוכננו למטרה אחת יכולים לעמוד בדרישות של מטרה אחרת בקנה מידה ארגוני.

ההבחנה חשובה משום שמערכות תוכנה ארגוניות פועלות תחת אילוצים החורגים מעבר לנכונות הקוד או לגילוי פגיעויות. פלטפורמות מדור קודם, עיבוד אצווה, מבני נתונים משותפים ופיקוח רגולטורי מייצרים תלויות שאינן נראות לכלים המותאמים לסריקה ברמת המאגר. לכן, הבנת היכן מסתיים ניתוח קוד סטטי ומתחילה סריקת קוד חיונית לבחירת כלים התואמים את המציאות האדריכלית ולא את הצרכים ברמת השטח.

הבדלים מושגיים בין ניתוח לסריקה

כלי ניתוח קוד סטטי וסריקת קוד נבדלים בעיקר באופן שבו הם מפרשים ומסבירים לגבי ארטיפקטים של מקורות. כלי סריקת קוד מתוכננים בדרך כלל לזהות דפוסים ידועים כגון מבנים לא מאובטחים, ממשקי API שהוצאו משימוש או הפרות של מערכי כללים מוגדרים מראש. כוחם טמון ברוחב ובמהירות. ניתן ליישם אותם במהירות על פני מאגרים רבים כדי לזהות בעיות נפוצות עם תצורה מינימלית.

ניתוח קוד סטטי, במובן הארגוני, מתמקד בהבנה מבנית והתנהגותית ולא בזיהוי תבניות בלבד. הוא מנסה למדל כיצד רכיבי קוד מקיימים אינטראקציה, כיצד הבקרה זורמת דרך מערכת, וכיצד נתונים מתפשטים בהקשרי ביצוע. הבחנה זו אינה אקדמית בלבד. היא קובעת האם כלי יכול לענות על שאלות לגבי השפעה, היקף סיכון והתנהגות מערכת במקום פשוט לפרט ממצאים.

בפועל, כלי סריקה מתייחסים לקוד המקור כאל אוסף של קבצים או מודולים שיש לבדוק באופן עצמאי. כלי ניתוח מתייחסים לקוד כאל מערכת מחוברת שהתנהגותה נובעת מאינטראקציות בין רכיבים. הבדל זה משפיע על סוגי התובנות שכל גישה יכולה לספק. סורק עשוי לסמן קריאה לפונקציה שעלולה להיות לא בטוחה, אך הוא אינו יכול לקבוע האם קריאה זו ניתנת להשגה, באילו תנאים היא מבוצעת, או אילו תהליכים במורד הזרם תלויים בה.

סביבות ארגוניות מעצימות את הפער הזה. ככל שמערכות מתפתחות במשך עשרות שנים, תלויות לא מתועדות מצטברות ונתיבי ביצוע הופכים לאטומים יותר ויותר. סריקה מבוססת תבניות מזהה בעיות התואמות חתימות ידועות אך אינה יכולה לחשוף כיצד בעיות אלו מקיימות אינטראקציה עם לוגיקה מדור קודם או זרימות עבודה של אצווה. ניתוח סטטי שבונה מודלים של בקרה וזרימת נתונים מתאים יותר לתנאים אלה, אם כי הוא מורכב יותר ליישום ותפעול.

הבחנה מושגית זו נבחנת עוד יותר בדיונים סביב יסודות ניתוח קוד סטטי, אשר מדגישות כי עומק הניתוח קובע האם ניתן ליישם ממצאים באופן אופרטיבי. לכן, ארגונים מעריכים כלים לא רק על פי יכולת הזיהוי, אלא גם על פי יכולתם לייצג את התנהגות המערכת באופן התומך בקבלת החלטות.

מדוע כלי סריקת קוד אינם יעילים בקנה מידה גדול

כלי סריקת קוד מתפקדים היטב בסביבות בהן יישומים מקושרים באופן רופף, התיעוד עדכני והשינויים ממוקדים מקומית. תנאים אלה נפוצים בפיתוח חדש או ענן-מקורי, שבו מיקרו-שירותים ניתנים לפריסה עצמאית וגבולות הבעלות ברורים. בסביבות כאלה, סריקה מספקת משוב מהיר ותומכת בשיטות אינטגרציה רציפה.

עם זאת, בקנה מידה ארגוני, הנחות אלו לעיתים רחוקות מתקיימות. יישומים חולקים לעתים קרובות מסדי נתונים, תשתית העברת הודעות ולוחות זמנים של קבוצות עבודה. שינויים המוכנסים בתחום אחד עשויים להשפיע בעקיפין על אחרים באמצעות משאבים משותפים או סדרי ביצוע מרומזים. כלי סריקה, שחסרים מודעות לקשרים אלו, מתקשים לספק הנחיות אמינות לגבי השפעה וסיכון.

מגבלה נוספת מתעוררת בטיפול בתוצאות חיוביות שגויות ושליליות שגויות. סורקים מסתמכים על כללים כלליים שחייבים לחול על פני הקשרים רבים. בסביבות הטרוגניות, הדבר מוביל לממצאים שאינם רלוונטיים או חלקיים. צוותים משקיעים זמן רב בטריון התראות מבלי להשיג הבנה ברורה יותר של התנהגות המערכת. עם הזמן, הדבר פוגע באמון בכלי ומפחית את האימוץ.

גם יכולת ההרחבה הופכת לבעיה. בעוד שסורקים יכולים לעבד מאגרים רבים במהירות, הם עושים זאת לעתים קרובות באופן עצמאי. צבירת תוצאות על פני מאות יישומים אינה מייצרת באופן אוטומטי תובנות לגבי האופן שבו יישומים אלה מקיימים אינטראקציה. ארגונים נותרים עם תצוגות מקוטעות שיש להתאים אותן באופן ידני. פיצול זה מגביר את העומס הקוגניטיבי ומכניס הזדמנויות לטעויות.

ליקויים אלה בולטים במיוחד כאשר כלי סריקה מיושמים ביוזמות מודרניזציה. מודרניזציה דורשת הבנה כיצד לוגיקה מדור קודם תומכת בתהליכים עסקיים וכיצד שינויים מוצעים יופצו דרך מערכות תלויות. סורקים מספקים תמונות מצב של בעיות אך אינם חושפים את מבנה הביצוע. פער זה מודגש במשאבים כגון סקירה מלאה של סריקת קוד, אשר מציינים כי סריקה הכרחית אך אינה מספקת עבור מאמצי טרנספורמציה מורכבים.

כתוצאה מכך, ארגונים לעיתים קרובות משלימים כלי סריקה עם פלטפורמות ניתוח מעמיקות יותר. השילוב מטפל בדאגות אבטחה ואיכות מיידיות תוך מתן אפשרות להבנה מבנית. לכן, ההערכה שוקלת האם כלי יכול להתפתח מעבר לסריקה כדי לתמוך בצרכים אנליטיים רחבים יותר או האם יש לשלב אותו עם יכולות נוספות.

היכן שניתוח סטטי מספק מינוף ארגוני

ניתוח קוד סטטי מספק את ערכו הרב ביותר בסביבות ארגוניות בכך שהוא מאפשר שינוי מושכל במקום תיקון תגובתי. על ידי בניית מודלים של זרימת בקרה, שושלת נתונים ומבנה תלות, כלי ניתוח מאפשרים לארגונים לחשוב על השלכות השינוי לפני ביצועו. יכולת זו מטפלת ישירות בחוסר הוודאות המאפיינת מערכות גדולות ומקושרות זו לזו.

תחום אחד שבו ניכר מינוף זה הוא ניתוח השפעה. כאשר שינוי מוצע מוערך, ניתוח סטטי יכול לזהות את כל הרכיבים, נתיבי הביצוע וצרכני הנתונים המושפעים. מידע זה תומך בבדיקות ממוקדות ומפחית מאמצי רגרסיה מיותרים. הוא גם מאפשר הערכת סיכונים מדויקת יותר על ידי הדגשת תחומים שבהם שינוי מצטלב עם פונקציות עסקיות קריטיות.

ניתוח סטטי תומך גם בניהול אדריכלי. על ידי חשיפת האופן שבו מערכות התפתחו, הוא מסייע לארגונים לזהות סטיות מהתכנון המיועד ואזורים של צימוד מוגזם. תובנה זו משפיעה על אסטרטגיות שיפוץ ותוכניות עבודה למודרניזציה. במקום להתייחס לחוב טכני כמושג מופשט, הניתוח הופך אותו לגלוי ומדיד בהקשרים ספציפיים.

יתרון נוסף טמון בתקשורת חוצת-פונקציות. ניתן להציג את תוצאות הניתוח בצורות נגישות גם לאנשים שאינם מפתחים, כגון דיאגרמות תלות או סיכומי השפעה. הבנה משותפת זו מפחיתה את החיכוך בין צוותי פיתוח, תפעול וממשל. החלטות מתבססות על ראיות ולא על הנחות או תיעוד חלקי.

יתרונות אלה תואמים את צרכי הארגון לעקביות ושקיפות. כפי שנדון ב שיטות ניתוח קוד ארגוניארגונים מצפים יותר ויותר מכלי ניתוח לשמש כמאגרי ידע שמתמשכים מעבר לפרויקטים בודדים. ניתוח סטטי שלוכד את מבנה המערכת וההתנהגות תורם לזיכרון המוסדי ומפחית את ההסתמכות על ידע סמוי.

בסופו של דבר, ההבדל בין ניתוח סטטי לסריקה מעצב את אסטרטגיית בחירת הכלים. ארגונים המסתמכים אך ורק על כלי סריקה עשויים לטפל בבעיות מיידיות אך להישאר חשופים לסיכון מערכתי. אלו שמשקיעים בניתוח מעמיק יותר זוכים לשליטה על המורכבות, מה שמאפשר שינוי בטוח יותר ותוצאות צפויות יותר ככל שהמערכות ממשיכות להתפתח.

ניתוח קוד סטטי עבור מערכות ארגוניות מדור קודם והיברידיות

מערכות ארגוניות מדור קודם והיברידיות מציבות אתגרים אנליטיים השונים באופן מהותי מאלה המצויים בסביבות הומוגניות, מבוססות ענן. מערכות אלו הן לעיתים רחוקות תוצאה של חזון ארכיטקטוני יחיד. במקום זאת, הן מתפתחות בהדרגה במשך עשרות שנים, כאשר טכנולוגיות חדשות מווסתות על פלטפורמות קיימות, לעתים קרובות מבלי להוציא רכיבים ישנים יותר משימוש. ניתוח קוד סטטי בהקשר זה חייב להכיל לא רק שפות תכנות מרובות, אלא גם מודלים שונים של ביצוע, ייצוגי נתונים והנחות תפעוליות.

סביבות היברידיות מסבכות עוד יותר את הניתוח על ידי הכנסת נקודות אינטראקציה בין פלטפורמות מדור קודם לשירותים מבוזרים מודרניים. משימות אצווה של מיינפריים מזינות נתונים לצינורות ניתוח במורד הזרם. עסקאות מקוונות מתממשקות עם ממשקי API שלא היו קיימים כאשר היישומים המקוריים תוכננו. לכן, הערכת כלי ניתוח סטטיים שוקלת האם הם יכולים לפעול מעבר לגבולות אלה ולספק תמונה קוהרנטית של האופן שבו מערכות מתפקדות כשלמות משולבות ולא כממגורות מבודדות.

דו-קיום רב-פלטפורמתי והבנה בין-מערכות

מאפיין בולט של סביבות ארגוניות מדור קודם הוא דו-קיום של פלטפורמות מרובות שמעולם לא תוכננו לפעול יחד. מערכות מיינפריים, פלטפורמות בינוניות וסביבות מבוזרות חולקות לעיתים קרובות נתונים ואחריות באמצעות מנגנונים מרומזים ולא מתועדים רשמית. לכן, ניתוח קוד סטטי חייב לגשר בין פלטפורמות אלו כדי לספק תובנות משמעותיות.

בפועל, הדבר דורש את היכולת לנתח לא רק קוד אפליקציה, אלא גם הגדרות בקרת משימות, חוזי ממשק ומבני נתונים משותפים. לדוגמה, משימת אצווה שנכתבה לפני עשרות שנים עשויה לאכלס קבצים או טבלאות שנצרכים מאוחר יותר על ידי שירותים מודרניים. ללא הבנת קשר זה, שינויים המוכנסים בסביבה אחת עלולים להיות בעלי השלכות בלתי מכוונות בסביבה אחרת. ניתוח סטטי שנשאר מוגבל לפלטפורמה אחת אינו מצליח ללכוד את הסיכון הזה.

הבנה בין-מערכות משתרעת גם על תזמון ביצוע ורצף. עיבוד אצווה מדור קודם פועל לעתים קרובות על פי לוחות זמנים המניחים מצבי נתונים ספציפיים בזמנים ספציפיים. מערכות היברידיות מציגות שונות נוספת מכיוון ששירותים מבוזרים עשויים לצרוך נתונים באופן אסינכרוני. כלי ניתוח סטטיים המוערכים לשימוש ארגוני חייבים להיות מסוגלים לעקוב אחר קשרים אלה ולחשוף הנחות המוטמעות בקוד ולוגיקת תזמון.

האתגר מחמיר עוד יותר בשל היעדר תיעוד עקבי. ייתכן שידע מוסדי נמצא אצל מספר הולך ופוחת של מומחים בתחום. ניתוח סטטי שיכול לשחזר קשרי מערכת ישירות ממקורות מקור הופך לתחליף לתיעוד אבוד. יכולת זו תומכת בשינוי בטוח יותר ומפחיתה את התלות בהדרכות ידניות.

שיקולים אלה הם מרכזיים בדיונים סביב גישות מודרניזציה מדור קודם, אשר מדגישות כי הבנת התנהגות קיימת היא תנאי הכרחי לשינוי. כלים שאינם יכולים לפעול בפלטפורמות שונות או ליישב מודלים שונים של ביצוע מספקים ערך מוגבל בהקשרים ארגוניים היברידיים.

טיפול בקוד ארוך חיים וסחיפה מבנית

מערכות מדור קודם לעיתים קרובות מציגות סחיפה מבנית, שבה הארכיטקטורה המיושמת סוטה באופן משמעותי מכל כוונת עיצוב מקורית. עם הזמן, מצטברים שינויים מהירים, ומכניסים לוגיקה צמודה, פונקציונליות כפולה ותלות מרומזות. ניתוח קוד סטטי בסביבות כאלה חייב להתמודד עם מורכבות שאינה מקרית, אלא תוצאה של לחץ תפעולי מתמשך.

בסיסי קוד ארוכי חיים מסתמכים לעתים קרובות על ספרי עותקים משותפים, הגדרות נתונים משותפות ותוכניות שירות בשימוש חוזר. שינויים באלמנטים משותפים אלה יכולים להתפשט באופן נרחב, אך היקף ההתפשטות לרוב אינו ברור. כלי ניתוח סטטי מוערכים על פי יכולתם לזהות מבנים משותפים אלה ולעקוב אחר השימוש בהם על פני יישומים ופלטפורמות.

סחיפה מבנית מתבטאת גם במורכבות זרימת הבקרה. תנאים מקוננים עמוק, נתיבי טיפול בחריגים וביצוע מותנה המבוססים על פרמטרי זמן ריצה מטשטשים את ההתנהגות האמיתית של המערכת. ניתוח המתמקד אך ורק במודולים בודדים אינו יכול לחשוף כיצד מבנים אלה מקיימים אינטראקציה בין נתיבי ביצוע. ניתוח ברמה ארגונית חייב לשחזר את זרימת הבקרה ברמה המשקפת את התנהגות זמן הריצה בפועל.

מימד נוסף של מערכות ארוכות טווח הוא נוכחות של קוד מיושן או קוד שאינו בשימוש חלקית. עם הזמן, כללי עסקים משתנים, אך לוגיקה ישנה עשויה להישאר משובצת במערכות מכיוון שהסרתה נתפסת כמסוכנת. ניתוח סטטי יכול לסייע בזיהוי קוד בלתי נגיש או מיותר, אך רק אם הוא יכול להסיק מסקנות מדויקות לגבי תנאי ביצוע ותלות.

ניהול מורכבות זו קשור קשר הדוק להבנת האופן שבו ארטיפקטים משותפים מתפתחים. נושאים כגון שינויים במחברת והשפעה במורד הזרם נדונים במקורות כמו ניהול אבולוציה של מחברתכלים שחושפים את הקשרים הללו מאפשרים עיבוד מחדש בטוח יותר ומפחיתים את הסיכון הכרוך בשינוי אלמנטים יסודיים.

תמיכה במודרניזציה הדרגתית ללא הפרעה

מודרניזציה של ארגונים מתרחשת לעיתים רחוקות כטרנספורמציה אחת וגורפת. אילוצים הקשורים לזמינות, תאימות לתקנות והמשכיות עסקית מעדיפים גישות הדרגתיות המכניסות את השינוי בהדרגה. ניתוח קוד סטטי ממלא תפקיד קריטי ביישום אסטרטגיה זו על ידי הפחתת אי הוודאות בכל שלב.

מודרניזציה הדרגתית דורשת הגדרה מדויקת של היקף השינוי. צוותים חייבים לדעת בדיוק אילו רכיבים מושפעים, אילו ממשקים מעורבים, ואילו תהליכים תפעוליים תלויים בלוגיקה המותאמת. כלי ניתוח סטטי מוערכים על פי יכולתם לספק דיוק זה מבלי לדרוש כתיבה מחדש מלאה של המערכת או מכשור פולשני.

מערכות היברידיות משמשות לעתים קרובות כארכיטקטורות מעבר במהלך המודרניזציה. רכיבים מדור קודם ממשיכים לפעול לצד שירותים חדשים שהוצגו. לכן, ניתוח סטטי חייב לתמוך בשני העולמות בו זמנית, ולאפשר לצוותים לחשוב על אינטראקציות בין רכיבים ישנים וחדשים. זה כולל הבנת טרנספורמציות נתונים, חוזי ממשק ותלות ביצוע החוצות פלטפורמות.

שיקול נוסף הוא בלימת סיכונים. שינוי מצטבר שואף להגביל את רדיוס הפיצוץ על ידי בידוד שינויים. ניתוח סטטי שיכול לזהות גבולות תלות ועוצמת צימוד עוזר לצוותים לבחור נקודות כניסה לעיבוד מחדש אשר ממזערות שיבושים. יכולת זו תומכת באסטרטגיות כגון דפוסי חנק והחלפה שלבית מבלי לפגוע ביציבות.

חשיבותה של גישה זו מודגשת בדיונים סביב אסטרטגיות מודרניזציה הדרגתיות, אשר מדגישות את הצורך בתובנה מתמשכת לגבי מבנה המערכת. כלים המספקים רק הערכות ברמה גבוהה או ממצאים מקומיים אינם יכולים לתמוך ברמת הבקרה הנדרשת לשינוי הדרגתי.

בסופו של דבר, ניתוח קוד סטטי עבור מערכות מדור קודם והיברידיות מוערך על פי יכולתו לאפשר התקדמות ללא ערעור יציבות. ארגונים מעדיפים כלים המאירים התנהגות קיימת, חושפים תלות נסתרות ותומכים בטרנספורמציה ממושמעת וצעדית על פני אלו המניחים גבולות אדריכליים נקיים שקיימים לעתים רחוקות בפועל.

אבטחה, תאימות וזיהוי סיכונים עם כלי SAST

שיקולי אבטחה ותאימות מעצבים יותר ויותר את האופן שבו ארגונים מעריכים כלי ניתוח סטטיים, אך שיקולים אלה לרוב אינם מובנים כמבודדים. בארגונים גדולים, סיכון אבטחה מוגבל לעיתים רחוקות לפגיעות או לקטע קוד בודד. במקום זאת, הוא נובע מהאופן שבו פגיעויות מצטלבות עם נתיבי ביצוע, חשיפת נתונים, בקרות תפעוליות וחובות רגולטוריות. לכן, כלי בדיקת אבטחה סטטיים ליישומים פועלים בתוך נוף סיכונים רחב יותר ולא כפתרונות עצמאיים.

ככל שהלחץ הרגולטורי גובר וציפיות הביקורת מחמירות יותר, ארגונים חייבים להדגים לא רק שניתן לזהות פגיעויות, אלא גם שסיכונים מובנים, מתעדפים ומנוהלים בהקשר. ניתוח סטטי ממלא תפקיד בתהליך זה, אך יעילותו תלויה באופן שבו ניתן לשלב ממצאי אבטחה במודלים של סיכונים ארגוניים, זרימות עבודה של תאימות ומבני ניהול שינויים.

זיהוי פגיעויות לעומת מודעות לסיכונים מערכתיים

כלי בדיקה סטטיים של אבטחת יישומים נועדו בעיקר לזהות דפוסי פגיעות בתוך קוד המקור. דפוסים אלה ממופים לעתים קרובות לקטגוריות ידועות כגון סיכוני הזרקה, טיפול לא תקין באימות או שימוש לא מאובטח בנתונים. זיהוי בעיות כאלה הוא חיוני, במיוחד בסביבות שבהן יישומים חשופים לממשקים חיצוניים או מטפלים בנתונים רגישים.

עם זאת, זיהוי פגיעויות לבדו אינו שווה ערך למודעות לסיכונים מערכתיים. בסביבות ארגוניות, ההשפעה של פגיעות תלויה בשאלה האם היא ניתנת לגישה, באילו תנאים היא פועלת, ובאילו מערכות או נתונים היא משפיעה. פגיעות הטמונה בלוגיקה שמבוצעת לעיתים רחוקות עשויה להוות פחות סיכון תפעולי מאשר בעיה בינונית המוטמעת בתהליך אצווה קריטי או בנתיב עסקה. כלי ניתוח סטטיים שאינם ממדלים הקשר ביצוע מתקשים לעשות הבחנה זו.

מגבלה זו מתבררת במהלך קביעת סדרי עדיפויות לתיקון. צוותי אבטחה עשויים לקבל כמויות גדולות של ממצאים ללא הנחיות ברורות לגבי אילו בעיות מייצגות סיכון מהותי. צוותי פיתוח, בתורם, מתמודדים עם סדרי עדיפויות מתחרים ויכולת מוגבלת. ללא תובנה הקשרית, מאמצי התיקון עשויים להתמקד בבעיות גלויות ולא באלו שהן בעלות משמעות.

ארגונים מעריכים יותר ויותר האם כלי ניתוח סטטיים יכולים לתרום לתעדוף מבוסס סיכונים. זה כולל את היכולת לקשר פגיעויות עם נתיבי ביצוע, רגישות נתונים וקריטיות עסקית. כלים המספקים רק זיהוי מבוסס תבניות דורשים ניתוח ידני נוסף כדי להעריך את ההשפעה, להגדיל את העלות ולעכב את התגובה.

ההבחנה בין גילוי למודעות חשובה במיוחד במגזרים מוסדרים. תקנות דורשות לעתים קרובות הוכחה שסיכונים מזוהים ומנוהלים באופן יחסי. רישום פשוט של נקודות תורפה אינו מספק דרישה זו. הצורך בתובנות אבטחה הקשריות נבחן בדיונים כגון כלי ניהול פגיעויות אבטחת סייבר, אשר מדגישות כי ניהול סיכונים יעיל תלוי בהבנת החשיפה ולא בספירות גולמיות.

ראיות תאימות ומוכנות לביקורת

התחייבויות תאימות מכניסות מימד נוסף להערכת כלי SAST. ארגונים הכפופים לתקנות פיננסיות, פרטיות או תפעוליות חייבים לספק ראיות לכך שקיימות בקרות ומתפקדות כמתוכנן. ניתוח סטטי תורם לראיות אלו בכך שהוא מראה שהקוד נבדק לאיתור חולשות אבטחה, אך האיכות והשימושיות של ראיות אלו משתנות במידה רבה בין כלים.

מוכנות לביקורת דורשת יכולת מעקב. רואי חשבון בדרך כלל מצפים לראות לא רק שבוצעו סריקות, אלא גם מה נסרק, מה נמצא, כיצד טופלו הממצאים וכיצד תועדו החלטות. כלים שמייצרים דוחות אטומים או חסרי הקשר היסטורי מקשים על שחזור נרטיב זה לאחר מעשה.

לכן, ארגונים מעריכים האם ניתן לשמר, לשנות גרסאות ולקשר את פלטי הניתוח הסטטי לרשומות שינויים. זה כולל את היכולת להראות כיצד מצב האבטחה התפתח לאורך זמן וכיצד ממצאים ספציפיים השפיעו על החלטות תיקון. כלים התומכים בדוחות הניתנים לייצוא עם חותמת זמן תואמים יותר לציפיות הביקורת מאשר אלו המציגים לוחות מחוונים זמניים.

תאימות משפיעה גם על ניהול שינויים. ממצאי אבטחה משפיעים לעתים קרובות על אישור, דחייה או דחייה של שינויים. כלי ניתוח סטטיים המשתלבים עם זרימות עבודה של ממשל תומכים בתהליך זה על ידי הטמעת תובנות אבטחה בנקודות החלטה. לעומת זאת, כלים הפועלים מחוץ לתהליכי שינוי פורמליים מסתכנים בדחיקה או התעלמות.

מסגרות רגולטוריות מדגישות יותר ויותר ניטור בקרה מתמשך במקום הערכות תקופתיות. ניתוח סטטי שניתן להריץ באופן עקבי ולהניב תוצאות דומות לאורך זמן תומך בשינוי זה. דיונים סביב ניתוח תאימות SOX ו-DORA להדגיש את החשיבות של קישור ניתוח טכני ליעדי בקרה רגולטורית.

מגבלות של ניתוח סטטי לאבטחה בלבד

בעוד שכלי SAST ממלאים תפקיד קריטי בזיהוי פגיעויות, היקפם מוגבל מטבעו כאשר הם מיושמים בניהול סיכונים ארגוני רחב יותר. ניתוח אבטחה בלבד מתייחס לקוד כאל חפץ מבודד ולא כחלק ממערכת תפעולית. נקודת מבט זו מספיקה לזיהוי סוגים מסוימים של בעיות אך אינה מספקת להבנת האופן שבו סיכוני אבטחה מתבטאים בביצוע בעולם האמיתי.

מגבלה אחת היא חוסר היכולת להעריך את רדיוס הפיצוץ. כאשר מזוהה פגיעות, ארגונים צריכים לדעת אילו תהליכים, משתמשים או מערכות במורד הזרם מושפעים. כלי SAST בדרך כלל אינם יכולים לענות על שאלות אלו ללא שילוב עם יכולות ניתוח נוספות. כתוצאה מכך, הערכת סיכונים הופכת מקוטעת ותלויה במומחיות ידנית.

מגבלה נוספת כרוכה בביטחון כוזב. ארגונים עשויים להניח שסריקה מקיפה שקולה לאבטחה מקיפה. במציאות, פגיעויות הנובעות מהנחות אדריכליות, זרימת נתונים או תלויות תפעוליות עשויות להישאר בלתי מזוהות. לכן, הסתמכות יתר על ניתוח אבטחה בלבד יכולה לטשטש חולשות מערכתיות.