C# היא שפת תכנות עוצמתית ורב-תכליתית הנמצאת בשימוש נרחב בתוכנות ארגוניות, יישומי ענן, מערכות שולחן עבודה ופיתוח משחקים. כמרכיב מרכזי במערכת האקולוגית של .NET, C# נהנית ממערכת בוגרת של מסגרות וכלים המסייעים למפתחים לבנות פתרונות חזקים וניתנים להרחבה.

עם הגדלת גודלם ומורכבותם של בסיסי קוד, שמירה על איכות הקוד, ביצועים ואבטחה הופכים לאתגר רציני. באגים קטנים יכולים להתפתח לבעיות יקרות, קוד לא ממוטב יכול לפגוע ביעילות, ופגמי אבטחה שלא מורגשים יכולים לחשוף מערכות לאיומים של ממש. כלי ניתוח קוד סטטי להציע דרך מעשית ופרואקטיבית לטפל בחששות אלה לפני שהם צצים בייצור.

ניתוח סיכון קוד С#

Smart TS XL משפר ממצאים סטטיים ב-C# על ידי קישור נתיבי ביצוע עם חשיפה לסיכונים ארכיטקטוניים.

גלה עכשיוניתוח סטטי בוחן את קוד המקור מבלי להריץ אותו. מזהה שגיאות תחביר, קוד מריח, צווארי בקבוק בביצועים, סיכוני תחזוקה, ו אפילו פרצות אבטחהכלים אלה עוזרים למפתחים ולצוותים לאכוף סטנדרטים של קידוד, לעקוב אחר חובות טכניים ולהבטיח תחזוקה ארוכת טווח של התוכנה שלהם.

מערכת ה-C# מציעה מגוון רחב של פתרונות ניתוח סטטי. חלקם משתלבים ישירות ב-Visual Studio ותומכים במשוב בזמן אמת במהלך הפיתוח. אחרים מציעים תובנות עמוקות יותר ומשתלבים עם צינורות בנייה לניטור איכות מתמשך. כל כלי משרת מטרה שונה, בין אם זה איתור מוקדם של שגיאות לוגיות, שיפור הקריאות או הבטחת עמידה במדיניות אבטחה.

גלו את כלי הניתוח הסטטי המובילים הזמינים לפיתוח C#. הוא משווה את התכונות שלהם, מדגיש את נקודות החוזק שלהם ומסביר היכן כל אחד מהם מתאים בצורה הטובה ביותר לזרימת עבודה מודרנית של פיתוח. בין אם המטרה שלכם היא איכות קוד טובה יותר, פחות באגים, אבטחה חזקה יותר או סקירות קוד חלקות יותר, כלי הניתוח הנכונים יכולים לעזור לכם להגיע לשם מהר יותר ועם יותר ביטחון.

SMART TS XL

SMART TS XL בולט כפתרון מקיף לניתוח קוד סטטי המותאם ליישומים ברמה ארגונית, ותמיכתו ב-C# הופכת אותו למתמודד חזק במערכת האקולוגית המודרנית של .NET. תוכנן להרחבה עם מערכות תוכנה גדולות ומורכבות, SMART TS XL מספק נראות מעמיקה למבנה הקוד, זרימתו ותלות הדדית, ומאפשר למפתחים ולצוותים לשפר את התחזוקה, התאימות וניהול הסיכונים בכל בסיס הקוד.

מה סטים SMART TS XL יתרה מזאת, היא המיקוד שלה במתן תובנות ארכיטקטוניות ברמה גבוהה ואבחון מפורט ברמת הקוד. היא יעילה במיוחד בסביבות שבהן מערכות מדור קודם וקוד C# מודרני מתקיימים יחד, ומציעים ניתוח בין-שפות ותמיכה בבסיסי קוד היברידיים. SMART TS XL נמצא בשימוש נרחב בתעשיות מוסדרות מאוד שבהן שבילי ביקורת, אכיפת חוקים ומעקב אחר נתונים הם קריטיים.

יתרונותיו של SMART TS XL עבור ניתוח סטטי ב-C#

- מציג את זרימת הקריאה המלאה ואת נתיבי הלוגיקה על פני מחלקות, אסמבלי ושירותים

- מזהה תלויות נסתרות וקוד מת בתוך יישומי C# גדולים

- תומך במערכות כללים הניתנות להתאמה אישית לאכיפת סטנדרטים של קידוד ומדיניות אדריכלית

- משתלב עם צינורות CI/CD לאוטומציה של בדיקות איכות ואימות קוד

- מציע ניתוח השפעה רב עוצמה לתמיכה במאמצי שיפוץ ומודרניזציה

- מתרחב ביעילות על פני אלפי קבצים ומאגרי קוד מרובים

- מקל על עמידה בתקני אבטחה ותעשייה כגון OWASP, ISO ו-MISRA

SMART TS XL אידיאלי לארגונים המעוניינים לחזק את שליטתם במערכות C# מורכבות, להפחית חוב טכני ולתמוך בתחזוקת תוכנה לטווח ארוך. הודות לארכיטקטורה הגמישה והיכולות ברמה ארגונית, היא מתאימה היטב למפתחים, ארכיטקטים ומנהלי IT המתמקדים בפיתוח .NET בר-קיימא ומאובטח.

ReSharper

ReSharper, שפותח על ידי JetBrains, הוא אחד מכלי הניתוח והפרודוקטיביות הסטטיים הפופולריים והידידותיים ביותר למפתחים עבור C# והמערכת האקולוגית הרחבה יותר של .NET. ReSharper, המשולב ישירות ב-Visual Studio, משפר את חוויית הקידוד עם בדיקת קוד בזמן אמת, הצעות חכמות, יכולות שיפוץ ותכונות ניווט בקוד. הוא תומך במגוון רחב של תכונות ומסגרות בשפת C#, מה שהופך אותו לחיוני בסביבות פיתוח מקצועיות רבות.

ReSharper מנתח קוד תוך כדי הקלדה, ומדגיש בעיות החל משגיאות תחביר ובאגים פוטנציאליים בזמן ריצה ועד לריחות קוד ובעיות תחזוקה. הוא מספק הצעות לתיקון מהיר ופעולות שיפוץ תלויות הקשר, המאפשרות למפתחים לשפר את איכות הקוד עם מינימום הפרעה. מעבר לניתוח, הוא כולל כלי בדיקת יחידה, עוזרי יצירת קוד וקיצורי ניווט המאיצים משמעותית את הפיתוח.

יתרונות

- אינטגרציה עמוקה עם Visual Studio לחוויית מפתח חלקה

- בדיקות קוד בזמן אמת עבור C#, ASP.NET, XAML ושפות .NET אחרות

- מעל 2,000 בדיקות איכות קוד ועשרות שינויים מחדש (rfactoring)

- כלי ניווט וחיפוש קוד מיידיים לחקר בסיסי קוד גדולים

- השלמת קוד מודעת להקשר והצעות לתחביר

- חומרת בדיקה וכללים הניתנים להתאמה אישית עבור סטנדרטים ספציפיים לצוות

- רץ בדיקות יחידה מובנה התומך ב-NUnit, MSTest, xUnit ועוד

מגבלות וחסרונות

למרות נקודות החוזק שלו, ל-ReSharper יש מגבלות בולטות שעשויות להשפיע על התאמתו למקרי שימוש בניתוח סטטי בקנה מידה גדול או בניתוח משולב CI:

- ביצועים תקורה

ReSharper ידוע כמגדיל משמעותית את ניצול הזיכרון ואת זמן האתחול ב-Visual Studio, במיוחד בפתרונות גדולים. הוא יכול להאט את תגובת ה-IDE, דבר המתסכל מפתחים שעובדים עם בסיסי קוד ארגוניים מורכבים. - אין שילוב ממשק שורת פקודה (CRI) או שרשרת כלים של CI עצמאית

ReSharper מיועד לשימוש אינטראקטיבי בתוך Visual Studio. הוא אינו מציע ממשק שורת פקודה עצמאי נתמך במלואו לשילוב בצינורות CI/CD, דבר המגביל את השימוש בו עבור שערי איכות אוטומטיים בזרימות עבודה של אינטגרציה רציפה. - ניתוח אדריכלי מוגבל

למרות שהיא מצוינת לבעיות ברמת הקוד, ReSharper אינה מספקת מפות תלות אדריכליות, גרפי קריאות כלל-מערכתיים או ניתוח זרימה מתקדם על פני מיקרו-שירותים או סביבות חוצות מאגרים. - לא מתאים לבסיסי קוד בין שפות

המוקד העיקרי של ReSharper הוא .NET. הוא אינו תומך במערכות רב-לשוניות הכוללות Java, C++ או COBOL, דבר המגביל את יעילותו בהקשרים היברידיים או מודרניזציה מדור קודם. - רישוי מסחרי

ReSharper הוא מוצר בתשלום עם רישיונות לפי משתמש. עבור צוותים גדולים, זוהי הוצאה משמעותית בהשוואה לכלי קוד פתוח או מבוססי CI המציעים אוטומציה רחבה יותר ללא עלות לפי משתמש. - אין סריקת אבטחה מובנית

ל-ReSharper חסרות יכולות ייעודיות לבדיקות אבטחת יישומים סטטיות (SAST), כגון זיהוי פגיעויות הזרקה, קריפטוגרפיה לא מאובטחת או בעיות אימות. לצורך שיטות פיתוח מאובטחות, נדרשים כלים משלימים.

ReSharper נותר כלי מוביל להגברת הפרודוקטיביות של אנשים וצוותים בתוך Visual Studio והוא אידיאלי למחזורי פיתוח מהירים ולסקירות קוד. עם זאת, ארגונים המחפשים ניתוח סטטי המתמקד ב-CI, ניתן להרחבה או ממוקד אבטחה עשויים להזדקק להשלים אותו עם כלים אחרים.

מנתחי רוזלין

Roslyn Analyzers הם קבוצה של כלי אבחון בקוד פתוח שנבנו על גבי פלטפורמת המהדר Roslyn, המפעילה מהדרים מודרניים של C# ו-Visual Basic .NET. מנתחים אלה, שפותחו ומתוחזקים על ידי מיקרוסופט, מאפשרים למפתחים לכתוב, לאכוף ולהרחיב כללי קוד סטטי מותאמים אישית בתוך המערכת האקולוגית של .NET. הם משולבים ישירות בתהליך הבנייה וב-Visual Studio, מה שהופך אותם לקלי משקל ויעילים הן לפיתוח מקומי והן לאינטגרציה רציפה.

מנתחי Roslyn מהווים את הבסיס למערכות כללים רבות אחרות, כולל אלו הנמצאות ב-Microsoft.CodeAnalysis, מנתחי SDK של .NET, והנחיות האבטחה, ה-API והתאימות של מיקרוסופט עצמה. הם אידיאליים להבטחת עקביות קוד, איתור באגים נפוצים ויישום כללי סגנון בפרויקטים של C# בצורה ניתנת להרחבה ואוטומטית.

יתרונות

- מובנה בתוך .NET SDK ונתמך על ידי מיקרוסופט

- אוכף את ההנחיות הרשמיות של מיקרוסופט ואת מוסכמות הסגנון

- משתלב באופן טבעי בתהליכי Visual Studio ו-MSBuild

- תמיכה ביצירת כללים מותאמים אישית ב-C# עם ממשקי API גמישים

- יעיל למשוב בזמן אמת ושילוב צינור CI

- תואם לקוד Visual Studio דרך OmniSharp

- מונע על ידי הקהילה עם עדכונים שוטפים ושיפורי כללים

מגבלות וחסרונות

למרות התועלת והאינטגרציה הטבעית שלהם, ל-Roslyn Analyzers יש מספר תחומים שבהם הם אינם עומדים בדרישות הניתוח הסטטי המתקדם:

- עומק מוגבל בזרימת קוד וניתוח ארכיטקטורה

מנתחי רוזלין פועלים בעיקר ברמות התחביר והסמנטיקה. הם חסרים ניתוח זרימה בין-פרוצדורי מעמיק, מיפוי תלות בין-פרויקטים ואכיפת כללים אדריכליים כמו כלים ארגוניים. SMART TS XL או הצעה של NDepend. - היעדר מערכי כללי אבטחה מובנים

מנתחי Roslyn מוכנים לשימוש אינם מתמקדים בפגיעויות אבטחה כגון ניקוי קלט, דליפת נתונים או שימוש לא בטוח ב-API. הרחבות ממוקדות אבטחה (למשל, Microsoft Security Code Analysis) נדרשות עבור יכולות SAST. - כלי ויזואליזציה מינימליים

אין תמיכה בגרפי קריאה, גרפי תלות או ממשקי ממשק משתמש עשירים להבנת בסיסי קוד מורכבים. מפתחים חייבים להסתמך על פלט טקסטואלי או אינטגרציות של צד שלישי לקבלת משוב חזותי. - תקורת תחזוקה עבור כללים מותאמים אישית

בעוד שהתאמה אישית של כללים היא עוצמתית, היא דורשת גם ידע מעמיק בממשקי ה-API של Roslyn ותחזוקה שוטפת ככל שבסיסי הקוד מתפתחים. זה יכול להיות נטל עבור צוותים ללא מומחיות ייעודית בכלים. - דיווח שגיאות בסיסי ושילוב זרימת עבודה

בהשוואה לכלים כמו SonarQube או CodeQL, ל-Roslyn Analyzers יש לוחות מחוונים לדיווח, תכונות מעקב אחר בעיות ושילוב מוגבלים עם פלטפורמות כמו GitHub PR reviews או Jira. - לא אידיאלי לפתרונות רב-לשוניים

מנתחים אלה ספציפיים ל-C# ול-VB.NET. הם אינם יכולים להתמודד עם ערימות מעורבות הכוללות JavaScript, C++, COBOL או שפות ארגוניות אחרות.

מנתחי Roslyn הם קו הגנה ראשון קל ויעיל לשמירה על איכות בקוד C#. הם אידיאליים לאכיפת עקביות, זיהוי מוקדם של בעיות פשוטות ושילוב בזרימות עבודה של CI עם מינימום התקנה. עם זאת, עבור ארגונים הזקוקים לתובנות עמוקות יותר, תאימות אבטחה או ניהול ארכיטקטוני, מנתחי Roslyn משמשים בצורה הטובה ביותר בשילוב עם פלטפורמות ניתוח סטטי חזקות יותר.

N תלוי

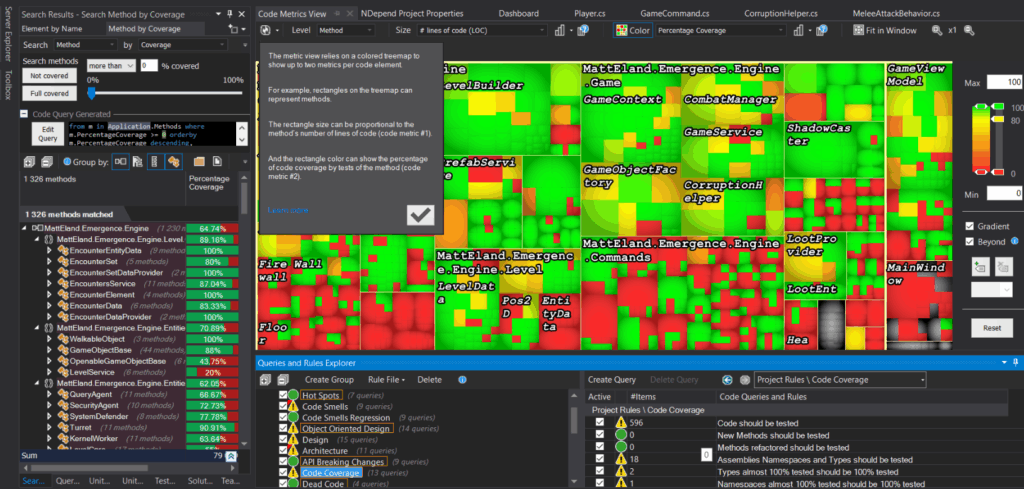

NDepend הוא כלי רב עוצמה לניתוח סטטי וניהול אדריכלי שתוכנן במיוחד עבור בסיסי קוד של .NET, כולל C#. הוא מציע מדדי קוד מתקדמים, ויזואליזציה של תלויות, אכיפת כללי קוד ומעקב אחר חובות טכניים. NDepend משתלב עם Visual Studio, צינורות CI/CD, ותומך בהגדרת כללים מותאמים אישית באמצעות שפת שאילתות מבוססת LINQ משלו (CQLinq).

נקודות החוזק העיקריות שלה טמונות בתובנה העמוקה שלה לגבי מבנה הקוד, עקביות אדריכלית ויכולת לאכוף סטנדרטים של קידוד כלל-ארגוני. עבור צוותים העובדים על פתרונות .NET מורכבים או ארוכי טווח, NDepend מספקת רמה גבוהה של שקיפות ותחזוקה.

יתרונות

- מדדי קוד נרחבים (למשל, מורכבות ציקלומטית, צימוד, קוהיזציה)

- גרפי תלות ומטריצות להמחשה של אדריכלות

- שפת שאילתות CQLinq לכתיבה והתאמה אישית של כללי קוד

- תומך בניתוח מגמות ובמעקב אחר חובות טכניים לאורך זמן

- אינטגרציה עם Visual Studio ו-Azure DevOps

- ניתוח סטטי עבור קוד מקור ואסמבלים מהודרים

- מזהה ריחות קוד, תבניות אנטי-דפוס ומטרות פוטנציאליות לעיבוד מחדש

- אידיאלי עבור בסיסי קוד ארגוניים גדולים, שכבתיים או מדור קודם

מגבלות וחסרונות

בעוד ש-NDepend מספק עומק שאין שני לו בניתוח ובהדמיה, הוא מגיע עם מספר חסרונות שעשויים להשפיע על אימוץו בסביבות מסוימות:

- מורכבות ועקומת למידה תלולה

התכונות הנרחבות של NDepend, במיוחד CQLinq ומיפוי תלויות, יכולות להיות מכריעות עבור משתמשים חדשים. צוותים זקוקים להכשרה כדי למנף ביעילות את יכולותיו, ומשתמשים מזדמנים עשויים למצוא את הממשק וההתקנה לא אינטואיטיביים. - משוב מוגבל בזמן אמת במהלך הפיתוח

בניגוד לכלים כמו ReSharper או Roslyn Analyzers המספקים אבחון מיידי בתוך העורך, המשוב של NDepend ניתן בדרך כלל לאחר הניתוח. ייתכן שמפתחים יצטרכו להפעיל הרצות ידניות או מתוזמנות כדי לצפות בתוצאות. - תלות ב-Visual Studio

בעוד ש-NDepend מציע שילוב שורת פקודה ו-CI, החוויה העשירה ביותר בתכונות שלו קשורה ל-Visual Studio. ייתכן שמפתחים המשתמשים ב-Rider או ב-Visual Studio Code לא יקבלו תמיכה מלאה. - בעיקר עבור ארכיטקטורה ומדדים

NDepend יוצא דופן באימות מבני ואדריכלי, אך חסר לו עומק בתחומים מסוימים כמו יצירת שמות ברמת התחביר או כללי עיצוב. הוא אינו אוכף מוסכמות למתן שמות או כללי רווח לבן כמו StyleCop או EditorConfig. - אין סריקת אבטחה מובנית

הכלי אינו מזהה באופן טבעי פגיעויות אבטחה נפוצות כגון הזרקת SQL, קריפטוגרפיה לא מאובטחת או סיכוני חציית נתיבים. ארגונים המתמקדים באבטחה חייבים לשלב אותו עם כלים כמו SMART TS XL, CodeQL, או Veracode. - מודל רישוי מסחרי

NDepend הוא מוצר בתשלום עם רישיונות לכל מושב, דבר שעשוי להיות גורם חוסם עבור צוותים קטנים או תורמים בקוד פתוח בהשוואה לאפשרויות חינמיות כמו Roslyn Analyzers או ESLint. - לא מתאים לבסיסי קוד רב-תכליתיים

ככלי המתמקד ב-.NET, NDepend אינו תומך ב-JavaScript, Python, COBOL או שפות אחרות שאינן .NET הנמצאות לעתים קרובות בסביבות ארגוניות מלאות או מדור קודם.

NDepend הוא פתרון אסטרטגי לשמירה על איכות קוד ארוכת טווח ובהירות אדריכלית בפרויקטים ב-C#. הוא מצטיין בזיהוי בעיות מבניות עמוקות ועוזר לצוותים לכמת חובות טכניים ולאכוף עיצוב שכבתי. עם זאת, הוא עובד בצורה הטובה ביותר כאשר משלימים אותו עם כלי אבטחה קלים בזמן אמת וקלים במסגרת תהליך פיתוח הוליסטי.

סטודיו PVS

PVS-Studio הוא כלי לניתוח קוד סטטי שפותח על ידי Program Verification Systems, התומך בשפות מרובות, כולל C, C++, C# ו-Java. עבור C#, הוא משתלב ב-Visual Studio ומציע ניתוח מעמיק לגילוי באגים, ריחות קוד, בעיות מקביליות ופגיעויות אבטחה. PVS-Studio שם דגש על יכולות זיהוי בעלות ביצועים גבוהים ומשמש צוותים רבים במערכות משובצות, שירותים פיננסיים ויישומים ארגוניים בקנה מידה גדול.

הוא מספק מערך כללים מקיף החורג משגיאות תחביר בסיסיות כדי לחשוף בעיות לוגיות עדינות, התנהגויות לא מוגדרות והפרות של דפוסי קידוד. הכלי תומך הן בזרימות עבודה ידניות והן בזרימות עבודה משולבות CI.

יתרונות

- מזהה מגוון רחב של סוגי שגיאות ב-C#, החל מפגמים לוגיים ועד לחוסר יעילות בביצועים.

- משתלב בצורה חלקה עם Visual Studio ותומך בפרויקטים מבוססי MSBuild

- מציע ממשק שורת פקודה לאוטומציה ולשימוש בצנרת CI/CD

- מספק סיווג של אזהרות לפי חומרה וסבירות לתוצאות חיוביות שגויות

- מתחזק מסד נתונים ייעודי של מנגנוני דיכוי חיוביים שגויות

- מציע תיעוד מפורט ודוגמאות לכל כלל אבחון

- תומך בניתוח מצטבר לביצועים מהירים יותר בפרויקטים גדולים

מגבלות וחסרונות

למרות חוזקו הטכני, ל-PVS-Studio מספר היבטים שיכולים להגביל את אימוץ התוכנה או את יעילותה בסביבות מסוימות:

- פלט מפורט ורעש אזהרה

PVS-Studio יכול לייצר מספר רב של אזהרות, במיוחד בהפעלה הראשונה. למרות שהוא כולל כלי דיכוי, הרעש הראשוני יכול להיות מכריע, ולדרוש מאמץ מסור כדי לכוונן אותו לשימוש פרודוקטיבי. - התאמה אישית מוגבלת של כללים

בניגוד ל-Roslyn Analyzers או NDepend, PVS-Studio אינו מציע מנוע כללים מותאם אישית רב עוצמה. מפתחים אינם יכולים להגדיר בקלות כללים מותאמים אישית לארכיטקטורה הפנימית או לתקני הקידוד שלהם. - חוסר תובנה אדריכלית

הכלי מתמקד בעיקר בזיהוי שגיאות ולא באימות ארכיטקטורה. הוא אינו מציע תכונות כמו גרפי תלות, מעקב אחר מורכבות ציקלומאטית או אכיפת תכנון שכבתית. - עלות רישוי תלולה

PVS-Studio הוא כלי מסחרי עם מודל רישוי שעשוי להיות יקר עבור צוותי פיתוח קטנים יותר או סביבות חינוכיות. לא קיים גרסה חינמית לשימוש מקצועי מעבר לתקופת ניסיון. - חוויית משתמש פחות ידידותית למפתחים

בעוד שהאינטגרציה עם Visual Studio פונקציונלית, הממשק חסר חלק מתכונות העידון והשימושיות הנמצאות בכלים כמו לוחות מחוונים של ReSharper או SonarQube. - מיקוד אבטחה פחות חזק מאשר כלי SAST ייעודיים

למרות שהוא מזהה כמה בעיות הקשורות לאבטחה, PVS-Studio אינו תחליף לפלטפורמות בדיקות אבטחה סטטיות ייעודיות ליישומים. הוא חסר מערכי כללים של OWASP, ניתוח זיהומים ושילוב של ניקוד פגיעויות. - ממוקד בעיקר ב-Microsoft stack

למרות שהכלי תומך במספר שפות, יכולות ה-C# הטובות ביותר שלו מסתמכות על מערכת אקולוגית של מיקרוסופט. שימוש חוצה פלטפורמות ב-.NET Core או ב-VS Code עשוי להרגיש מוגבל בהשוואה.

PVS-Studio הוא כלי בוגר ומרשים מבחינה טכנית לחשיפת פגמים בקוד C# ובעיות נסתרות שמומחים אחרים עשויים לפספס. הוא בעל ערך רב במיוחד עבור פרויקטים מדור קודם, מערכות קריטיות לבטיחות וצוותים הזקוקים לשכבה נוספת של בקרת איכות. עם זאת, עבור ארגונים המחפשים התאמה אישית של כללים, בקרה ארכיטקטונית או זרימות עבודה ידידותיות יותר למשתמש, ייתכן שיהיה צורך לשלב אותו עם כלים אינטראקטיביים או אסטרטגיים יותר.

כיסוי (סינופסיס)

Coverity הוא כלי בדיקות אבטחת יישומים סטטיות (SAST) ברמה ארגונית התומך במגוון רחב של שפות תכנות, כולל C#. הוא מאומץ באופן נרחב על ידי ארגונים בתחומי הפיננסים, התעופה והחלל, שירותי הבריאות ותעשיות מוסדרות אחרות, בשל הדגש החזק שלו על אבטחת קוד, אמינות ותאימות.

Coverity מבצעת ניתוח סטטי מעמיק כדי לזהות פגמי תוכנה קריטיים, פגיעויות אבטחה, בעיות בו-זמניות והפרות תאימות. היא תואמת תקני תעשייה כמו CWE, OWASP Top 10 ו-MISRA, וידועה בזכות יכולת ההרחבה שלה על פני בסיסי קוד גדולים וביכולות הדיווח שלה ברמת הארגון.

יתרונות

- זיהוי פגיעויות מתקדם, כולל גלישות מאגר, פגמי הזרקה וממשקי API לא בטוחים

- תאימות חזקה עם תקני התעשייה (CWE, OWASP, PCI DSS וכו')

- משתלב עם פלטפורמות Visual Studio ו-CI/CD כמו Jenkins, GitHub Actions ו-Azure DevOps

- מספק כלי מיון קוד וזרימת עבודה שיתופית לתיקון פגמים

- מטפל בבסיסי קוד של ארגונים גדולים עם מנוע ניתוח ממוקד ביצועים

- תומך בלוחות מחוונים מרכזיים ותכונות ביקורת

- מציע ערכות כללים איכותיות שנבחרו למען אבטחה ובטיחות

מגבלות וחסרונות

בעוד ש-Coverity מצטיינת בניתוח קוד מאובטח, במיוחד בסביבות מוסדרות, היא מגיעה עם פשרות שמפתחים וצוותי DevOps צריכים להיות מודעים להן:

- תקורות כבדות של הקמה ותשתיות

Coverity דורשת התקנה משמעותית, כולל שרתי backend ותצורה של תשתית סריקה. היא אינה מתאימה במיוחד לצוותים בתנועה מהירה או לפרויקטים קטנים ללא משאבי DevSecOps ייעודיים. - עלויות רישוי ותמיכה גבוהות

מבנה התמחור מכוון לארגונים גדולים. חברות קטנות יותר או מפתחים עצמאיים ימצאו את עלות הרישוי יקרה באופן בלתי סביר בהשוואה לחלופות קוד פתוח או קלות משקל. - משוב מוגבל בזמן אמת במהלך קידוד

Coverity פועל בצורה הטובה ביותר במצב אצווה או סריקה מבוססת CI. מפתחים אינם מקבלים משוב מיידי כמו שהיו מקבלים עם מנתחי Roslyn, ReSharper או הכלים המובנים של Visual Studio. - עקומת למידה תלולה לתצורה

התאמה אישית של פרופילי ניתוח, דיכויים או כללים דורשת הכשרה והיכרות עם מערכת האקולוגית הייחודית של Coverity לתצורה. התיעוד נרחב אך יכול להיות צפוף. - מתמקד יותר באבטחה מאשר בתחזוקה או בארכיטקטורה

Coverity מתמחה בזיהוי אבטחה ואמינות אך חסרים כלים אדריכליים כמו גרפי תלות, מעקב אחר חובות טכניים או מדדי מגמות שמספקים כלים כמו NDepend. - ממשק המשתמש וחוויית המשתמש לא עברו מודרניזציה

ממשק המפתחים ולוח המחוונים, למרות שהם פונקציונליים, מפגרים אחרי סטנדרטים מודרניים של עיצוב. בהשוואה לכלי עבודה ממוקדי משתמש כמו SonarQube או CodeClimate, Coverity יכול להרגיש מיושן ומסורבל. - דורש כוונון תקופתי כדי למנוע תוצאות חיוביות שגויות

בעוד ש-Coverity זוכה לשבחים על דיוקו, חלק מהמשתמשים מדווחים על תוצאות חיוביות שגויות, במיוחד בעת שימוש בתכונות שפה מתקדמות או במסגרות מותאמות אישית. דבר זה מחייב חידוד מתמשך של כללים ודיכויים.

Coverity הוא פתרון מהשורה הראשונה עבור ארגונים שבהם אבטחה, תאימות ותקינות קוד אינם נתון במשא ומתן. הוא אידיאלי עבור בסיסי קוד גדולים, מוסדרים או מדור קודם הדורשים ניתוח פגמים קפדני. עם זאת, אופיו הארגוני פירושו שייתכן שהוא לא יהיה גמיש או קל משקל מספיק עבור צוותים קטנים יותר או סביבות פיתוח מהירות ללא תמיכה והדרכה מתאימות.

קוד

CodeRush מבית DevExpress היא הרחבת פרודוקטיביות עבור Visual Studio הכוללת ניווט קוד, שיפוץ וניתוח קוד סטטי. CodeRush, שתוכנן תוך דגש חזק על חוויית המפתח, משפר את איכות הקוד ותחזוקתו תוך הגברת היעילות בכתיבה, קריאה וניווט בקוד C#.

למרות שאינו מנתח קוד סטטי גרידא כמו Coverity או PVS-Studio, CodeRush משלב מנוע אבחון קוד בזמן אמת המסייע למפתחים לדבוק בשיטות עבודה מומלצות, להימנע משגיאות ולפשט בסיסי קוד.

יתרונות

- משתלב ישירות ב-Visual Studio עם התקנה מינימלית

- מספק ניתוח מיידי של קוד סטטי והצעות בזמן כתיבת קוד של מפתחים

- כולל מעל 100 כלי שיפוץ ועיצוב קוד אוטומטיים

- מדגיש בעיות ביצועים פוטנציאליות, קוד שאינו בשימוש ושיטות עבודה רעות

- מציע כלים חזותיים כמו מדדי קוד, ניתוח תלות וכיסוי קוד

- מייעל משימות נפוצות של מפתחים (למשל, שינוי שם, סידור מחדש של פרמטרים, שינוי נראות)

- מאפשר הגדרת כללים והדחקה לפי העדפת הפרויקט או המפתח

- קל משקל ומהיר, נועד לתמוך בזרימות עבודה מודרניות ב-C#

מגבלות וחסרונות

למרות המשיכה שלו למפתחים בודדים ולצוותים קטנים, ל-CodeRush יש מספר אילוצים המפחיתים את התועלת שלו בתרחישי ניתוח סטטי ברמה ארגונית:

- לא סורק SAST או סורק אבטחה ייעודי

CodeRush מתמקד בסגנון קוד, מבנה ופרודוקטיביות של מפתחים. הוא אינו מתמחה בזיהוי פגיעויות או עמידה בתקנים כמו OWASP או CWE. - חסרות תכונות דיווח ארגוניות

הוא אינו מספק לוחות מחוונים מרכזיים, מעקב אחר מגמות פגמים או יכולות דיווח המתאימות לניתוח כלל-צוותי על פני צינורות CI. - הרחבת כללים מוגבלת

בהשוואה למנתחי Roslyn או כלים כמו NDepend, CodeRush אינו מציע מסגרת מקיפה לבנייה ואכיפה של כללי ניתוח סטטי מותאמים אישית או אילוצים אדריכליים. - אין שילוב שורת פקודה או CI/CD

הניתוח מתבצע כולו בתוך סביבת Visual Studio. אין תמיכה בביצוע ללא headless בצינורות בנייה או בתשתית ניתוח מרחוק. - אין ניתוח עמוק של זרימת נתונים או זיהומים

CodeRush אינו מבצע ניתוח רגיש לנתיב, סריקה בין-פרוצדורית או מעקב מתקדם אחר זרימת נתונים. לכן, הוא עלול לפספס באגים מורכבים המשתרעים על פני מספר קבצים או שכבות. - יותר מוכוון פרודוקטיביות מאשר אכיפת איכות

ההתמקדות בארגונומיה של מפתחים יכולה לגרום לאכיפה פחות קפדנית של תקני קוד בהשוואה לכלים כמו SonarQube או Coverity, שמעדיפים דיוק של פגמים. - לא אידיאלי עבור בסיסי קוד גדולים או מדור קודם

למרות ש-CodeRush רספונסיבי בפרויקטים קטנים עד בינוניים, ייתכן שלא ניתן להרחיב אותו ביעילות במאגרי ארגונים גדולים הדורשים בדיקות סטטיות מעמיקות, ביקורות או הערכת תאימות.

CodeRush מצטיין כמשפר פרודוקטיביות ממוקד מפתח עם משוב קוד סטטי בעל ערך רב ורפקטורינג חכם עבור C#. עם זאת, הוא אינו מחליף פלטפורמות ניתוח קוד סטטי פורמליות המשמשות בסביבות DevSecOps או צוותים גדולים. הוא משתלב היטב עם כלים אחרים כאשר נדרשים משוב מיידי והרגלי קוד נקיים ברמה האישית.

StyleCop

StyleCop הוא כלי ניתוח קוד סטטי שפותח על ידי מיקרוסופט (ומאוחר יותר מתוחזק על ידי הקהילה בשם מנתחי StyleCop) המתמקדת ספציפית באכיפת סגנון ועיצוב קוד עקביים ב-C#. היא מנתחת את קוד המקור של C# כדי להבטיח שהוא עומד בסט מוגדר של כללי סגנון, ובכך משפרת את הקריאות, את התחזוקה ואת העקביות בצוות.

במקום לזהות פגמי אבטחה או שגיאות לוגיות מורכבות, StyleCop מדגיש בהירות, מוסכמות למתן שמות, ריווח, פריסה ותיעוד.

יתרונות

- מקדם סגנון קידוד עקבי בין צוותים ובסיסי קוד גדולים

- מציע מגוון רחב של כללים הניתנים להתאמה אישית לעיצוב, מתן שמות, סידור והערות

- משולב עם Visual Studio ותואם למנתחי Roslyn

- אוכף את סגנון הקוד בזמן הקומפילציה, ועוזר לשמור על איכות במהלך הפיתוח

- ניתן להרחבה באמצעות קבצי תצורה או ערכות כללים נוספות

- שילוב קל בסביבות בנייה ו-CI (דרך NuGet או MSBuild)

- מעודד קוד C# נקי, קריא ומתועד היטב

מגבלות וחסרונות

למרות התועלת שלו לתקינה, ל-StyleCop יש מספר מגבלות המפחיתות את השפעתו בהקשרים רחבים יותר של ניתוח סטטי:

- מתמקד רק בסגנון הקוד, לא בנכונות או באבטחה

StyleCop אינו מזהה באגים, בעיות ביצועים או פגיעויות. הוא משלים כלים כמו מנתחי Roslyn או SonarQube אך אינו מחליף אותם. - יכול להיות קפדני מדי ומלא מילים

הכללים של StyleCop רבים ולעתים קרובות מחמירים. ללא תצורה מושכלת, צוותים עלולים למצוא את עצמם מוצפים באזהרות לגבי בעיות סגנון שאינן קריטיות, אשר עלולות לשבש את הריכוז או לגרום לעייפות הכללים. - תמיכה מוגבלת במבני C# מודרניים

בעוד של-StyleCop.Analyzers יש תאימות משופרת עם גרסאות C# חדשות יותר (כגון רשומות, התאמת תבניות או סוגי הפניות הניתנים ל-null), התמיכה פיגרה מדי פעם אחרי עדכוני המהדר, מה שגרם לחיכוך בפרויקטים המתפתחים במהירות. - אין דיווח חזותי או מדדים

שלא כמו SonarQube או NDepend, ל-StyleCop אין לוחות מחוונים, גרפים או מעקב אחר מגמות. הוא מציג רק אזהרות בפלט של ה-IDE או ה-build, מה שמגביל את הנראות בכללות הצוות. - אין ניתוח אדריכלי או מורכבות

StyleCop אינו מנתח תלויות קוד, מבנה מחלקות או אינדקסים של תחזוקה. הוא מתמקד בעקביות שטחית, לא באיכות עיצוב עמוקה יותר. - יכול להיות פולשני אם לא מוגדר כראוי

הפעלת StyleCop בפרויקטים קיימים עלולה להציף מערכות בניה באזהרות. צוותים חייבים להתאים בקפידה את הכללים כדי לאזן בין אכיפה לבין פרקטיות, במיוחד במהלך האימוץ. - תלוי בתחזוקה קהילתית

מאחר שפרויקט מיקרוסופט המקורי אוחסן בארכיון, הפיתוח המתמשך תלוי בתורמים מהקהילה. בעוד שקיימות אקטיבית וארוכת טווח עשויה להדאיג ארגונים המסתמכים על עדכונים ותמיכה תכופים.

StyleCop נותר כלי בעל ערך רב עבור צוותים המעדיפים קוד נקי וסטנדרטי. עם זאת, לניתוח קוד סטטי מקיף, במיוחד בתחומים כמו אבטחה, תחזוקה או ביצועים, יש להשתמש בו במקביל לכלים אחרים.

פק-קופ

FxCop היה אחד מכלי הניתוח הסטטי המוקדמים ביותר שפותחו על ידי מיקרוסופט, כשהוא ממוקד בקוד מנוהל בפורמט .NET. הוא מנתח אסמבלי קומפילציה (קוד IL) במקום קוד מקור, מה שמאפשר לו לבדוק מול הנחיות העיצוב של .NET Framework של מיקרוסופט. עם הזמן, הוא התפתח ל-FxCop Analyzers, קבוצה של מנתחים מבוססי Roslyn המשולבים עם Visual Studio ו-MSBuild, המנתחים קוד C# ו-VB.NET במהלך הקומפילציה.

בעוד ש-FxCop המקורי והעצמאי הוצא משימוש, חבילת מנתחי FxCop נותרה בשימוש נרחב ונספגה במידה רבה במנתחי .NET SDK כחלק מפיתוח .NET מודרני.

יתרונות

- נבנה ומתוחזק על ידי מיקרוסופט, תוך הבטחת אינטגרציה עמוקה עם Visual Studio ו-.NET SDK

- מנתח קוד בזמן הבנייה באמצעות Roslyn, ומספק משוב מהיר ובזמן אמת

- מסייע באכיפת שיטות עבודה מומלצות, מוסכמות למתן שמות, הצעות ביצועים ועמידה בהנחיות עיצוב

- תומך בדיכוי והתאמה אישית של כללים באמצעות ערכות כללים ו-editorconfig

- קל להתקנה דרך NuGet ולשילוב בפרויקטים קיימים של .NET Core או .NET 5+

- סט עשיר של כללים המכסים שימוש, גלובליזציה, אמינות, תחזוקה ועוד

- פיתוח פעיל עבר כעת ל מנתחי .NET, תוך הבטחת המשכיות עתידית

מגבלות וחסרונות

בעוד שמנתחי FxCop שימושיים לאכיפת כללי עיצוב של .NET, ישנן מספר מגבלות עיקריות:

- אין ניתוח ממוקד אבטחה

FxCop אינו מכסה פגמי אבטחה מעמיקים, מעקב אחר זיהומים או פגיעויות נפוצות כמו XSS או הזרקת SQL. לצורך אבטחת אבטחה, כלים כמו CodeQL, veracode, או לחזק נדרשים. - יכולת הרחבה מוגבלת

יצירת כללים מותאמים אישית אפשרית אך מורכבת בהשוואה למסגרות אחרות של ניתוח נתונים. ארגונים המחפשים אכיפת מדיניות מותאמת אישית עשויים למצוא את פיתוח Roslyn Analyzer גמיש יותר. - גרסה עצמאית שהוצאה משימוש

ממשק המשתמש הגרפי המקורי של FxCop וכלי הניתוח ברמת IL אינם מתוחזקים עוד. משתמשים מדור קודם חייבים לעבור למנתחים מבוססי Roslyn, הנבדלים זה מזה בהתנהגותם ובהיקףם. - לא מיועד לניתוח ארכיטקטוני או ניתוח תלות

FxCop אינו מספק תובנות לגבי ארכיטקטורת המערכת, תלויות מודולים או הפרות שכבות. כלים כמו N תלוי מתאימים יותר לדאגות אלו. - היעדר לוחות מחוונים או מדדים חזותיים

FxCop אינו מציע ממשק משתמש מקורי לדיווח, מעקב אחר מגמות או לוחות מחוונים כלל-צוותיים. הוא מסתמך על אבחון IDE או פלט בנייה לקבלת משוב, מה שמגביל את הנראות עבור צוותים ומנהלים. - חפיפה עם מנתחי SDK של .NET

בגרסאות .NET מודרניות, כללי FxCop רבים ממוזגים לתוך המנתחים המובנים של ערכת הפיתוח (SDK). דבר זה עלול להוביל לבלבול או כפילויות אלא אם כן מערכי הכללים מנוהלים בקפידה. - תמיכה גרועה בסביבות שאינן MSBuild

פרויקטים מחוץ למערכת האקולוגית של MSBuild (למשל, שימוש ב-Bazel או במערכות בנייה מותאמות אישית) נתקלים בקשיים בשילוב כללים בסגנון FxCop.

FxCop (בצורתו הנוכחית המבוססת על Roslyn) נותרה בסיס ניתוח סטטי איתן, הנתמך על ידי מיקרוסופט, עבור פרויקטים ב-C#, במיוחד עבור צוותים המעוניינים לאכוף כללי קידוד ועיצוב סטנדרטיים. עם זאת, מומלץ להשלים אותו עם כלים נוספים לאימות אדריכלי, סריקת אבטחה ודיווח חזותי בתרחישים ארגוניים.

מנתח קוד סטטי של Fortify

Fortify SCA היא פלטפורמת ניתוח סטטי ברמה ארגונית שנועדה לזהות פגיעויות אבטחה ובעיות באיכות קוד במגוון רחב של שפות תכנות, כולל C#. היא סורקת קוד מקור, קבצי תצורה ובונה ארטיפקטים כדי לזהות סיכונים פוטנציאליים בשלב מוקדם של מחזור חיי הפיתוח. Fortify נמצאת בשימוש נרחב בתעשיות מוסדרות מאוד כמו פיננסים, שירותי בריאות וממשלה בשל תקני התאימות והאבטחה המחמירים שלה.

יתרונות

- תמיכה רחבה בשפות ובמסגרתות, כולל כיסוי מלא עבור יישומי C# ו-.NET מודרניים

- מזהה מגוון רחב של פגמי אבטחה, כולל פגיעויות הזרקה, קריפטוגרפיה לא מאובטחת, בעיות אימות ועוד.

- משלב סטנדרטים בתעשייה כמו CWE, OWASP Top 10 ו-SANS 25 בסיווג הפגיעויות שלו.

- תמיכה באינטגרציה עם כלי CI/CD, IDEs (כגון Visual Studio) ופינילי DevSecOps

- דוחות מפורטים עם הנחיות תיקון בעדיפות עליונה

- מציע מרכז אבטחת תוכנה (SSC) לממשל, מעקב וניהול סיכונים ברמת הארגון

- תמיכה בחבילות כללים מותאמות אישית ובתצורה עבור מדיניות ספציפית לדומיין

- מגובה על ידי צוות מחקר אבטחה ותיק ועדכוני כללים שוטפים

- כולל תמיכה הן ביישומי .NET מקוריים בענן והן ביישומי .NET מדור קודם

מגבלות וחסרונות

בעוד ש-Fortify SCA הוא עוצמתי, מורכבותו ומיקודו בארגון מגיעים עם פשרות מסוימות:

- עקומת למידה גבוהה

ההתקנה, התצורה והכוונון של Fortify יכולים להיות מורכבים. לעתים קרובות נדרשים מהנדסי אבטחה או יועצים ייעודיים כדי לפרוס אותם ביעילות. - השפעה על ביצועים על בסיסי קוד גדולים

סריקות מלאות יכולות לגזול זמן, במיוחד ביישומים גדולים או מונוליטיים. סריקות חלקיות או מצטברות זמינות אך דורשות כוונון מדוקדק. - רישוי יקר

Fortify הוא בין הפתרונות היקרים ביותר בשוק, ולעתים קרובות במחיר מעבר להישג ידם של צוותים קטנים או בינוניים. הרישוי מחולק בדרך כלל לפי גודל האפליקציה ומספר המשתמשים. - קליטה מהירה למפתחים

מפתחים שאינם מכירים מושגי אבטחה עשויים למצוא את הדוחות המפורטים של Fortify צפופים וקשים לפירוש. שילוב עם IDEs עוזר, אך לעיתים חסר הקשר ללא הכשרה. - נדרש כוונון של חבילת החוקים

כללים מוכנים לשימוש עשויים לייצר כמות גדולה של אזהרות או תוצאות חיוביות שגויות. צוותים חייבים להשקיע זמן בכוונון כללים עבור הקשרים ספציפיים לפרויקט כדי לקבל תוצאות מעשיות. - תובנות מוגבלות על איכות האדריכלות או איכות הקוד

בעוד ש-Fortify מצטיינת בסריקת אבטחה, היא מציעה נראות מוגבלת לגבי תחזוקת תוכנה, מורכבות קוד או תאימות ארכיטקטונית. כלים משלימים נדרשים לעתים קרובות לקבלת תמונה הוליסטית. - אתגרי אינטגרציה של בניית מבנה

סביבות בנייה לא סטנדרטיות או צינורות מותאמים אישית עשויים לדרוש מאמץ נוסף כדי לשלב באופן מלא סריקות Fortify בזרימות עבודה של CI/CD.

Fortify מתאים ביותר לארגונים עם נוהלי אבטחה בוגרים, סביבות מוסדרות ויישומי C# מורכבים הדורשים סריקת פגיעויות מעמיקה וניהול סיכונים מרכזי. עבור צוותים או פרויקטים קטנים יותר המעדיפים מהירות ושימושיות על פני עומק מקיף, כלים קלים יותר עשויים להציע יחס עלות-תמורה טוב יותר.

צ'קמרקס

Checkmarx היא פלטפורמת SAST ארגונית מובילה המסייעת לארגונים לזהות ולתקן פגיעויות אבטחה בקוד המקור בשלב מוקדם של מחזור חיי הפיתוח. היא תומכת במגוון רחב של שפות ומסגרות, עם יכולות ניתוח מעמיקות עבור סביבות C# ו-.NET, כולל ASP.NET, Blazor ואפליקציות .NET Framework מדור קודם. Checkmarx, שתוכננה לשילוב בזרימות עבודה מודרניות של DevSecOps, מאומצת באופן נרחב במגזרים כמו פיננסים, שירותי בריאות וביטחון.

יתרונות

- תמיכה מקיפה בפרויקטים מבוססי C# ו-.NET כולל ניתוח תחביר, סמנטיקה וזרימה מלאים

- מזהה ביעילות פגיעויות כמו הזרקת SQL, סקריפטים בין אתרים, סודות מקודדים, ביטול סריאליזציה לא מאובטח ופגמי אימות

- ממנף זרימת נתונים ומידול זרימת בקרה כדי לספק מעקב אחר פגיעויות בהקשר

- משתלב עם Visual Studio, Azure DevOps, GitHub, GitLab, Jenkins ועוד

- מדיניות סריקה ומיפוי תאימות הניתנים להתאמה אישית (למשל, OWASP Top 10, PCI DSS, HIPAA, GDPR)

- כולל הנחיות לתיקון בעיות עם דוגמאות שיעזרו למפתחים לתקן אותן מהר יותר

- לוח מחוונים ודיווח מרכזיים לניהול סיכונים, תאימות ומוכנות לביקורת

- מציע שירות סריקה מנוהל מבוסס ענן (Checkmarx One) וכן פריסה מקומית

- תומך באינטגרציה עם כלי ניתוח הרכב תוכנה (SCA) ותשתית כקוד (IaC)

מגבלות וחסרונות

למרות נקודות החוזק הארגוניות שלה, Checkmarx מגיעה עם מספר אזהרות הרלוונטיות במיוחד לצוותים שעובדים עם C#:

- התקנה עתירת משאבים ומורכבת

הגדרה ראשונית, כולל כוונון כללים ושילוב CI, יכולה להיות גוזלת זמן. פריסה יעילה דורשת לעתים קרובות סיוע בהטמעה או תמיכה של הספק. - תוצאות חיוביות שגויות בבסיסי קוד C# מדור קודם

תבניות קוד ישנות יותר או לא סטנדרטיות (למשל, עם השתקפות דינמית או ADO.NET) עלולות להוביל לשיעורים גבוהים יותר של חיובי שגוי אלא אם כן כללי הסריקה מותאמים אישית. - מדדי איכות ארכיטקטונית/קוד מוגבלים

בעוד ש-Checkmarx מצוין לטיפול בפגיעויות אבטחה, הוא מספק תובנות מוגבלות לגבי תחזוקה, מודולריות או עמידה בעקרונות ארכיטקטורה נקייה. כלים כמו NDepend או ReSharper נותרו נחוצים לאכיפת איכות. - עלות גבוהה ומיקוד ארגוני

עלויות הרישוי משמעותיות וייתכן שלא יתאימו לצוותים קטנים או לחברות הזנק. הפלטפורמה מכוונת בעיקר לסביבות פיתוח גדולות ולארגונים המתמקדים באבטחה. - משך סריקה בפרויקטים גדולים של C#

דיוק סריקה עמוקה מגדיל את זמן העיבוד. בבסיסי קוד מונוליטיים או בבסיסי קוד צמודים, סריקות יכולות להאט את צינורות העיבוד ללא אופטימיזציה. - אין אינטגרציה עמוקה עם חלק מזרימות העבודה הספציפיות ל-.NET

בהשוואה לכלים מקוריים של מיקרוסופט, שילוב עם תכונות כמו מנתחים, סוגי הפניות הניתנים ל-null או תצורות ספציפיות לזמן ריצה עשוי להיות חסר עומק. - עקומת למידה למפתחים

מפתחים שאינם מכירים קידוד מאובטח או סוגי פגיעויות מתקדמים עשויים למצוא את פלט הדוח קשה לפירוש ללא הדרכה או הכשרה.

Checkmarx מתאים ביותר ליישומי .NET/C# ברמה ארגונית הדורשים זיהוי פגיעויות חזק ואוטומטי בכל צינורות הפיתוח. למרות שהוא חזק מבחינת עומק ובקרה, הוא עשוי להיות מוגזם או דורש משאבים רבים מדי עבור צוותים הזקוקים למשוב קוד קל משקל או סטטי בזמן אמת.

ניתוח סטטי של Veracode

Veracode מציעה פלטפורמת בדיקות אבטחת יישומים סטטיות (SAST) מבוססת ענן, הידועה בקלות הקליטה ובניהול הארגוני שלה. היא נמצאת בשימוש נרחב בתעשיות עם דרישות תאימות חזקות, כגון בנקאות, שירותי בריאות וביטוח. עבור מפתחי C# וצוותי .NET, Veracode תומכת בניתוח של יישומי אינטרנט ושולחן עבודה כאחד, כולל ASP.NET Core, Blazor ופרויקטים מדור קודם של .NET Framework.

יתרונות

- תמיכה מלאה בבסיסי קוד C# מודרניים ומסורתיים, כולל .NET Core ו-.NET 6+

- מזהה מגוון רחב של פגיעויות, כולל הזרקה, פגמים קריפטוגרפיים, ממשקי API לא מאובטחים ובעיות לוגיקה עסקית

- אין צורך בתשתית מקומית הודות לארכיטקטורה מבוססת ענן מלאה

- מודל פשוט של העלאה וסריקה באמצעות קבצים בינאריים שעברו הידור מראש (קבצי DLL, EXE וכו')

- עומד בתקנות OWASP Top 10, CWE, SANS 25 ותקנות ספציפיות לתעשייה

- תומך בפיתוח מונחה מדיניות עם אכיפה אוטומטית של שיטות קידוד מאובטחות

- משתלב עם Visual Studio, Azure DevOps, Jenkins, GitHub, GitLab ופלטפורמות CI/CD אחרות

- מספק הנחיות ברורות לתיקון, קישורים ל-CWE והמלצות לתיקון

- מציע לוחות מחוונים אנליטיים ודיווח סיכונים מרכזי לצורך מעקב אחר תאימות וביקורת

- מגובה במחקר אבטחה ובעדכוני חבילת כללים שוטפים

מגבלות וחסרונות

בעוד ש-Veracode מספק ניתוח אבטחה חזק עבור C#, הוא מגיע עם כמה פשרות ארכיטקטוניות ומעשיות:

- סריקה בינארית מורכבת מראש מגבילה את ההקשר ברמת המקור

מכיוון ש-Veracode פועל על קוד מהודר, חסרה לו נראות לגבי מבנים מסוימים בזמן הפיתוח, כגון קוד לא מאובטח עם הערות, הערות קוד או תנאי זרימת בקרה מדויקים. מפתחים חייבים לקמפל את האפליקציות שלהם לפני העלאה. - אין תמיכה במשוב בזמן אמת, מבוסס IDE

בניגוד לכלים כמו Roslyn Analyzers או ReSharper, Veracode אינו מספק אזהרות מוטבעות או אינטראקטיביות במהלך הפיתוח. פגיעויות נחשפות רק לאחר בנייה והעלאה של הקובץ הבינארי. - לולאות משוב איטיות יותר ב-CI/CD

למרות שהוא משולב עם צינורות רבים, תהליך העלאת הקבצים הבינאריים וההמתנה לתוצאות הניתוח עלול להאט איטרציות מהירות או זרימות עבודה מונחות-בדיקות. לא מתאים למחזורי פיתוח צפופים ללא כוונון. - איכות קוד סטטי מוגבלת או אכיפת סגנון מוגבלת

Veracode מתמקד בפגמי אבטחה ולא באיכות קוד כללית, אימות ארכיטקטורה או עיצוב. צוותים צריכים לעתים קרובות לשלב אותו עם כלים כמו StyleCop, NDepend או מקבילות של ESLint לקבלת כיסוי מלא. - תמחור ברמת הארגון

העלויות בדרך כלל גבוהות מדי עבור צוותים קטנים יותר. הפלטפורמה ממוקמת עבור ארגונים בינוניים עד גדולים עם התקציב והתהליכים הנדרשים לתמיכה בפיתוח מונע אבטחה. - חוסר התאמה אישית של כללים

בהשוואה לכלים בקוד פתוח או בכלים המתארחים באופן מקומי, Veracode מציעה יכולת מוגבלת להתאמה אישית או יצירת כללי זיהוי חדשים עבור תבניות קידוד קנייניות או ממשקי API של C# נישה.

Veracode הוא פתרון מוצק עבור ארגונים המחפשים גישה מבוססת ענן, מאובטחת כברירת מחדל לניתוח סטטי, עם תכונות ממשל וביקורת. עם זאת, צוותים הזקוקים למשוב מיידי מהמפתחים או לשליטה ברמת המקור עשויים למצוא את הפלטפורמה פחות רספונסיבית מאשר חלופות משולבות IDE או קוד פתוח.

קלוקורק

Klocwork, שפותחה על ידי Perforce, היא כלי לבדיקות אבטחה סטטיות של יישומים (SAST) המיועד לפיתוח תוכנה בעלת אבטחה גבוהה. היא תומכת במגוון רחב של שפות, כולל C#, C++, Java, Python ו-JavaScript, ונמצאת בשימוש נרחב בתעשיות מוסדרות וקריטיות לבטיחות כמו רכב, תעופה וחלל, ביטחון ובריאות.

עבור צוותי C#, Klocwork מציעה דרך רבת עוצמה לאיתור פגיעויות אבטחה, פגמי קוד ובעיות תחזוקה בשלב מוקדם של מחזור הפיתוח.

יתרונות

- תמיכה בתקני C# מודרניים ואינטגרציה עם Visual Studio ו-MSBuild

- מזהה גלישות מאגר, חריגים בהפניות null, פגיעויות הזרקה, בעיות מקביליות ופגמים לוגיים

- התמקדות חזקה ב תאימות אבטחה, המציע ערכות כללים מובנות עבור תקני OWASP Top 10, CWE, MISRA ו-CERT

- מספק ניתוח מצטבר עם משוב בזמן אמת כאשר קוד משתנה, מה שעוזר למנוע רגרסיות

- תואם לבסיסי קוד C# גדולים ומורכבים מבלי לפגוע בביצועים

- משתלב עם צינורות CI/CD כולל Jenkins, GitHub Actions, Azure DevOps ועוד

- המיוחדות שלנו מעקב אחר זרימת פגמים ואבחון מעמיק להבנת גורמים בסיסיים

- כולל תוסף למחשב שולחני למפתחים ודיווח מבוסס שרת למנהלים ול-QA

- ניתן להרחבה עבור צוותים מבוזרים העובדים על מערכות מונוליטיות או מבוססות מיקרו-שירותים

- מאפשר פיתוח ממוקד אבטחה בסביבות DevSecOps ו-Agile

מגבלות וחסרונות

למרות היותה מוכנה לארגונים, ל-Klocwork יש כמה אתגרים ותחומים שעשויים להפריע לאימוץ או לשימושיות, במיוחד עבור צוותי פיתוח קטנים יותר או פחות מוסדרים:

- תצורה מורכבת ועקומת למידה תלולה

הגדרה ראשונית וכיוונון עדין של כללי ניתוח יכולים לדרוש זמן וידע משמעותיים בתחום. צוותים צריכים לעתים קרובות להקצות זמן להכשרה או לערב מהנדסי אבטחה ייעודיים. - טביעת רגל כבדה יותר בהשוואה למנתחים קלים

Klocwork צורך יותר משאבים מכלים פשוטים כמו Roslyn או StyleCop, מה שעשוי להאט את צינורות ה-CI או סביבות הפיתוח במכונות בעלות מפרט נמוך יותר. - לא ידידותי למפתחים כברירת מחדל

למרות שקיימים תוספים, מפתחים עשויים למצוא את חוויית המשתמש פחות אינטואיטיבית בהשוואה לכלים מודרניים המשולבים ב-IDE. פירוש חלק מהממצאים עשוי לדרוש מומחיות בכירה. - עלות גבוהה ומיצוב ארגוני

רישוי מתומחר עבור ארגונים בינוניים עד גדולים. צוותים קטנים או פרויקטים בקוד פתוח עלולים למצוא אותו מחוץ להישג ידם. - קהילת קוד פתוח מוגבלת ויכולת הרחבה

בניגוד למנתחים המגובים על ידי מערכות אקולוגיות קהילתיות (למשל, ESLint, Roslyn), Klocwork היא קניינית, עם פחות גמישות להרחיב או לכתוב כללים מותאמים אישית ללא תמיכת ספק. - ניסיון בממשק משתמש ובדוחות

ממשק המשתמש לדיווח וטריון בעיות פונקציונלי אך מיושן. חלק מהצוותים מדווחים על בעיות שמישות עם מספר רב של ממצאים.

Klocwork מתאימה היטב לסביבות פיתוח ארגוניות או קריטיות למשימה ב-C# הדורשות תאימות, קוד מאובטח ומעקב אחר פגמים רשמי. עם זאת, ייתכן שהיא לא תתאים לצוותי Agile קטנים יותר או לארגונים המחפשים משוב מהיר וידידותי למפתחים וגמישות בכלים.

Semgrep

Semgrep הוא כלי ניתוח סטטי בקוד פתוח שפותח על ידי r2c (ReturnToCorp) ומדגיש פשטות, מהירות וסריקה מבוססת כללים בשפות רבות, כולל C#. הוא פופולרי במיוחד בקרב מהנדסי אבטחה וצוותי DevSecOps בזכות יכולות התאמת התבניות שלו ויכולתו לאתר הן בעיות אבטחה והן בעיות איכות קוד בעזרת כללים הניתנים להתאמה אישית.

Semgrep תומכת ב-C# הן ברמות הקהילה והן ברמות המסחריות, ומציעה מודלים של פריסה בענן ובאירוח עצמי.

יתרונות

- מנתח קל ומהיר מבוסס CLI עם תמיכה בתחביר C# מודרני

- כללים מבוססי YAML קלים לכתיבה והבנה מאפשרים דפוסים מותאמים אישית ספציפיים לשיטות הקידוד של הארגון.

- התאמה טובה ל-DevSecOps pipelines הודות לביצוע מהיר ושילוב CI/CD עם GitHub Actions, GitLab CI, Azure DevOps ואחרים.

- ספריות כללים מובנות לאבטחה, תחזוקה וביצועים (כולל OWASP Top 10, SANS 25 ועוד)

- תמיכה חזקה בהעברת אבטחה שמאלה, איתור בעיות לפני מיזוג או פריסה

- עובד היטב לאכיפת דפוסי אבטחה ושיטות עבודה מומלצות בבסיסי קוד משותפים

- פלטפורמת ענן (Semgrep Cloud Platform) כוללת לוחות מחוונים, הערות יחסי ציבור, יומני ביקורת ואכיפת כללים מבוססת צוות

- ניתן להרחבה עם Semgrep Supply Chain ו-Semgrep Secrets לכיסוי אבטחת יישומים מעמיק יותר

- קהילה תוססת ומרשם חוקים פתוח שגדל ללא הרף

- רמה חינמית זמינה עם מגבלות נדיבות וללא חסם כניסה לצוותים קטנים

מגבלות וחסרונות

למרות הגמישות והמהירות שלה, ל-Semgrep יש מגבלות בולטות כאשר מיושמים בקוד C#, במיוחד עבור משימות ניתוח סטטי עמוק:

- תמיכה חלקית בשפה C#

בהשוואה לתמיכה הבוגרת שלה ב-JavaScript, Python או Go, תמיכת C# של Semgrep עדיין נמצאת בפיתוח. ייתכן שהיא לא תנתח או תבין באופן מלא תכונות C# מתקדמות כמו LINQ, זרימות async/await, רכיבים גנריים או עצי ביטוי מורכבים. - אין ניתוח מעמיק של זרימת נתונים

Semgrep מצטיינת בהתאמה תחבירית וסמנטית אך חסרה בקרה מתקדמת של זרימת מידע וניתוח כתמים כפי שמציעים כלים כמו Coverity, Klocwork או CodeQL. מצב זה יכול להגביל את יכולתה לזהות פגיעויות המשתרעות על פני מספר קבצים או קריאות למתודה. - שילוב IDE מוגבל

בניגוד למנתחים מבוססי Roslyn או ReSharper, Semgrep אינו מספק אבחון מובנה בתוך Visual Studio או Rider כברירת מחדל. מפתחים חייבים להסתמך על משוב CI או להשתמש בו ככלי סריקה ידני אלא אם כן נוצרות אינטגרציות מותאמות אישית. - אין ויזואליזציה או ניתוח אדריכלי

אין תמיכה בגרפי תלות, מדדי קוד או תכונות אימות ארכיטקטורה הנדרשות לעתים קרובות על ידי צוותים ארגוניים. - עקומת למידה תלולה ליצירת כללים

בעוד שכללים בסיסיים קלים לכתיבה, יצירת תבניות אמינות וללא רעש עבור בסיסי קוד גדולים ב-C# עשויה לדרוש ידע מפורט במבנה עץ התחביר המופשט של Semgrep ובפנימיות השפה. - יעיל יותר בזרימות עבודה של אבטחה מאשר אכיפת איכות כללית

נקודות החוזק של Semgrep טמונות בסריקת אבטחה ובתאימות למדיניות. היא אינה מפוארת לאכיפת מוסכמות סגנון או ביצוע בדיקות מורכבות ציקלומטיות כמו כלים כמו NDepend או StyleCop.

Semgrep היא בחירה מצוינת עבור צוותים מודרניים המאמצים שיטות DevSecOps וזקוקים לסריקה מותאמת אישית, מהירה ושיתופית. עבור פיתוח C#, היא פועלת בצורה הטובה ביותר כחלק מאסטרטגיה מרובת כלים ולא כתחליף מלא לנתחי עמוק או פתרונות IDE מקוריים.

CodeQL

CodeQL, שפותח על ידי GitHub (כיום חלק מ-Microsoft), הוא מנוע ניתוח קוד סמנטי המאפשר לבצע שאילתות בקוד המקור כאילו היה נתונים. הוא בונה מסד נתונים יחסי מבסיס הקוד ומאפשר למשתמשים לכתוב שאילתות כדי לזהות פגיעויות אבטחה, בעיות ביצועים ופגמי קידוד. כחלק מ-GitHub Advanced Security (GHAS), CodeQL ממלא תפקיד מרכזי בציד פגיעויות בקנה מידה גדול, במיוחד עבור קוד פתוח.

C# היא בין השפות הנתמכות רשמית, ו-GitHub הרחיבה את תמיכתה במערכות אקולוגיות מבוססות .NET.

יתרונות

- מאפשר ניתוח סמנטי עמוק של קוד C#, מידול בקרת נתונים וזרימת נתונים לגילוי פגיעויות מורכבות ורב-שלביות

- עובד עם זרימות עבודה מקוריות של GitHub, ומציע אינטגרציה חלקה לתוך בקשות משיכה, אירועי דחיפה וסריקות אבטחה מתוזמנות.

- יכול לזהות בעיות שקשה למצוא כמו ביטול סריאליזציה לא מאובטח, קלטים לא מאומתים, חציית נתיבים ודפוסי הזרקה

- מגובה על ידי הצמיחה של GitHub ספריות שאילתות, כולל 10 התקנים המובילים של OWASP וכללים המותאמים ל-CWE

- מספק שליטה מלאה בכתיבת שאילתות CodeQL מותאמות אישית באמצעות שפה ייעודית המבוססת על Datalog

- מודעות חזקה לבקרת גרסאות, יכולת מעקב אחר שינויים בין סניפים ויחסי ציבור

- מתאים לבסיסי קוד גדולים ולארגונים מרובי מאגרים הודות לקנה מידה מבוסס פעולות GitHub

- חבילות שאילתות בקוד פתוח מאפשרות שימוש חוזר ושיתוף של בדיקות אבטחה שפותחו על ידי הקהילה

- מאפשר סקירת קוד היסטורי וביקורת פגיעויות עבור חוקרי אבטחה

- צוות האבטחה של GitHub משתמש ב-CodeQL באופן פנימי לציד CVE גלובלי, מה שהופך אותו למבחן עמיד בפני מקרי שימוש בעלי השפעה גבוהה.

מגבלות וחסרונות

למרות היותו אחד הכלים החזקים ביותר הזמינים לניתוח סטטי עמוק, ל-CodeQL יש מספר אזהרות כאשר הוא מיושמים ב-C# בפיתוח יומיומי:

- עקומת למידה תלולה עבור כללים מותאמים אישית

כתיבת שאילתות מותאמות אישית דורשת ידע בשפת השאילתות CodeQL, בעלת תחביר ומודל סמנטי ייחודיים. רוב המפתחים זקוקים להכשרה ייעודית או לזמן כדי להיות פרודוקטיביים. - דורש מסדי נתונים של קוד בנייה

לפני שניתן להריץ כל שאילתה, יש לקמפל את הקוד ולהמיר אותו למסד נתונים של CodeQL. שלב זה מוסיף מורכבות וזמן לצינורות CI, במיוחד עבור מאגרים גדולים או המשתנים לעתים קרובות. - מוגבל על ידי כיסוי שפת המקור וכלים

למרות ש-C# נתמך, הוא עשוי לפגר אחרי יעדי השפה העיקריים של CodeQL כמו Java, JavaScript ו-Python מבחינת כללים מוכנים ואיכות שאילתות. כמו כן, התנהגויות מתקדמות ספציפיות ל-.NET (למשל, השתקפות, יצירת קוד בזמן ריצה) עשויות להיות מאתגרות למידול. - לא מתאים לכללי סגנון או עיצוב

CodeQL אינו נועד לאכוף מדריכי סגנון או עיצוב קוד. הוא מתמקד אך ורק בתבניות לוגיות, סמנטיות ואבטחתיות. - חוסר תמיכה ב-IDE

אין אינטגרציה ישירה עם Visual Studio או Rider, כך שמפתחים חייבים להסתמך על משוב CI/CD או להשתמש בכלי CRI באופן ידני. - נדרש רישיון ארגוני עבור כל התכונות

GitHub Advanced Security (GHAS), המספק את שירות CodeQL המנוהל, זמין רק ללקוחות GitHub Enterprise Cloud ו-Server. זה מגביל את האימוץ עבור צוותים שאינם משתמשים ב-GitHub. - ערך מוגבל עבור פרויקטים קטנים יותר

עבור אפליקציות C# פשוטות או צוותים המחפשים תוצאות מהירות, ההתקנה והמורכבות של CodeQL עשויות לעלות על יתרונותיה בהשוואה לכלים קלים כמו Roslyn או ReSharper.

CodeQL מצטיין בארגונים שמעדיפים אבטחה ומוכנים להשקיע בבניית מערכי שאילתות ותהליכי עבודה מותאמים אישית. הוא אידיאלי לפרויקטים של C# עם דרישות תאימות גבוהות, תורמים מרובים ותרבות DevSecOps בוגרת. עבור אחרים, הוא עובד בצורה הטובה ביותר כשכבה משלימה למנתחים מסורתיים.

אייקידו

Aikido Security היא שחקנית חדשה יותר בתחום אבטחת היישומים, המציעה SAST, SCA וסריקת סודות ידידותיים למפתחים בפלטפורמה מאוחדת. היא בנויה תוך מחשבה על פשטות ומהירות, ומכוונת לזרימות עבודה מודרניות של פיתוח עם אינטגרציה מוכנה לשימוש עבור פלטפורמות פופולריות כמו GitHub, GitLab, Bitbucket ו-Azure DevOps.

למרות שזה לא מנתח קוד סטטי עמוק מסורתי כמו ReSharper או CodeQL, אייקידו תומך בפרויקטים של C# ו-.NET, ומספק תובנות חשובות במיוחד בתחומי פגיעויות אבטחה וסיכוני תלות.

יתרונות

- קל משקל וקל לשילוב בזרימות עבודה של CI/CD עבור GitHub, GitLab, Bitbucket ו-Azure

- מציע סריקה מובנית עבור SAST, SCA (ניתוח קומפוזיציה של תוכנה) וסודות בפלטפורמה אחת

- תומך ב-C# עם דפוסי זיהוי פגיעויות נפוצים כגון סודות מקודדים, הזרקת SQL ותלויות לא מאובטחות

- ממשק משתמש נקי ומודרני שנועד למפתחים וצוותי DevOps ולא למומחי אבטחה

- מיון בעיות וקביעת סדרי עדיפויות סיכונים המודעים להקשר מסייעים במניעת עייפות ערנות

- מאפשר בקרות מבוססות מדיניות, למשל, חסימת מיזוגים אם נמצאו בעיות קריטיות

- אין צורך בהגדרה עבור הגדרת כללים, עם גילוי אוטומטי של פרויקטים ושפות

- שכבה חינמית זמינה לצוותים קטנים ולתורמים בקוד פתוח

- זמני סריקה מהירים עם פלט מעשי בבקשות משיכה

- תרבות חברה שמקדמת את האבטחה, עם תאימות לתקנות GDPR ו-ISO 27001

מגבלות וחסרונות

בעוד שאייקידו היא פלטפורמת DevSecOps מרשימה עבור צוותים מודרניים, יש לה אילוצים עבור אלו המחפשים ניתוח סטטי עמוק או בדיקות קוד מתקדמות ספציפיות ל-C#:

- עומק כללים מוגבל עבור תבניות קוד C# מורכבות

אייקידו מתמקד יותר בסריקת אבטחה מאשר באיכות הקוד, וחסרים רבים מהבדיקות הלוגיות או הקשורות לביצועים שמספקים כלים כמו NDepend או ReSharper. - לא אידיאלי לגילוי פגמים בתכנון מבני או הצעות לשינוי מבנה

הוא לא יזהה בעיות הקשורות לשימוש לרעה במודל אובייקטים, תלויות מעגליות או ריחות אדריכליים נפוצים ביישומים ברמת ארגון. - חסרה תמיכה ביצירת כללים מותאמים אישית או הגדרה מדויקת

משתמשים אינם יכולים להגדיר כללים סטטיים משלהם או להרחיב בקלות את לוגיקת הזיהוי, בניגוד למנתחי CodeQL או Roslyn. - אין שילוב עם Visual Studio או IDE

כל התוצאות מוצגות דרך ממשק האינטרנט או באמצעות תגובות של בקשות משיכה. מפתחים המורגלים ב-linting מבוסס IDE עלולים למצוא בכך בעיה. - בנוי בעיקר סביב זרימות עבודה מבוססות Git

ייתכן שצוותים המשתמשים בבקרת מקור מרכזית או במודלי פריסה ישנים יותר לא ייהנו מתכונות האוטומציה שלו. - סריקה מתרחשת בעיקר ב-CI, לא במהלך פיתוח מקומי

אין כלים מקוריים עבור hooks לפני commit או משוב קוד בזמן אמת בתוך זרימת העבודה של המפתח.

אייקידו מתאים ביותר לצוותים בעלי מודעות אבטחה, בעלי יכולות ענן מקוריות, העובדים עם C# בצינורות CI/CD מודרניים. הוא מספק תובנות מהירות וכיסוי טוב של פגיעויות וסודות נפוצים. עם זאת, יש להשלים אותו עם מנתחי קוד מסורתיים עבור צוותים הזקוקים לניתוח ארכיטקטוני, גמישות בכללים מותאמים אישית או אכיפת איכות מתקדמת.

DeepSource

DeepSource היא פלטפורמה אוטומטית לסקירת קוד המספקת ניתוח סטטי, זיהוי באגים, סריקת אבטחה ועיצוב קוד במספר שפות. למרות שיש לה תמיכה חזקה יותר בשפות כמו Python, Go ו-JavaScript, DeepSource הרחיבה בהדרגה את תמיכתה למערכות אקולוגיות של C# ו-.NET, במטרה לסייע למפתחים לשמור על בסיסי קוד נקיים, מאובטחים וניתנים לתחזוקה.

הוא משתלב עם פלטפורמות בקרת גרסאות כמו GitHub, GitLab ו-Bitbucket כדי להריץ ניתוח סטטי על כל בקשת commit ו-pull.

יתרונות

- תמיכה בניתוח סטטי מוכן לשימוש עבור C#, תוך התמקדות בביצועים, סיכוני באגים, תבניות אנטי-דפוס ופגיעויות אבטחה.

- אינטגרציה חלקה עם GitHub, GitLab ו-Bitbucket לקבלת משוב בזמן אמת על בקשות משיכה

- מציע הצעות לתיקון אוטומטי כדי להאיץ את פתרון בעיות קוד נפוצות

- לוח מחוונים מאוחד לתובנות בריאות קוד בין מאגרים וצוותים

- קלילות קלות וללא צורך בהגדרות, עם זיהוי אוטומטי של מבנה הקוד

- כולל מדדים כמו נטישת קוד, כפילויות ומגמות כיסוי

- מספק תובנות מהירות לגבי רגרסיות איכות קוד לאורך זמן וענפים

- תומך בכללי התעלמות, דיכוי וכוונון חומרה לשליטה טובה יותר ברעש

- ממשק המשתמש של האינטרנט אינטואיטיבי ומתאים הן למפתחים והן למנהלי הנדסה

- תכונות ארגוניות כוללות הרשאות מבוססות צוות ולוחות מחוונים לתאימות

מגבלות וחסרונות

למרות היותה פלטפורמה שצומחת במהירות, DeepSource מציגה מספר חסרונות כאשר משתמשים בה במיוחד עבור פרויקטים ב-C# בפיתוח ארגוני או בקנה מידה גדול:

- התמיכה ב-C# פחות בוגרת מאשר ב-Python או JavaScript

ל-DeepSource חסרים העומק והרוחב של הכללים הסטטיים הנמצאים בכלים כמו Roslyn, ReSharper או NDepend, במיוחד עבור תבניות יישומים מורכבות ב-.NET. - התאמה אישית מוגבלת של כללים

משתמשים אינם יכולים להגדיר כללי ניתוח סטטי מותאמים אישית באמצעות שפה ספציפית לתחום או להרחיב קבוצות כללים מעבר למה שנתמך באופן טבעי. - אין אינטגרציה עם Visual Studio

מפתחים שעובדים במערכות IDE כמו Visual Studio או Rider חייבים להסתמך על משוב מבוסס CI או לבדוק תוצאות ידנית בממשק המשתמש של DeepSource. - מתמקד בנושאים ברמת הקוד אך אינו מכסה ניתוח ברמת הארכיטקטורה או אופטימיזציה של מבנה הקוד.

- אין תמיכה בניתוח זרימה מתקדם או מעקב נתונים

זה הופך אותו לפחות יעיל בזיהוי פגיעויות מרובות שורות או כשלים מורכבים בלוגיקת אבטחה. - תכונות פרימיום נעולות מאחורי תוכניות ארגוניות

תכונות כמו מעקב היסטורי, דיווחי תאימות או אכיפת מדיניות דורשות רישיונות ברמה גבוהה יותר. - מבוסס בעיקר על ענן, עם אפשרויות מוגבלות של שימוש מקומי בסביבות מוסדרות מאוד

DeepSource היא אופציה נהדרת עבור צוותי C# קטנים עד בינוניים המעוניינים בניתוח סטטי מהיר ואוטומטי ללא צורך בקונפיגורציה עמוקה. היא פועלת בצורה הטובה ביותר בזרימות עבודה מבוססות Git ומשלימה תוכניות קוד מסורתיות. עבור פרויקטים ברמה ארגונית או צוותים המחפשים תובנות ארכיטקטוניות ותמיכה פנימית עמוקה ב-.NET, ייתכן שיהיה צורך לשלב אותה עם מנתחים ייעודיים אחרים.

לְהַסִיק#

Infer# הוא כלי ניתוח סטטי עבור C# שפותח על ידי Microsoft Research, המבוסס על מסגרת Infer של פייסבוק. הוא מתמקד בניתוח בין-פרוצדורלי, ומאפשר לו לזהות באגים מורכבים כגון ריק-הפניות, דליפות משאבים, תנאי מרוץ ובעיות זיכרון מעבר לגבולות המתודה. Infer# נועד לסייע למפתחים לזהות באגים סמנטיים עמוקים שבדרך כלל בורחים מ-linters קונבנציונליים או צפים רק בזמן ריצה.

זה עובד על ידי המרת שפת ביניים (IL) של .NET לייצוג פנימי, ולאחר מכן ביצוע ניתוח אימות פורמלי מתקדם.

יתרונות

- מבוסס על מנוע Infer של פייסבוק, המוערך מאוד בזכות ניתוח סטטי מתקדם של קוד למובייל ולצד השרת.

- מבצע ניתוח בין-פרוצדורלי וסמלי, ומזהה בעיות המשתרעות על פני מספר שיטות או מחלקות

- שימושי במיוחד לזיהוי הפניות של מצביעי null, דליפות זיכרון ובעיות מקביליות

- יכולת חשיבה בנוגע לשפת ביניים (IL) של .NET, המאפשרת ניתוח בכל השפות הנתמכות על ידי .NET.

- פותח באופן פעיל על ידי Microsoft Research עם בסיס אקדמי חזק

- קוד פתוח, עם רישוי מתיר לשימוש ארגוני או אקדמי

- שילוב אפשרי עם MSBuild ו-CI pipelines לניתוח אוטומטי

- שימושי במסגרות מחקר, ביקורות קידוד מאובטחות, או כחלק מתהליכי עבודה רשמיים לאימות

- מזהה קריסות אפשריות בזמן ריצה ותקלות לוגיות שקשה לאתר בעזרת כלים סטנדרטיים

מגבלות וחסרונות

בעוד ש-Infer# חזק בהיקפו, יש לו מספר חסרונות המגבילים את השימושיות שלו עבור זרימות עבודה כלליות של פיתוח:

- לא מנתח סטטי מלא תכונות עבור סגנון קוד כללי, עיצוב או תחזוקה

Infer# מתמקד אך ורק בזיהוי באגים ואינו מספק מדדי איכות קוד, ניתוח מורכבות או תובנות ארכיטקטוניות כמו NDepend או ReSharper. - אין אינטגרציה עם Visual Studio או IDEs

כל האינטראקציה מתבצעת משורת הפקודה. זה לא מתאים למפתחים המצפים למשוב בתוך העורך או לתיקונים אוטומטיים. - חסם כניסה טכני גבוה

דורש ידע ב-IL, פעולות שורת פקודה, ואולי היכרות מסוימת עם שיטות פורמליות לפירוש פלטים מסוימים. - תיעוד דליל ותמיכה קהילתית

בהשוואה לכלים כמו מנתחי Roslyn או SonarQube, ל-Infer# חסרים הדרכות מקיפות, דוגמאות או פורומים פעילים לפתרון בעיות. - לא מתוחזק באופן פעיל לשימוש ייצור רחב

זהו פרויקט מחקר של מיקרוסופט, מה שאומר שייתכן שהוא לא יקבל עדכונים עקביים או תמיכה ברמת ייצור. - אין סריקת SCA (תלות) או כללים ספציפיים לאבטחה

הוא אינו יכול לזהות חבילות מיושנות, שימוש לא מאובטח ב-API או חששות אבטחה אחרים ברמת השטח. - חששות לגבי מדרגיות בפרויקטים ארגוניים גדולים

ניתוח יכול להיות איטי ולצרוך משאבי מערכת ניכרים כאשר הוא מיושם על בסיסי קוד גדולים.

Infer# מתאים ביותר לצוותים המעניקים עדיפות לגילוי באגים רשמי, לסביבות עתירות מחקר או לביקורות בהן נדרש ניתוח עמוק רגיש לנתיב. זהו אינו פתרון מוכן לניתוח סטטי יומיומי בפיתוח C# ארגוני טיפוסי, אך משמש ככלי משלים חזק בהקשרים מאובטחים או קריטיים לבטיחות.

פומה סריקה

Puma Scan הוא כלי ניתוח סטטי שנועד לזהות פגיעויות אבטחה ביישומי .NET ו-C#, במיוחד אלו הקשורות לשיטות קידוד מאובטחות ותאימות. הוא בנוי עם דגש חזק על קטגוריות OWASP Top 10 ו-CWE (ספירת חולשות נפוצות), מה שהופך אותו לבחירה פופולרית בקרב צוותי .NET בעלי מודעות לאבטחה.

הכלי זמין בשתי צורות עיקריות: Puma Scan Community Edition, המשולבת ב-Visual Studio, ו-Puma Scan Professional, המוסיפה תכונות ארגוניות כגון שילוב CI/CD, התאמה אישית של כללים ודיווח מרכזי.

יתרונות

- מותאם לסריקת אבטחה בפורמטים .NET ו-C#, עם מערך כללים המותאם לתקני OWASP ו-CWE

- משתלב ישירות ב-Visual Studio, ומעניק למפתחים משוב מיידי במהלך קידוד

- מציע ניתוח זרימת קוד שיכול לעקוב אחר האופן שבו קלט לא אמין זורם דרך הקוד, תוך זיהוי בעיות כמו XSS, הזרקת SQL, הזרקת פקודות וכו'.

- מהדורה מקצועית תומכת בשילוב צינורות CI/CD, מתאימה לפרקטיקות DevSecOps

- יוצר דוחות מפורטים הכוללים קטגוריות פגיעות, רמות חומרה והנחיות לתיקון

- ניתן להוסיף כללים מותאמים אישית עבור תבניות קוד קנייניות (למקצוענים בלבד)

- עוזר לצוותים לאכוף מדיניות קידוד מאובטחת בשלב מוקדם של SDLC

- נועד להשלים את דרישות מחזור חיי הפיתוח המאובטח עבור תעשיות מוסדרות

- מתוחזק על ידי Secure Development Solutions, עם עדכונים שוטפים של מערך הכללים

מגבלות וחסרונות

בעוד ש-Puma Scan מספקת ניתוח אבטחה חזק ב-C#, יש לה כמה מגבלות בולטות, במיוחד בהשוואה לפלטפורמות ניתוח סטטי רחבות יותר:

- הדגש הוא אך ורק על אבטחה

פומה סריקה אינה מציעה ניתוח של בעיות ביצועים, תחזוקה, ריחות קוד או פגמי עיצוב. היא לא מנתח סטטי לשימוש כללי. - מהדורת הקהילה מוגבלת

חסרה בו אינטגרציה של CI/CD, דיווח צוותי, כללים מותאמים אישית ותמיכה. רק המהדורה המקצועית זמינה לשימוש ארגוני, שעשוי לדרוש רישוי נוסף. - רוחב מערכת הכללים צר יותר מאשר פלטפורמות גדולות כמו Fortify, Checkmarx או Veracode.

ייתכן ש-Puma Scan תחמיץ פגיעויות הדורשות מעקב אחר זיהומים מתקדם יותר או סריקה מודעת להקשר. - אין ויזואליזציה או תובנות אדריכליות

בניגוד לכלים כמו NDepend, Puma Scan אינו מספק גרפי שיחות, מפות תלויות או ניתוח מבנה קוד. - חוסר תמיכה ב-SAST במספר שפות

Puma Scan מתמקדת אך ורק ב-C#, כלומר היא אינה אידיאלית עבור בסיסי קוד רב-לשוניים או צוותים בעלי מלאכה מלאה הזקוקים לסריקת JavaScript, Java או Python. - עדכונים וקהילה קטנים יותר בקנה מידה

בהשוואה למערכות אקולוגיות המתמקדות באבטחה כמו Snyk או CodeQL של GitHub, ל-Puma Scan בסיס משתמשים ותמיכה קהילתית מוגבלים יותר.

Puma Scan מתאימה במיוחד לצוותי פיתוח C# בעלי אבטחה ראשונה במעלה, המעוניינים לאתר פגיעויות shift-left ולתחזק קוד מאובטח כחלק מתהליכי העבודה היומיומיים שלהם. היא יכולה להיות בעלת ערך רב במיוחד בתעשיות רגישות לתאימות כמו פיננסים או שירותי בריאות. עם זאת, צוותים המחפשים ניתוח מקיף יותר או תמיכה רחבה יותר בשפה עשויים להזדקק לשילוב Puma Scan עם כלים משלימים.

סריקת קוד אבטחה

סריקת קוד אבטחה (SCS) היא כלי ניתוח סטטי חינמי בקוד פתוח מבוסס Roslyn, שנועד לזהות פגיעויות אבטחה ביישומי C# ו-.NET. הוא משתלב ישירות בצינור הבנייה ובזרימת העבודה של המפתחים דרך Visual Studio ו-MSBuild, תוך התמקדות בעיקר בזיהוי דפוסי קידוד לא מאובטחים, במיוחד אלו המסומנים על ידי תקני OWASP Top 10 ו-CWE.

SCS בעל ערך רב במיוחד עבור מפתחים המחפשים משוב קל משקל וממוקד אבטחה במהלך הפיתוח, ללא צורך בהתקנה מורכבת או ברישוי כבד.

יתרונות

- נבנה באמצעות פלטפורמת המהדר של Roslyn, מה שהופך אותו לתואם מאוד למערכת האקולוגית של .NET

- אינטגרציה חלקה עם Visual Studio ו-MSBuild, המאפשרת זיהוי ומשוב בזמן אמת

- מכוון לפגיעויות נפוצות כגון:

- SQL Injection

- XSS (סקריפט חוצה אתרים)

- אישורים מקודדים

- דסריאליזציה לא בטוחה

- הזרקת פיקוד

- קל משקל ומהיר; לא משפיע באופן משמעותי על ביצועי הבנייה

- ניתן להוסיף לצינורות CI/CD דרך פעולות NuGet או GitHub לסריקה אוטומטית

- עדכונים תכופים ומאגר GitHub פעיל

- נקודת התחלה טובה לשיטות פיתוח מאובטחות בפרויקטים של C#

- תומך בפלט בפורמט SARIF, מה שהופך אותו לתואם ללוחות מחוונים ואגרגטורים של אבטחה

מגבלות וחסרונות

למרות התועלת הרבה שלו עבור מפתחי C#, ל-Security Code Scan יש מספר מגבלות המשפיעות על התאמתו בסביבות גדולות או מוסדרות יותר:

- היקף מוגבל

הוא סורק רק אחר פגיעויות אבטחה. הוא אינו מזהה בעיות באיכות הקוד, צווארי בקבוק בביצועים או הפרות ארכיטקטוניות. - זיהוי בסיסי של פגיעויות

בעוד ש-SCS מזהה טעויות נפוצות, היא חסרה שיטות מתקדמות מעקב אחר זיהומים, עמוק ניתוח בין-פרוצדורלי, ו מידול זרימת נתונים נמצא בכלים ברמה ארגונית כמו Fortify או CodeQL. - אין ממשק משתמש, לוח מחוונים או שכבת דיווח

מפתחים חייבים להסתמך על פלט בנייה או אזהרות IDE, ללא ויזואליזציה, מעקב אחר היסטוריה או ניהול דוחות מרכזי. - התאמה אישית מוגבלת

SCS אינו מאפשר הגדרת כללים מדויקת או יצירת מערכות כללים מותאמות אישית כדי לכסות איומים קנייניים. - אין תמיכה בשפות שאינן .NET

SCS מיועד אך ורק ל-C#/.NET. הוא אינו יכול לעזור לצוותים לנהל ערימות רב-שפתיות או יישומים חוצים-פלטפורמות. - לא אידיאלי לסביבות אבטחה גבוהות או סביבות המחייבות תאימות

למרות שהוא מועיל למניעה, SCS אינו מציע את העומק או יכולת הביקורת הנדרשים על ידי סטנדרטים כמו PCI-DSS או ISO 27001 בפני עצמו.

סריקת קוד אבטחה מתאימה ביותר למפתחים בודדים או לצוותים קטנים המעוניינים להכניס בדיקות קידוד מאובטח בסיסיות בשלב מוקדם של תהליך הפיתוח מבלי להוסיף מורכבות. עבור יישומים ארגוניים או מערכות קריטיות לאבטחה, היא משמשת בצורה הטובה ביותר כתוספת לפלטפורמות אבטחת יישומים מתקדמות ומקיפות יותר.

soundQube

SonarQube היא פלטפורמת קוד פתוח פופולרית לבדיקה מתמשכת של איכות קוד, התומכת במגוון רחב של שפות תכנות, כולל C#. היא מנתחת קוד לאיתור באגים, פגיעויות, ריחות קוד וכפילויות, ועוזרת לצוותים לאכוף שערי איכות ולתחזק בסיסי קוד בריאים. הכלי נמצא בשימוש נרחב הן בצוותים קטנים והן בארגונים גדולים לשילוב DevOps וניטור איכות מתמשך.

SonarQube תומך בניתוח C# דרך התוסף SonarC# ותואם ליישומי .NET Core, .NET 5+ ויישומי .NET Framework ישנים יותר. הוא משתלב היטב עם מערכות CI/CD ו-IDE פופולריים כמו Visual Studio.

יתרונות

- ניתוח קוד סטטי מקיף הכולל באגים, פגיעויות, ריחות קוד, חוב טכני ומדדי תחזוקה

- תמיכה מובנית ב-C# ובשפות רבות אחרות, אידיאלית לפרויקטים מרובי שפות

- מספק לוח מחוונים מרכזי להצגת מגמות, כיסוי ונקודות חמות באיכות קוד

- תומך בשערי איכות מותאמים אישית, אכיפת סטנדרטים של קידוד במהלך בקשות משיכה או בניית CI

- משתלב עם GitHub, Azure DevOps, Jenkins, GitLab, Bitbucket ופלטפורמות CI/CD רבות

- מדגיש בעיות ישירות ב-Visual Studio בעת שימוש עם SonarLint

- מציע כללים ממוקדי אבטחה הממופים לתקני CWE, OWASP ו-SANS

- יוצר דוחות מפורטים ונתונים היסטוריים כדי לעקוב אחר רגרסיות ושיפורים

- מהדורת קהילה חינמית עם תכונות חיוניות, ורמות בתשלום עבור מקרי שימוש ארגוניים מתקדמים

- תומך בניתוח סניפים ויחסי ציבור, ומסייע במניעת פגיעה באיכות לפני מיזוגים

מגבלות וחסרונות

למרות יתרונותיה, ל- SonarQube יש מספר חסרונות כאשר משתמשים בה לניתוח סטטי ב- C# בסביבות מתקדמות יותר או רגישות לאבטחה:

- עומק מוגבל לניתוח אבטחה

למרות שהוא מכסה נקודות תורפה בסיסיות, SonarQube אינו מספק ניתוח כתמים עמוק or מעקב אחר זרימה בין-פרוצדורית כמו Fortify, CodeQL או Checkmarx. - התאמה אישית של הכללים מוגבלת במהדורת הקהילה

עבור עריכת כללים מתקדמת, ממשל ודיווח תאימות, ה- נדרשת גרסת מפתח או גרסת ארגונית, מה שמוסיף עלות. - ביצועים עלולים להיפגע בבסיסי קוד גדולים

ניתוח פתרונות גדולים מאוד עלול להוביל לזמני סריקה ארוכים ולדרוש כוונון תשתית. - דורש התקנה ותחזוקה

פריסות מקומיות דורשות תצורה, תמיכה במסד נתונים, גיבויים ועדכונים, מה שעשוי להכביד על צוותים קטנים יותר. - חסר הקשר בזמן ריצה

ניתוח סטטי בלבד פירושו שהוא עשוי לייצר תוצאות חיוביות שגויות או לפספס בעיות זמן ריצה ספציפיות להקשר. - אין תמיכה מובנית במידול איומים או ויזואליזציה ארכיטקטונית

זה לא מספק תובנות לגבי מבנה הקוד, תלויות או ארכיטקטורת התוכנה כמו שעושים NDepend או Resharper. - ייתכן שכללי אבטחה אינם מספיקים עבור תעשיות מוסדרות

למרות שהפלטפורמה מועילה למודעות כללית, יכולות האבטחה שלה לרוב מועילות בתוספת על ידי כלי SAST ייעודיים אחרים בארגונים.

SonarQube הוא כלי יעיל ביותר לאכיפת איכות קוד ובדיקה מתמשכת, במיוחד בצינורות DevOps. עם זאת, לצורך אבטחת אבטחה מעמיקה או פיקוח ארכיטקטוני, מומלץ להשתמש בו בשילוב עם כלים מיוחדים אחרים באסטרטגיית ניתוח סטטי רב-שכבתית.

ניווט בנוף ניתוח קוד סטטי ב-C#

בעידן שבו אמינות, ביצועים ואבטחת תוכנה נמצאים תחת ביקורת מתמדת, ניתוח קוד סטטי הפך למרכיב הכרחי במחזור חיי פיתוח תוכנה עבור C#. בין אם המטרה היא לזהות באגים קריטיים מוקדם, להבטיח תאימות לתקנות או לשמור על ארכיטקטורה נקייה, אין מחסור בכלים המבטיחים לספק תובנות וביטחון.

החל מפלטפורמות מסחריות מתקדמות כמו Coverity, Fortify ו-Veracode, ועד לתוכנות עזר הנתמכות על ידי הקהילה כמו StyleCop, FxCop או Security Code Scan, מפתחים וארגונים כאחד מקבלים מגוון רחב של פתרונות. לכל אחד מהם יתרונות ייחודיים, חלקם מציעים סריקת פגיעויות מעמיקה, אחרים נותנים עדיפות למידול אדריכלי, פרודוקטיביות מפתחים או אינטגרציה חלקה של CI/CD.

מה שבולט הוא החשיבות הגוברת של אסטרטגיות מרובות כלים. ארגוני הנדסה מודרניים כמעט ולא מסתמכים על מנתח יחיד. במקום זאת, הם משלבים כלי ניתוח משולבים של IDE כמו ReSharper, CodeRush או Roslyn Analyzers עם כלי SAST ברמת הארגון לקבלת נראות שכבתית. בינתיים, צוותי DevSecOps מטמיעים יותר ויותר פתרונות כמו Semgrep, Snyk או CodeQL בצינורות אוטומטיים, מה שמבטיח שפגיעויות יטופלו זמן רב לפני הפריסה.

בין הבחירות הללו, SMART TS XL מתגלה כשחקן רב עוצמה וגמיש - המציע יכולות ניתוח סטטי ברמה ארגונית עם התאמה אישית רחבה של כללים, תמיכה מדויקת ב-COBOL ובקודים מדור קודם, וכעת, הרחבת טווח ההגעה לבסיסי קוד מודרניים ב-C#. יכולתו לגשר בין הקשרים מסורתיים של פיתוח לענן הופכת אותו בעל ערך רב במיוחד עבור ארגונים גדולים, מוסדרים או היברידיים המעוניינים לאחד איכות ואבטחה בפלטפורמה אחת.

בחירת הכלי המתאים לעבודה

בסופו של דבר, כלי הניתוח הסטטי "הטוב ביותר" עבור C# תלוי מאוד בהקשר. צוותים חייבים לשקול גורמים כגון:

- גודל ומורכבות בסיס הקוד

- דרישות אבטחה ותאימות

- אינטגרציה עם סביבות פיתוח וצינורות CI/CD

- התאמה אישית והרחבת כללים

- עלות, רישוי וצורכי תמיכה

אף כלי אחד לא עושה הכל. הערך האמיתי טמון ביצירת מערך משולב היטב של מנתחים, מכשירי לינטר וסורקים המותאמים לזרימות העבודה והסיכונים שלכם.

על ידי שילוב של בחירת כלים מושכלת עם שיטות עבודה מומלצות לפיתוח, צוותים יכולים להפחית משמעותית את החוב הטכני, לשפר את רמת האבטחה ולהעצים מפתחים לכתוב קוד C# טוב יותר, בטוח יותר וניתן לתחזוקה יותר מדי יום.